7.1 Versionshinweise

Versionshinweise für Red Hat Enterprise Linux 7

Zusammenfassung

Vorwort

Wichtig

Anmerkung

Teil I. Neue Features

Kapitel 1. Architekturen

1.1. Red Hat Enterprise Linux für POWER, Little Endian

x86_64) und IBM Power Systems verbessern.

- Separate Installationsmedien werden für die Installation von Red Hat Enterprise Linux auf IBM Power Systems Servern im Little-Endian-Modus angeboten. Diese Medien stehen im Download-Bereich des Red Hat Kundenportals zur Verfügung.

- Nur IBM POWER8 prozessorbasierte Server werden mit Red Hat Enterprise Linux für POWER, Little Endian, unterstützt.

- Derzeit wird Red Hat Enterprise Linux für POWER, Little Endian, nur als KVM-Gast unter Red Hat Enteprise Virtualization für Power unterstützt. Eine Installation direkt auf der Hardware ("bare metal") wird derzeit nicht unterstützt.

- Der GRUB2-Bootloader wird auf dem Installationsmedium und für den Netzwerk-Boot verwendet. Der Installation Guide wurde aktualisiert mit Anweisungen zum Einrichten eines Netzwerk-Bootservers für IBM Power Systems Clients unter Verwendung von GRUB2.

- Alle Softwarepakete für IBM Power Systems stehen sowohl für die Little-Endian-Variante als auch für die Big-Endian-Variante von Red Hat Enterprise Linux für POWER zur Verfügung.

- Pakete, die für Red Hat Enterprise Linux für POWER, Little Endian, erstellt wurden, verwenden den Architekturcode

ppc64le, zum Beispiel gcc-4.8.3-9.ael7b.ppc64le.rpm.

Kapitel 2. Hardware Enablement

2.1. Intel Broadwell Processor and Graphics Support

2.2. Support for TCO Watchdog and I2C (SMBUS) on Intel Communications Chipset 89xx Series

2.3. Intel Processor Microcode Update

0x17 to version 0x1c in Red Hat Enterprise Linux 7.1.

Kapitel 3. Installation und Bootvorgang

3.1. Installationsprogramm

Benutzeroberfläche

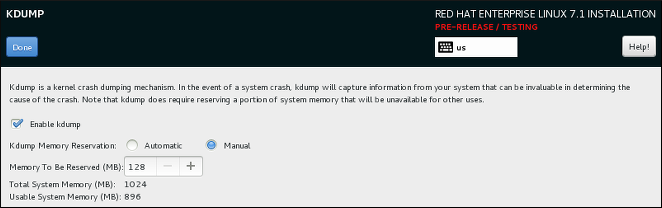

- Die grafische Installationsoberfläche enthält nun einen zusätzlichen Bildschirm, der die Konfiguration des Kdump Kernel-Crash-Dump-Mechanismus während der Installation ermöglicht. Bislang wurde dies nach der Installation während der Ersteinrichtung vorgenommen, die jedoch ohne grafische Benutzeroberfläche nicht zugänglich war. Jetzt kann Kdump während der Installation auch auf Systemen ohne grafische Benutzerumgebung konfiguriert werden. Sie erreichen den neuen Bildschirm vom Hauptmenü des Installationsprogramms (Zusammenfassung der Installation).

Abbildung 3.1. Der neue Kdump-Bildschirm

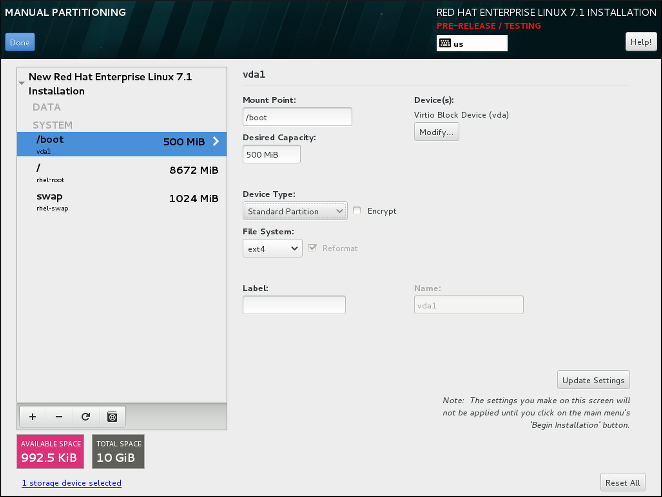

- Der Bildschirm zur manuellen Partitionierung wurde überarbeitet, um das Benutzererlebnis zu verbessern. Einige Konfigurationsoptionen wurden an andere Stellen auf dem Bildschirm verlegt.

Abbildung 3.2. Der überarbeitete Bildschirm zur manuellen Partitionierung

- Auf dem Bildschirm Netzwerk & Hostname des Installationsprogramms können Sie nun eine Netzwerk-Bridge konfigurieren. Klicken Sie dazu auf die Schaltfläche + unten in der Schnittstellenliste, wählen Sie Bridge aus dem Menü und konfigurieren Sie die Bridge im Dialog Bridge-Verbindung bearbeiten, der daraufhin erscheint. Dieser Dialog wird vom NetworkManager gestellt und wird im Red Hat Enterprise Linux 7.1 Networking Guide vollständig dokumentiert.Mehrere neue Kickstart-Optionen wurden ebenfalls für die Bridge-Konfiguration hinzugefügt. Siehe unten für Details.

- Das Installationsprogramm verwendet nicht länger mehrere Konsolen, um Protokolle anzuzeigen. Stattdessen werden alle Protokolle in tmux-Fenstern in der virtuellen Konsole 1 (

tty1) angezeigt. Um die Protokolle während der Installation anzuzeigen, drücken Sie Strg+Alt+F1, um zu tmux zu wechseln, und nutzen Sie anschließend Strg+b X, um zwischen verschiedenen Fenstern zu wechseln (ersetzen Sie dazu X durch die Nummer des gewünschten Fensters, die jeweils unten im Bildschirm angezeigt wird).Um zurück zur grafischen Oberfläche zu gelangen, drücken Sie Strg+Alt+F6. - Die Befehlszeilenschnittstelle für Anaconda beinhaltet nun eine vollständige Hilfe. Um die Hilfe einzusehen, geben Sie auf einem System mit installiertem anaconda-Paket den Befehl

anaconda -hein. Die Befehlszeilenschnittstelle ermöglicht Ihnen das Ausführen des Installationsprogramms auf einem bereits installierten System, was nützlich für Installationen von einem Festplattenimage ist.

Kickstart-Befehle und -Optionen

- Der Befehl

logvolhat eine neue Option namens--profile=. Verwenden Sie diese Option, um den Namen des Konfigurationsprofils anzugeben, das für „thin“ logische Datenträger verwendet werden soll. Falls verwendet, wird der Name ebenfalls in die Metadaten des logischen Datenträgers aufgenommen.Standardmäßig lauten die verfügbaren Profiledefaultundthin-performanceund sind im Verzeichnis/etc/lvm/profiledefiniert. Auf der man-Seite vonlvm(8)finden Sie weitere Informationen. - The behavior of the

--size=and--percent=options of thelogvolcommand has changed. Previously, the--percent=option was used together with--growand--size=to specify how much a logical volume should expand after all statically-sized volumes have been created.Starting with Red Hat Enterprise Linux 7.1,--size=and--percent=can not be used on the samelogvolcommand. - Die Option

--autoscreenshotdes Kickstart-Befehlsautostepwurde korrigiert und speichert nun ordnungsgemäß einen Screenshot pro Bildschirm in das Verzeichnis/tmp/anaconda-screenshots, sobald der jeweilige Bildschirm verlassen wird. Nach Abschluss der Installation werden diese Screenshots in das Verzeichnis/root/anaconda-screenshotsverlegt. - Der Befehl

liveimgunterstützt nun eine Installation von tar-Dateien sowie von Festplatten-Images. Das tar-Archiv muss das root-Dateisystem des Installationsmediums enthalten und der Dateiname mus auf.tar,.tbz,.tgz,.txz,.tar.bz2,.tar.gzoder.tar.xzenden. - Mehrere neue Optionen wurden zum

network-Befehl zur Konfiguration von Netzwerk-Bridges hinzugefügt. Diese Optionen lauten:--bridgeslaves=: Wird diese Option verwendet, wird die Netzwerk-Bridge unter dem mittels der Option--device=angegebenen Namen erstellt und die Geräte, die in der Option--bridgeslaves=definiert sind, werden zur Bridge hinzugefügt. Zum Beispiel:network --device=bridge0 --bridgeslaves=em1

network --device=bridge0 --bridgeslaves=em1Copy to Clipboard Copied! Toggle word wrap Toggle overflow --bridgeopts=: Eine optionale, kommagetrennte Liste mit Parametern für die Bridge-Schnittstelle. Verfügbare Werte sindstp,priority,forward-delay,hello-time,max-ageundageing-time. Weitere Informationen über diese Parameter finden Sie auf der man-Seite fürnm-settings(5).

- Der Befehl

autoparthat eine neue Option namens--fstype. Diese Option ermöglicht es Ihnen, das standardmäßige Dateisystem (xfs) zu ändern, wenn Sie die automatische Partitionierung in einer Kickstart-Datei verwenden. - Several new features were added to Kickstart for better container support. These features include:

repo --install: Diese neue Option speichert die angegebene Repository-Konfiguration auf dem installierten System im Verzeichnis/etc/yum.repos.d/. Ohne diese Option steht ein in der Kickstart-Datei konfiguriertes Repository lediglich während der Installation zur Verfügung, nicht aber auf dem installierten System.bootloader --disabled: Diese Option verhindert die Installation eines Bootloaders.%packages --nocore: Eine neue Option für den Abschnitt%packageseiner Kickstart-Datei, die das System daran hindert, die Paketgruppe@corezu installieren. Dies ermöglicht die Installation von extrem einfachen Systemen zum Einsatz mit Containern.

Please note that the described options are only useful when combined with containers, and using the options in a general-purpose installation could result in an unusable system.

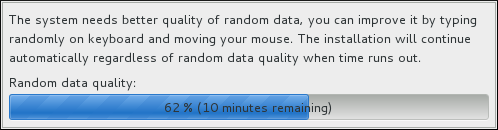

Entropy Gathering for LUKS Encryption

- If you choose to encrypt one or more partitions or logical volumes during the installation (either during an interactive installation or in a Kickstart file), Anaconda will attempt to gather 256 bits of entropy (random data) to ensure the encryption is secure. The installation will continue after 256 bits of entropy are gathered or after 10 minutes. The attempt to gather entropy happens at the beginning of the actual installation phase when encrypted partitions or volumes are being created. A dialog window will open in the graphical interface, showing progress and remaining time.The entropy gathering process can not be skipped or disabled. However, there are several ways to speed the process up:

- If you can access the system during the installation, you can supply additional entropy by pressing random keys on the keyboard and moving the mouse.

- If the system being installed is a virtual machine, you can attach a virtio-rng device (a virtual random number generator) as described in the Red Hat Enterprise Linux 7.1 Virtualization Deployment and Administration Guide.

Abbildung 3.3. Gathering Entropy for Encryption

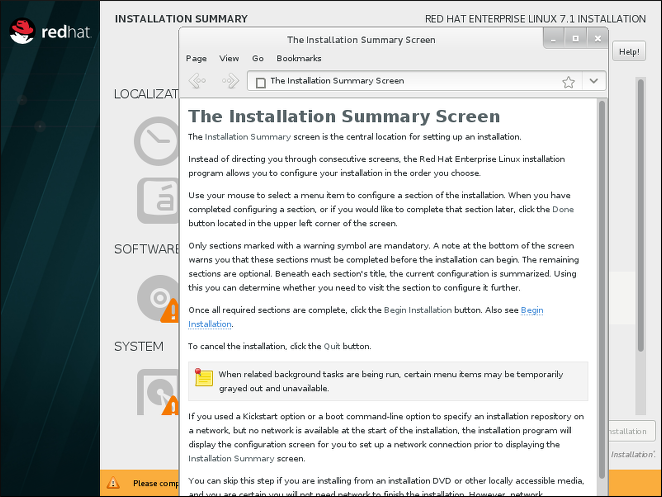

Integrierte Hilfe im grafischen Installationsprogramm

Abbildung 3.4. Anaconda built-in help

3.2. Bootloader

Kapitel 4. Storage

LVM Cache

lvm(7) manual page for information on creating cache logical volumes.

- Bei dem Cache LV muss es sich um ein Gerät der höchsten Ebene handeln. Es kann nicht als Thin-Pool-LV, als Image eines RAID-LVs oder als anderer Sub-LV-Typ verwendet werden.

- The cache LV sub-LVs (the origin LV, metadata LV, and data LV) can only be of linear, stripe, or RAID type.

- Die Eigenschaften des Cache LVs können nach dem Erstellen nicht mehr geändert werden. Um die Eigenschaften des Caches zu ändern, entfernen Sie den Cache und erstellen Sie ihn mit den gewünschten Eigenschaften neu.

Verwaltung von Storage Arrays mittels libStorageMgmt-API

libStorageMgmt voll. libStorageMgmt ist eine Programmierschnittstelle unabhängig vom Storage Array. Sie liefert eine stabile und konsistente API, die es Entwicklern ermöglicht, befehlsorientiert verschiedene Storage Arrays zu verwalten und die bereitgestellten Features der Hardwarebeschleunigung zu nutzen. Systemadministratoren können libStorageMgmt auch zur manuellen Speicherverwaltung und zur Automatisierung von Speicherverwaltungsaufgaben per Befehlszeile nutzen. Bitte beachten Sie, dass das Targetd-Plugin nicht voll unterstützt wird und nach wie vor eine Technologievorschau ist.

- NetApp Filer (ontap 7-Modus)

- Nexenta (nur nstor 3.1.x)

- SMI-S, für die folgenden Anbieter:

- HP 3PAR

- Betriebssystemrelease 3.2.1 oder später

- EMC VMAX und VNX

- Solutions Enabler V7.6.2.48 oder später

- SMI-S Provider V4.6.2.18 Hotfix Kit oder später

- HDS VSP Array nicht eingebetteter Provider

- Hitachi Command Suite v8.0 oder später

libStorageMgmt finden Sie im betreffenden Kapitel des Storage Administration Guides.

Unterstützung für LSI Syncro

megaraid_sas-Treiber, um LSI Syncro CS HA-DAS-Treiber (High-Availability Direct-Attached Storage) zu aktivieren. Der megaraid_sas-Treiber wird für bereits aktivierte Adapter vollständig unterstützt, die Verwendung dieses Treibers für Syncro CS steht dagegen als Technologievorschau zur Verfügung. Support für diesen Adapter erhalten Sie direkt von LSI (Ihrem Systemintegrator) oder vom Systemanbieter. Benutzer, die Syncro CS auf Red Hat Enterprise Linux 7.1 einsetzen, werden dazu ermutigt, Red Hat und LSI ihr Feedback zu geben. Weitere Informationen über LSI Syncro CS Lösungen finden Sie unter http://www.lsi.com/products/shared-das/pages/default.aspx.

LVM-Programmierschnittstelle

lvm2app.h-Header-Datei finden Sie weitere Informationen.

DIF/DIX-Unterstützung

Verbesserte device-mapper-multipath Syntax-Fehlerprüfung und Ausgabe

device-mapper-multipath-Tool wurde verbessert, um die multipath.conf-Datei zuverlässiger zu prüfen. Wenn multipath.conf Zeilen enthält, die sich nicht analysieren lassen, so meldet device-mapper-multipath jetzt einen Fehler und die betreffenden Zeilen werden ignoriert, um eine fehlerhafte Analyse zu vermeiden.

multipathd show paths format hinzugefügt:

- %N und %n für die Fibre Channel World Wide Node Names des Hosts bzw. des Ziels.

- %R und %r für die Fibre Channel World Wide Port Names des Hosts bzw. des Ziels.

Kapitel 5. Dateisysteme

Unterstützung für Btrfs-Dateisystem

Btrfs (B-Tree) Dateisystem wird in Red Hat Enterprise Linux 7.1 als Technologievorschau unterstützt. Dieses Dateisystem bietet fortgeschrittene Funktionen zur Verwaltung, Zuverlässigkeit und Skalierbarkeit. Es ermöglicht Benutzern das Erstellen von Snapshots und unterstützt die Komprimierung und integrierte Geräteverwaltung.

OverlayFS

OverlayFS file system service allows the user to "overlay" one file system on top of another. Changes are recorded in the upper fil esystem, while the lower file system becomes read-only. This can be useful because it allows multiple users to share a file system image, for example containers, or when the base image is on read-only media, for example a DVD-ROM.

- It is recommended to use

ext4as the lower file system; the use ofxfsandgfs2file systems is not supported. - SELinux is not supported, and to use OverlayFS, it is required to disable enforcing mode.

Unterstützung für Parallel NFS

Kapitel 6. Kernel

Unterstützung für Ceph-Blockgeräte

libceph.ko und rbd.ko wurden zum Red Hat Enterprise Linux 7.1 Kernel hinzugefügt. Diese RBD-Kernel-Module ermöglichen es einem Linux-Host, ein Ceph-Blockgerät als ein reguläres Festplattengerät zu sehen, das in einem Verzeichnis eingehängt und mit einem standardmäßigen Dateisystem wie z. B. XFS oder ext4 formatiert werden kann.

ceph.ko derzeit in Red Hat Enterprise Linux 7.1 nicht unterstützt wird.

Nebenläufige Flash-MCL-Updates

Dynamisches Kernel-Patching

Crashkernel mit mehr als 1 CPU

dm-era-Ziel

Cisco VIC Kernel-Treiber

Verbesserte Entropie-Verwaltung in hwrng

rngd-Daemon innerhalb des Gasts gestartet und an den Entropie-Pool des Gast-Kernels verwiesen werden. In Red Hat Enterprise Linux 7.1 ist dieser manuelle Schritt nicht mehr nötig. Ein neuer khwrngd-Thread sammelt Entropie vom virtio-rng-Gerät, falls die Gast-Entropie unter einen bestimmten Wert sinkt. Dass dieser Prozess transparent gemacht wurde, hilft allen Red Hat Enterprise Linux Gästen dabei, die verbesserten Sicherheitsvorteile zu nutzen, die der paravirtualisierte Hardware-RNG von KVM-Hosts mit sich bringt.

Verbesserung an der Leistung der Scheduler-Lastverteilung

Verbesserte newidle-Balance im Scheduler

newidle-Balance-Code nach ausführbaren Tasks sucht, was zu verbesserter Leistung führt.

HugeTLB unterstützt 1 GB Huge-Page-Zuweisung pro Knoten

hugetlbfs angeben können, auf welchem NUMA-Knoten (Non-Uniform Memory Access) die 1 GB zur Laufzeit zugewiesen werden sollen.

Neuer MCS-basierter Sperrmechanismus

spinlock-Overhead in großen Systemen, wodurch spinlocks im Allgemeinen effizienter in Red Hat Enterprise Linux 7.1 arbeitet.

Prozessstapelgröße erhöht von 8 KB auf 16 KB

uprobe- und uretprobe-Features aktiviert in perf und systemtap

uprobe- und uretprobe-Features ordnungsgemäß mit dem perf-Befehl und dem systemtap-Skript.

End-To-End-Datenkonsistenzprüfung

DRBG auf 32-Bit-Systemen

Unterstützung für große Crashkernel-Größen

Kapitel 7. Virtualisierung

Erhöhung der maximalen Anzahl von vCPUs in KVM

Unterstützung für neue Intel Core Instruktionen der 5ten Generation in QEMU-, KVM- und libvirt-API

libvirt-API Unterstützung für neue Intel Core Prozessoren hinzugefügt. Dies ermöglicht KVM-Gästen die Verwendung der folgenden Instruktionen und Features: ADCX, ADOX, RDSFEED, PREFETCHW und Supervisor Mode Access Prevention (SMAP).

USB 3.0 Unterstützung für KVM-Gäste

Kompression für den Befehl dump-guest-memory

dump-guest-memory Crash-Dump-Kompression. Dies ermöglicht es Benutzern, die den Befehl virsh dump nicht verwenden können, weniger Festplattenplatz für Gast-Crash-Dumps aufzuwenden. Außerdem kostet das häufige Speichern eines komprimierten Gast-Crash-Dumps weniger Zeit als das Speichern eines nicht komprimierten.

Open Virtual Machine Firmware

Leistungsverbesserungen des Netzwerks bei Hyper-V

hypervfcopyd in hyperv-daemons

hypervfcopyd-Daemon wurde den hyperv-daemons-Paketen hinzugefügt. hypervfcopyd ist eine Implementierung der Dateikopierdienstfunktionalität für Linux-Gäste, die auf einem Hyper-V 2012 R2 Host laufen. Er gestattet es dem Host, eine Datei zum Linux-Gast zu kopieren (über VMBUS).

Neue Features in libguestfs

libguestfs vor, einen Satz von Tools für den Zugriff und das Bearbeiten von Festplattenimages virtueller Maschinen.

virt-builder– ein neues Tool für das Erstellen von Festplattenimages virtueller Maschinen. Verwenden Sie virt-builder, um auf schnelle und sichere Weise benutzerdefinierte Gäste zu erstellen.

virt-customize– ein neues Tool für das Anpassen von Festplattenimages virtueller Maschinen. Verwenden Sie virt-customize zur Installation von Paketen, für die Bearbeitung von Konfigurationsdateien, die Ausführung von Skripten und die Einstellung von Passwörtern.

virt-diff– ein neues Tool zur Darstellung der Unterschiede zwischen den Dateisystemen zweier virtueller Maschinen. Verwenden Sie virt-diff für das einfache Auffinden von Dateien, die zwischen zwei Snapshots verändert wurden.

virt-log– ein neues Tool für das Auflisten von Protokolldateien von Gästen. Das Tool virt-log unterstützt eine Vielfalt an Gästen, darunter traditionelles Linux, Journal verwendendes Linux und das Windows-Ereignisprotokoll.

virt-v2v– ein neues Tool für die Umwandlung von Gästen eines fremden Hypervisors für den Betrieb in KVM, verwaltet durch libvirt, OpenStack, oVirt, Red Hat Enterprise Virtualization (RHEV) und mehrere andere Ziele. Derzeit kann virt-v2v Red Hat Enterprise Linux und Windows-Gäste konvertieren, die auf Xen und VMware ESX laufen.

Flight Recorder Tracing

SystemTap to automatically capture qemu-kvm data as long as the guest machine is running. This provides an additional avenue for investigating qemu-kvm problems, more flexible than qemu-kvm core dumps.

RDMA-based Migration of Live Guests

libvirt. As a result, it is now possible to use the new rdma:// migration URI to request migration over RDMA, which allows for significantly shorter live migration of large guests. Note that prior to using RDMA-based migration, RDMA has to be configured and libvirt has to be set up to use it.

Kapitel 8. Clustering

Dynamischer Token-Timeout für Corosync

token_coefficient wurde zur Corosync Cluster Engine hinzugefügt. Der Wert für token_coefficient wird nur dann verwendet, wenn der Abschnitt nodelist angegeben ist und mindestens drei Knoten enthält. In diesem Fall wird der Token-Timeout folgendermaßen berechnet:

[Token + (Anzahl der Knoten - 2)] * token_coefficient

[Token + (Anzahl der Knoten - 2)] * token_coefficientCorosync das dynamische Hinzufügen und Entfernen von Knoten.

Verbesserungen an Corosync-Tie-Breaker

auto_tie_breaker von Corosync wurde verbessert, um Optionen für eine flexiblere Konfiguration und Änderung von Tie-Breaker-Knoten zu ermöglichen. Benutzer können nun entweder eine Liste von Knoten auswählen, die im Falle einer Aufspaltung des Clusters in gleichgroße Hälften ein Quorum bewahren, oder aber festlegen, dass der Knoten mit der niedrigsten bzw. höchsten Knoten-ID das Quorum bewahrt.

Verbesserungen an Red Hat High Availability

Red Hat High Availability Add-On die folgenden Features. Informationen über diese Features finden Sie im Handbuch High Availability Add-On Reference.

- Der Befehl

pcs resource cleanupkann nun den Ressourcenstatus und denfailcountfür alle Ressourcen zurücksetzen. - Sie können den Parameter

lifetimezu dem Befehlpcs resource moveangeben, um festzulegen, wie lange die Resourcenbeschränkung, die dieser Befehl erstellt, wirksam sein soll. - Sie können den Befehl

pcs acldazu verwenden, um mittels Access Control Lists (ACLs) Berechtigungen für lokale Benutzer einzustellen, die Leseberechtigungen oder Lese- und Schreibberechtigungen für die Cluster-Konfiguration gewähren. - Der Befehl

pcs constraintunterstützt nun die Konfiguration spezieller Optionen für die Beschränkungen zusätzlich zu allgemeinen Ressourcenoptionen. - Der Befehl

pcs resource createunterstützt den Parameterdisabledum anzuzeigen, dass die erstellte Ressource nicht automatisch gestartet wird. - Der Befehl

pcs cluster quorum unblockverhindert, dass der Cluster beim Feststellen des Quorums auf alle Knoten wartet. - Mithilfe der Parameter

beforeundafterdes Befehlspcs resource createkönnen Sie die Reihenfolge der Ressourcengruppe konfigurieren. - Mit den Optionen

backupundrestoredes Befehlspcs configkönnen Sie die Cluster-Konfiguration in einem Tarball sichern und die Cluster-Konfiguration von diesem Backup auf allen Knoten wiederherstellen.

Kapitel 9. Compiler und Werkzeuge

Hot-Patching-Unterstützung für Linux auf System z Binärdateien

-mhotpatch.

Verbesserungen an dem Performance Application Programming Interface (PAPI)

libpfm libraries have been enhanced to provide support for IBM Power8, Applied Micro X-Gene, ARM Cortex A57, and ARM Cortex A53 processors. In addition, the events sets have been updated for Intel Haswell, Ivy Bridge, and Sandy Bridge processors.

OProfile

OpenJDK8

sosreport ersetzt snap

GDB-Unterstützung für Little Endian 64-Bit PowerPC

Tuna-Verbesserungen

Tuna ist ein Tool, das zur Einstellung von Scheduler-Parametern wie z. B. der Scheduler-Richtlinie, RT-Priorität und CPU-Affinität verwendet werden kann. In Red Hat Enterprise Linux 7.1 wurde die Tuna-Benutzeroberfläche verbessert, um nun beim Start das root-Passwort abzufragen, damit der Benutzer nicht den Desktop als root ausführen muss, um die Tuna-Benutzeroberfläche aufzurufen. Weitere Informationen über Tuna finden Sie im Tuna User Guide.

Kapitel 10. Netzwerk

Trusted Network Connect

SR-IOV-Funktionalität im qlcnic-Treiber

qlcnic Treiber als Technologievorschau hinzugefügt. Support für diese Funktionalität wird direkt von QLogic bereitgestellt und Kunden werden dazu ermutigt, QLogic und Red Hat ihr Feedback mitzuteilen. Andere Funktionalitäten im qlcnic-Treiber bleiben vollständig unterstützt.

Berkeley-Paketfilter

Verbesserte Stabilität des Taktgebers

nohz=off zu den Kernel-Bootparametern hinzufügen. Allerdings haben neue Verbesserungen am Kernel in Red Hat Enterprise Linux 7.1 die Stabilität der Systemuhr sehr verbessert, sodass der Unterschied in der Stabilität mit bzw. ohne Verwendung des Parameters nohz=off für die meisten Benutzer nun sehr viel geringer sein sollte. Dies ist hilfreich für Applikationen zur Zeitsynchronisation, die PTP und NTP verwenden.

libnetfilter_queue-Pakete

libnetfilter_queue ist eine Userspace-Bibliothek, die eine API für Pakete bietet, die vom Kernel-Paketfilter in die Warteschlange platziert wurden. Es ermöglicht den Empfang von Paketen aus der Warteschlange vom Kernel-Subsystem nfnetlink_queue, die Analyse der Pakete, das Umschreiben der Paket-Header und die Einspeisung geänderter Pakete.

Verbesserungen am Teaming

1.14-1. Es liefert eine Reihe von Fehlerbehebungen und Verbesserungen. Insbesondere kann teamd nun automatisch durch systemd neu erzeugt werden, was die Zuverlässigkeit insgesamt verbessert.

Treiber für die Intel-QuickAssist-Technologie

LinuxPTP-Timemaster-Unterstützung für Failover zwischen PTP und NTP

1.4. Es liefert eine Reihe von Fehlerbehebungen und Verbesserungen. Insbesondere bietet es Unterstützung für Failover zwischen PTP-Domains und NTP-Quellen unter Verwendung der timemaster-Applikation. Wenn es mehrere PTP-Domains auf dem Netzwerk gibt oder ein Wechsel zu NTP notwendig ist, kann das timemaster-Programm dazu genutzt werden, die Systemuhr mit allen verfügbaren Zeitquellen zu synchronisieren.

Netzwerk-Initscripts

IPv6 in GRE-Tunnels wurde hinzugefügt; die innere Adresse bleibt nun über Neustarts hinweg bestehen.

TCP Delayed ACK

ip route quickack aktiviert werden.

NetworkManager

lacp_rate wird nun in Red Hat Enterprise Linux 7.1 unterstützt. Der NetworkManager wurde dahingehend verbessert, dass nun eine einfache Umbenennung von Geräten möglich ist, wenn Master-Schnittstellen mit Slave-Schnittstellen umbenannt werden.

Netzwerk-Namensräume und VTI

Alternativer Konfigurationsspeicher für das MemberOf-Plugin

MemberOf-Plugins für den 389 Directory Server kann nun in einem Suffix gespeichert werden, das einer Back-End-Datenbank zugewiesen ist. Dadurch kann die Konfiguration des MemberOf-Plugins repliziert werden, was es dem Benutzer vereinfacht, in einer replizierten Umgebung eine konsistente Konfiguration des MemberOf-Plugins zu bewahren.

Kapitel 11. Linux Containers

- The ENV instruction in the Dockerfile now supports arguments in the form of ENV name=value name2=value2 ...

- An experimental overlayfs storage driver has been introduced.

- An update is included for CVE-2014-9356: Path traversal during processing of absolute symlinks. Absolute symlinks were not adequately checked for traversal which created a vulnerability via image extraction and/or volume mounts.

- An update is included for CVE-2014-9357: Escalation of privileges during decompression of LZMA (.xz) archives. Docker 1.3.2 added chroot for archive extraction. This created a vulnerability that could allow malicious images or builds to write files to the host system and escape containerization, leading to privilege escalation.

- An update is included for CVE-2014-9358: Path traversal and spoofing opportunities via image identifiers. Image IDs passed either via docker load or registry communications were not sufficiently validated. This created a vulnerability to path traversal attacks wherein malicious images or repository spoofing could lead to graph corruption and manipulation.

/var/lib/docker directory is located on a volume using the B-tree file system (Btrfs).

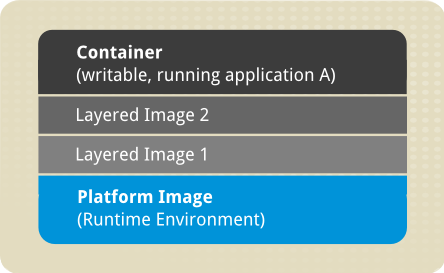

11.1. Components of docker Formatted Containers

- Container – eine Applikations-Sandbox. Jeder Container basiert auf einem Image, das die notwendigen Konfigurationsdaten enthält. Wenn Sie einen Container von einem Image starten, wird eine schreibbare Schicht über diesem Image hinzugefügt. Jedes Mal, wenn Sie einen Container festschreiben (mithilfe des Befehls

docker commit), wird eine neue Image-Schicht hinzugefügt, um Ihre Änderungen zu speichern. - Image – eine statische Momentaufnahme der Container-Konfiguration. Ein Image ist eine schreibgeschützte Ebene, die niemals verändert wird. Alle Änderungen werden in der obersten, schreibbaren Ebene vorgenommen und können nur als neues Image gespeichert werden. Jedes Image hängt von einem oder mehreren darunterliegenden Images ab.

- Platform Container Image – an image that has no parent. Platform container images define the runtime environment, packages, and utilities necessary for a containerized application to run. The platform image is read-only, so any changes are reflected in the copied images stacked on top of it. See an example of such stacking in Abbildung 11.1, »Image-Schichten im Docker-Format«.

- Registry – ein Repository mit Images. Registrys sind öffentliche oder private Repositorys, die Images zum Download bereithalten. Einige Registrys erlauben Benutzern auch das Hochladen von Images, um diese anderen Benutzern zur Verfügung zu stellen.

- Dockerfile – eine Konfigurationsdatei mit Anweisungen zur Erstellung von Docker-Images. Dockerfiles bieten einen Weg zum Automatisieren, Wiederverwenden und Teilen von Erstellungsverfahren.

Abbildung 11.1. Image-Schichten im Docker-Format

11.2. Advantages of Using Containers

- Schnelle Bereitstellung von Applikationen – Container enthalten lediglich die minimalen Laufzeitanforderungen für die Applikation, was deren Größe reduziert und eine schnelle Bereitstellung ermöglicht.

- Portabilität zwischen Rechnern – eine Applikation und sämtliche Abhängigkeiten können in einen einzigen Container gebündelt werden, der unabhängig von der Host-Version des Linux-Kernels, der Plattformdistribution oder dem Bereitstellungsmodell ist. Dieser Container kann auf einen anderen Rechner, auf dem Docker läuft, übertragen werden und dort ohne Kompatibilitätsprobleme ausgeführt werden.

- Versionskontrolle und Wiederverwendung von Komponenten – Sie können aufeinanderfolgende Versionen eines Containers nachverfolgen, Unterschiede einsehen oder auf frühere Versionen zurücksetzen. Container verwenden Komponenten aus den vorhergehenden Schichten wieder, was sie deutlich schlanker macht.

- Teilen – Sie können ein entferntes Repository verwenden, um Ihren Container mit anderen zu teilen. Red Hat stellt zu diesem Zweck ein Registry zur Verfügung, doch es ist auch möglich, ihr eigenes, privates Repository zu konfigurieren.

- Geringe Anforderungen und minimaler Overhead – Docker-Images sind in der Regel sehr klein, was eine schnelle Verteilung ermöglicht und die Zeit verringert, die zur Bereitstellung von neuen Applikations-Containern notwendig ist.

- Vereinfachte Wartung – Docker verringert den Aufwand und das Risiko von Problemen aufgrund von Abhängigkeiten der Applikationen.

11.3. Vergleich mit virtuellen Maschinen

- Sie können Container schnell und einfach erstellen oder löschen. Virtuelle Maschinen erfordern eine vollständige Installation und benötigen zur Ausführung mehr Rechenressourcen.

- Container sind schlank, weshalb auf einem Host-Rechner gleichzeitig mehr Container laufen können als virtuelle Maschinen.

- Container können Ressourcen sehr effizient gemeinsam verwenden, wohingegen virtuelle Maschinen isoliert sind. Aus diesem Grund können verschiedene Varianten einer Applikation, die in Containern laufen, dennoch sehr schlank sein. So werden beispielsweise gemeinsam verwendete Binärdateien auf dem System nicht dupliziert.

- Virtuelle Maschinen können im laufenden Betrieb migriert werden. Container dagegen können nicht im laufenden Betrieb migriert werden und müssen gestoppt werden, bevor sie von einem Host-Rechner auf einen anderen migriert werden können.

11.4. Using Containers on Red Hat Enterprise Linux 7.1

11.5. Containers with the LXC Format Have Been Deprecated

- libvirt-daemon-driver-lxc

- libvirt-daemon-lxc

- libvirt-login-shell

Kapitel 12. Authentifizierung und Interoperabilität

Manual Backup and Restore Functionality

ipa-backup and ipa-restore commands to Identity Management (IdM), which allow users to manually back up their IdM data and restore them in case of a hardware failure. For further information, see the ipa-backup(1) and ipa-restore(1) manual pages or the documentation in the Linux Domain Identity, Authentication, and Policy Guide.

Unterstützung für die Migration von WinSync zu Trust

ID Views mechanism of user configuration. It enables the migration of Identity Management users from a WinSync synchronization-based architecture used by Active Directory to an infrastructure based on Cross-Realm Trusts. For the details of ID Views and the migration procedure, see the documentation in the Windows Integration Guide.

One-Time Password Authentication

SSSD-Integration für das Common Internet File System

SSSD has been added to configure the way in which the cifs-utils utility conducts the ID-mapping process. As a result, an SSSD client can now access a CIFS share with the same functionality as a client running the Winbind service. For further information, see the documentation in the Windows Integration Guide.

Certificate-Authority-Verwaltungstool

ipa-cacert-manage renew command has been added to the Identity management (IdM) client, which makes it possible to renew the IdM Certification Authority (CA) file. This enables users to smoothly install and set up IdM using a certificate signed by an external CA. For details on this feature, see the ipa-cacert-manage(1) manual page.

Feinere Granularität der Zugriffssteuerung

Eingeschränkter Domainzugriff für nicht privilegierte Benutzer

domains= option has been added to the pam_sss module, which overrides the domains= option in the /etc/sssd/sssd.conf file. In addition, this update adds the pam_trusted_users option, which allows the user to add a list of numerical UIDs or user names that are trusted by the SSSD daemon, and the pam_public_domains option and a list of domains accessible even for untrusted users. The mentioned additions allow the configuration of systems, where regular users are allowed to access the specified applications, but do not have login rights on the system itself. For additional information on this feature, see the documentation in the Linux Domain Identity, Authentication, and Policy Guide.

Automatische Konfiguration des Data-Providers

ipa-client-install konfiguriert nun standardmäßig SSSD als Data-Provider für den sudo-Dienst. Dieses Verhalten kann deaktiviert werden mithilfe der Option --no-sudo. Darüber hinaus wurde die Option --nisdomain hinzugefügt, um den NIS-Domainnamen für die Identity-Management-Client-Installation festzulegen, und die Option --no_nisdomain wurde hinzugefügt, um das Festlegen des NIS-Domainnamens zu verhindern. Falls keine dieser Optionen verwendet wird, dann wird stattdessen die IPA-Domain verwendet.

Verwendung von AD- und LDAP-Sudo-Providern

sudo_provider=ad zum Domain-Abschnitt der sssd.conf-Datei hinzu.

32-bit Version of krb5-server and krb5-server-ldap Deprecated

Kerberos 5 Server is no longer distributed, and the following packages are deprecated starting with Red Hat Enterprise Linux 7.1: krb5-server.i686, krb5-server.s390, krb5-server.ppc, krb5-server-ldap.i686, krb5-server-ldap.s390, and krb5-server-ldap.ppc. There is no need to distribute the 32-bit version of krb5-server on Red Hat Enterprise Linux 7, which is supported only on the following architectures: AMD64 and Intel 64 systems (x86_64), 64-bit IBM Power Systems servers (ppc64), and IBM System z (s390x).

Kapitel 13. Sicherheit

SCAP Security Guide

oscap command line tool from the openscap-scanner package to verify that the system conforms to the provided guidelines. See the scap-security-guide(8) manual page for further information.

SELinux-Richtlinie

init_t ausgeführt wurden, laufen nun in der neuen Domain unconfined_service_t. Im Kapitel Unconfined Processes im SELinux User's and Administrator's Guide für Red Hat Enterprise Linux 7.1 finden Sie mehr Informationen.

Neue Features in OpenSSH

- Schlüsselaustausch mittels der elliptischen Kurve

Diffie-Hellmanin Daniel BernsteinsCurve25519wird nun unterstützt. Diese Methode ist nun der Standard, vorausgesetzt, sowohl der Server als auch der Client unterstützen sie. - Unterstützung für das Signaturschema der elliptischen Kurve

Ed25519als öffentlicher Schlüsseltyp wurde hinzugefügt.Ed25519, das sowohl für Benutzer- als auch für Hostschlüssel verwendet werden kann, bietet eine bessere Sicherheit alsECDSAundDSAsowie eine gute Leistung. - Ein neues Format für private Schlüssel wurde hinzugefügt, das die

bcrypt-Funktion zur Schlüsselerstellung (Key Derivation Function, kurz KDF) verwendet. Standardmäßig wird dieses Format fürEd25519-Schlüssel verwendet, kann jedoch auch von anderen Schlüsseltypen angefordert werden. - Eine neue Chiffre zur Datenübertragung namens

chacha20-poly1305@openssh.comwurde hinzugefügt. Sie kombiniert Daniel BernsteinsChaCha20Stream-Chiffre mit demPoly1305Message Authentication Code (MAC).

Neue Features in Libreswan

- Neue Chiffren wurden hinzugefügt.

IKEv2support has been improved.- Unterstützung für Zertifizierungsketten wurde in

IKEv1undIKEv2hinzugefügt. - Die Handhabung von Verbindungen wurde verbessert.

- Die Interoperabilität mit OpenBSD-, Cisco- und Android-Systemen wurde verbessert.

- Die systemd-Unterstützung wurde verbessert.

- Unterstützung für gehashte

CERTREQund Datenstatistiken wurde hinzugefügt.

Neue Features in TNC

- The

PT-EAPtransport protocol (RFC 7171) for Trusted Network Connect has been added. - The Attestation Integrity Measurement Collector (IMC)/Integrity Measurement Verifier (IMV) pair now supports the IMA-NG measurement format.

- Die Attestation-IMV-Unterstützung wurde verbessert, indem ein neues TPMRA-Arbeitsobjekt implementiert wurde.

- Unterstützung für eine JSON-basierte REST API mit SWID IMV wurde hinzugefügt.

- The SWID IMC can now extract all installed packages from the dpkg, rpm, or pacman package managers using the swidGenerator, which generates SWID tags according to the new ISO/IEC 19770-2:2014 standard.

- The

libtlsTLS 1.2implementation as used byEAP-(T)TLSand other protocols has been extended by AEAD mode support, currently limited toAES-GCM. - Improved (IMV) support for sharing access requestor ID, device ID, and product information of an access requestor via a common

imv_sessionobject. - Mehrere Fehler wurden behoben in den vorhandenen Protokollen

IF-TNCCS(PB-TNC,IF-M(PA-TNC)) und imOS IMC/IMV-Paar.

Neue Features in GnuTLS

SSL, TLS und DTLS wurde aktualisiert auf Version 3.3.8, die eine Reihe neuer Features und Verbesserungen enthält:

- Unterstützung für

DTLS 1.2wurde hinzugefügt. - Unterstützung für Application Layer Protocol Negotiation (ALPN) wurde hinzugefügt.

- Die Leistung von Chiffre-Sets mit elliptischen Kurven wurde verbessert.

- Neue Chiffre-Sets

RSA-PSKundCAMELLIA-GCMwurden hinzugefügt. - Integrierte Unterstützung für den Trusted Platform Module (TPM) Standard wurde hinzugefügt.

- Unterstützung für

PKCS#11Smart Cards und Hardware Security Modules (HSM) wurde in vielfacher Hinsicht verbessert. - Die Konformität mit den FIPS 140 Sicherheitsstandards (Federal Information Processing Standards) wurde in vielfacher Hinsicht verbessert.

Kapitel 14. Desktop

Unterstützung für vierfach gepufferte OpenGL-Stereo-Visualisierung

Online Account Provider

org.gnome.online-accounts.whitelisted-providers wurde zu GNOME Online Accounts (bereitgestellt vom Paket gnome-online-accounts) hinzugefügt. Dieser Schlüssel liefert eine Liste mit Online-Account-Providern, die explizit beim Systemstart geladen werden dürfen. Indem dieser Schlüssel angegeben wird, können Systemadministratoren die gewünschten Provider aktivieren oder gezielt andere Provider deaktivieren.

Kapitel 15. Unterstützung und Pflege

ABRT berechtigtes Micro-Reporting

abrt-auto-reporting, to easily configure user's Portal credentials necessary to authorize micro-reports.

Kapitel 16. Red Hat Software Collections

scl-Dienstprogramm, um eine parallele Gruppe von Paketen bereitzustellen. Diese Gruppe ermöglicht die Verwendung alternativer Paketversionen auf Red Hat Enterprise Linux. Mithilfe des scl-Dienstprogramms können Benutzer jederzeit entscheiden, welche Paketversion sie ausführen möchten.

Wichtig

Kapitel 17. Red Hat Enterprise Linux for Real Time

Teil II. Gerätetreiber

Kapitel 18. Aktualisierte Storage-Treiber

- Der

hpsa-Treiber wurde aktualisiert auf Version 3.4.4-1-RH1. - Der

qla2xxx-Treiber wurde aktualisiert auf Version 8.07.00.08.07.1-k1. - Der

qla4xxx-Treiber wurde aktualisiert auf Version 5.04.00.04.07.01-k0. - Der

qlcnic-Treiber wurde aktualisiert auf Version 5.3.61. - Der

netxen_nic-Treiber wurde aktualisiert auf Version 4.0.82. - Der

qlge-Treiber wurde aktualisiert auf Version 1.00.00.34. - Der

bnx2fc-Treiber wurde aktualisiert auf Version 2.4.2. - Der

bnx2i-Treiber wurde aktualisiert auf Version 2.7.10.1. - Der

cnic-Treiber wurde aktualisiert auf Version 2.5.20. - Der

bnx2x-Treiber wurde aktualisiert auf Version 1.710.51-0. - Der

bnx2-Treiber wurde aktualisiert auf Version 2.2.5. - Der

megaraid_sas-Treiber wurde aktualisiert auf Version 06.805.06.01-rc1. - Der

mpt2sas-Treiber wurde aktualisiert auf Version 18.100.00.00. - Der

ipr-Treiber wurde aktualisiert auf Version 2.6.0. - Die kmod-lpfc-Pakete wurden zu Red Hat Enterprise Linux 7 hinzugefügt, was eine verbesserte Stabilität gewährleistet bei der Verwendung des lpfc-Treibers mit Fibre Channel (FC) und Fibre Channel over Ethernet (FCoE) Adaptern. Der

lpfc-Treiber wurde aktualisiert auf Version 0:10.2.8021.1. - Der

be2iscsi-Treiber wurde aktualisiert auf Version 10.4.74.0r. - Der

nvme-Treiber wurde aktualisiert auf Version 0.9.

Kapitel 19. Aktualisierte Netzwerktreiber

- Der

bna-Treiber wurde aktualisiert auf Version 3.2.23.0r. - Der

cxgb3-Treiber wurde aktualisiert auf Version 1.1.5-ko. - Der

cxgb3i-Treiber wurde aktualisiert auf Version 2.0.0. - Der

iw_cxgb3-Treiber wurde aktualisiert auf Version 1.1. - Der

cxgb4-Treiber wurde aktualisiert auf Version 2.0.0-ko. - Der

cxgb4vf-Treiber wurde aktualisiert auf Version 2.0.0-ko. - Der

cxgb4i-Treiber wurde aktualisiert auf Version 0.9.4. - Der

iw_cxgb4-Treiber wurde aktualisiert auf Version 0.1. - Der

e1000e-Treiber wurde aktualisiert auf Version 2.3.2-k. - Der

igb-Treiber wurde aktualisiert auf Version 5.2.13-k. - Der

igbvf-Treiber wurde aktualisiert auf Version 2.0.2-k. - Der

ixgbe-Treiber wurde aktualisiert auf Version 3.19.1-k. - Der

ixgbevf-Treiber wurde aktualisiert auf Version 2.12.1-k. - Der

i40e-Treiber wurde aktualisiert auf Version 1.0.11-k. - Der

i40evf-Treiber wurde aktualisiert auf Version 1.0.1. - Der

e1000-Treiber wurde aktualisiert auf Version 7.3.21-k8-NAPI. - Der

mlx4_en-Treiber wurde aktualisiert auf Version 2.2-1. - Der

mlx4_ib-Treiber wurde aktualisiert auf Version 2.2-1. - Der

mlx5_core-Treiber wurde aktualisiert auf Version 2.2-1. - Der

mlx5_ib-Treiber wurde aktualisiert auf Version 2.2-1. - Der

ocrdma-Treiber wurde aktualisiert auf Version 10.2.287.0u. - Der

ib_ipoib-Treiber wurde aktualisiert auf Version 1.0.0. - Der

ib_qib-Treiber wurde aktualisiert auf Version 1.11. - Der

enic-Treiber wurde aktualisiert auf Version 2.1.1.67. - Der

be2net-Treiber wurde aktualisiert auf Version 10.4r. - Der

tg3-Treiber wurde aktualisiert auf Version 3.137. - Der

r8169-Treiber wurde aktualisiert auf Version 2.3LK-NAPI.

Kapitel 20. Aktualisierte Grafiktreiber

- Der

vmwgfx-Treiber wurde aktualisiert auf Version 2.6.0.0.

Teil III. Known Issues

Kapitel 21. Installation and Booting

-

anacondacomponent, BZ#1067868 - Under certain circumstances, when installing the system from the boot DVD or ISO image, not all assigned IP addresses are shown in the network spoke once network connectivity is configured and enabled. To work around this problem, leave the network spoke and enter it again. After re-entering, all assigned addresses are shown correctly.

Kapitel 22. Networking

rsynccomponent, BZ#1082496- The

rsyncutility cannot be run as a socket-activated service because thersyncd@.servicefile is missing from the rsync package. Consequently, thesystemctl start rsyncd.socketcommand does not work. However, runningrsyncas a daemon by executing thesystemctl start rsyncd.servicecommand works as expected.

Kapitel 23. Authentication and Interoperability

bind-dyndb-ldapcomponent, BZ#1139776- The latest version of the

bind-dyndb-ldapsystem plug-in offers significant improvements over the previous versions, but currently has some limitations. One of the limitations is missing support for the LDAP rename (MODRDN) operation. As a consequence, DNS records renamed in LDAP are not served correctly. To work around this problem, restart thenameddaemon to resynchronize data after each MODRDN operation. In an Identity Management (IdM) cluster, restart thenameddaemon on all IdM replicas. ipacomponent, BZ#1186352- When you restore an Identity Management (IdM) server from backup and re-initalize the restored data to other replicas, the Schema Compatibility plug-in can still maintain a cache of the old data from before performing the restore and re-initialization. Consequently, the replicas might behave unexpectedly. For example, if you attempt to add a user that was originally added after performing the backup, and thus removed during the restore and re-initialization steps, the operation might fail with an error, because the Schema Compatibility cache contains a conflicting user entry. To work around this problem, restart the IdM replicas after re-intializing them from the master server. This clears the Schema Compatibility cache and ensures that the replicas behave as expected in the described situation.

ipacomponent, BZ#1188195- Both anonymous and authenticated users lose the default permission to read the

facsimiletelephonenumberuser attribute after upgrading to the Red Hat Enterprise Linux 7.1 version of Identity Management (IdM). To manually change the new default setting and make the attribute readable again, run the following command:ipa permission-mod 'System: Read User Addressbook Attributes' --includedattrs facsimiletelephonenumber

ipa permission-mod 'System: Read User Addressbook Attributes' --includedattrs facsimiletelephonenumberCopy to Clipboard Copied! Toggle word wrap Toggle overflow

Kapitel 24. Desktop

gobject-introspectioncomponent, BZ#1076414- The

gobject-introspectionlibrary is not available in a 32-bit multilib package. Users who wish to compile 32-bit applications that rely on GObject introspection or libraries that use it, such asGTK+orGLib, should use the mock package to set up a build environment for their applications.

Anhang A. Versionsgeschichte

| Versionsgeschichte | |||

|---|---|---|---|

| Version 1.0-9.4 | Thu Jan 29 2015 | ||

| |||

| Version 1.0-9.1 | Thu Jan 29 2015 | ||

| |||

| Version 1.0-9 | Wed Jan 14 2015 | ||

| |||

| Version 1.0-8 | Thu Dec 15 2014 | ||

| |||