Running applications

Running applications in MicroShift

Abstract

Chapter 1. Using Kustomize manifests to deploy applications

You can use the kustomize configuration management tool with application manifests to deploy applications on MicroShift.

Read through the following procedures for an example of how Kustomize works in MicroShift.

1.1. How Kustomize works with manifests to deploy applications

The kustomize configuration management tool is integrated with MicroShift. You can use Kustomize and the OpenShift CLI (oc) together to apply customizations to your application manifests and deploy those applications to a MicroShift node.

-

A

kustomization.yamlfile is a specification of resources plus customizations. -

Kustomize uses a

kustomization.yamlfile to load a resource, such as an application, then applies any changes you want to that application manifest and produces a copy of the manifest with the changes overlaid. - Using a manifest copy with an overlay keeps the original configuration file for your application intact, while enabling you to deploy iterations and customizations of your applications efficiently.

-

You can then deploy the application in your MicroShift node with an

occommand.

At each system start, MicroShift deletes the manifests found in the delete subdirectories and then applies the manifest files found in the manifest directories to the node.

1.1.1. How MicroShift uses manifests

At every start, MicroShift searches the following manifest directories for Kustomize manifest files:

-

/etc/microshift/manifests -

/etc/microshift/manifests.d/* -

/usr/lib/microshift/ -

/usr/lib/microshift/manifests.d/*

MicroShift automatically runs the equivalent of the kubectl apply -k command to apply the manifests to the node if any of the following file types exists in the searched directories:

-

kustomization.yaml -

kustomization.yml -

Kustomization

This automatic loading from multiple directories means you can manage MicroShift workloads with the flexibility of having different workloads run independently of each other.

| Location | Intent |

|---|---|

|

| Read-write location for configuration management systems or development. |

|

| Read-write location for configuration management systems or development. |

|

| Read-only location for embedding configuration manifests on OSTree-based systems. |

|

| Read-only location for embedding configuration manifests on OSTree-based systems. |

1.2. Override the list of manifest paths

You can override the list of default manifest paths by using a new single path, or by using a new glob pattern for multiple files.

Use the following procedure to customize your manifest paths.

Procedure

Override the list of default paths by inserting your own values and running one of the following commands:

-

Set

manifests.kustomizePathsto<"/opt/alternate/path">in the configuration file for a single path. Set

kustomizePathsto,"/opt/alternative/path.d/*".in the configuration file for a glob pattern.manifests: kustomizePaths: - <location>Replace

<location>with the path to the manifest directory. Set each location entry to an exact path by using"/opt/alternate/path"or a glob pattern by using"/opt/alternative/path.d/*".

-

Set

To disable loading manifests, set the configuration option to an empty list.

manifests: kustomizePaths: []NoteThe configuration file overrides the defaults entirely. If the

kustomizePathsvalue is set, only the values in the configuration file are used. Setting the value to an empty list disables manifest loading.

1.3. Using manifests example

You can automatically deploy a BusyBox container on MicroShift by using kustomize manifests in the /etc/microshift/manifests directory.

Procedure

Create the BusyBox manifest files by running the following commands:

Define the directory location:

$ MANIFEST_DIR=/etc/microshift/manifestsMake the directory:

$ sudo mkdir -p ${MANIFEST_DIR}Place the YAML file in the directory:

sudo tee ${MANIFEST_DIR}/busybox.yaml &>/dev/null <<EOF apiVersion: v1 kind: Namespace metadata: name: busybox --- apiVersion: apps/v1 kind: Deployment metadata: name: busybox namespace: busybox-deployment spec: selector: matchLabels: app: busybox template: metadata: labels: app: busybox spec: containers: - name: busybox image: BUSYBOX_IMAGE command: [ "/bin/sh", "-c", "while true ; do date; sleep 3600; done;" ] EOF

Next, create the

kustomizemanifest files by running the following commands:Place the YAML file in the directory:

sudo tee ${MANIFEST_DIR}/kustomization.yaml &>/dev/null <<EOF apiVersion: kustomize.config.k8s.io/v1beta1 kind: Kustomization namespace: busybox resources: - busybox.yaml images: - name: BUSYBOX_IMAGE newName: busybox:1.35 EOF

Restart MicroShift to apply the manifests by running the following command:

$ sudo systemctl restart microshiftApply the manifests and start the

busyboxpod by running the following command:$ oc get pods -n busybox

Chapter 2. Deleting or updating Kustomize manifest resources

When creating new manifests in MicroShift, you can use manifest resource deletion to remove or update old objects, ensuring there are no conflicts or issues.

MicroShift supports the deletion of manifest resources in the following situations:

- Manifest removal: Manifests can be removed when you need to completely remove a resource from the node.

- Manifest upgrade: During an application upgrade, some resources might need to be removed while others are retained to preserve data.

Manifest files placed in the delete subdirectories are not automatically removed and require manual deletion. Only the resources listed in the manifest files placed in the delete subdirectories are deleted.

2.1. How manifest deletion works

By default, MicroShift searches for deletion manifests in the delete subdirectories within the manifests path. When a user places a manifest in these subdirectories, MicroShift removes the manifests when the system is started.

Read through the following to understand how manifests deletion works in MicroShift.

Each time the system starts, before applying the manifests, MicroShift scans the following

deletesubdirectories within the configured manifests directory to identify the manifests that need to be deleted:-

/usr/lib/microshift/manifests/delete -

/usr/lib/microshift/manifests.d/delete/* -

/etc/microshift/manifests/delete -

/etc/microshift/manifests.d/delete/*

-

-

MicroShift deletes the resources defined in the manifests found in the

deletedirectories by running the equivalent of thekubectl delete --ignore-not-found -kcommand.

2.1.1. Use cases for manifest resource deletion

The following sections explain the use case in which the manifest resource deletion is used.

2.1.2. Removing manifests for RPM systems

To remove a resource on RPM-based MicroShift systems, move the manifest into a delete subdirectory and restart MicroShift so the resource is deleted.

Procedure

-

Identify the manifest that needs to be placed in the

deletesubdirectories. Create the

deletesubdirectory in which the manifest will be placed by running the following command:$ sudo mkdir -p <path_of_delete_directory>Replace

<path_of_delete_directory>with one of the following valid directory paths:/etc/microshift/manifests.d/delete,/etc/microshift/manifests/delete/,/usr/lib/microshift/manifests.d/delete, or/usr/lib/microshift/manifests/delete.Move the manifest file into one of the

deletesubdirectories under the configured manifests directory by running the following command:$ [sudo] mv <path_of_manifests> <path_of_delete_directory>where:

<path_of_manifests>-

Specifies the path of the manifest to be deleted, for example

/etc/microshift/manifests.d/010-SOME-MANIFEST. <path_of_delete_directory>-

Specifies one of the following valid directory paths:

/etc/microshift/manifests.d/delete,/etc/microshift/manifests/delete,/usr/lib/microshift/manifests.d/deleteor/usr/lib/microshift/manifests/delete.

Restart MicroShift by running the following command:

$ sudo systemctl restart microshift-

MicroShift detects and removes the resource after the manifest file is placed in the

deletesubdirectories.

2.1.3. Removing manifests for OSTree systems

On OSTree-based MicroShift systems, you can remove a resource by packaging the manifest in an RPM, adding it to a blueprint, and letting MicroShift process the delete directory.

For OSTree installation, the delete subdirectories are read-only.

Procedure

-

Identify the manifest that needs to be placed in the

deletesubdirectories. - Package the manifest into an RPM. See Building the RPM package for the application for the procedure to package the manifest into an RPM.

- Add the packaged RPM to the blueprint file to install it into correct location. See Adding application RPMs to a blueprint for the procedure to add an RPM to a blueprint.

2.1.4. Upgrading manifests for RPM systems

To update resources while preserving data on RPM-based MicroShift systems, you can create new manifests for changes and deletions, and then move the deletion manifests into a delete subdirectory.

Use the following procedure to remove some resources while retaining others to preserve data.

Procedure

- Identify the manifest that requires updating.

- Create new manifests to be applied in the manifest directories.

-

Create new manifests for resource deletion. It is not necessary to include the

specin these manifests. See Using manifests example to create new manifests using the example. -

Use the procedure in "Removing manifests for RPM systems" to create

deletesubdirectories and place the manifests created for resource deletion in this path.

2.1.5. Upgrading manifests for OSTree systems

To update resources while preserving data on OSTree-based MicroShift systems, you can create new manifests for changes and deletions and use the OSTree removal procedure for the delete directory.

Use the following procedure to remove some resources while retaining others to preserve data.

For OSTree systems, the delete subdirectories are read-only.

Procedure

- Identify the manifest that needs updating.

- Create a new manifest to apply in the manifest directories. See Using manifests example to create new manifests using the example.

-

Create a new manifest for resource deletion to be placed in the

deletesubdirectories. - Use the procedure in "Removing manifests for OSTree systems" to remove the manifests.

Chapter 3. Options for embedding applications in a RHEL for Edge image

You can embed microservices-based workloads and applications in a Red Hat Enterprise Linux for Edge (RHEL for Edge) image to run in a MicroShift node. Embedded applications can be installed directly on edge devices to run in disconnected or offline environments.

3.1. Adding application RPMs to an rpm-ostree image

If you have an application that includes APIs, container images, and configuration files for deployment such as manifests, you can build application RPMs. You can then add the RPMs to your RHEL for Edge system image.

The following is an outline of the procedures to embed applications or workloads in a fully self-contained operating system image:

- Build your own RPM that includes your application manifest.

- Add the RPM to the blueprint you used to install Red Hat build of MicroShift.

- Add the workload container images to the same blueprint.

- Create a bootable ISO.

For a step-by-step tutorial about preparing and embedding applications in a RHEL for Edge image, use the following tutorial:

3.2. Adding application manifests to an image for offline use

If you have a simple application that includes a few files for deployment such as manifests, you can add those manifests directly to a RHEL for Edge system image.

See the "Create a custom file blueprint customization" section of the following RHEL for Edge documentation for an example:

3.3. Embedding applications for offline use

If you have an application that includes more than a few files, you can embed the application for offline use. See the following procedure:

Chapter 4. Embedding applications for offline use

You can embed microservices-based workloads and applications in a Red Hat Enterprise Linux for Edge (RHEL for Edge) image. Embedding means you can run a MicroShift node in air-gapped, disconnected, or offline environments.

4.1. Embedding workload container images for offline use

To embed container images in devices at the edge that do not have any network connection, you must create a new container, mount the ISO, and then copy the contents into the file system.

Prerequisites

- You have root access to the host.

- Application RPMs have been added to a blueprint.

-

You installed the OpenShift CLI (

oc).

Procedure

Render the manifests, extract all of the container image references, and translate the application image to blueprint container sources by running the following command:

$ oc kustomize ~/manifests | grep "image:" | grep -oE '[^ ]+$' | while read line; do echo -e "[[containers]]\nsource = \"${line}\"\n"; done >><my_blueprint>.tomlPush the updated blueprint to image builder by running the following command:

$ sudo composer-cli blueprints push <my_blueprint>.tomlIf your workload containers are located in a private repository, you must provide image builder with the necessary pull secrets:

-

Set the

auth_file_pathin the[containers]section in the/etc/osbuild-worker/osbuild-worker.tomlconfiguration file to point to the pull secret. If needed, create a directory and file for the pull secret, for example:

Example directory and file

[containers] auth_file_path = "/<path>/pull-secret.json"Use the custom location previously set for copying and retrieving images.

-

Set the

Build the container image by running the following command:

$ sudo composer-cli compose start-ostree <my_blueprint> edge-commit-

Proceed with your preferred

rpm-ostreeimage flow, such as waiting for the build to complete, exporting the image and integrating it into yourrpm-ostreerepository or creating a bootable ISO.

Chapter 5. Embedding MicroShift applications tutorial

The following tutorial gives a detailed example of how to embed applications in a RHEL for Edge image for use in a MicroShift node in various environments.

5.1. Embed application RPMs tutorial

The following tutorial reviews the MicroShift installation steps and adds a description of the workflow for embedding applications. If you are already familiar with rpm-ostree systems such as Red Hat Enterprise Linux for Edge (RHEL for Edge) and MicroShift, you can go straight to the procedures.

5.1.1. Installation workflow review

Embedding applications requires a similar workflow to embedding MicroShift into a RHEL for Edge image.

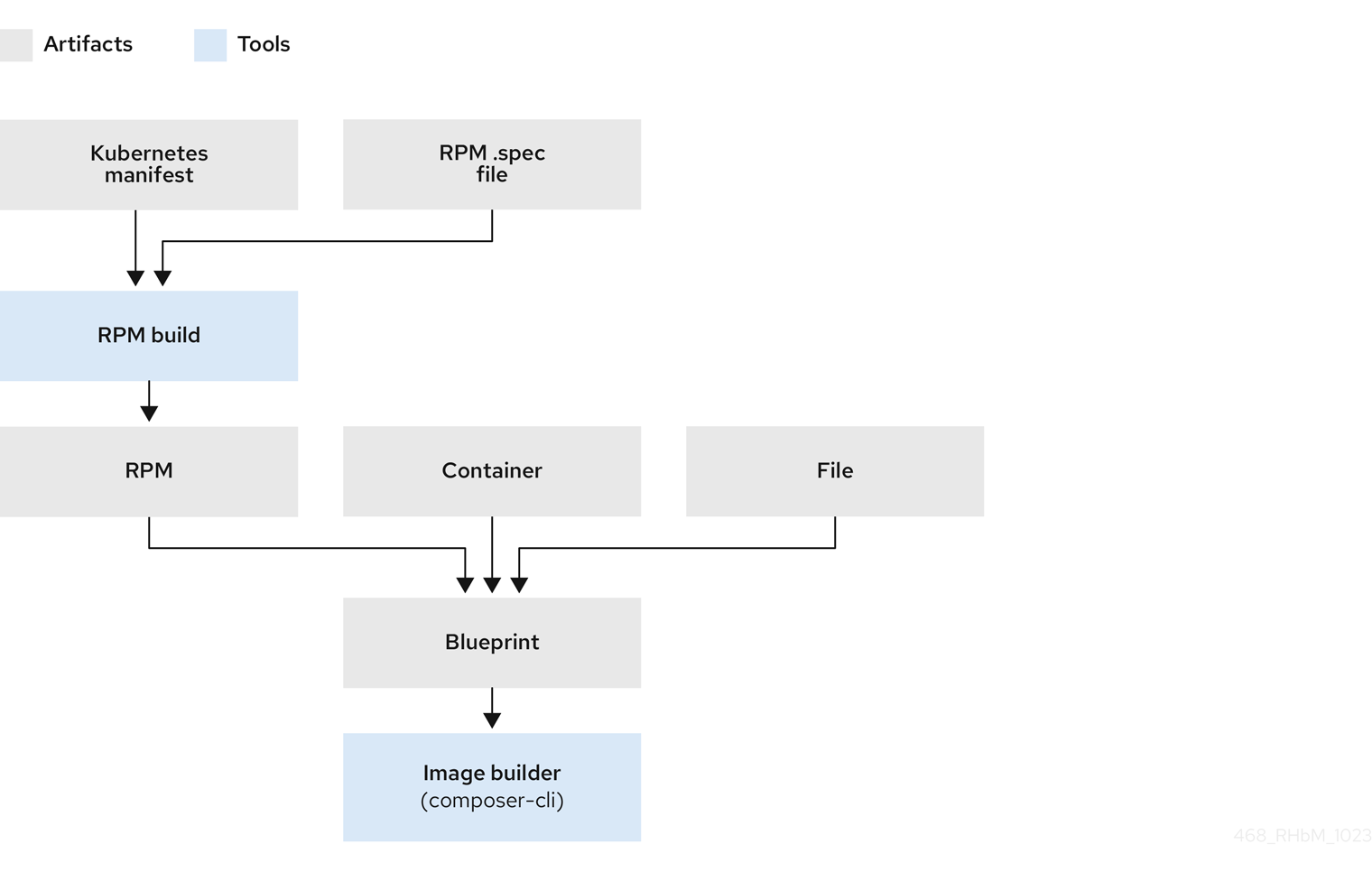

- The following image shows how system artifacts such as RPMs, containers, and files are added to a blueprint and used by the image composer to create an ostree commit.

- The ostree commit then can follow either the ISO path or the repository path to edge devices.

- The ISO path can be used for disconnected environments, while the repository path is often used in places were the network is usually connected.

Embedding MicroShift workflow

Reviewing these steps can help you understand the steps needed to embed an application:

- To embed MicroShift on RHEL for Edge, you added the MicroShift repositories to image builder.

- You created a blueprint that declared all the RPMs, container images, files and customizations you needed, including the addition of MicroShift.

-

You added the blueprint to image builder and ran a build with the image builder CLI tool (

composer-cli). This step createdrpm-ostreecommits, which were used to create the container image. This image contained RHEL for Edge. -

You added the installer blueprint to image builder to create an

rpm-ostreeimage (ISO) to boot from. This build contained both RHEL for Edge and MicroShift. - You downloaded the ISO with MicroShift embedded, prepared it for use, provisioned it, then installed it onto your edge devices.

5.1.2. Embed application RPMs workflow

After you have set up a build host that meets the image builder requirements, you can add your application in the form of a directory of manifests to the image. After those steps, the simplest way to embed your application or workload into a new ISO is to create your own RPMs that include the manifests. Your application RPMs contain all of the configuration files describing your deployment.

The following "Embedding applications workflow" image shows how Kubernetes application manifests and RPM spec files are combined in a single application RPM build. This build becomes the RPM artifact included in the workflow for embedding MicroShift in an ostree commit.

Embedding applications workflow

The following procedures use the rpmbuild tool to create a specification file and local repository. The specification file defines how the package is built, moving your application manifests to the correct location inside the RPM package for MicroShift to pick them up. That RPM package is then embedded in the ISO.

5.1.3. Preparing to make application RPMs

To build your own RPMs, choose a tool of your choice, such as the rpmbuild tool, and initialize the RPM build tree in your home directory. If your RPMs are accessible to image builder, you can use the method you prefer to build the application RPMs.

The following is an example procedure.

Prerequisites

- You have set up a Red Hat Enterprise Linux for Edge (RHEL for Edge) 9.4 build host that meets the image builder system requirements.

- You have root access to the host.

Procedure

Install the

rpmbuildtool and create the yum repository for it by running the following command:$ sudo dnf install rpmdevtools rpmlint yum-utils createrepoCreate the file tree you need to build RPM packages by running the following command:

$ rpmdev-setuptree

Verification

List the directories to confirm creation by running the following command:

$ ls ~/rpmbuild/Example output

BUILD RPMS SOURCES SPECS SRPMS

5.1.4. Building the RPM package for the application manifests

To build your own RPMs, you must create a spec file that adds the application manifests to the RPM package. If the application RPMs and other elements needed for image building are accessible to image builder, you can use the method that you prefer.

The following is an example procedure.

Prerequisites

- You have set up a Red Hat Enterprise Linux for Edge (RHEL for Edge) 9.4 build host that meets the image builder system requirements.

- You have root access to the host.

- The file tree required to build RPM packages was created.

Procedure

In the

~/rpmbuild/SPECSdirectory, create a file such as<application_workload_manifests.spec>using the following template:Example spec file

Name: <application_workload_manifests> Version: 0.0.1 Release: 1%{?dist} Summary: Adds workload manifests to microshift BuildArch: noarch License: GPL Source0: %{name}-%{version}.tar.gz #Requires: microshift %description Adds workload manifests to microshift %prep %autosetup %install rm -rf $RPM_BUILD_ROOT mkdir -p $RPM_BUILD_ROOT/%{prefix}/lib/microshift/manifests cp -pr ~/manifests $RPM_BUILD_ROOT/%{_prefix}/lib/microshift/ %clean rm -rf $RPM_BUILD_ROOT %files %{_prefix}/lib/microshift/manifests/** %changelog * _<DDD MM DD YYYY username@domain - V major.minor.patch> - <your_change_log_comment>The

%installsection creates the target directory inside the RPM package,/usr/lib/microshift/manifests/and copies the manifests from the source home directory,~/manifests.ImportantAll of the required YAML files must be in the source home directory

~/manifests, including akustomize.yamlfile if you are using kustomize.Build your RPM package in the

~/rpmbuild/RPMSdirectory by running the following command:$ rpmbuild -bb ~/rpmbuild/SPECS/<application_workload_manifests.spec>

5.1.5. Adding application RPMs to a blueprint

To add application RPMs to a blueprint on MicroShift, you must create a local repository that image builder can use to create the ISO. With this procedure, the required container images for your workload can be pulled over the network.

Prerequisites

- You have root access to the host.

-

Workload or application RPMs exist in the

~/rpmbuild/RPMSdirectory.

Procedure

Create a local RPM repository by running the following command:

$ createrepo ~/rpmbuild/RPMS/Give image builder access to the RPM repository by running the following command:

$ sudo chmod a+rx ~You must ensure that image builder has all of the necessary permissions to access all of the files needed for image building, or the build cannot proceed.

Create the blueprint file,

repo-local-rpmbuild.tomlusing the following template:id = "local-rpm-build" name = "RPMs build locally" type = "yum-baseurl" url = "file://<path>/rpmbuild/RPMS" check_gpg = false check_ssl = false system = falseReplace

<path>with the path to create a location that you choose. This path is used in later commands in this procedure to set up the repository and copy the RPMs.Add the repository as a source for image builder by running the following command:

$ sudo composer-cli sources add repo-local-rpmbuild.tomlAdd the RPM to your blueprint, by adding the following lines:

… [[packages]] name = "<application_workload_manifests>" version = "*" …Replace

<application_workload_manifests>with the name of your workload.Push the updated blueprint to image builder by running the following command:

$ sudo composer-cli blueprints push repo-local-rpmbuild.tomlAt this point, you can either run image builder to create the ISO, or embed the container images for offline use.

To create the ISO, start image builder by running the following command:

$ sudo composer-cli compose start-ostree repo-local-rpmbuild edge-commitIn this scenario, the container images are pulled over the network by the edge device during startup.

Chapter 6. Greenboot workload health check scripts

Greenboot health check scripts are helpful on edge devices where direct serviceability is either limited or non-existent. You can create health check scripts to assess the health of your workloads and applications. These additional health check scripts are useful components of software problem checks and automatic system rollbacks.

A MicroShift health check script is included in the microshift-greenboot RPM. You can also create your own health check scripts based on the workloads you are running. For example, you can write one that verifies that a service has started.

6.1. How workload health check scripts work

The workload or application health check script described in this tutorial uses the MicroShift health check functions that are available in the /usr/share/microshift/functions/greenboot.sh file. This enables you to reuse procedures already implemented for the MicroShift core services.

The script starts by running checks that the basic functions of the workload are operating as expected. To run the script successfully:

- Execute the script from a root user account.

- Enable the MicroShift service.

The health check performs the following actions:

-

Gets a wait timeout of the current boot cycle for the

wait_forfunction. -

Calls the

namespace_images_downloadedfunction to wait until pod images are available. -

Calls the

namespace_pods_readyfunction to wait until pods are ready. -

Calls the

namespace_pods_not_restartingfunction to verify pods are not restarting.

Restarting pods can indicate a crash loop.

6.2. Included greenboot health checks

Health check scripts are available in /usr/lib/greenboot/check, a read-only directory in RPM-OSTree systems. The following health checks are included with the greenboot-default-health-checks framework.

Check if repository URLs are still DNS solvable:

This script is under

/usr/lib/greenboot/check/required.d/01_repository_dns_check.shand ensures that DNS queries to repository URLs are still available.Check if update platforms are still reachable:

This script is under

/usr/lib/greenboot/check/wanted.d/01_update_platform_check.shand tries to connect and get a 2XX or 3XX HTTP code from the update platforms defined in/etc/ostree/remotes.d.Check if the current boot has been triggered by the hardware watchdog:

This script is under

/usr/lib/greenboot/check/required.d/02_watchdog.shand checks whether the current boot has been watchdog-triggered or not.- If the watchdog-triggered reboot occurs within the grace period, the current boot is marked as red. Greenboot does not trigger a rollback to the previous deployment.

- If the watchdog-triggered reboot occurs after the grace period, the current boot is not marked as red. Greenboot does not trigger a rollback to the previous deployment.

-

A 24-hour grace period is enabled by default. This grace period can be either disabled by modifying

GREENBOOT_WATCHDOG_CHECK_ENABLEDin/etc/greenboot/greenboot.conf to false, or configured by changing theGREENBOOT_WATCHDOG_GRACE_PERIOD=number_of_hoursvariable value in/etc/greenboot/greenboot.conf.

6.3. How to create a health check script for your application

You can create workload or application health check scripts in the text editor of your choice using the example in this documentation. Save the scripts in the /etc/greenboot/check/required.d directory. When a script in the /etc/greenboot/check/required.d directory exits with an error, greenboot triggers a reboot in an attempt to heal the system.

Any script in the /etc/greenboot/check/required.d directory triggers a reboot if it exits with an error.

If your health check logic requires any post-check steps, you can also create additional scripts and save them in the relevant greenboot directories. For example:

-

You can also place shell scripts you want to run after a boot has been declared successful in

/etc/greenboot/green.d. -

You can place shell scripts you want to run after a boot has been declared failed in

/etc/greenboot/red.d. For example, if you have steps to heal the system before restarting, you can create scripts for your use case and place them in the/etc/greenboot/red.ddirectory.

6.3.1. About the workload health check script example

The following example uses the MicroShift health check script as a template. You can use this example with the provided libraries as a guide for creating basic health check scripts for your applications.

6.3.1.1. Basic prerequisites for creating a health check script

- The workload must be installed.

- You must have root access.

6.3.1.2. Example and functional requirements

You can start with the following example health check script. Modify it for your use case. In your workload health check script, you must complete the following minimum steps:

- Set the environment variables.

- Define the user workload namespaces.

- List the expected pod count.

Choose a name prefix for your application that ensures it runs after the 40_microshift_running_check.sh script, which implements the Red Hat build of MicroShift health check procedure for its core services.

Example workload health check script

# #!/bin/bash

set -e

SCRIPT_NAME=$(basename $0)

PODS_NS_LIST=(<user_workload_namespace1> <user_workload_namespace2>)

PODS_CT_LIST=(<user_workload_namespace1_pod_count> <user_workload_namespace2_pod_count>)

# Update these two lines with at least one namespace and the pod counts that are specific to your workloads. Use the kubernetes <namespace> where your workload is deployed.

# Set greenboot to read and execute the workload health check functions library.

source /usr/share/microshift/functions/greenboot.sh

# Set the exit handler to log the exit status.

trap 'script_exit' EXIT

# Set the script exit handler to log a `FAILURE` or `FINISHED` message depending on the exit status of the last command.

# args: None

# return: None

function script_exit() {

[ "$?" -ne 0 ] && status=FAILURE || status=FINISHED

echo $status

}

# Set the system to automatically stop the script if the user running it is not 'root'.

if [ $(id -u) -ne 0 ] ; then

echo "The '${SCRIPT_NAME}' script must be run with the 'root' user privileges"

exit 1

fi

echo "STARTED"

# Set the script to stop without reporting an error if the MicroShift service is not running.

if [ $(systemctl is-enabled microshift.service 2>/dev/null) != "enabled" ] ; then

echo "MicroShift service is not enabled. Exiting..."

exit 0

fi

# Set the wait timeout for the current check based on the boot counter.

WAIT_TIMEOUT_SECS=$(get_wait_timeout)

# Set the script to wait for the pod images to be downloaded.

for i in ${!PODS_NS_LIST[@]}; do

CHECK_PODS_NS=${PODS_NS_LIST[$i]}

echo "Waiting ${WAIT_TIMEOUT_SECS}s for pod image(s) from the ${CHECK_PODS_NS} namespace to be downloaded"

wait_for ${WAIT_TIMEOUT_SECS} namespace_images_downloaded

done

# Set the script to wait for pods to enter ready state.

for i in ${!PODS_NS_LIST[@]}; do

CHECK_PODS_NS=${PODS_NS_LIST[$i]}

CHECK_PODS_CT=${PODS_CT_LIST[$i]}

echo "Waiting ${WAIT_TIMEOUT_SECS}s for ${CHECK_PODS_CT} pod(s) from the ${CHECK_PODS_NS} namespace to be in 'Ready' state"

wait_for ${WAIT_TIMEOUT_SECS} namespace_pods_ready

done

# Verify that pods are not restarting by running, which could indicate a crash loop.

for i in ${!PODS_NS_LIST[@]}; do

CHECK_PODS_NS=${PODS_NS_LIST[$i]}

echo "Checking pod restart count in the ${CHECK_PODS_NS} namespace"

namespace_pods_not_restarting ${CHECK_PODS_NS}

done6.4. Testing a workload health check script

You can look at the output of the greenboot workload health check script to see how it works. While the output varies with the host system type, the example outputs for Red Hat Enterprise Linux (RHEL) system types are included for reference only.

Prerequisites

- You have root access.

- You installed a workload.

- You created a health check script for the workload.

- The MicroShift service is enabled.

The output of the greenboot workload health check script varies with the host system type. Example outputs are included for your reference.

Procedure

To test that greenboot is running a health check script file, reboot the host by running the following command:

$ sudo rebootExamine the output of greenboot health checks by running the following command:

$ sudo journalctl -o cat -u greenboot-healthcheck.serviceNoteMicroShift core service health checks run before the workload health checks.

Example output for a RHEL for Edge system

GRUB boot variables: boot_success=0 boot_indeterminate=0 Greenboot variables: GREENBOOT_WATCHDOG_CHECK_ENABLED=true MICROSHIFT_WAIT_TIMEOUT_SEC=600 System installation type: ostree System installation status: * rhel 19619bd269094510180c845c44d0944fd9aa15925376f249c4d680a3355e51ae.0 Version: 9.4 origin refspec: edge:rhel-9.4-microshift-4.18Example output for an image mode for RHEL system

GRUB boot variables: boot_success=0 Greenboot variables: GREENBOOT_WATCHDOG_CHECK_ENABLED=true MICROSHIFT_WAIT_TIMEOUT_SEC=600 System installation type: bootc System installation status: bootcHostExample output for an RPM system

GRUB boot variables: boot_success=1 boot_indeterminate=0 Greenboot variables: GREENBOOT_WATCHDOG_CHECK_ENABLED=true System installation type: RPM System installation status: Not an ostree / bootc system

Chapter 7. Automating application management with the GitOps controller

You can consistently configure and deploy Kubernetes-based infrastructure and applications across node and development lifecycles by using the declarative Red Hat OpenShift GitOps engine.

7.1. What you can do with the GitOps agent

You can manage application lifecycles and use automated processes to manage application changes with Red Hat OpenShift GitOps.

GitOps with Argo CD for MicroShift is a lightweight, optional add-on controller derived from the GitOps Operator.

The GitOps agent for MicroShift uses the command-line interface (CLI) of Argo CD to interact with the GitOps controller. The controller acts as the declarative GitOps engine. By using the GitOps with Argo CD agent for MicroShift, you can use the following principles:

Implement application lifecycle management:

- Create and manage your node and application configuration files using the core principles of developing and maintaining software in a Git repository.

- You can update the single repository and GitOps automates the deployment of new applications or updates to existing ones.

- For example, if you have 1,000 edge devices, each using MicroShift and a local GitOps agent, you can easily add or update an application on all 1,000 devices with just one change in your central Git repository.

- The Git repository contains a declarative description of the infrastructure you need in your specified environment and contains an automated process to make your environment match the described state.

- You can also use the Git repository as an audit trail of changes so that you can create processes based on Git flows such as review and approval for merging pull requests that implement configuration changes.

7.2. Limitations of using the GitOps agent with MicroShift

Using Red Hat OpenShift GitOps with Argo CD for MicroShift is different from using the entire GitOps Operator in the following ways:

-

The

gitops-operatorcomponent is not used with MicroShift. - To maintain the small resource use of MicroShift use the Argo CD CLI. The Argo CD web console is not available.

- Because MicroShift is single-node, there is no multi-node support. Each instance of MicroShift is paired with a local GitOps agent.

-

The

oc adm must-gathercommand is not available in MicroShift.

7.3. Installing the GitOps Argo CD manifests from an RPM package

You can use a lightweight version of Red Hat OpenShift GitOps with MicroShift to help manage your applications by installing the microshift-gitops RPM package.

The microshift-gitops RPM package includes the necessary manifests to run core Argo CD.

The Argo CD web console is not available on MicroShift. This process installs basic GitOps functions.

Prerequisites

- You installed MicroShift version 4.16 or later.

- You configured 250MB RAM of additional storage.

Procedure

Enable the GitOps repository with the subscription manager by running the following command:

$ sudo subscription-manager repos --enable=gitops-1.16-for-rhel-9-$(uname -m)-rpmsInstall the MicroShift GitOps package by running the following command:

$ sudo dnf install -y microshift-gitopsTo deploy Argo CD pods, restart MicroShift by running the following command:

$ sudo systemctl restart microshift

Verification

You can verify that your pods are running properly by entering the following command:

$ oc get pods -n openshift-gitopsExample output

NAME READY STATUS RESTARTS AGE argocd-application-controller-0 1/1 Running 0 4m11s argocd-redis-56844446bc-dzmhf 1/1 Running 0 4m12s argocd-repo-server-57b4f896cf-7qk8l 1/1 Running 0 4m12s

7.4. Creating GitOps applications on MicroShift

You can create a custom configuration by using a YAML file to deploy and manage applications in your MicroShift service after you install the Red Hat OpenShift GitOps Argo CD manifests from an RPM package.

Prerequisites

-

You installed the

microshift-gitopspackages. -

The Argo CD pods are running in the

openshift-gitopsnamespace.

Procedure

Create a YAML file and add your customized configurations for the application:

Example YAML for a

spring-petclinicapplicationkind: AppProject apiVersion: argoproj.io/v1alpha1 metadata: name: default namespace: openshift-gitops spec: clusterResourceWhitelist: - group: '*' kind: '*' destinations: - namespace: '*' server: '*' sourceRepos: - '*' --- kind: Application apiVersion: argoproj.io/v1alpha1 metadata: name: spring-petclinic namespace: openshift-gitops spec: destination: namespace: spring-petclinic server: https://kubernetes.default.svc project: default source: directory: recurse: true path: app repoURL: https://github.com/siamaksade/openshift-gitops-getting-started syncPolicy: automated: {} syncOptions: - CreateNamespace=true - ServerSideApply=trueTo deploy the applications defined in the YAML file, run the following command:

$ oc apply -f <my_app.yaml>Replace

<my_app.yaml>with the name of your application YAML.

Verification

To verify your application is deployed and synced, run the following command:

$ oc get applications -AWait a few minutes for the application to show a

Healthystatus.Example output

NAMESPACE NAME SYNC STATUS HEALTH STATUS openshift-gitops spring-petclinic Synced Healthy

7.5. Debugging GitOps with oc adm inspect

If you have problems with your Argo CD for MicroShift Red Hat OpenShift GitOps controller, you can use the OpenShift CLI (oc) tool to inspect it for errors.

Prerequisites

-

The

occommand-line tool is installed.

Procedure

Run the

oc adm inspectcommand when in the GitOps namespace:$ oc adm inspect ns/openshift-gitopsExample output

Gathering data for ns/openshift-gitops... W0501 20:34:35.978508 57625 util.go:118] the server doesn't have a resource type egressfirewalls, skipping the inspection W0501 20:34:35.980881 57625 util.go:118] the server doesn't have a resource type egressqoses, skipping the inspection W0501 20:34:36.040664 57625 util.go:118] the server doesn't have a resource type servicemonitors, skipping the inspection Wrote inspect data to inspect.local.2673575938140296280.

Next steps

-

If

oc adm inspectdid not show the information you need, you can run an sos report.

Chapter 8. Pod security authentication and authorization with SCC

Pod security admission is an implementation of the Kubernetes pod security standards. Use security content constraints (SCC) for pod security admission to restrict pod behavior.

8.1. Security context constraint synchronization with pod security standards

MicroShift includes Kubernetes pod security admission (PSA) and a controller that applies PSA labels to namespaces based on the security context constraint (SCC) permissions of service accounts in that namespace.

Namespaces that are defined as part of the node payload have pod security admission synchronization disabled permanently. You can enable pod security admission synchronization on other namespaces as necessary. If an Operator is installed in a user-created openshift-* namespace, synchronization is turned on by default after a cluster service version (CSV) is created in the namespace.

The controller examines ServiceAccount object permissions to use security context constraints in each namespace. Security context constraints (SCCs) are mapped to pod security profiles based on their field values; the controller uses these translated profiles. Pod security admission warn and audit labels are set to the most privileged pod security profile found in the namespace to prevent warnings and audit logging as pods are created.

Namespace labeling is based on consideration of namespace-local service account privileges.

Applying pods directly might use the SCC privileges of the user who runs the pod. However, user privileges are not considered during automatic labeling.

8.2. Viewing security context constraints in a namespace

You can view and check the security context constraints (SCC) permissions in a given namespace using the OpenShift CLI (oc).

Prerequisites

-

You have installed the OpenShift CLI (

oc).

Procedure

To view the security context constraints in your namespace, run the following command:

$ oc get --show-labels namespace <namespace>

8.3. Controlling pod security admission synchronization

You can enable automatic pod security admission synchronization for most namespaces.

System defaults are not enforced when the security.openshift.io/scc.podSecurityLabelSync field is empty or set to false. You must set the label to true for synchronization to occur. You can use the --overwrite flag to reverse the effects of the pod security label synchronization in a namespace.

Namespaces that are defined as part of the node payload have pod security admission synchronization disabled permanently. These namespaces include:

-

default -

kube-node-lease -

kube-system -

kube-public -

openshift -

All system-created namespaces that are prefixed with

openshift-, except foropenshift-operatorsBy default, all namespaces that have anopenshift-prefix are not synchronized. You can enable synchronization for any user-createdopenshift-*namespaces. You cannot enable synchronization for any system-createdopenshift-*namespaces, except foropenshift-operators.

If an Operator is installed in a user-created openshift-* namespace, synchronization is turned on by default after a node service version (CSV) is created in the namespace. The synchronized label inherits the permissions of the service accounts in the namespace.

Procedure

To enable pod security admission label synchronization in a namespace, set the value of the

security.openshift.io/scc.podSecurityLabelSynclabel totrueby running the following command:$ oc label namespace <namespace> security.openshift.io/scc.podSecurityLabelSync=true

Chapter 9. Operators

9.1. Using Operators with MicroShift

You can use Operators with MicroShift to create applications that monitor the running services in your node. As customized software running inside your node, you can use Operators to implement and automate common operations.

9.1.1. About using Operators with a MicroShift node

You can use Operators to manage applications and their resources, such as deploying a database or message bus.

Operators offer a more localized configuration experience and integrate with Kubernetes APIs and CLI tools such as kubectl and oc. You can design or use Operators that are specifically for your applications. By using Operators, you can configure components instead of modifying a global configuration file.

MicroShift applications are generally expected to be deployed in static environments. However, Operators are available if helpful in your use case. To discover whether an Operator is compatible with MicroShift, check the Operator documentation.

9.1.2. How to use Operators with a MicroShift node

There are two ways to install and manage Operators for your MicroShift node. You can use manifests or Operator Lifecycle Manager (OLM).

9.1.2.1. Manifests for Operators

You can install and manage Operators directly by using manifests. You can use the kustomize configuration management tool with MicroShift to deploy an application. Use the same steps to install Operators with manifests. For more information, see the following links:

9.1.2.2. Operator Lifecycle Manager for Operators

You can also install add-on Operators to a MicroShift node by using Operator Lifecycle Manager (OLM). OLM can be used to manage both custom Operators and Operators that are widely available. Building catalogs is required to use OLM with MicroShift. For more information, see the following link:

9.2. Using Operator Lifecycle Manager with MicroShift

You can use Operator Lifecycle Manager (OLM) with MicroShift to install and run optional add-on Operators.

9.2.1. Considerations for using OLM with MicroShift

You must consider the application of Operators and steps to use them when planning which ones you want to use with your MicroShift platform.

- Cluster Operators as applied in OpenShift Container Platform are not used in MicroShift.

You must create your own catalogs for the add-on Operators you want to use with your applications. Catalogs are not provided by default.

-

Each catalog must have an accessible

CatalogSourceadded to a node, so that the OLM catalog Operator can use the catalog for content.

-

Each catalog must have an accessible

You must use the CLI to conduct OLM activities with MicroShift. The console and OperatorHub GUIs are not available.

-

Use the Operator Package Manager

opmCLI with a network-connected node, or for building catalogs for custom Operators that use an internal registry. - To mirror your catalogs and Operators for disconnected or offline nodes, install the oc-mirror OpenShift CLI plugin.

-

Use the Operator Package Manager

Before using an Operator, verify with the provider that the Operator is supported on Red Hat build of MicroShift.

9.2.2. Determining your OLM installation type

You can install Operator Lifecycle Manager (OLM) for use with MicroShift 4.16 or newer versions. There are different ways to install OLM for a MicroShift node, depending on your use case.

-

You can install the

microshift-olmRPM at the same time you install the MicroShift RPM on Red Hat Enterprise Linux (RHEL). -

You can install the

microshift-olmon an existing MicroShift 4.18. Restart the MicroShift service after installing OLM for the changes to apply. See the following links for specifics on each installation type:

9.2.3. Namespace use in MicroShift

The microshift-olm RPM creates the three default namespaces: one for running Operator Lifecycle Manager (OLM), and two for catalog and Operator installation. You can create additional namespaces as needed for your use case.

9.2.3.1. Default namespaces

The following table lists the default namespaces and a brief description of how each namespace works.

| Default Namespace | Details |

|

| The OLM package manager runs in this namespace. |

|

|

The global namespace. Empty by default. To make the catalog source to be available globally to users in all namespaces, set the |

|

|

The default namespace where Operators run in MicroShift. Operators that reference catalogs in the |

9.2.3.2. Custom namespaces

If you want to use a catalog and Operator together in a single namespace, then you must create a custom namespace. After you create the namespace, you must create the catalog in that namespace. All Operators running in the custom namespace must have the same single-namespace watch scope.

9.2.4. About building Operator catalogs

To use Operator Lifecycle Manager (OLM) with MicroShift, you must build custom Operator catalogs that you can then manage with OLM. The standard catalogs that are included with OpenShift Container Platform are not included with MicroShift.

9.2.4.1. File-based Operator catalogs

You can create catalogs for your custom Operators or filter catalogs of widely available Operators. You can combine both methods to create the catalogs needed for your specific use case. To run MicroShift with your own Operators and OLM, make a catalog by using the file-based catalog structure. For more information, see the following links:

-

When adding a catalog source to a cluster, set the

securityContextConfigvalue torestrictedin thecatalogSource.yamlfile. Ensure that your catalog can run withrestrictedpermissions. For more information, see: - Adding a catalog source to a cluster

9.2.5. How to deploy Operators using OLM

After you create and deploy your custom catalog, you must create a Subscription custom resource (CR) that can access the catalog and install the Operators you choose. Where Operators run depends on the namespace in which you create the Subscription CR.

Operators that you are managing with Operator Lifecycle Manager (OLM) have a watch scope. For example, some Operators only support watching their own namespace, while others support watching every namespace in the node. All Operators installed in a given namespace must have the same watch scope.

9.2.5.1. Connectivity and OLM Operator deployment

You can deplpy Operators anywhere a catalog is running.

- For a node that is connected to the internet, mirroring images is not required. Images can be pulled over the network.

- For restricted networks in which MicroShift has access to an internal network only, images must be mirrored to an internal registry.

-

For use cases in which a MicroShift node is completely offline, all images must be embedded into an

osbuildblueprint or a Containerfile.

9.2.5.2. Adding OLM-based Operators to a networked node using the global namespace

To deploy different Operators to different namespaces, follow the basic steps to use configuration files to install an Operator that uses the global namespace.

For a MicroShift node that has network connectivity, Operator Lifecycle Manager (OLM) can access sources hosted on remote registries.

To use an Operator installed in a different namespace, or in more than one namespace, make sure that both the catalog source and the Subscription CR that references the Operator are running in the openshift-marketplace namespace.

Prerequisites

-

The OpenShift CLI (

oc) is installed. - Operator Lifecycle Manager (OLM) is installed.

- You created a custom catalog in the global namespace.

Procedure

Confirm that OLM is running by using the following command:

$ oc -n openshift-operator-lifecycle-manager get pod -l app=olm-operatorExample output

NAME READY STATUS RESTARTS AGE olm-operator-85b5c6786-n6kbc 1/1 Running 0 2m24sConfirm that the OLM catalog Operator is running by using the following command:

$ oc -n openshift-operator-lifecycle-manager get pod -l app=catalog-operatorExample output

NAME READY STATUS RESTARTS AGE catalog-operator-5fc7f857b6-tj8cf 1/1 Running 0 2m33sNoteThe following steps assume you are using the global namespace,

openshift-marketplace. The catalog must run in the same namespace as the Operator. The Operator must support the AllNamespaces mode.Create the

CatalogSourceobject by using the following example YAML:Example catalog source YAML

apiVersion: operators.coreos.com/v1alpha1 kind: CatalogSource metadata: name: operatorhubio-catalog namespace: openshift-marketplace1 spec: sourceType: grpc image: quay.io/operatorhubio/catalog:latest displayName: Community Operators2 publisher: OperatorHub.io grpcPodConfig: securityContextConfig: restricted3 updateStrategy: registryPoll: interval: 60m- 1

- The global namespace. Setting the

metadata.namespacetoopenshift-marketplaceenables the catalog to run in all namespaces. Subscriptions in any namespace can reference catalogs created in theopenshift-marketplacenamespace. - 2

- Community Operators are not installed by default with OLM for MicroShift. Listed here for example only.

- 3

- The value of

securityContextConfigmust be set torestrictedfor MicroShift.

Apply the

CatalogSourceconfiguration by running the following command:$ oc apply -f <catalog_source.yaml>1 - 1

- Replace

<catalog-source.yaml>with your catalog source configuration file name. In this example,catalogsource.yamlis used.

Example output

catalogsource.operators.coreos.com/operatorhubio-catalog createdTo verify that the catalog source is applied, check for the

READYstate by using the following command:$ oc describe catalogsources.operators.coreos.com -n openshift-marketplace operatorhubio-catalogExample output

Name: operatorhubio-catalog Namespace: openshift-marketplace Labels: <none> Annotations: <none> API Version: operators.coreos.com/v1alpha1 Kind: CatalogSource Metadata: Creation Timestamp: 2024-01-31T09:55:31Z Generation: 1 Resource Version: 1212 UID: 4edc1a96-83cd-4de9-ac8c-c269ca895f3e Spec: Display Name: Community Operators Grpc Pod Config: Security Context Config: restricted Image: quay.io/operatorhubio/catalog:latest Publisher: OperatorHub.io Source Type: grpc Update Strategy: Registry Poll: Interval: 60m Status: Connection State: Address: operatorhubio-catalog.openshift-marketplace.svc:50051 Last Connect: 2024-01-31T09:55:57Z Last Observed State: READY1 Registry Service: Created At: 2024-01-31T09:55:31Z Port: 50051 Protocol: grpc Service Name: operatorhubio-catalog Service Namespace: openshift-marketplace Events: <none>- 1

- The status is reported as

READY.

Confirm that the catalog source is running by using the following command:

$ oc get pods -n openshift-marketplace -l olm.catalogSource=operatorhubio-catalogExample output

NAME READY STATUS RESTARTS AGE operatorhubio-catalog-x24nh 1/1 Running 0 59sCreate a Subscription CR configuration file by using the following example YAML:

Example Subscription custom resource YAML

apiVersion: operators.coreos.com/v1alpha1 kind: Subscription metadata: name: my-cert-manager namespace: openshift-operators spec: channel: stable name: cert-manager source: operatorhubio-catalog sourceNamespace: openshift-marketplace1 - 1

- The global namespace. Setting the

sourceNamespacevalue toopenshift-marketplaceenables Operators to run in multiple namespaces if the catalog also runs in theopenshift-marketplacenamespace.

Apply the Subscription CR configuration by running the following command:

$ oc apply -f <subscription_cr.yaml>1 - 1

- Replace

<subscription_cr.yaml>with your Subscription CR filename.

Example output

subscription.operators.coreos.com/my-cert-manager created- You can create a configuration file for the specific Operand you want to use and apply it now.

Verification

Verify that your Operator is running by using the following command:

$ oc get pods -n openshift-operators1 - 1

- The namespace from the Subscription CR is used.

NoteAllow a minute or two for the Operator start.

Example output

NAME READY STATUS RESTARTS AGE cert-manager-7df8994ddb-4vrkr 1/1 Running 0 19s cert-manager-cainjector-5746db8fd7-69442 1/1 Running 0 18s cert-manager-webhook-f858bf58b-748nt 1/1 Running 0 18s

9.2.5.3. Adding OLM-based Operators to a networked node in a specific namespace

You can specify a namespace for an Operator for a variety of reasons, such as security and resource isolation. For example, you can specify the namespace olm-microshift.

In the following example, the catalog is scoped and available in the global openshift-marketplace namespace. The Operator uses content from the global namespace, but runs only in the olm-microshift namespace. For a MicroShift node that has network connectivity, Operator Lifecycle Manager (OLM) can access sources hosted on remote registries.

All of the Operators installed in a specific namespace must have the same watch scope. In this case, the watch scope is OwnNamespace.

Prerequisites

-

The OpenShift CLI (

oc) is installed. - Operator Lifecycle Manager (OLM) is installed.

- You have created a custom catalog that is running in the global namespace.

Procedure

Confirm that OLM is running by using the following command:

$ oc -n openshift-operator-lifecycle-manager get pod -l app=olm-operatorExample output

NAME READY STATUS RESTARTS AGE olm-operator-85b5c6786-n6kbc 1/1 Running 0 16mConfirm that the OLM catalog Operator is running by using the following command:

$ oc -n openshift-operator-lifecycle-manager get pod -l app=catalog-operatorExample output

NAME READY STATUS RESTARTS AGE catalog-operator-5fc7f857b6-tj8cf 1/1 Running 0 16mCreate a namespace by using the following example YAML:

Example namespace YAML

apiVersion: v1 kind: Namespace metadata: name: olm-microshiftApply the namespace configuration using the following command:

$ oc apply -f <ns.yaml>1 - 1

- Replace

<ns.yaml>with the name of your namespace configuration file. In this example,olm-microshiftis used.

Example output

namespace/olm-microshift createdCreate the Operator group YAML by using the following example YAML:

Example Operator group YAML

kind: OperatorGroup apiVersion: operators.coreos.com/v1 metadata: name: og namespace: olm-microshift spec:1 targetNamespaces: - olm-microshift- 1

- For Operators using the global namespace, omit the

spec.targetNamespacesfield and values.

Apply the Operator group configuration by running the following command:

$ oc apply -f <og.yaml>1 - 1

- Replace

<og.yaml>with the name of your operator group configuration file.

Example output

operatorgroup.operators.coreos.com/og createdCreate the

CatalogSourceobject by using the following example YAML:Example catalog source YAML

apiVersion: operators.coreos.com/v1alpha1 kind: CatalogSource metadata: name: operatorhubio-catalog namespace: openshift-marketplace1 spec: sourceType: grpc image: quay.io/operatorhubio/catalog:latest displayName: Community Operators2 publisher: OperatorHub.io grpcPodConfig: securityContextConfig: restricted3 updateStrategy: registryPoll: interval: 60m- 1

- The global namespace. Setting the

metadata.namespacetoopenshift-marketplaceenables the catalog to run in all namespaces. Subscriptions CRs in any namespace can reference catalogs created in theopenshift-marketplacenamespace. - 2

- Community Operators are not installed by default with OLM for MicroShift. Listed here for example only.

- 3

- The value of

securityContextConfigmust be set torestrictedfor MicroShift.

Apply the

CatalogSourceconfiguration by running the following command:$ oc apply -f <catalog_source.yaml>1 - 1

- Replace

<catalog_source.yaml>with your catalog source configuration file name.

To verify that the catalog source is applied, check for the

READYstate by using the following command:$ oc describe catalogsources.operators.coreos.com -n openshift-marketplace operatorhubio-catalogExample output

Name: operatorhubio-catalog Namespace: openshift-marketplace Labels: <none> Annotations: <none> API Version: operators.coreos.com/v1alpha1 Kind: CatalogSource Metadata: Creation Timestamp: 2024-01-31T10:09:46Z Generation: 1 Resource Version: 2811 UID: 60ce4a36-86d3-4921-b9fc-84d67c28df48 Spec: Display Name: Community Operators Grpc Pod Config: Security Context Config: restricted Image: quay.io/operatorhubio/catalog:latest Publisher: OperatorHub.io Source Type: grpc Update Strategy: Registry Poll: Interval: 60m Status: Connection State: Address: operatorhubio-catalog.openshift-marketplace.svc:50051 Last Connect: 2024-01-31T10:10:04Z Last Observed State: READY1 Registry Service: Created At: 2024-01-31T10:09:46Z Port: 50051 Protocol: grpc Service Name: operatorhubio-catalog Service Namespace: openshift-marketplace Events: <none>- 1

- The status is reported as

READY.

Confirm that the catalog source is running by using the following command:

$ oc get pods -n openshift-marketplace -l olm.catalogSource=operatorhubio-catalogExample output

NAME READY STATUS RESTARTS AGE operatorhubio-catalog-j7sc8 1/1 Running 0 43sCreate a Subscription CR configuration file by using the following example YAML:

Example Subscription custom resource YAML

apiVersion: operators.coreos.com/v1alpha1 kind: Subscription metadata: name: my-gitlab-operator-kubernetes namespace: olm-microshift1 spec: channel: stable name: gitlab-operator-kubernetes source: operatorhubio-catalog sourceNamespace: openshift-marketplace2 Apply the Subscription CR configuration by running the following command:

$ oc apply -f <subscription_cr.yaml>1 - 1

- Replace

<subscription_cr.yaml>with the name of the Subscription CR configuration file.

Example output

subscription.operators.coreos.com/my-gitlab-operator-kubernetes- You can create a configuration file for the specific Operand you want to use and apply it now.

Verification

Verify that your Operator is running by using the following command:

$ oc get pods -n olm-microshift1 - 1

- The namespace from the Subscription CR is used.

NoteAllow a minute or two for the Operator start.

Example output

NAME READY STATUS RESTARTS AGE gitlab-controller-manager-69bb6df7d6-g7ntx 2/2 Running 0 3m24s

9.3. Creating custom Operator catalogs using the oc-mirror plugin

You can create custom catalogs with widely available Operators and mirror them by using the oc-mirror OpenShift CLI (oc) plugin. Custom catalogs give you the tool so that you can host Operators locally, or control a variety of factors, such as versions and access.

9.3.1. Using Red Hat-provided Operator catalogs and mirror registries

You can filter catalogs and delete images to get specific Operators and mirror them by using the oc-mirror OpenShift CLI (oc) plugin. You can also use Operators in disconnected settings or embedded in a Red Hat Enterprise Linux (RHEL) image.

- To understand more about how to configure your systems for mirroring, follow the links in the following "Additional resources" section.

- If you are ready to deploy Operators from Red Hat-provided Operator catalogs, mirror them, or to embed them in a RHEL image, start with the following section, "Inspecting catalog contents by using the oc-mirror plugin."

9.3.2. About the oc-mirror plugin for creating a mirror registry

You can use the oc-mirror OpenShift CLI (oc) plugin with MicroShift to filter and delete images from Operator catalogs. You can then mirror the filtered catalog contents to a mirror registry or use the container images in disconnected or offline deployments.

The procedure to mirror content from Red Hat-hosted registries connected to the internet to a disconnected image registry is the same, independent of the registry you select. After you mirror the contents of your catalog, configure each node to retrieve this content from your mirror registry.

9.3.2.1. Connectivity considerations when populating a mirror registry

When you populate your mirror registry, you can use connected or disconnected mirroring depending on your use case.

- Connected mirroring

- If you have a host that can access both the internet and your mirror registry, but not your node, you can directly mirror the content from that machine.

- Disconnected mirroring

If you do not have a host that can access both the internet and your mirror registry, you must mirror the images to a file system and then bring that host or removable media into your disconnected environment.

ImportantA container registry must be reachable by every machine in the node that you provision. Installing, updating, and other operations, such as relocating workloads, fail if the registry is unreachable.

To avoid problems caused by an unreachable registry, use the following standard practices:

- Run mirror registries in a highly available way.

- Ensure that the mirror registry at least matches the production availability of your node.

9.3.3. Inspecting catalog contents by using the oc-mirror plugin

Use the following example procedure to select a catalog and list Operators to add to your oc-mirror plugin image set configuration file. You must use oc mirror v1 to select a catalog and list Operators.

If you use your own catalogs and Operators, you can push the images directly to your internal registry.

Prerequisites

-

You uninstalled OpenShift CLI (

oc). - You installed the Operator Lifecycle Manager (OLM).

- You installed the oc-mirror plugin.

Procedure

Get a list of available Red Hat-provided Operator catalogs to filter by running the following command:

$ oc mirror list operators --version 4.18 --catalogsGet a list of Operators in the Red Hat Operators catalog by running the following command:

$ oc mirror list operators <--catalog=<catalog_source>>1 - 1

- Specifies your catalog source, such as

registry.redhat.io/redhat/redhat-operator-index:v4.18orquay.io/operatorhubio/catalog:latest.

-

Select an Operator. This example uses the

amq-broker-rhel9Operator. Optional: To inspect the channels and versions of the Operator you want to filter, enter the following commands:

Get a list of channels by running the following command:

$ oc mirror list operators --catalog=registry.redhat.io/redhat/redhat-operator-index:v4.18 --package=amq-broker-rhel9Get a list of versions within a channel by running the following command:

$ oc mirror list operators --catalog=registry.redhat.io/redhat/redhat-operator-index:v4.18 --package=amq-broker-rhel9 --channel=7.13.x

Next steps

- Create and edit an image set configuration file using the information gathered in this procedure.

- Mirror the images from the transformed image set configuration file to a mirror registry or disk.

9.3.4. Creating an image set configuration file

You must create an ImageSetConfiguration YAML file to specify both the Operators to mirror and the configuration settings for the oc-mirror plugin. Edit the contents of the file so that the entries are compatible with both MicroShift and the Operator you plan to use.

oc mirror v2 uses a cache system instead of metadata. The cache system prevents the need to start the entire mirroring process over when a single step fails. Instead, you can troubleshoot the failed step and the process does not re-mirror images that existed before the failure.

Prerequisites

You created a container image registry credentials file. For more information, see the following reference:

Procedure

Create and edit the

ImageSetConfigurationYAML for MicroShift by using the following example as a guide:Example edited MicroShift image set configuration file

kind: ImageSetConfiguration apiVersion: mirror.openshift.io/v2alpha1 mirror: operators: - catalog: registry.redhat.io/redhat/redhat-operator-index:v4.181 packages: - name: amq-broker-rhel92 channels: - name: 7.13.x3 additionalImages:4 - name: quay.io/rh_ee_aguidi/multi-platform-container:latest - name: quay.io/rh_ee_aguidi/empty-image:latest- 1

- Set the Operator catalog to retrieve images from.

- 2

- Specify the Operator packages to include in the image set. Remove this field to retrieve all packages in the catalog.

- 3

- Specify only certain channels of the Operator packages to include in the image set. You must always include the default channel for the Operator package even if you do not use the bundles in that channel. You can find the default channel by running the following command:

oc mirror list operators --catalog=<catalog_name> --package=<package_name>. - 4

- Specify any additional images to include in the image set. If you do not need to specify additional images, delete this field.

ImportantThe

platformfield, related fields, and Helm are not supported by MicroShift.-

Save the updated file as

ImageSetConfiguration.yaml.

Next steps

- Use the oc-mirror plugin to mirror an image set directly to a target mirror registry.

- Configure CRI-O.

- Apply the catalog sources to your node.

9.3.4.1. ImageSet configuration parameters for oc-mirror plugin v2

The oc-mirror plugin v2 requires an image set configuration file that defines what images to mirror. The following table lists the available parameters for the ImageSetConfiguration resource.

-

When selecting bundles for mirroring, the oc-mirror plugin v2 does not automatically detect group/version/kind (GVK) and bundle dependencies. You must explicitly specify the required Operators, their channels, and the Operator versions in the

ImageSetConfigurationfile. For more information, see "opm CLI reference". -

Using the

minVersionandmaxVersionproperties to filter for a specific Operator version range can result in a multiple channel heads error. The error message states that there aremultiple channel heads. This is because when the filter is applied, the update graph of the Operator is truncated. - OLM requires that every Operator channel contains versions that form an update graph with exactly one end point, that is, the latest version of the Operator. When the filter range is applied, that graph can turn into two or more separate graphs or a graph that has more than one end point.

-

To avoid this error, do not filter out the latest version of an Operator. If you still run into the error, depending on the Operator, either the

maxVersionproperty must be increased or theminVersionproperty must be decreased. Because every Operator graph can be different, you might need to adjust these values until the error resolves.

| Parameter | Description | Values |

|---|---|---|

|

|

The API version of the |

String Example: |

|

| The configuration of the image set. | Object |

|

| The additional images configuration of the image set. | Array of objects Example: |

|

| The tag or digest of the image to mirror. |

String Example: |

|

| List of images with a tag or digest (SHA) to block from mirroring. |

Array of strings Example: |

|

| The Operators configuration of the image set. | Array of objects Example: |

|

| The Operator catalog to include in the image set. |

String Example: |

|

|

When |

Boolean The default value is |

|

| The Operator packages configuration. | Array of objects Example: |

|

| The Operator package name to include in the image set. |

String Example: |

|

| Operator package channel configuration | Object |

|

| The Operator channel name, unique within a package, to include in the image set. |

String Eample: |

|

| The highest version of the Operator mirror across all channels in which it exists. |

String Example: |

|

| The lowest version of the Operator to mirror across all channels in which it exists |

String Example: |

|

| The highest version of the Operator to mirror across all channels in which it exists. |

String Example: |

|

| The lowest version of the Operator to mirror across all channels in which it exists. |

String Example: |

|

| An alternative name and optional namespace hierarchy to mirror the referenced catalog as |

String Example: |

|

| Path on disk for a template to use to complete catalogSource custom resource generated by oc-mirror plugin v2. |

String Example: |

|

|

An alternative tag to append to the |

String Example: |

9.3.4.1.1. DeleteImageSetConfiguration parameters

To use remove images with the oc-mirror plugin v2, you must use a DeleteImageSetConfiguration.yaml configuration file that defines which images to delete from the mirror registry. The following table lists the available parameters for the DeleteImageSetConfiguration resource.

| Parameter | Description | Values |

|---|---|---|

|

|

The API version for the |

String Example: |

|

| The configuration of the image set to delete. | Object |

|

| The additional images configuration of the delete image set. | Array of objects Example: |

|

| The tag or digest of the image to delete. |

String Example: |

|

| The Operators configuration of the delete image set. | Array of objects Example: |

|

| The Operator catalog to include in the delete image set. |

String Example: |

|

| When true, deletes the full catalog, Operator package, or Operator channel. |

Boolean The default value is |

|

| Operator packages configuration | Array of objects Example: |

|

| The Operator package name to include in the delete image set. |

String Example: |

|

| Operator package channel configuration | Object |

|

| The Operator channel name, unique within a package, to include in the delete image set. |

String Example: |

|

| The highest version of the Operator to delete within the selected channel. |

String Example: |

|

| The lowest version of the Operator to delete within the selection in which it exists. |

String Example: |

|

| The highest version of the Operator to delete across all channels in which it exists. |

String Example: |

|

| The lowest version of the Operator to delete across all channels in which it exists. |

String Example: |

9.3.5. Mirroring from mirror to mirror

You can use the oc-mirror plugin to mirror an image set directly to a target mirror registry that is accessible during image set creation.

Prerequisites

- You have access to the internet to get the required container images.

-

You installed the OpenShift CLI (

oc). -

You installed the

oc-mirrorCLI plugin. - You created the image set configuration file.

Procedure

Mirror the images from the specified image set configuration to a specified registry by running the following command:

$ oc-mirror --config imageset-config.yaml --workspace file://<emphasis><v2_workspace></emphasis> \1 docker://<emphasis><remote_registry></emphasis> --v22 - 1

- You must use the

--workspaceflag for the mirror-to-mirror process. Replace <v2_workspace> with the directory you want to use to store custom resources for the mirroring process. - 2

- Replace <remote_registry> with the name of the registry to mirror the image set file to. The registry must start with

docker://. If you specify a top-level namespace for the mirror registry, you must also use this same namespace on later executions.

Example output

Rendering catalog image "registry.example.com/redhat/redhat-operator-index:v{ocp-version}" with file-based catalogImportantYou must use the

ImageDigestMirrorSetYAML file as reference content for manual configuration of CRI-O in MicroShift. You cannot apply the resource directly into a MicroShift node.

Verification

List the contents of the

cluster-resourcessubdirectory by running the following command:$ ls <v2_workspace>/working-dir/cluster-resources/1 - 1

- Replace <v2_workspace> with the directory you used to store custom resources for the mirroring process.

Next steps

-

Convert the

ImageDigestMirrorSetYAML content for use in manually configuring CRI-O. - If required, mirror the images from mirror to disk for disconnected or offline use.

Troubleshooting

9.3.6. Configuring CRI-O for using a registry mirror for Operators

To use a registry mirror for Operators with MicroShift, you must transform the ImageDigestMirrorSet YAML file created with the oc-mirror plugin into a format that is compatible with the MicroShift CRI-O container runtime configuration.

Prerequisites

-

The OpenShift CLI (

oc) is installed. - You installed Operator Lifecycle Manager (OLM).

- You installed the oc-mirror plugin.

-

You installed the

yqbinary. -

The

ImageDigestMirrorSetandCatalogSourceYAML files are available in thecluster-resourcessubdirectory.

Procedure

Confirm the contents of the

ImageDigestMirrorSetYAML file by running the following command:$ cat <v2_workspace>/working-dir/cluster-resources/imagedigestmirrorset.yaml1 - 1

- Replace <v2_workspace> with the directory name that you used when you generated mirroring resources.

Example output

apiVersion: config.openshift.io/v1 kind: ImageDigestMirrorSet metadata: labels: operators.openshift.org/catalog: "true" name: operator-0 spec: imageDigestMirrors: - mirrors: - registry.example.com/amq7 source: registry.redhat.io/amq7Transform the

imagedigestmirrorset.yamlinto a format ready for CRI-O configuration by running the following command:yq '.spec.imageDigestMirrors[] as $item ireduce([]; . + [{"mirror": $item.mirrors[], "source": ($item | .source)}]) | .[] | "[[registry]] prefix = \"" + .source + "\" location = \"" + .mirror + "\" mirror-by-digest-only = true insecure = true "' ./mirror1/working-dir/cluster-resources/imagedigestmirrorset.yamlExample output

[[registry]] prefix = "registry.redhat.io/amq7" location = "registry.example.com/amq7" mirror-by-digest-only = true insecure = trueAdd the output to the CRI-O configuration file in the

/etc/containers/registries.conf.d/directory:Example

crio-config.yamlmirror configuration file[[registry]] prefix = "registry.redhat.io/amq7" location = "registry.example.com/amq7" mirror-by-digest-only = true insecure = true [[registry]] prefix = "" location = "quay.io" mirror-by-digest-only = true [[registry.mirror]] location = "<registry_host>:<port>"1 insecure = false- 1

- Specify the hostname and port of your mirror registry server, for example

microshift-quay:8443.

Apply the CRI-O configuration changes by restarting MicroShift with the following command:

$ sudo systemctl restart crio

9.3.7. Installing a custom catalog created with the oc-mirror plugin

After you mirror your image set to the mirror registry, you must apply the generated CatalogSource custom resource (CR) into the node. Operator Lifecycle Manager (OLM) uses the CatalogSource CR to retrieve information about the available Operators in the mirror registry. You must then create and apply a subscription CR to subscribe to your custom catalog.

Prerequisites

- You mirrored the image set to your registry mirror.

- You added image reference information to the CRI-O container runtime configuration.

Procedure