Guide d'administration du stockage

Déployer et configurer un stockage à nœud unique dans Red Hat Enterprise Linux 6

Édition 2

Résumé

Chapitre 1. Aperçu

1.1. Les nouveautés de Red Hat Enterprise Linux 6

Chiffrement de système de fichiers (aperçu technologique)

Mise en cache de systèmes de fichiers (aperçu technologique)

Btrfs (Aperçu technologique)

Traitement des limites d'E/S

Prise en charge ext4

Stockage de bloc réseau

Partie I. Systèmes de fichiers

Chapitre 2. Structure et maintenance des systèmes de fichiers

- Fichiers partageables vs fichiers non-partageables

- Fichiers variables vs fichiers statiques

2.1. Vue d'ensemble du standard de hiérarchie des systèmes de fichiers (FHS, ou « Filesystem Hierarchy Standard »)

- La compatibilité avec d'autres systèmes conformes à FHS

- La possibilité de monter une partition

/usr/en lecture seule. Ceci est particulièrement important car/usr/contient des fichiers exécutables communs et ne devrait pas être modifié par les utilisateurs. En outre, comme la partition/usr/est montée en lecture seule, elle devrait pouvoir être montée à partir du lecteur CD-ROM ou depuis une autre machine via un montage NFS en lecture seule.

2.1.1. Organisation FHS

2.1.1.1. Collecte des informations sur les systèmes de fichiers

df rapporte l'utilisation de l'espace disque du système. Sa sortie est similaire à la suivante :

Exemple 2.1. Sortie de la commande df

Filesystem 1K-blocks Used Available Use% Mounted on

/dev/mapper/VolGroup00-LogVol00

11675568 6272120 4810348 57% / /dev/sda1

100691 9281 86211 10% /boot

none 322856 0 322856 0% /dev/shm

Filesystem 1K-blocks Used Available Use% Mounted on

/dev/mapper/VolGroup00-LogVol00

11675568 6272120 4810348 57% / /dev/sda1

100691 9281 86211 10% /boot

none 322856 0 322856 0% /dev/shmdf affiche la taille de la partition en blocs de 1 kilo-octets, ainsi que la quantité d'espace disque utilisée et disponible en kilo-octets. Pour afficher ces informations en méga-octets et giga-octets, veuillez utiliser la commande df -h. L'argument -h se traduit par l'utilisation d'un format lisible (« human-readable »). La sortie de df -h est similaire à la suivante :

Exemple 2.2. Sortie de la commande df -h

Filesystem Size Used Avail Use% Mounted on

/dev/mapper/VolGroup00-LogVol00

12G 6.0G 4.6G 57% / /dev/sda1

99M 9.1M 85M 10% /boot

none 316M 0 316M 0% /dev/shm

Filesystem Size Used Avail Use% Mounted on

/dev/mapper/VolGroup00-LogVol00

12G 6.0G 4.6G 57% / /dev/sda1

99M 9.1M 85M 10% /boot

none 316M 0 316M 0% /dev/shmNote

/dev/shm représente le système de fichiers de la mémoire virtuelle du système.

du affiche la quantité estimée d'espace utilisé par des fichiers dans un répertoire, et l'utilisation d'espace disque de chaque sous-répertoire. La dernière ligne dans la sortie de du affiche la totalité de l'utilisation d'espace disque du répertoire. Pour afficher la totalité de l'utilisation d'espace disque sous un format lisible, veuillez utiliser du -hs. Pour plus d'options, veuillez consulter man du.

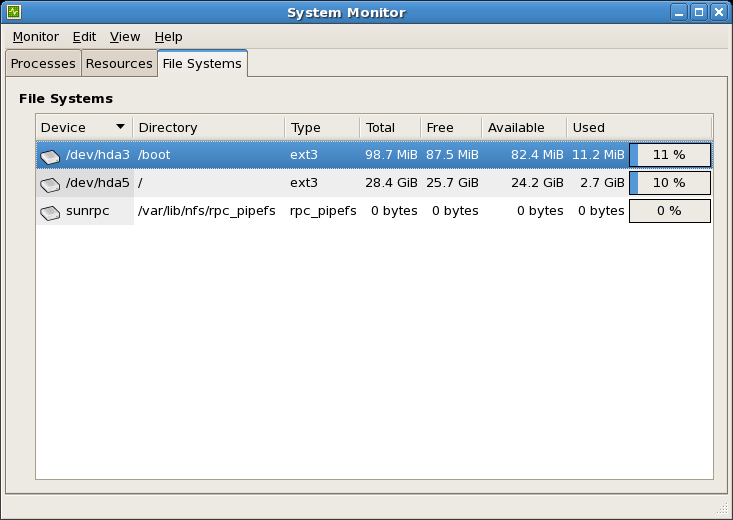

gnome-system-monitor. Sélectionnez l'onglet Systèmes de fichiers pour afficher les partitions du système. La figure ci-dessous illustre l'onglet Systèmes de fichiers.

Figure 2.1. Onglet Surveillance système GNOME des systèmes de fichiers

2.1.1.2. Répertoire /boot/

/boot/ contient des fichiers statiques requis pour démarrer le système, par exemple le noyau Linux. Ces fichiers sont essentiels pour que le système puisse démarrer correctement.

Avertissement

/boot/. Le système ne pourra plus être démarré si ce répertoire est supprimé.

2.1.1.3. Répertoire /dev/

/dev/ contient des nœuds de périphériques qui représente les types de périphériques suivants :

- les périphériques attachés au système ;

- les périphériques fournis par le noyau.

udevd crée et supprime les nœuds de périphérique dans /dev/ selon les besoins.

/dev/ et ses sous-répertoires sont définis en tant que caractère (fournissant uniquement un flux en série d'entrées et sortie, par exemple une souris ou un clavier) ou bloc (accessible de manière aléatoire, par exemple un disque dur ou un lecteur de disquettes). Si GNOME ou KDE est installé, certains périphériques de stockage seront automatiquement détectés lorsqu'ils sont connectés (comme les lecteurs USB), ou insérés (comme avec un lecteur CD ou DVD), puis une fenêtre contextuelle affichant le contenu apparaîtra.

| Fichier | Description |

|---|---|

| /dev/hda | Périphérique maître sur le canal IDE principal. |

| /dev/hdb | Périphérique esclave sur le canal IDE principal. |

| /dev/tty0 | Première console virtuelle. |

| /dev/tty1 | Seconde console virtuelle. |

| /dev/sda | Premier périphérique sur le canal principal SCSI ou SATA. |

| /dev/lp0 | Premier port parallèle. |

| /dev/ttyS0 | Port série. |

2.1.1.4. Répertoire /etc/

/etc/ est réservé aux fichiers de configuration qui sont locaux à l'ordinateur. Il ne doit contenir aucun fichier binaire ; tout fichier binaire devrait être déplacé dans /bin/ ou /sbin/.

/etc/skel/ stocke les fichiers utilisateur « squelette », qui sont utilisés pour remplir un répertoire de base lorsqu'un utilisateur est créé pour la première fois. Les applications stockent aussi leurs fichiers de configuration dans ce répertoire et peuvent les référencer lors de leur exécution. Le fichier /etc/exports contrôle quels systèmes de fichiers sont exportés vers des hôtes distants.

2.1.1.5. Répertoire /lib/

/lib/ doit uniquement contenir les bibliothèques nécessaires à l'exécution des binaires dans /bin/ et /sbin/. Ces images de bibliothèques partagées sont utilisées pour démarrer le système ou exécuter des commandes à l'intérieur du système de fichiers.

2.1.1.6. Répertoire /media/

/media/ contient des sous-répertoires utilisés comme points de montage pour des supports amovibles, tels que les supports de stockage USB, les DVD et les CD-ROM.

2.1.1.7. Répertoire /mnt/

/mnt/ est réservé aux systèmes de fichiers montés de manière temporaire, comme les montages de systèmes de fichiers NFS. Pour tous les supports de stockage amovibles, veuillez utiliser le répertoire /media/. Les supports de stockage amovibles détectés automatiquement seront montés dans le répertoire /media.

Important

/mnt ne doit pas être utilisé par des programmes d'installation.

2.1.1.8. Répertoire /opt/

/opt/ est habituellement réservé aux paquets logiciels et aux paquets de modules complémentaires ne faisant pas partie de l'installation par défaut. Un paquet effectuant une installation sur /opt/ crée un répertoire portant son nom, par exemple /opt/packagename/. Dans la plupart des cas, ce genre de paquets observe une structure prédictible de sous-répertoires. La plupart stockent leurs binaires dans /opt/packagename/bin/ et leurs pages man dans /opt/packagename/man/.

2.1.1.9. Répertoire /proc/

/proc/ contient des fichiers spéciaux qui extraient des informations du noyau ou y envoie des informations. Des exemples de ce genre d'informations incluent la mémoire système, des informations sur le CPU et la configuration du matériel. Pour obtenir des informations supplémentaires sur /proc/, veuillez consulter le Section 2.3, « Système de fichiers virtuel /proc ».

2.1.1.10. Répertoire /sbin/

/sbin/ stocke les binaires essentiels au démarrage, à la restauration, la récupération, ou la réparation du système. Les binaires dans /sbin/ requièrent des privilèges root pour être utilisés. En outre, /sbin/ contient des binaires utilisés par le système avant que le répertoire /usr/ ne soit monté. Tout utilitaire système utilisé après le montage de /usr/ sera habituellement placé dans /usr/sbin/.

/sbin/ :

arpclockhaltinitfsck.*grubifconfigmingettymkfs.*mkswaprebootrouteshutdownswapoffswapon

2.1.1.11. Répertoire /srv/

/srv/ contient des données spécifiques au site servies par un système Red Hat Enterprise Linux. Ce répertoire donne aux utilisateurs l'emplacement des fichiers de données pour un service particulier, tel que FTP, WWW, ou CVS. Les données pertinentes à un utilisateur en particulier doivent être placées dans le répertoire /home/.

Note

/var/www/html pour le contenu servi.

2.1.1.12. Répertoire /sys/

/sys/ utilise le nouveau système de fichiers virtuel spécifique au noyau 2.6, sysfs. Grâce à la meilleure prise en de l'enfichage à chaud de périphériques matériels dans le noyau 2.6, le répertoire /sys/ contient des informations similaires à celles offertes par /proc/, mais affiche une vue hiérarchique des informations des périphériques qui est spécifique aux périphériques enfichables à chaud.

2.1.1.13. Répertoire /usr/

/usr/ est utilisé pour les fichiers pouvant être partagés à travers de multiples machines. Le répertoire /usr/ se trouve souvent sur sa propre partition et est monté en lecture seule. Le répertoire /usr/ contient habituellement les sous-répertoires suivants :

/usr/bin- Ce répertoire est utilisé pour les binaires.

/usr/etc- Ce répertoire est utilisé pour les fichiers de configuration globaux.

/usr/games- Ce répertoire est utilisé pour stocker les jeux.

/usr/include- Ce répertoire est utilisé pour les fichiers en-têtes C.

/usr/kerberos- Ce répertoire est utilisé pour les fichiers et binaires liés à Kerberos.

/usr/lib- Ce répertoire est utilisé pour les fichiers objets et les bibliothèques qui ne sont pas conçus pour être directement utilisés par des scripts shell ou des utilisateurs. Ce répertoire est destiné aux systèmes 32-bit.

/usr/lib64- Ce répertoire est utilisé pour les fichiers objets et les bibliothèques qui ne sont pas conçus pour être directement utilisés par des scripts shell ou des utilisateurs. Ce répertoire est destiné aux systèmes 64-bit.

/usr/libexec- Ce répertoire contient les programmes d'assistance de petite taille appelés par d'autres programmes.

/usr/sbin- Ce répertoire stocke les binaires d'administration système qui n'appartiennent pas à

/sbin/. /usr/share- Ce répertoire stocke les fichiers qui ne sont pas particuliers à l'architecture.

/usr/src- Ce répertoire stocke le code source.

/usr/tmplié à/var/tmp- Ce répertoire stocke les fichiers temporaires.

/usr/ devrait aussi contenir un sous-répertoire /local/. Comme recommandé par la norme FHS, ce sous-répertoire est utilisé par l'administrateur système lors de l'installation locale de logiciels et ne doit pas être écrasé pendant les mises à jour du système. Le répertoire /usr/local possède une structure similaire à /usr/ et contient les sous-répertoires suivants :

/usr/local/bin/usr/local/etc/usr/local/games/usr/local/include/usr/local/lib/usr/local/libexec/usr/local/sbin/usr/local/share/usr/local/src

/usr/local/ diffère légèrement de la norme FHS. La norme FHS déclare que /usr/local/ devrait être utilisé pour stocker des logiciels qui ne doivent pas être affectés par les mises à niveau de logiciels système. Comme le gestionnaire de paquet RPM, « RPM Package Manager », peut effectuer des mises à niveau de logiciels en toute sécurité, il n'est pas nécessaire de protéger les fichiers en les stockant dans /usr/local/.

/usr/local/ pour les logiciels locaux. Par exemple, si le répertoire /usr/ est monté en tant que partage NFS en lecture seule à partir d'un hôte distant, il est toujours possible d'installer un paquet ou programme sous le répertoire /usr/local/.

2.1.1.14. Répertoire /var/

/usr/ en lecture seule, tout programme qui écrit des fichiers journaux ou nécessite les répertoires spool/ ou lock/ devrait les écrire sur le répertoire /var/. La norme FHS déclare que /var/ est utilisé pour les données variables, ce qui inclut les répertoires et fichier spool, les données de journalisation, et les fichiers transitoires et temporaires.

/var/, selon ce qui installé sur le système :

/var/account//var/arpwatch//var/cache//var/crash//var/db//var/empty//var/ftp//var/gdm//var/kerberos//var/lib//var/local//var/lock//var/log//var/maillié à/var/spool/mail//var/mailman//var/named//var/nis//var/opt//var/preserve//var/run//var/spool//var/tmp//var/tux//var/www//var/yp/

messages et lastlog, sont placés dans le répertoire /var/log/. Le répertoire /var/lib/rpm/ contient des bases de données RPM du système. Les fichiers de verrouillage sont placés dans le répertoire /var/lock/, habituellement dans les répertoires du programme utilisant le fichier. Le répertoire /var/spool/ contient des sous-répertoires qui stockent les fichiers de données de certains programmes. Ces sous-répertoires peuvent inclure :

/var/spool/at//var/spool/clientmqueue//var/spool/cron//var/spool/cups//var/spool/exim//var/spool/lpd//var/spool/mail//var/spool/mailman//var/spool/mqueue//var/spool/news//var/spool/postfix//var/spool/repackage//var/spool/rwho//var/spool/samba//var/spool/squid//var/spool/squirrelmail//var/spool/up2date//var/spool/uucp//var/spool/uucppublic//var/spool/vbox/

2.2. Emplacement des fichiers Red Hat Enterprise Linux spéciaux

/var/lib/rpm/. Pour obtenir des informations supplémentaires sur les RPM, veuillez consulter man rpm.

/var/cache/yum/ contient des fichiers utilisés par Package Updater, y compris les informations d'en-tête RPM de ce système. L'emplacement peut aussi être utilisé pour stocker temporairement les RPM téléchargés pendant la mise à jour du système. Pour obtenir davantage d'informations sur Red Hat Network, veuillez consulter la documentation en ligne sur https://rhn.redhat.com/.

/etc/sysconfig/ est un autre emplacement spécifique à Red Hat Enterprise Linux. Ce répertoire stocke toute un ensemble d'informations de configuration. De nombreux scripts exécutés lors du démarrage utilisent des fichiers situés dans ce répertoire.

2.3. Système de fichiers virtuel /proc

/proc ne contient ni texte, ni fichiers binaires. Au lieu de cela, il héberge des fichiers virtuels ; ainsi, /proc fait habituellement référence à un système de fichiers virtuel. La taille typique de ces fichiers virtuels est de zéro octets, même s'ils contiennent de grandes quantités d'informations.

/proc n'est pas utilisé pour le stockage. Son but principal est de fournir une interface basée sur fichiers pour le matériel, la mémoire, les processus en cours d'exécution, ainsi que pour les autres composants du système. Des informations en temps réel peuvent être récupérées sur de nombreux composants de système en affichant son fichier /proc correspondant. Certains des fichiers dans /proc peuvent également être manipulés (par les utilisateurs et les applications) pour configurer le noyau.

/proc suivants sont utiles pour le contrôle et la gestion du stockage du système :

- /proc/devices

- Affiche divers périphériques bloc et caractères actuellement configurés.

- /proc/filesystems

- Répertorie les types de systèmes de fichiers actuellemet pris en charge par le noyau.

- /proc/mdstat

- Contient des informations sur les configurations à disques multiples ou les configurations RAID sur le système, s'il y en a.

- /proc/mounts

- Répertorie tous les montages en cours d'utilisation par le système.

- /proc/partitions

- Contient les informations sur l'allocation de blocs de partitions.

/proc, veuillez consulter le Guide de déploiement Red Hat Enterprise Linux 6.

2.4. Abandonner les blocs inutilisés

fstrim. Cette commande abandonne tous les blocs inutilisés dans un système de fichiers correspondant aux critères de l'utilisateur. Ces deux types d'opération sont pris en charge pour une utilisation avec les systèmes de fichier ext4 dans Red Hat Enterprise Linux 6.2 et ses versions supérieures, tant que le périphérique bloc sous-jacent au système de fichiers prend en charge les opérations d'abandon physique. Ceci est aussi le cas avec les systèmes de fichiers XFS dans Red Hat Enterprise Linux 6.4 et ses versions supérieures. Les opérations d'abandon physique sont prises en charge si la valeur de /sys/block/device/queue/discard_max_bytes n'est pas zéro.

-o discard (soit dans /etc/fstab ou en faisant partie de la commande mount) et exécutées en temps réel sans intervention de la part de l'utilisateur. Les opérations d'abandon en ligne abandonnent uniquement les blocs passant de « Utilisé » à « Libre ». Les opérations d'abandon en ligne sont prises en charge sur les systèmes de fichiers ext4 dans Red Hat Enterprise Linux 6.2 et ses versions supérieures, ainsi que sur les systèmes de fichiers XFS dans Red Hat Enterprise Linux 6.4 et ses versions supérieures.

Chapitre 3. Système de fichiers chiffré

mkfs. Au contraire, eCryptfs est initié par l'exécution d'une commande de montage particulière. Pour gérer des systèmes de fichiers protégés par eCryptfs, le paquet ecryptfs-utils doit tout d'abord être installé.

3.1. Monter un système de fichiers comme chiffré

mount -t ecryptfs /source /destination

# mount -t ecryptfs /source /destination/source dans l'exemple ci-dessus) avec eCryptfs signifie le monter sur un point de montage chiffré par eCryptfs (/destination dans l'exemple ci-dessus). Toutes les opérations sur /destination seront passées chiffrées au système de fichiers sous-jacent /source. Cependant, dans certains cas, il peut être possible pour une opération de fichier de modifier /source directement, sans passer par la couche eCryptfs, ce qui pourrait mener à des incohérences.

/source et /destination soient identiques. Par exemple :

mount -t ecryptfs /home /home

# mount -t ecryptfs /home /home/home passent effectivement via la couche eCryptfs.

mount permettra aux paramètres suivants d'être configurés :

- Type de clé de chiffrement

openssl,tspi, oupassphrase(« phrase de passe »). Lorsque vous choisissezpassphrase,mountvous demandera une phrase de passe.- Cipher

aes,blowfish,des3_ede,cast6, oucast5.- Taille d'octets de la clé

16,32, ou24.passthrough texte clair- Activé ou désactivé.

chiffrement du nom de fichier- Activé ou désactivé.

mount affichera toutes les sélections effectuées et procédera au montage. Cette sortie contient les équivalences des options de ligne de commande de chaque paramètre choisi. Par exemple, pour monter /home avec un type de clé phrase de passe, un chiffrement aes, une taille d'octet de 16 avec le relais en texte clair et le chiffrement de nom de fichier désactivés, la sortie sera :

-o de la commande mount. Par exemple :

mount -t ecryptfs /home /home -o ecryptfs_unlink_sigs \ ecryptfs_key_bytes=16 ecryptfs_cipher=aes ecryptfs_sig=c7fed37c0a341e19[2]

# mount -t ecryptfs /home /home -o ecryptfs_unlink_sigs \

ecryptfs_key_bytes=16 ecryptfs_cipher=aes ecryptfs_sig=c7fed37c0a341e19[2]3.2. Informations Supplémentaires

man ecryptfs (fourni par le paquet ecryptfs-utils). Le document sur le noyau suivant (fourni par le paquet kernel-doc) offre également des informations supplémentaires sur eCryptfs :

/usr/share/doc/kernel-doc-version/Documentation/filesystems/ecryptfs.txt

Chapitre 4. Btrfs

Note

4.1. Fonctionnalités de Btrfs

- Restauration de système intégrée

- Des instantanés du système de fichiers permettent la restauration du système sur un état précédent, connu et fonctionnant bien, au cas où un incident ne se produise.

- Compression intégrée

- Ceci permet d'économiser de l'espace plus facilement.

- Fonctionnalité Checksum

- Ceci permet d'améliorer la détection d'erreurs.

- l'ajout ou la suppression en ligne, dynamique de nouveaux périphériques de stockage ;

- la prise en charge interne de RAID à travers les périphériques composants ;

- la possibilité d'utiliser différents niveaux RAID pour les métadonnées ou pour les données utilisateurs ;

- la fonctionnalité checksum complète pour toutes les métadonnées et pour toutes les données utilisateur.

Chapitre 5. Système de fichiers Ext3

- Disponibilité

- Après une panne d'alimentation ou une panne du système inattendue (aussi appelé un arrêt du système incorrect), la cohérence de chaque système de fichiers ext2 monté sur la machine doit être vérifiée par le programme

e2fsck. Ce long processus peut retarder le démarrage du système de manière importante, particulièrement pour les volumes de grande taille contenant de nombreux fichiers. Pendant ce délai, on ne peut pas accéder aux données sur les volumes.Il est possible d'exécuterfsck -nsur un système de fichiers en direct. Cependant, aucun changement ne sera effectué et des résultats trompeurs pourraient être retournés s'il y a des métadonnées partiellement écrites.Si LVM est utilisé dans la pile, une autre option consiste à prendre un instantané LVM du système de fichiers et d'exécuterfsckdessus à la place.Finalement, il existe une option pour remonter le système de fichiers en lecture seule. Toutes les mises à jour (et écritures) de métadonnées en attente sont ensuite forcées sur le disque avant qu'il soit remonté. Ceci permet d'assurer que le système de fichiers se trouve dans un état cohérent, à condition qu'il n'y ait pas de corruption précédente. Il est désormais possible d'exécuterfsck -n.La journalisation offerte par le système de fichiers ext3 signifie que ce type de vérification de système de fichiers n'est plus nécessaire après un arrêt du système incorrect. La seule fois qu'une vérification de cohérence se produit en utilisant ext3 est dans certains rares cas de panne de matériel, comme lors de pannes de disque dur. Le temps pris pour récupérer un système de fichiers ext3 après un arrêt de système incorrect ne dépend pas de la taille du système de fichiers ou du nombre de fichiers, il dépend de la taille du journal utilisé pour maintenir une certaine cohérence. La taille de journal par défaut prend environ une seconde pour reprendre, en fonction de la vitesse du matériel.Note

Le seul mode de journalisation d'ext3 pris en charge par Red Hat estdata=ordered(par défaut). - Intégrité des données

- Le système de fichiers ext3 empêche la perte d'intégrité des données dans le cas où un arrêt du système incorrect se produirait. Le système de fichiers ext3 vous permet de choisir le type et le niveau de protection pour vos données. Quant à l'état du système de fichiers, les volumes ext3 sont configurés de manière à fournir un haut niveau de cohérence des données par défaut.

- Vitesse

- Malgré l'écriture de certaines données plus d'une fois, ext3 possède un plus haut débit que ext2 dans la plupart des cas car la journalisation d'ext3 optimise les mouvements de disque dur. Vous pouvez choisir parmi trois modes de journalisation pour optimiser la vitesse, mais ce faire entrainera des compromis au niveau de l'intégrité des données si jamais le système devait tomber en panne.

- Transition facile

- Il est facile de migrer d'ext2 à ext3 et de tirer profit des bénéfices d'un système de fichiers offrant une journalisation robuste sans reformatage. Veuillez consulter la Section 5.2, « Conversion vers un système de fichiers ext3 » pour obtenir des informations supplémentaire sur la manière d'accomplir cette tâche.

La taille par défaut de l'inode sur disque a augmenté afin de permettre un stockage plus efficace des attributs étendus, par exemple les attributs des listes ACL ou de SELinux. Avec ce changement, le nombre d'inodes créés par défaut sur un système de fichiers d'une taille donnée a été réduit. La taille d'inode peut être sélectionnée avec l'option mke2fs -I ou spécifiée dans /etc/mke2fs.conf pour définir les valeurs globales par défaut de mke2fs.

Note

data_err

Une nouvelle option de montage a été ajoutée : data_err=abort. Cette option ordonne à ext3 d'abandonner le journal si une erreur se produit dans un espace de données de fichier (et non dans un espace de métadonnées de fichier) sous le mode data=ordered. Cette option est désactivée par défaut (définie comme data_err=ignore).

Lors de la création d'un système de fichiers (avec mkfs), mke2fs tentera « d'abandonner » ou « d'éditer » les blocs qui ne sont pas utilisés par les métadonnées du système de fichiers. Ceci permet de faciliter l'optimisation des SSD ou de l'allocation dynamique. Pour supprimer ce comportement, veuillez utiliser l'option mke2fs -K.

5.1. Créer un système de fichiers ext3

Procédure 5.1. Créer un système de fichiers ext3

- Formatez la partition avec le système de fichiers ext3 en utilisant

mkfs. - Étiquetez le système de fichiers en utilisant

e2label.

5.2. Conversion vers un système de fichiers ext3

tune2fs convertit un système de fichiers ext2 en ext3.

Note

e2fsck afin de vérifier votre système de fichiers avant et après avoir utilisé tune2fs. Avant d'essayer de convertir ext2 en ext3, veuillez effectuer des copies de sauvegarde de tous les systèmes de fichiers au cas ou une erreur se produirait.

ext2 en système de fichiers ext3, connectez-vous en tant que root et saisissez la commande suivante dans une fenêtre de terminal :

tune2fs -j block_device

# tune2fs -j block_device- Un périphérique mappé

- Un volume logique dans un groupe de volumes. Par exemple,

/dev/mapper/VolGroup00-LogVol02. - Un périphérique statique

- Un volume de stockage traditionnel. Par exemple,

/dev/sdbX, où sdb est un nom de périphérique de stockage et où X est le numéro de la partition.

df pour afficher les systèmes de fichiers montés.

5.3. Rétablir un système de fichiers Ext2

/dev/mapper/VolGroup00-LogVol02

Procédure 5.2. Rétablir depuis ext3 vers ext2

- Démontez la partition en vous connectant en tant que root et en saisissant :

umount /dev/mapper/VolGroup00-LogVol02

# umount /dev/mapper/VolGroup00-LogVol02Copy to Clipboard Copied! Toggle word wrap Toggle overflow - Modifiez le type du système de fichiers en ext2 en saisissant la commande suivante :

tune2fs -O ^has_journal /dev/mapper/VolGroup00-LogVol02

# tune2fs -O ^has_journal /dev/mapper/VolGroup00-LogVol02Copy to Clipboard Copied! Toggle word wrap Toggle overflow - Vérifiez si la partition contient des erreurs en saisissant la commande suivante :

e2fsck -y /dev/mapper/VolGroup00-LogVol02

# e2fsck -y /dev/mapper/VolGroup00-LogVol02Copy to Clipboard Copied! Toggle word wrap Toggle overflow - Puis montez la partition à nouveau en tant que système de fichiers ext2 en saisissant :

mount -t ext2 /dev/mapper/VolGroup00-LogVol02 /mount/point

# mount -t ext2 /dev/mapper/VolGroup00-LogVol02 /mount/pointCopy to Clipboard Copied! Toggle word wrap Toggle overflow Dans la commande ci-dessus, remplacez /mount/point par le point de montage de la partition.Note

Si un fichier.journalexiste au niveau root de la partition, supprimez-le.

/etc/fstab, sinon l'autre type de système de fichiers sera rétabli après un démarrage.

Chapitre 6. Le système de fichiers Ext4

Note

fsck. Pour obtenir des informations supplémentaires, veuillez consulter le Chapitre 5, Système de fichiers Ext3.

- Fonctionnalités principales

- Ext4 utilise des extensions (contrairement au schéma de mappage de blocs traditionnellement utilisé par ext2 et ext3), ce qui améliore les performances lors de l'utilisation de fichiers de grande taille, et réduit les en-têtes des métadonnées des fichiers de grande taille. En outre, ext4 étiquette également les groupes de blocs et les sections de tables d'inodes en conséquence, ce qui leur permet d'être ignorés pendant les vérifications de systèmes de fichiers. Ceci permet d'effectuer des vérifications de systèmes de fichiers plus rapides, qui deviendront de plus en plus avantageuses au fur et à mesure que la taille du système de fichiers augmente.

- Fonctionnalités d'allocation

- Le système de fichiers ext4 offre les schémas d'allocation suivants :

- La pré-allocation persistante

- L'allocation différée

- L'allocation multi-blocs

- L'allocation par entrelacement

À cause de l'allocation différée, et dû à d'autres optimisations des performances, le comportement d'ext4 lors de l'écriture sur disque est différent d'ext3. Avec ext4, lorsqu'un programme est écrit sur le système de fichiers, il n'est pas garanti que ce soit effectivement sur disque à moins que le programme n'exécute un appelfsync()après.Par défaut, ext3 force automatiquement les fichiers récemment créés sur le disque de manière quasi immédiate, même sansfsync(). Ce comportement cache les bogues des programmes qui n'ont pas utiliséfsync()afin de s'assurer que les données écrites l'étaient sur disque. Contrairement à cela, le système de fichiers ext4 attend souvent plusieurs secondes pour écrire les changements sur le disque, lui permettant de combiner et de réarranger les écritures pour offrir de meilleures performances qu'ext3.Avertissement

Contrairement à ext3, le système de fichiers ext4 ne force pas les données sur disque lors des enregistrements de transactions. Ainsi, des écritures mises en mémoire tampon mettent plus longtemps pour être vidées sur le disque. Quant aux systèmes de fichiers, veuillez utiliser des appels d'intégrité de données, tels quefsync(), afin de vous assurer que les données soient effectivement écrites sur un stockage permanent. - Autres fonctionnalités Ext4

- Le système de fichiers ext4 prend également en charge :

- Les attributs étendus (

xattr) — Ceux-ci permettent au système d'associer plusieurs noms et paires de valeurs supplémentaires par fichier. - Journalisation de quotas — Ceci permet d'éviter le besoin de longues vérifications de la cohérence des quotas après une panne.

Note

Le seul mode de journalisation pris en charge sur ext4 estdata=ordered(par défaut). - Horodatage subsecond — Ceci donne la deuxième décimale des secondes à l'horodatage.

6.1. Créer un système de fichiers Ext4

mkfs.ext4. En général, les options par défaut sont optimales pour la plupart des scénarios d’utilisation :

mkfs.ext4 /dev/device

# mkfs.ext4 /dev/deviceExemple 6.1. Sortie de la commande mkfs.ext4

mkfs.ext4 choisit une géométrie optimale. Ceci peut également s'appliquer à certains types de matériel RAID qui exportent des informations sur la géométrie au système d'exploitation.

-E de mkfs.ext4 (c'est-à-dire les options de système de fichiers étendues) avec les sous-options suivantes :

- stride=value

- Spécifie la taille du bloc RAID.

- stripe-width=value

- Spécifie le nombre de disques de données dans un périphérique RAID, ou le nombre d'unités d'entrelacement dans l'entrelacement.

value » doit être spécifiée en unités de bloc de système de fichiers. Par exemple, pour créer un système de fichiers avec un stride de 64k (c'est-à-dire 16 x 4096) sur un système de fichiers de blocs de 4k, veuillez utiliser la commande suivante :

mkfs.ext4 -E stride=16,stripe-width=64 /dev/device

# mkfs.ext4 -E stride=16,stripe-width=64 /dev/deviceman mkfs.ext4.

Important

tune2fs pour activer certaines fonctionnalités ext4 sur des systèmes de fichiers ext3, et d'utiliser le pilote ext4 pour monter un système de fichiers ext3. Cependant, ces actions ne sont pas prises en charge sur Red Hat Enterprise Linux 6 car elles n'ont pas été totalement testées. À cause de cela, Red Hat ne peut pas garantir de performance cohérente ou de comportement prévisible pour les systèmes de fichiers ext3 convertis ou montés de cette manière.

6.2. Monter un système de fichiers Ext4

mount /dev/device /mount/point

# mount /dev/device /mount/pointacl active les listes de contrôle d'accès (« ACL »), tandis que le paramètre user_xattr active les attributs étendus d'utilisateur. Pour activer les deux options, veuillez utiliser leurs paramètres respectifs avec -o, comme suit :

mount -o acl,user_xattr /dev/device /mount/point

# mount -o acl,user_xattr /dev/device /mount/pointtune2fs permet également aux administrateurs définir les options de montage par défaut dans le superbloc du système de fichiers. Pour obtenir des informations supplémentaires, veuillez consulter man tune2fs.

Barrières d'écriture

nobarrier, comme suit :

mount -o nobarrier /dev/device /mount/point

# mount -o nobarrier /dev/device /mount/point6.3. Redimensionner un système de fichiers Ext4

resize2fs :

resize2fs /mount/device node

# resize2fs /mount/device noderesize2fs peut également réduire la taille d'un système de fichiers ext4 non monté :

resize2fs /dev/device size

# resize2fs /dev/device sizeresize2fs lit la taille de bloc du système de fichiers en unités, à moins qu'un suffixe indiquant une unité particulière ne soit utilisé. Les suffixes suivants indiquent des unités particulières :

s— secteurs de 512 octets sectorsK— kilooctetsM— mégaoctetsG— gigaoctets

Note

resize2fs s'étend automatiquement pour remplir tout l'espace disponible du conteneur, habituellement un volume ou une partition logique.

man resize2fs.

6.4. Sauvegarde des systèmes de fichiers ext2/3/4

Procédure 6.1. Exemple de sauvegarde des systèmes de fichiers ext2/3/4

- Toutes les données doivent être sauvegardées avant de tenter les opérations de restauration. Les sauvegardes de données doivent être effectuées régulièrement. En plus des données, il y a des informations de configuration qui doivent être sauvegardées, y compris

/etc/fstabet la sortie defdisk -l. Exécuter un sosreport/sysreport capturera cette information et est fortement conseillé.Copy to Clipboard Copied! Toggle word wrap Toggle overflow Dans cet exemple, nous allons utiliser la partition/dev/sda6pour sauvegarder des fichiers de sauvegarde, et nous assumons que/dev/sda6est monté sur le fichier/backup-files. - Si la partition sauvegardée est dans une partition de système d'exploitation, démarrez votre système en mode Single User. Cette étape n'est pas utile dans les cas de partitions de données normales.

- Utiliser la commande

dumppour sauvegarder le contenu des partitions :Note

- Si le système est en cours d'exécution depuis un bon moment, il est conseillé d'exécuter

e2fscksur les partitions avant la sauvegarde. dumpne doit pas être utilisé sur un système de fichiers monté et à forte charge car des versions corrompues de fichiers pourraient être sauvegardées. Ce problème a été soulevé dans dump.sourceforge.net.Important

Quand on sauvegarde des partitions de système d'exploitation, la partition doit être dé-montée.Bien qu'il soit possible de sauvegarder une partition de données ordinaire montée, il vaut mieux la dé-monter si possible. Si la partition de données est montée, les résultats de la sauvegarde sont imprévisibles.

dump -0uf /backup-files/sda1.dump /dev/sda1 dump -0uf /backup-files/sda2.dump /dev/sda2 dump -0uf /backup-files/sda3.dump /dev/sda3

# dump -0uf /backup-files/sda1.dump /dev/sda1 # dump -0uf /backup-files/sda2.dump /dev/sda2 # dump -0uf /backup-files/sda3.dump /dev/sda3Copy to Clipboard Copied! Toggle word wrap Toggle overflow Si vous souhaitez effectuer une sauvegarde à distance, vous pourrez utiliser ssh ou bien vous pourrez configurer une connexion sans mot de passe.Note

Si vous utilisez une redirection standard, l'option « -f » devra être passée séparemment.dump -0u -f - /dev/sda1 | ssh root@remoteserver.example.com dd of=/tmp/sda1.dump

# dump -0u -f - /dev/sda1 | ssh root@remoteserver.example.com dd of=/tmp/sda1.dumpCopy to Clipboard Copied! Toggle word wrap Toggle overflow

6.5. Restaurer un système de fichiers ext2/3/4

Procédure 6.2. Exemple de restauration d'un système de fichiers ext2/3/4

- Si vous restaurez une partition de système d'exploitation, démarrez votre système en mode Rescue. Cette étape n'est pas requise pour les partitions de données ordinaires.

- Reconstruire sda1/sda2/sda3/sda4/sda5 à l'aise de la commande

fdisk.Note

Si nécessaire, créer des partitions qui puissent contenir les systèmes de fichiers restaurés. Les nouvelles partitions doivent être suffisamment grandes pour pouvoir contenir les données restaurées. Il est important d'avoir les bons numéros de début et de fin ; ce sont les numéros de secteurs de début et de fin des partitions. - Formater les partitions de destination en utilisant la commande

mkfs, comme montré ci-dessous.Important

NE PAS formater/dev/sda6dans l'exemple ci-dessus car il sauvegarde les fichiers de sauvegarde.mkfs.ext3 /dev/sda1 mkfs.ext3 /dev/sda2 mkfs.ext3 /dev/sda3

# mkfs.ext3 /dev/sda1 # mkfs.ext3 /dev/sda2 # mkfs.ext3 /dev/sda3Copy to Clipboard Copied! Toggle word wrap Toggle overflow - Si vous créez des nouvelles partitions, rénommez toutes les partitions pour qu'elles puissent correspondre au fichier

fstab. Cette étape n'est pas utile si les partitions ne sont pas créées à nouveau.e2label /dev/sda1 /boot1 e2label /dev/sda2 / e2label /dev/sda3 /data mkswap -L SWAP-sda5 /dev/sda5

# e2label /dev/sda1 /boot1 # e2label /dev/sda2 / # e2label /dev/sda3 /data # mkswap -L SWAP-sda5 /dev/sda5Copy to Clipboard Copied! Toggle word wrap Toggle overflow - Préparer les répertoires de travail.

Copy to Clipboard Copied! Toggle word wrap Toggle overflow - Restaurer les données.

Copy to Clipboard Copied! Toggle word wrap Toggle overflow Si vous souhaitez restaurer à partir d'un hôte éloigné ou d'un fichier de sauvegarde d'un hôte éloigné, utiliser ssh ou rsh. Vous devrez configurer une connexion sans mot de passe pour les exemples suivants :Connectez-vous à 10.0.0.87, et restaurez sda1 à partir du fichier local sda1.dump :ssh 10.0.0.87 "cd /mnt/sda1 && cat /backup-files/sda1.dump | restore -rf -"

# ssh 10.0.0.87 "cd /mnt/sda1 && cat /backup-files/sda1.dump | restore -rf -"Copy to Clipboard Copied! Toggle word wrap Toggle overflow Connectez-vous à 10.0.0.87, et restaurez sda1 à partir du fichier distant 10.66.0.124 sda1.dump :ssh 10.0.0.87 "cd /mnt/sda1 && RSH=/usr/bin/ssh restore -r -f 10.66.0.124:/tmp/sda1.dump"

# ssh 10.0.0.87 "cd /mnt/sda1 && RSH=/usr/bin/ssh restore -r -f 10.66.0.124:/tmp/sda1.dump"Copy to Clipboard Copied! Toggle word wrap Toggle overflow - Démarrez à nouveau.

6.6. Autres utilitaires du système de fichiers Ext4

- e2fsck

- Utilisé pour réparer un système de fichiers ext4. Cet outil vérifie et répare un système de fichiers ext4 plus efficacement qu'ext3, grâce aux mises à jour apportées à la structure de disque ext4.

- e2label

- Change l'étiquette sur un système de fichiers ext4. Cet outil fonctionne également sur les systèmes de fichiers ext2 et ext3.

- quota

- Contrôle et effectue des rapports sur l'utilisation de l'espace disque (les blocs) et des fichiers (inodes) par les utilisateurs et les groupes sur un système de fichiers ext4. Pour obtenir des informations sur l'utilisation de

quota, veuillez consulterman quotaet la Section 16.1, « Configurer les quotas de disques ».

tune2fs peut également ajuster des paramètres de systèmes de fichiers configurables pour les systèmes de fichiers ext2, ext3, et ext4. En outre, les outils suivants sont aussi utiles pour le débogage et l'analyse des système de fichiers ext4 :

- debugfs

- Débogue les systèmes de fichiers ext2, ext3, ou ext4.

- e2image

- Enregistre les métadonnées critiques des systèmes de fichiers ext2, ext3, ou ext4 sur un fichier.

man respectives.

Chapitre 7. Global File System 2

fsck sur un système de fichiers de très grande taille peut prendre longtemps et consommer beaucoup de mémoire. De plus, en cas de défaillance d'un disque ou d'un sous-système de disque, le temps de récupération sera limité par la vitesse de votre support de sauvegarde.

clvmd, qui est exécuté dans un cluster de Red Hat Cluster Suite. Le démon facilite l'utilisation de LVM2 pour gérer les volumes logiques à travers un cluster, permettant ainsi à tous les nœuds du cluster de partager les volumes logiques. Pour obtenir des informations sur le gestionnaire de volumes logiques LVM, veuillez consulter le guide de Red Hat Administration du gestionnaire de volumes logiques.

gfs2.ko implémente le système de fichiers GFS2 et est chargé dans les nœuds de cluster GFS2.

Chapitre 8. Le système de fichiers XFS

- Fonctionnalités principales

- XFS prend en charge la journalisation de métadonnées, ce qui facilite une récupération après incident plus rapide. Le système de fichiers XFS peut aussi être défragmenté et élargi alors qu'il est monté et actif. En outre, Red Hat Enterprise Linux 6 prend en charge les utilitaires de sauvegarde et de restauration spécifiques à XFS.

- Fonctionnalités d'allocation

- XFS offre les schémas d'allocation suivants :

- Allocation basée sur extensions

- Politiques d'allocation par entrelacement

- L'allocation différée

- Pré-allocation de l'espace

L'allocation différée et les autres optimisations des performances affectent XFS de la même manière qu'ext4. Autrement dit, les écritures d'un programme sur un système de fichiers XFS ne garantissent pas d'être sur disque à moins que le programme n'effectue un appelfsync()après.Pour obtenir des informations supplémentaires sur les implications de l'allocation différée sur un système de fichiers, veuillez consulter les Fonctionnalités de l'allocation dans le Chapitre 6, Le système de fichiers Ext4. La solution de contournement pour s'assurer des écritures sur disque s'applique également à XFS. - Autres fonctionnalités XFS

- Le système de fichiers XFS prend également en charge ce qui suit :

- Attributs étendus (

xattr) - Ceci permet au système d'associer plusieurs paires nom/valeur supplémentaires par fichiers.

- Journalisation de quotas

- Ceci permet d'éviter le besoin de longues vérifications de cohérence des quotas après une panne.

- Quotas de projets/répertoires

- Ceci permet les restrictions de quotas sur une arborescence de répertoires.

- Horodatage subsecond

- Ceci permet à l'horodatage de donner la deuxième décimale des secondes.

- Attributs étendus (

8.1. Créer un système de fichiers XFS

mkfs.xfs /dev/device. En général, les options par défaut sont optimales pour un usage commun.

mkfs.xfs sur un périphérique bloc contenant un système de fichiers, veuillez utiliser l'option -f pour forcer le remplacement de ce système de fichiers.

Exemple 8.1. Sortie de la commande mkfs.xfs

mkfs.xfs :

Note

xfs_growfs (veuillez consulter Section 8.4, « Augmenter la taille d'un système de fichiers XFS »).

mkfs.xfs choisit une géométrie optimale. Ceci peut également s'appliquer à certains types de matériel RAID qui exportent des informations sur la géométrie au système d'exploitation.

mkfs.xfs suivantes :

- su=value

- Spécifie une unité d'entrelacement ou une taille de morceau RAID. La valeur

valuedoit être indiquée en octets, avec un suffixe optionnelk,m, oug. - sw=value

- Spécifie le nombre de disques de données dans un périphérique RAID, ou le nombre d'unités d'entrelacement dans l'entrelacement.

mkfs.xfs -d su=64k,sw=4 /dev/device

# mkfs.xfs -d su=64k,sw=4 /dev/deviceman mkfs.xfs.

8.2. Monter un système de fichiers XFS

mount /dev/device /mount/point

# mount /dev/device /mount/pointinode64. Cette option configure XFS pour allouer des inodes et données à travers le système de fichiers tout entier, ce qui peut améliorer les performances :

mount -o inode64 /dev/device /mount/point

# mount -o inode64 /dev/device /mount/pointBarrières d'écriture

nobarrier :

mount -o nobarrier /dev/device /mount/point

# mount -o nobarrier /dev/device /mount/point8.3. Gestion des quotas XFS

noenforce ; ceci permettra d'effectuer des rapport d'utilisation sans appliquer de limite. Les options de montage de quotas valides incluent :

uquota/uqnoenforce- Quotas d'utilisateursgquota/gqnoenforce- Quotas de groupespquota/pqnoenforce- Quotas de projets

xfs_quota peut être utilisé pour définir les limites et effectuer un rapport sur l'utilisation du disque. Par défaut, xfs_quota est exécuté de manière interactive et dans le mode de base. Les sous-commandes du mode de base rapportent simplement l'usage et sont disponibles à tous les utilisateurs. Les sous-commandes xfs_quota de base incluent :

- quota username/userID

- Afficher l'utilisation et les limites pour le nom d'utilisateur

usernamedonné ou l'ID numériqueuserIDdonné - df

- Afficher le compte des blocs et inodes disponibles et utilisés

xfs_quota possède également un mode expert. Les sous-commandes de ce mode permettent la configuration des limites, et sont uniquement disponibles aux utilisateurs possédant des privilièges élevés. Pour utiliser les sous-commandes du mode expert de manière interactive, veuillez exécuter xfs_quota -x. Les sous-commandes du mode expert incluent :

- report /path

- Rapport des informations sur les quotas d'un système de fichiers particulier

- limit

- Modifier les limites de quota.

help.

-c, avec -x pour les sous-commandes du mode expert.

Exemple 8.2. Afficher un exemple de rapport de quotas

/home (sur /dev/blockdevice), veuillez utiliser la commande xfs_quota -cx 'report -h' /home. Ceci affichera une sortie similaire à la suivante :

john (dont le répertoire d'acceuil est /home/john), veuillez utiliser la commande suivante :

xfs_quota -x -c 'limit isoft=500 ihard=700 /home/john'

# xfs_quota -x -c 'limit isoft=500 ihard=700 /home/john'limit reconnaît les cibles en tant qu'utilisateurs. Lors de la configuration des limites d'un groupe, veuillez utiliser l'option -g (comme dans l'exemple précédent). De la même manière, veuillez utiliser -p pour les projets.

bsoft ou bhard au lieu de isoft ou ihard.

Exemple 8.3. Définir une limite douce (« soft ») et une limite dure (« hard »)

accounting sur le système de fichiers /target/path, veuillez utiliser la commande suivante :

xfs_quota -x -c 'limit -g bsoft=1000m bhard=1200m accounting' /target/path

# xfs_quota -x -c 'limit -g bsoft=1000m bhard=1200m accounting' /target/pathImportant

rtbhard/rtbsoft) sont décrits dans man xfs_quota comme étant des unités valides lors du paramétrage de quotas, le sous-volume en temps réel n'est pas activé dans cette version. Ainsi, les options rtbhard et rtbsoft ne sont pas applicables.

Paramétrer des limites de projets

/etc/projects. Les noms de projets peuvent être ajoutés à /etc/projectid pour lier les ID de projets aux noms de projets. Une fois qu'un projet est ajouté à /etc/projects, veuillez initialiser son répertoire de projet en utilisant la commande suivante :

xfs_quota -c 'project -s projectname'

# xfs_quota -c 'project -s projectname'xfs_quota -x -c 'limit -p bsoft=1000m bhard=1200m projectname'

# xfs_quota -x -c 'limit -p bsoft=1000m bhard=1200m projectname'quota, repquota, et edquota) peuvent également être utilisés pour manipuler les quotas XF. Cependant, ces outils ne peuvent pas être utilisés avec les quotas des projets XFS.

man xfs_quota.

8.4. Augmenter la taille d'un système de fichiers XFS

xfs_growfs :

xfs_growfs /mount/point -D size

# xfs_growfs /mount/point -D size-D size permet d'augmenter la taille du système de fichiers à la taille size spécifiée (exprimée en nombre de blocs de système de fichier). Sans l'option -D size, xfs_growfs augmentera la taille du système de fichiers à la taille maximum prise en charge par le périphérique.

-D size, assurez-vous que la taille du périphérique bloc sous-jacent sera appropriée pour contenir le système de fichiers. Veuillez utiliser les méthodes correctes de redimensionnement pour les périphériques bloc affectés.

Note

man xfs_growfs.

8.5. Réparer un système de fichiers XFS

xfs_repair:

xfs_repair /dev/device

# xfs_repair /dev/devicexfs_repair est hautement évolutif et a également été conçu pour réparer des systèmes de fichiers de très grande taille avec de nombreux inodes de manière efficace. Contrairement aux autres systèmes de fichiers Linux, xfs_repair n'est pas exécuté lors du démarrage, même lorsqu'un système de fichiers XFS n'a pas été monté correctement. En cas de démontage incorrect, xfs_repair rediffuse simplement le journal pendant le montage, s'assurant ainsi d'un système de fichiers cohérent.

Avertissement

xfs_repair ne peut pas réparer un système de fichiers XFS avec un journal endommagé. Pour supprimer le journal, montez et démontez le système de fichiers. Si le journal est corrompu et qu'il ne peut pas être réutilisé, veuillez utiliser l'option -L (« forcer la mise à zéro du journal ») pour supprimer le journal, c'est-à-dire xfs_repair -L /dev/device. Prenez note que cette opération peut provoquer une corruption ou des pertes de données supplémentaires.

man xfs_repair.

8.6. Suspendre un système de fichier XFS

xfs_freeze. La suspension d'activités d'écriture permet l'utilisation des instantanés de périphériques basés matériel pour capturer le système de fichiers dans un état cohérent.

Note

xfs_freeze est fournit par le paquet xfsprogs, qui est uniquement disponbible sur x86_64.

xfs_freeze -f /mount/point

# xfs_freeze -f /mount/pointxfs_freeze -u /mount/point

# xfs_freeze -u /mount/pointxfs_freeze pour suspendre le système de fichiers avant tout. Au contraire, les outils de gestion LVM suspendront automatiquement le système de fichiers XFS avant de prendre l'instantané.

Note

xfs_freeze peut également être utilisé pour geler ou dégeler un système de fichier ext3, ext4, GFS2, XFS, et BTRFS. La syntaxe pour ce faire est la même.

man xfs_freeze.

8.7. Sauvegarde et restauration des systèmes de fichiers XFS

xfsdump et xfsrestore.

xfsdump. Red Hat Enterprise Linux 6 prend en charge les sauvegardes sur lecteurs de bande ou images fichiers normales, et permet également d'écrire plusieurs vidages sur le même lecteur. L'utilitaire xfsdump permet aussi à un vidage de s'étendre sur plusieurs lecteurs, même si un vidage peut être écrit sur un fichier normal. En outre, xfsdump prend en charge les sauvegardes incrémentales, et peut exclure des fichiers d'une sauvegarde en utilisant la taille, une sous-arborescence, ou des indicateurs d'inodes pour les filtrer.

xfsdump utilise des niveaux de vidage pour déterminer un vidage de base auquel un vidage particulier est relatif. L'option -l spécifie un niveau de vidage (0-9). Pour effectuer une copie de sauvegarde complète, veuillez effectuer un vidage de niveau 0 sur le système de fichiers (c'est-à-dire /path/to/filesystem), comme suit :

xfsdump -l 0 -f /dev/device /path/to/filesystem

# xfsdump -l 0 -f /dev/device /path/to/filesystemNote

-f spécifie une destination pour la sauvegarde. Par exemple, la destination /dev/st0 est normalement utilisée pour les lecteurs de bande. Une destination xfsdump peut être un lecteur de bande, un fichier normal, ou un périphérique de bande distant.

xfsdump -l 1 -f /dev/st0 /path/to/filesystem

# xfsdump -l 1 -f /dev/st0 /path/to/filesystemxfsrestore restaure les systèmes de fichiers depuis les vidages produits par xfsdump. L'utilitaire xfsrestore possède deux modes : un mode par défaut simple, et un mode cumulatif. Les vidages spécifiques sont identifiés par ID de session ou par étiquette de session. Ainsi, restaurer un vidage requiert son ID ou étiquette de session correspondant. Pour afficher les ID et étiquettes de session de tous les vidages (complets et incrémentaux), veuillez utiliser l'option -I :

xfsrestore -I

# xfsrestore -IExemple 8.4. ID et étiquettes de session de tous les vidages

Mode simple de xfsrestore

session-ID), veuillez le restaurer complètement sur /path/to/destination en utilisant :

xfsrestore -f /dev/st0 -S session-ID /path/to/destination

# xfsrestore -f /dev/st0 -S session-ID /path/to/destinationNote

-f spécifie l'emplacement du vidage, tandis que l'option -S ou -L indique le vidage particulier à restaurer. L'option -S est utilisée pour spécifier un ID de session, tandis que l'option -L est utilisée pour les étiquettes de session. L'option -I affiche les étiquettes et ID de session de chaque vidage.

Mode cumulatif de xfsrestore

xfsrestore permet la restauration de systèmes de fichier à partir d'une sauvegarde incrémentale particulière, par exemple, du niveau 1 au niveau 9. Pour restaurer un système de fichiers à partir d'une sauvegarde incrémentale, veuillez simplement ajouter l'option -r :

xfsrestore -f /dev/st0 -S session-ID -r /path/to/destination

# xfsrestore -f /dev/st0 -S session-ID -r /path/to/destinationOpération interactive

xfsrestore permet également à des fichiers particuliers d'un vidage d'être extraits, ajoutés ou supprimés. Pour utiliser xfsrestore de manière interactive, veuillez utiliser l'option -i, comme suit :

xfsrestore -f /dev/st0 -i

xfsrestore termine de lire le périphérique spécifié. Les commandes de cette boîte de dialogue incluent cd, ls, add, delete, et extract ; pour obtenir une liste complète des commandes, veuillez utiliser help.

man xfsdump et man xfsrestore.

8.8. Autres utilitaires des systèmes de fichiers XFS

- xfs_fsr

- Utilisé pour défragmenter les systèmes de fichiers XFS montés. Lorsqu'invoqué sans arguments,

xfs_fsrdéfragmente tous les fichiers normaux dans tous les systèmes de fichiers XFS montés. Cet utilitaire permet également aux utilisateurs de suspendre une défragmentation à une heure spécifiée et de la reprendre au même endroit ultérieurement.En outre,xfs_fsrpermet également la défragmentation d'un seul fichier, comme dansxfs_fsr /path/to/file. Red Hat recommande d'éviter de défragmenter un système de fichiers entier de manière périodique car ceci n'est normalement pas justifié. - xfs_bmap

- Imprime la carte des blocs de disque utilisés par les fichiers dans un système de fichiers XFS. Cette carte répertorie chaque extension utilisés par un fichier spécifié, ainsi que les régions du fichiers n'offrant pas de bloc correspondant (c'est-à-dire, des trous).

- xfs_info

- Imprime les informations du système de fichiers XFS.

- xfs_admin

- Modifie les paramètres d'un système de fichiers XFS. L'utilitaire

xfs_adminpeut uniquement modifier les paramètres de périphériques ou systèmes de fichiers non montés. - xfs_copy

- Copie la totalité du contenu d'un système de fichiers XFS entier sur une ou plusieurs cibles en parallèle.

- xfs_metadump

- Copie les métadonnées du système de fichiers XFS sur un fichier. L'utilitaire

xfs_metadumpdoit uniquement être utilisé pour copier les systèmes de fichiers non montés, en lecture seule, ou gelés ou suspendus ; sinon les vidages générés pourraient être corrompus ou incohérents. - xfs_mdrestore

- Restaure une image metadump XFS (générée avec

xfs_metadump) sur une image de système de fichiers. - xfs_db

- Débogue un système de fichiers XFS.

man respectives.

Chapitre 9. Network File System (NFS)

9.1. Fonctionnement NFS

rpcbind, prend en charge les ACL, et utilise des opérations « Stateful » (avec état). Red Hat Enterprise Linux 6 prend en charge les clients NFSv2, NFSv3, et NFSv4. Lors du montage d'un système de fichiers via NFS, Red Hat Enterprise Linux utilise NFSv4 par défaut si le serveur le prend en charge.

rpcbind [3], lockd, et rpc.statd. Le démon rpc.mountd est requis sur le serveur NFS pour créer les exports.

Note

'-p' pouvant définir le port, ce qui rend la configuration du pare-feu plus facile.

/etc/exports pour déterminer si le client a le droit d'accéder à un système de fichiers exporté. Une fois cette vérification effectuée, toutes les opérations des fichiers et répertoires seront disponibles pour l'utilisateur.

Important

rpc.nfsd permettent désormais la liaison vers tout port spécifié pendant le démarrage système. Cependant, ceci est prône aux erreurs si le port est indisponible, ou s'il est en conflit avec un autre démon.

9.1.1. Services requis

rpcbind. Pour partager ou monter les systèmes de fichiers NFS, les services suivants travaillent ensemble selon la version NFS implémentée :

Note

portmap a été utilisé pour mapper les numéros de programmes RPC à des combinaisons de numéros de port d'adresses IP dans des versions plus récentes de Red Hat Enterprise Linux. Ce service est désormais remplacé par rpcbind dans Red Hat Enterprise Linux 6 afin de permettre la prise en charge d'IPv6. Pour obtenir des informations supplémentaires sur ce changement, veuillez consulter les liens suivants :

- TI-RPC / prise en charge rpcbind : http://nfsv4.bullopensource.org/doc/tirpc_rpcbind.php

- Prise en charge IPv6 sur NFS : http://nfsv4.bullopensource.org/doc/nfs_ipv6.php

- nfs

service nfs startlance le serveur NFS et les processus RPC appropriés pour servir les requêtes des systèmes de fichiers NFS partagés.- nfslock

service nfslock startactive un service obligatoire qui lance les processus RPC appropriés, ce qui permet aux clients NFS de verrouiller des fichiers sur le serveur.- rpcbind

rpcbindaccepte les réservations de ports des services RPC locaux. Ces ports sont ensuite mis à disponibilité (ou publicisés) afin que les services RPC à distance correspondants puissent y accéder.rpcbindrépond à des requêtes de service RPC et paramètre des connexions vers le service RPC requis. Ceci n'est pas utilisé avec NFSv4.- rpc.nfsd

rpc.nfsdpermet de définir les versions et protocoles NFS explicites publicisés par le serveur. Celui-ci fonctionne avec le noyau Linux afin de répondre aux demandes des clients NFS, comme pour fournir des threads chaque fois qu'un client NFS se connecte. Ce processus correspond au servicenfs.Note

À partir de Red Hat Enterprise Linux 6.3, seul le serveur NFSv4 utiliserpc.idmapd. Le client NFSv4 utilisenfsidmapde l'imapper basé-keyring .nfsidmapest un programme autonome appelé par le noyau à la demande pour effectuer les mappages d'ID ; ce n'est pas un démon. S'il y a un problème avecnfsidmap, le client utilise alorsrpc.idmapd. Vous trouverez plus d'informations surnfsidmapdans la page man de nfsidmap.

- rpc.mountd

- Ce processus est utilisé par un serveur NFS pour traiter les requêtes

MOUNTdes clients NFSv2 et NFSv3. Il vérifie que le partage NFS requis est actuellement exporté par le serveur NFS, et que le client est autorisé à y accéder. Si la requête de montage est autorisée, le serveur rpc.mountd répond avec le statutSuccess(« Opération réussie ») et retourne l'identificateur de fichier «File-Handle» de ce partage NFS au client NFS. - lockd

lockdest un thread du noyau qui peut être exécuté sur les clients et les serveurs. Il implémente le protocole NLM (« Network Lock Manager »), qui permet aux clients NFSv2 et NFSv3 de verrouiller des fichiers sur le serveur. Il est lancé automatiquement à chaque fois que le serveur NFS est exécuté et à chaque fois qu'un système de fichiers NFS est monté.- rpc.statd

- Ce processus implémente le protocole RPC NSM (« Network Status Monitor »), qui notifie les clients NFS lorsqu'un serveur NFS est redémarré sans avoir tout d'abord été éteint correctement.

rpc.statdest automatiquement démarré par le servicenfslock, et ne requiert pas de configuration utilisateur. Ce protocole n'est pas utilisé avec NFSv4. - rpc.rquotad

- Ce processus fournit des informations sur le quota d'utilisateur des utilisateurs distants.

rpc.rquotadest automatiquement démarré par le servicenfset ne requiert pas de configuration utilisateur. - rpc.idmapd

rpc.idmapdfournit des appels ascendants client et serveur NFSv4, qui mappent simultanément les noms NFSv4 (chaînes sous le formatutilisateur@domaine) et les UID et GID locaux. Pour queidmapdpuisse fonctionner avec NFSv4, le fichier/etc/idmapd.confdoit être configuré. Au minimum, le paramètre « Domaine », qui définit le domaine de mappage NFSv4, doit être spécifié. Si le domaine de mappage NFSv4 est le même que le nom de domaine DNS, oubliez ce paramètre. Le client et le serveur doivent se mettre d'accord sur le domaine de mappage NFSv4 pour que le mappage d'ID fonctionne correctement. Veuillez consulter l'article de la base de connaissances https://access.redhat.com/site/solutions/130783 lorsque vous utilisez un domaine local.

9.2. pNFS

-o minorversion=1

-o minorversion=1-o v4.1

-o v4.1nfs_layout_nfsv41_files est automatiquement chargé sur le premier montage. Veuillez utiliser la commande suivante pour vérifier que le module a bien été chargé :

lsmod | grep nfs_layout_nfsv41_files

$ lsmod | grep nfs_layout_nfsv41_filesmount permet également de vérifier qu'un montage NFSv4.1 a été effectué avec succès. L'entrée de montage dans la sortie devrait contenir minorversion=1.

Important

9.3. Configuration du client NFS

mount monte les partages NFS côté client. Son format est comme suit :

mount -t nfs -o options server:/remote/export /local/directory

# mount -t nfs -o options server:/remote/export /local/directory- options

- Liste d'options de montage séparées par des virgules. Veuillez consulter la Section 9.5, « Options de montage NFS courantes » pour obtenir des détails sur les options de montage NFS valides.

- server

- Nom d'hôte, adresse IP, ou nom de domaine complet du serveur exportant le système de fichiers que vous souhaitez monter

- /remote/export

- Système de fichiers ou répertoire en cours d'exportation du serveur, c'est-à-dire le répertoire que vous souhaitez monter

- /local/directory

- Emplacement du client où /remote/export est monté

mount nfsvers ou vers. Par défaut, mount utilisera NFSv4 avec mount -t nfs. Si le serveur ne prend pas en charge NFSv4, le client passera automatiquement à une version prise en charge par le serveur. Si l'option nfsvers/vers est utilisée pour passer une version particulière qui n'est pas prise en charge par le serveur, le montage échouera. Le type de système de fichiers nfs4 est également disponible pour des raisons d'héritage ; ceci est équivalent à exécuter mount -t nfs -o nfsvers=4 host:/remote/export /local/directory.

man mount pour davantage de détails.

/etc/fstab et le service autofs. Veuillez consulter la Section 9.3.1, « Monter des systèmes de fichiers NFS à l'aide de /etc/fstab » et Section 9.4, « autofs » pour obtenir davantage d'informations.

9.3.1. Monter des systèmes de fichiers NFS à l'aide de /etc/fstab

/etc/fstab. La ligne doit faire état du nom d'hôte du serveur NFS, du répertoire en cours d'exportation sur le serveur, et du répertoire sur l'ordinateur local où le partage NFS sera monté. Vous devez vous connecter en tant qu'utilisateur root afin de modifier le fichier /etc/fstab.

Exemple 9.1. Exemple de syntaxe

/etc/fstab est comme suit :

server:/usr/local/pub /pub nfs defaults 0 0

server:/usr/local/pub /pub nfs defaults 0 0/pub doit exister sur l'ordinateur client avant que cette commande puisse être exécutée. Après avoir ajouté cette ligne à /etc/fstab sur le système client, veuillez utiliser la commande mount /pub, et le point de montage /pub est monté à partir du serveur.

/etc/fstab est référencé par le service netfs au moment du démarrage, ainsi les lignes faisant référence aux partages NFS ont le même effet que la saisie manuelle de la commande mount pendant le processus de démarrage.

/etc/fstab valide pour monter un export NFS doit contenir les informations suivantes :

server:/remote/export /local/directory nfs options 0 0

server:/remote/export /local/directory nfs options 0 0Note

/etc/fstab. Sinon le montage échouera.

/etc/fstab, veuillez consulter man fstab.

9.4. autofs

/etc/fstab fait que peu importe la fréquence à laquelle un utilisateur accède au système de fichiers NFS monté, le système doit dédier des ressources afin de garder le système de fichiers en place. Il ne s'agit pas d'un problème avec un ou deux montages, mais lorsque le système maintient les montages de nombreux systèmes à la fois, les performances générales du système peuvent être affectées. Une alternative à /etc/fstab consiste à utiliser l'utilitaire basé noyau automount. Automounter consiste en deux composants :

- Un module de noyau qui implémente un système de fichiers, et

- un démon de l'espace utilisateur qui effectue toutes les autres fonctions.

automount peut monter et démonter des systèmes de fichiers NFS automatiquement (montage à la demande), et permet donc d'économiser des ressources système. Il peut être utilisé pour monter d'autres systèmes de fichiers, y compris AFS, SMBFS, CIFS, et des systèmes de fichiers locaux.

Important

autofs utilise /etc/auto.master (mappage principal) comme fichier de configuration principal. Ceci peut être changé afin d'utiliser une autre source réseau et un autre nom pris en charge en utilisant la configuration autofs (dans /etc/sysconfig/autofs) en conjonction avec le mécanisme NSS (« Name Service Switch »). Une instance du démon autofs version 4 était exécutée pour chaque point de montage configuré dans le mappage principal, lui permettant d'être exécutée manuellement à partir de la ligne de commande pour tout point de montage donné. Ceci n'est pas possible avec autofs version 5, car un seul démon est utilisé pour gérer tous les points de montage configurés dans le mappage principal. Ceci est effectué conformément aux conditions préalables des autres automounters (monteurs automatiques) standards du secteur. Les points de montage, noms d'hôte, répertoires exportés, et les options peuvent tous être spécifiés dans un ensemble de fichiers (ou autres sources réseau prises en charge) plutôt que de devoir les configurer manuellement pour chaque hôte.

9.4.1. Améliorations de autofs Version 5 par rapport à la Version 4

autofs version 5 offre les améliorations suivantes par rapport à la version 4 :

- Prise en charge du mappage direct

- Les mappages directs dans

autofsoffrent un mécanisme pour monter les systèmes de fichiers automatiquement sur des points arbitraires dans la hiérarchie du système de fichiers. Un mappage direct est indiqué par un point de montage/-dans le mappage principal. Les entrées dans un mappage direct contiennent un nom de chemin absolu comme clé (au lieu des noms de chemin relatifs utilisés pour les mappages indirects). - Prise en charge des montages et démontages « lazy »

- Les entrées de mappage à multiples montages décrivent une hiérarchie de points de montage sous une clé unique. Un bon exemple de ceci est le mappage

-hosts, couramment utilisé pour effectuer le montage automatique de tous les exports à partir d'un hôte sous/net/hosten tant qu'entrée de mappage à multiples montages. Lors de l'utilisation du mappage-hosts, la commandelsde/net/hostmontera les montages de déclencheurs autofs de chaque export de l'hôte. Ceux-ci seront ensuite montés et expireront au fur et à mesure qu'on y accédera. Ceci peut grandement réduire le nombre de montages actifs nécessaires lors de l'accession à un serveur avec un grand nombre d'exports. - Prise en charge LDAP améliorée

- Le fichier de configuration

autofs(/etc/sysconfig/autofs) offre un mécanisme pour spécifier le schémaautofsimplémenté par un site, éliminant ainsi le besoin de déterminer ceci intuitivement dans l'application. En outre, les liaisons authentifiées sur le serveur LDAP sont désormais prises en charge, en utilisant la plupart des mécanismes pris en charge par les implémentations de serveurs LDAP courantes. Un nouveau fichier de configuration a été ajouté pour cette prise en charge :/etc/autofs_ldap_auth.conf. La configuration par défaut explique bien les choses et utilise un format XML. - Utilisation correcte de la configuration « Name Service Switch » (

nsswitch). - Le fichier de configuration du « Name Service Switch » existe pour fournir un moyen de déterminer d'où proviennent des données de configuration spécifiques. Le but de cette configuration est d'offrir aux administrateurs la flexibilité d'utiliser la base de données d'arrière-plan de leur choix, tout en conservant une interface logiciel uniforme pour accéder aux données. Malgré le fait qu'automounter version 4 gère de mieux en mieux la configuration NSS, celui-ci ne la gère pas totalement. En revanche, Autofs version 5 offre une implémentation totale.Veuillez consulter

man nsswitch.confpour obtenir des informations supplémentaires sur la syntaxe prise en charge de ce fichier. Toutes les bases de données NSS ne sont pas des sources de mappage valides et l'analyseur rejettera celles qui ne sont pas valides. Les sources valides incluent les fichiers,yp,nis,nisplus,ldap, ethesiod. - Entrées multiples de mappage principal par point de montage autofs

- Une chose fréquemment utilisée mais qui n'a pas encore été mentionnée est la gestion de multiples entrées de mappage principal pour le point de montage direct

/-. Les clés de mappage de chaque entrée sont fusionnées et se comportent comme une seule carte.Exemple 9.2. Entrées multiples de mappage principal par point de montage autofs

Ci-dessous figure un exemple des mappages de test connectathon pour les montages directs :/- /tmp/auto_dcthon /- /tmp/auto_test3_direct /- /tmp/auto_test4_direct

/- /tmp/auto_dcthon /- /tmp/auto_test3_direct /- /tmp/auto_test4_directCopy to Clipboard Copied! Toggle word wrap Toggle overflow

9.4.2. Configuration autofs

/etc/auto.master est le fichier de configuration principal pour automounter, également appelé mappage principal, ce qui peut être modifié comme décrit dans la Section 9.4.1, « Améliorations de autofs Version 5 par rapport à la Version 4 ». Le mappage principal répertorie les points de montage du système contrôlé par autofs, ainsi que leurs fichiers de configuration ou sources réseau correspondants, également appelés cartes automount. Le format du mappage principal est comme suit :

mount-point map-name options

mount-point map-name options- mount-point

- Point de montage

autofs, par exemple/home. - map-name

- Nom d'une source de mappage qui contient une liste de points de montage, et l'emplacement du système de fichiers à partir duquel ces points de montage doivent être montés. La syntaxe d'une entrée de mappage est décrite ci-dessous.

- options

- Si fournies, celles-ci seront applicables à toutes les entrées du mappage donné, à condition qu'elles ne possèdent pas elles-même d'options spécifiées. Ce comportement est différent de celui d'

autofsversion 4, où les options étaient cumulatives. Cela a été modifié afin d'implémenter une compatibilité d'environnements mélangés.

Exemple 9.3. Fichier /etc/auto.master

/etc/auto.master (affiché en saisissant cat /etc/auto.master) :

/home /etc/auto.misc

/home /etc/auto.miscmount-point [options] emplacement

mount-point [options] emplacement- mount-point

- Référence au point de montage

autofs. Il peut s'agir d'un nom de répertoire unique pour un montage indirect ou du chemin complet du point de montage pour les montages directs. Chaque clé d'entrée de mappage direct et indirect (mount-pointabove) peut être suivie d'une liste de répertoires décalés (les noms de sous-répertoires commencent tous par le caractère « / ») séparés par des virgules, en faisant ainsi une entrée à montages multiples. - options

- Lorsqu'elles sont fournies, celles-ci servent d'options de montage pour les entrées de mappage ne spécifiant pas leurs propres options.

- emplacement

- Ceci fait référence à un emplacement de système de fichiers, tel qu'un chemin de système de fichiers local (précédé par le caractère d'échappement du format de mappage Sun « : » pour les noms de mappage commençant par une barre oblique « / »), un système de fichiers NFS, ou tout autre emplacement de système de fichiers valide.

/etc/auto.misc) :

payroll -fstype=nfs personnel:/exports/payroll sales -fstype=ext3 :/dev/hda4

payroll -fstype=nfs personnel:/exports/payroll

sales -fstype=ext3 :/dev/hda4autofs (sales et payroll provenant du serveur nommé personnel). La seconde colonne indique les options du montage autofs tandis que la troisième colonne indique la source du montage. Selon la configuration ci-dessus, les points de montage autofs seront nommés /home/payroll et /home/sales. L'option -fstype= est souvent omise et n'est généralement pas utile au bon fonctionnement de ce fichier.

service autofs start(si le démon automount est à l'arrêt)service autofs restart

autofs non monté, tel que /home/payroll/2006/July.sxc, le démon automount monte automatiquement le répertoire. Si un délai d'expiration a été spécifié et qu'aucun accès au répertoire n'est effectué pendant cette période, alors le répertoire sera automatiquement démonté.

service autofs status

# service autofs status9.4.3. Remplacer ou augmenter les fichiers de configuration du site

- Les mappages Automounter sont stockés dans le système d'informations réseau (ou NIS) et le fichier

/etc/nsswitch.confcontient la directive suivante :automount: files nis

automount: files nisCopy to Clipboard Copied! Toggle word wrap Toggle overflow - Ci-dessous figure le contenu du fichier

auto.master:+auto.master

+auto.masterCopy to Clipboard Copied! Toggle word wrap Toggle overflow - Ci-dessous figure le contenu du fichier de mappage

auto.masterdu NIS :/home auto.home

/home auto.homeCopy to Clipboard Copied! Toggle word wrap Toggle overflow - Ci-dessous figure le contenu du mappage

auto.homedu NIS :beth fileserver.example.com:/export/home/beth joe fileserver.example.com:/export/home/joe * fileserver.example.com:/export/home/&

beth fileserver.example.com:/export/home/beth joe fileserver.example.com:/export/home/joe * fileserver.example.com:/export/home/&Copy to Clipboard Copied! Toggle word wrap Toggle overflow - Le fichier de mappage

/etc/auto.homen'existe pas.

auto.home et monter les répertoires d'accueil du montage à partir d'un serveur différent. Dans ce cas, le client devra utiliser le mappage /etc/auto.master suivant :

/home /etc/auto.home +auto.master

/home /etc/auto.home

+auto.master/etc/auto.home contient l'entrée :

* labserver.example.com:/export/home/&

* labserver.example.com:/export/home/&/home contiendra le contenu de /etc/auto.home au lieu de celui du mappage NIS auto.home.

auto.home du site avec quelques entrées uniquement, veuillez créer un mappage du fichier /etc/auto.home et y inclure les nouvelles entrées. À la fin, veuillez inclure le mappage NIS auto.home. Ainsi, le mappage du fichier /etc/auto.home sera similaire à :

mydir someserver:/export/mydir +auto.home

mydir someserver:/export/mydir

+auto.homeauto.home répertorié ci-dessus, ls /home retournera :

beth joe mydir

beth joe mydirautofs n'inclut pas le contenu d'un mappage de fichier du même nom que celui qu'il lit. Ainsi, autofs se déplace vers la prochaine source de mappage de la configuration nsswitch.

9.4.4. Utiliser LDAP pour stocker des mappages Automounter

openldap devrait être installé automatiquement en tant que dépendance d'automounter. Pour configurer l'accès LDAP, veuillez modifier /etc/openldap/ldap.conf. Assurez-vous que les valeurs BASE, URI, et schema soient définies correctement pour votre site.

rfc2307bis. Pour utiliser ce schéma, il est nécessaire de le définir dans la configuration autofs /etc/autofs.conf en supprimant les caractères de commentaires de la définition du schéma.

Exemple 9.4. Paramétrer la configuration autofs

map_object_class = automountMap entry_object_class = automount map_attribute = automountMapName entry_attribute = automountKey value_attribute = automountInformation

map_object_class = automountMap

entry_object_class = automount

map_attribute = automountMapName

entry_attribute = automountKey

value_attribute = automountInformationNote

/etc/autofs.conf au lieu du fichier /etc/systemconfig/autofs comme c'était le cas dans les versions précédentes.

automountKey remplace l'attribut cn dans le schéma rfc2307bis. Un LDIF d'un exemple de configuration est décrit ci-dessous :

Exemple 9.5. Configuration LDIF

9.5. Options de montage NFS courantes

mount, des paramètres /etc/fstab, et avec autofs.

- intr

- Permet aux requêtes NFS d'être interrompues si le serveur tombe en panne ou ne peut pas être contacté.

- lookupcache=mode

- Spécifie la manière par laquelle le noyau va gérer le cache de ses entrées de répertoire pour un point de montage donné. Les arguments valides de mode sont

all(« tout »),none(« rien »), oupos/positive. - nfsvers=version

- Spécifie la version du protocole NFS à utiliser, où version est égal à 2, 3, ou 4. Ceci est utile pour les hôtes qui exécutent de multiples serveurs NFS. Si aucune version n'est spécifiée, NFS utilise le numéro de version le plus haut pris en charge par le noyau et la commande

mount.L'optionversest identique ànfsverset est incluse dans cette version pour des raisons de compatibilité. - noacl

- Annule tout traitement d'ACL. Ce paramètre peut être nécessaire lors d'interactions avec des versions plus anciennes de Red Hat Enterprise Linux, Red Hat Linux, ou Solaris, car les technologies ACL les plus récentes ne sont pas compatibles avec des systèmes plus anciens.

- nolock

- Désactive le verrouillage de fichiers. Ce paramètre est occasionnellement requis lors des connexions aux serveurs NFS plus anciens.

- noexec

- Empêche l'exécution de binaires sur des systèmes de fichiers montés. Ceci est utile si le système monte un système de fichiers Linux contenant des binaires incompatibles.

- nosuid

- Désactive les bits

set-user-identifierouset-group-identifier. Ceci empêche les utilisateurs distants de gagner des privilèges plus élevés en exécutant un programmesetuid. - port=num

port=num— Spécifie la valeur numérique du port du serveur NFS. Sinumest égal à0(valeur par défaut), alorsmountinterrogera le servicerpcbindde l'hôte distant sur le numéro de port à utiliser. Si le démon NFS de l'hôte distant n'est pas enregistré avec son servicerpcbind, le numéro de port NFS standard TCP 2049 sera alors utilisé.- rsize=num et wsize=num

- Ces paramètres accélèrent les communications NFS pour les lectures (