AMQ Broker の設定

AMQ Broker 7.7 向け

概要

第1章 概要

AMQ Broker 設定ファイルは、ブローカーインスタンスの重要な設定を定義します。ブローカーの設定ファイルを編集することにより、ブローカーが環境で動作する方法を制御できます。

1.1. AMQ Broker の設定ファイルおよび場所

ブローカーの設定ファイルはすべて <broker-instance-dir>/etc に保存されます。これらの設定ファイルで設定を編集すると、ブローカーを設定できます。

各ブローカーインスタンスは以下の設定ファイルを使用します。

broker.xml- 主要設定ファイル。このファイルを使用して、ネットワーク接続、セキュリティー設定、メッセージアドレスなどのブローカーのほとんどの側面を設定します。

bootstrap.xml-

AMQ Broker がブローカーインスタンスを起動するために使用するファイル。これは、

broker.xmlの場所を変更し、Web サーバーを設定し、セキュリティー設定を行います。 logging.properties- このファイルを使用して、ブローカーインスタンスのロギングプロパティーを設定します。

artemis.profile- このファイルを使用して、ブローカーインスタンスの実行中に使用される環境変数を設定します。

login.config,artemis-users.properties,artemis-roles.properties- セキュリティー関連ファイル。これらのファイルを使用して、ブローカーインスタンスへのユーザーアクセスの認証を設定します。

1.2. デフォルトブローカー設定について

broker.xml 設定ファイルを編集して、ブローカーの機能の大半を設定します。このファイルにはデフォルト設定が含まれています。これはブローカーを起動し、操作するには十分です。ただし、デフォルト設定の一部を変更し、お使いの環境にブローカーを設定するために新しい設定を追加する必要があります。

デフォルトでは、broker.xml には、以下の機能のデフォルト設定が含まれます。

- メッセージの永続性

- アクセプター

- セキュリティー

- メッセージアドレス

デフォルトのメッセージ永続性設定

デフォルトでは、AMQ Broker の永続性は、ディスク上のファイルセットで設定される追加のみのファイルジャーナルを使用します。ジャーナルは、メッセージ、トランザクション、およびその他の情報を保存します。

<configuration ...>

<core ...>

...

<persistence-enabled>true</persistence-enabled>

<!-- this could be ASYNCIO, MAPPED, NIO

ASYNCIO: Linux Libaio

MAPPED: mmap files

NIO: Plain Java Files

-->

<journal-type>ASYNCIO</journal-type>

<paging-directory>data/paging</paging-directory>

<bindings-directory>data/bindings</bindings-directory>

<journal-directory>data/journal</journal-directory>

<large-messages-directory>data/large-messages</large-messages-directory>

<journal-datasync>true</journal-datasync>

<journal-min-files>2</journal-min-files>

<journal-pool-files>10</journal-pool-files>

<journal-file-size>10M</journal-file-size>

<!--

This value was determined through a calculation.

Your system could perform 8.62 writes per millisecond

on the current journal configuration.

That translates as a sync write every 115999 nanoseconds.

Note: If you specify 0 the system will perform writes directly to the disk.

We recommend this to be 0 if you are using journalType=MAPPED and journal-datasync=false.

-->

<journal-buffer-timeout>115999</journal-buffer-timeout>

<!--

When using ASYNCIO, this will determine the writing queue depth for libaio.

-->

<journal-max-io>4096</journal-max-io>

<!-- how often we are looking for how many bytes are being used on the disk in ms -->

<disk-scan-period>5000</disk-scan-period>

<!-- once the disk hits this limit the system will block, or close the connection in certain protocols

that won't support flow control. -->

<max-disk-usage>90</max-disk-usage>

<!-- should the broker detect dead locks and other issues -->

<critical-analyzer>true</critical-analyzer>

<critical-analyzer-timeout>120000</critical-analyzer-timeout>

<critical-analyzer-check-period>60000</critical-analyzer-check-period>

<critical-analyzer-policy>HALT</critical-analyzer-policy>

...

</core>

</configuration>デフォルトのアクセプター設定

ブローカーは、acceptor 設定要素を使用して受信クライアント接続をリッスンし、クライアントが接続を作成するためにポートおよびプロトコルを定義します。デフォルトでは、AMQ Broker にはサポートされる各メッセージングプロトコルのアクセプターの設定が含まれます。

<configuration ...>

<core ...>

...

<acceptors>

<!-- Acceptor for every supported protocol -->

<acceptor name="artemis">tcp://0.0.0.0:61616?tcpSendBufferSize=1048576;tcpReceiveBufferSize=1048576;protocols=CORE,AMQP,STOMP,HORNETQ,MQTT,OPENWIRE;useEpoll=true;amqpCredits=1000;amqpLowCredits=300</acceptor>

<!-- AMQP Acceptor. Listens on default AMQP port for AMQP traffic -->

<acceptor name="amqp">tcp://0.0.0.0:5672?tcpSendBufferSize=1048576;tcpReceiveBufferSize=1048576;protocols=AMQP;useEpoll=true;amqpCredits=1000;amqpLowCredits=300</acceptor>

<!-- STOMP Acceptor -->

<acceptor name="stomp">tcp://0.0.0.0:61613?tcpSendBufferSize=1048576;tcpReceiveBufferSize=1048576;protocols=STOMP;useEpoll=true</acceptor>

<!-- HornetQ Compatibility Acceptor. Enables HornetQ Core and STOMP for legacy HornetQ clients. -->

<acceptor name="hornetq">tcp://0.0.0.0:5445?anycastPrefix=jms.queue.;multicastPrefix=jms.topic.;protocols=HORNETQ,STOMP;useEpoll=true</acceptor>

<!-- MQTT Acceptor -->

<acceptor name="mqtt">tcp://0.0.0.0:1883?tcpSendBufferSize=1048576;tcpReceiveBufferSize=1048576;protocols=MQTT;useEpoll=true</acceptor>

</acceptors>

...

</core>

</configuration>デフォルトのセキュリティー設定

AMQ Broker には、アドレスに基づいてキューにセキュリティーを適用するための柔軟なロールベースのセキュリティーモデルが含まれています。デフォルト設定ではワイルドカードを使用して amq ロールをすべてのアドレスに適用します (数値記号 # で表されます)。

<configuration ...>

<core ...>

...

<security-settings>

<security-setting match="#">

<permission type="createNonDurableQueue" roles="amq"/>

<permission type="deleteNonDurableQueue" roles="amq"/>

<permission type="createDurableQueue" roles="amq"/>

<permission type="deleteDurableQueue" roles="amq"/>

<permission type="createAddress" roles="amq"/>

<permission type="deleteAddress" roles="amq"/>

<permission type="consume" roles="amq"/>

<permission type="browse" roles="amq"/>

<permission type="send" roles="amq"/>

<!-- we need this otherwise ./artemis data imp wouldn't work -->

<permission type="manage" roles="amq"/>

</security-setting>

</security-settings>

...

</core>

</configuration>デフォルトのメッセージアドレス設定

AMQ Broker には、作成されたキューまたはトピックに適用されるデフォルトの設定セットを確立するデフォルトアドレスが含まれています。

さらに、デフォルト設定では、DLQ (Dead Letter Queue) の 2 つのキューが、既知の宛先で到達するメッセージを処理します。また、Expiry Queue は有効期限を過ぎたメッセージを保持しているため、元の宛先にルーティングしないでください。

<configuration ...>

<core ...>

...

<address-settings>

...

<!--default for catch all-->

<address-setting match="#">

<dead-letter-address>DLQ</dead-letter-address>

<expiry-address>ExpiryQueue</expiry-address>

<redelivery-delay>0</redelivery-delay>

<!-- with -1 only the global-max-size is in use for limiting -->

<max-size-bytes>-1</max-size-bytes>

<message-counter-history-day-limit>10</message-counter-history-day-limit>

<address-full-policy>PAGE</address-full-policy>

<auto-create-queues>true</auto-create-queues>

<auto-create-addresses>true</auto-create-addresses>

<auto-create-jms-queues>true</auto-create-jms-queues>

<auto-create-jms-topics>true</auto-create-jms-topics>

</address-setting>

</address-settings>

<addresses>

<address name="DLQ">

<anycast>

<queue name="DLQ" />

</anycast>

</address>

<address name="ExpiryQueue">

<anycast>

<queue name="ExpiryQueue" />

</anycast>

</address>

</addresses>

</core>

</configuration>1.3. 設定の更新のリロード

デフォルトでは、ブローカーは 5000 ミリ秒ごとに設定ファイルの変更をチェックします。ブローカーが設定ファイルの最後の変更されたタイムスタンプの変更を検出する場合、ブローカーは設定変更の実行を決定します。この場合、ブローカーは設定ファイルを再読み込みして変更を有効にします。

ブローカーが broker.xml 設定ファイルを再読み込みすると、以下のモジュールを再読み込みします。

アドレス設定およびキュー

設定ファイルを再読み込みすると、アドレス設定が、設定ファイルから削除されたアドレスおよびキューを処理する方法を決定します。これは、

config-delete-addressesおよびconfig-delete-queuesプロパティーで設定でき ます。詳細は、付録B アドレス設定設定要素 を参照してください。セキュリティー設定

既存のアクセプターの SSL/TLS キーストアおよびトラストストアをリロードすると、既存のクライアントに影響を与えずに新しい証明書を確立できます。接続されているクライアントは、古い証明書または異なる証明書を持つクライアントであっても、メッセージの送受信を継続できます。

Diverts

設定の再読み込みにより、追加した 新しい 迂回をデプロイします。ただし、設定から迂回を削除したり、

<divert>要素内のサブ要素に変更しても、ブローカーを再起動するまで反映されません。

以下の手順では、ブローカーが broker.xml 設定ファイルへの変更をチェックする間隔を変更する方法を説明します。

手順

-

<broker_instance_dir>/etc/broker.xml設定ファイルを開きます。 <core>要素内に<configuration-file-refresh-period> 要素を追加し、更新期間 (ミリ秒単位) を設定します。以下の例では、設定の更新の期間を 60000 ミリ秒に設定します。

<configuration> <core> ... <configuration-file-refresh-period>60000</configuration-file-refresh-period> ... </core> </configuration>

1.4. ブローカー設定ファイルのモジュラー

共通の設定設定を共有する複数のブローカーがある場合は、個別のファイルに共通設定を定義し、各ブローカーの broker.xml 設定ファイルにこれらのファイルを含めることができます。

ブローカー間で共有できる最も一般的な設定には、以下が含まれます。

- アドレス

- アドレス設定

- セキュリティー設定

手順

共有する

broker.xmlセクションごとに個別の XML ファイルを作成します。各 XML ファイルには、

broker.xmlの単一のセクションのみを含めることができます (例: アドレス設定またはアドレス設定のどちらかですが、両方ではありません)。top-level 要素は、要素 namespace (xmlns="urn:activemq:core") も定義する必要があります。以下の例は、

my-security-settings.xmlで定義されたセキュリティー設定を示しています。my-security-settings.xml

<security-settings xmlns="urn:activemq:core"> <security-setting match="a1"> <permission type="createNonDurableQueue" roles="a1.1"/> </security-setting> <security-setting match="a2"> <permission type="deleteNonDurableQueue" roles="a2.1"/> </security-setting> </security-settings>-

共通の設定を使用する各ブローカーの

<broker-instance-dir>/etc/broker.xml設定ファイルを開きます。 開かれた

broker.xmlファイルごとに、以下を行います。broker.xmlの最初の<configuration>要素で、以下の行が表示されることを確認します。xmlns:xi="http://www.w3.org/2001/XInclude"共有設定設定が含まれる各 XML ファイルに対して XML 包含を追加します。

この例には

my-security-settings.xmlファイルが含まれます。broker.xml

<configuration ...> <core ...> ... <xi:include href="/opt/my-broker-config/my-security-settings.xml"/> ... </core> </configuration>必要に応じて、

broker.xmlを検証し、XML がスキーマに対して有効であることを確認します。任意の XML バリデータープログラムを使用できます。この例では、

xmllintを使用して、artemis-server.xslスキーマに対してbroker.xmlを検証します。$ xmllint --noout --xinclude --schema /opt/redhat/amq-broker/amq-broker-7.2.0/schema/artemis-server.xsd /var/opt/amq-broker/mybroker/etc/broker.xml /var/opt/amq-broker/mybroker/etc/broker.xml validates

関連情報

- XML 包含 (XIncludes) の詳細は、https://www.w3.org/TR/xinclude/ を参照してください。

1.4.1. モジュール設定ファイルのリロード

ブローカーが設定変更を定期的にチェックすると (configuration-file-refresh-period で指定される頻度)、xi:include を使用して broker.xml 設定ファイルに含まれる設定ファイルへの変更を自動的に検出しません。たとえば、broker.xml に my-address-settings.xml が含まれ、my-address-settings.xml に加えられると、ブローカーは my-address-settings.xml の変更を自動的に検出せず、設定を再読み込みしません。

broker.xml 設定ファイルのリロードと、それに含まれる変更された設定ファイルを 強制するには、broker.xml 設定ファイルの last modified タイムスタンプが変更されたことを確認する必要があります。標準の Linux touch コマンドを使用して、他の変更を加えずに broker.xml の最終変更のタイムスタンプを更新できます。以下に例を示します。

$ touch -m <broker-instance-dir>/etc/broker.xml1.5. 本書の表記慣例

本書では、sudo コマンドおよびファイルパスについて、以下の表記慣例を使用します。

sudo コマンド

本書では、root 権限を必要とするすべてのコマンドに対して sudo が使用されています。何らかの変更がシステム全体に影響を与える可能性があるため、sudo を使用する場合は、常に注意が必要です。

sudo の使用の詳細は、sudo コマンド を参照してください。

本書におけるファイルパスの使用

本書では、すべてのファイルパスは Linux、UNIX、および同様のオペレーティングシステムで有効です (例: /home/...)。Microsoft Windows を使用している場合は、同等の Microsoft Windows パスを使用する必要があります (例: C:\Users\...)。

第2章 ネットワーク接続: アクセプターとコネクター

AMQ Broker では、network と In-VM の 2 種類の接続が使用されます。ネットワーク接続は、同じサーバーまたは物理的にリモート上に関係なく、2 つの当事者が異なる仮想マシンにある場合に使用されます。仮想マシン内の接続は、クライアント (アプリケーションかサーバーかに関係なく) がブローカーと同じ仮想マシンにある場合に使用されます。

ネットワーク接続は Netty に依存します。Netty は、複数の方法でネットワーク接続を設定できるようにする、高パフォーマンスの低レベルネットワークライブラリーです。Java IO または NIO、TCP ソケット、SSL/TLS、または HTTP または HTTPS でのトンネリングの使用。Netty は、すべてのメッセージングプロトコルに単一のポートを使用することもできます。ブローカーは、使用されているプロトコルを自動的に検出し、さらに処理するために受信メッセージを適切なハンドラーに送ります。

ネットワーク接続の設定内の URI はそのタイプを決定します。たとえば、URI で vm を使用すると、In-VM 接続が作成されます。以下の例では、acceptor の URI が vm で始まることに注意してください。

<acceptor name="in-vm-example">vm://0</acceptor>

URI で tcp を使用すると、ネットワーク接続が作成されます。

<acceptor name="network-example">tcp://localhost:61617</acceptor>本章では、最初にネットワーク接続、アクセプター、コネクターに固有の 2 つの設定要素について説明します。次に、TCP、HTTP、および SSL/TLS ネットワーク接続の設定手順と、In-VM 接続について説明します。

2.1. アクセプター

AMQ Broker でネットワーク接続を説明する際に最も重要な概念の 1 つが acceptor です。アクセプターは、ブローカーへの接続方法を定義します。以下は、BROKER_INSTANCE_DIR/etc/broker.xml 設定ファイル内で見つかった acceptor の典型的な設定です。

<acceptors>

<acceptor name="example-acceptor">tcp://localhost:61617</acceptor>

</acceptors>

各 acceptor は acceptors 要素内でグループ化されることに注意してください。サーバーごとに一覧表示できるアクセプターの数の上限はありません。

アクセプターの設定

acceptor に定義された URI のクエリー文字列にキーと値のペアを追加して acceptor を設定します。以下の例のように、セミコロン (';') を使用して複数のキーと値のペアを区切ります。sslEnabled=true で始まる URI の最後に複数のキーと値のペアを追加して、SSL/TLS のアクセプターを設定します。

<acceptor name="example-acceptor">tcp://localhost:61617?sslEnabled=true;key-store-path=/path</acceptor>

connector 設定パラメーターの詳細は、Acceptor and Connector Configuration Parameters を参照してください。

2.2. コネクター

アクセプターはサーバーが接続を受け入れる方法を定義しますが、connector はクライアントによって使用され、サーバーへの接続方法を定義します。

以下は、BROKER_INSTANCE_DIR/etc/broker.xml 設定ファイルで定義される通常の connector です。

<connectors>

<connector name="example-connector">tcp://localhost:61617</connector>

</connectors>

コネクターは connectors 要素内で定義されることに注意してください。サーバーごとのコネクター数の上限はありません。

コネクターはクライアントによって使用されますが、アクセプターと同様にサーバーで設定されます。重要な理由には、以下の 2 つの理由があります。

- サーバー自体はクライアントとして機能するため、他のサーバーへの接続方法を把握しておく必要があります。たとえば、あるサーバーが別のサーバーにブリッジされている場合や、サーバーがクラスター内の一部を取得する場合などです。

- サーバーは通常、接続ファクトリーインスタンスを検索するために JMS クライアントによって使用されます。このような場合、JNDI はクライアント接続の作成に使用される接続ファクトリーの詳細を知っておく必要があります。情報は、JNDI ルックアップの実行時にクライアントに提供されます。詳細は、Configuring a Connection on the Client Side を参照してください。

コネクターの設定

アクセプターと同様に、コネクターには URI のクエリー文字列に割り当てられた設定があります。以下は、tcpNoDelay パラメーターが false に設定されている connector の例になります。これにより、この接続の Nagle アルゴリズムが無効になります。

<connector name="example-connector">tcp://localhost:61616?tcpNoDelay=false</connector>

connector 設定パラメーターの詳細は、Acceptor and Connector Configuration Parameters を参照してください。

2.3. TCP 接続の設定

AMQ Broker は Netty を使用して基本的な、暗号化されていない TCP ベースの接続を提供します。この接続は、ブロッキング Java IO または新しい非ブロッキング Java NIO を使用するように設定できます。多くの同時接続でスケーラビリティーを向上させるために、Java NIO が推奨されます。ただし、古い IO を使用すると、何万もの同時接続のサポートを受けても NIO より優れたレイテンシーが発生することがあります。

信頼できないネットワーク全体で接続を実行している場合は、TCP ネットワーク接続が暗号化されないことを認識する必要があります。暗号化が優先される場合には、SSL または HTTPS 設定を使用して、この接続で送信されたメッセージを暗号化することを検討してください。詳細は、トランスポート層セキュリティーの設定 を参照してください。

TCP 接続を使用すると、すべての接続がクライアント側から開始されます。つまり、サーバーはクライアントへの接続を開始しません。これは、ある方向から接続を強制するファイアウォールポリシーで適切に機能します。

TCP 接続では、コネクター URI のホストおよびポートは接続に使用されるアドレスを定義します。

手順

-

BROKER_INSTANCE_DIR/etc/broker.xml設定ファイルを開きます。 -

接続を追加または変更し、

tcpをプロトコルとして使用する URI を追加します。IP またはホスト名、ポートの両方を含めるようにしてください。

以下の例では、acceptor は TCP 接続として設定されます。この acceptor で設定されたブローカーは、IP 10.10.10.1 およびポート 61617 への TCP 接続を行うクライアントを受け入れます。

<acceptors>

<acceptor name="tcp-acceptor">tcp://10.10.10.1:61617</acceptor>

...

</acceptors>同様の方法で TCP を使用するようにコネクターを設定します。

<connectors>

<connector name="tcp-connector">tcp://10.10.10.2:61617</connector>

...

</connectors>

上記の connector は、指定された IP およびポート 10.10.10.2 :61617 に TCP 接続を確立する際に、クライアントまたはブローカー自体によって 参照されます。

TCP 接続で利用可能な設定パラメーターの詳細は、Acceptor and Connector Configuration Parameters を参照してください。ほとんどのパラメーターはアクセプターまたはコネクターで使用することができますが、アクセプターでのみ機能するものもあります。

2.4. HTTP 接続の設定

HTTP プロトコルを介した HTTP 接続トンネルは、ファイアウォールが HTTP トラフィックのみを許可する場合に便利です。単一ポートサポートでは、AMQ Broker は HTTP が使用されているかどうかを自動的に検出するため、HTTP のネットワーク接続の設定は TCP の接続の設定と同じです。HTTP の使用方法に関する詳細は、INSTALL_DIR/examples/features/standard/ にある http-transport の例を参照してください。

手順

-

BROKER_INSTANCE_DIR/etc/broker.xml設定ファイルを開きます。 -

接続を追加または変更し、

tcpをプロトコルとして使用する URI を追加します。IP またはホスト名、およびポートの両方を含めるようにしてください。

以下の例では、ブローカーは IP アドレス 10.10.10.1 でポート 80 に接続するクライアントからの HTTP 通信を受け入れます。さらに、ブローカーは HTTP プロトコルが使用されていることを自動検出し、それに応じてクライアントと通信します。

<acceptors>

<acceptor name="http-acceptor">tcp://10.10.10.1:80</acceptor>

...

</acceptors>HTTP のコネクターの設定は TCP の場合と同じです。

<connectors>

<connector name="http-connector">tcp://10.10.10.2:80</connector>

...

</connectors>

上記の例の設定を使用すると、ブローカーは IP アドレス 10.10.10.2 でポート 80 へのアウトバウンド HTTP 接続を作成し ます。

HTTP 接続は TCP と同じ設定パラメーターを使用しますが、いくつかの設定パラメーターもあります。HTTP 関連およびその他の設定パラメーターの詳細は、Acceptor and Connector Configuration Parameters を参照してください。

2.5. SSL/TLS 接続の設定

SSL/TLS を使用するように接続を設定することもできます。詳細は、トランスポート層セキュリティーの設定 を参照してください。

2.6. 仮想マシン内の接続設定

たとえば、高可用性ソリューションの一部として、複数のブローカーが同じ仮想マシンに共存する場合に、In-VM 接続を使用できます。仮想マシン内のマシン接続は、ブローカーと同じ JVM で実行されているローカルクライアントでも使用できます。in-VM 接続では、URI の認証局部分は一意のサーバー ID を定義します。実際、URI の他の部分は必要ありません。

手順

-

BROKER_INSTANCE_DIR/etc/broker.xml設定ファイルを開きます。 -

接続を追加または変更し、

vmをプロトコルとして使用する URI を追加します。

<acceptors>

<acceptor name="in-vm-acceptor">vm://0</acceptor>

...

</acceptors>

上記の acceptor の例では、ID が 0 のサーバーからの接続を受け入れるようにブローカーに指示します。他のサーバーはブローカーと同じ仮想マシンで実行されている必要があります。

コネクターを in-vm コネクションとして設定する場合は、同じ構文に従います。

<connectors>

<connector name="in-vm-connector">vm://0</connector>

...

</connectors>

上記の例の connector は、クライアントが同じ仮想マシンにある ID が 0 のサーバーへの in-VM 接続を確立する方法を定義します。クライアントはアプリケーションまたはブローカーになります。

2.7. クライアント側からの接続の設定

コネクターは、クライアントアプリケーションでも間接的に使用されます。サーバー側で connector を定義することなく、JMS 接続ファクトリーを直接クライアント側に設定できます。

Map<String, Object> connectionParams = new HashMap<String, Object>();

connectionParams.put(org.apache.activemq.artemis.core.remoting.impl.netty.TransportConstants.PORT_PROP_NAME, 61617);

TransportConfiguration transportConfiguration =

new TransportConfiguration(

"org.apache.activemq.artemis.core.remoting.impl.netty.NettyConnectorFactory", connectionParams);

ConnectionFactory connectionFactory = ActiveMQJMSClient.createConnectionFactoryWithoutHA(JMSFactoryType.CF, transportConfiguration);

Connection jmsConnection = connectionFactory.createConnection();第3章 ネットワーク接続: プロトコル

AMQ Broker にはプラグ可能なプロトコルアーキテクチャーがあるため、ネットワーク接続に 1 つ以上のプロトコルを簡単に有効化できます。

ブローカーは以下のプロトコルをサポートします。

上記のプロトコルのほかに、ブローカーは Core と呼ばれる独自のネイティブプロトコルもサポートします。このプロトコルの以前のバージョンは HornetQ と呼ばれ、Red Hat JBoss Enterprise Application Platform によって使用されていました。

3.1. プロトコルを使用するためのネットワーク接続の設定

使用する前に、プロトコルをネットワーク接続に関連付ける必要があります。(ネットワーク接続の作成および設定方法の詳細は、ネットワーク接続: アクセプターおよびコネクター を参照してください。) BROKER_INSTANCE_DIR/etc/broker.xml ファイルにあるデフォルト設定には、すでに定義された接続が複数含まれています。便宜上、AMQ Broker にはサポートされる各プロトコルのアクセプターと、すべてのプロトコルをサポートするデフォルトのアクセプターが含まれます。

デフォルトのアクセプターの概要

以下は、broker.xml 設定ファイルにデフォルトで含まれるアクセプターです。

<configuration>

<core>

...

<acceptors>

<!-- All-protocols acceptor -->

<acceptor name="artemis">tcp://0.0.0.0:61616?tcpSendBufferSize=1048576;tcpReceiveBufferSize=1048576;protocols=CORE,AMQP,STOMP,HORNETQ,MQTT,OPENWIRE;useEpoll=true;amqpCredits=1000;amqpLowCredits=300</acceptor>

<!-- AMQP Acceptor. Listens on default AMQP port for AMQP traffic -->

<acceptor name="amqp">tcp://0.0.0.0:5672?tcpSendBufferSize=1048576;tcpReceiveBufferSize=1048576;protocols=AMQP;useEpoll=true;amqpCredits=1000;amqpLowCredits=300</acceptor>

<!-- STOMP Acceptor -->

<acceptor name="stomp">tcp://0.0.0.0:61613?tcpSendBufferSize=1048576;tcpReceiveBufferSize=1048576;protocols=STOMP;useEpoll=true</acceptor>

<!-- HornetQ Compatibility Acceptor. Enables HornetQ Core and STOMP for legacy HornetQ clients. -->

<acceptor name="hornetq">tcp://0.0.0.0:5445?anycastPrefix=jms.queue.;multicastPrefix=jms.topic.;protocols=HORNETQ,STOMP;useEpoll=true</acceptor>

<!-- MQTT Acceptor -->

<acceptor name="mqtt">tcp://0.0.0.0:1883?tcpSendBufferSize=1048576;tcpReceiveBufferSize=1048576;protocols=MQTT;useEpoll=true</acceptor>

</acceptors>

...

</core>

</configuration>

特定のネットワーク設定でプロトコルを有効にする唯一の要件は、protocols パラメーターを アクセプターの URI に追加することです。パラメーターの値は、プロトコル名のコンマ区切りリストである必要があります。protocol パラメーターが URI から省略される場合、すべてのプロトコルが有効になります。

たとえば、AMQP プロトコルを使用して 3232 番ポートでメッセージを受信するためにアクセプターを作成するには、以下の手順に従います。

-

BROKER_INSTANCE_DIR/etc/broker.xml設定ファイルを開きます。 -

以下の行を

<acceptors>スタンザに追加します。

<acceptor name="ampq">tcp://0.0.0.0:3232?protocols=AMQP</acceptor>デフォルトのアクセプターの追加パラメーター

最小限のアクセプター設定では、接続 URI の一部としてプロトコルを指定します。ただし、broker.xml 設定ファイルのデフォルトのアクセプターには追加のパラメーターが設定されています。以下の表は、デフォルトのアクセプターに設定された追加パラメーターの詳細を示しています。

| Acceptor(s) | パラメーター | 説明 |

|---|---|---|

| All-protocols acceptor AMQP STOMP | tcpSendBufferSize |

TCP 送信バッファーのサイズ (バイト単位)。デフォルト値は |

| tcpReceiveBufferSize |

TCP 受信バッファーのサイズ (バイト単位)。デフォルト値は TCP バッファーサイズは、ネットワークの帯域幅およびレイテンシーに従って調整する必要があります。 つまり、TCP の送信/受信バッファーサイズは以下のように計算する必要があります。 buffer_size = bandwidth * RTT

帯域幅とは秒単位で、ネットワークラウンドトリップタイム (RTT) は秒単位になります。RTT は、 高速ネットワークでは、デフォルトからバッファーサイズを増やす必要がある場合があります。 | |

| All-protocols acceptor AMQP STOMP HornetQ MQTT | useEpoll |

サポートするシステム (Linux) を使用する場合は Netty epoll を使用します。Netty ネイティブトランスポートは NIO トランスポートよりも優れたパフォーマンスを提供します。このオプションのデフォルト値は |

| All-protocols acceptor AMQP | amqpCredits |

メッセージの合計サイズに関係なく、AMQP プロデューサーが送信できるメッセージの最大数。デフォルト値は AMQP メッセージのフローを制御するためにクレジットが使用される方法の詳細は、「AMQP メッセージのブロック」 を参照してください。 |

| All-protocols acceptor AMQP | amqpLowCredits |

ブローカーによってプロデューサーのクレジットが返送される低いしきい値。デフォルト値は AMQP メッセージのフローを制御するためにクレジットが使用される方法の詳細は、「AMQP メッセージのブロック」 を参照してください。 |

| HornetQ 互換性アクセプター | anycastPrefix |

anycast および アドレスへの接続時にクライアントがルーティングタイプを指定できるように接頭辞を設定する方法は、「特定のルーティングタイプに接続するための接頭辞設定」 を参照してください。 |

| multicastPrefix |

アドレスへの接続時にクライアントがルーティングタイプを指定できるように接頭辞を設定する方法は、「特定のルーティングタイプに接続するための接頭辞設定」 を参照してください。 |

関連情報

- Netty ネットワーク接続に設定できるその他のパラメーターに関する情報は、付録A アクセプターおよびコネクター設定パラメーター を参照してください。

3.2. ネットワーク接続での AMQP の使用

ブローカーは AMQP 1.0 仕様をサポートします。AMQP リンクは、ソースとターゲット間のメッセージ (クライアントとブローカー) の一方向プロトコルです。

手順

-

BROKER_INSTANCE_DIR/etc/broker.xml設定ファイルを開きます。 -

以下の例のように、AMQP の値を持つ

protocolsパラメーターを URI の一部として追加または設定することで、acceptorを追加または設定し、AMQPクライアントを受信します。

<acceptors>

<acceptor name="amqp-acceptor">tcp://localhost:5672?protocols=AMQP</acceptor>

...

</acceptors>上記の例では、ブローカーはデフォルトの AMQP ポートであるポート 5672 で AMQP 1.0 クライアントを受け入れます。

AMQP リンクには、送信者と受信側の 2 つのエンドポイントがあります。送信者がメッセージを送信する場合、ブローカーはこれを内部形式に変換するため、ブローカーの宛先に転送できます。受信側はブローカーの宛先に接続し、メッセージを配信前に AMQP に戻します。

AMQP リンクが動的の場合、一時キューが作成され、リモートソースまたはリモートターゲットアドレスのいずれかが一時キューの名前に設定されます。リンクが動的ではない場合、リモートターゲットまたはソースのアドレスがキューに使用されます。リモートターゲットまたはソースが存在しない場合は、例外が発生します。

リンクターゲットは、基礎となるセッションをトランザクションとして処理するために使用される Coordinator でも、ロールバックまたはコミットします。

AMQP ではセッションごとに複数のトランザクション amqp:multi-txns-per-ssn を使用できますが、現在のバージョンの AMQ Broker はセッションごとに単一のトランザクションのみをサポートします。

AMQP 内の分散トランザクション (XA) の詳細は、仕様の 1.0 バージョンでは提供されません。お使いの環境で分散トランザクションのサポートが必要な場合は、AMQ Core Protocol JMS を使用することが推奨されます。

プロトコルとその機能の詳細は、AMQP 1.0 仕様を参照してください。

3.2.1. AMQP リンクをトピックとして使用

JMS とは異なり、AMQP プロトコルにはトピックが含まれません。ただし、キューのコンシューマーだけでなく、AMQP コンシューマーまたは受信側をサブスクリプションとして扱うことは可能です。デフォルトでは、接頭辞 jms.topic. でアドレスにアタッチする受信リンクがサブスクリプションとして処理され、サブスクリプションキューが作成されます。以下の表でキャプチャーされているように、Terminus Durability の設定方法に応じて、サブスクリプションキューが永続的または揮発性になります。

| この種のマルチキャスト専用キューのサブスクリプションを作成します。 | Terminus Durability を 下記のようにセットします。 |

|---|---|

| 永続性 |

|

| Non-durable |

|

永続キューの名前は、コンテナー ID とリンク名 (例: my-container-id:my-link-name) で設定されます。

AMQ Broker は qpid-jms クライアントもサポートし、アドレスに使用される接頭辞に関係なくトピックの使用に対応します。

3.2.2. AMQP セキュリティーの設定

ブローカーは AMQP SASL 認証をサポートします。ブローカーで SASL ベースの認証を設定する方法は、Security を参照してください。

3.3. ネットワーク接続での MQTT の使用

ブローカーは MQTT v3.1.1(および古い v3.1 コードメッセージ形式) をサポートします。MQTT は軽量のクライアントからサーバーへ、パブリッシュ/サブスクライブメッセージングプロトコルです。MQTT は、メッセージングのオーバーヘッドおよびネットワークトラフィック、およびクライアントのコードフットプリントを削減します。このような理由から、MQTT は、センサーやアクチュエーターなどのデバイスを制限するのが適しており、この ng(IoT) のインターネット向けの de facto 標準通信プロトコルがすばやく考えられます。

手順

-

BROKER_INSTANCE_DIR/etc/broker.xml設定ファイルを開きます。 - MQTT プロトコルが有効になっているアクセプターを追加します。以下に例を示します。

<acceptors>

<acceptor name="mqtt">tcp://localhost:1883?protocols=MQTT</acceptor>

...

</acceptors>MQTT には、以下を含む便利な機能が多数含まれています。

- QoS (Quality of Service)

- 各メッセージは、関連付けられた QoS(Quality of Service) を定義できます。ブローカーは、定義された最大 QoS(Quality of Service) レベルで、サブスクライバーに対してメッセージの配信を試みます。

- 保持されるメッセージ

- 特定のアドレスに対してメッセージを保持できます。クライアントの接続前に保持されるメッセージが送信された場合でも、他のメッセージの前に最後に保持されたメッセージを受信する新しいサブスクライバー。

- ワイルドカードサブスクリプション

- MQTT アドレスは、ファイルシステムの階層と同様に階層です。クライアントは、特定のトピックや、階層のブランチ全体にサブスクライブできます。

- メッセージ

- クライアントは、接続パケットの一部として will message を設定できます。クライアントが異常に切断されると、ブローカーは指定されたアドレスにメッセージを公開します。他のサブスクライバーはメッセージを受信し、対応できます。

MQTT プロトコルに関する情報の最適なソースは、仕様にあります。MQTT v3.1.1 仕様は、OASIS Web サイト からダウンロードできます。

3.4. ネットワーク接続での OpenWire の使用

ブローカーは OpenWire protocol プロトコルをサポートします。これにより、JMS クライアントはブローカーと直接対話できます。このプロトコルを使用して、古いバージョンの AMQ Broker と通信します。

現在、AMQ Broker は標準の JMS API のみを使用する OpenWire クライアントをサポートします。

手順

-

BROKER_INSTANCE_DIR/etc/broker.xml設定ファイルを開きます。 以下の例にあるように、

acceptorを追加または変更して、protocolパラメーターの一部としてOPENWIREが含まれるようにします。<acceptors> <acceptor name="openwire-acceptor">tcp://localhost:61616?protocols=OPENWIRE</acceptor> ... </acceptors>

上記の例では、ブローカーは受信 OpenWire コマンドのポート 61616 でリッスンします。

詳細は、INSTALL_DIR/examples/protocols/openwire にある例を参照してください。

3.5. ネットワーク接続による STOMP の使用

STOMP は、STOMP クライアントが STOMP Broker と通信できるようにするテキスト指向のワイヤプロトコルです。ブローカーは STOMP 1.0、1.1、および 1.2 をサポートします。STOMP クライアントは複数の言語やプラットフォームで利用できます。これにより、相互運用性の選択肢があります。

手順

-

BROKER_INSTANCE_DIR/etc/broker.xml設定ファイルを開きます。 -

既存の

acceptorを設定するか、または新しいアクセプターを作成し、以下のようにSTOMPの値を持つprotocolsパラメーターを追加します。

<acceptors>

<acceptor name="stomp-acceptor">tcp://localhost:61613?protocols=STOMP</acceptor>

...

</acceptors>

上記の例では、ブローカーはポート 61613 の STOMP 接続を受け入れます。

STOMP を使用したブローカーの設定例については、 INSTALL_DIR/examples/protocols にある stomp の例を参照してください。

3.5.1. STOMP を使用する場合の制限について

STOMP を使用する場合、以下の制限が適用されます。

-

現在、ブローカーは仮想ホストをサポートしません。つまり、

hostフレーム のCONNECTヘッダーは無視されます。 -

メッセージ確認応答はトランザクションではありません。

ACKフレームはトランザクションの一部にできず、transactionヘッダーが設定されている場合は無視されます。

3.5.2. STOMP メッセージの ID の提供

JMS コンシューマーまたは QueueBrowser を介して STOMP メッセージを受信する場合、メッセージには JMSMessageID などの JMS プロパティーは含まれません。ただし、ブローカーパラメーターを使用して、各受信 STOMP メッセージにメッセージ ID を設定できます。

手順

-

BROKER_INSTANCE_DIR/etc/broker.xml設定ファイルを開きます。 -

以下の例のように、STOMP 接続に使用される

acceptorのstompEnableMessageIdパラメーターをtrueに設定します。

<acceptors>

<acceptor name="stomp-acceptor">tcp://localhost:61613?protocols=STOMP;stompEnableMessageId=true</acceptor>

...

</acceptors>

stompEnableMessageId パラメーターを使用することで、このアクセプターを使用して送信される各 stomp メッセージには追加のプロパティーが追加されます。property キーは amq-message-id で、以下の例のように、値は 「STOMP」 で始まる内部メッセージ ID の String 表現です。

amq-message-id : STOMP12345

設定で stompEnableMessageId が指定されていない場合、デフォルト値は false になります。

3.5.3. 接続の Time to Live (TTL) の設定

STOMP クライアントは、接続を閉じる前に DISCONNECT フレームを送信する必要があります。これにより、ブローカーはセッションやコンシューマーなどのサーバー側のリソースを閉じることができます。ただし、STOMP クライアントが DISCONNECT フレームを送信せずに終了する場合、または失敗すると、ブローカーにはクライアントが有効であるかどうかを即座に認識することができません。そのため、STOMP の接続は TTL(Time to Live) が 1 分となるように設定されています。複数の 1 分間の間アイドル状態であった場合、ブローカーは STOMP クライアントへの接続を停止します。

手順

-

BROKER_INSTANCE_DIR/etc/broker.xml設定ファイルを開きます。 -

以下の例のように、STOMP 接続に使用される

acceptorの URI にconnectionTTLパラメーターを追加します。

<acceptors>

<acceptor name="stomp-acceptor">tcp://localhost:61613?protocols=STOMP;connectionTTL=20000</acceptor>

...

</acceptors>

上記の例では、stomp -acceptor を使用するすべての stomp 接続では、その TTL を 20 秒に設定します。

STOMP プロトコルのバージョン 1.0 には ハートビートフレーム が含まれていません。そのため、ユーザーは、データが connection-ttl 内に送信されることを確認するか、ブローカーがクライアントが停止されサーバー側のリソースをクリーンアップすることを想定します。バージョン 1.1 では、c he-beats を使用して stomp 接続のライフサイクルを維持することができます。

ブローカーのデフォルト Time to Live (TTL) の上書き

前述のように、STOMP 接続のデフォルトの TTL は 1 分です。この値は、connection-ttl-override 属性をブローカー設定に追加することで上書きできます。

手順

-

BROKER_INSTANCE_DIR/etc/broker.xml設定ファイルを開きます。 -

connection-ttl-override属性を追加し、新しいデフォルトの値をミリ秒単位で指定します。以下のように、<core>スタンザに属します。

<configuration ...>

...

<core ...>

...

<connection-ttl-override>30000</connection-ttl-override>

...

</core>

<configuration>

上記の例では、STOMP 接続のデフォルトの Time to Live(TTL) は 30 秒 (30000 ミリ秒) に設定されます。

3.5.4. JMS からの STOMP メッセージの送受信

STOMP は主にテキスト指向のプロトコルです。JMS と相互運用を容易にするため、STOMP 実装は content-length ヘッダーの有無を確認し、STOMP メッセージを JMS にマップする方法を決定します。

| STOMP のメッセージを...にマッピングしたい場合。 | メッセージは下記の通りにしてください。 |

|---|---|

| JMS TextMessage |

|

| JMS BytesMessage |

|

JMS メッセージを STOMP にマップする場合も、同じロジックが適用されます。STOMP クライアントは、content-length ヘッダーが存在することを確認して、メッセージボディーのタイプ (文字列またはバイト) を判別できます。

メッセージヘッダーの詳細については、STOMP 仕様を参照してください。

3.5.5. STOMP 宛先の AMQ Broker アドレスおよびキューへのマッピング

メッセージを送信してサブスクライブする場合、STOMP クライアントには通常、destination ヘッダーが含まれます。宛先名は文字列の値で、ブローカーの宛先にマッピングされます。AMQ Broker では、これらの宛先は アドレス および キュー にマッピングされます。宛先フレームの詳細は、STOMP 仕様を参照してください。

たとえば、以下のメッセージ (ヘッダーおよびボディー) を送信する STOMP クライアントの例を考えます。

SEND

destination:/my/stomp/queue

hello queue a

^@

この場合、ブローカーは /my/stomp/queue アドレスに関連付けられたキューへメッセージを転送します。

たとえば、STOMP クライアントが (SEND フレームを使用して) メッセージを送信する場合、指定された宛先がアドレスにマッピングされます。

これは、クライアントが SUBSCRIBE または UNSUBSCRIBE フレームを送信する場合 と同じように機能しますが、この場合は AMQ Broker は destination をキューにマッピングします。

SUBSCRIBE

destination: /other/stomp/queue

ack: client

^@

上記の例では、ブローカーは destination を キュー /other/stomp/queue にマップします。

STOMP 宛先と JMS 宛先のマッピング

JMS 宛先は、ブローカーアドレスおよびキューにマッピングされます。STOMP を使用してメッセージを JMS 宛先に送信する場合、STOMP 宛先は同じ規則に従う必要があります。

JMS Queue を送受信するには、

jms.queue.でキュー名を追加します。たとえば、JMS キューのordersにメッセージを送信するには、STOMP クライアントはフレームを送信する必要があります。SEND destination:jms.queue.orders hello queue orders ^@jms.topic.でトピック名を追加し、JMS Topic を送信またはサブスクライブします。たとえば、stocksJMS Topic をサブスクライブするには、STOMP クライアントは以下のようなフレームを送信する必要があります。SUBSCRIBE destination:jms.topic.stocks ^@

第4章 アドレス、キュー、およびトピック

AMQ Broker には、強力で柔軟性があり、優れたパフォーマンスを提供する独自のアドレス指定モデルがあります。アドレスモデルは、addresses、queues、およびrouting types の 3 つの主要な概念で構成されています。

アドレス はメッセージングエンドポイントを表します。設定内では、通常のアドレスには一意の名前、0 個以上のキュー、およびルーティングタイプが指定されます。

キューがアドレスに関連付けられます。アドレスごとに複数のキューが存在する場合があります。受信メッセージがアドレスにマッチすると、設定されたルーティングタイプに応じて、メッセージは 1 つ以上のキューに送信されます。キューは、自動作成および削除ができるように設定できます。また、アドレス (およびその関連付けられたキュー) を 永続 として設定できます。キューのメッセージも永続永続キューにある限り、永続キューのメッセージも永続し、ブローカーのクラッシュや再起動を保ち続けることができます。一方、非永続キューのメッセージは、メッセージ自体が永続的であっても、ブローカーのクラッシュや再起動は維持されません。

ルーティングタイプ は、アドレスに関連付けられたキューへメッセージが送信される方法を決定します。AMQ Broker アドレスは、2 つの異なるルーティングタイプで設定できます。

| メッセージをルーティング先とルーティングする場合 | このルーティングタイプの使用... |

|---|---|

| ポイントツーポイント方式で、一致するアドレス内の単一キュー。 | anycast |

| パブリッシュ/サブスクライブ方式で、一致するアドレス内のすべてのキュー。 | multicast |

アドレスには、少なくとも 1 つのルーティングタイプが必要です。

アドレスごとに複数のルーティングタイプを定義できますが、これは通常、パターンに反する結果になるため、推奨されません。

ただし、アドレスが両方のルーティングタイプを使用し、クライアントがどちらにも優先していない場合、ブローカーは通常、デフォルトで anycast ルーティングタイプに設定されます。1 つの例外は、クライアントが MQTT プロトコルを使用する場合です。この場合、デフォルトのルーティングタイプは multicast です。

4.1. アドレスおよびキューの命名要件

アドレスおよびキューを設定する場合は、以下の要件に注意してください。

クライアントが使用するワイヤプロトコルに関係なく、クライアントがキューに接続できるようにするには、アドレスおよびキュー名には以下のいずれの文字も含めないでください。

&::,?>-

#および*文字は、ワイルドカード表現用に予約されています。詳細は、「AMQ Broker ワイルドカード構文」 を参照してください。 - アドレスおよびキュー名にはスペースを含めないでください。

-

アドレスまたはキュー名の単語を区切るには、設定された区切り文字 (デフォルトは

.文字) を使用します。詳細は、「AMQ Broker ワイルドカード構文」 を参照してください。

4.2. ポイントツーポイントメッセージングの設定

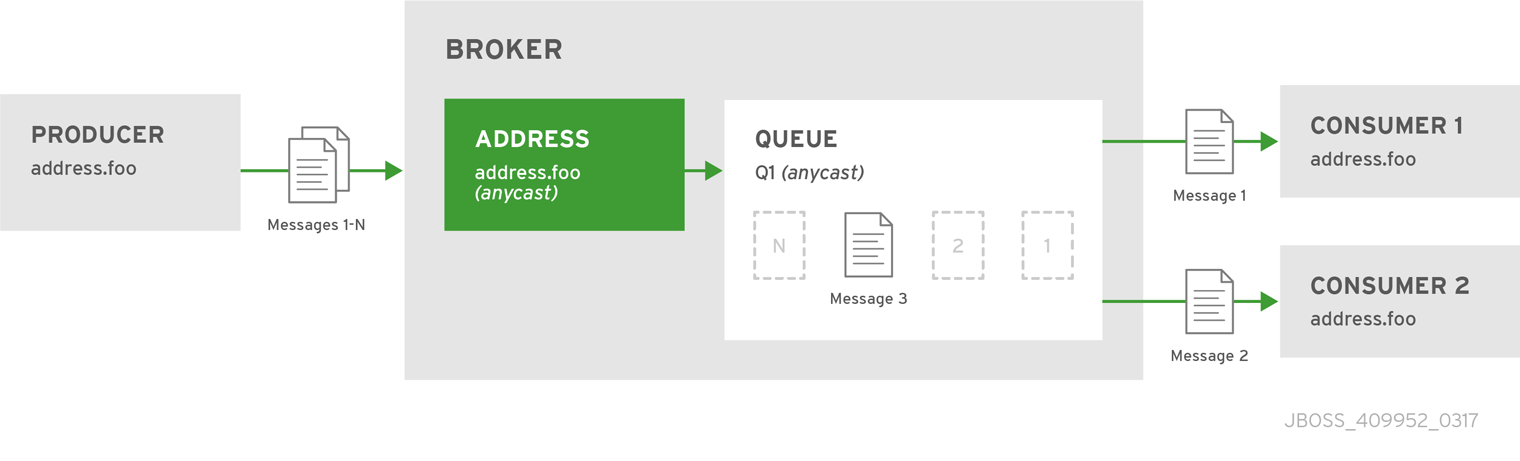

ポイントツーポイントメッセージングは、プロデューサーによって送信されたメッセージが 1 つのコンシューマーのみを持つ一般的なシナリオです。AMQP および JMS メッセージプロデューサーおよびコンシューマーは、たとえば、ポイントツーポイントメッセージングキューを使用できます。address に anycast ルーティングタイプを定義して、そのキューがポイントツーポイント方式でメッセージを受信できるようにします。

anycast を使用してアドレスでメッセージを受信すると、ブローカーはアドレスに関連付けられたキューを見つけ、そこにメッセージをルーティングします。コンシューマーがアドレスから使用の要求を出すと、ブローカーは関連するキューを見つけ、このキューを適切なコンシューマーに関連付けます。複数のコンシューマーが同じキューに接続されている場合、コンシューマーが均等に処理できる前提で、メッセージが各コンシューマー間で均等に分散されます。

図4.1 Point-to-Point

手順

-

ファイル

BROKER_INSTANCE_DIR/etc/broker.xmlを開いて編集します。 addressの選択されたqueueエレメントの周りに、anycast設定エレメントをラップします。アドレス名要素とキュー名要素の値が同じであることを確認してください。<configuration ...> <core ...> ... <address name="durable"> <anycast> <queue name="durable"/> </anycast> </address> </core> </configuration>

4.3. パブリッシュ/サブスクライブメッセージングの設定

パブリッシュ/サブスクライブのシナリオでは、メッセージはアドレスにサブスクライブしているすべてのコンシューマーに送信されます。JMS トピックおよび MQTT サブスクリプションは、パブリッシュ/サブスクライブメッセージングの 2 つの例です。メッセージが multicast ルーティングタイプのアドレスで受信されると、AMQ ブローカはメッセージのコピーを各キューにルーティングします。コピーのオーバーヘッドを減らすために、各キューにはメッセージへの参照のみが送信され、完全なコピーは送信されません。

図4.2 パブリッシュ - サブスクライブ

手順

-

ファイル

BROKER_INSTANCE_DIR/etc/broker.xmlを開いて編集します。 空の

multicast設定要素を選択したアドレスに追加します。<configuration ...> <core ...> ... <address name="topic.foo"> <multicast/> </address> </core> </configuration>(オプション) 1 つ以上の

queue要素をアドレスに追加し、その中のmulticast要素をラップします。ブローカーはクライアントがリクエストする各サブスクリプションのキューを自動的に作成するため、この手順は必要ありません。<configuration ...> <core ...> ... <address name="topic.foo"> <multicast> <queue name="client123.topic.foo"/> <queue name="client456.topic.foo"/> </multicast> </address> </core> </configuration>

4.4. 2 つのキューを使用したポイントツーポイントの設定

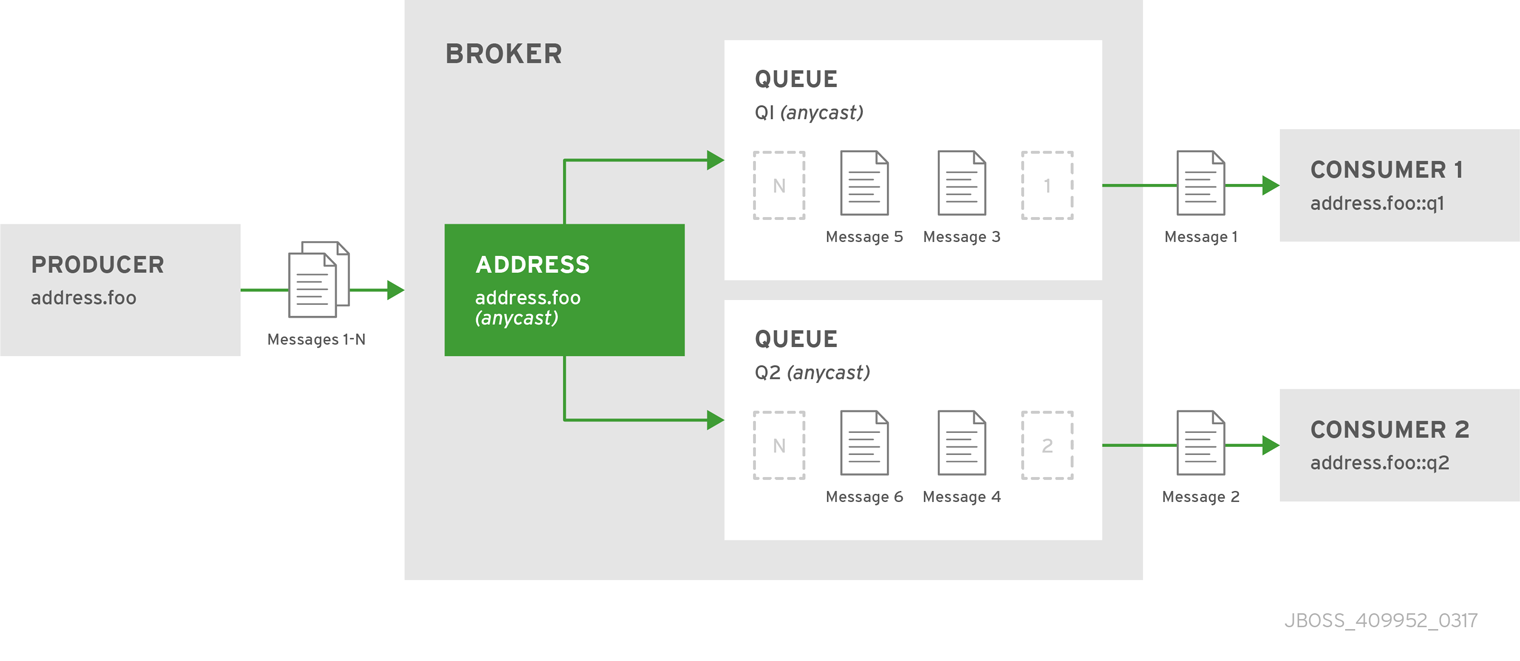

anycast ルーティングタイプを使用するアドレスで複数のキューを定義できます。anycast アドレスに送信されるメッセージは、関連するすべてのキューに均等に分散されます。後で説明する完全修飾キュー名を使用して、クライアントを特定のキューに接続させることができます。複数のコンシューマーが同じキューに接続している場合、AMQ Broker はそれらの間でメッセージを配信します。

図4.3 2 つのキューによるポイントツーポイント

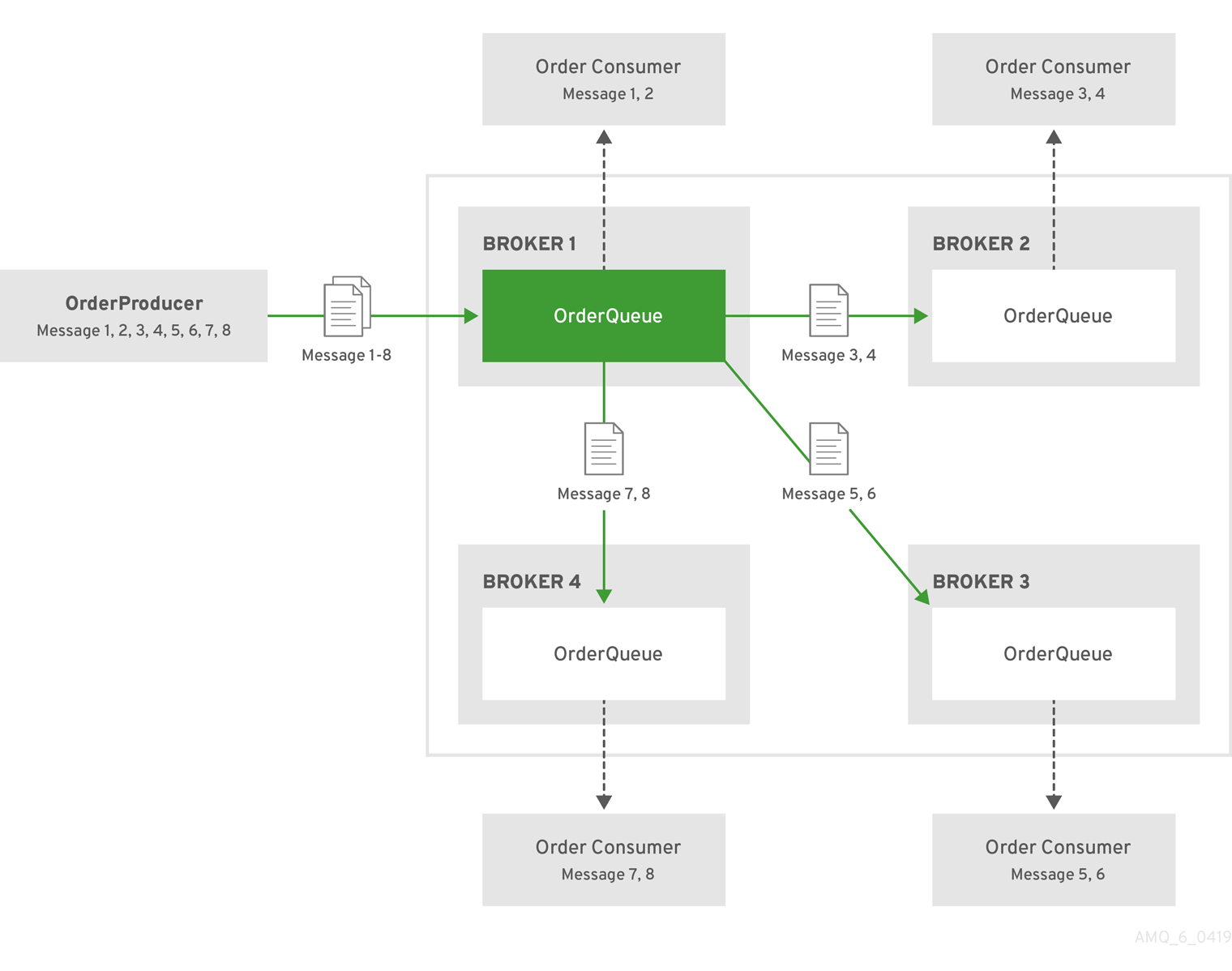

これは、AMQ Broker がクラスターにある複数のノード間でキューの負荷分散を処理する方法です。

手順

-

ファイル

BROKER_INSTANCE_DIR/etc/broker.xmlを開いて編集します。 addressのqueue要素でanycast設定要素をラップします。<configuration ...> <core ...> ... <address name="address.foo"> <anycast> <queue name="q1"/> <queue name="q2"/> </anycast> </address> </core> </configuration>

4.5. ポイントツーポイントとパブリッシュ - サブスクライブの併用

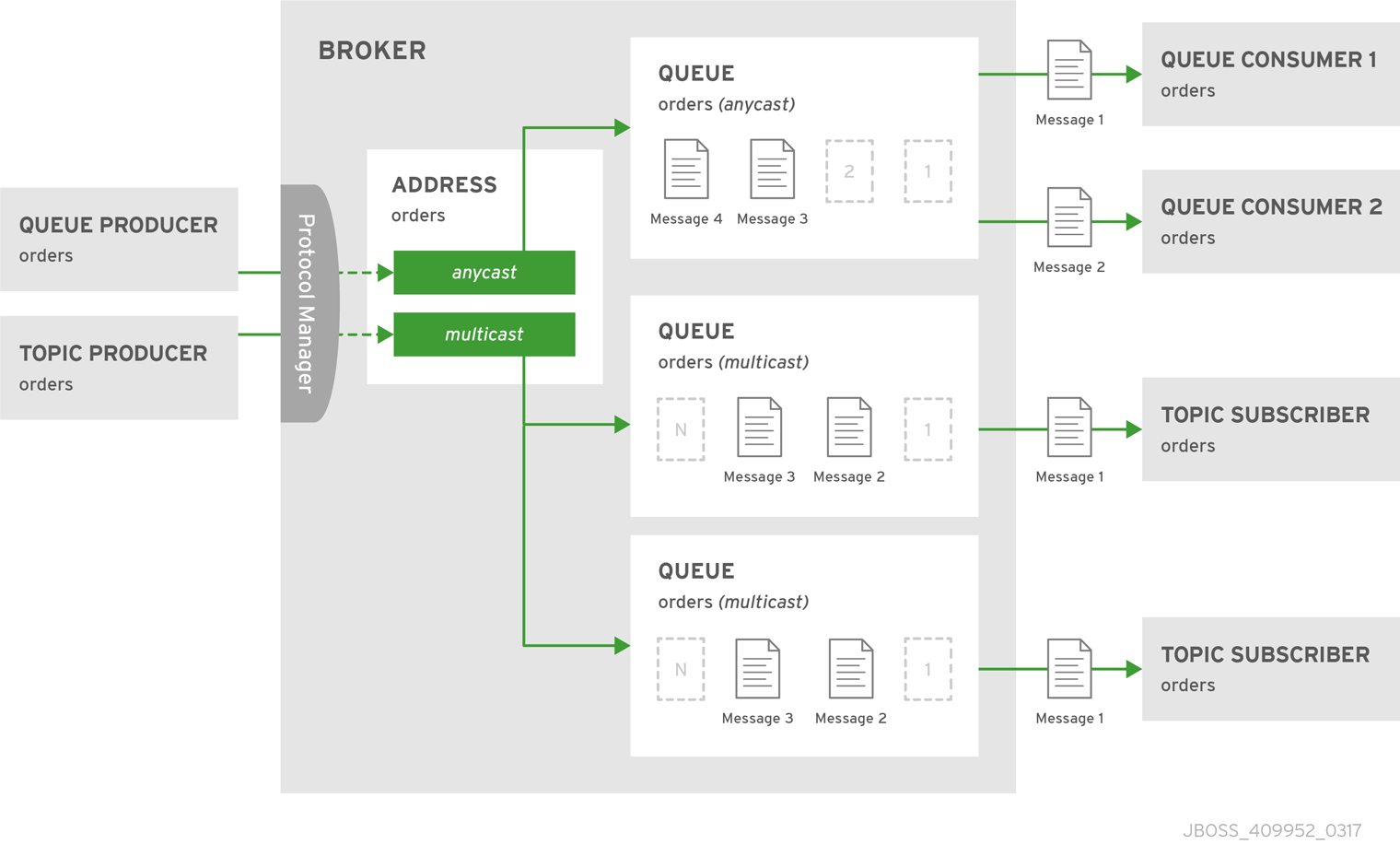

ポイントツーポイントとパブリッシュ/サブスクライブの両方のセマンティクスを有効にしてアドレスを定義することができます。通常は推奨されませんが、これは、orders という名前の JMS キューと、orders という名前の JMS トピックが必要な場合などに役立ちます。ルーティングの種類が異なるため、アドレスが異なっているように見えます。

JMS クライアントの例を使用すると、JMS キュープロデューサにーよって送信されるメッセージは、anycast ルーティングタイプを使用してルーティングされます。JMS トピックプロデューサーによって送信されるメッセージは、multicast ルーティング タイプを使用します。さらに、JMS トピックコンシューマーがアタッチすると、独自のサブスクリプションキューにアタッチされます。ただし、JMS キューコンシューマーは anycast キューに割り当てられます。

図4.4 ポイントツーポイントおよびパブリッシュ - サブスクライブ

このシナリオの動作は、使用されるプロトコルによって異なります。JMS の場合、トピックとキュープロデューサーとコンシューマーの間に明確な区別があり、これによりロジックを簡単に転送できます。AMQP などの他のプロトコルはこの区別を行いません。AMQP 経由で送信されるメッセージは、anycast および multicast によってルーティングされ、コンシューマーデフォルトは anycast です。詳細は、プロトコルのセクションで各プロトコルの動作を確認してください。

以下の XML の抜粋は、BROKER_INSTANCE_DIR/etc/broker.xml で、anycast と multicast の両方のルーティングタイプを使用するアドレスの設定の例です。通常、サブスクリプションキューはオンデマンドで作成されるため、multicast ルーティングタイプ内に特定の queue 要素をリストする必要はありません。

<configuration ...>

<core ...>

...

<address name="foo.orders">

<anycast>

<queue name="orders"/>

</anycast>

<multicast/>

</address>

</core>

</configuration>4.6. サブスクリプションキューの設定

ほとんどの場合、プロトコルマネージャーは、クライアントが最初にアドレスへのサブスクライブを要求したときに、自動的にサブスクリプションキューを作成するため、サブスクリプションキューを事前に作成する必要はありません。詳細は 、プロトコルマネージャーとアドレス を参照してください。永続サブスクリプションの場合、生成されたキュー名はクライアント ID とアドレスを連結したものです。

永続サブスクリプションキューの設定

キューが永続サブスクリプションとして設定されると、ブローカーは非アクティブなサブスクライバーのメッセージを格納し、再接続時にサブスクライバーに配信します。そのため、クライアントはサブスクライブ後にキューへ配信される各メッセージを受信することが保証されます。

手順

-

ファイル

BROKER_INSTANCE_DIR/etc/broker.xmlを開いて編集します。 durableの設定要素を、選択したキューに追加し、trueの値を割り当てます。<configuration ...> <core ...> ... <address name="durable.foo"> <multicast> <queue name="q1"> <durable>true</durable> </queue> </multicast> </address> </core> </configuration>

共有されていない永続的なサブスクリプションの設定

ブローカーは、一度に複数のコンシューマーがキューに接続できないように設定することができます。したがって、このように設定されたキューへのサブスクリプションは共有されません。

手順

-

ファイル

BROKER_INSTANCE_DIR/etc/broker.xmlを開いて編集します。 選択された各キューに

durable設定要素を追加します。<configuration ...> <core ...> ... <address name="non.shared.durable.foo"> <multicast> <queue name="orders1"> <durable>true</durable> </queue> <queue name="orders2"> <durable>true</durable> </queue> </multicast> </address> </core> </configuration>選択した各

queue要素にmax-consumers属性を追加し、値1を割り当てます。<configuration ...> <core ...> ... <address name="non.shared.durable.foo"> <multicast> <queue name="orders1" max-consumers="1"> <durable>true</durable> </queue> <queue name="orders2" max-consumers="1"> <durable>true</durable> </queue> </multicast> </address> </core> </configuration>

非永続的なサブスクリプションキューの設定

非永続的なサブスクリプションは、通常、一時キューを作成および削除する関連するプロトコルマネージャーによって管理されます。

ただし、非永続サブスクリプションキューのように動作するキューを事前に作成する場合は、キューで purge-on-no-consumers 属性を使用できます。purge-on-no-consumers が true に設定されている場合、コンシューマーが接続されるまでキューはメッセージの受信を開始しません。さらに、最後のコンシューマーがキューから切断されると、キューはパージされます (つまり、メッセージが削除されます)。新しいコンシューマーがキューにアタッチされるまで、キューはそれ以上のメッセージを受信しません。

手順

-

ファイル

BROKER_INSTANCE_DIR/etc/broker.xmlを開いて編集します。 選択した

queue要素ごとにpurge-on-no-consumers属性を追加します。purge-on-no-consumersをtrueに設定します。<configuration ...> <core ...> ... <address name="non.durable.foo"> <multicast> <queue name="orders1" purge-on-no-consumers="true"/> </multicast> </address> </core> </configuration>

4.7. 完全修飾キュー名の指定

内部的には、ブローカーはアドレスのクライアント要求を特定のキューにマッピングします。ブローカーは、メッセージの送信先となるキューまたはメッセージを受信するキューをクライアントに代わって決定します。ただし、より高度なユースケースでは、クライアントが直接キューを指定する必要がある場合があります。このような場合、クライアントは、アドレス名とキュー名の両方を :: で区切って指定して、完全修飾キュー名 (FQQN) を使用できます。

前提条件

アドレスが、2 つ以上のキューで設定されている。以下の例では、アドレス

fooにq1とq2の 2 つのキューがあります。<configuration ...> <core ...> ... <addresses> <address name="foo"> <anycast> <queue name="q1" /> <queue name="q2" /> </anycast> </address> </addresses> </core> </configuration>

手順

クライアントコードで、ブローカーから接続を要求する際に、アドレス名とキュー名の両方を使用します。以下の Java コードの例のように、2 つのコロン

::を使用して名前を区切ることを忘れないでください。String FQQN = "foo::q1"; Queue q1 session.createQueue(FQQN); MessageConsumer consumer = session.createConsumer(q1);

4.8. シャード化されたキューの設定

部分的な順序付けのみが必要とされるキュー全体のメッセージの処理には、queue sharding を使用するのが一般的なパターンです。AMQ Broker では、単一の論理キューとして機能する anycast アドレスを作成してこれを実現できますが、多くの基礎となる物理キューでサポートされます。

手順

BROKER_INSTANCE_DIR/etc/broker.xmlを開き、目的の名前のアドレスを追加します。以下の例では、shardedという名前のアドレスが設定に追加されます。<configuration ...> <core ...> ... <addresses> <address name="sharded"></address> </addresses> </core> </configuration>anycastルーティングタイプを追加し、希望するシャードキューの数を入力します。以下の例では、キューq1、q2、q3がエニーキャストの宛先として追加されています。<configuration ...> <core ...> ... <addresses> <address name="sharded"> <anycast> <queue name="q1" /> <queue name="q2" /> <queue name="q3" /> </anycast> </address> </addresses> </core> </configuration>

上記の設定を使用すると、sharded に送信されるメッセージは q1、q2、および q3 に均等に分散されます。クライアントは、完全修飾キュー名の使用 時に、特定の物理キューに直接接続して、その特定のキューにのみ送信されたメッセージを受け取ることができます。

特定のメッセージを特定のキューに結びつけるために、クライアントはメッセージごとにメッセージグループを指定できます。ブローカーは、グループ化されたメッセージを同じキューにルーティングし、1 つのコンシューマーはそれをすべて処理します。詳細は、メッセージのグループ化 に関する章を参照してください。

4.9. Last Value Queues の設定

last value queueとは、last value プロパティー名が同じメッセージでよりあたらいいものがキューに配置されると、キューからメッセージが破棄されるキューのタイプです。この動作により、last value キューは、同じプロパティーのメッセージは最後の値のみを保持します。

last value キューに対する単純なユースケースは、株式の株価しか監視するためのものです。特定の株式の最新値のみが関心があります。

ブローカーは、last value プロパティーが設定されていない last value キューに送信されたメッセージを通常のメッセージとして配信します。last value プロパティーが設定された新規メッセージを着信すると、キューからこのようなメッセージは消去されません。

以下を使用して、last value キューを設定できます。

-

broker.xml設定ファイル - JMS クライアント

- Core API

- アドレスワイルドカード

上記の各メソッドでは、Core API を除いて、last value キー (最後の値のプロパティーとも呼ばれます) のカスタム値を指定するか、この値を未設定のままにすることができるので、代わりにキーがデフォルト値に設定されます。last value キーのデフォルト値は _AMQ_LVQ_NAME です。

Core API の場合、定数の last value キー Message.HDR_LAST_VALUE_NAME を使用してlast value キューを作成し、last value メッセージを識別します。

4.9.1. broker.xml を使用した last value キューの設定

last value キーのカスタム値を指定するには、broker.xml 設定ファイルに次のような行を含めます。

<address name="my.address">

<multicast>

<queue name="prices1" last-value-key="stock_ticker"/>

</multicast>

</address>

また、デフォルトのラストバリューキー名 _AMQ_LVQ_NAME を使用するラストバリューキューを設定することもできます。これを行うには、last value キーの値を指定せずに、broker.xml 設定ファイルで last-value 設定パラメーターを true に設定します。この設定の例を以下に示します。

<address name="my.address">

<multicast>

<queue name="prices1" last-value="true"/>

</multicast>

</address>4.9.2. JMS クライアントを使用した last value キューの設定

JMS クライアントを使用してコンシューマーが使用する送り先を自動作成する場合、アドレス設定の一部として last value キーを指定できます。この場合、自動作成されたキューは last value キューです。この設定の例を以下に示します。

Queue queue = session.createQueue("my.destination.name?last-value-key=stock_ticker");

Topic topic = session.createTopic("my.destination.name?last-value-key=stock_ticker");

また、_AMQ_LVQ_NAME のデフォルトの last value キー名を使用する last value キューを設定することもできます。これを行うには、last-value キーの値を指定せずに、last-value 設定パラメーターを true に設定します。この設定の例を以下に示します。

Queue queue = session.createQueue("my.destination.name?last-value=true");

Topic topic = session.createTopic("my.destination.name?last-value=true");4.9.3. Core API を使用した last value キューの設定

Core API を使用して last value キューを作成するには、キューの作成時に lastvalue パラメーターを true に設定します。これを行うには、ClientSession インターフェイスの createQueue メソッドを使用します。このメソッドを使用して last value キューを作成するための構文を以下に示します。

void createQueue(

SimpleString address,

RoutingType routingType,

SimpleString queueName,

SimpleString filter,

Boolean durable,

Boolean autoCreated,

int maxConsumers,

Boolean purgeOnNoConsumers,

Boolean exclusive,

Boolean lastValue

)

この場合、API は定数 Message.HDR_LAST_VALUE_NAME を使用して、キューに配信された last value のメッセージを識別します。

関連情報

-

Core API の

createQueueメソッドを使用して last value キューを作成する方法は、createQueue を参照してください。

4.9.4. アドレスワイルドカードを使用した last value キューの設定

broker.xml 設定ファイルでアドレスワイルドカードを使用して、一連のアドレスの last value キューを設定できます。この設定の例を以下に示します。

<address-setting match="lastValueQueue">

<default-last-value-key>stock_ticker</default-last-value-key>

</address-setting>

デフォルトでは、default -last-value-key の値は null です。

アドレスワイルドカードを使用する場合、デフォルトの last value キー名も使用できます。これを行うには、last value キーの値を指定せずに、default-last-value-queue パラメーターを true に設定します。

4.9.5. Last Value キューの動作例

この例は、last value キューの設定と動作を示しています。

broker.xml 設定ファイルで、以下のような設定が追加されているとします。

<address name="my.address">

<multicast>

<queue name="prices1" last-value-key="stock_ticker"/>

</multicast>

</address>

上記の設定では、last value キーが stock_ticker で、price1 という last value キューが作成されます。

ここで、以下に示すように、クライアントが同じ last value プロパティー名を持つ 2 つのメッセージを prices1 キューに送信するとします。

TextMessage message = session.createTextMessage("First message with last value property set");

message.setStringProperty("stock_ticker", "36.83");

producer.send(message);TextMessage message = session.createTextMessage("Second message with last value property set");

message.setStringProperty("stock_ticker", "37.02");

producer.send(message);

last value プロパティー名が同じ 2 つのメッセージが last value キュー price1 に到着すると、最新のメッセージのみがキューに残り、最初のメッセージは消去されます。コマンドラインで以下の行を入力し、この動作を検証できます。

TextMessage messageReceived = (TextMessage)messageConsumer.receive(5000);

System.out.format("Received message: %s\n", messageReceived.getText());この例では、どちらのメッセージも last value プロパティーを使用しており、2 番目のメッセージが 1 番目のメッセージのあとにキューに入ったため、出力として 2 番目のメッセージが表示されます。

4.9.6. non-destructive コンシューマーの作成

コンシューマーがキューに接続すると、通常の動作として、そのコンシューマーに送信されたメッセージがコンシューマーによってのみ取得されます。コンシューマーがメッセージの受信を確認すると、ブローカーはキューからメッセージを削除します。

コンシューマーを設定する別の方法は、キュー ブラウザー として設定することです。この場合、キューは引き続きすべてのメッセージをコンシューマーに送信します。ただし、ブラウザーでは、他のコンシューマーがメッセージ受信しないようにすることはできません。さらに、ブラウザーがメッセージを消費すると、メッセージはキューに残ります。ブラウザーとして設定されたコンシューマーは、non-destructive コンシューマーのインスタンスです。

last value キューの場合、すべてのコンシューマーを non-destructive コンシューマーとして設定すると、すべての last value キーの最新の値が常にキューに保持されます。次のサブセクションの例は、last value キューを設定して、すべてのコンシューマーが non-destructive であることを確認する方法を示しています。

4.9.6.1. broker.xml を使用した non-destructive コンシューマーの設定

Broker.xml 設定ファイルで、last value キューを作成するには、non-destructive パラメーターを true に設定します。この設定の例を以下に示します。

<address name="my.address">

<multicast>

<queue name="orders1" last-value-key="stock_ticker" non-destructive="true" />

</multicast>

</address>4.9.6.2. JMS クライアントを使用した non-destructive コンシューマーの作成

JMS クライアントを使用して、コンシューマーが使用する宛先を自動作成する場合、last value キューの動作と non-destructive コンシューマーをアドレス設定の一部として設定します。この設定の例を以下に示します。

Queue queue = session.createQueue("my.destination.name?last-value-key=stock_ticker&non-destructive=true");

Topic topic = session.createTopic("my.destination.name?last-value-key=stock_ticker&non-destructive=true");4.9.6.3. アドレスワイルドカードを使用した non-destructive コンシューマーの設定

broker.xml 設定ファイルでアドレスワイルドカードを使用して、一連のアドレスの last value キューを設定できます。この設定の一部として、default-non-destructive を true に設定して、コンシューマーが non destructive であると指定できます。この設定の例を以下に示します。

<address-setting match="lastValueQueue">

<default-last-value-key>stock_ticker </default-last-value-key>

<default-non-destructive>true</default-non-destructive>

</address-setting>

デフォルトでは、default-non-destructive の値は false です。

4.10. キューに接続するコンシューマーの数の制限

max-consumers 属性を使用して、特定のキューに接続するコンシューマーの数を制限します。max-consumers フラグを 1 に設定して、排他的コンシューマーを作成します。デフォルト値は -1 で、無制限のコンシューマーを設定します。

手順

BROKER_INSTANCE_DIR/etc/broker.xmlを開き、必要なqueueにmax-consumers属性を追加します。以下の例では、キューq3に同時に接続できるコンシューマー数は20だけです。<configuration ...> <core ...> ... <addresses> <address name="foo"> <anycast> <queue name="q3" max-consumers="20"/> </anycast> </address> </addresses> </core> </configuration>(オプション) 以下の例のように、

max-consumersを1に設定して排他的なコンシューマーを作成します。<configuration ...> <core ...> ... <address name="foo"> <anycast> <queue name="q3" max-consumers="1"/> </anycast> </address> </core> </configuration>(オプション) 以下の例のように、

max-consumersを-1に設定することで、コンシューマーの数を無制限にします。<configuration ...> <core ...> ... <address name="foo"> <anycast> <queue name="q3" max-consumers="-1"/> </anycast> </address> </core> </configuration>

4.11. 専用キュー

専用キューは、すべてのメッセージを一度に 1 つのコンシューマーだけにルーティングする特別なキューです。この設定は、すべてのメッセージを同じコンシューマーによって順次処理する必要がある場合に便利です。キューに複数のコンシューマーがある場合は、1 つのコンシューマーのみがメッセージを受信します。このコンシューマーが切断されると、別のコンシューマーが選択されます。

4.11.1. 専用キューの設定

次のように、broker.xml 設定ファイルで専用キューを設定します。

<configuration ...>

<core ...>

...

<address name="foo.bar">

<multicast>

<queue name="orders1" exclusive="true"/>

</multicast>

</address>

</core>

</configuration>アドレスパラメーターを使う JMS Client を使用する場合に、コンシューマーが使用する宛先の作成時に自動作成されます。

Queue queue = session.createQueue("my.destination.name?exclusive=true");

Topic topic = session.createTopic("my.destination.name?exclusive=true");4.11.2. 専用キューのデフォルト設定

<address-setting match="myQueue">

<default-exclusive-queue>true</default-exclusive-queue>

</address-setting>

default-exclusive-queue のデフォルト値は false です。

4.12. リングキューの設定

通常、AMQ Broker のキューは first-in、first-out(FIFO) セマンティクスを使用します。これは、ブローカーがキューの末尾にメッセージを追加し、それらをヘッドから削除することを意味します。リングキューは、指定された数のメッセージを保持する特別なタイプのキューです。ブローカーは、新規メッセージが到達し、キューがすでに指定された数のメッセージを保持した場合にキューの先頭にメッセージを削除することで、固定キューのサイズを維持します。

たとえば、サイズ 3 で設定されたリングキューと、メッセージ A、B、C、および D を順番に送信するプロデューサーについて考えてみます。メッセージ C がキューに到達すると、キュー内のメッセージ数が設定済みのリングサイズに達したことになります。この時点で、メッセージ A はキューのヘッドにあり、メッセージ C はテイールにあります。メッセージ D がキューに到達すると、ブローカーはキューの末尾にメッセージを追加します。固定キューサイズを維持するために、ブローカーはキュー (メッセージ A) の先頭にメッセージを削除します。メッセージ B がキューの先頭にあるようになりました。

4.12.1. リングキューの設定

この手順では、リングキューを設定する方法を示します。

手順

-

BROKER_INSTANCE_DIR/etc/broker.xml設定ファイルを開きます。 明示的なリングサイズが設定されていない一致するアドレスですべてのキューのデフォルトリングサイズを定義するには、address-

setting要素にdefault-ring-sizeの値を指定します。以下に例を示します。<address-settings> <address-setting match="ring.#"> <default-ring-size>3</default-ring-size> </address-setting> </address-settings>default-ring-sizeパラメーターは、自動作成されるキューのデフォルトサイズを定義する場合に特に便利です。default-ring-sizeのデフォルト値は-1(サイズ制限なし) です。特定のキューでリングサイズを定義するには、

ring-sizeパラメーターをqueue要素に追加し、値を指定します。以下に例を示します。<addresses> <address name="myRing"> <anycast> <queue name="myRing" ring-size="5" /> </anycast> </address> </addresses>

ブローカーの実行中に ring-size の値を更新できます。ブローカーは更新を動的に適用します。新しい ring-size の値が以前の値よりも小さい場合、ブローカーはキューのヘッドからメッセージをすぐに削除し、新しいサイズを強制しません。キューに送信された新しいメッセージは、古いメッセージの削除を強制的に実行しますが、キューはクライアントによる通常の消費を介して、自然に決まるまで、新しいサイズに到達しません。

4.12.2. リングキューの動作のトラブルシューティング

本セクションでは、リングキューの動作が設定とは異なる状況を説明します。

参照:

4.12.2.1. 再配信メッセージおよびロールバック

メッセージがコンシューマーに配信されている場合、メッセージは in-between 状態になります。ここでは、メッセージはキューには技術的には表示されなくなりますが、まだ確認されていません。メッセージは、コンシューマーによって確認されるまで、再配信の状態のままになります。再配信状態のままのメッセージは、リングキューから削除できません。

ブローカーは再配信メッセージを削除できないため、クライアントは許可するリングサイズの設定よりもリングキューにより多くのメッセージを送信できます。たとえば、以下のシナリオについて考えてみましょう。

-

プロデューサーは、

ring-size="3"で設定したリングキューに 3 つのメッセージを送信します。 すべてのメッセージは即座にコンシューマーにディスパッチされます。

この時点で、

messageCount=3およびdeliveryCount=3です。プロデューサーは別のメッセージをキューに送信します。その後、メッセージはコンシューマーにディスパッチされます。

現在、

messageCount=4およびdeliveryCount=4です。4のメッセージ数は、設定されたリングサイズ3を超えています。ただし、ブローカーはキューから再配信メッセージを削除できません。現在は、メッセージを承認せずにコンシューマーが閉じられているとします。

この場合、4 つのインポイントで承認されていないメッセージはブローカーにキャンセルされ、消費元の逆順でキューの先頭に追加されます。このアクションにより、設定されたリングサイズにキューが追加されます。リングキューはヘッドでメッセージの末尾にあるメッセージを優先するため、キューは最後のメッセージがキューの先頭に追加されていたため、プロデューサーによって送信された最初のメッセージを破棄します。トランザクションまたはコアセッションのロールバックは同じように処理されます。

コアクライアントを直接使用する場合や、AMQ Core Protocol JMS クライアントを使用する場合は、consumerWindowSize パラメーターの値 (デフォルトでは 1024 * 1024 バイト) を減らすことで、配信中のメッセージ数を最小限に抑えることができます。

4.12.2.2. スケジュールされたメッセージ

スケジュールされたメッセージがキューに送信されると、メッセージは通常のメッセージのようにキューの末尾に即座に追加されません。代わりに、ブローカーはスケジュールされたメッセージを中間バッファーに保持し、メッセージの詳細に従ってキューのヘッドへ配信するようにメッセージをスケジュールします。ただし、スケジュールされたメッセージはキューのメッセージ数に反映されます。再配信メッセージの場合のように、この動作により、ブローカーがリングキューのサイズを強制していないことを確認できます。たとえば、以下のシナリオについて考えてみましょう。

12:00 では、プロデューサーはメッセージ

Aをring-size="3"で設定されたリングキューに送信します。メッセージは 12:05 に対してスケジュールされます。この時点で、

messageCount=1およびscheduledCount=1になります。12:01 では、プロデューサーはメッセージ

Bを同じリングキューに送信します。現在、

messageCount=2およびscheduledCount=1。12:02 では、プロデューサーはメッセージ

Cを同じリングキューに送信します。現在、

messageCount=3およびscheduledCount=1。12:03 時、プロデューサーはメッセージ

Dを同じリングキューに送信します。現在、

messageCount=4およびscheduledCount=1。キューのメッセージ数は

4で、設定されたリングサイズから3よりも大きい ようになりました。ただし、スケジュールされたメッセージはキューでは技術的ではありません (つまり、ブローカーにあり、キューに配置するようにスケジュールされています)。スケジュールされた配信時間 12:05 にすると、ブローカーはメッセージをキューのヘッドに配置します。ただし、リングキューが設定サイズをすでに到達しているため、スケジュールされたメッセージAはすぐに削除されます。

4.12.2.3. ページ化されたメッセージ

スケジュールされたメッセージや配信のメッセージと同様に、ページングされたメッセージは、キューレベルではなく、実際にはアドレスレベルでページングされるため、ブローカーによって実施されるリングキューのサイズにはカウントされません。ページ化されたメッセージはキューでは技術的ではありませんが、キューの messageCount 値に反映されます。

リングキューを持つアドレスにはページングを使用しないことが推奨されます。代わりに、アドレス全体をメモリーに収めるようにします。または、 address-full-policy パラメーターを DROP、BLOCK または FAIL の値に設定します。

関連情報

- ブローカは、遡及アドレス指定を設定すると、リングキューの内部インスタンスを作成します。詳細は、「Retroactive アドレスの設定」 を参照してください。

4.13. 特定のルーティングタイプに接続するための接頭辞設定

通常、anycast と multicast の両方を使用しているアドレスでメッセージを受信した場合に、anycast のいずれかのキューがメッセージと、multicast のすべてのキューを受信します。ただし、クライアントは、アドレスに接続する際に特別な接頭辞を指定して、anycast と multicast キャストのどちらで接続するかを指定することができます。接頭辞は、acceptor の URL 内で anycastPrefix および multicastPrefix パラメーターを使用して指定されるカスタム値です。

Anycast 接頭辞の設定

-

BROKER_INSTANCE_DIR/etc/broker.xmlで、目的のacceptorの URL にanycastPrefixを追加します。以下の例では、acceptorはanycastPrefixにanycast://を使用するように設定されています。クライアントが anycast キューの 1 つだけにメッセージを送信する必要がある場合は、クライアントコードでanycast://foo/を指定できます。

<configuration ...>

<core ...>

...

<acceptors>

<!-- Acceptor for every supported protocol -->

<acceptor name="artemis">tcp://0.0.0.0:61616?protocols=AMQP;anycastPrefix=anycast://</acceptor>

</acceptors>

...

</core>

</configuration>Multicast 接頭辞の設定

-

BROKER_INSTANCE_DIR/etc/broker.xmlで、目的のacceptorの URL にanycastPrefixを追加します。以下の例では、acceptorは、multicastPrefix にmulticast://を使用するように設定されています。クライアントがアドレスの multicast キューのみにメッセージを送信する必要がある場合、クライアントコードはmulticast://foo/を指定できます。

<configuration ...>

<core ...>

...

<acceptors>

<!-- Acceptor for every supported protocol -->

<acceptor name="artemis">tcp://0.0.0.0:61616?protocols=AMQP;multicastPrefix=multicast://</acceptor>

</acceptors>

...

</core>

</configuration>4.14. Retroactive アドレスの設定

アドレスを retroactive として設定すると、アドレスに送信されたメッセージを保持することができます。これには、アドレスにキューがバインドされていない場合も含まれます。キューが後に作成され、アドレスにバインドされると、ブローカーはメッセージをこれらのキューにアクティブに配信します。アドレスが retroactive として設定されていない場合や、キューがバインドされていない場合、ブローカーはそのアドレスに送信されたメッセージを破棄します。

Retactive アドレスを設定する場合、ブローカーは ring queue と呼ばれるタイプのキューの内部インスタンスを作成します。リングキューは、指定された数のメッセージを保持する特別なタイプのキューです。キューが指定されたサイズに達すると、キューに到達する次のメッセージがキューから最も古いメッセージを強制的に強制的に実行します。Retroactive アドレスを設定する場合は、内部リングキューのサイズを間接的に指定します。デフォルトでは、内部キューは multicast ルーティングタイプを使用します。

Retactive アドレスによって使用される内部リングキューは、管理 API 経由で公開されます。メトリクスを検査し、キューが空など、その他の一般的な管理操作を実行できます。リングキューは、アドレスの全体的なメモリー使用量にも貢献し、メッセージのページングなどの動作に影響を与えます。

以下の手順では、アドレスを Retroactive として設定する方法を説明します。

手順

-

BROKER_INSTANCE_DIR/etc/broker.xml設定ファイルを開きます。 address-setting要素でretroactive-message-countパラメーターの値を指定します。指定する値は、ブローカーによって保存されるメッセージの数を定義します。以下に例を示します。<configuration> <core> ... <address-settings> <address-setting match="orders"> <retroactive-message-count>100</retroactive-message-count> </address-setting> </address-settings> ... </core> </configuration>注記broker.xml設定ファイルまたは管理 API のいずれかで、ブローカーの実行中にretroactive-message-countの値を更新できます。ただし、このパラメーターの値を減らす 場合は、Retroactive アドレスがリングキューで実装されるため、追加の手順が必要になります。ring-sizeパラメーターが減少するリングキューは、新しいring-size値を実現するためにキューからメッセージを自動的に削除しません。この動作は、意図しないメッセージ損失に対する安全なものです。この場合、管理 API を使用してリングキュー内のメッセージ数を手動で減らす必要があります。

関連情報

- リングキューの詳細は、「リングキューの設定」 を参照してください。

4.15. プロトコルマネージャーおよびアドレス

プロトコルマネージャーは、プロトコル固有の概念を AMQ Broker アドレスモデルの概念 (キューとルーティングの種類) にマップします。たとえば、クライアントがアドレス /house/room1/lights および /house/room2/lights を含む MQTT サブスクリプションパケットを送信すると、MQTT プロトコルマネージャーは、2 つのアドレスに multicast セマンティクスが必要であることを認識します。そのため、プロトコルマネージャーはまず、両方のアドレスでmulticast が有効になっていることを確認します。そうでない場合は、動的に作成を試みます。成功すれば、プロトコル・マネージャーは、クライアントが要求した各サブスクリプションのために特別なサブスクリプションキューを作成します。

各プロトコルの動作は若干異なります。以下の表は、様々なタイプの queue へのサブスクライブフレームが要求されたときに、典型的に起こることを説明しています。

| キューがこのタイプのものである場合 | プロトコルマネージャーの通常のアクションは下記の通りです。 |

|---|---|

| 永続性のあるサブスクリプションキュー |

適切なアドレスを検索し、 特別な名前を使用すると、プロトコルマネージャーは、必要なクライアントのサブスクリプションキューを迅速に特定し、クライアントの接続を解除し、後で再接続できるようにします。 クライアントがキューのサブスクライブを解除すると、キューが削除されます。 |

| 一時サブスクリプションキュー |

適切なアドレスを検索し、 クライアントがキューを切断すると、キューが削除されます。 |

| Point-to-Point キュー |

適切なアドレスを探し、 キューが自動作成されると、コンシューマーがなく、メッセージがなければ自動的に削除されます。 |

4.16. アドバイザリーメッセージの無効化

デフォルトでは、AMQ Broker は、OpenWire クライアントがブローカーに接続されているときにアドレスおよびキューに関するアドバイザリーメッセージを作成します。アドバイザリーメッセージは、ブローカーによって作成された内部管理アドレスに送信されます。これらのアドレスは、ユーザーがデプロイされたアドレスおよびキューと同じ表示内の AMQ コンソールに表示されます。有用な情報が提供されますが、ブローカーによって多数の宛先を管理する場合に、アドバイザリーメッセージにより不要な結果が生じる可能性があります。たとえば、メッセージはメモリー使用量やステンケーション接続リソースを増やす可能性があります。また、アドバイザリーメッセージを送信するために作成されたすべてのアドレスを表示しようとすると、AMQ コンソールが明確になる可能性があります。このような状況を回避するには、supportAdvisory パラメーターと suppressInternalManagementObjects パラメーターを使用して、ブローカー側でのアドバイスメッセージの動作を管理します。

-

supportAdvisory: このオプションを

trueに設定してアドバイザリーメッセージの作成を有効にするか、falseに設定して無効にします。デフォルト値はtrueです。 -

suppressInternalManagementObjects: このオプションを

trueに設定して、アドバイスメッセージを JMX レジストリーや AMQ コンソールなどの管理サービスに公開するか、falseに設定して公開しないようにします。デフォルト値はtrueです。

BROKER_INSTANCE_DIR/etc/broker.xml 設定ファイルを編集してこれらのパラメーターを使用し、URL を使用して OpenWire アクセプターのパラメーターを設定します。以下に例を示します。

<acceptor name="artemis">tcp://127.0.0.1:61616?protocols=CORE,AMQP,OPENWIRE;supportAdvisory=false;suppressInternalManagementObjects=false</acceptor>4.17. アドレスの設定

AMQ Broker には、メッセージの配信方法と時期、試行回数、およびメッセージの有効期限を制御する設定可能なオプションがいくつかあります。これらの設定オプションはすべて、<address-setting> 設定要素内に存在します。ワイルドカード構文を使用して、AMQ Broker に単一の <address-setting> を複数の宛先に適用させることができます。

AMQ Broker ワイルドカード構文

AMQ Broker は、セキュリティー設定、アドレス設定、およびコンシューマーの作成時に、ワイルドカードを表すために特定の構文を使用します。

- ワイルドカード式には、「.」 文字で区切られた単語が含まれます。

- 特殊文字 「#」 と 「*」 にも特別な意味があり、単語の代わりになることがあります。

- 文字 「#」 は、0 個以上の単語のシーケンスとマッチします。式の最後に使用します。

- 文字 「*」 は 1 つの単語とマッチします。式内のどこかにこの変数を使用します。

マッチングは文字による文字は実行されませんが、各区切り文字境界では文字ごとに一致します。たとえば、名前に my を使用してキューを照合しようとする address-setting は、myqueue という名前のキューとは一致しません。

キューに複数の address-setting がマッチする場合、ブローカーは、ベースラインとして最も合致の少ない設定を使用して設定をオーバーレイします。リテラル式はワイルドカードよりも限定的であり、* は # よりも限定的です。たとえば、my.queue と my.* の両方がキュー my.queue に一致します。この場合、ワイルドカード式はリテラルよりも具体的なため、ブローカーは最初に my.* にある設定を適用します。次に、ブローカーは my.queue address-setting の設定をオーバーレイし、my.* と共有される設定が上書きされます。以下の設定では、キュー my.queue の max-delivery-attempts が 3 に設定され、last-value-queue が false に設定されます。

<address-setting match="my.*">

<max-delivery-attempts>3</max-delivery-attempts>

<last-value-queue>true</last-value-queue>

</address-setting>

<address-setting match="my.queue">

<last-value-queue>false</last-value-queue>

</address-setting>以下の表の例は、ワイルドカードを使用してアドレスセットを照合する方法を示しています。

| 例 | 説明 |

|---|---|

| # |

|

| news.europe.# |

|

| news.* |

|

| news.*.sport |

|

ワイルドカード構文の設定

設定を broker.xml に追加することで、ワイルドカードアドレスに使用される構文をカスタマイズできます。

手順

-

以下の例のように、設定に

<wildcard-addresses>セクションを追加して、broker.xmlを編集します。

<configuration>

<core>

...

<wildcard-addresses>

<enabled>true</enabled>

<delimiter>,</delimiter>

<any-words>@</any-words>

<single-word>$</single-word>

</wildcard-addresses>

...

</core>

</configuration>4.18. キューとアドレスの自動作成と削除

アドレスおよびキューを自動的に作成し、使用されなくなったら削除するように AMQ Broker を設定できます。これにより、クライアントが接続する前に各アドレスを事前に設定する必要がなくなります。

キューとアドレスの自動作成と削除は、address-setting ごとに設定されます。設定は、address-setting に一致する任意のアドレスまたはキューに適用されます。ワイルドカード構文を使用してアドレスとキューを address-setting に一致させる方法は、アドレスの設定 を参照してください。

キューとアドレスの自動作成を無効にすると問題が発生する可能性があるため、お勧めしません。AMQ Broker は、activemq.# パターンを使用して、アドレスとキューを自動作成できる必要があります。例については アドレス設定 の例を参照してください。

以下の表は、address -setting を設定してキューとアドレス を自動的に作成し、削除する際に利用できる設定要素の一覧です。

address-setting を下記に設定したい場合 | この設定を追加してください |

|---|---|

| クライアントが存在しないアドレスにマッピングされたキューからメッセージを消費するか、または消費しようとするとアドレスを作成します。 |

|

| クライアントがキューからメッセージを消費するか、または消費しようとするとキューを作成します。 |

|

| キューがなくなったら、自動的に作成されたアドレスを削除します。 |

|

| キューのコンシューマー 0 と 0 のメッセージがある場合に、自動作成されたキューを削除します。 |

|

| クライアントが指定しない場合は、特定のルーティングタイプを使用します。 |

|

手順

BROKER_INSTANCE_DIR/etc/broker.xml ファイルを編集し、自動作成および削除の address-setting を設定します。以下の例では、前述の表に記載されているすべての設定要素を使用しています。

<configuration ...>

<core ...>

...

<address-settings>

<address-setting match="activemq.#">

<auto-create-addresses>true</auto-create-addresses>

<auto-delete-addresses>true</auto-delete-addresses>

<auto-create-queues>true</auto-create-queues>

<auto-delete-queues>true</auto-delete-queues>

<default-address-routing-type>ANYCAST</default-address-routing-type>

</address-setting>

</address-settings>

...

</core>

</configuration>- 1

- この

address-settingに含まれる設定は、ワイルドカードactivemq.#に一致するすべてのアドレスまたはキューに適用されます。ワイルドカード構文の使用の詳細は、AMQ Broker ワイルドカード構文 を参照してください。 - 2

- ブローカは、クライアントが要求したときに存在しないアドレスを作成します。

- 3

- 自動作成されたアドレスは、キューに関連付けられなくなった時点で削除されます。

- 4

- ブローカは、クライアントが要求したときに存在しないキューを作成します。

- 5

- 自動作成されたキューは、コンシューマーまたはメッセージがないと削除されます。

- 6

- クライアントが接続時にルーティングタイプを指定しない場合、ブローカーはアドレスにメッセージを配信する際に

ANYCASTを使用します。デフォルト値はMULTICASTです。ルーティングタイプの詳細は この章の冒頭 を参照してください。

4.19. 期限切れメッセージの期限切れアドレスへの移動

最後の値キュー以外のキューでは、非破壊的なコンシューマーしかない場合、ブローカーはキューからメッセージを削除できず、キューのサイズが徐々に増加します。キューサイズで制約のない増加を防ぐには、メッセージの有効期限が切れるタイミングを設定し、ブローカーが期限切れのメッセージを移動するアドレスを指定します。

4.19.1. メッセージ有効期限の設定

以下の手順では、メッセージの有効期限を設定する方法を説明します。

手順

-

<broker_instance_dir>/etc/broker.xml設定ファイルを開きます。 core要素で、message-expiry-scan-periodを設定して、ブローカーが期限切れのメッセージをスキャンする頻度を指定します。<configuration ...> <core ...> ... <message-expiry-scan-period>1000</message-expiry-scan-period> ...前述の設定に基づいて、ブローカーは 1000 ミリ秒ごと (1 秒ごと) に期限切れのメッセージのキューをスキャンします。

一致するアドレスまたは一連のアドレスの

address-setting要素で、有効期限切れのアドレスを指定します。また、メッセージの有効期限を設定します。以下に例を示します。<configuration ...> <core ...> ... <address-settings> ... <address-setting match="stocks"> ... <expiry-address>ExpiryAddress</expiry-address> <expiry-delay>10</expiry-delay> ... </address-setting> ... <address-settings> <configuration ...>expiry-address-

一致するアドレスや一連のアドレスの有効期限。前述の例では、ブローカーは

stocksアドレスに対する期限切れメッセージをExpiryAddressと呼ばれる期限切れアドレスに送信します。 expiry-delayデフォルトの有効期限を使用するメッセージにブローカーが適用される有効期限 (ミリ秒単位)。デフォルトでは、メッセージの有効期限は

0で、有効期限がないことを意味します。デフォルト以上の有効期限が設定されているメッセージに対しては、expiry-delayは効果がありません。例えば、先ほどの例のように、アドレスの

expiry-delayを10に設定したとします。デフォルトの有効期限が0のメッセージがこのアドレスのキューに到着した場合、ブローカーはメッセージの有効期限を0から10に変更します。しかし、有効期限を20に設定している別のメッセージが到着した場合、その有効期限は変更されません。expiry-delay を-1に設定した場合、この機能は無効になります。デフォルトでは、expiry-delayは-1に設定されます。

また、

expiry-delayに値を指定する代わりに、expiry delay の最小値と最大値を指定することもできます。以下に例を示します。<configuration ...> <core ...> ... <address-settings> ... <address-setting match="stocks"> ... <expiry-address>ExpiryAddress</expiry-address> <min-expiry-delay>10</min-expiry-delay> <max-expiry-delay>100</max-expiry-delay> ... </address-setting> ... <address-settings> <configuration ...>min-expiry-delay- ブローカーがメッセージに適用される最小有効期限 (ミリ秒単位)。

max-expiry-delayブローカーがメッセージに適用される最大有効期限 (ミリ秒単位)。

ブローカーは、以下のように

min-expiry-delayとmax-expiry-delayの値を適用します。-

デフォルトの有効期限が

0のメッセージに対して、ブローカーは有効期限を指定された値のmax-expiry-delayに設定します。max-expiry-delayの値を指定していない場合、ブローカーは指定されたmin-expiry-delayの値に満了時間を設定します。min-expiry-delayの値を指定しない場合、ブローカーはメッセージの有効期限を変更しません。 -

max-expiry-delayの値を上回る有効期限のあるメッセージの場合、ブローカーは有効期限をmax-expiry-delayの指定値に設定します。 -

有効期限が

min-expiry-delayの値以下のメッセージに対して、ブローカーは有効期限を指定されたmin-expiry-delayの値に設定します。 -

min-expiry-delayおよびmax-expiry-delayの値の間に有効期限のあるメッセージの場合、ブローカーはメッセージの有効期限を変更しません。 -

expiry-delayの値 (すなわちデフォルト値の-1以外) を指定すると、min-expiry-delayおよびmax-expiry-delayに指定する値が上書きされます。 -

min-expiry-delayとmax-expiry-delayの両方のデフォルト値は-1(つまり無効) です。

-

デフォルトの有効期限が

設定ファイルの

address要素で、以前にexpiry-addressに指定したアドレスを設定します。このアドレスにキューを定義します。以下に例を示します。<addresses> ... <address name="ExpiryAddress"> <anycast> <queue name="ExpiryQueue"/> </anycast> </address> ... </addresses>前述の設定例では、期限切れキュー

ExpiryQueueと期限切れアドレスExpiryAddressを関連付けています。

4.19.2. 期限切れリソースの自動作成

一般的なユースケースとして、期限切れのメッセージを元のアドレスに従って分離することです。例えば、stocks というアドレスからの期限切れメッセージを EXP.stocks という期限切れキューにルーティングすることを選択したとします。同様に、orders というアドレスからの期限切れメッセージを EXP.orders という期限切れキューにルーティングする場合もあるでしょう。

このタイプのルーティングパターンにより、期限切れのメッセージを簡単に追跡、検査、および管理できるようになります。ただし、このようなパターンは、主に自動作成されたアドレスおよびキューを使用する環境に実装するのが困難です。このような環境では、管理者は、期限切れのメッセージを保持するためにアドレスおよびキューを手動で作成するために必要な追加の作業を必要としません。

解決策として、特定のアドレスまたは一連のアドレスの期限切れのメッセージを処理するように、リソース (すなわちアドレスとキュー) を自動的に作成するようにブローカーを設定できます。以下の手順はその一例です。

前提条件

- 指定したアドレスまたは一連のアドレスに対して、すでに有効期限付きのアドレスを設定しています。詳細は、「メッセージ有効期限の設定」 を参照してください。

手順

-

<broker_instance_dir>/etc/broker.xml設定ファイルを開きます。 以前、設定ファイルに追加した

<address-setting>要素を探して、一致するアドレスまたは一連のアドレスの有効期限を定義します。以下に例を示します。<configuration ...> <core ...> ... <address-settings> ... <address-setting match="stocks"> ... <expiry-address>ExpiryAddress</expiry-address> ... </address-setting> ... <address-settings> <configuration ...><address-setting>要素に、期限切れリソース (すなわちアドレスやキュー) を自動的に作成することや、これらのリソースにどのような名前を付けるかをブローカに指示する設定項目を追加します。以下に例を示します。<configuration ...> <core ...> ... <address-settings> ... <address-setting match="stocks"> ... <expiry-address>ExpiryAddress</expiry-address> <auto-create-expiry-resources>true</auto-create-expiry-resources> <expiry-queue-prefix>EXP.</expiry-queue-prefix> <expiry-queue-suffix></expiry-queue-suffix> ... </address-setting> ... <address-settings> <configuration ...>auto-create-expiry-resources期限切れのメッセージを受信するため、ブローカーが期限切れアドレスとキューを自動的に作成するかどうかを指定します。デフォルト値は

falseです。パラメーターの値が

trueに設定されている場合、ブローカーは期限切れアドレスと関連付けられた期限切れキューを定義する<address>要素を自動的に作成します。自動的に作成された<address>要素の名前の値は、<expiry-address>に指定された名前の値と一致します。自動作成された期限切れキューには、

multicastルーティングタイプがあります。デフォルトでは、ブローカは失効したメッセージが最初に送信されたアドレス (例えば、stocks) と一致するように失効キューに名前を付けています。ブローカーは、

_AMQ_ORIG_ADDRESSプロパティーを使用する期限切れキューのフィルターも定義します。このフィルターは、期限切れキューが対応する元のアドレスに送信されるメッセージのみを受け取るようになります。expiry-queue-prefixブローカーにより、自動作成された期限切れキューの名前に適用される接頭辞。デフォルト値は

EXPです。接頭辞の値を定義した場合、またはデフォルト値を維持した場合、期限切れキューの名前は、接頭辞と元のアドレスを連結したものになります (例:

EXP.stocks)。expiry-queue-suffix- ブローカーが自動作成された期限切れキューの名前に適用される接尾辞。デフォルト値は定義されていません (つまり、ブローカーは接尾辞を適用しません)。

キュー名自体を使用して (AMQ Broker Core Protocol JMS クライアントを使用する場合など)、または完全修飾キュー名 (別の JMS クライアントを使用する場合など) を使用して、期限切れキューに直接アクセスできます。

期限切れアドレスとキューは自動的に作成され、自動作成されたアドレスやキューの削除に関連するアドレス設定もこれらの期限切れリソースに適用されます。

関連情報

- 自動作成されたアドレスやキューの自動削除を設定するためのアドレス設定については、「キューとアドレスの自動作成と削除」 を参照してください。

4.20. 配信されていないメッセージを dead letter アドレスへ移行

クライアントにメッセージの配信に失敗した場合は、ブローカーがメッセージの配信を継続しようとしない場合があります。無限配信を試行するのを防ぐために、dead letter address と 1 つ以上の dead letter queuesを定義できます。指定の数の配信試行後、ブローカーは元のキューから未配信メッセージを削除し、そのメッセージを設定済みの dead letter アドレスに送信します。システム管理者は、デッド文字キューから未配信メッセージを後で消費してメッセージを検査できます。

指定のキューに dead letter アドレスを設定しない場合、ブローカーは指定された数の配信試行後にキューから未配信メッセージを完全に削除します。

dead letter キューから消費される配信されていないメッセージには、以下のプロパティーがあります。

_AMQ_ORIG_ADDRESS- メッセージの元のアドレスを指定する string プロパティー

_AMQ_ORIG_QUEUE- メッセージの元のキューを指定する string プロパティー

4.20.1. dead letter アドレスの設定

以下の手順は、dead letter アドレスと関連する dead letter キューを設定する方法を説明します。

手順

-

<broker_instance_dir>/etc/broker.xml設定ファイルを開きます。 キュー名と一致する

<address-setting>要素で、dead letter のアドレス名と配信試行回数の最大値を設定します。以下に例を示します。<configuration ...> <core ...> ... <address-settings> ... <address-setting match="exampleQueue"> <dead-letter-address>DLA</dead-letter-address> <max-delivery-attempts>3</max-delivery-attempts> </address-setting> ... <address-settings> <configuration ...>dead-letter-addressdead letter アドレスの名前。この例では、ブローカーは未配信メッセージをキュー exampleQueue から dead letter address(DLA) に移動します。

注記<address-setting>要素のmatch属性には、ワイルドカード式を指定できます。ワイルドカード式を使用すると、<address-setting>要素に設定された dead letter 設定を一致する一連のアドレスに関連付ける場合に便利です。max-delivery-attempts-

配信不能メッセージを設定済みの dead letter アドレスに移動するまでの、ブローカーによる配信試行の最大数。この例では、ブローカーは配信に失敗した 3 回失敗した後、未配信メッセージを dead letter address に移動します。デフォルト値は

10です。ブローカーが再配信の試行を無限にするには、-1の値を指定します。

addressesセクションに、dead letter アドレス (DLA) のaddress要素を追加します。dead letter キューを dead letter アドレスに関連付けるには、queueの名前を指定します。以下に例を示します。<configuration ...> <core ...> ... <addresses> <address name="DLA"> <anycast> <queue name="DLQ" /> </anycast> </address> ... </addresses> </core> </configuration>

上記の設定では、DLQ という名前の dead letter キューを dead letter アドレス (DLA) に関連付けます。

関連情報

- アドレス設定でワイルドカードを使用する方法の詳細は、AMQ Broker ワイルドカード構文 を参照してください。

4.20.2. dead letter キューの自動作成

一般的なユースケースは、元のアドレスに従って配信されていないメッセージを分離することです。たとえば、配信不能メッセージを stocks というアドレスから、DLQ.stocks という dead letter キューが関連付けられている DLA.stocks という dead letter キューにルーティングすることを選択できます。同様に、orders というアドレスから配信不能メッセージを DLA.orders という dead letter アドレスにルーティングすることもできます。

このタイプのルーティングパターンにより、未配信のメッセージを追跡、検査、および管理が容易になります。ただし、このようなパターンは、主に自動作成されたアドレスおよびキューを使用する環境に実装するのが困難です。このタイプの環境のシステム管理者は、アドレスおよびキューを手動で作成するのに必要な追加の作業を必要としない可能性があります。

解決策として、以下に示すように、未配信メッセージを処理するよう addressees および キューを自動的に作成するようにブローカーを設定できます。

前提条件

- キューまたはキューのセットに dead letter アドレスがすでに設定されている。詳細は、「dead letter アドレスの設定」 を参照してください。

手順

-

<broker_instance_dir>/etc/broker.xml設定ファイルを開きます。 以前に追加した

<address-setting>要素を見つけて、一致するキューまたは一連のキューの dead letter アドレスを定義します。以下に例を示します。<configuration ...> <core ...> ... <address-settings> ... <address-setting match="exampleQueue"> <dead-letter-address>DLA</dead-letter-address> <max-delivery-attempts>3</max-delivery-attempts> </address-setting> ... <address-settings> <configuration ...><address-setting>要素に、dead letter リソース (つまり、アドレスとキュー) を自動的に作成するようブローカーに指示する設定項目と、これらのリソースの命名方法を追加します。以下に例を示します。<configuration ...> <core ...> ... <address-settings> ... <address-setting match="exampleQueue"> <dead-letter-address>DLA</dead-letter-address> <max-delivery-attempts>3</max-delivery-attempts> <auto-create-dead-letter-resources>true</auto-create-dead-letter-resources> <dead-letter-queue-prefix>DLQ.</dead-letter-queue-prefix> <dead-letter-queue-suffix></dead-letter-queue-suffix> </address-setting> ... <address-settings> <configuration ...>auto-create-dead-letter-resourcesブローカーが dead letter アドレスおよびキューを自動的に作成し、配信不能メッセージを受信するかどうかを指定します。デフォルト値は

falseです。auto-create-dead-letter-resourcesがtrueに設定されている場合、ブローカーは dead letter アドレスと関連する dead letter キューを定義する<address>要素を自動的に作成します。自動作成された<address>要素の名前は、<dead-letter-address>に指定する name の値と一致します。ブローカーが自動作成された

<address>要素で定義する dead letter キューには、multicastルーティングタイプがあります。デフォルトでは、ブローカーが dead letter キューに名前を付け、配信不能メッセージの元のアドレス (stocksなど) を照合します。ブローカーは、

_AMQ_ORIG_ADDRESSプロパティーを使用する dead letter キューのフィルターも定義します。このフィルターは、dead letter キューが対応する元のアドレスに送信されるメッセージのみを受け取るようになります。dead-letter-queue-prefixブローカーにより、自動作成された dead letter キューの名前に適用される接頭辞。デフォルト値は

DLQです。接頭辞値を定義するか、デフォルト値をそのまま使用すると、配信不能キューの名前は接頭辞と元のアドレスを連結したものになります (例:

DLQ.stocks)。dead-letter-queue-suffix- ブローカーにより、自動作成された dead letter キューに適用される接尾辞。デフォルト値は定義されていません (つまり、ブローカーは接尾辞を適用しません)。

4.21. 期限切れまたは配信不能の AMQP メッセージに対するアノテーションおよびプロパティー

ブローカーは、期限切れの AMQP メッセージまたは未配信の AMQP メッセージを、設定した期限切れまたは dead letter キューに移動する前に、アノテーションおよびプロパティーをメッセージに適用します。クライアントは、これらのプロパティーまたはアノテーションに基づいてフィルターを作成し、有効期限または dad letter キューから消費する特定のメッセージを選択できます。

ブローカーが適用されるプロパティーは 内部 プロパティーです。これらのプロパティーは、通常の使用のためにクライアントに公開されませんが、フィルターのクライアントで指定できます。

以下の表は、ブローカーが期限切れの AMQP メッセージまたは配信されないアノテーションおよび内部プロパティーを表しています。

| アノテーション名 | 内部プロパティー名 | 説明 |

|---|---|---|

| x-opt-ORIG-MESSAGE-ID | _AMQ_ORIG_MESSAGE_ID | メッセージが期限切れまたは dead letter キューに移動される前の、元のメッセージ ID。 |

| x-opt-ACTUAL-EXPIRY | _AMQ_ACTUAL_EXPIRY | 最後のエポックの開始からの経過時間 (ミリ秒単位) に指定されたメッセージの有効期限。 |

| x-opt-ORIG-QUEUE | _AMQ_ORIG_QUEUE | 期限切れまたは未配信メッセージの元のキュー名。 |

| x-opt-ORIG-ADDRESS | _AMQ_ORIG_ADDRESS | 期限切れまたは未配信メッセージの元のアドレス名。 |

関連情報

- AMQP クライアントがアノテーションに基づいて AMQP メッセージをフィルターするように設定する例は、「アノテーションを基にした AMQP メッセージのフィルター」 を参照してください。

第5章 ユーザーとロール

このブローカーは、該当のアドレスに基づいてキューにセキュリティーを適用するための柔軟なロールベースのセキュリティーモデルをサポートします。キューは、1 対 1 (ポイントツーポイントスタイルのメッセージングの場合) または多対 1 (パブリッシュ/サブスクライブスタイルのメッセージングの場合) のアドレスにバインドされる点を理解することが重要です。メッセージがアドレスに送信されると、サーバーはそのアドレスにバインドされたキューのセットを検索し、メッセージをそのキューのセットにルーティングします。

デフォルトの設定 (PropertiesLoginModule を使用) では、ユーザーと割り当てられたロールは 3 つの設定ファイルで定義されます。

-

login.config -

artemis-users.properties -

artemis-roles.properties

これらの各ファイルについては、次のセクションで詳しく説明します。

コマンドラインインターフェイスを使用すると、インタラクティブなプロセスを介してこれらのファイルにユーザーとロールを追加できます。

artemis-users.properties ファイルには、セキュリティーを確保するために、ハッシュ化されたパスワードを含めることができます。

5.1. ゲストアクセスの有効化

ログイン認証情報のないユーザー、または認証情報の検証に失敗したユーザーには、guest アカウントを使用してブローカーへの制限付きアクセスを許可できます。

コマンドラインの切り替えを使用して --allow-anonymous (--require-login の逆)、ゲストアクセスを有効にし、ブローカーインスタンスを作成できます。

ゲストアカウントは、login.config ファイルで設定されます。

手順

-

login.configファイルで、ゲストアカウントの名前とロールを次のように定義します。

activemq {

org.apache.activemq.artemis.spi.core.security.jaas.GuestLoginModule required

org.apache.activemq.jaas.guest.user="guest"

org.apache.activemq.jaas.guest.role="guest";

};

ゲストログインモジュールを使用すると、認証情報を持たないユーザー (設定方法によっては、認証情報が無効なユーザーも) がブローカーにアクセスできます。org.apache.activemq.artemis.spi.core.security.jaas.GuestLoginModule により実装されます。

ゲストログインモジュールは、プロパティーログインモジュールなどの別のログインモジュールと組み合わせて使用するのが一般的です。そのユースケースの詳細は、「複数のログインモジュールの使用」セクションを参照してください。

5.2. ユーザーの追加

基本的なユーザー名とパスワードの検証が必要な場合は、Properties ログインモジュールを使用して定義します。このログインモジュールは、一連のローカルプロパティーファイルに対してユーザーの認証情報をチェックします。

ユーザーとそれに対応するパスワードは、BROKER_INSTANCE_DIR/etc/artemis-users.properties ファイルにリストされています。利用可能なロールとそれらのロールが割り当てられているユーザーは、BROKER_INSTANCE_DIR/etc/artemis-roles.properties ファイルで定義されています。

これらのファイルは両方とも、BROKER_INSTANCE_DIR/etc/login.config ファイルで参照されます。

JAAS の詳細は、Java ベンダーのドキュメントを参照してください。たとえば、Oracle には、login.config の設定に関するチュートリアルがあります。

例5.1 login.config

activemq {

org.apache.activemq.artemis.spi.core.security.jaas.PropertiesLoginModule required

org.apache.activemq.jaas.properties.user="artemis-users.properties";

org.apache.activemq.jaas.properties.role="artemis-roles.properties";

};以下は、前の例にリストされている各成功状態の説明です。

- Required

- LoginModule は成功する必要があり、認証は成功または失敗に関係なく、LoginModule リストを下に進みます。

- Requisite

- LoginModule が正常に実行される必要があります。失敗すると、すぐに制御がアプリケーションに返され、認証は LoginModule リストの下に進みません。

- Sufficient

-

LoginModule は正常に実行される必要はありません。成功した場合には、制御がアプリケーションに返り、認証はこれ以上続行しません。失敗した場合、認証の試行は

LoginModuleリストを下に進みます。 - Optional

-

LoginModule は正常に実行される必要はありません。認証は、成功または失敗に関係なく、

LoginModulesリストの下方に進みます。

これらのフラグと認証プロセスの詳細は、Oracle のドキュメント を参照してください。

例5.2 artemis-users.properties

例5.3 artemis-roles.properties

必要に応じて、以下に示すように、セキュリティードメインエイリアス (この例では activemq) を bootstrap.xml ファイルに追加します。

<jaas-security domain="activemq"/>5.3. パーミッションの設定

権限は、broker.xml の <security-setting> 要素を介してアドレスに基づいてキューに対して定義されます。<security-setting> の複数のインスタンスを <security-settings> で定義できます。アドレスの完全一致を使用することができます。または、ワイルドカード文字 # と * を使ったワイルドカード一致を使用することも可能です。

アドレスに一致する一連のキューに、別の権限を指定できます。これらの権限は次のとおりです。

| ユーザーによるアクセス許可 | 以下のパラメーター... |

|---|---|

| アドレスの作成 |

|

| アドレスの削除 |

|

| 一致するアドレスの永続キューの作成 |

|

| 一致するアドレスの永続キューの削除 |

|

| 一致するアドレスの非永続キューの作成 |

|

| 一致するアドレスの非永続キューの削除 |

|

| 一致するアドレスへのメッセージの送信 |

|

| 一致するアドレスにバインドされたキューからのメッセージの消費 |

|

| 管理アドレスに管理メッセージを送信して管理操作を呼び出します。 |

|

| 一致するアドレスにバインドされるキューの参照 |

|

パーミッションごとに、そのパーミッションが付与されているロールのリストが指定されています。ユーザーにこれらのロールのいずれかが割り当てられている場合、そのアドレスのセットに対するそのアクセス許可が付与されます。

5.3.1. 単一アドレス向けメッセージ実稼働の設定

単一のアドレスの送信許可を定義するには、以下に示す例のような設定が使用されます。

<security-settings>

<security-setting match="queue1">

<permission type="send" roles="producer"/>

</security-setting>

</security-settings>上記の例では、producer ロールのメンバーは、queue1 に対する send パーミッションを持っています。

5.3.2. 単一アドレスのメッセージ消費の設定

単一のアドレスの消費パーミッションを定義するには、以下に示す例のような設定が使用されます。

<security-settings>

<security-setting match="queue1">

<permission type="consume" roles="consumer"/>

</security-setting>

</security-settings>上記の例では、consumer ロールのメンバーは queue1 に対する consume 権限が割り当てられます。

5.3.3. すべてのアドレスでの完全なアクセスの設定

アドレスとキューへの完全なアクセスを許可するには、以下に示す例のような設定を使用します。

<security-settings>

<security-setting match="#">

<permission type="createDurableQueue" roles="guest"/>

<permission type="deleteDurableQueue" roles="guest"/>

<permission type="createNonDurableQueue" roles="guest"/>

<permission type="deleteNonDurableQueue" roles="guest"/>

<permission type="createAddress" roles="guest"/>

<permission type="deleteAddress" roles="guest"/>

<permission type="send" roles="guest"/>

<permission type="browse" roles="guest"/>

<permission type="consume" roles="guest"/>

<permission type="manage" roles="guest"/>

</security-setting>

</security-settings>- 1

- すべてのキューに適用するワイルドカード設定。

上記の設定では、すべての権限がすべてのキューの guest ロールのメンバーに付与されます。これは、すべてのユーザーに guest ロールを割り当てるように匿名認証を設定する開発のシナリオで役に立ちます。

より複雑な使用例については アドレスの複数の権限の設定 を参照してください。

5.3.4. ユーザーでのキューの設定

キューには、自動作成時に接続クライアントのユーザー名が割り当てられます。これは、キューでメタデータとして公開されます。JMX およびコンソールで公開されます。キューには、自動作成時に接続クライアントのユーザー名が割り当てられます。これは、キューでメタデータとして公開されます。JMX およびコンソールで公開されます

broker.xml で事前定義されたキューでユーザーを設定できます。

キューのユーザーを定義するには、以下に示す例のような設定を使用します。

<address name="ExempleQueue">

<anycast>

<queue name="ExampleQueue" user="admin" />

</anycast>

</address>キューでユーザーを設定しても、そのキューのセキュリティーセマンティクスは変更されず、そのキューのメタデータにのみ使用されます。

5.4. ロールベースのアクセス制御の設定

ロールベースのアクセス制御 (RBAC) を使用して、MBean の属性とメソッドへのアクセスを制限します。RBAC を使用すると、管理者は、ロールに基づいて、Web コンソール、管理インターフェイス、コアメッセージなどのすべてのユーザーに適切なレベルのアクセスを許可できます。RBAC は、BROKER_INSTANCE_DIR/etc/management.xml 設定ファイルの authorization 要素を使用して設定されます。authorization 要素内で、Whitelist、default-access、および role-access サブ要素を設定できます。

前提条件

RBAC を設定するには、最初 にロールを設定してユーザーを追加する 必要があります。

5.4.1. 認証をバイパスするためのホワイトリスト要素の設定

whitelist は、ユーザー認証を必要としない事前承認済みのドメインまたは MBean のセットです。認証を省略する必要のあるドメインの一覧または MBean の一覧、またはその両方を指定できます。たとえば、AMQ 管理コンソールの実行に必要な MBean の whitelist 要素を使用できます。

手順

-

BROKER_INSTANCE_DIR/etc/management.xml設定ファイルを開きます。 whitelist要素を検索し、設定を編集します。<whitelist> <entry domain="hawtio"/>1 </whitelist>- 1

- このドメインの MBean は認証をバイパスします。

この例では、ドメインが

hawtioの MBean が、認証なしでアクセスできます。MBean プロパティーに一致させるために<entry domain="hawtio" key="type=*"/>形式のワイルドカードエントリーを使用することもできます。次のコマンドを入力して、ブローカーを起動または再起動します。

-

Linux の場合:

BROKER_INSTANCE_DIR/bin/artemis run -

Windows の場合:

BROKER_INSTANCE_DIR\bin\artemis-service.exe start

-

Linux の場合:

5.4.2. ロールに基づく認証の設定

role-access 要素は、特定の MBean とその属性およびメソッドにロールをマップする方法を定義します。

手順

-

BROKER_INSTANCE_DIR/etc/management.xml設定ファイルを開きます。 role-access要素を検索し、設定を編集します。<role-access> <match domain="org.apache.activemq.artemis"> <access method="list*" roles="view,update,amq"/> <access method="get*" roles="view,update,amq"/> <access method="is*" roles="view,update,amq"/> <access method="set*" roles="update,amq"/> <access method="*" roles="amq"/> </match> </role-access>-

この場合、ドメイン名が

org.apache.activemq.apacheの MBean 属性を照合検索します。 -

一致する MBean 属性に対する

view、update、またはamqロールへのアクセスは、ロールを追加するlist*、get*、set*、is*、および*アクセスメソッドによって制御されます。method = "*"(ワイルドカード) 構文は、設定にリストされていない他の前メソッドをすべて指定する方法として使用されます。設定の各アクセスメソッドが MBean メソッド呼び出しに変換されます。 -

呼び出された MBean メソッドは、設定に記載されているメソッドと照合されます。たとえば、ドメインが

org.apache.activemq.artemisの MBean でlistMessagesというメソッドを呼び出すと、ブローカーはlistメソッドの設定で定義されたロールと、アクセスの照合を行います。 MBean の完全なメソッド名を使用してアクセスを設定することもできます。以下に例を示します。

<access method="listMessages" roles="view,update,amq"/>

-

この場合、ドメイン名が

次のコマンドを入力して、ブローカーを起動または再起動します。

-

Linux の場合:

BROKER_INSTANCE_DIR/bin/artemis run -

Windows の場合:

BROKER_INSTANCE_DIR\bin\artemis-service.exe start

-

Linux の場合:

MBean プロパティーに一致する key 属性を追加して、ドメイン内の特定の MBean を照合することもできます。以下にいくつかの例を示します。

ロールのドメインのすべてのキューへのマッピング

この例は、key 属性を使用して、指定したドメインのすべてのキューにロールをマッピングする方法を示しています。

<match domain="org.apache.activemq.artemis" key="subcomponent=queues">

<access method="list*" roles="view,update,amq"/>

<access method="get*" roles="view,update,amq"/>

<access method="is*" roles="view,update,amq"/>

<access method="set*" roles="update,amq"/>

<access method="*" roles="amq"/>

</match>ドメインの特定のキューへのロールのマッピング

この例は、key 属性を使用して、特定の名前付きキューにロールをマッピングする方法を示しています。この例では、名前付きキューは exampleQueue です。

<match domain="org.apache.activemq.artemis" key="queue=exampleQueue">

<access method="list*" roles="view,update,amq"/>

<access method="get*" roles="view,update,amq"/>

<access method="is*" roles="view,update,amq"/>

<access method="set*" roles="update,amq"/>

<access method="*" roles="amq"/>

</match>指定の接頭辞を含むすべてのキュー名へのロールのマッピング

以下の例は、指定した接頭辞が含まれるすべてのキューにロールをマップする方法を示しています。この例では、ワイルドカード演算子 (*) を使用して、接頭辞 example で始まるすべてのキュー名を照合します。

<match domain="org.apache.activemq.artemis" key="queue=example*">

<access method="list*" roles="view,update,amq"/>

<access method="get*" roles="view,update,amq"/>

<access method="is*" roles="view,update,amq"/>

<access method="set*" roles="update,amq"/>

<access method="*" roles="amq"/>

</match>さまざまなロールのさまざまなキューセットへのマッピング

同じ属性を組み合わせた各種セット (例: さまざまなキューのセット) に対して、異なるロールをマッピングする場合などです。これを実現するために、設定ファイルに複数の match 要素を含めることができます。ただし、この場合、同じドメインに複数の一致が存在する可能性があります。