リリースノート

Red Hat Certificate System 9

Red Hat Certificate System 9 (9.0 - 9.7) に関連する主な機能および更新

概要

本リリースノートには、現在製品ドキュメントガイドで利用できない Red Hat Certificate System 9.7 に関連する重要な情報が記載されています。新機能、システム要件、インストールノート、既知の問題、リソース、およびその他の現在の問題に対処できます。Red Hat Certificate System 9.7 をデプロイする前に、これらのリリースノート全体をお読みください。

第1章 Red Hat Certificate System 9.7

リンクのコピーリンクがクリップボードにコピーされました!

本セクションでは、Red Hat Certificate System 9.7 の変更を説明します。

1.1. ハードウェアの要件

リンクのコピーリンクがクリップボードにコピーされました!

本セクションでは、Certificate System 9.7 の最小および推奨されるハードウェアを説明します。環境によっては、より多くのリソースが必要になる可能性があることに注意してください。

最低要件

- CPU: 2 スレッド

- RAM: 2 GB

- ディスク容量: 20 GB

この最小要件は、Red Hat Enterprise Linux 7 の最小要件に基づいています。詳細は、Red Hat Enterprise Linux テクノロジーの機能と制限を参照してください。

推奨される要件

- CPU: 4 つ以上のスレッド、AES-NI サポート

- RAM: 4 GB 以上

- ディスク容量: 80 GB 以上

1.2. サポート対象のプラットフォーム

リンクのコピーリンクがクリップボードにコピーされました!

本セクションでは、Red Hat Certificate System 9.7 でサポートされているさまざまなサーバープラットフォーム、ハードウェア、トークン、およびソフトウェアを説明します。

1.2.1. サーバーサポート

リンクのコピーリンクがクリップボードにコピーされました!

Certificate System 9.7 の認証局 (CA)、Key Recovery Authority (KRA)、オンライン証明書ステータスプロトコル (OCSP)、トークンキーサービス (TKS)、およびトークン処理システム (TPS) サブシステムの実行は、Red Hat Enterprise Linux 7.9 以降でサポートされています。サポートされる Directory Server バージョンは 10.6 以降です。

注記

Certificate System 9.7 は、認定済みのハイパーバイザーの Red Hat Enterprise Linux 仮想ゲストでの実行に対応します。詳細は、ナレッジベースの記事Red Hat Enterprise Linux の実行が認定されているハイパーバイザーを参照してください。

1.2.2. クライアントサポート

リンクのコピーリンクがクリップボードにコピーされました!

Enterprise Security Client (ESC) は以下でサポートされます。

- Red Hat Enterprise Linux 7

- Red Hat Enterprise Linux 5 および 6 の最新版これらのプラットフォームは Red Hat Certificate System 9.7 をサポートしませんが、このクライアントは Red Hat Certificate System 9.7 の Token Management System (TMS) システムで使用できます。

1.2.3. サポート対象の Web ブラウザー

リンクのコピーリンクがクリップボードにコピーされました!

Certificate System 9.7 は、以下のブラウザーに対応しています。

| プラットフォーム | エージェントサービス | エンドユーザーページ |

|---|---|---|

| Red Hat Enterprise Linux | Firefox 60 以降 [a] | Firefox 60 以降 [a] |

| Windows 7 | Firefox 60 以降 [a] |

Firefox 60 以降

[a] |

[a]

この Firefox バージョンは、ブラウザーからキーの生成およびアーカイブに使用される 暗号化 Web オブジェクトに対応しなくなりました。そのため、この分野では機能が限定されるはずです。

| ||

注記

HTML ベースのインスタンス設定に完全に対応するブラウザーは Mozilla Firefox のみです。

1.2.4. 対応するスマートカード

リンクのコピーリンクがクリップボードにコピーされました!

Enterprise Security Client (ESC) は、Global Platform 2.01 準拠のスマートカードおよび JavaCard 2.1 以降をサポートします。

Certificate System サブシステムは、以下のトークンを使用してテスト済みです。

- Gemalto TOP IM FIPS CY2 64K トークン (SCP01)

- Giesecke & Devrient (G&D) SmartCafe Expert 7.0 (SCP03)

- SafeNet Assured Technologies SC-650 (SCP01)

Certificate System でサポートされている唯一のカードマネージャーアプレットは、Red Hat Certificate System の pki-tps パッケージに含まれる CoolKey アプレットです。

1.2.5. サポート対象のハードウェアセキュリティーモジュール

リンクのコピーリンクがクリップボードにコピーされました!

以下の表は、Red Hat Certificate System がサポートする Hardware Security Modules (HSM) を示しています。

| HSM | ファームウェア | アプライアンスソフトウェア | クライアントソフトウェア |

|---|---|---|---|

| nCipher nShield Connect 6000 | 2.61.2 | CipherTools-linux64-dev-12.30.00 | CipherTools-linux64-dev-12.30.00 |

|

Gemalto SafeNet Luna SA 1700 / 7000 (制限)

(サポートは限定的です [a] を参照してください)。

| 6.24.0 | 6.2.0-15 | libcryptoki-6.2.x86_64 |

[a]

サポートされる機能の詳細は、「Gemalto SafeNet Luna SA 1700 / 7000 (制限)」 を参照してください。

| |||

1.2.5.1. Gemalto SafeNet Luna SA 1700 / 7000 (制限)

リンクのコピーリンクがクリップボードにコピーされました!

本セクションでは、Gemalto SafeNet Luna SA 1700 / 7000 HSM を使用する場合にサポートされる機能を説明します。

Gemalto SafeNet Luna SA は、CKE - Key Export モデルでの PKI 秘密鍵抽出のみおよび 非 FIPS モードでのみサポートされます。FIPS モードの Luna SA Cloning モデルおよび CKE モデルは、PKI 秘密鍵の抽出をサポートしません。Luna SA CKE – キーエクスポートモデルが FIPS モードの場合、PKI 秘密キーを抽出できません。

- CL - クローンモデル

- 対称キーおよびオブジェクトのクローン: 他の Luna SAs/G5 または Luna バックアップ HSM が可能

- 非対称 (プライベート) キーおよびオブジェクトのクローン作成: 他の Luna SAs/G5 または Luna バックアップ HSM が可能

- 対称キーおよびオブジェクトのレプリケーション: HA グループに設定されている場合に対称キーおよびオブジェクトをすべてレプリケート

- 非対称キーおよびオブジェクトのレプリケーション: HA グループに設定されている場合に非対称キーおよびオブジェクトをすべてレプリケート

- HSM からプライベート (非対称) キーをラップ: 実行できません。

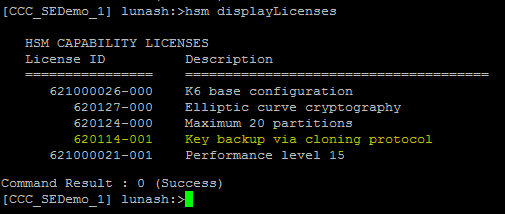

図1.1 クローンモデルの例

- CKE - Key Export モデル

- 対称キーおよびオブジェクトのクローン: 他の Luna SAs/G5 または Luna バックアップ HSM が可能

- 非対称 (プライベート) キーおよびオブジェクトのクローン: 不可能

- 対称キーおよびオブジェクトのレプリケーション: HA グループに設定されている場合に対称キーおよびオブジェクトをすべてレプリケート

- 非対称キーおよびオブジェクトのレプリケーション: 不可能

- HSM からプライベート (非対称) キーをラップ: 可能

図1.2 キーエクスポートモデルの例

1.3. 主な更新および新機能

リンクのコピーリンクがクリップボードにコピーされました!

このセクションでは、Red Hat Certificate System 9.7 の新機能および重要な更新について説明します。

Certificate System パッケージがバージョン 10.5.18 にリベース

pki-core パッケージ、redhat-pki パッケージ、redhat-pki-theme パッケージ、および pki-console パッケージがアップストリームバージョン 10.5.18 にアップグレードされ、以前のバージョンに対するバグ修正や機能強化が数多く追加されました。

pki-core パッケージの主な更新および新機能

Red Hat Certificate System の機能。pki-coreパッケージについては、『Red Hat Enterprise Linux 7.9 リリースノート』 に記載されています。

1.4. バグ修正

リンクのコピーリンクがクリップボードにコピーされました!

この箇所では、ユーザーに重大な影響を及ぼしていて、Red Hat Certificate System 9.7 で修正されたバグについて説明します。

既存の TPS インストールに TPS Auditor グループがない

以前のバージョンでは、LDAP は TPS 固有の Auditor のグループエントリーを表示していました。そのため、TPS Auditor グループを使用するには、既存のインスタンスに手動の LDAP 手順が必要になります。これは、新規インストールには影響を与えません。

これを修正するには、ldapmodify を実行して問題の LDAP サーバーに接続し、不足しているオブジェクトを追加します。

{rootSuffix} を、TPS 設定ファイルのベース DN (pki_ds_base_dn) に置き換えます。たとえば dc=tks,dc=pki,dc={DOMAIN...},dc={TLD}

これにより、既存の TPS インストールでは、新しい TPS インストールとともに Auditor グループを使用できます。

pki-core パッケージでのバグ修正

pki-core パッケージに含まれる Red Hat Certificate System のバグ修正は、『Red Hat Enterprise Linux 7.9 リリースノート』 に記載されています。

1.5. 非推奨の機能

リンクのコピーリンクがクリップボードにコピーされました!

本セクションでは、Certificate System 9.7 で非推奨になった機能を説明します。

証明書システムの SCP01 サポートが非推奨に

Red Hat Certificate System の次のメジャーリリースでは、Secure Channel Protocol 01 (SCP01) のサポートが削除されます。Red Hat は、SCP03 をサポートするスマートカードの使用を推奨します。

第2章 Red Hat Certificate System 9.6

リンクのコピーリンクがクリップボードにコピーされました!

本セクションでは、Red Hat Certificate System 9.6 の変更を説明します。

2.1. ハードウェアの要件

リンクのコピーリンクがクリップボードにコピーされました!

本セクションでは、Certificate System 9.6 の最小および推奨されるハードウェアを説明します。環境によっては、より多くのリソースが必要になる可能性があることに注意してください。

最低要件

- CPU: 2 スレッド

- RAM: 2 GB

- ディスク容量: 20 GB

この最小要件は、Red Hat Enterprise Linux 7 の最小要件に基づいています。詳細は、Red Hat Enterprise Linux テクノロジーの機能と制限を参照してください。

推奨される要件

- CPU: 4 つ以上のスレッド、AES-NI サポート

- RAM: 4 GB 以上

- ディスク容量: 80 GB 以上

2.2. サポート対象のプラットフォーム

リンクのコピーリンクがクリップボードにコピーされました!

本セクションでは、Red Hat Certificate System 9.6 でサポートされているさまざまなサーバープラットフォーム、ハードウェア、トークン、およびソフトウェアを説明します。

2.2.1. サーバーサポート

リンクのコピーリンクがクリップボードにコピーされました!

Certificate System 9.6 の認証局 (CA)、Key Recovery Authority (KRA)、オンライン証明書ステータスプロトコル (OCSP)、トークンキーサービス (TKS)、およびトークン処理システム (TPS) サブシステムの実行は、Red Hat Enterprise Linux 7.8 以降でサポートされています。サポートされる Directory Server バージョンは 10.5 以降です。

注記

Certificate System 9.6 は、認定されたハイパーバイザー上の Red Hat Enterprise Linux 仮想ゲストでの実行がサポートされています。詳細は、ナレッジベースの記事Red Hat Enterprise Linux の実行が認定されているハイパーバイザーを参照してください。

2.2.2. クライアントサポート

リンクのコピーリンクがクリップボードにコピーされました!

Enterprise Security Client (ESC) は以下でサポートされます。

- Red Hat Enterprise Linux 7

- Red Hat Enterprise Linux 5 および 6 の最新版これらのプラットフォームは Red Hat Certificate System 9.6 をサポートしていませんが、これらのクライアントは Red Hat Certificate System 9.6 のトークン管理システム (TMS) システムで使用できます。

2.2.3. サポート対象の Web ブラウザー

リンクのコピーリンクがクリップボードにコピーされました!

Certificate System 9.6 は次のブラウザーをサポートしています。

| プラットフォーム | エージェントサービス | エンドユーザーページ |

|---|---|---|

| Red Hat Enterprise Linux | Firefox 60 以降 [a] | Firefox 60 以降 [a] |

| Windows 7 | Firefox 60 以降 [a] |

Firefox 60 以降

[a] |

[a]

この Firefox バージョンは、ブラウザーからキーの生成およびアーカイブに使用される 暗号化 Web オブジェクトに対応しなくなりました。そのため、この分野では機能が限定されるはずです。

| ||

注記

HTML ベースのインスタンス設定に完全に対応するブラウザーは Mozilla Firefox のみです。

2.2.4. 対応するスマートカード

リンクのコピーリンクがクリップボードにコピーされました!

Enterprise Security Client (ESC) は、Global Platform 2.01 準拠のスマートカードおよび JavaCard 2.1 以降をサポートします。

Certificate System サブシステムは、以下のトークンを使用してテスト済みです。

- Gemalto TOP IM FIPS CY2 64K トークン (SCP01)

- Giesecke & Devrient (G&D) SmartCafe Expert 7.0 (SCP03)

- SafeNet Assured Technologies SC-650 (SCP01)

Certificate System でサポートされている唯一のカードマネージャーアプレットは、Red Hat Certificate System の pki-tps パッケージに含まれる CoolKey アプレットです。

2.2.5. サポート対象のハードウェアセキュリティーモジュール

リンクのコピーリンクがクリップボードにコピーされました!

以下の表は、Red Hat Certificate System がサポートする Hardware Security Modules (HSM) を示しています。

| HSM | ファームウェア | アプライアンスソフトウェア | クライアントソフトウェア |

|---|---|---|---|

| タレス nCipher nShield コネクト 6000 | 2.61.2 | CipherTools-linux64-dev-12.30.00 | CipherTools-linux64-dev-12.30.00 |

|

Gemalto SafeNet Luna SA 1700 / 7000 (制限)

(サポートは限定的です [a] を参照してください)。

| 6.24.0 | 6.2.0-15 | libcryptoki-6.2.x86_64 |

[a]

サポートされている機能の詳細については、を参照してください。「Gemalto SafeNet Luna SA 1700 / 7000 (制限)」。

| |||

2.2.5.1. Gemalto SafeNet Luna SA 1700 / 7000 (制限)

リンクのコピーリンクがクリップボードにコピーされました!

本セクションでは、Gemalto SafeNet Luna SA 1700 / 7000 HSM を使用する場合にサポートされる機能を説明します。

Gemalto SafeNet Luna SA は、CKE - Key Export モデルでの PKI 秘密鍵抽出のみおよび 非 FIPS モードでのみサポートされます。FIPS モードの Luna SA Cloning モデルおよび CKE モデルは、PKI 秘密鍵の抽出をサポートしません。Luna SA CKE – キーエクスポートモデルが FIPS モードの場合、PKI 秘密キーを抽出できません。

- CL - クローンモデル

- 対称キーおよびオブジェクトのクローン: 他の Luna SAs/G5 または Luna バックアップ HSM が可能

- 非対称 (プライベート) キーおよびオブジェクトのクローン作成: 他の Luna SAs/G5 または Luna バックアップ HSM が可能

- 対称キーおよびオブジェクトのレプリケーション: HA グループに設定されている場合に対称キーおよびオブジェクトをすべてレプリケート

- 非対称キーおよびオブジェクトのレプリケーション: HA グループに設定されている場合に非対称キーおよびオブジェクトをすべてレプリケート

- HSM からプライベート (非対称) キーをラップ: 実行できません。

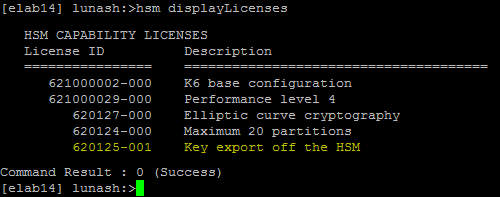

図2.1 クローンモデルの例

- CKE - Key Export モデル

- 対称キーおよびオブジェクトのクローン: 他の Luna SAs/G5 または Luna バックアップ HSM が可能

- 非対称 (プライベート) キーおよびオブジェクトのクローン: 不可能

- 対称キーおよびオブジェクトのレプリケーション: HA グループに設定されている場合に対称キーおよびオブジェクトをすべてレプリケート

- 非対称キーおよびオブジェクトのレプリケーション: 不可能

- HSM からプライベート (非対称) キーをラップ: 可能

図2.2 キーエクスポートモデルの例

2.3. 主な更新および新機能

リンクのコピーリンクがクリップボードにコピーされました!

このセクションでは、Red Hat Certificate System 9.6 の新機能と重要な更新について説明します。

証明書システムパッケージがバージョン 10.5.17 にリベースされました

のpki-core、redhat-pki、redhat-pki-theme、とpki-consoleパッケージはアップストリームバージョン 10.5.17 にアップグレードされ、以前のバージョンに比べて多くのバグ修正と機能強化が提供されています。

2.4. バグ修正

リンクのコピーリンクがクリップボードにコピーされました!

このパートでは、ユーザーに重大な影響を与える Red Hat Certificate System 9.6 で修正されたバグについて説明します。

Certificate System が SCP03 の AES キー導出を完全にサポートするようになりました

以前は、トークン管理システム (TMS) サブシステム (TPS および TKS) はセキュアチャネルプロトコル 3 (SCP03) をサポートしていましたが、機能は制限されていました。この更新により、管理者は完全な AES キー導出サポートを必要とする SCP03 カードを管理できるようになります。管理者は、新しい pistool ユーティリティーを使用して AES ベースのマスターキーを作成し、トークンへの安全なチャネルを作成し、AES マスターキーを使用してトークンに設定されたキーをアップグレードすることもできます。

pki-core パッケージでのバグ修正

Red Hat Certificate System のバグ修正。pki-coreパッケージについては、『Red Hat Enterprise Linux 7.8 リリースノート』 に記載されています。

2.5. 非推奨の機能

リンクのコピーリンクがクリップボードにコピーされました!

このセクションでは、Certificate System 9.6 で廃止された機能について説明します。

証明書システムの SCP01 サポートが非推奨に

Red Hat Certificate System の次のメジャーリリースでは、Secure Channel Protocol 01 (SCP01) のサポートが削除されます。Red Hat では、SCP03 をサポートするスマートカードを使用することを推奨します。

第3章 Red Hat 証明書システム 9.5

リンクのコピーリンクがクリップボードにコピーされました!

このセクションでは、Red Hat Certificate System 9.5 の変更点について説明します。

3.1. ハードウェアの要件

リンクのコピーリンクがクリップボードにコピーされました!

このセクションでは、Certificate System 9.5 の最小ハードウェアおよび推奨ハードウェアについて説明します。環境によっては、より多くのリソースが必要になる可能性があることに注意してください。

最低要件

- CPU: 2 スレッド

- RAM: 2 GB

- ディスク容量: 20 GB

この最小要件は、Red Hat Enterprise Linux 7 の最小要件に基づいています。詳細は、Red Hat Enterprise Linux テクノロジーの機能と制限を参照してください。

推奨される要件

- CPU: 4 つ以上のスレッド、AES-NI サポート

- RAM: 4 GB 以上

- ディスク容量: 80 GB 以上

3.2. サポート対象のプラットフォーム

リンクのコピーリンクがクリップボードにコピーされました!

このセクションでは、Red Hat Certificate System 9.5 でサポートされるさまざまなサーバープラットフォーム、ハードウェア、トークン、およびソフトウェアについて説明します。

3.2.1. サーバーサポート

リンクのコピーリンクがクリップボードにコピーされました!

Certificate System 9.5 の認証局 (CA)、キー回復局 (KRA)、オンライン証明書ステータスプロトコル (OCSP)、トークンキーサービス (TKS)、およびトークン処理システム (TPS) サブシステムの実行は、Red Hat Enterprise Linux 7.7 でサポートされています。以降。サポートされている Directory Server のバージョンは 10.4 以降です。

注記

Certificate System 9.5 は、認定されたハイパーバイザー上の Red Hat Enterprise Linux 仮想ゲストでの実行がサポートされています。詳細は、ナレッジベースの記事Red Hat Enterprise Linux の実行が認定されているハイパーバイザーを参照してください。

3.2.2. クライアントサポート

リンクのコピーリンクがクリップボードにコピーされました!

Enterprise Security Client (ESC) は以下でサポートされます。

- Red Hat Enterprise Linux 7

- Red Hat Enterprise Linux 5 および 6 の最新版これらのプラットフォームは Red Hat Certificate System 9.5 をサポートしていませんが、これらのクライアントは Red Hat Certificate System 9.5 のトークン管理システム (TMS) システムで使用できます。

3.2.3. サポート対象の Web ブラウザー

リンクのコピーリンクがクリップボードにコピーされました!

Certificate System 9.5 は次のブラウザーをサポートしています。

| プラットフォーム | エージェントサービス | エンドユーザーページ |

|---|---|---|

| Red Hat Enterprise Linux | Firefox 60 以降 [a] | Firefox 60 以降 [a] |

| Windows 7 | Firefox 60 以降 [a] |

Firefox 60 以降

[a] |

[a]

この Firefox バージョンは、ブラウザーからキーの生成およびアーカイブに使用される 暗号化 Web オブジェクトに対応しなくなりました。そのため、この分野では機能が限定されるはずです。

| ||

注記

HTML ベースのインスタンス設定に完全に対応するブラウザーは Mozilla Firefox のみです。

3.2.4. 対応するスマートカード

リンクのコピーリンクがクリップボードにコピーされました!

Enterprise Security Client (ESC) は、Global Platform 2.01 準拠のスマートカードおよび JavaCard 2.1 以降をサポートします。

Certificate System サブシステムは、以下のトークンを使用してテスト済みです。

- Gemalto TOP IM FIPS CY2 64K トークン (SCP01)

- Giesecke & Devrient (G&D) SmartCafe Expert 7.0 (SCP03)

- SafeNet Assured Technologies SC-650 (SCP01)

Certificate System でサポートされている唯一のカードマネージャーアプレットは、Red Hat Certificate System の pki-tps パッケージに含まれる CoolKey アプレットです。

3.2.5. サポート対象のハードウェアセキュリティーモジュール

リンクのコピーリンクがクリップボードにコピーされました!

以下の表は、Red Hat Certificate System がサポートする Hardware Security Modules (HSM) を示しています。

| HSM | ファームウェア | アプライアンスソフトウェア | クライアントソフトウェア |

|---|---|---|---|

| タレス nCipher nShield コネクト 6000 | 2.61.2 | CipherTools-linux64-dev-12.30.00 | CipherTools-linux64-dev-12.30.00 |

|

Gemalto SafeNet Luna SA 1700 / 7000 (制限)

(サポートは限定的です [a] を参照してください)。

| 6.24.0 | 6.2.0-15 | libcryptoki-6.2.x86_64 |

[a]

サポートされている機能の詳細については、を参照してください。「Gemalto SafeNet Luna SA 1700 / 7000 (制限)」。

| |||

3.2.5.1. Gemalto SafeNet Luna SA 1700 / 7000 (制限)

リンクのコピーリンクがクリップボードにコピーされました!

本セクションでは、Gemalto SafeNet Luna SA 1700 / 7000 HSM を使用する場合にサポートされる機能を説明します。

Gemalto SafeNet Luna SA は、CKE - Key Export モデルでの PKI 秘密鍵抽出のみおよび 非 FIPS モードでのみサポートされます。FIPS モードの Luna SA Cloning モデルおよび CKE モデルは、PKI 秘密鍵の抽出をサポートしません。Luna SA CKE – キーエクスポートモデルが FIPS モードの場合、PKI 秘密キーを抽出できません。

- CL - クローンモデル

- 対称キーおよびオブジェクトのクローン: 他の Luna SAs/G5 または Luna バックアップ HSM が可能

- 非対称 (プライベート) キーおよびオブジェクトのクローン作成: 他の Luna SAs/G5 または Luna バックアップ HSM が可能

- 対称キーおよびオブジェクトのレプリケーション: HA グループに設定されている場合に対称キーおよびオブジェクトをすべてレプリケート

- 非対称キーおよびオブジェクトのレプリケーション: HA グループに設定されている場合に非対称キーおよびオブジェクトをすべてレプリケート

- HSM からプライベート (非対称) キーをラップ: 実行できません。

図3.1 クローンモデルの例

- CKE - Key Export モデル

- 対称キーおよびオブジェクトのクローン: 他の Luna SAs/G5 または Luna バックアップ HSM が可能

- 非対称 (プライベート) キーおよびオブジェクトのクローン: 不可能

- 対称キーおよびオブジェクトのレプリケーション: HA グループに設定されている場合に対称キーおよびオブジェクトをすべてレプリケート

- 非対称キーおよびオブジェクトのレプリケーション: 不可能

- HSM からプライベート (非対称) キーをラップ: 可能

図3.2 キーエクスポートモデルの例

3.3. 主な更新および新機能

リンクのコピーリンクがクリップボードにコピーされました!

このセクションでは、Red Hat Certificate System 9.5 の新機能と重要な更新について説明します。

証明書システムパッケージがバージョン 10.5.16 にリベースされました

のpki-core、redhat-pki、redhat-pki-theme、とpki-consoleパッケージはアップストリームバージョン 10.5.16 にアップグレードされ、以前のバージョンに比べて多くのバグ修正と機能強化が提供されています。

pki-core パッケージの主な更新および新機能

Red Hat Certificate System の機能。pki-coreパッケージについては、『Red Hat Enterprise Linux 7.7 リリースノート』 に記載されています。

3.4. バグ修正

リンクのコピーリンクがクリップボードにコピーされました!

このパートでは、ユーザーに重大な影響を与える Red Hat Certificate System 9.5 で修正されたバグについて説明します。

pki-core パッケージでのバグ修正

Red Hat Certificate System のバグ修正。pki-coreパッケージについては、『Red Hat Enterprise Linux 7.7 リリースノート』 に記載されています。

3.5. 非推奨の機能

リンクのコピーリンクがクリップボードにコピーされました!

このセクションでは、Certificate System 9.5 で廃止された機能について説明します。

証明書システムの SCP01 サポートが非推奨に

Red Hat Certificate System の次のメジャーリリースでは、Secure Channel Protocol 01 (SCP01) のサポートが削除されます。Red Hat では、SCP03 をサポートするスマートカードを使用することを推奨します。

第4章 Red Hat 証明書システム 9.4

リンクのコピーリンクがクリップボードにコピーされました!

このセクションでは、Red Hat Certificate System 9.4 の変更点について説明します。

4.1. ハードウェアの要件

リンクのコピーリンクがクリップボードにコピーされました!

このセクションでは、Certificate System 9.4 の最小ハードウェアおよび推奨ハードウェアについて説明します。環境によっては、より多くのリソースが必要になる可能性があることに注意してください。

最低要件

- CPU: 2 スレッド

- RAM: 2 GB

- ディスク容量: 20 GB

この最小要件は、Red Hat Enterprise Linux 7 の最小要件に基づいています。詳細は、Red Hat Enterprise Linux テクノロジーの機能と制限を参照してください。

推奨される要件

- CPU: 4 つ以上のスレッド、AES-NI サポート

- RAM: 4 GB 以上

- ディスク容量: 80 GB 以上

4.2. サポート対象のプラットフォーム

リンクのコピーリンクがクリップボードにコピーされました!

本セクションでは、Red Hat Certificate System 9.4 でサポートされているさまざまなサーバープラットフォーム、ハードウェア、トークン、およびソフトウェアを説明します。

4.2.1. サーバーサポート

リンクのコピーリンクがクリップボードにコピーされました!

Certificate System 9.4 の認証局 (CA)、Key Recovery Authority (KRA)、オンライン証明書ステータスプロトコル (OCSP)、トークンキーサービス (TKS)、およびトークン処理システム (TPS) サブシステムの実行は、Red Hat Enterprise Linux 7.6 以降でサポートされています。サポートされる Directory Server バージョンは 10.3 以降です。

注記

Certificate System 9.4 は、認定済みのハイパーバイザーの Red Hat Enterprise Linux 仮想ゲストでの実行に対応します。詳細は、ナレッジベースの記事Red Hat Enterprise Linux の実行が認定されているハイパーバイザーを参照してください。

4.2.2. クライアントサポート

リンクのコピーリンクがクリップボードにコピーされました!

Enterprise Security Client (ESC) は以下でサポートされます。

- Red Hat Enterprise Linux 7

- Red Hat Enterprise Linux 5 および 6 の最新版これらのプラットフォームは Red Hat Certificate System 9.4 をサポートしていませんが、これらのクライアントは Red Hat Certificate System 9.4 のトークン管理システム (TMS) システムで使用できます。

4.2.3. サポート対象の Web ブラウザー

リンクのコピーリンクがクリップボードにコピーされました!

Certificate System 9.4 は、以下のブラウザーに対応しています。

| プラットフォーム | エージェントサービス | エンドユーザーページ |

|---|---|---|

| Red Hat Enterprise Linux | Firefox 60 以降 [a] | Firefox 60 以降 [a] |

| Windows 7 | Firefox 60 以降 [a] |

Firefox 60 以降

Internet Explorer 10 [b]

|

[a]

この Firefox バージョンは、ブラウザーからキーの生成およびアーカイブに使用される 暗号化 Web オブジェクトに対応しなくなりました。そのため、この分野では機能が限定されるはずです。

[b]

現在、Internet Explorer 11 では、Red Hat Certificate System 9.4 ではサポートされていません。この Web ブラウザーの登録コードは、Internet Explorer 11 で非推奨となった Visual Basic スクリプトにより異なります。

| ||

注記

HTML ベースのインスタンス設定に完全に対応するブラウザーは Mozilla Firefox のみです。

4.2.4. 対応するスマートカード

リンクのコピーリンクがクリップボードにコピーされました!

Enterprise Security Client (ESC) は、Global Platform 2.01 準拠のスマートカードおよび JavaCard 2.1 以降をサポートします。

Certificate System サブシステムは、以下のトークンを使用してテスト済みです。

- Gemalto TOP IM FIPS CY2 64K トークン (SCP01)

- Giesecke & Devrient (G&D) SmartCafe Expert 7.0 (SCP03)

- SafeNet Assured Technologies SC-650 (SCP01)

Certificate System でサポートされている唯一のカードマネージャーアプレットは、Red Hat Certificate System の pki-tps パッケージに含まれる CoolKey アプレットです。

4.2.5. サポート対象のハードウェアセキュリティーモジュール

リンクのコピーリンクがクリップボードにコピーされました!

以下の表は、Red Hat Certificate System がサポートする Hardware Security Modules (HSM) を示しています。

| HSM | ファームウェア | アプライアンスソフトウェア | クライアントソフトウェア |

|---|---|---|---|

| タレス nCipher nShield コネクト 6000 | 2.61.2 | CipherTools-linux64-dev-12.30.00 | CipherTools-linux64-dev-12.30.00 |

|

Gemalto SafeNet Luna SA 1700 / 7000 (制限)

(サポートは限定的です [a] を参照してください)。

| 6.24.0 | 6.2.0-15 | libcryptoki-6.2.x86_64 |

[a]

サポートされている機能の詳細については、を参照してください。「Gemalto SafeNet Luna SA 1700 / 7000 (制限)」。

| |||

4.2.5.1. Gemalto SafeNet Luna SA 1700 / 7000 (制限)

リンクのコピーリンクがクリップボードにコピーされました!

本セクションでは、Gemalto SafeNet Luna SA 1700 / 7000 HSM を使用する場合にサポートされる機能を説明します。

Gemalto SafeNet Luna SA は、CKE - Key Export モデルでの PKI 秘密鍵抽出のみおよび 非 FIPS モードでのみサポートされます。FIPS モードの Luna SA Cloning モデルおよび CKE モデルは、PKI 秘密鍵の抽出をサポートしません。Luna SA CKE – キーエクスポートモデルが FIPS モードの場合、PKI 秘密キーを抽出できません。

- CL - クローンモデル

- 対称キーおよびオブジェクトのクローン: 他の Luna SAs/G5 または Luna バックアップ HSM が可能

- 非対称 (プライベート) キーおよびオブジェクトのクローン作成: 他の Luna SAs/G5 または Luna バックアップ HSM が可能

- 対称キーおよびオブジェクトのレプリケーション: HA グループに設定されている場合に対称キーおよびオブジェクトをすべてレプリケート

- 非対称キーおよびオブジェクトのレプリケーション: HA グループに設定されている場合に非対称キーおよびオブジェクトをすべてレプリケート

- HSM からプライベート (非対称) キーをラップ: 実行できません。

図4.1 クローンモデルの例

- CKE - Key Export モデル

- 対称キーおよびオブジェクトのクローン: 他の Luna SAs/G5 または Luna バックアップ HSM が可能

- 非対称 (プライベート) キーおよびオブジェクトのクローン: 不可能

- 対称キーおよびオブジェクトのレプリケーション: HA グループに設定されている場合に対称キーおよびオブジェクトをすべてレプリケート

- 非対称キーおよびオブジェクトのレプリケーション: 不可能

- HSM からプライベート (非対称) キーをラップ: 可能

図4.2 キーエクスポートモデルの例

4.3. 主な更新および新機能

リンクのコピーリンクがクリップボードにコピーされました!

このセクションでは、Red Hat Certificate System 9.4 の新機能および重要な更新について説明します。

Certificate System パッケージがバージョン 10.5.9 にリベース

pki-core パッケージ、redhat-pki パッケージ、redhat-pki-theme パッケージ、および pki-console パッケージがアップストリームバージョン 10.5.9 にアップグレードされ、以前のバージョンに対するバグ修正や機能強化が数多く追加されました。

pki-core パッケージの主な更新および新機能

Red Hat Certificate System の機能。pki-coreパッケージについては、『Red Hat Enterprise Linux 7.6 リリースノート』 に記載されています。

4.4. バグ修正

リンクのコピーリンクがクリップボードにコピーされました!

この箇所では、ユーザーに重大な影響を及ぼしていて、Red Hat Certificate System 9.4 で修正されたバグについて説明します。

サーバー側のキー生成は 1 つの ID タイプの証明書のみで成功します

以前は、ユーザーがサーバー側のキー生成を有効にしてカスタムトークン登録プロファイルをデプロイメントしようとして、ID タイプの証明書を 1 つだけ要求した場合、サーバー側のキー生成要求は失敗していました。この更新により、証明書システムはサーバー側のキー生成を正常に実行し、その結果、前述のシナリオでのトークンの登録が成功します。

pki-core パッケージでのバグ修正

pki-core パッケージに含まれる Red Hat Certificate System のバグ修正は、『Red Hat Enterprise Linux 7.6 リリースノート』 に記載されています。

4.5. 非推奨の機能

リンクのコピーリンクがクリップボードにコピーされました!

本セクションでは、Certificate System 9.4 で非推奨になった機能を説明します。

証明書システムの SCP01 サポートが非推奨に

Red Hat Certificate System の次のメジャーリリースでは、Secure Channel Protocol 01 (SCP01) のサポートが削除されます。Red Hat では、SCP03 をサポートするスマートカードを使用することを推奨します。

第5章 Red Hat 証明書システム 9.3

リンクのコピーリンクがクリップボードにコピーされました!

このセクションでは、Red Hat Certificate System 9.3 の変更点について説明します。

5.1. サポート対象のプラットフォーム

リンクのコピーリンクがクリップボードにコピーされました!

このセクションでは、Red Hat Certificate System 9.3 でサポートされるさまざまなサーバープラットフォーム、ハードウェア、トークン、およびソフトウェアについて説明します。

5.1.1. サーバーサポート

リンクのコピーリンクがクリップボードにコピーされました!

Certificate System 9.3 の認証局 (CA)、キー回復局 (KRA)、オンライン証明書ステータスプロトコル (OCSP)、トークンキーサービス (TKS)、およびトークン処理システム (TPS) サブシステムの実行は、Red Hat Enterprise Linux 7.5 でサポートされています。以降。サポートされている Directory Server のバージョンは 10.2 以降です。

注記

Certificate System 9.3 は、認定されたハイパーバイザー上の Red Hat Enterprise Linux 仮想ゲストでの実行がサポートされています。詳細は、ナレッジベースの記事Red Hat Enterprise Linux の実行が認定されているハイパーバイザーを参照してください。

5.1.2. クライアントサポート

リンクのコピーリンクがクリップボードにコピーされました!

Enterprise Security Client (ESC) は以下でサポートされます。

- Red Hat Enterprise Linux 7

- Red Hat Enterprise Linux 5 および 6 の最新版これらのプラットフォームは Red Hat Certificate System 9.3 をサポートしていませんが、これらのクライアントは Red Hat Certificate System 9.3 のトークン管理システム (TMS) システムで使用できます。

5.1.3. サポート対象の Web ブラウザー

リンクのコピーリンクがクリップボードにコピーされました!

Certificate System 9.3 は次のブラウザーをサポートしています。

| プラットフォーム | エージェントサービス | エンドユーザーページ |

|---|---|---|

| Red Hat Enterprise Linux | Firefox 52 以降 [a] | Firefox 52 以降 [a] |

| Windows 7 | Firefox 52 以降 [a] |

Firefox 52 以降

Internet Explorer 10 [b]

|

[a]

この Firefox バージョンは、ブラウザーからキーの生成およびアーカイブに使用される 暗号化 Web オブジェクトに対応しなくなりました。そのため、この分野では機能が限定されるはずです。

[b]

現在、Internet Explorer 11 では、Red Hat Certificate System 9.4 ではサポートされていません。この Web ブラウザーの登録コードは、Internet Explorer 11 で非推奨となった Visual Basic スクリプトにより異なります。

| ||

注記

HTML ベースのインスタンス設定に完全に対応するブラウザーは Mozilla Firefox のみです。

5.1.4. 対応するスマートカード

リンクのコピーリンクがクリップボードにコピーされました!

Enterprise Security Client (ESC) は、Global Platform 2.01 準拠のスマートカードおよび JavaCard 2.1 以降をサポートします。

Certificate System サブシステムは、以下のトークンを使用してテスト済みです。

- Gemalto TOP IM FIPS CY2 64K トークン (SCP01)

- Giesecke & Devrient (G&D) SmartCafe Expert 6.0 (SCP03)

- SafeNet Assured Technologies SC-650 (SCP01)

Certificate System でサポートされている唯一のカードマネージャーアプレットは、Red Hat Certificate System の pki-tps パッケージに含まれる CoolKey アプレットです。

5.1.5. サポート対象のハードウェアセキュリティーモジュール

リンクのコピーリンクがクリップボードにコピーされました!

以下の表は、Red Hat Certificate System がサポートする Hardware Security Modules (HSM) を示しています。

| HSM | ファームウェア | アプライアンスソフトウェア | クライアントソフトウェア |

|---|---|---|---|

| タレス nCipher nShield コネクト 6000 | 2.61.2 | CipherTools-linux64-dev-12.30.00 | CipherTools-linux64-dev-12.30.00 |

|

Gemalto SafeNet Luna SA 1700 / 7000 (制限)

(サポートは限定的です [a] を参照してください)。

| 6.24.0 | 6.2.0-15 | libcryptoki-6.2.x86_64 |

[a]

サポートされている機能の詳細については、を参照してください。「Gemalto SafeNet Luna SA 1700 / 7000 (制限)」。

| |||

5.1.5.1. Gemalto SafeNet Luna SA 1700 / 7000 (制限)

リンクのコピーリンクがクリップボードにコピーされました!

本セクションでは、Gemalto SafeNet Luna SA 1700 / 7000 HSM を使用する場合にサポートされる機能を説明します。

Gemalto SafeNet Luna SA は、CKE - Key Export モデルでの PKI 秘密鍵抽出のみおよび 非 FIPS モードでのみサポートされます。FIPS モードの Luna SA Cloning モデルおよび CKE モデルは、PKI 秘密鍵の抽出をサポートしません。Luna SA CKE – キーエクスポートモデルが FIPS モードの場合、PKI 秘密キーを抽出できません。

- CL - クローンモデル

- 対称キーおよびオブジェクトのクローン: 他の Luna SAs/G5 または Luna バックアップ HSM が可能

- 非対称 (プライベート) キーおよびオブジェクトのクローン作成: 他の Luna SAs/G5 または Luna バックアップ HSM が可能

- 対称キーおよびオブジェクトのレプリケーション: HA グループに設定されている場合に対称キーおよびオブジェクトをすべてレプリケート

- 非対称キーおよびオブジェクトのレプリケーション: HA グループに設定されている場合に非対称キーおよびオブジェクトをすべてレプリケート

- HSM からプライベート (非対称) キーをラップ: 実行できません。

図5.1 クローンモデルの例

- CKE - Key Export モデル

- 対称キーおよびオブジェクトのクローン: 他の Luna SAs/G5 または Luna バックアップ HSM が可能

- 非対称 (プライベート) キーおよびオブジェクトのクローン: 不可能

- 対称キーおよびオブジェクトのレプリケーション: HA グループに設定されている場合に対称キーおよびオブジェクトをすべてレプリケート

- 非対称キーおよびオブジェクトのレプリケーション: 不可能

- HSM からプライベート (非対称) キーをラップ: 可能

図5.2 キーエクスポートモデルの例

5.2. 主な更新および新機能

リンクのコピーリンクがクリップボードにコピーされました!

このセクションでは、Red Hat Certificate System 9.3 の新機能と重要な更新について説明します。

証明書システムパッケージがバージョン 10.5.1 にリベースされました

のpki-core、redhat-pki、redhat-pki-theme、とpki-consoleパッケージはアップストリームバージョン 10.5.1 にアップグレードされ、以前のバージョンに比べて多くのバグ修正と機能強化が提供されています。特に、この更新では、認証局向け共通基準保護プロファイルバージョン 2.1 の要件に対応しています。

証明書システムが RFC 5272 に準拠しました

この機能強化により、Certificate System は RFC 5272 - Certificate Management over CMS (CMC) に準拠するようになりました。

したがって、次のようないくつかの CMC 機能が追加および強化されました。

- 登録、更新、失効をサポートするために、同じエンティティーが所有する別の証明書で署名することによる身元証明

- 登録と取り消しの両方に共有シークレットを備えた

IdentityProof V2コントロール - 共有秘密をサポートするための識別制御

- 非署名証明書の

EncryptedPOPおよびDecryptedPOPコントロール POPLinkWitnessV2コントロール- ユーザー署名された CMC リクエストに対する TLS クライアント認証の強制

CMCStatusInfoV2応答

さらに、これらの新機能をサポートするために

CMCRequest および CMCResponse ユーティリティーが更新され、CMC Shared Secret 機能をサポートするために CMCSharedToken ユーティリティーが導入されました。

pki-core パッケージの主な更新および新機能

Red Hat Certificate System の機能。pki-coreパッケージについては、『Red Hat Enterprise Linux 7.5 リリースノート』 に記載されています。

5.3. バグ修正

リンクのコピーリンクがクリップボードにコピーされました!

このパートでは、ユーザーに重大な影響を与える Red Hat Certificate System 9.3 で修正されたバグについて説明します。

TPS サブシステムのインプレース更新により、externalRegISEtoken プロファイルが CS.cfg ファイルに追加されるようになりました。

証明書システムの以前の更新では、

externalRegISEtoken トークン処理システム (TPS) プロファイルがデフォルトの /usr/share/pki/tps/conf/CS.cfg TPS 設定ファイルに追加されました。ただし、管理者が古い TPS システムのインプレースアップグレードを実行した場合、新しい設定は /var/lib/pki/pki-instance_name/tps/conf/CS.cfg ファイルに追加されませんでした。したがって、アップグレードされた TPS システムでは新しい設定が使用されませんでした。今回の更新でこの問題が修正されています。その結果、インプレースアップグレードの実行時に、トークンプロファイルが TPS 設定に自動的に追加されるようになりました。

pki-core パッケージでのバグ修正

Red Hat Certificate System のバグ修正。pki-coreパッケージについては、『Red Hat Enterprise Linux 7.5 リリースノート』 に記載されています。

5.4. 既知の問題

リンクのコピーリンクがクリップボードにコピーされました!

このパートでは、Red Hat Certificate System 9.3 の既知の問題と、該当する場合は回避策について説明します。

pki-core パッケージにおける既知の問題

Red Hat 証明書システムの既知の問題。pki-coreパッケージについては、『Red Hat Enterprise Linux 7.5 リリースノート』 に記載されています。

第6章 Red Hat 証明書システム 9.2

リンクのコピーリンクがクリップボードにコピーされました!

次のセクションでは、Red Hat Certificate System 9.2 の変更点について詳しく説明します。

6.1. サポート対象のプラットフォーム

リンクのコピーリンクがクリップボードにコピーされました!

このセクションでは、Red Hat Certificate System 9.2 でサポートされるさまざまなサーバープラットフォーム、ハードウェア、トークン、およびソフトウェアについて説明します。

6.1.1. サーバーとクライアントのサポート

リンクのコピーリンクがクリップボードにコピーされました!

Certificate System 9.2 サブシステム (CA、KRA、OCSP、TKS、および TPS) は、Red Hat Enterprise Linux 7.4 以降のプラットフォームでサポートされています。

エンドユーザーのスマートカードを管理する Enterprise Security Client (ESC) も Red Hat Enterprise Linux 7 でサポートされています。

ESC は、Red Hat Enterprise Linux 5 および 6 の最新バージョンでもサポートされています。これらのプラットフォームは Red Hat Certificate System 9.2 をサポートしていませんが、これらのクライアントは Red Hat Certificate System 9.2 の TMS システムに対して使用できます。

6.1.2. サポート対象の Web ブラウザー

リンクのコピーリンクがクリップボードにコピーされました!

サブシステムのサービスページには、SSL/TLS をサポートする Web ブラウザーが必要です。エージェントや管理者などのユーザーは、Mozilla Firefox を使用してエージェントサービスページにアクセスすることを強く推奨します。通常のユーザーは Mozilla Firefox を使用する必要があります。

注記

HTML ベースのインスタンス設定が完全にサポートされている唯一のブラウザーは、Mozilla Firefox です。

| プラットフォーム | エージェントサービス | エンドユーザーページ |

|---|---|---|

| Red Hat Enterprise Linux | Firefox 38 以降 | Firefox 38 以降 |

| Windows 7 | Firefox 40 以降 |

Firefox 40 以降

Internet Explorer 10

|

| Windows Server 2012 | Firefox 40 以降 |

Firefox 40 以降

|

警告

Firefox バージョン 33、35 以降では、すべてのプラットフォームで、ブラウザーからキーを生成およびアーカイブするために使用される

暗号 Web オブジェクトがサポートされなくなりました。そのため、この分野では機能が限定されるはずです。

注記

Internet Explorer 11 は、この Web ブラウザーの登録コードが Internet Explorer 11 で非推奨になった VBScript に依存しているため、現在 Red Hat Certificate System 9 ではサポートされていません。

6.1.3. 対応するスマートカード

リンクのコピーリンクがクリップボードにコピーされました!

Enterprise Security Client は、Global Platform 2.01 準拠のスマートカードおよび JavaCard 2.1 以降をサポートします。

Certificate System サブシステムは、次のトークンを使用してテストされています。

- Gemalto TOP IM FIPS CY2 64K トークン (スマートカードおよび GemPCKey USB フォームファクターキーの両方として)

- SafeNet Assured Technologies スマートカード 650 (SC-650)、SCP01 をサポート

- G&D スマートカフェ 6.0 for SCP03

SC-650 のすべてのバージョンには Omniky 3121 リーダーが必要であることに注意してください。従来のスマートカードは、SCM SCR331 CCID リーダーで使用できます。

Certificate System でサポートされている唯一のカードマネージャーアプレットは、Red Hat Certificate System の pki-tps パッケージに含まれる CoolKey アプレットです。

6.1.4. サポートされている HSM

リンクのコピーリンクがクリップボードにコピーされました!

Red Hat Certificate System 9.2 は、nCipher NSShield connect 6000 および Gemalto SafeNet Luna SA 1700 の 2 つのハードウェアセキュリティーモジュール (HSM) をサポートすることがテストされています。

| HSM | ファームウェア | アプライアンスソフトウェア | クライアントソフトウェア |

|---|---|---|---|

| nCipher nShield 接続 6000 | 0.4.11cam2 | CipherTools-linux64-dev-11.70.00 | CipherTools-linux64-dev-11.70.00 |

| Gemalto SafeNet Luna SA 1700 | 6.22.0 | 6.0.0-41 | libcryptoki-5.4.1-2.x86_64 |

6.2. 主な更新および新機能

リンクのコピーリンクがクリップボードにコピーされました!

Red Hat Certificate System 9.2 には、次の新機能と重要な更新が導入されました。

重要

このドキュメントには、ベースの Red Hat Enterprise Linux 7.4 リリースでは使用できない機能のリリースノートのみが含まれていることに注意してください。Red Hat Certificate System の新機能の多くは、pki-coreこれらについては Red Hat Enterprise Linux 7.4 リリースノート に記載されています。

Red Hat Certificate System サーバー上の SSL/TLS セッションイベントに新しい監査イベントが追加されました

Red Hat Certificate System は、

SSL および TLS セッションイベント、つまり接続確立の成功と失敗、および接続の終了に関連するいくつかの新しい監査ログイベントをサポートするようになりました。

新しいログイベントは次のとおりです。

- 接続が成功した場合は ACCESS_SESSION_ESTABLISH_SUCCESS

- 失敗した接続の場合は ACCESS_SESSION_ESTABLISH_FAILURE

- 終了した接続の場合は ACCESS_SESSION_TERMINATED

これらの新しいイベントは、デフォルトでサーバー監査ログファイルに記録されます。これらの設定をさらに設定するには、

CS.cfg ファイルを使用します。(BZ#1404080)

Red Hat Certificate System は安全な接続の開始時にカスタムバナーを表示できるようになりました

新しい設定オプションが Red Hat Certificate System に追加され、安全な接続の開始時にカスタマイズ可能なバナーを表示できるようになりました。これにより、組織は不正使用に関する勧告通知や警告メッセージなどのメッセージを表示できるようになります。このメッセージは、PKI クライアント (PKI コマンドライン、Web ユーザーインターフェイス、または PKI コンソール) が

SSL または TLS 接続を使用してサーバーに接続するたびに表示されます。接続しているユーザーは、通常のクライアント操作を再開する前に、バナーを読んだことを確認するよう求められます。

この機能を有効にするには、

/etc/pki/pki-tomcat/banner.txt にファイルを作成し、表示するメッセージをこのファイルに配置します。ファイルが UTF-8 としてエンコードされていて、pkiuser ユーザーアカウントで読み取り可能であることを確認してください。バナーを削除するには、上記のファイルを削除してください。バナーを追加、変更、または削除するためにサーバーを再起動する必要はありません。(BZ#1404085)

Red Hat Certificate System サーバーから監査ログを取得するための新しいツール

監査ログを取得するための新しいツールが Red Hat Certificate System に追加され、監査人が検査と検証のために監査ログをローカルで取得できるようになりました。

既存の監査ログファイルをリスト表示するには、次のコマンドを使用します。

pki <subsystem>-audit-file-find

pki <subsystem>-audit-file-find

特定の監査ログファイルを取得するには、次のコマンドを使用します。

pki <subsystem>-audit-file-retrieve <filename>

pki <subsystem>-audit-file-retrieve <filename>

必要な監査ログを取得した後、grep などの標準ツールを使用して特定のログエントリーを検索し、AuditVerify ツールを使用してその信頼性を検証します。これらのツールの詳細については、それぞれのマニュアルページを参照してください。(BZ#1417307)

PKI コンソール の新しいセッションタイムアウトパラメーター

新しいパラメーター

keepAliveTimeout が Certificate System のサーバー設定ファイルに追加されました。このパラメーターは、PKI コンソール のセッションタイムアウト期間を制御します。PKI コンソールは、 このパラメーターで指定された期間アイドル状態が続いた後、サーバーから自動的に切断されます。コンソールはエラーメッセージを表示して終了します。

タイムアウトは

server.xml ファイルで設定され、タイムアウト期間をミリ秒単位で指定する整数を受け入れます。デフォルト値は 300000、つまり 5 分です。(BZ#1446877)

Certificate System が SCP03 対応トークンをサポートするようになりました

この機能強化により、Certificate System は、トークン管理システム (TMS) でセキュアチャネルプロトコル 03 (SCP03) 対応の Giesecke & Devrient (G&D) Smart Cafe 6 および Smart Cafe 7 トークンをサポートするようになりました。これにより、TMS ユーザーは、SCP03 に応答するスマートカードのトークンのフォーマットや登録などのトークン操作を実行できるようになり、トークンの操作中に Advanced Encryption Standard (AES) を使用して追加のセキュリティーが提供されます。(BZ#1274086)

6.3. バグ修正

リンクのコピーリンクがクリップボードにコピーされました!

Red Hat Certificate System 9.2 では、次の重要なバグ修正が導入されました。

重要

このドキュメントには、ベースの Red Hat Enterprise Linux 7.4 リリースでは使用できない機能のリリースノートのみが含まれていることに注意してください。Red Hat Certificate System のバグ修正の多くは、pki-coreこれらについては Red Hat Enterprise Linux 7.4 リリースノート に記載されています。

キーと証明書の削除後にトークンメモリーが消去されるようになりました

以前は、トークン処理システム (TPS) は、新しい証明書とキーでトークンを再登録するときに、特定の状況でトークンの Coolkey アプレットに古いデータを残していました。このバグは修正され、再登録が成功した後は、実際にトークン上にある証明書に関連付けられたデータのみが保持されます。(BZ#1405655)

第7章 Red Hat 証明書システム 9.1

リンクのコピーリンクがクリップボードにコピーされました!

次のセクションでは、Red Hat Certificate System 9.1 の変更点について詳しく説明します。

7.1. サポート対象のプラットフォーム

リンクのコピーリンクがクリップボードにコピーされました!

このセクションでは、Red Hat Certificate System 9.2 でサポートされるさまざまなサーバープラットフォーム、ハードウェア、トークン、およびソフトウェアについて説明します。

7.1.1. サーバーとクライアントのサポート

リンクのコピーリンクがクリップボードにコピーされました!

Certificate System 9.1 サブシステム (CA、KRA、OCSP、TKS、および TPS) は、Red Hat Enterprise Linux 7.3 以降のプラットフォームでサポートされています。

エンドユーザーのスマートカードを管理する Enterprise Security Client (ESC) も、Red Hat Enterprise Linux 7.3 以降のプラットフォームでサポートされています。

ESC は、Red Hat Enterprise Linux 5 および 6 の最新バージョンでもサポートされています。これらのプラットフォームは Red Hat Certificate System 9.1 をサポートしていませんが、これらのクライアントは Red Hat Certificate System 9.1 の TMS システムに対して使用できます。

7.1.2. サポート対象の Web ブラウザー

リンクのコピーリンクがクリップボードにコピーされました!

サブシステムのサービスページには、SSL/TLS をサポートする Web ブラウザーが必要です。エージェントや管理者などのユーザーは、Mozilla Firefox を使用してエージェントサービスページにアクセスすることを強く推奨します。通常のユーザーは Mozilla Firefox を使用する必要があります。

注記

HTML ベースのインスタンス設定が完全にサポートされている唯一のブラウザーは、Mozilla Firefox です。

| プラットフォーム | エージェントサービス | エンドユーザーページ |

|---|---|---|

| Red Hat Enterprise Linux | Firefox 38 以降 | Firefox 38 以降 |

| Windows 7 | Firefox 40 以降 |

Firefox 40 以降

Internet Explorer 10

|

| Windows Server 2012 | Firefox 40 以降 |

Firefox 40 以降

|

警告

Firefox バージョン 33、35 以降では、すべてのプラットフォームで、ブラウザーからキーを生成およびアーカイブするために使用される

暗号 Web オブジェクトがサポートされなくなりました。そのため、この分野では機能が限定されるはずです。

注記

Internet Explorer 11 は、この Web ブラウザーの登録コードが Internet Explorer 11 で非推奨になった VBScript に依存しているため、現在 Red Hat Certificate System 9 ではサポートされていません。

7.1.3. 対応するスマートカード

リンクのコピーリンクがクリップボードにコピーされました!

Enterprise Security Client は、Global Platform 2.01 準拠のスマートカードおよび JavaCard 2.1 以降をサポートします。

Certificate System サブシステムは、次のトークンを使用してテストされています。

- Gemalto TOP IM FIPS CY2 64K トークン (スマートカードおよび GemPCKey USB フォームファクターキーの両方として)

- SafeNet Assured Technologies スマートカード 650 (SC-650)、SCP01 と SCP02 の両方をサポート

SC-650 のすべてのバージョンには Omniky 3121 リーダーが必要であることに注意してください。従来のスマートカードは、SCM SCR331 CCID リーダーで使用できます。

Certificate System でサポートされている唯一のカードマネージャーアプレットは、Red Hat Certificate System の pki-tps パッケージに含まれる CoolKey アプレットです。

7.1.4. サポートされている HSM

リンクのコピーリンクがクリップボードにコピーされました!

Red Hat Certificate System 9.1 は、nCipher NSShield connect 6000 と Gemalto SafeNet Luna SA 1700 の 2 つのハードウェアセキュリティーモジュール (HSM) をサポートすることがテストされています。

| HSM | ファームウェア | アプライアンスソフトウェア | クライアントソフトウェア |

|---|---|---|---|

| nCipher nShield 接続 6000 | 0.4.11cam2 | CipherTools-linux64-dev-11.70.00 | CipherTools-linux64-dev-11.70.00 |

| Gemalto SafeNet Luna SA 1700 | 6.22.0 | 6.0.0-41 | libcryptoki-5.4.1-2.x86_64 |

7.2. トークン処理システムのアップグレードに関する注意事項

リンクのコピーリンクがクリップボードにコピーされました!

Red Hat Certificate System 9.0 の Token Processing System (TPS) サブシステムはテクノロジープレビューとしてリリースされたため、Red Hat Certificate System 9.1 以降へのアップグレードはサポートされていません。TPS サブシステムは、Red Hat Certificate System 9.0 からアンインストールしてから、Red Hat Certificate System 9.1 に再インストールする必要があります。インストールとアンインストールの手順については 、Red Hat Certificate System Planning、Installation and Deployment Guide を 参照してください。

7.3. 主な更新および新機能

リンクのコピーリンクがクリップボードにコピーされました!

Red Hat Certificate System 9.1 には、次の新機能と重要な更新が導入されました。

重要

このドキュメントには、Red Hat Enterprise Linux 7.3 のベースリリースでは利用できない機能のリリースノートのみが含まれていることに注意してください。Red Hat Certificate System の新機能の多くは、pki-coreこれらは Red Hat Enterprise Linux 7.3 リリースノート に記載されています。

新しい Java ベースのトークン処理システム

Red Hat Certificate System 9.1 は、Apache HTTPD ベースのトークン処理システム (TPS) を Java Tomcat ベースの TPS に置き換えます。新しい Java ベースの TPS は、既存の C ベースの実装と同等の機能を維持し、ユーザーエクスペリエンスを向上させる新しいユーザーインターフェイスを提供します。

注記

この機能は、Red Hat Certificate System の以前のリリースでテクノロジープレビューとして提供されていました。このリリースでは、機能ステータスが完全サポートに変更されます。

トークン処理システムのグローバルプラットフォーム 2.1.1

Global Platform の最新バージョンは、Red Hat Certificate System 9 に付属する TPS のバージョンに含まれており、サポートされています。TPS は、新しいバージョンの Global Platform と最新の暗号化操作をサポートするカードをプロビジョニングできるようになりました。特に、セキュアチャネルプロトコル 02 (SCP02) のサポートを提供する

gp211 アプレットが導入されました。SCP02 は SafeNet Assured Technologies スマートカード 650 でテストされています。

注記

この機能は、Red Hat Certificate System の以前のリリースでテクノロジープレビューとして提供されていました。このリリースでは、機能ステータスが完全サポートに変更されます。

Certificate System が個別のインストール用の SSL 暗号化の設定をサポートするようになりました

以前は、既存の 証明書サーバーに、 インストール時に使用されるデフォルトの暗号と重複しないカスタマイズされた暗号セットがある場合、新しいインスタンスをインストールして既存のインスタンスと連携できませんでした。この更新により、Certificate System では 2 段階のインストールを使用して

SSL 暗号をカスタマイズできるようになり、この問題が回避されます。

Certificate System インスタンスのインストール中に暗号を設定するには:

pki_skip_configuration=Trueオプションを含むデプロイメント設定ファイルを準備します。- デプロイメント設定ファイルを pkispawn コマンドに渡して、インストールの最初の部分を開始します。

/var/lib/pki/インスタンス/conf/server.xmlファイルのsslRangeCiphersオプションで暗号を設定します。インスタンスを インスタンス名に置き換えます。- デプロイメント設定ファイルの最初のステップで設定した

pki_skip_configuration=Trueオプションをpki_skip_installation=Trueに置き換えます。 - 同じ pkispawn コマンドを実行して、インストールを完了します。

マニュアルページの更新

Red Hat Certificate System 9 によって提供される多くのツールのマニュアルページが、このリリースで追加、書き換え、または大幅に更新されました。『Red Hat Certificate System 9 コマンドラインツールガイド』 で以前に公開されていた重要な使用方法情報がマニュアルページに掲載され、インターネットにアクセスできない場合でも、Certificate System がインストールされているシステム上でこの情報に確実にアクセスできるようになりました。同時に、コマンドラインツールガイドは Red Hat Certificate System 9.1 では非推奨となり、Red Hat カスタマーポータルでは公開されなくなります。

Certificate System は特定の JDK とバージョンを使用するようになり、代替手段はサポートされなくなりました

Red Hat Certificate System 9.1 は 、/usr/sbin/alternatives メカニズムを使用して選択可能なシステム Java に依存しなくなりました。代わりに、Red Hat Certificate System 9.1 は常に、独自に指定された JDK とバージョンを使用します。Red Hat Certificate System 9.1 の場合、この JDK は次のとおりです。java-1.8.0-openjdk、バージョンは 1:1.8.0 です。

7.4. バグ修正

リンクのコピーリンクがクリップボードにコピーされました!

Red Hat Certificate System 9.1 では、次の重要なバグ修正が導入されました。

重要

このドキュメントには、Red Hat Enterprise Linux 7.3 のベースリリースでは利用できない機能のリリースノートのみが含まれていることに注意してください。Red Hat Certificate System のバグ修正の多くは、pki-coreこれらは Red Hat Enterprise Linux 7.3 リリースノート に記載されています。

redhat-pki パッケージのインストールにサーバーオプションのリポジトリーは不要になりました

以前は、redhat-pkiパッケージは、jss-javadocパッケージは、

サーバーオプションの リポジトリーからのみ利用可能でした。したがって、このリポジトリーが有効になっていないシステムではインストールが失敗しました。

今回の更新により、redhat-pkiパッケージは依存しなくなりましたjss-javadocしたがって、インストールするために

サーバーオプションの リポジトリーは必要ありません。redhat-pki。のjss-javadocパッケージは依然として Server-optional によってのみ提供されており、パッケージをインストールする前に、Subscription Manager を使用して有効にする必要があります。

7.5. 既知の問題

リンクのコピーリンクがクリップボードにコピーされました!

Red Hat Certificate System 9.1 は、次の既知の問題の影響を受けます。

重要

このドキュメントには、Red Hat Enterprise Linux 7.3 のベースリリースでは利用できない機能のリリースノートのみが含まれていることに注意してください。Red Hat Certificate System の既知の問題の一部は、pki-coreこれらは Red Hat Enterprise Linux 7.3 リリースノート に記載されています。

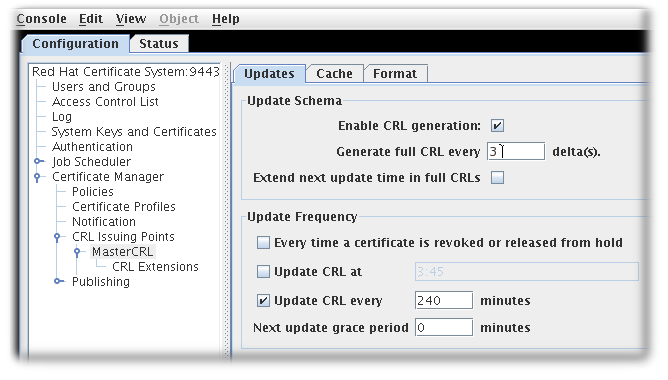

猶予期間が設定されていない限り、失効または保留が解除されるたびに更新されるようにコンソールで CRL を設定することはできません

現在、証明書失効リスト (CRL) 更新は、証明書失効イベントのみに基づいて設定できません。フル CRL スケジュールとデルタ CRL スケジュールを設定する場合、証明書が取り消されるか保留状態から解放されるたびに CRL を更新する オプションでも、2 つの 猶予期間 設定を入力する必要があります。

したがって、このオプションを選択するには、まず CRL を更新する間隔 オプションを選択し、次回の更新猶予期間 # 分 ボックスに数値を入力する必要があります。

Firefox は署名証明書とアーカイブ証明書を同時に登録できなくなりました

caDualCert.cfg プロファイルは以前、Mozilla 暗号化オブジェクトを使用して 2 つの要求 (1 つは署名証明書用、もう 1 つは暗号化証明書用) を作成し、暗号化証明書には秘密キーのアーカイブが指定されていました。Mozilla が generateCRMFRequest () オブジェクトを削除したため、Red Hat Certificate System はブラウザー内でこのタイプの登録をサポートできなくなりました。

次の手順では、pki コマンドラインインターフェイス (CLI) ツールを使用して同じ 2 つの証明書を生成する方法を示します。手動によるユーザー署名と暗号化証明書の登録について説明します。

- 署名専用証明書を登録します。

certutilを使用して証明書署名リクエスト (CSR) を作成します。certutil -R -k rsa -g 2048 -s "CN=John Smith,O=Example Corp,L=Mountain View,ST=California,C=US" -d ./ -a -o cert.cer

certutil -R -k rsa -g 2048 -s "CN=John Smith,O=Example Corp,L=Mountain View,ST=California,C=US" -d ./ -a -o cert.cerCopy to Clipboard Copied! Toggle word wrap Toggle overflow caSigningUserCertプロファイルを使用して、要求を認証局 (CA) に送信します。pki ca cert-request-submit --csr-file ./cert.cer --profile caSigningUserCert --subject "CN=John Smith,O=Example Corp,L=Mountain View,ST=California,C=US"

pki ca cert-request-submit --csr-file ./cert.cer --profile caSigningUserCert --subject "CN=John Smith,O=Example Corp,L=Mountain View,ST=California,C=US"Copy to Clipboard Copied! Toggle word wrap Toggle overflow - 最終的な証明書は、製品の標準エンドエンティティー (EE) グラフィカルユーザーインターフェイスを使用して取得できます。

- 暗号化専用証明書を登録します。

- Key Recovery Authority (KRA) からトランスポート証明書を取得します。

pki -C "" -U 'https://localhost:8443/ca' cert-show 0x07 --encoded --output transport.pem

pki -C "" -U 'https://localhost:8443/ca' cert-show 0x07 --encoded --output transport.pemCopy to Clipboard Copied! Toggle word wrap Toggle overflow - 製品のエンドエンティティーインターフェイスを調べることで、証明書

0x07 が実際に KRA のトランスポート証明書であることを確認できます。証明書の ID が異なる場合は、0x07の代わりにその ID を使用します。 - CRMFPopClient コマンドを使用して、秘密キーを KRA にアーカイブする暗号化証明書の CSR を作成します。ここでは、

caEncUserCertプロファイルを使用してこの証明書を取得します。CRMFPopClient -d . -p password "secret123" -o csr -a rsa -l 2048 -n "UID=username" -f caEncUserCert -b transport.pem

CRMFPopClient -d . -p password "secret123" -o csr -a rsa -l 2048 -n "UID=username" -f caEncUserCert -b transport.pemCopy to Clipboard Copied! Toggle word wrap Toggle overflow caEncUserCertプロファイルの登録テンプレートを取得します。pki -v -C "secret123" -U https://localhost:8443/ca cert-request-profile-show caEncUserCert --output encuser.xml

pki -v -C "secret123" -U https://localhost:8443/ca cert-request-profile-show caEncUserCert --output encuser.xmlCopy to Clipboard Copied! Toggle word wrap Toggle overflow - 作成した

CSRファイルの行末をサニタイズします。dos2unix csr

dos2unix csrCopy to Clipboard Copied! Toggle word wrap Toggle overflow - 登録テンプレートに次のように入力します。

cert_request_type = crmf cert_request = <copied certificate request blob from the file csr> sn_cn = <your cn value>

cert_request_type = crmf cert_request = <copied certificate request blob from the file csr> sn_cn = <your cn value>Copy to Clipboard Copied! Toggle word wrap Toggle overflow - 最終リクエストを CA に送信します。

pki -v -C "secret123" -U https://localhost.localdomain:8443/ca cert-request-submit encuser.xml

pki -v -C "secret123" -U https://localhost.localdomain:8443/ca cert-request-submit encuser.xmlCopy to Clipboard Copied! Toggle word wrap Toggle overflow

端末には登録の成功または失敗が出力されます。

登録が成功すると、エージェントはこのリクエストを承認し、証明書を発行できます。承認により、暗号化キーの KRA へのアーカイブがトリガーされることに注意してください。

製品の EE インターフェイスを使用して、新しい暗号化証明書を取得できます。

Internet Explorer 10 を使用した caUserCert プロファイル要求により、無効な要求エラーが発生する

現在、Windows 7 から Internet Explorer 10 を使用して

caUserCert プロファイルを使用してリクエストを送信しようとすると、リクエストにより無効なリクエストエラーが発生します。次の手順では、この問題を回避する方法を示します。

- インターネットオプション、詳細設定、セキュリティー セクションに移動し、TLS 1.2 ボックスのチェックを外して SSL ポートに接続します。

- エンドエンティティー ページに移動すると、CA 証明書チェーンをダウンロードしてインポートできます。CA 証明書を 信頼できる CA リスト に追加します。

- インターネットオプション に移動し、セキュリティー タブに入ります。SSL URL を 信頼済みサイトの リストに追加します。問題のトラブルシューティングを行う場合は、セキュリティースライダーを中高に設定するか、中以下を選択します。

- 右側の ツール ドロップダウンメニューをクリックして 互換表示設定 設定に移動し、サイトをリストに追加します。あるいは、イントラネットサイトまたはすべてのサイトのビューを有効にします。

- 通常のデュアルユースプロファイル登録ページに移動します。ブラウザーはおそらく、暗号化操作が行われようとしているという警告を発行します。OK をクリックしてそれを受け入れます。この時点で、キーサイズリストの隣に、通信サービスプロバイダー (CSP) を含むドロップダウンリストが表示されます。このリストが空でない場合は、登録を試みてください。

コンソールでは、証明書が取り消されるか保留から解放されるたびに CRL を更新するオプションを個別にチェックすることはできません。

現在、フル CRL スケジュールとデルタ CRL スケジュールを設定する場合、証明書が取り消されるか保留から解放されるたびに CRL を更新する オプションでも、2 つの 猶予期間 設定を入力する必要があります。したがって、証明書が取り消されるたび、または保留が解除されるたびにCRL を更新するオプションを選択するには、まず CRL を更新するたび に CRL を更新するオプションを選択し、次回の更新猶予期間 # 分 ボックスに数値を入力する必要があります。

TPS をアンインストールするときに必要な追加手順

既知の問題により、トークン処理システムをアンインストールする際には、以前のバージョンでは必要のなかったいくつかの追加手順を実行する必要があります。手順については、

pkidestroy (8) の マニュアルページを参照してください。

第8章 Red Hat 証明書システム 9.0

リンクのコピーリンクがクリップボードにコピーされました!

Red Hat Certificate System 9.0 は製品のメジャーリリースであり、最新の新機能が追加され、既存の機能がより堅牢かつ柔軟になりました。

8.1. サポート対象のプラットフォーム

リンクのコピーリンクがクリップボードにコピーされました!

このセクションでは、Red Hat Certificate System 9.0 でサポートされるさまざまなサーバープラットフォーム、ハードウェア、トークン、およびソフトウェアについて説明します。

8.1.1. サーバーとクライアントのサポート

リンクのコピーリンクがクリップボードにコピーされました!

Red Hat Certificate System サブシステム (CA、KRA、OCSP、TKS、および TPS) は、Red Hat Enterprise Linux 7.1 以降 (64 ビット) プラットフォームでサポートされています。

エンドユーザーのスマートカードを管理する Enterprise Security Client (ESC) は、Red Hat Enterprise Linux 7.1 以降 (64 ビット) プラットフォームでもサポートされています。

ESC は、Red Hat Enterprise Linux 5 および 6 の最新バージョンでもサポートされています。これらのプラットフォームは Red Hat Certificate System 9 をサポートしていませんが、これらのクライアントは Red Hat Certificate System 9 の TMS システムに対して使用できます。

8.1.2. サポート対象の Web ブラウザー

リンクのコピーリンクがクリップボードにコピーされました!

サブシステムのサービスページには、SSL/TLS をサポートする Web ブラウザーが必要です。エージェントや管理者などのユーザーは、Mozilla Firefox を使用してエージェントサービスページにアクセスすることを強く推奨します。通常のユーザーは Mozilla Firefox を使用してください。

注記

HTML ベースのインスタンス設定が完全にサポートされている唯一のブラウザーは、Mozilla Firefox です。

| プラットフォーム | エージェントサービス | エンドユーザーページ |

|---|---|---|

| Red Hat Enterprise Linux | Firefox 38 以降 | Firefox 38 以降 |

| Windows 7 | Firefox 40 以降 |

Firefox 40 以降

Internet Explorer 10

|

| Windows Server 2012 | Firefox 40 以降 |

Firefox 40 以降

|

警告

Firefox バージョン 33、35 以降では、すべてのプラットフォームで、ブラウザーからキーを生成およびアーカイブするために使用される

暗号 Web オブジェクトがサポートされなくなりました。そのため、この分野では機能が限定されるはずです。

注記

Internet Explorer 11 は、この Web ブラウザーの登録コードが Internet Explorer 11 で非推奨になった VBScript に依存しているため、現在 Red Hat Certificate System 9 ではサポートされていません。

8.1.3. 対応するスマートカード

リンクのコピーリンクがクリップボードにコピーされました!

Enterprise Security Client は、Global Platform 2.01 準拠のスマートカードおよび JavaCard 2.1 以降をサポートします。

Red Hat Certificate System サブシステムは、次のトークンを使用してテストされています。

- Gemalto TOP IM FIPS CY2 64K トークン (スマートカードおよび GemPCKey USB フォームファクターキーの両方として)

- SafeNet Assured Technologies スマートカード 650 (SC-650)、SCP01 と SCP02 の両方をサポート

SC-650 のすべてのバージョンには Omniky 3121 リーダーが必要であることに注意してください。従来のスマートカードは、SCM SCR331 CCID リーダーで使用できます。

Red Hat Certificate System でサポートされている唯一のカードマネージャーアプレットは、CoolKey アプレットです。pki-tps Red Hat Certificate System のパッケージ。

8.1.4. サポートされている HSM

リンクのコピーリンクがクリップボードにコピーされました!

Red Hat Certificate System 9 は、nCipher NSShield connect 6000 と Gemalto SafeNet Luna SA 1700 の 2 つのハードウェアセキュリティーモジュール (HSM) をサポートすることがテストされています。

| HSM | ファームウェア | アプライアンスソフトウェア | クライアントソフトウェア |

|---|---|---|---|

| nCipher nShield 接続 6000 | 0.4.11cam2 | CipherTools-linux64-dev-11.70.00 | CipherTools-linux64-dev-11.70.00 |

| Gemalto SafeNet Luna SA 1700 | 6.22.0 | 6.0.0-41 | libcryptoki-5.4.1-2.x86_64 |

8.2. Red Hat 証明書システムサブシステムのインストール

リンクのコピーリンクがクリップボードにコピーされました!

以下のセクションには、パッケージのインストールを開始するために必要な基本情報など、Red Hat Certificate System サブシステムをインストールするための前提条件と手順に関する情報が含まれています。基本的なインストール手順は次のとおりです。

- アクティブなネットワーク接続を備えた Red Hat Enterprise Linux 7.1 サーバーをインストールします。注記必須ではありませんが、実際のほとんどのデプロイメントでは、Red Hat Enterprise Linux 7.1 がインストールされている別のマシンに Red Hat Directory Server と Red Hat Certificate System をインストールすることが推奨されるアプローチです。デプロイメントで別のマシンが使用されている場合は、特に記載がない限り、両方のマシンで次のコマンドシーケンスを実行します。

- Red Hat Subscription マネージャーを使用してシステムをサブスクライブし、Red Hat Certificate System を提供するサブスクリプションをアタッチします。

subscription-manager register # subscription-manager list --available --all

# subscription-manager register # subscription-manager list --available --allCopy to Clipboard Copied! Toggle word wrap Toggle overflow Red Hat Certificate System を提供するプール ID をメモします。さらに、すべての証明書サブシステムは Red Hat Directory Server へのアクセスも必要とします。subscription-manager attach --pool=POOL_ID_CERT_SYSTEM # subscription-manager attach --pool=POOL_ID_DIR_SERVER

# subscription-manager attach --pool=POOL_ID_CERT_SYSTEM # subscription-manager attach --pool=POOL_ID_DIR_SERVERCopy to Clipboard Copied! Toggle word wrap Toggle overflow Certificate System が存在するマシンについては、必ず Red Hat Enterprise Linux Server のサブスクリプションをアタッチしてから、Red Hat Enterprise Linux オプションのリポジトリーを有効にしてください。subscription-manager attach --pool=POOL_ID_Red_Hat_Enterprise_Linux_Server # subscription-manager repos --enable rhel-7-server-optional-rpms

# subscription-manager attach --pool=POOL_ID_Red_Hat_Enterprise_Linux_Server # subscription-manager repos --enable rhel-7-server-optional-rpmsCopy to Clipboard Copied! Toggle word wrap Toggle overflow - Certificate System と Directory Server リポジトリーを有効にします。

- 証明書サーバーリポジトリーが存在するマシン上で証明書サーバーリポジトリーを有効にします。

subscription-manager repos --enable=rhel-7-server-rhcs-9-rpms

# subscription-manager repos --enable=rhel-7-server-rhcs-9-rpmsCopy to Clipboard Copied! Toggle word wrap Toggle overflow - Directory Server リポジトリーが常駐するマシン上で Directory Server リポジトリーを有効にします。

subscription-manager repos --enable=rhel-7-server-rhds-10-rpms

# subscription-manager repos --enable=rhel-7-server-rhds-10-rpmsCopy to Clipboard Copied! Toggle word wrap Toggle overflow

- 続行する前に、使用する各 Red Hat Enterprise Linux 7.1 システムに最新の更新が適用されていることを確認してください。

yum update

# yum updateCopy to Clipboard Copied! Toggle word wrap Toggle overflow - それが常駐するマシンに、Directory Server パッケージをインストールします。

yum install redhat-ds

# yum install redhat-dsCopy to Clipboard Copied! Toggle word wrap Toggle overflow - 実際のドメイン名が各

/etc/resolv.confファイルに指定されていること、およびホスト名が各/etc/hostsファイル内に設定されていることを確認してください。 - それが常駐するマシン上で、Directory Server インストールスクリプトを実行し、デフォルトを選択するか、必要に応じてカスタマイズします。

/usr/sbin/setup-ds-admin.pl

# /usr/sbin/setup-ds-admin.plCopy to Clipboard Copied! Toggle word wrap Toggle overflow - それが常駐するマシンに、Certificate System パッケージをインストールします。

yum install redhat-pki

# yum install redhat-pkiCopy to Clipboard Copied! Toggle word wrap Toggle overflow - 証明書サーバーが存在するマシンで、

pkispawnスクリプトを実行して、サブシステムインスタンスを作成および設定します。他のタイプのサブシステムを設定する前に、少なくとも 1 つの CA サブシステムがインストールされ、完全に設定されている必要があります。詳細は、pkispawn の man ページを参照してください。 - さまざまな Red Hat Certificate System サブシステムのエージェントインターフェイスにアクセスするには、適切に設定されたローカルまたはリモートの Mozilla Firefox Web ブラウザーを使用します。

Red Hat Certificate System サブシステムのインストールと設定について は、プランニング、インストール、およびデプロイメントガイド で詳しく説明されています。

8.2.1. JDK バージョンの確認

リンクのコピーリンクがクリップボードにコピーされました!

Red Hat Certificate System は OpenJDK 1.7.0 をサポートし、自動的にインストールします。

別のバージョンが必要な場合は、yum を 使用するか、からパッケージを直接ダウンロードして、OpenJDK をインストールできます。http://openjdk.java.net/install/。以下に例を示します。

yum install java-1.7.0-openjdk

# yum install java-1.7.0-openjdk

JDK をインストールした後、root として /usr/sbin/alternatives を 実行して、適切な JDK が利用可能であり、Red Hat Certificate System 9 を使用するために選択されていることを確認します。

まだ選択されていない場合は 、/usr/sbin/alternatives コマンドを使用して、適切な選択を設定します。

8.2.2. yum 経由でインストールする

リンクのコピーリンクがクリップボードにコピーされました!

Red Hat Enterprise Linux 7.1 にサブシステムをインストールするには、サブシステムごとに次のようなコマンドを実行します。

yum install pki-subsystem

# yum install pki-subsystem

サブシステムに は、次の Red Hat Certificate System サブシステムのいずれかを指定できます。

- 証明書マネージャーの

ca。 kra(キー回復局)。- オンライン証明書ステータスプロトコルレスポンダーの

ocsp。 - トークンキーシステムの

tks。 - トークン処理システムの

tps。 - Java コンソールの

コンソール。

すべての Red Hat Certificate System 9 証明書サーバー PKI パッケージをインストールするには、次のように入力します。

yum install redhat-pki

# yum install redhat-pki8.2.3. ISO イメージからのインストール

リンクのコピーリンクがクリップボードにコピーされました!

Red Hat Certificate System 9 は、Content Delivery Network から ISO イメージとしてダウンロードできます。この ISO イメージには、ローカル

yum リポジトリーとして使用できる RPMS/ ディレクトリーが含まれています。

Certificate System が存在するマシンについては、必ず Red Hat Enterprise Linux Server のサブスクリプションをアタッチしてから、Red Hat Enterprise Linux オプションのリポジトリーを有効にしてください。

subscription-manager attach --pool=POOL_ID_Red_Hat_Enterprise_Linux_Server # subscription-manager repos --enable rhel-7-server-optional-rpms

# subscription-manager attach --pool=POOL_ID_Red_Hat_Enterprise_Linux_Server

# subscription-manager repos --enable rhel-7-server-optional-rpmsRPMS/ ディレクトリーを Web サーバー上に配置し、その場所をリポジトリーとして使用するように yum を設定します。その後、Red Hat Certificate System の説明に従ってインストールします。「yum 経由でインストールする」。

Red Hat Directory Server は ISO イメージとしても取得できます。詳細については、Directory Server のドキュメントを参照してください。

8.3. 主な更新および新機能

リンクのコピーリンクがクリップボードにコピーされました!

Red Hat Enterprise Linux 7.1 上の Red Hat Certificate System 9.0 には、オプションの リポジトリーからのパッケージが必要です

Red Hat Certificate System 9.0 階層化製品を Red Hat Enterprise Linux 7.1 にデプロイする場合、Red Hat Enterprise Linux

Optional リポジトリーにのみ存在するパッケージにアクセスする必要があります。必要なパッケージは次のとおりです。

resteasy-base-client >= 3.0.6-1 is needed by pki-base-10.2.4-2.el7.noarch resteasy-base-jackson-provider >= 3.0.6-1 is needed by pki-base-10.2.4-2.el7.noarch libsvrcore.so.0()(64bit) is needed by pki-tps-10.2.4-2.el7.x86_64 jss-javadoc >= 4.2.6-35 is needed by redhat-pki-10.2.4-1.el7.noarch nuxwdog-client-java >= 1.0.1-11 is needed by pki-server-10.2.4-2.el7.noarch

resteasy-base-client >= 3.0.6-1 is needed by pki-base-10.2.4-2.el7.noarch

resteasy-base-jackson-provider >= 3.0.6-1 is needed by pki-base-10.2.4-2.el7.noarch

libsvrcore.so.0()(64bit) is needed by pki-tps-10.2.4-2.el7.x86_64

jss-javadoc >= 4.2.6-35 is needed by redhat-pki-10.2.4-1.el7.noarch

nuxwdog-client-java >= 1.0.1-11 is needed by pki-server-10.2.4-2.el7.noarch注記

Red Hat Enterprise Linux 7.2 以降、これらのパッケージは共通の依存関係に追加されるため、

オプションの リポジトリーを使用する必要がなくなりました。

新しい pki コマンドラインユーティリティー

Red Hat Certificate System 9 では、PKI サーバー上の PKI サービスにアクセスするためのインターフェイスを提供する新しい

pki コマンドラインユーティリティーが導入されています。このユーティリティーの主な目的は次のとおりです。

- 一般的に使用される CA および KRA 機能を、エンドユーザーがコマンドラインから使用したり、単純なスクリプト作成や自動化の目的で使用できるようにします。

- コマンドラインから新しい REST API 操作を使用できるようにします。

pki ユーティリティーの詳細については、pkiマニュアルページ。

簡素化されたインストールとデプロイメント

Red Hat Certificate System 9.0 には、インストールとデプロイメントを簡略化するためのいくつかの新機能が導入され、次の機能が提供されています。

- コマンドライン引数の代わりに INI のような設定ファイルを使用することで、サイレントインストールを簡素化します。

- インスタンスの作成と設定は 1 回の自動操作で実行できます

- 複数のサブシステムを単一の Tomcat インスタンスにデプロイできます。

インストールとデプロイメントの改善点の詳細については、pkispawnマニュアルページ。

テクノロジープレビュー: TPS のグローバルプラットフォーム 2.1.1

注記

この機能はテクノロジープレビューとして提供され、今後の製品機能への早期アクセスを提供し、サブスクリプション契約ではまだ完全にはサポートされていないことに注意してください。

Global Platform の最新バージョンは、Red Hat Certificate System 9 に付属する TPS のバージョンに含まれており、サポートされています。TPS は、新しいバージョンの Global Platform と最新の暗号化操作をサポートするカードをプロビジョニングできるようになりました。特に、セキュアチャネルプロトコル 02 (SCP02) のサポートを提供する

gp211 アプレットが導入されました。SCP02 は SafeNet Assured Technologies スマートカード 650 でテストされています。

REST Web サービス API

Red Hat Certificate System 9 は、証明書システムのさまざまな Web サービスにアクセスするための新しい REST API セットを提供します。また、他のアプリケーションとの統合を容易にする Java および Python クライアントライブラリーも提供します。

テクノロジープレビュー: 新しい Java ベースのトークン処理システム

注記

この機能はテクノロジープレビューとして提供され、今後の製品機能への早期アクセスを提供し、サブスクリプション契約ではまだ完全にはサポートされていないことに注意してください。

Red Hat Certificate System 9 は、Apache HTTPD ベースの TPS を Java Tomcat ベースの TPS に置き換えます。新しい Java ベースの TPS は、既存の C ベースの実装と同等の機能を維持し、ユーザーエクスペリエンスを向上させる新しいユーザーインターフェイスを提供します。

KRA の強化

以前は、キー回復機関 (KRA) は、CA の特定のプロファイルを使用して証明書を登録するときに、秘密 (非対称) 暗号化キーのみをアーカイブしていました。Red Hat Certificate System 9 では、KRA が拡張され、パスフレーズや対称キーなどの他のタイプのシークレットをアーカイブできるようになりました。これらのキーは、新しい KRA REST インターフェイスに直接接続するエージェントによってアーカイブおよび取得できます。

この機能により、KRA はあらゆる種類のシークレットを安全に監査できる保管庫として機能できます。実際、KRA は Red Hat Identity Management の Vault 機能の安全なバックエンドストアとして機能します。

さらに、TMS ワークフローのサーバー側のキー生成をサポートするために、非対称キーを生成およびアーカイブする KRA の機能が拡張され、対称キーの生成が可能になりました。この機能は、KRA REST インターフェイスにも公開されています。

KRA トランスポートキーローテーションのサポート

クローン化された Certificate System インスタンスを使用する大規模なエンタープライズ環境でトランスポートキーのローテーションを採用することは、移行のためにシャットダウンが必要となるため、現実的ではない可能性があります。Red Hat Certificate System 9 では、現在のトランスポートキーと新しいトランスポートキーを使用して CA/KRA サブシステムインスタンス間のシームレスな移行を可能にする KRA トランスポートキーローテーション機能が導入されています。この機能により、KRA トランスポートキーを定期的にローテーションして、移行中に古いトランスポートキーと新しいトランスポートキーの両方が動作できるようにすることで、セキュリティーを強化できます。個々のサブシステムインスタンスは順番に設定され、他のクローンはダウンタイムなしでサービスを継続します。

外部認証 LDAP サーバー

Red Hat Certificate System 9 では、登録時にディレクトリーベースの認証と連携して動作する外部認証メカニズムが導入されています。ディレクトリーベースの認証のいずれかを定義すると、ユーザーのグループ評価に関連する新しいパラメーターも定義できます。この機能は、認可による認証方法を強化し、必要に応じて、特定のプロファイルの登録を、外部認証/認可 LDAP サーバーで定義された特定のグループのユーザーに制限できるようにします。

インストール中のサーバー証明書への SAN の追加

以前は、管理者はシステム SSL 証明書に使用されるサブジェクト代替 (SAN) 拡張機能を制御できませんでした。このリリースでは、管理者が

pkispawn 設定で SAN 拡張を指定できるようにする新しい機能が追加されました。

共通基準による評価

Red Hat Certificate System 9 は、Common Criteria に関してまだ評価されていません。

PKI 設定が GUI ベースのインストールウィザードから削除されました

以前は、Certificate System は公開キー基盤 (PKI) 設定用の Web インターフェイスを提供していました。Firefox の GUI に関連する機能のサポートが不明瞭であるため、PKI 設定は Red Hat Certificate System 9.0 から削除されました。PKI インスタンスをインストールして設定するには、pkispawn ユーティリティーを使用します。

8.4. 既知の問題

リンクのコピーリンクがクリップボードにコピーされました!

これらは、Red Hat Certificate System 9.0 リリースの既知の問題です。利用可能な場合は、回避策も含まれます。

- BZ#1041414

- バグのため、TPS をインストールするときに証明書システムは間違った CA プロファイル ID を設定します。この問題を回避するには、手動で設定します。

op.enroll.delegateISEtoken.keyGen.encryption.ca.profileId/var/lib/pki/instance_name/tps/conf/CS.cfgファイル内のパラメーターを caTokenUserDelegateAuthKeyEnrollment に追加します。op.enroll.delegateISEtoken.keyGen.encryption.ca.profileId=caTokenUserDelegateAuthKeyEnrollment

op.enroll.delegateISEtoken.keyGen.encryption.ca.profileId=caTokenUserDelegateAuthKeyEnrollmentCopy to Clipboard Copied! Toggle word wrap Toggle overflow - BZ#1256901

TLS_ECDHE_RSA_*暗号が有効になっているときに特定の HSM が使用されると、サブシステムで通信の問題が発生します。この問題は、以下のシナリオで発生します。- CA がインストールされた後、2 番目のサブシステムをインストールする際に、セキュリティードメインとして CA にコンタクトしようとするため、正常にインストールすることができません。

- CA で証明書登録を実行している最中にアーカイブが必要になると、CA が KRA と同じ通信問題に遭遇します。このシナリオは、問題のある暗号がインストールで一時的に無効になっている場合に限り発生します。

この問題を回避するには、可能であればTLS_ECDHE_RSA_*暗号をオフにしておきます。Perfect Forward Secrecy はTLS_ECDHE_RSA_*暗号を使用してセキュリティーを強化しますが、各 SSL セッションの確立には約 3 倍の時間がかかることに注意してください。また、デフォルトのTLS_RSA_*暗号は、Certificate System の操作に適しています。- 上流で追跡された問題

- Red Hat Certificate System 9 は、RSA トランスポート証明書のみを使用した SCEP 登録を提供します。SCEP を使用して ECC 証明書を発行する必要がある場合、管理者は、CA 署名証明書の代わりに、転送目的で使用される RSA システム証明書を設定する必要があります。

- BZ#1202527

- クライアントから提供された CUID の形式が適切に変換されていない場合、

tokenTypeおよびkeySetマッピングリゾルバーフレームワークは、CUID 範囲 (tokenCUID.start/tokenCUID.end) のマッピングフィルターを適切に評価できないことがあります。 - BZ#1256984

- 現在、外部登録リカバリーは、個別にリカバリーする各キーのサイズを計算せず、デフォルトでは 1024 ビットキーに対してのみ適切に機能します。たとえば、2048 ビットの秘密キーを使用して証明書を回復しようとすると失敗します。この問題を回避するには、

CS.cfgファイルのexternalRegAddToTokenプロファイルに次の設定を追加します。op.enroll.externalRegAddToToken.keyGen.encryption.keySize=2048

op.enroll.externalRegAddToToken.keyGen.encryption.keySize=2048Copy to Clipboard Copied! Toggle word wrap Toggle overflow この設定は、追加する必要なすべての証明書に同じサイズのキーがある場合に機能します。 - BZ#1255963

scp01スマートカードをサポートする最新の TPS アプレットバージョンを使用すると、SafeNet 330 Java (330J) スマートカードでのフォーマット操作が失敗します。TPS サーバーは現在テクノロジープレビューとして提供されており、サブスクリプション契約ではまだ完全にはサポートされていないことに注意してください。- BZ#1202526

- トークンを終了すると、トークン上のすべての証明書が強制的に失効するため、以前はそのプロセスをカスタマイズする機能がほとんどありませんでした。Red Hat Certificate System は、証明書に対して実行される操作に対するきめ細かい制御を追加します。ただし、この機能が適切に動作するには、すべてのトークンタイプに対して次のパラメーターのリストを TPS

CS.cfgファイルに追加する必要があります。op.enroll.tokenType.keyGen.keyType.recovery.terminated.revokeCert op.enroll.tokenType.keyGen.keyType.recovery.terminated.revokeCert.reason op.enroll.tokenType.keyGen.keyType.recovery.terminated.scheme

op.enroll.tokenType.keyGen.keyType.recovery.terminated.revokeCert op.enroll.tokenType.keyGen.keyType.recovery.terminated.revokeCert.reason op.enroll.tokenType.keyGen.keyType.recovery.terminated.schemeCopy to Clipboard Copied! Toggle word wrap Toggle overflow 上記のパラメーターにより、terminated状態とkeyCompromise状態に異なる取り消し理由を設定できることが保証されます。op.enroll.tokenType.keyGen.keyType.recovery.endState.holdRevocationUntilLastCredential = true/false

op.enroll.tokenType.keyGen.keyType.recovery.endState.holdRevocationUntilLastCredential = true/falseCopy to Clipboard Copied! Toggle word wrap Toggle overflow 上記の各トークンの新しいパラメーターのセットにより、証明書が複数のトークンで共有されている場合、その証明書を含む最後のトークンが終了するか失われるまでその証明書が取り消されないように動作を設定できます。最後のトークンで証明書が最終的に取り消されると、他のすべてのトークンのステータスも同様に取り消しに設定されます。op.enroll.tokenType.keyGen.keyType.recovery.state.revokeExpiredCerts = true/false

op.enroll.tokenType.keyGen.keyType.recovery.state.revokeExpiredCerts = true/falseCopy to Clipboard Copied! Toggle word wrap Toggle overflow トークンタイプごとに上記の新しいパラメーターのセットを使用すると、期限切れの証明書が取り消されないように動作を設定できます。 - BZ#1255192

- 証明書マネージャー - 証明書プロファイル で、無効になっているプロファイルインスタンスを選択し、編集/表示 をクリックして 証明書プロファイルルールエディター ウィンドウを表示すると、入力への変更が正常に適用されません。

- BZ#1253502

caDirUserCert証明書が発行されるとき、発行された証明書のジョブ通知が有効になっていると、ジョブ通知電子メールは送信されません。- BZ#1252952

- 現在テクノロジープレビューとして提供されている

gp211Coolkey アプレットで SCP02 トークンを使用する場合、再登録操作を試行するとプロセスの終わり近くで失敗します。この問題を回避するには、再登録する前にフォーマット操作を実行します。 - BZ#1254804

- CRMF キー生成リクエストタイプは、Firefox 33、35 以降ではサポートされなくなりました。その結果、特に主要なアーカイブ機能において、ブラウザーベースの登録を実行できなくなりました。キーのアーカイブを実行しないプロファイルに対しては、単純な keygen ベースの登録の限定的なサポートが存在することに注意してください。この問題を回避するには、

pkiCLI ユーティリティーを通じて登録を実行します。Red Hat Certificate System 9 では、client-cert-request コマンドは PKCS #10 と CRMF の両方の証明書リクエストをサポートします。キーのアーカイブを含む CRMF 証明書リクエストを生成して送信するには、まずトランスポート証明書をダウンロードします。pki cert-find --name "<KRA Transport certificate's subject common name>" # pki cert-show serial_number --output transport.pem

# pki cert-find --name "<KRA Transport certificate's subject common name>" # pki cert-show serial_number --output transport.pemCopy to Clipboard Copied! Toggle word wrap Toggle overflow 次に、証明書リクエストを送信します。pki -c password client-init # pki -c password client-cert-request subject_DN --profile caDualCert --type crmf --transport transport.pem

# pki -c password client-init # pki -c password client-cert-request subject_DN --profile caDualCert --type crmf --transport transport.pemCopy to Clipboard Copied! Toggle word wrap Toggle overflow - BZ#1257670

- KRA を備えた CA がインストールされており、アーカイブが有効な CA プロファイルを介してアーカイブが試行される場合、サブシステムユーザーではなくユーザー

pkidbuserを使用して CA と KRA 間の接続が試行されると、アーカイブの試行は失敗します。この問題を回避するには、pkidbuserユーザーを Trusted Managers グループに追加します。 - BZ#1244965

- 同期キー回復メカニズムは Red Hat Certificate System 9 では非推奨になりました。Red Hat では、代わりに非同期キーリカバリーを使用することを推奨します。

- BZ#1250741

- CA と、

serialCloneTransferNumber=0が設定されているマスター CA のクローンを作成する場合、現在、pkispawnユーティリティーは適切なエラーメッセージを返しません。 - BZ#1255431

- 認証プラグインインターフェイスプロトコルとの非互換性により、

UdnPwdDirAuthプラグインが Red Hat Certificate System 9.0 で適切に動作しなくなるため、現時点ではこのプラグインをどのプロファイルにも配置できません。 - BZ#1250734

- CA のクローンを作成するときに、シリアル番号の範囲が

SerialCloneTransferNumberの値より小さい場合、pkispawnユーティリティーは適切なエラーメッセージを返さずに例外で終了します。 - BZ#1252621

pkispawnユーティリティーは、/etc/pki/default.cfgで定義されている次のデフォルトポートを使用します。pki_https_port=8443 pki_http_port=8080

pki_https_port=8443 pki_http_port=8080Copy to Clipboard Copied! Toggle word wrap Toggle overflow pkispawnでは非常に柔軟なカスタマイズが可能ですが、他の用途に事前に割り当てられたポートを使用してデフォルトのポート値をオーバーライドしようとすると、インストールまたは設定が失敗し、次のようなエラーメッセージが表示される場合があります。pkispawn : DEBUG ....... Error Type: Exception pkispawn : DEBUG ....... Error Message: port 9180 has invalid selinux context pki_ca_port_t

pkispawn : DEBUG ....... Error Type: Exception pkispawn : DEBUG ....... Error Message: port 9180 has invalid selinux context pki_ca_port_tCopy to Clipboard Copied! Toggle word wrap Toggle overflow 特定のポートが利用可能かどうかは、次のコマンドを実行して確認できます。semanage port -l | grep 9180 pki_ca_port_t tcp 829, 9180, 9701, 9443-9447 # semanage port -l | grep 18443 (if the port is unused, nothing will be displayed)

# semanage port -l | grep 9180 pki_ca_port_t tcp 829, 9180, 9701, 9443-9447 # semanage port -l | grep 18443 (if the port is unused, nothing will be displayed)Copy to Clipboard Copied! Toggle word wrap Toggle overflow 注記Red Hat Certificate System 9 は、デフォルトの HTTP ポート 8080 がhttp_cache_port_tを使用する場合でも、主にhttp_port_tSELinux コンテキストを使用します。以下のポートとその SELinux コンテキストは、以前のバージョンの Red Hat Certificate System のシステムポリシーに追加されたため、Red Hat Certificate System 9 では使用できません。Copy to Clipboard Copied! Toggle word wrap Toggle overflow - BZ#1246635

- pki user-cert-add コマンドには、CA からユーザー証明書を直接インポートするオプションが用意されています。ただし、クライアントライブラリーの初期化が正しくないためにコマンドが SSL ポート経由で実行される場合、このオプションは正しく機能しません。その結果、コマンドは失敗し、次のエラーメッセージが表示されます。

javax.net.ssl.SSLPeerUnverifiedException: peer not authenticated.

javax.net.ssl.SSLPeerUnverifiedException: peer not authenticated.Copy to Clipboard Copied! Toggle word wrap Toggle overflow この問題を回避するには、pki cert-show コマンドを使用して CA から証明書をファイルにダウンロードし、次に pki user-cert-add コマンドを使用してファイルから証明書をアップロードします。 - BZ#1247410

- 現在、

ocspResponderURL設定パラメーターは、HTTPS セキュアポートを使用する場合には機能しません。その結果、CA のセキュアポートを使用して KRA (Key Recovery Authority) サブシステムから OCSP チェックを有効にしようとすると、KRA の再起動中に自己テストが失敗します。この問題を回避するには、応答には署名とタイムスタンプが付いているため、安全でない HTTP ポートを安全に使用できます。 - BZ#1251581

- エンドエンティティーページで

手動ユーザー署名および暗号化証明書登録プロファイルを使用して登録要求が送信されると、CA は暗号化証明書と署名証明書の両方を生成します。ただし、CRMFPopClientまたはpkiユーティリティーを使用して要求が送信された場合、CA は暗号化証明書のみを生成します。この問題を回避するには、署名証明書を個別に要求します。 - BZ#1231261

pkispawnユーティリティーには対話型モードがあり、主にユーザーが最も簡単な設定をデプロイし、Red Hat Certificate System に慣れるのに役立ちます。したがって、pkispawn は現在、HSM、クローン作成サブシステム、サブ CA、および外部署名された CA の対話型セッションを提供しません。一時的な救済策として、対話型のpkispawnセッション中に、どの機能がまだサポートされていないのかがユーザーに適切に通知され、他の関連するエラーメッセージによる混乱が防止されます。- BZ#753311

- CA を再起動すると、SELinux は AVC 拒否エラーメッセージを返します。最終的に CA は適切に再起動されるため、これらのエラーは無視できます。

- BZ#699456

- 管理者がカスタムログタイプを作成した場合、ファイルまたはログファイル設定に加えられた変更は監査ログに記録されません。これは、ログファイルが安全ではないことを意味します。

- BZ#693412

- KRA エージェントのページを使用して保留中の回復リクエストを検索しても、保留中のリクエストのリストは返されません。回復リクエストの送信時に指定された参照番号を使用して、特定の回復リクエストを検索します。参照番号で検索すると、回復要求レコードが返されます。そこから、 ボタンをクリックすることでリクエストを承認できます。

- BZ#678320

- アプレットのアップグレード操作でトークンのパスワードをリセットすると、正しく機能しません。パスワードのリセット操作とアプレットのアップグレード操作は両方とも失敗します。この問題を回避するには、PIN リセットプロファイルでアプレットのアップグレードを無効にします。

- BZ#673182

- ECC キーは監査ログの署名ではサポートされていません。サーバーも AuditVerify ユーティリティーも、署名付き監査ログファイルの ECC キーをサポートしません。この問題を回避するには、監査ログの署名に RSA キーを使用します。

- BZ#664594

- キー回復リクエストが承認されて完了すると、回復リクエストページにどの KRA エージェントが回復を承認したかのリストが表示されます。代わりに、回復承認エージェント フィールドは空白のままになります。エージェントがリクエストを承認するために使用する回復ページは、承認するエージェントのリストで更新されます。そのページは参照できます。

- BZ#616532

- キーを回復しようとするときに、キー識別子に基づいて保留中のリクエストを検索し、 ボタンをクリックすると、リクエストの処理に問題があったというエラーが返されます。検索リクエストの送信に使用されたフォームが不正な形式のリクエストを送信し、その結果、無効な X.509 証明書エラーが発生します。この問題を回避するには、検索条件フォームに完全な証明書 BLOB を貼り付けて回復証明書を検索します。

- BZ#512029

- 同じ HSM パーティションが複数の Red Hat Certificate System サブシステムインスタンスに使用されている場合、インスタンスが異なるホスト上にある場合でも、インスタンス名を複数回使用することはできません。ユーザーが既存のインスタンスと同じ名前 (デフォルトのオプションを含む) で新しいインスタンスを設定しようとすると、証明書のサブジェクト名がすでに存在するというエラーが表示され、設定プロセスが鍵生成ステップで停止します。この問題を回避するには、HSM を使用するときに、常に個別の

pki_ XYZ _subject_dnを個別に指定します。 - BZ#226823

server.xmlファイルの <Connector> エントリーにエラーがあると、サーバーが起動してそのコネクターポートをリッスンしますが、サービスは提供されません。この問題は、システムが内部トークンではなく HSM を使用するように設定されている場合に発生し、Tomcat サーバーから返される次の JSS 設定エラーによって認識できます。Failed to create jss service: java.lang.SecurityException: Unable to initialize security library

Failed to create jss service: java.lang.SecurityException: Unable to initialize security libraryCopy to Clipboard Copied! Toggle word wrap Toggle overflow - BZ#454559

wgetユーティリティーまたは HTTP POST を使用して Online Certificate Status Manager に接続して OCSP 要求を送信しようとすると、タイムアウトになります。この問題を回避するには、OCSPClientユーティリティーを使用してステータス要求を送信します。

付録A 更新履歴

リンクのコピーリンクがクリップボードにコピーされました!

改訂番号は本ガイドに関するものであり、Red Hat Certificate System のバージョン番号とは関係ありません。

| 改訂履歴 | |||

|---|---|---|---|

| 改訂 9.7-0 | Tue Sep 29 2020 | ||

| |||

| 改訂 9.6-0 | Wed Apr 01 2020 | ||

| |||

| 改訂 9.5-0 | Tue Aug 06 2019 | ||

| |||

| 改訂 9.4-0 | Thu Oct 25 2018 | ||

| |||

| 改訂 9.3-1 | Tue Apr 10 2018 | ||

| |||

| 改訂 9.2-1 | Tue Dec 12 2017 | ||

| |||

| 改訂 9.2-0 | Tue Aug 01 2017 | ||

| |||

| 改訂 9.1-1 | Thu Mar 09 2017 | ||

| |||

| 改訂 9.1-0 | Tue Nov 01 2016 | ||

| |||

| 改訂 9.0-1 | Fri Sep 04 2015 | ||

| |||

| 改訂 9.0-0 | Fri Aug 28 2015 | ||

| |||

法律上の通知

リンクのコピーリンクがクリップボードにコピーされました!

Copyright © 2020 Red Hat, Inc.

This document is licensed by Red Hat under the Creative Commons Attribution-ShareAlike 3.0 Unported License.If you distribute this document, or a modified version of it, you must provide attribution to Red Hat, Inc. and provide a link to the original.If the document is modified, all Red Hat trademarks must be removed.

Red Hat, as the licensor of this document, waives the right to enforce, and agrees not to assert, Section 4d of CC-BY-SA to the fullest extent permitted by applicable law.

Red Hat, Red Hat Enterprise Linux, the Shadowman logo, the Red Hat logo, JBoss, OpenShift, Fedora, the Infinity logo, and RHCE are trademarks of Red Hat, Inc., registered in the United States and other countries.

Linux® is the registered trademark of Linus Torvalds in the United States and other countries.

Java® is a registered trademark of Oracle and/or its affiliates.

XFS® is a trademark of Silicon Graphics International Corp. or its subsidiaries in the United States and/or other countries.

MySQL® is a registered trademark of MySQL AB in the United States, the European Union and other countries.

Node.js® is an official trademark of Joyent.Red Hat is not formally related to or endorsed by the official Joyent Node.js open source or commercial project.

The OpenStack® Word Mark and OpenStack logo are either registered trademarks/service marks or trademarks/service marks of the OpenStack Foundation, in the United States and other countries and are used with the OpenStack Foundation's permission.We are not affiliated with, endorsed or sponsored by the OpenStack Foundation, or the OpenStack community.

All other trademarks are the property of their respective owners.