3.7. ログレベルの設定

ログがいかに詳細か、つまりログに記録される情報の量を管理するために、アクセスログとエラーログのログレベルを指定できます。

デフォルトのログレベルを変更すると、ログファイルが非常に大きくなる可能性があります。Red Hat は、Red Hat テクニカルサポートからの依頼がない限り、デフォルトのログ値を変更 しない ことを推奨します。

3.7.1. コマンドラインを使用したログレベルの設定

次の設定属性を設定することで、ログレベルを調整できます。

-

アクセスログの

nsslapd-accesslog-level -

エラーログの

nsslapd-errorlog-level

dsconf config replace コマンドを使用して、ログレベル属性を変更します。属性値は加算されます。たとえば、ログレベル値を 12 に設定する場合、レベル 8 と 4 が含まれます。

前提条件

- アクセスログとエラーログを有効にした。

手順

アクセスログの Logging internal access operations (4) と Logging for connections, operations, and results (256) を有効にするには、次のコマンドを使用して

nsslapd-accesslog-level属性を 260 (4 + 256) に設定します。# dsconf -D "cn=Directory Manager" instance_name config replace nsslapd-accesslog-level=260エラーログの Search filter logging (32) と Config file processing (64) のログレベルを有効にするには、次のコマンドを使用して

nsslapd-errorlog-level属性を 96 (32 + 64) に設定します。# dsconf -D "cn=Directory Manager" instance_name config replace nsslapd-errorlog-level=96

検証

アクセスログレベルを Logging internal access operations (4) に設定した場合は、次の手順を実行して、ディレクトリーサーバーが内部アクセスイベントのログを記録し始めたかどうかを確認します。

インスタンスを再起動して、コマンドで内部イベントをトリガーします。

# dsctl instance_name restart Instance "instance_name" has been restartedアクセスログファイルを表示し、内部操作記録を見つけます。

# cat /var/log/dirsrv/slapd-instance_name/access ... [08/Nov/2022:16:29:05.556977401 -0500] conn=2 (Internal) op=1(1)(1) SRCH base="cn=config,cn=WritersData,cn=ldbm database,cn=plugins,cn=config" scope=1 filter="objectclass=vlvsearch" attrs=ALL [08/Nov/2022:16:29:05.557250374 -0500] conn=2 (Internal) op=1(1)(1) RESULT err=0 tag=48 nentries=0 wtime=0.000016828 optime=0.000274854 etime=0.000288952 ...

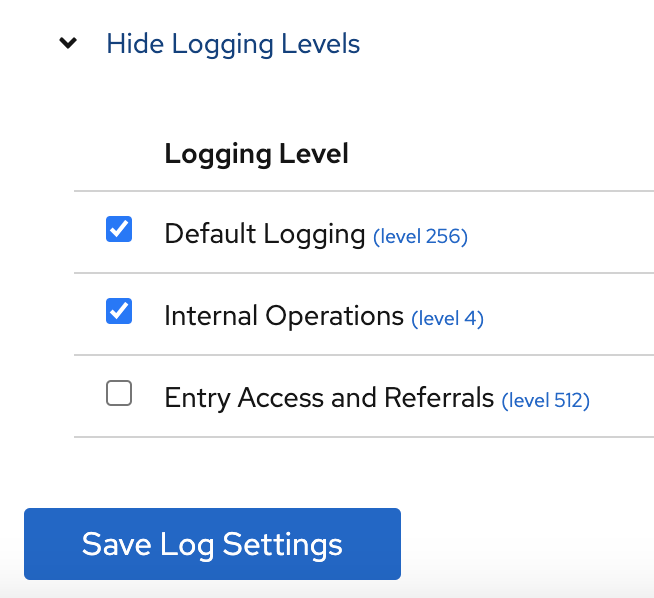

3.7.2. Web コンソールを使用したログレベルの設定

ログの詳細度を管理するには、アクセスロギングとエラーロギングのログレベルを指定します。

前提条件

- Web コンソールにログインしている。

- アクセスログとエラーログを有効にした。

手順

- インスタンスを選択します。

-

に移動します。 -

Access Logなどのログタイプを選択します。 ボタンをクリックして、ログタイプで使用可能なすべてのログレベルを表示します。

-

ログレベルを選択します。たとえば、

Default LoggingレベルやInternal Operationsレベルなどです。 - ボタンをクリックして、変更を適用します。

検証

ディレクトリーサーバーが内部アクセスイベントの記録を開始したかどうかを確認するには、次の手順を実行します。

- ボタンをクリックし、 を選択してインスタンスを再起動します。ディレクトリーサーバーはインスタンスを再起動し、内部イベントを生成します。

-

に移動します。 アクセスログを更新し、記録された内部イベントを表示します。

[08/Nov/2022:17:04:17.035502206 -0500] conn=6 (Internal) op=1(2)(1) SRCH base="cn=config,cn=Example database,cn=ldbm database,cn=plugins,cn=config" scope=1 filter="objectclass=vlvsearch" attrs=ALL [08/Nov/2022:17:04:17.035579829 -0500] conn=6 (Internal) op=1(2)(1) RESULT err=0 tag=48 nentries=0 wtime=0.000004563 optime=0.000078000 etime=0.000081911