25.8.5. キーの生成

キーを生成するには、root である必要があります。

まず、cd コマンドを使用して

/etc/pki/tls/ ディレクトリーに変更します。以下のコマンドを使用して、インストール時に生成された鍵および証明書を削除します。

rm private/server.key

rm certs/server.crtcrypto-utils パッケージには、名前が示すように鍵を生成するために使用できる genkey ユーティリティーが含まれています。独自の秘密鍵を作成するには、crypto-utils パッケージがインストールされていることを確認してください。ターミナルで man genkey と入力して、より多くのオプションを表示できます。genkey ユーティリティーを使用して www.example.com のキーを生成する場合は、ターミナルで以下のコマンドを入力します。

genkey www.example.com

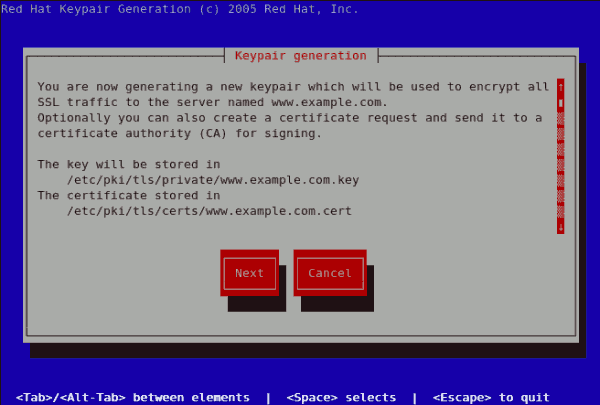

make ベースのプロセスは RHEL 5 に同梱されなくなった点に注意してください。これにより、genkey グラフィカルユーザーインターフェイスが起動します。以下の図は最初の画面を示しています。移動するには、キーボードの矢印とタブキーを使用します。このウィンドウは、キーの保存先を示し、操作を続行または取り消すプロンプトを表示します。次のステップに進むには、Next を選択して Return (Enter)キーを押します。

図25.11 キーペアの生成

[D]

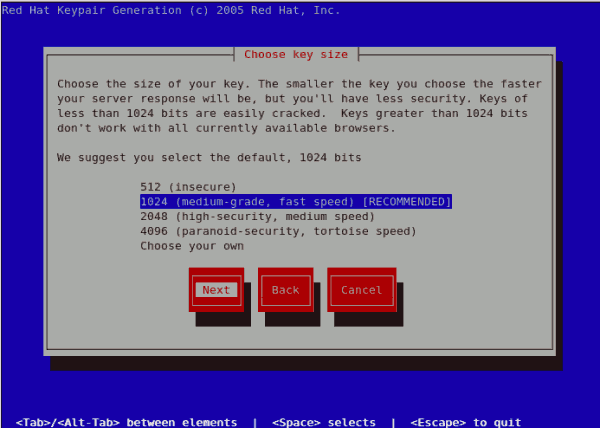

次の画面では、キーのサイズを選択するように求められます。示されているように、キーのサイズが小さくなると、サーバーからの応答が速くなり、セキュリティーレベルが低くなります。矢印キーを使用して任意のキーサイズを選択し、Next を選択して次のステップに進みます。以下の図は、キーサイズ選択画面を示しています。

図25.12 キーサイズの選択

[D]

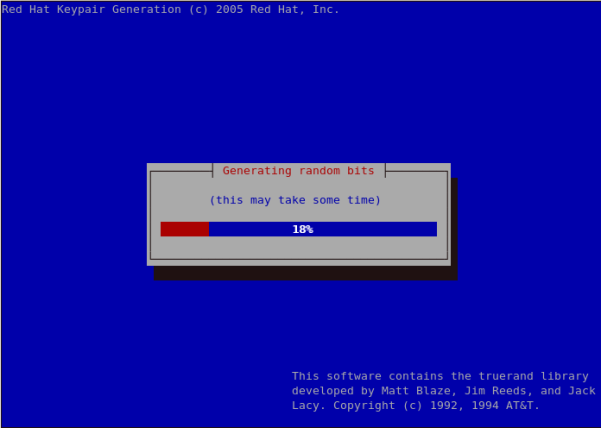

次のステップを選択すると、ランダムなビット生成プロセスが開始します。これには、選択したキーのサイズによっては時間がかかる場合があります。キーのサイズが大きいほど、生成にかかる時間が長くなります。

図25.13 ランダムなビットの生成

[D]

キーを生成する際に、証明書要求(CSR)を認証局(CA)に送信するように求められます。

図25.14 Generate CSR

[D]

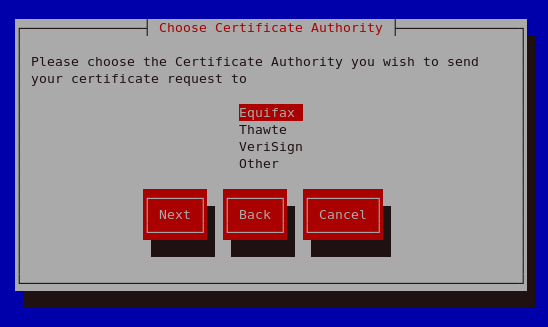

Yes を選択すると、リクエストの送信先となる認証局を選択するように求められます。No を選択すると、自己署名証明書を生成できます。この次のステップは、図25.17「サーバーの自己署名証明書の生成」 で説明されています。

図25.15 認証局(CA)を選択します。

[D]

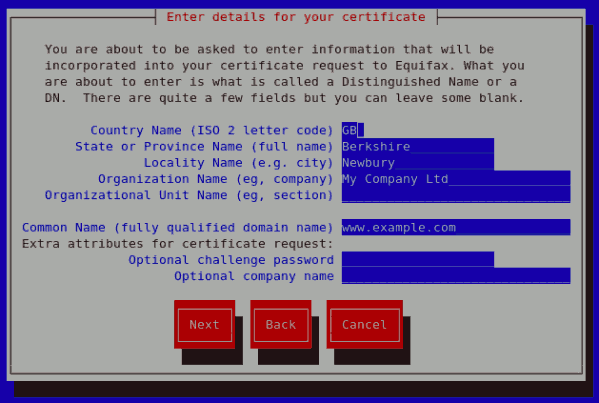

Selecting your preferred option で Next を選択し、次のステップに進みます。次の画面では、証明書の詳細を入力できます。

図25.16 証明書の詳細を入力します。

[D]

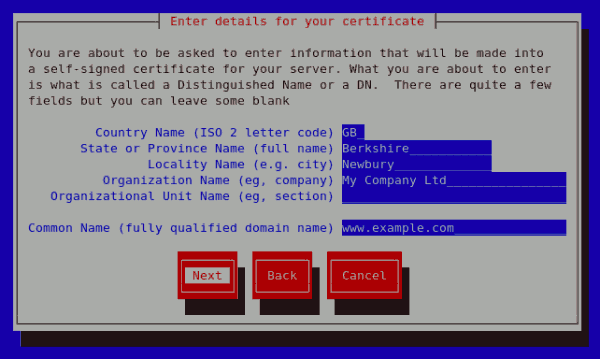

自己署名証明書キーペアを生成する場合は、CSR を生成しないでください。これを行うには、Generate CSR 画面で、優先オプションとして No を選択します。これにより、以下の図が表示されます。この図から、証明書の詳細を入力できます。証明書の詳細を入力し、戻り値キーを押すと 図25.19「秘密鍵の保護」 が表示されます。そこから、秘密鍵の暗号化を選択できます。

図25.17 サーバーの自己署名証明書の生成

[D]

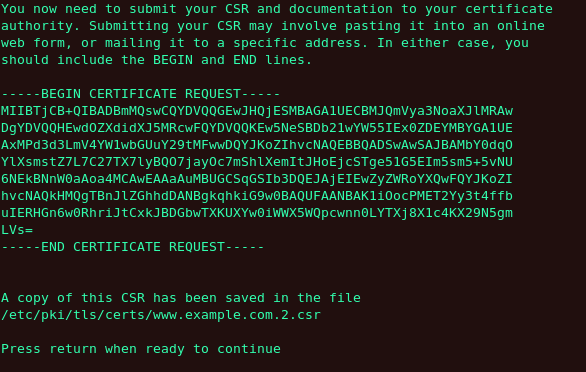

証明書の詳細を入力し、Next を選択して続行します。以下の図は、Equifax に送信される証明書の詳細を完了した後に表示される次の画面の例です。サーバーの自己署名鍵を生成する場合は、この画面が表示されないことに注意してください。

図25.18 証明書要求の開始

[D]

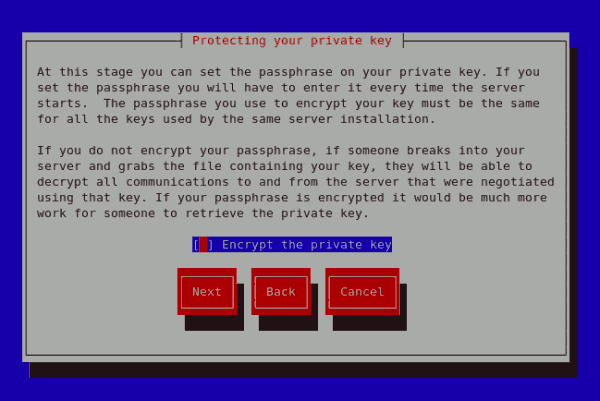

戻り値のキーを押すと、秘密鍵の暗号化を有効または無効にする次の画面が表示されます。スペースバーを使用して、これを有効または無効にします。有効にすると、[*] 文字が表示されます。希望するオプションを選択する場合は、Next を選択して次のステップに進みます。

図25.19 秘密鍵の保護

[D]

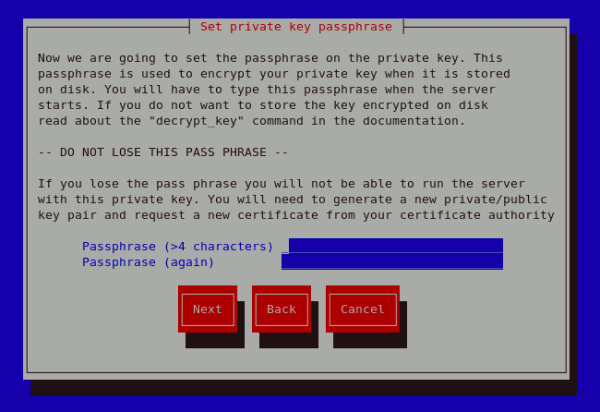

次の画面では、鍵パスフレーズを設定できます。このパスフレーズは、サーバーなしでは実行できないため、失われないでください。以下に示すように、新しい秘密鍵または公開鍵のペアを再生成し、CA から新しい証明書を要求する必要があります。セキュリティーを確保するため、パスフレーズは入力時に表示されません。希望するパスフレーズを入力し、次へ を選択してターミナルに戻ります。

図25.20 パスフレーズの設定

[D]

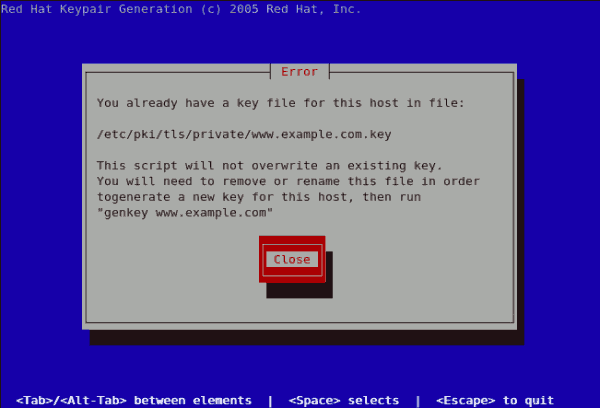

特定のホスト名に対して既存のキーペアがあるサーバーで genkey www.example.com を実行しようとすると、以下のようにエラーメッセージが表示されます。新しいキーペアを生成するように、既存のキーファイルを削除する必要があります。

図25.21 genkey エラー

[D]