さまざまな種類のサーバーのデプロイメント

Web サーバーとリバースプロキシー、ネットワークファイルサービス、データベースサーバー、メールトランスポートエージェント、およびプリンターのセットアップと設定

概要

Red Hat ドキュメントへのフィードバック (英語のみ)

Red Hat ドキュメントに関するご意見やご感想をお寄せください。また、改善点があればお知らせください。

Jira からのフィードバック送信 (アカウントが必要)

- Jira の Web サイトにログインします。

- 上部のナビゲーションバーで Create をクリックします。

- Summary フィールドにわかりやすいタイトルを入力します。

- Description フィールドに、ドキュメントの改善に関するご意見を記入してください。ドキュメントの該当部分へのリンクも追加してください。

- ダイアログの下部にある Create をクリックします。

第1章 Apache HTTP Web サーバーの設定

1.1. Apache HTTP Web サーバーの概要

Web サーバー は、Web 経由でクライアントにコンテンツを提供するネットワークサービスです。これは通常 Web ページを指しますが、他のドキュメントも当てはまります。Web サーバーは、ハイパーテキスト転送プロトコル (HTTP) を使用するため、HTTP サーバーとも呼ばれます。

Apache HTTP Server (httpd) は、Apache Software Foundation が開発したオープンソースの Web サーバーです。

Red Hat Enterprise Linux の以前のリリースからアップグレードする場合は、適切に httpd サービス設定を更新する必要があります。このセクションでは、新たに追加された機能の一部と、以前の設定ファイルの更新を説明します。

1.2. Apache HTTP Server への主な変更点

Apache HTTP Server が、RHEL 7 のバージョン 2.4.6 から、RHEL 8 のバージョン 2.4.37 に更新されました。この更新バージョンには新機能がいくつか含まれていますが、外部モジュールの設定および Application Binary Interface (ABI) のレベルでは、RHEL 7 バージョンとの後方互換性を維持します。

新機能は次のとおりです。

-

httpdモジュール含まれるmod_http2パッケージにより、HTTP/2に対応するようになりました。 -

systemd ソケットのアクティベーションが対応します。詳細は、man ページの

httpd.socket(8)を参照してください。

新しいモジュールが複数追加されています。

-

mod_proxy_hcheck- プロキシーのヘルスチェックモジュール -

mod_proxy_uwsgi- Web Server Gateway Interface (WSGI) プロキシー -

mod_proxy_fdpass- クライアントのソケットを別のプロセスに渡す -

mod_cache_socache- HTTP キャッシュ (例: memcache バックエンドを使用) -

mod_md- ACME プロトコルの SSL/TLS 証明書サービス

-

以下のモジュールはデフォルトで読み込まれるようになりました。

-

mod_request -

mod_macro -

mod_watchdog

-

-

新しいサブパッケージ

httpd-filesystemが追加されています。これには、Apache HTTP Server の基本的なディレクトリーレイアウト (ディレクトリーの適切な権限を含む) が含まれます。 -

インスタンス化されたサービスのサポート

httpd@.serviceが導入されました。詳細は、man ページのhttpd.serviceを参照してください。

-

新しい

httpd-init.serviceが%post scriptに置き換わり、自己署名の鍵ペアmod_sslを作成します。

-

(

Let's Encryptなどの証明書プロバイダーで使用するため) 自動証明書管理環境 (ACME) プロトコルを使用した、TLS 証明書の自動プロビジョニングおよび更新に、mod_mdパッケージで対応するようになりました。 -

Apache HTTP Server が、

PKCS#11モジュールを利用して、ハードウェアのセキュリティートークンから、TLS 証明書および秘密鍵を直接読み込むようになりました。これにより、mod_ssl設定で、PKCS#11URL を使用して、SSLCertificateKeyFileディレクティブおよびSSLCertificateFileディレクティブに、TLS 秘密鍵と、必要に応じて TLS 証明書をそれぞれ指定できるようになりました。 /etc/httpd/conf/httpd.confファイルの新しいListenFreeディレクティブに対応するようになりました。Listenディレクティブと同様、ListenFreeは、サーバーがリッスンする IP アドレス、ポート、または IP アドレスとポートの組み合わせに関する情報を提供します。ただし、ListenFreeを使用すると、IP_FREEBINDソケットオプションがデフォルトで有効になります。したがって、httpdは、ローカルではない IP アドレス、または今はまだ存在していない IP アドレスにバインドすることもできます。これにより、httpdがソケットをリッスンできるようになり、httpdがバインドしようとするときに、基になるネットワークインターフェイスまたは指定した動的 IP アドレスを起動する必要がなくなります。ListenFreeディレクティブは、現在 RHEL 8 でのみ利用できます。ListenFreeの詳細は、以下の表を参照してください。Expand 表1.1 ListenFree ディレクティブの構文、状態、およびモジュール 構文 状態 モジュール ListenFree [IP-address:]portnumber [protocol]

MPM

event、worker、prefork、mpm_winnt、mpm_netware、mpmt_os2

その他の主な変更点は次の通りです。

以下のモジュールが削除されました。

-

mod_file_cache mod_nss代わりに

mod_sslを使用します。mod_nssからの移行に関する詳細は、「Apache Web Server 設定で秘密鍵と証明書を使用できるように NSS データベースからの証明書のエクスポート」 を参照してください。-

mod_perl

-

-

RHEL 8 の Apache HTTP Server が使用するデフォルトの DBM 認証データベースのデフォルトタイプが、

SDBMからdb5に変更になりました。 -

Apache HTTP Server の

mod_wsgiモジュールが Python 3 に更新されました。WSGI アプリケーションは Python 3 でしか対応していないため、Python 2 から移行する必要があります。 Apache HTTP Server を使用してデフォルトで設定されたマルチプロセッシングモジュール (MPM) は、マルチプロセスのフォークモデル (

preforkとして知られています) から、高パフォーマンスのマルチスレッドモデルeventに変更しました。スレッドセーフではないサードパーティーのモジュールは、交換または削除する必要があります。設定した MPM を変更するには、

/etc/httpd/conf.modules.d/00-mpm.confファイルを編集します。詳細は、man ページのhttpd.service(8)を参照してください。- suEXEC によりユーザーに許可される最小 UID および GID はそれぞれ 1000 および 500 です (以前は 100 および 100 でした)。

-

/etc/sysconfig/httpdファイルは、httpdサービスへの環境変数の設定に対応するインターフェイスではなくなりました。systemd サービスに、httpd.service(8)の man ページが追加されています。 -

httpdサービスを停止すると、デフォルトで自動停止が使用されます。 -

mod_auth_kerbモジュールが、mod_auth_gssapiモジュールに置き換わりました。

1.3. 設定の更新

Red Hat Enterprise Linux 7 で使用されている Apache HTTP Server バージョンから設定ファイルを更新するには、以下のいずれかのオプションを選択します。

-

/etc/sysconfig/httpdを使用して環境変数を設定する場合は、代わりに systemd ドロップインファイルを作成します。 - サードパーティーのモジュールを使用する場合は、そのモジュールがスレッド化 MPM と互換性があることを確認してください。

- suexec を使用する場合は、ユーザーおよびグループの ID が新しい最小値に合致していることを確認します。

以下のコマンドを使用すると、設定に誤りがないかどうかを確認できます。

# apachectl configtest

Syntax OK1.4. Apache 設定ファイル

デフォルトでは、httpd は起動後に設定ファイルを読み取ります。次の表に、設定ファイルの場所のリストを示します。

| パス | 説明 |

|---|---|

|

| 主要設定ファイル。 |

|

| 主要設定ファイル内に含まれている設定ファイル用の補助ディレクトリー。 |

|

| Red Hat Enterprise Linux にパッケージ化されたインストール済みの動的モジュールを読み込む設定ファイルの補助ディレクトリー。デフォルト設定では、この設定ファイルが最初に処理されます。 |

デフォルト設定はほとんどの状況に適していますが、その他の設定オプションを使用することもできます。変更を有効にするには、まず Web サーバーを再起動します。

設定に誤りがないことを確認するには、シェルプロンプトで以下のコマンドを実行します。

# apachectl configtest

Syntax OK間違いからの復元を容易にするため、編集する前にオリジナルファイルのコピーを作成します。

1.5. httpd サービスの管理

このセクションでは、httpd サービスを起動、停止、および再起動する方法を説明します。

前提条件

- Apache HTTP Server がインストールされている。

手順

httpdサービスを起動するには、以下を入力します。# systemctl start httpdhttpdサービスを停止するには、以下を入力します。# systemctl stop httpdhttpdサービスを再起動するには、以下を入力します。# systemctl restart httpd

1.6. シングルインスタンスの Apache HTTP Server 設定

シングルインスタンスの Apache HTTP Server を設定して、静的 HTML コンテンツを提供できます。

Web サーバーに関連付けられた全ドメインにサーバーから同じコンテンツを提供する必要がある場合は、この手順に従います。異なるドメインに異なるコンテンツを提供する場合は、名前ベースの仮想ホストを設定します。詳細は Apache 名ベースの仮想ホストの設定 を参照してください。

手順

httpdパッケージをインストールします。# yum install httpdfirewalldを使用する場合は、ローカルのファイアウォールで TCP ポート80を開きます。# firewall-cmd --permanent --add-port=80/tcp # firewall-cmd --reloadhttpdサービスを有効にして起動します。# systemctl enable --now httpd必要に応じて、HTML ファイルを

/var/www/html/ディレクトリーに追加します。注記/var/www/html/にコンテンツを追加する場合には、httpdを実行するユーザーが、デフォルトでファイルとディレクトリーを読み取れるようにする必要があります。コンテンツの所有者は、rootユーザーおよびrootユーザーグループ、または管理者が選択した別のユーザーまたはグループのどちらかです。コンテンツの所有者がrootユーザーおよびrootユーザーグループの場合には、他のユーザーがファイルを読み取れるようにする必要があります。すべてのファイルとディレクトリーの SELinux コンテキストはhttpd_sys_content_tである必要があります。これはデフォルトで/var/wwwディレクトリー内の全コンテンツに適用されます。

検証

Web ブラウザーで

http://server_IP_or_host_name/に接続します。/var/www/html/ディレクトリーが空であるか、index.htmlまたはindex.htmファイルが含まれていない場合は、Apache がRed Hat Enterprise Linux Test Pageを表示します。/var/www/html/に異なる名前の HTML ファイルが含まれる場合は、http://server_IP_or_host_name/example.htmlなど、そのファイル名に URL を指定して読み込むことができます。

1.7. Apache 名前ベースの仮想ホストの設定

名前ベースの仮想ホストを使用すると、Apache は、サーバーの IP アドレスに解決されるドメイン別に異なるコンテンツを提供できます。

別々のドキュメントルートディレクトリーを使用して、example.com ドメインと example.net ドメインの両方に仮想ホストを設定できます。どちらの仮想ホストも静的 HTML コンテンツを提供します。

前提条件

クライアントおよび Web サーバーは、

example.comおよびexample.netドメインを Web サーバーの IP アドレスに解決します。これらのエントリーは DNS サーバーに手動で追加する必要がある点に注意してください。

手順

httpdパッケージをインストールします。# yum install httpd/etc/httpd/conf/httpd.confファイルを編集します。example.comドメイン向けに以下の仮想ホスト設定を追加します。<VirtualHost *:80> DocumentRoot "/var/www/example.com/" ServerName example.com CustomLog /var/log/httpd/example.com_access.log combined ErrorLog /var/log/httpd/example.com_error.log </VirtualHost>これらの設定は以下を設定します。

-

<VirtualHost *:80>ディレクティブの全設定は、この仮想ホストに固有のものです。 -

DocumentRootは、仮想ホストの Web コンテンツへのパスを設定します。 ServerNameは、この仮想ホストがコンテンツを提供するドメインを設定します。複数のドメインを設定するには、

ServerAliasパラメーターを設定に追加し、追加のドメインをスペース区切りで、このパラメーターに指定します。-

CustomLogは、仮想ホストのアクセスログへのパスを設定します。 ErrorLogは、仮想ホストのエラーログへのパスを設定します。注記Apache は、

ServerNameおよびServerAliasパラメーターに設定したドメインどれにも一致しない要求の場合でも、設定で最初に検出された仮想マシンを使用します。これには、サーバーの IP アドレス対してに送信される要求も含まれます。

-

example.netドメイン向けに同様の仮想ホスト設定を追加します。<VirtualHost *:80> DocumentRoot "/var/www/example.net/" ServerName example.net CustomLog /var/log/httpd/example.net_access.log combined ErrorLog /var/log/httpd/example.net_error.log </VirtualHost>両方の仮想ホストのドキュメントルートを作成します。

# mkdir /var/www/example.com/ # mkdir /var/www/example.net/DocumentRootパラメーターのパスが/var/www/内にない設定を行う場合は、両方のドキュメントルートにhttpd_sys_content_tコンテキストを設定します。# semanage fcontext -a -t httpd_sys_content_t "/srv/example.com(/.*)?" # restorecon -Rv /srv/example.com/ # semanage fcontext -a -t httpd_sys_content_t "/srv/example.net(/.\*)?" # restorecon -Rv /srv/example.net/以下のコマンドは、

/srv/example.com/および/srv/example.net/ディレクトリーにhttpd_sys_content_tコンテキストを設定します。policycoreutils-python-utilsパッケージをインストールしてrestoreconコマンドを実行する必要があります。firewalldを使用する場合は、ローカルのファイアウォールでポート80を開きます。# firewall-cmd --permanent --add-port=80/tcp # firewall-cmd --reloadhttpdサービスを有効にして起動します。# systemctl enable --now httpd

検証

仮想ホストのドキュメントルートごとに異なるサンプルファイルを作成します。

# echo "vHost example.com" > /var/www/example.com/index.html # echo "vHost example.net" > /var/www/example.net/index.html-

ブラウザーを使用して

http://example.comに接続します。Web サーバーは、example.com仮想ホストからのサンプルファイルを表示します。 -

ブラウザーを使用して

http://example.netに接続します。Web サーバーは、example.net仮想ホストからのサンプルファイルを表示します。

1.8. Apache HTTP Web サーバーの Kerberos 認証の設定

Apache HTTP Web サーバーで Kerberos 認証を実行するために、RHEL 8 は mod_auth_gssapi Apache モジュールを使用します。Generic Security Services API (GSSAPI) は、Kerberos などのセキュリティーライブラリーを使用する要求を行うアプリケーションのインターフェイスです。gssproxy サービスでは、httpd サーバーに特権の分離を実装できます。これにより、セキュリティーの観点からこのプロセスが最適化されます。

削除した mod_auth_kerb モジュールは、mod_auth_gssapi モジュールに置き換わります。

前提条件

-

httpdパッケージおよびgssproxyパッケージがインストールされている。 -

Apache Web サーバーが設定され、

httpdサービスが実行している。

1.8.1. IdM 環境で GSS-Proxy の設定

この手順では、Apache HTTP Web サーバーで Kerberos 認証を実行するように GSS-Proxy を設定する方法を説明します。

手順

サービスプリンシパルを作成し、HTTP/<SERVER_NAME>@realm プリンシパルの

keytabファイルへのアクセスを有効にします。# ipa service-add HTTP/<SERVER_NAME>/etc/gssproxy/http.keytabファイルに保存されているプリンシパルのkeytabを取得します。# ipa-getkeytab -s $(awk '/^server =/ {print $3}' /etc/ipa/default.conf) -k /etc/gssproxy/http.keytab -p HTTP/$(hostname -f)このステップでは、パーミッションを 400 に設定すると、

rootユーザーのみがkeytabファイルにアクセスできます。apacheユーザーは異なります。以下の内容で

/etc/gssproxy/80-httpd.confファイルを作成します。[service/HTTP] mechs = krb5 cred_store = keytab:/etc/gssproxy/http.keytab cred_store = ccache:/var/lib/gssproxy/clients/krb5cc_%U euid = apachegssproxyサービスを再起動して、有効にします。# systemctl restart gssproxy.service # systemctl enable gssproxy.service

1.9. Apache HTTP サーバーで TLS 暗号化の設定

デフォルトでは、Apache は暗号化されていない HTTP 接続を使用してクライアントにコンテンツを提供します。このセクションでは、TLS 暗号化を有効にし、Apache HTTP Server で頻繁に使用される暗号化関連の設定を行う方法を説明します。

前提条件

- Apache HTTP Server がインストールされ、実行している。

1.9.1. Apache HTTP Server への TLS 暗号化の追加

example.com ドメインの Apache HTTP サーバーで TLS 暗号化を有効にすることができます。

前提条件

- Apache HTTP Server がインストールされ、実行している。

秘密鍵が

/etc/pki/tls/private/example.com.keyファイルに保存されている。秘密鍵および証明書署名要求 (CSR) を作成する方法と、認証局 (CA) からの証明書を要求する方法は、CA のドキュメントを参照してください。または、お使いの CA が ACME プロトコルに対応している場合は、

mod_mdモジュールを使用して、TLS 証明書の取得およびプロビジョニングを自動化できます。-

TLS 証明書は

/etc/pki/tls/certs/example.com.crtファイルに保存されます。別のパスを使用する場合は、この手順で対応する手順を調整します。 -

認証局証明書は

/etc/pki/tls/certs/ca.crtに保存されています。別のパスを使用する場合は、この手順で対応する手順を調整します。 - クライアントおよび Web サーバーは、サーバーのホスト名を Web サーバーの IP アドレスに対して解決します。

手順

mod_sslパッケージをインストールします。# yum install mod_ssl/etc/httpd/conf.d/ssl.confファイルを編集し、以下の設定を<VirtualHost _default_:443>ディレクティブに追加します。サーバー名を設定します。

ServerName example.com

サーバー名は、証明書の Common Name フィールドに設定されているエントリーと一致している必要があります。

必要に応じて、証明書の

Subject Alt Names(SAN) フィールドに追加のホスト名が含まれる場合に、これらのホスト名にも TLS 暗号化を提供するようにmod_sslを設定できます。これを設定するには、ServerAliasesパラメーターと対応する名前を追加します。ServerAlias www.example.com server.example.com秘密鍵、サーバー証明書、および CA 証明書へのパスを設定します。

SSLCertificateKeyFile "/etc/pki/tls/private/example.com.key" SSLCertificateFile "/etc/pki/tls/certs/example.com.crt" SSLCACertificateFile "/etc/pki/tls/certs/ca.crt"セキュリティー上の理由から、

rootユーザーのみが秘密鍵ファイルにアクセスできるように設定します。# chown root:root /etc/pki/tls/private/example.com.key # chmod 600 /etc/pki/tls/private/example.com.key警告秘密鍵に権限のないユーザーがアクセスした場合は、証明書を取り消し、新しい秘密鍵を作成し、新しい証明書を要求します。そうでない場合は、TLS 接続が安全ではなくなります。

firewalldを使用する場合は、ローカルのファイアウォールでポート443を開きます。# firewall-cmd --permanent --add-port=443/tcp # firewall-cmd --reloadhttpdサービスを再起動します。# systemctl restart httpd

注記パスワードで秘密鍵ファイルを保護した場合は、

httpdサービスの起動時に毎回このパスワードを入力する必要があります。

検証

-

ブラウザーを使用して、

https://example.comに接続します。

1.9.2. Apache HTTP サーバーでサポートされる TLS プロトコルバージョンの設定

デフォルトでは、RHEL の Apache HTTP Server は、最新のブラウザーにも互換性のある安全なデフォルト値を定義するシステム全体の暗号化ポリシーを使用します。たとえば、DEFAULT ポリシーでは、TLSv1.2 および TLSv1.3 プロトコルバージョンのみが Apache で有効になるように定義します。

Apache HTTP Server がサポートする TLS プロトコルのバージョンを手動で設定できます。たとえば、環境が特定の TLS プロトコルバージョンのみを有効にする必要がある場合には、以下の手順に従います。

-

お使いの環境のクライアントで、セキュリティーの低い

TLS1(TLSv1.0) プロトコルまたはTLS1.1プロトコルも使用できるようにする必要がある場合。 -

Apache が

TLSv1.2プロトコルまたはTLSv1.3プロトコルのみに対応するように設定する場合。

前提条件

- Apache HTTP Server への TLS 暗号化の追加 で説明されているとおり、TLS 暗号化がサーバーで有効になります。

手順

/etc/httpd/conf/httpd.confファイルを編集し、TLS プロトコルバージョンを設定する<VirtualHost>ディレクティブに以下の設定を追加します。たとえば、TLSv1.3プロトコルのみを有効にするには、以下を実行します。SSLProtocol -All TLSv1.3httpdサービスを再起動します。# systemctl restart httpd

検証

以下のコマンドを使用して、サーバーが

TLSv1.3に対応していることを確認します。# openssl s_client -connect example.com:443 -tls1_3以下のコマンドを使用して、サーバーが

TLSv1.2に対応していないことを確認します。# openssl s_client -connect example.com:443 -tls1_2サーバーがプロトコルに対応していない場合には、このコマンドは以下のエラーを返します。

140111600609088:error:1409442E:SSL routines:ssl3_read_bytes:tlsv1 alert protocol version:ssl/record/rec_layer_s3.c:1543:SSL alert number 70- 必要に応じて、他の TLS プロトコルバージョンのコマンドを繰り返し実行します。

1.9.3. Apache HTTP サーバーで対応している暗号の設定

デフォルトでは、Apache HTTP サーバーは、安全なデフォルト値を定義するシステム全体の暗号化ポリシーを使用します。これは、最近のブラウザーとも互換性があります。システム全体の暗号化で使用可能な暗号化のリストは、/etc/crypto-policies/back-ends/openssl.config ファイルを参照してください。

Apache HTTP Server がサポートする暗号を手動で設定できます。お使いの環境で特定の暗号が必要な場合は、以下の手順に従います。

前提条件

- Apache HTTP Server への TLS 暗号化の追加 で説明されているとおり、TLS 暗号化がサーバーで有効になります。

手順

/etc/httpd/conf/httpd.confファイルを編集し、TLS 暗号を設定する<VirtualHost>ディレクティブにSSLCipherSuiteパラメーターを追加します。SSLCipherSuite "EECDH+AESGCM:EDH+AESGCM:AES256+EECDH:AES256+EDH:!SHA1:!SHA256"この例では、

EECDH+AESGCM、EDH+AESGCM、AES256+EECDH、およびAES256+EDH暗号のみを有効にし、SHA1およびSHA256メッセージ認証コード (MAC) を使用するすべての暗号を無効にします。httpdサービスを再起動します。# systemctl restart httpd

検証

Apache HTTP Server が対応する暗号化のリストを表示するには、以下を行います。

nmapパッケージをインストールします。# yum install nmapnmapユーティリティーを使用して、対応している暗号を表示します。# nmap --script ssl-enum-ciphers -p 443 example.com ... PORT STATE SERVICE 443/tcp open https | ssl-enum-ciphers: | TLSv1.2: | ciphers: | TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384 (ecdh_x25519) - A | TLS_DHE_RSA_WITH_AES_256_GCM_SHA384 (dh 2048) - A | TLS_ECDHE_RSA_WITH_CHACHA20_POLY1305_SHA256 (ecdh_x25519) - A ...

1.10. TLS クライアント証明書認証の設定

クライアント証明書認証を使用すると、管理者は、証明書で認証したユーザーのみが Web サーバーのリソースにアクセスできるようにすることが可能です。/var/www/html/Example/ ディレクトリーにクライアント証明書認証を設定できます。

Apache HTTP Server が TLS 1.3 プロトコルを使用する場合、特定のクライアントには追加の設定が必要です。たとえば、Firefox で、about:config メニューの security.tls.enable_post_handshake_auth パラメーターを true に設定します。

前提条件

- Apache HTTP Server への TLS 暗号化の追加 で説明されているとおり、TLS 暗号化がサーバーで有効になります。

手順

/etc/httpd/conf/httpd.confファイルを編集し、以下の設定をクライアント認証を設定する<VirtualHost>ディレクティブに追加します。<Directory "/var/www/html/Example/"> SSLVerifyClient require </Directory>SSLVerifyClient requireの設定では、/var/www/html/Example/ディレクトリーのコンテンツにクライアントがアクセスする前に、サーバーがクライアント証明書を正常に検証する必要があることを定義します。httpdサービスを再起動します。# systemctl restart httpd

検証

curlユーティリティーを使用して、クライアント認証なしでhttps://example.com/Example/URL にアクセスします。$ curl https://example.com/Example/ curl: (56) OpenSSL SSL_read: error:1409445C:SSL routines:ssl3_read_bytes:tlsv13 alert certificate required, errno 0このエラーは、Web サーバーにクライアント証明書認証が必要であることを示しています。

クライアントの秘密鍵と証明書、および CA 証明書を

curlに指定して、クライアント認証で同じ URL にアクセスします。$ curl --cacert ca.crt --key client.key --cert client.crt https://example.com/Example/要求に成功すると、

curlは/var/www/html/Example/ディレクトリーに保存されているindex.htmlファイルを表示します。

1.11. ModSecurity を使用した Web サーバー上の Web アプリケーションの保護

ModSecurity は、Apache、Nginx、IIS などのさまざまな Web サーバーでサポートされているオープンソースの Web アプリケーションファイアウォール (WAF) であり、Web アプリケーションのセキュリティーリスクを軽減します。ModSecurity は、サーバーを設定するためのカスタマイズ可能なルールセットを提供します。

mod_security-crs パッケージには、クロス Web サイトスクリプティング、不正なユーザーエージェント、SQL インジェクション、トロイの木馬、セッションハイジャック、およびその他の不正使用に対するルールを含むコアルールセット (CRS) が含まれています。

1.11.1. Apache 用 ModSecurity Web ベースアプリケーションファイアウォールのデプロイ

ModSecurity をデプロイして、Web サーバー上で Web ベースアプリケーションの実行に関連するリスクを軽減するには、Apache HTTP サーバー用の mod_security および mod_security_crs パッケージをインストールします。mod_security_crs パッケージは、ModSecurity Web ベースのアプリケーションファイアウォール (WAF) モジュールのコアルールセット (CRS) を提供します。

手順

mod_security、mod_security_crs、およびhttpdパッケージをインストールします。# yum install -y mod_security mod_security_crs httpdhttpdサーバーを起動します。# systemctl restart httpd

検証

ModSecurity Web ベースアプリケーションファイアウォールが Apache HTTP サーバーで有効になっていることを確認します。

# httpd -M | grep security security2_module (shared)/etc/httpd/modsecurity.d/activated_rules/ディレクトリーにmod_security_crsによって提供されるルールが含まれていることを確認します。# ls /etc/httpd/modsecurity.d/activated_rules/ ... REQUEST-921-PROTOCOL-ATTACK.conf REQUEST-930-APPLICATION-ATTACK-LFI.conf ...

1.11.2. ModSecurity へのカスタムルールの追加

ModSecurity コアルールセット (CRS) に含まれるルールがシナリオに適合せず、追加の攻撃の可能性を防ぎたい場合は、カスタムルールを ModSecurity Web ベースアプリケーションファイアウォールで使用されるルールセットに追加できます。次の例は、単純なルールの追加を示しています。より複雑なルールを作成するには、ModSecurity Wiki Web サイトのリファレンスマニュアルを参照してください。

前提条件

- ModSecurity for Apache がインストールされ、有効になっている。

手順

任意のテキストエディターで

/etc/httpd/conf.d/mod_security.confファイルを開きます。以下はその例です。# vi /etc/httpd/conf.d/mod_security.confSecRuleEngine Onで始まる行の後に、次のサンプルルールを追加します。SecRule ARGS:data "@contains evil" "deny,status:403,msg:'param data contains evil data',id:1"前のルールでは、

dataパラメーターにevilの文字列が含まれている場合、ユーザーによるリソースの使用を禁止しています。- 変更を保存し、エディターを終了します。

httpdサーバーを再起動します。# systemctl restart httpd

検証

test.htmlページを作成します。# echo "mod_security test" > /var/www/html/test.htmlhttpdサーバーを再起動します。# systemctl restart httpdHTTP リクエストの

GET変数に悪意のあるデータが含まれないtest.htmlをリクエストします。$ curl http://localhost/test.html?data=good mod_security testHTTP リクエストの

GET変数に悪意のあるデータが含まれるtest.htmlをリクエストします。$ curl localhost/test.html?data=xxxevilxxx <!DOCTYPE HTML PUBLIC "-//IETF//DTD HTML 2.0//EN"> <html><head> <title>403 Forbidden</title> </head><body> <h1>Forbidden</h1> <p>You do not have permission to access this resource.</p> </body></html>/var/log/httpd/error_logファイルを確認し、param data containing an evil dataメッセージでアクセスを拒否するログエントリーを見つけます。[Wed May 25 08:01:31.036297 2022] [:error] [pid 5839:tid 139874434791168] [client ::1:45658] [client ::1] ModSecurity: Access denied with code 403 (phase 2). String match "evil" at ARGS:data. [file "/etc/httpd/conf.d/mod_security.conf"] [line "4"] [id "1"] [msg "param data contains evil data"] [hostname "localhost"] [uri "/test.html"] [unique_id "Yo4amwIdsBG3yZqSzh2GuwAAAIY"]

1.12. Apache HTTP サーバーマニュアルのインストール

Apache HTTP Server のマニュアルをインストールできます。このマニュアルには、以下のような詳細なドキュメントが含まれます。

- 設定パラメーターおよびディレクティブ

- パフォーマンスチューニング

- 認証設定

- モジュール

- コンテンツのキャッシュ

- セキュリティーに関するヒント

- TLS 暗号化の設定

マニュアルをインストールした後は、Web ブラウザーを使用して表示できます。

前提条件

- Apache HTTP Server がインストールされ、実行している。

手順

httpd-manualパッケージをインストールします。# yum install httpd-manualオプション: デフォルトでは、Apache HTTP Server に接続するすべてのクライアントはマニュアルを表示できます。

192.0.2.0/24サブネットなど、特定の IP 範囲へのアクセスを制限するには、/etc/httpd/conf.d/manual.confファイルを編集し、Require ip 192.0.2.0/24設定を<Directory "/usr/share/httpd/manual">ディレクティブに追加します。<Directory "/usr/share/httpd/manual"> ... Require ip 192.0.2.0/24 ... </Directory>httpdサービスを再起動します。# systemctl restart httpd

検証

-

Apache HTTP Server のマニュアルを表示するには、Web ブラウザーで

http://host_name_or_IP_address/manual/に接続します。

1.13. Apache モジュールの操作

httpd サービスはモジュラーアプリケーションであり、多数の 動的共有オブジェクト (DSO) で拡張できます。動的共有オブジェクト は、必要に応じて実行時に動的にロードまたはアンロードできるモジュールです。これらのモジュールは /usr/lib64/httpd/modules/ ディレクトリーにあります。

1.13.1. DSO モジュールのロード

管理者は、サーバーがロードするモジュールを設定することにより、サーバーに含める機能を選択できます。特定の DSO モジュールを読み込むには、LoadModule ディレクティブを使用します。別のパッケージが提供するモジュールは、多くの場合、/etc/httpd/conf.modules.d/ ディレクトリーに独自の設定ファイルがあることに注意してください。

前提条件

-

httpdパッケージをインストールしている。

手順

/etc/httpd/conf.modules.d/ディレクトリーの設定ファイルでモジュール名を検索します。# grep mod_ssl.so /etc/httpd/conf.modules.d/*モジュール名が見つかった設定ファイルを編集し、モジュールの

LoadModuleディレクティブをコメント解除します。LoadModule ssl_module modules/mod_ssl.soRHEL パッケージがモジュールを提供していないなどの理由でモジュールが見つからなかった場合は、次のディレクティブを使用して

/etc/httpd/conf.modules.d/30-example.confなどの設定ファイルを作成します。LoadModule ssl_module modules/<custom_module>.sohttpdサービスを再起動します。# systemctl restart httpd

1.13.2. カスタム Apache モジュールのコンパイル

独自のモジュールを作成し、モジュールのコンパイルに必要なインクルードファイル、ヘッダーファイル、および APache eXtenSion (apxs) ユーティリティーを含む httpd-devel パッケージを使用してビルドできます。

前提条件

-

httpd-develパッケージがインストールされている。

手順

次のコマンドでカスタムモジュールをビルドします。

# apxs -i -a -c module_name.c

検証

- DSO モジュールのロード で説明されている方法でモジュールをロードします。

1.14. Apache Web Server 設定で秘密鍵と証明書を使用できるように NSS データベースからの証明書のエクスポート

RHEL 8 では Apache Web Server に mod_nss モジュールが提供されなくなります。Red Hat は mod_ssl モジュールの使用を推奨します。たとえば、RHEL 7 から RHEL 8 へ Web サーバーを移行したなどして、秘密鍵と証明書を Network Security Services (NSS) データベースに保存する場合は、以下の手順に従って、Privacy Enhanced Mail (PEM) 形式の鍵および証明書を抽出します。次に Apache HTTP サーバーでの TLS 暗号化の設定 で説明されているとおり、mod_ssl 設定でファイルを使用できます。

この手順では、NSS データベースが /etc/httpd/alias/ に保存され、エクスポートした秘密鍵と証明書を /etc/pki/tls/ ディレクトリーに保存することを前提としています。

前提条件

- 秘密鍵、証明書、および認証局 (CA) の証明書は NSS データベースに保存されます。

手順

NSS データベースの証明書をリスト表示します。

# certutil -d /etc/httpd/alias/ -L Certificate Nickname Trust Attributes SSL,S/MIME,JAR/XPI Example CA C,, Example Server Certificate u,u,u次の手順では、証明書のニックネームが必要です。

秘密鍵を抽出するには、鍵を PKCS #12 ファイルに一時的にエクスポートする必要があります。

秘密鍵に関連付けられた証明書のニックネームを使用して、鍵を PKCS #12 ファイルにエクスポートします。

# pk12util -o /etc/pki/tls/private/export.p12 -d /etc/httpd/alias/ -n "Example Server Certificate" Enter password for PKCS12 file: password Re-enter password: password pk12util: PKCS12 EXPORT SUCCESSFULPKCS #12 ファイルにパスワードを設定する必要があります。次の手順では、このパスワードが必要です。

PKCS #12 ファイルから秘密鍵をエクスポートします。

# openssl pkcs12 -in /etc/pki/tls/private/export.p12 -out /etc/pki/tls/private/server.key -nocerts -nodes Enter Import Password: password MAC verified OKPKCS #12 の一時ファイルを削除します。

# rm /etc/pki/tls/private/export.p12

/etc/pki/tls/private/server.keyにパーミッションを設定し、rootユーザーのみがこのファイルにアクセスできるようにします。# chown root:root /etc/pki/tls/private/server.key # chmod 0600 /etc/pki/tls/private/server.keyNSS データベースのサーバー証明書のニックネームを使用して CA 証明書をエクスポートします。

# certutil -d /etc/httpd/alias/ -L -n "Example Server Certificate" -a -o /etc/pki/tls/certs/server.crt/etc/pki/tls/certs/server.crtにパーミッションを設定し、rootユーザーのみがこのファイルにアクセスできるようにします。# chown root:root /etc/pki/tls/certs/server.crt # chmod 0600 /etc/pki/tls/certs/server.crtNSS データベースの CA 証明書のニックネームを使用して、CA 証明書をエクスポートします。

# certutil -d /etc/httpd/alias/ -L -n "Example CA" -a -o /etc/pki/tls/certs/ca.crtApache HTTP サーバーでの TLS 暗号化の設定 に従い、Apache Web サーバーを設定します。

-

SSLCertificateKeyFileパラメーターを/etc/pki/tls/private/server.keyに設定します。 -

SSLCertificateFileパラメーターを/etc/pki/tls/certs/server.crtに設定します。 -

SSLCACertificateFileパラメーターを/etc/pki/tls/certs/ca.crtに設定します。

-

第2章 NGINX の設定および設定

NGINX は、次のように使用できる高パフォーマンスなモジュラーサーバーです。

- Web サーバー

- リバースプロキシー

- ロードバランサー

2.1. NGINX のインストールおよび準備

Red Hat は、アプリケーションストリームを使用して NGINX の異なるバージョンを提供します。以下を実行できます。

- ストリームを選択し、NGINX をインストールします。

- ファイアウォールで必要なポートを開きます。

-

nginxサービスの有効化および開始

デフォルト設定を使用すると、NGINX はポート 80 の Web サーバーとして実行され、/usr/share/nginx/html/ ディレクトリーからコンテンツを提供します。

前提条件

- RHEL 8 がインストールされている。

- ホストが Red Hat カスタマーポータルにサブスクライブしている。

-

firewalldサービスが有効になり、開始されました

手順

利用可能な NGINX モジュールストリームを表示します。

# yum module list nginx Red Hat Enterprise Linux 8 for x86_64 - AppStream (RPMs) Name Stream Profiles Summary nginx 1.14 [d] common [d] nginx webserver nginx 1.16 common [d] nginx webserver ... Hint: [d]efault, [e]nabled, [x]disabled, [i]nstalledデフォルト以外のストリームをインストールする場合は、そのストリームを選択します。

# yum module enable nginx:stream_versionnginxパッケージをインストールします。# yum install nginxNGINX がファイアウォールでサービスを提供するポートを開きます。たとえば、

firewalldで HTTP (ポート 80) および HTTPS (ポート 443) のデフォルトポートを開くには、次のコマンドを実行します。# firewall-cmd --permanent --add-port={80/tcp,443/tcp} # firewall-cmd --reloadnginxサービスがシステムの起動時に自動的に起動するようにします。# systemctl enable nginxオプション:

nginxサービスを起動します。# systemctl start nginxデフォルト設定を使用しない場合は、この手順を省略し、サービスを起動する前に NGINX を適切に設定します。

PHP モジュールには特定の NGINX バージョンが必要です。互換性のないバージョンを使用すると、新しい NGNIX ストリームにアップグレードするときに競合が発生する可能性があります。PHP 7.2 ストリームと NGNIX 1.24 ストリームを使用する場合は、NGINX をインストールする前に新しい PHP ストリーム 7.4 を有効にすることでこの問題を解決できます。

検証

yumユーティリティーを使用して、nginxパッケージがインストールされていることを確認します。# yum list installed nginx Installed Packages nginx.x86_64 1:1.14.1-9.module+el8.0.0+4108+af250afe @rhel-8-for-x86_64-appstream-rpmsNGINX がサービスを提供するポートが firewalld で開いていることを確認します。

# firewall-cmd --list-ports 80/tcp 443/tcpnginxサービスが有効になっていることを確認します。# systemctl is-enabled nginx enabled

2.2. ドメインごとに異なるコンテンツを提供する Web サーバーとしての NGINX の設定

デフォルトでは、NGINX は Web サーバーとして機能し、サーバーの IP アドレスに関連付けられた全ドメイン名のクライアントに、同じコンテンツを提供します。この手順では、NGINX を設定する方法を説明します。

-

/var/www/example.com/ディレクトリーのコンテンツで、example.comドメインに対するリクエストに対応する。 -

/var/www/example.net/ディレクトリーのコンテンツで、example.netドメインに対するリクエストに対応する。 -

その他の全リクエスト (たとえば、サーバーの IP アドレスまたはサーバーの IP アドレスに関連付けられたその他のドメイン) に

/usr/share/nginx/html/ディレクトリーのコンテンツを指定します。

前提条件

- NGINX がインストールされている

クライアントおよび Web サーバーは、

example.comおよびexample.netドメインを Web サーバーの IP アドレスに解決します。これらのエントリーは DNS サーバーに手動で追加する必要がある点に注意してください。

手順

/etc/nginx/nginx.confファイルを編集します。デフォルトでは、

/etc/nginx/nginx.confファイルには catch-all 設定がすでに含まれています。設定からこの部分を削除した場合は、以下のserverブロックを/etc/nginx/nginx.confファイルのhttpブロックに追加し直します。server { listen 80 default_server; listen [::]:80 default_server; server_name _; root /usr/share/nginx/html; }これらの設定は以下を設定します。

-

listenディレクティブは、サービスがリッスンする IP アドレスとポートを定義します。この場合、NGINX は IPv4 と IPv6 の両方のアドレスのポート80でリッスンします。default_serverパラメーターは、NGINX がこのserverブロックを IP アドレスとポートに一致するリクエストのデフォルトとして使用していることを示します。 -

server_nameパラメーターは、このserverブロックに対応するホスト名を定義します。server_nameを_に設定すると、このserverブロックのホスト名を受け入れるように NGINX を設定します。 -

rootディレクティブは、このserverブロックの Web コンテンツへのパスを設定します。

-

example.comドメインの同様のserverブロックをhttpブロックに追加します。server { server_name example.com; root /var/www/example.com/; access_log /var/log/nginx/example.com/access.log; error_log /var/log/nginx/example.com/error.log; }-

access_logディレクティブは、このドメインに別のアクセスログファイルを定義します。 -

error_logディレクティブは、このドメインに別のエラーログファイルを定義します。

-

example.netドメインの同様のserverブロックをhttpブロックに追加します。server { server_name example.net; root /var/www/example.net/; access_log /var/log/nginx/example.net/access.log; error_log /var/log/nginx/example.net/error.log; }

両方のドメインのルートディレクトリーを作成します。

# mkdir -p /var/www/example.com/ # mkdir -p /var/www/example.net/両方のルートディレクトリーに

httpd_sys_content_tコンテキストを設定します。# semanage fcontext -a -t httpd_sys_content_t "/var/www/example.com(/.*)?" # restorecon -Rv /var/www/example.com/ # semanage fcontext -a -t httpd_sys_content_t "/var/www/example.net(/.\*)?" # restorecon -Rv /var/www/example.net/これらのコマンドは、

/var/www/example.com/ディレクトリーおよび/var/www/example.net/ディレクトリーにhttpd_sys_content_tコンテキストを設定します。policycoreutils-python-utilsパッケージをインストールしてrestoreconコマンドを実行する必要があります。両方のドメインのログディレクトリーを作成します。

# mkdir /var/log/nginx/example.com/ # mkdir /var/log/nginx/example.net/nginxサービスを再起動します。# systemctl restart nginx

検証

仮想ホストのドキュメントルートごとに異なるサンプルファイルを作成します。

# echo "Content for example.com" > /var/www/example.com/index.html # echo "Content for example.net" > /var/www/example.net/index.html # echo "Catch All content" > /usr/share/nginx/html/index.html-

ブラウザーを使用して

http://example.comに接続します。Web サーバーは、/var/www/example.com/index.htmlファイルからのサンプルコンテンツを表示します。 -

ブラウザーを使用して

http://example.netに接続します。Web サーバーは、/var/www/example.net/index.htmlファイルからのサンプルコンテンツを表示します。 -

ブラウザーを使用して

http://IP_address_of_the_serverに接続します。Web サーバーは、/usr/share/nginx/html/index.htmlファイルからのサンプルコンテンツを表示します。

2.3. NGINX Web サーバーへの TLS 暗号化の追加

example.com ドメインの NGINX Web サーバーで TLS 暗号化を有効にすることができます。

前提条件

- NGINX がインストールされている。

秘密鍵が

/etc/pki/tls/private/example.com.keyファイルに保存されている。秘密鍵および証明書署名要求 (CSR) を作成する方法と、認証局 (CA) からの証明書を要求する方法は、CA のドキュメントを参照してください。

-

TLS 証明書は

/etc/pki/tls/certs/example.com.crtファイルに保存されます。別のパスを使用する場合は、この手順で対応する手順を調整します。 - CA 証明書がサーバーの TLS 証明書ファイルに追加されている。

- クライアントおよび Web サーバーは、サーバーのホスト名を Web サーバーの IP アドレスに対して解決している。

-

ポート

443が、ローカルのファイアウォールで開放されている。

手順

/etc/nginx/nginx.confファイルを編集し、設定のhttpブロックに以下のserverブロックを追加します。server { listen 443 ssl; server_name example.com; root /usr/share/nginx/html; ssl_certificate /etc/pki/tls/certs/example.com.crt; ssl_certificate_key /etc/pki/tls/private/example.com.key; }セキュリティー上の理由から、

rootユーザーのみが秘密鍵ファイルにアクセスできるように設定します。# chown root:root /etc/pki/tls/private/example.com.key # chmod 600 /etc/pki/tls/private/example.com.key警告秘密鍵に権限のないユーザーがアクセスした場合は、証明書を取り消し、新しい秘密鍵を作成し、新しい証明書を要求します。そうでない場合は、TLS 接続が安全ではなくなります。

nginxサービスを再起動します。# systemctl restart nginx

検証

-

ブラウザーを使用して、

https://example.comに接続します。

2.4. HTTP トラフィックのリバースプロキシーとしての NGINX の設定

NGINX Web サーバーは、HTTP トラフィックのリバースプロキシーとして機能するように設定できます。たとえば、この機能を使用すると、リモートサーバーの特定のサブディレクトリーに要求を転送できます。クライアント側からは、クライアントはアクセス先のホストからコンテンツを読み込みます。ただし、NGINX は実際のコンテンツをリモートサーバーから読み込み、クライアントに転送します。

この手順では、Web サーバーの /example ディレクトリーへのトラフィックを、URL https://example.com に転送する方法を説明します。

前提条件

- NGINX は、NGINX のインストールと準備 の説明に従ってインストールされます。

- 必要に応じて、TLS 暗号化がリバースプロキシーで有効になっている。

手順

/etc/nginx/nginx.confファイルを編集し、リバースプロキシーを提供するserverブロックに以下の設定を追加します。location /example { proxy_pass https://example.com; }locationブロックでは、NGINX が/exampleディレクトリー内の全要求をhttps://example.comに渡すことを定義します。SELinux ブール値パラメーター

httpd_can_network_connectを1に設定して、SELinux が NGINX がトラフィックを転送できるように設定します。# setsebool -P httpd_can_network_connect 1nginxサービスを再起動します。# systemctl restart nginx

検証

-

ブラウザーを使用して

http://host_name/exampleに接続すると、https://example.comの内容が表示されます。

2.5. NGINX の HTTP ロードバランサーとしての設定

NGINX リバースプロキシー機能を使用してトラフィックを負荷分散できます。この手順では、HTTP ロードバランサーとして NGINX を設定して、アクティブな接続数が最も少ないサーバーがどれかを基にして、要求を異なるサーバーに送信する方法を説明します。どちらのサーバーも利用できない場合には、この手順でフォールバックを目的とした 3 番目のホストも定義します。

前提条件

- NGINX は、NGINX のインストールと準備 の説明に従ってインストールされます。

手順

/etc/nginx/nginx.confファイルを編集し、以下の設定を追加します。http { upstream backend { least_conn; server server1.example.com; server server2.example.com; server server3.example.com backup; } server { location / { proxy_pass http://backend; } } }backendという名前のホストグループのleast_connディレクティブは、アクティブな接続数が最も少ないサーバーがどれかを基にして、NGINX が要求をserver1.example.comまたはserver2.example.comに送信することを定義します。NGINX は、他の 2 つのホストが利用できない場合は、server3.example.comのみをバックアップとして使用します。proxy_passディレクティブをhttp://backendに設定すると、NGINX はリバースプロキシーとして機能し、backendホストグループを使用して、このグループの設定に基づいて要求を配信します。least_conn負荷分散メソッドの代わりに、以下を指定することができます。- ラウンドロビンを使用し、サーバー全体で要求を均等に分散する方法はありません。

-

ip_hash: クライアントの IPv4 アドレスのオクテットの内、最初の 3 つ、または IPv6 アドレス全体から計算されたハッシュに基づいて、あるクライアントアドレスから同じサーバーに要求を送信します。 -

hash: ユーザー定義のキーに基づいてサーバーを判断します。これは、文字列、変数、または両方の組み合わせになります。consistentパラメーターは、ユーザー定義のハッシュ化された鍵の値に基づいて、NGINX がすべてのサーバーに要求を分散するように設定します。 -

random: 無作為に選択されたサーバーに要求を送信します。

nginxサービスを再起動します。# systemctl restart nginx

第3章 Samba をサーバーとして使用

Samba は、Red Hat Enterprise Linux にサーバーメッセージブロック (SMB) プロトコルを実装します。SMB プロトコルは、ファイル共有、共有プリンターなど、サーバーのリソースにアクセスするのに使用されます。また、Samba は、Microsoft Windows が使用する分散コンピューティング環境のリモートプロシージャコール (DCE RPC) のプロトコルを実装します。

Samba は以下のように実行できます。

- Active Directory (AD) または NT4 ドメインメンバー

- スタンドアロンサーバー

NT4 プライマリードメインコントローラー (PDC) またはバックアップドメインコントローラー (BDC)

注記Red Hat は、NT4 ドメインに対応する Windows バージョンの既存のインストールでのみ、PDC モードおよび BDC モードをサポートします。Red Hat では、新しい Samba NT4 ドメインを設定しないことを推奨します。これは、Windows 7 および Windows Server 2008 R2 以降の Microsoft オペレーティングシステムが NT4 ドメインに対応していないためです。

Red Hat は、Samba を AD ドメインコントローラー (DC) として実行することはサポートしていません。

インストールモードとは関係なく、必要に応じてディレクトリーやプリンターを共有できます。これにより、Samba がファイルサーバーおよびプリントサーバーとして機能できるようになります。

3.1. さまざまな Samba サービスおよびモードについて

samba パッケージは複数のサービスを提供します。環境と設定するシナリオに応じて、これらのサービスが 1 つ以上必要となり、Samba をさまざまなモードで設定します。

3.1.1. Samba サービス

Samba は以下のサービスを提供します。

smbdこのサービスは、SMB プロトコルを使用してファイル共有およびプリントサービスを提供します。また、サービスは、リソースのロックと、接続ユーザーの認証を担当します。ドメインメンバーを認証するには、

smbdにwinbinddが必要です。smbsystemd サービスはsmbdデーモンを起動および停止します。smbdサービスを使用するには、sambaパッケージをインストールします。nmbdこのサービスは、NetBIOS over IPv4 プロトコルを使用してホスト名および IP 解決を提供します。名前解決に加え、

nmbdサービスで SMB ネットワークを参照して、ドメイン、作業グループ、ホスト、ファイル共有、およびプリンターを探すことができます。このため、サービスはこの情報をブロードキャストクライアントに直接報告するか、ローカルまたはマスターのブラウザーに転送します。nmbsystemd サービスは、nmbdデーモンを起動および停止します。最近の SMB ネットワークは、クライアントおよび IP アドレスの解決に DNS を使用することに注意してください。Kerberos の場合は、稼働中の DNS 設定が必要です。

nmbdサービスを使用するには、sambaパッケージをインストールします。winbinddこのサービスは、ローカルシステムの AD または NT4 のドメインユーザーおよびグループを使用する Name Service Switch (NSS) のインターフェイスを提供します。これにより、たとえばドメインユーザーを、Samba サーバーにホストされるサービスや他のローカルサービスに認証できます。

winbindsystemd サービスは、winbinddデーモンを起動および停止します。Samba をドメインメンバーとして設定する場合は、

smbdサービスの前にwinbinddを起動する必要があります。そうしないと、ドメインユーザーおよびグループはローカルシステムで使用できなくなります。winbinddサービスを使用するには、samba-winbindパッケージをインストールします。重要Red Hat は、ドメインユーザーおよびグループをローカルシステムに提供するために、Samba を、

winbinddサービスを使用するサーバーとして実行することのみをサポートします。Windows アクセス制御リスト (ACL) のサポート、NT LAN Manager (NTLM) のフォールバックがないなど、特定の制限により、SSSD に対応しません。

3.1.2. Samba セキュリティーサービス

/etc/samba/smb.conf ファイルの [global] セクションの security パラメーターは、Samba がサービスに接続しているユーザーを認証する方法を管理します。Samba をインストールするモードに応じて、パラメーターは異なる値に設定する必要があります。

- AD ドメインメンバーに、

security = adsを設定する。 このモードでは、Samba は Kerberos を使用して AD ユーザーを認証します。

Samba をドメインメンバーとして設定する方法の詳細は、Samba を AD ドメインメンバーサーバーとして設定 を参照してください。

- スタンドアロンサーバーで、

security = userを設定する。 このモードでは、Samba がローカルデータベースを使用して接続ユーザーを認証します。

Samba をスタンドアロンサーバーとしてセットアップする方法の詳細は、スタンドアロンサーバーとしての Samba の設定 を参照してください。

- NT4 PDC または BDC に

security = userを設定する。 - Samba は、このモードでは、ユーザーをローカルまたは LDAP データベースに認証します。

- NT4 ドメインメンバーで、

security = domainを設定する。 Samba は、このモードでは、NT4 PDC または BDC にユーザーを接続する認証を行います。このモードは、AD ドメインメンバーには使用できません。

Samba をドメインメンバーとして設定する方法の詳細は、Samba を AD ドメインメンバーサーバーとして設定 を参照してください。

3.1.3. Samba サービスおよび Samba クライアントユーティリティーが設定を読み込み、再読み込みするシナリオ

以下は、Samba サービスおよびユーティリティーによる設定の読み込み、再読み込み時を説明します。

Samba サービスは、設定を再読み込みする時:

- 3 分ごとに自動更新

-

手動要求の場合に

smbcontrol all reload-configコマンドを実行するとします。

- Samba クライアントユーティリティーは、起動時にのみ設定を読み取ります。

security などの特定のパラメーターの適用には、smb サービスの再起動が必要です。再読み込みだけでは十分ではないことに注意してください。

3.1.4. 安全な方法での Samba 設定の編集

Samba サービスは、3 分ごとに設定を自動的に再読み込みします。testparm ユーティリティーでの設定の検証前にサービスが変更を再読み込みしないように、安全な方法で Samba 設定を編集できます。

前提条件

- Samba がインストールされている。

手順

/etc/samba/smb.confファイルのコピーを作成します。# cp /etc/samba/smb.conf /etc/samba/samba.conf.copy- コピーして作成したファイルを編集し、必要な変更を加えます。

/etc/samba/samba.conf.copyファイルの設定を確認します。# testparm -s /etc/samba/samba.conf.copytestparmがエラーを報告した場合は、修正してもう一度コマンドを実行します。/etc/samba/smb.confファイルを新しい設定に上書きします。# mv /etc/samba/samba.conf.copy /etc/samba/smb.confSamba サービスが設定を自動的に再読み込みするか、手動で設定を再読み込みするまで待ちます。

# smbcontrol all reload-config

3.2. testparm ユーティリティーを使用した smb.conf ファイルの検証

testparm ユーティリティーは、/etc/samba/smb.conf ファイルの Samba 設定が正しいことを確認します。このユーティリティーは、無効なパラメーターおよび値を検出しますが、ID マッピングなどの間違った設定も検出します。testparm が問題を報告しないと、Samba サービスは /etc/samba/smb.conf ファイルを正常に読み込みます。testparm は、設定されたサービスが利用可能であること、または期待通りに機能するかを確認できないことに注意してください。

Red Hat では、このファイルの変更後に毎回 testparm を使用して、/etc/samba/smb.conf ファイルを検証することが推奨されます。

前提条件

- Samba をインストールしている。

-

/etc/samba/smb.confファイルが存在する。

手順

rootユーザーでtestparmユーティリティーを実行します。# testparm Load smb config files from /etc/samba/smb.conf rlimit_max: increasing rlimit_max (1024) to minimum Windows limit (16384) Unknown parameter encountered: "log levell" Processing section "[example_share]" Loaded services file OK. ERROR: The idmap range for the domain * (tdb) overlaps with the range of DOMAIN (ad)! Server role: ROLE_DOMAIN_MEMBER Press enter to see a dump of your service definitions # Global parameters [global] ... [example_share] ...上記の出力例では、存在しないパラメーターと間違った ID マッピングの設定が報告されます。

-

testparmが設定内の間違ったパラメーター、値、またはその他のエラーを報告する場合は、問題を修正してから再度ユーティリティーを実行してください。

3.3. Samba をスタンドアロンサーバーとして設定

Samba は、ドメインのメンバーではないサーバーとして設定できます。このインストールモードでは、Samba はユーザーを中央 DC ではなくローカルデータベースに認証します。また、ゲストアクセスを有効にして、ユーザーが、認証なしで 1 つまたは複数のサービスに接続できるようにすることもできます。

3.3.1. スタンドアロンサーバーのサーバー設定の設定

Samba スタンドアロンサーバーのサーバー設定を設定できます。

手順

sambaパッケージをインストールします。# yum install samba/etc/samba/smb.confファイルを編集して、以下のパラメーターを設定します。[global] workgroup = Example-WG netbios name = Server security = user log file = /var/log/samba/%m.log log level = 1この設定では、

Example-WGワークグループに、スタンドアロンサーバー (Server) を定義します。また、この設定により最小レベル (1) でのログ記録が可能になり、ログファイルは/var/log/samba/ディレクトリーに保存されます。Samba は、log fileパラメーターの%mマクロを、接続しているクライアントの NetBIOS 名までデプロイメントします。これにより、クライアントごとに個別のログファイルが有効になります。オプション: ファイルまたはプリンターの共有を設定します。参照:

/etc/samba/smb.confファイルを検証します。# testparm認証が必要な共有を設定する場合は、ユーザーアカウントを作成します。

詳細は ローカルユーザーアカウントの作成および有効化 を参照してください。

firewall-cmdユーティリティーを使用して必要なポートを開き、ファイアウォール設定を再読み込みします。# firewall-cmd --permanent --add-service=samba # firewall-cmd --reloadsmbサービスを有効にして起動します。# systemctl enable --now smb

3.3.2. ローカルユーザーアカウントの作成および有効化

共有への接続時にユーザーが認証を行えるようにするには、オペレーティングシステムと Samba データベースの両方で Samba ホストにアカウントを作成する必要があります。Samba では、ファイルシステムオブジェクトでアクセス制御リスト (ACL) を検証するオペレーティングシステムアカウントと、接続ユーザーの認証を行う Samba アカウントが必要です。

passdb backend = tdbsam のデフォルト設定を使用すると、Samba はユーザーアカウントを /var/lib/samba/private/passdb.tdb データベースに保存します。

example という名前のローカル Samba ユーザーを作成できます。

前提条件

- Samba が、スタンドアロンサーバーとしてインストールされている。

手順

オペレーティングシステムアカウントを作成します。

# useradd -M -s /sbin/nologin exampleこのコマンドは、ホームディレクトリーを作成せずに、

exampleアカウントを追加します。アカウントが Samba への認証のみに使用される場合は、/sbin/nologinコマンドをシェルとして割り当て、アカウントがローカルでログインしないようにします。オペレーティングシステムのアカウントにパスワードを設定して、これを有効にします。

# passwd example Enter new UNIX password: password Retype new UNIX password: password passwd: password updated successfullySamba は、オペレーティングシステムのアカウントに設定されたパスワードを使用して認証を行いません。ただし、アカウントを有効にするには、パスワードを設定する必要があります。アカウントが無効になると、そのユーザーが接続した時に Samba がアクセスを拒否します。

Samba データベースにユーザーを追加し、そのアカウントにパスワードを設定します。

# smbpasswd -a example New SMB password: password Retype new SMB password: password Added user example.このアカウントを使用して Samba 共有に接続する場合に、このパスワードを使用して認証を行います。

Samba アカウントを有効にします。

# smbpasswd -e example Enabled user example.

3.4. Samba ID マッピングの理解および設定

Windows ドメインは、ユーザーおよびグループを一意のセキュリティー識別子 (SID) で区別します。ただし、Linux では、ユーザーおよびグループごとに一意の UID と GID が必要です。Samba をドメインメンバーとして実行する場合は、winbindd サービスが、ドメインユーザーおよびグループに関する情報をオペレーティングシステムに提供します。

winbindd サービスが、ユーザーおよびグループの一意の ID を Linux に提供するようにするには、/etc/samba/smb.conf ファイルで ID マッピングを設定する必要があります。

- ローカルデータベース (デフォルトドメイン)

- Samba サーバーがメンバーになっている AD または NT4 のドメイン

- ユーザーがこの Samba サーバーのリソースにアクセスする必要のある信頼ドメイン

Samba は、特定の設定に対して異なる ID マッピングバックエンドを提供します。最も頻繁に使用されるバックエンドは、以下の通りです。

| バックエンド | ユースケース |

|---|---|

|

|

|

|

| AD ドメインのみ |

|

| AD ドメインおよび NT4 ドメイン |

|

|

AD、NT4、および |

3.4.1. Samba ID 範囲の計画

Linux の UID および GID を AD に保存するか、Samba がそれを生成するように設定するかに関係なく、各ドメイン設定には、他のドメインと重複しない一意の ID 範囲が必要です。

重複する ID 範囲を設定すると、Samba が正常に機能しなくなります。

例3.1 一意の ID 範囲

以下は、デフォルト (*)、AD-DOM、および TRUST-DOM のドメインの非オーバーランディングの ID マッピング範囲を示しています。

[global]

...

idmap config * : backend = tdb

idmap config * : range = 10000-999999

idmap config AD-DOM:backend = rid

idmap config AD-DOM:range = 2000000-2999999

idmap config TRUST-DOM:backend = rid

idmap config TRUST-DOM:range = 4000000-49999991 つのドメインに割り当てられるのは 1 つの範囲だけです。したがって、ドメイン範囲間で十分な容量を残しておきます。これにより、ドメインが拡大した場合に、後で範囲を拡張できます。

後で別の範囲をドメインに割り当てると、このユーザーおよびグループが作成したファイルおよびディレクトリーの所有権が失われます。

3.4.2. * デフォルトドメイン

ドメイン環境では、以下の各 ID マッピング設定を追加します。

- Samba サーバーがメンバーとなっているドメイン

- Samba サーバーにアクセスできる信頼された各ドメイン

ただし、Samba が、その他のすべてのオブジェクトに、デフォルトドメインから ID を割り当てます。これには以下が含まれます。

- ローカルの Samba ユーザーおよびグループ

-

Samba の組み込みアカウントおよびグループ (

BUILTIN\Administratorsなど)

Samba が正常に機能できるようにするには、説明に従ってデフォルトのドメインを設定する必要があります。

割り当てられた ID を永続的に格納するには、デフォルトのドメインバックエンドを書き込み可能にする必要があります。

デフォルトドメインには、以下のいずれかのバックエンドを使用できます。

tdbデフォルトのドメインを、

tdbバックエンドを使用するように設定する場合は、ID 範囲を設定します。この ID 範囲には、将来作成されるオブジェクトや、定義されたドメイン ID マッピング設定には含まれないオブジェクトを追加できます。たとえば、

/etc/samba/smb.confファイルの[global]セクションで以下を設定します。idmap config * : backend = tdb idmap config * : range = 10000-999999詳細は、TDB ID マッピングバックエンドの使用 を参照してください。

autoridautoridバックエンドを使用するように、デフォルトのドメインを設定する場合、ドメイン用の ID マッピング設定を追加するかどうかは任意になります。たとえば、

/etc/samba/smb.confファイルの[global]セクションで以下を設定します。idmap config * : backend = autorid idmap config * : range = 10000-999999詳細は、autorid ID マッピングバックエンドの使用 を参照してください。

3.4.3. tdb ID マッピングバックエンドの使用

winbindd サービスは、デフォルトで書き込み可能な tdb ID マッピングバックエンドを使用して、セキュリティー識別子 (SID)、UID、および GID のマッピングテーブルを格納します。これには、ローカルユーザー、グループ、組み込みプリンシパルが含まれます。

このバックエンドは、* デフォルトドメインにのみ使用してください。以下に例を示します。

idmap config * : backend = tdb

idmap config * : range = 10000-9999993.4.4. ad ID マッピングバックエンドの使用

ad ID マッピングバックエンドを使用するように Samba AD メンバーを設定できます。

ad ID マッピングバックエンドは、読み取り専用 API を実装し、AD からアカウントおよびグループの情報を読み取ります。これには、以下の利点があります。

- ユーザーとグループの全設定は、AD に集中的に保存されます。

- ユーザーおよびグループの ID は、このバックエンドを使用するすべての Samba サーバーで一貫しています。

- ID は、破損する可能性のあるローカルデータベースには保存されないため、ファイルの所有権は失われません。

ad ID マッピングバックエンドは、一方向の信頼を使用する Active Directory ドメインに対応していません。一方向の信頼で Active Directory のドメインメンバーを設定する場合は、tdb、rid、または autorid のいずれかの ID マッピングバックエンドを使用します。

ad バックエンドは、AD から以下の属性を読み込みます。

| AD 属性名 | オブジェクトの種類 | マッピング先 |

|---|---|---|

|

| ユーザーおよびグループ | オブジェクトのユーザー名またはグループ名 |

|

| ユーザー | ユーザー ID (UID) |

|

| グループ | グループ ID (GID) |

|

| ユーザー | ユーザーのシェルのパス |

|

| ユーザー | ユーザーのホームディレクトリーのパス |

|

| ユーザー | プライマリーグループ ID |

[a]

idmap config DOMAIN:unix_nss_info = yes を設定している場合に限り、Samba がこの属性を読み込みます。

[b]

idmap config DOMAIN:unix_primary_group = yes を設定している場合に限り、Samba がこの属性を読み込みます。

| ||

前提条件

-

ユーザーおよびグループはいずれも、AD で一意の ID が設定され、ID が、

/etc/samba/smb.confファイルで設定されている範囲内にある。ID が範囲外にあるオブジェクトは、Samba サーバーでは利用できません。 - ユーザーおよびグループには、AD ですべての必須属性が設定されている。必要な属性がないと、ユーザーまたはグループは Samba サーバーで使用できなくなります。必要な属性は、設定によって異なります。前提条件:

- Samba をインストールしている。

-

ID マッピングを除く Samba 設定が

/etc/samba/smb.confファイルにある。

手順

/etc/samba/smb.confファイルの[global]セクションを編集します。デフォルトドメイン (

*) に ID マッピング設定が存在しない場合は追加します。以下に例を示します。idmap config * : backend = tdb idmap config * : range = 10000-999999AD ドメインの

adID マッピングバックエンドを有効にします。idmap config DOMAIN : backend = adAD ドメインのユーザーおよびグループに割り当てられている ID の範囲を設定します。以下に例を示します。

idmap config DOMAIN : range = 2000000-2999999重要この範囲は、このサーバーの他のドメイン設定と重複させることはできません。また、この範囲には、今後割り当てられる ID がすべて収まる大きさを設定する必要があります。詳細は、Samba ID 範囲の計画 を参照してください。

Samba が AD から属性を読み取る際に RFC 2307 スキーマを使用するように設定します。

idmap config DOMAIN : schema_mode = rfc2307Samba が、対応する AD 属性からログインシェルおよびユーザーホームディレクトリーのパスを読み取るようにする場合は、以下を設定します。

idmap config DOMAIN : unix_nss_info = yesまたは、すべてのユーザーに適用される、ドメイン全体のホームディレクトリーのパスおよびログインシェルを統一して設定できます。以下に例を示します。

template shell = /bin/bash template homedir = /home/%Uデフォルトでは、Samba は、ユーザーオブジェクトの

primaryGroupID属性を、Linux のユーザーのプライマリーグループとして使用します。または、代わりにgidNumber属性に設定されている値を使用するように Samba を設定できます。idmap config DOMAIN : unix_primary_group = yes

/etc/samba/smb.confファイルを検証します。# testparmSamba 設定を再読み込みします。

# smbcontrol all reload-config

3.4.5. rid ID マッピングバックエンドの使用

rid ID マッピングバックエンドを使用するように Samba ドメインメンバーを設定できます。

Samba は、Windows SID の相対識別子 (RID) を使用して、Red Hat Enterprise Linux で ID を生成できます。

RID は、SID の最後の部分です。たとえば、ユーザーの SID が S-1-5-21-5421822485-1151247151-421485315-30014 の場合、対応する RID は 30014 になります。

rid ID マッピングバックエンドは、AD ドメインおよび NT4 ドメインのアルゴリズムマッピングスキームに基づいてアカウントおよびグループの情報を計算する読み取り専用 API を実装します。バックエンドを設定する場合は、idmap config DOMAIN : range パラメーターで、RID の最小値および最大値を設定する必要があります。Samba は、このパラメーターで設定される RID の最小値および最大値を超えるユーザーまたはグループをマッピングしません。

読み取り専用のバックエンドとして、rid は、BUILTIN グループなど、新しい ID を割り当てることができません。したがって、* デフォルトドメインにはこのバックエンドを使用しないでください。

rid バックエンドを使用した利点

- 設定された範囲内の RID があるドメインユーザーとグループはすべて、自動的にドメインメンバーで利用可能になります。

- ID、ホームディレクトリー、およびログインシェルを手動で割り当てる必要はありません。

rid バックエンドを使用した場合の短所

- すべてのドメインユーザーは、割り当てられた同じログインシェルとホームディレクトリーを取得します。ただし、変数を使用できます。

-

同じ ID 範囲設定で

ridバックエンドを使用している Samba ドメインメンバーでは、ユーザー ID とグループ ID が同じになります。 - ドメインメンバーで個々のユーザーまたはグループを除外して、利用できないようにすることはできません。設定されている範囲外にあるユーザーとグループのみが除外されます。

-

異なるドメインのオブジェクトの RID が同じ場合は、

winbinddサービスが ID の計算に使用する式に基づき、複数ドメインの環境で重複する ID が発生する場合があります。

前提条件

- Samba をインストールしている。

-

ID マッピングを除く Samba 設定が

/etc/samba/smb.confファイルにある。

手順

/etc/samba/smb.confファイルの[global]セクションを編集します。デフォルトドメイン (

*) に ID マッピング設定が存在しない場合は追加します。以下に例を示します。idmap config * : backend = tdb idmap config * : range = 10000-999999ドメインの

ridID マッピングバックエンドを有効にします。idmap config DOMAIN : backend = rid今後割り当てられるすべての RID が収まる大きさの範囲を設定します。以下に例を示します。

idmap config DOMAIN : range = 2000000-2999999Samba は、そのドメインの RID がその範囲内にないユーザーおよびグループを無視します。

重要この範囲は、このサーバーの他のドメイン設定と重複させることはできません。また、この範囲には、今後割り当てられる ID がすべて収まる大きさを設定する必要があります。詳細は、Samba ID 範囲の計画 を参照してください。

すべてのマッピングユーザーに割り当てられるシェルおよびホームディレクトリーのパスを設定します。以下に例を示します。

template shell = /bin/bash template homedir = /home/%U

/etc/samba/smb.confファイルを検証します。# testparmSamba 設定を再読み込みします。

# smbcontrol all reload-config

3.4.6. autorid ID マッピングバックエンドの使用

autorid ID マッピングバックエンドを使用するように Samba ドメインメンバーを設定できます。

autorid バックエンドは、rid ID マッピングバックエンドと同様の動作をしますが、異なるドメインに対して自動的に ID を割り当てることができます。これにより、以下の状況で autorid バックエンドを使用できます。

-

*デフォルトドメインのみ -

*デフォルトドメインと追加のドメインでは、追加のドメインごとに ID マッピング設定を作成する必要はありません。 - 特定のドメインのみ

デフォルトドメインに autorid を使用する場合は、ドメイン用の ID マッピング設定を追加するかどうかは任意です。

このセクションの一部は、Samba Wiki に公開されているドキュメント idmap config autorid に掲載されています。ライセンスは、CC BY 4.0 にあります。著者および貢献者は、Wiki ページの history タブを参照してください。

autorid バックエンドを使用した利点

- 設定された範囲内に計算した UID と GID があるすべてのドメインユーザーおよびグループは、ドメインメンバーで自動的に利用可能になります。

- ID、ホームディレクトリー、およびログインシェルを手動で割り当てる必要はありません。

- 複数ドメイン環境内の複数のオブジェクトが同じ RID を持つ場合でも、重複する ID はありません。

短所

- Samba ドメインメンバー間では、ユーザー ID とグループ ID は同じではありません。

- すべてのドメインユーザーは、割り当てられた同じログインシェルとホームディレクトリーを取得します。ただし、変数を使用できます。

- ドメインメンバーで個々のユーザーまたはグループを除外して、利用できないようにすることはできません。計算された UID または GID が、設定された範囲外にあるユーザーとグループのみが除外されます。

前提条件

- Samba をインストールしている。

-

ID マッピングを除く Samba 設定が

/etc/samba/smb.confファイルにある。

手順

/etc/samba/smb.confファイルの[global]セクションを編集します。*デフォルトドメインのautoridID マッピングバックエンドを有効にします。idmap config * : backend = autorid既存および将来の全オブジェクトに ID を割り当てられる大きさの範囲を設定します。以下に例を示します。

idmap config * : range = 10000-999999Samba は、このドメインで計算した ID が範囲内にないユーザーおよびグループを無視します。

警告範囲を設定し、Samba がそれを使用して開始してからは、範囲の上限を小さくすることはできません。範囲にその他の変更を加えると、新しい ID 割り当てが発生し、ファイルの所有権が失われる可能性があります。

オプション: 範囲のサイズを設定します。以下に例を示します。

idmap config * : rangesize = 200000Samba は、

idmap config * : rangeパラメーターに設定されている範囲からすべての ID を取得するまで、各ドメインのオブジェクトにこの数の連続 ID を割り当てます。注記rangesize を設定する場合は、適宜範囲を調整する必要があります。この範囲は rangesize の倍数である必要があります。

すべてのマッピングユーザーに割り当てられるシェルおよびホームディレクトリーのパスを設定します。以下に例を示します。

template shell = /bin/bash template homedir = /home/%Uオプション: ドメイン用の ID マッピング設定を追加します。個別のドメインの設定が利用できない場合、Samba は以前に設定した

*デフォルトドメインのautoridバックエンド設定を使用して ID を計算します。重要この範囲は、このサーバーの他のドメイン設定と重複させることはできません。また、この範囲には、今後割り当てられる ID がすべて収まる大きさを設定する必要があります。詳細は、Samba ID 範囲の計画 を参照してください。

/etc/samba/smb.confファイルを検証します。# testparmSamba 設定を再読み込みします。

# smbcontrol all reload-config

3.5. Samba を AD ドメインメンバーサーバーとして設定

AD または NT4 のドメインを実行している場合は、Samba を使用して Red Hat Enterprise Linux サーバーをメンバーとしてドメインに追加し、以下を取得します。

- その他のドメインメンバーのドメインリソースにアクセスする

-

sshdなどのローカルサービスに対してドメインユーザーを認証する - サーバーにホストされているディレクトリーおよびプリンターを共有して、ファイルサーバーおよびプリントサーバーとして動作する

3.5.1. RHEL システムの AD ドメインへの参加

Samba Winbind は、Red Hat Enterprise Linux (RHEL) システムを Active Directory (AD) に接続するための System Security Services Daemon (SSSD) の代替手段です。realmd を使用して Samba Winbind を設定することで、RHEL システムを AD ドメインに参加させることができます。

前提条件

- ホストは、AD ドメインを解決できる DNS サーバーを使用します。

- ホストの時刻は AD の時刻と同期されており、タイムゾーンの設定は正しいです。

手順

AD で Kerberos 認証に非推奨の RC4 暗号化タイプが必要な場合は、RHEL でこの暗号のサポートを有効にします。

# update-crypto-policies --set DEFAULT:AD-SUPPORT以下のパッケージをインストールします。

# yum install realmd oddjob-mkhomedir oddjob samba-winbind-clients \ samba-winbind samba-common-tools samba-winbind-krb5-locator krb5-workstationドメインメンバーでディレクトリーまたはプリンターを共有するには、

sambaパッケージをインストールします。# yum install samba既存の Samba 設定ファイル

/etc/samba/smb.confをバックアップします。# mv /etc/samba/smb.conf /etc/samba/smb.conf.bakドメインに参加します。たとえば、ドメイン

ad.example.comに参加するには、以下のコマンドを実行します。# realm join --membership-software=samba --client-software=winbind ad.example.com上記のコマンドを使用すると、

realmユーティリティーが自動的に以下を実行します。-

ad.example.comドメインのメンバーシップに/etc/samba/smb.confファイルを作成します。 -

ユーザーおよびグループの検索用の

winbindモジュールを、/etc/nsswitch.confファイルに追加します。 -

/etc/pam.d/ディレクトリーの PAM (プラグ可能な認証モジュール) 設定ファイルを更新します。 -

winbindサービスを起動し、システムの起動時にサービスを起動できるようにします。

-

オプション:

/etc/samba/smb.confファイルで、別の ID マッピングバックエンドまたはカスタマイズした ID マッピング設定を指定します。詳細は、Samba ID マッピングの理解と設定 を参照してください。

winbindサービスが稼働していることを確認します。# systemctl status winbind ... Active: active (running) since Tue 2018-11-06 19:10:40 CET; 15s ago重要Samba がドメインのユーザーおよびグループの情報をクエリーできるようにするには、

smbを起動する前にwinbindサービスを実行する必要があります。sambaパッケージをインストールしてディレクトリーおよびプリンターを共有している場合は、smbサービスを有効化して開始します。# systemctl enable --now smb-

Active Directory へのローカルログインを認証する場合は、

winbind_krb5_localauthプラグインを有効にします。MIT Kerberos 用のローカル承認プラグインの使用

検証

AD ドメインの AD 管理者アカウントなど、AD ユーザーの詳細を表示します。

# getent passwd "AD\administrator" AD\administrator:*:10000:10000::/home/administrator@AD:/bin/bashAD ドメイン内のドメインユーザーグループのメンバーをクエリーします。

# getent group "AD\Domain Users" AD\domain users:x:10000:user1,user2オプション: ファイルとディレクトリーの権限を設定するときに、ドメインのユーザーおよびグループを使用できることを確認します。たとえば、

/srv/samba/example.txtファイルの所有者をAD\administratorに設定し、グループをAD\Domain Usersに設定するには、以下のコマンドを実行します。# chown "AD\administrator":"AD\Domain Users" /srv/samba/example.txtKerberos 認証が期待どおりに機能することを確認します。

AD ドメインメンバーで、

administrator@AD.EXAMPLE.COMプリンシパルのチケットを取得します。# kinit administrator@AD.EXAMPLE.COMキャッシュされた Kerberos チケットを表示します。

# klist Ticket cache: KCM:0 Default principal: administrator@AD.EXAMPLE.COM Valid starting Expires Service principal 01.11.2018 10:00:00 01.11.2018 20:00:00 krbtgt/AD.EXAMPLE.COM@AD.EXAMPLE.COM renew until 08.11.2018 05:00:00

利用可能なドメインの表示:

# wbinfo --all-domains BUILTIN SAMBA-SERVER AD

3.5.2. MIT Kerberos 用のローカル承認プラグインの使用

winbind サービスは、Active Directory ユーザーをドメインメンバーに提供します。特定の状況では、管理者が、ドメインメンバーで実行している SSH サーバーなどのローカルサービスに対して、ドメインユーザーが認証を行えるようにします。Kerberos を使用してドメインユーザーを認証している場合は、winbind サービスを介して、winbind_krb5_localauth プラグインが Kerberos プリンシパルを Active Directory アカウントに正しくマッピングできるようにします。

たとえば、Active Directory ユーザーの sAMAccountName 属性を EXAMPLE に設定し、小文字のユーザー名でユーザーがログインしようとすると、Kerberos はユーザー名を大文字で返します。その結果、エントリーは認証の失敗に一致しません。

winbind_krb5_localauth プラグインを使用すると、アカウント名が正しくマッピングされます。これは GSSAPI 認証にのみ適用され、初期のチケット付与チケット (TGT) の取得には該当しません。

前提条件

- Samba が Active Directory のメンバーとして設定されている。

- Red Hat Enterprise Linux が、Active Directory に対してログイン試行を認証している。

-

winbindサービスが実行している。

手順

/etc/krb5.conf ファイルを編集し、以下のセクションを追加します。

[plugins]

localauth = {

module = winbind:/usr/lib64/samba/krb5/winbind_krb5_localauth.so

enable_only = winbind

}3.6. IdM ドメインメンバーでの Samba の設定

Red Hat Identity Management (IdM) ドメインに参加しているホスト上で Samba をセットアップできます。IdM のユーザー、および可能であれば、信頼された Active Directory (AD) ドメインのユーザーは、Samba が提供する共有およびプリンターサービスにアクセスできます。

IdM ドメインメンバーで Samba を使用する機能は、テクノロジープレビュー機能で、特定の制限が含まれています。たとえば、IdM 信頼コントローラーは Active Directory グローバルカタログサービスをサポートしておらず、分散コンピューティング環境/リモートプロシージャコール (DCE/RPC) プロトコルを使用した IdM グループの解決をサポートしていません。結果として、AD ユーザーは、他の IdM クライアントにログインしている場合、IdM クライアントでホストされている Samba 共有とプリンターにのみアクセスできます。Windows マシンにログインしている AD ユーザーは、IdM ドメインメンバーでホストされている Samba 共有にアクセスできません。

IdM ドメインメンバーに Samba をデプロイしているお客様は、ぜひ Red Hat にフィードバックをお寄せください。

AD ドメインのユーザーが Samba によって提供される共有およびプリンターサービスにアクセスする必要がある場合は、AES 暗号化タイプが AD になっていることを確認してください。詳細は、GPO を使用した Active Directory での AES 暗号化タイプの有効化 を参照してください。

前提条件

- ホストは、クライアントとして IdM ドメインに参加している。

- IdM サーバーとクライアントの両方が RHEL 8.1 以降で実行されている必要がある。

3.6.1. Samba をドメインメンバーにインストールするための IdM ドメインの準備

IdM クライアントに Samba を設定する前に、IdM サーバーで ipa-adtrust-install ユーティリティーを使用して IdM ドメインを準備する必要があります。

ipa-adtrust-install コマンドを自動的に実行するシステムは、AD 信頼コントローラーになります。ただし、ipa-adtrust-install は、IdM サーバーで 1 回のみ実行する必要があります。

前提条件

- IdM サーバーがインストールされている。

- パッケージをインストールし、IdM サービスを再起動するための root 権限がある。

手順

必要なパッケージをインストールします。

[root@ipaserver ~]# yum install ipa-server-trust-ad samba-clientIdM 管理ユーザーとして認証します。

[root@ipaserver ~]# kinit adminipa-adtrust-installユーティリティーを実行します。[root@ipaserver ~]# ipa-adtrust-install統合 DNS サーバーとともに IdM がインストールされていると、DNS サービスレコードが自動的に作成されます。

IdM が統合 DNS サーバーなしで IdM をインストールすると、

ipa-adtrust-installは、続行する前に DNS に手動で追加する必要があるサービスレコードのリストを出力します。スクリプトにより、

/etc/samba/smb.confがすでに存在し、書き換えられることが求められます。WARNING: The smb.conf already exists. Running ipa-adtrust-install will break your existing Samba configuration. Do you wish to continue? [no]: yesこのスクリプトは、従来の Linux クライアントが信頼できるユーザーと連携できるようにする互換性プラグインである

slapi-nisプラグインを設定するように求めるプロンプトを表示します。Do you want to enable support for trusted domains in Schema Compatibility plugin? This will allow clients older than SSSD 1.9 and non-Linux clients to work with trusted users. Enable trusted domains support in slapi-nis? [no]: yesプロンプトが表示されたら、IdM ドメインの NetBIOS 名を入力するか、Enter を押して提案された名前を使用します。

Trust is configured but no NetBIOS domain name found, setting it now. Enter the NetBIOS name for the IPA domain. Only up to 15 uppercase ASCII letters, digits and dashes are allowed. Example: EXAMPLE. NetBIOS domain name [IDM]:SID 生成タスクを実行して、既存ユーザーに SID を作成するように求められます。

Do you want to run the ipa-sidgen task? [no]: yesこれはリソースを集中的に使用するタスクであるため、ユーザー数が多い場合は別のタイミングで実行できます。

オプション: Windows Server 2008 以降では、動的 RPC ポート範囲が、デフォルトで

49152-65535に定義されています。ご使用の環境に異なる動的 RPC ポート範囲を定義する必要がある場合は、Samba が異なるポートを使用するように設定し、ファイアウォール設定でそのポートを開くように設定します。以下の例では、ポート範囲を55000-65000に設定します。[root@ipaserver ~]# net conf setparm global 'rpc server dynamic port range' 55000-65000 [root@ipaserver ~]# firewall-cmd --add-port=55000-65000/tcp [root@ipaserver ~]# firewall-cmd --runtime-to-permanentipaサービスを再起動します。[root@ipaserver ~]# ipactl restartsmbclientユーティリティーを使用して、Samba が IdM サイドからの Kerberos 認証に応答することを確認します。[root@ipaserver ~]# smbclient -L ipaserver.idm.example.com -U user_name --use-kerberos=required lp_load_ex: changing to config backend registry Sharename Type Comment --------- ---- ------- IPC$ IPC IPC Service (Samba 4.15.2) ...

3.6.2. IdM クライアントでの Samba サーバーのインストールおよび設定

IdM ドメインに登録されたクライアントに Samba をインストールして設定できます。

前提条件

- IdM サーバーとクライアントの両方が RHEL 8.1 以降で実行されている必要がある。

- IdM ドメインは、ドメインメンバーに Samba をインストールするための IdM ドメインの準備 の説明に従って準備されます。

- IdM に AD で設定された信頼がある場合は、Kerberos の AES 暗号化タイプを有効にします。たとえば、グループポリシーオブジェクト (GPO) を使用して、AES 暗号化の種類を有効にします。詳細は、GPO を使用した Active Directory での AES 暗号化の有効化 を参照してください。

手順

ipa-client-sambaパッケージをインストールします。[root@idm_client]# yum install ipa-client-sambaipa-client-sambaユーティリティーを使用して、クライアントを準備し、初期 Samba 設定を作成します。[root@idm_client]# ipa-client-samba Searching for IPA server... IPA server: DNS discovery Chosen IPA master: idm_server.idm.example.com SMB principal to be created: cifs/idm_client.idm.example.com@IDM.EXAMPLE.COM NetBIOS name to be used: IDM_CLIENT Discovered domains to use: Domain name: idm.example.com NetBIOS name: IDM SID: S-1-5-21-525930803-952335037-206501584 ID range: 212000000 - 212199999 Domain name: ad.example.com NetBIOS name: AD SID: None ID range: 1918400000 - 1918599999 Continue to configure the system with these values? [no]: yes Samba domain member is configured. Please check configuration at /etc/samba/smb.conf and start smb and winbind servicesデフォルトでは、

ipa-client-sambaは、ユーザーが接続したときにそのユーザーのホームディレクトリーを動的に共有するために、/etc/samba/smb.confファイルに[homes]セクションが自動的に追加されます。ユーザーがこのサーバーにホームディレクトリーがない場合、または共有したくない場合は、/etc/samba/smb.confから次の行を削除します。[homes] read only = noディレクトリーとプリンターを共有します。詳細は、以下を参照してください。

ローカルファイアウォールで Samba クライアントに必要なポートを開きます。

[root@idm_client]# firewall-cmd --permanent --add-service=samba-client [root@idm_client]# firewall-cmd --reloadsmbサービスおよびwinbindサービスを有効にして開始します。[root@idm_client]# systemctl enable --now smb winbind

検証

samba-client パッケージがインストールされている別の IdM ドメインメンバーで次の検証手順を実行します。

Kerberos 認証を使用して、Samba サーバー上の共有をリスト表示します。

$ smbclient -L idm_client.idm.example.com -U user_name --use-kerberos=required lp_load_ex: changing to config backend registry Sharename Type Comment --------- ---- ------- example Disk IPC$ IPC IPC Service (Samba 4.15.2) ...

3.6.3. IdM が新しいドメインを信頼する場合は、ID マッピング設定を手動で追加

Samba では、ユーザーがリソースにアクセスする各ドメインの ID マッピング設定が必要です。IdM クライアントで実行している既存の Samba サーバーでは、管理者が Active Directory (AD) ドメインに新しい信頼を追加した後、ID マッピング設定を手動で追加する必要があります。

前提条件

- IdM クライアントで Samba を設定している。その後、IdM に新しい信頼が追加されている。

- Kerberos の暗号化タイプ DES および RC4 は、信頼できる AD ドメインで無効にしている。セキュリティー上の理由から、RHEL 8 はこのような弱い暗号化タイプに対応していません。

手順

ホストのキータブを使用して認証します。

[root@idm_client]# kinit -kipa idrange-findコマンドを使用して、新しいドメインのベース ID と ID 範囲のサイズの両方を表示します。たとえば、次のコマンドはad.example.comドメインの値を表示します。[root@idm_client]# ipa idrange-find --name="AD.EXAMPLE.COM_id_range" --raw --------------- 1 range matched --------------- cn: AD.EXAMPLE.COM_id_range ipabaseid: 1918400000 ipaidrangesize: 200000 ipabaserid: 0 ipanttrusteddomainsid: S-1-5-21-968346183-862388825-1738313271 iparangetype: ipa-ad-trust ---------------------------- Number of entries returned 1 ----------------------------次の手順で、

ipabaseid属性およびipaidrangesize属性の値が必要です。使用可能な最高の ID を計算するには、次の式を使用します。

maximum_range = ipabaseid + ipaidrangesize - 1前の手順の値を使用すると、

ad.example.comドメインで使用可能な最大 ID は1918599999(1918400000 + 200000 - 1) です。/etc/samba/smb.confファイルを編集し、ドメインの ID マッピング設定を[global]セクションに追加します。idmap config AD : range = 1918400000 - 1918599999 idmap config AD : backend = sssipabaseid属性の値を最小値として指定し、前の手順で計算された値を範囲の最大値として指定します。smbサービスおよびwinbindサービスを再起動します。[root@idm_client]# systemctl restart smb winbind

検証

Kerberos 認証を使用して、Samba サーバー上の共有をリスト表示します。

$ smbclient -L idm_client.idm.example.com -U user_name --use-kerberos=required lp_load_ex: changing to config backend registry Sharename Type Comment --------- ---- ------- example Disk IPC$ IPC IPC Service (Samba 4.15.2) ...

3.13. MacOS クライアント向けの Samba の設定

fruit 仮想ファイルシステム (VFS) の Samba モジュールは、Apple サーバーメッセージブロック (SMB) クライアントとの互換性を強化します。

3.15. プリントサーバーとしての Samba の設定

Samba をプリントサーバーとして設定すると、ネットワーク上のクライアントが Samba を使用して印刷できます。さらに、Windows クライアントは、(Samba サーバーが設定されている場合は) Samba サーバーからドライバーをダウンロードすることもできます。

このセクションの一部は、Samba Wiki に公開されているドキュメント Setting up Samba as a Print Server に掲載されています。ライセンスは、CC BY 4.0 にあります。著者および貢献者は、Wiki ページの history タブを参照してください。

前提条件

Samba が、以下のいずれかのモードで設定されている。

3.15.1. Samba でのプリントサーバーのサポートの有効化

デフォルトでは、プリントサーバーサポートは Samba で有効になっていません。Samba をプリントサーバーとして使用するには、Samba を適切に設定する必要があります。

印刷ジョブとプリンター操作には、リモートプロシージャコール (RPC) が必要です。デフォルトでは、Samba は RPC を管理するためにオンデマンドで rpcd_spoolss サービスを開始します。最初の RPC 呼び出し中、または CUPS でプリンターリストを更新するときに、Samba は CUPS からプリンター情報を取得します。これには、プリンターごとに約 1 秒かかる場合があります。そのため、プリンターが 50 台を超える場合は、rpcd_spoolss 設定を調整してください。

前提条件

プリンターが CUPS サーバーで設定されている。

CUPS でプリンターを設定する方法は、プリントサーバーの CUPS Web コンソール (https://print_server_host_name:631/help) で提供されているドキュメントを参照してください。

手順

/etc/samba/smb.confファイルを編集します。[printers]セクションを追加して、Samba で印刷バックエンドを有効にします。[printers] comment = All Printers path = /var/tmp/ printable = yes create mask = 0600重要[printers]共有名はハードコーディングされており、変更はできません。CUPS サーバーが別のホストまたはポートで実行されている場合は、

[printers]セクションで設定を指定します。cups server = printserver.example.com:631多数のプリンターがある場合は、待機秒数を CUPS に接続されているプリンターの数よりも大きい値に設定します。たとえば、100 台のプリンターがある場合は、

[global]セクションに次のように設定します。rpcd_spoolss:idle_seconds = 200この設定が環境内でスケーリングされない場合は、

[global]セクションでrpcd_spoolssワーカーの数も増やします。rpcd_spoolss:num_workers = 10デフォルトでは、

rpcd_spoolssは 5 つのワーカーを開始します。

/etc/samba/smb.confファイルを検証します。# testparmfirewall-cmdユーティリティーを使用して必要なポートを開き、ファイアウォール設定を再読み込みします。# firewall-cmd --permanent --add-service=samba # firewall-cmd --reloadsmbサービスを再起動します。# systemctl restart smbサービスを再起動すると、Samba は CUPS バックエンドに設定したすべてのプリンターを自動的に共有します。特定のプリンターのみを手動で共有する場合は、特定のプリンターの手動共有 を参照してください。

検証

印刷ジョブを送信します。たとえば、PDF ファイルを印刷するには、次のように入力します。

# smbclient -Uuser //sambaserver.example.com/printer_name -c "print example.pdf"

3.15.2. 特定のプリンターの手動共有

Samba をプリントサーバーとして設定している場合、Samba は、デフォルトで CUPS バックエンドで設定されたプリンターをすべて共有します。以下の手順では、特定のプリンターのみを共有する方法を説明します。

前提条件

- Samba がプリントサーバーとして設定されている。

手順

/etc/samba/smb.confファイルを編集します。[global]セクションで、以下の設定で自動プリンター共有を無効にします。load printers = no共有するプリンターごとにセクションを追加します。たとえば、Samba で CUPS バックエンドで

exampleという名前のプリンターをExample-Printerとして共有するには、以下のセクションを追加します。[Example-Printer] path = /var/tmp/ printable = yes printer name = example各プリンターに個別のスプールディレクトリーは必要ありません。

[printers]セクションに設定したのと同じ spool ディレクトリーを、プリンターのpathパラメーターに設定できます。

/etc/samba/smb.confファイルを検証します。# testparmSamba 設定を再読み込みします。

# smbcontrol all reload-config

3.16. Samba プリントサーバーでの Windows クライアント用の自動プリンタードライバーダウンロードの設定

Windows クライアント用に Samba プリントサーバーを実行している場合は、ドライバーをアップロードし、プリンターを事前設定できます。ユーザーがプリンターに接続すると、Windows により、ドライバーが自動的にクライアントにダウンロードされ、インストールされます。ユーザーがインストールするのに、ローカル管理者の権限を必要としません。また、Windows は、トレイの数などの事前設定済みのドライバー設定を適用します。

このセクションの一部は、Samba Wiki で公開されているドキュメント Setting up Automatic Printer Driver Downloads for Windows Clients に掲載されています。ライセンスは、CC BY 4.0 にあります。著者および貢献者は、Wiki ページの history タブを参照してください。

前提条件

- Samba がプリントサーバーとして設定されている。

3.16.1. プリンタードライバーに関する基本情報

このセクションでは、プリンタードライバーに関する一般的な情報を説明します。

対応しているドライバーモデルのバージョン

Samba は、Windows 2000 以降および Windows Server 2000 以降でサポートされているプリンタードライバーのモデルバージョン 3 のみに対応します。Samba は、Windows 8 および Windows Server 2012 で導入されたドライバーモデルのバージョン 4 には対応していません。ただし、これ以降の Windows バージョンは、バージョン 3 のドライバーにも対応しています。

パッケージ対応ドライバー

Samba は、パッケージ対応ドライバーに対応していません。

アップロードするプリンタードライバーの準備

Samba プリントサーバーにドライバーをアップロードする場合は、以下を行います。

- ドライバーが圧縮形式で提供されている場合は、ドライバーをデプロイメントします。

一部のドライバーでは、Windows ホストにドライバーをローカルにインストールするセットアップアプリケーションを起動する必要があります。特定の状況では、インストーラーはセットアップの実行中にオペレーティングシステムの一時フォルダーに個別のファイルを抽出します。アップロードにドライバーファイルを使用するには、以下のコマンドを実行します。

- インストーラーを起動します。

- 一時フォルダーから新しい場所にファイルをコピーします。

- インストールをキャンセルします。

プリントサーバーへのアップロードをサポートするドライバーは、プリンターの製造元にお問い合わせください。

クライアントに 32 ビットおよび 64 ビットのプリンター用ドライバーを提供

32 ビットと 64 ビットの両方の Windows クライアントのプリンターにドライバーを提供するには、両方のアーキテクチャーに対して、同じ名前のドライバーをアップロードする必要があります。たとえば、32 ビットのドライバー Example PostScript および 64 ビットのドライバー Example PostScript (v1.0) をアップロードする場合は、その名前が一致しません。その結果、ドライバーのいずれかをプリンターに割り当てることしかできなくなり、両方のアーキテクチャーでそのドライバーが使用できなくなります。

3.16.2. ユーザーがドライバーをアップロードおよび事前設定できるようにする

プリンタードライバーをアップロードおよび事前設定できるようにするには、ユーザーまたはグループに SePrintOperatorPrivilege 特権が付与されている必要があります。printadmin グループにユーザーを追加する必要があります。Red Hat Enterprise Linux に samba パッケージをインストールすると、このグループが自動的に作成されます。printadmin グループには、1000 未満で利用可能な一番小さい動的システムの GID が割り当てられます。

手順

たとえば、

SePrintOperatorPrivilege権限をprintadminグループに付与するには、以下のコマンドを実行します。# net rpc rights grant "printadmin" SePrintOperatorPrivilege -U "DOMAIN\administrator" Enter DOMAIN\administrator's password: Successfully granted rights.注記ドメイン環境では、

SePrintOperatorPrivilegeをドメイングループに付与します。これにより、ユーザーのグループメンバーシップを更新し、権限を集中的に管理できます。SePrintOperatorPrivilegeが付与されているユーザーとグループのリストを表示するには、以下を実行します。# net rpc rights list privileges SePrintOperatorPrivilege -U "DOMAIN\administrator" Enter administrator's password: SePrintOperatorPrivilege: BUILTIN\Administrators DOMAIN\printadmin

3.16.4. クライアントが Samba プリントサーバーを信頼できるようにする GPO の作成

セキュリティー上の理由から、最新の Windows オペレーティングシステムでは、クライアントが、信頼できないサーバーから、パッケージ対応ではないプリンタードライバーをダウンロードできないようにします。プリントサーバーが AD のメンバーである場合は、Samba サーバーを信頼するために、ドメインに Group Policy Object (GPO) を作成できます。

前提条件

- Samba プリントサーバーが、AD ドメインのメンバーである。

- GPO の作成に使用する Windows コンピューターに、RSAT (Windows Remote Server Administration Tools) がインストールされている。詳細は、Windows のドキュメントを参照してください。

手順

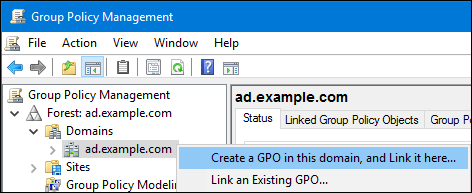

-

AD ドメインの

管理者ユーザーなど、グループポリシーの編集が可能なアカウントを使用して、Windows コンピューターにログインします。 -

Group Policy Management Consoleを開きます。 AD ドメインを右クリックし、

Create a GPO in this domain, and Link it hereを選択します。

-

Legacy Printer Driver Policyなどの GPO の名前を入力して、OKをクリックします。新しい GPO がドメインエントリーの下に表示されます。 -

新たに作成した GPO を右クリックして

Editを選択し、Group Policy Management Editorを開きます。 → → → の順にクリックします。

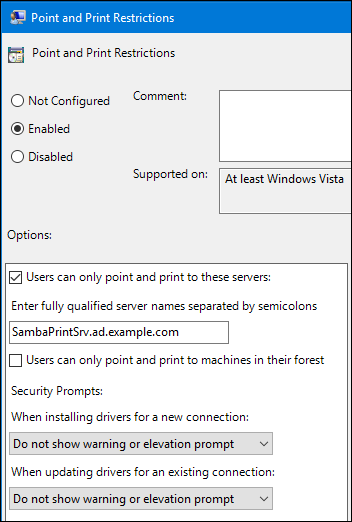

ウィンドウの右側で、

Point and Print Restrictionをダブルクリックして、ポリシーを編集します。ポリシーを有効にし、以下のオプションを設定します。

-

Users can only point and print to these serversを選択し、このオプションの横にあるフィールドに、Samba プリントサーバーの完全修飾ドメイン名 (FQDN) を入力します。 Security Promptsの両チェックボックスで、Do not show warning or elevation promptを選択します。

-

- OK をクリックします。

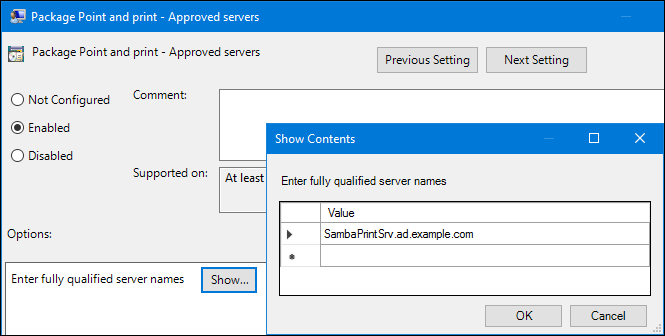

Package Point and Print - Approved serversをダブルクリックして、ポリシーを編集します。-

ポリシーを有効にして、

Showボタンをクリックします。 Samba プリントサーバーの FQDN を入力します。

-

OKをクリックして、Show Contentsウィンドウとポリシーのプロパティーウィンドウの両方を閉じます。

-

ポリシーを有効にして、

-

Group Policy Management Editorを閉じます。 -

Group Policy Management Consoleを閉じます。

Windows ドメインメンバーがこのグループポリシーを適用すると、ユーザーがプリンターに接続する際に、プリンタードライバーが Samba サーバーから自動的にダウンロードされます。

3.16.5. ドライバーのアップロードおよびプリンターの事前設定

Windows クライアントで Print Management アプリケーションを使用してドライバーをアップロードし、Samba プリントサーバーでホストされるプリンターを事前設定します。詳細は、Windows のドキュメントを参照してください。

3.17. FIPS モードが有効なサーバーでの Samba の実行

このセクションでは、FIPS モードが有効な状態で Samba を実行する制限の概要を説明します。また、Samba を実行している Red Hat Enterprise Linux ホストで FIPS モードを有効にする手順も提供します。

3.17.1. FIPS モードでの Samba の使用制限

以下の Samba モードと機能は、指定された条件下で FIPS モードで動作します。

- Samba は、AES 暗号化を使用する Kerberos 認証を使用する Active Directory (AD) または Red Hat Enterprise Linux Identity Management (IdM) 環境でのみ、ドメインメンバーとして使用できます。

- Active Directory ドメインメンバーのファイルサーバーとして Samba を使用する。ただし、クライアントは Kerberos を使用してサーバーに対して認証する必要があります。

FIPS のセキュリティーが強化されているため、FIPS モードが有効な場合は、以下の Samba 機能およびモードは機能しません。

- RC4 暗号がブロックされていることによる NT LAN Manager (NTLM) 認証

- サーバーメッセージブロックバージョン 1 (SMB1) プロトコル

- NTLM 認証を使用することによるスタンドアロンファイルサーバーモード

- NT4- スタイルのドメインコントローラー

- NT4- スタイルのドメインメンバーRed Hat は、IdM がバックグラウンドで使用するプライマリードメインコントローラー (PDC) 機能のサポートを継続することに留意してください。

- Samba サーバーに対するパスワード変更Active Directory ドメインコントローラーに対して Kerberos を使用してパスワードの変更のみを実行できます。

以下の機能は FIPS モードでテストされていないため、Red Hat ではサポートされていません。

- プリントサーバーとしての Samba の実行

3.17.2. FIPS モードでの Samba の使用

Samba を実行する RHEL ホストで FIPS モードを有効にすることができます。

前提条件

- Samba が Red Hat Enterprise Linux ホストに設定されている。

- Samba は、FIPS モードでサポートされるモードで実行する。

手順

RHEL で FIPS モードを有効にします。

# fips-mode-setup --enableサーバーを再起動します。

# reboottestparmユーティリティーを使用して、設定を確認します。# testparm -sコマンドがエラーや非互換性を表示する場合は、Samba が正常に機能するように修正してください。

3.18. Samba サーバーのパフォーマンスチューニング

特定の状況で Samba のパフォーマンスを向上させることができる設定と、パフォーマンスに悪影響を与える可能性がある設定を説明します。

このセクションの一部は、Samba Wiki に公開されているドキュメント Performance Tuning に掲載されています。ライセンスは、CC BY 4.0 にあります。著者および貢献者は、Wiki ページの history タブを参照してください。

前提条件

- Samba が、ファイルサーバーまたはプリントサーバーとして設定されている。

3.18.1. SMB プロトコルバージョンの設定

新しい SMB バージョンごとに機能が追加され、プロトコルのパフォーマンスが向上します。最新の Windows および Windows Server オペレーティングシステムは、常に最新のプロトコルバージョンに対応しています。Samba がプロトコルの最新バージョンも使用している場合は、Samba に接続する Windows クライアントで、このパフォーマンス改善を活用できます。Samba では、server max protocol のデフォルト値が、対応している安定した SMB プロトコルの最新バージョンに設定されます。

常に最新の安定した SMB プロトコルバージョンを有効にするには、server max protocol パラメーターを設定しないでください。このパラメーターを手動で設定する場合は、最新のプロトコルバージョンを有効にするために、それぞれ新しいバージョンの SMB プロトコルで設定を変更する必要があります。

次の手順では、server max protocol パラメーターでデフォルト値を使用する方法を説明します。

手順

-

/etc/samba/smb.confファイルの[global]セクションから、server max protocolパラメーターを削除します。 Samba 設定を再読み込みします。

# smbcontrol all reload-config

3.18.3. パフォーマンスが低下する可能性のある設定

デフォルトでは、Red Hat Enterprise Linux のカーネルは、ネットワークパフォーマンスが高くなるように調整されています。たとえば、カーネルはバッファーサイズに自動チューニングメカニズムを使用しています。/etc/samba/smb.conf ファイルに socket options パラメーターを設定すると、このカーネル設定が上書きされます。その結果、このパラメーターの設定により、ほとんどの場合は、Samba ネットワークのパフォーマンスが低下します。

カーネルの最適化された設定を使用するには、/etc/samba/smb.conf の [global] セクションから socket options パラメーターを削除します。

3.19. Samba がデフォルトの SMB バージョンよりも前のバージョンのクライアントと互換対応するような設定

Samba は、サポート対象の最小サーバーメッセージブロック (SMB) バージョンに妥当で安全なデフォルト値を使用します。ただし、以前の SMB バージョンを必要とするクライアントがある場合は、Samba を設定してサポートできます。

3.19.1. Samba サーバーで対応している最小 SMB プロトコルバージョンの設定

Samba では、/etc/samba/smb.conf ファイルの server min protocol パラメーターは、Samba サーバーが対応する SMB (server message block) プロトコルの最小バージョンを定義します。SMB プロトコルの最小バージョンを変更できます。

デフォルトでは、RHEL 8.2 以降の Samba では、SMB2 以降のプロトコルバージョンのみに対応します。Red Hat は、非推奨の SMB1 プロトコルを使用することは推奨されません。ただし、お使いの環境で SMB1 が必要な場合は、server min protocol パラメーターを手動で NT1 に設定して、SMB1 を再度有効にできます。

前提条件

- Samba がインストールされ、設定されている。

手順

/etc/samba/smb.confファイルを編集し、server min protocolパラメーターを追加して、そのサーバーが対応する最小 SMB プロトコルバージョンに設定できます。たとえば、最小の SMB プロトコルバージョンをSMB3に設定するには、以下を追加します。server min protocol = SMB3smbサービスを再起動します。# systemctl restart smb

3.20. 頻繁に使用される Samba コマンドラインユーティリティー

この章では、Samba サーバーで作業する場合によく使用されるコマンドを説明します。

3.20.1. net ads join コマンドおよび net rpc join コマンドの使用

net ユーティリティーの join サブコマンドを使用すると、Samba を AD ドメインまたは NT4 ドメインに参加させることができます。ドメインに参加するには、/etc/samba/smb.conf ファイルを手動で作成し、必要に応じて PAM などの追加設定を更新する必要があります。

Red Hat は、realm ユーティリティーを使用してドメインに参加させることを推奨します。realm ユーティリティーは、関連するすべての設定ファイルを自動的に更新します。

手順

以下の設定で

/etc/samba/smb.confファイルを手動で作成します。AD ドメインメンバーの場合:

[global] workgroup = domain_name security = ads passdb backend = tdbsam realm = AD_REALMNT4 ドメインメンバーの場合:

[global] workgroup = domain_name security = user passdb backend = tdbsam

-

/etc/samba/smb.confファイルの[global]セクションに、*デフォルトドメインおよび参加するドメイン用の ID マッピング設定を追加します。 /etc/samba/smb.confファイルを検証します。# testparmドメイン管理者としてドメインに参加します。

AD ドメインに参加するには、以下のコマンドを実行します。

# net ads join -U "DOMAIN\administrator"NT4 ドメインに参加するには、以下のコマンドを実行します。

# net rpc join -U "DOMAIN\administrator"

/etc/nsswitch.confファイルのデータベースエントリーpasswdおよびgroupにwinbindソースを追加します。passwd: files winbind group: files winbindwinbindサービスを有効にして起動します。# systemctl enable --now winbindオプション:

authselectユーティリティーを使用して PAM を設定します。詳細は、システム上の

authselect(8)man ページを参照してください。オプション: AD 環境では、必要に応じて Kerberos クライアントを設定します。

詳細は、Kerberos クライアントのドキュメントを参照してください。

3.20.2. net rpc rights コマンドの使用

Windows では、アカウントおよびグループに特権を割り当て、共有での ACL の設定やプリンタードライバーのアップロードなどの特別な操作を実行できます。Samba サーバーでは、net rpc rights コマンドを使用して権限を管理できます。

設定可能な権限のリスト表示

利用可能な特権とその所有者をすべて表示するには、net rpc rights list コマンドを使用します。以下に例を示します。

# net rpc rights list -U "DOMAIN\administrator"

Enter DOMAIN\administrator's password:

SeMachineAccountPrivilege Add machines to domain

SeTakeOwnershipPrivilege Take ownership of files or other objects

SeBackupPrivilege Back up files and directories

SeRestorePrivilege Restore files and directories

SeRemoteShutdownPrivilege Force shutdown from a remote system

SePrintOperatorPrivilege Manage printers

SeAddUsersPrivilege Add users and groups to the domain

SeDiskOperatorPrivilege Manage disk shares

SeSecurityPrivilege System security特権の付与

アカウントまたはグループへの特権を付与するには、net rpc rights grant コマンドを使用します。

たとえば、SePrintOperatorPrivilege 権限を、DOMAIN\printadmin グループに付与します。

# net rpc rights grant "DOMAIN\printadmin" SePrintOperatorPrivilege -U "DOMAIN\administrator"

Enter DOMAIN\administrator's password:

Successfully granted rights.特権の取り消し

アカウントまたはグループから特権を取り消すには、net rpc rights revoke コマンドを使用します。

たとえば、DOMAIN\printadmin グループから SePrintOperatorPrivilege 権限を取り消すには、以下のコマンドを実行します。

# net rpc rights remoke "DOMAIN\printadmin" SePrintOperatorPrivilege -U "DOMAIN\administrator"

Enter DOMAIN\administrator's password:

Successfully revoked rights.3.20.4. net user コマンドの使用

net user コマンドを使用すると、AD DC または NT4 PDC で以下の操作を実行できます。

- すべてのユーザーアカウントのリストを表示

- ユーザーの追加

- ユーザーの削除

AD ドメイン用の ads、NT4 ドメイン用の rpc などの接続方法の指定は、ドメインユーザーアカウントをリスト表示する場合にのみ必要です。その他のユーザー関連のサブコマンドは、接続メソッドを自動検出できます。

-U user_name パラメーターをコマンドに渡して、要求されたアクションを実行できるユーザーを指定します。

ドメインユーザーアカウントのリスト表示

AD ドメイン内のユーザーをリスト表示するには、以下を実行します。

# net ads user -U "DOMAIN\administrator"NT4 ドメインのユーザーをリスト表示するには、以下を実行します。

# net rpc user -U "DOMAIN\administrator"ユーザーアカウントのドメインへの追加

Samba ドメインメンバーの場合は、net user add コマンドを使用して、ユーザーアカウントをドメインに追加できます。

たとえば、user アカウントをドメインに追加します。

以下のアカウントを追加します。

# net user add user password -U "DOMAIN\administrator" User user addedオプション: リモートプロシージャコール (RPC) シェルを使用して、AD DC または NT4 PDC でアカウントを有効にします。以下に例を示します。

# net rpc shell -U DOMAIN\administrator -S DC_or_PDC_name Talking to domain DOMAIN (S-1-5-21-1424831554-512457234-5642315751) net rpc> user edit disabled user: no Set user's disabled flag from [yes] to [no] net rpc> exit

ドメインからのユーザーアカウントの削除

Samba ドメインメンバーの場合は、net user delete コマンドを使用して、ドメインからユーザーアカウントを削除できます。

たとえば、ドメインから user アカウントを削除するには、以下のコマンドを実行します。

# net user delete user -U "DOMAIN\administrator"

User user deleted3.20.5. rpcclient ユーティリティーの使用

rpcclient ユーティリティーを使用すると、ローカルまたはリモートの SMB サーバーでクライアント側の Microsoft Remote Procedure Call (MS-RPC) 機能を手動で実行できます。ただし、ほとんどの機能は、Samba が提供する個別のユーティリティーに統合されています。rpcclient は、MS-PRC 関数のテストにのみ使用します。

前提条件

-

samba-clientパッケージがインストールされている。

例

たとえば、rpcclient ユーティリティーを使用して以下を行うことができます。

プリンターのスプールサブシステム (SPOOLSS) を管理します。

例3.7 プリンターへのドライバーの割り当て

# rpcclient server_name -U "DOMAIN\administrator" -c 'setdriver "printer_name" "driver_name"' Enter DOMAIN\administrators password: Successfully set printer_name to driver driver_name.SMB サーバーに関する情報を取得します。

例3.8 すべてのファイル共有および共有プリンターのリスト表示

# rpcclient server_name -U "DOMAIN\administrator" -c 'netshareenum' Enter DOMAIN\administrators password: netname: Example_Share remark: path: C:\srv\samba\example_share\ password: netname: Example_Printer remark: path: C:\var\spool\samba\ password:Security Account Manager Remote (SAMR) プロトコルを使用して操作を実行します。

例3.9 SMB サーバー上のユーザーのリスト表示

# rpcclient server_name -U "DOMAIN\administrator" -c 'enumdomusers' Enter DOMAIN\administrators password: user:[user1] rid:[0x3e8] user:[user2] rid:[0x3e9]スタンドアロンサーバーまたはドメインメンバーに対してコマンドを実行すると、ローカルデータベースのユーザーのリストが表示されます。AD DC または NT4 PDC に対してコマンドを実行すると、ドメインユーザーのリストが表示されます。

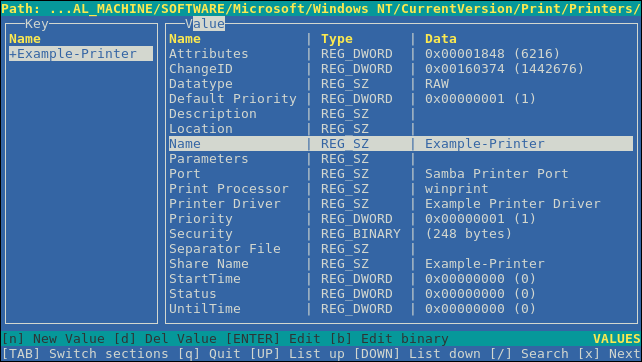

3.20.6. samba-regedit アプリケーションの使用

プリンター設定などの特定の設定は、Samba サーバーのレジストリーに保存されます。ncurses ベースの samba-regedit アプリケーションを使用して、Samba サーバーのレジストリーを編集できます。

前提条件

-

samba-clientパッケージがインストールされている。

手順

アプリケーションを起動するには、次のコマンドを入力します。

# samba-regedit次のキーを使用します。

- カーソルを上下に動かして、レジストリーツリーと値の間を移動します。

- Enter - キーを開くか、値を編集します。

-

Tab -

KeyペインとValueペインを切り替えます。 - Ctrl+C - アプリケーションを閉じます。

3.20.7. smbcontrol ユーティリティーの使用

smbcontrol ユーティリティーを使用すると、smbd、nmbd、winbindd、またはこのすべてのサービスにコマンドメッセージを送信できます。この制御メッセージは、設定の再読み込みなどのサービスを指示します。

前提条件

-

samba-common-toolsパッケージがインストールされている。

手順

-

reload-configメッセージタイプをall宛に送信して、smbd、nmbd、winbinddサービスの設定をリロードします。

# smbcontrol all reload-config3.20.8. smbpasswd ユーティリティーの使用

smbpasswd ユーティリティーは、ローカルの Samba データベースでユーザーアカウントおよびパスワードを管理します。

前提条件

-

samba-common-toolsパッケージがインストールされている。

手順

ユーザーとしてコマンドを実行すると、

smbpasswdはコマンドを実行するユーザーの Samba パスワードを変更します。以下に例を示します。[user@server ~]$ smbpasswd New SMB password: password Retype new SMB password: passwordrootでsmbpasswdを実行すると、たとえば以下のようにユーティリティーを使用できます。新しいユーザーを作成します。

[root@server ~]# smbpasswd -a user_name New SMB password: password Retype new SMB password: password Added user user_name.注記Samba データベースにユーザーを追加する前に、ローカルのオペレーティングシステムにアカウントを作成する必要があります。基本的なシステム設定の設定の コマンドラインでの新規ユーザーの追加 セクションを参照してください。

Samba ユーザーを有効にします。

[root@server ~]# smbpasswd -e user_name Enabled user user_name.Samba ユーザーを無効にします。

[root@server ~]# smbpasswd -x user_name Disabled user user_nameユーザーを削除します。

[root@server ~]# smbpasswd -x user_name Deleted user user_name.

3.20.9. smbstatus ユーティリティーの使用

smbstatus ユーティリティーは以下を報告します。

-

各

smbdデーモンの PID ごとの接続を Samba サーバーに接続します。このレポートには、ユーザー名、プライマリーグループ、SMB プロトコルのバージョン、暗号、および署名の情報が含まれます。 -

Samba 共有ごとの接続このレポートには、

smbdデーモンの PID、接続しているマシンの IP、接続が確立された時点のタイムスタンプ、暗号、および署名情報が含まれます。 - ロックされたファイルのリスト。レポートエントリーには、日和見ロック (oplock) タイプなどの詳細が含まれます。

前提条件

-

sambaパッケージがインストールされている。 -

smbdサービスが実行している。

手順

# smbstatus

Samba version 4.15.2

PID Username Group Machine Protocol Version Encryption Signing

....-------------------------------------------------------------------------------------------------------------------------

963 DOMAIN\administrator DOMAIN\domain users client-pc (ipv4:192.0.2.1:57786) SMB3_02 - AES-128-CMAC

Service pid Machine Connected at Encryption Signing:

....---------------------------------------------------------------------------

example 969 192.0.2.1 Thu Nov 1 10:00:00 2018 CEST - AES-128-CMAC

Locked files:

Pid Uid DenyMode Access R/W Oplock SharePath Name Time

....--------------------------------------------------------------------------------------------------------

969 10000 DENY_WRITE 0x120089 RDONLY LEASE(RWH) /srv/samba/example file.txt Thu Nov 1 10:00:00 20183.20.10. smbtar ユーティリティーの使用

smbtar ユーティリティーは、SMB 共有またはそのサブディレクトリーのコンテンツのバックアップを作成し、そのコンテンツを tar アーカイブに保存します。または、コンテンツをテープデバイスに書き込むこともできます。

前提条件

-

samba-clientパッケージがインストールされている。

手順

以下のコマンドを使用して、

//server/example/共有上のdemoディレクトリーのコンテンツをバックアップして、/root/example.tarアーカイブにコンテンツを保存するには、以下を実行します。# smbtar -s server -x example -u user_name -p password -t /root/example.tar

3.20.11. wbinfo ユーティリティーの使用

wbinfo ユーティリティーは、winbindd サービスが作成および使用する情報をクエリーし、返します。

前提条件

-

samba-winbind-clientsパッケージがインストールされている。

手順

たとえば、以下のように、wbinfo を使用できます。

ドメインユーザーのリストを表示します。

# wbinfo -u AD\administrator AD\guest ...ドメイングループのリストを表示します。

# wbinfo -g AD\domain computers AD\domain admins AD\domain users ...ユーザーの SID を表示します。

# wbinfo --name-to-sid="AD\administrator" S-1-5-21-1762709870-351891212-3141221786-500 SID_USER (1)ドメインおよび信頼に関する情報を表示します。