スタートガイド

Red Hat Satellite での基本セットアップと設定

概要

第1章 チャンネル管理

- Red Hat チャンネル - Red Hat のリリース済みパッケージ群を含む公式の Red Hat リポジトリーです。

- カスタムチャンネル - Satellite 管理者が組織やグループのニーズに基づいて作成するチャンネルです。これらは組織によって管理され、サードパーティーのパッケージとリポジトリーが含まれる場合もあります。

1.1. Red Hat Network チャンネルの管理

1.1.1. ベースチャンネルと子チャンネルの区別

1.1.2. Red Hat Satellite へのシステムのサブスクライブ

- アクティベーションキーを使って登録する - アクティベーションキーを使用する方法が簡単で速いため、Red Hat Satellite Proxy Server や Red Hat Satellite Server いずれかのクライアントとしてシステムを登録する場合には適した方法になります。アクティベーションキーを使用して登録されたシステムはそのアクティベーションキーに関連付けられたすべてのチャンネルにサブスクライブされます。アクティベーションキーに関しては 『Red Hat Satellite クライアント設定ガイド』 または 『Red Hat Satellite リファレンスガイド』 をご覧ください。

- インストール時に登録する - Red Hat Update Agent または Red Hat Network Registration Client のいずれかで初めてシステムを登録すると、そのシステムの Red Hat Enterprise Linux バージョンに応じたベースチャンネルが自動的に割り当てられます。そのデフォルトのベースチャンネルをプライベートのベースチャンネルに変更する場合は、一旦システムの登録を完了させた後に、Red Hat Satellite を使用してシステム単位で行なうことができます。これらのアプリケーションの使い方については、エンタイトルメントレベル (Management または Provisioning) に応じて 『Red Hat Satellite リファレンスガイド』 の該当する章を参照してください。

- Web サイトでのサブスクライブ - システムのベースチャンネルに応じて、さまざまな子チャンネルのサブスクライブが可能です。子チャンネルへのサブスクライブは Satellite Web インターフェースから行なうことができます。カスタムのベースチャンネルを作成している場合、そのカスタムのベースチャンネルへの再割り当ても Web サイトから行なうことができます。オンラインでのチャンネルへのサブスクライブについてさらに詳しくは、『Red Hat Satellite リファレンスガイド』 の Satellite Web サイトの章を参照してください。

spacewalk-channelコマンドラインツール (CLI) の使用 -spacewalk-channelを使用すると、Red Hat Network Web サイトにログインしなくてもコマンドラインを使って特定のチャンネルへのサブスクライブを行なうことができます。いくつか例を示します。2 種類のチャンネルにサブスクライブさせる場合:spacewalk-channel --add -c rhn-tools-rhel-x86_64-server-6 -c \ rhel-x86_64-server-6 --user username --password password# spacewalk-channel --add -c rhn-tools-rhel-x86_64-server-6 -c \ rhel-x86_64-server-6 --user username --password passwordCopy to Clipboard Copied! Toggle word wrap Toggle overflow チャンネルのサブスクライブを中止する場合:spacewalk-channel --remove -c rhn-tools-rhel-x86_64-server-6 -c \ rhel-x86_64-server-6 --user username --password password# spacewalk-channel --remove -c rhn-tools-rhel-x86_64-server-6 -c \ rhel-x86_64-server-6 --user username --password passwordCopy to Clipboard Copied! Toggle word wrap Toggle overflow サブスクライブしているチャンネルを表示させる場合:spacewalk-channel --list

# spacewalk-channel --listCopy to Clipboard Copied! Toggle word wrap Toggle overflow

1.1.3. Red Hat Satellite からの Red Hat ベースチャンネルの削除

- 特定のアーキテクチャーが組織によってサポートされておらず、利用できない。

- 特定のアーキテクチャーのサブスクリプションの有効期限が切れており、更新が利用できない。

- 製品チャンネルのサポートが終了している。

- Red Hat Satellite サーバーにディスクの空き容量が必要である。

spacewalk-backend-tools バージョン 0.5.28.49 以降が以下のコマンドの実行に必要です。

- Red Hat Satellite サーバーに root としてログインします。

- Satellite がサブスクライブされているすべてのサブスクライブしているチャンネルを表示するには:

spacewalk-remove-channel --list

# spacewalk-remove-channel --listCopy to Clipboard Copied! Toggle word wrap Toggle overflow 削除するチャンネルに注意してください。これは、channel_labelというチャンネルで、次のステップで使用されます。 - チャンネルを Satellite から削除するには:

/usr/bin/spacewalk-remove-channel -c channel_label --unsubscribe

# /usr/bin/spacewalk-remove-channel -c channel_label --unsubscribeCopy to Clipboard Copied! Toggle word wrap Toggle overflow 上記の設定で、--unsubscribeは、削除するチャンネルにサブスクライブされているすべてのシステムのサブスクライブを自動的に中止します。

注記

1.1.4. リポジトリーの管理

1.1.4.1. リポジトリーの追加

- チャンネル管理者または組織管理者としてログインします。

- → → をクリックします。

- ページの右上にある、 をクリックします。

- 以下のフィールドに入力します。

- - リポジトリーを識別する名前です

- - リポジトリーの場所への有効な URL。

- - HTTPS 上でリポジトリーにアクセスするために必要な SSL 証明機関。

- - HTTPS 上でリポジトリーにアクセスするために必要な SSL 証明書。

- - HTTPS 上でリポジトリーにアクセスするために必要な SSL キー。

注記

→ → と移動して、新しい SSL 証明書の作成および既存の証明書の管理を行います。 - - リポジトリーに適用するパッケージフィルターを定義します。プラス (+) を使用してパッケージを追加し、マイナス (-) を使用してパッケージを除外します。以下の例では、

kernelパッケージと、zsh-html以外のzshで始まるパッケージが除外されます。-zsh*,kernel +zsh-html

-zsh*,kernel +zsh-htmlCopy to Clipboard Copied! Toggle word wrap Toggle overflow

- を作成します。

1.1.4.2. リポジトリーのチャンネルへの追加

- → をクリックします。

- リポジトリーを組み込む特定のチャンネルを選択します。

- サブタブを選択し、チャンネルに追加するリポジトリーを選択します。

- チャンネルに追加するリポジトリーを選択します。

- をクリックします。

1.1.4.3. リポジトリーの同期のスケジューリング

- → をクリックします。

- リポジトリーがメンバーとなるチャンネルを選択します。

- → をクリックします。

- 同期をスケジュールする時間を選択します。同期を即時にスケジュールするには をクリックするか、または以下のオプションを指定してスケジュールを選択します。

- - 現在実施されているスケジュールを無効にします。

- - 指定される時間に、ソースリポジトリーとの日次の同期をスケジュールします。

- - 指定される日時に、ソースリポジトリーとの週次の同期をスケジュールします。

- - 指定される月と時間に、月次の同期をスケジュールします。

- - 同期のカスタムスケジュールを定義します。

- 変更を保存し、同期をスケジュールするには、 をクリックします。

注記

1.1.4.4. リポジトリーの削除

- チャンネル管理者または組織管理者としてログインします。

- → → をクリックします。

- 削除するリポジトリーを選択します。

- ページの右上にある、 をクリックします。

1.2. カスタムチャンネルの作成と管理

- 有料サービスチャンネル - 有料サービスチャンネルへのアクセスを直接購入した場合、または特定の Red Hat ソリューションと合わせてアクセスを購入した場合に使用できるチャンネルです。Red Hat Enterprise Linux などが有料サービスチャンネルの一例です。

- カスタムチャンネル - カスタムのパッケージを管理する目的で組織の管理者によって作成されるチャンネルです。プライベートのチャンネル とも呼ばれるこのチャンネルは、デフォルトでは作成側の企業または組織にしか表示されません。このため、それらの企業または組織以外からのアクセスは一切ありません。ただし、プライベートのチャンネルは、組織的な信頼を設定し、チャンネルを共有することで複数の組織間での共有が可能になります。

注記

1.2.1. ツール、リポジトリー、および実践例について

- Red Hat Network Package Manager - カスタムのパッケージを Red Hat Satellite Proxy Server 上のカスタムチャンネルにプッシュする際に使用します。

- Red Hat Network Push - カスタムのパッケージを Red Hat Satellite Server 上のカスタムチャンネルにプッシュする際に使用します。

- Red Hat Satellite Synchronization Tool - 指定の場所で、Red Hat Network Classic から Red Hat Satellite サーバーに標準パッケージをインポートしたり同期したりする際に使用します。インターネット経由または CD や DVD の ISO イメージを利用して行います。

注記

1.2.2. ソフトウェアチャンネルの作成

- チャンネル管理者として Red Hat Satellite Web サイトにログインします。

- 上部のナビゲーションバーで チャンネル タブをクリックしてから左側のナビゲーションバーにある ボタンをクリックします。

- ソフトウェアチャンネル管理 ページで右上にある をクリックします。Red Hat Satellite Server の管理者には のオプションが表示されます。詳細は 「ソフトウェアチャンネルのクローン作成」 を参照してください。

- 新規チャンネル ページ上でページの指示に従ってチャンネルの詳細を定義します。ほとんどのチャンネル管理作業でチャンネルを識別する際は チャンネルラベル が使用されるため、ラベルにはわかりやすいラベル名を付けてください。既存のチャンネルの詳細を参照するとよいでしょう。GPG キーの URL はサーバー上のキーの配置場所になります。この配置場所は、クライアント設定のプロセスで定義します。『Red Hat Satellilte クライアント設定ガイド』 を参照してください。GPG キー ID は「DB42A60E」などの固有の識別子となります。GPG キーのフィンガープリントは「CA20 8686 2BD6 9DFC 65F6 ECC4 2191 80CD DB42 A60E」などの文字列になります。キー ID はキーのフィンガープリント内の最後の 8 文字と同じである点に注意してください。

- 終了したら、ページ下部の をクリックします。

1.2.3. パッケージのソフトウェアチャンネルへの割り当て

- 上部ナビゲーションバーにある チャンネル タブ、 次に左側のナビゲーションバーの ソフトウェアチャンネルの管理 をクリックします。

- ソフトウェアチャンネル管理 ページで、 パッケージを受信するチャンネルのチャンネル名をクリックします。

- ベースチャンネルの詳細 ページで、パッケージ のタブ、次に 追加 のサブタブをクリックします。編集しているチャンネルにパッケージを関連付けるには、 のドロップダウンメニューからそのパッケージを含むオプションを選択し、 をクリックします。

注記

編集しているチャンネルにすでに割り当てられているパッケージは表示されません。特定のチャンネルに割り当てられていないパッケージは のメニューアイテムで確認できます。 を選択すると使用できる全パッケージが表示されます。 - 編集しているチャンネルに割り当てるパッケージのチェックボックスを選択して、ページ右下にある をクリックします。選択したパッケージが記載された確認ページが表示されます。

- をクリックするとパッケージがチャンネルに割り当てられます。 管理しているソフトウェアチャンネルの詳細 ページの 一覧表示/削除 のサブタブに新しいパッケージが表示されます。

1.2.4. チャンネル管理の特権の管理

- 組織の管理者として Red Hat Satellite Web サイトにログインします。

- 上部ナビゲーションバーで ユーザー タブをクリックしてチャンネル管理の機能を使用するユーザー名をクリックします。

- ユーザーの詳細 ページで ロール セクションまでスクロールして チャンネル管理者 のラベルが付いたチェックボックスを選択します。ページ下部にある をクリックします。組織の管理者にはチャンネル管理者の特権が自動的に与えられます。

- このユーザーで Red Hat Satellite Web サイトにログインし、上部ナビゲーションバーの チャンネル タブをクリックして ボタンが左側のナビゲーションバーに表示されることを確認します。

1.2.5. カスタムチャンネルのパーミッションの変更

- 本番稼働前にソフトウェアの各種設定をテストするなどの評価目的で、チャンネルのコンテンツを特定の組織とシステムに制限する

- ライセンス化されているパッケージまたはサードパーティーのパッケージの制御された配信

1.2.5.1. カスタムチャンネルのユーザーパーミッションの変更

パーミッションの変更を必要とする既存のチャンネルがあることを前提とします。

- チャンネルまたは組織の管理者として Satellite サーバーにログインします。

- → をクリックします。

- パーミッションを変更する必要のあるチャンネルをクリックします。

- → 、および までスクロールします。

- をクリックして変更を保存します。

- サブタブをクリックして、チャンネルにサブスクライブできるはずのユーザーを選択します。

- をクリックします。

1.2.5.2. カスタムの企業/組織のパーミッションの変更

パーミッションの変更を必要とする既存のチャンネルがあることを前提とします。

- チャンネルまたは組織の管理者として Satellite サーバーにログインします。

- → をクリックします。

- パーミッションを変更する必要のあるチャンネルをクリックします。

- → までスクロールします。以下のいずれかを選択します。

- このチャンネルはプライベートのため、他の組織はアクセスできません。

- このチャンネルは保護されているため、特定の信頼された組織のみがアクセスできます。

- このチャンネルは公開されているため、この組織が信頼するすべての信頼された組織がアクセスすることができます。

- 「チャンネルの更新」をクリックします。

- (オプション) 保護されたチャンネルを選択すると、Satellite サーバーは、チャンネル共有に対して行われた変更を確認するように指示します。チャンネルパーミッションの変更によって削除されるチャンネルにシステムがサブスクライブされている可能性があるためです。以下のいずれかを実行するように選択します。

- をクリックして、信頼された組織から以前にサブスクライブされたすべてのシステムのサブスクライブを中止します。

- をクリックして、信頼された組織からサブスクライブされたシステムを保持します。

- いずれかの操作を実行する前に、システムと信頼された組織を確認する場合は をクリックします。

1.2.6. ソフトウェアチャンネルの管理

警告

1.2.7. ベースチャンネルの詳細

- 詳細 - 親チャンネル、チャンネル名、要約および説明などのチャンネルに関する基本的な情報が表示されます。この情報の一部は変更が可能です。また、組織の管理者とチャンネル管理者からは ユーザー毎のサブスクリプション制限 のコンボボックスが見えるようになっています。すべてのチャンネルのデフォルトの動作により、すべてのユーザーがシステムをこのチャンネルにサブスクライブさせることができるようになっています。このボックスのチェックを外して をクリックすると サブスクライバー タブが表示されます。このタブを使用して特定のユーザーにこのチャンネルへのサブスクリプションパーミッションを与えます。

- 組織 - チャンネル内のコンテンツの表示および使用へのアクセスをチャンネルが付与した組織の一覧が表示されます。これらの組織は、組織の信頼が確立されているために表示されます。このチャンネルへの組織によるアクセスはここで修正できます。このチェックボックスを選択して をクリックし、組織のアクセスを削除できます。組織の管理者とチャンネル管理者は全チャンネルへのサブスクリプションのアクセスが自動的に与えられていることに注意してください。

- マネージャー - カスタムチャンネルの管理パーミッションを有するユーザーを一覧表示します。組織の管理者およびチャンネル管理者に対してこのタブが表示されます。このチャンネルのすべての管理パーミッションを許可するユーザーのチェックボックスを選択して をクリックします。このステータスでは、ユーザーは新規のチャンネルを作成することはできません。組織の管理者とチャンネル管理者は全チャンネルへの管理アクセスが自動的に与えられていることに注意してください。

- エラータ - 各カスタムチャンネルに関連付けられたエラータを表示します。Red Hat Network が Red Hat Enterprise Linux ソフトウェアに対してエラータ更新を生成し、配信するのと同様に、最新コードによるサーバー更新の一環として、カスタムチャンネルにエラータ更新を配信します。このタブには、エラータの表示や追加、削除、およびクローン作成などができる 一覧表示/削除、追加、および クローン作成 などのサブタブが含まれています。エラータのクローン作成は Red Hat Satellite Server からしか行えませんので注意してください。

- 一覧表示/削除 - カスタムチャンネルに現在関連付けられているすべてのエラータを表示し、その関連付けを取り消すことができます。チャンネルからエラータを削除するには、エラータのチェックボックスを選択してページ右下の をクリックします。削除するエラータが一覧表示されている確認のページが表示されます。 をクリックして削除の作業を完了します。

- 追加 - チャンネルにエラータを追加できます。チャンネルに適用できる可能性があるエラータがすべて表示されます。チャンネルにエラータを追加するには、該当のチェックボックを選択して をクリックします。エラータの管理については、5章エラータ管理 を参照してください。

- クローン作成 - Satellite を利用している場合、これを使用するとクローン作成したチャンネル用にエラータと関連のパッケージを複製することができます。このサブタブは、「オリジナルの状態」または「エラータ選択」のいずれかのオプションを使ってクローン作成したチャンネル用にフィールドが入力された状態ですぐに表示されます。ターゲットチャンネル (元となったチャンネル) に対してエラータが発行されると常に クローン タブもエラータを取得します。これは、現在の状態のオプションでチャンネルをクローン作成した場合に役立ちます。クローン作成オプションの詳細については 「ソフトウェアチャンネルのクローン作成」 を参照してください。クローン作成したチャンネルにターゲットチャンネルからのエラータを組み込むには、各アドバイザリのドロップダウンメニューから または のいずれかを選択します。 オプションは、そのエラータのクローンが以前に作成されている場合にのみ表示されます。エラータをチャンネル全体に関連付ける際に重複エントリを避けるために使用します。以前のクローンからエラータに修正を加える場合など、新規のエントリを作成する場合は、 オプションを使用します。デフォルトでは、クローン作成したエラータはオリジナルの Red Hat アドバイザリーのラベルを継承し、「RH?」のプレフィックス部分が「CL」になります。たとえば、RHSA-2003:324 は CLA-2003:324 になります。以降の同じアドバイザリーのクローンは「CM」や「CN」などのように 2 番目の文字がその順序を表します。ラベルは「エラータ管理」ページで変更することができます。詳細は 5章エラータ管理 を参照してください。以前にクローンされたエラータには、 オプションのほかに、所有しているエラータ の列内に値が含まれます。エラータラベルは詳細ページにリンクしています。そのクローンが作成されたエラータは発行済みなのか、またはオリジナルのアドバイザリーから変更が加えられたのかは、 括弧で囲まれた pub と mod の各フラグで識別します。フラグの前にプラスの印 + があれば肯定を示し、そのクローンのエラータは発行されています。 フラグの前のマイナスの印 - は否定を意味します。たとえば、(-mod) はパッケージが削除されたという意味になる場合があります。カスタムのエラータの発行および編集については 5章エラータ管理 を参照してください。クローン作成したチャンネルからエラータを排除する場合は、ドロップダウンメニューで を選択します。変更を確認したら をクリックします。 確認のページで発生する変更を確認して をクリックします。

- 同期 - 最初にチャンネルのクローンを作成した時には含まれておらず、その後の更新で追加されたエラータパッケージを表示します。このページでは、必要なチェックボックスに印を付け をクリックすることで、クローン作成されたチャンネルを現在のエラータに同期させることができます。

- パッケージ - 各カスタムチャンネルに関連付けされたパッケージを表示します。このタブにはパッケージの表示、追加および削除を行うことができる 一覧表示/削除、追加、比較 などのサブタブが含まれています。

- 一覧表示/削除 - 現在、カスタムチャンネルに関連付けられている全パッケージを表示します。また、その関連性を取り消すこともできます。チャンネルからパッケージを削除する場合は、そのパッケージのチェックボックスを選択してページ右下の をクリックします。削除対象のパッケージを一覧表示した確認のページが表示されます。 をクリックして削除作業を完了します。

重要

このページに表示される一覧は、ソフトウェアチャンネルの詳細 ページで使用できる標準的なパッケージの一覧とは異なり、パッケージの最新バージョンだけでなくデータベースにある全バージョンを表示します。最新バージョンを削除するとパッケージの旧バージョンに戻ることができます。 - 追加 - チャンネルにパッケージを追加することができます。利用可能なパッケージを表示するには 表示 ドロップダウンメニューから 1 つのオプションを選択して をクリックします。編集中のチャンネルにパッケージを追加する場合は、該当するチェックボックスを選択して をクリックします。この手順に関する詳細は 「パッケージのソフトウェアチャンネルへの割り当て」 を参照してください。

- 比較 - 異なるチャンネル間でパッケージ一覧の比較ができます。違いを見るには、「比較対照 (Compare to):」 ドロップダウンメニューからもう1つのチャンネルを選択して をクリックします。両方のチャンネルには含まれていないパッケージがすべて表示され、それぞれの既存チャンネルの場所が示されます。

- リポジトリー - を選択して、チャンネルに

yumリポジトリーを割り当てリポジトリーの内容を同期します。- 追加/削除 - 設定したリポジトリーの一覧を表示します。リポジトリー名の横にあるチェックボックスを選択してから をクリックするとリポジトリーの追加や削除を行うことができます。

- 同期 - 設定したリポジトリーを一覧表示します。同期のスケジュールはドロップダウンボックスを使って設定できます。または、 をクリックするとすぐに同期を開始することもできます。

1.2.8. ソフトウェアチャンネルのクローン作成

- 上部ナビゲーションバーの チャンネル タブ、次に左側のナビゲーションバーの ソフトウェアチャンネル管理 をクリックすると、ソフトウェアチャンネル管理 のページに移動します。

- 右上の チャンネルのクローン をクリックします。クローン作成のオプションが 3 つ表示されます。チャンネルの現在の状態、チャンネルのオリジナルの状態、またはエラータ選択の 3 つです。詳細については Web ページに記載されていますが以下に要約します。

- チャンネルの現在の状態 (Current state of the channel) - 現在、ターゲットチャンネルにある最新の全パッケージと全エラータです。

- チャンネルのオリジナルの状態 (Original state of the channel) - ターゲットチャンネルからの全オリジナルパッケージを含みます。ただし、エラータや関連の更新パッケージは含まれません。

- エラータ選択 (Select Errata) - ターゲットチャンネルからの全オリジナルパッケージが含まれます。このオプションでは特定のエラータや関連の更新パッケージを除外することができます。

- クローン フィールド内のラジオボタンを使用して該当オプションを選択します。 クローン作成元 (Clone From) ドロップダウンメニューを使ってターゲットチャンネルを特定し、 をクリックします。

- 「ソフトウェアチャンネルの作成」 で説明されているとおり、 新規のソフトウェアチャンネル (New Software Channel) ページのフィールドを入力します。 デフォルトの値のままでよいでしょう。

- をクリックします。「オリジナルの状態」または「現在の状態」のいずれかを選択すると、管理しているソフトウェアチャンネルの詳細 ページの 詳細 タブが表示されます。新しいチャンネルの設定を変更します。詳しくは、「ベースチャンネルの詳細」 を参照してください。チャンネルのクローン作成に「エラータ選択」のオプションを選んだ場合は、管理しているソフトウェアチャンネルの詳細 ページの クローン サブタブにリダイレクトされます。クローンや新しいチャンネルへの組み込みを行うには、エラータやクローンに関連するパッケージを個別に選択する必要がある場合があります。手順は 「ベースチャンネルの詳細」 を参照してください。

注記

spacewalk-clone-by-date というコマンドです。

1.2.9. 特定の更新レベルからのカスタムチャンネルの作成

- 最新の更新ではなくマイナーリリースの更新のみを必要とするシステムを含む制御された環境

- 特定のパッケージセットを含むテスト環境

- 特定のバージョンの機能を要求するアプリケーションを含むシステム

以下のソリューションを実装するには、Satellite Server が Red Hat Network Tools チャンネルにサブスクライブされており、spacewalk-remote-utils が Satellite Server 上にインストールされている必要があります。パッケージは Red Hat Network Tools チャンネルに含まれています。

- Satellite サーバーに root としてログインします。

- Red Hat Satellite の特定の更新レベルからカスタムチャンネルを作成します。

Copy to Clipboard Copied! Toggle word wrap Toggle overflow 上記の設定で、- -lUSER, --user=USER - サーバーへの接続に使用するユーザー名です。

- -sSERVER, --server=SERVER - 接続先の Satellite または Spacewalk サーバーのホスト名または IP アドレスです。デフォルトは localhost です。

- -vVERSION, --version=VERSION - 作成するチャンネルのバージョンです (例: 6、5、4)。

- -rRELEASE, --release=RELEASE - 作成するチャンネルのリリースです (例: AS、ES、WS、Server、Client、Desktop)。

- -uUPDATE_LEVEL, --update=UPDATE_LEVEL - 作成するチャンネルの更新レベルです (例: GOLD、U1、U2、U3、U4、U5、U6、U7、U8、U9)。ここで、GOLD は初期リリースを表します。

- -aARCH, --arch=ARCH - 作成するチャンネルのアーキテクチャーです (例: i386、ia64、ppc、s390、s390x、x86_64)。

- -dDEST_CHANNEL, --destChannel=DEST_CHANNEL - 宛先チャンネルのラベルです。これは、表示されていない場合に作成されます。

- -DDATAFILE, --data=DATAFILE - 宛先チャンネルに移動させる RPM 一覧へのパスです。バージョン、リリース、更新、およびアーキテクチャーが指定されていない場合にのみ使用されます (オプション)。

注記

1.2.10. ソフトウェアパッケージの削除

警告

- パッケージ管理 ページに移動し、ドロップダウンメニューからパッケージを含むオプションを選択し、 をクリックします。

- 該当するチェックボックスを選択して をクリックします。パッケージの一覧が記載された確認ページが表示されます。パッケージを完全に削除するには、パッケージの削除 をクリックします。

注記

1.2.11. ソフトウェアチャンネルの削除

注記

重要

- チャンネルを削除してもそのチャンネルのパッケージはサーバー上に残ります。チャンネル削除後にパッケージも削除する方法があります。

- チャンネルを削除すると、そのチャンネルに関連するエラータの行き所がなくなり孤立する可能性があります。

- Satellite サーバーでは、子チャンネルがある場合には親チャンネルの削除は行なわれません。まず子チャンネルを削除してから親チャンネルを削除するようにしてください。

- チャンネルを削除する前に、キックスタートディストリビューションの関連付けの解除、またはキックスタートディストリビューションの削除を行なってください。

- Proxy で設定されたチャンネルが Satellite に接続されている場合は、Red Hat Satellite Proxy Server 上でチャンネルを削除してください。

1.2.12. カスタムパッケージのアップロードと保守

警告

1.2.12.1. Red Hat Satellite Proxy Server へのパッケージのアップロード

spacewalk-proxy-package-manager RPM パッケージとその依存パッケージをインストールします。このパッケージは登録している Red Hat Satellite Proxy Server のシステム群で使用することができます。yum install spacewalk-proxy-package-manager を実行してインストールを行います。

注記

*.rpm) は Red Hat Satellite Proxy Server に収納されます。このため、カスタムのパッケージは Red Hat Satellite Web サイトに表示されていてもダウンロードすることはできません。クライアントシステムにカスタムのパッケージを取得させる場合は yum install を使用してください。

1.2.12.1.1. Red Hat Network Package Manager の設定と使用

scp を使用します。

scp foo.rpm root@rhnproxy.example.com:/tmp

# scp foo.rpm root@rhnproxy.example.com:/tmp注記

rhn_package_manager -c label_of_private_channel pkg-list

# rhn_package_manager -c label_of_private_channel pkg-list-c または --channel を使用)、アップロードしたパッケージのヘッダーは指定した全チャンネルにリンクされます。チャンネルを指定しないと、そのパッケージは パッケージの管理 ページの チャンネルがありません のセクションに置かれます。パッケージを再割り当てする方法については 「パッケージのソフトウェアチャンネルへの割り当て」 を参照してください。

-d オプションを使用してチャンネルに追加するパッケージを含んだローカルのディレクトリーを指定することもできます。 Red Hat Network Package Manager は標準入力からパッケージの一覧を読み取ることもできます (--stdin を使用)。

/etc/rhn/default/rhn_proxy_package_manager.conf に格納されています。このデフォルト設定ファイル内に指定されているオプションの値は、メインの設定ファイル /etc/rhn/rhn.conf の設定値や Red Hat Network Package Manager に渡すコマンドラインオプションなどで上書きすることができます。

.rhn_package_manager から読み込まれます。また、ここにもない場合は最終的には /etc/rhn/rhn_package_manager.conf から読み込まれます。これらのファイルが他の人から読み取られないよう必ず適切なパーミッションを持たせるようにしてください。

rhn_package_manager -s -c name_of_private_channel

# rhn_package_manager -s -c name_of_private_channel-s オプションを使用することで、不足している全パッケージが一覧表示されます。このパッケージは、Red Hat Satellite Server にはアップロードされているものの、ローカルのディレクトリーにはないパッケージになります。このオプションを使用する場合は組織の管理者になる必要があります。アプリケーションにより Red Hat Satellite のユーザー名とパスワードの入力が求められます。

--copyonly オプションは引数に記載されているファイルを Satellite にはアップロードせずに指定のチャンネルにコピーします。Red Hat Satellite Proxy Server 上のチャンネルにパッケージが1つ不足しているものの、このチャンネル内の全パッケージ群の再インポートを行ないたくない場合に便利です。

rhn_package_manager -c channel-name --copyonly /path/to/missing/file

# rhn_package_manager -c channel-name --copyonly /path/to/missing/filerhn_package_manager -l -c name_of_private_channel

# rhn_package_manager -l -c name_of_private_channel-l オプションを使用すると指定したチャンネル内にある各パッケージのパッケージ名、バージョン番号、リリース番号、アーキテクチャー、およびチャンネル名が表示されます。他のオプションについては 「Red Hat Network Package Manager の設定と使用」 を参照してください。

rhn_package_manager) の全コマンドラインオプションの要約については、「Red Hat Network Package Manager の設定と使用」 をご覧ください。

| オプション | 説明 |

|---|---|

-v, --verbose | 標準の出力メッセージの詳細レベルが冗長になります。 |

-d, --dir DIRECTORY_NAME | このディレクトリーからのパッケージを処理します。 |

-c, --channel CHANNEL_NAME | パッケージを検索するチャンネルを指定します。 -c を複数回使用すると複数のチャンネルを指定することができます (例、 -c channel_one -c channel_two)。 |

-n, --count NUMBER | 呼び出しごとに指定したヘッダー数を処理します - デフォルトは 32 です。 |

-l, --list | 指定したチャンネルのパッケージを一覧表示します。 |

-s, --sync | ローカルのディレクトリーがサーバーと同期しているかどうか確認します。 |

-p, --printconf | 現在の設定を表示して終了します。 |

--newest | サーバーにあるパッケージより新しいパッケージのみをプッシュします。ソースパッケージはバージョン同士の比較が行われないという点で特殊となります。新しいかどうかの定義は関連するバイナリパッケージに依存します。このオプションを Red Hat Network Package Manager とソースパッケージだけで使用すると、パッケージのアップロードは行なわれますが、関連バイナリパッケージがアップロードされるまでソースパッケージは Red Hat Satellite Web インターフェースに表示されません。 --source と比較して見てください。--source --newest を一緒に使用すると、単独ソースパッケージが新しいパッケージで 更新される ので、関連バイナリパッケージを先にアップロードしておく必要はありません。 |

--source | 指示されたソースパッケージをアップロードします。この場合、ソースパッケージはプレーンで単独のパッケージとして扱われ、別途すでに存在するバイナリパッケージと関連する特殊なソースパッケージとしては 扱われません。例えば、通常のソース制御管理とは別に、開発者やテスターに向けてアプリケーションソースを配布したい場合などに使用できます。 |

--stdin | 標準出力からパッケージ名を読み込みます。 |

--nosig | パッケージに署名がない場合も失敗しません。 |

--no-ssl | SSL をオフにします (推奨できません)。 |

--stdin | 標準出力からパッケージ名を読み込みます。 |

--username USERNAME | Red Hat Satellite のユーザー名を指定します。指定しないと有効なチャンネル管理者のユーザー名の入力が求められます。 |

--password PASSWORD | Red Hat Satellite のパスワードを指定します。指定しないと有効なチャンネル管理者のパスワードの入力が求められます。 |

--dontcopy | アップロード後の手順で、パッケージをパッケージツリー内の最終配置場所にコピーしません。 |

--copyonly | パッケージのコピーのみを行い再インポートは行いません。 |

--test | プッシュするパッケージの一覧を出力するだけです。 |

-?, --help | オプション一覧のヘルプ画面を表示します。 |

--usage | 使用可能なオプションの簡単な説明を表示します。 |

--copyonly | パッケージのコピーのみを行います。 |

注記

rhn_package_manager の man ページ (man rhn_package_manager) でも説明されています。

1.2.12.2. Red Hat Satellite Server へのパッケージのアップロード

rhnpush パッケージとその依存パッケージをインストールします。このパッケージは登録している Red Hat Satellite Server のシステム群で使用することができます。yum install rhnpush を実行してインストールを行います。

注記

1.2.12.2.1. Red Hat Network Push アプリケーションの設定

/etc/sysconfig/rhn/rhnpushrc にインストールされます。このファイルには 「Red Hat Network Push アプリケーションの設定」 に記載されているすべてのオプションの値が含まれています。

rhnpush コマンドを発行するディレクトリーに応じて設定を変更する場合、複数の異なる設定ファイルがあると便利です。現在のディレクトリー内の設定値 (./.rhnpushrc) は、ユーザーのホームディレクトリー内の設定値 (~/.rhnpushrc) より優先され、中央設定ファイル (/etc/sysconfig/rhn/rhnpushrc) 内の設定値より先に使用されます。

- 移植するソフトウェアチャンネル

- 呼び出すユーザー名を組み込むためのホームディレクトリーの設定ファイル

- パッケージを受け取るサーバーを識別するための中央設定ファイル

rhnpush コマンドのすべてのコマンドラインオプションが記載されています。

| オプション | 説明 |

|---|---|

-v --verbose | 詳細レベルが冗長になります。-vv、-vvv などのようにオプションは複数回使用することができます。 |

-d, --dir DIRECTORY | このディレクトリーからのパッケージを処理します。 |

-c, --channel=CHANNEL_LABEL | パッケージを受け取るチャンネルを指定します。チャンネルラベルの指定は必須となります。チャンネルラベルはチャンネル名とは異なります。-c を複数回使用することで複数のチャンネルを指定することができます (例、 -c=CHANNEL_ONE -c=CHANNEL_TWO)。 |

-n, --count N_HEADERS_PER_CALL | 呼び出しごとに処理するヘッダー数です。整数にしてください。デフォルトは 25 です。 |

-l, --list | 指定したチャンネルのみを表示します。 |

-r, --reldirRELATIVE_DIRECTORY | 各ファイルにこの相対ディレクトリーを関連付けます。 |

-o, --orgidORGANIZATION_ID | 組織や企業の ID 番号を組み込みます。整数にしてください。 |

-u , --username USERNAME | 指定したチャンネルに管理アクセス権を持つユーザーの Red Hat Satellite ユーザー名を組み込みます。ユーザー名を指定しないと rhnpush により有効なチャンネル管理者のユーザー名の入力が求められます。ユーザー名とパスワードは一定期間 ~/.rhnpushcache にキャッシュされます。デフォルトは 5 分です。新しいユーザー名とパスワードを強制する場合は --new-cache を使用します。 |

-p , --password PASSWORD | 指定したチャンネルに管理アクセス権を持つユーザーの Red Hat Satellite パスワードを組み込みます。パスワードを指定しないと rhnpush により有効なチャンネル管理者のパスワードの入力が求められます。ユーザー名とパスワードは一定期間 ~/.rhnpushcache にキャッシュされます。デフォルト値は 5 分です。新しいユーザー名とパスワードを強制する場合は --new-cache を使用します。 |

-s, --stdin | 標準入力からパッケージ一覧を読み込みます。例えば、パイプされた ls コマンドなど。 |

-X, --exclude GLOB | この glob 式と一致するパッケージを除きます。 |

--force | 現在、チャンネル内にその名前とバージョンのパッケージが存在する場合でもパッケージのアップロードを強制します。このオプションを指定しないと既存のパッケージのアップロードはエラーを返すことになります。 |

--nosig | パッケージに署名がない場合も失敗しません。 |

--new-cache | Red Hat Network Push にキャッシュされているユーザー名とパスワードを破棄させ、新しいユーザー名とパスワードを受け取るか、またはその入力を求めるよう強制します。これは、最初にユーザー名とパスワードを間違って入力した場合に便利です。 |

--newest | サーバーにあるパッケージより新しいパッケージのみをプッシュします。ソースパッケージはバージョン同士の比較が行われないという点で特殊となります。新しいかどうかの定義は関連するバイナリパッケージに依存します。このオプションを Red Hat Network Push とソースパッケージだけで使用すると、パッケージのアップロードは行なわれますが、関連バイナリパッケージがアップロードされるまでソースパッケージは Red Hat Satellite Web インターフェースに表示されません。 --source と比較してみてください。--source --newest を一緒に使用すると、単独ソースパッケージが新しいパッケージで 更新される ので、関連バイナリパッケージを先にアップロードしておく必要はありません。 |

--header | ヘッダーのみをアップロードします。 |

--source | 指示されたソースパッケージをアップロードします。この場合、ソースパッケージはプレーンで単独のパッケージとして扱われ、別の既存のバイナリパッケージと関連する特殊なソースパッケージとしては 扱われません。例えば、通常のソース制御管理とは別に、開発者やテスターに向けてアプリケーションソースを配布したい場合などに使用できます。 |

--server SERVER | パッケージのアップロード先となるサーバーを指定します。現在、http://localhost/APP の値が必要です。このパラメータは必須です。 |

--test | プッシュするパッケージの一覧のみを表示し、実際のプッシュは行いません。 |

-h, --help | オプションの簡潔な説明を表示します。 |

-?, --usage | 使用法の要約を表示します。 |

注記

rhnpush の man ページ (man rhnpush) でも説明されています。

1.2.12.2.2. Red Hat Network Push アプリケーションの使用

注記

rhnpush -c label_of_private_channel pkg-list

# rhnpush -c label_of_private_channel pkg-listrhnpush -c label_of_private_channel --server=localhost pkg-list

# rhnpush -c label_of_private_channel --server=localhost pkg-list-c または --channel を使用)、アップロードしたパッケージのヘッダーは指定した全チャンネルにリンクされます。チャンネルを指定しないと、そのパッケージは パッケージの管理 ページの チャンネルがありません のセクションに置かれます。パッケージを再割り当てする方法については 「パッケージのソフトウェアチャンネルへの割り当て」 を参照してください。

--server オプションはパッケージのインストール先となるサーバーを指定するため必須となります。 Red Hat Network Push は外部のシステムにインストールしても構いませんが、 Red Hat Network Push の実行は Red Hat Satellite Server 上でローカルに行なうことをお勧めします。

pkg-list 参照はアップロードするパッケージの一覧を表示します。別の方法として、-d オプションを使用してチャンネルに追加するパッケージを含むローカルのディレクトリーを指定することもできます。Red Hat Network Push は標準入力からパッケージ一覧を読み込むこともできます (--stdin を使用)。

1.3. 設定チャンネルの管理

1.3.1. 設定管理のためのシステムの準備

config-enable ファイルがインストールされている必要があります。システムを設定管理機能付きでキックスタートしている場合はとくに、これらのツールはすでにシステムにインストールされている可能性があります。インストールされていない場合は、これらのツールは Red Hat Network Tools の子チャンネル内にあります。以下のパッケージをダウンロードし、インストールしてください。

rhncfg-rhncfg-*のすべてのパッケージで必要となるベースライブラリと機能になります。rhncfg-actions- Red Hat Network Web サイト経由でスケジュールされた設定動作を実行するのに必要なコードになります。rhncfg-client- Red Hat Network 設定管理システムのクライアント機能に対するコマンドラインインターフェースです。rhncfg-management- Red Hat Network 設定を管理するために使用するコマンドラインインターフェースです。

1.3.2. 新規設定チャンネルの作成

- チャンネル管理者または組織管理者としてログインします。

- タブをクリックします。

- 設定の動作 とマークされている右側のフレーム上で、をクリックします。

- 以下のフィールドに入力します。

- 名前

- ラベル このフィールドには、英数字、「-」、「_」、および「.」のみを入力してください。

- 詳細 詳細を入力してください。このフィールドには、このチャンネルを他と区別するための簡単な情報を入力できます。

- をクリックします。

1.3.3. 設定チャンネルへの設定ファイルの追加

- チャンネル管理者または組織管理者としてログインします。

- タブをクリックします。

- 左側のサブメニューで、 をクリックします。

- 設定ファイルが追加される設定チャンネルを選択します。

- サブタブの をクリックします。

- 必須のフィールドに入力します。

- アップロードするファイル - 設定ファイルの最大許容サイズは 128kb です。

- ファイル名/パス - 設定ファイルの配備先とする必要のあるターゲットシステムのパスです。

- 所有権 - ファイルを所有するユーザーおよびグループです。フィールドに追加されたユーザーおよびグループが、ファイルが配備されるシステム上に存在しない場合は、配備は失敗します。

- ファイルパーミッションモード - 変更可能なユーザーを基にしたパーミッションです。テキストファイルに「644」、ディレクトリーおよび実行可能ファイルに「755」を設定することで、グローバルなアクセスまたは実行が可能になります (変更は不可)。

- SELinux コンテキスト - user_u:role_r:type_t:s0-s15:c0.c1024 などの SELinux コンテキストを入力します。

- マクロデリミタ - 使用できるマクロの一覧は、次のセクションの 「設定ファイルへのマクロの組み込み」 に記載されています。

1.3.4. 設定ファイルへのマクロの組み込み

- rhn.system.sid

- rhn.system.profile_name

- rhn.system.description

- rhn.system.hostname

- rhn.system.ip_address

- rhn.system.custom_info(key_name)

- rhn.system.net_interface.ip_address(eth_device)

- rhn.system.net_interface.netmask(eth_device)

- rhn.system.net_interface.broadcast(eth_device)

- rhn.system.net_interface.hardware_address(eth_device)

- rhn.system.net_interface.driver_module(eth_device)

server.conf などのような IP アドレスとホスト名のマクロを含む次のような単一ファイルを作成することができます。

hostname={| rhn.system.hostname |}

ip_address={| rhn.system.net_interface.ip_address(eth0) |}

hostname={| rhn.system.hostname |}

ip_address={| rhn.system.net_interface.ip_address(eth0) |}rhncfg-client) によるかにかかわらず、変数は、Satellite のシステムプロファイルに記録されている、システムのホスト名と IP アドレスに置き換えられます。例えば、上記の設定ファイルでは、配備されたバージョンは以下のようになります。

hostname=test.example.domain.com ip_address=177.18.54.7

hostname=test.example.domain.com

ip_address=177.18.54.7asset={@ rhn.system.custom_info(asset) @}

asset={@ rhn.system.custom_info(asset) @}asset=Example#456

asset=Example#456asset={@ rhn.system.custom_info(asset) = 'Asset #' @}

asset={@ rhn.system.custom_info(asset) = 'Asset #' @}rhncfg-manager) はシステム不問のツールであるため、ファイルを変換したり、変更したりしません。rhncfg-manager はシステム設定に依存しません。

注記

1.3.5. 設定チャンネルへのシステムのサブスクライブ

- システムを設定チャンネルにサブスクライブさせる必要がある。

- 設定管理はシステム上で有効にする必要がある。手順については、「システム上での設定管理の有効化」 を参照してください。

- をクリックします。左側のサブメニューで、 をクリックします。

- システムを追加する必要のある設定チャンネルを選択します。

- チャンネルページで、 → サブタブの順にクリックします。

- 設定チャンネルに追加するシステムを選択し、 をクリックします。

1.3.6. システム上での設定管理の有効化

- ターゲットシステムには、Provisioning のエンタイトルメントが必要です。Provisioning のエンタイトルメントをシステムに追加するには、『システム』 の章を参照してください。

- Red Hat Satellite Tools チャンネルへのサブスクリプション。子チャンネルを変更する方法については、『システム』 の章を参照してください。

- チャンネル管理者または Satellite 管理者としてログインします。

- をクリックします。

- 設定の動作 というマークが付けられている右側のフレーム上で、 をクリックします。

- 有効にするシステムを選択します。

rhcfg-*パッケージのパッケージインストールをスケジュールします。これらの設定パッケージをインストールする時間を選択します。- をクリックします。

- 個々のシステムでターミナルコンソールを開くか、root としてリモートからログインします。以下の動作を実行する必要があります。

- このコマンドを実行して、保留中の

rhncfg-*パッケージのインストールを完了します。rhn_check

# rhn_checkCopy to Clipboard Copied! Toggle word wrap Toggle overflow - 以下のコマンドを実行して Red Hat Network の動作を有効にします。

rhn-actions-control --enable-all

# rhn-actions-control --enable-allCopy to Clipboard Copied! Toggle word wrap Toggle overflow

第2章 組織

2.1. 組織の作成

- 新規の組織を作成するには、 → → の順でをクリックします。

- 所定のテキストボックスに組織名を入力します。この名前は、3 〜 128 文字にしてください。

- 以下のような情報を入力して組織の管理者を作成します。

- 組織管理者用の 希望のログイン を 5 〜 64 文字の長さで入力します。組織管理者のアカウント名にはその組織の管理ログイン名と一致する、わかりやすい名前にすることをお勧めします。

- 希望のパスワード を作成しそのパスワードの 確認 を行います。

- 組織管理者の Email アドレスを入力します。

- 組織管理者の 名前 と 姓 を記入します。

- ボタンをクリックしてこのプロセスを終了します。

organization 1 の組織管理者アカウントを Satellite 管理用に確保しておくことをお勧めします。必要が生じた場合、組織へのログインが可能になります。

重要

2.2. 組織別のエンタイトルメントの管理

- システムエンタイトルメント - Managementエンタイトルメントは、すべての組織が正しく機能するための基本的な要件となります。組織に割り当てられる Management エンタイトルメントの数は、利用可能なソフトウェアエンタイトルメントの数には関係なく、Satellite 上のその組織へ登録する可能性のあるシステムの最大数です。例えば、Red Hat Enterprise Linux Client のエンタイトルメントが 100 あるのに対し、その組織には管理システムエンタイトルメントが 50 しかない場合、この組織に登録できるシステムは 50 システムのみになります。組織で管理されるシステムの場合は、Provisioning も推奨されています。

- ソフトウェアチャンネルのエンタイトルメント - Red Hat チャンネルを使用するシステムの場合、Red Hat Enterprise Linux Server が必要になる場合があります。Red Hat Network Tools チャンネルも推奨されます。Red Hat Network Tools チャンネルには、設定管理やキックスタートのサポートなどの Red Hat Satellite の拡張機能に必要なクライアントソフトウェアのほか、Xen や KVM の仮想ゲストのエンタイトルメント数が正しくカウントされるために必要な

rhn-virtualizationパッケージなども含まれます。

2.2.1. 組織のシステムエンタイトルメントの変更

- メニューをクリックし、 を選択します。

- 一覧から組織を選択し、 タブを選択します。ページは、 にデフォルト設定されています。

- 組織に割り当てられる必要のあるエンタイトルメントの数に基づいて、システムエンタイトルメントの 提示合計数 (Proposed Totals) を変更します。最大および最小の合計数は、フィールドのすぐ下に示されます。

- すべての変更を更新するには、 をクリックします。

2.2.2. 組織のソフトウェアチャンネルのエンタイトルメントの変更

- メニューをクリックし、 を選択します。

- 一覧から組織を選択し、 タブを選択します。

- インターフェースで、ソフトウェアチャンネルのエンタイトルメント タブをクリックし、すべての組織のすべてのエンタイトルメントとその使用状況を確認します。組織に割り当てる必要のある予定されたチャンネルのエンタイトルメントに応じて、通常の提示合計数 を変更します。最大および最小の合計数は、フィールドのすぐ下に示されます。チャンネルエンタイトルメントは、通常 または Flex のいずれかになります。通常のエンタイトルメントはどのシステムにでも使用できます。Flex のエンタイトルメントはサポートされている仮想化タイプのゲストとして検出されたシステムでのみ使用することができます。

- すべての変更を更新するには、 をクリックします。

注記

2.3. 複数の組織の管理

2.3.1. Satellite の複数組織向け使用のモデリング

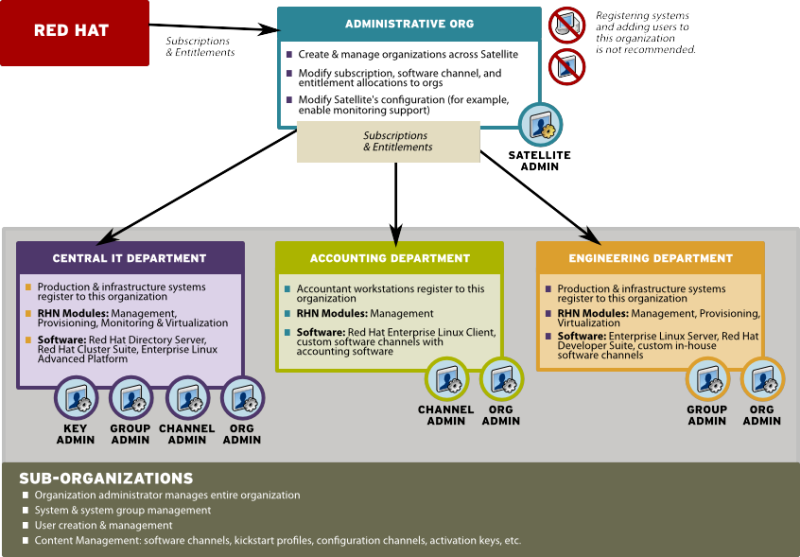

2.3.1.1. 集中型管理の Satellite − 1 つの組織が複数の部署を持つ場合

図2.1 集中型管理の Satellite − 1 つの組織が複数の部署を持つ場合

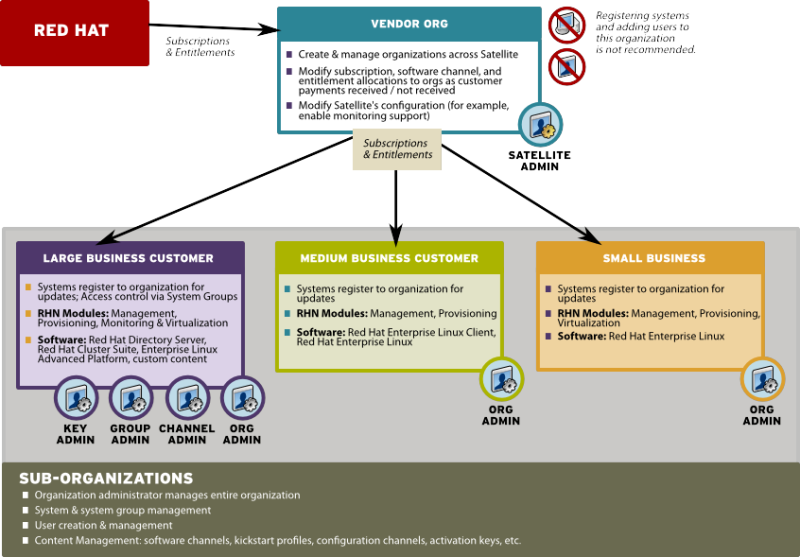

2.3.1.2. 分散型管理 − 複数の第三者組織の場合

図2.2 分散型 Satellite 管理 − 複数の部署から構成される組織

2.3.1.3. 複数組織向け使用に関する推奨事項

- 単一の組織向け Satellite として使用する。

- Satellite が単一組織向け Satellite から複数組織向け Satellite に移行中である。

- 管理組織はエンタイトルメントに関連した特殊ケースとして扱われます。 Satellite にある他の組織でエンタイトルメントを追加したり削除したりすることによってのみ暗示的にこの管理組織に対するエンタイトルメントの追加または削除を行えます。

- 管理組織は、サブスクリプションやエンタイトルメント用のステージングエリアとなります。Satellite を新しい証明書に関連付けると、新しいエンタイトルメントがデフォルトでこの組織に与えられます。この新しいエンタイトルメントを Satellite 上の他の組織に使用できるようにするには、エンタイトルメントを管理組織から明示的に他の組織に割り当てる必要があります。

- Satellite サーバーには、Satellite 証明書にあるエンタイトルメントの数分のシステムを組み込むことができます。Satellite 上の各組織のエンタイトルメントの使用に関して評価を行い、各組織が適切に機能するために必要なエンタイトルメントの数を判断します。それぞれの組織管理者は、エンタイトルメントの制約に留意し、システムプロファイルを必要に応じて管理する必要があります。万一問題があった場合には、Satellite 管理者はエンタイトルメントに関する懸念を調整するために介入することができます。

注記

Satellite 管理者としてログインすると、組織に割り当て済みのエンタイトルメントを、組織がシステムプロファイルに正しく関連付けたエンタイトルメントの数よりも少なくすることができません。

2.3.2. 組織内のシステム群の設定

- ログインとパスワードを使用して登録する: 特定の組織用に作成したログインとパスワードを入力すると、その特定組織にシステムが登録されます。例えば、

user-123が Satellite 上の Central IT 組織のメンバーである場合、次のコマンドはいずれのシステムで使用してもそのシステムを Satellite の Central IT 組織に登録させることになります。rhnreg_ks --username=user-123 --password=foobaz

# rhnreg_ks --username=user-123 --password=foobazCopy to Clipboard Copied! Toggle word wrap Toggle overflow 注記

rhnreg_ksの--orgidパラメーター (Red Hat Enterprise Linux 5 用) は、Satellite の登録や Red Hat Satellite の複数組織のサポートには関係ありません。 - アクティベーションキーを使用して登録する: 組織のアクティベーションキーを使用してその組織にシステムを登録することもできます。アクティベーションキーはそのアクティベーションキーの作成元である組織へシステムを登録します。ユーザーに組織へのログインアクセスは与えずにその組織へのシステム登録を許可したい場合などに使用すると便利な登録方法です。組織間でシステムを移動したい場合も、アクティベーションキーを使用したスクリプトでシステムの移動を自動化することができます。

注記

アクティベーションキーは Red Hat Satellite 5.1.0 以降より新しい形式となり、アクティベーションキーの先頭の数文字がそのアクティベーションを所有する組織を表わすために使用されます (ID 番号)。

2.3.3. 組織の信頼の管理

注記

2.3.3.1. 組織間の信頼の作成

2.3.3.2. 「信頼」内の複数の組織間でのコンテンツチャンネルの共有

注記

- 組織管理者のユーザー名で Satellite にログインします。

- → の順にクリックします。

- 他の組織と共有したいカスタムチャンネルをクリックします。

- 詳細 ページの チャンネルアクセス制御 セクションには 組織の共有 (Organizational Sharing) 内に共有に関して 3 種類の選択肢があります。

- プライベート - チャンネルをプライベートにすると、チャンネルの所有者以外はどの組織からもチャンネルにアクセスできなくなります。

- 保護 - 選択した特定の信頼できる組織にチャンネルへのアクセスを許可します。

注記

保護 共有を選択すると、別のページが表示され をクリックすることによって組織へのチャンネルのアクセス権を許可する確認が求められます。 - パブリック (Public) - 信頼関係内にある全組織にカスタムチャンネルへのアクセスを許可します。

選択したレベルの横にあるラジオボタンをクリックして をクリックします。

注記

2.3.3.3. 信頼できる組織内でのシステムの移行

migrate-system-profile と言うユーティリティを使用して行う方法の 2 種類があります。

注記

2.3.3.3.1. Satellite インターフェースを使用したシステムの移行

手順2.1 組織間でのシステムの移行

- タブをクリックした後、移行するシステムの名前をクリックします。

- → とクリックし、システムの移行先となる組織の名前を選択します。

- をクリックします。

2.3.3.3.2. migrate-system-profile の使用

migrate-system-profile はコマンドラインでの使用になります。移動対象と移動先の組織を指定するため systemID と orgID を引数として使用します。

migrate-system-profile コマンドを使用する場合は、spacewalk-utils パッケージをインストールしておく必要があります。migrate-system-profile を使用するのに Satellite サーバーにログインする必要はありません。ただし、ログインしない場合はサーバーのホスト名か IP アドレスをコマンドラインスイッチとして指定する必要があります。

注記

migrate-system-profile コマンドを使用してシステムを移行する場合、移行前の組織でシステムが持っていたエンタイトルメントやチャンネルのサブスクリプションなどは移行されません。ただし、そのシステムの履歴は保存されるので、新しい組織管理者はこの履歴にアクセスして、ベースチャンネルへのサブスクライブやエンタイトルメントの付与などの移行プロセスを簡略化することができます。

注記

spacewalk-report ツールのいずれかを使用して、システム ID と組織 ID を見つけます。

migrate-system-profile --satellite {SATELLITE HOSTNAME OR IP} --systemId={SYSTEM ID} --to-org-id={DESTINATION ORGANIZATION ID}

# migrate-system-profile --satellite {SATELLITE HOSTNAME OR IP} --systemId={SYSTEM ID} --to-org-id={DESTINATION ORGANIZATION ID}例2.1 ある部署から別の部署への移行

- 経理部の組織 ID は

2 - ワークステーションのシステム ID は

10001020 - Red Hat Satellite ホスト名は

satserver.example.com

migrate-system-profile --satellite=satserver.example.com --systemId=10001020 --to-org-id=2

# migrate-system-profile --satellite=satserver.example.com --systemId=10001020 --to-org-id=2--username= と --password= を使って指定しなかった場合)。

migrate-system-profile の --csv オプションを使用して、移行するシステムをすべてコンマで区切って記載した一覧でこのプロセスを自動化することができます。

systemId,to-org-id

systemId,to-org-id1000010000,3 1000010020,1 1000010010,4

1000010000,3

1000010020,1

1000010010,4migrate-system-profile の使い方については、man migrate-system-profile と入力して man ページを参照するか、または migrate-system-profile -h と入力して基本的なヘルプ画面を参照します。

第3章 システムのプロビジョニング

3.1. Red Hat Satellite を使用したプロビジョニング

http://satellite.example.com/ks/dist/ks-rhel-x86_64-server-6-6.4/GPL のように、ベース URI の http://satellite.example.com/ks/dist/ks-rhel-x86_64-server-6-6.4 の後にダウンロードするパッケージ名が続きます。

定義

- キックスタート

- ユーザーの介入をほとんどあるいは全く必要としない自動化された方法で Red Hat Enterprise Linux のシステムをインストールするプロセス。厳密に言えば、キックスタート とは、コンテンツの簡潔な記述とマシンの設定をインストーラーに提供できるようにし、それに基づいて動作を実行する、Anaconda インストールプログラムのメカニズムを指します。この簡潔なシステムの定義は、キックスタートプロファイル (Kickstart profile)と呼ばれています。

- キックスタートプロファイル

- キックスタートファイルは、マシンのキックスタートに必要なすべてのオプションを記載した、テキスト形式のファイルです。これには、パーティショニング情報、ネットワーク設定、インストールするパッケージが含まれます。Satellite の実装は、Cobbler のキックスタートへの機能強化をベースに構築されているため、Red Hat Satellite では キックスタートプロファイルは従来の Anaconda キックスタートの定義のスーパーセットとなります。キックスタートプロファイルはキックスタートツリーが存在することを前提としています。

- キックスタートツリー

- マシンをキックスタートするのに必要なソフトウェアとサポートファイル。これは、「インストールツリー」とも呼ばれることもあります。通常、これは、特定のリリースで出荷されたインストールメディアから取り出したディレクトリー構造とファイルです。Cobbler の用語では、キックスタートツリーはディストリビューションの一部となっています。

- PXE (Preboot eXecution Environment)

- ターゲットマシン自体の事前設定なしで、電源投入時にベアメタルマシン (通常は物理マシンまたは 実機) のキックスタートを可能にする低レベルのプロトコル。PXE は DHCP サーバーに依存して、ブートストラップサーバーに関する情報をクライアントに提供します。PXE を使用するには、ターゲットマシンのファームウェアでサポートされている必要があります。PXE は新しい物理マシンのブートや、Satellite に未登録のマシンの再インストールに非常に役立ちますが、PXE なしで仮想化を使用したり、Satellite の機能を再インストールすることも可能です。

プロビジョニングシナリオ

- 新規インストール

- オペレーティングシステムが未インストールのシステム (別名: ベアメタル インストール) のプロビジョニング

- 仮想インストール

- Satellite は、KVM、Xen 完全仮想化ゲスト、および Xen 準仮想化ゲストをサポートしています。

- 再プロビジョニング

- 物理およびゲストシステムは、いずれも再プロビジョニングが可能です。ただし、同一の Satellite インスタンスに登録されていることを条件とします。「再プロビジョニング」 をご参照ください。

3.1.1. キックスタートの流れ

- ネットワーク上に配置して電源をオンにすると、マシンの PXE 論理がその MAC アドレスと発見されるべき要求をブロードキャストします。

- 静的 IP アドレスを使用しない場合は、DHCP サーバーがその発見要求を認識してから新しいマシンを起動するために必要となるネットワーク情報を提供します。これには、IP アドレス、使用されるデフォルトのゲートウェイ、ネットワークのネットマスク、ブートローダープログラムを格納している TFTP または HTTP サーバーの IP アドレス、そのプログラムのフルパスとファイル名 (サーバーの root に相対的) などが含まれます。

- マシンはネットワーキング情報を適用してブートローダープログラムを要求するためにサーバーとのセッションを開始します。

- ブートローダーはロードされると、ブートローダー自体がロードされたサーバーからその設定ファイルを検索します。このファイルは、初期 RAM ディスク (initrd) イメージなどのブートしているマシン上で実行されるべきカーネルおよびカーネルオプションを規定します。ブートローダープログラムが SYSLINUX だとすると、このファイルは、サーバーの

pxelinux.cfgディレクトリー内にあり、新しいマシンの IP アドレスにあたる 16 進数の名前が付けられます。例えば、Red Hat Enterprise Linux 6 のブートローダー設定ファイルは次のようになります。Copy to Clipboard Copied! Toggle word wrap Toggle overflow - マシンは初期化イメージとカーネルを受け取り解凍すると、カーネルを起動して、キックスタート設定ファイルを格納しているサーバーを含むブートローダー設定ファイル内にあるオプションを指定してキックスタートインストールを開始します。

- 次にこのキックスタート設定ファイルがマシンにインストールファイルの場所を指示します。

- 新しいマシンはキックスタート設定ファイル内で設定されるパラメーターに基づいて構築されます。

3.1.2. 前提条件

- DHCP サーバー。これはキックスタートには不要ですが、DHCP サーバーはキックスタートファイル内でのネットワーク設定の必要性を軽減します。また、ネットワークから起動することもできます。DHCP サーバーがなく、静的 IP アドレスを使用している場合、起動プロファイルの開発中に静的 IP を選択することが推奨されます。

- FTP サーバー。HTTP 経由でキックスタートディストリビューションツリーをホストする代わりに、FTP サーバーを使用することができます。

- DHCP を設定して、必要なネットワーキングパラメーターとブートローダープログラムの場所を指定します。

- ブートローダー設定ファイル内で使用するカーネルと適切なカーネルオプションを特定します。

3.1.2.1. 必要なパッケージ

rhn-tools Red Hat Network(RHN)チャンネルから入手できます。

koanspacewalk-koan

rhn-tools チャンネルのクローンを作成することをお勧めします。

kernel と initrd のファイルがキックスタートツリー内の特定の場所にあることを想定しています。ただし、これらの場所は、アーキテクチャーによって異なります。以下の表は、それらの異なるロケーションについてまとめたものです。

| アーキテクチャー | カーネル | 初期 RAM ディスクイメージ |

|---|---|---|

| IBM System z | TREE_PATH/images/kernel.img | TREE_PATH/images/initrd.img |

| PowerPC | TREE_PATH/ppc/ppc64/vmlinuz | TREE_PATH/ppc/ppc64/initrd.img |

| その他すべてのアーキテクチャー | TREE_PATH/images/pxeboot/vmlinuz | TREE_PATH/images/pxeboot/initrd.img |

3.1.2.2. キックスタートツリー

手順3.1 キックスタートツリーの自動インストール

satellite-sync を介した通常のチャンネル同期の一環として行われます。

- キックスタートのベースとするディストリビューションを選択して、そのディストリビューションのベースチャンネルとそれに対応する Red Hat Network Tools のチャンネルを探します。例えば、x86 アーキテクチャーを採用した Red Hat Enterprise Linux 6 を使用する場合、

rhel-x86_64-server-6チャンネルとそれに対応する Red Hat Network Tools チャンネルであるrhn-tools-rhel-x86_64-server-6が必要になります。 - 接続された Satellite を使用している場合には、

satellite-syncコマンドを使って Satellite サーバーを Red Hat サーバーと直接同期します。Satellite サーバーが接続されていない場合には、Red Hat サーバーから切断されたチャンネルダンプを取得して、それらと同期する必要があります。 - チャンネルを同期すると、そのディストリビューション用の対応するキックスタートツリーが自動的に作成されます。

手順3.2 キックスタートツリーの手動インストール

- インストール ISO をご使用の Satellite Server にコピーして、

/mnt/isoにマウントします。 - ISO のコンテンツをカスタムのロケーションにコピーします。すべてのカスタムディストリビューションで、

/var/satellite内にディレクトリーを作成することが奨励されます。例えば、Red Hat Enterprise Linux 6 のベータディストリビューションのコンテンツを/var/satellite/custom-distro/rhel-x86_64-server-6-beta/にコピーします。 - Red Hat Satellite の Web インターフェースを使用して、カスタムソフトウェアチャンネルを作成します。 → → で、適切な名前とラベルを付けて親チャンネルを作成します。上記で使用した例では、rhel-5.3-beta のラベルを使用します。

rhnpushコマンドを使用して、ソフトウェアパッケージをツリーのロケーションから新規作成されたソフトウェアチャンネルにプッシュします。rhnpush --server=http://localhost/APP -c 'rhel-6-beta' \ -d /var/satellite/custom-distro/rhel-x86_64-server-6-beta/Server/

# rhnpush --server=http://localhost/APP -c 'rhel-6-beta' \ -d /var/satellite/custom-distro/rhel-x86_64-server-6-beta/Server/Copy to Clipboard Copied! Toggle word wrap Toggle overflow ご使用のディストリビューションによって、ツリー内のサブディレクトリーが異なります。- ソフトウェアパッケージがプッシュされたら、

rmコマンドを使用して、ツリーパス内で削除することができます。パッケージは、依然としてチャンネル内の Satellite サーバー上に格納され、ツリー内には必要なくなります。rm /var/satellite/custom-distro/rhel-x86_64-server-6-beta/Server/*.rpm

# rm /var/satellite/custom-distro/rhel-x86_64-server-6-beta/Server/*.rpmCopy to Clipboard Copied! Toggle word wrap Toggle overflow ソフトウェアパッケージをキックスタートツリー内に残すように選択することもできます。これにより、後日、yumコマンドを使用して、随時インストールできるようになります。 - Red Hat Satellite Web インターフェースを使用してディストリビューションを作成します。 → → → に進み、適切なラベルとフルツリーパス (例:

/var/satellite/custom-distro/rhel-i386-server-5.3-beta/) を使用して、ディストリビューションを作成します。あらかじめ作成したベースチャンネルと正しいインストーラーの生成 (例:Red Hat Enterprise Linux 6) を選択します。作成を完了するには、キックスタートディストリビューションの作成 を選択します。 - 複数の環境とシステムにわたって同一ソフトウェアを維持するには、既存の Red Hat Enterprise Linux ベースチャンネルからの Red Hat Network Tools 子チャンネルを、新たに作成したベースチャンネルの子チャンネルとしてクローン作成できます。子チャンネルのクローン作成は以下の手順で行います。

- Satellite の Web インターフェースで、 → → をクリックします。

- Clone From: (クローンする対象) ドロップダウンボックスからクローンする子チャンネルとその状態を選択します。

- チャンネルの作成 をクリックします。

- 必要な情報を記入し、クローンが作成された子チャンネルの上位になる親チャンネルを選びます。

- チャンネルの作成 をクリックします。

3.1.2.3. キックスタートのプロファイル

手順3.3 ウィザードを使用したキックスタートプロファイルの作成

- → → を選択します。

- 適切な ラベル を提供し、希望する ベースチャンネル と キックスタートツリー を選択します。

- キックスタートプロファイルのダウンロードロケーションを選択します。カスタムディストリビューションを使用している場合には、そのツリーのロケーションを URL (HTTP と FTP の両方をサポート) として入力します。それ以外の場合は、デフォルトのオプションを使用します。次へ をクリックして、続行します。

- root のパスワードを入力して、完了 をクリックし、プロファイルの作成を完了します。

- 完全なキックスタートプロファイルが作成されます。このプロファイルは、キックスタートファイル をクリックすると表示することができます。

手順3.4 raw メソッドを使用したキックスタートプロファイルの作成

- → → を選択します。

- 適切な ラベル を提供し、希望する ディストリビューション を選択します。

- 必要な 仮想化タイプ を選択します。仮想化タイプについての詳しい情報は、「キックスタートのプロファイル」 を参照してください。

- 既存のキックスタートファイルがある場合には、ファイルをアップロードします。そうでない場合には、ファイルの内容 テキストボックスにキックスタートプロファイルを書き込みます。スターティングポイントとして使用できる raw キックスタートの例は以下の通りです。

Copy to Clipboard Copied! Toggle word wrap Toggle overflow - Red Hat Satellite Sever は、指定されたディストリビューションをキックスタート内の

urlとして処理しないため、url --urlオプションをプロファイルに記載する必要があります。以下は、その例です。url --url http://$http_server/ks/dist/org/1/my_distro

url --url http://$http_server/ks/dist/org/1/my_distroCopy to Clipboard Copied! Toggle word wrap Toggle overflow my_distroを ディストリビューションラベルに、1をご使用の組織 ID に置き換えます。 - raw キックスタートプロファイルは、Satellite のホスト名の代わりに、

$http_serverを使用します。これは、キックスタートテンプレートがレンダリングされる際に自動的に記入されます。 redhat_registerスニペットを使用して登録処理が行われます。

図3.1 raw キックスタート

すべてのキックスタートプロファイルには、仮想化タイプが関連付けされます。以下の表に、様々なオプションを簡単にまとめました。

| タイプ | 説明 | 用途 |

|---|---|---|

| なし | 仮想化なし | このタイプは、Xen または KVM 以外 (例:VMware、Virtage など) の通常のプロビジョニング、ベアメタルインストール、および仮想化インストールに使用します。 |

| KVM 仮想化ゲスト | KVM ゲスト | このタイプは、KVM ゲストのプロビジョニングに使用します。 |

| Xen 完全仮想化ゲスト | Xen ゲスト | このタイプは、Xen ゲストのプロビジョニングに使用します。

注記

このオプションには、ホスト上でのハードウェアサポートが必要ですが、ゲスト上では修正されたオペレーティングシステムは必要ありません。

|

| Xen 準仮想化ゲスト | Xen ゲスト | Xen 準仮想化を使用する仮想ゲストのプロビジョニングに使用します。準仮想化は、最速の仮想化モードです。これには、システム CPU 上の PAE フラグと修正されたオペレーティングシステムが必要です。Red Hat Enterprise Linux 5 のみが、準仮想化でのゲストをサポートしています。 |

| Xen 仮想化ホスト | Xen ホスト | このタイプは、Xen 準仮想化を使用する仮想ホストのプロビジョニングに使用します。ハードウェアに互換性がある場合には、Xen 準仮想化のゲストとホストがサポートされます。これは、Red Hat Enterprise Linux 5 のみでサポートされます。 |

%packages セクションに kernel-xen パッケージが含まれている必要があります

%packages セクションに qemu パッケージが含まれている必要があります。

注記

3.1.2.4. テンプレーティング

for ループや if ステートメントなどのフロー制御ステートメントを追加することができます。これは、cheetah ツールを使用して行うことができます。

- 複数のキックスタート間のディスクのパーティショニングセクションなどの、キックスタートの特定のセクションを再利用することができます。

- 複数のキックスタート全体にわたって、一貫して

%postの動作を実行することができます。 - DNS サーバー、Proxy サーバー、および Web サーバーといった複数の種類のサーバーのロール全体にわたってスニペットを定義することができます。例えば、Web サーバーには、以下のようなスニペットが定義されます。

httpd mod_ssl mod_python

httpd mod_ssl mod_pythonCopy to Clipboard Copied! Toggle word wrap Toggle overflow Web サーバーのプロファイルを作成したい場合は、キックスタートファイルの%packageセクションに Web サーバースニペットを追加します。プロファイルを Web サーバーと Proxy サーバーの両方にしたい場合は、パッケージセクションに両方のスニペットを記載します。Web サーバースニペットにもう 1 つのパッケージを追加したい場合 (例えば、mod_perlの場合) には、スニペットを更新すると、そのスニペットを使用しているすべてのプロファイルが動的に更新されます。

テンプレーティングにより、キックスタートファイル全体で変数の定義を使用することができます。変数は、1 つのレベルで設定し、それ以下のレベルでは上書きされる設定が可能な継承の対象となります。このため、変数がシステムレベルで定義されている場合には、この変数がプロファイルまたはキックスタートツリーのレベルで定義された同一の変数に優先します。同様に、変数がプロファイルレベルで定義されている場合は、この変数がキックスタートツリーレベルで定義されている同一の変数に優先します。

注記

スニペットは、複数のキックスタートテンプレート間でコードの断片を再利用します。これらは、多くの行にまたがる可能性があり、その中に変数が含まれる場合もあります。スニペットは、$SNIPPET('snippet_name') のテキストを使用することにより、キックスタートプロファイルに組み入れることができます。特定のパッケージ一覧や、特定の %post スクリプト、またはキックスタートファイルに通常含まれる任意のテキスト用にスニペットを作成することもできます。

/var/lib/cobbler/snippets/ に格納されます。キックスタートプロファイルが作成された後に、スニペットがプロファイルにどのように組み込まれているかを確認するために /var/lib/rhn/kickstarts/ の内容をレビューします。

redhat_register スニペットは、マシンをキックスタートの一部として Red Hat Satellite Server に登録するために使用されるデフォルトのスニペットです。redhat_management_key と呼ばれる変数を使用して、マシンを登録します。このスニペットを使用するには、redhat_management_key の変数をシステム、プロファイルまたはディストリビューションのいずれかのレベルで設定してから、キックスタートの %post セクションに $SNIPPET('redhat_register') を追加します。Red Hat Satellite Server が生成したウィザードスタイルのキックスタートにはいずれも、%post のセクションにこのスニペットがすでに入っています。

/var/lib/rhn/kickstarts/snippets/ ディレクトリーに格納されます。Red Hat Satellite は、スニペットを組織別に異なるディレクトリーに格納するため、カスタムスニペットは以下の例のようなファイル名で格納されます。1 は組織 ID です。

$SNIPPET('spacewalk/1/snippet_name')

$SNIPPET('spacewalk/1/snippet_name')注記

図3.2 キックスタートスニペット

$ と # の文字は、テンプレーティングの実行中に変数や制御フローを指定するために使用されます。スクリプト内で他の目的でこれらの文字が必要な場合には、これらをエスケープして、変数として認識されないようにする必要があります。これには、いくつかの方法があります。

- テンプレーティング中に無視したい

$または#の各インスタンスの前にバックスラッシュ文字 (\) を配置します。 - スクリプト全体を

#raw ... #end raw内にラップします。ウィザードスタイルのキックスタートを使用して作成された%preおよび%postのスクリプトはすべて、デフォルトでは#raw...#end rawでラップされます。これは、%postまたは%preスクリプトを編集する際に利用可能な テンプレート チェックボックスを使用して切り替えることができます。 - スニペットの最初の行に

#errorCatcher Echoを追加します。

例3.1 テンプレート内の特殊文字のエスケープ

%post セクション内に挿入する必要があります。

%post echo $foo > /tmp/foo.txt

%post

echo $foo > /tmp/foo.txt$ をエスケープしないと、テンプレートエンジンは $foo という名前の変数を探そうとしますが、foo は変数としては存在しないため、失敗してしまいます。

$ をエスケープする最も簡単な方法は、バックスラッシュ文字 (\) を使用する方法です。

%post echo \$foo > /tmp/foo.txt

%post

echo \$foo > /tmp/foo.txt\$foo が $foo としてレンダリングされます。

#raw ... #end raw 内にラップする方法です。

%post #raw echo $foo > /tmp/foo.txt #end raw

%post

#raw

echo $foo > /tmp/foo.txt

#end raw#errorCatcher Echo を追加する方法です。これは、テンプレートエンジンに対して、存在しない変数はいずれも無視して、テキストを現状通りに出力するように指示します。このオプションは、ウィザードスタイルのキックスタートにすでに含まれていますが、手動で作成する raw キックスタートにも組み入れが可能です。

3.1.2.5. ベアメタルからのキックスタート

- 標準のオペレーティングシステムのインストールメディア

- PXE ブート

- PowerPC の Yaboot

手順3.5 インストールメディアからのブート

- インストールメディアをマシンに挿入します。このメディアは使用するキックスタートと適合している必要があります。例えば、キックスタートが

ks-rhel-x86_64-server-6-6.4キックスタートツリーを使用するように構成されている場合は、Red Hat Enterprise Linux 6.4 64 ビットのインストールメディアを使用します。 - ブートプロンプトが表示されたら、以下のコマンドでキックスタートをアクティブにします。

linux ks=http://satellite.example.com/path/to/kickstart

linux ks=http://satellite.example.com/path/to/kickstartCopy to Clipboard Copied! Toggle word wrap Toggle overflow - システムが起動したら、キックスタートファイルをダウンロードして、自動的にインストールします。

手順3.6 PXE ブート

重要

ネットワーク上の別のシステムに DHCP サーバーがデプロイされている場合、DHCP の設定ファイルの編集には、DHCP サーバーへの管理アクセスが必要となります。前提条件最新の cobbler-loaders パッケージをインストールする必要があります。これは、PXE ブート前に

pxelinux.0ブートイメージが Satellite にインストールされており、利用可能であることを確認するためです。最新のバージョンをインストールするには、以下を実行します。yum install cobbler-loaders

# yum install cobbler-loadersCopy to Clipboard Copied! Toggle word wrap Toggle overflow マシンが複数のネットワーク上にある場合は、すべてのマシンが DHCP サーバーに接続できることを確認してください。これは、DHCP サーバーのマルチホーミングを行い (リアルまたはトランク VLAN を使用)、すべてのルーターまたはスイッチがネットワーク境界を越えて DHCP プロトコルを渡すように設定することで可能になります。Red Hat Satellite が管理するシステムのnext-serverアドレスを設定することで、DHCP サーバーが PXE サーバーをポイントするように構成します。インストール時にホスト名を使用するには、以下の行を追加して DHCP サーバーがドメインと IP アドレスをポイントするように設定します。option domain-name DOMAIN_NAME; option domain-name-servers IP_ADDRESS1, IP_ADDRESS2;

option domain-name DOMAIN_NAME; option domain-name-servers IP_ADDRESS1, IP_ADDRESS2;Copy to Clipboard Copied! Toggle word wrap Toggle overflow - DHCP サーバー上で、root ユーザーに切り替え、

/etc/dhcpd.confファイルを開きます。PXE ブートインストールを実行するオプションを伴う新たなクラスを追加します。Copy to Clipboard Copied! Toggle word wrap Toggle overflow このクラスは、以下のような動作を実行します。bootpプロトコルによるネットワークブートを有効化します。PXEと呼ばれるクラスを作成します。ブートの優先順位で PXE が第 1 位に設定されているシステムの場合は、PXEClientとして自動的に認識します。- DHCP サーバーは、192.168.2.1 の IP アドレスの Cobbler サーバーにシステムを転送します。

- DHCP サーバーは、

/var/lib/tftpboot/pxelinux.0にあるブートイメージファイルを参照します。

DHCP サーバーを再起動します。service dhcpd restart

# service dhcpd restartCopy to Clipboard Copied! Toggle word wrap Toggle overflow - Xinetd を設定します。Xinetd は、サービスのスイートを管理するデーモンです。これには、ブートイメージを PXE クライアントに転送するための FTP サーバーである、TFTP が含まれます。

chkconfigコマンドを使用して Xinetd を有効にします。chkconfig xinetd on

# chkconfig xinetd onCopy to Clipboard Copied! Toggle word wrap Toggle overflow もう一つの方法としては、root ユーザーに切り替えて、/etc/xinetd.d/tftpファイルを開き、disable = yesの行をdisable = noに変更する方法があります。 - Xinetd サービスを起動し、TFTP が

pxelinux.0ブートイメージに対してサービスを提供開始できるようにしますchkconfig --level 345 xinetd on /sbin/service xinetd start

# chkconfig --level 345 xinetd on # /sbin/service xinetd startCopy to Clipboard Copied! Toggle word wrap Toggle overflow chkconfigコマンドは、すべてのユーザーランレベルに対してxinetdサービスを有効にする一方で、/sbin/serviceコマンドは、xinetdを即時に有効にします。

手順3.7 Yaboot の起動

- PowerPC クライアントの起動順序を設定します。これには、Open Firmware インターフェースにアクセスし、プロンプトで以下のコマンドを実行する必要があります。

devaliasコマンドを使用して、システム上のすべてのデバイスのエイリアスを表示します。Copy to Clipboard Copied! Toggle word wrap Toggle overflow boot-device環境変数をチェックして、現在の起動順序を表示します。0 > printenv boot-device -------------- Partition: common -------- Signature: 0x70 --------------- boot-device /pci@800000020000002/pci@2,3/ide@1/disk@0 /pci@800000020000002/pci@2,4/pci1069,b166@1/scsi@1/sd@5,0 ok

0 > printenv boot-device -------------- Partition: common -------- Signature: 0x70 --------------- boot-device /pci@800000020000002/pci@2,3/ide@1/disk@0 /pci@800000020000002/pci@2,4/pci1069,b166@1/scsi@1/sd@5,0 okCopy to Clipboard Copied! Toggle word wrap Toggle overflow 最初にnetworkデバイスでboot-device環境変数を設定した後に既存のブートデバイスで設定し、networkデバイスを起動順序の一番上に追加します。0 > setenv boot-device network /pci@800000020000002/pci@2,3/ide@1/disk@0 /pci@800000020000002/pci@2,4/pci1069,b166@1/scsi@1/sd@5,0

0 > setenv boot-device network /pci@800000020000002/pci@2,3/ide@1/disk@0 /pci@800000020000002/pci@2,4/pci1069,b166@1/scsi@1/sd@5,0Copy to Clipboard Copied! Toggle word wrap Toggle overflow これで、最初にnetworkデバイスから起動するようシステムが設定されました。networkに障害が発生した場合、システムの残りのデバイスは起動順序どおりに起動します。 - Satellite サーバーでシステム設定プロパティーを設定します。たとえば以下のコマンドを実行すると、ネットワーク上の特定の MAC アドレスを使用して

myppc01という新しいシステムが作成されます。cobbler system add --name myppc01 --hostname myppc01.example.com --profile rhel6webserver--kopts "console=hvc0 serial" --interface 0 --mac 40:95:40:42:F4:46

# cobbler system add --name myppc01 --hostname myppc01.example.com --profile rhel6webserver--kopts "console=hvc0 serial" --interface 0 --mac 40:95:40:42:F4:46Copy to Clipboard Copied! Toggle word wrap Toggle overflow さらに、指定の MAC アドレスを基に Yaboot ブートローダーと設定のディレクトリーのセットも作成されます。たとえば、前述のコマンドを実行すると、以下のディレクトリーが作成されます。/var/lib/tftpboot/ppc/40-95-40-42-F4-46 /var/lib/tftpboot/etc/40-95-40-42-F4-46

/var/lib/tftpboot/ppc/40-95-40-42-F4-46 /var/lib/tftpboot/etc/40-95-40-42-F4-46Copy to Clipboard Copied! Toggle word wrap Toggle overflow 最初のディレクトリー (/var/lib/tftpboot/ppc/40-95-40-42-F4-46) には、Yaboot に使用されるramdiskおよびvmlinuzファイルが含まれます。2 つ目のディレクトリー (/var/lib/tftpboot/etc/40-95-40-42-F4-46) には、Yaboot の設定ファイル (yaboot.conf) が含まれます。Cobbler を使用したシステムのプロビジョニングに関する詳細は、「Cobbler へのシステムの追加」 を参照してください。 - DHCP サーバー上で root ユーザーに切り替え、

/etc/dhcpd.confファイルを開きます。Yaboot のインストールを実行するためのオプションが含まれる新しいエントリーを追加します。例を以下に示します。Copy to Clipboard Copied! Toggle word wrap Toggle overflow このクラスは、以下のような動作を実行します。bootpプロトコルによるネットワークブートを有効化します。Yabootというクラスを作成します。起動順序で Yaboot が最優先になるようシステムが設定されている場合、fAAPLBSDPCとして識別されます。- DHCP サーバーは、192.168.2.1 の IP アドレスの Cobbler サーバーにシステムを転送します。

- DHCP サーバーは、以前

cobblerで作成された Yaboot イメージファイルを参照します。

DHCP サーバーを再起動します。service dhcpd restart

# service dhcpd restartCopy to Clipboard Copied! Toggle word wrap Toggle overflow - Xinetd を設定します。Xinetd はサービスを管理するデーモンです。管理されるサービスには、ブートイメージを PowerPC クライアントに転送するために使用される FTP サーバーである TFTP が含まれます。

chkconfigコマンドを使用して Xinetd を有効にします。chkconfig xinetd on

# chkconfig xinetd onCopy to Clipboard Copied! Toggle word wrap Toggle overflow もう一つの方法としては、root ユーザーに切り替えて、/etc/xinetd.d/tftpファイルを開き、disable = yesの行をdisable = noに変更する方法があります。 - Xinetd サービスを起動し、TFTP が Yaboot ブートイメージの処理を開始できるようにします。

chkconfig --level 345 xinetd on /sbin/service xinetd start

# chkconfig --level 345 xinetd on # /sbin/service xinetd startCopy to Clipboard Copied! Toggle word wrap Toggle overflow chkconfigコマンドは、すべてのユーザーランレベルに対してxinetdサービスを有効にする一方で、/sbin/serviceコマンドは、xinetdを即時に有効にします。

3.1.3. アクティベーションキーの使用

rhnreg_ks で Red Hat Enterprise Linux システムを登録し、このシステムに Red Hat Satellite サービスレベルのエンタイトルメントを付与し、特定のチャンネルやシステムグループにシステムをサブスクライブさせることができます。

注記

手順3.8 アクティベーションキーを管理する

- 左上のナビゲーションバーから → の順に選択します。

- 右上の 新規のキーを作成 リンクをクリックします。

警告

以下に表示されているフィールドのほかに、キー フィールド自体も入力することができます。このユーザー定義の文字列をrhnreg_ksで指定すると、Satellite でクライアントシステムを登録できます。キーにはコンマを挿入しないでください。 これ以外の文字はすべて使用できます。コンマは複数のアクティベーションキーを 1 度に指定するときに区切り文字として使用されるため、問題になります。詳しくは 「アクティベーションキーの使用」 を参照してください。 - 次の情報を指定します。

- 詳細 - 生成されたアクティベーションキーを識別し易くするためにユーザーが定義する説明になります。

- 使用 - 一度にアクティベーションキーで登録できる登録システムの最大数です。使用を無制限にする場合は空白にします。システムプロファイルを 1 つ削除すると使用数が 1 つ減り、キーでシステムプロファイルを 1 つ登録すると、使用数が 1 つ増えます。

- ベースチャンネル - キーの主要チャンネルになります。ベースチャンネルを選択しない場合はすべての子チャンネルを選択できるようになりますが、適用可能なチャンネルにしかシステムをサブスクライブさせることができません。

- 付属エンタイトルメント - キーの補足的なエンタイトルメントになります。Monitoring、 Provisioning、Virtualization、および Virtualization Platform などが含まれます。このキーを使って、すべてのシステムにこれらのエンタイトルメントが付与されます。

- Universal default - このキーを組織のプライマリーアクティベーションキーとして考慮するかどうか。指定のアクティベーションキーを使用せずに Satellite に登録されるクライアントには Universal Default アクティベーションキーが使用されます。Universal Default アクティベーションキーには基本のシステム登録の標準または最低限のチャンネルとエンタイトルメントが含まれることが理想です。Universal Default アクティベーションキーの詳細は https://access.redhat.com/solutions/1140083 を参照してください。

をクリックします。

手順3.9 複数のアクティベーションキーを一度に使用する

- ベースソフトウェアチャンネル - 登録が失敗します。

- エンタイトルメント - 登録が失敗します。

- 設定フラグを有効にする (enable config flag) - 設定管理が設定されます。

- 個々のアクティベーションキーを複数作成します。手順は 「アクティベーションキーの使用」 を参照してください。

- コマンドライン上では、

rhnreg_ksのオプションの場合のように、すべてのアクティベーションキーをコンマで区切って組み込みます。rhnreg_ks --activationkey=activationkey1,activationkey2,activationkey3

# rhnreg_ks --activationkey=activationkey1,activationkey2,activationkey3Copy to Clipboard Copied! Toggle word wrap Toggle overflow

警告

3.1.4. Cobbler の使用

警告

- Cheetah のテンプレートエンジンとキックスタートスニペットを使用したキックスタートのテンプレート作成および管理の機能

- クライアント側のツールである

koanを使った仮想マシンゲストのインストールを自動化する機能 cobbler checkコマンドを使用したインストール環境の分析の機能- x86_64 アーキテクチャーの Satellite システムの

cobbler buildisoコマンドによる PXE のようなメニューを使用してインストール ISO を構築する機能

3.1.4.1. Cobbler の要件

- PXE でのシステムインストールを行う際に Cobbler を使用する場合、

tftp-serverパッケージをインストールし、これを設定します。 - インストールを行うために Cobbler を使用してシステムを PXE ブートを行うには、Satellite サーバーが Cobbler による PXE ブートを行うために DHCP サーバーとして動作するか、またはネットワーク DHCP サーバーにアクセスできる必要があります。

/etc/dhcp.confを編集してnext-serverを Cobbler サーバーのホスト名または IP アドレスに変更します。 - 最新の

cobbler-loadersパッケージをインストールする必要があります。これは、PXE ブートの前にpxelinux.0ブートイメージが Satellite にインストールされており、利用可能であることを確認するためです。最新バージョンをインストールするには、以下を実行します。yum install cobbler-loaders

# yum install cobbler-loadersCopy to Clipboard Copied! Toggle word wrap Toggle overflow

3.1.4.1.1. Cobbler と DHCP の設定

手順3.10 既存の DHCP サーバーを設定する

- DHCP サーバーに root としてログインします。

/etc/dhcpd.confファイルを編集し、PXE ブートインストールを実行するためのオプションを指定して新規のクラスを追加します。例えば、以下のようになります。Copy to Clipboard Copied! Toggle word wrap Toggle overflow 上記の例の各動作を以下に示します。- 管理者は

bootpプロトコルを使用してネットワークによる起動を有効にします。 - 次に、

PXEというクラスを作成します。PXE が起動順序で一番目に設定されているシステムの場合は、それ自体をPXEClientとして認識します。 - DHCP サーバーはシステムを 192.168.2.1 にある Cobbler サーバーに転送します。

- 最後に DHCP サーバーは

pxelinux.0ブートローダーファイルを取り込みます。

3.1.4.1.2. Cobbler 用の Xinetd と TFTP の設定

- root としてログインします。

/etc/xinetd.d/tftpを編集して、以下のようにオプションを変更します。disable = yes

disable = yesCopy to Clipboard Copied! Toggle word wrap Toggle overflow 変更後disable = no

disable = noCopy to Clipboard Copied! Toggle word wrap Toggle overflow - xinetd サービスを起動するには:

chkconfig --level 345 xinetd on /sbin/service xinetd start

# chkconfig --level 345 xinetd on # /sbin/service xinetd startCopy to Clipboard Copied! Toggle word wrap Toggle overflow

3.1.4.1.3. Cobbler サポート用の SELinux と IPTables の設定

手順3.11 SELinux で Cobbler サポートを有効にする

- root としてログインします。

- SELinux の Boolean が HTTPD Web サービスコンポーネントを許可するように設定するには:

setsebool -P httpd_can_network_connect true

# setsebool -P httpd_can_network_connect trueCopy to Clipboard Copied! Toggle word wrap Toggle overflow -Pのスイッチは不可欠です。これによって、HTTPD 接続は再起動しても永続的に有効となります。

手順3.12 IPTable の設定

- root としてログインします。

- 以下のルールを既存の IPTables ファイアウォールのルールセットに追加して、Cobbler 関連のポートを開きます。

- TFTP 用:

/sbin/iptables -A INPUT -m state --state NEW -m tcp -p tcp --dport 69 -j ACCEPT /sbin/iptables -A INPUT -m state --state NEW -m udp -p udp --dport 69 -j ACCEPT

# /sbin/iptables -A INPUT -m state --state NEW -m tcp -p tcp --dport 69 -j ACCEPT # /sbin/iptables -A INPUT -m state --state NEW -m udp -p udp --dport 69 -j ACCEPTCopy to Clipboard Copied! Toggle word wrap Toggle overflow - HTTPD 用:

/sbin/iptables -A INPUT -m state --state NEW -m tcp -p tcp --dport 80 -j ACCEPT /sbin/iptables -A INPUT -m state --state NEW -m tcp -p tcp --dport 443 -j ACCEPT

# /sbin/iptables -A INPUT -m state --state NEW -m tcp -p tcp --dport 80 -j ACCEPT # /sbin/iptables -A INPUT -m state --state NEW -m tcp -p tcp --dport 443 -j ACCEPTCopy to Clipboard Copied! Toggle word wrap Toggle overflow - Cobbler および Koan XMLRPC 用:

/sbin/iptables -A INPUT -m state --state NEW -m tcp -p tcp --dport 25151 -j ACCEPT

# /sbin/iptables -A INPUT -m state --state NEW -m tcp -p tcp --dport 25151 -j ACCEPTCopy to Clipboard Copied! Toggle word wrap Toggle overflow

- ファイアウォールの設定を保存するには:

/sbin/iptables-save > /etc/sysconfig/iptables

# /sbin/iptables-save > /etc/sysconfig/iptablesCopy to Clipboard Copied! Toggle word wrap Toggle overflow

3.1.4.2. /etc/cobbler/settings での Cobbler の設定

/etc/cobbler/settings ファイル内で実行されます。このファイルには数種の設定可能な設定が含まれ、Cobbler の機能に対して各設定がどのように影響を与えるか、またユーザーの環境に応じて設定の変更が推奨されるかどうかなど、各設定ごとに詳細な説明が記載されています。

/etc/cobbler/settings ファイルをご覧ください。

3.1.4.3. Cobbler サービスの同期と起動

- Cobbler サービスを起動する前に、Cobbler サービスでチェックを実行し、すべての要件が組織のニーズに応じて設定されていることを確認します。

cobbler check

# cobbler checkCopy to Clipboard Copied! Toggle word wrap Toggle overflow - 次のコマンドで Satellite サーバーを起動するには:

/usr/sbin/rhn-satellite start

# /usr/sbin/rhn-satellite startCopy to Clipboard Copied! Toggle word wrap Toggle overflow 警告

Satellite サービスに依存しないcobblerdサービスを起動/停止しないでください。エラーやその他の問題が発生する原因となる可能性があります。Red Hat Satellite の起動/停止には、/usr/sbin/rhn-satelliteを必ず使用してください。

3.1.4.4. Cobbler へのディストリビューションの追加

cobbler を使用して、次の構文でディストリビューションを作成します。

cobbler distro add --name=string --kernel=path --initrd=path

# cobbler distro add --name=string --kernel=path --initrd=path--name=string スイッチは 1 つのディストリビューションを他と区別するために使用するラベルです (例: rhel5server)。

--kernel=path スイッチは、カーネルイメージファイルへのパスを指定します。

--initrd=path スイッチは、初期の ramdisk (initrd) イメージファイルへのパスを指定します。

3.1.4.5. Cobbler へのプロファイルの追加

cobbler を使用して、次の構文でプロファイルを作成します。

cobbler profile add --name=string --distro=string [--kickstart=url] [--virt-file-size=gigabytes] [--virt-ram=megabytes]

# cobbler profile add --name=string --distro=string [--kickstart=url] [--virt-file-size=gigabytes] [--virt-ram=megabytes]--name=string は、 rhel5webserver や rhel4workstation などプロファイルの固有のラベルとなります。

--distro=string スイッチは、この特定のプロファイルに使用されるディストリビューションを指定します。ディストリビューションは、「Cobbler へのディストリビューションの追加」 で追加されました。

--kickstart=url オプションは、キックスタートファイルがある場合はその場所を指定します。

--virt-file-size=gigabytes オプションを使用すると仮想ゲストファイルイメージのサイズを設定することができます。指定しないとデフォルトの 5 ギガバイトになります。

--virt-ram=megabytes オプションは、仮想ゲストシステムが消費できる物理 RAM の量をメガバイトで指定します。指定がない場合はデフォルトの 512 メガバイトになります。

3.1.4.6. Cobbler へのシステムの追加

注記

koan と PXE メニューのみでプロビジョニングを行なっている場合、システム記録を作成する必要はありません。ただし、以下の場合にシステム記録は役に立ちます。

- システム固有のキックスタートのテンプレーティングが必要である。

- 特定のシステムが常に特定のコンテンツのセットを受信する。

- 特定のクライアント用に特定のロールがある。

cobbler system add --name=string --profile=string --mac-address=AA:BB:CC:DD:EE:FF

# cobbler system add --name=string --profile=string --mac-address=AA:BB:CC:DD:EE:FF--name=string は engineeringserver や frontofficeworkstation などのシステムに固有となるラベルです。

--profile=string は、「Cobbler へのプロファイルの追加」 で追加されたプロファイル名の 1 つを指定します。

--mac-address=AA:BB:CC:DD:EE:FF オプションは、指定 MAC アドレスを持つシステムがキックスタートされると、そのシステム記録に関連するプロファイルに自動的にプロビジョニングが行われます。

man cobbler と入力して Cobbler man ページを参照してください。

重要

default という名前を持つシステムには特別な機能があります。未定義のシステムをすべて設定し、PXE 経由で特定のプロファイルを使用します。default システムがないと、PXE は未設定のシステム対してローカルブートになります。以下のように、名前とプロファイルとしてのみ default を含めます。

cobbler system add --name=default --profile=rhel5webserver

# cobbler system add --name=default --profile=rhel5webserver

3.1.4.7. Cobbler テンプレートの使用

- 各状況に合わせて個別のキックスタートを手作業で作成したり重複した作業を行ったりすることなく、大量のプロファイルやシステムの作成と管理を行えるようにする強固な機能

- テンプレートは複雑性を増してループや条件、他の拡張機能、および構文などを伴う場合がある一方、こうした複雑性が伴うことなく単純にキックスタートファイルの作成にテンプレートを使用することもできます。

3.1.4.7.1. テンプレートの使用

/etc/sysconfig/network-scripts/ などの共通パスなど特定の共通項目に対して静的な値を持たせることができます。ただし、テンプレートの標準のキックスタートファイルとの相違点はその変数の使用に見られます。

network --device=eth0 --bootproto=static --ip=192.168.100.24 --netmask=255.255.255.0 --gateway=192.168.100.1 --nameserver=192.168.100.2

network --device=eth0 --bootproto=static --ip=192.168.100.24 --netmask=255.255.255.0 --gateway=192.168.100.1 --nameserver=192.168.100.2network --device=$net_dev --bootproto=static --ip=$ip_addr --netmask=255.255.255.0 --gateway=$my_gateway --nameserver=$my_nameserver

network --device=$net_dev --bootproto=static --ip=$ip_addr --netmask=255.255.255.0 --gateway=$my_gateway --nameserver=$my_nameserver3.1.4.7.2. キックスタートスニペット

$SNIPPET() 関数で呼び出し、その関数呼び出しをコードスニペットの内容に置き換えることができます。

my_partition などのファイルに保存し、Cobber がアクセスできるようこのファイルを /var/lib/cobbler/snippets/ に配置します。

$SNIPPET() 関数でこの部分を利用することができます。例えば、以下のようになります。

$SNIPPET('my_partition')

$SNIPPET('my_partition')my_partition ファイル内に含まれているコードのスニペットに置き換えられます。

3.1.4.8. Koan の使用

3.1.4.8.1. Koan の使用による仮想システム群のプロビジョニング

koan を使用して、システム上での仮想ゲストのインストールを開始できます。

cobbler add profile --name=virtualfileserver --distro=rhel-i386-server-5 --virt-file-size=20 --virt-ram=1000

# cobbler add profile --name=virtualfileserver --distro=rhel-i386-server-5 --virt-file-size=20 --virt-ram=1000koan で以下を実行します。

koan --server=hostname --list=profiles

# koan --server=hostname --list=profilescobbler profile add で作成された利用可能なプロファイルをすべて一覧表示します。

koan --virt --server=cobbler-server.example.com --profile=virtualfileserver --virtname=marketingfileserver

# koan --virt --server=cobbler-server.example.com --profile=virtualfileserver --virtname=marketingfileservervirtualfileserver プロファイルを使用して Cobbler サーバー (ホスト名 cobbler-server.example.com) から作成されることを指定しています。 virtname オプションは仮想ゲストのラベルを指定しています。デフォルトではシステムの MAC アドレスでラベル付けされます。

3.1.4.8.2. Koan の使用による実行中システムの再インストール

koan は利用可能な Cobbler プロファイルから新規インストールで実行中のシステムを置き換えることができます。

koan --replace-self --server=hostname --profile=name

# koan --replace-self --server=hostname --profile=name--server=hostname 内で指定した Cobbler サーバーの --profile=name にあるプロファイルを使ってそれ自体のシステムの置き換えを行います。

3.1.4.9. Cobbler による ISO の構築

cobbler buildiso コマンドが、ディストリビューションとカーネルの一式、および PXE ネットワークインストールのようなメニューを含むブート ISO イメージを作成する機能を提供します。

--iso オプションを使用してブート ISO の名前と出力の場所を定義します。

cobbler buildiso --iso=/path/to/boot.iso

# cobbler buildiso --iso=/path/to/boot.iso--profiles と --systems オプションを使用して、これらのプロファイルとシステムを制限します。

cobbler buildiso --systems="system1,system2,system3" \

--profiles="profile1,profile2,profile3"

# cobbler buildiso --systems="system1,system2,system3" \

--profiles="profile1,profile2,profile3"

注記

注記

cobbler buildiso --standalone オプションは Red Hat が提供するキックスタートツリーではサポートされません。この standalone オプションは、Cobbler サーバーへのネットワーク接続のないマシンのプロビジョニングに使用されますが、Satellite のプロビジョニングによって提供される追加機能にはすべて Satellite へのネットワーク接続が必要です。Red Hat Enterprise Linux をネットワーク接続のないマシンにインストールする必要がある場合は、ISO イメージをダウンロードして Red Hat Enterprise Linux をインストールしてください。

3.2. Red Hat Satellite Proxy を介したプロビジョニング

- 仮想ゲストのプロビジョニングを行う時、またはシステムの再プロビジョニングを行う場合には、Satellite Proxy を選択 (Select Satellite Proxy) のドロップダウンメニューから必要な Proxy を選択してください。

- ベアメタルインストールの場合には、Red Hat Satellite の完全修飾ドメイン名 (FQDN) を Proxy の FQDN に置き換えます。例えば、キックスタートファイルへの URL が以下のようになります。

http://satellite.example.com/ks/cfg/org/1/label/myprofile

http://satellite.example.com/ks/cfg/org/1/label/myprofileCopy to Clipboard Copied! Toggle word wrap Toggle overflow - Red Hat Satellite Proxy を介したキックスタートを行うには、以下の URL を使用します。

http://proxy.example.com/ks/cfg/org/1/label/myprofile

http://proxy.example.com/ks/cfg/org/1/label/myprofileCopy to Clipboard Copied! Toggle word wrap Toggle overflow

3.3. 仮想化されたゲストのプロビジョニング

- KVM 仮想化ゲスト

- Xen 完全仮想化ゲスト

- Xen 準仮想化ゲスト

手順3.13 仮想化されたゲストのプロビジョニング

- ホストシステムに 仮想化 または 仮想化プラットフォーム のシステムエンタイトルメントがあることを確認します。

- システム のページで、適切な仮想ホストを選択してから、 → を選択します。適切なキックスタートプロファイルを選択して、ゲスト名を入力します。

- ゲストのメモリーや CPU の使用量などのパラメーターを追加で設定したい場合には、 のボタンをクリックします。以下の項目を設定することができます。

- ネットワーク: 静的または DHCP

- カーネルオプション

- パッケージプロファイルの同期: キックスタートの終了時にシステムが、そのパッケージプロファイルを別のシステムや保管されたプロファイルと同期。

- メモリの割り当て: RAM (デフォルト値は 512MB)

- 仮想ディスクのサイズ

- 仮想 CPU (デフォルト値は 1)

- 仮想ブリッジ: インストールに使用されるネットワーキングブリッジ。Xen プロビジョニングには

xenbr0、KVM にはvirbr0がデフォルト値となっています。注記

virbr0ネットワーキングブリッジは、外部ネットワーキングを許可しません。外部ネットワーキングが必要な場合には、代わりに、ホストが実際のブリッジを作成するように設定してください。ただし、xenbr0は実際のブリッジであり、可能な場合にはこれを使用することが推奨されます。 - 仮想ストレージパス: ゲストのディスク情報を保管するファイル、LVM 論理ボリューム、ディレクトリー、またはブロックデバイスへのパス。これには、

/dev/sdb、/dev/LogVol00/mydisk、VolGroup00、または/var/lib/xen/images/myDiskなどが含まれます。

- をクリックします。

3.4. クローンされたチャンネルまたはカスタムチャンネル経由のキックスタート

%packagesの下に@Baseがある Red Hat Enterprise Linxu チャンネルからシステムをキックスタートします。同じキックスタートで、クローンされたチャンネルまたはカスタムチャンネルへサブスクライブするアクティベーションキーを指定します。また、クローンされたチャンネルまたはカスタムチャンネルからインストールするパッケージを、アクティベーションキーのパッケージセクションに示します。この方法でシステムをキックスタートすると、最初に Red Hat Enterprise Linux Base チャンネルから最低限のパッケージでインストールされ、アクティベーションキーを使用して Satellite 5 サーバーのクローンされたチャンネルへシステムを登録します。登録後、キックスタートよりシステムを更新します。- この他に、クローンされたチャンネルまたはカスタムチャンネルから直接システムをキックスタートしたい場合は、チャンネルのディストリビューションツリーを作成することもできます。手順の例を以下に示します。

手順3.14 クローンされたチャンネルのディストリビューションツリーの作成

- クローンされたチャンネルをコピーします。Red hat Enterprise Linux 6.6 の場合は次のようになります。

cd /var/satellite/rhn/kickstart/ mkdir custom-distro-rhel-6.6 cd custom-distro-rhel-6.6 # cp -rpv ../ks-rhel-x86_64-server-6-6.6/* .

# cd /var/satellite/rhn/kickstart/ # mkdir custom-distro-rhel-6.6 # cd custom-distro-rhel-6.6 # cp -rpv ../ks-rhel-x86_64-server-6-6.6/* .Copy to Clipboard Copied! Toggle word wrap Toggle overflow - ツリーのファイルすべてのパーミッションを 644 に設定し、所有者を

apache:apacheにします。find . -type f -print0 | xargs -0 chmod 644 find . -type f -print0 | xargs -0 chown apache:apache

# find . -type f -print0 | xargs -0 chmod 644 # find . -type f -print0 | xargs -0 chown apache:apacheCopy to Clipboard Copied! Toggle word wrap Toggle overflow ツリーのディレクトリーすべてのパーミッションを 755 に設定し、所有者をapache:rootにします。find . -type d -print0 | xargs -0 chmod 755 find . -type d -print0 | xargs -0 chown apache:root

# find . -type d -print0 | xargs -0 chmod 755 # find . -type d -print0 | xargs -0 chown apache:rootCopy to Clipboard Copied! Toggle word wrap Toggle overflow - Satellite 5 サーバー web UI にログインし、 → → → と選択します。

- 以下の値を設定します。

- Distribution Label: custom-distro-rhel-6.6

- Tree Path: /var/satellite/rhn/kickstart/custom-distro-rhel-6.6/

- Installer Generation: 6

終了したら、Create Kickstart Distribution をクリックします。

注記

3.5. 再プロビジョニング

例3.2 カーネルオプションとカーネルの後のオプションの設定

カーネルオプション の行に vnc vncpassword=PASSWORD を追加します。

noapic のカーネルオプションで起動させたい場合は、カーネルの後のオプション の行に noapic を追加します。

手順3.15 ファイル保持

注記

- → → → へと進み、保持するファイルの一覧を作成します。

- → → に進み、希望のプロフィールを選択して、ファイル保持リストをキックスタートに関連付けします。

- → に進み、ファイル保持リストを選択します。

3.6. スナップショットでのロールバックのプロビジョニング

注記

- スナップショットが作成された理由

- 作成時間

- 各スナップショットに適用されたタグの数

手順3.16 スナップショットロールバックの実行

- をクリックします。

- ロールバックする必要があるシステムをクリックします。

- → タブを選択します。

- 作成されたスナップショットの をクリックし、 サブタブから順にサブタブ上で変更を確認します。

- 各サブタブでロールバック中に加えられる変更を確認します。

- グループメンバーシップ

- チャンネルのサブスクリプション

- インストールされたパッケージ

- 設定チャンネルサブスクリプション

- 設定ファイル

- スナップショットタグ

- 変更の内容が適切であれば サブタブに戻り、 ボタンをクリックします。リストを再度表示するには、「スナップショットの一覧に戻る」をクリックします。

3.6.1. スナップショットタグの使用

手順3.17 スナップショットタグの作成

- をクリックします。

- フィールドに説明を入力します。

- をクリックします。

第4章 システム管理

4.1. Satellite へのシステムの登録

4.1.1. Red Hat Network Bootstrap を使用したシステムの登録

/usr/bin/rhn-bootstrap で呼び出される Red Hat Network Bootstrap により行われるため、Red Hat Satellite Server と Red Hat Satellite Proxy Server の両方にデフォルトでインストールされています。

- クライアントのアプリケーションを Red Hat Satellite Proxy または Satellite に転送します

- カスタムの GPG キーをインポートします

- SSL 証明書をインストールします

- アクティベーションキーを使ってシステムを Red Hat Network および特定のシステムグループとチャンネルに登録します

- パッケージの更新、再起動、Red Hat Network 設定の変更など、設定後のさまざまな作業を実行します

警告

bootstrap.sh は、Red Hat Network サーバーの /var/www/html/pub/bootstrap/ ディレクトリーに自動的に配置されます。スクリプトはここからダウンロードされ、すべてのクライアントシステムで実行されます。次のセクションの説明どおり、準備や生成後の編集が必要になります。サンプルスクリプトについては 「Red Hat Network Bootstrap オプションの設定」 を参照してください。

4.1.1.1. Red Hat Network Bootstrap インストールの準備

rhn-bootstrap) はクライアントシステムを正しく設定するために Red Hat Network のインフラストラクチャーを構成している他のコンポーネントに依存します。スクリプトを生成する前にまずこれらのコンポーネントの準備を行う必要があります。最初に行っておくべき準備を以下に示します。

- スクリプトで呼び出されるアクティベーションキーを生成します。アクティベーションキーは Red Hat Enterprise Linux システムの登録、Red Hat Network サービスレベルのエンタイトルメント付与、特定のチャンネルやシステムグループへのサブスクライブなどをすべて一度の動作で完了します。アクティベーションキーを使用するには利用可能な Management エンタイトルメントがあること、複数のアクティベーションキーを1度に組み込むには Provisioning エンタイトルメントが必要になる点に注意してください。Red Hat Satellilte Web サイトの (Proxy 用の Red Hat Network 中央サーバーか Satellite の完全修飾ドメイン名のいずれかの) システム のカテゴリー内にある アクティベーションキー ページからアクティベーションキーを生成します。

- Red Hat では RPM をカスタムの GNU Privacy Guard (GPG) キーで署名しておくことを推奨しています。スクリプトから照合できるようにキーを使用可能にします。『Red Hat Satellite リファレンスガイド』 の記載通りにキーを生成したら、そのキーを Red Hat Satellite Serverの

/var/www/html/pub/ディレクトリーに配置します。『Red Hat Satellite リファレンスガイド』 の 『カスタム GPG キーをインポートする』 セクションを参照してください。 - 認証局の SSL パブリック証明書の配備にスクリプトを使用する場合は、その証明書またはその証明書を含むパッケージ (RPM) を該当する Red Hat Network サーバーで使用できるようにしてから、

--ssl-certオプションを使ってスクリプト生成時にこれを組み込みます。詳細は、『クライアント設定ガイド』の SSL インフラストラクチャーのセクションを参照してください。 - 再設定するシステムの種類に応じたブートストラップスクリプトを作成するために必要となる各種の値を手元に準備しておきます。Red Hat Network Bootstrap では再設定オプションの全セットが提供されるため、これを使用して、各種システムのタイプに適したブートストラップスクリプトをそれぞれ生成することができます。例えば、Web サーバーの再設定には

bootstrap-web-servers.sh、アプリケーションサーバーの場合はbootstrap-app-servers.shを使用することができます。オプションの全一覧は 「Red Hat Network Bootstrap オプションの設定」 を参照してください。

4.1.1.2. Bootstrap スクリプトの生成

rhn-bootstrap コマンドに必要なオプションと値を付けて実行します。オプションを付けないで実行すると、bootstrap.sh ファイルは bootstrap/ サブディレクトリー内に作成されます。このサブディレクトリーにはホスト名、SSL 証明書、SSL と GPG の設定などのサーバーから派生した基本的な値や client-config-overrides.txt ファイルの呼び出しなどが含まれます。

- 「Red Hat Network Bootstrap インストールの準備」 に記載されているエンタイトルメント要件を考慮し、

--activation-keysオプションを使用してキーを含めます。 - スクリプトの生成時に、

--gpg-keyオプションを使ってキーのパスとファイル名を指定します。または、--no-gpgオプションを使うとクライアントシステム側でこの確認作業が行われなくなります。Red Hat ではセキュリティー対策として--gpg-keyオプションの使用を推奨します。 --allow-config-actionsフラグを組み込むと、スクリプトで設定する全クライアントシステム上でリモートによる設定管理が可能になります。複数のシステムを同時に再設定する場合に便利です。--allow-remote-commandsフラグを組み込むと、すべてのクライアントシステムでリモートによるスクリプトの使用が可能になります。設定管理と同様、複数システムの再設定に便利な機能です。

rhn-bootstrap --activation-keys KEY1,KEY2 \

--gpg-key /var/www/html/pub/MY_CORPORATE_PUBLIC_KEY \

--allow-config-actions \

--allow-remote-commands

# rhn-bootstrap --activation-keys KEY1,KEY2 \

--gpg-key /var/www/html/pub/MY_CORPORATE_PUBLIC_KEY \

--allow-config-actions \

--allow-remote-commands4.1.1.3. Red Hat Network Bootstrap スクリプトの使い方

/var/www/html/pub/bootstrap/ ディレクトリーに行き、次のコマンドを実行します。スクリプト名とホスト名はシステムタイプにあわせて適宜変更してください。

cat bootstrap-EDITED-NAME.sh | ssh root@CLIENT_MACHINE1 /bin/bash

# cat bootstrap-EDITED-NAME.sh | ssh root@CLIENT_MACHINE1 /bin/bashwget または curl のいずれかを使用して各クライアントシステムからスクリプトを取り込み、実行していく方法もあります。各クライアントマシンにログインして次のコマンドを発行します。スクリプトとホスト名は適宜変更してください。

wget -qO - \

https://your-satellite.example.com/pub/bootstrap/bootstrap-EDITED-NAME.sh \

| /bin/bash

# wget -qO - \

https://your-satellite.example.com/pub/bootstrap/bootstrap-EDITED-NAME.sh \

| /bin/bashcurl を使用した場合は次のようになります。

curl -Sks \

https://your-satellite.example.com/pub/bootstrap/bootstrap-EDITED-NAME.sh \

| /bin/bash

# curl -Sks \

https://your-satellite.example.com/pub/bootstrap/bootstrap-EDITED-NAME.sh \

| /bin/bash4.1.1.4. Red Hat Network Bootstrap オプションの設定

rhn-bootstrap --help を発行するか、または man ページを参照してください。

| オプション | 説明 |

|---|---|

-h、 --help | ブートストラップスクリプトの生成を行なう場合に使用するオプション一覧と共にヘルプ画面を表示します。 |

--activation-keys=ACTIVATION_KEYS | アクティベーションキーです。複数のエントリの場合はコンマで区切り空白は入れません。 |

--overrides=OVERRIDES | 無視するファイル名です。デフォルトは client-config-overrides.txt です。 |

--script=SCRIPT | ブートストラップスクリプトのファイル名です。デフォルトは bootstrap.sh です。 |

--hostname=HOSTNAME | クライアントシステムの接続先となるサーバーの完全修飾ドメイン名 (FQDN) です。 |

--ssl-cert=SSL_CERT | 組織のパブリック SSL 証明書へのパスで、パッケージまたは生の証明書になります。--pub-tree オプションにコピーされます。 "" の値で --pub-tree の検索を強制します。 |

--gpg-key=GPG_KEY | 企業または組織のパブリック GPG キーへのパスです (使用する場合)。 --pub-tree オプションによって指定した場所にコピーされます。 |

--http-proxy=HTTP_PROXY | hostname:port の形式のクライアントシステム用 HTTP プロキシの設定です。"" の値でこの設定が無効になります。 |

--http-proxy-username=HTTP_PROXY_USERNAME | HTTP プロキシの認証に使用する場合はユーザー名を指定します。"" の値を使うとこの設定は無効になります。 |

--http-proxy-password=HTTP_PROXY_PASSWORD | HTTP プロキシの認証に使用する場合はパスワードを指定します。 |

--allow-config-actions | Boolean です。このオプションを組み込むと、システムは Red Hat Network 経由の設定動作をすべて許可するようになります。このオプションを設定する場合は、アクティベーションキーなどを使って、特定の rhncfg-* パッケージをインストールする必要があります。 |

--allow-remote-commands | Boolean です。このオプションを組み込むと、システムは Red Hat Network 経由の任意のリモートコマンドを許可するようになります。おそらくアクティベーションキーを使って特定の rhncfg-* パッケージのインストールが必要になります。 |

--no-ssl | 推奨できません。 Boolean です。このオプションを組み込むと、クライアントシステムの SSL がオフになります。 |

--no-gpg | 推奨できません。 Boolean です。このオプションを組み込むと、クライアントシステム上で GPG のチェックがオフになります。 |

--pub-tree=PUB_TREE | 変更は推奨できません。 CA SSL 証書とパッケージが格納されるパブリックディレクトリーのツリーです (ブートストラップのディレクトリーとスクリプト群)。 デフォルトは /var/www/html/pub/ です。 |

--force | 推奨できません。 Boolean です。このオプションを組み込むと、警告を無視してブートストラップスクリプトの生成を強制します。 |

-v、--verbose | 詳細なメッセージを表示します。表示レベルが累積的に詳細となり、 -vvv で最大の詳細レベル表示になります。 |

4.1.1.5. Red Hat Network Bootstrap 設定の手作業によるスクリプト化

/pub/ ディレクトリー内に配置し、そのサーバー上で wget -O- を実行し、その出力をシェルセッションに入力すると、各クライアントから単一のコマンドを使用してブートストラップの全プロセスを実行することができるようになります。

wget -O - http://proxy-or-sat.example.com.com/pub/bootstrap_script | bash

# wget -O - http://proxy-or-sat.example.com.com/pub/bootstrap_script | bash警告

4.1.1.6. キックスタートの実装

rhn-setup RPM に同梱されている rhnreg_ks ユーティリティを使用して、ローカルの Red Hat Network Server にシステムを登録することができます。本セクションではシステムを登録するために rhnreg_ks を正しく使用する方法について説明しています。

rhnreg_ks ユーティリティは、アクティベーションキー を使用して 1 回の操作でシステムの登録からエンタイトルメントの付与、指定チャンネルへのサブスクライブまで一度に行います。アクティベーションキーについての詳細は 『Red Hat Network Management Reference Guide』 の「RHN Website」と「Red Hat Update Agent」のセクションを参照してください。

4.1.1.7. サンプルのブートストラップスクリプト

/var/www/html/pub/bootstrap/bootstrap.sh スクリプトでは、Red Hat Satellite Server にクライアントシステムをアクセスさせるための再設定を簡単に行なえる機能を提供しています。Red Hat Satellite Server および Red Hat Satellite Proxy Server をご利用のお客様は、RHN Bootstrap ツールでこの機能をご使用いただけます。使用状況に合わせてスクリプトを修正してから、各クライアントマシンでそのスクリプトを実行します。

4.2. Satellite を使ったシステムの管理

4.2.1. 個別システムの管理

4.2.1.1. システムの電力管理の制御

重要

cobbler の IPMI との統合によって物理マシンの電源管理機能を提供します。電源管理機能を使用する前に、サーバーに IPMI フェンシングエージェントをインストール必要があります。以下のコマンドを使用してフェンシングエージェントをインストールします。

yum install fence-agents

# yum install fence-agents

/etc/rhn/rhn.conf ファイルを編集し、以下のプロパティーをファイルの最後に追加します。

java.power_management.types = ipmilan

java.power_management.types = ipmilan

rhn-satellite restart

# rhn-satellite restart

- → と移動します。

- 管理するシステムを選択します。

- → と選択し、システムの Provisioning エンタイトルメントが有効であることを確認します。付属エンタイトルメント の Provisioning をチェックし、プロパティーの更新 をクリックします。

- → と選択します。

- フェンシングエージェント タイプ の IPMI を選択します。

- IPMI 電源管理ボードの ネットワークアドレス を入力します。Satellite はフェンシングエージェントを使用して電源管理ボードと通信します。

- 電源管理ボードの ユーザー名 および パスワード を入力します。

- 保存 をクリックします。

4.2.1.2. システムのハードウェアプロファイルの表示

- → の順にクリックします。

- システムの名前をクリックします。

- をクリックします。

4.2.1.3. Satellite からのシステム再起動のスケジューリング

- → の順にクリックします。

- システムの名前をクリックします。

- 以下のページの右側にある、 をクリックします。

4.2.1.4. システムのベースチャンネルのサブスクリプションの変更

- → の順にクリックします。

- システムの名前をクリックします。

- ページの左側にある の下で、 をクリックします。

- ページの下部にある セクションにスクロールし、適用するベースチャンネルを選択します。

- をクリックします。

注記

4.2.1.5. システムの子チャンネルのサブスクリプションの変更

- → の順にクリックします。

- システムの名前をクリックします。

- ページの左側にある の下で、 をクリックします。

- チェックボックスにチェックマークを付けることにより、システムが必要な子チャンネルを選択します。必要な数だけ選択することができます。一部のチャンネルは、選択されると追加のソフトウェアエンタイトルメントを使用する可能性があることに注意してください。

- をクリックします。

4.2.1.6. Provisioning/Monitoring エンタイトルメントのシステムへの追加

- Provisioning- このエンタイトルメントは、キックスタートを使用する機能、パッケージのロールバックおよび設定ファイル管理などを必要とするシステムで要求されます。

- Monitoring- このエンタイトルメントにより、Monitoring のエンタイトルメントを付与されたクライアントを持つ Satellite が、管理者に対して、システムパフォーマンスの問題が重大になる前に通知できるようにします。

- → の順にクリックします。

- システムの名前をクリックします。

- → の順にクリックします。

- 付属エンタイトルメント セクションの必須のエンタイトルメントを選択します。

- をクリックします。

4.2.1.7. 新規パッケージのリモートインストール

- → の順にクリックします。

- システムの名前をクリックします。

- → → の順にクリックします。

- システムにインストールするパッケージを選択します。

- をクリックします。

- 特定の時間か、またはできるだけ早くインストールするようスケジュールすることを選択します。

- をクリックします。

注記

4.2.1.8. パッケージのリモートでのアップグレード

- → の順にクリックします。

- システムの名前をクリックします。

- → → の順にクリックします。

- アップグレードするパッケージを選択します。

- 特定の時間か、またはできるだけ早くインストールするようスケジュールすることを選択します。

- をクリックします。

注記

4.2.1.9. 変更からのシステムのロック

- → の順にクリックします。

- システムの名前をクリックします。

- システム情報 セクションの フィールドで、 をクリックします。

注記

4.2.1.10. システム状態のウェイト/乗数の設定

/usr/share/rhn/config-defaults/rhn_java.conf に格納されたデフォルトのシステム状態の値になります。

/etc/rhn/rhn.conf ファイルに追加すると上書きできます。スコアが高いほど、レポートのシステムの重要度が高くなります。

- Satellite サーバーに root としてログインします。

- 選択したテキストエディターで、

/etc/rhn/rhn.confを編集します。vim /etc/rhn/rhn.conf

# vim /etc/rhn/rhn.confCopy to Clipboard Copied! Toggle word wrap Toggle overflow /etc/rhn/rhn.confファイルに変更したいカスタム値を追加します。java.sc_imp = desired_value java.sc_mod = desired_value java.sc_low = desired_value java.sc_bug = desired_value java.sc_enh = desired_value

java.sc_imp = desired_value java.sc_mod = desired_value java.sc_low = desired_value java.sc_bug = desired_value java.sc_enh = desired_valueCopy to Clipboard Copied! Toggle word wrap Toggle overflow /etc/rhn/rhn.confファイルを保存します。- Satellite のサービスを再起動します。

rhn-satellite restart

# rhn-satellite restartCopy to Clipboard Copied! Toggle word wrap Toggle overflow

注記

system.getSystemCurrencyMultipliers- この API 呼び出しは、現在の重み/乗数の設定についての情報を提供します。system.getSystemCurrencyScores- この API 呼び出しは、システムのリスト、スコアおよびそれぞれのタイプの適用されるエラータの数を返します。

4.2.2. システムグループの管理

4.2.2.1. システムのシステムグループへの追加

- → の順にクリックします。

- システムの名前をクリックします。

- → の順にクリックします。

- システムを追加する必要のある 1 つまたは複数のグループを選択します。

- をクリックします。

4.2.2.2. 複数のシステムのシステムグループへの追加

- → をクリックします。

- 必要なシステムグループをクリックします。

- サブタブをクリックします。

注記

目的のシステムは、Satellite 上にある有効なシステムであり、グループに追加することができます。 - をクリックします。

4.2.2.3. グループ管理者のグループへの追加

- → をクリックします。

- 必要なシステムグループをクリックします。

- サブタブをクリックします。

- グループ管理者にする必要のあるユーザー名をクリックします。

- をクリックします。

注記

4.2.2.4. システムグループからのシステムの削除

- → をクリックします。

- 必要なシステムグループをクリックします。

- をクリックします。

- システムグループから削除するすべてのシステムを選択します。

- をクリックします。

4.2.2.5. システム内の影響を受けたシステムへのエラータの適用

- → をクリックします。

- 必要なシステムグループをクリックします。

- サブタブをクリックします。

- 影響を受けたシステムに適用する アドバイザリ を選択します。

- をクリックして、エラータの影響を受けるシステムの一覧を表示します。

- エラータを適用するシステムを選択するか、または を選択します。

- をクリックします。

4.2.3. システム設定マネージャーでのシステムの管理

- エラータ更新のスケジュール、およびパッケージのアップグレード、インストールおよび削除

- システムのチャンネルメンバーシップ、設定チャンネルの配備および設定チャンネルのサブスクリプションの管理

- システムのプロビジョニング、リモートコマンドの実行、およびスナップショットのロールバック用のシステムのタグ付け

- システムの別の組織への移行、および Satellite 内の選択したシステムのカスタム値の設定

4.2.3.1. システムの SSM への追加

- → の順にクリックします。

- システムの名前をクリックします。

- ページ右上にある をクリックします。