인증 및 권한 부여

OpenShift Dedicated 보안.

초록

1장. 인증 및 권한 부여 개요

1.1. OpenShift Dedicated 인증 및 권한 부여에 대한 일반 용어집

이 용어집은 OpenShift Dedicated 인증 및 권한 부여에 사용되는 일반적인 용어를 정의합니다.

- 인증

- 인증은 OpenShift Dedicated 클러스터에 대한 액세스를 결정하고 인증된 사용자만 OpenShift Dedicated 클러스터에 액세스하도록 합니다.

- 권한 부여

- 권한 부여는 식별된 사용자에게 요청된 작업을 수행할 수 있는 권한이 있는지 여부를 결정합니다.

- Bearer 토큰

-

Bearer 토큰은 헤더

Authorization: Bearer <token>을 사용하여 API에 인증하는 데 사용됩니다.

- 구성 맵

-

구성 맵에서는 구성 데이터를 Pod에 삽입하는 방법을 제공합니다. 구성 맵에 저장된 데이터를

ConfigMap유형의 볼륨에서 참조할 수 있습니다. Pod에서 실행되는 애플리케이션에서는 이 데이터를 사용할 수 있습니다. - 컨테이너

- 소프트웨어와 모든 종속 항목으로 구성된 경량 및 실행 가능한 이미지입니다. 컨테이너는 운영 체제를 가상화하므로 데이터 센터, 퍼블릭 또는 프라이빗 클라우드 또는 로컬 호스트에서 컨테이너를 실행할 수 있습니다.

- CR(사용자 정의 리소스)

- CR은 Kubernetes API의 확장입니다.

- group

- 그룹은 사용자 집합입니다. 그룹은 여러 사용자에게 한 번 권한을 부여하는 데 유용합니다.

- HTPasswd

- htpasswd는 HTTP 사용자 인증을 위해 사용자 이름 및 암호를 저장하는 파일을 업데이트합니다.

- Keystone

- Keystone은 ID, 토큰, 카탈로그 및 정책 서비스를 제공하는 RHOSP(Red Hat OpenStack Platform) 프로젝트입니다.

- LDAP(Lightweight Directory Access Protocol)

- LDAP는 사용자 정보를 쿼리하는 프로토콜입니다.

- 네임스페이스

- 네임스페이스는 모든 프로세스에 표시되는 특정 시스템 리소스를 격리합니다. 네임스페이스 내에서 해당 네임스페이스의 멤버인 프로세스만 해당 리소스를 볼 수 있습니다.

- 노드

- 노드는 OpenShift Dedicated 클러스터의 작업자 머신입니다. 노드는 VM(가상 머신) 또는 물리적 머신입니다.

- OAuth 클라이언트

- OAuth 클라이언트는 bearer 토큰을 얻는 데 사용됩니다.

- OAuth 서버

- OpenShift Dedicated 컨트롤 플레인에는 구성된 ID 공급자의 사용자 ID를 결정하고 액세스 토큰을 생성하는 기본 제공 OAuth 서버가 포함되어 있습니다.

- OpenID Connect

- OpenID Connect는 사용자가 SSO(Single Sign-On)를 사용하여 OpenID 공급자를 사용하는 사이트에 액세스하도록 사용자를 인증하는 프로토콜입니다.

- Pod

- Pod는 Kubernetes에서 가장 작은 논리 단위입니다. Pod는 작업자 노드에서 실행할 하나 이상의 컨테이너로 구성됩니다.

- 일반 사용자

- 처음 로그인하거나 API를 통해 클러스터에서 자동으로 생성되는 사용자입니다.

- 요청 헤더

- 요청 헤더는 HTTP 요청 컨텍스트에 대한 정보를 제공하는 데 사용되는 HTTP 헤더이므로 서버가 요청의 응답을 추적할 수 있습니다.

- RBAC(역할 기반 액세스 제어)

- 클러스터 사용자와 워크로드가 역할을 실행하는 데 필요한 리소스에만 액세스할 수 있도록 하는 주요 보안 제어입니다.

- 서비스 계정

- 서비스 계정은 클러스터 구성 요소 또는 애플리케이션에서 사용합니다.

- 시스템 사용자

- 클러스터가 설치될 때 자동으로 생성되는 사용자입니다.

- 사용자

- 사용자는 API에 요청할 수 있는 엔티티입니다.

1.2. OpenShift Dedicated의 인증 정보

OpenShift Dedicated 클러스터에 대한 액세스를 제어하려면 dedicated-admin 역할의 관리자는 사용자 인증을 구성하고 승인된 사용자만 클러스터에 액세스할 수 있습니다.

OpenShift Dedicated 클러스터와 상호 작용하려면 사용자가 먼저 OpenShift Dedicated API에 대해 인증해야 합니다. OpenShift Dedicated API에 대한 요청에 OAuth 액세스 토큰 또는 X.509 클라이언트 인증서를 제공하여 인증할 수 있습니다.

유효한 액세스 토큰 또는 인증서가 없으면 요청이 인증되지 않고 HTTP 401 오류가 발생합니다.

관리자는 ID 공급자를 구성하여 인증을 구성할 수 있습니다. OpenShift Dedicated에서 지원되는 모든 ID 공급자 를 정의하여 클러스터에 추가할 수 있습니다.

1.3. OpenShift Dedicated의 권한 부여 정보

권한 부여는 식별된 사용자에게 요청된 작업을 수행할 수 있는 권한을 갖는지 여부를 결정하는 것입니다.

관리자는 권한을 정의하고 규칙, 역할, 바인딩과 같은 RBAC 오브젝트 를 사용하여 사용자에게 할당할 수 있습니다. OpenShift Dedicated에서 권한 부여 작동 방식을 이해하려면 권한 평가 를 참조하십시오.

프로젝트 및 네임스페이스 를 통해 OpenShift Dedicated 클러스터에 대한 액세스를 제어할 수도 있습니다.

클러스터에 대한 사용자 액세스 제어와 함께 Pod에서 수행할 수 있는 작업과 SCC(보안 컨텍스트 제약 조건) 를 사용하여 액세스할 수 있는 리소스를 제어할 수도 있습니다.

다음 작업을 통해 OpenShift Dedicated에 대한 권한 부여를 관리할 수 있습니다.

- 로컬 및 클러스터 역할 및 바인딩을 확인합니다.

- 로컬 역할을 생성하고 사용자 또는 그룹에 할당합니다.

- 사용자 또는 그룹에 클러스터 역할 할당: OpenShift Dedicated에는 기본 클러스터 역할 세트가 포함되어 있습니다. 사용자 또는 그룹에 추가할 수 있습니다.

-

사용자에게 관리자 권한 부여: 사용자에게

전용 관리자권한을 부여할 수 있습니다. - 서비스 계정 생성: 서비스 계정은 일반 사용자의 자격 증명을 공유하지 않고도 API 액세스를 유연하게 제어할 수 있는 방법을 제공합니다. 사용자는 애플리케이션에서 서비스 계정을 생성하고 OAuth 클라이언트로 사용할 수 있습니다.

- 범위 지정 토큰: 범위가 지정된 토큰은 특정 작업만 수행할 수 있는 특정 사용자로 식별하는 토큰입니다. 범위가 지정된 토큰을 생성하여 일부 권한을 다른 사용자 또는 서비스 계정에 위임할 수 있습니다.

- LDAP 그룹 동기화: LDAP 서버에 저장된 그룹을 OpenShift Dedicated 사용자 그룹과 동기화 하여 한 곳에서 사용자 그룹을 관리할 수 있습니다.

2장. 인증 이해

사용자가 OpenShift Dedicated와 상호 작용하려면 먼저 클러스터에 인증해야 합니다. 인증 계층은 OpenShift Dedicated API에 대한 요청과 관련된 사용자를 식별합니다. 그런 다음 권한 부여 계층에서 요청한 사용자에 대한 정보로 요청의 허용 여부를 결정합니다.

2.1. 사용자

OpenShift Dedicated의 사용자는 OpenShift Dedicated API에 요청할 수 있는 엔티티입니다. OpenShift Dedicated User 오브젝트는 시스템에서 역할을 추가하여 권한을 부여할 수 있는 작업자 또는 작업자 그룹을 나타냅니다. 일반적으로 OpenShift Dedicated와 상호 작용하는 개발자 또는 관리자 계정을 나타냅니다.

다음과 같이 여러 유형의 사용자가 존재할 수 있습니다.

| 사용자 유형 | 설명 |

|---|---|

|

|

이는 대부분의 대화형 OpenShift Dedicated 사용자를 표시하는 방법입니다. 일반 사용자는 처음 로그인할 때 시스템에서 자동으로 생성되며 API를 통해 생성할 수도 있습니다. 일반 사용자는 |

|

|

대부분의 시스템 사용자는 주로 인프라와 API 간의 안전한 상호 작용을 목적으로 인프라가 정의될 때 자동으로 생성됩니다. 여기에는 클러스터 관리자(전체 액세스 권한 보유), 노드별 사용자, 라우터 및 레지스트리용 사용자를 비롯하여 기타 다양한 사용자가 포함됩니다. 마지막으로, 인증되지 않은 요청에 기본적으로 사용되는 |

|

|

프로젝트와 관련된 특수한 시스템 사용자입니다. 일부는 프로젝트가 처음 생성될 때 자동으로 생성되지만 프로젝트 관리자가 각 프로젝트 콘텐츠에 대한 액세스 권한을 정의하기 위해 추가로 생성할 수도 있습니다. 서비스 계정은 |

각 사용자는 OpenShift Dedicated에 액세스하려면 어떤 방식으로든 인증해야 합니다. 인증되지 않았거나 인증이 유효하지 않은 API 요청은 anonymous 시스템 사용자의 요청으로 인증됩니다. 인증 후 정책에 따라 사용자가 수행할 수 있는 작업이 결정됩니다.

2.2. 그룹

사용자는 하나 이상의 그룹에 할당될 수 있으며, 각 그룹은 특정 사용자 집합을 나타냅니다. 그룹은 권한 부여 정책을 관리하여 여러 사용자에게 한꺼번에 권한을 부여할 때 유용합니다(예: 사용자에게 개별적으로 오브젝트 액세스 권한을 부여하는 대신 특정 프로젝트 내의 여러 오브젝트에 대한 액세스 허용).

명시적으로 정의된 그룹 외에도 클러스터에서 자동으로 프로비저닝하는 시스템 그룹 또는 가상 그룹이 있습니다.

다음과 같은 기본 가상 그룹이 가장 중요합니다.

| 가상 그룹 | 설명 |

|---|---|

|

| 인증된 모든 사용자와 자동으로 연결됩니다. |

|

| OAuth 액세스 토큰을 사용하여 인증된 모든 사용자와 자동으로 연결됩니다. |

|

| 인증되지 않은 모든 사용자와 자동으로 연결됩니다. |

2.3. API 인증

OpenShift Dedicated API에 대한 요청은 다음 방법을 사용하여 인증됩니다.

- OAuth 액세스 토큰

-

<namespace_route> /oauth/

authorize 및 <namespace_route> /끝점을 사용하여 OpenShift Dedicated OAuth 서버에서 가져옵니다.oauth/token -

Authorization: Bearer…헤더로 전송됩니다. -

WebSocket 요청의 경우

base64url.bearer.authorization.k8s.io.<base64url-encoded-token>형식의 WebSocket 하위 프로토콜 헤더로 전송됩니다.

-

<namespace_route> /oauth/

- X.509 클라이언트 인증서

- API 서버에 대한 HTTPS 연결이 필요합니다.

- 신뢰할 수 있는 인증 기관 번들과 대조하여 API 서버에서 확인합니다.

- API 서버는 인증서를 작성하고 컨트롤러에 분배하여 자체적으로 인증합니다.

유효하지 않은 액세스 토큰 또는 유효하지 않은 인증서가 있는 요청은 401 오류와 함께 인증 계층에서 거부됩니다.

액세스 토큰이나 인증서가 없는 경우 인증 계층은 system:anonymous 가상 사용자 및 system:unauthenticated 가상 그룹을 요청에 할당합니다. 그러면 권한 부여 계층에서 익명 사용자가 할 수 있는 요청(있는 경우)을 결정합니다.

2.3.1. OpenShift Dedicated OAuth 서버

OpenShift Dedicated 마스터에는 내장 OAuth 서버가 포함되어 있습니다. 사용자는 API 인증을 위해 OAuth 액세스 토큰을 가져옵니다.

사용자가 새 OAuth 토큰을 요청하면 OAuth 서버는 구성된 ID 공급자를 사용하여 요청한 사람의 ID를 확인합니다.

그런 다음 해당 ID와 매핑되는 사용자를 결정하고 그 사용자를 위한 액세스 토큰을 만들어 제공합니다.

2.3.1.1. OAuth 토큰 요청

OAuth 토큰을 요청할 때마다 토큰을 받고 사용할 OAuth 클라이언트를 지정해야 합니다. 다음 OAuth 클라이언트는 OpenShift Dedicated API를 시작할 때 자동으로 생성됩니다.

| OAuth 클라이언트 | 사용법 |

|---|---|

|

|

대화형 로그인을 처리할 수 있는 사용자 에이전트를 사용하여 |

|

|

|

<namespace_route>는 네임스페이스 경로를 나타냅니다. 다음 명령을 실행하여 확인할 수 있습니다.$ oc get route oauth-openshift -n openshift-authentication -o json | jq .spec.host

OAuth 토큰에 대한 모든 요청에는 <namespace_route>/oauth/authorize에 대한 요청이 포함됩니다. 대부분의 인증 통합에서는 이 끝점 앞에 인증 프록시를 배치하거나 백업 ID 공급자에 대한 인증 정보를 검증하도록 OpenShift Dedicated를 구성합니다. <namespace_route>/oauth/authorize에 대한 요청은 CLI와 같은 대화형 로그인 페이지를 표시할 수 없는 사용자 에이전트에서 발생할 수 있습니다. 따라서 OpenShift Dedicated에서는 대화형 로그인 흐름 외에도 WWW-Authenticate 챌린지를 사용한 인증을 지원합니다.

인증 프록시를 <namespace_route>/oauth/authorize 끝점 앞에 배치하면 대화형 로그인 페이지를 표시하거나 대화형 로그인 flows로 리디렉션하는 대신 인증되지 않은 브라우저 이외의 사용자 에이전트 WWW-Authenticate 챌린지를 보냅니다.

브라우저 클라이언트에 대한 CSRF(Cross-Site Request Forgery) 공격을 방지하려면 X-CSRF-Token 헤더가 요청에 있는 경우에만 기본 인증 챌린지를 보냅니다. 기본 WWW-Authenticate 챌린지를 받을 것으로 예상되는 클라이언트는 이 헤더를 비어 있지 않은 값으로 설정해야 합니다.

인증 프록시가 WWW-Authenticate 챌린지를 지원할 수 없거나 OpenShift Dedicated가 WWW-Authenticate 챌린지를 지원하지 않는 ID 공급자를 사용하도록 구성된 경우 브라우저를 사용하여 < namespace_route>/oauth/token/request 에서 수동으로 토큰을 가져와야 합니다.

3장. 사용자 소유 OAuth 액세스 토큰 관리

사용자는 자체 OAuth 액세스 토큰을 검토하고 더 이상 필요하지 않은 항목을 삭제할 수 있습니다.

3.1. 사용자 소유 OAuth 액세스 토큰 나열

사용자 소유 OAuth 액세스 토큰을 나열할 수 있습니다. 토큰 이름은 민감하지 않으며 로그인에 사용할 수 없습니다.

절차

모든 사용자 소유 OAuth 액세스 토큰 나열:

$ oc get useroauthaccesstokens출력 예

NAME CLIENT NAME CREATED EXPIRES REDIRECT URI SCOPES <token1> openshift-challenging-client 2021-01-11T19:25:35Z 2021-01-12 19:25:35 +0000 UTC https://oauth-openshift.apps.example.com/oauth/token/implicit user:full <token2> openshift-browser-client 2021-01-11T19:27:06Z 2021-01-12 19:27:06 +0000 UTC https://oauth-openshift.apps.example.com/oauth/token/display user:full <token3> console 2021-01-11T19:26:29Z 2021-01-12 19:26:29 +0000 UTC https://console-openshift-console.apps.example.com/auth/callback user:full특정 OAuth 클라이언트의 사용자 소유자 OAuth 액세스 토큰 나열:

$ oc get useroauthaccesstokens --field-selector=clientName="console"출력 예

NAME CLIENT NAME CREATED EXPIRES REDIRECT URI SCOPES <token3> console 2021-01-11T19:26:29Z 2021-01-12 19:26:29 +0000 UTC https://console-openshift-console.apps.example.com/auth/callback user:full

3.2. 사용자 소유 OAuth 액세스 토큰의 세부 정보 보기

사용자 소유 OAuth 액세스 토큰의 세부 정보를 볼 수 있습니다.

절차

사용자 소유 OAuth 액세스 토큰의 세부 정보 설명:

$ oc describe useroauthaccesstokens <token_name>출력 예

Name: <token_name>1 Namespace: Labels: <none> Annotations: <none> API Version: oauth.openshift.io/v1 Authorize Token: sha256~Ksckkug-9Fg_RWn_AUysPoIg-_HqmFI9zUL_CgD8wr8 Client Name: openshift-browser-client2 Expires In: 864003 Inactivity Timeout Seconds: 3174 Kind: UserOAuthAccessToken Metadata: Creation Timestamp: 2021-01-11T19:27:06Z Managed Fields: API Version: oauth.openshift.io/v1 Fields Type: FieldsV1 fieldsV1: f:authorizeToken: f:clientName: f:expiresIn: f:redirectURI: f:scopes: f:userName: f:userUID: Manager: oauth-server Operation: Update Time: 2021-01-11T19:27:06Z Resource Version: 30535 Self Link: /apis/oauth.openshift.io/v1/useroauthaccesstokens/<token_name> UID: f9d00b67-ab65-489b-8080-e427fa3c6181 Redirect URI: https://oauth-openshift.apps.example.com/oauth/token/display Scopes: user:full5 User Name: <user_name>6 User UID: 82356ab0-95f9-4fb3-9bc0-10f1d6a6a345 Events: <none>

3.3. 사용자 소유 OAuth 액세스 토큰 삭제

oc logout 명령은 활성 세션에 대해 OAuth 토큰만 무효화합니다. 다음 절차에 따라 더 이상 필요하지 않은 사용자 소유 OAuth 토큰을 삭제할 수 있습니다.

OAuth 액세스 토큰을 삭제하면 토큰을 사용하는 모든 세션에서 사용자를 로그아웃합니다.

절차

사용자 소유 OAuth 액세스 토큰 삭제:

$ oc delete useroauthaccesstokens <token_name>출력 예

useroauthaccesstoken.oauth.openshift.io "<token_name>" deleted

3.4. 클러스터 역할에 인증되지 않은 그룹 추가

클러스터 관리자는 클러스터 역할 바인딩을 생성하여 OpenShift Dedicated의 다음 클러스터 역할에 인증되지 않은 사용자를 추가할 수 있습니다. 인증되지 않은 사용자는 비공용 클러스터 역할에 액세스할 수 없습니다. 이 작업은 필요한 경우에만 특정 사용 사례에서 수행해야 합니다.

인증되지 않은 사용자를 다음 클러스터 역할에 추가할 수 있습니다.

-

system:scope-impersonation -

system:webhook -

system:oauth-token-deleter -

self-access-reviewer

인증되지 않은 액세스를 수정할 때 항상 조직의 보안 표준을 준수하는지 확인하십시오.

사전 요구 사항

-

cluster-admin역할의 사용자로 클러스터에 액세스할 수 있어야 합니다. -

OpenShift CLI(

oc)가 설치되어 있습니다.

절차

add-<cluster_role>-unauth.yaml이라는 YAML 파일을 생성하고 다음 콘텐츠를 추가합니다.apiVersion: rbac.authorization.k8s.io/v1 kind: ClusterRoleBinding metadata: annotations: rbac.authorization.kubernetes.io/autoupdate: "true" name: <cluster_role>access-unauthenticated roleRef: apiGroup: rbac.authorization.k8s.io kind: ClusterRole name: <cluster_role> subjects: - apiGroup: rbac.authorization.k8s.io kind: Group name: system:unauthenticated다음 명령을 실행하여 구성을 적용합니다.

$ oc apply -f add-<cluster_role>.yaml

4장. ID 공급자 구성

OpenShift Dedicated 클러스터가 생성된 후 사용자가 클러스터에 액세스하기 위해 로그인하는 방법을 결정하도록 ID 공급자를 구성해야 합니다.

4.1. ID 공급자 이해

OpenShift Dedicated에는 기본 제공 OAuth 서버가 포함되어 있습니다. 개발자와 관리자는 OAuth 액세스 토큰을 가져와 API 인증을 수행합니다. 관리자는 클러스터를 설치한 후 ID 공급자를 지정하도록 OAuth를 구성할 수 있습니다. ID 공급자를 구성하면 사용자가 클러스터에 로그인하고 액세스할 수 있습니다.

4.1.1. 지원되는 ID 공급자

다음 유형의 ID 공급자를 구성할 수 있습니다.

| ID 공급자 | 설명 |

|---|---|

| GitHub 또는 GitHub Enterprise | GitHub 또는 GitHub Enterprise의 OAuth 인증 서버에 대해 사용자 이름 및 암호의 유효성을 검사하도록 GitHub ID 공급자를 구성합니다. |

| GitLab | GitLab.com 또는 기타 GitLab 인스턴스를 ID 공급자로 사용하도록 GitLab ID 공급자를 구성합니다. |

| | Google 의 OpenID Connect 통합을 사용하여 Google ID 공급자를 구성합니다. |

| LDAP | 단순 바인드 인증을 사용하여 LDAPv3 서버에 대해 사용자 이름 및 암호의 유효성을 확인하도록 LDAP ID 공급자를 구성합니다. |

| OpenID Connect | 인증 코드 흐름을 사용하여 OIDC ID 공급자와 통합하도록 OpenID Connect(OIDC) ID 공급자를 구성합니다. |

| htpasswd | 단일 정적 관리 사용자에 대해 htpasswd ID 공급자를 구성합니다. 사용자로 클러스터에 로그인하여 문제를 해결할 수 있습니다. 중요 htpasswd ID 공급자 옵션은 단일 정적 관리 사용자를 생성할 수 있도록만 포함됩니다. htpasswd는 OpenShift Dedicated의 일반 ID 공급자로 지원되지 않습니다. 단일 사용자를 구성하는 단계는 htpasswd ID 공급자 구성을 참조하십시오. |

4.1.2. ID 공급자 매개변수

다음 매개변수는 모든 ID 공급자에 공통입니다.

| 매개변수 | 설명 |

|---|---|

|

| 공급자 사용자 이름에 접두어로 공급자 이름을 지정하여 ID 이름을 만듭니다. |

|

| 사용자가 로그인할 때 새 ID를 사용자에게 매핑하는 방법을 정의합니다. 다음 값 중 하나를 입력하십시오.

|

ID 공급자를 추가하거나 변경할 때 mappingMethod 매개변수를 add로 설정하면 새 공급자의 ID를 기존 사용자에게 매핑할 수 있습니다.

4.2. GitHub ID 공급자 구성

GitHub 또는 GitHub Enterprise의 OAuth 인증 서버에 대해 사용자 이름 및 암호의 유효성을 검사하고 OpenShift Dedicated 클러스터에 액세스하도록 GitHub ID 공급자를 구성합니다. OAuth는 OpenShift Dedicated와 GitHub 또는 GitHub Enterprise 간의 토큰 교환 흐름을 용이하게 합니다.

GitHub 인증을 구성하면 사용자가 GitHub 자격 증명을 사용하여 OpenShift Dedicated에 로그인할 수 있습니다. GitHub 사용자 ID가 있는 사람이 OpenShift Dedicated 클러스터에 로그인하지 못하도록 특정 GitHub 조직 또는 팀의 사용자만 액세스를 제한해야 합니다.

사전 요구 사항

- OAuth 애플리케이션은 GitHub 조직 관리자가 GitHub 조직 설정 내에서 직접 생성해야 합니다.

- GitHub 조직 또는 팀은 GitHub 계정에 설정됩니다.

프로세스

- OpenShift Cluster Manager 에서 Cluster List 페이지로 이동하여 ID 공급자를 구성하는 데 필요한 클러스터를 선택합니다.

- 액세스 제어 탭을 클릭합니다.

ID 공급자 추가를 클릭합니다.

참고클러스터 생성 후 표시된 경고 메시지에서 Oauth 구성 추가 링크를 클릭하여 ID 공급자를 구성할 수도 있습니다.

- 드롭다운 메뉴에서 GitHub 를 선택합니다.

ID 공급자의 고유 이름을 입력합니다. 이 이름은 나중에 변경할 수 없습니다.

제공된 필드에 OAuth 콜백 URL 이 자동으로 생성됩니다. 이를 사용하여 GitHub 애플리케이션을 등록합니다.

https://oauth-openshift.apps.<cluster_name>.<cluster_domain>/oauth2callback/<idp_provider_name>예를 들면 다음과 같습니다.

https://oauth-openshift.apps.openshift-cluster.example.com/oauth2callback/github

- GitHub에 애플리케이션을 등록 합니다.

- OpenShift Dedicated로 돌아가서 드롭다운 메뉴에서 매핑 방법을 선택합니다. 대부분의 경우 클레임 이 권장됩니다.

- GitHub에서 제공하는 클라이언트 ID 및 클라이언트 시크릿을 입력합니다.

- 호스트 이름을 입력합니다. GitHub Enterprise의 호스팅 인스턴스를 사용하는 경우 호스트 이름을 입력해야 합니다.

- 선택 사항: CA(인증 기관) 파일을 사용하여 구성된 GitHub Enterprise URL에 대한 서버 인증서의 유효성을 확인할 수 있습니다. 찾아보기 를 클릭하여 CA 파일을 찾아서 ID 공급자에 연결합니다.

- 조직 또는 팀 사용을 선택하여 특정 GitHub 조직 또는 GitHub 팀에 대한 액세스를 제한합니다.

- 액세스를 제한할 조직 또는 팀의 이름을 입력합니다. 추가 추가 를 클릭하여 사용자가 멤버로 속할 수 있는 여러 조직 또는 팀을 지정합니다.

- 확인을 클릭합니다.

검증

- 이제 구성된 ID 공급자가 클러스터 목록 페이지의 액세스 제어 탭에 표시됩니다.

4.3. GitLab ID 공급자 구성

GitLab.com 또는 기타 GitLab 인스턴스를 ID 공급자로 사용하도록 GitLab ID 공급자를 구성합니다.

사전 요구 사항

- GitLab 버전 7.7.0~11.0을 사용하는 경우 OAuth 통합을 사용하여 연결합니다. GitLab 버전 11.1 이상을 사용하는 경우 OAuth 대신 OpenID Connect(OIDC)를 사용하여 연결할 수 있습니다.

프로세스

- OpenShift Cluster Manager 에서 Cluster List 페이지로 이동하여 ID 공급자를 구성하는 데 필요한 클러스터를 선택합니다.

- 액세스 제어 탭을 클릭합니다.

ID 공급자 추가를 클릭합니다.

참고클러스터 생성 후 표시된 경고 메시지에서 Oauth 구성 추가 링크를 클릭하여 ID 공급자를 구성할 수도 있습니다.

- 드롭다운 메뉴에서 GitLab 을 선택합니다.

ID 공급자의 고유 이름을 입력합니다. 이 이름은 나중에 변경할 수 없습니다.

제공된 필드에 OAuth 콜백 URL 이 자동으로 생성됩니다. 이 URL을 GitLab에 제공합니다.

https://oauth-openshift.apps.<cluster_name>.<cluster_domain>/oauth2callback/<idp_provider_name>예를 들면 다음과 같습니다.

https://oauth-openshift.apps.openshift-cluster.example.com/oauth2callback/gitlab

- GitLab에 새 애플리케이션을 추가합니다.

- OpenShift Dedicated로 돌아가서 드롭다운 메뉴에서 매핑 방법을 선택합니다. 대부분의 경우 클레임 이 권장됩니다.

- GitLab에서 제공하는 클라이언트 ID 및 클라이언트 시크릿을 입력합니다.

- GitLab 공급자의 URL 을 입력합니다.

- 선택 사항: CA(인증 기관) 파일을 사용하여 구성된 GitLab URL에 대한 서버 인증서의 유효성을 확인할 수 있습니다. 찾아보기 를 클릭하여 CA 파일을 찾아서 ID 공급자에 연결합니다.

- 확인을 클릭합니다.

검증

- 이제 구성된 ID 공급자가 클러스터 목록 페이지의 액세스 제어 탭에 표시됩니다.

4.4. Google ID 공급자 구성

사용자가 Google 자격 증명으로 인증할 수 있도록 Google ID 공급자를 구성합니다.

Google을 ID 공급자로 사용하면 모든 Google 사용자가 서버 인증을 수행할 수 있습니다. hostedDomain 구성 속성을 사용하여 특정 호스트 도메인의 멤버 인증을 제한할 수 있습니다.

프로세스

- OpenShift Cluster Manager 에서 Cluster List 페이지로 이동하여 ID 공급자를 구성하는 데 필요한 클러스터를 선택합니다.

- 액세스 제어 탭을 클릭합니다.

ID 공급자 추가를 클릭합니다.

참고클러스터 생성 후 표시된 경고 메시지에서 Oauth 구성 추가 링크를 클릭하여 ID 공급자를 구성할 수도 있습니다.

- 드롭다운 메뉴에서 Google 을 선택합니다.

ID 공급자의 고유 이름을 입력합니다. 이 이름은 나중에 변경할 수 없습니다.

제공된 필드에 OAuth 콜백 URL 이 자동으로 생성됩니다. 이 URL을 Google에 제공합니다.

https://oauth-openshift.apps.<cluster_name>.<cluster_domain>/oauth2callback/<idp_provider_name>예를 들면 다음과 같습니다.

https://oauth-openshift.apps.openshift-cluster.example.com/oauth2callback/google

- Google 의 OpenID Connect 통합을 사용하여 Google ID 공급자를 구성합니다.

- OpenShift Dedicated로 돌아가서 드롭다운 메뉴에서 매핑 방법을 선택합니다. 대부분의 경우 클레임 이 권장됩니다.

- 등록된 Google 프로젝트의 클라이언트 ID 와 Google에서 발행한 클라이언트 시크릿을 입력합니다.

- 사용자를 Google Apps 도메인으로 제한하려면 호스팅 도메인을 입력합니다.

- 확인을 클릭합니다.

검증

- 이제 구성된 ID 공급자가 클러스터 목록 페이지의 액세스 제어 탭에 표시됩니다.

4.5. LDAP ID 공급자 구성

단순 바인드 인증을 사용하여 LDAPv3 서버에 대해 사용자 이름 및 암호의 유효성을 확인하도록 LDAP ID 공급자를 구성합니다.

사전 요구 사항

LDAP ID 공급자를 구성할 때 구성된 LDAP URL 을 입력해야 합니다. 구성된 URL은 RFC 2255 URL로, 사용할 LDAP 호스트 및 검색 매개변수를 지정합니다. URL 구문은 다음과 같습니다.

ldap://host:port/basedn?attribute?scope?filterExpand URL 구성 요소 설명 ldap일반 LDAP의 경우

ldap문자열을 사용합니다. 보안 LDAP(LDAPS)의 경우 대신ldaps를 사용합니다.host:portLDAP 서버의 이름 및 포트입니다. ldap의 경우 기본값은

localhost:389이고 LDAPS의 경우localhost:636입니다.basedn모든 검색을 시작해야 하는 디렉터리 분기의 DN입니다. 적어도 디렉터리 트리의 맨 위에 있어야 하지만 디렉터리에 하위 트리를 지정할 수도 있습니다.

attribute검색할 속성입니다. RFC 2255에서는 쉼표로 구분된 속성 목록을 사용할 수 있지만 제공되는 속성 수와 관계없이 첫 번째 속성만 사용됩니다. 속성이 제공되지 않는 경우 기본값은

uid를 사용하는 것입니다. 사용할 하위 트리의 모든 항목에서 고유한 속성을 선택하는 것이 좋습니다.scope검색 범위입니다.

one또는sub일 수 있습니다. 범위가 제공되지 않는 경우 기본값은sub범위를 사용하는 것입니다.filter유효한 LDAP 검색 필터입니다. 제공하지 않는 경우 기본값은

(objectClass=*)입니다.검색을 수행할 때 속성, 필터, 제공된 사용자 이름을 결합하여 다음과 같은 검색 필터가 생성됩니다.

(&(<filter>)(<attribute>=<username>))중요LDAP 디렉터리에서 검색에 인증이 필요한 경우 항목을 검색하는 데 사용할

bindDN및bindPassword를 지정하십시오.

프로세스

- OpenShift Cluster Manager 에서 Cluster List 페이지로 이동하여 ID 공급자를 구성하는 데 필요한 클러스터를 선택합니다.

- 액세스 제어 탭을 클릭합니다.

ID 공급자 추가를 클릭합니다.

참고클러스터 생성 후 표시된 경고 메시지에서 Oauth 구성 추가 링크를 클릭하여 ID 공급자를 구성할 수도 있습니다.

- 드롭다운 메뉴에서 LDAP 를 선택합니다.

- ID 공급자의 고유 이름을 입력합니다. 이 이름은 나중에 변경할 수 없습니다.

- 드롭다운 메뉴에서 매핑 방법을 선택합니다. 대부분의 경우 클레임 이 권장됩니다.

- LDAP URL 을 입력하여 사용할 LDAP 검색 매개변수를 지정합니다.

- 선택 사항: 바인딩 DN 및 바인딩 암호를 입력합니다.

LDAP 속성을 ID에 매핑할 속성을 입력합니다.

- 값을 사용자 ID 로 사용해야 하는 ID 특성을 입력합니다. 추가 추가 를 클릭하여 여러 ID 속성을 추가합니다.

- 선택 사항: 값이 표시 이름으로 사용해야 하는 Preferred username 특성을 입력합니다. 추가 추가 를 클릭하여 선호하는 사용자 이름 속성을 여러 개 추가합니다.

- 선택 사항: 값을 이메일 주소로 사용해야 하는 이메일 속성을 입력합니다. 추가 추가 를 클릭하여 여러 이메일 속성을 추가합니다.

- 선택 사항: 고급 옵션 표시를 클릭하여 LDAP ID 공급자에 CA(인증 기관) 파일을 추가하여 구성된 URL에 대한 서버 인증서의 유효성을 검사합니다. 찾아보기 를 클릭하여 CA 파일을 찾아서 ID 공급자에 연결합니다.

선택 사항: 고급 옵션에 따라 LDAP 공급자를 비보안으로 만들 수 있습니다. 이 옵션을 선택하면 CA 파일을 사용할 수 없습니다.

중요비보안 LDAP 연결(ldap:// 또는 포트 389)을 사용하는 경우 구성 마법사에서 Insecure 옵션을 선택해야 합니다.

- 확인을 클릭합니다.

검증

- 이제 구성된 ID 공급자가 클러스터 목록 페이지의 액세스 제어 탭에 표시됩니다.

4.6. OpenID ID 공급자 구성

인증 코드 흐름을 사용하여 OpenID Connect ID 공급자와 통합하도록 OpenID ID 공급자를 구성합니다.

OpenShift Dedicated의 Authentication Operator는 구성된 OpenID Connect ID 공급자가 OpenID Connect 검색 사양을 구현해야 합니다.

클레임은 OpenID ID 공급자에서 반환된 JWT id_token 에서 읽고, 지정된 경우 발급자 URL에서 반환된 JSON에서 읽습니다.

사용자 ID로 사용할 하나 이상의 클레임을 구성해야 합니다.

또한 사용자의 기본 사용자 이름, 표시 이름, 이메일 주소로 사용할 클레임을 나타낼 수도 있습니다. 여러 클레임이 지정되는 경우 비어 있지 않은 값이 있는 첫 번째 클레임이 사용됩니다. 표준 클레임은 다음과 같습니다.

| 클레임 | 설명 |

|---|---|

|

|

사용자를 프로비저닝할 때 사용하는 기본 사용자 이름입니다. 사용자가 사용하고자 하는 약칭입니다(예: |

|

| 이메일 주소입니다. |

|

| 표시 이름입니다. |

자세한 내용은 OpenID 클레임 설명서를 참조하십시오.

사전 요구 사항

- OpenID Connect를 구성하기 전에 OpenShift Dedicated 클러스터에서 사용하려는 Red Hat 제품 또는 서비스의 설치 사전 요구 사항을 확인하십시오.

프로세스

- OpenShift Cluster Manager 에서 Cluster List 페이지로 이동하여 ID 공급자를 구성하는 데 필요한 클러스터를 선택합니다.

- 액세스 제어 탭을 클릭합니다.

ID 공급자 추가를 클릭합니다.

참고클러스터 생성 후 표시된 경고 메시지에서 Oauth 구성 추가 링크를 클릭하여 ID 공급자를 구성할 수도 있습니다.

- 드롭다운 메뉴에서 OpenID 를 선택합니다.

ID 공급자의 고유 이름을 입력합니다. 이 이름은 나중에 변경할 수 없습니다.

제공된 필드에 OAuth 콜백 URL 이 자동으로 생성됩니다.

https://oauth-openshift.apps.<cluster_name>.<cluster_domain>/oauth2callback/<idp_provider_name>예를 들면 다음과 같습니다.

https://oauth-openshift.apps.openshift-cluster.example.com/oauth2callback/openid

- 인증 요청을 생성하는 단계에 따라 OpenID ID 공급자에 새 OpenID Connect 클라이언트를 등록합니다.

- OpenShift Dedicated로 돌아가서 드롭다운 메뉴에서 매핑 방법을 선택합니다. 대부분의 경우 클레임 이 권장됩니다.

- OpenID에서 제공하는 클라이언트 ID 및 클라이언트 시크릿을 입력합니다.

- 발급자 URL 을 입력합니다. 이는 OpenID 공급자가 발급자 식별자로 어설션하는 URL입니다. URL 쿼리 매개변수 또는 조각이 없는 https 체계를 사용해야 합니다.

- 값을 이메일 주소로 사용해야 하는 Email 특성을 입력합니다. 추가 추가 를 클릭하여 여러 이메일 속성을 추가합니다.

- 기본 사용자 이름으로 값을 사용해야 하는 Name 특성을 입력합니다. 추가 추가 를 클릭하여 선호하는 사용자 이름을 여러 개 추가합니다.

- 표시 이름으로 값을 사용해야 하는 Preferred username 특성을 입력합니다. 추가 추가 를 클릭하여 여러 표시 이름을 추가합니다.

- 선택 사항: 고급 옵션 표시를 클릭하여 OpenID ID 공급자에 CA(인증 기관) 파일을 추가합니다.

-

선택 사항: 고급 옵션 아래에서 추가 범위를 추가할 수 있습니다. 기본적으로

OpenID범위가 요청됩니다. - 확인을 클릭합니다.

검증

- 이제 구성된 ID 공급자가 클러스터 목록 페이지의 액세스 제어 탭에 표시됩니다.

4.7. htpasswd ID 공급자 구성

클러스터 관리 권한이 있는 정적 사용자를 생성하도록 htpasswd ID 공급자를 구성합니다. 사용자로 클러스터에 로그인하여 문제를 해결할 수 있습니다.

htpasswd ID 공급자 옵션은 단일 정적 관리 사용자를 생성할 수 있도록만 포함됩니다. htpasswd는 OpenShift Dedicated의 일반 ID 공급자로 지원되지 않습니다.

프로세스

- OpenShift Cluster Manager 에서 클러스터 목록 페이지로 이동하여 클러스터를 선택합니다.

- 액세스 제어 → ID 공급자를 선택합니다.

- ID 공급자 추가를 클릭합니다.

- Identity Provider 드롭다운 메뉴에서 HTPasswd 를 선택합니다.

- ID 공급자의 이름 필드에 고유한 이름을 추가합니다.

정적 사용자에 대해 제안된 사용자 이름과 암호를 사용하거나 직접 만듭니다.

참고다음 단계에서 추가 를 선택하면 이 단계에서 정의된 인증 정보가 표시되지 않습니다. 인증 정보가 손실되면 ID 공급자를 다시 생성하고 인증 정보를 다시 정의해야 합니다.

- Add 를 선택하여 htpasswd ID 공급자와 단일 정적 사용자를 생성합니다.

정적 사용자에게 클러스터를 관리할 수 있는 권한을 부여합니다.

- 액세스 제어 → 클러스터 역할 및 액세스 에서 사용자 추가 를 선택합니다.

- 이전 단계에서 생성한 정적 사용자의 사용자 ID 를 입력합니다.

- Add user 를 선택하여 사용자에게 관리 권한을 부여합니다.

검증

구성된 htpasswd ID 공급자는 액세스 제어 → ID 공급자 페이지에 표시됩니다.

참고ID 공급자를 생성한 후 동기화가 일반적으로 2분 내에 완료됩니다. htpasswd ID 공급자를 사용할 수 있게 되면 사용자로 클러스터에 로그인할 수 있습니다.

- 단일 관리자는 액세스 제어 → 클러스터 역할 및 액세스 페이지에 표시됩니다. 사용자의 관리 그룹 멤버십도 표시됩니다.

4.8. 클러스터에 액세스

ID 공급자를 구성한 후 사용자는 Red Hat OpenShift Cluster Manager에서 클러스터에 액세스할 수 있습니다.

사전 요구 사항

- OpenShift Cluster Manager 에 로그인했습니다.

- OpenShift Dedicated 클러스터를 생성하셨습니다.

- 클러스터의 ID 공급자를 구성했습니다.

- 구성된 ID 공급자에 사용자 계정을 추가했습니다.

프로세스

- OpenShift Cluster Manager 에서 액세스할 클러스터를 클릭합니다.

- Open Console 을 클릭합니다.

- ID 공급자를 클릭하고 클러스터에 로그인할 수 있는 인증 정보를 제공합니다.

- Open console 을 클릭하여 클러스터의 웹 콘솔을 엽니다.

- ID 공급자를 클릭하고 클러스터에 로그인할 수 있는 인증 정보를 제공합니다. 공급자가 제공하는 권한 부여 요청을 완료합니다.

5장. OpenShift Dedicated 클러스터에 대한 권한 및 액세스 권한 취소

클러스터 소유자는 OpenShift Dedicated 클러스터에 대한 관리자 권한 및 사용자 액세스를 취소할 수 있습니다.

5.1. 사용자의 관리자 권한 취소

이 섹션의 단계에 따라 사용자가 dedicated-admin 권한을 취소합니다.

사전 요구 사항

- OpenShift Cluster Manager 에 로그인했습니다.

- OpenShift Dedicated 클러스터를 생성하셨습니다.

- 클러스터에 대한 GitHub ID 공급자를 구성하고 ID 공급자 사용자를 추가했습니다.

-

사용자에게

dedicated-admin권한이 부여되었습니다.

프로세스

- OpenShift Cluster Manager 로 이동하여 클러스터를 선택합니다.

- 액세스 제어 탭을 클릭합니다.

-

클러스터 역할 및 액세스 탭에서 사용자 옆에 있는

를 선택하고 삭제 를 클릭합니다.

를 선택하고 삭제 를 클릭합니다.

검증

-

권한을 취소한 후 사용자는 더 이상 클러스터의 OpenShift Cluster Manager 페이지에서 Access Control → Cluster Roles 및 Access 에서

dedicated-admins그룹의 일부로 나열되지 않습니다.

5.2. 클러스터에 대한 사용자 액세스 취소

구성된 ID 공급자에서 해당 ID를 제거하여 ID 공급자 사용자의 클러스터 액세스를 취소할 수 있습니다.

OpenShift Dedicated 클러스터에 대해 다양한 유형의 ID 공급자를 구성할 수 있습니다. 다음 예제 절차에서는 클러스터에 대한 ID 프로비저닝을 위해 구성된 GitHub 조직 또는 팀의 멤버에 대한 클러스터 액세스를 취소합니다.

사전 요구 사항

- OpenShift Dedicated 클러스터가 있어야 합니다.

- GitHub 사용자 계정이 있습니다.

- 클러스터에 대한 GitHub ID 공급자를 구성하고 ID 공급자 사용자를 추가했습니다.

프로세스

- github.com 으로 이동하여 GitHub 계정에 로그인합니다.

GitHub 조직 또는 팀에서 사용자를 제거합니다.

- ID 공급자 구성에서 GitHub 조직을 사용하는 경우 GitHub 문서의 조직에서 멤버 제거 단계를 따르십시오.

- ID 공급자 구성이 GitHub 조직 내의 팀을 사용하는 경우 GitHub 설명서의 팀에서 조직 멤버 제거 단계를 따르십시오.

검증

- ID 공급자에서 사용자를 제거한 후 사용자는 클러스터에 인증할 수 없습니다.

6장. 관리 역할 및 사용자 관리

6.1. 관리 역할 이해

6.1.1. cluster-admin 역할

CCO(Customer Cloud Subscription)가 있는 OpenShift Dedicated 클러스터의 관리자는 cluster-admin 역할에 액세스할 수 있습니다. 클러스터를 생성한 사용자는 최대 관리자 권한을 가지도록 cluster-admin 사용자 역할을 계정에 추가할 수 있습니다. 이러한 권한은 클러스터를 생성할 때 사용자 계정에 자동으로 할당되지 않습니다. cluster-admin 역할을 사용하여 계정에 로그인하는 동안 사용자는 대부분 무제한으로 클러스터를 제어하고 구성할 수 있습니다. 클러스터 불안정을 방지하기 위해 Webhook로 차단되거나 OpenShift Cluster Manager 에서 관리되고 클러스터 내 변경 사항을 덮어쓰기 위해 Webhook로 차단되는 몇 가지 구성이 있습니다. cluster-admin 역할의 사용에는 Red Hat과의 부록 4 계약에 나열된 제한 사항이 적용됩니다. 가장 좋은 방법은 cluster-admin 사용자 수를 가능한 한 적은 수로 제한합니다.

6.1.2. dedicated-admin 역할

OpenShift Dedicated 클러스터의 관리자는 조직의 클러스터의 모든 사용자 생성 프로젝트에 대한 추가 권한 및 액세스 권한이 있습니다. dedicated-admin 역할을 사용하여 계정에 로그인하는 동안 개발자 CLI 명령( oc 명령 아래)을 사용하면 프로젝트 전체에서 오브젝트에 대한 가시성 및 관리 기능을 향상시킬 수 있지만 관리자 CLI 명령( oc adm 명령 아래)을 사용하면 추가 작업을 완료할 수 있습니다.

계정에는 이러한 권한이 증가했지만 실제 클러스터 유지 관리 및 호스트 구성은 여전히 OpenShift Operations 팀에서 수행합니다.

6.2. OpenShift Dedicated 관리자 관리

관리자 역할은 클러스터의 cluster-admin 또는 dedicated-admin 그룹을 사용하여 관리됩니다. 이 그룹의 기존 멤버는 OpenShift Cluster Manager 를 통해 멤버십을 편집할 수 있습니다.

6.2.1. 사용자 추가

프로세스

- 클러스터 세부 정보 페이지 및 액세스 제어 탭으로 이동합니다.

- 클러스터 역할 및 액세스 탭을 선택하고 사용자 추가 를 클릭합니다.

- 사용자 이름을 입력하고 그룹을 선택합니다.

- 사용자 추가를 클릭합니다.

cluster-admin 그룹에 사용자를 추가하는 데 몇 분이 걸릴 수 있습니다.

6.2.2. 사용자 제거

프로세스

- 클러스터 세부 정보 페이지 및 액세스 제어 탭으로 이동합니다.

-

사용자 및 그룹 조합 오른쪽에 있는 옵션 메뉴

를 클릭하고 삭제 를 클릭합니다.

를 클릭하고 삭제 를 클릭합니다.

7장. RBAC를 사용하여 권한 정의 및 적용

7.1. RBAC 개요

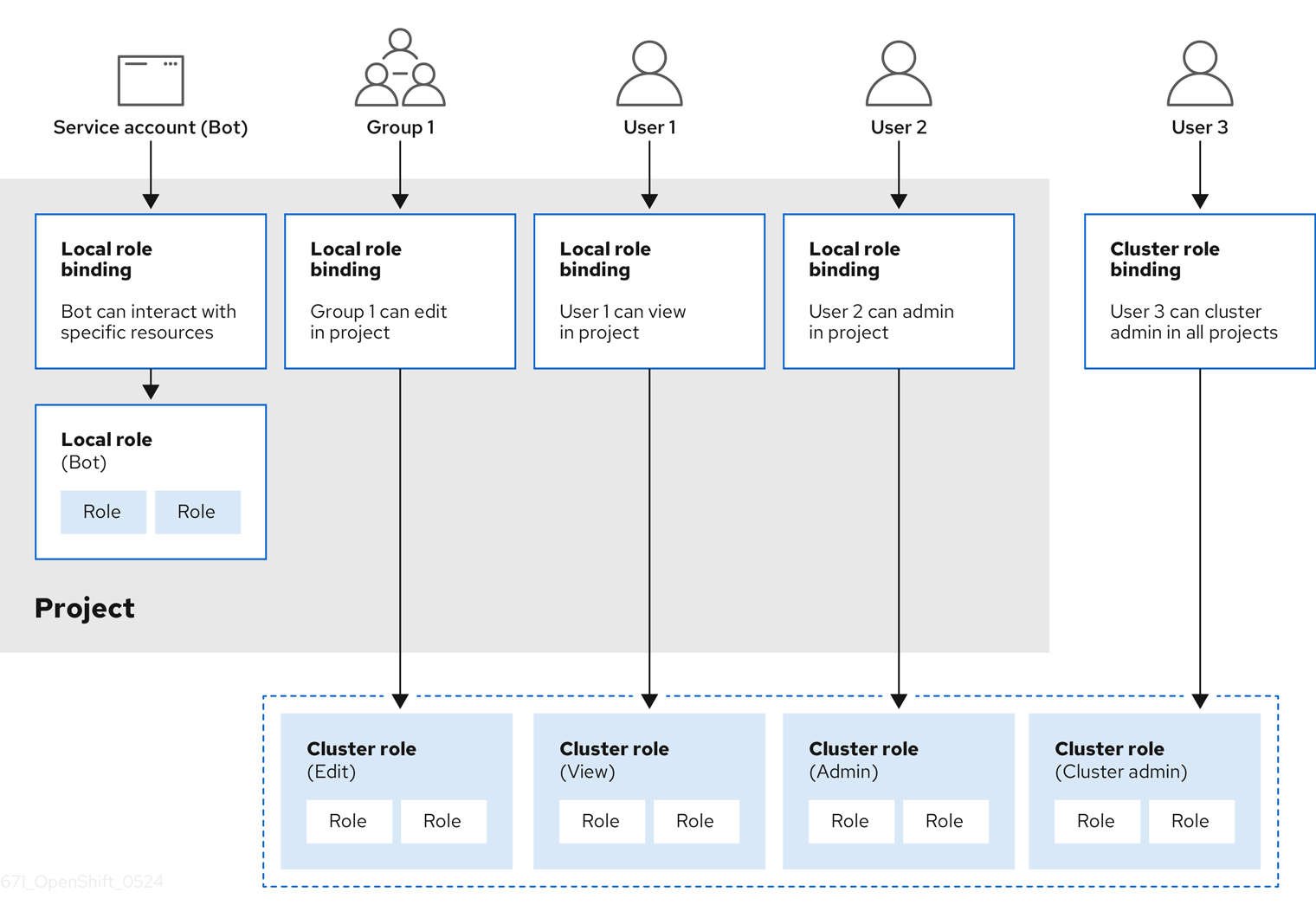

RBAC(역할 기반 액세스 제어) 오브젝트에 따라 사용자가 프로젝트 내에서 지정된 작업을 수행할 수 있는지가 결정됩니다.

dedicated-admin 역할의 관리자는 클러스터 역할 및 바인딩을 사용하여 OpenShift Dedicated 플랫폼 자체 및 모든 프로젝트에 대한 다양한 액세스 수준이 있는 사용자를 제어할 수 있습니다.

개발자는 로컬 역할 및 바인딩을 사용하여 프로젝트에 액세스할 수 있는 사용자를 제어할 수 있습니다. 권한 부여는 인증과 별도의 단계이며, 여기서는 조치를 수행할 사용자의 신원을 파악하는 것이 더 중요합니다.

권한 부여는 다음을 사용하여 관리합니다.

| 권한 부여 오브젝트 | 설명 |

|---|---|

| 규칙 |

오브젝트 집합에 허용되는 동사 집합입니다. 예를 들면 사용자 또는 서비스 계정의 Pod |

| 역할 | 규칙 모음입니다. 사용자와 그룹을 여러 역할에 연결하거나 바인딩할 수 있습니다. |

| 바인딩 | 역할이 있는 사용자 및/또는 그룹 간 연결입니다. |

권한 부여를 제어하는 두 가지 수준의 RBAC 역할 및 바인딩이 있습니다.

| RBAC 수준 | 설명 |

|---|---|

| 클러스터 RBAC | 모든 프로젝트에 적용할 수 있는 역할 및 바인딩입니다. 클러스터 역할은 클러스터 전체에 존재하며 클러스터 역할 바인딩은 클러스터 역할만 참조할 수 있습니다. |

| 지역 RBAC | 지정된 프로젝트에 적용되는 역할 및 바인딩입니다. 로컬 역할은 단일 프로젝트에만 존재하지만 로컬 역할 바인딩은 클러스터 및 로컬 역할을 모두 참조할 수 있습니다. |

클러스터 역할 바인딩은 클러스터 수준에 존재하는 바인딩입니다. 역할 바인딩은 프로젝트 수준에 있습니다. 해당 사용자가 프로젝트를 보려면 로컬 역할 바인딩을 사용하여 클러스터 역할 보기를 사용자에게 바인딩해야 합니다. 클러스터 역할이 특정 상황에 필요한 권한 집합을 제공하지 않는 경우에만 로컬 역할을 생성하십시오.

이러한 2단계 계층 구조로 인해 클러스터 역할로는 여러 프로젝트에서 재사용하고, 로컬 역할로는 개별 프로젝트 내에서 사용자 정의할 수 있습니다.

평가 중에는 클러스터 역할 바인딩과 로컬 역할 바인딩이 모두 사용됩니다. 예를 들면 다음과 같습니다.

- 클러스터 전체의 "허용" 규칙을 확인합니다.

- 로컬 바인딩된 "허용" 규칙을 확인합니다.

- 기본적으로 거부합니다.

7.1.1. 기본 클러스터 역할

OpenShift Dedicated에는 클러스터 전체 또는 로컬로 사용자 및 그룹에 바인딩할 수 있는 기본 클러스터 역할 세트가 포함되어 있습니다.

기본 클러스터 역할을 수동으로 수정하지 않는 것이 좋습니다. 이러한 시스템 역할에 대한 수정으로 인해 클러스터가 제대로 작동하지 않을 수 있습니다.

| 기본 클러스터 역할 | 설명 |

|---|---|

|

|

프로젝트 관리자입니다. 로컬 바인딩에 사용되는 경우 |

|

| 프로젝트 및 사용자에 대한 기본 정보를 가져올 수 있는 사용자입니다. |

|

| 모든 프로젝트에서 모든 작업을 수행할 수 있는 슈퍼 유저입니다. 로컬 바인딩을 통해 사용자에게 바인딩하면 할당량은 물론 프로젝트의 모든 리소스에 대한 모든 조치를 완전히 제어할 수 있습니다. |

|

| 기본 클러스터 상태 정보를 가져올 수 있는 사용자입니다. |

|

| 대부분의 오브젝트를 가져오거나 볼 수 있지만 수정할 수는 없는 사용자입니다. |

|

| 프로젝트에서 대부분의 오브젝트를 수정할 수 있지만 역할이나 바인딩을 보거나 수정할 권한은 없는 사용자입니다. |

|

| 자체 프로젝트를 만들 수 있는 사용자입니다. |

|

| 수정할 수는 없지만 프로젝트의 오브젝트를 대부분 볼 수 있는 사용자입니다. 역할 또는 바인딩을 보거나 수정할 수 없습니다. |

로컬 바인딩과 클러스터 바인딩의 차이점에 유의하십시오. 예를 들어 로컬 역할 바인딩을 사용하여 cluster-admin 역할을 사용자에게 바인딩하는 경우, 이 사용자에게 클러스터 관리자 권한이 있는 것처럼 보일 수 있습니다. 사실은 그렇지 않습니다. 프로젝트의 사용자에게 cluster-admin을 바인딩하면 해당 프로젝트에 대해서만 슈퍼 관리자 권한이 사용자에게 부여됩니다. 해당 사용자에게는 클러스터 역할 admin의 권한을 비롯하여 해당 프로젝트에 대한 속도 제한 편집 기능과 같은 몇 가지 추가 권한이 있습니다. 이 바인딩은 실제 클러스터 관리자에게 바인딩된 클러스터 역할 바인딩이 나열되지 않는 웹 콘솔 UI로 인해 혼동될 수 있습니다. 그러나 cluster-admin을 로컬로 바인딩하는 데 사용할 수 있는 로컬 역할 바인딩은 나열됩니다.

아래에는 클러스터 역할, 로컬 역할, 클러스터 역할 바인딩, 로컬 역할 바인딩, 사용자, 그룹, 서비스 계정 간의 관계가 설명되어 있습니다.

get pods/exec,pods/*, get * 규칙은 역할에 적용될 때 실행 권한을 부여합니다. 최소 권한 원칙을 적용하고 사용자 및 에이전트에 필요한 최소 RBAC 권한만 할당합니다. 자세한 내용은 RBAC 규칙 실행 권한을 참조하십시오.

7.1.2. 권한 부여 평가

OpenShift Dedicated는 다음을 사용하여 권한 부여를 평가합니다.

- ID

- 사용자 이름 및 사용자가 속한 그룹 목록입니다.

- 작업

수행하는 작업입니다. 대부분의 경우 다음으로 구성됩니다.

- 프로젝트: 액세스하는 프로젝트입니다. 프로젝트는 추가 주석이 있는 쿠버네티스 네임스페이스로, 사용자 커뮤니티가 다른 커뮤니티와 별도로 컨텐츠를 구성하고 관리할 수 있습니다.

-

동사: 작업 자체를 나타내며

get,list,create,update,delete,deletecollection또는watch에 해당합니다. - 리소스 이름: 액세스하는 API 끝점입니다.

- 바인딩

- 전체 바인딩 목록으로, 역할이 있는 사용자 또는 그룹 간 연결을 나타냅니다.

OpenShift Dedicated는 다음 단계를 사용하여 권한 부여를 평가합니다.

- ID 및 프로젝트 범위 작업은 사용자 또는 해당 그룹에 적용되는 모든 바인딩을 찾는 데 사용됩니다.

- 바인딩은 적용되는 모든 역할을 찾는 데 사용됩니다.

- 역할은 적용되는 모든 규칙을 찾는 데 사용됩니다.

- 일치하는 규칙을 찾기 위해 작업을 각 규칙에 대해 확인합니다.

- 일치하는 규칙이 없으면 기본적으로 작업이 거부됩니다.

사용자 및 그룹을 동시에 여러 역할과 연결하거나 바인딩할 수 있습니다.

프로젝트 관리자는 CLI를 사용하여 각각 연결된 동사 및 리소스 목록을 포함하여 로컬 역할 및 바인딩을 볼 수 있습니다.

프로젝트 관리자에게 바인딩된 클러스터 역할은 로컬 바인딩을 통해 프로젝트에서 제한됩니다. cluster-admin 또는 system:admin에 부여되는 클러스터 역할과 같이 클러스터 전체에 바인딩되지 않습니다.

클러스터 역할은 클러스터 수준에서 정의된 역할이지만 클러스터 수준 또는 프로젝트 수준에서 바인딩할 수 있습니다.

7.1.2.1. 클러스터 역할 집계

기본 admin, edit, view 및 cluster-reader 클러스터 역할은 새 규칙이 생성될 때 각 역할에 대한 클러스터 규칙이 동적으로 업데이트되는 클러스터 역할 집계 를 지원합니다. 이 기능은 사용자 정의 리소스를 생성하여 쿠버네티스 API를 확장한 경우에만 관련이 있습니다.

7.2. 프로젝트 및 네임스페이스

쿠버네티스 네임스페이스는 클러스터의 리소스 범위를 지정하는 메커니즘을 제공합니다. 쿠버네티스 설명서에 네임스페이스에 대한 자세한 정보가 있습니다.

네임스페이스는 다음에 대한 고유 범위를 제공합니다.

- 기본 이름 지정 충돌을 피하기 위해 이름이 지정된 리소스

- 신뢰할 수 있는 사용자에게 위임된 관리 권한

- 커뮤니티 리소스 사용을 제한하는 기능

시스템에 있는 대부분의 오브젝트는 네임스페이스에 따라 범위가 지정되지만, 노드 및 사용자를 비롯한 일부는 여기에 해당하지 않으며 네임스페이스가 없습니다.

프로젝트는 추가 주석이 있는 쿠버네티스 네임스페이스이며, 일반 사용자용 리소스에 대한 액세스를 관리하는 가장 중요한 수단입니다. 사용자 커뮤니티는 프로젝트를 통해 다른 커뮤니티와 별도로 콘텐츠를 구성하고 관리할 수 있습니다. 사용자는 관리자로부터 프로젝트에 대한 액세스 권한을 부여받아야 합니다. 프로젝트를 생성하도록 허용된 경우 자신의 프로젝트에 액세스할 수 있는 권한이 자동으로 제공됩니다.

프로젝트에는 별도의 name, displayName, description이 있을 수 있습니다.

-

필수 항목인

name은 프로젝트의 고유 식별자이며 CLI 도구 또는 API를 사용할 때 가장 잘 보입니다. 최대 이름 길이는 63자입니다. -

선택적

displayName은 프로젝트가 웹 콘솔에 표시되는 방법입니다(기본값:name). -

선택적

description은 프로젝트에 대한 보다 자세한 설명으로, 웹 콘솔에서도 볼 수 있습니다.

각 프로젝트의 범위는 다음과 같습니다.

| 오브젝트 | 설명 |

|---|---|

|

| Pod, 서비스, 복제 컨트롤러 등입니다. |

|

| 사용자는 오브젝트에서 이 규칙에 대해 작업을 수행할 수 있거나 수행할 수 없습니다. |

|

| 제한할 수 있는 각 종류의 오브젝트에 대한 할당량입니다. |

|

| 서비스 계정은 프로젝트의 오브젝트에 지정된 액세스 권한으로 자동으로 작동합니다. |

dedicated-admin 역할의 관리자는 프로젝트를 생성하고 프로젝트에 대한 관리 권한을 사용자 커뮤니티의 모든 멤버에게 위임할 수 있습니다. dedicated-admin 역할의 관리자는 개발자가 자신의 프로젝트를 만들 수 있도록 허용할 수도 있습니다.

개발자와 관리자는 CLI 또는 웹 콘솔을 사용하여 프로젝트와 상호 작용할 수 있습니다.

7.3. 기본 프로젝트

OpenShift Dedicated에는 여러 기본 프로젝트가 제공되며 openshift- 로 시작하는 프로젝트가 사용자에게 가장 중요합니다. 이러한 프로젝트는 Pod 및 기타 인프라 구성 요소로 실행되는 마스터 구성 요소를 호스팅합니다. 중요 Pod 주석이 있는 네임스페이스에 생성된 Pod는 중요한 Pod로 간주되며, kubelet의 승인이 보장됩니다. 이러한 네임스페이스에서 마스터 구성 요소용으로 생성된 Pod는 이미 중요로 표시되어 있습니다.

기본 프로젝트에서 워크로드를 실행하거나 기본 프로젝트에 대한 액세스를 공유하지 마세요. 기본 프로젝트는 핵심 클러스터 구성 요소를 실행하기 위해 예약되어 있습니다.

다음 기본 프로젝트는 높은 권한이 있는 것으로 간주됩니다. default, kube-public, kube-system, openshift, openshift-infra, openshift-node 및 openshift.io/run-level 레이블이 0 또는 1 로 설정된 기타 시스템 생성 프로젝트입니다. Pod 보안 승인, 보안 컨텍스트 제약 조건, 클러스터 리소스 할당량 및 이미지 참조 확인과 같은 승인 플러그인에 의존하는 기능은 높은 권한 있는 프로젝트에서 작동하지 않습니다.

7.4. 클러스터 역할 및 바인딩 보기

oc CLI에서 oc describe 명령을 사용하여 클러스터 역할 및 바인딩을 볼 수 있습니다.

사전 요구 사항

-

ocCLI를 설치합니다. - 클러스터 역할 및 바인딩을 볼 수 있는 권한을 얻습니다.

프로세스

클러스터 역할 및 관련 규칙 집합을 보려면 다음을 수행합니다.

$ oc describe clusterrole.rbac출력 예

Name: admin Labels: kubernetes.io/bootstrapping=rbac-defaults Annotations: rbac.authorization.kubernetes.io/autoupdate: true PolicyRule: Resources Non-Resource URLs Resource Names Verbs --------- ----------------- -------------- ----- .packages.apps.redhat.com [] [] [* create update patch delete get list watch] imagestreams [] [] [create delete deletecollection get list patch update watch create get list watch] imagestreams.image.openshift.io [] [] [create delete deletecollection get list patch update watch create get list watch] secrets [] [] [create delete deletecollection get list patch update watch get list watch create delete deletecollection patch update] buildconfigs/webhooks [] [] [create delete deletecollection get list patch update watch get list watch] buildconfigs [] [] [create delete deletecollection get list patch update watch get list watch] buildlogs [] [] [create delete deletecollection get list patch update watch get list watch] deploymentconfigs/scale [] [] [create delete deletecollection get list patch update watch get list watch] deploymentconfigs [] [] [create delete deletecollection get list patch update watch get list watch] imagestreamimages [] [] [create delete deletecollection get list patch update watch get list watch] imagestreammappings [] [] [create delete deletecollection get list patch update watch get list watch] imagestreamtags [] [] [create delete deletecollection get list patch update watch get list watch] processedtemplates [] [] [create delete deletecollection get list patch update watch get list watch] routes [] [] [create delete deletecollection get list patch update watch get list watch] templateconfigs [] [] [create delete deletecollection get list patch update watch get list watch] templateinstances [] [] [create delete deletecollection get list patch update watch get list watch] templates [] [] [create delete deletecollection get list patch update watch get list watch] deploymentconfigs.apps.openshift.io/scale [] [] [create delete deletecollection get list patch update watch get list watch] deploymentconfigs.apps.openshift.io [] [] [create delete deletecollection get list patch update watch get list watch] buildconfigs.build.openshift.io/webhooks [] [] [create delete deletecollection get list patch update watch get list watch] buildconfigs.build.openshift.io [] [] [create delete deletecollection get list patch update watch get list watch] buildlogs.build.openshift.io [] [] [create delete deletecollection get list patch update watch get list watch] imagestreamimages.image.openshift.io [] [] [create delete deletecollection get list patch update watch get list watch] imagestreammappings.image.openshift.io [] [] [create delete deletecollection get list patch update watch get list watch] imagestreamtags.image.openshift.io [] [] [create delete deletecollection get list patch update watch get list watch] routes.route.openshift.io [] [] [create delete deletecollection get list patch update watch get list watch] processedtemplates.template.openshift.io [] [] [create delete deletecollection get list patch update watch get list watch] templateconfigs.template.openshift.io [] [] [create delete deletecollection get list patch update watch get list watch] templateinstances.template.openshift.io [] [] [create delete deletecollection get list patch update watch get list watch] templates.template.openshift.io [] [] [create delete deletecollection get list patch update watch get list watch] serviceaccounts [] [] [create delete deletecollection get list patch update watch impersonate create delete deletecollection patch update get list watch] imagestreams/secrets [] [] [create delete deletecollection get list patch update watch] rolebindings [] [] [create delete deletecollection get list patch update watch] roles [] [] [create delete deletecollection get list patch update watch] rolebindings.authorization.openshift.io [] [] [create delete deletecollection get list patch update watch] roles.authorization.openshift.io [] [] [create delete deletecollection get list patch update watch] imagestreams.image.openshift.io/secrets [] [] [create delete deletecollection get list patch update watch] rolebindings.rbac.authorization.k8s.io [] [] [create delete deletecollection get list patch update watch] roles.rbac.authorization.k8s.io [] [] [create delete deletecollection get list patch update watch] networkpolicies.extensions [] [] [create delete deletecollection patch update create delete deletecollection get list patch update watch get list watch] networkpolicies.networking.k8s.io [] [] [create delete deletecollection patch update create delete deletecollection get list patch update watch get list watch] configmaps [] [] [create delete deletecollection patch update get list watch] endpoints [] [] [create delete deletecollection patch update get list watch] persistentvolumeclaims [] [] [create delete deletecollection patch update get list watch] pods [] [] [create delete deletecollection patch update get list watch] replicationcontrollers/scale [] [] [create delete deletecollection patch update get list watch] replicationcontrollers [] [] [create delete deletecollection patch update get list watch] services [] [] [create delete deletecollection patch update get list watch] daemonsets.apps [] [] [create delete deletecollection patch update get list watch] deployments.apps/scale [] [] [create delete deletecollection patch update get list watch] deployments.apps [] [] [create delete deletecollection patch update get list watch] replicasets.apps/scale [] [] [create delete deletecollection patch update get list watch] replicasets.apps [] [] [create delete deletecollection patch update get list watch] statefulsets.apps/scale [] [] [create delete deletecollection patch update get list watch] statefulsets.apps [] [] [create delete deletecollection patch update get list watch] horizontalpodautoscalers.autoscaling [] [] [create delete deletecollection patch update get list watch] cronjobs.batch [] [] [create delete deletecollection patch update get list watch] jobs.batch [] [] [create delete deletecollection patch update get list watch] daemonsets.extensions [] [] [create delete deletecollection patch update get list watch] deployments.extensions/scale [] [] [create delete deletecollection patch update get list watch] deployments.extensions [] [] [create delete deletecollection patch update get list watch] ingresses.extensions [] [] [create delete deletecollection patch update get list watch] replicasets.extensions/scale [] [] [create delete deletecollection patch update get list watch] replicasets.extensions [] [] [create delete deletecollection patch update get list watch] replicationcontrollers.extensions/scale [] [] [create delete deletecollection patch update get list watch] poddisruptionbudgets.policy [] [] [create delete deletecollection patch update get list watch] deployments.apps/rollback [] [] [create delete deletecollection patch update] deployments.extensions/rollback [] [] [create delete deletecollection patch update] catalogsources.operators.coreos.com [] [] [create update patch delete get list watch] clusterserviceversions.operators.coreos.com [] [] [create update patch delete get list watch] installplans.operators.coreos.com [] [] [create update patch delete get list watch] packagemanifests.operators.coreos.com [] [] [create update patch delete get list watch] subscriptions.operators.coreos.com [] [] [create update patch delete get list watch] buildconfigs/instantiate [] [] [create] buildconfigs/instantiatebinary [] [] [create] builds/clone [] [] [create] deploymentconfigrollbacks [] [] [create] deploymentconfigs/instantiate [] [] [create] deploymentconfigs/rollback [] [] [create] imagestreamimports [] [] [create] localresourceaccessreviews [] [] [create] localsubjectaccessreviews [] [] [create] podsecuritypolicyreviews [] [] [create] podsecuritypolicyselfsubjectreviews [] [] [create] podsecuritypolicysubjectreviews [] [] [create] resourceaccessreviews [] [] [create] routes/custom-host [] [] [create] subjectaccessreviews [] [] [create] subjectrulesreviews [] [] [create] deploymentconfigrollbacks.apps.openshift.io [] [] [create] deploymentconfigs.apps.openshift.io/instantiate [] [] [create] deploymentconfigs.apps.openshift.io/rollback [] [] [create] localsubjectaccessreviews.authorization.k8s.io [] [] [create] localresourceaccessreviews.authorization.openshift.io [] [] [create] localsubjectaccessreviews.authorization.openshift.io [] [] [create] resourceaccessreviews.authorization.openshift.io [] [] [create] subjectaccessreviews.authorization.openshift.io [] [] [create] subjectrulesreviews.authorization.openshift.io [] [] [create] buildconfigs.build.openshift.io/instantiate [] [] [create] buildconfigs.build.openshift.io/instantiatebinary [] [] [create] builds.build.openshift.io/clone [] [] [create] imagestreamimports.image.openshift.io [] [] [create] routes.route.openshift.io/custom-host [] [] [create] podsecuritypolicyreviews.security.openshift.io [] [] [create] podsecuritypolicyselfsubjectreviews.security.openshift.io [] [] [create] podsecuritypolicysubjectreviews.security.openshift.io [] [] [create] jenkins.build.openshift.io [] [] [edit view view admin edit view] builds [] [] [get create delete deletecollection get list patch update watch get list watch] builds.build.openshift.io [] [] [get create delete deletecollection get list patch update watch get list watch] projects [] [] [get delete get delete get patch update] projects.project.openshift.io [] [] [get delete get delete get patch update] namespaces [] [] [get get list watch] pods/attach [] [] [get list watch create delete deletecollection patch update] pods/exec [] [] [get list watch create delete deletecollection patch update] pods/portforward [] [] [get list watch create delete deletecollection patch update] pods/proxy [] [] [get list watch create delete deletecollection patch update] services/proxy [] [] [get list watch create delete deletecollection patch update] routes/status [] [] [get list watch update] routes.route.openshift.io/status [] [] [get list watch update] appliedclusterresourcequotas [] [] [get list watch] bindings [] [] [get list watch] builds/log [] [] [get list watch] deploymentconfigs/log [] [] [get list watch] deploymentconfigs/status [] [] [get list watch] events [] [] [get list watch] imagestreams/status [] [] [get list watch] limitranges [] [] [get list watch] namespaces/status [] [] [get list watch] pods/log [] [] [get list watch] pods/status [] [] [get list watch] replicationcontrollers/status [] [] [get list watch] resourcequotas/status [] [] [get list watch] resourcequotas [] [] [get list watch] resourcequotausages [] [] [get list watch] rolebindingrestrictions [] [] [get list watch] deploymentconfigs.apps.openshift.io/log [] [] [get list watch] deploymentconfigs.apps.openshift.io/status [] [] [get list watch] controllerrevisions.apps [] [] [get list watch] rolebindingrestrictions.authorization.openshift.io [] [] [get list watch] builds.build.openshift.io/log [] [] [get list watch] imagestreams.image.openshift.io/status [] [] [get list watch] appliedclusterresourcequotas.quota.openshift.io [] [] [get list watch] imagestreams/layers [] [] [get update get] imagestreams.image.openshift.io/layers [] [] [get update get] builds/details [] [] [update] builds.build.openshift.io/details [] [] [update] Name: basic-user Labels: <none> Annotations: openshift.io/description: A user that can get basic information about projects. rbac.authorization.kubernetes.io/autoupdate: true PolicyRule: Resources Non-Resource URLs Resource Names Verbs --------- ----------------- -------------- ----- selfsubjectrulesreviews [] [] [create] selfsubjectaccessreviews.authorization.k8s.io [] [] [create] selfsubjectrulesreviews.authorization.openshift.io [] [] [create] clusterroles.rbac.authorization.k8s.io [] [] [get list watch] clusterroles [] [] [get list] clusterroles.authorization.openshift.io [] [] [get list] storageclasses.storage.k8s.io [] [] [get list] users [] [~] [get] users.user.openshift.io [] [~] [get] projects [] [] [list watch] projects.project.openshift.io [] [] [list watch] projectrequests [] [] [list] projectrequests.project.openshift.io [] [] [list] Name: cluster-admin Labels: kubernetes.io/bootstrapping=rbac-defaults Annotations: rbac.authorization.kubernetes.io/autoupdate: true PolicyRule: Resources Non-Resource URLs Resource Names Verbs --------- ----------------- -------------- ----- *.* [] [] [*] [*] [] [*] ...다양한 역할에 바인딩된 사용자 및 그룹을 표시하는 현재 클러스터 역할 바인딩 집합을 보려면 다음을 수행하십시오.

$ oc describe clusterrolebinding.rbac출력 예

Name: alertmanager-main Labels: <none> Annotations: <none> Role: Kind: ClusterRole Name: alertmanager-main Subjects: Kind Name Namespace ---- ---- --------- ServiceAccount alertmanager-main openshift-monitoring Name: basic-users Labels: <none> Annotations: rbac.authorization.kubernetes.io/autoupdate: true Role: Kind: ClusterRole Name: basic-user Subjects: Kind Name Namespace ---- ---- --------- Group system:authenticated Name: cloud-credential-operator-rolebinding Labels: <none> Annotations: <none> Role: Kind: ClusterRole Name: cloud-credential-operator-role Subjects: Kind Name Namespace ---- ---- --------- ServiceAccount default openshift-cloud-credential-operator Name: cluster-admin Labels: kubernetes.io/bootstrapping=rbac-defaults Annotations: rbac.authorization.kubernetes.io/autoupdate: true Role: Kind: ClusterRole Name: cluster-admin Subjects: Kind Name Namespace ---- ---- --------- Group system:masters Name: cluster-admins Labels: <none> Annotations: rbac.authorization.kubernetes.io/autoupdate: true Role: Kind: ClusterRole Name: cluster-admin Subjects: Kind Name Namespace ---- ---- --------- Group system:cluster-admins User system:admin Name: cluster-api-manager-rolebinding Labels: <none> Annotations: <none> Role: Kind: ClusterRole Name: cluster-api-manager-role Subjects: Kind Name Namespace ---- ---- --------- ServiceAccount default openshift-machine-api ...

7.5. 로컬 역할 및 바인딩 보기

oc CLI에서 oc describe 명령을 사용하여 로컬 역할 및 바인딩을 볼 수 있습니다.

사전 요구 사항

-

ocCLI를 설치합니다. 로컬 역할 및 바인딩을 볼 수 있는 권한을 얻습니다.

-

admin기본 클러스터 역할이 로컬로 바인딩된 사용자는 해당 프로젝트의 역할 및 바인딩을 보고 관리할 수 있습니다.

-

절차

현재 프로젝트의 다양한 역할에 바인딩된 사용자 및 그룹을 표시하는 현재의 로컬 역할 바인딩 집합을 보려면 다음을 실행합니다.

$ oc describe rolebinding.rbac다른 프로젝트에 대한 로컬 역할 바인딩을 보려면 명령에

-n플래그를 추가합니다.$ oc describe rolebinding.rbac -n joe-project출력 예

Name: admin Labels: <none> Annotations: <none> Role: Kind: ClusterRole Name: admin Subjects: Kind Name Namespace ---- ---- --------- User kube:admin Name: system:deployers Labels: <none> Annotations: openshift.io/description: Allows deploymentconfigs in this namespace to rollout pods in this namespace. It is auto-managed by a controller; remove subjects to disa... Role: Kind: ClusterRole Name: system:deployer Subjects: Kind Name Namespace ---- ---- --------- ServiceAccount deployer joe-project Name: system:image-builders Labels: <none> Annotations: openshift.io/description: Allows builds in this namespace to push images to this namespace. It is auto-managed by a controller; remove subjects to disable. Role: Kind: ClusterRole Name: system:image-builder Subjects: Kind Name Namespace ---- ---- --------- ServiceAccount builder joe-project Name: system:image-pullers Labels: <none> Annotations: openshift.io/description: Allows all pods in this namespace to pull images from this namespace. It is auto-managed by a controller; remove subjects to disable. Role: Kind: ClusterRole Name: system:image-puller Subjects: Kind Name Namespace ---- ---- --------- Group system:serviceaccounts:joe-project

7.6. 사용자 역할 추가

oc adm 관리자 CLI를 사용하여 역할 및 바인딩을 관리할 수 있습니다.

사용자 또는 그룹에 역할을 바인딩하거나 추가하면 역할에 따라 사용자 또는 그룹에 부여되는 액세스 권한이 부여됩니다. oc adm policy 명령을 사용하여 사용자 및 그룹에 역할을 추가하거나 사용자 및 그룹으로부터 역할을 제거할 수 있습니다.

기본 클러스터 역할을 프로젝트의 로컬 사용자 또는 그룹에 바인딩할 수 있습니다.

절차

특정 프로젝트의 사용자에게 역할을 추가합니다.

$ oc adm policy add-role-to-user <role> <user> -n <project>예를 들면 다음을 실행하여

joe프로젝트의alice사용자에게admin역할을 추가할 수 있습니다.$ oc adm policy add-role-to-user admin alice -n joe작은 정보다음 YAML을 적용하여 사용자에게 역할을 추가할 수도 있습니다.

apiVersion: rbac.authorization.k8s.io/v1 kind: RoleBinding metadata: name: admin-0 namespace: joe roleRef: apiGroup: rbac.authorization.k8s.io kind: ClusterRole name: admin subjects: - apiGroup: rbac.authorization.k8s.io kind: User name: alice로컬 역할 바인딩을 보고 출력에 추가되었는지 확인합니다.

$ oc describe rolebinding.rbac -n <project>예를 들어,

joe프로젝트의 로컬 역할 바인딩을 보려면 다음을 수행합니다.$ oc describe rolebinding.rbac -n joe출력 예

Name: admin Labels: <none> Annotations: <none> Role: Kind: ClusterRole Name: admin Subjects: Kind Name Namespace ---- ---- --------- User kube:admin Name: admin-0 Labels: <none> Annotations: <none> Role: Kind: ClusterRole Name: admin Subjects: Kind Name Namespace ---- ---- --------- User alice1 Name: system:deployers Labels: <none> Annotations: openshift.io/description: Allows deploymentconfigs in this namespace to rollout pods in this namespace. It is auto-managed by a controller; remove subjects to disa... Role: Kind: ClusterRole Name: system:deployer Subjects: Kind Name Namespace ---- ---- --------- ServiceAccount deployer joe Name: system:image-builders Labels: <none> Annotations: openshift.io/description: Allows builds in this namespace to push images to this namespace. It is auto-managed by a controller; remove subjects to disable. Role: Kind: ClusterRole Name: system:image-builder Subjects: Kind Name Namespace ---- ---- --------- ServiceAccount builder joe Name: system:image-pullers Labels: <none> Annotations: openshift.io/description: Allows all pods in this namespace to pull images from this namespace. It is auto-managed by a controller; remove subjects to disable. Role: Kind: ClusterRole Name: system:image-puller Subjects: Kind Name Namespace ---- ---- --------- Group system:serviceaccounts:joe- 1

alice사용자가adminsRoleBinding에 추가되었습니다.

7.7. 로컬 역할 생성

프로젝트의 로컬 역할을 생성하여 이 역할을 사용자에게 바인딩할 수 있습니다.

절차

프로젝트의 로컬 역할을 생성하려면 다음 명령을 실행합니다.

$ oc create role <name> --verb=<verb> --resource=<resource> -n <project>이 명령에서는 다음을 지정합니다.

-

<name>: 로컬 역할 이름 -

<verb>: 역할에 적용할 동사를 쉼표로 구분한 목록 -

<resource>: 역할이 적용되는 리소스 -

<project>: 프로젝트 이름

예를 들어, 사용자가

blue프로젝트의 Pod를 볼 수 있는 로컬 역할을 생성하려면 다음 명령을 실행합니다.$ oc create role podview --verb=get --resource=pod -n blue-

새 역할을 사용자에게 바인딩하려면 다음 명령을 실행합니다.

$ oc adm policy add-role-to-user podview user2 --role-namespace=blue -n blue

7.8. 로컬 역할 바인딩 명령

다음 작업을 사용하여 로컬 역할 바인딩에 대한 사용자 또는 그룹의 연결된 역할을 관리하는 경우, -n 플래그를 사용하여 프로젝트를 지정할 수 있습니다. 지정하지 않으면 현재 프로젝트가 사용됩니다.

다음 명령을 사용하여 로컬 RBAC를 관리할 수 있습니다.

| 명령 | 설명 |

|---|---|

|

| 리소스에 작업을 수행할 수 있는 사용자를 나타냅니다. |

|

| 현재 프로젝트에서 지정된 사용자에게 지정된 역할을 바인딩합니다. |

|

| 현재 프로젝트에서 지정된 사용자로부터 지정된 역할을 제거합니다. |

|

| 현재 프로젝트에서 지정된 사용자 및 해당 사용자의 역할을 모두 제거합니다. |

|

| 현재 프로젝트에서 지정된 그룹에 지정된 역할을 바인딩합니다. |

|

| 현재 프로젝트에서 지정된 그룹의 지정된 역할을 제거합니다. |

|

| 현재 프로젝트에서 지정된 그룹과 해당 그룹의 역할을 모두 제거합니다. |

7.9. 클러스터 역할 바인딩 명령

다음 작업을 사용하여 클러스터 역할 바인딩을 관리할 수도 있습니다. 클러스터 역할 바인딩에 네임스페이스가 아닌 리소스가 사용되므로 -n 플래그가 해당 작업에 사용되지 않습니다.

| 명령 | 설명 |

|---|---|

|

| 클러스터의 모든 프로젝트에 대해 지정된 사용자에게 지정된 역할을 바인딩합니다. |

|

| 클러스터의 모든 프로젝트에 대해 지정된 사용자로부터 지정된 역할을 제거합니다. |

|

| 클러스터의 모든 프로젝트에 대해 지정된 역할을 지정된 그룹에 바인딩합니다. |

|

| 클러스터의 모든 프로젝트에 대해 지정된 그룹에서 지정된 역할을 제거합니다. |

7.10. 사용자에게 관리자 권한 부여

클러스터의 ID 공급자를 구성하고 ID 공급자에 사용자를 추가한 후 dedicated-admin 클러스터 권한을 사용자에게 부여할 수 있습니다.

사전 요구 사항

- OpenShift Cluster Manager 에 로그인했습니다.

- OpenShift Dedicated 클러스터를 생성하셨습니다.

- 클러스터의 ID 공급자를 구성했습니다.

프로세스

- OpenShift Cluster Manager 로 이동하여 클러스터를 선택합니다.

- 액세스 제어 탭을 클릭합니다.

- 클러스터 역할 및 액세스 탭에서 사용자 추가 를 클릭합니다.

- ID 공급자 사용자의 사용자 ID를 입력합니다.

-

사용자 추가 를 클릭하여

dedicated-admin클러스터 권한을 사용자에게 부여합니다.

검증

-

권한을 부여하면 사용자가 클러스터의 OpenShift Cluster Manager 페이지에서 Access Control → Cluster Roles 및 Access 에서

dedicated-admins그룹의 일부로 나열됩니다.

7.11. 인증되지 않은 그룹의 클러스터 역할 바인딩

OpenShift Dedicated 4.17 이전에는 인증되지 않은 그룹이 일부 클러스터 역할에 액세스할 수 있었습니다. OpenShift Dedicated 4.17 이전 버전에서 업데이트된 클러스터는 인증되지 않은 그룹에 대해 이 액세스를 유지합니다.

보안상의 이유로 OpenShift Dedicated 4에서는 인증되지 않은 그룹이 클러스터 역할에 대한 기본 액세스 권한을 허용하지 않습니다.

system:unauthenticated 를 클러스터 역할에 추가해야 하는 사용 사례가 있습니다.

클러스터 관리자는 인증되지 않은 사용자를 다음 클러스터 역할에 추가할 수 있습니다.

-

system:scope-impersonation -

system:webhook -

system:oauth-token-deleter -

self-access-reviewer

인증되지 않은 액세스를 수정할 때 항상 조직의 보안 표준을 준수하는지 확인하십시오.

8장. 서비스 계정 이해 및 생성

8.1. 서비스 계정 개요

서비스 계정은 구성 요소가 API에 직접 액세스할 수 있는 OpenShift Dedicated 계정입니다. 서비스 계정은 각 프로젝트 내에 존재하는 API 오브젝트입니다. 서비스 계정을 사용하면 일반 사용자의 자격 증명을 공유하지 않고도 API 액세스 권한을 유연하게 제어할 수 있습니다.

OpenShift Dedicated CLI 또는 웹 콘솔을 사용하면 API 토큰이 API에 대한 인증을 받습니다. 일반 사용자의 자격 증명을 사용하지 않고도 API에 액세스할 수 있도록 구성 요소를 서비스 계정과 연결할 수 있습니다.

각 서비스 계정의 사용자 이름은 프로젝트와 이름에서 파생됩니다.

system:serviceaccount:<project>:<name>모든 서비스 계정은 다음 두 그룹의 멤버이기도 합니다.

| 그룹 | 설명 |

|---|---|

| system:serviceaccounts | 시스템의 모든 서비스 계정이 포함됩니다. |

| system:serviceaccounts:<project> | 지정된 프로젝트의 모든 서비스 계정이 포함됩니다. |

각 서비스 계정에는 다음 두 가지 시크릿이 자동으로 포함됩니다.

- API 토큰

- OpenShift Container Registry 자격 증명

생성된 API 토큰 및 레지스트리 인증 정보는 만료되지 않지만 시크릿을 삭제하여 무효화할 수 있습니다. 시크릿을 삭제하면 새로운 시크릿이 자동으로 생성되어 대체됩니다.

8.2. 서비스 계정 생성

프로젝트에서 서비스 계정을 생성하고 역할에 바인딩하여 권한을 부여할 수 있습니다.

절차

선택 사항: 현재 프로젝트에서 서비스 계정을 보려면 다음을 수행합니다.

$ oc get sa출력 예

NAME SECRETS AGE builder 2 2d default 2 2d deployer 2 2d현재 프로젝트에서 새 서비스 계정을 생성하려면 다음을 수행합니다.

$ oc create sa <service_account_name>1 - 1

- 다른 프로젝트에서 서비스 계정을 생성하려면

-n <project_name>을 지정합니다.

출력 예

serviceaccount "robot" created작은 정보다음 YAML을 적용하여 서비스 계정을 생성할 수도 있습니다.

apiVersion: v1 kind: ServiceAccount metadata: name: <service_account_name> namespace: <current_project>선택 사항: 서비스 계정의 시크릿을 확인합니다.

$ oc describe sa robot출력 예

Name: robot Namespace: project1 Labels: <none> Annotations: <none> Image pull secrets: robot-dockercfg-qzbhb Mountable secrets: robot-dockercfg-qzbhb Tokens: robot-token-f4khf Events: <none>

8.3. 서비스 계정에 역할을 부여하는 예

일반 사용자 계정에 역할을 부여하는 것과 같은 방식으로 서비스 계정에 역할을 부여할 수 있습니다.

현재 프로젝트의 서비스 계정을 수정할 수 있습니다. 예를 들어,

top-secret개체에서robot서비스 계정에view역할을 추가하려면 다음을 수행합니다.$ oc policy add-role-to-user view system:serviceaccount:top-secret:robot작은 정보다음 YAML을 적용하여 역할을 추가할 수도 있습니다.

apiVersion: rbac.authorization.k8s.io/v1 kind: RoleBinding metadata: name: view namespace: top-secret roleRef: apiGroup: rbac.authorization.k8s.io kind: ClusterRole name: view subjects: - kind: ServiceAccount name: robot namespace: top-secret프로젝트의 특정 서비스 계정에 대한 액세스 권한을 부여할 수도 있습니다. 예를 들어 서비스 계정이 속하는 프로젝트에서

-z플래그를 사용하고<service_account_name>을 지정합니다.$ oc policy add-role-to-user <role_name> -z <service_account_name>중요프로젝트의 특정 서비스 계정에 대한 액세스 권한을 부여하려면

-z플래그를 사용합니다. 이 플래그를 사용하면 오타를 방지하고 지정된 서비스 계정에만 액세스 권한을 부여할 수 있습니다.작은 정보다음 YAML을 적용하여 역할을 추가할 수도 있습니다.

apiVersion: rbac.authorization.k8s.io/v1 kind: RoleBinding metadata: name: <rolebinding_name> namespace: <current_project_name> roleRef: apiGroup: rbac.authorization.k8s.io kind: ClusterRole name: <role_name> subjects: - kind: ServiceAccount name: <service_account_name> namespace: <current_project_name>다른 네임스페이스를 수정하려면 다음 예제와 같이

-n옵션을 사용하여 적용되는 프로젝트 네임스페이스를 나타낼 수 있습니다.예를 들어 모든 프로젝트의 모든 서비스 계정에서

my-project프로젝트의 리소스를 볼 수 있도록 하려면 다음을 실행합니다.$ oc policy add-role-to-group view system:serviceaccounts -n my-project작은 정보다음 YAML을 적용하여 역할을 추가할 수도 있습니다.

apiVersion: rbac.authorization.k8s.io/v1 kind: RoleBinding metadata: name: view namespace: my-project roleRef: apiGroup: rbac.authorization.k8s.io kind: ClusterRole name: view subjects: - apiGroup: rbac.authorization.k8s.io kind: Group name: system:serviceaccountsmanagers프로젝트의 모든 서비스 계정에서my-project프로젝트의 리소스를 편집할 수 있도록 하려면 다음을 실행합니다.$ oc policy add-role-to-group edit system:serviceaccounts:managers -n my-project작은 정보다음 YAML을 적용하여 역할을 추가할 수도 있습니다.

apiVersion: rbac.authorization.k8s.io/v1 kind: RoleBinding metadata: name: edit namespace: my-project roleRef: apiGroup: rbac.authorization.k8s.io kind: ClusterRole name: edit subjects: - apiGroup: rbac.authorization.k8s.io kind: Group name: system:serviceaccounts:managers

9장. 애플리케이션에서 서비스 계정 사용

9.1. 서비스 계정 개요

서비스 계정은 구성 요소가 API에 직접 액세스할 수 있는 OpenShift Dedicated 계정입니다. 서비스 계정은 각 프로젝트 내에 존재하는 API 오브젝트입니다. 서비스 계정을 사용하면 일반 사용자의 자격 증명을 공유하지 않고도 API 액세스 권한을 유연하게 제어할 수 있습니다.

OpenShift Dedicated CLI 또는 웹 콘솔을 사용하면 API 토큰이 API에 대한 인증을 받습니다. 일반 사용자의 자격 증명을 사용하지 않고도 API에 액세스할 수 있도록 구성 요소를 서비스 계정과 연결할 수 있습니다.

각 서비스 계정의 사용자 이름은 프로젝트와 이름에서 파생됩니다.

system:serviceaccount:<project>:<name>모든 서비스 계정은 다음 두 그룹의 멤버이기도 합니다.

| 그룹 | 설명 |

|---|---|

| system:serviceaccounts | 시스템의 모든 서비스 계정이 포함됩니다. |

| system:serviceaccounts:<project> | 지정된 프로젝트의 모든 서비스 계정이 포함됩니다. |

각 서비스 계정에는 다음 두 가지 시크릿이 자동으로 포함됩니다.

- API 토큰

- OpenShift Container Registry 자격 증명

생성된 API 토큰 및 레지스트리 인증 정보는 만료되지 않지만 시크릿을 삭제하여 무효화할 수 있습니다. 시크릿을 삭제하면 새로운 시크릿이 자동으로 생성되어 대체됩니다.

9.2. 기본 서비스 계정

OpenShift Dedicated 클러스터에는 클러스터 관리를 위한 기본 서비스 계정이 포함되어 있으며 각 프로젝트에 대해 더 많은 서비스 계정을 생성합니다.

9.2.1. 기본 클러스터 서비스 계정

다양한 인프라 컨트롤러가 서비스 계정 자격 증명을 사용하여 실행됩니다. 다음 서비스 계정은 서버 시작 시 OpenShift Dedicated 인프라 프로젝트(openshift-infra)에 생성되고 클러스터 전체에서 다음 역할이 지정됩니다.

| 서비스 계정 | 설명 |

|---|---|

|

|

|

|

|

|

|

|

|

9.2.2. 기본 프로젝트 서비스 계정 및 역할

프로젝트당 3개의 서비스 계정이 자동으로 생성됩니다.

| 서비스 계정 | 사용법 |

|---|---|

|

|

빌드 Pod에서 사용합니다. 내부 Docker 레지스트리를 사용하여 프로젝트의 이미지 스트림으로 이미지를 밀어 넣을 수 있는 참고

|

|

|

배포 Pod에서 사용하며 참고

|

|

| 다른 서비스 계정을 지정하지 않는 한 기타 모든 Pod를 실행하는 데 사용합니다. |

프로젝트의 모든 서비스 계정에는 system:image-puller 역할이 부여되어 내부 컨테이너 이미지 레지스트리를 사용하여 프로젝트의 모든 이미지 스트림에서 이미지를 가져올 수 있습니다.

9.2.3. 자동으로 생성된 이미지 풀 시크릿

기본적으로 OpenShift Dedicated는 각 서비스 계정에 대한 이미지 풀 시크릿을 생성합니다.

OpenShift Dedicated 4.16 이전에는 생성된 각 서비스 계정에 대해 장기 서비스 계정 API 토큰 시크릿도 생성되었습니다. OpenShift Dedicated 4.16부터 이 서비스 계정 API 토큰 시크릿은 더 이상 생성되지 않습니다.

4로 업그레이드한 후 장기 서비스 계정 API 토큰 시크릿은 삭제되지 않으며 계속 작동합니다. 클러스터에서 사용 중인 장기 API 토큰을 감지하거나 필요하지 않은 경우 삭제하는 방법에 대한 자세한 내용은 OpenShift Container Platform의 장기 서비스 계정 API 토큰을 참조하십시오.

이 이미지 풀 시크릿은 OpenShift 이미지 레지스트리를 클러스터의 사용자 인증 및 권한 부여 시스템에 통합하기 위해 필요합니다.

그러나 ImageRegistry 기능을 활성화하지 않거나 Cluster Image Registry Operator 구성에서 통합 OpenShift 이미지 레지스트리를 비활성화하면 각 서비스 계정에 대해 이미지 풀 시크릿이 생성되지 않습니다.

이전에 활성화된 클러스터에서 통합 OpenShift 이미지 레지스트리가 비활성화되면 이전에 생성된 이미지 가져오기 보안이 자동으로 삭제됩니다.

9.3. 서비스 계정 생성

프로젝트에서 서비스 계정을 생성하고 역할에 바인딩하여 권한을 부여할 수 있습니다.

절차

선택 사항: 현재 프로젝트에서 서비스 계정을 보려면 다음을 수행합니다.

$ oc get sa출력 예

NAME SECRETS AGE builder 2 2d default 2 2d deployer 2 2d현재 프로젝트에서 새 서비스 계정을 생성하려면 다음을 수행합니다.

$ oc create sa <service_account_name>1 - 1

- 다른 프로젝트에서 서비스 계정을 생성하려면

-n <project_name>을 지정합니다.

출력 예

serviceaccount "robot" created작은 정보다음 YAML을 적용하여 서비스 계정을 생성할 수도 있습니다.

apiVersion: v1 kind: ServiceAccount metadata: name: <service_account_name> namespace: <current_project>선택 사항: 서비스 계정의 시크릿을 확인합니다.

$ oc describe sa robot출력 예

Name: robot Namespace: project1 Labels: <none> Annotations: <none> Image pull secrets: robot-dockercfg-qzbhb Mountable secrets: robot-dockercfg-qzbhb Tokens: robot-token-f4khf Events: <none>

10장. 서비스 계정을 OAuth 클라이언트로 사용

10.1. OAuth 클라이언트로서의 서비스 계정

서비스 계정을 제한된 형태의 OAuth 클라이언트로 사용할 수 있습니다. 서비스 계정에서는 서비스 계정의 자체 네임스페이스 내에 있는 일부 기본 사용자 정보 및 역할 기반 권한에 액세스할 수 있는 부분적인 범위만 요청할 수 있습니다.

-

user:info -

user:check-access -

role:<any_role>:<service_account_namespace> -

role:<any_role>:<service_account_namespace>:!

서비스 계정을 OAuth 클라이언트로 사용하는 경우에는 다음과 같습니다.

-

client_id는system:serviceaccount:<service_account_namespace>:<service_account_name>입니다. client_secret은 해당 서비스 계정의 API 토큰 중 하나일 수 있습니다. 예를 들면 다음과 같습니다.$ oc sa get-token <service_account_name>-

WWW-Authenticate챌린지를 가져오려면 서비스 계정의serviceaccounts.openshift.io/oauth-want-challenges주석을true로 설정합니다. -

redirect_uri는 서비스 계정의 주석과 일치해야 합니다.

10.1.1. 서비스 계정의 URI를 OAuth 클라이언트로 리디렉션

주석 키에는 접두사 serviceaccounts.openshift.io/oauth-redirecturi. 또는 serviceaccounts.openshift.io/oauth-redirectreference.가 있어야 합니다. 예를 들면 다음과 같습니다.

serviceaccounts.openshift.io/oauth-redirecturi.<name>가장 간단한 형식의 주석을 사용하여 유효한 리디렉션 URI를 직접 지정할 수 있습니다. 예를 들면 다음과 같습니다.

"serviceaccounts.openshift.io/oauth-redirecturi.first": "https://example.com"

"serviceaccounts.openshift.io/oauth-redirecturi.second": "https://other.com"

위 예에서 first 및 second라는 접미사는 두 개의 유효한 리디렉션 URI를 구분하는 데 사용됩니다.

복잡한 구성에서는 정적 리디렉션 URI로는 충분하지 않을 수 있습니다. 예를 들면 특정 경로의 모든 Ingress를 유효한 것으로 간주해야 할 수 있습니다. 이 경우 serviceaccounts.openshift.io/oauth-redirectreference 접두사를 통한 동적 리디렉션 URI가 작동합니다.

예를 들면 다음과 같습니다.

"serviceaccounts.openshift.io/oauth-redirectreference.first": "{\"kind\":\"OAuthRedirectReference\",\"apiVersion\":\"v1\",\"reference\":{\"kind\":\"Route\",\"name\":\"jenkins\"}}"이 주석의 값은 직렬화된 JSON 데이터를 포함하므로 확장된 형식으로 쉽게 볼 수 있습니다.

{

"kind": "OAuthRedirectReference",

"apiVersion": "v1",

"reference": {

"kind": "Route",

"name": "jenkins"

}

}

이제 OAuthRedirectReference를 통해 jenkins라는 경로를 참조할 수 있음을 확인할 수 있습니다. 따라서 해당 경로의 모든 Ingress가 이제 유효한 것으로 간주됩니다. OAuthRedirectReference의 전체 사양은 다음과 같습니다.

{

"kind": "OAuthRedirectReference",

"apiVersion": "v1",

"reference": {

"kind": ...,

"name": ...,

"group": ...

}

}두 주석 접두사를 결합하여 참조 오브젝트에서 제공하는 데이터를 덮어쓸 수 있습니다. 예를 들면 다음과 같습니다.

"serviceaccounts.openshift.io/oauth-redirecturi.first": "custompath"

"serviceaccounts.openshift.io/oauth-redirectreference.first": "{\"kind\":\"OAuthRedirectReference\",\"apiVersion\":\"v1\",\"reference\":{\"kind\":\"Route\",\"name\":\"jenkins\"}}"

first 접미사는 주석을 연결하는 데 사용됩니다. jenkins 경로에 https://example.com의 Ingress가 있다고 가정하면 이제 https://example.com/custompath는 유효한 것으로 간주되지만 https://example.com은 유효한 것으로 간주되지 않습니다. 데이터 덮어쓰기를 부분적으로 제공하는 형식은 다음과 같습니다.

| 유형 | 구문 |

|---|---|

| 스키마 | "https://" |

| 호스트 이름 | "//website.com" |

| 포트 | "//:8000" |

| 경로 | "examplepath" |

호스트 이름 덮어쓰기를 지정하면 참조된 오브젝트의 호스트 이름 데이터가 교체되므로 바람직한 동작이 아닙니다.

위 구문의 모든 조합은 다음과 같은 형식을 사용하여 결합할 수 있습니다.

<scheme:>//<hostname><:port>/<path>

유연성을 개선하기 위해 동일한 오브젝트를 두 번 이상 참조할 수 있습니다.

"serviceaccounts.openshift.io/oauth-redirecturi.first": "custompath"

"serviceaccounts.openshift.io/oauth-redirectreference.first": "{\"kind\":\"OAuthRedirectReference\",\"apiVersion\":\"v1\",\"reference\":{\"kind\":\"Route\",\"name\":\"jenkins\"}}"

"serviceaccounts.openshift.io/oauth-redirecturi.second": "//:8000"

"serviceaccounts.openshift.io/oauth-redirectreference.second": "{\"kind\":\"OAuthRedirectReference\",\"apiVersion\":\"v1\",\"reference\":{\"kind\":\"Route\",\"name\":\"jenkins\"}}"

jenkins라는 경로에 https://example.com Ingress가 있다고 가정하면 https://example.com:8000 및 https://example.com/custompath가 모두 유효한 것으로 간주됩니다.

정적 및 동적 주석을 동시에 사용하여 원하는 동작을 수행할 수 있습니다.

"serviceaccounts.openshift.io/oauth-redirectreference.first": "{\"kind\":\"OAuthRedirectReference\",\"apiVersion\":\"v1\",\"reference\":{\"kind\":\"Route\",\"name\":\"jenkins\"}}"

"serviceaccounts.openshift.io/oauth-redirecturi.second": "https://other.com"11장. 범위 지정 토큰

11.1. 범위 지정 토큰 정보

범위가 지정된 토큰을 생성하여 일부 권한을 다른 사용자 또는 서비스 계정에 위임할 수 있습니다. 예를 들어, 프로젝트 관리자가 Pod 생성 권한을 위임하고자 할 수 있습니다.

범위가 지정된 토큰은 지정된 사용자로 확인되지만 범위에 따라 특정 작업으로 제한되는 토큰에 해당합니다. dedicated-admin 역할의 사용자만 범위가 지정된 토큰을 생성할 수 있습니다.

범위는 토큰의 범위 집합을 PolicyRules 집합으로 변환하여 평가합니다. 그러면 요청이 해당 규칙과 대조됩니다. 추가적인 권한 확인을 위해 "일반"권한 부여자에게 전달하려면 요청 속성이 하나 이상의 범위 규칙과 일치해야 합니다.

11.1.1. 사용자 범위

사용자 범위는 지정된 사용자에 대한 정보를 얻는 데 중점을 둡니다. 의도 기반이므로 다음과 같이 규칙이 자동으로 생성됩니다.

-

user:full- 모든 사용자 권한에 API에 대한 전체 읽기/쓰기 액세스를 허용합니다. -

user:info- 사용자 정보(예: 이름, 그룹)에 대한 읽기 전용 액세스를 허용합니다. -

user:check-access-self-localsubjectaccessreviews및self-subjectaccessreviews에 대한 액세스를 허용합니다. 해당 항목은 요청 오브젝트에서 빈 사용자 및 그룹을 전달하는 변수입니다. -

user:list-projects- 사용자가 액세스할 수 있는 프로젝트를 나열하도록 읽기 전용 액세스를 허용합니다.

11.1.2. 역할 범위

역할 범위를 사용하면 네임스페이스로 필터링되어 지정된 역할과 동일한 수준의 액세스 권한을 가질 수 있습니다.

role:<cluster-role name>:<namespace or * for all>- 클러스터 역할에 따라 지정된 규칙으로 범위가 제한되지만, 지정된 네임스페이스에 한합니다.참고경고: 이 경우 액세스 권한이 에스컬레이션되지 않습니다. 시크릿, 역할 바인딩 및 역할과 같은 리소스에 액세스할 수 있는 역할이더라도 이 범위는 해당 리소스에 대한 액세스를 거부합니다. 따라서 예기치 않은 에스컬레이션을 방지할 수 있습니다. 대부분의 사람들은

edit와 같은 역할을 에스컬레이션되는 역할로 생각하지 않지만 시크릿에 액세스할 수 있는 경우 에스컬레이션됩니다.-

role:<cluster-role name>:<namespace or * for all>:!- 느낌표를 넣어 이 범위에서 액세스 권한을 에스컬레이션할 수 있다는 점을 제외하면 위의 예와 유사합니다.

11.2. 클러스터 역할에 인증되지 않은 그룹 추가

클러스터 관리자는 클러스터 역할 바인딩을 생성하여 OpenShift Dedicated의 다음 클러스터 역할에 인증되지 않은 사용자를 추가할 수 있습니다. 인증되지 않은 사용자는 비공용 클러스터 역할에 액세스할 수 없습니다. 이 작업은 필요한 경우에만 특정 사용 사례에서 수행해야 합니다.

인증되지 않은 사용자를 다음 클러스터 역할에 추가할 수 있습니다.

-

system:scope-impersonation -

system:webhook -

system:oauth-token-deleter -

self-access-reviewer

인증되지 않은 액세스를 수정할 때 항상 조직의 보안 표준을 준수하는지 확인하십시오.

사전 요구 사항

-

cluster-admin역할의 사용자로 클러스터에 액세스할 수 있어야 합니다. -

OpenShift CLI(

oc)가 설치되어 있습니다.

프로세스

add-<cluster_role>-unauth.yaml이라는 YAML 파일을 생성하고 다음 콘텐츠를 추가합니다.apiVersion: rbac.authorization.k8s.io/v1 kind: ClusterRoleBinding metadata: annotations: rbac.authorization.kubernetes.io/autoupdate: "true" name: <cluster_role>access-unauthenticated roleRef: apiGroup: rbac.authorization.k8s.io kind: ClusterRole name: <cluster_role> subjects: - apiGroup: rbac.authorization.k8s.io kind: Group name: system:unauthenticated다음 명령을 실행하여 구성을 적용합니다.

$ oc apply -f add-<cluster_role>.yaml

12장. 바인딩된 서비스 계정 토큰 사용

바인딩된 서비스 계정 토큰을 사용하면 AWS IAM 또는 Google Cloud Platform IAM의 OpenShift Dedicated와 같은 클라우드 공급자 IAM(Identity Access Management) 서비스와 통합할 수 있는 기능이 향상됩니다.

12.1. 바인딩된 서비스 계정 토큰 정보

바인딩된 서비스 계정 토큰을 사용하여 지정된 서비스 계정 토큰에 대한 권한 범위를 제한할 수 있습니다. 이 토큰에는 오디언스와 시간이 바인딩되어 있습니다. 이를 통해 IAM 역할에 대한 서비스 계정 인증 및 Pod에 마운트된 임시 인증 정보 생성이 용이해집니다. 볼륨 프로젝션 및 TokenRequest API를 사용하여 바인딩된 서비스 계정 토큰을 요청할 수 있습니다.

12.2. 볼륨 프로젝션을 사용한 바인딩된 서비스 계정 토큰 구성

볼륨 프로젝션을 통해 바인딩된 서비스 계정 토큰을 요청하도록 pod를 구성할 수 있습니다.

사전 요구 사항

-

dedicated-admin역할의 사용자로 클러스터에 액세스할 수 있습니다. -

서비스 계정을 생성했습니다. 이 절차에서는 서비스 계정의 이름이

build-robot이라고 가정합니다.

프로세스

볼륨 프로젝션을 통해 바인딩된 서비스 계정 토큰을 사용하도록 pod를 구성합니다.

다음 콘텐츠를 사용하여

pod-projected-svc-token.yaml이라는 파일을 생성합니다.apiVersion: v1 kind: Pod metadata: name: nginx spec: securityContext: runAsNonRoot: true1 seccompProfile: type: RuntimeDefault2 containers: - image: nginx name: nginx volumeMounts: - mountPath: /var/run/secrets/tokens name: vault-token securityContext: allowPrivilegeEscalation: false capabilities: drop: [ALL] serviceAccountName: build-robot3 volumes: - name: vault-token projected: sources: - serviceAccountToken: path: vault-token4 expirationSeconds: 72005 audience: vault6 - 1

- 컨테이너가 root로 실행되도록 하여 위험 저하를 최소화합니다.

- 2

- 위험을 줄이기 위해 필수 시스템 호출으로 제한되는 기본 seccomp 프로필을 설정합니다.

- 3

- 기존 서비스 계정에 대한 참조입니다.

- 4

- 토큰을 프로젝션할 파일의 마운트 지점을 기준으로 하는 경로입니다.

- 5

- 필요한 경우 서비스 계정 토큰 만료 시간을 초 단위로 설정합니다. 기본값은 3600초(1시간)이며 이 값은 600초(10분) 이상이어야 합니다. 토큰이 수명의 80% 이상을 경과했거나 24시간 이상된 경우 kubelet에서 토큰을 순환하기 시작합니다.

- 6

- 필요한 경우 의도된 토큰 오디언스를 설정합니다. 토큰 수신자는 수신자 ID가 토큰의 오디언스 클레임과 일치하는지 확인하고 일치하지 않는 경우 토큰을 거부해야 합니다. 오디언스는 기본적으로 API 서버의 식별자입니다.

참고예기치 않은 실패를 방지하기 위해 OpenShift Dedicated는

--service-account-extend-token-expiration기본값이true인 초기 토큰 생성에서 1년으로expirationSeconds값을 덮어씁니다. 이 설정은 변경할 수 없습니다.Pod를 생성합니다.

$ oc create -f pod-projected-svc-token.yamlkubelet은 pod를 대신하여 토큰을 요청 및 저장하고, 구성 가능한 파일 경로에 있는 pod에서 토큰을 사용할 수 있도록 설정하고, 토큰이 만료되면 토큰을 갱신합니다.

바인딩된 토큰을 사용하는 애플리케이션에서는 토큰이 회전할 때 다시 로드하는 작업을 처리해야 합니다.

kubelet은 토큰이 수명의 80% 이상을 경과했거나 24시간 이상된 경우, 토큰을 회전합니다.

12.3. Pod 외부에서 바인딩된 서비스 계정 토큰 생성

사전 요구 사항

-

서비스 계정을 생성했습니다. 이 절차에서는 서비스 계정의 이름이

build-robot이라고 가정합니다.

프로세스

다음 명령을 실행하여 Pod 외부에서 바인딩된 서비스 계정 토큰을 생성합니다.

$ oc create token build-robot출력 예

eyJhbGciOiJSUzI1NiIsImtpZCI6IkY2M1N4MHRvc2xFNnFSQlA4eG9GYzVPdnN3NkhIV0tRWmFrUDRNcWx4S0kifQ.eyJhdWQiOlsiaHR0cHM6Ly9pc3N1ZXIyLnRlc3QuY29tIiwiaHR0cHM6Ly9pc3N1ZXIxLnRlc3QuY29tIiwiaHR0cHM6Ly9rdWJlcm5ldGVzLmRlZmF1bHQuc3ZjIl0sImV4cCI6MTY3OTU0MzgzMCwiaWF0IjoxNjc5NTQwMjMwLCJpc3MiOiJodHRwczovL2lzc3VlcjIudGVzdC5jb20iLCJrdWJlcm5ldGVzLmlvIjp7Im5hbWVzcGFjZSI6ImRlZmF1bHQiLCJzZXJ2aWNlYWNjb3VudCI6eyJuYW1lIjoidGVzdC1zYSIsInVpZCI6ImM3ZjA4MjkwLWIzOTUtNGM4NC04NjI4LTMzMTM1NTVhNWY1OSJ9fSwibmJmIjoxNjc5NTQwMjMwLCJzdWIiOiJzeXN0ZW06c2VydmljZWFjY291bnQ6ZGVmYXVsdDp0ZXN0LXNhIn0.WyAOPvh1BFMUl3LNhBCrQeaB5wSynbnCfojWuNNPSilT4YvFnKibxwREwmzHpV4LO1xOFZHSi6bXBOmG_o-m0XNDYL3FrGHd65mymiFyluztxa2lgHVxjw5reIV5ZLgNSol3Y8bJqQqmNg3rtQQWRML2kpJBXdDHNww0E5XOypmffYkfkadli8lN5QQD-MhsCbiAF8waCYs8bj6V6Y7uUKTcxee8sCjiRMVtXKjQtooERKm-CH_p57wxCljIBeM89VdaR51NJGued4hVV5lxvVrYZFu89lBEAq4oyQN_d6N1vBWGXQMyoihnt_fQjn-NfnlJWk-3NSZDIluDJAv7e-MTEk3geDrHVQKNEzDei2-Un64hSzb-n1g1M0Vn0885wQBQAePC9UlZm8YZlMNk1tq6wIUKQTMv3HPfi5HtBRqVc2eVs0EfMX4-x-PHhPCasJ6qLJWyj6DvyQ08dP4DW_TWZVGvKlmId0hzwpg59TTcLR0iCklSEJgAVEEd13Aa_M0-faD11L3MhUGxw0qxgOsPczdXUsolSISbefs7OKymzFSIkTAn9sDQ8PHMOsuyxsK8vzfrR-E0z7MAeguZ2kaIY7cZqbN6WFy0caWgx46hrKem9vCKALefElRYbCg3hcBmowBcRTOqaFHLNnHghhU1LaRpoFzH7OUarqX9SGQ

13장. 보안 컨텍스트 제약 조건 관리

OpenShift Dedicated에서는 SCC(보안 컨텍스트 제약 조건)를 사용하여 클러스터의 Pod에 대한 권한을 제어할 수 있습니다.

기본 SCC는 설치 중에 그리고 일부 Operator 또는 기타 구성 요소를 설치할 때 생성됩니다. 클러스터 관리자는 OpenShift CLI(oc)를 사용하여 고유한 SCC를 생성할 수도 있습니다.

기본 SCC를 수정하지 마십시오. 기본 SCC를 사용자 정의하면 일부 플랫폼 Pod 배포 또는 OpenShift Dedicated가 업그레이드되면 문제가 발생할 수 있습니다. 또한 일부 클러스터 업그레이드 중에 기본 SCC 값이 기본값으로 재설정되므로 해당 SCC에 대한 모든 사용자 정의를 삭제합니다.

기본 SCC를 수정하는 대신 필요에 따라 자체 SCC를 생성하고 수정합니다. 자세한 단계는 보안 컨텍스트 제약 조건 생성 을 참조하십시오.

OpenShift Dedicated 배포에서는 CCO(Customer Cloud Subscription) 모델을 사용하는 클러스터에 대해서만 고유한 SCC를 생성할 수 있습니다. SCC 리소스 생성에는 cluster-admin 권한이 필요하므로 Red Hat 클라우드 계정을 사용하는 OpenShift Dedicated 클러스터에 대한 SCC를 생성할 수 없습니다.

13.1. 보안 컨텍스트 제약 조건 정보

RBAC 리소스에서 사용자 액세스를 제어하는 방식과 유사하게 관리자는 SCC(보안 컨텍스트 제약 조건)를 사용하여 Pod에 대한 권한을 제어할 수 있습니다. 이러한 권한은 Pod에서 수행할 수 있는 작업과 액세스할 수 있는 리소스를 결정합니다. Pod가 시스템에 수용되려면 일련의 조건을 함께 실행해야 하는데, SCC를 사용하여 이러한 조건을 정의할 수 있습니다.

시크릿 컨텍스트 제약 조건을 통해 관리자는 다음을 제어할 수 있습니다.

-

Pod에서

allowPrivilegedContainer플래그를 사용하여 권한 있는 컨테이너를 실행할 수 있는지 여부 -

Pod가

allowPrivilegeEscalation플래그로 제한되는지 여부 - 컨테이너에서 요청할 수 있는 기능

- 호스트 디렉터리를 볼륨으로 사용

- 컨테이너의 SELinux 컨텍스트

- 컨테이너 사용자 ID

- 호스트 네임스페이스 및 네트워킹 사용

-

Pod 볼륨을 보유한

FSGroup의 할당 - 허용되는 추가 그룹의 구성

- 컨테이너에 루트 파일 시스템에 대한 쓰기 액세스 권한이 필요한지 여부

- 볼륨 유형 사용

-

허용 가능한

seccomp프로필 구성

OpenShift Dedicated의 네임스페이스에 openshift.io/run-level 레이블을 설정하지 마십시오. 이 레이블은 내부 OpenShift Dedicated 구성 요소에서 Kubernetes API 서버 및 OpenShift API 서버와 같은 주요 API 그룹의 시작을 관리하는 데 사용됩니다. openshift.io/run-level 레이블이 설정된 경우 해당 네임스페이스의 Pod에 SCC가 적용되지 않으므로 해당 네임스페이스에서 실행되는 모든 워크로드에 높은 권한이 부여됩니다.

13.1.1. 기본 보안 컨텍스트 제약 조건

아래 표에 설명된 대로 클러스터에는 몇 가지 기본 SCC(보안 컨텍스트 제약 조건)가 포함되어 있습니다. Operator 또는 기타 구성 요소를 OpenShift Dedicated에 설치할 때 추가 SCC가 설치될 수 있습니다.

기본 SCC를 수정하지 마십시오. 기본 SCC를 사용자 정의하면 일부 플랫폼 Pod 배포 또는 OpenShift Dedicated가 업그레이드되면 문제가 발생할 수 있습니다. 또한 일부 클러스터 업그레이드 중에 기본 SCC 값이 기본값으로 재설정되므로 해당 SCC에 대한 모든 사용자 정의를 삭제합니다.

기본 SCC를 수정하는 대신 필요에 따라 자체 SCC를 생성하고 수정합니다. 자세한 단계는 보안 컨텍스트 제약 조건 생성 을 참조하십시오.

| 보안 컨텍스트 제약 조건 | 설명 |

|---|---|

|

|

|

|

|

|

|

|

|

|

| 모든 호스트 기능에 대한 액세스를 거부하고 네임스페이스에 할당된 UID 및 SELinux 컨텍스트로 Pod를 실행해야 합니다.

OpenShift Dedicated 4.10 또는 이전 버전에서 업그레이드된 클러스터에서는 인증된 사용자가 이 SCC를 사용할 수 있습니다. 액세스 권한이 명시적으로 부여되지 않는 한 새로운 OpenShift Dedicated 4.11 이상 설치 사용자는 |

|

|

이는 새 설치에서 제공하는 가장 제한적인 SCC이며 인증된 사용자에게 기본적으로 사용됩니다. 참고

|

13.1.2. 보안 컨텍스트 제약 조건 설정

SCC(보안 컨텍스트 제약 조건)는 pod에서 액세스할 수 있는 보안 기능을 제어하는 설정 및 전략으로 구성됩니다. 이 설정은 세 가지 범주로 분류됩니다.

| 카테고리 | 설명 |

|---|---|

| 부울로 제어 |

이 유형의 필드는 기본적으로 가장 제한적인 값으로 설정됩니다. 예를 들어, |

| 허용 가능한 설정으로 제어 | 이 유형의 필드는 해당 값이 허용되는지 확인하기 위해 설정과 대조됩니다. |

| 전략으로 제어 | 가치를 생성하는 전략이 있는 항목에서는 다음을 제공합니다.

|

CRI-O에는 Pod의 각 컨테이너에 허용되는 다음 기본 기능 목록이 있습니다.

-

CHOWN -

DAC_OVERRIDE -

FSETID -

FOWNER -

SETGID -

SETUID -

SETPCAP -

NET_BIND_SERVICE -

KILL

컨테이너는 이 기본 목록의 기능을 사용하지만 Pod 매니페스트 작성자는 추가 기능을 요청하거나 일부 기본 동작을 제거하여 목록을 변경할 수 있습니다. allowedCapabilities,defaultAddCapabilities, requiredDropCapabilities 매개변수를 사용하여 Pod에서 이러한 요청을 제어합니다. 이러한 매개변수를 사용하면 요청할 수 있는 기능, 각 컨테이너에 추가해야 하는 기능 및 각 컨테이너에서 금지 또는 삭제해야 하는 기능을 지정할 수 있습니다.

requiredDropCapabilities 매개변수를 ALL 로 설정하여 컨테이너에서 모든 기능을 삭제할 수 있습니다. restricted-v2 SCC에서 수행하는 작업입니다.

13.1.3. 보안 컨텍스트 제약 조건 전략

RunAsUser

MustRunAs-runAsUser를 구성해야 합니다. 구성된runAsUser를 기본값으로 사용합니다. 구성된runAsUser에 대해 검증합니다.MustRunAs스니펫 예... runAsUser: type: MustRunAs uid: <id> ...MustRunAsRange- 사전 할당된 값을 사용하지 않는 경우 최솟값과 최댓값을 정의해야 합니다. 최솟값을 기본값으로 사용합니다. 전체 허용 범위에 대해 검증합니다.MustRunAsRange스니펫 예... runAsUser: type: MustRunAsRange uidRangeMax: <maxvalue> uidRangeMin: <minvalue> ...MustRunAsNonRoot- Pod를 0이 아닌runAsUser를 사용하여 제출하거나 Pod의 이미지에USER지시문이 정의되어 있어야 합니다. 기본값이 제공되지 않습니다.MustRunAsNonRoot스니펫 예... runAsUser: type: MustRunAsNonRoot ...RunAsAny- 기본값이 제공되지 않습니다. 모든runAsUser를 지정할 수 있습니다.RunAsAny스니펫 예... runAsUser: type: RunAsAny ...

SELinuxContext

-

MustRunAs- 사전 할당된 값을 사용하지 않는 경우seLinuxOptions를 구성해야 합니다.seLinuxOptions를 기본값으로 사용합니다.seLinuxOptions에 대해 검증합니다. -

RunAsAny- 기본값이 제공되지 않습니다. 모든seLinuxOptions를 지정할 수 있습니다.

SupplementalGroups

-

MustRunAs- 사전 할당된 값을 사용하지 않는 경우 범위를 하나 이상 지정해야 합니다. 첫 번째 범위의 최솟값을 기본값으로 사용합니다. 모든 범위에 대해 검증합니다. -

RunAsAny- 기본값이 제공되지 않습니다. 임의의supplementalGroups을 지정할 수 있습니다.

FSGroup

-

MustRunAs- 사전 할당된 값을 사용하지 않는 경우 범위를 하나 이상 지정해야 합니다. 첫 번째 범위의 최솟값을 기본값으로 사용합니다. 첫 번째 범위의 첫 번째 ID에 대해 검증합니다. -

RunAsAny- 기본값이 제공되지 않습니다.fsGroupID를 지정할 수 있습니다.

13.1.4. CCS 클러스터의 볼륨 제어

SCC의 volumes 필드를 설정하여 CCO(Customer Cloud Subscription) 클러스터를 사용하여 OpenShift Dedicated에 대한 특정 볼륨 유형의 사용을 제어할 수 있습니다.

이 필드에 허용되는 값은 볼륨 생성 시 정의되는 볼륨 소스에 해당합니다.

-

awsElasticBlockStore -

azureDisk -

azureFile -

cephFS -

cinder -

configMap -

csi -

downwardAPI -

emptyDir -

fc -

flexVolume -

flocker -

gcePersistentDisk -

ephemeral -

gitRepo -

glusterfs -

hostPath -

iscsi -

nfs -

persistentVolumeClaim -

photonPersistentDisk -

portworxVolume -

projected -

quobyte -

rbd -

scaleIO -

secret -

storageos -

vsphereVolume - * (모든 볼륨 유형의 사용을 허용하는 특수 값)

-

none(모든 볼륨 유형의 사용을 허용하지 않는 특수 값입니다. 이전 버전과의 호환성을 위해서만 존재합니다.)

새 SCC에 허용되는 볼륨의 최소 권장 집합은 configMap, downwardAPI, emptyDir, persistentVolumeClaim, secret, projected입니다.

OpenShift Dedicated의 각 릴리스에 새 유형이 추가되므로 허용되는 볼륨 유형 목록은 포괄적이지 않습니다.

이전 버전과의 호환성을 위해 allowHostDirVolumePlugin을 사용하면 volumes 필드의 설정을 덮어씁니다. 예를 들어, allowHostDirVolumePlugin이 false로 설정되어 있지만 volumes 필드에서 허용되는 경우 volumes에서 hostPath 값이 제거됩니다.

13.1.5. 승인 제어

SCC를 통한 허용 제어를 사용하면 사용자에게 부여된 기능을 기반으로 리소스 생성을 제어할 수 있습니다.

SCC 측면에서는 허용 컨트롤러가 컨텍스트에서 사용 가능한 사용자 정보를 검사하여 적절한 SCC 집합을 검색할 수 있음을 의미합니다. 이 경우 Pod에 운영 환경에 대한 요청을 하거나 Pod에 적용할 일련의 제약 조건을 생성할 수 있는 권한이 부여됩니다.

허용 작업에서 Pod를 승인하는 데 사용하는 SCC 집합은 사용자 ID 및 사용자가 속하는 그룹에 따라 결정됩니다. 또한 Pod에서 서비스 계정을 지정하는 경우, 허용된 SCC 집합에 서비스 계정에 액세스할 수 있는 모든 제약 조건이 포함됩니다.

배포와 같은 워크로드 리소스를 생성할 때 서비스 계정만 SCC를 찾고 Pod가 생성될 때 Pod를 허용하는 데 사용됩니다.

허용 작업에서는 다음 방법을 사용하여 Pod에 대한 최종 보안 컨텍스트를 생성합니다.

- 사용 가능한 모든 SCC를 검색합니다.

- 요청에 지정되지 않은 보안 컨텍스트 설정에 대한 필드 값을 생성합니다.

- 사용 가능한 제약 조건에 대해 최종 설정을 검증합니다.

일치하는 제약 조건 집합이 있는 경우 Pod가 승인됩니다. 요청을 SCC와 일치시킬 수 없는 경우 Pod가 거부됩니다.

Pod는 SCC에 대해 모든 필드를 검증해야 합니다. 다음은 검증이 필요한 필드 중 단 2개의 예입니다.

이러한 예제는 사전 할당된 값을 사용하는 전략 컨텍스트에 있습니다.

MustRunAs의 FSGroup SCC 전략

Pod에서 fsGroup ID를 정의하는 경우 해당 ID는 기본 fsGroup ID와 같아야 합니다. 그렇지 않으면 해당 SCC에서 Pod를 검증하지 않고 다음 SCC를 평가합니다.

SecurityContextConstraints.fsGroup 필드에 값 RunAsAny가 있고 Pod 사양에서 Pod.spec.securityContext.fsGroup을 생략하는 경우, 이 필드는 유효한 것으로 간주됩니다. 유효성을 확인하는 동안 다른 SCC 설정에서 다른 Pod 필드를 거부하여 Pod가 실패할 수 있습니다.

MustRunAs의 SupplementalGroups SCC 전략

Pod 사양에서 하나 이상의 supplementalGroups ID를 정의하는 경우, Pod의 ID는 네임스페이스의 openshift.io/sa.scc.supplemental-groups 주석에 있는 ID 중 하나와 같아야 합니다. 그렇지 않으면 해당 SCC에서 Pod를 검증하지 않고 다음 SCC를 평가합니다.

SecurityContextConstraints.supplementalGroups 필드에 값 RunAsAny가 있고 Pod 사양에서 Pod.spec.securityContext.supplementalGroups를 생략하는 경우, 이 필드는 유효한 것으로 간주됩니다. 유효성을 확인하는 동안 다른 SCC 설정에서 다른 Pod 필드를 거부하여 Pod가 실패할 수 있습니다.

13.1.6. 보안 컨텍스트 제약 조건 우선순위 지정

SCC(보안 컨텍스트 제약 조건)에는 승인 컨트롤러의 요청을 확인할 때 순서에 영향을 주는 우선순위 필드가 있습니다.

우선순위 0 은 가능한 가장 낮은 우선 순위입니다. nil 우선순위는 0 또는 가장 낮은 우선순위로 간주됩니다. 정렬 시 우선순위가 높은 SCC가 집합의 앞쪽으로 이동합니다.

사용 가능한 전체 SCC 집합이 결정되면 SCC가 다음과 같은 방식으로 정렬됩니다.

- 우선순위가 가장 높은 SCC가 먼저 정렬됩니다.

- 우선순위가 동일한 경우 SCC는 가장 제한적인 것에서 가장 제한적이지 않은 것으로 정렬됩니다.

- 우선순위와 제한이 모두 동일한 경우 SCC는 이름별로 정렬됩니다.

기본적으로 클러스터 관리자에게 부여되는 anyuid SCC는 SCC 집합에서 우선순위가 부여됩니다. 이를 통해 클러스터 관리자는 Pod의 SecurityContext 에 RunAsUser 를 지정하여 모든 사용자로 Pod를 실행할 수 있습니다.

13.2. 미리 할당된 보안 컨텍스트 제약 조건 값 정보

허용 컨트롤러는 SCC(보안 컨텍스트 제약 조건)의 특정 조건을 인식하여 네임스페이스에서 미리 할당된 값을 조회하고 pod를 처리하기 전에 SCC를 채울 수 있습니다. 각 SCC 전략은 실행 중인 pod에 정의된 다양한 ID에 대한 최종 값을 만들기 위해 pod 사양 값으로 집계된 각 정책에 대해, 허용된 경우 사전 할당된 값을 사용하여 다른 전략과 독립적으로 평가됩니다.

다음 SCC를 사용하면 Pod 사양에 범위가 정의되지 않은 경우 허용 컨트롤러에서 사전 할당된 값을 찾습니다.

-

최소 또는 최대 집합이 없는

MustRunAsRange의RunAsUser전략. 허용 작업에서는 범위 필드를 채우기 위해openshift.io/sa.scc.uid-range주석을 찾습니다. -

수준이 설정되지 않은

MustRunAs의SELinuxContext전략. 허용 작업에서는 수준을 채울openshift.io/sa.scc.mcs주석을 찾습니다. -

MustRunAs의FSGroup전략. 허용 작업에서는openshift.io/sa.scc.supplemental-group주석을 찾습니다. -

MustRunAs의SupplementalGroups전략. 허용 작업에서는openshift.io/sa.scc.supplemental-group주석을 찾습니다.

생성 단계 중 보안 컨텍스트 공급자는 Pod에서 구체적으로 설정되지 않은 모든 매개변수 값으로 기본값을 사용합니다. 기본값은 선택한 전략에 따라 다릅니다.

-

RunAsAny및MustRunAsNonRoot전략에서는 기본값을 제공하지 않습니다. Pod에 그룹 ID와 같은 매개변수 값이 필요한 경우, Pod 사양에 값을 정의해야 합니다. -

MustRunAs(단일 값) 전략에서는 항상 사용되는 기본값을 제공합니다. 예를 들어, 그룹 ID의 경우 Pod 사양에서 고유한 ID 값을 정의하더라도 네임스페이스의 기본 매개변수 값도 Pod의 그룹에 나타납니다. -

MustRunAsRange및MustRunAs(범위 기반) 전략에서는 최소 범위 값을 제공합니다. 단일 값MustRunAs전략과 마찬가지로 네임스페이스의 기본 매개 변수 값이 실행 중인 Pod에 나타납니다. 범위 기반 전략을 여러 범위로 구성할 수 있는 경우, 처음 구성된 최소 범위 값을 제공합니다.

openshift.io/sa.scc.supplemental-groups 주석이 네임스페이스에 존재하지 않는 경우, FSGroup 및 SupplementalGroups 전략이 openshift.io/sa.scc.uid-range 주석으로 변경됩니다. 둘 다 존재하지 않으면 SCC가 생성되지 않습니다.

기본적으로 주석 기반 FSGroup 전략은 주석의 최솟값에 따라 단일 범위로 자체 구성됩니다. 예를 들어, 주석이 1/3이면 FSGroup 전략은 최솟값이자 최댓값인 1로 구성됩니다. FSGroup 필드에 더 많은 그룹을 허용하려면 주석을 사용하지 않는 사용자 정의 SCC를 구성하면 됩니다.

openshift.io/sa.scc.supplemental-groups 주석에는 <start>/<length 또는 <start>-<end> 형식의 쉼표로 구분된 블록 목록을 사용할 수 있습니다. openshift.io/sa.scc.uid-range 주석에는 단일 블록만 사용할 수 있습니다.

13.3. 보안 컨텍스트 제약 조건의 예