클러스터

클라우드 공급자 전반에서 클러스터를 생성, 가져오기 및 관리하는 방법을 알아보려면 자세히 알아보십시오.

초록

1장. 클러스터 관리

Kubernetes 콘솔용 Red Hat Advanced Cluster Management를 사용하여 클라우드 공급자 전반에서 클러스터를 생성, 가져오기 및 관리하는 방법을 알아보십시오. 다음 주제에서 공급자 간에 클러스터를 관리하는 방법을 알아보십시오.

- 지원되는 공급자

- 관리형 클러스터 스케일링

- 이미지 릴리스

- 베어 메탈 자산 생성 및 수정

- 인프라 환경 생성

- 인증 정보 관리 개요

- 클러스터 생성

- 대상 관리 클러스터를 허브 클러스터로 가져오기

- 프록시 환경에서 클러스터 생성

- 클러스터 프록시 애드온 활성화

- 특정 클러스터 관리 역할 구성

- 클러스터 라벨 관리

- ManagedClusterSets 생성 및 관리 (기술 프리뷰)

- 배치와 함께 ManagedClusterSets 사용

- 클러스터 풀 관리 (기술 프리뷰)

- 관리 클러스터에서 실행되도록 Ansible Tower 작업 구성

- 클러스터 풀에서 클러스터 요청

- 호스트된 컨트롤 플레인 클러스터 사용 (기술 프리뷰)

- Discovery 소개

- 클러스터 업그레이드

- 관리에서 클러스터 제거

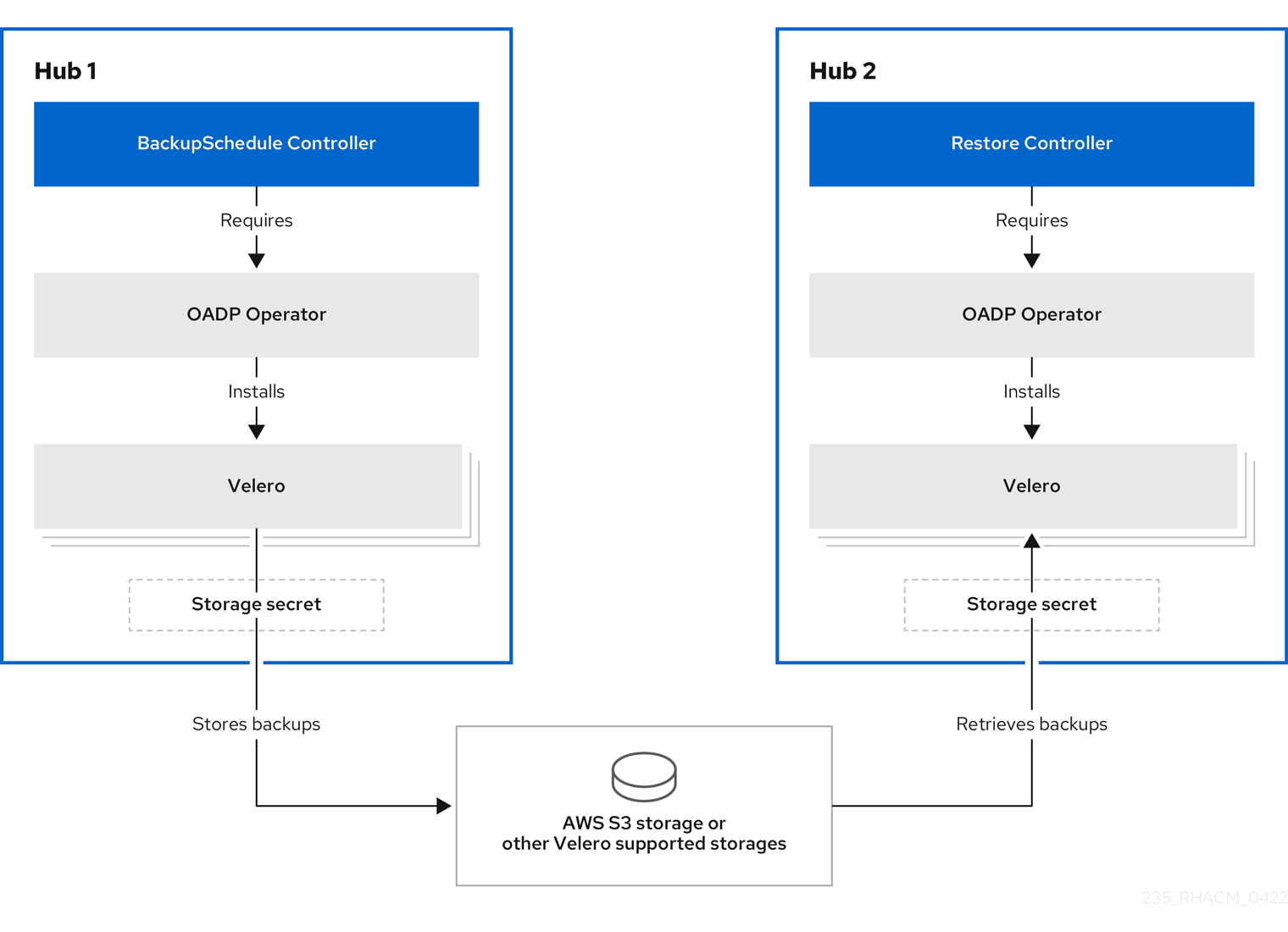

- 클러스터 백업 및 복원 Operator

1.1. 클러스터 라이프사이클 아키텍처

Red Hat Advanced Cluster Management for Kubernetes에는 허브 클러스터와 관리형 클러스터의 두 가지 주요 유형이 있습니다.

hub 클러스터는 Red Hat Advanced Cluster Management for Kubernetes가 설치된 기본 클러스터입니다. 허브 클러스터를 사용하여 다른 Kubernetes 클러스터를 생성, 관리 및 모니터링할 수 있습니다.

관리형 클러스터는 hub 클러스터에서 관리하는 Kubernetes 클러스터입니다. Red Hat Advanced Cluster Management hub 클러스터를 사용하여 일부 클러스터를 생성할 수 있지만 허브 클러스터에서 관리할 기존 클러스터를 가져올 수도 있습니다.

Red Hat Advanced Cluster Management를 사용하여 관리형 클러스터를 생성하면 Hive 리소스가 있는 Red Hat OpenShift Container Platform 클러스터 설치 프로그램을 사용하여 클러스터가 생성됩니다. OpenShift Container Platform 설치 개요는 OpenShift Container Platform 설명서에서 확인하여 OpenShift Container Platform 설치 프로그램으로 클러스터 설치 프로세스에 대한 자세한 내용을 확인할 수 있습니다.

다음 다이어그램은 클러스터 관리를 위해 Red Hat Advanced Cluster Management와 함께 설치된 구성 요소를 보여줍니다.

클러스터 라이프사이클 관리 아키텍처의 구성 요소에는 다음 항목이 포함됩니다.

hub 클러스터의 구성 요소:

- 콘솔: Red Hat Advanced Cluster Management 관리 클러스터의 클러스터 라이프사이클을 관리할 수 있는 웹 기반 인터페이스를 제공합니다.

- Hive Controller: Red Hat Advanced Cluster Management로 생성한 클러스터를 프로비저닝합니다. 또한 Hive 컨트롤러는 Red Hat Advanced Cluster Management에서 생성한 관리형 클러스터를 분리하고 삭제합니다.

- 관리형 클러스터 가져오기 컨트롤러: klusterlet Operator를 관리형 클러스터에 배포합니다.

- Klusterlet Add-on Controller: klusterlet add-on Operator를 관리 클러스터에 배포합니다.

관리형 클러스터의 구성 요소:

- Klusterlet Operator: 관리 클러스터에 등록 및 작업 컨트롤러를 배포합니다.

등록 에이전트: hub 클러스터와 관리 클러스터를 등록합니다. 관리 클러스터가 hub 클러스터에 액세스할 수 있도록 다음 권한이 자동으로 생성됩니다.

ClusterRole

- 에이전트가 인증서를 순환할 수 있도록 허용

-

에이전트가 hub 클러스터에서 관리하는 클러스터를 /

list/update/watch - 에이전트가 허브 클러스터에서 관리하는 클러스터의 상태를 업데이트할 수 있습니다.

hub 클러스터의 hub 클러스터 네임스페이스에서 생성된 역할

-

관리형 클러스터 등록 에이전트가

조정.k8s.io 리스를가져오거나업데이트할수 있습니다. -

에이전트가 관리되는 클러스터 애드온

을/list/watch할 수 있도록 허용 - 에이전트가 관리 클러스터 애드온의 상태를 업데이트할 수 있도록 허용

-

관리형 클러스터 등록 에이전트가

작업 에이전트: 매니페스트 작업을 관리 클러스터에 적용합니다. 관리 클러스터가 hub 클러스터에 액세스할 수 있도록 다음 권한이 자동으로 생성됩니다.

hub 클러스터의 hub 클러스터 네임스페이스에서 생성된 역할

- 작업 에이전트에서 허브 클러스터로 이벤트를 보낼 수 있음

-

에이전트가 /

list/watch/updatethemanifestworks리소스를가져올 수있도록 허용 -

에이전트가

manifestworks리소스의 상태를 업데이트할 수 있도록 허용

1.2. 관리형 클러스터 스케일링 (기술 프리뷰)

Red Hat Advanced Cluster Management에서 생성한 클러스터의 경우 가상 머신 크기 및 노드 수와 같은 관리형 클러스터 사양을 사용자 지정하고 조정할 수 있습니다. 다른 공급자에서 가져온 관리형 클러스터를 확장하려면 공급자 관리 클러스터 스케일링을 참조하십시오.

기술 프리뷰: Kubernetes용 Red Hat Advanced Cluster Management에서 관리하는 많은 클러스터는 Red Hat Advanced Cluster Management 콘솔 또는 명령줄과 MachinePool 리소스를 사용하여 확장할 수 있습니다.

-

MachinePool리소스를 사용하는 것은 Red Hat Advanced Cluster Management에서 생성한 베어 메탈 클러스터에서 지원되지 않는 기능입니다. -

MachinePool리소스는 관리 클러스터에서MachineSet리소스를 그룹화하는 hub 클러스터의 Kubernetes 리소스입니다. -

MachinePool리소스는 영역 구성, 인스턴스 유형, 루트 스토리지를 포함하여 머신 리소스 집합을 균일하게 구성합니다. -

MachinePool을 사용하면 원하는 노드 수를 수동으로 구성하거나 관리형 클러스터에서 노드의 자동 스케일링을 구성할 수 있습니다.

1.2.1. 자동 확장

자동 스케일링을 구성하면 트래픽이 부족할 때 리소스 비용을 줄이고 리소스에 대한 수요가 증가할 때 리소스가 충분한지 확인하기 위해 필요에 따라 확장할 수 있는 클러스터의 유연성을 제공합니다.

1.2.1.1. 자동 스케일링 활성화

Red Hat Advanced Cluster Management 콘솔을 사용하여

MachinePool리소스에서 자동 스케일링을 활성화하려면 다음 단계를 완료하십시오.- Red Hat Advanced Cluster Management 탐색에서 인프라 > 클러스터를 선택합니다.

- 대상 클러스터의 이름을 클릭하고 머신 풀 탭을 선택합니다.

- 시스템 풀 페이지의 대상 시스템 풀의 옵션 메뉴에서 자동 스케일링 활성화를 선택합니다.

최소 및 최대 머신 세트 복제본 수를 선택합니다. 머신 세트 복제본은 클러스터의 노드에 직접 매핑됩니다.

스케일 을 클릭한 후 콘솔에 반영하는 데 몇 분이 걸릴 수 있습니다. 머신 풀 탭 알림이 있는 경우 시스템 보기 를 클릭하여 스케일링 작업의 상태를 볼 수 있습니다.

명령줄을 사용하여

MachinePool리소스에서 자동 스케일링을 활성화하려면 다음 단계를 완료합니다.다음 명령을 입력하여 머신 풀 목록을 확인합니다.

oc get machinepools -n <managed-cluster-namespace>managed-cluster-namespace를 대상 관리 클러스터의 네임스페이스로 교체합니다.다음 명령을 입력하여 머신 풀의 YAML 파일을 편집합니다.

oc edit machinepool <name-of-MachinePool-resource> -n <namespace-of-managed-cluster>name-of-MachinePool-resource를MachinePool리소스의 이름으로 바꿉니다.namespace-of-managed-cluster를 관리 클러스터의 네임스페이스 이름으로 교체합니다.-

YAML 파일에서

spec.replicas필드를 삭제합니다. -

spec.autoscaling.minReplicas설정 및spec.autoscaling.maxReplicas필드를 리소스 YAML에 추가합니다. -

minReplicas설정에 최소 복제본 수를 추가합니다. -

최대 복제본 수를

maxReplicas설정에 추가합니다. - 파일을 저장하여 변경 사항을 제출합니다.

머신 풀에 자동 스케일링이 활성화됩니다.

1.2.1.2. 자동 스케일링 비활성화

콘솔 또는 명령줄을 사용하여 자동 스케일링을 비활성화할 수 있습니다.

Red Hat Advanced Cluster Management 콘솔을 사용하여 자동 스케일링을 비활성화하려면 다음 단계를 완료하십시오.

- Red Hat Advanced Cluster Management 탐색에서 인프라 > 클러스터를 선택합니다.

- 대상 클러스터의 이름을 클릭하고 머신 풀 탭을 선택합니다.

- 시스템 풀 페이지의 대상 시스템 풀의 Options 메뉴에서 Disable autoscale 을 선택합니다.

원하는 머신 세트 복제본 수를 선택합니다. 머신 세트 복제본은 클러스터의 노드와 직접 매핑됩니다.

스케일 을 클릭한 후 콘솔에 표시되는 데 몇 분이 걸릴 수 있습니다. 머신 풀 탭의 알림에서 머신 보기 를 클릭하여 스케일링 상태를 볼 수 있습니다.

명령줄을 사용하여 자동 스케일링을 비활성화하려면 다음 단계를 완료합니다.

다음 명령을 입력하여 머신 풀 목록을 확인합니다.

oc get machinepools -n <managed-cluster-namespace>managed-cluster-namespace를 대상 관리 클러스터의 네임스페이스로 교체합니다.다음 명령을 입력하여 머신 풀의 YAML 파일을 편집합니다.

oc edit machinepool <name-of-MachinePool-resource> -n <namespace-of-managed-cluster>name-of-MachinePool-resource를MachinePool리소스의 이름으로 바꿉니다.namespace-of-managed-cluster를 관리 클러스터의 네임스페이스 이름으로 교체합니다.-

YAML 파일에서

spec.autoscaling필드를 삭제합니다. -

spec.replicas필드를 리소스 YAML에 추가합니다. -

replicas설정에 복제본 수를 추가합니다. - 파일을 저장하여 변경 사항을 제출합니다.

자동 스케일링이 비활성화되어 있습니다.

1.2.2. 클러스터 수동 스케일링

클러스터 자동 스케일링을 활성화하지 않으려면 Red Hat Advanced Cluster Management 콘솔 또는 명령줄을 사용하여 클러스터가 유지 관리하려는 복제본의 정적 수를 변경할 수 있습니다. 필요에 따라 크기를 늘리거나 줄이는 데 도움이 될 수 있습니다.

Red Hat Advanced Cluster Management 콘솔을 사용하여

MachinePool리소스를 수동으로 확장하려면 다음 단계를 완료하십시오.- Red Hat Advanced Cluster Management 탐색에서 인프라 > 클러스터를 선택합니다.

대상 클러스터의 이름을 클릭하고 머신 풀 탭을 선택합니다.

참고: Autoscale 필드의 값이 활성화되어 있는 경우 계속하기 전에 자동 스케일링 비활성화 단계를 완료하여 먼저 자동 스케일링 기능을 비활성화 해야 합니다.

- 시스템 풀의 옵션 메뉴에서 스케일 머신 풀( Scale machine pool )을 선택합니다.

- 머신 풀 크기를 조정하도록 머신 세트 복제본 수를 조정합니다.

명령줄을 사용하여

MachinePool리소스를 확장하려면 다음 단계를 완료합니다.다음 명령을 입력하여 머신 풀 목록을 확인합니다.

oc get machinepools -n <managed-cluster-namespace>managed-cluster-namespace를 대상 관리 클러스터의 네임스페이스로 교체합니다.다음 명령을 입력하여 머신 풀의 YAML 파일을 편집합니다.

oc edit machinepool <name-of-MachinePool-resource> -n <namespace-of-managed-cluster>name-of-MachinePool-resource를MachinePool리소스의 이름으로 바꿉니다.namespace-of-managed-cluster를 관리 클러스터의 네임스페이스 이름으로 교체합니다.-

YAML의

spec.replicas구성을 복제본 수로 업데이트합니다. - 파일을 저장하여 변경 사항을 제출합니다.

참고: 가져오기 관리형 클러스터에는 Red Hat Advanced Cluster Management에서 생성한 클러스터와 동일한 리소스가 없습니다. 따라서 클러스터를 확장하는 절차가 다릅니다. 가져온 클러스터의 클러스터 확장 방법에 대한 정보가 포함된 공급자의 제품 설명서를 참조하십시오.

예를 들어 권장 클러스터 스케일링 관행 및 사용 중인 버전에 적용되는 OpenShift Container Platform 설명서에서 MachineSet을 수동으로 스케일링 할 수 있습니다.

1.3. 이미지 릴리스

Kubernetes용 Red Hat Advanced Cluster Management를 사용하여 공급자에 클러스터를 생성할 때 새 클러스터에 사용할 릴리스 이미지를 지정해야 합니다. 릴리스 이미지는 클러스터를 빌드하는 데 사용되는 Red Hat OpenShift Container Platform 버전을 지정합니다.

릴리스 이미지를 참조하는 파일은 acm-hive-openshift-releases GitHub 리포지토리에서 유지 관리되는 YAML 파일입니다. Red Hat Advanced Cluster Management는 해당 파일을 사용하여 콘솔에서 사용 가능한 릴리스 이미지 목록을 생성합니다. 여기에는 OpenShift Container Platform의 최신 빠른 채널 이미지가 포함됩니다. 콘솔은 최신 OpenShift Container Platform의 최신 버전용 최신 릴리스 이미지만 표시합니다. 예를 들어 콘솔 옵션에 다음 릴리스 이미지가 표시될 수 있습니다.

- quay.io/openshift-release-dev/ocp-release:4.6.23-x86_64

- quay.io/openshift-release-dev/ocp-release:4.10.1-x86_64

참고: console에서 클러스터를 생성할 때: visible: 'true' 레이블이 있는 이미지만 선택할 수 있습니다. ClusterImageSet 리소스의 이 레이블 예는 다음 콘텐츠에서 제공됩니다.

apiVersion: config.openshift.io/v1

kind: ClusterImageSet

metadata:

labels:

channel: fast

visible: 'true'

name: img4.10.1-x86-64-appsub

spec:

releaseImage: quay.io/openshift-release-dev/ocp-release:4.10.1-x86_64

추가 릴리스 이미지가 저장되지만 콘솔에는 표시되지 않습니다. 사용 가능한 릴리스 이미지를 모두 보려면 CLI에서 kubectl get clusterimageset 를 실행합니다. 최신 릴리스 이미지로 클러스터를 생성하도록 최신 버전만 콘솔에 있습니다. 경우에 따라 특정 버전인 클러스터를 생성해야 할 수도 있습니다. 따라서 이전 버전을 사용할 수 있습니다. Red Hat Advanced Cluster Management는 해당 파일을 사용하여 콘솔에서 사용 가능한 릴리스 이미지 목록을 생성합니다. 여기에는 OpenShift Container Platform의 최신 빠른 채널 이미지가 포함됩니다.

리포지토리에는 릴리스 이미지로 작업할 때 사용하는 디렉터리인 clusterImageSets 디렉터리와 서브스크립션 디렉터리가 포함되어 있습니다.

clusterImageSets 디렉터리에는 다음 디렉터리가 포함되어 있습니다.

- fast: 지원되는 각 OpenShift Container Platform 버전의 최신 릴리스 이미지를 참조하는 파일이 포함되어 있습니다. 이 폴더의 릴리스 이미지는 테스트, 확인 및 지원됩니다.

- 릴리스: 각 OpenShift Container Platform 버전(테이블, 빠른, 후보 채널)의 모든 릴리스 이미지를 참조하는 파일이 포함되어 있습니다. 이러한 릴리스는 모두 테스트되고 안정적인 것으로 확인되지 않았습니다.

- stable: 지원되는 각 OpenShift Container Platform 버전에 대한 릴리스 이미지의 최신 두 가지 안정적인 버전을 참조하는 파일이 포함되어 있습니다.

참고: 기본적으로 현재 릴리스 이미지 목록은 한 시간씩 업데이트됩니다. 제품을 업그레이드한 후 새 버전의 제품에 권장되는 릴리스 이미지 버전을 반영하는 데 최대 1시간이 걸릴 수 있습니다.

다음과 같은 세 가지 방법으로 자체 ClusterImageSets 를 큐레이션할 수 있습니다.

세 가지 방법 중 첫 번째 단계는 포함된 서브스크립션을 비활성화하여 최신 빠른 채널 이미지를 자동으로 업데이트하는 것입니다. multiclusterhub 리소스에서 installer 매개변수를 사용하여 최신 fast ClusterImageSets 의 자동 큐레이션을 비활성화할 수 있습니다. spec.disableUpdateClusterImageSets 매개변수를 true 와 false 로 전환하면 Red Hat Advanced Cluster Management와 함께 설치된 서브스크립션이 각각 비활성화 또는 활성화됩니다. 자체 이미지를 큐레이팅하려면 spec.disableUpdateClusterImageSets 를 true 로 설정하여 서브스크립션을 비활성화합니다.

옵션 1: 클러스터를 생성할 때 콘솔에서 사용할 특정 ClusterImageSet 의 이미지 참조를 지정합니다. 지정한 각 새 항목은 persists이며 향후 모든 클러스터 프로비저닝에 사용할 수 있습니다. 항목의 예는 quay.io/openshift-release-dev/ocp-release:4.6.8-x86_64 입니다.

옵션 2: acm-hive-openshift-releases GitHub 리포지토리에서 ClusterImageSets YAML 파일을 수동으로 생성하고 적용합니다.

옵션 3: acm-hive-openshift-releases GitHub 리포지토리의 README.md 를 따라 분기된 GitHub 리포지토리에서 ClusterImageSets 자동 업데이트를 활성화합니다.

Subscription 디렉터리에는 릴리스 이미지 목록을 가져올 위치를 지정하는 파일이 포함되어 있습니다.

Red Hat Advanced Cluster Management의 기본 릴리스 이미지는 Quay.io 디렉터리에 제공됩니다.

이미지는 릴리스 2.5의 acm-hive-openshift-releases GitHub 리포지토리에 있는 파일에서 참조합니다.

1.3.1. 다른 아키텍처에 클러스터를 배포할 릴리스 이미지 생성

두 아키텍처의 파일이 포함된 릴리스 이미지를 수동으로 생성하여 허브 클러스터의 아키텍처와 다른 아키텍처에 클러스터를 생성할 수 있습니다.

예를 들어 ppc64le,aarch64 또는 s390x 아키텍처에서 실행 중인 허브 클러스터에서 x86_64 클러스터를 생성해야 할 수 있습니다. 새 릴리스 이미지를 사용하면 OpenShift Container Platform 릴리스 레지스트리에서 다중 아키텍처 이미지 매니페스트를 제공할 수 있으므로 두 파일 세트로 릴리스 이미지를 생성하면 클러스터 생성에 성공합니다.

릴리스 이미지를 생성하려면 아키텍처 유형에 대한 다음 예제와 유사한 단계를 완료합니다.

OpenShift Container Platform 릴리스 레지스트리에서

x86_64,s390x,aarch64및ppc64le릴리스 이미지가 포함된 매니페스트 목록을 생성합니다.다음 예제 명령을 사용하여 Quay 리포지토리에서 해당 환경의 두 아키텍처에 대한 매니페스트 목록을 가져옵니다.

podman pull quay.io/openshift-release-dev/ocp-release:4.10.1-x86_64 podman pull quay.io/openshift-release-dev/ocp-release:4.10.1-ppc64le podman pull quay.io/openshift-release-dev/ocp-release:4.10.1-s390x podman pull quay.io/openshift-release-dev/ocp-release:4.10.1-aarch64이미지를 유지보수하는 프라이빗 리포지토리에 로그인합니다.

podman login <private-repo>private-repo를 리포지토리 경로로 바꿉니다.환경에 적용되는 다음 명령을 실행하여 프라이빗 리포지토리에 릴리스 이미지 매니페스트를 추가합니다.

podman push quay.io/openshift-release-dev/ocp-release:4.10.1-x86_64 <private-repo>/ocp-release:4.10.1-x86_64 podman push quay.io/openshift-release-dev/ocp-release:4.10.1-ppc64le <private-repo>/ocp-release:4.10.1-ppc64le podman push quay.io/openshift-release-dev/ocp-release:4.10.1-s390x <private-repo>/ocp-release:4.10.1-s390x podman push quay.io/openshift-release-dev/ocp-release:4.10.1-aarch64 <private-repo>/ocp-release:4.10.1-aarch64private-repo를 리포지토리 경로로 바꿉니다.새 정보에 대한 매니페스트를 생성합니다.

podman manifest create mymanifest두 릴리스 이미지에 대한 참조를 매니페스트 목록에 추가합니다.

podman manifest add mymanifest <private-repo>/ocp-release:4.10.1-x86_64 podman manifest add mymanifest <private-repo>/ocp-release:4.10.1-ppc64le podman manifest add mymanifest <private-repo>/ocp-release:4.10.1-s390x podman manifest add mymanifest <private-repo>/ocp-release:4.10.1-aarch64private-repo를 리포지토리 경로로 바꿉니다.매니페스트 목록의 목록을 기존 매니페스트와 병합합니다.

podman manifest push mymanifest docker://<private-repo>/ocp-release:4.10.1private-repo를 리포지토리 경로로 바꿉니다.

hub 클러스터에서 리포지터리의 매니페스트를 참조하는 릴리스 이미지를 만듭니다.

다음 예와 유사한 정보가 포함된 YAML 파일을 생성합니다.

apiVersion: hive.openshift.io/v1 kind: ClusterImageSet metadata: labels: channel: fast visible: "true" name: img4.10.1-appsub spec: releaseImage: <private-repo>/ocp-release:4.10.1private-repo를 리포지토리 경로로 바꿉니다.hub 클러스터에서 다음 명령을 실행하여 변경 사항을 적용합니다.

oc apply -f <file-name>.yamlfile-name을 방금 생성한 YAML 파일의 이름으로 바꿉니다.

- OpenShift Container Platform 클러스터를 생성할 때 새 릴리스 이미지를 선택합니다.

- Red Hat Advanced Cluster Management 콘솔을 사용하여 관리형 클러스터를 배포하는 경우 클러스터 생성 프로세스 중 아키텍처 필드에서 관리 클러스터의 아키텍처를 지정합니다.

생성 프로세스에서는 병합된 릴리스 이미지를 사용하여 클러스터를 생성합니다.

1.3.2. 사용 가능한 릴리스 이미지 동기화

릴리스 이미지가 자주 업데이트되므로 릴리스 이미지 목록을 동기화하여 사용 가능한 최신 버전을 선택할 수 있습니다. 릴리스 이미지는 릴리스 2.5용 acm-hive-openshift-releases GitHub 리포지토리에서 사용할 수 있습니다.

릴리스 이미지의 안정성에는 세 가지 수준이 있습니다.

| 카테고리 | 설명 |

| stable | 클러스터 설치 및 빌드가 올바르게 확인되는 완전히 테스트된 이미지입니다. |

| 신속 (Fast) | 부분적으로 테스트되었지만 안정된 버전보다 안정적이지 않을 수 있습니다. |

| candidate | 아직 테스트되지 않았지만 가장 최신 이미지입니다. 버그가 있을 수 있습니다. |

다음 단계를 완료하여 목록을 새로 고칩니다.

-

설치 관리자 관리

acm-hive-openshift-releases서브스크립션이 활성화된 경우multiclusterhub리소스에서disableUpdateClusterImageSets값을true로 설정하여 서브스크립션을 비활성화합니다. - 릴리스 2.5에 대해 acm-hive-openshift-releases GitHub 리포지토리를 복제합니다.

다음 명령과 유사한 명령을 입력하여 서브스크립션을 제거합니다.

oc delete -f subscribe/subscription-fast안정적인 릴리스 이미지에 연결하고 다음 명령을 입력하여 Kubernetes 허브 클러스터용 Red Hat Advanced Cluster Management 클러스터를 동기화합니다.

make subscribe-stable참고: Linux 또는 MacOS 운영 체제를 사용하는 경우에만 이

make명령을 실행할 수 있습니다.약 1분 후에

안정적인릴리스 이미지의 최신 목록을 사용할 수 있습니다.빠른 릴리스 이미지를 동기화하고 표시하려면 다음 명령을 입력합니다.

make subscribe-fast참고: Linux 또는 MacOS 운영 체제를 사용하는 경우에만 이

make명령을 실행할 수 있습니다.명령을 실행한 후 약 1분 후에 사용 가능한

안정적인빠른릴리스 이미지 목록이 현재 사용 가능한 이미지로 업데이트됩니다.후보릴리스 이미지를 동기화하고 표시하려면 다음 명령을 입력합니다.make subscribe-candidate참고: Linux 또는 MacOS 운영 체제를 사용하는 경우에만 이

make명령을 실행할 수 있습니다.명령을 실행한 후 약 1분 후 사용 가능한

안정적인,fast및candidate릴리스 이미지 목록이 현재 사용 가능한 이미지로 업데이트됩니다.

- 클러스터를 생성할 때 Red Hat Advanced Cluster Management 콘솔에서 현재 사용 가능한 릴리스 이미지 목록을 확인합니다.

다음 형식으로 명령을 입력하여 이러한 채널에서 업데이트 보기를 취소하여 업데이트 보기를 중지할 수 있습니다.

oc delete -f subscribe/subscription-fast

1.3.3. 연결된 경우 릴리스 이미지의 사용자 정의 목록 유지

모든 클러스터에 동일한 릴리스 이미지를 사용하도록 할 수 있습니다. 단순화하기 위해 클러스터를 생성할 때 사용할 수 있는 자체 사용자 정의 릴리스 이미지 목록을 생성할 수 있습니다. 사용 가능한 릴리스 이미지를 관리하려면 다음 단계를 완료합니다.

-

설치 관리자 관리

acm-hive-openshift-releases서브스크립션이 활성화된 경우multiclusterhub리소스에서disableUpdateClusterImageSets값을true로 설정하여 비활성화합니다. - acm-hive-openshift-releases GitHub 리포지토리 2.5 브랜치 를 분기합니다.

stolostron대신 분기된 리포지토리의 GitHub 이름에 액세스하도록spec: pathname을 변경하여./subscribe/channel.yaml파일을 업데이트합니다. 이 단계에서는 hub 클러스터가 릴리스 이미지를 검색하는 위치를 지정합니다. 업데이트된 콘텐츠는 다음 예와 유사해야 합니다.spec: type: Git pathname: https://github.com/<forked_content>/acm-hive-openshift-releases.gitforked_content를 분기된 리포지토리의 경로로 바꿉니다.Kubernetes 콘솔을 사용하여 클러스터를 생성할 때 사용할 수 있는 이미지의 YAML 파일을 ./clusterImageSets/stable/* 또는 ./clusterImageSets/fast/* 디렉터리에 추가합니다.

팁: 분기된 리포지토리에 변경 사항을 병합하여 기본 리포지토리에서 사용 가능한 YAML 파일을 검색할 수 있습니다.

- 분기된 리포지토리에 변경 사항을 커밋하고 병합합니다.

acm-hive-openshift-releases리포지토리를 복제한 후 빠른 릴리스 이미지 목록을 동기화하려면 다음 명령을 입력하여 빠른 이미지를 업데이트합니다.make subscribe-fast참고: Linux 또는 MacOS 운영 체제를 사용하는 경우에만 이

make명령을 실행할 수 있습니다.이 명령을 실행하면 사용 가능한 빠른 릴리스 이미지 목록이 현재 사용 가능한 이미지로 약 1분 후에 업데이트됩니다.

기본적으로 빠른 이미지만 나열됩니다. 안정적인 릴리스 이미지를 동기화하고 표시하려면 다음 명령을 입력합니다.

make subscribe-stable참고: Linux 또는 MacOS 운영 체제를 사용하는 경우에만 이

make명령을 실행할 수 있습니다.이 명령을 실행하면 약 1분 후에 현재 사용 가능한 이미지와 함께 사용 가능한 안정적인 릴리스 이미지 목록이 업데이트됩니다.

기본적으로 Red Hat Advanced Cluster Management는 몇 가지 ClusterImageSets를 사전 로드합니다. 다음 명령을 사용하여 사용 가능한 항목을 나열하고 기본값을 제거할 수 있습니다.

oc get clusterImageSets oc delete clusterImageSet <clusterImageSet_NAME>참고:

다중 클러스터hub리소스에서disableUpdate값을ClusterImageSetstrue로 설정하여 설치 관리자 관리 자동 업데이트를 비활성화하지 않은 경우 삭제한 모든 이미지가 자동으로 다시 생성됩니다.- 클러스터를 생성할 때 Red Hat Advanced Cluster Management 콘솔에서 현재 사용 가능한 릴리스 이미지 목록을 확인합니다.

1.3.4. 연결이 끊긴 동안 사용자 정의 릴리스 이미지 목록 유지

허브 클러스터에 인터넷 연결이 없는 경우 릴리스 이미지의 사용자 정의 목록을 유지 관리해야 하는 경우도 있습니다. 클러스터를 생성할 때 사용 가능한 릴리스 이미지의 자체 사용자 정의 목록을 생성할 수 있습니다. 연결이 끊긴 동안 사용 가능한 릴리스 이미지를 관리하려면 다음 단계를 완료합니다.

- 연결된 시스템에 있는 동안 acm-hive-openshift-releases GitHub 리포지토리로 이동하여 버전 2.5에 사용할 수 있는 클러스터 이미지 세트에 액세스합니다.

-

Kubernetes 허브 클러스터의 연결이 끊긴 Red Hat Advanced Cluster Management에 액세스할 수 있는 시스템에

clusterImageSets디렉터리를 복사합니다. 관리형 클러스터에 적합한 다음 단계를 완료하여 관리 대상 클러스터와 연결이 끊긴 리포지토리와 클러스터 이미지 세트 간의 매핑을 추가합니다.

-

OpenShift Container Platform 관리 클러스터의 경우

ImageContentSourcePolicy오브젝트를 사용하여 매핑을 완료하는 방법에 대한 정보는 이미지 레지스트리 저장소 미러링 구성을 참조하십시오. -

OpenShift Container Platform 클러스터가 아닌 관리형 클러스터의 경우

ManageClusterImageRegistryCRD를 사용하여 이미지 세트의 위치를 덮어씁니다. 매핑 을 위해 클러스터를 덮어쓰는 방법에 대한 정보는 사용자 정의 ManagedClusterImageRegistry CRD를 사용하여 클러스터 가져오기 를 참조하십시오.

-

OpenShift Container Platform 관리 클러스터의 경우

-

clusterImageSetYAML 콘텐츠를 수동으로 추가하여 Red Hat Advanced Cluster Management 콘솔을 사용하여 클러스터를 생성할 때 사용 가능한 이미지의 YAML 파일을 추가합니다. 나머지 OpenShift Container Platform 릴리스 이미지의

clusterImageSetYAML 파일을 수정하여 이미지를 저장하는 올바른 오프라인 리포지토리를 참조합니다. 업데이트는 다음 예와 유사해야 합니다.apiVersion: hive.openshift.io/v1 kind: ClusterImageSet metadata: name: img4.4.0-rc.6-x86-64 spec: releaseImage: IMAGE_REGISTRY_IPADDRESS_or_DNSNAME/REPO_PATH/ocp-release:4.4.0-rc.6-x86_64이미지가 YAML 파일에서 참조되는 오프라인 이미지 레지스트리에 로드되었는지 확인합니다.

각 YAML 파일에 대해 다음 명령을 입력하여 각

clusterImageSets를 생성합니다.oc create -f <clusterImageSet_FILE>clusterImageSet_FILE을 클러스터 이미지 세트 파일의 이름으로 교체합니다. 예를 들면 다음과 같습니다.oc create -f img4.9.9-x86_64.yaml추가할 각 리소스에 대해 이 명령을 실행하면 사용 가능한 릴리스 이미지 목록이 제공됩니다.

- 또는 Red Hat Advanced Cluster Management의 create 클러스터 콘솔에 이미지 URL을 직접 붙여넣을 수 있습니다. 이미지 URL을 추가하면 새 clusterImageSets가 생성되지 않는 경우 생성됩니다.

- 클러스터를 생성할 때 Red Hat Advanced Cluster Management 콘솔에서 현재 사용 가능한 릴리스 이미지 목록을 확인합니다.

1.4. 베어 메탈 자산 생성 및 수정

사용 중단 알림: 베어 메탈 자산을 사용하여 베어 메탈 클러스터를 생성하는 절차는 더 이상 사용되지 않습니다. 권장 프로세스에 대해서는 온-프레미스 환경에서 클러스터 생성을 참조하십시오.

베어 메탈 자산은 OpenShift Container Platform 클러스터를 실행하도록 구성하는 가상 또는 물리적 서버입니다. Red Hat Advanced Cluster Management for Kubernetes는 관리자가 생성하는 베어메탈 자산에 연결됩니다. 그런 다음 관리 클러스터에 베어 메탈 자산을 배포할 수 있습니다.

hub 클러스터 인벤토리 컨트롤러는 베어 메탈 자산 인벤토리 레코드를 보유하는 BareMetalAsset 라는 CRD(사용자 정의 리소스 정의)를 정의합니다. 관리형 클러스터를 프로비저닝할 때 인벤토리 컨트롤러는 관리 클러스터에서 해당 BareMetalHost 리소스로 BareMetalAsset 인벤토리 레코드를 조정합니다.

Red Hat Advanced Cluster Management는 BareMetalAsset CR을 사용하여 구성 관리 데이터베이스(CMDB) 또는 유사한 시스템에 입력한 레코드를 기반으로 클러스터 하드웨어를 프로비저닝합니다. 외부 도구 또는 자동화는 CMDB를 폴링하고 Red Hat Advanced Cluster Management API를 사용하여 관리 클러스터에서 후속 배포를 위해 hub 클러스터에 해당 BareMetalAsset 및 해당 Secret 리소스를 생성합니다.

다음 절차에 따라 Red Hat Advanced Cluster Management에서 관리하는 클러스터의 베어 메탈 자산을 생성하고 관리할 수 있습니다.

1.4.1. 사전 요구 사항

베어 메탈 자산을 생성하기 전에 다음 사전 요구 사항이 필요합니다.

- OpenShift Container Platform 버전 4.6 이상에 배포된 Red Hat Advanced Cluster Management hub 클러스터입니다.

- Red Hat Advanced Cluster Management hub 클러스터에 액세스하여 베어 메탈 자산에 연결합니다.

구성된 베어 메탈 자산으로 로그인하고, 로그인하고 관리하는 데 필요한 권한으로 자격 증명을 로그인합니다.

참고: 베어 메탈 자산에 대한 인증 정보에는 관리자가 제공하는 자산에 대한 다음 항목이 포함됩니다. BMC( 사용자 이름 암호 베이스 보드 관리 컨트롤러) 주소 부팅 NIC MAC 주소

1.4.2. 콘솔을 사용하여 베어 메탈 자산 생성

Kubernetes 콘솔용 Red Hat Advanced Cluster Management를 사용하여 베어 메탈 자산을 생성하려면 인프라 > 베어 메탈 자산으로 이동합니다. 베어 메탈 자산 만들기 를 선택하고 콘솔에서 절차를 완료합니다.

베어 메탈 자산의 이름은 클러스터를 생성할 때 이를 식별합니다.

베어 메탈 자산, 관리형 베어 메탈 클러스터 및 관련 시크릿은 동일한 네임스페이스에 있어야 합니다.

+ 이 네임스페이스에 액세스할 수 있는 사용자는 클러스터를 생성할 때 이 자산을 클러스터에 연결할 수 있습니다.

Baseboard Management Controller 주소는 호스트와의 통신을 활성화하는 컨트롤러입니다. 지원되는 프로토콜은 다음과 같습니다.

- 자세한 내용은 IPMI 2.0 사양 을 참조하십시오.

- 자세한 내용은 iDRAC(Integrated Dell Remote Access Controller 9) 지원을 참조하십시오.

- iRMC는 자세한 내용은 FUJITSU Software ServerView Suite integrated Remote Management Controller - iRMC S5 를 참조하십시오.

- 자세한 내용은 Redfish 사양 을 참조하십시오.

부팅 NIC MAC 주소는 베어 메탈 자산에서 호스트를 프로비저닝하는 데 사용되는 호스트의 네트워크 연결 NIC의 MAC 주소입니다.

베어 메탈에서 클러스터 생성을 계속할 수 있습니다.

1.4.3. CLI를 사용하여 베어 메탈 자산 생성

BareMetalAsset CR을 사용하여 클러스터의 특정 네임스페이스에 대한 베어 메탈 자산을 생성합니다. 각 BareMetalAsset 에는 동일한 네임스페이스에 BMC(Baseboard Management Controller) 인증 정보 및 시크릿 이름이 포함된 해당 Secret 도 있습니다.

1.4.3.1. 사전 요구 사항

- 허브 클러스터에 Kubernetes용 Red Hat Advanced Cluster Management를 설치합니다.

- Red Hat OpenShift CLI(oc)를 설치합니다.

-

cluster-admin권한이 있는 사용자로 로그인합니다.

1.4.3.2. 베어 메탈 자산 생성

- 사용자 환경에 베어 메탈 자산을 설치 및 프로비저닝합니다.

- BMC의 전원을 켜고 하드웨어의 IPMI 또는 Redfish BMC 주소 및 MAC 주소를 기록하십시오.

다음

BareMetalAsset및SecretCR을 생성하고 파일을baremetalasset-cr.yaml로 저장합니다.apiVersion: inventory.open-cluster-management.io/v1alpha1 kind: BareMetalAsset metadata: name: <baremetalasset-machine> namespace: <baremetalasset-namespace> spec: bmc: address: ipmi://<out_of_band_ip>:<port> credentialsName: baremetalasset-machine-secret bootMACAddress: "00:1B:44:11:3A:B7" hardwareProfile: "hardwareProfile" role: "<role>" clusterName: "<cluster name>" --- apiVersion: v1 kind: Secret metadata: name: baremetalasset-machine-secret type: Opaque data: username: <username> password: <password>-

baremetalasset-machine을 베어 메탈 자산이 있는 머신의 이름으로 교체합니다. 생성되면 관리 클러스터의BareMetalHost가 hub 클러스터의 해당BareMetalAsset와 동일한 이름을 가져옵니다.BareMetalHost이름은 항상 해당BareMetalAsset이름과 일치해야 합니다. -

baremetalasset-namespace를 베어 메탈 자산이 생성된 클러스터 네임스페이스로 교체합니다. -

out_of_band_ip및포트를베어 메탈 자산의 주소 및 포트로 바꿉니다. Redfish 주소 지정의 경우redfish://<out-of-band-ip>/redfish/v1/Systems/1주소 형식을 사용합니다. -

role을worker,master로 교체하거나 시스템 역할 유형에 따라 비워 둡니다.역할설정은 베어 메탈 자산을 클러스터의 특정 머신 역할 유형과 일치시키는 데 사용됩니다. 지정된 머신 역할 유형의BareMetalAsset리소스를 사용하여 다른 역할을 채우지 않아야 합니다.role값은 keyinventory.open-cluster-management.io/role가 있는 레이블의 값으로 사용됩니다. 이를 통해 클러스터 관리 애플리케이션 또는 사용자가 특정 역할을 위한 인벤토리를 쿼리할 수 있습니다. -

cluster_name을 클러스터 관리 애플리케이션 또는 사용자가 특정 클러스터와 연결된 인벤토리를 쿼리하는 데 사용하는 클러스터 이름으로 바꿉니다. 클러스터 배포에 추가하지 않고 베어 메탈 자산을 생성하려면 이 값을 비워 둡니다. -

username을 시크릿의 사용자 이름으로 교체합니다. -

암호를보안의 암호로 바꿉니다.

-

다음 명령을 실행하여

BareMetalAssetCR을 생성합니다.oc create -f baremetalasset-cr.yamlBareMetalAsset가 성공적으로 생성되었는지 확인합니다.oc get baremetalassets -A출력 예:

NAMESPACE NAME AGE ocp-example-bm baremetalasset-machine 2m ocp-example-bm csv-f24-h27-000-r630-master-1-1 4d21h

1.4.4. 콘솔을 사용하여 베어 메탈 자산 대량 가져오기

CSV 형식 목록을 사용하여 Kubernetes 콘솔용 Red Hat Advanced Cluster Management를 사용하여 베어 메탈 자산을 대량으로 가져올 수 있습니다.

1.4.4.1. 사전 요구 사항

- 하나 이상의 대화 상자 클러스터를 관리하는 허브 클러스터에 Red Hat Advanced Cluster Management를 설치합니다.

- OpenShift Container Platform CLI, oc를 설치합니다.

-

cluster-admin권한이 있는 사용자로 로그인합니다.

1.4.4.2. 자산을 가져옵니다.

베어 메탈 자산 세트를 가져오려면 다음 단계를 완료합니다.

- Red Hat Advanced Cluster Management 콘솔에서 탐색 메뉴에서 클러스터 관리 > 베어 메탈 자산을 선택합니다.

자산 가져오기 를 선택하고 베어 메탈 자산 데이터가 포함된 CSV 파일을 가져옵니다. CSV 파일에는 다음 헤더 열이 있어야 합니다.

hostName, hostNamespace, bmcAddress, macAddress, role (optional), username, password

1.4.5. 베어 메탈 자산 수정

베어 메탈 자산의 설정을 수정해야 하는 경우 다음 단계를 완료합니다.

- Kubernetes 콘솔용 Red Hat Advanced Cluster Management 탐색에서 인프라 > 베어 메탈 자산을 선택합니다.

- 표에서 수정할 자산의 옵션 메뉴를 선택합니다.

- 자산 편집을 선택합니다.

1.4.6. 베어 메탈 자산 제거

베어 메탈 자산을 더 이상 클러스터에 사용하지 않는 경우 사용 가능한 베어 메탈 자산 목록에서 제거할 수 있습니다. 사용되지 않는 자산을 제거하면 사용 가능한 자산 목록이 간소화되고 해당 자산의 실수로 선택되지 않습니다.

콘솔에서 베어 메탈 자산을 제거하려면 다음 단계를 완료합니다.

- Kubernetes 콘솔용 Red Hat Advanced Cluster Management 탐색에서 인프라 > 베어 메탈 자산을 선택합니다.

- 표에서 제거할 자산의 옵션 메뉴를 선택합니다.

- 자산 삭제를 선택합니다.

1.4.7. REST API를 사용하여 베어 메탈 자산 생성

OpenShift Container Platform REST API를 사용하여 Red Hat Advanced Cluster Management 클러스터에서 사용할 베어 메탈 자산을 관리할 수 있습니다. 이 기능은 환경에서 베어 메탈 자산을 관리할 별도의 CMDB 애플리케이션 또는 데이터베이스가 있는 경우 유용합니다.

1.4.7.1. 사전 요구 사항

- 허브 클러스터에 Kubernetes용 Red Hat Advanced Cluster Management를 설치합니다.

- OpenShift Container Platform CLI, oc를 설치합니다.

-

cluster-admin권한이 있는 사용자로 로그인합니다.

1.4.7.2. 베어 메탈 자산 생성

REST API를 사용하여 베어 메탈 자산을 생성하려면 다음을 수행하십시오.

hub 클러스터에 대한 로그인 토큰을 가져와서 명령줄에서 클러스터에 로그인합니다. 예를 들면 다음과 같습니다.

oc login --token=<login_token> --server=https://<hub_cluster_api_url>:6443클러스터에 추가할 베어 메탈 자산의 세부 정보를 사용하여 다음 curl 명령을 수정하고 명령을 실행합니다.

$ curl --location --request POST '<hub_cluster_api_url>:6443/apis/inventory.open-cluster-management.io/v1alpha1/namespaces/<bare_metal_asset_namespace>/baremetalassets?fieldManager=kubectl-create' \ --header 'Authorization: Bearer <login_token>' \ --header 'Content-Type: application/json' \ --data-raw '{ "apiVersion": "inventory.open-cluster-management.io/v1alpha1", "kind": "BareMetalAsset", "metadata": { "name": "<baremetalasset_name>", "namespace": "<bare_metal_asset_namespace>" }, "spec": { "bmc": { "address": "ipmi://<ipmi_address>", "credentialsName": "<credentials-secret>" }, "bootMACAddress": "<boot_mac_address>", "clusterName": "<cluster_name>", "hardwareProfile": "hardwareProfile", "role": "worker" } }'-

baremetalasset-name을 베어 메탈 자산의 이름으로 교체합니다. 생성되면 관리 클러스터의BareMetalHost가 hub 클러스터의 해당BareMetalAsset와 동일한 이름을 가져옵니다.BareMetalHost이름은 항상 해당BareMetalAsset이름과 일치해야 합니다. -

baremetalasset-namespace를 베어 메탈 자산이 생성된 클러스터 네임스페이스로 교체합니다. -

out_of_band_ip및포트를베어 메탈 자산의 주소 및 포트로 바꿉니다. Redfish 주소 지정의 경우redfish://<out-of-band-ip>/redfish/v1/Systems/1주소 형식을 사용합니다. -

role을worker,master로 교체하거나 시스템 역할 유형에 따라 비워 둡니다.역할설정은 베어 메탈 자산을 클러스터의 특정 머신 역할 유형과 일치시키는 데 사용됩니다. 지정된 머신 역할 유형의BareMetalAsset리소스를 사용하여 다른 역할을 채우지 않아야 합니다.role값은 keyinventory.open-cluster-management.io/role가 있는 레이블의 값으로 사용됩니다. 이를 통해 클러스터 관리 애플리케이션 또는 사용자가 특정 역할을 위한 인벤토리를 쿼리할 수 있습니다. cluster_name을 클러스터 관리 애플리케이션 또는 사용자가 특정 클러스터와 연결된 인벤토리를 쿼리하는 데 사용하는 클러스터 이름으로 바꿉니다. 클러스터 배포에 추가하지 않고 베어 메탈 자산을 생성하려면 이 값을 비워 둡니다.참고: 이전 curl 명령의 경우 API 서버가 HTTPS를 통해 제공되며 안전하게 액세스되는 것으로 가정합니다. 개발 또는 테스트 환경에서는

--insecure매개변수를 전달할 수 있습니다.

-

팁: oc 명령에 --v=9 를 추가하여 결과 작업의 원시 출력을 확인할 수 있습니다. 이 기능은 oc 명령의 REST API 경로를 확인하는 데 유용할 수 있습니다.

1.5. 인프라 환경 생성

Kubernetes 콘솔용 Red Hat Advanced Cluster Management for Kubernetes 콘솔을 사용하여 호스트를 관리하고 해당 호스트에서 클러스터를 생성할 수 있는 인프라 환경을 생성할 수 있습니다.

인프라 환경은 다음과 같은 기능을 지원합니다.

- 클러스터의 제로 프로비저닝: 스크립트를 사용하여 클러스터를 배포합니다. 자세한 내용은 Red Hat OpenShift Container Platform 설명서의 연결이 끊긴 환경에서 대규모로 분산 단위 배포를 참조하십시오.

- 늦은 바인딩: 인프라 관리자가 호스트를 부팅하고 클러스터 작성자는 나중에 해당 호스트에 클러스터를 바인딩할 수 있습니다. 클러스터 작성자는 늦은 바인딩을 사용할 때 인프라에 대한 관리자 권한이 필요하지 않습니다.

-

듀얼 스택: IPv4 및 IPv6 주소가 모두 있는 클러스터를 배포합니다. 듀얼 스택은

OVN-Kubernetes네트워킹 구현을 사용하여 여러 서브넷을 지원합니다. - 원격 작업자 노드 추가: 생성 및 실행 후 클러스터에 원격 작업자 노드를 추가하여 백업 목적으로 다른 위치에 노드를 추가할 수 있는 유연성을 제공합니다.

- NMState를 사용하는 고정 IP: NMState API를 사용하여 환경에 대한 고정 IP 주소를 정의합니다.

1.5.1. 사전 요구 사항

인프라 환경을 생성하기 전에 다음 사전 요구 사항을 참조하십시오.

- OpenShift Container Platform이 hub 클러스터에 배포되어 있어야 합니다.

- Red Hat Advanced Cluster Management hub 클러스터(연결됨) 클러스터의 인터넷 액세스 또는 환경 생성에 필요한 이미지를 검색하려면 인터넷에 연결되지 않은 내부 또는 미러 레지스트리에 연결해야 합니다.

- 허브 클러스터에 구성된 CIM(Central Infrastructure Management) 기능의 구성된 인스턴스가 필요합니다. 절차에 대한 중앙 인프라 관리 서비스 활성화를 참조하십시오.

- OpenShift Container Platform 풀 시크릿이 필요합니다. 자세한 내용은 이미지 풀 시크릿 사용을 참조하십시오.

-

기본적으로

~/.ssh/id_rsa.pub파일에 있는 SSH 키가 필요합니다. - 구성된 스토리지 클래스가 필요합니다.

- 연결이 끊긴 환경만 해당: OpenShift Container Platform 설명서에서 연결이 끊긴 환경을 준비하는 절차를 완료합니다.

1.5.2. 중앙 인프라 관리 서비스 활성화

중앙 인프라 관리 서비스는 {mce-short}와 함께 제공되며 OpenShift Container Platform 클러스터를 배포합니다. CIM은 허브 클러스터에서 MultiClusterHub Operator를 활성화할 때 배포되지만 활성화해야 합니다.

CIM 서비스를 활성화하려면 다음 단계를 완료합니다.

중요: 베어 메탈, Red Hat OpenStack Platform, VMware vSphere 또는 사용자 프로비저닝 인프라(UPI) 방법을 사용하여 hub 클러스터가 다음 플랫폼 중 하나에 설치되어 있고 플랫폼이 None 인 경우 다음 단계를 완료합니다. hub 클러스터가 다른 플랫폼에 있는 경우 이 단계를 건너뜁니다.

다음 명령을 실행하여 Bare Metal Operator가 모든 네임스페이스를 조사할 수 있도록

프로비저닝리소스를 수정합니다.oc patch provisioning provisioning-configuration --type merge -p '{"spec":{"watchAllNamespaces": true }}'연결이 끊긴 환경의 경우: 인프라 Operator와 동일한 네임스페이스에

ConfigMap을 생성하여 미러 레지스트리의ca-bundle.crt및registries.conf값을 지정합니다. 파일ConfigMap은 다음 예와 유사해야 합니다.apiVersion: v1 kind: ConfigMap metadata: name: <mirror-config> namespace: "<infrastructure-operator-namespace>" labels: app: assisted-service data: ca-bundle.crt: | -----BEGIN CERTIFICATE----- certificate contents -----END CERTIFICATE----- registries.conf: | unqualified-search-registries = ["registry.access.redhat.com", "docker.io"] [[registry]] prefix = "" location = "quay.io/edge-infrastructure" mirror-by-digest-only = false [[registry.mirror]] location = "mirror1.registry.corp.com:5000/edge-infrastructure"

1.5.2.1. AgentServiceConfig 사용자 정의 리소스 생성

다음 단계를 완료하여 AgentServiceConfig 사용자 지정 리소스를 생성합니다.

연결이 끊긴 환경의 경우에만:

agent_service_config.yaml파일에 다음YAML콘텐츠를 저장하고 필요에 따라 값을 교체합니다.apiVersion: agent-install.openshift.io/v1beta1 kind: AgentServiceConfig metadata: name: agent spec: databaseStorage: accessModes: - ReadWriteOnce resources: requests: storage: <db_volume_size> filesystemStorage: accessModes: - ReadWriteOnce resources: requests: storage: <fs_volume_size> mirrorRegistryRef: name: <mirror_config> unauthenticatedRegistries: - <unauthenticated_registry> imageStorage: accessModes: - ReadWriteOnce resources: requests: storage: <img_volume_size> osImages: - openshiftVersion: "<ocp_version>" version: "<ocp_release_version>" url: "<iso_url>" rootFSUrl: "<root_fs_url>" cpuArchitecture: "x86_64"mirror_config를 미러 레지스트리 구성 세부 정보가 포함된ConfigMap의 이름으로 교체합니다.인증이 필요하지 않은 미러 레지스트리를 사용하는 경우 선택적

unauthenticated_registry매개변수를 포함합니다. 이 목록의 항목은 검증되지 않거나 가져오기 시크릿에 항목이 있어야 합니다.연결된 환경의 경우에만:

agent_service_config.yaml파일에 다음YAML콘텐츠를 저장합니다.apiVersion: agent-install.openshift.io/v1beta1 kind: AgentServiceConfig metadata: name: agent spec: databaseStorage: accessModes: - ReadWriteOnce resources: requests: storage: <db_volume_size> filesystemStorage: accessModes: - ReadWriteOnce resources: requests: storage: <fs_volume_size> imageStorage: accessModes: - ReadWriteOnce resources: requests: storage: <img_volume_size>db_volume_size를databaseStorage필드의 볼륨 크기로 교체합니다(예:10G). 이 값은 클러스터의 데이터베이스 테이블 및 데이터베이스 뷰와 같은 파일을 저장하기 위해 할당된 스토리지 양을 지정합니다. 클러스터가 많은 경우 더 높은 값을 사용해야 할 수 있습니다.fs_volume_size를filesystemStorage필드의 볼륨 크기로 교체합니다(예: 클러스터당200M, 지원되는 OpenShift Container Platform 버전당2-3G). 필요한 최소 값은100G입니다. 이 값은 클러스터의 로그, 매니페스트,kubeconfig파일을 저장하기 위해 할당된 스토리지 양을 지정합니다. 클러스터가 많은 경우 더 높은 값을 사용해야 할 수 있습니다.img_volume_size를imageStorage필드의 볼륨 크기(예: 운영 체제 이미지당2G)로 바꿉니다. 최소 크기는50G입니다. 이 값은 클러스터 이미지에 할당되는 스토리지 양을 지정합니다. 실행 중인 Red Hat Enterprise Linux CoreOS 인스턴스마다 1GB의 이미지 스토리지를 허용해야 합니다. Red Hat Enterprise Linux CoreOS의 여러 클러스터와 인스턴스가 있는 경우 더 높은 값을 사용해야 할 수 있습니다.ocp_version을 설치할 OpenShift Container Platform 버전으로 교체합니다(예:4.9).ocp_release_version을 특정 설치 버전 (예:49.83.202103251640-0)으로 바꿉니다.iso_url을 ISO URL로 교체합니다(예:https://mirror.openshift.com/pub/openshift-v4/x86_64/dependencies/rhcos/4.10/4.10.3/rhcos-4.10.3-x86_64-live.x86_64.iso). 다른 값은 https://mirror.openshift.com/pub/openshift-v4/x86_64/dependencies/rhcos/4.10/4.10.3/ 에서 확인할 수 있습니다.root_fs_url을 루트 FS 이미지 URL로 교체합니다(예:https://mirror.openshift.com/pub/openshift-v4/x86_64/dependencies/rhcos/4.10/4.10.3/rhcos-4.10.3-x86_64-live-rootfs.x86_64.img). 다른 값은 https://mirror.openshift.com/pub/openshift-v4/x86_64/dependencies/rhcos/4.10/4.10.3/ 에서 확인할 수 있습니다.다음 명령을 실행하여

AgentServiceConfig사용자 지정 리소스를 생성합니다.oc create -f agent_service_config.yaml출력은 다음 예와 유사할 수 있습니다.

agentserviceconfig.agent-install.openshift.io/agent created

assisted-service 및 assisted-image-service 배포를 확인하고 해당 Pod가 준비되고 실행 중인지 확인할 수 있습니다. 콘솔을 사용하여 인프라 환경 생성을 계속합니다.

1.5.2.2. 프로비저닝 사용자 정의 리소스(CR)를 수동으로 생성

다음 명령을 사용하여 자동화된 프로비저닝 용 서비스를 활성화하는 프로비저닝 CR을 수동으로 생성합니다.

oc create -f provisioning-configuration.yamlCR은 다음 샘플과 유사할 수 있습니다.

apiVersion: metal3.io/v1alpha1

kind: Provisioning

metadata:

name: provisioning-configuration

spec:

provisioningNetwork: Disabled

watchAllNamespaces: true1.5.2.3. Amazon Web Services에서 중앙 인프라 관리 활성화

Amazon Web Services에서 hub 클러스터를 실행하고 CIM 서비스를 활성화하려면 CIM 활성화 후 다음 추가 단계를 완료합니다.

허브에 로그인했는지 확인하고 다음 명령을 실행하여

assisted-image-service에서 구성된 고유 도메인을 찾습니다.oc get routes --all-namespaces | grep assisted-image-service도메인은

assisted-image-service-multicluster-engine.apps.<yourdomain>.com과 유사할 수 있습니다.허브에 로그인했는지 확인하고

NLBtype매개변수를 사용하여 고유한 도메인이 있는 새IngressController를 생성합니다. 다음 예제를 참조하십시오.apiVersion: operator.openshift.io/v1 kind: IngressController metadata: name: ingress-controller-with-nlb namespace: openshift-ingress-operator spec: domain: nlb-apps.<domain>.com routeSelector: matchLabels: router-type: nlb endpointPublishingStrategy: type: LoadBalancerService loadBalancer: scope: External providerParameters: type: AWS aws: type: NLB-

nlb-apps.<매개변수에 <domain>.com에서 <yourdomain>을 <yourdomain> 으로 교체하여IngressController의 domainyourdomain>을 추가합니다. 다음 명령을 사용하여 새

IngressController를 적용합니다.oc apply -f ingresscontroller.yaml다음 명령을 실행하여

nlb-apps위치를 사용하도록assisted-image-service경로를 편집합니다.oc edit route assisted-image-service -n <namespace>팁: 기본 네임스페이스는 :mce:를 설치한 위치입니다.

assisted-image-service경로에 다음 행을 추가합니다.metadata: labels: router-type: nlb name: assisted-image-serviceassisted-image-service경로에서spec.host의 URL 값을 찾습니다. URL은 다음 예와 유사할 수 있습니다.assisted-image-service-multicluster-engine.apps.<yourdomain>.com-

새

IngressController에 구성된 도메인과 일치하도록 URL의 앱을nlb-로 바꿉니다.apps

Amazon Web Services에서 CIM 서비스가 활성화되어 있는지 확인하려면 다음 단계를 완료합니다.

다음 명령을 실행하여 Pod가 정상인지 확인합니다.

oc get pods -n multicluster-engine | grep assist-

새 인프라 환경을 생성하고 다운로드 URL에서 새

nlb-appsURL을 사용하는지 확인합니다.

1.5.3. 콘솔을 사용하여 인프라 환경 생성

Red Hat Advanced Cluster Management 콘솔에서 인프라 환경을 생성하려면 다음 단계를 완료합니다.

- 탐색 메뉴에서 인프라 > 인프라 환경으로 이동 하여 인프라 환경 생성을 클릭합니다.

인프라 환경 설정에 다음 정보를 추가합니다.

- name: 사용자 환경의 고유 이름입니다.

- 네트워크 유형: 환경에 추가할 수 있는 호스트 유형을 지정합니다. 베어 메탈 호스트를 사용하는 경우에만 고정 IP 옵션을 사용할 수 있습니다.

- Location: 호스트의 지리적 위치를 지정합니다. 지리적 위치를 사용하여 클러스터를 생성할 때 클러스터의 데이터가 저장되는 위치를 쉽게 확인할 수 있습니다.

- 레이블: 인프라 환경에 레이블을 추가할 수 있는 선택적 필드로, 보다 쉽게 찾아 특성을 공유하는 다른 환경으로 환경을 그룹화할 수 있습니다. 네트워크 유형 및 위치에 대한 선택 사항이 레이블 목록에 자동으로 추가됩니다.

- 풀 시크릿: OpenShift Container Platform 리소스에 액세스할 수 있는 OpenShift Container Platform 풀 시크릿 입니다.

-

SSH 공개 키: 호스트와의 보안 통신을 활성화하는 SSH 키입니다. 기본적으로

~/.ssh/id_rsa.pub파일에 있습니다. 모든 클러스터에서 프록시 설정을 활성화하려면 설정을 선택하여 활성화합니다. 이를 위해서는 다음 정보를 입력해야 합니다.

- HTTP 프록시 URL: 검색 서비스에 액세스할 때 사용해야 하는 URL입니다.

-

HTTPS 프록시 URL: 검색 서비스에 액세스할 때 사용해야 하는 보안 프록시 URL입니다.

https는 아직 지원되지 않으므로http형식이어야 합니다. -

프록시 도메인 없음: 프록시를 바이패스해야 하는 쉼표로 구분된 도메인 목록입니다. 해당 도메인에 있는 모든 하위 도메인을 포함하려면 마침표로 도메인 이름을 시작합니다

.모든 대상에 대한 프록시를 바이패스하려면 및 별표*를 추가합니다.

이제 인프라 환경에 호스트를 추가하여 계속할 수 있습니다.

인프라 환경에 액세스하려면 콘솔에서 Infrastructure > Host inventory 를 선택합니다. 목록에서 인프라 환경을 선택하여 해당 인프라 환경에 대한 세부 정보 및 호스트를 확인합니다.

1.5.4. 인프라 환경에 호스트 추가

Red Hat Advanced Cluster Management for Kubernetes 콘솔을 사용하여 인프라 환경에 호스트를 추가할 수 있습니다. 호스트를 추가하면 클러스터를 생성할 때 이미 구성된 호스트를 더 쉽게 선택할 수 있습니다.

호스트를 추가하려면 다음 단계를 완료합니다.

- Red Hat Advanced Cluster Management 탐색에서 인프라 > 인프라 환경을 선택합니다.

- 호스트를 추가하여 설정을 볼 인프라 환경을 선택합니다.

- 호스트 탭을 선택하여 이미 해당 환경에 추가된 호스트를 확인하고 호스트를 추가합니다. 사용 가능한 호스트가 테이블에 표시되는 데 몇 분이 걸릴 수 있습니다.

- Discovery ISO 또는 BMC(Baseboard Management Controller) 를 선택하여 호스트 정보를 입력합니다.

Discovery ISO 옵션을 선택하는 경우 다음 단계를 완료합니다.

- 콘솔에 제공된 명령을 복사하여 ISO를 다운로드하거나 Discovery ISO 다운로드를 선택합니다.

- 부팅 가능한 장치에서 명령을 실행하여 각 호스트를 시작합니다.

- 보안을 강화하기 위해 검색된 각 호스트에 대해 Approve host 를 선택합니다. 이 추가 단계는 ISO 파일이 변경되어 인증되지 않은 사람이 실행하는 경우 일부 보호 조치를 제공합니다.

-

이름이 지정된 호스트,

localhost의 이름을 고유한 이름으로 변경합니다.

BMC(Baseboard Management Controller) 옵션을 선택하는 경우 다음 단계를 완료합니다.

참고: 호스트를 추가하기 위한 BMC 옵션은 Red Hat Advanced Cluster Management hub 클러스터의 플랫폼이 베어 메탈, Red Hat OpenStack Platform, VMware vSphere 또는 사용자 프로비저닝 인프라(UPI) 방법을 사용하여 설치된 경우에만 사용할 수 있으며 플랫폼은

None입니다.- 호스트의 BMC에 대한 연결 세부 정보를 추가합니다.

부팅 프로세스를 시작하려면 호스트 추가 를 선택합니다. 호스트는 검색 ISO 이미지를 사용하여 자동으로 부팅되며 호스트 목록이 시작될 때 추가됩니다.

BMC 옵션을 사용하여 호스트를 추가하면 호스트가 자동으로 승인됩니다.

이제 이 인프라 환경에서 온-프레미스 클러스터를 만들 수 있습니다. 클러스터 생성에 대한 자세한 내용은 온-프레미스 환경에서 클러스터 생성을 참조하십시오.

1.6. 클러스터 생성

Red Hat Advanced Cluster Management for Kubernetes를 사용하여 클라우드 공급자 전반에서 Red Hat OpenShift Container Platform 클러스터를 생성하는 방법을 알아보십시오.

멀티 클러스터 엔진에서는 OpenShift Container Platform과 함께 제공되는 Hive Operator를 사용하여 온-프레미스 클러스터 및 호스트된 컨트롤 플레인을 제외한 모든 공급자에 대한 클러스터를 프로비저닝합니다. 온프레미스 클러스터를 프로비저닝할 때 다중 클러스터 엔진에서는 OpenShift Container Platform과 함께 제공되는 CIM(Central Infrastructure Management) 및 지원 설치 관리자 기능을 사용합니다. 호스트된 컨트롤 플레인의 호스트 클러스터는 HyperShift Operator를 사용하여 프로비저닝됩니다.

1.6.1. 클러스터 생성 중 추가 매니페스트 구성

클러스터를 생성하는 설치 프로세스 중에 추가 Kubernetes 리소스 매니페스트를 구성할 수 있습니다. 이는 네트워킹 구성 또는 로드 밸런서 설정과 같은 시나리오에 대한 추가 매니페스트를 구성해야 하는 경우 도움이 될 수 있습니다.

클러스터를 생성하기 전에 추가 리소스 매니페스트가 포함된 ConfigMap 을 지정하는 ClusterDeployment 리소스에 대한 참조를 추가해야 합니다.

참고: ClusterDeployment 리소스와 ConfigMap 은 동일한 네임스페이스에 있어야 합니다. 다음 예제에서는 콘텐츠가 어떻게 표시되는지를 보여줍니다.

리소스 매니페스트가 있는 ConfigMap

다른

ConfigMap리소스가 있는 매니페스트가 포함된ConfigMap입니다. 리소스 매니페스트ConfigMap에는data.<resource_name>\.yaml 패턴에 추가된 리소스구성이 포함된 여러 키가 포함될 수 있습니다.kind: ConfigMap apiVersion: v1 metadata: name: <my-baremetal-cluster-install-manifests> namespace: <mynamespace> data: 99_metal3-config.yaml: | kind: ConfigMap apiVersion: v1 metadata: name: metal3-config namespace: openshift-machine-api data: http_port: "6180" provisioning_interface: "enp1s0" provisioning_ip: "172.00.0.3/24" dhcp_range: "172.00.0.10,172.00.0.100" deploy_kernel_url: "http://172.00.0.3:6180/images/ironic-python-agent.kernel" deploy_ramdisk_url: "http://172.00.0.3:6180/images/ironic-python-agent.initramfs" ironic_endpoint: "http://172.00.0.3:6385/v1/" ironic_inspector_endpoint: "http://172.00.0.3:5150/v1/" cache_url: "http://192.168.111.1/images" rhcos_image_url: "https://releases-art-rhcos.svc.ci.openshift.org/art/storage/releases/rhcos-4.3/43.81.201911192044.0/x86_64/rhcos-43.81.201911192044.0-openstack.x86_64.qcow2.gz"리소스 매니페스트

ConfigMap이 참조된 ClusterDeployment리소스 매니페스트

ConfigMap은spec.provisioning.manifestsConfigMapRef에서 참조됩니다.apiVersion: hive.openshift.io/v1 kind: ClusterDeployment metadata: name: <my-baremetal-cluster> namespace: <mynamespace> annotations: hive.openshift.io/try-install-once: "true" spec: baseDomain: test.example.com clusterName: <my-baremetal-cluster> controlPlaneConfig: servingCertificates: {} platform: baremetal: libvirtSSHPrivateKeySecretRef: name: provisioning-host-ssh-private-key provisioning: installConfigSecretRef: name: <my-baremetal-cluster-install-config> sshPrivateKeySecretRef: name: <my-baremetal-hosts-ssh-private-key> manifestsConfigMapRef: name: <my-baremetal-cluster-install-manifests> imageSetRef: name: <my-clusterimageset> sshKnownHosts: - "10.1.8.90 ecdsa-sha2-nistp256 AAAAE2VjZHNhLXvVVVKUYVkuyvkuygkuyTCYTytfkufTYAAAAIbmlzdHAyNTYAAABBBKWjJRzeUVuZs4yxSy4eu45xiANFIIbwE3e1aPzGD58x/NX7Yf+S8eFKq4RrsfSaK2hVJyJjvVIhUsU9z2sBJP8=" pullSecretRef: name: <my-baremetal-cluster-pull-secret>

1.6.2. Amazon Web Services에서 클러스터 생성

Kubernetes 콘솔을 위한 Red Hat Advanced Cluster Management for Kubernetes 콘솔을 사용하여 AWS(Amazon Web Services)에서 Red Hat OpenShift Container Platform 클러스터를 생성할 수 있습니다.

클러스터를 생성할 때 생성 프로세스는 Hive 리소스와 함께 OpenShift Container Platform 설치 프로그램을 사용합니다. 이 절차를 완료한 후 클러스터 생성에 대한 질문이 있는 경우 프로세스에 대한 자세한 내용은 OpenShift Container Platform 설명서의 AWS 에 설치를 참조하십시오.

1.6.2.1. 사전 요구 사항

AWS에서 클러스터를 생성하기 전에 다음 사전 요구 사항을 참조하십시오.

- 배포된 Red Hat Advanced Cluster Management for Kubernetes hub 클러스터가 있어야 합니다.

- Amazon Web Services에서 Kubernetes 클러스터를 생성할 수 있도록 Red Hat Advanced Cluster Management for Kubernetes hub 클러스터에 대한 인터넷 액세스가 필요합니다.

- AWS 인증 정보가 필요합니다. 자세한 내용은 Amazon Web Services에 대한 인증 정보 생성을 참조하십시오.

- AWS에서 구성된 도메인이 필요합니다. 도메인을 구성하는 방법에 대한 지침은 AWS 계정 구성을 참조하십시오.

- 사용자 이름, 암호, 액세스 키 ID 및 시크릿 액세스 키를 포함하는 AWS(Amazon Web Services) 로그인 키가 있어야 합니다. 보안 인증 정보 이해 및 가져오기 를 참조하십시오.

- OpenShift Container Platform 이미지 풀 시크릿이 있어야 합니다. 이미지 풀 시크릿 사용을 참조하십시오.

참고: 클라우드 공급자 액세스 키를 변경하는 경우 프로비저닝된 클러스터 액세스 키를 수동으로 업데이트해야 합니다. 자세한 내용은 알려진 문제에서 프로비저닝된 클러스터에 대한 자동 시크릿 업데이트가 지원되지 않음을 참조하십시오.

1.6.2.2. 콘솔을 사용하여 클러스터 생성

Red Hat Advanced Cluster Management 콘솔에서 클러스터를 생성하려면 Infrastructure > Clusters 로 이동합니다. 클러스터 페이지에서 클러스터 생성을 클릭하고 콘솔의 단계를 완료합니다.

참고: 이 절차는 클러스터를 생성하기 위한 것입니다. 가져올 기존 클러스터가 있는 경우 해당 단계를 위해 대상 관리 클러스터 가져오기를 hub 클러스터로 참조하십시오.

인증 정보를 생성해야 하는 경우 자세한 내용은 Amazon Web Services의 인증 정보 생성을 참조하십시오.

클러스터의 이름은 클러스터의 호스트 이름에 사용됩니다.

중요: 클러스터를 생성할 때 Red Hat Advanced Cluster Management 컨트롤러에서 클러스터 및 해당 리소스의 네임스페이스를 생성합니다. 해당 네임스페이스에 해당 클러스터 인스턴스의 리소스만 포함해야 합니다. 클러스터를 삭제하면 네임스페이스와 그 안에 있는 모든 리소스가 삭제됩니다.

tips: 콘솔의 정보를 입력할 때 콘텐츠 업데이트를 보려면 YAML: on 을 선택합니다.

1.6.2.3. 기존 클러스터 세트에 클러스터 추가

기존 클러스터 세트에 클러스터를 추가하려면 클러스터에 대한 올바른 권한이 있어야 합니다. 클러스터를 생성할 때 cluster-admin 권한이 없는 경우 clusterset-admin 권한이 있는 클러스터를 선택해야 합니다. 지정된 클러스터 세트에 대한 올바른 권한이 없으면 클러스터 생성에 실패합니다. 선택할 클러스터 설정 옵션이 없는 경우 clusterset-admin 권한을 클러스터에 제공하기 위해 클러스터 관리자에게 문의하십시오.

관리되는 모든 클러스터는 관리형 클러스터 세트와 연결되어야 합니다. 관리 클러스터를 ManagedClusterSet 에 할당하지 않으면 기본 관리 클러스터 세트에 자동으로 추가됩니다.

AWS 계정으로 구성한 선택한 인증 정보와 연결된 기본 DNS 도메인이 이미 있는 경우 해당 값이 필드에 채워집니다. 값을 덮어쓰는 방식으로 변경할 수 있습니다. 이 이름은 클러스터의 호스트 이름에 사용됩니다. 자세한 내용은 AWS 계정 구성을 참조하십시오.

릴리스 이미지는 클러스터를 생성하는 데 사용되는 OpenShift Container Platform 이미지의 버전을 식별합니다. 사용하려는 버전이 사용 가능한 경우 이미지 목록에서 이미지를 선택할 수 있습니다. 사용하려는 이미지가 표준 이미지가 아닌 경우 사용하려는 이미지에 URL을 입력할 수 있습니다. 릴리스 이미지에 대한 자세한 내용은 릴리스 이미지를 참조하십시오.

노드 풀에는 컨트롤 플레인 풀과 작업자 풀이 포함됩니다. 컨트롤 플레인 노드는 클러스터 활동의 관리를 공유합니다. 정보에는 다음 필드가 포함됩니다.

- 아키텍처: 관리형 클러스터의 아키텍처 유형이 허브 클러스터의 아키텍처와 동일하지 않은 경우 풀에 있는 머신의 명령어 집합 아키텍처의 값을 입력합니다. 유효한 값은 amd64,ppc64le,s390x, cover 64 입니다.

- zones: 컨트롤 플레인 풀을 실행할 위치를 지정합니다. 더 분산된 컨트롤 플레인 노드 그룹에 대해 리전 내에서 여러 영역을 선택할 수 있습니다. 더 가까운 영역은 더 빠른 성능을 제공할 수 있지만 더 멀리 떨어져 있는 영역이 더 분산될 수 있습니다.

- 인스턴스 유형: 컨트롤 플레인 노드의 인스턴스 유형을 지정합니다. 인스턴스 생성 후 인스턴스의 유형과 크기를 변경할 수 있습니다.

- 루트 스토리지: 클러스터에 할당할 루트 스토리지의 양을 지정합니다.

작업자 풀에 0개 이상의 작업자 노드를 생성하여 클러스터의 컨테이너 워크로드를 실행할 수 있습니다. 단일 작업자 풀에 있거나 여러 작업자 풀에 배포할 수 있습니다. 작업자 노드가 0개 지정되면 컨트롤 플레인 노드도 작업자 노드로 작동합니다. 선택적 정보에는 다음 필드가 포함됩니다.

- zones: 작업자 풀을 실행할 위치를 지정합니다. 더 분산된 노드 그룹에 대해 리전 내에서 여러 영역을 선택할 수 있습니다. 더 가까운 영역은 더 빠른 성능을 제공할 수 있지만 더 멀리 떨어져 있는 영역이 더 분산될 수 있습니다.

- 인스턴스 유형: 작업자 풀의 인스턴스 유형을 지정합니다. 인스턴스 생성 후 인스턴스의 유형과 크기를 변경할 수 있습니다.

- 노드 수: 작업자 풀의 노드 수를 지정합니다. 이 설정은 작업자 풀을 정의할 때 필요합니다.

- 루트 스토리지: 작업자 풀에 할당된 루트 스토리지의 양을 지정합니다. 이 설정은 작업자 풀을 정의할 때 필요합니다.

클러스터에 네트워킹 세부 정보가 필요하며 IPv6를 사용하는 데 여러 네트워크가 필요합니다. 네트워크 추가를 클릭하여 추가 네트워크를 추가할 수 있습니다.

인증 정보에서 제공되는 프록시 정보는 프록시 필드에 자동으로 추가됩니다. 정보를 그대로 사용하거나 덮어쓰거나 프록시를 활성화하려면 정보를 추가할 수 있습니다. 다음 목록에는 프록시 생성에 필요한 정보가 포함되어 있습니다.

-

HTTP 프록시 URL:

HTTP트래픽의 프록시로 사용해야 하는 URL을 지정합니다. -

HTTPS 프록시 URL:

HTTPS트래픽에 사용해야 하는 보안 프록시 URL을 지정합니다. 값을 제공하지 않으면HTTP및HTTPS모두에 대해HTTP 프록시 URL과 동일한 값이 사용됩니다. -

프록시 도메인이 없음: 프록시를 바이패스해야 하는 쉼표로 구분된 도메인 목록입니다. 해당 도메인에 있는 모든 하위 도메인을 포함하려면 마침표로 도메인 이름을 시작합니다

.모든 대상에 대한 프록시를 바이패스하려면 별표*를 추가합니다. - 추가 신뢰 번들: 미러 레지스트리에 액세스하는 데 필요한 인증서 파일의 내용을 지정합니다.

클러스터를 생성하기 전에 정보를 검토하고 선택적으로 사용자 지정할 때 YAML: On 을 선택하여 패널에서 install-config.yaml 파일 콘텐츠를 볼 수 있습니다. 업데이트가 있는 경우 사용자 지정 설정으로 YAML 파일을 편집할 수 있습니다.

참고: 클러스터를 가져오기 위해 클러스터 세부 정보와 함께 제공된 kubectl 명령을 실행할 필요가 없습니다. 클러스터를 생성할 때 Red Hat Advanced Cluster Management의 관리 하에 자동으로 구성됩니다.

1.6.3. Microsoft Azure에서 클러스터 생성

Red Hat Advanced Cluster Management for Kubernetes 콘솔을 사용하여 Microsoft Azure 또는 Microsoft Azure Government에 Red Hat OpenShift Container Platform 클러스터를 배포할 수 있습니다.

클러스터를 생성할 때 생성 프로세스는 Hive 리소스와 함께 OpenShift Container Platform 설치 프로그램을 사용합니다. 이 절차를 완료한 후 클러스터 생성에 대한 질문이 있는 경우 프로세스에 대한 자세한 내용은 OpenShift Container Platform 설명서의 Azure 에 설치를 참조하십시오.

1.6.3.1. 사전 요구 사항

Azure에서 클러스터를 생성하기 전에 다음 사전 요구 사항을 참조하십시오.

- 배포된 Red Hat Advanced Cluster Management for Kubernetes hub 클러스터가 있어야 합니다.

- Azure 또는 Azure Government에서 Kubernetes 클러스터를 생성할 수 있도록 Red Hat Advanced Cluster Management for Kubernetes Hub 클러스터에 대한 인터넷 액세스가 필요합니다.

- Azure 인증 정보가 필요합니다. 자세한 내용은 Microsoft Azure에 대한 인증 정보 생성을 참조하십시오.

- Azure 또는 Azure Government에 구성된 도메인이 필요합니다. 도메인 구성 방법에 대한 지침은 Azure 클라우드 서비스의 사용자 정의 도메인 이름 구성을 참조하십시오.

- 사용자 이름과 암호를 포함하는 Azure 로그인 자격 증명이 필요합니다. Microsoft Azure 포털 을 참조하십시오.

-

clientId,clientSecret,tenantId를 포함하는 Azure 서비스 주체가 필요합니다. azure.microsoft.com 을 참조하십시오. - OpenShift Container Platform 이미지 풀 시크릿이 필요합니다. 이미지 풀 시크릿 사용을 참조하십시오.

참고: 클라우드 공급자 액세스 키를 변경하는 경우 프로비저닝된 클러스터 액세스 키를 수동으로 업데이트해야 합니다. 자세한 내용은 알려진 문제에서 프로비저닝된 클러스터에 대한 자동 시크릿 업데이트가 지원되지 않음을 참조하십시오.

1.6.3.2. 콘솔을 사용하여 클러스터 생성

Kubernetes 콘솔용 Red Hat Advanced Cluster Management에서 클러스터를 생성하려면 Infrastructure > Clusters 로 이동합니다. 클러스터 페이지에서 클러스터 생성을 클릭하고 콘솔의 단계를 완료합니다.

참고: 이 절차는 클러스터를 생성하기 위한 것입니다. 가져올 기존 클러스터가 있는 경우 해당 단계를 위해 대상 관리 클러스터 가져오기를 hub 클러스터로 참조하십시오.

자세한 내용은 Microsoft Azure에 대한 인증 정보 생성을 참조하십시오.

클러스터의 이름은 클러스터의 호스트 이름에 사용됩니다.

중요: 클러스터를 생성할 때 Red Hat Advanced Cluster Management 컨트롤러에서 클러스터 및 해당 리소스의 네임스페이스를 생성합니다. 해당 네임스페이스에 해당 클러스터 인스턴스의 리소스만 포함해야 합니다. 클러스터를 삭제하면 네임스페이스와 그 안에 있는 모든 리소스가 삭제됩니다.

tips: 콘솔의 정보를 입력할 때 콘텐츠 업데이트를 보려면 YAML: on 을 선택합니다.

1.6.3.3. 기존 클러스터 세트에 클러스터 추가

기존 클러스터 세트에 클러스터를 추가하려면 클러스터에 대한 올바른 권한이 있어야 합니다. 클러스터를 생성할 때 cluster-admin 권한이 없는 경우 clusterset-admin 권한이 있는 클러스터를 선택해야 합니다. 지정된 클러스터 세트에 대한 올바른 권한이 없으면 클러스터 생성에 실패합니다. 선택할 클러스터 설정 옵션이 없는 경우 clusterset-admin 권한을 클러스터에 제공하기 위해 클러스터 관리자에게 문의하십시오.

관리되는 모든 클러스터는 관리형 클러스터 세트와 연결되어야 합니다. 관리 클러스터를 ManagedClusterSet 에 할당하지 않으면 기본 관리 클러스터 세트에 자동으로 추가됩니다.

Azure 계정에 대해 구성한 선택한 인증 정보와 연결된 기본 DNS 도메인이 이미 있는 경우 해당 필드에 채워집니다. 값을 덮어쓰는 방식으로 변경할 수 있습니다. 자세한 내용은 Azure 클라우드 서비스의 사용자 정의 도메인 이름 구성을 참조하십시오. 이 이름은 클러스터의 호스트 이름에 사용됩니다.

릴리스 이미지는 클러스터를 생성하는 데 사용되는 OpenShift Container Platform 이미지의 버전을 식별합니다. 사용하려는 버전이 사용 가능한 경우 이미지 목록에서 이미지를 선택할 수 있습니다. 사용하려는 이미지가 표준 이미지가 아닌 경우 사용하려는 이미지에 URL을 입력할 수 있습니다. 릴리스 이미지에 대한 자세한 내용은 릴리스 이미지를 참조하십시오.

노드 풀에는 컨트롤 플레인 풀과 작업자 풀이 포함됩니다. 컨트롤 플레인 노드는 클러스터 활동의 관리를 공유합니다. 정보에는 다음과 같은 선택적 필드가 포함됩니다.

- region: 노드 풀을 실행할 리전을 지정합니다. 더 분산된 컨트롤 플레인 노드 그룹에 대해 리전 내에서 여러 영역을 선택할 수 있습니다. 더 가까운 영역은 더 빠른 성능을 제공할 수 있지만 더 멀리 떨어져 있는 영역이 더 분산될 수 있습니다.

- 아키텍처: 관리형 클러스터의 아키텍처 유형이 허브 클러스터의 아키텍처와 동일하지 않은 경우 풀에 있는 머신의 명령어 집합 아키텍처의 값을 입력합니다. 유효한 값은 amd64,ppc64le,s390x, cover 64 입니다.

- 컨트롤 플레인 풀에 대한 인스턴스 유형 및 루트 스토리지 할당(필수)입니다. 인스턴스 생성 후 인스턴스의 유형과 크기를 변경할 수 있습니다.

작업자 풀에서 하나 이상의 작업자 노드를 생성하여 클러스터의 컨테이너 워크로드를 실행할 수 있습니다. 단일 작업자 풀에 있거나 여러 작업자 풀에 배포할 수 있습니다. 작업자 노드가 0개 지정되면 컨트롤 플레인 노드도 작업자 노드로 작동합니다. 정보에는 다음 필드가 포함됩니다.

- zones: 작업자 풀을 실행할 여기에 지정합니다. 더 분산된 노드 그룹에 대해 리전 내에서 여러 영역을 선택할 수 있습니다. 더 가까운 영역은 더 빠른 성능을 제공할 수 있지만 더 멀리 떨어져 있는 영역이 더 분산될 수 있습니다.

- 인스턴스 유형: 인스턴스 생성 후 인스턴스의 유형과 크기를 변경할 수 있습니다.

네트워크 추가를 클릭하여 추가 네트워크를 추가할 수 있습니다. IPv6 주소를 사용하는 경우 네트워크가 두 개 이상 있어야 합니다.

인증 정보에서 제공되는 프록시 정보는 프록시 필드에 자동으로 추가됩니다. 정보를 그대로 사용하거나 덮어쓰거나 프록시를 활성화하려면 정보를 추가할 수 있습니다. 다음 목록에는 프록시 생성에 필요한 정보가 포함되어 있습니다.

-

HTTP 프록시 URL:

HTTP트래픽의 프록시로 사용해야 하는 URL입니다. -

HTTPS 프록시 URL:

HTTPS트래픽에 사용해야 하는 보안 프록시 URL입니다. 값을 제공하지 않으면HTTP및HTTPS모두에 대해HTTP 프록시 URL과 동일한 값이 사용됩니다. -

프록시 도메인이 없음: 프록시를 바이패스해야 하는 쉼표로 구분된 도메인 목록입니다. 해당 도메인에 있는 모든 하위 도메인을 포함하려면 마침표로 도메인 이름을 시작합니다

.모든 대상에 대한 프록시를 바이패스하려면 별표*를 추가합니다. - 추가 신뢰 번들: 미러 레지스트리에 액세스하는 데 필요한 인증서 파일의 콘텐츠입니다.

클러스터를 생성하기 전에 정보를 검토하고 선택적으로 사용자 지정할 때 YAML 스위치를 클릭하여 패널에서 install-config.yaml 파일 콘텐츠를 볼 수 있습니다. 업데이트가 있는 경우 사용자 지정 설정으로 YAML 파일을 편집할 수 있습니다.

참고: 클러스터를 가져오기 위해 클러스터 세부 정보와 함께 제공된 kubectl 명령을 실행할 필요가 없습니다. 클러스터를 생성할 때 Red Hat Advanced Cluster Management의 관리 하에 자동으로 구성됩니다.

1.6.4. Google Cloud Platform에서 클러스터 생성

GCP(Google Cloud Platform)에서 Red Hat OpenShift Container Platform 클러스터를 생성하는 절차를 따르십시오. GCP에 대한 자세한 내용은 Google Cloud Platform 을 참조하십시오.

클러스터를 생성할 때 생성 프로세스는 Hive 리소스와 함께 OpenShift Container Platform 설치 프로그램을 사용합니다. 이 절차를 완료한 후 클러스터 생성에 대한 질문이 있는 경우 프로세스에 대한 자세한 내용은 OpenShift Container Platform 설명서의 GCP 에 설치를 참조하십시오.

1.6.4.1. 사전 요구 사항

GCP에 클러스터를 생성하기 전에 다음 사전 요구 사항을 참조하십시오.

- 배포된 Red Hat Advanced Cluster Management for Kubernetes hub 클러스터가 있어야 합니다.

- GCP에서 Kubernetes 클러스터를 생성할 수 있도록 Red Hat Advanced Cluster Management for Kubernetes hub 클러스터에 대한 인터넷 액세스가 필요합니다.

- GCP 인증 정보가 있어야 합니다. 자세한 내용은 Google Cloud Platform에 대한 인증 정보 생성을 참조하십시오.

- GCP에 구성된 도메인이 있어야 합니다. 도메인 구성 방법에 대한 지침은 사용자 정의 도메인 설정을 참조하십시오.

- 사용자 이름과 암호를 포함하는 GCP 로그인 인증 정보가 필요합니다.

- OpenShift Container Platform 이미지 풀 시크릿이 있어야 합니다. 이미지 풀 시크릿 사용을 참조하십시오.

참고: 클라우드 공급자 액세스 키를 변경하는 경우 프로비저닝된 클러스터 액세스 키를 수동으로 업데이트해야 합니다. 자세한 내용은 알려진 문제에서 프로비저닝된 클러스터에 대한 자동 시크릿 업데이트가 지원되지 않음을 참조하십시오.

1.6.4.2. 콘솔을 사용하여 클러스터 생성

Kubernetes 콘솔용 Red Hat Advanced Cluster Management에서 클러스터를 생성하려면 Infrastructure > Clusters 로 이동합니다. 클러스터 페이지에서 클러스터 생성을 클릭하고 콘솔의 단계를 완료합니다.

참고: 이 절차는 클러스터를 생성하기 위한 것입니다. 가져올 기존 클러스터가 있는 경우 해당 단계를 위해 대상 관리 클러스터 가져오기를 hub 클러스터로 참조하십시오.

인증 정보를 생성해야 하는 경우 자세한 내용은 Google Cloud Platform의 인증 정보 생성을 참조하십시오.

클러스터의 이름은 클러스터의 호스트 이름에 사용됩니다. GCP 클러스터 이름 지정에 적용되는 몇 가지 제한 사항이 있습니다. 이러한 제한에는 goog 으로 이름을 시작하지 않거나 이름의 모든 위치에서 Google 과 유사한 문자 및 숫자 그룹을 포함하지 않습니다. 전체 제한 목록은 Bucket 이름 지정 지침을 참조하십시오.

중요: 클러스터를 생성할 때 Red Hat Advanced Cluster Management 컨트롤러에서 클러스터 및 해당 리소스의 네임스페이스를 생성합니다. 해당 네임스페이스에 해당 클러스터 인스턴스의 리소스만 포함해야 합니다. 클러스터를 삭제하면 네임스페이스와 그 안에 있는 모든 리소스가 삭제됩니다.

tips: 콘솔의 정보를 입력할 때 콘텐츠 업데이트를 보려면 YAML: on 을 선택합니다.

1.6.4.3. 기존 클러스터 세트에 클러스터 추가

기존 클러스터 세트에 클러스터를 추가하려면 클러스터에 대한 올바른 권한이 있어야 합니다. 클러스터를 생성할 때 cluster-admin 권한이 없는 경우 clusterset-admin 권한이 있는 클러스터를 선택해야 합니다. 지정된 클러스터 세트에 대한 올바른 권한이 없으면 클러스터 생성에 실패합니다. 선택할 클러스터 설정 옵션이 없는 경우 clusterset-admin 권한을 클러스터에 제공하기 위해 클러스터 관리자에게 문의하십시오.

관리되는 모든 클러스터는 관리형 클러스터 세트와 연결되어야 합니다. 관리 클러스터를 ManagedClusterSet 에 할당하지 않으면 기본 관리 클러스터 세트에 자동으로 추가됩니다.

GCP 계정에 대해 선택한 인증 정보와 연결된 기본 DNS 도메인이 이미 있는 경우 해당 값이 필드에 채워집니다. 값을 덮어쓰는 방식으로 변경할 수 있습니다. 자세한 내용은 사용자 정의 도메인 설정을 참조하십시오. 이 이름은 클러스터의 호스트 이름에 사용됩니다.

릴리스 이미지는 클러스터를 생성하는 데 사용되는 OpenShift Container Platform 이미지의 버전을 식별합니다. 사용하려는 버전이 사용 가능한 경우 이미지 목록에서 이미지를 선택할 수 있습니다. 사용하려는 이미지가 표준 이미지가 아닌 경우 사용하려는 이미지에 URL을 입력할 수 있습니다. 릴리스 이미지에 대한 자세한 내용은 릴리스 이미지를 참조하십시오.

노드 풀에는 컨트롤 플레인 풀과 작업자 풀이 포함됩니다. 컨트롤 플레인 노드는 클러스터 활동의 관리를 공유합니다. 정보에는 다음 필드가 포함됩니다.

- region: 컨트롤 플레인 풀을 실행할 리전을 지정합니다. 더 가까운 지역이 더 빠른 성능을 제공할 수 있지만 더 멀리 있는 영역이 더 분산될 수 있습니다.

- 아키텍처: 관리형 클러스터의 아키텍처 유형이 허브 클러스터의 아키텍처와 동일하지 않은 경우 풀에 있는 머신의 명령어 집합 아키텍처의 값을 입력합니다. 유효한 값은 amd64,ppc64le,s390x, cover 64 입니다.

- 인스턴스 유형: 인스턴스 생성 후 인스턴스의 유형과 크기를 변경할 수 있습니다.

작업자 풀에서 하나 이상의 작업자 노드를 생성하여 클러스터의 컨테이너 워크로드를 실행할 수 있습니다. 단일 작업자 풀에 있거나 여러 작업자 풀에 배포할 수 있습니다. 작업자 노드가 0개 지정되면 컨트롤 플레인 노드도 작업자 노드로 작동합니다. 정보에는 다음 필드가 포함됩니다.

- 인스턴스 유형: 인스턴스 생성 후 인스턴스의 유형과 크기를 변경할 수 있습니다.

- 노드 수: 이 설정은 작업자 풀을 정의할 때 필요합니다.

네트워킹 세부 정보가 필요하며 IPv6 주소를 사용하는 데 여러 네트워크가 필요합니다. 네트워크 추가를 클릭하여 추가 네트워크를 추가할 수 있습니다.

인증 정보에서 제공되는 프록시 정보는 프록시 필드에 자동으로 추가됩니다. 정보를 그대로 사용하거나 덮어쓰거나 프록시를 활성화하려면 정보를 추가할 수 있습니다. 다음 목록에는 프록시 생성에 필요한 정보가 포함되어 있습니다.

-

HTTP 프록시 URL:

HTTP트래픽의 프록시로 사용해야 하는 URL입니다. -

HTTPS 프록시 URL:

HTTPS트래픽에 사용해야 하는 보안 프록시 URL입니다. 값을 제공하지 않으면HTTP및HTTPS모두에 대해HTTP 프록시 URL과 동일한 값이 사용됩니다. -

프록시 도메인이 없음: 프록시를 바이패스해야 하는 쉼표로 구분된 도메인 목록입니다. 해당 도메인에 있는 모든 하위 도메인을 포함하려면 마침표로 도메인 이름을 시작합니다

.모든 대상에 대한 프록시를 바이패스하려면 별표*를 추가합니다. - 추가 신뢰 번들: 미러 레지스트리에 액세스하는 데 필요한 인증서 파일의 콘텐츠입니다.

클러스터를 생성하기 전에 정보를 검토하고 선택적으로 사용자 지정할 때 YAML: On 을 선택하여 패널에서 install-config.yaml 파일 콘텐츠를 볼 수 있습니다. 업데이트가 있는 경우 사용자 지정 설정으로 YAML 파일을 편집할 수 있습니다.

참고: 클러스터를 가져오기 위해 클러스터 세부 정보와 함께 제공된 kubectl 명령을 실행할 필요가 없습니다. 클러스터를 생성할 때 Red Hat Advanced Cluster Management의 관리 하에 자동으로 구성됩니다.

1.6.5. VMware vSphere에서 클러스터 생성

Red Hat Advanced Cluster Management for Kubernetes 콘솔을 사용하여 VMware vSphere에 Red Hat OpenShift Container Platform 클러스터를 배포할 수 있습니다.

클러스터를 생성할 때 생성 프로세스는 Hive 리소스와 함께 OpenShift Container Platform 설치 프로그램을 사용합니다. 이 절차를 완료한 후 클러스터 생성에 대한 질문이 있는 경우 프로세스에 대한 자세한 내용은 OpenShift Container Platform 설명서의 vSphere 에 설치를 참조하십시오.

1.6.5.1. 사전 요구 사항

vSphere에서 클러스터를 생성하기 전에 다음 사전 요구 사항을 참조하십시오.

- OpenShift Container Platform 버전 4.6 이상에 배포된 Red Hat Advanced Cluster Management hub 클러스터가 있어야 합니다.

- vSphere에서 Kubernetes 클러스터를 생성하려면 Red Hat Advanced Cluster Management hub 클러스터에 대한 인터넷 액세스가 필요합니다.

- vSphere 인증 정보가 필요합니다. 자세한 내용은 VMware vSphere에 대한 인증 정보 생성을 참조하십시오.

- OpenShift Container Platform 이미지 풀 시크릿이 필요합니다. 이미지 풀 시크릿 사용을 참조하십시오.

배포 중인 VMware 인스턴스에 대해 다음 정보가 있어야 합니다.

- API 및 Ingress 인스턴스에 필요한 고정 IP 주소

다음을 위한 DNS 레코드

-

api.<cluster_name>.<base_domain>은 정적 API VIP를 가리켜야 합니다. -

*.apps.<cluster_name>.<base_domain>은 Ingress VIP의 고정 IP 주소를 가리켜야 합니다.

-

참고: VMware vSphere 또는 Red Hat OpenStack Platform 공급자 및 연결이 끊긴 설치 공급자를 사용하여 클러스터를 생성할 때 미러 레지스트리에 액세스하는 데 인증서가 필요한 경우 연결이 끊긴 설치의 구성 섹션에 인증 정보의 추가 신뢰 번들 필드에 입력해야 합니다. 클러스터 생성 콘솔 편집기에 입력할 수 없습니다.

1.6.5.2. 콘솔을 사용하여 클러스터 생성

Kubernetes 콘솔용 Red Hat Advanced Cluster Management에서 클러스터를 생성하려면 Infrastructure > Clusters 로 이동합니다. 클러스터 페이지에서 클러스터 생성을 클릭하고 콘솔의 단계를 완료합니다.

참고: 이 절차는 클러스터를 생성하기 위한 것입니다. 가져올 기존 클러스터가 있는 경우 해당 단계를 위해 대상 관리 클러스터 가져오기를 hub 클러스터로 참조하십시오.

인증 정보를 생성해야 하는 경우 인증 정보 생성에 대한 자세한 내용은 VMware vSphere 의 인증 정보 생성을 참조하십시오.

클러스터의 이름은 클러스터의 호스트 이름에 사용됩니다.

중요: 클러스터를 생성할 때 Red Hat Advanced Cluster Management 컨트롤러에서 클러스터 및 해당 리소스의 네임스페이스를 생성합니다. 해당 네임스페이스에 해당 클러스터 인스턴스의 리소스만 포함해야 합니다. 클러스터를 삭제하면 네임스페이스와 그 안에 있는 모든 리소스가 삭제됩니다.

tips: 콘솔의 정보를 입력할 때 콘텐츠 업데이트를 보려면 YAML: on 을 선택합니다.

1.6.5.3. 기존 클러스터 세트에 클러스터 추가

기존 클러스터 세트에 클러스터를 추가하려면 클러스터에 대한 올바른 권한이 있어야 합니다. 클러스터를 생성할 때 cluster-admin 권한이 없는 경우 clusterset-admin 권한이 있는 클러스터를 선택해야 합니다. 지정된 클러스터 세트에 대한 올바른 권한이 없으면 클러스터 생성에 실패합니다. 선택할 클러스터 설정 옵션이 없는 경우 clusterset-admin 권한을 클러스터에 제공하기 위해 클러스터 관리자에게 문의하십시오.

관리되는 모든 클러스터는 관리형 클러스터 세트와 연결되어야 합니다. 관리 클러스터를 ManagedClusterSet 에 할당하지 않으면 기본 관리 클러스터 세트에 자동으로 추가됩니다.

vSphere 계정에 대해 구성한 선택한 인증 정보와 연결된 기본 도메인이 이미 있는 경우 해당 값이 필드에 채워집니다. 값을 덮어쓰는 방식으로 변경할 수 있습니다. 자세한 내용은 사용자 지정으로 vSphere에 클러스터 설치를 참조하십시오. 이 값은 사전 요구 사항 섹션에 나열된 DNS 레코드를 만드는 데 사용한 이름과 일치해야 합니다. 이 이름은 클러스터의 호스트 이름에 사용됩니다.

릴리스 이미지는 클러스터를 생성하는 데 사용되는 OpenShift Container Platform 이미지의 버전을 식별합니다. 사용하려는 버전이 사용 가능한 경우 이미지 목록에서 이미지를 선택할 수 있습니다. 사용하려는 이미지가 표준 이미지가 아닌 경우 사용하려는 이미지에 URL을 입력할 수 있습니다. 릴리스 이미지에 대한 자세한 내용은 릴리스 이미지를 참조하십시오.

참고: OpenShift Container Platform 버전 4.5.x 이상의 릴리스 이미지만 지원됩니다.

노드 풀에는 컨트롤 플레인 풀과 작업자 풀이 포함됩니다. 컨트롤 플레인 노드는 클러스터 활동의 관리를 공유합니다. 정보에는 아키텍처 필드가 포함됩니다. 다음 필드 설명을 확인합니다.

- 아키텍처: 관리형 클러스터의 아키텍처 유형이 허브 클러스터의 아키텍처와 동일하지 않은 경우 풀에 있는 머신의 명령어 집합 아키텍처의 값을 입력합니다. 유효한 값은 amd64,ppc64le,s390x, cover 64 입니다.

작업자 풀에서 하나 이상의 작업자 노드를 생성하여 클러스터의 컨테이너 워크로드를 실행할 수 있습니다. 단일 작업자 풀에 있거나 여러 작업자 풀에 배포할 수 있습니다. 작업자 노드가 0개 지정되면 컨트롤 플레인 노드도 작업자 노드로 작동합니다. 이 정보에는 소켓당 코어,CPU,Memory_minMB, _Disk 크기 (GiB) 및 노드 수가 포함됩니다.

네트워킹 정보가 필요합니다. IPv6를 사용하려면 여러 네트워크가 필요합니다. 필수 네트워킹 정보 중 일부는 다음 필드를 포함합니다.

- vSphere 네트워크 이름: VMware vSphere 네트워크 이름을 지정합니다.

API VIP: 내부 API 통신에 사용할 IP 주소를 지정합니다.

참고: 이 값은 사전 요구 사항 섹션에 나열된 DNS 레코드를 만드는 데 사용한 이름과 일치해야 합니다. 제공되지 않는 경우

api.가 올바르게 확인되도록 DNS를 사전 구성해야 합니다.Ingress VIP: 인그레스 트래픽에 사용할 IP 주소를 지정합니다.

참고: 이 값은 사전 요구 사항 섹션에 나열된 DNS 레코드를 만드는 데 사용한 이름과 일치해야 합니다. 제공되지 않는 경우

test.apps가 올바르게 확인되도록 DNS를 사전 구성해야 합니다.

네트워크 추가를 클릭하여 추가 네트워크를 추가할 수 있습니다. IPv6 주소를 사용하는 경우 네트워크가 두 개 이상 있어야 합니다.

인증 정보에서 제공되는 프록시 정보는 프록시 필드에 자동으로 추가됩니다. 정보를 그대로 사용하거나 덮어쓰거나 프록시를 활성화하려면 정보를 추가할 수 있습니다. 다음 목록에는 프록시 생성에 필요한 정보가 포함되어 있습니다.

-

HTTP 프록시 URL:

HTTP트래픽의 프록시로 사용해야 하는 URL을 지정합니다. -

HTTPS 프록시 URL:

HTTPS트래픽에 사용해야 하는 보안 프록시 URL을 지정합니다. 값을 제공하지 않으면HTTP및HTTPS모두에 대해HTTP 프록시 URL과 동일한 값이 사용됩니다. -

프록시 도메인이 없음: 프록시를 바이패스해야 하는 쉼표로 구분된 도메인 목록을 제공합니다. 해당 도메인에 있는 모든 하위 도메인을 포함하려면 마침표로 도메인 이름을 시작합니다

.모든 대상에 대한 프록시를 바이패스하려면 별표*를 추가합니다. - 추가 신뢰 번들: 미러 레지스트리에 액세스하는 데 필요한 인증서 파일의 내용을 지정합니다.

설치 분리를 클릭하여 연결 해제된 설치 이미지를 정의할 수 있습니다. 클러스터 생성에 대한 연결되지 않은 설치 설정을 입력할 수 없거나 제한 사항에 대한 자세한 내용은 입력한 경우 무시됩니다.

자동화 템플릿 추가를 클릭하여 템플릿을 생성할 수 있습니다.

클러스터를 생성하기 전에 정보를 검토하고 선택적으로 사용자 지정할 때 YAML 스위치를 클릭하여 패널에서 install-config.yaml 파일 콘텐츠를 볼 수 있습니다. 업데이트가 있는 경우 사용자 지정 설정으로 YAML 파일을 편집할 수 있습니다.

참고: 클러스터를 가져오기 위해 클러스터 세부 정보와 함께 제공된 kubectl 명령을 실행할 필요가 없습니다. 클러스터를 생성할 때 Red Hat Advanced Cluster Management의 관리 하에 자동으로 구성됩니다.

1.6.6. Red Hat OpenStack Platform에서 클러스터 생성

Red Hat Advanced Cluster Management for Kubernetes 콘솔을 사용하여 Red Hat OpenStack Platform에 Red Hat OpenShift Container Platform 클러스터를 배포할 수 있습니다.

클러스터를 생성할 때 생성 프로세스는 Hive 리소스와 함께 OpenShift Container Platform 설치 프로그램을 사용합니다. 이 절차를 완료한 후 클러스터 생성에 대한 질문이 있는 경우 프로세스에 대한 자세한 내용은 OpenShift Container Platform 설명서의 OpenStack 에 설치를 참조하십시오.

1.6.6.1. 사전 요구 사항

Red Hat OpenStack Platform에서 클러스터를 생성하기 전에 다음 사전 요구 사항을 참조하십시오.

- OpenShift Container Platform 버전 4.6 이상에 배포된 Red Hat Advanced Cluster Management hub 클러스터가 있어야 합니다.

- Red Hat OpenStack Platform에서 Kubernetes 클러스터를 생성할 수 있도록 Red Hat Advanced Cluster Management hub 클러스터에 대한 인터넷 액세스가 필요합니다.

- Red Hat OpenStack Platform 인증 정보가 있어야 합니다. 자세한 내용은 Red Hat OpenStack Platform의 인증 정보 생성을 참조하십시오.

- OpenShift Container Platform 이미지 풀 시크릿이 필요합니다. 이미지 풀 시크릿 사용을 참조하십시오.

배포 중인 Red Hat OpenStack Platform 인스턴스에 대해 다음 정보가 필요합니다.

-

컨트롤 플레인 및 작업자 인스턴스의 플레이버 이름입니다(예:

m1.xlarge). - 유동 IP 주소를 제공하는 외부 네트워크의 네트워크 이름

- API 및 Ingress 인스턴스에 필요한 부동 IP 주소

다음을 위한 DNS 레코드

-

api.<cluster_name>.<base_domain> .이는 API의 부동 IP 주소를 가리켜야 합니다. -

*.apps.<cluster_name>.<base_domain> , 수신의 부동 IP 주소를 가리켜야 합니다.

-

-

컨트롤 플레인 및 작업자 인스턴스의 플레이버 이름입니다(예:

1.6.6.2. 콘솔을 사용하여 클러스터 생성

Kubernetes 콘솔용 Red Hat Advanced Cluster Management에서 클러스터를 생성하려면 Infrastructure > Clusters 로 이동합니다. 클러스터 페이지에서 클러스터 생성을 클릭하고 콘솔의 단계를 완료합니다.

참고: 이 절차는 클러스터를 생성하기 위한 것입니다. 가져올 기존 클러스터가 있는 경우 해당 단계를 위해 대상 관리 클러스터 가져오기를 hub 클러스터로 참조하십시오.

인증 정보를 생성해야 하는 경우 자세한 내용은 Red Hat OpenStack Platform의 인증 정보 생성을 참조하십시오.

클러스터의 이름은 클러스터의 호스트 이름에 사용됩니다. 이름에는 15자 미만이 포함되어야 합니다. 이 값은 자격 증명 사전 요구 사항 섹션에 나열된 DNS 레코드를 생성하는 데 사용한 이름과 일치해야 합니다.

중요: 클러스터를 생성할 때 Red Hat Advanced Cluster Management 컨트롤러에서 클러스터 및 해당 리소스의 네임스페이스를 생성합니다. 해당 네임스페이스에 해당 클러스터 인스턴스의 리소스만 포함해야 합니다. 클러스터를 삭제하면 네임스페이스와 그 안에 있는 모든 리소스가 삭제됩니다.

tips: 콘솔의 정보를 입력할 때 콘텐츠 업데이트를 보려면 YAML: on 을 선택합니다.

1.6.6.3. 기존 클러스터 세트에 클러스터 추가

기존 클러스터 세트에 클러스터를 추가하려면 클러스터에 대한 올바른 권한이 있어야 합니다. 클러스터를 생성할 때 cluster-admin 권한이 없는 경우 clusterset-admin 권한이 있는 클러스터를 선택해야 합니다. 지정된 클러스터 세트에 대한 올바른 권한이 없으면 클러스터 생성에 실패합니다. 선택할 클러스터 설정 옵션이 없는 경우 clusterset-admin 권한을 클러스터에 제공하기 위해 클러스터 관리자에게 문의하십시오.

관리되는 모든 클러스터는 관리형 클러스터 세트와 연결되어야 합니다. 관리 클러스터를 ManagedClusterSet 에 할당하지 않으면 기본 관리 클러스터 세트에 자동으로 추가됩니다.

Red Hat OpenStack Platform 계정에 대해 구성한 선택한 인증 정보와 연결된 기본 DNS 도메인이 이미 있는 경우 해당 값이 필드에 채워집니다. 값을 덮어쓰는 방식으로 변경할 수 있습니다. 자세한 내용은 Red Hat OpenStack Platform 설명서의 도메인 관리를 참조하십시오. 이 이름은 클러스터의 호스트 이름에 사용됩니다.

릴리스 이미지는 클러스터를 생성하는 데 사용되는 OpenShift Container Platform 이미지의 버전을 식별합니다. 사용하려는 버전이 사용 가능한 경우 이미지 목록에서 이미지를 선택할 수 있습니다. 사용하려는 이미지가 표준 이미지가 아닌 경우 사용하려는 이미지에 URL을 입력할 수 있습니다. 릴리스 이미지에 대한 자세한 내용은 릴리스 이미지를 참조하십시오. OpenShift Container Platform 버전 4.6.x 이상의 릴리스 이미지만 지원됩니다.

노드 풀에는 컨트롤 플레인 풀과 작업자 풀이 포함됩니다. 컨트롤 플레인 노드는 클러스터 활동의 관리를 공유합니다. 정보에는 다음 필드가 포함됩니다.

- 선택 사항: 관리형 클러스터의 아키텍처 유형이 hub 클러스터의 아키텍처와 동일하지 않은 경우 풀에 있는 머신의 명령어 집합 아키텍처의 값을 입력합니다. 유효한 값은 amd64,ppc64le,s390x, cover 64 입니다.

- 컨트롤 플레인 풀의 인스턴스 유형: 인스턴스 생성 후 인스턴스의 유형 및 크기를 변경할 수 있습니다.

작업자 풀에서 하나 이상의 작업자 노드를 생성하여 클러스터의 컨테이너 워크로드를 실행할 수 있습니다. 단일 작업자 풀에 있거나 여러 작업자 풀에 배포할 수 있습니다. 작업자 노드가 0개 지정되면 컨트롤 플레인 노드도 작업자 노드로 작동합니다. 정보에는 다음 필드가 포함됩니다.

- 인스턴스 유형: 인스턴스 생성 후 인스턴스의 유형과 크기를 변경할 수 있습니다.

- 노드 수: 작업자 풀의 노드 수를 지정합니다. 이 설정은 작업자 풀을 정의할 때 필요합니다.

클러스터에 대한 네트워킹 세부 정보가 필요합니다. IPv4 네트워크의 하나 이상의 네트워크에 대한 값을 제공해야 합니다. IPv6 네트워크의 경우 둘 이상의 네트워크를 정의해야 합니다.

네트워크 추가를 클릭하여 추가 네트워크를 추가할 수 있습니다. IPv6 주소를 사용하는 경우 네트워크가 두 개 이상 있어야 합니다.

인증 정보에서 제공되는 프록시 정보는 프록시 필드에 자동으로 추가됩니다. 정보를 그대로 사용하거나 덮어쓰거나 프록시를 활성화하려면 정보를 추가할 수 있습니다. 다음 목록에는 프록시 생성에 필요한 정보가 포함되어 있습니다.

-

HTTP 프록시 URL:

HTTP트래픽의 프록시로 사용해야 하는 URL을 지정합니다. -

HTTPS 프록시 URL:

HTTPS트래픽에 사용해야 하는 보안 프록시 URL입니다. 값을 제공하지 않으면HTTP및HTTPS모두에 대해HTTP 프록시 URL과 동일한 값이 사용됩니다. -

프록시 도메인이 없음: 프록시를 바이패스해야 하는 쉼표로 구분된 도메인 목록을 정의합니다. 해당 도메인에 있는 모든 하위 도메인을 포함하려면 마침표로 도메인 이름을 시작합니다

.모든 대상에 대한 프록시를 바이패스하려면 별표*를 추가합니다. - 추가 신뢰 번들: 미러 레지스트리에 액세스하는 데 필요한 인증서 파일의 내용을 지정합니다.

설치 분리를 클릭하여 연결 해제된 설치 이미지를 정의할 수 있습니다. 클러스터 생성에 대한 연결되지 않은 설치 설정을 입력할 수 없거나 제한 사항에 대한 자세한 내용은 입력한 경우 무시됩니다.

클러스터를 생성하기 전에 정보를 검토하고 선택적으로 사용자 지정할 때 YAML 스위치를 클릭하여 패널에서 install-config.yaml 파일 콘텐츠를 볼 수 있습니다. 업데이트가 있는 경우 사용자 지정 설정으로 YAML 파일을 편집할 수 있습니다.

참고: 클러스터를 가져오기 위해 클러스터 세부 정보와 함께 제공된 kubectl 명령을 실행할 필요가 없습니다. 클러스터를 생성할 때 Red Hat Advanced Cluster Management의 관리 하에 자동으로 구성됩니다.

1.6.7. Red Hat Virtualization에서 클러스터 생성

Red Hat Advanced Cluster Management for Kubernetes 콘솔을 사용하여 Red Hat Virtualization에서 Red Hat OpenShift Container Platform 클러스터를 생성할 수 있습니다.

클러스터를 생성할 때 생성 프로세스는 Hive 리소스와 함께 OpenShift Container Platform 설치 프로그램을 사용합니다. 이 절차를 완료한 후 클러스터 생성에 대한 질문이 있는 경우 프로세스에 대한 자세한 내용은 OpenShift Container Platform 설명서의 RHV 에 설치를 참조하십시오.

1.6.7.1. 사전 요구 사항

Red Hat Virtualization에 클러스터를 생성하기 전에 다음 사전 요구 사항을 참조하십시오.

- 배포된 Red Hat Advanced Cluster Management for Kubernetes hub 클러스터가 있어야 합니다.

- Red Hat Virtualization에서 Kubernetes 클러스터를 생성할 수 있도록 Red Hat Advanced Cluster Management for Kubernetes Hub 클러스터에 대한 인터넷 액세스가 필요합니다.

- Red Hat Virtualization 인증 정보가 필요합니다. 자세한 내용은 Red Hat Virtualization에 대한 인증 정보 생성을 참조하십시오.

- oVirt Engine 가상 머신에 대해 구성된 도메인 및 가상 머신 프록시가 필요합니다. 도메인 구성 방법에 대한 자세한 내용은 Red Hat OpenShift Container Platform 설명서의 RHV 에 설치를 참조하십시오.

- Red Hat 고객 포털 사용자 이름 및 암호를 포함하는 Red Hat Virtualization 로그인 자격 증명이 있어야 합니다.

- OpenShift Container Platform 이미지 풀 시크릿이 필요합니다. 풀 시크릿은 Pull secret 에서 다운로드할 수 있습니다. 가져오기 보안에 대한 자세한 내용은 이미지 풀 시크릿 사용을 참조하십시오.

참고: 클라우드 공급자 액세스 키를 변경하는 경우 프로비저닝된 클러스터 액세스 키를 수동으로 업데이트해야 합니다. 자세한 내용은 알려진 문제에서 프로비저닝된 클러스터에 대한 자동 시크릿 업데이트가 지원되지 않음을 참조하십시오.

1.6.7.2. 콘솔을 사용하여 클러스터 생성

Kubernetes 콘솔용 Red Hat Advanced Cluster Management에서 클러스터를 생성하려면 Infrastructure > Clusters 로 이동합니다. 클러스터 페이지에서 클러스터 생성을 클릭하고 콘솔의 단계를 완료합니다.

참고: 이 절차는 클러스터를 생성하기 위한 것입니다. 가져올 기존 클러스터가 있는 경우 해당 단계를 위해 대상 관리 클러스터 가져오기를 hub 클러스터로 참조하십시오.

인증 정보를 생성해야 하는 경우 자세한 내용은 Red Hat Virtualization에 대한 인증 정보 생성을 참조하십시오.

클러스터의 이름은 클러스터의 호스트 이름에 사용됩니다.

중요: 클러스터를 생성할 때 Red Hat Advanced Cluster Management 컨트롤러에서 클러스터 및 해당 리소스의 네임스페이스를 생성합니다. 해당 네임스페이스에 해당 클러스터 인스턴스의 리소스만 포함해야 합니다. 클러스터를 삭제하면 네임스페이스와 그 안에 있는 모든 리소스가 삭제됩니다.

tips: 콘솔의 정보를 입력할 때 콘텐츠 업데이트를 보려면 YAML: on 을 선택합니다.

1.6.7.3. 기존 클러스터 세트에 클러스터 추가

기존 클러스터 세트에 클러스터를 추가하려면 클러스터에 대한 올바른 권한이 있어야 합니다. 클러스터를 생성할 때 cluster-admin 권한이 없는 경우 clusterset-admin 권한이 있는 클러스터를 선택해야 합니다. 지정된 클러스터 세트에 대한 올바른 권한이 없으면 클러스터 생성에 실패합니다. 선택할 클러스터 설정 옵션이 없는 경우 clusterset-admin 권한을 클러스터에 제공하기 위해 클러스터 관리자에게 문의하십시오.

관리되는 모든 클러스터는 관리형 클러스터 세트와 연결되어야 합니다. 관리 클러스터를 ManagedClusterSet 에 할당하지 않으면 기본 관리 클러스터 세트에 자동으로 추가됩니다.

Red Hat Virtualization 계정에 대해 구성한 선택한 인증 정보와 연결된 기본 DNS 도메인이 이미 있는 경우 해당 필드에 채워집니다. 값을 덮어쓰고 변경할 수 있습니다.

릴리스 이미지는 클러스터를 생성하는 데 사용되는 OpenShift Container Platform 이미지의 버전을 식별합니다. 사용하려는 버전이 사용 가능한 경우 이미지 목록에서 이미지를 선택할 수 있습니다. 사용하려는 이미지가 표준 이미지가 아닌 경우 사용하려는 이미지에 URL을 입력할 수 있습니다. 릴리스 이미지에 대한 자세한 내용은 릴리스 이미지를 참조하십시오.

노드 풀 정보에는 컨트롤 플레인 풀의 코어, 소켓, 메모리 및 디스크 크기가 포함됩니다. 세 개의 컨트롤 플레인 노드는 클러스터 활동 관리를 공유합니다. 정보에는 아키텍처 필드가 포함됩니다. 다음 필드 설명을 확인합니다.

- 아키텍처: 관리형 클러스터의 아키텍처 유형이 허브 클러스터의 아키텍처와 동일하지 않은 경우 풀에 있는 머신의 명령어 집합 아키텍처의 값을 입력합니다. 유효한 값은 amd64,ppc64le,s390x, cover 64 입니다.

작업자 풀 정보에는 작업자 풀의 풀 이름, 코어 수, 메모리 할당, 디스크 크기 할당 및 노드 수가 필요합니다. 작업자 풀 내의 작업자 노드는 단일 작업자 풀에 있거나 여러 작업자 풀에 분산될 수 있습니다.

사전 구성된 oVirt 환경에서 다음 네트워킹 세부 정보가 필요합니다.

- ovirt 네트워크 이름

API VIP: 내부 API 통신에 사용할 IP 주소를 지정합니다.

참고: 이 값은 사전 요구 사항 섹션에 나열된 DNS 레코드를 만드는 데 사용한 이름과 일치해야 합니다. 제공되지 않는 경우

api.가 올바르게 확인되도록 DNS를 사전 구성해야 합니다.Ingress VIP: 인그레스 트래픽에 사용할 IP 주소를 지정합니다.

참고: 이 값은 사전 요구 사항 섹션에 나열된 DNS 레코드를 만드는 데 사용한 이름과 일치해야 합니다. 제공되지 않는 경우

test.apps가 올바르게 확인되도록 DNS를 사전 구성해야 합니다.-

네트워크 유형: 기본값은

OpenShiftSDN입니다. OVNKubernetes는 IPv6 사용에 필요한 설정입니다. -

클러스터 네트워크 CIDR: Pod IP 주소에 사용할 수 있는 IP 주소 수 및 목록입니다. 이 블록은 다른 네트워크 블록을 겹치지 않아야 합니다. 기본값은

10.128.0.0/14입니다. -

네트워크 호스트 접두사: 각 노드의 서브넷 접두사 길이를 설정합니다. 기본값은

23입니다. -

서비스 네트워크 CIDR: 서비스의 IP 주소 블록을 제공합니다. 이 블록은 다른 네트워크 블록을 겹치지 않아야 합니다. 기본값은

172.30.0.0/16입니다. Machine CIDR: OpenShift Container Platform 호스트에서 사용하는 IP 주소 블록을 제공합니다. 이 블록은 다른 네트워크 블록을 겹치지 않아야 합니다. 기본값은

10.0.0.0/16입니다.네트워크 추가를 클릭하여 추가 네트워크를 추가할 수 있습니다. IPv6 주소를 사용하는 경우 네트워크가 두 개 이상 있어야 합니다.

인증 정보에서 제공되는 프록시 정보는 프록시 필드에 자동으로 추가됩니다. 정보를 그대로 사용하거나 덮어쓰거나 프록시를 활성화하려면 정보를 추가할 수 있습니다. 다음 목록에는 프록시 생성에 필요한 정보가 포함되어 있습니다.

-

HTTP 프록시 URL:

HTTP트래픽의 프록시로 사용해야 하는 URL을 지정합니다. -

HTTPS 프록시 URL:

HTTPS트래픽에 사용해야 하는 보안 프록시 URL을 지정합니다. 값을 제공하지 않으면HTTP및HTTPS모두에 대해HTTP 프록시 URL과 동일한 값이 사용됩니다. -

프록시 도메인이 없음: 프록시를 바이패스해야 하는 쉼표로 구분된 도메인 목록을 제공합니다. 해당 도메인에 있는 모든 하위 도메인을 포함하려면 마침표로 도메인 이름을 시작합니다

.모든 대상에 대한 프록시를 바이패스하려면 별표*를 추가합니다. - 추가 신뢰 번들: 미러 레지스트리에 액세스하는 데 필요한 인증서 파일의 내용을 지정합니다.

클러스터를 생성하기 전에 정보를 검토하고 선택적으로 사용자 지정할 때 YAML 스위치를 클릭하여 패널에서 install-config.yaml 파일 콘텐츠를 볼 수 있습니다. 업데이트가 있는 경우 사용자 지정 설정으로 YAML 파일을 편집할 수 있습니다.

참고: 클러스터를 가져오기 위해 클러스터 세부 정보와 함께 제공된 kubectl 명령을 실행할 필요가 없습니다. 클러스터를 생성할 때 Red Hat Advanced Cluster Management의 관리 하에 자동으로 구성됩니다.

1.6.8. 베어 메탈에서 클러스터 생성

Kubernetes 콘솔을 위한 Red Hat Advanced Cluster Management를 사용하여 베어 메탈 환경에서 Red Hat OpenShift Container Platform 클러스터를 생성할 수 있습니다.

사용 중단 알림: 베어 메탈 자산을 사용하여 베어 메탈 클러스터를 생성하는 절차는 더 이상 사용되지 않습니다. 베어 메탈 자산은 향후 릴리스에서 제거될 예정입니다.

클러스터를 생성할 때 생성 프로세스에서 Hive 리소스와 함께 OpenShift Container Platform 설치 프로그램을 사용합니다. 이 절차를 완료한 후 클러스터 생성에 대한 질문이 있는 경우 자세한 내용은 OpenShift Container Platform 설명서의 베어 메탈에 설치를 참조하십시오.

1.6.8.1. 사전 요구 사항

베어 메탈 환경에서 클러스터를 생성하기 전에 다음 사전 요구 사항을 참조하십시오.

- OpenShift Container Platform 버전 4.6 이상에 배포된 Red Hat Advanced Cluster Management for Kubernetes 허브 클러스터가 있어야 합니다.

- Red Hat Advanced Cluster Management for Kubernetes hub cluster (connected) 클러스터의 인터넷 액세스 또는 클러스터 생성에 필요한 이미지를 검색하려면 인터넷에 연결되지 않은 내부 또는 미러 레지스트리에 대한 연결이 필요합니다.

- Hive 클러스터를 생성하는 데 사용되는 부트스트랩 가상 머신을 실행하는 임시 외부 KVM 호스트가 필요합니다. 자세한 내용은 프로비저닝 호스트 준비를 참조하십시오.

- 배포된 Red Hat Advanced Cluster Management for Kubernetes hub 클러스터는 provisioning 네트워크로 라우팅할 수 있어야 합니다.

- 이전 항목의 부트스트랩 가상 머신의 libvirt URI, SSH 개인 키 및 SSH 알려진 호스트 목록을 포함하는 베어 메탈 서버 로그인 자격 증명이 필요합니다. 자세한 내용은 OpenShift 설치 환경 설정을 참조하십시오.

- 구성된 베어 메탈 인증 정보가 필요합니다. 자세한 내용은 베어 메탈의 인증 정보 생성을 참조하십시오.

- 사용자 이름, 암호 및 베이스 보드 관리 컨트롤러 주소가 포함된 베어 메탈 환경에 대한 로그인 인증 정보가 있어야 합니다.

- 인증서 확인을 사용하는 경우 구성된 베어 메탈 자산이 필요합니다. 자세한 내용은 베어 메탈 자산 생성 및 수정을 참조하십시오.

OpenShift Container Platform 이미지 풀 시크릿이 필요합니다. 자세한 내용은 이미지 풀 시크릿 사용을 참조하십시오.

참고:

- 베어 메탈 자산, 관리형 베어 메탈 클러스터 및 관련 시크릿은 동일한 네임스페이스에 있어야 합니다.

- 클라우드 공급자 액세스 키를 변경하는 경우 프로비저닝된 클러스터 액세스 키를 수동으로 업데이트해야 합니다. 자세한 내용은 알려진 문제에서 프로비저닝된 클러스터에 대한 자동 시크릿 업데이트가 지원되지 않음을 참조하십시오.

- 베어 메탈 공급자 및 연결이 끊긴 설치를 사용하여 클러스터를 생성하는 경우 연결이 끊긴 설치의 구성 섹션에 모든 설정을 저장해야 합니다. 클러스터 생성 콘솔 편집기에 입력할 수 없습니다.

1.6.8.2. 베어 메탈 클러스터 생성

Kubernetes 콘솔용 Red Hat Advanced Cluster Management에서 클러스터를 생성하려면 Infrastructure > Clusters 로 이동합니다. 클러스터 페이지에서 클러스터 생성을 클릭하고 콘솔의 단계를 완료합니다.

참고: 이 절차는 클러스터를 생성하기 위한 것입니다. 가져올 기존 클러스터가 있는 경우 해당 단계를 위해 대상 관리 클러스터 가져오기를 hub 클러스터로 참조하십시오.

인증 정보를 생성해야 하는 경우 인증 정보 생성에 대한 자세한 내용은 베어 메탈 의 인증 정보 생성을 참조하십시오.

베어 메탈 클러스터의 경우 클러스터 이름은 임의의 이름일 수 없습니다. 클러스터 URL과 연결되어 있습니다. 사용하는 클러스터 이름이 DNS 및 네트워크 설정과 일치하는지 확인합니다.

중요: 클러스터를 생성할 때 Red Hat Advanced Cluster Management 컨트롤러에서 클러스터 및 해당 리소스의 네임스페이스를 생성합니다. 해당 네임스페이스에 해당 클러스터 인스턴스의 리소스만 포함해야 합니다. 클러스터를 삭제하면 네임스페이스와 그 안에 있는 모든 리소스가 삭제됩니다.

tips: 콘솔의 정보를 입력할 때 콘텐츠 업데이트를 보려면 YAML: on 을 선택합니다.

기존 클러스터 세트에 클러스터를 추가하려면 클러스터에 대한 올바른 권한이 있어야 합니다. 클러스터를 생성할 때 cluster-admin 권한이 없는 경우 clusterset-admin 권한이 있는 클러스터를 선택해야 합니다. 지정된 클러스터 세트에 대한 올바른 권한이 없으면 클러스터 생성에 실패합니다. 선택할 클러스터 설정 옵션이 없는 경우 clusterset-admin 권한을 클러스터에 제공하기 위해 클러스터 관리자에게 문의하십시오.

관리되는 모든 클러스터는 관리형 클러스터 세트와 연결되어야 합니다. 관리 클러스터를 ManagedClusterSet 에 할당하지 않으면 기본 관리 클러스터 세트에 자동으로 추가됩니다.

공급자의 기본 도메인은 Red Hat OpenShift Container Platform 클러스터 구성 요소에 대한 경로를 생성하는 데 사용됩니다. 클러스터 공급자의 DNS에서 SOA(Start of Authority) 레코드로 구성됩니다. 이 이름은 클러스터의 호스트 이름에 사용됩니다.

베어 메탈 공급자 계정에 대해 구성한 선택한 인증 정보와 연결된 기본 DNS 도메인이 이미 있는 경우 해당 필드에 채워집니다. 값을 작성하여 변경할 수 있지만 클러스터를 생성한 후에는 이름을 변경할 수 없습니다. 자세한 내용은 OpenShift Container Platform 설명서의 베어 메탈에 설치를 참조하십시오.

릴리스 이미지는 클러스터를 생성하는 데 사용되는 OpenShift Container Platform 이미지의 버전을 식별합니다. 사용하려는 이미지가 표준 이미지가 아닌 경우 사용하려는 이미지에 URL을 입력할 수 있습니다. 릴리스 이미지에 대한 자세한 내용은 릴리스 이미지를 참조하십시오.

호스트 목록은 기존 베어 메탈 자산에서 컴파일되며 인증 정보와 연결됩니다. 베어 메탈 호스트에서 최신 펌웨어를 실행 중이거나 프로비저닝에 실패할 수 있는지 확인합니다. 하이퍼바이저와 동일한 브릿지 네트워크에 있는 최소 3개의 베어 메탈 자산을 선택해야 합니다. 생성된 베어 메탈 자산이 없는 경우 생성 프로세스를 계속하기 전에 자산 가져오기 를 선택하여 만들거나 가져올 수 있습니다. 베어 메탈 자산 생성에 대한 자세한 내용은 베어 메탈 자산 생성 및 수정을 참조하십시오. 또는 Disable certificate verification 을 선택하여 요구 사항을 바이패스할 수 있습니다.

다음 표에서는 네트워킹 옵션 및 해당 설명을 보여줍니다.

| 매개변수 | 설명 | 필수 또는 선택 사항 |

|---|---|---|

| provisioning 네트워크 CIDR | 프로비저닝에 사용할 네트워크의 CIDR입니다. 예제 형식은 172.30.0.0/16입니다. | 필수 항목 |

| 프로비저닝 네트워크 인터페이스 | provisioning 네트워크에 연결된 컨트롤 플레인 노드의 네트워크 인터페이스 이름입니다. | 필수 항목 |

| 프로비저닝 네트워크 브리지 | provisioning 네트워크에 연결된 하이퍼바이저의 브리지 이름입니다. | 필수 항목 |

| 외부 네트워크 브리지 | 외부 네트워크에 연결된 하이퍼바이저의 브리지 이름입니다. | 필수 항목 |

| API VIP |

내부 API 통신에 사용할 가상 IP입니다. | 필수 항목 |

| Ingress VIP |

Ingress 트래픽에 사용할 가상 IP입니다. | 선택 사항 |

| 네트워크 유형 |

배포할 Pod 네트워크 공급자 플러그인입니다. OpenShift Container Platform 4.3에서는 OpenShiftSDN 플러그인만 지원됩니다. OVNKubernetes 플러그인은 OpenShift Container Platform 버전 4.3, 4.4 및 4.5에서 기술 프리뷰로 사용할 수 있습니다. 일반적으로 OpenShift Container Platform 버전 4.6 이상에서 사용할 수 있습니다. OVNKubernetes는 IPv6와 함께 사용해야 합니다. 기본값은 | 필수 항목 |

| 클러스터 네트워크 CIDR | Pod IP 주소가 할당되는 IP 주소 블록입니다. OpenShiftSDN 네트워크 플러그인은 여러 클러스터 네트워크를 지원합니다. 여러 클러스터 네트워크의 주소 블록이 겹치지 않아야 합니다. 예상 워크로드에 맞게 충분히 큰 주소 풀을 선택합니다. 기본값은 10.128.0.0/14입니다. | 필수 항목 |

| 네트워크 호스트 접두사 | 개별 노드 각각에 할당할 서브넷 접두사 길이입니다. 예를 들어 hostPrefix를 23으로 설정하면 지정된 CIDR 이외 /23 서브넷이 각 노드에 할당되어 510(2^(32-23)-2) Pod IP 주소가 허용됩니다. 기본값은 23입니다. | 필수 항목 |

| 서비스 네트워크 CIDR | 서비스의 IP 주소 블록입니다. OpenShiftSDN은 하나의 serviceNetwork 블록만 허용합니다. 이 주소는 다른 네트워크 블록을 겹치지 않아야 합니다. 기본값은 172.30.0.0/16입니다. | 필수 항목 |

| Machine CIDR | OpenShift Container Platform 호스트에서 사용하는 IP 주소 블록입니다. 주소 블록은 다른 네트워크 블록을 겹치지 않아야 합니다. 기본값은 10.0.0.0/16입니다. | 필수 항목 |

IPv6 주소를 사용하는 경우 네트워크가 두 개 이상 있어야 합니다.

인증 정보에서 제공되는 프록시 정보는 프록시 필드에 자동으로 추가됩니다. 정보를 그대로 사용하거나 덮어쓰거나 프록시를 활성화하려면 정보를 추가할 수 있습니다. 다음 목록에는 프록시 생성에 필요한 정보가 포함되어 있습니다.

-

HTTP 프록시 URL:

HTTP트래픽의 프록시로 사용해야 하는 URL입니다. -

HTTPS 프록시 URL:

HTTPS트래픽에 사용해야 하는 보안 프록시 URL입니다. 값을 제공하지 않으면HTTP및HTTPS모두에 대해HTTP 프록시 URL과 동일한 값이 사용됩니다. -

프록시 도메인이 없음: 프록시를 바이패스해야 하는 쉼표로 구분된 도메인 목록입니다. 해당 도메인에 있는 모든 하위 도메인을 포함하려면 마침표로 도메인 이름을 시작합니다

.모든 대상에 대한 프록시를 바이패스하려면 별표*를 추가합니다. - 추가 신뢰 번들: 미러 레지스트리에 액세스하는 데 필요한 인증서 파일의 콘텐츠입니다.

클러스터를 생성하기 전에 정보를 검토하고 선택적으로 사용자 지정할 때 YAML: On 을 선택하여 패널에서 install-config.yaml 파일 콘텐츠를 볼 수 있습니다. 업데이트가 있는 경우 사용자 지정 설정으로 YAML 파일을 편집할 수 있습니다.

참고: 클러스터를 가져오기 위해 클러스터 세부 정보와 함께 제공된 kubectl 명령을 실행할 필요가 없습니다. 클러스터를 생성하면 Red Hat Advanced Cluster Management 관리로 자동 구성됩니다.

1.6.9. 온-프레미스 환경에서 클러스터 생성

Red Hat Advanced Cluster Management for Kubernetes 콘솔을 사용하여 온프레미스 Red Hat OpenShift Container Platform 클러스터를 생성할 수 있습니다. 이 프로세스는 더 이상 사용되지 않는 베어 메탈 프로세스 대신 권장됩니다.

모범 사례: 단일 노드 OpenShift(SNO) 클러스터를 생성하려면 다음 절차를 사용하십시오. VMware vSphere, Red Hat OpenStack, Red Hat Virtualization Platform 및 베어 메탈 환경에서 단일 노드 OpenShift 클러스터를 생성할 수 있습니다. 플랫폼 값이 platform=none 으로 설정되어 있으므로 클러스터를 설치하는 플랫폼과의 통합은 없습니다. 단일 노드 OpenShift 클러스터에는 컨트롤 플레인 서비스와 사용자 워크로드를 호스팅하는 단일 노드만 포함되어 있습니다. 이 구성은 클러스터의 리소스 풋프린트를 최소화하려는 경우 유용할 수 있습니다.

또한 Red Hat OpenShift Container Platform에서 사용할 수 있는 기술 프리뷰 기능인 제로 태그 프로비저닝 기능을 사용하여 엣지 리소스에 여러 단일 노드 OpenShift 클러스터를 프로비저닝하는 절차를 테스트할 수도 있습니다. 해당 절차에 대한 자세한 내용은 OpenShift Container Platform 설명서의 연결이 끊긴 환경에서 대규모로 분산 장치 배포를 참조하십시오.

1.6.9.1. 사전 요구 사항

온-프레미스 환경에서 클러스터를 만들기 전에 다음 사전 요구 사항을 참조하십시오.

- OpenShift Container Platform 버전 4.9 이상에 배포된 Red Hat Advanced Cluster Management hub 클러스터가 있어야 합니다.

- 구성된 호스트가 있는 구성된 인프라 환경이 필요합니다. 자세한 내용은 인프라 환경 생성을 참조하십시오.

- Red Hat Advanced Cluster Management for Kubernetes hub 클러스터(연결됨) 클러스터의 인터넷 액세스 또는 클러스터 생성에 필요한 이미지를 검색하는 데 인터넷(연결이 끊어짐)이 인터넷에 연결되어 있어야 합니다.

- 구성된 온-프레미스 인증 정보가 필요합니다. 자세한 내용은 온-프레미스 환경에 대한 자격 증명 만들기를 참조하십시오.See Creating a credential for an on-premises environment for more information.

- OpenShift Container Platform 이미지 풀 시크릿이 필요합니다. 자세한 내용은 이미지 풀 시크릿 사용을 참조하십시오.

1.6.9.2. 콘솔을 사용하여 클러스터 생성

Kubernetes 콘솔용 Red Hat Advanced Cluster Management에서 클러스터를 생성하려면 Infrastructure > Clusters 로 이동합니다. 클러스터 페이지에서 클러스터 생성을 클릭하고 콘솔의 단계를 완료합니다.

지원되는 설치에 다음 옵션을 사용할 수 있습니다.

- 기존 검색된 호스트 사용: 기존 인프라 환경에 있는 호스트 목록에서 호스트를 선택합니다.

- 새 호스트 검색: 기존 인프라 환경에 아직 없는 호스트를 검색합니다. 인프라 환경에 이미 있는 호스트를 사용하지 않고 자체 호스트를 검색합니다.

자세한 내용은 온-프레미스 환경에 대한 자격 증명 만들기를 참조하십시오.If you need to create a credential, see Creating a credential for an on-premises environment for more information.

클러스터의 이름은 클러스터의 호스트 이름에 사용됩니다.

중요: 클러스터를 생성할 때 Red Hat Advanced Cluster Management 컨트롤러에서 클러스터 및 해당 리소스의 네임스페이스를 생성합니다. 해당 네임스페이스에 해당 클러스터 인스턴스의 리소스만 포함해야 합니다. 클러스터를 삭제하면 네임스페이스와 그 안에 있는 모든 리소스가 삭제됩니다.

tips: 콘솔의 정보를 입력할 때 콘텐츠 업데이트를 보려면 YAML: on 을 선택합니다.

기존 클러스터 세트에 클러스터를 추가하려면 클러스터에 대한 올바른 권한이 있어야 합니다. 클러스터를 생성할 때 cluster-admin 권한이 없는 경우 clusterset-admin 권한이 있는 클러스터를 선택해야 합니다. 지정된 클러스터 세트에 대한 올바른 권한이 없으면 클러스터 생성에 실패합니다. 선택할 클러스터 설정 옵션이 없는 경우 clusterset-admin 권한을 클러스터에 제공하기 위해 클러스터 관리자에게 문의하십시오.

관리되는 모든 클러스터는 관리형 클러스터 세트와 연결되어야 합니다. 관리 클러스터를 ManagedClusterSet 에 할당하지 않으면 기본 관리 클러스터 세트에 자동으로 추가됩니다.

공급자 계정에 대해 구성한 선택한 인증 정보와 연결된 기본 DNS 도메인이 이미 있는 경우 해당 필드에 채워집니다. 값을 수정하여 변경할 수 있지만 이 설정은 클러스터를 생성한 후에는 변경할 수 없습니다. 공급자의 기본 도메인은 Red Hat OpenShift Container Platform 클러스터 구성 요소에 대한 경로를 생성하는 데 사용됩니다. 클러스터 공급자의 DNS에서 SOA(Start of Authority) 레코드로 구성됩니다.

OpenShift 버전 은 클러스터를 생성하는 데 사용되는 OpenShift Container Platform 이미지의 버전을 식별합니다. 사용하려는 버전이 사용 가능한 경우 이미지 목록에서 이미지를 선택할 수 있습니다. 사용하려는 이미지가 표준 이미지가 아닌 경우 사용하려는 이미지에 URL을 입력할 수 있습니다. 릴리스 이미지에 대한 자세한 내용은 릴리스 이미지를 참조하십시오.

4.9 이상 OpenShift 버전을 선택하면 Install single node OpenShift (SNO) 를 선택하는 옵션이 표시됩니다. 단일 노드 OpenShift 클러스터에는 컨트롤 플레인 서비스와 사용자 워크로드를 호스팅하는 단일 노드가 포함되어 있습니다. 생성된 후에는 단일 노드 OpenShift 클러스터에 노드를 추가할 수 없습니다.

클러스터가 단일 노드 OpenShift 클러스터가 되도록 하려면 단일 노드 OpenShift 옵션을 선택합니다.

참고: 단일 노드 OpenShift 컨트롤 플레인에는 8개의 CPU 코어가 필요하지만 다중 노드 컨트롤 플레인 클러스터의 컨트롤 플레인 노드에는 4개의 CPU 코어만 필요합니다.

클러스터를 검토하고 저장하면 클러스터가 초안 클러스터로 저장됩니다. 클러스터 페이지에서 클러스터 이름을 선택하여 생성 프로세스를 종료하고 나중에 프로세스를 완료할 수 있습니다.

기존 호스트를 사용하는 경우 호스트를 직접 선택할지 또는 호스트를 자동으로 선택할지 선택합니다. 호스트 수는 선택한 노드 수를 기반으로 합니다. 예를 들어 SNO 클러스터에는 하나의 호스트만 필요하지만 표준 3-노드 클러스터에는 3개의 호스트가 필요합니다.

이 클러스터의 요구 사항을 충족하는 사용 가능한 호스트의 위치는 호스트 위치 목록에 표시됩니다. 호스트 배포 및 고가용성 구성의 경우 여러 위치를 선택합니다.

기존 인프라 환경 없이 새 호스트를 검색하는 경우 4단계로 시작하여 호스트를 정의하는 인프라 환경에 호스트 추가 단계를 완료합니다.

호스트가 바인딩되고 검증이 통과되면 다음 IP 주소를 추가하여 클러스터의 네트워킹 정보를 완료합니다.

API VIP: 내부 API 통신에 사용할 IP 주소를 지정합니다.

참고: 이 값은 사전 요구 사항 섹션에 나열된 DNS 레코드를 만드는 데 사용한 이름과 일치해야 합니다. 제공되지 않는 경우

api.가 올바르게 확인되도록 DNS를 사전 구성해야 합니다.Ingress VIP: Ingress 트래픽에 사용할 IP 주소를 지정합니다.

참고: 이 값은 사전 요구 사항 섹션에 나열된 DNS 레코드를 만드는 데 사용한 이름과 일치해야 합니다. 제공되지 않는 경우

test.apps가 올바르게 확인되도록 DNS를 사전 구성해야 합니다.

클러스터 탐색 페이지에서 설치 상태를 볼 수 있습니다.

1.6.10. 생성된 클러스터 분리(기술 프리뷰)

Red Hat Advanced Cluster Management for Kubernetes를 사용하여 생성된 클러스터를 사용하여 리소스를 보존할 수 있습니다. 하이베이팅 클러스터에는 실행 중인 리소스보다 훨씬 적은 리소스가 필요하므로 하이베이팅 상태의 클러스터를 이동하거나 부족하여 공급자 비용을 절감할 수 있습니다. 이 기능은 다음 환경에서 Red Hat Advanced Cluster Management에서 생성한 클러스터에만 적용됩니다.

- Amazon Web Services

- Microsoft Azure

- Google Cloud Platform

1.6.10.1. 콘솔을 사용하여 클러스터의 iPXE

Red Hat Advanced Cluster Management 콘솔을 사용하여 Red Hat Advanced Cluster Management에서 생성한 클러스터를 사용하려면 다음 단계를 완료하십시오.

- Red Hat Advanced Cluster Management 탐색 메뉴에서 Infrastructure > Clusters 를 선택합니다. Manage clusters 탭이 선택되어 있는지 확인합니다.

- 클러스터 의 옵션 메뉴에서 iPXE 클러스터를 선택합니다. 참고: iPXE 클러스터 옵션을 사용할 수 없는 경우 클러스터를 사용할 수 없습니다. 이는 Red Hat Advanced Cluster Management에서 클러스터를 가져오지 않고 가져올 때 발생할 수 있습니다.

클러스터 페이지의 클러스터 상태는 프로세스가 완료되면 Hibernating 입니다.

팁: 클러스터 페이지에서 클러스터를 선택하고 Actions > iPXE 클러스터를 선택하여 여러 클러스터를 할 수 있습니다.

선택한 클러스터가 hibernating입니다.

1.6.10.2. CLI를 사용하여 클러스터 way

CLI를 사용하여 Red Hat Advanced Cluster Management에서 생성한 클러스터를 사용하려면 다음 단계를 완료하십시오.

다음 명령을 입력하여 ECDHE할 클러스터의 설정을 편집합니다.

oc edit clusterdeployment <name-of-cluster> -n <namespace-of-cluster>name-of-cluster를 ECDHE 클러스터의 이름으로 바꿉니다.namespace-of-cluster를 ECDHE 클러스터의 네임스페이스로 바꿉니다.-

spec.powerState의 값을Hibernating으로 변경합니다. 다음 명령을 입력하여 클러스터 상태를 확인합니다.

oc get clusterdeployment <name-of-cluster> -n <namespace-of-cluster> -o yamlname-of-cluster를 ECDHE 클러스터의 이름으로 바꿉니다.namespace-of-cluster를 ECDHE 클러스터의 네임스페이스로 바꿉니다.클러스터를 분리하는 프로세스가 완료되면 클러스터 유형 값이

type=Hibernating입니다.

선택한 클러스터가 hibernating입니다.

1.6.10.3. 콘솔을 사용하여 임시 클러스터의 정상적인 작업 재시작

Red Hat Advanced Cluster Management 콘솔을 사용하여 상위 클러스터의 정상적인 작동을 다시 시작하려면 다음 단계를 완료하십시오.

- Red Hat Advanced Cluster Management 탐색 메뉴에서 Infrastructure > Clusters 를 선택합니다. Manage clusters 탭이 선택되어 있는지 확인합니다.

- 재개하려는 클러스터 의 옵션 메뉴에서 클러스터 다시 시작을 선택합니다.

프로세스가 완료되면 클러스터 페이지의 클러스터 상태가 Ready 입니다.

팁: 클러스터 페이지에서 재개할 클러스터를 선택하고 작업 > 클러스터 재시작을 선택하여 여러 클러스터를 다시 시작할 수 있습니다.

선택한 클러스터가 정상적인 작업을 다시 시작합니다.

1.6.10.4. CLI를 사용하여 상위 클러스터의 정상적인 작업 재시작

CLI를 사용하여 상위 클러스터의 정상적인 작동을 다시 시작하려면 다음 단계를 완료합니다.

다음 명령을 입력하여 클러스터의 설정을 편집합니다.

oc edit clusterdeployment <name-of-cluster> -n <namespace-of-cluster>name-of-cluster를 ECDHE 클러스터의 이름으로 바꿉니다.namespace-of-cluster를 ECDHE 클러스터의 네임스페이스로 바꿉니다.-

spec.powerState의 값을Running으로 변경합니다. 다음 명령을 입력하여 클러스터 상태를 확인합니다.

oc get clusterdeployment <name-of-cluster> -n <namespace-of-cluster> -o yamlname-of-cluster를 ECDHE 클러스터의 이름으로 바꿉니다.namespace-of-cluster를 ECDHE 클러스터의 네임스페이스로 바꿉니다.클러스터를 재시작하는 프로세스가 완료되면 클러스터 유형 값이

type=Running입니다.

선택한 클러스터가 정상적인 작업을 다시 시작합니다.

1.7. 대상 관리 클러스터를 허브 클러스터로 가져오기

다른 Kubernetes 클라우드 공급자에서 클러스터를 가져올 수 있습니다. 가져온 후 대상 클러스터는 Kubernetes 허브 클러스터용 Red Hat Advanced Cluster Management 클러스터의 관리 클러스터가 됩니다. 별도로 지정하지 않는 한 허브 클러스터 및 대상 관리 클러스터에 액세스할 수 있는 어디에서나 가져오기 작업을 완료합니다.