OpenShift에 AMQ Broker 배포

AMQ Broker 7.11과 함께 사용하는 경우

초록

보다 포괄적 수용을 위한 오픈 소스 용어 교체

Red Hat은 코드, 문서, 웹 속성에서 문제가 있는 용어를 교체하기 위해 최선을 다하고 있습니다. 먼저 마스터(master), 슬레이브(slave), 블랙리스트(blacklist), 화이트리스트(whitelist) 등 네 가지 용어를 교체하고 있습니다. 이러한 변경 작업은 작업 범위가 크므로 향후 여러 릴리스에 걸쳐 점차 구현할 예정입니다. 자세한 내용은 CTO Chris Wright의 메시지를 참조하십시오.

1장. OpenShift Container Platform의 AMQ Broker 소개

Red Hat AMQ Broker 7.11은 OCP(OpenShift Container Platform) 4.12, 4.13, 4.14 또는 4.15에서 사용할 수 있는 컨테이너화된 이미지로 사용할 수 있습니다.

AMQ Broker는 Apache ActiveMQ Artemis를 기반으로 합니다. JMS와 호환되는 메시지 브로커를 제공합니다. 초기 브로커 Pod를 설정한 후에는 OpenShift Container Platform 기능을 사용하여 중복을 빠르게 배포할 수 있습니다.

1.1. 버전 호환성 및 지원

OpenShift Container Platform 이미지 버전 호환성에 대한 자세한 내용은 다음을 참조하십시오.

OpenShift Container Platform에서 AMQ Broker를 모두 배포하면 이제 RHEL 8 기반 이미지를 사용합니다.

1.2. 지원되지 않는 기능

마스터 슬레이브 기반 고가용성

마스터 및 슬레이브 쌍을 구성하여 달성한 고가용성(HA)은 지원되지 않습니다. 대신 AMQ Broker는 OpenShift Container Platform에 제공된 HA 기능을 사용합니다.

외부 클라이언트는 AMQ Broker에서 제공하는 토폴로지 정보를 사용할 수 없습니다.

AMQ Core Protocol JMS Client 또는 AMQ JMS Client가 OpenShift Container Platform 클러스터의 브로커에 연결하는 경우 브로커는 현재 브로커에 대한 연결이 손실되는 경우 클라이언트의 다른 브로커 각각에 대한 IP 주소 및 포트 정보를 클라이언트에 보낼 수 있습니다.

각 브로커에 제공된 IP 주소는 내부 IP 주소로, OpenShift Container Platform 클러스터 외부에 있는 클라이언트에 액세스할 수 없습니다. 외부 클라이언트가 내부 IP 주소를 사용하여 브로커에 연결하지 못하도록 하려면 클라이언트가 처음에 브로커에 연결하도록 클라이언트에서 사용하는 URI에 다음 구성을 설정합니다.

Expand 클라이언트 설정 AMQ Core Protocol JMS 클라이언트

useTopologyForLoadBalancing=falseAMQ JMS 클라이언트

failover.amqpOpenServerListAction=IGNORE

1.3. 문서 규칙

이 문서에서는 sudo 명령, 파일 경로 및 대체 가능한 값에 대해 다음 규칙을 사용합니다.

sudo 명령

이 문서에서는 root 권한이 필요한 모든 명령에 sudo 를 사용합니다. sudo 를 사용할 때는 변경 사항이 전체 시스템에 영향을 줄 수 있으므로 항상 주의해야 합니다. sudo 사용에 대한 자세한 내용은 sudo 액세스 관리를 참조하십시오.

이 문서에서 파일 경로 사용 정보

이 문서에서 모든 파일 경로는 Linux, UNIX 및 유사한 운영 체제(예: /home/.. )에 유효합니다. Microsoft Windows를 사용하는 경우 동등한 Microsoft Windows 경로(예 : C:\Users\.. )를 사용해야 합니다.

교체 가능한 값

이 문서에서는 환경에 고유한 값으로 교체해야 하는 대체 가능한 값을 사용하는 경우가 있습니다. 교체할 수 있는 값은 소문자로 묶고(< >), italics 및 monospace 글꼴을 사용하여 스타일을 지정합니다. 여러 단어가 밑줄(_)으로 구분됩니다.

예를 들어 다음 명령에서 < project_name> 을 자체 프로젝트 이름으로 교체합니다.

oc new-project <project_name>

$ oc new-project <project_name>2장. OpenShift Container Platform에서 AMQ Broker 배포 계획

이 섹션에서는 Operator 기반 배포를 계획하는 방법을 설명합니다.

Operator 는 OpenShift 애플리케이션을 패키징, 배포, 관리할 수 있는 프로그램입니다. Operator는 종종 일반 또는 복잡한 작업을 자동화합니다. 일반적으로 Operator는 다음을 제공하기 위한 것입니다.

- 일관되고 반복 가능한 설치

- 시스템 구성 요소의 상태 점검

- OTA(Over-the-Air) 업데이트

- 관리형 업그레이드

Operator를 사용하면 배포를 구성하는 데 사용한 사용자 정의 리소스(CR) 인스턴스의 변경 사항을 항상 수신 대기하므로 브로커 인스턴스가 실행되는 동안 변경할 수 있습니다. CR을 변경하면 Operator는 변경 사항을 기존 브로커 배포와 조정하고, 변경 사항을 반영하도록 배포를 업데이트합니다. 또한 Operator는 메시지 마이그레이션 기능을 제공하여 메시징 데이터의 무결성을 보장합니다. 배포의 의도적인 축소로 인해 클러스터된 배포의 브로커가 종료되면 이 기능은 동일한 브로커 클러스터에서 계속 실행 중인 브로커 Pod로 메시지를 마이그레이션합니다.

2.1. HA(고가용성) 개요

고가용성 이라는 용어는 해당 시스템의 일부가 실패하거나 종료된 경우에도 계속 작동할 수 있는 시스템을 나타냅니다. OpenShift Container Platform의 AMQ Broker의 경우 브로커 Pod가 실패하는 경우 메시징 데이터의 무결성 및 가용성을 보장합니다.

AMQ Broker는 OpenShift Container Platform에 제공된 HA 기능을 사용하여 Pod 오류를 완화합니다.

- AMQ Broker에서 영구 스토리지를 활성화하면 각 브로커 Pod는 영구 볼륨 클레임(PVC)을 사용하여 클레임한 PV(영구 볼륨)에 해당 데이터를 씁니다. Pod가 삭제된 후에도 PV를 사용할 수 있습니다. 브로커 Pod가 실패하면 OpenShift Container Platform에서 동일한 이름으로 Pod를 재시작하고 메시징 데이터가 포함된 기존 PV를 사용합니다.

- 클러스터에서 여러 브로커 Pod를 실행하고 별도의 노드에 Pod를 배포하여 노드 장애로부터 보호할 수 있습니다. 클러스터에서 각 브로커 Pod는 메시지 데이터를 자체 PV에 씁니다. 그러면 해당 브로커 Pod가 다른 노드에서 다시 시작되는 경우 사용할 수 있습니다.

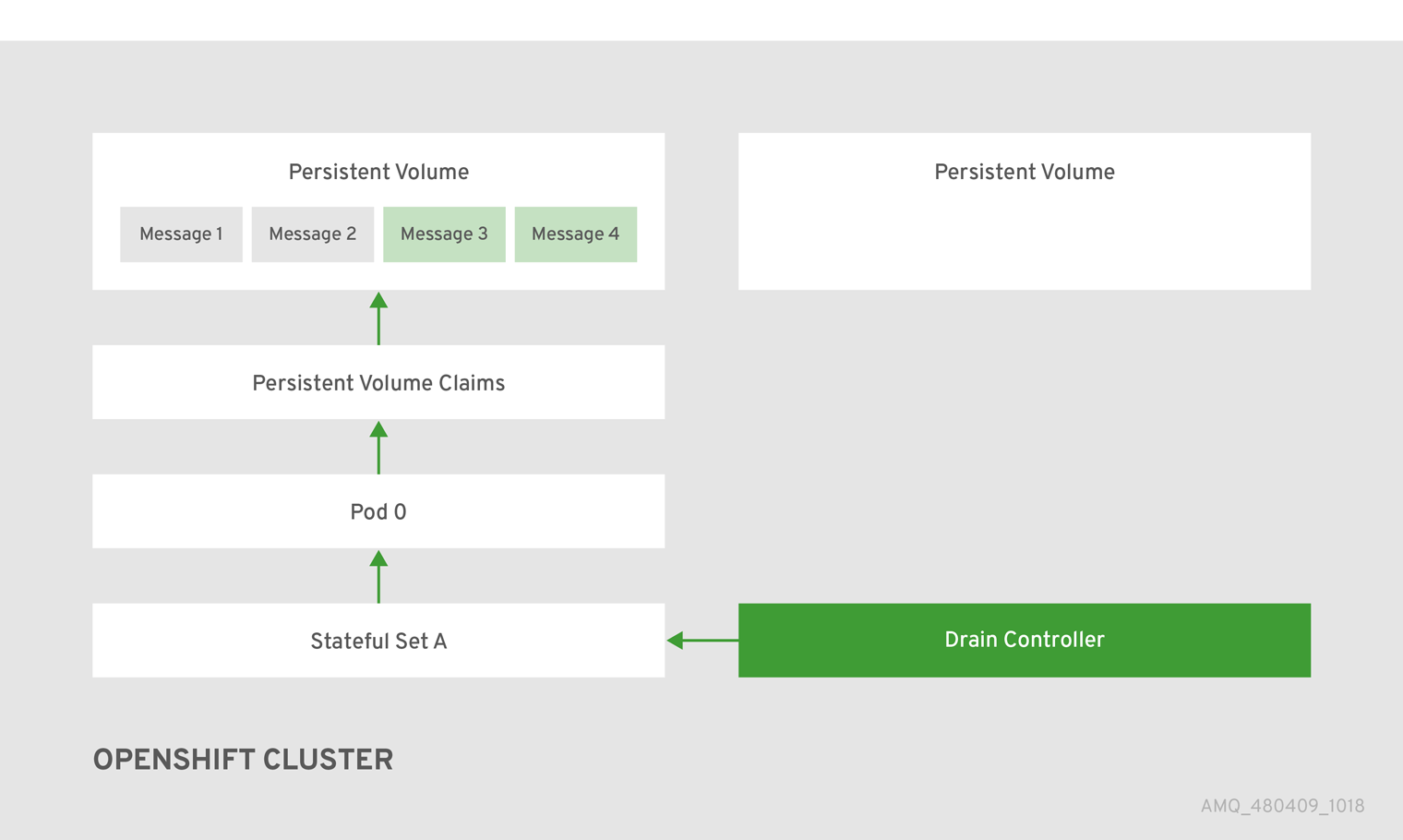

다음 그림은 클러스터된 브로커 배포를 보여줍니다. 이 경우 브로커 클러스터의 두 브로커 Pod가 여전히 실행되고 있습니다.

추가 리소스

영구 스토리지 사용 방법에 대한 자세한 내용은 2.7절. “Operator 배포 노트” 을 참조하십시오.

별도의 노드에 브로커 Pod를 배포하는 방법에 대한 자세한 내용은 4.14.2절. “허용 오차를 사용하여 Pod 배치 제어” 을 참조하십시오.

2.2. AMQ Broker Operator 사용자 정의 리소스 정의 개요

일반적으로 CRD(Custom Resource Definition)는 Operator와 함께 배포된 사용자 정의 OpenShift 오브젝트에 대해 수정할 수 있는 구성 항목의 스키마입니다. 해당 CR(사용자 정의 리소스) 인스턴스를 생성하면 CRD의 구성 항목에 대한 값을 지정할 수 있습니다. Operator 개발자인 경우 CRD를 통해 노출하는 항목은 기본적으로 배포된 오브젝트가 구성 및 사용되는 방법에 대한 API가 됩니다. CRD가 Kubernetes를 통해 자동으로 노출되므로 일반 HTTP curl 명령을 통해 CRD에 직접 액세스할 수 있습니다.

OperatorHub 그래픽 인터페이스를 통해 OpenShift CLI(명령줄 인터페이스) 또는 Operator Lifecycle Manager를 사용하여 AMQ Broker Operator를 설치할 수 있습니다. 두 경우 모두 AMQ Broker Operator에 아래에 설명된 CRD가 포함되어 있습니다.

- 기본 브로커 CRD

이 CRD를 기반으로 CR 인스턴스를 배포하여 브로커 배포를 생성하고 구성합니다.

Operator 설치 방법에 따라 이 CRD는 다음과 같습니다.

-

Operator 설치 아카이브(OpenShift CLI 설치 방법)의

crds디렉터리에 있는broker_activemqartemis_crd파일 -

OpenShift Container Platform 웹 콘솔의

Custom Resource Definitions섹션에 있는ActiveMQArtemisCRD(OperatorHub 설치 방법)

-

Operator 설치 아카이브(OpenShift CLI 설치 방법)의

- Address CRD

이 CRD를 기반으로 CR 인스턴스를 배포하여 브로커 배포에 대한 주소 및 큐를 생성합니다.

Operator 설치 방법에 따라 이 CRD는 다음과 같습니다.

-

Operator 설치 아카이브(OpenShift CLI 설치 방법)의

crds디렉터리에 있는broker_activemqartemisaddress_crd파일 -

OpenShift Container Platform 웹 콘솔 (OperatorHub 설치 방법)의

Custom Resource Definitions섹션에 있는ActiveMQArtemisAddresssCRD

-

Operator 설치 아카이브(OpenShift CLI 설치 방법)의

- 보안 CRD

이 CRD를 기반으로 CR 인스턴스를 배포하여 사용자를 생성하고 해당 사용자를 보안 컨텍스트와 연결합니다.

Operator 설치 방법에 따라 이 CRD는 다음과 같습니다.

-

Operator 설치 아카이브(OpenShift CLI 설치 방법)의

crds디렉터리에 있는broker_activemqartemissecurity_crd파일 -

OpenShift Container Platform 웹 콘솔(OperatorHub 설치 방법)의

Custom Resource Definitions섹션에 있는ActiveMQArtemisSecurityCRD입니다.

-

Operator 설치 아카이브(OpenShift CLI 설치 방법)의

- scaleDown CRD

Operator 는 메시지 마이그레이션을 위해 스케일다운 컨트롤러를 인스턴스화할 때 이 CRD를 기반으로 CR 인스턴스를 자동으로 생성합니다.

Operator 설치 방법에 따라 이 CRD는 다음과 같습니다.

-

Operator 설치 아카이브(OpenShift CLI 설치 방법)의

crds디렉터리에 있는broker_activemqartemisscaledown_crd파일 -

OpenShift Container Platform 웹 콘솔(OperatorHub 설치 방법)의

Custom Resource Definitions섹션에 있는ActiveMQArtemisScaledownCRD입니다.

-

Operator 설치 아카이브(OpenShift CLI 설치 방법)의

추가 리소스

다음을 사용하여 AMQ Broker Operator (및 포함된 모든 CRD)를 설치하는 방법을 알아보려면 다음을 수행합니다.

- OpenShift CLI에서 참조하십시오. 3.2절. “CLI를 사용하여 Operator 설치”

- Operator Lifecycle Manager 및 OperatorHub 그래픽 인터페이스는 3.3절. “OperatorHub를 사용하여 Operator 설치” 을 참조하십시오.

기본 브로커 및 주소 CRD를 기반으로 CR 인스턴스를 생성할 때 사용할 전체 구성 참조는 다음을 참조하십시오.

2.3. AMQ Broker Operator 샘플 사용자 정의 리소스 개요

설치 중에 다운로드하여 추출한 AMQ Broker Operator 아카이브에는 deploy/crs 디렉터리에 샘플 CR(사용자 정의 리소스) 파일이 포함되어 있습니다. 다음 샘플 CR 파일을 사용하면 다음을 수행할 수 있습니다.

- SSL 또는 클러스터링 없이 최소 브로커를 배포합니다.

- 주소를 정의합니다.

다운로드 및 추출한 브로커 Operator 아카이브에는 아래 나열된 deploy/examples/address 및 deploy/examples/artemis 디렉터리의 배포와 같은 CR도 포함되어 있습니다.

address_queue.yaml- 다른 이름으로 주소 및 큐를 배포합니다. CR이 배포 취소되면 큐를 삭제합니다.

address_topic.yaml- 멀티 캐스트 라우팅 유형으로 주소를 배포합니다. CR이 배포 취소되면 주소를 삭제합니다.

artemis_address_settings.yaml- 특정 주소 설정으로 브로커를 배포합니다.

artemis_cluster_persistence.yaml- 영구 스토리지를 사용하여 클러스터형 브로커를 배포합니다.

artemis_enable_metrics_plugin.yaml- Prometheus 지표 플러그인을 활성화하여 지표를 수집합니다.

artemis_resources.yaml- 브로커에 대한 CPU 및 메모리 리소스 제한을 설정합니다.

artemis_single.yaml- 단일 브로커 배포.

2.4. Cluster Operator 배포 옵션 조사

Cluster Operator가 실행 중이면 AMQ Broker CR(사용자 정의 리소스)의 업데이트를 모니터링하기 시작합니다.

Cluster Operator를 배포하여 CR을 조사하도록 선택할 수 있습니다.

- 단일 네임스페이스(Operator가 포함된 동일한 네임스페이스)

- 모든 네임스페이스

이전 버전의 AMQ Broker Operator를 클러스터의 네임스페이스에 이미 설치한 경우 AMQ Broker Operator 7.11 버전을 설치하지 않는 것이 좋습니다. 잠재적인 충돌을 방지하기 위해 해당 네임스페이스를 조사하는 것이 좋습니다.

2.5. Operator에서 이미지를 배포하는 데 사용할 구성을 결정하는 방법

ActiveMQArtemis CR에서는 다음 구성을 사용하여 컨테이너 이미지를 배포할 수 있습니다.

-

spec.version속성에 버전 번호를 지정하고 Operator에서 해당 버전 번호에 대해 배포할 브로커 및 init 컨테이너 이미지를 선택할 수 있도록 합니다. -

Operator가

spec.deploymentPlan.image및spec.deploymentPlan.initImage속성에 배포할 특정 브로커 및 init 컨테이너 이미지의 레지스트리 URL을 지정합니다. -

spec.deploymentPlan.image속성 값을자리 표시자로 설정합니다. 즉, Operator는 Operator 버전에 알려진 최신 브로커 및 init 컨테이너 이미지를 선택합니다.

컨테이너 이미지를 배포하는 데 이러한 구성을 사용하지 않는 경우 Operator는 Operator 버전에 알려진 최신 브로커 및 init 컨테이너 이미지를 선택합니다.

CR을 저장하면 Operator에서 다음 검증을 수행하여 사용할 구성을 결정합니다.

Operator는 CR에

spec.version속성이 포함되어 있는지 확인합니다.CR에

spec.version속성이 포함되어 있지 않은 경우 Operator는 CR에spec.deploymentPlan.image및spec.deployment.Plan.initImage속성이 포함되어 있는지 확인합니다.-

CR에

spec.deploymentPlan.image및spec.deployment.Plan.initImage속성이 포함된 경우 Operator는 레지스트리 URL로 식별되는 컨테이너 이미지를 배포합니다. -

CR에

spec.deploymentPlan.image및spec.deployment.Plan.initImage속성이 없으면 Operator는 배포할 컨테이너 이미지를 선택합니다. 자세한 내용은 2.6절. “Operator에서 컨테이너 이미지를 선택하는 방법”의 내용을 참조하십시오.

-

CR에

CR에

spec.version속성이 포함된 경우 Operator는 지정된 버전 번호가 Operator에서 지원하는 유효한 버전 범위 내에 있는지 확인합니다.-

spec.version속성 값이 유효하지 않으면 Operator에서 배포를 중지합니다. spec.version속성 값이 유효한 경우 Operator는 CR에spec.deploymentPlan.image및spec.deployment.Plan.initImage속성이 포함되어 있는지 확인합니다.-

CR에

spec.deploymentPlan.image및spec.deployment.Plan.initImage속성이 포함된 경우 Operator는 레지스트리 URL로 식별되는 컨테이너 이미지를 배포합니다. -

CR에

spec.deploymentPlan.image및spec.deployment.Plan.initImage속성이 없으면 Operator는 배포할 컨테이너 이미지를 선택합니다. 자세한 내용은 2.6절. “Operator에서 컨테이너 이미지를 선택하는 방법”의 내용을 참조하십시오.

-

CR에

-

CR에 spec.deploymentPlan.image 및 spec.deployment.Plan.initImage 속성 중 하나만 포함하는 경우 Operator는 spec.version 번호 속성을 사용하여 CR에 없는 속성의 이미지를 선택하거나 spec.version 속성이 CR에 없는 경우 해당 속성에 대해 최신 알려진 이미지를 선택합니다.

spec.deployment.Plan.initImage 속성 없이 spec.deploymentPlan.image 속성을 지정하지 않거나 그 반대의 경우 브로커 및 init 컨테이너 이미지의 불일치 버전이 배포되지 않도록 하는 것이 좋습니다.

2.6. Operator에서 컨테이너 이미지를 선택하는 방법

CR에 spec.deploymentPlan.image 및 spec.deployment.Plan.initImage 속성이 포함되어 있지 않은 경우 Operator는 Operator에서 배포할 특정 컨테이너 이미지의 레지스트리 URL을 지정합니다.

OpenShift 명령줄 인터페이스를 사용하여 Operator를 설치하는 경우 Operator 설치 아카이브에 broker_activemqartemis_cr.yaml 이라는 샘플 CR 파일이 포함됩니다. 샘플 CR에서 spec.deploymentPlan.image 속성이 포함되어 자리 표시자 의 기본값으로 설정됩니다. 이 값은 Operator에서 CR을 배포할 때까지 브로커 컨테이너 이미지를 선택하지 않음을 나타냅니다.

Init Container 이미지를 지정하는 spec.deploymentPlan.initImage 속성은 broker_activemqartemis_cr.yaml 샘플 CR 파일에 포함되어 있지 않습니다. CR에 spec.deploymentPlan.initImage 속성을 명시적으로 포함하지 않고 값을 지정하면 Operator에서 선택한 Operator 컨테이너 이미지의 버전과 일치하는 기본 제공 Init Container 이미지를 선택합니다.

브로커 및 Init Container 이미지를 선택하려면 먼저 Operator에서 필요한 이미지의 AMQ Broker 버전을 결정합니다. Operator는 spec.version 속성 값에서 버전을 가져옵니다. spec.version 속성이 설정되지 않은 경우 Operator는 AMQ Broker에 대한 최신 버전의 이미지를 사용합니다.

그러면 Operator에서 컨테이너 플랫폼을 탐지합니다. AMQ Broker Operator는 다음 컨테이너 플랫폼에서 실행할 수 있습니다.

- OpenShift Container Platform (x86_64)

- IBM Z의 OpenShift Container Platform (s390x)

- IBM Power Systems의 OpenShift Container Platform (ppc64le)

AMQ Broker 및 컨테이너 플랫폼의 버전에 따라 Operator는 operator.yaml 구성 파일에서 두 개의 환경 변수 세트를 참조합니다. 이러한 환경 변수 세트는 다음 섹션에 설명된 대로 다양한 AMQ Broker 버전에 대해 브로커 및 Init Container 이미지를 지정합니다.

2.6.1. 브로커 및 init 컨테이너 이미지의 환경 변수

operator.yaml 에 포함된 환경 변수에는 다음과 같은 이름 지정 규칙이 있습니다.

| 컨테이너 플랫폼 | 이름 지정 규칙 |

|---|---|

| OpenShift Container Platform |

|

| IBM Z의 OpenShift Container Platform |

|

| IBM Power Systems의 OpenShift Container Platform |

|

다음은 지원되는 각 컨테이너 플랫폼에 대한 브로커 및 init 컨테이너 이미지의 환경 변수 이름의 예입니다.

| 컨테이너 플랫폼 | 환경 변수 이름 |

|---|---|

| OpenShift Container Platform |

|

| IBM Z의 OpenShift Container Platform |

|

| IBM Power Systems의 OpenShift Container Platform |

|

각 환경 변수의 값은 Red Hat에서 사용할 수 있는 컨테이너 이미지의 주소를 지정합니다. 이미지 이름은SHA( Secure Hash Algorithm ) 값으로 표시됩니다. 예를 들면 다음과 같습니다.

- name: RELATED_IMAGE_ActiveMQ_Artemis_Broker_Kubernetes_7118 value: registry.redhat.io/amq7/amq-broker-rhel8@sha256:b9aecae6b0ce0b241c7a5b9e6e096395940bb6a384373a4d121822cf10c26d99

- name: RELATED_IMAGE_ActiveMQ_Artemis_Broker_Kubernetes_7118

value: registry.redhat.io/amq7/amq-broker-rhel8@sha256:b9aecae6b0ce0b241c7a5b9e6e096395940bb6a384373a4d121822cf10c26d99따라서 AMQ Broker 버전 및 컨테이너 플랫폼에 따라 Operator는 broker 및 init 컨테이너에 적용 가능한 환경 변수 이름을 결정합니다. Operator는 브로커 컨테이너를 시작할 때 해당 이미지 값을 사용합니다.

추가 리소스

- AMQ Broker Operator를 사용하여 브로커 배포를 생성하는 방법을 알아보려면 3장. AMQ Broker Operator를 사용하여 OpenShift Container Platform에 AMQ Broker 배포 를 참조하십시오.

- Operator에서 Init Container를 사용하여 브로커 구성을 생성하는 방법에 대한 자세한 내용은 4.1절. “Operator에서 브로커 구성을 생성하는 방법” 을 참조하십시오.

- 사용자 지정 Init Container 이미지를 빌드하고 지정하는 방법을 알아보려면 4.9절. “사용자 정의 Init Container 이미지 지정” 를 참조하십시오.

2.7. Operator 배포 노트

이 섹션에서는 Operator 기반 배포를 계획할 때 몇 가지 중요한 고려 사항에 대해 설명합니다.

- AMQ Broker Operator를 동반하는 CRD(Custom Resource Definitions)를 배포하려면 OpenShift 클러스터에 대한 클러스터 관리자 권한이 필요합니다. Operator가 배포되면 관리자가 아닌 사용자는 해당 CR(사용자 정의 리소스)을 통해 브로커 인스턴스를 생성할 수 있습니다. 일반 사용자가 CR을 배포할 수 있도록 하려면 먼저 클러스터 관리자가 CRD에 역할 및 권한을 할당해야 합니다. 자세한 내용은 OpenShift Container Platform 설명서의 사용자 정의 리소스 정의에 대한 클러스터 역할 생성 을 참조하십시오.

- 최신 Operator 버전의 CRD로 클러스터를 업데이트하면 이 업데이트는 클러스터의 모든 프로젝트에 영향을 미칩니다. 이전 버전의 Operator에서 배포한 모든 브로커 Pod는 상태를 업데이트할 수 없게 될 수 있습니다. OpenShift Container Platform 웹 콘솔에서 실행 중인 브로커 Pod의 로그 탭을 클릭하면 'UpdatePodStatus'가 실패했음을 나타내는 메시지가 표시됩니다. 그러나 해당 프로젝트의 브로커 Pod 및 Operator는 예상대로 계속 작동합니다. 영향을 받는 프로젝트의 이 문제를 해결하려면 최신 버전의 Operator를 사용하도록 해당 프로젝트도 업그레이드해야 합니다.

여러 CR(사용자 정의 리소스) 인스턴스를 배포하여 지정된 OpenShift 프로젝트에서 둘 이상의 브로커 배포를 생성할 수 있지만 일반적으로 프로젝트에 단일 브로커 배포를 생성한 다음 주소에 대해 여러 CR 인스턴스를 배포합니다.

별도의 프로젝트에서 브로커 배포를 생성하는 것이 좋습니다.

영구 스토리지를 사용하여 브로커를 배포하고 OpenShift 클러스터에 컨테이너 네이티브 스토리지가 없는 경우 PV(영구 볼륨)를 수동으로 프로비저닝하고 Operator가 요청할 수 있는지 확인해야 합니다. 예를 들어, 영구 스토리지를 사용하여 두 브로커의 클러스터를 생성하려면 CR에서

persistenceEnabled=true를 설정하여 두 개의 영구 볼륨을 사용할 수 있어야 합니다. 기본적으로 각 브로커 인스턴스에는 2GiB의 스토리지가 필요합니다.CR에서

persistenceEnabled=false를 지정하면 배포된 브로커는 임시 스토리지를 사용합니다. 임시 스토리지는 브로커 Pod를 다시 시작할 때마다 기존 데이터가 손실됩니다.OpenShift Container Platform에서 영구 스토리지 프로비저닝에 대한 자세한 내용은 다음을 참조하십시오.

CR을 처음 배포하기 전에 아래 나열된 항목에 대한 구성을 기본 브로커 CR 인스턴스에 추가해야 합니다. 이러한 항목에 대한 구성을 이미 실행 중인 브로커 배포에 추가할 수 없습니다.

-

Operator가 StatefulSet에서 동적으로 업데이트할 수 없는 CR에서 매개변수를 업데이트하면 Operator는 StatefulSet을 삭제하고 업데이트된 매개변수 값으로 다시 생성합니다. StatefulSet을 삭제하면 모든 Pod가 삭제되고 다시 생성되어 일시적인 브로커 중단이 발생합니다. StatefulSet에서 Operator에서 동적으로 업데이트할 수 없는 CR 업데이트의 예는

persistenceEnabled=false를persistenceEnabled=true로 변경하는 경우입니다.

2.8. 기존 Operator에서 조사하는 네임스페이스 식별

클러스터에 AMQ Broker용 Operator가 이미 포함되어 있고 새 Operator에서 모든 네임스페이스 또는 여러 네임스페이스를 조사하려면 새 Operator에서 기존 Operator와 동일한 네임스페이스를 모니터링하지 않도록 해야 합니다. 다음 절차에 따라 기존 Operator에서 조사하는 네임스페이스를 식별합니다.

절차

- OpenShift Container Platform 웹 콘솔의 왼쪽 창에서 → (배포) 를 클릭합니다.

-

프로젝트 드롭다운 목록에서

모든 프로젝트를선택합니다. Filter Name (필터 이름) 상자에서 문자열을 지정합니다(예:

amq)은 클러스터에 설치된 AMQ Broker에 대한 Operator를 표시합니다.참고namespace 열에는 각 Operator가 배포된 네임스페이스가 표시됩니다.

AMQ Broker에 설치된 각 Operator가 조사 하도록 구성된 네임스페이스를 확인합니다.

- Operator 이름을 클릭하여 Operator 세부 정보를 표시하고 YAML 탭을 클릭합니다.

WATCH_NAMESPACE를 검색하고 Operator에서 감시하는 네임스페이스를 확인합니다.-

WATCH_NAMESPACE섹션에metadata.namespace값이 있는fieldPath필드가 있는 경우 Operator는 배포된 네임스페이스를 감시하고 있습니다. WATCH_NAMESPACE섹션에 네임스페이스 목록이 있는value필드가 있는 경우 Operator는 지정된 네임스페이스를 조사하고 있습니다. 예를 들면 다음과 같습니다.- name: WATCH_NAMESPACE value: "namespace1, namespace2"

- name: WATCH_NAMESPACE value: "namespace1, namespace2"Copy to Clipboard Copied! Toggle word wrap Toggle overflow WATCH_NAMESPACE섹션에 비어 있거나 별표가 있는값필드가 있는 경우 Operator는 클러스터의 모든 네임스페이스를 감시하고 있습니다. 예를 들면 다음과 같습니다.- name: WATCH_NAMESPACE value: ""

- name: WATCH_NAMESPACE value: ""Copy to Clipboard Copied! Toggle word wrap Toggle overflow 이 경우 새 Operator를 배포하기 전에 기존 Operator를 설치 제거하거나 특정 네임스페이스를 조사하도록 재구성해야 합니다.

-

다음 섹션의 절차에서는 Operator를 설치하고 CR(사용자 정의 리소스)을 사용하여 OpenShift Container Platform에서 브로커 배포를 생성하는 방법을 보여줍니다. 절차를 완료한 후 Operator는 개별 Pod에서 실행되며 생성하는 각 브로커 인스턴스는 Operator와 동일한 프로젝트의 StatefulSet에서 개별 Pod로 실행됩니다. 나중에 전용 주소 지정 CR을 사용하여 브로커 배포에서 주소를 정의하는 방법을 확인할 수 있습니다.

3장. AMQ Broker Operator를 사용하여 OpenShift Container Platform에 AMQ Broker 배포

3.1. 사전 요구 사항

- Operator를 설치하고 이를 사용하여 브로커 배포를 생성하기 전에 2.7절. “Operator 배포 노트” 에서 Operator 배포 노트를 참조해야 합니다.

3.2. CLI를 사용하여 Operator 설치

각 Operator 릴리스에서는 아래에 설명된 대로 최신 AMQ Broker 7.11.8 Operator 설치 및 예제 파일을 다운로드해야 합니다.

이 섹션의 절차에서는 OpenShift CLI(명령줄 인터페이스)를 사용하여 지정된 OpenShift 프로젝트에서 AMQ Broker 7.11에 대한 최신 버전의 Operator를 설치하고 배포하는 방법을 보여줍니다. 후속 절차에서는 이 Operator를 사용하여 일부 브로커 인스턴스를 배포합니다.

- OperatorHub 그래픽 인터페이스를 사용하는 AMQ Broker Operator를 설치하는 다른 방법은 3.3절. “OperatorHub를 사용하여 Operator 설치” 을 참조하십시오.

- 기존 Operator 기반 브로커 배포 업그레이드에 대한 자세한 내용은 6장. Operator 기반 브로커 배포 업그레이드 을 참조하십시오.

3.2.1. Operator 배포 준비

CLI를 사용하여 Operator를 배포하기 전에 Operator 설치 파일을 다운로드하고 배포를 준비해야 합니다.

절차

- 웹 브라우저에서 AMQ Broker 7.11.8 릴리스 의 소프트웨어 다운로드 페이지로 이동합니다.

-

버전 드롭다운 목록의 값이

7.11.8로 설정되고 릴리스 탭이 선택되어 있는지 확인합니다. 최신 AMQ Broker 7.11.8 Operator 설치 및 예제 파일 옆에 있는 Download 를 클릭합니다.

amq-broker-operator-7.11.8-ocp-install-examples.zip압축 아카이브의 다운로드가 자동으로 시작됩니다.아카이브를 선택한 디렉터리로 이동합니다. 다음 예제에서는 아카이브를

~/broker/operator라는 디렉터리로 이동합니다.mkdir ~/broker/operator mv amq-broker-operator-7.11.8-ocp-install-examples.zip ~/broker/operator

$ mkdir ~/broker/operator $ mv amq-broker-operator-7.11.8-ocp-install-examples.zip ~/broker/operatorCopy to Clipboard Copied! Toggle word wrap Toggle overflow 선택한 디렉터리에서 아카이브의 콘텐츠를 추출합니다. 예를 들면 다음과 같습니다.

cd ~/broker/operator unzip amq-broker-operator-7.11.8-ocp-install-examples.zip

$ cd ~/broker/operator $ unzip amq-broker-operator-7.11.8-ocp-install-examples.zipCopy to Clipboard Copied! Toggle word wrap Toggle overflow 아카이브를 추출했을 때 생성된 디렉터리로 전환합니다. 예를 들면 다음과 같습니다.

cd amq-broker-operator-7.11.8-ocp-install-examples

$ cd amq-broker-operator-7.11.8-ocp-install-examplesCopy to Clipboard Copied! Toggle word wrap Toggle overflow OpenShift Container Platform에 클러스터 관리자로 로그인합니다. 예를 들면 다음과 같습니다.

oc login -u system:admin

$ oc login -u system:adminCopy to Clipboard Copied! Toggle word wrap Toggle overflow Operator를 설치할 프로젝트를 지정합니다. 새 프로젝트를 생성하거나 기존 프로젝트로 전환할 수 있습니다.

새 프로젝트를 생성합니다.

oc new-project <project_name>

$ oc new-project <project_name>Copy to Clipboard Copied! Toggle word wrap Toggle overflow 또는 기존 프로젝트로 전환합니다.

oc project <project_name>

$ oc project <project_name>Copy to Clipboard Copied! Toggle word wrap Toggle overflow

Operator와 함께 사용할 서비스 계정을 지정합니다.

-

추출한 Operator 아카이브의

배포디렉터리에서service_account.yaml파일을 엽니다. -

kind요소가ServiceAccount로 설정되어 있는지 확인합니다. -

기본 서비스 계정 이름을 변경하려면

metadata섹션에서amq-broker-controller-manager를 사용자 지정 이름으로 교체합니다. 프로젝트에서 서비스 계정을 생성합니다.

oc create -f deploy/service_account.yaml

$ oc create -f deploy/service_account.yamlCopy to Clipboard Copied! Toggle word wrap Toggle overflow

-

추출한 Operator 아카이브의

Operator의 역할 이름을 지정합니다.

-

role.yaml파일을 엽니다. 이 파일은 Operator에서 사용하고 수정할 수 있는 리소스를 지정합니다. -

kind요소가Role으로 설정되어 있는지 확인합니다. -

기본 역할 이름을 변경하려면

metadata섹션에서amq-broker-operator-role을 사용자 지정 이름으로 교체합니다. 프로젝트에 역할을 생성합니다.

oc create -f deploy/role.yaml

$ oc create -f deploy/role.yamlCopy to Clipboard Copied! Toggle word wrap Toggle overflow

-

Operator의 역할 바인딩을 지정합니다. 역할 바인딩은 지정한 이름을 기반으로 이전에 생성한 서비스 계정을 Operator 역할에 바인딩합니다.

-

role_binding.yaml파일을 엽니다. ServiceAccount및Role의name값이service_account.yaml및role.yaml파일에 지정된 이름과 일치하는지 확인합니다. 예를 들면 다음과 같습니다.Copy to Clipboard Copied! Toggle word wrap Toggle overflow 프로젝트에 역할 바인딩을 생성합니다.

oc create -f deploy/role_binding.yaml

$ oc create -f deploy/role_binding.yamlCopy to Clipboard Copied! Toggle word wrap Toggle overflow

-

Operator의 리더 선택 역할 바인딩을 지정합니다. 역할 바인딩은 지정한 이름에 따라 이전에 생성한 서비스 계정을 리더 선택 역할에 바인딩합니다.

Operator에 대한 리더 선택 역할을 생성합니다.

oc create -f deploy/election_role.yaml

$ oc create -f deploy/election_role.yamlCopy to Clipboard Copied! Toggle word wrap Toggle overflow 프로젝트에서 리더 선택 역할 바인딩을 생성합니다.

oc create -f deploy/election_role_binding.yaml

$ oc create -f deploy/election_role_binding.yamlCopy to Clipboard Copied! Toggle word wrap Toggle overflow

(선택 사항) Operator에서 여러 네임스페이스를 조사하려면 다음 단계를 완료합니다.

참고OpenShift Container Platform 클러스터에 AMQ Broker용 Operator가 이미 설치된 경우 새 Operator에서 기존 Operator와 동일한 네임스페이스를 확인하지 않아야 합니다. 기존 Operator에서 조사하는 네임스페이스를 식별하는 방법에 대한 자세한 내용은 기존 Operator 에서 조사하는 네임스페이스 식별을 참조하십시오.

-

다운로드 및 추출한 Operator 아카이브의 배포 디렉터리에서

operator_yaml파일을 엽니다. Operator에서

WATCH_NAMESPACE섹션에서 클러스터의 모든 네임스페이스를 조사하려면value특성을 추가하고 값을 별표로 설정합니다.WATCH_NAMESPACE섹션에서 기존 속성을 주석 처리하십시오. 예를 들면 다음과 같습니다.- name: WATCH_NAMESPACE value: "*" # valueFrom: # fieldRef: # fieldPath: metadata.namespace

- name: WATCH_NAMESPACE value: "*" # valueFrom: # fieldRef: # fieldPath: metadata.namespaceCopy to Clipboard Copied! Toggle word wrap Toggle overflow 참고충돌을 방지하려면 여러 Operator에서 동일한 네임스페이스를 조사하지 않도록 합니다. 예를 들어 Operator를 배포하여 클러스터의 모든 네임스페이스를 조사하는 경우 다른 Operator를 배포하여 개별 네임스페이스를 조사할 수 없습니다. Operator가 클러스터에 이미 배포된 경우 다음 단계에 설명된 대로 새 Operator에서 감시하는 네임스페이스 목록을 지정할 수 있습니다.

Operator에서 클러스터의 모든 네임스페이스를

WATCH_NAMESPACE섹션에서 여러 개의 네임스페이스를 조사하려면 네임스페이스 목록을 지정합니다. 기존 Operator에서 조사하는 네임스페이스를 제외해야 합니다. 예를 들면 다음과 같습니다.- name: WATCH_NAMESPACE value: "namespace1, namespace2"`.

- name: WATCH_NAMESPACE value: "namespace1, namespace2"`.Copy to Clipboard Copied! Toggle word wrap Toggle overflow -

다운로드 및 추출한 Operator 아카이브의 배포 디렉터리에서

cluster_role_binding.yaml파일을 엽니다. 주체 섹션에서 Operator를 배포하는 OpenShift Container Platform 프로젝트에 해당하는 네임스페이스를 지정합니다. 예를 들면 다음과 같습니다.

Subjects: - kind: ServiceAccount name: amq-broker-controller-manager namespace: operator-project

Subjects: - kind: ServiceAccount name: amq-broker-controller-manager namespace: operator-projectCopy to Clipboard Copied! Toggle word wrap Toggle overflow 참고이전 버전의 Operator를 사용하여 브로커를 이전에 배포하고 Operator를 배포하여 여러 네임스페이스를 조사 하려면 업그레이드하기 전에 참조하십시오.

프로젝트에 클러스터 역할을 생성합니다.

oc create -f deploy/cluster_role.yaml

$ oc create -f deploy/cluster_role.yamlCopy to Clipboard Copied! Toggle word wrap Toggle overflow 프로젝트에 클러스터 역할 바인딩을 생성합니다.

oc create -f deploy/cluster_role_binding.yaml

$ oc create -f deploy/cluster_role_binding.yamlCopy to Clipboard Copied! Toggle word wrap Toggle overflow

-

다운로드 및 추출한 Operator 아카이브의 배포 디렉터리에서

다음 절차에서는 프로젝트에 Operator를 배포합니다.

3.2.2. CLI를 사용하여 Operator 배포

이 섹션의 절차에서는 OpenShift CLI(명령줄 인터페이스)를 사용하여 OpenShift 프로젝트에서 AMQ Broker 7.11 Operator의 최신 버전을 배포하는 방법을 보여줍니다.

사전 요구 사항

- Operator 배포를 위해 OpenShift 프로젝트를 이미 준비해야 합니다. 3.2.1절. “Operator 배포 준비”을 참조하십시오.

- AMQ Broker 7.3부터 새 버전의 Red Hat Ecosystem Catalog를 사용하여 컨테이너 이미지에 액세스합니다. 이 새 버전의 레지스트리는 인증된 사용자가 되어 이미지에 액세스할 수 있어야 합니다. 이 섹션의 절차를 수행하기 전에 먼저 Red Hat Container Registry Authentication 에 설명된 단계를 완료해야 합니다.

영구 스토리지를 사용하여 브로커를 배포하고 OpenShift 클러스터에 컨테이너 네이티브 스토리지가 없는 경우 PV(영구 볼륨)를 수동으로 프로비저닝하고 Operator가 요청할 수 있는지 확인해야 합니다. 예를 들어, 영구 스토리지를 사용하여 두 브로커의 클러스터를 생성하려면 사용자 정의 리소스에서

persistenceEnabled=true를 설정하여 두 개의 PV를 사용할 수 있어야 합니다. 기본적으로 각 브로커 인스턴스에는 2GiB의 스토리지가 필요합니다.사용자 정의 리소스에서

persistenceEnabled=false를 지정하면 배포된 브로커는 임시 스토리지를 사용합니다. 임시 스토리지는 브로커 Pod를 다시 시작할 때마다 기존 데이터가 손실됩니다.영구 스토리지 프로비저닝에 대한 자세한 내용은 다음을 참조하십시오.

절차

OpenShift CLI(명령줄 인터페이스)에서 클러스터 관리자로 OpenShift에 로그인합니다. 예를 들면 다음과 같습니다.

oc login -u system:admin

$ oc login -u system:adminCopy to Clipboard Copied! Toggle word wrap Toggle overflow 이전에 Operator 배포에 준비한 프로젝트로 전환합니다. 예를 들면 다음과 같습니다.

oc project <project_name>

$ oc project <project_name>Copy to Clipboard Copied! Toggle word wrap Toggle overflow 이전에 Operator 설치 아카이브를 추출했을 때 생성된 디렉터리로 전환합니다. 예를 들면 다음과 같습니다.

cd ~/broker/operator/amq-broker-operator-7.11.8-ocp-install-examples

$ cd ~/broker/operator/amq-broker-operator-7.11.8-ocp-install-examplesCopy to Clipboard Copied! Toggle word wrap Toggle overflow Operator에 포함된 CRD를 배포합니다. Operator를 배포하고 시작하기 전에 OpenShift 클러스터에 CRD를 설치해야 합니다.

주요 브로커 CRD를 배포합니다.

oc create -f deploy/crds/broker_activemqartemis_crd.yaml

$ oc create -f deploy/crds/broker_activemqartemis_crd.yamlCopy to Clipboard Copied! Toggle word wrap Toggle overflow 주소 CRD를 배포합니다.

oc create -f deploy/crds/broker_activemqartemisaddress_crd.yaml

$ oc create -f deploy/crds/broker_activemqartemisaddress_crd.yamlCopy to Clipboard Copied! Toggle word wrap Toggle overflow 스케일다운 컨트롤러 CRD를 배포합니다.

oc create -f deploy/crds/broker_activemqartemisscaledown_crd.yaml

$ oc create -f deploy/crds/broker_activemqartemisscaledown_crd.yamlCopy to Clipboard Copied! Toggle word wrap Toggle overflow 보안 CRD를 배포합니다.

oc create -f deploy/crds/broker_activemqartemissecurity_crd.yaml

$ oc create -f deploy/crds/broker_activemqartemissecurity_crd.yamlCopy to Clipboard Copied! Toggle word wrap Toggle overflow

Red Hat Ecosystem Catalog의 인증에 사용되는 계정과 연결된 풀 시크릿을 OpenShift 프로젝트의

기본,배포자및빌더서비스 계정과 연결합니다.oc secrets link --for=pull default <secret_name> oc secrets link --for=pull deployer <secret_name> oc secrets link --for=pull builder <secret_name>

$ oc secrets link --for=pull default <secret_name> $ oc secrets link --for=pull deployer <secret_name> $ oc secrets link --for=pull builder <secret_name>Copy to Clipboard Copied! Toggle word wrap Toggle overflow 다운로드 및 추출한 Operator 아카이브의

배포디렉터리에서operator.yaml파일을 엽니다. 다음과 같이spec.containers.image속성 값이 Operator의 7.11.8-opr-1 버전에 해당하는지 확인합니다.Copy to Clipboard Copied! Toggle word wrap Toggle overflow 참고operator.yaml파일에서 Operator는SHA( Secure Hash Algorithm ) 값으로 표시되는 이미지를 사용합니다. 숫자 기호(#) 기호로 시작하는 주석 행은 SHA 값이 특정 컨테이너 이미지 태그에 해당함을 나타냅니다.Operator를 배포합니다.

oc create -f deploy/operator.yaml

$ oc create -f deploy/operator.yamlCopy to Clipboard Copied! Toggle word wrap Toggle overflow OpenShift 프로젝트에서 Operator는 새 포드에서 시작됩니다.

OpenShift Container Platform 웹 콘솔에서 Operator Pod의 Events 탭에 대한 정보는 OpenShift에서 지정한 Operator 이미지를 배포하고, OpenShift 클러스터의 노드에 새 컨테이너를 할당했으며 새 컨테이너를 시작했음을 확인합니다.

또한 Pod 내의 Logs 탭을 클릭하면 출력에는 다음과 유사한 행이 포함되어야 합니다.

... {"level":"info","ts":1553619035.8302743,"logger":"kubebuilder.controller","msg":"Starting Controller","controller":"activemqartemisaddress-controller"} {"level":"info","ts":1553619035.830541,"logger":"kubebuilder.controller","msg":"Starting Controller","controller":"activemqartemis-controller"} {"level":"info","ts":1553619035.9306898,"logger":"kubebuilder.controller","msg":"Starting workers","controller":"activemqartemisaddress-controller","worker count":1} {"level":"info","ts":1553619035.9311671,"logger":"kubebuilder.controller","msg":"Starting workers","controller":"activemqartemis-controller","worker count":1}... {"level":"info","ts":1553619035.8302743,"logger":"kubebuilder.controller","msg":"Starting Controller","controller":"activemqartemisaddress-controller"} {"level":"info","ts":1553619035.830541,"logger":"kubebuilder.controller","msg":"Starting Controller","controller":"activemqartemis-controller"} {"level":"info","ts":1553619035.9306898,"logger":"kubebuilder.controller","msg":"Starting workers","controller":"activemqartemisaddress-controller","worker count":1} {"level":"info","ts":1553619035.9311671,"logger":"kubebuilder.controller","msg":"Starting workers","controller":"activemqartemis-controller","worker count":1}Copy to Clipboard Copied! Toggle word wrap Toggle overflow 이전 출력에서는 새로 배포된 Operator가 Kubernetes와 통신하고, 브로커 및 주소 지정에 대한 컨트롤러가 실행 중이며 이러한 컨트롤러에서 일부 작업자를 시작했는지 확인합니다.

지정된 OpenShift 프로젝트에서 AMQ Broker Operator의 단일 인스턴스 만 배포하는 것이 좋습니다. Operator 배포의 spec.replicas 속성을 1 보다 큰 값으로 설정하거나 동일한 프로젝트에서 두 번 이상 Operator를 배포하는 것은 권장되지 않습니다.

추가 리소스

- OperatorHub 그래픽 인터페이스를 사용하는 AMQ Broker Operator를 설치하는 다른 방법은 3.3절. “OperatorHub를 사용하여 Operator 설치” 을 참조하십시오.

3.3. OperatorHub를 사용하여 Operator 설치

3.3.1. Operator Lifecycle Manager 개요

OpenShift Container Platform 4.5 이상에서 OLM( Operator Lifecycle Manager )은 사용자가 클러스터에서 실행되는 모든 Operator 및 관련 서비스의 라이프사이클을 설치, 업데이트 및 관리하는 데 도움이 됩니다. Operator 프레임워크의 일부입니다. Kubernetes 네이티브 애플리케이션(Operator)을 효율적이고 자동화되고 확장 가능한 방식으로 관리하도록 설계된 오픈 소스 툴킷입니다.

OLM은 OpenShift Container Platform 4.5 이상에서 기본적으로 실행되므로 클러스터 관리자는 클러스터에서 실행되는 Operator를 설치, 업그레이드 및 액세스할 수 있습니다. OpenShift Container Platform 웹 콘솔은 클러스터 관리자가 Operator를 설치할 수 있는 관리 화면을 제공하고, 클러스터에 제공되는 Operator 카탈로그를 사용할 수 있는 액세스 권한을 특정 프로젝트에 부여합니다.

OperatorHub 는 OpenShift 클러스터 관리자가 OLM을 사용하여 Operator를 검색, 설치 및 업그레이드하는 데 사용하는 그래픽 인터페이스입니다. 한 번의 클릭으로 이러한 Operator를 OperatorHub에서 가져오고 클러스터에 설치하고 OLM에서 관리하며 엔지니어링 팀이 개발, 테스트 및 프로덕션 환경에서 소프트웨어를 셀프서비스로 관리할 수 있습니다.

Operator를 배포한 경우 사용자 정의 리소스(CR) 인스턴스를 사용하여 독립 실행형 및 클러스터 브로커와 같은 브로커 배포를 생성할 수 있습니다.

3.3.2. OperatorHub에서 Operator 배포

다음 절차에서는 OperatorHub를 사용하여 AMQ Broker에 대한 최신 버전의 Operator를 지정된 OpenShift 프로젝트에 배포하는 방법을 설명합니다.

OperatorHub에서는 각 채널에 제공되는 최신 Operator 버전만 설치할 수 있습니다. 이전 버전의 Operator를 설치하려면 CLI를 사용하여 Operator를 설치해야 합니다. 자세한 내용은 3.2절. “CLI를 사용하여 Operator 설치”의 내용을 참조하십시오.

사전 요구 사항

-

OperatorHub에서

Red Hat Integration - AMQ Broker for RHEL 8(Multiarch)Operator를 사용할 수 있어야 합니다. - 클러스터 관리자 권한이 있어야 합니다.

절차

- OpenShift Container Platform 웹 콘솔에 클러스터 관리자로 로그인합니다.

- 왼쪽 탐색 메뉴에서 → 를 클릭합니다.

- OperatorHub 페이지 상단에 있는 프로젝트 드롭다운 메뉴에서 Operator를 배포할 프로젝트를 선택합니다.

OperatorHub 페이지에서 Filter by keyword… 상자를 사용하여

Red Hat Integration - AMQ Broker for RHEL 8(Multiarch)Operator를 찾습니다.참고OperatorHub에서는 해당 이름에

AMQ Broker를 포함하는 것보다 두 개 이상의 Operator를 찾을 수 있습니다.Red Hat Integration - AMQ Broker for RHEL 8 (Multiarch)Operator를 클릭합니다. 이 Operator를 클릭하면 열리는 정보 창을 확인합니다. AMQ Broker 7.11의 경우 이 Operator의 최신 마이너 버전 태그는7.11.8-opr-1입니다.-

Red Hat Integration - AMQ Broker for RHEL 8 (Multiarch)Operator를 클릭합니다. 표시되는 대화 상자에서 설치를 클릭합니다. Operator 설치 페이지에서 다음을 수행합니다.

Update Channel 에서

7.11.x채널을 선택하여 버전 7.11에 대한 업데이트만 수신합니다.7.11.x채널은LTS(Long Term Support) 채널입니다.OpenShift Container Platform 클러스터가 설치된 시기에 따라 이전 버전의 AMQ Broker에 대한 채널도 표시될 수 있습니다. 다른 지원되는 유일한 채널은

7.10.x이며 LTS 채널이기도 합니다.설치 모드에서 Operator가 감시하는 네임스페이스를 선택합니다.

- 클러스터의 특정 네임스페이스 - Operator가 해당 네임스페이스에 설치되고 CR 변경 사항만 모니터링합니다.

- 모든 네임스페이스 - Operator는 모든 네임스페이스를 모니터링하여 CR 변경 사항을 모니터링합니다.

참고이전 버전의 Operator를 사용하여 브로커를 이전에 배포하고 Operator를 배포하여 많은 네임스페이스를 조사 하려면 업그레이드하기 전에 참조하십시오.

- 설치된 네임스페이스 드롭다운 메뉴에서 Operator를 설치할 프로젝트를 선택합니다.

-

승인 전략에서 자동으로 권한이 있는 라디오 버튼이 선택되어

있는지확인합니다. 이 옵션은 설치를 위해 Operator에 대한 업데이트를 수동으로 승인할 필요가 없도록 지정합니다. - 설치를 클릭합니다.

Operator 설치가 완료되면 Installed Operators 페이지가 열립니다. Red Hat Integration - AMQ Broker for RHEL 8 (Multiarch) Operator가 지정한 프로젝트 네임스페이스에 설치되어 있어야 합니다.

추가 리소스

- AMQ Broker Operator가 설치된 프로젝트에서 브로커 배포를 생성하는 방법을 알아보려면 3.4.1절. “기본 브로커 인스턴스 배포” 를 참조하십시오.

3.4. Operator 기반 브로커 배포 생성

3.4.1. 기본 브로커 인스턴스 배포

다음 절차에서는 CR(사용자 정의 리소스) 인스턴스를 사용하여 기본 브로커 배포를 생성하는 방법을 보여줍니다.

여러 CR(사용자 정의 리소스) 인스턴스를 배포하여 지정된 OpenShift 프로젝트에서 둘 이상의 브로커 배포를 생성할 수 있지만 일반적으로 프로젝트에 단일 브로커 배포를 생성한 다음 주소에 대해 여러 CR 인스턴스를 배포합니다.

별도의 프로젝트에서 브로커 배포를 생성하는 것이 좋습니다.

AMQ Broker 7.11에서 다음 항목을 구성하려면 CR을 처음 배포하기 전에 기본 브로커 CR 인스턴스에 적절한 구성을 추가해야 합니다.

사전 요구 사항

AMQ Broker Operator가 설치되어 있어야 합니다.

- OpenShift CLI(명령줄 인터페이스)를 사용하여 AMQ Broker Operator를 설치하려면 3.2절. “CLI를 사용하여 Operator 설치” 을 참조하십시오.

- OperatorHub 그래픽 인터페이스를 사용하여 AMQ Broker Operator를 설치하려면 3.3절. “OperatorHub를 사용하여 Operator 설치” 을 참조하십시오.

- Operator에서 브로커 배포에 사용할 브로커 컨테이너 이미지를 선택하는 방법을 이해해야 합니다. 자세한 내용은 2.6절. “Operator에서 컨테이너 이미지를 선택하는 방법”의 내용을 참조하십시오.

- AMQ Broker 7.3부터 새 버전의 Red Hat Ecosystem Catalog를 사용하여 컨테이너 이미지에 액세스합니다. 이 새 버전의 레지스트리는 인증된 사용자가 되어 이미지에 액세스할 수 있어야 합니다. 이 섹션의 절차를 수행하기 전에 먼저 Red Hat Container Registry Authentication 에 설명된 단계를 완료해야 합니다.

절차

Operator를 성공적으로 설치하면 Operator가 실행되고 CR과 관련된 변경 사항을 수신 대기합니다. 다음 예제 절차에서는 CR 인스턴스를 사용하여 프로젝트에 기본 브로커를 배포하는 방법을 보여줍니다.

브로커 배포용 CR(사용자 정의 리소스) 인스턴스 구성을 시작합니다.

OpenShift 명령줄 인터페이스 사용:

배포를 생성하는 프로젝트에 CR을 배포할 수 있는 권한이 있는 사용자로 OpenShift에 로그인합니다.

oc login -u <user> -p <password> --server=<host:port>

oc login -u <user> -p <password> --server=<host:port>Copy to Clipboard Copied! Toggle word wrap Toggle overflow -

다운로드 및 추출한 Operator 설치 아카이브의

deploy/crs디렉터리에 포함된broker_activemqartemis_cr.yaml이라는 샘플 CR 파일을 엽니다.

OpenShift Container Platform 웹 콘솔 사용:

- 배포를 생성하는 프로젝트에 CR을 배포할 수 있는 권한이 있는 사용자로 콘솔에 로그인합니다.

- 기본 브로커 CRD를 기반으로 새 CR 인스턴스를 시작합니다. 왼쪽 창에서 → 를 클릭합니다.

- ActiveMQArtemis CRD를 클릭합니다.

- Instances 탭을 클릭합니다.

Create ActiveMQArtemis 를 클릭합니다.

콘솔에서 YAML 편집기가 열리고 CR 인스턴스를 구성할 수 있습니다.

기본 브로커 배포의 경우 구성은 다음과 같이 표시될 수 있습니다.

Copy to Clipboard Copied! Toggle word wrap Toggle overflow broker_activemqartemis_cr.yaml샘플 CR 파일에서image속성이자리 표시자의 기본값으로 설정되어 있는지 확인합니다. 이 값은 기본적으로image속성이 배포에 사용할 브로커 컨테이너 이미지를 지정하지 않음을 나타냅니다. Operator에서 사용할 적절한 브로커 컨테이너 이미지를 결정하는 방법을 알아보려면 2.6절. “Operator에서 컨테이너 이미지를 선택하는 방법” 를 참조하십시오.참고broker_activemqartemis_cr.yaml샘플 CR은ex-aao의 이름 지정 규칙을 사용합니다. 이 이름 지정 규칙은 CR이 AMQ Broker Operator 의 예제 리소스임을 나타냅니다. AMQ Broker는 ActiveMQ Artemis 프로젝트를 기반으로 합니다. 이 샘플 CR을 배포하면 결과 StatefulSet에서ex-aao-ss이름을 사용합니다. 또한 배포의 브로커 Pod는 StatefulSet 이름 (예:ex-aao-ss-0,ex-aao-sss-1등)을 기반으로 합니다. CR의 애플리케이션 이름은 배포에 StatefulSet의 레이블로 표시됩니다. 예를 들어 Pod 선택기에서 이 라벨을 사용할 수 있습니다.-

size속성은 배포할 브로커 수를 지정합니다. 값2이상은 클러스터형 브로커 배포를 지정합니다. 그러나 단일 브로커 인스턴스를 배포하려면 값이1로 설정되어 있는지 확인합니다. CR 인스턴스를 배포합니다.

OpenShift 명령줄 인터페이스 사용:

- CR 파일을 저장합니다.

브로커 배포를 생성하는 프로젝트로 전환합니다.

oc project <project_name>

$ oc project <project_name>Copy to Clipboard Copied! Toggle word wrap Toggle overflow CR 인스턴스를 생성합니다.

oc create -f <path/to/custom_resource_instance>.yaml

$ oc create -f <path/to/custom_resource_instance>.yamlCopy to Clipboard Copied! Toggle word wrap Toggle overflow

OpenShift 웹 콘솔 사용:

- CR 구성을 마쳤으면 생성을 클릭합니다.

OpenShift Container Platform 웹 콘솔에서 → 를 클릭합니다.

ex-aao-ss라는 새로운 StatefulSet이 표시됩니다.- ex-aao-ss StatefulSet을 클릭합니다. CR에 정의된 단일 브로커에 해당하는 하나의 Pod가 있음을 확인할 수 있습니다.

- StatefulSet에서 Pod 탭을 클릭합니다. ex-aao-ss Pod를 클릭합니다. 실행 중인 Pod의 이벤트 탭에서 브로커 컨테이너가 시작된 것을 확인할 수 있습니다. Logs (로그) 탭에 브로커 자체가 실행 중임을 보여줍니다.

브로커가 정상적으로 실행되고 있는지 테스트하려면 브로커 Pod의 쉘에 액세스하여 일부 테스트 메시지를 보냅니다.

OpenShift Container Platform 웹 콘솔 사용:

- → 를 클릭합니다.

- ex-aao-ss Pod를 클릭합니다.

- 터미널 탭을 클릭합니다.

OpenShift 명령줄 인터페이스 사용:

프로젝트의 Pod 이름 및 내부 IP 주소를 가져옵니다.

oc get pods -o wide NAME STATUS IP amq-broker-operator-54d996c Running 10.129.2.14 ex-aao-ss-0 Running 10.129.2.15

$ oc get pods -o wide NAME STATUS IP amq-broker-operator-54d996c Running 10.129.2.14 ex-aao-ss-0 Running 10.129.2.15Copy to Clipboard Copied! Toggle word wrap Toggle overflow 브로커 Pod 쉘에 액세스합니다.

oc rsh ex-aao-ss-0

$ oc rsh ex-aao-ss-0Copy to Clipboard Copied! Toggle word wrap Toggle overflow

쉘에서

artemis명령을 사용하여 일부 테스트 메시지를 보냅니다. URL에서 브로커 Pod의 내부 IP 주소를 지정합니다. 예를 들면 다음과 같습니다../amq-broker/bin/artemis producer --url tcp://10.129.2.15:61616 --destination queue://demoQueue

sh-4.2$ ./amq-broker/bin/artemis producer --url tcp://10.129.2.15:61616 --destination queue://demoQueueCopy to Clipboard Copied! Toggle word wrap Toggle overflow 위 명령은 브로커에서

demoQueue라는 큐를 자동으로 생성하고 기본 1000개의 메시지 수량을 큐에 보냅니다.다음과 유사한 출력이 표시되어야 합니다.

Copy to Clipboard Copied! Toggle word wrap Toggle overflow

추가 리소스

- 주요 브로커 CR(사용자 정의 리소스)에 대한 전체 구성 참조는 8.1절. “사용자 정의 리소스 구성 참조” 을 참조하십시오.

- 실행 중인 브로커를 AMQ 관리 콘솔에 연결하는 방법은 5장. Operator 기반 브로커 배포를 위해 AMQ 관리 콘솔에 연결 을 참조하십시오.

3.4.2. 클러스터 브로커 배포

프로젝트에 두 개 이상의 브로커 Pod가 실행 중인 경우 Pod는 브로커 클러스터를 자동으로 형성합니다. 클러스터형 구성을 사용하면 브로커가 서로 연결하고 필요에 따라 부하 분산을 위해 메시지를 재배포할 수 있습니다.

다음 절차에서는 클러스터형 브로커를 배포하는 방법을 보여줍니다. 기본적으로 이 배포의 브로커는 수요 부하 분산에 사용됩니다. 즉 브로커는 일치하는 소비자가 있는 다른 브로커로만 메시지를 전달합니다.

사전 요구 사항

- 기본 브로커 인스턴스가 이미 배포되어 있습니다. 3.4.1절. “기본 브로커 인스턴스 배포”을 참조하십시오.

절차

- 기본 브로커 배포에 사용한 CR 파일을 엽니다.

클러스터된 배포의 경우

deploymentPlan.size값이2이상인지 확인합니다. 예를 들면 다음과 같습니다.Copy to Clipboard Copied! Toggle word wrap Toggle overflow 참고metadata섹션에서namespace속성을 포함하고 OpenShift Container Platform 웹 콘솔을 사용하여 CR 인스턴스를 생성하는 경우에만 값을 지정해야 합니다. 지정해야 하는 값은 브로커 배포를 위한 OpenShift 프로젝트의 이름입니다.- 수정된 CR 파일을 저장합니다.

이전에 기본 브로커 배포를 생성한 프로젝트에 CR을 배포할 수 있는 권한이 있는 사용자로 OpenShift에 로그인합니다.

oc login -u <user> -p <password> --server=<host:port>

$ oc login -u <user> -p <password> --server=<host:port>Copy to Clipboard Copied! Toggle word wrap Toggle overflow 이전에 기본 브로커 배포를 생성한 프로젝트로 전환합니다.

oc project <project_name>

$ oc project <project_name>Copy to Clipboard Copied! Toggle word wrap Toggle overflow 명령줄에서 변경 사항을 적용합니다.

oc apply -f <path/to/custom_resource_instance>.yaml

$ oc apply -f <path/to/custom_resource_instance>.yamlCopy to Clipboard Copied! Toggle word wrap Toggle overflow OpenShift Container Platform 웹 콘솔에서 CR에 지정된 수에 따라 추가 브로커 Pod가 프로젝트에서 시작됩니다. 기본적으로 프로젝트에서 실행되는 브로커는 클러스터됩니다.

각 Pod의 로그 탭을 엽니다. 로그에 OpenShift가 각 브로커에 클러스터 연결 브리지를 설정했음을 보여줍니다. 특히 로그 출력에는 다음과 같은 행이 포함됩니다.

targetConnector=ServerLocatorImpl (identity=(Cluster-connection-bridge::ClusterConnectionBridge@6f13fb88

targetConnector=ServerLocatorImpl (identity=(Cluster-connection-bridge::ClusterConnectionBridge@6f13fb88Copy to Clipboard Copied! Toggle word wrap Toggle overflow

3.4.3. 실행 중인 브로커 배포에 사용자 정의 리소스 변경 적용

다음은 브로커 배포 실행에 CR(사용자 정의 리소스) 변경 사항을 적용하는 방법에 유의해야 할 몇 가지 중요한 사항입니다.

-

CR의

persistenceEnabled속성을 동적으로 업데이트할 수 없습니다. 이 특성을 변경하려면 클러스터를 0 브로커로 축소합니다. 기존 CR을 삭제합니다. 그런 다음 변경 사항으로 CR을 다시 생성하고 재배포하여 배포 크기를 지정합니다. -

3.2.2절. “CLI를 사용하여 Operator 배포” 에 설명된 대로, CR에서 persistenceEnabled=true를 설정하여 영구 스토리지를 사용하여 브로커 배포를 생성하는 경우 (즉, CR에서

persistenceEnabled=true)를 설정하여 브로커 Pod에 요청하는 AMQ Broker Operator에 대한 PV(영구 볼륨)를 프로비저닝해야 할 수 있습니다. 브로커 배포 크기를 축소하면 Operator는 현재 종료된 브로커 Pod에 대해 이전에 요청한 모든 PV를 해제합니다. 그러나 CR을 삭제하여 브로커 배포를 제거하면 AMQ Broker Operator 는 이를 제거할 때 배포에 계속 있는 브로커 포드에 대한 PVC(영구 볼륨 클레임)를 해제하지 않습니다. 또한 릴리스되지 않은 PV는 새 배포에서 사용할 수 없습니다. 이 경우 볼륨을 수동으로 릴리스해야 합니다. 자세한 내용은 OpenShift 문서의 영구 볼륨 릴리스 를 참조하십시오. AMQ Broker 7.11에서 다음 항목을 구성하려면 CR을 처음 배포하기 전에 기본 CR 인스턴스에 적절한 구성을 추가해야 합니다.

- 활성 확장 이벤트 중에 적용하는 추가 변경 사항은 Operator에 의해 큐에 추가되고 스케일링이 완료된 경우에만 실행됩니다. 예를 들어 배포 크기를 4개 브로커에서 1개로 축소한다고 가정합니다. 그러면 스케일다운이 진행되는 동안 브로커 관리자의 사용자 이름과 암호 값도 변경합니다. 이 경우 Operator는 배포가 하나의 활성 브로커로 실행될 때까지 사용자 이름과 암호를 대기열에 넣습니다.

-

배포 크기를 변경하거나 어셉터, 커넥터 또는 콘솔에 대한

expose특성 값을 변경하는 것 외에 모든 CR이 변경되어 기존 브로커가 다시 시작됩니다. 배포에 여러 개의 브로커가 있는 경우 한 번에 하나의 브로커만 다시 시작됩니다.

3.5. Operator의 로깅 수준 변경

AMQ Broker Operator의 기본 로깅 수준은 info 입니다. 정보 및 오류 메시지를 기록합니다. 기본 로깅 수준을 변경하여 Operator 로그에 기록된 세부 정보를 늘리거나 줄일 수 있습니다.

OpenShift Container Platform 명령줄 인터페이스를 사용하여 Operator를 설치하는 경우 Operator 구성 파일 operator.yaml에서 Operator 구성 파일 operator.yaml.yaml에서 새 로깅 수준을 설정할 수 있습니다. Operator Hub를 사용하는 경우 OpenShift Container Platform 웹 콘솔을 사용하여 Operator를 설치한 후 Operator 서브스크립션에 로깅 수준을 설정할 수 있습니다.

Operator에 사용할 수 있는 다른 로깅 수준은 다음과 같습니다.

error- 오류 메시지를 로그에만 씁니다.

debug- 디버깅 메시지를 포함하여 로그에 모든 메시지를 작성합니다.

절차

OpenShift Container Platform 명령줄 인터페이스 사용:

클러스터 관리자로 로그인합니다. 예를 들면 다음과 같습니다.

oc login -u system:admin

$ oc login -u system:adminCopy to Clipboard Copied! Toggle word wrap Toggle overflow Operator가 설치되지 않은 경우 다음 단계를 완료하여 로깅 수준을 변경합니다.

-

다운로드 및 추출한 Operator 아카이브의

배포디렉터리에서operator.yaml파일을 엽니다. zap-log-level속성 값을debug또는error로 변경합니다. 예를 들면 다음과 같습니다.Copy to Clipboard Copied! Toggle word wrap Toggle overflow -

operator.yaml파일을 저장합니다. - Operator를 설치합니다.

-

다운로드 및 추출한 Operator 아카이브의

Operator가 이미 설치된 경우

sed명령을 사용하여deploy/operator.yaml파일에서 로깅 수준을 변경하고 Operator를 다시 배포합니다. 예를 들어 다음 명령은 로깅 수준을info에서error로 변경하고 Operator를 재배포합니다.sed 's/--zap-log-level=info/--zap-log-level=error/' deploy/operator.yaml | oc apply -f -

$ sed 's/--zap-log-level=info/--zap-log-level=error/' deploy/operator.yaml | oc apply -f -Copy to Clipboard Copied! Toggle word wrap Toggle overflow

OpenShift Container Platform 웹 콘솔 사용:

- OpenShift Container Platform에 클러스터 관리자로 로그인합니다.

- 왼쪽 창에서 Operators(운영자) 를 클릭합니다.

- Red Hat Integration - AMQ Broker for RHEL 8 (Multiarch) Operator를 클릭합니다.

- 서브스크립션 탭을 클릭합니다.

- 작업을 클릭합니다.

- 서브스크립션 편집을 클릭합니다.

YAML 탭을 클릭합니다.

콘솔에서 YAML 편집기가 열리고 서브스크립션을 편집할 수 있습니다.

config요소에서ARGS라는 환경 변수를 추가하고info,debug또는error의 로깅 수준을 지정합니다. 다음 예에서 로깅 수준을 지정하는ARGS환경 변수는 Operator 컨테이너에 전달됩니다.Copy to Clipboard Copied! Toggle word wrap Toggle overflow - 저장을 클릭합니다.

3.6. 브로커 배포에 대한 상태 정보 보기

브로커 배포를 위해 OpenShift Container Platform에서 보고한 일련의 표준 조건의 상태를 볼 수 있습니다. 브로커 배포를 위해 CR(사용자 정의 리소스)에 제공된 추가 상태 정보를 볼 수도 있습니다.

절차

브로커 배포의 CR 인스턴스를 엽니다.

OpenShift 명령줄 인터페이스 사용:

- 브로커 배포의 프로젝트에서 CR을 볼 수 있는 권한이 있는 사용자로 OpenShift Container Platform에 로그인합니다.

배포에 대한 CR을 확인합니다.

oc get ActiveMQArtemis <CR instance name> -n <namespace> -o yaml

oc get ActiveMQArtemis <CR instance name> -n <namespace> -o yamlCopy to Clipboard Copied! Toggle word wrap Toggle overflow

OpenShift Container Platform 웹 콘솔 사용:

- 브로커 배포를 위해 프로젝트에 CR을 배포할 수 있는 권한이 있는 사용자로 콘솔에 로그인합니다.

- 왼쪽 창에서 → 를 클릭합니다.

- Red Hat Integration - AMQ Broker for RHEL 8 (Multiarch) operator를 클릭합니다.

- ActiveMQ Artemis 탭을 클릭합니다.

- ActiveMQ Artemis 인스턴스의 이름을 클릭합니다.

브로커 배포에 대한 OpenShift Container Platform 조건의 상태를 확인합니다.

OpenShift 명령줄 인터페이스 사용:

-

CR의

status섹션으로 이동하여조건세부 정보를 확인합니다.

-

CR의

OpenShift Container Platform 웹 콘솔 사용:

세부 정보 탭에서

Conditions섹션까지 아래로 스크롤합니다.조건에는 상태 및 유형이 있습니다. 또한 이유, 메시지 및 기타 세부 사항이 있을 수 있습니다. 조건이 충족되면 상태 값이

True이고, 조건이 충족되지 않으면False또는 조건 상태를 확인할 수 없는 경우Unknown입니다.참고CR에서

spec.deploymentPlan.image, spec.deploymentPlan.initImage 및 CR의특성을 준수하지 않는 경우에도spec.versionValid조건의 상태가Unknown입니다. 자세한 내용은 6.4.3절. “자동 업그레이드에 적용되는 제한 사항 검증”의 내용을 참조하십시오.상태 정보는 다음 조건에 대해 제공됩니다.

Expand 상태 이름 상태 표시… valid

CR의 검증입니다.

Valid조건의 상태가False인 경우 Operator는 조정을 완료하지 않고 false 상태를 초래한 문제를 먼저 해결할 때까지 StatefulSet을 업데이트하지 않습니다.배포됨

StatefulSet, Pod 및 기타 리소스의 가용성.

Ready

다른 보다 자세한 조건을 요약하는 최상위 조건입니다.

Ready조건의 상태는 다른 조건이False가 아닌 경우에만True입니다.BrokerPropertiesApplied

brokerProperties특성을 사용하는 CR에 구성된 속성입니다.BrokerPropertiesApplied조건에 대한 자세한 내용은 4.17절. “사용자 정의 리소스 정의에 노출되지 않는 항목 구성” 을 참조하십시오.JaasPropertiesApplied

CR에 구성된 JAAS(Java Authentication and Authorization Service) 로그인 모듈입니다.

JaasPropertiesApplied조건에 대한 자세한 내용은 4.3.1절. “시크릿에서 CloudEvent 로그인 모듈 구성” 을 참조하십시오.

CR의

status섹션에서 브로커 배포에 대한 추가 상태 정보를 확인합니다. 다음과 같은 추가 상태 정보가 표시됩니다.deploymentPlanSize- 배포의 브로커 Pod 수입니다.

podstatus- 배포에서 각 브로커 Pod의 상태 및 이름입니다.

버전- 배포된 브로커 및 init 컨테이너 이미지의 레지스트리 URL과 브로커의 버전 및 레지스트리 URL입니다.

upgradeOperator의 기능은 배포에 메이저, 마이너, 패치 및 보안 업데이트를 적용할 수 있습니다. CR의

spec.deploymentPlan.image및spec.version속성 값에 따라 결정됩니다.-

spec.deploymentPlan.image속성이 브로커 컨테이너 이미지의 레지스트리 URL을 지정하는 경우 모든 업그레이드 유형의 상태는False이므로 Operator는 기존 컨테이너 이미지를 업그레이드할 수 없습니다. spec.deploymentPlan.image속성이 CR에 없거나자리 표시자의 값이 있는 경우spec.version속성의 구성은 다음과 같이업그레이드상태에 영향을 미칩니다.-

spec.version속성이 구성되어 있는지 여부에 관계없이securityUpdates의 상태는True입니다. -

spec.version속성 값이 메이저 버전과 마이너 버전(예: '7.10')이 있는 경우patchUpdates상태는True이므로 Operator는 컨테이너 이미지의 최신 패치 버전으로 업그레이드할 수 있습니다. -

spec.version 속성값에 주요 버전(예: '7')이 있는 경우minorUpdates의 상태는True이므로 Operator는 컨테이너 이미지의 최신 마이너 버전 및 패치 버전으로 업그레이드할 수 있습니다. -

spec.version속성이 CR에 없는 경우majorUpdates의 상태는True이므로 이 버전을 사용할 수 있는 경우 7.x.x에서 8.x.x로의 업그레이드를 포함하여 사용 가능한 업그레이드를 배포할 수 있습니다.

-

-

4장. Operator 기반 브로커 배포 구성

4.1. Operator에서 브로커 구성을 생성하는 방법

CR(사용자 정의 리소스) 인스턴스를 사용하여 브로커 배포를 구성하기 전에 Operator에서 브로커 구성을 생성하는 방법을 이해해야 합니다.

Operator 기반 브로커 배포를 생성할 때 각 브로커의 Pod는 OpenShift 프로젝트의 StatefulSet에서 실행됩니다. 브로커의 애플리케이션 컨테이너는 각 Pod 내에서 실행됩니다.

Operator는 각 Pod를 초기화할 때 Init Container 라는 컨테이너 유형을 실행합니다. OpenShift Container Platform에서 Init Container는 애플리케이션 컨테이너보다 먼저 실행되는 특수 컨테이너입니다. Init Containers에는 애플리케이션 이미지에 없는 유틸리티 또는 설정 스크립트가 포함될 수 있습니다.

기본적으로 AMQ Broker Operator는 기본 제공 Init Container를 사용합니다. Init Container는 배포에 기본 CR 인스턴스를 사용하여 각 브로커 애플리케이션 컨테이너에서 사용하는 구성을 생성합니다.

CR에 지정된 주소 설정이 있는 경우 Operator는 기본 구성을 생성한 다음 해당 구성을 CR에 지정된 구성과 병합하거나 교체합니다. 이 프로세스는 다음 섹션에 설명되어 있습니다.

4.1.1. Operator에서 주소 설정 구성을 생성하는 방법

배포에 사용되는 기본 CR(사용자 정의 리소스) 인스턴스에 주소 설정 구성을 포함하는 경우 Operator는 아래에 설명된 대로 각 브로커의 주소 설정 구성을 생성합니다.

Operator는 브로커 애플리케이션 컨테이너보다 먼저 Init Container를 실행합니다. Init Container는 기본 주소 설정 구성을 생성합니다. 기본 주소 설정 구성은 다음과 같습니다.

Copy to Clipboard Copied! Toggle word wrap Toggle overflow - 사용자 정의 리소스(CR) 인스턴스에서 주소 설정 구성을 지정한 경우 Init Container는 해당 구성을 처리하고 XML로 변환합니다.

-

CR의

applyRule속성 값에 따라 Init Container는 위에 표시된 기본 주소 설정 구성을 CR에 지정한 구성으로 병합 하거나 대체합니다. 이 병합 또는 교체의 결과는 브로커가 사용할 최종 주소 설정 구성입니다. -

Init Container가 브로커 구성 생성(address 설정 포함)을 완료하면 브로커 애플리케이션 컨테이너가 시작됩니다. 브로커를 시작하면 브로커 컨테이너는 이전에 Init Container에서 사용한 설치 디렉터리에서 해당 구성을 복사합니다.

broker.xml구성 파일에서 주소 설정 구성을 검사할 수 있습니다. 실행 중인 브로커의 경우 이 파일은/home/jboss/amq-broker/etc디렉터리에 있습니다.

추가 리소스

-

CR에서

applyRule속성을 사용하는 예는 4.2.4절. “Operator 기반 브로커 배포에서 구성된 주소와 일치하는 주소 설정” 을 참조하십시오.

4.1.2. 브로커 Pod의 디렉터리 구조

Operator 기반 브로커 배포를 생성할 때 각 브로커의 Pod는 OpenShift 프로젝트의 StatefulSet에서 실행됩니다. 브로커의 애플리케이션 컨테이너는 각 Pod 내에서 실행됩니다.

Operator는 각 Pod를 초기화할 때 Init Container 라는 컨테이너 유형을 실행합니다. OpenShift Container Platform에서 Init Container는 애플리케이션 컨테이너보다 먼저 실행되는 특수 컨테이너입니다. Init Containers에는 애플리케이션 이미지에 없는 유틸리티 또는 설정 스크립트가 포함될 수 있습니다.

브로커 인스턴스에 대한 구성을 생성할 때 Init Container는 기본 설치 디렉터리에 포함된 파일을 사용합니다. 이 설치 디렉터리는 Operator가 브로커 Pod 및 Init Container 및 브로커 컨테이너 공유에 마운트하는 볼륨에 있습니다. Init Container에서 공유 볼륨을 마운트하는 데 사용하는 경로는 CONFIG_INSTANCE_DIR 이라는 환경 변수에 정의됩니다. CONFIG_INSTANCE_DIR 의 기본값은 /amq/init/config 입니다. 이 문서에서는 이 디렉터리를 < install_dir>이라고 합니다.

CONFIG_INSTANCE_DIR 환경 변수의 값은 변경할 수 없습니다.

기본적으로 설치 디렉터리에는 다음과 같은 하위 디렉터리가 있습니다.

| 하위 디렉터리 | 내용 |

|---|---|

|

| 브로커를 실행하는 데 필요한 바이너리 및 스크립트입니다. |

|

| 구성 파일. |

|

| 브로커 저널입니다. |

|

| 브로커를 실행하는 데 필요한 ScanSetting 및 라이브러리. |

|

| 브로커 로그 파일. |

|

| 임시 웹 애플리케이션 파일. |

Init Container가 브로커 구성 생성을 완료하면 브로커 애플리케이션 컨테이너가 시작됩니다. 브로커를 시작하면 브로커 컨테이너는 이전에 Init Container에서 사용한 설치 디렉터리에서 해당 구성을 복사합니다. 브로커 포드가 초기화되어 실행되면 브로커 구성은 브로커의 /home/jboss/amq-broker 디렉터리(및 하위 디렉터리)에 있습니다.

추가 리소스

- Operator에서 기본 제공 Init Container의 컨테이너 이미지를 선택하는 방법에 대한 자세한 내용은 2.6절. “Operator에서 컨테이너 이미지를 선택하는 방법” 을 참조하십시오.

- 사용자 지정 Init Container 이미지를 빌드하고 지정하는 방법을 알아보려면 4.9절. “사용자 정의 Init Container 이미지 지정” 를 참조하십시오.

4.2. Operator 기반 브로커 배포를 위한 주소 및 큐 구성

Operator 기반 브로커 배포의 경우 두 개의 별도의 CR(사용자 정의 리소스) 인스턴스를 사용하여 주소 및 대기열 및 관련 설정을 구성합니다.

브로커에서 주소 및 큐를 생성하려면 주소 CRD(Custom Resource Definition)를 기반으로 CR 인스턴스를 배포합니다.

-

OpenShift CLI(명령줄 인터페이스)를 사용하여 Operator를 설치하는 경우 CRD는 다운로드 및 추출한 Operator 설치 아카이브의

deploy/crds에 포함된broker_activemqartemisaddress_crd.yaml파일입니다. -

OperatorHub를 사용하여 Operator를 설치한 경우 주소 CRD는 OpenShift Container Platform 웹 콘솔의 → 에 나열된

ActiveMQArtemisAddressCRD입니다.

-

OpenShift CLI(명령줄 인터페이스)를 사용하여 Operator를 설치하는 경우 CRD는 다운로드 및 추출한 Operator 설치 아카이브의

그런 다음 특정 주소와 일치하는 주소 및 큐 설정을 구성하려면 브로커 배포를 생성하는 데 사용되는 기본 CR(사용자 정의 리소스) 인스턴스에 구성을 포함합니다.

-

OpenShift CLI를 사용하여 Operator를 설치하는 경우 주요 브로커 CRD는 다운로드 및 추출한 Operator 설치 아카이브의

deploy/crds에 포함된broker_activemqartemis_crd.yaml파일입니다. -

OperatorHub를 사용하여 Operator를 설치하는 경우 기본 브로커 CRD는 OpenShift Container Platform 웹 콘솔의 → 에 나열된

ActiveMQArtemisCRD입니다.

일반적으로 OpenShift Container Platform의 브로커 배포에 대해 구성할 수 있는 주소 및 큐 설정은 Linux 또는 Windows의 독립 실행형 브로커 배포 와 완전히 동일합니다. 그러나 이러한 설정이 구성된 방법 의 몇 가지 차이점이 있습니다. 이러한 차이점은 다음 섹션에서 설명합니다.

-

OpenShift CLI를 사용하여 Operator를 설치하는 경우 주요 브로커 CRD는 다운로드 및 추출한 Operator 설치 아카이브의

4.2.1. OpenShift와 독립 실행형 브로커 배포 간의 주소 및 대기열 설정 구성의 차이점

-

OpenShift Container Platform에서 브로커 배포에 대한 주소 및 큐 설정을 구성하려면 브로커 배포의 기본 CR(사용자 정의 리소스) 인스턴스의

address>-< 섹션에 구성을 추가합니다. 이는 Linux 또는 Windows의 독립 실행형 배포와 대조되며,broker.xml구성 파일의address-settings요소에 구성을 추가합니다. 구성 항목 이름에 사용되는 형식은 OpenShift Container Platform 및 독립 실행형 브로커 배포마다 다릅니다. OpenShift Container Platform 배포의 경우 구성 항목 이름은 camel 케이스에 있습니다(예:

defaultQueueRoutingType). 대조적으로 독립 실행형 배포의 구성 항목 이름은 소문자이며 대시(-) 구분자(예:default-queue-routing-type)를 사용합니다.다음 표에서는 이 이름 차이의 몇 가지 추가 예를 보여줍니다.

Expand 독립 실행형 브로커 배포를 위한 구성 항목 OpenShift 브로커 배포를 위한 구성 항목 address-full-policy

addressFullPolicy

auto-create-queues

autoCreateQueues

default-queue-routing-type

defaultQueueRoutingType

last-value-queue

lastValueQueue

추가 리소스

OpenShift Container Platform 브로커 배포에 대한 주소 및 큐 및 일치하는 설정 생성 예는 다음을 참조하십시오.

- OpenShift Container Platform 브로커 배포의 주소, 큐 및 주소 설정에 대한 모든 구성 옵션에 대한 자세한 내용은 8.1절. “사용자 정의 리소스 구성 참조” 을 참조하십시오.

- 독립 실행형 브로커 배포의 주소, 큐 및 관련 주소 설정 구성에 대한 포괄적인 내용은 AMQ Broker 구성의 주소 및 대기열 구성을 참조하십시오. 이 정보를 사용하여 OpenShift Container Platform에서 브로커 배포에 대해 동등한 구성을 생성할 수 있습니다.

4.2.2. Operator 기반 브로커 배포를 위한 주소 및 큐 생성

다음 절차에서는 CR(사용자 정의 리소스) 인스턴스를 사용하여 Operator 기반 브로커 배포에 주소 및 관련 큐를 추가하는 방법을 보여줍니다.

브로커 배포에서 여러 주소 및/또는 큐를 생성하려면 각각의 경우 새 주소 및/또는 큐 이름을 지정하여 별도의 CR 파일을 생성하고 개별적으로 배포해야 합니다. 또한 각 CR 인스턴스의 name 속성은 고유해야 합니다.

사전 요구 사항

브로커에서 주소 및 큐를 생성하는 데 필요한 전용 CRD(Custom Resource Definition)를 포함하여 AMQ Broker Operator를 이미 설치해야 합니다. Operator를 설치하는 두 가지 다른 방법에 대한 자세한 내용은 다음을 참조하십시오.

- CR 인스턴스를 사용하여 기본 브로커 배포를 생성하는 방법에 대해 잘 알고 있어야 합니다. 자세한 내용은 3.4.1절. “기본 브로커 인스턴스 배포”의 내용을 참조하십시오.

절차

사용자 정의 리소스(CR) 인스턴스 구성을 시작하여 브로커 배포의 주소 및 대기열을 정의합니다.

OpenShift 명령줄 인터페이스 사용:

브로커 배포의 프로젝트에 CR을 배포할 수 있는 권한이 있는 사용자로 OpenShift에 로그인합니다.

oc login -u <user> -p <password> --server=<host:port>

oc login -u <user> -p <password> --server=<host:port>Copy to Clipboard Copied! Toggle word wrap Toggle overflow -

다운로드 및 추출한 Operator 설치 아카이브의

deploy/crs디렉터리에 포함된broker_activemqartemisaddress_cr.yaml이라는 샘플 CR 파일을 엽니다.

OpenShift Container Platform 웹 콘솔 사용:

- 브로커 배포를 위해 프로젝트에 CR을 배포할 수 있는 권한이 있는 사용자로 콘솔에 로그인합니다.

- 주소 CRD를 기반으로 새 CR 인스턴스를 시작합니다. 왼쪽 창에서 → 를 클릭합니다.

- ActiveMQArtemisAddresss CRD를 클릭합니다.

- Instances 탭을 클릭합니다.

Create ActiveMQArtemisAddress 를 클릭합니다.

콘솔에서 YAML 편집기가 열리고 CR 인스턴스를 구성할 수 있습니다.

CR의

spec섹션에서 주소, 큐 및 라우팅 유형을 정의하는 행을 추가합니다. 예를 들면 다음과 같습니다.Copy to Clipboard Copied! Toggle word wrap Toggle overflow 앞의 구성은

myQueue0이라는 큐와anycast라우팅 유형을 사용하여myAddress0이라는 주소를 정의합니다.참고metadata섹션에서namespace속성을 포함하고 OpenShift Container Platform 웹 콘솔을 사용하여 CR 인스턴스를 생성하는 경우에만 값을 지정해야 합니다. 지정해야 하는 값은 브로커 배포를 위한 OpenShift 프로젝트의 이름입니다.CR 인스턴스를 배포합니다.

OpenShift 명령줄 인터페이스 사용:

- CR 파일을 저장합니다.

브로커 배포를 위해 프로젝트로 전환합니다.

oc project <project_name>

$ oc project <project_name>Copy to Clipboard Copied! Toggle word wrap Toggle overflow CR 인스턴스를 생성합니다.

oc create -f <path/to/address_custom_resource_instance>.yaml

$ oc create -f <path/to/address_custom_resource_instance>.yamlCopy to Clipboard Copied! Toggle word wrap Toggle overflow

OpenShift 웹 콘솔 사용:

- CR 구성을 마쳤으면 생성을 클릭합니다.

4.2.3. Operator 기반 브로커 배포의 주소 및 대기열 삭제

다음 절차에서는 Operator 기반 브로커 배포에서 주소 및 관련 대기열을 삭제하기 위해 CR(사용자 정의 리소스) 인스턴스를 사용하는 방법을 보여줍니다.

절차

삭제할 주소 및 큐의

이름,addressName및queueName과 같은 세부 정보가 있는 주소 CR 파일이 있는지 확인합니다. 예를 들면 다음과 같습니다.Copy to Clipboard Copied! Toggle word wrap Toggle overflow address CR의

spec섹션에서removeFromBrokerOnDelete속성을 추가하고true값으로 설정합니다.Copy to Clipboard Copied! Toggle word wrap Toggle overflow removeFromBrokerOnDelete속성을true로 설정하면 주소 CR을 삭제할 때 Operator에서 배포의 모든 브로커에 대한 주소 및 관련 메시지가 제거됩니다.업데이트된 주소 CR을 적용하여 삭제하려는 주소에 대한

removeFromBrokerOnDelete속성을 설정합니다.oc apply -f <path/to/address_custom_resource_instance>.yaml

$ oc apply -f <path/to/address_custom_resource_instance>.yamlCopy to Clipboard Copied! Toggle word wrap Toggle overflow 주소 CR을 삭제하여 배포의 브로커에서 주소를 삭제합니다.

oc delete -f <path/to/address_custom_resource_instance>.yaml

$ oc delete -f <path/to/address_custom_resource_instance>.yamlCopy to Clipboard Copied! Toggle word wrap Toggle overflow

4.2.4. Operator 기반 브로커 배포에서 구성된 주소와 일치하는 주소 설정

클라이언트에 메시지 전달이 실패하면 브로커가 메시지를 지속적으로 전달하려고 시도하지 않을 수 있습니다. 무한한 전달 시도를 방지하기 위해, dead letter 주소와 연관된 dead letter queue 를 정의할 수 있습니다. 지정된 수의 전송 시도 후 브로커는 원래 큐에서 전달되지 않은 메시지를 제거하고 구성된 dead letter 주소로 메시지를 보냅니다. 나중에 시스템 관리자는 배달 못 한 편지 대기열에서 전달되지 않은 메시지를 사용하여 메시지를 검사할 수 있습니다.

다음 예제에서는 Operator 기반 브로커 배포에 대해 배달 못 한 주소 및 대기열을 구성하는 방법을 보여줍니다. 예제에서는 다음을 수행하는 방법을 보여줍니다.

-

기본 브로커 CR(사용자 정의 리소스) 인스턴스의

addressSetting섹션을 사용하여 주소 설정을 구성합니다. - 브로커 배포의 주소에 해당 주소 설정과 일치합니다.

사전 요구 사항

-

브로커를 배포하기 위해

ActiveMQArtemisCR 인스턴스를 생성했습니다. 자세한 내용은 3.4.1절. “기본 브로커 인스턴스 배포”의 내용을 참조하십시오. - Operator가 CR 인스턴스에 지정된 구성으로 병합하거나 대체하는 기본 주소 설정 구성에 대해 잘 알고 있습니다. 자세한 내용은 4.1.1절. “Operator에서 주소 설정 구성을 생성하는 방법”의 내용을 참조하십시오.

절차

배포의 각 브로커에 대해 전달되지 않은 메시지를 수신하도록 배달 못 한 주소 및 큐를 추가하도록 주소 CR 인스턴스 구성을 시작합니다.

OpenShift 명령줄 인터페이스 사용:

브로커 배포의 프로젝트에 CR을 배포할 수 있는 권한이 있는 사용자로 OpenShift에 로그인합니다.

oc login -u <user> -p <password> --server=<host:port>

oc login -u <user> -p <password> --server=<host:port>Copy to Clipboard Copied! Toggle word wrap Toggle overflow -

다운로드 및 추출한 Operator 설치 아카이브의

deploy/crs디렉터리에 포함된broker_activemqartemisaddress_cr.yaml이라는 샘플 CR 파일을 엽니다.

OpenShift Container Platform 웹 콘솔 사용:

- 브로커 배포를 위해 프로젝트에 CR을 배포할 수 있는 권한이 있는 사용자로 콘솔에 로그인합니다.

- 주소 CRD를 기반으로 새 CR 인스턴스를 시작합니다. 왼쪽 창에서 → 를 클릭합니다.

- ActiveMQArtemisAddresss CRD를 클릭합니다.

- Instances 탭을 클릭합니다.

Create ActiveMQArtemisAddress 를 클릭합니다.

콘솔에서 YAML 편집기가 열리고 CR 인스턴스를 구성할 수 있습니다.

CR의

spec섹션에서 dead letter address 및 큐를 지정하여 전달되지 않은 메시지를 수신할 행을 추가합니다. 예를 들면 다음과 같습니다.Copy to Clipboard Copied! Toggle word wrap Toggle overflow 앞의 구성은

myDeadLetterQueue라는 dead letter 큐와anycast라우팅 유형을 사용하여myDeadLetterAddress라는 dead letter 주소를 정의합니다.참고metadata섹션에서namespace속성을 포함하고 OpenShift Container Platform 웹 콘솔을 사용하여 CR 인스턴스를 생성하는 경우에만 값을 지정해야 합니다. 지정해야 하는 값은 브로커 배포를 위한 OpenShift 프로젝트의 이름입니다.주소 CR 인스턴스를 배포합니다.

OpenShift 명령줄 인터페이스 사용:

- CR 파일을 저장합니다.

브로커 배포를 위해 프로젝트로 전환합니다.

oc project <project_name>

$ oc project <project_name>Copy to Clipboard Copied! Toggle word wrap Toggle overflow 주소 CR을 생성합니다.

oc create -f <path/to/address_custom_resource_instance>.yaml

$ oc create -f <path/to/address_custom_resource_instance>.yamlCopy to Clipboard Copied! Toggle word wrap Toggle overflow

OpenShift 웹 콘솔 사용:

- CR 구성을 마쳤으면 생성을 클릭합니다.

브로커 배포의 주요 브로커 CR 인스턴스를 편집합니다.

OpenShift 명령줄 인터페이스 사용:

브로커 배포를 위해 프로젝트에 CR을 편집하고 배포할 수 있는 권한이 있는 사용자로 OpenShift에 로그인합니다.

oc login -u <user> -p <password> --server=<host:port>

$ oc login -u <user> -p <password> --server=<host:port>Copy to Clipboard Copied! Toggle word wrap Toggle overflow CR을 편집합니다.

oc edit ActiveMQArtemis <CR instance name> -n <namespace>

oc edit ActiveMQArtemis <CR instance name> -n <namespace>Copy to Clipboard Copied! Toggle word wrap Toggle overflow

OpenShift Container Platform 웹 콘솔 사용:

- 브로커 배포를 위해 프로젝트에 CR을 배포할 수 있는 권한이 있는 사용자로 콘솔에 로그인합니다.

- 왼쪽 창에서 → 를 클릭합니다.

- Red Hat Integration - AMQ Broker for RHEL 8 (Multiarch) operator를 클릭합니다.

- AMQ Broker 탭을 클릭합니다.

- ActiveMQArtemis 인스턴스 이름의 이름을 클릭합니다.

YAML 탭을 클릭합니다.

콘솔에서 YAML 편집기가 열리고 CR 인스턴스를 편집할 수 있습니다.

참고metadata섹션에서namespace속성을 포함하고 OpenShift Container Platform 웹 콘솔을 사용하여 CR 인스턴스를 생성하는 경우에만 값을 지정해야 합니다. 지정해야 하는 값은 브로커 배포를 위한 OpenShift 프로젝트의 이름입니다.

CR의

spec섹션에서 다음과 같이 단일addressSetting섹션이 포함된 새address>-< 섹션을 추가합니다.Copy to Clipboard Copied! Toggle word wrap Toggle overflow match속성의 단일 인스턴스를addressSetting블록에 추가합니다. address-matching 표현식을 지정합니다. 예를 들면 다음과 같습니다.Copy to Clipboard Copied! Toggle word wrap Toggle overflow match-

브로커가 다음 구성을 적용하는 주소 또는 주소 집합을 지정합니다. 이 예에서

match속성 값은myAddress라는 단일 주소에 해당합니다.

전달되지 않은 메시지와 관련된 속성을 추가하고 값을 지정합니다. 예를 들면 다음과 같습니다.

Copy to Clipboard Copied! Toggle word wrap Toggle overflow deadLetterAddress- 브로커가 전달되지 않은 메시지를 전송하는 주소입니다.

maxDeliveryAttempts구성된 배달 주소로 메시지를 이동하기 전에 브로커가 수행하는 최대 전달 시도 횟수입니다.

위 예에서 브로커가 5번의 실패한 시도를 하는 경우

myAddress로 시작하는 주소로 메시지를 전달하려고 하면 브로커는 메시지를 지정된 dead letter 주소myDeadLetterAddress로 이동합니다.

(선택 사항) 다른 주소 또는 주소에 유사한 구성을 적용합니다. 예를 들면 다음과 같습니다.

Copy to Clipboard Copied! Toggle word wrap Toggle overflow 이 예제에서 두 번째

match속성 값에는 해시 와일드카드 문자가 포함됩니다. 와일드카드 문자는 이전 구성이myECDHEAddresses문자열로 시작하는 모든 주소에 적용됨을 나타냅니다.참고와일드카드 표현식을

match속성의 값으로 사용하는 경우, 값을 작은따옴표로 묶어야 합니다(예:'myOtherAddresses#').address>-< 섹션의 시작 부분에applyRule속성을 추가하고 값을 지정합니다. 예를 들면 다음과 같습니다.Copy to Clipboard Copied! Toggle word wrap Toggle overflow applyRule속성은 Operator가 일치하는 각 주소 또는 주소 집합에 대해 CR에 추가하는 구성을 적용하는 방법을 지정합니다. 지정할 수 있는 값은 다음과 같습니다.merge_allCR 및 기본 구성에 지정된 주소 설정의 경우 동일한 주소 또는 주소 집합과 일치하는 기본 구성의 경우 다음을 수행합니다.

- 기본 구성에 지정된 속성 값을 CR에 지정된 속성 값으로 바꿉니다.

- CR 또는 기본 구성에 고유하게 지정된 속성 값을 유지합니다. 병합된 최종 구성에 각 항목을 포함합니다.

- 특정 주소 또는 주소 집합과 고유하게 일치하는 CR 또는 기본 구성에 지정된 주소 설정의 경우 최종 병합 구성에 포함합니다.

merge_replace- CR 및 동일한 주소 또는 주소 집합과 일치하는 기본 구성에 둘 다 지정된 주소 설정의 경우 최종 병합 구성에 CR 에 지정된 설정을 포함합니다. CR에 지정되지 않은 경우에도 기본 구성에 지정된 속성을 포함하지 마십시오.

- 특정 주소 또는 주소 집합과 고유하게 일치하는 CR 또는 기본 구성에 지정된 주소 설정의 경우 최종 병합 구성에 포함합니다.

replace_all- 기본 구성에 지정된 모든 주소 설정을 CR에 지정된 주소로 바꿉니다. 병합된 최종 구성은 CR에 지정된 구성과 정확히 일치합니다.

참고CR에

applyRule속성을 명시적으로 포함하지 않으면 Operator에서 기본값merge_all을 사용합니다.- CR 인스턴스를 저장합니다.

추가 리소스

- OpenShift Container Platform 브로커 배포의 주소, 큐 및 주소 설정에 대한 모든 구성 옵션에 대한 자세한 내용은 8.1절. “사용자 정의 리소스 구성 참조” 을 참조하십시오.

OpenShift CLI(명령줄 인터페이스)를 사용하여 AMQ Broker Operator를 설치한 경우 다운로드 및 추출한 설치 아카이브에는 주소 설정 구성의 몇 가지 추가 예가 포함되어 있습니다. 설치 아카이브의

deploy/examples폴더에 있는 다음을 참조하십시오.-

artemis-basic-address-settings-deployment.yaml -

artemis-merge-replace-address-settings-deployment.yaml -

artemis-replace-address-settings-deployment.yaml

-

- 독립 실행형 브로커 배포의 주소, 큐 및 관련 주소 설정 구성에 대한 포괄적인 내용은 AMQ Broker 구성의 주소 및 대기열 구성을 참조하십시오. 이 정보를 사용하여 OpenShift Container Platform에서 브로커 배포에 대해 동등한 구성을 생성할 수 있습니다.

- OpenShift Container Platform의 Init Container에 대한 자세한 내용은 OpenShift Container Platform 설명서에 Pod를 배포하기 전에 Init Container를 사용하여 작업을 수행합니다.

4.3. 인증 및 권한 부여 구성

기본적으로 AMQ Broker는 Java Authentication and Authorization Service(JAAS) 속성 로그인 모듈을 사용하여 사용자를 인증하고 권한을 부여합니다. 기본 login 모듈의 구성은 각 브로커 Pod의 /home/jboss/amq-broker/etc/login.config 파일에 저장되고 동일한 디렉터리의 artemis-users.properties 및 artemis-roles.properties 파일에서 사용자 및 역할 정보를 읽습니다. ActiveMQArtemisSecurity Custom Resource(CR)를 업데이트하여 기본 로그인 모듈의 속성 파일에 사용자 및 역할 정보를 추가합니다.

사용자 및 역할 정보를 기본 속성 파일에 추가하도록 ActiveMQArtemisSecurity CR을 업데이트하는 대안은 시크릿에서 하나 이상의 login 모듈을 구성하는 것입니다. 이 보안은 각 브로커 Pod에 파일로 마운트됩니다. 시크릿에 CloudEvent 로그인 모듈을 구성하면 사용자 및 역할 정보를 추가하기 위해 ActiveMQArtemisSecurity CR을 사용하여 다음과 같은 이점이 있습니다.

- 시크릿에서 속성 로그인 모듈을 구성하는 경우 브로커는 속성 파일을 업데이트할 때마다 다시 시작할 필요가 없습니다. 예를 들어 새 사용자를 속성 파일에 추가하고 시크릿을 업데이트하면 브로커를 다시 시작하지 않아도 변경 사항이 적용됩니다.

-

ActiveMQArtemisSecurityCRD에 정의되지 않은 iPXE 로그인 모듈을 구성하여 사용자를 인증할 수 있습니다. 예를 들어 LDAP 로그인 모듈 또는 기타 login 모듈을 구성할 수 있습니다.

AMQ Broker에 대한 인증 및 권한 부여를 구성하는 두 가지 방법은 다음 섹션에 설명되어 있습니다.

4.3.1. 시크릿에서 CloudEvent 로그인 모듈 구성

시크릿에서 CloudEvent 로그인 모듈을 구성하여 AMQ Broker를 사용하여 사용자를 인증할 수 있습니다. 보안을 생성한 후 기본 브로커 CR(사용자 정의 리소스)의 보안에 대한 참조를 추가하고 CR에서 사용자에게 AMQ Broker에 대한 액세스 권한을 부여하도록 권한을 구성해야 합니다.

절차

새 10.0.0.1 로그인 모듈 구성으로 텍스트 파일을 생성하고 파일을

login.config로 저장합니다. 파일을login.config로 저장하면 텍스트 파일에서 생성한 시크릿에 올바른 키가 삽입됩니다. 다음은 로그인 모듈 구성의 예입니다.Copy to Clipboard Copied! Toggle word wrap Toggle overflow 시크릿에서 CloudEvent 로그인 모듈을 구성하고 CR의 보안에 대한 참조를 추가한 후 기본 로그인 모듈이 더 이상 AMQ Broker에서 사용되지 않습니다. 그러나 기본 로그인 모듈에서 참조되는

artemis-users.properties파일의 사용자는 Operator에서 브로커를 인증하는 데 필요합니다. 새 CloudEvent 로그인 모듈을 구성한 후 Operator가 브로커로 인증할 수 있도록 하려면 다음 중 하나를 수행해야 합니다.-

위 예제와 같이 새 로그인 모듈 구성에 기본 properties login 모듈을 포함합니다. 이 예제에서 기본 속성 로그인 모듈은

artemis-users.properties및artemis-roles.properties파일을 사용합니다. 새 로그인 모듈 구성에 기본 로그인 모듈을 포함하는 경우baseDir을 각 브로커 Pod의 기본 속성 파일이 포함된/home/jboss/amq-broker/etc디렉터리로 설정해야 합니다. Operator에서 브로커로 인증하는 데 필요한 사용자 및 역할 정보를 새 로그인 모듈 구성에서 참조하는 속성 파일에 추가합니다. 브로커 Pod의

/home/jboss/amq-broker/etc 디렉터리에 있는 기본파일에서 이 정보를 복사할 수 있습니다.artemis-users.properties및artemis-roles.properties참고로그인 모듈에서 참조된 속성 파일은 브로커가 로그인 모듈을 처음 호출할 때만 로드됩니다. 브로커는 사용자를 인증할 로그인 모듈을 찾을 때까지

login.config파일에 나열된 순서대로 로그인 모듈을 호출합니다.login.config파일 끝에 Operator에서 사용하는 인증 정보가 포함된 login 모듈을 배치하면 브로커가 Operator를 인증할 때 이전의 모든 로그인 모듈이 호출됩니다. 결과적으로 속성 파일이 브로커에 표시되지 않음을 나타내는 상태 메시지가 지워집니다.

-

위 예제와 같이 새 로그인 모듈 구성에 기본 properties login 모듈을 포함합니다. 이 예제에서 기본 속성 로그인 모듈은

생성한

login.config파일에 properties 로그인 모듈이 포함된 경우 모듈에 지정된 사용자 및 역할 파일에 사용자 및 역할 정보가 포함되어 있는지 확인합니다. 예를 들면 다음과 같습니다.- new-users.properties

ruben=ruben01! anne=anne01! rick=rick01! bob=bob01!

ruben=ruben01! anne=anne01! rick=rick01! bob=bob01!Copy to Clipboard Copied! Toggle word wrap Toggle overflow - new-roles.properties

admin=ruben, rick group1=bob group2=anne

admin=ruben, rick group1=bob group2=anneCopy to Clipboard Copied! Toggle word wrap Toggle overflow

oc create secret명령을 사용하여 새 로그인 모듈 구성으로 생성한 텍스트 파일에서 시크릿을 생성합니다. 로그인 모듈 구성에 properties 로그인 모듈이 포함된 경우 연결된 사용자 및 역할 파일도 시크릿에 포함합니다. 예를 들면 다음과 같습니다.oc create secret generic custom-jaas-config --from-file=login.config --from-file=new-users.properties --from-file=new-roles.properties

oc create secret generic custom-jaas-config --from-file=login.config --from-file=new-users.properties --from-file=new-roles.propertiesCopy to Clipboard Copied! Toggle word wrap Toggle overflow 참고Operator가 로그인 모듈 구성이 포함되어 있음을 인식하고 각 브로커 Pod에 업데이트를 전파할 수 있도록 시크릿 이름에

-jaas-config접미사가 있어야 합니다.보안을 생성하는 방법에 대한 자세한 내용은 Kubernetes 문서 의 보안을 참조하십시오.

브로커 배포를 위해 생성한 시크릿을 CR(사용자 정의 리소스) 인스턴스에 추가합니다.

OpenShift 명령줄 인터페이스 사용:

- 브로커 배포의 프로젝트에 CR을 배포할 수 있는 권한이 있는 사용자로 OpenShift에 로그인합니다.

배포의 CR을 편집합니다.

oc edit ActiveMQArtemis <CR instance name> -n <namespace>

oc edit ActiveMQArtemis <CR instance name> -n <namespace>Copy to Clipboard Copied! Toggle word wrap Toggle overflow

OpenShift Container Platform 웹 콘솔 사용:

- 브로커 배포를 위해 프로젝트에 CR을 배포할 수 있는 권한이 있는 사용자로 콘솔에 로그인합니다.

- 왼쪽 창에서 → 를 클릭합니다.

- Red Hat Integration - AMQ Broker for RHEL 8 (Multiarch) operator를 클릭합니다.

- AMQ Broker 탭을 클릭합니다.

- ActiveMQArtemis 인스턴스 이름의 이름을 클릭합니다.

YAML 탭을 클릭합니다.

콘솔에서 YAML 편집기가 열리고 CR 인스턴스를 구성할 수 있습니다.

extraMounts요소와secrets요소를 생성하고 시크릿 이름을 추가합니다. 다음 예제에서는 CR에custom-jaas-config라는 보안을 추가합니다.Copy to Clipboard Copied! Toggle word wrap Toggle overflow CR에서 브로커에 구성된 역할에 권한을 부여합니다.

CR의

spec섹션에서brokerProperties요소를 추가하고 권한을 추가합니다. 단일 주소에 역할 권한을 부여할 수 있습니다. 또는#기호를 사용하여 모든 주소에 역할 권한을 부여하여 와일드카드 일치를 지정할 수 있습니다. 예를 들면 다음과 같습니다.Copy to Clipboard Copied! Toggle word wrap Toggle overflow 이 예에서 group2 역할에는 모든 주소에 대한

전송권한이 할당되고 group1 역할에는consume,createAddress,createNonDurableQueue및 모든 주소에 대한 권한을검색합니다.

CR을 저장합니다.

Operator는 각 Pod의

/amq/extra/secrets/시크릿 이름디렉터리에 있는 시크릿에login.configlogin.config파일 대신 마운트된 login.config 파일을 읽도록 브로커 JVM을 구성합니다.login.config파일에 properties 로그인 모듈이 포함된 경우 참조된 사용자 및 역할 속성 파일도 각 포드에 마운트됩니다.CR의 상태 정보를 보고 배포의 브로커가 인증을 위해 시크릿의 10.0.0.1 로그인 모듈을 사용하고 있는지 확인합니다.

OpenShift 명령줄 인터페이스 사용:

브로커의 CR에서 상태 조건을 가져옵니다.

oc get activemqartemis -o yaml

$ oc get activemqartemis -o yamlCopy to Clipboard Copied! Toggle word wrap Toggle overflow

OpenShift 웹 콘솔 사용:

-

CR에서

status섹션으로 이동합니다.

-

CR에서

상태 정보에서 브로커가 시크릿에 구성된 10.0.0.1 로그인 모듈을 사용하고 있음을 나타내는

JaasPropertiesApplied유형이 있는지 확인합니다. 예를 들면 다음과 같습니다.- lastTransitionTime: "2023-02-06T20:50:01Z" message: "" reason: Applied status: "True" type: JaasPropertiesApplied

- lastTransitionTime: "2023-02-06T20:50:01Z" message: "" reason: Applied status: "True" type: JaasPropertiesAppliedCopy to Clipboard Copied! Toggle word wrap Toggle overflow 시크릿의 파일을 업데이트할 때

reason필드의 값은 OpenShift Container Platform이 각 브로커 포드에 시크릿의 최신 파일을 전달할 때까지Sync가 노출됩니다. 예를 들어 새 사용자를new-users-properties파일에 추가하고 보안을 업데이트하면 업데이트된 파일이 각 Pod에 전파될 때까지 다음 상태 정보가 표시됩니다.- lastTransitionTime: "2023-02-06T20:55:20Z" message: 'new-users.properties status out of sync, expected: 287641156, current: 2177044732' reason: OutOfSync status: "False" type: JaasPropertiesApplied

- lastTransitionTime: "2023-02-06T20:55:20Z" message: 'new-users.properties status out of sync, expected: 287641156, current: 2177044732' reason: OutOfSync status: "False" type: JaasPropertiesAppliedCopy to Clipboard Copied! Toggle word wrap Toggle overflow

시크릿에서 참조되는 속성 파일에서 사용자 또는 역할 정보를 업데이트할 때

oc set data명령을 사용하여 시크릿을 업데이트합니다.login.config파일을 포함하여 모든 파일을 시크릿에 다시 읽혀야 합니다. 예를 들어 이 절차의 앞부분에서 생성한new-users.properties파일에 새 사용자를 추가하는 경우 다음 명령을 사용하여custom-jaas-config시크릿을 업데이트합니다.oc set data secret/custom-jaas-config --from-file=login.config=login.config --from-file=new-users.properties=new-users.properties --from-file=new-roles.properties=new-roles.properties

oc set data secret/custom-jaas-config --from-file=login.config=login.config --from-file=new-users.properties=new-users.properties --from-file=new-roles.properties=new-roles.propertiesCopy to Clipboard Copied! Toggle word wrap Toggle overflow

브로커 JVM은 시작 시에만 login.config 파일에서 구성을 읽습니다. 예를 들어 새 로그인 모듈을 추가하고 보안을 업데이트하기 위해 login.config 파일에서 구성을 변경하면 브로커는 브로커가 다시 시작될 때까지 새 구성을 사용하지 않습니다.

추가 리소스

8.3절. “예: Red Hat Single Sign-On을 사용하도록 AMQ 브로커 구성”

10.0.0.1 로그인 모듈 형식에 대한 자세한 내용은 Login Configuration File 을 참조하십시오.

4.3.2. 보안 사용자 정의 리소스(CR)를 사용하여 기본 10.0.0.1 로그인 모듈 구성

ActiveMQArtemisSecurity Custom Resource(CR)를 사용하여 기본 CloudEvent 속성 로그인 모듈에서 사용자 및 역할 정보를 구성하여 AMQ Broker를 사용하여 사용자를 인증할 수 있습니다. 시크릿을 사용하여 AMQ Broker에 인증 및 권한 부여를 구성하는 다른 방법은 4.3.1절. “시크릿에서 CloudEvent 로그인 모듈 구성” 을 참조하십시오.

4.3.2.1. 보안 사용자 정의 리소스(CR)를 사용하여 기본 10.0.0.1 로그인 모듈 구성

다음 절차에서는 보안 사용자 정의 리소스(CR)를 사용하여 기본 10.0.0.1 로그인 모듈을 구성하는 방법을 보여줍니다.

사전 요구 사항

AMQ Broker Operator가 설치되어 있어야 합니다. Operator를 설치하는 두 가지 다른 방법에 대한 자세한 내용은 다음을 참조하십시오.

- 보안 브로커에 설명된 대로 브로커 보안에 대해 잘 알고 있어야 합니다. https://access.redhat.com/documentation/en-us/red_hat_amq_broker/7.11/html-single/configuring_amq_broker/#assembly-br-securing-brokers_configuring

브로커 배포를 생성하기 전이나 후에 보안 CR을 배포할 수 있습니다. 그러나 브로커 배포를 생성한 후 보안 CR을 배포하면 브로커 Pod가 다시 시작하여 새 구성을 수락합니다.

CR(사용자 정의 리소스) 인스턴스 구성을 시작하여 브로커 배포에 대한 사용자 및 관련 보안 구성을 정의합니다.

OpenShift 명령줄 인터페이스 사용:

브로커 배포의 프로젝트에 CR을 배포할 수 있는 권한이 있는 사용자로 OpenShift에 로그인합니다.

oc login -u <user> -p <password> --server=<host:port>

oc login -u <user> -p <password> --server=<host:port>Copy to Clipboard Copied! Toggle word wrap Toggle overflow 배포의 CR을 편집합니다.

oc edit ActiveMQArtemis <CR instance name> -n <namespace>

oc edit ActiveMQArtemis <CR instance name> -n <namespace>Copy to Clipboard Copied! Toggle word wrap Toggle overflow

OpenShift Container Platform 웹 콘솔 사용:

- 브로커 배포를 위해 프로젝트에 CR을 배포할 수 있는 권한이 있는 사용자로 콘솔에 로그인합니다.

- 왼쪽 창에서 → 를 클릭합니다.

- Red Hat Integration - AMQ Broker for RHEL 8 (Multiarch) operator를 클릭합니다.

- AMQ Broker 탭을 클릭합니다.

- ActiveMQArtemis 인스턴스 이름의 이름을 클릭합니다.

YAML 탭을 클릭합니다.

콘솔에서 YAML 편집기가 열리고 CR 인스턴스를 구성할 수 있습니다.

CR의

spec섹션에서 사용자 및 역할을 정의하는 행을 추가합니다. 예를 들면 다음과 같습니다.Copy to Clipboard Copied! Toggle word wrap Toggle overflow 참고항상 이전 예제의 요소 값을 지정합니다. 예를 들어

securityDomains.brokerDomain또는 역할의 값을 지정하지 않으면 결과 구성으로 인해 예기치 않은 결과가 발생할 수 있습니다.앞의 구성은 두 사용자를 정의합니다.

-

sender라는 역할로sam이라는 사용자를 정의하는propertiesLoginModule이라는prop-module. -

receiver라는 역할이 있는 developer라는 사용자를 정의하는prop-이라는modulepropertiesLoginModule입니다.

이러한 역할의 속성은

securityDomains섹션의brokerDomainsend역할은 해당 역할을 가진 사용자가 모든 주소에 있는 영구 대기열을 생성할 수 있도록 정의되었습니다. 기본적으로 구성은 현재 네임스페이스의 CR에 정의된 모든 배포된 브로커에 적용됩니다. 특정 브로커 배포로 구성을 제한하려면 8.1.3절. “보안 사용자 정의 리소스 구성 참조” 에 설명된applyToCrNames옵션을 사용합니다.참고metadata섹션에서namespace속성을 포함하고 OpenShift Container Platform 웹 콘솔을 사용하여 CR 인스턴스를 생성하는 경우에만 값을 지정해야 합니다. 지정해야 하는 값은 브로커 배포를 위한 OpenShift 프로젝트의 이름입니다.-

CR 인스턴스를 배포합니다.

OpenShift 명령줄 인터페이스 사용:

- CR 파일을 저장합니다.

브로커 배포를 위해 프로젝트로 전환합니다.

oc project <project_name>

$ oc project <project_name>Copy to Clipboard Copied! Toggle word wrap Toggle overflow CR 인스턴스를 생성합니다.

oc create -f <path/to/security_custom_resource_instance>.yaml

$ oc create -f <path/to/security_custom_resource_instance>.yamlCopy to Clipboard Copied! Toggle word wrap Toggle overflow

OpenShift 웹 콘솔 사용:

- CR 구성을 마쳤으면 생성을 클릭합니다.

4.3.2.2. 시크릿에 사용자 암호 저장

4.3.2.1절. “보안 사용자 정의 리소스(CR)를 사용하여 기본 10.0.0.1 로그인 모듈 구성” 절차에서 사용자 암호는 ActiveMQArtemisSecurity CR에 일반 텍스트로 저장됩니다. CR에 암호를 일반 텍스트로 저장하지 않으려면 CR에서 암호를 제외하여 시크릿에 저장할 수 있습니다. CR을 적용하면 Operator는 시크릿에서 각 사용자의 암호를 검색하여 브로커 Pod의 artemis-users.properties 파일에 삽입합니다.

절차

oc create secret명령을 사용하여 보안을 생성하고 각 사용자의 이름과 암호를 추가합니다. 보안 이름은security-properties-모듈 이름지정 규칙을 따라야 합니다. 여기서 모듈 이름은 CR에 구성된 로그인 모듈의 이름입니다. 예를 들면 다음과 같습니다.oc create secret generic security-properties-prop-module \ --from-literal=sam=samspassword \ --from-literal=rob=robspassword

oc create secret generic security-properties-prop-module \ --from-literal=sam=samspassword \ --from-literal=rob=robspasswordCopy to Clipboard Copied! Toggle word wrap Toggle overflow CR의

spec섹션에서 역할 정보와 함께 시크릿에 지정한 사용자 이름을 추가하지만 각 사용자의 암호는 포함하지 않습니다. 예를 들면 다음과 같습니다.Copy to Clipboard Copied! Toggle word wrap Toggle overflow CR 인스턴스를 배포합니다.

OpenShift 명령줄 인터페이스 사용:

- CR 파일을 저장합니다.

브로커 배포를 위해 프로젝트로 전환합니다.

oc project <project_name>

$ oc project <project_name>Copy to Clipboard Copied! Toggle word wrap Toggle overflow CR 인스턴스를 생성합니다.

oc create -f <path/to/address_custom_resource_instance>.yaml

$ oc create -f <path/to/address_custom_resource_instance>.yamlCopy to Clipboard Copied! Toggle word wrap Toggle overflow

OpenShift 웹 콘솔 사용:

- CR 구성을 완료하면 생성을 클릭합니다.

추가 리소스

OpenShift Container Platform의 보안에 대한 자세한 내용은 OpenShift Container Platform 설명서의 Pod에 중요한 데이터 제공을 참조하십시오.

4.4. 브로커 스토리지 요구 사항 구성

Operator 기반 브로커 배포에서 영구 스토리지를 사용하려면 배포를 생성하는 데 사용되는 CR(사용자 정의 리소스) 인스턴스에서 persistenceEnabled 를 true 로 설정합니다. OpenShift 클러스터에 컨테이너 네이티브 스토리지가 없는 경우 PV(영구 볼륨)를 수동으로 프로비저닝하고 PVC(영구 볼륨 클레임)를 사용하여 Operator에서 이러한 볼륨을 클레임할 수 있는지 확인해야 합니다. 예를 들어 영구 스토리지를 사용하여 두 개의 브로커로 구성된 클러스터를 생성하려면 두 개의 PV를 사용할 수 있어야 합니다.

OpenShift Container Platform에서 PV를 수동으로 프로비저닝하는 경우 각 PV의 회수 정책을 Retain 으로 설정해야 합니다. PV의 회수 정책이 Retain 으로 설정되지 않고 Operator에서 PV를 요청하는 데 사용한 PVC도 삭제됩니다. PV를 삭제하면 볼륨의 데이터가 손실됩니다. 자세한 내용은 회수 정책 설정에 대한 자세한 내용은 OpenShift Container Platform 설명서의 영구 스토리지 이해 를 참조하십시오.

기본적으로 PVC는 클러스터에 대해 구성된 기본 스토리지 클래스에서 각 브로커의 2GiB 스토리지를 가져옵니다. PVC에서 요청된 기본 크기 및 스토리지 클래스를 재정의할 수 있지만 CR을 처음 배포하기 전에 CR에서 새 값을 구성하는 경우에만 해당합니다.

4.4.1. 브로커 스토리지 크기 및 스토리지 클래스 구성

다음 절차에서는 브로커 배포에 사용할 CR(사용자 정의 리소스) 인스턴스를 구성하여 영구 메시지 스토리지를 위해 각 브로커에 필요한 PVC(영구 볼륨 클레임)의 크기 및 스토리지 클래스를 지정하는 방법을 설명합니다.

AMQ Broker를 배포한 후 CR의 스토리지 구성을 변경하면 업데이트된 구성이 기존 Pod에 다시 적용되지 않습니다. 그러나 업데이트된 구성은 배포를 확장하는 경우 생성된 새 Pod에 적용됩니다.

사전 요구 사항

- CR 인스턴스를 사용하여 기본 브로커 배포를 생성하는 방법에 대해 잘 알고 있어야 합니다. 3.4.1절. “기본 브로커 인스턴스 배포”을 참조하십시오.

이미 PV(영구 볼륨)를 프로비저닝하고 Operator에서 클레임할 수 있도록 해야 합니다. 예를 들어 영구 스토리지를 사용하여 두 브로커의 클러스터를 생성하려면 두 PV를 사용할 수 있어야 합니다.

영구 스토리지 프로비저닝에 대한 자세한 내용은 OpenShift Container Platform 설명서의 영구 스토리지 이해 를 참조하십시오.

절차

브로커 배포용 CR(사용자 정의 리소스) 인스턴스 구성을 시작합니다.

OpenShift 명령줄 인터페이스 사용:

배포를 생성하는 프로젝트에 CR을 배포할 수 있는 권한이 있는 사용자로 OpenShift에 로그인합니다.

oc login -u <user> -p <password> --server=<host:port>

oc login -u <user> -p <password> --server=<host:port>Copy to Clipboard Copied! Toggle word wrap Toggle overflow -

다운로드 및 추출한 Operator 설치 아카이브의

deploy/crs디렉터리에 포함된broker_activemqartemis_cr.yaml이라는 샘플 CR 파일을 엽니다.

OpenShift Container Platform 웹 콘솔 사용:

- 배포를 생성하는 프로젝트에 CR을 배포할 수 있는 권한이 있는 사용자로 콘솔에 로그인합니다.

- 기본 브로커 CRD를 기반으로 새 CR 인스턴스를 시작합니다. 왼쪽 창에서 → 를 클릭합니다.

- ActiveMQArtemis CRD를 클릭합니다.

- Instances 탭을 클릭합니다.

Create ActiveMQArtemis 를 클릭합니다.

콘솔에서 YAML 편집기가 열리고 CR 인스턴스를 구성할 수 있습니다.

기본 브로커 배포의 경우 구성은 다음과 같이 표시될 수 있습니다.

Copy to Clipboard Copied! Toggle word wrap Toggle overflow broker_activemqartemis_cr.yaml샘플 CR 파일에서image속성이자리 표시자의 기본값으로 설정되어 있는지 확인합니다. 이 값은 기본적으로image속성이 배포에 사용할 브로커 컨테이너 이미지를 지정하지 않음을 나타냅니다. Operator에서 사용할 적절한 브로커 컨테이너 이미지를 결정하는 방법을 알아보려면 2.6절. “Operator에서 컨테이너 이미지를 선택하는 방법” 를 참조하십시오.브로커 스토리지 크기를 지정하려면 CR의

deploymentPlan섹션에서storage섹션을 추가합니다.size속성을 추가하고 값을 지정합니다. 예를 들면 다음과 같습니다.Copy to Clipboard Copied! Toggle word wrap Toggle overflow storage.size-

각 브로커 Pod에 영구 스토리지에 필요한 PVC(영구 볼륨 클레임)의 크기(바이트)입니다. 이 속성은

persistenceEnabled가true로 설정된 경우에만 적용됩니다. 지정한 값은 바이트 표기법(예: K, M, G) 또는 바이너리 동등한 단위(Ki, Mi, Gi)를 사용하는 단위를 포함해야 합니다.

각 브로커 Pod에서 영구 스토리지에 필요한 스토리지 클래스를 지정하려면

스토리지섹션에서storageClassName속성을 추가하고 값을 지정합니다. 예를 들면 다음과 같습니다.Copy to Clipboard Copied! Toggle word wrap Toggle overflow storage.storageClassNamePVC(영구 볼륨 클레임)에서 요청할 스토리지 클래스의 이름입니다. 스토리지 클래스는 관리자가 사용 가능한 스토리지를 설명하고 분류하는 방법을 제공합니다. 예를 들어, 다른 스토리지 클래스는 특정 서비스 품질 수준, 백업 정책 등에 매핑될 수 있습니다.

스토리지 클래스를 지정하지 않으면 클러스터에 대해 구성된 기본 스토리지 클래스가 있는 영구 볼륨이 PVC에서 요청합니다.

참고스토리지 클래스를 지정하면 볼륨의 스토리지 클래스가 지정된 스토리지 클래스와 일치하는 경우에만 PVC에서 영구 볼륨을 클레임합니다.

CR 인스턴스를 배포합니다.

OpenShift 명령줄 인터페이스 사용:

- CR 파일을 저장합니다.

브로커 배포를 생성하는 프로젝트로 전환합니다.

oc project <project_name>

$ oc project <project_name>Copy to Clipboard Copied! Toggle word wrap Toggle overflow CR 인스턴스를 생성합니다.

oc create -f <path/to/custom_resource_instance>.yaml

$ oc create -f <path/to/custom_resource_instance>.yamlCopy to Clipboard Copied! Toggle word wrap Toggle overflow

OpenShift 웹 콘솔 사용:

- CR 구성을 마쳤으면 생성을 클릭합니다.

4.5. Operator 기반 브로커 배포에 대한 리소스 제한 및 요청 구성

Operator 기반 브로커 배포를 생성할 때 배포의 브로커 Pod는 OpenShift 클러스터의 노드의 StatefulSet에서 실행됩니다. 배포에 대한 CR(사용자 정의 리소스) 인스턴스를 구성하여 각 Pod에서 실행하는 브로커 컨테이너에서 사용하는 host-node 컴퓨팅 리소스를 지정할 수 있습니다. CPU 및 메모리(RAM)에 대한 제한 및 요청 값을 지정하면 브로커 Pod의 정상적인 성능을 보장할 수 있습니다.

- CR을 처음 배포하기 전에 브로커 배포의 CR 인스턴스에 제한 및 요청에 대한 구성을 추가해야 합니다. 이미 실행 중인 브로커 배포에 구성을 추가할 수 없습니다.

- 특정 메시징 시스템 사용 사례와 구현한 결과 아키텍처를 기반으로 하므로 Red Hat은 제한 및 요청 값을 권장할 수 없습니다. 그러나 프로덕션 환경에 맞게 구성하기 전에 개발 환경에서 이러한 값을 테스트하고 조정하는 것이 좋습니다.

- Operator는 각 브로커 포드를 초기화할 때 Init Container 라는 컨테이너 유형을 실행합니다. 각 브로커 컨테이너에 대해 구성하는 리소스 제한 및 요청도 각 Init 컨테이너에 적용됩니다. 브로커 배포에서 Init Container 사용에 대한 자세한 내용은 4.1절. “Operator에서 브로커 구성을 생성하는 방법” 을 참조하십시오.

다음 제한 및 요청 값을 지정할 수 있습니다.

CPU 제한- Pod에서 실행 중인 각 브로커 컨테이너에 대해 이 값은 컨테이너에서 사용할 수 있는 최대 host-node CPU 양입니다. 브로커 컨테이너가 지정된 CPU 제한을 초과하려고 하면 OpenShift에서 컨테이너를 제한합니다. 이렇게 하면 노드에서 실행되는 Pod 수에 관계없이 컨테이너가 일관된 성능을 유지할 수 있습니다.

메모리 제한- Pod에서 실행 중인 각 브로커 컨테이너의 경우 이 값은 컨테이너에서 사용할 수 있는 최대 host-node 메모리 양입니다. 브로커 컨테이너가 지정된 메모리 제한을 초과하려고 하면 OpenShift에서 컨테이너를 종료합니다. 브로커 Pod가 다시 시작됩니다.

CPU 요청Pod에서 실행 중인 각 브로커 컨테이너의 경우 이 값은 컨테이너에서 요청하는 host-node CPU의 양입니다. OpenShift 스케줄러는 포드 배치 중 CPU 요청 값을 고려하여 브로커 Pod를 충분한 컴퓨팅 리소스가 있는 노드에 바인딩하는 것으로 간주합니다.

CPU 요청 값은 브로커 컨테이너를 실행하는 데 필요한 최소 CPU 양입니다. 그러나 노드에 CPU에 대한 경합이 없는 경우 컨테이너는 사용 가능한 모든 CPU를 사용할 수 있습니다. CPU 제한을 지정한 경우 컨테이너는 해당 CPU 사용량을 초과할 수 없습니다. 노드에 CPU 경합이 있는 경우 CPU 요청 값은 OpenShift가 모든 컨테이너에서 CPU 사용량을 줄이는 방법을 제공합니다.

메모리 요청Pod에서 실행되는 각 브로커 컨테이너의 경우 이 값은 컨테이너에서 요청하는 host-node 메모리의 양입니다. OpenShift 스케줄러는 포드 배치 중 메모리 요청 값을 고려하여 브로커 Pod를 충분한 컴퓨팅 리소스가 있는 노드에 바인딩하는 것으로 간주합니다.

memory 요청 값은 브로커 컨테이너를 실행하는 데 필요한 최소 메모리 양입니다. 그러나 컨테이너는 사용 가능한 메모리를 최대한 많이 사용할 수 있습니다. 메모리 제한을 지정한 경우 브로커 컨테이너는 메모리 사용량을 초과할 수 없습니다.

CPU는 밀리코어라는 단위로 측정됩니다. OpenShift 클러스터의 각 노드는 운영 체제를 검사하여 노드의 CPU 코어 수를 결정합니다. 그런 다음 노드는 해당 값을 1000으로 곱하여 총 용량을 표현합니다. 예를 들어 노드에 두 개의 코어가 있는 경우 노드의 CPU 용량이 2000m 으로 표시됩니다. 따라서 단일 코어의 10분의 1을 사용하려는 경우 값을 100m 로 지정합니다.

메모리는 바이트 단위로 측정됩니다. 바이트 표기법(E, P, T, G, M, K) 또는 바이너리 동등한 값(Ei, Pi, Ti, Gi, Mi, Ki)을 사용하여 값을 지정할 수 있습니다. 지정한 값은 단위를 포함해야 합니다.

4.5.1. 브로커 리소스 제한 및 요청 구성

다음 예제에서는 브로커 배포에 대한 기본 CR(사용자 정의 리소스) 인스턴스를 구성하여 배포의 Pod에서 실행되는 각 브로커 컨테이너의 CPU 및 메모리에 대한 제한 및 요청을 설정하는 방법을 보여줍니다.

- CR을 처음 배포하기 전에 브로커 배포의 CR 인스턴스에 제한 및 요청에 대한 구성을 추가해야 합니다. 이미 실행 중인 브로커 배포에 구성을 추가할 수 없습니다.

- 특정 메시징 시스템 사용 사례와 구현한 결과 아키텍처를 기반으로 하므로 Red Hat은 제한 및 요청 값을 권장할 수 없습니다. 그러나 프로덕션 환경에 맞게 구성하기 전에 개발 환경에서 이러한 값을 테스트하고 조정하는 것이 좋습니다.

사전 요구 사항

- CR 인스턴스를 사용하여 기본 브로커 배포를 생성하는 방법에 대해 잘 알고 있어야 합니다. 3.4.1절. “기본 브로커 인스턴스 배포”을 참조하십시오.

절차

브로커 배포용 CR(사용자 정의 리소스) 인스턴스 구성을 시작합니다.

OpenShift 명령줄 인터페이스 사용:

배포를 생성하는 프로젝트에 CR을 배포할 수 있는 권한이 있는 사용자로 OpenShift에 로그인합니다.

oc login -u <user> -p <password> --server=<host:port>

oc login -u <user> -p <password> --server=<host:port>Copy to Clipboard Copied! Toggle word wrap Toggle overflow -

다운로드 및 추출한 Operator 설치 아카이브의

deploy/crs디렉터리에 포함된broker_activemqartemis_cr.yaml이라는 샘플 CR 파일을 엽니다.

OpenShift Container Platform 웹 콘솔 사용:

- 배포를 생성하는 프로젝트에 CR을 배포할 수 있는 권한이 있는 사용자로 콘솔에 로그인합니다.

- 기본 브로커 CRD를 기반으로 새 CR 인스턴스를 시작합니다. 왼쪽 창에서 → 를 클릭합니다.

- ActiveMQArtemis CRD를 클릭합니다.

- Instances 탭을 클릭합니다.

Create ActiveMQArtemis 를 클릭합니다.

콘솔에서 YAML 편집기가 열리고 CR 인스턴스를 구성할 수 있습니다.

기본 브로커 배포의 경우 구성은 다음과 같이 표시될 수 있습니다.

Copy to Clipboard Copied! Toggle word wrap Toggle overflow broker_activemqartemis_cr.yaml샘플 CR 파일에서image속성이자리 표시자의 기본값으로 설정되어 있는지 확인합니다. 이 값은 기본적으로image속성이 배포에 사용할 브로커 컨테이너 이미지를 지정하지 않음을 나타냅니다. Operator에서 사용할 적절한 브로커 컨테이너 이미지를 결정하는 방법을 알아보려면 2.6절. “Operator에서 컨테이너 이미지를 선택하는 방법” 를 참조하십시오.CR의

deploymentPlan섹션에서resources섹션을 추가합니다.제한및요청섹션을 추가합니다. 각 하위 섹션에서cpu및memory속성을 추가하고 값을 지정합니다. 예를 들면 다음과 같습니다.Copy to Clipboard Copied! Toggle word wrap Toggle overflow limits.cpu- 배포의 Pod에서 실행 중인 각 브로커 컨테이너는 이 양의 host-node CPU 사용량을 초과할 수 없습니다.

limits.memory- 배포의 Pod에서 실행 중인 각 브로커 컨테이너는 이 양의 host-node 메모리 사용량을 초과할 수 없습니다.

requests.cpu- 배포의 Pod에서 실행 중인 각 브로커는 이 양의 host-node CPU를 요청합니다. 이 값은 브로커 컨테이너를 실행하는 데 필요한 최소 CPU 양입니다.

requests.memory- 배포의 Pod에서 실행 중인 각 브로커에서는 이 양의 host-node 메모리를 요청합니다. 이 값은 브로커 컨테이너를 실행하는 데 필요한 최소 메모리 양입니다.

CR 인스턴스를 배포합니다.

OpenShift 명령줄 인터페이스 사용:

- CR 파일을 저장합니다.

브로커 배포를 생성하는 프로젝트로 전환합니다.

oc project <project_name>

$ oc project <project_name>Copy to Clipboard Copied! Toggle word wrap Toggle overflow CR 인스턴스를 생성합니다.

oc create -f <path/to/custom_resource_instance>.yaml

$ oc create -f <path/to/custom_resource_instance>.yamlCopy to Clipboard Copied! Toggle word wrap Toggle overflow

OpenShift 웹 콘솔 사용:

- CR 구성을 마쳤으면 생성을 클릭합니다.

4.6. AMQ 관리 콘솔에 대한 액세스 활성화

Operator 기반 배포의 각 브로커 Pod는 포트 8161에서 AMQ Management Console의 자체 인스턴스를 호스팅합니다. 브로커 배포를 위해 사용자 정의 리소스 인스턴스에서 콘솔에 대한 액세스를 활성화할 수 있습니다. 콘솔에 대한 액세스를 활성화한 후 콘솔을 사용하여 웹 브라우저에서 브로커를 보고 관리할 수 있습니다.

절차

브로커 배포의 CR(사용자 정의 리소스) 인스턴스를 편집합니다.

OpenShift 명령줄 인터페이스 사용:

브로커 배포의 프로젝트에 CR을 배포할 수 있는 권한이 있는 사용자로 OpenShift에 로그인합니다.

oc login -u <user> -p <password> --server=<host:port>

oc login -u <user> -p <password> --server=<host:port>Copy to Clipboard Copied! Toggle word wrap Toggle overflow 배포의 CR을 편집합니다.