시스템 수준 인증 가이드

애플리케이션 및 서비스를 사용하여 로컬 시스템에서 인증 구성

초록

Linux 도메인 ID, 인증 및 정책 가이드 에는 Linux 기반 도메인의 인증 및 권한 부여 정책뿐만 아니라 ID 저장소를 관리하는 중앙 집중식 통합 방법을 제공하는 솔루션인 Red Hat Identity Management가 문서화되어 있습니다.

Windows 통합 가이드에서는 ID 관리를 사용하여 Linux 도메인을 Microsoft Windows AD(Active Directory)와 통합하는 방법을 설명합니다. 다른 주제에서는 SSSD를 사용하여 CIFS(Common Internet File System) 및 realmd 시스템에 액세스하는 직접 및 간접 AD 통합의 다양한 측면을 설명합니다.

1장. 시스템 인증 소개

1.1. 사용자 ID 확인

- 암호 기반 인증. 거의 모든 소프트웨어는 사용자가 인식되는 이름과 암호를 제공하여 인증을 허용합니다. 이를 단순한 인증 이라고도 합니다.

- 인증서 기반 인증. 인증서를 기반으로 하는 클라이언트 인증은 SSL 프로토콜의 일부입니다. 클라이언트는 임의로 생성된 데이터에 디지털 서명하고 인증서와 서명된 데이터를 네트워크 전체에서 전송합니다. 서버는 서명의 유효성을 검사하고 인증서의 유효성을 확인합니다.

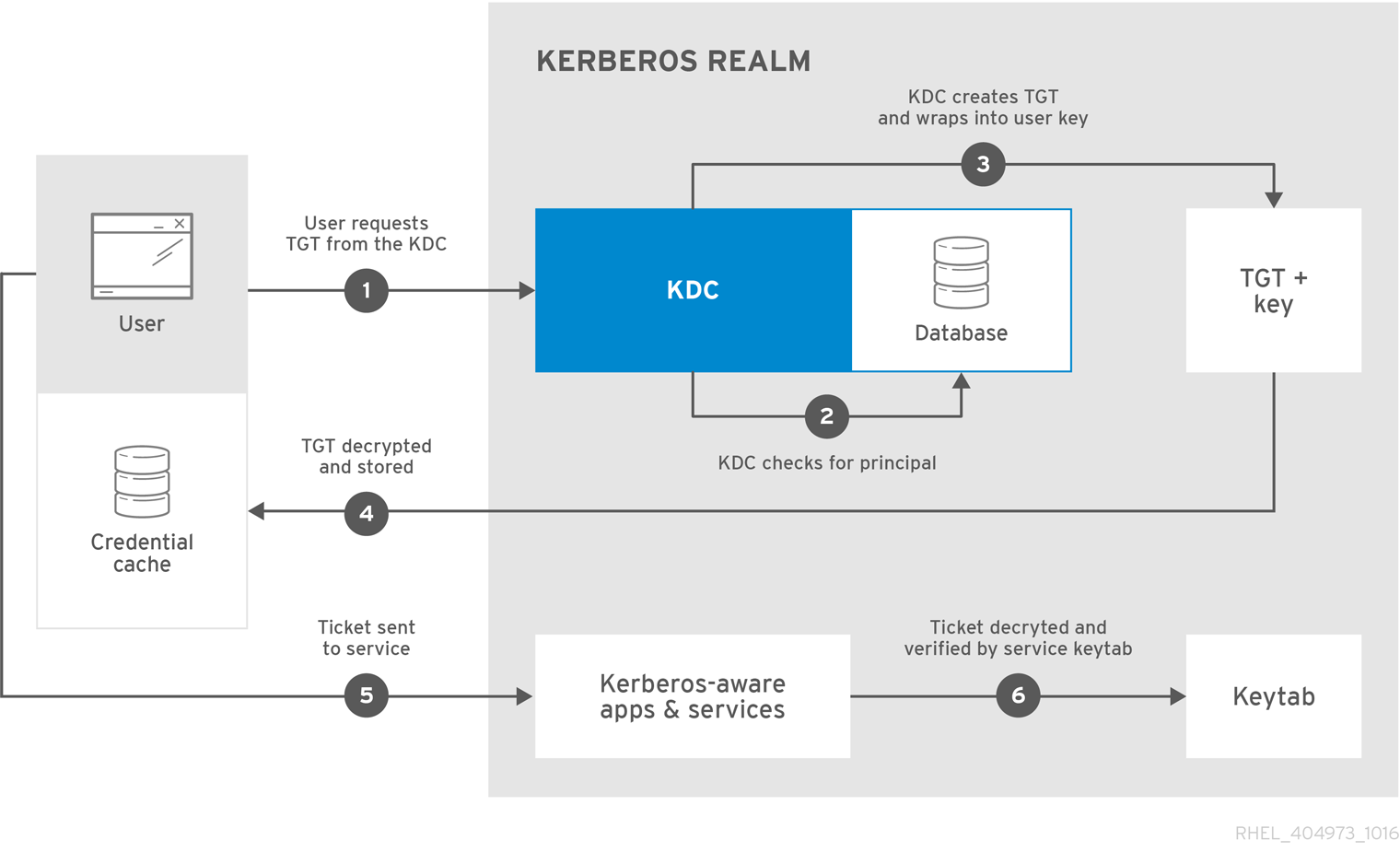

- Kerberos 인증. Kerberos는 티켓 발행 티켓(TGT) 이라는 수명이 짧은 자격 증명 시스템을 설정합니다. 사용자는 사용자를 식별하고 사용자가 티켓을 발행할 수 있는 시스템을 나타내는 자격 증명(즉, 사용자 이름 및 암호)을 표시합니다. TGT는 웹 사이트 및 이메일과 같은 다른 서비스에 대한 액세스 티켓을 요청하는 데 반복적으로 사용될 수 있습니다. TGT를 사용한 인증은 이러한 방식으로 단일 인증 프로세스만 수행할 수 있습니다.

- 스마트 카드 기반 인증. 이는 인증서 기반 인증의 변형입니다. 스마트 카드(또는 토큰)는 사용자 인증서를 저장합니다. 사용자가 토큰을 시스템에 삽입하면 시스템에서 인증서를 읽고 액세스 권한을 부여할 수 있습니다. 스마트 카드를 사용하는 SSO(Single Sign-On)는 세 단계로 진행됩니다.

- 사용자가 스마트 카드를 카드 리더에 삽입합니다. Red Hat Enterprise Linux의 PAM(Pluggable Authentication Module)은 삽입된 스마트 카드를 감지합니다.

- 시스템은 인증서를 사용자 항목에 매핑한 다음, 인증서 기반 인증에 설명된 대로 개인 키로 암호화되는 스마트 카드의 현재 인증서를 사용자 항목에 저장된 인증서와 비교합니다.

- 인증서가 KDC(키 배포 센터)에 대해 성공적으로 검증되면 사용자가 로그인할 수 있습니다.

스마트 카드 기반 인증은 인증서를 추가 식별 메커니즘으로 추가하고 물리적 액세스 요구 사항을 추가하여 Kerberos에서 설정한 간단한 인증 계층을 기반으로 합니다.

1.2. 계획 Single Sign-On의 일부로

- Kerberos 영역 및 Active Directory 도메인을 통한 Kerberos 기반 인증

- 스마트 카드 기반 인증

1.3. 사용 가능한 서비스

- 인증 설정

- authconfig(인증 구성 도구)는 시스템에 대해 다양한 ID 백엔드 및 인증 수단(예: 암호, 지문 또는 스마트 카드)을 설정합니다.

- ID 백엔드 설정

- SSSD(Security System Services Daemon)는 여러 ID 프로바이더(주로 Microsoft Active Directory 또는 Red Hat Enterprise Linux IdM과 같은 LDAP 기반 디렉터리)를 설정한 다음 사용자를 위해 로컬 시스템과 애플리케이션에서 모두 사용할 수 있습니다. 암호와 티켓이 캐시되므로 자격 증명을 재사용하여 오프라인 인증과 SSO(Single Sign-On)가 모두 가능합니다.

- realmd 서비스는 IdM의 SSSD인 인증 백엔드를 구성할 수 있는 명령줄 유틸리티입니다. realmd 서비스는 DNS 레코드를 기반으로 사용 가능한 IdM 도메인을 감지하고 SSSD를 구성한 다음 시스템을 도메인으로 결합합니다.

- NSS(Name Service Switch)는 사용자, 그룹 또는 호스트에 대한 정보를 반환하는 낮은 수준의 시스템 호출을 위한 메커니즘입니다. NSS는 필요한 정보를 가져오는 데 사용해야 하는 모듈, 즉 어떤 소스가 결정됩니다. 예를 들어 사용자 정보는

/etc/passwd파일과 같은 기존 UNIX 파일 또는 LDAP 기반 디렉터리에 있을 수 있지만 호스트 주소는/etc/hosts파일 또는 DNS 레코드와 같은 파일에서 읽을 수 있습니다. NSS는 정보가 저장된 위치를 찾습니다.

- 인증 메커니즘

- PAM(Pluggable Authentication Modules)은 인증 정책을 설정하는 시스템을 제공합니다. 인증을 위해 PAM을 사용하는 애플리케이션은 다양한 인증 측면을 제어하는 다양한 모듈을 로드합니다. 애플리케이션에서 사용하는 PAM 모듈은 애플리케이션 구성 방식을 기반으로 합니다. 사용 가능한 PAM 모듈에는 Kerberos, Winbind 또는 로컬 UNIX 파일 기반 인증이 포함됩니다.

I 부. 시스템 로그인

authconfig,ipa-client-install 및 realmd 툴을 사용하여 시스템 인증을 구성하는 방법에 대한 지침을 제공합니다.

2장. 시스템 인증 구성

ipa-client-install유틸리티 및 Identity Management 시스템용realmd시스템. 자세한 내용은 2.1절. “시스템 인증을 위한 ID 관리 도구” 을 참조하십시오.- 다른 시스템의

authconfig유틸리티 및 authconfig UI. 자세한 내용은 2.2절. “authconfig사용” 을 참조하십시오.

2.1. 시스템 인증을 위한 ID 관리 도구

ipa-client-install 유틸리티 및 realmd 시스템을 사용하여 Identity Management 시스템에서 시스템 인증을 자동으로 구성할 수 있습니다.

ipa-client-installipa-client-install유틸리티는 Identity Management 도메인에 클라이언트 시스템으로 연결하도록 시스템을 구성합니다.ipa-client-install에 대한 자세한 내용은 Linux 도메인 ID, 인증 및 정책 가이드에서 클라이언트 설치를 참조하십시오.Identity Management 시스템의 경우realmd에서ipa-client-install을 사용하는 것이 좋습니다.realmdrealmd시스템은 ID 관리 또는 Active Directory 도메인과 같은 ID 도메인에 머신을 결합합니다.realmd에 대한 자세한 내용은 Windows 통합 가이드의 realmd를 사용하여 Active Directory 도메인에 연결 섹션을 참조하십시오.

2.2. authconfig사용

authconfig 에는 사용자 데이터 저장소를 구성하는 GUI 및 명령줄 옵션이 모두 있습니다. authconfig 툴은 다양한 형태의 인증 메커니즘과 함께 사용자 데이터베이스의 경우 SSSD, LDAP, NIS 또는 Winbind와 같은 특정 서비스를 사용하도록 시스템을 구성할 수 있습니다.

authconfig 대신 ipa-client-install 유틸리티 또는 realmd 시스템을 사용하는 것이 좋습니다. authconfig 유틸리티는 제한되어 있으며 훨씬 덜 유연합니다. 자세한 내용은 2.1절. “시스템 인증을 위한 ID 관리 도구” 의 내용을 참조하십시오.

authconfig 유틸리티를 사용할 수 있습니다.

authconfig-gtk는 전체 그래픽 인터페이스를 제공합니다.authconfig는 수동 구성을 위한 명령줄 인터페이스를 제공합니다.authconfig-tui는 텍스트 기반 UI를 제공합니다. 이 유틸리티는 더 이상 사용되지 않습니다.

root 로 실행해야 합니다.

2.2.1. authconfig CLI를 사용하는 팁

- 모든 명령에

--update 또는 --test옵션을 사용합니다. 명령을 성공적으로 실행하려면 해당 옵션 중 하나가 필요합니다. update를 사용하면 구성 변경 사항을씁니다.test 옵션은변경 사항을 표시하지만 변경 사항을 구성에 적용하지 않습니다.update옵션을사용하지 않으면 변경 사항이 시스템 구성 파일에 작성되지 않습니다. - 명령줄을 사용하여 기존 구성을 업데이트하고 새 구성을 설정할 수 있습니다. 이로 인해 명령 행은 지정된 호출과 함께 필요한 속성을 사용하도록 강제 적용하지 않습니다(명령은 완전한 설정 업데이트일 수 있기 때문입니다).인증 구성을 편집할 때는 구성이 완료되고 정확해야 합니다. 인증 설정을 불완전하거나 잘못된 값으로 변경하면 사용자가 시스템에서 잠길 수 있습니다. --test 옵션을 사용하여 --update 옵션을 사용하여 쓰기 전에 설정이 적절한지 확인합니다.

- 각 활성화 옵션에는 해당 비활성화 옵션이 있습니다.

2.2.2. authconfig UI 설치

authconfig-gtk 패키지를 설치합니다. 여기에는 authconfig 명령줄 툴, Bash 및 Python과 같은 몇 가지 일반적인 시스템 패키지에 대한 종속 항목이 있습니다. 대부분의 항목은 기본적으로 설치됩니다.

[root@server ~]# yum install authconfig-gtk

Loaded plugins: langpacks, product-id, subscription-manager

Resolving Dependencies

--> Running transaction check

---> Package authconfig-gtk.x86_64 0:6.2.8-8.el7 will be installed

--> Finished Dependency Resolution

Dependencies Resolved

================================================================================

Package Arch Version Repository Size

================================================================================

Installing:

authconfig-gtk x86_64 6.2.8-8.el7 RHEL-Server 105 k

Transaction Summary

================================================================================

Install 1 Package

... 8< ...2.2.3. authconfig UI 시작

- 터미널을 열고 root로 로그인합니다.

- system-config-authentication 명령을 실행합니다.

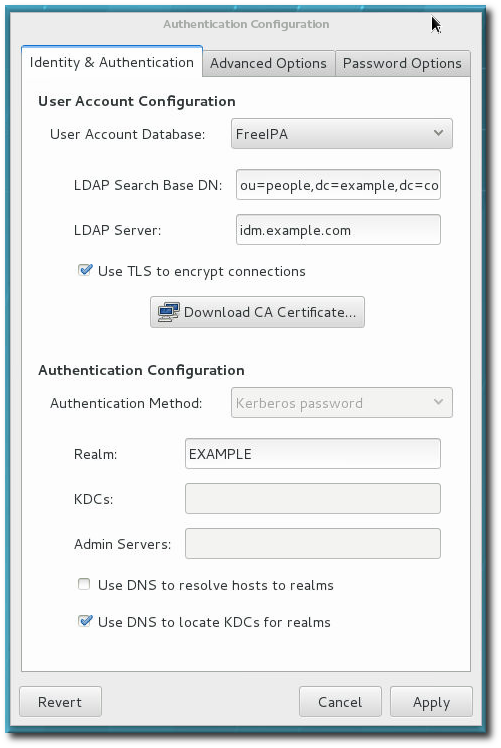

- ID 및 인증: ID 저장소로 사용되는 리소스(사용자 ID 및 해당 인증 정보가 저장된 데이터 리포지토리)를 구성합니다.

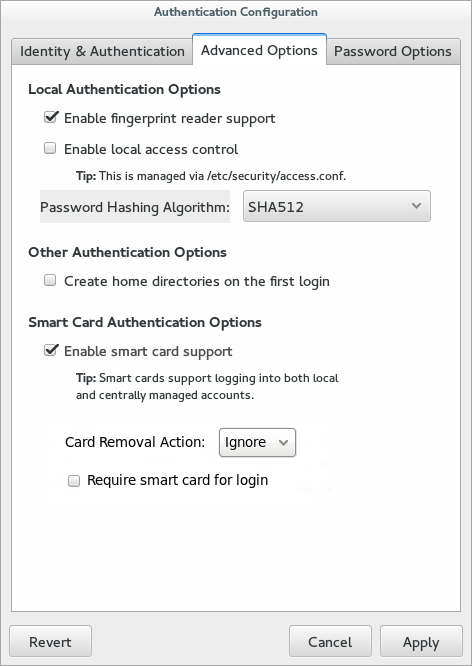

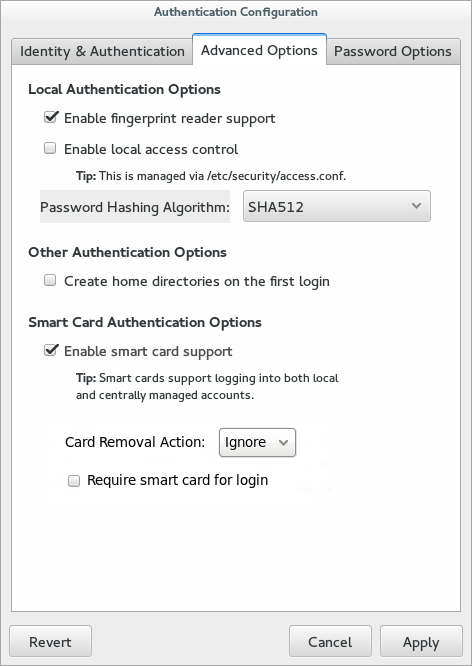

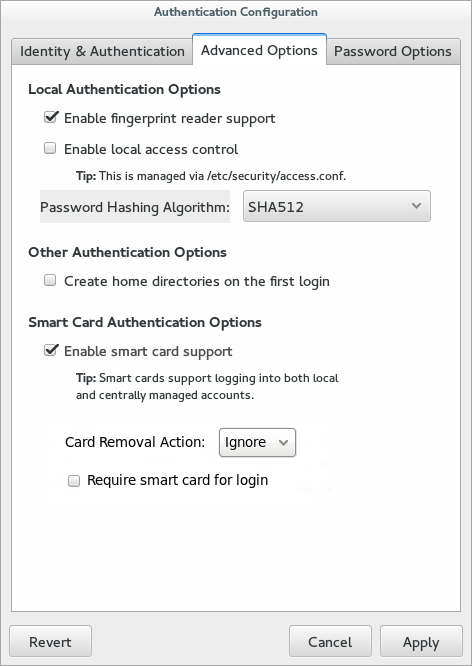

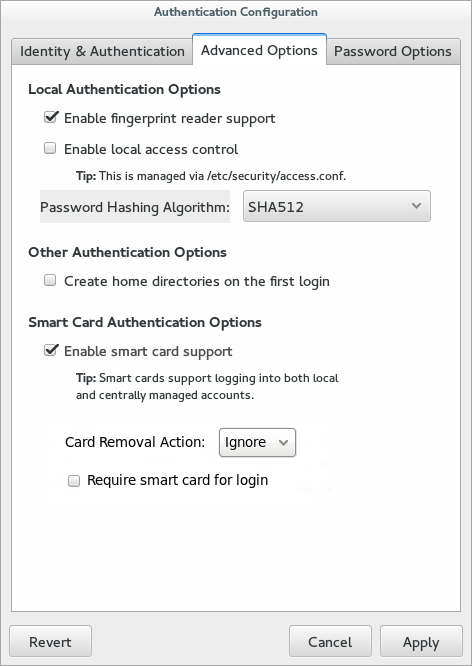

- 고급 옵션: 스마트 카드 및 지문과 같은 암호 또는 인증서 이외의 인증 방법을 구성합니다.

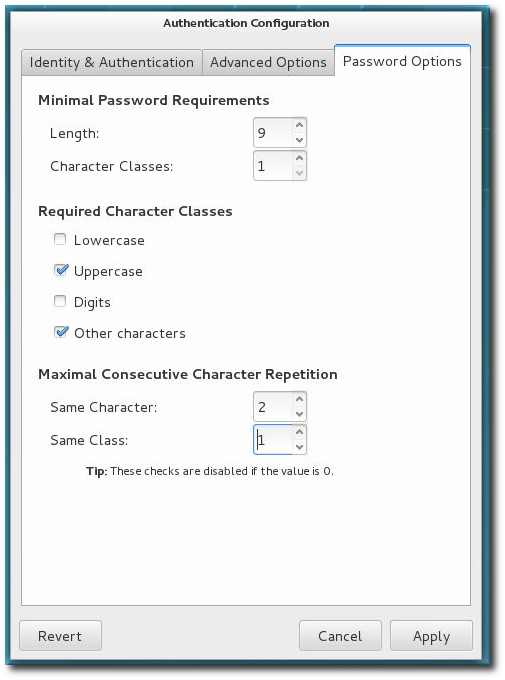

- 암호 인증 방법을 구성하는 암호 옵션.

그림 2.1. authconfig 창

2.2.4. 인증 설정 테스트

옵션은 가능한 모든 ID 및 인증 메커니즘에 대해 시스템의 모든 인증 구성을 출력합니다. 그러면 활성화된 항목과 비활성화된 영역에 대한 설정이 모두 표시됩니다.

test 옵션은 자체적으로 실행하여 전체, 현재 구성을 표시하거나 authconfig 명령과 함께 사용하여 구성이 변경되는 방식을 표시할 수 있습니다(실제 변경 없이). 이 기능은 제안된 인증 설정이 완료되고 올바른지 확인하는 데 매우 유용할 수 있습니다.

[root@server ~]# authconfig --test

caching is disabled

nss_files is always enabled

nss_compat is disabled

nss_db is disabled

nss_hesiod is disabled

hesiod LHS = ""

hesiod RHS = ""

nss_ldap is disabled

LDAP+TLS is disabled

LDAP server = ""

LDAP base DN = ""

nss_nis is disabled

NIS server = ""

NIS domain = ""

nss_nisplus is disabled

nss_winbind is disabled

SMB workgroup = "MYGROUP"

SMB servers = ""

SMB security = "user"

SMB realm = ""

Winbind template shell = "/bin/false"

SMB idmap range = "16777216-33554431"

nss_sss is enabled by default

nss_wins is disabled

nss_mdns4_minimal is disabled

DNS preference over NSS or WINS is disabled

pam_unix is always enabled

shadow passwords are enabled

password hashing algorithm is sha512

pam_krb5 is disabled

krb5 realm = "#"

krb5 realm via dns is disabled

krb5 kdc = ""

krb5 kdc via dns is disabled

krb5 admin server = ""

pam_ldap is disabled

LDAP+TLS is disabled

LDAP server = ""

LDAP base DN = ""

LDAP schema = "rfc2307"

pam_pkcs11 is disabled

use only smartcard for login is disabled

smartcard module = ""

smartcard removal action = ""

pam_fprintd is disabled

pam_ecryptfs is disabled

pam_winbind is disabled

SMB workgroup = "MYGROUP"

SMB servers = ""

SMB security = "user"

SMB realm = ""

pam_sss is disabled by default

credential caching in SSSD is enabled

SSSD use instead of legacy services if possible is enabled

IPAv2 is disabled

IPAv2 domain was not joined

IPAv2 server = ""

IPAv2 realm = ""

IPAv2 domain = ""

pam_pwquality is enabled (try_first_pass local_users_only retry=3 authtok_type=)

pam_passwdqc is disabled ()

pam_access is disabled ()

pam_mkhomedir or pam_oddjob_mkhomedir is disabled (umask=0077)

Always authorize local users is enabled ()

Authenticate system accounts against network services is disabled2.2.5. authconfig를 사용하여 구성 저장 및 복원

--savebackup 옵션을 사용하여 수행합니다.

[root@server ~]# authconfig --savebackup=/backups/authconfigbackup20200701--restorebackup 옵션을 사용하여 이전에 저장된 모든 버전으로 복원할 수 있습니다.

[root@server ~]# authconfig --restorebackup=/backups/authconfigbackup20200701lastbackup 옵션을 사용하여 마지막 백업을 복원 할 수 있습니다.

[root@server ~]# authconfig --restorelastbackup3장. authconfig를 사용한 인증용 ID 저장소 선택

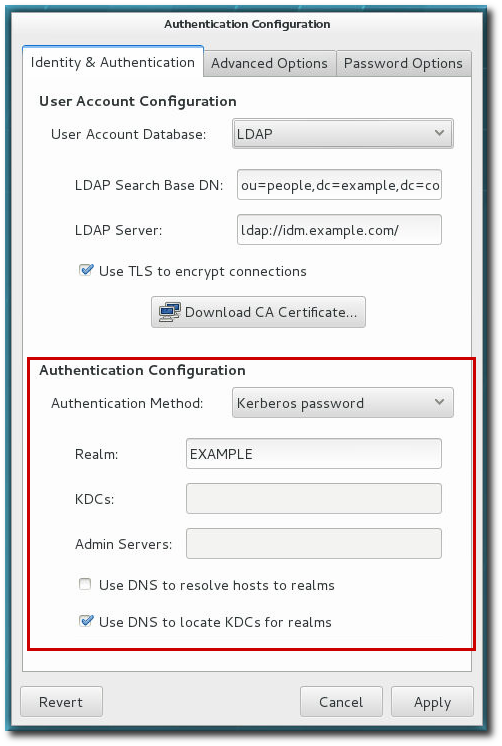

authconfig UI의 ID 및 인증 탭에서는 사용자를 인증해야 하는 방법을 설정합니다. 기본값은 로컬 시스템 인증을 사용하는 것입니다. 즉, 사용자와 해당 암호를 로컬 시스템 계정에 대해 확인합니다. Red Hat Enterprise Linux 시스템은 LDAP, NIS, Winbind를 포함한 사용자와 자격 증명을 포함하는 외부 리소스를 사용할 수도 있습니다.

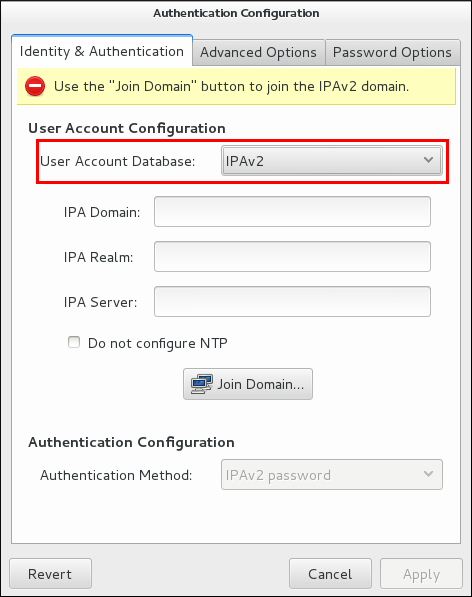

3.1. IPAv2

authconfig 에서 IPAv2 공급자로 구성됩니다. 이전 IdM 버전 및 커뮤니티 FreeIPA 서버의 경우 이러한 서버는 LDAP 프로바이더로 구성됩니다.

3.1.1. UI에서 IdM 구성

- authconfig UI를 엽니다.

- User Account Database 드롭다운 메뉴에서 를 선택합니다.

그림 3.1. 인증 설정

- IdM 서버에 연결하는 데 필요한 정보를 설정합니다.

- IPA 도메인 은 IdM 도메인의 DNS 도메인을 제공합니다.

- IPA Cryo stat는 IdM 도메인의 Kerberos 도메인을 제공합니다.

- IPA 서버는 IdM 도메인 토폴로지 내의 모든 IdM 서버의 호스트 이름을 제공합니다.

- 클라이언트가 구성된 경우 NTP 서비스를 선택적으로 비활성화 하지 마십시오. IdM 서버와 모든 클라이언트가 Kerberos 인증 및 인증서가 제대로 작동하려면 클록을 동기화해야 하므로 이 방법은 일반적으로 권장되지 않습니다. IdM 서버가 도메인 내에서 호스팅하지 않고 다른 NTP 서버를 사용하는 경우 비활성화할 수 있습니다.

- 클릭합니다.그러면 ipa-client-install 명령을 실행하고 필요한 경우

ipa-client패키지를 설치합니다. 설치 스크립트는 로컬 시스템에 필요한 모든 시스템 파일을 자동으로 구성하고 도메인 서버에 연결하여 도메인 정보를 업데이트합니다.

3.1.2. 명령줄에서 IdM 구성

realmd 를 사용하여 ID 도메인에 연결에서 realmd 와 마찬가지로)는 IdM 도메인에 시스템을 등록하는 데 사용할 수 있습니다. 그러면 ipa-client-install 명령을 실행하고 필요한 경우 ipa-client 패키지를 설치합니다. 설치 스크립트는 로컬 시스템에 필요한 모든 시스템 파일을 자동으로 구성하고 도메인 서버에 연결하여 도메인 정보를 업데이트합니다.

--ipav2domain), Kerberos 영역 이름(--ipav2realm), 연결할 IdM 서버(--ipav2server)의 세 가지 정보가 필요합니다. --ipav2join 옵션은 IdM 서버 연결에 사용할 관리자 이름을 제공합니다. 이는 일반적으로 admin 입니다.

[root@server ~]# authconfig --enableipav2 --ipav2domain=IPAEXAMPLE --ipav2realm=IPAEXAMPLE --ipav2server=ipaexample.com --ipav2join=admin--disableipav2nontp 옵션을 사용하여 설정 스크립트가 IdM 서버를 NTP 서버로 사용하지 못하게 할 수 있습니다. IdM 서버와 모든 클라이언트가 Kerberos 인증 및 인증서가 제대로 작동하려면 클록을 동기화해야 하므로 일반적으로 이 방법은 권장되지 않습니다.

3.2. LDAP 및 IdM

3.2.1. UI에서 LDAP 인증 구성

- 2.2.3절. “authconfig UI 시작” 에서와 같이

authconfigUI를 엽니다. - User Account Database 드롭다운 메뉴에서 를 선택합니다.

- LDAP 서버 연결에 필요한 정보를 설정합니다.

- LDAP Search Base DN 은 사용자 디렉터리의 루트 접미사 또는 고유 이름 (DN)을 제공합니다. ID 또는 인증에 사용되는 모든 사용자 항목은 이 상위 항목 아래에 있습니다. 예를 들어

ou=people,dc=example,dc=com.이 필드는 선택 사항입니다. 지정하지 않으면 SSSD(System Security Services Daemon)에서 LDAP 서버 구성 항목에서namingContexts및defaultNamingContext특성을 사용하여 검색 기반을 탐지하려고 합니다. - LDAP 서버는 LDAP 서버의 URL을 제공합니다. 일반적으로

ldap://ldap.example.com:389와 같은 LDAP 서버의 호스트 이름과 포트 번호가 필요합니다.ldaps://로 시작하는 URL을 사용하여 보안 프로토콜을 입력하면 버튼이 활성화됩니다. CA 인증서는 개인 정보 보호 강화 메일(PEM) 형식이어야 합니다. - 비보안 표준 포트 연결(

ldap://부터 URL)을 사용하는 경우 Use TLS를 사용하여 연결 확인란을 사용하여STARTTLS를 사용하여 LDAP 서버와의 통신을 암호화할 수 있습니다. 이 확인란을 선택하면 버튼도 활성화됩니다.참고통신이 이미 암호화되어 있으므로 서버 URL에서 LDAPS(LDAP over SSL) 보안 프로토콜을 사용하는 경우 Use TLS to encrypt connections 확인란을 선택할 필요가 없습니다.

- 인증 방법을 선택합니다. LDAP는 간단한 암호 인증 또는 Kerberos 인증을 허용합니다.Kerberos 사용은 4.3.1절. “UI에서 Kerberos 인증 구성” 에 설명되어 있습니다.LDAP password 옵션은 PAM 애플리케이션을 사용하여 LDAP 인증을 사용합니다. 이 옵션을 사용하려면 LDAPS 또는 TLS를 사용하여 LDAP 서버에 연결함으로써 보안 연결을 설정해야 합니다.

3.2.2. 명령줄에서 LDAP 사용자 저장소 구성

--enableldap 을 사용합니다. LDAP를 인증 소스로 사용하려면 --enableldapauth 를 사용한 다음, LDAP 서버 이름, 사용자 접미사의 기본 DN, TLS 사용 여부와 같은 필수 연결 정보를 사용합니다. authconfig 명령에는 사용자 항목에 대해 RFC 2307bis 스키마를 활성화하거나 비활성화하는 옵션도 있으며 authconfig UI를 통해 사용할 수 없습니다.

--enableldaptls 옵션과 함께 보안 LDAP URL(ldaps)을 사용하지 마십시오.

authconfig --enableldap --enableldapauth --ldapserver=ldap://ldap.example.com:389,ldap://ldap2.example.com:389 --ldapbasedn="ou=people,dc=example,dc=com" --enableldaptls --ldaploadcacert=https://ca.server.example.com/caCert.crt --update

--ldapauth 를 사용하는 대신 LDAP 사용자 저장소에서 Kerberos를 사용할 수 있습니다. 이러한 옵션은 4.3.2절. “명령줄에서 Kerberos 인증 구성” 에 설명되어 있습니다.

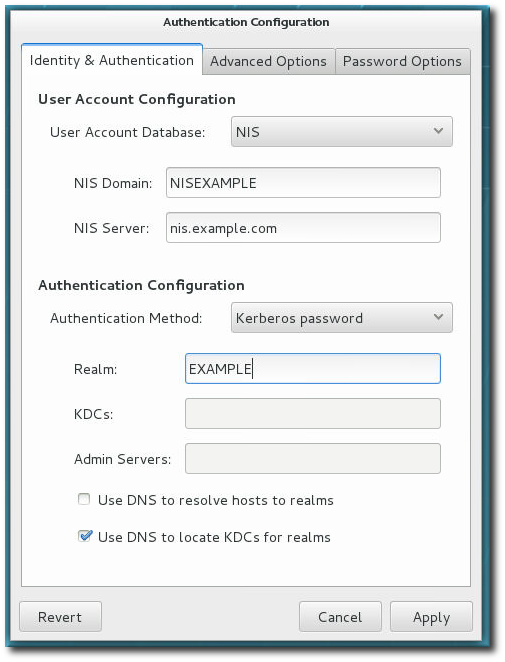

3.3. NIS

- NIS 서버는 사용자 계정을 설정하여 완전히 구성해야 합니다.

- ypbind 패키지가 로컬 시스템에 설치되어 있어야 합니다. 이는 NIS 서비스에 필요하지만 기본적으로 설치되지 않습니다.

portmap및ypbind서비스가 시작되고 부팅 시 시작되도록 활성화됩니다. 이는 ypbind 패키지 설치의 일부로 구성해야 합니다.

3.3.1. UI에서 NIS 인증 구성

- 2.2.3절. “authconfig UI 시작” 에서와 같이 authconfig UI를 엽니다.

- User Account Database 드롭다운 메뉴에서 를 선택합니다.

- NIS 도메인 이름과 서버 호스트 이름을 의미하는 NIS 서버에 연결할 정보를 설정합니다. NIS 서버를 지정하지 않으면 authconfig 데몬은 NIS 서버에서 검색합니다.

- 인증 방법을 선택합니다. NIS는 단순한 암호 인증 또는 Kerberos 인증을 허용합니다.Kerberos 사용은 4.3.1절. “UI에서 Kerberos 인증 구성” 에 설명되어 있습니다.

3.3.2. 명령줄에서 NIS 구성

--enablenis 를 사용합니다. Kerberos 매개 변수가 명시적으로 설정되지 않은 한4.3.2절. “명령줄에서 Kerberos 인증 구성”NIS 인증을 자동으로 사용합니다. 유일한 매개 변수는 NIS 서버와 NIS 도메인을 식별하는 것입니다. 이러한 도메인을 사용하지 않는 경우 authconfig 서비스는 NIS 서버에서 네트워크를 검색합니다.

[root@server ~]# authconfig --enablenis --nisdomain=EXAMPLE --nisserver=nis.example.com --update3.4. winbind

3.4.1. authconfig GUI에서 Winbind 활성화

samba-winbind패키지를 설치합니다. 이는 Samba 서비스의 Windows 통합 기능에 필요하지만 기본적으로 설치되지 않습니다.[root@server ~]# yum install samba-winbind- authconfig UI를 엽니다.

[root2server ~]# authconfig-gtk - ID 및 인증 탭의 사용자 계정 데이터베이스 드롭다운 메뉴에서 를 선택합니다.

- Microsoft Active Directory 도메인 컨트롤러에 연결하는 데 필요한 정보를 설정합니다.

- winbind 도메인 은 연결할 Windows 도메인을 제공합니다.이는 DOMAIN 과 같은 Windows 2000 형식이어야 합니다.

- Security Model 은 Samba 클라이언트에 사용할 보안 모델을 설정합니다. authconfig 는 다음 네 가지 유형의 보안 모델을 지원합니다.

- ads 는 Active Directory Server 영역에서 도메인 멤버로 작동하도록 Samba를 구성합니다. 이 모드에서 작동하려면

krb5-server패키지를 설치해야 하며 Kerberos를 올바르게 구성해야 합니다. - domain 은 Windows 서버와 유사하게 Windows 기본 또는 백업 도메인 컨트롤러를 통해 인증하여 사용자 이름과 암호를 검증합니다.

- 서버에 는 로컬 Samba 서버가 Windows 서버와 같은 다른 서버를 통해 인증하여 사용자 이름과 암호의 유효성을 검사합니다. 서버 인증 시도가 실패하면 시스템은 사용자 모드를 사용하여 인증을 시도합니다.

- 사용자가 유효한 사용자 이름과 암호를 사용하여 로그인해야 합니다. 이 모드는 암호화된 암호를 지원합니다.사용자 이름 형식은 domain\user 여야 합니다(예: EXAMPLE\jsmith ).참고지정된 사용자가 Windows 도메인에 있는지 확인하는 경우 항상

domain\user_name형식을 사용하고 백슬래시(\) 문자를 이스케이프합니다. 예를 들어 다음과 같습니다.[root@server ~]# getent passwd domain\\user DOMAIN\user:*:16777216:16777216:Name Surname:/home/DOMAIN/user:/bin/bash기본 옵션입니다.

- winbind ADS Cryostat 는 Samba 서버가 참여할 Active Directory 영역을 제공합니다. 이는 광고 보안 모델에만 사용됩니다.

- winbind 도메인 컨트롤러는 시스템을 등록하는 데 사용할 도메인 컨트롤러의 호스트 이름 또는 IP 주소를 제공합니다.

- 템플릿 쉘 은 Windows 사용자 계정 설정에 사용할 로그인 쉘을 설정합니다.

- 오프라인 로그인을 허용 하면 인증 정보를 로컬 캐시에 저장할 수 있습니다. 사용자가 시스템이 오프라인 상태인 상태에서 시스템 리소스를 인증하려고 할 때 캐시를 참조합니다.

3.4.2. 명령줄에서 Winbind 활성화

--winbindjoin 매개변수는 Active Directory 도메인에 연결하는 데 사용할 사용자를 설정하고 --enablelocalauthorize 는 로컬 권한 부여 작업을 설정하여 /etc/passwd 파일을 확인합니다.

[root@server ~]# authconfig --enablewinbind --enablewinbindauth --smbsecurity=user|server --enablewinbindoffline --smbservers=ad.example.com --smbworkgroup=EXAMPLE --update --enablelocauthorize --winbindjoin=admin

[root@server ~]# net join ads[root@server ~]# getent passwd domain\\user DOMAIN\user:*:16777216:16777216:Name Surname:/home/DOMAIN/user:/bin/bash[root@server ~]# authconfig --enablewinbind --enablewinbindauth --smbsecurity ads --enablewinbindoffline --smbservers=ad.example.com --smbworkgroup=EXAMPLE --smbrealm EXAMPLE.COM --winbindtemplateshell=/bin/sh --update4장. 인증 메커니즘 구성

authconfig 툴을 사용하거나 경우에 따라 Identity Management 툴을 사용하여 구성할 수 있습니다.

4.1. authconfig를 사용하여 로컬 인증 구성

/etc/security/access.conf에 정의됨). 그렇지 않으면 인증 정책을 ID 프로바이더 또는 서비스 자체에 정의할 수 있습니다.

4.1.1. UI에서 로컬 액세스 제어 활성화

/etc/security/access.conf 파일에 로컬 사용자 권한 부여 규칙을 확인합니다. 이는 PAM 권한 부여입니다.

그림 4.1. 로컬 계정 필드

4.1.2. 명령줄에서 로컬 액세스 제어 구성

--enablelocauthorize 는 네트워크 인증을 건너뛰고 시스템 사용자의 로컬 파일만 확인합니다. --enablepamaccess 는 /etc/security/access.conf 에서 시스템 권한 부여 정책을 찾도록 시스템을 구성합니다.

[root@server ~]# authconfig --enablelocauthorize --enablepamaccess --update4.2. authconfig를 사용하여 시스템 암호 구성

4.2.1. 암호 보안

4.2.1.1. UI에서 암호 해싱 구성

- 2.2.3절. “authconfig UI 시작” 에서와 같이 authconfig UI를 엽니다.

- 고급 옵션 탭을 엽니다.

- 암호 해시 알고리즘 드롭다운 메뉴에서 사용할 알고리즘을 선택합니다.

- 버튼을 클릭합니다.

4.2.1.2. 명령줄에서 암호 해싱 구성

--passalgo 옵션과 알고리즘의 짧은 이름을 사용합니다. 다음 예제에서는 SHA-512 알고리즘을 사용합니다.

[root@server ~]# authconfig --passalgo=sha512 --update4.2.2. 암호 복잡성

4.2.2.1. UI에서 암호 복잡성 구성

- 2.2.3절. “authconfig UI 시작” 에서와 같이 authconfig UI를 엽니다.

- 암호 옵션 탭을 엽니다.

- 암호에 대한 최소 요구 사항을 설정합니다.

- 암호의 최소 길이

- 암호에 사용해야 하는 최소 문자 클래스 수입니다.

- 암호에 사용해야 하는 문자 클래스를 활성화합니다. 예를 들어 대문자를 임의의 암호와 함께 사용할 수 있지만 대문자 확인란을 선택한 경우 모든 암호에서 대문자를 사용해야 합니다.

- 문자 또는 문자 클래스를 연속적으로 반복할 수 있는 횟수를 설정합니다. (이 값을 0으로 설정하면 반복 제한이 없습니다.)동일한 문자 필드의 경우 단일 문자 또는 문자를 반복할 수 있는 빈도를 설정합니다. 예를 들어 이 값을 2로 설정하면 ssecret 이 허용되지만 sssecret 은 거부됩니다.마찬가지로 Same 클래스는 문자 클래스 (대소문자, 숫자, 특수 문자)의 문자 수에 대한 제한을 설정합니다. 예를 들어 이 값이 3으로 설정된 경우 secret✓이 허용되지만 secret✓@ 또는 secret1234 가 거부됩니다.

- 버튼을 클릭합니다.

4.2.2.2. 명령줄에서 암호 복잡성 구성

- 최소 길이(

--passminlen). - 사용해야 하는 다양한 유형의 최소 문자 수(

--passminclass). - 문자가 연속적으로 반복될 수 있는 횟수(

--passmaxrepeat). 이 값을 0으로 설정하면 반복 제한이 없음을 의미합니다. - 같은 문자 유형(예: 숫자)을 행(

--passmaxclassrepeat)으로 사용할 수 있습니다. 이 값을 0으로 설정하면 반복 제한이 없음을 의미합니다.

. --enablereqType 옵션을 사용하면 지정된 클래스가 완전히 필요하거나 암호가 거부됩니다. (따라서 유형도 명시적으로 거부할 수 있습니다.)

- 대문자(

--enablerequpper) - 소문자(

--enablereqlower) - 숫자(

--enablereqdigit) - 특수 문자 (

--enablereqother)

[root@server ~]# authconfig --passminlen=9 --passminclass=3 --passmaxrepeat=2 -passmaxclassrepeat=2 --enablerequpper --enablereqother --update4.3. authconfig를 사용하여 Kerberos(LDAP 또는 NIS 포함) 구성

- 표준 포트를 통한 연결을 계속 허용하면서 통신에 보안 계층을 사용합니다.

- SSSD를 사용하여 인증 정보 캐싱을 자동으로 사용하므로 오프라인으로 로그인할 수 있습니다.

krb5-libs 및 krb5-workstation 패키지가 필요합니다.

4.3.1. UI에서 Kerberos 인증 구성

그림 4.2. Kerberos 필드

- realm 은 Kerberos 서버의 영역 이름을 제공합니다. 영역은 하나 이상의 KDC(키 배포 센터 ) 및 잠재적으로 많은 클라이언트로 구성된 Kerberos를 사용하는 네트워크입니다.

- KDCs 는 Kerberos 티켓을 발행하는 쉼표로 구분된 서버 목록을 제공합니다.

- 관리 서버는 영역에서 kadmind 프로세스를 실행하는 관리 서버 목록을 제공합니다.

- 선택적으로 DNS를 사용하여 서버 호스트 이름을 확인하고 영역 내에서 추가 KDC를 찾습니다.

4.3.2. 명령줄에서 Kerberos 인증 구성

[root@server ~]# authconfig NIS or LDAP options --enablekrb5 --krb5realm EXAMPLE --krb5kdc kdc.example.com:88,server.example.com:88 --krb5adminserver server.example.com:749 --enablekrb5kdcdns --enablekrb5realmdns --update4.4. 스마트 카드

4.4.1. authconfig를 사용하여 스마트 카드 구성

그림 4.3. 스마트 카드 옵션

- nss-tools

- nss-pam-ldapd

- esc

- pam_pkcs11

- pam_krb5

- opensc

- pcsc-lite-ccid

- gdm

- authconfig

- authconfig-gtk

- krb5-libs

- krb5-workstation

- krb5-pkinit

- pcsc-lite

- pcsc-lite-libs

4.4.1.1. UI에서 스마트 카드 인증 활성화

- 시스템에 root로 로그인합니다.

- 네트워크의 루트 CA 인증서를 base 64 형식으로 다운로드하여 서버에 설치합니다. 인증서는 certutil 명령을 사용하여 적절한 시스템 데이터베이스에 설치됩니다. 예를 들어 다음과 같습니다.

[root@server ~]# certutil -A -d /etc/pki/nssdb -n "root CA cert" -t "CT,C,C" -i /tmp/ca_cert.crt참고가져온 인증서는 나중에 프로세스 중에authconfigUI에 표시되지 않습니다. UI에는 인증서를 볼 수 없습니다. 인증 중에/etc/pki/nssdb/디렉토리에서 가져옵니다. - 상단 메뉴에서 메뉴를 선택하고 를 선택한 다음 클릭합니다.

- 고급 옵션 탭을 엽니다.

- 스마트 카드 지원 활성화 확인란을 클릭합니다.

- 스마트 카드에 대해 구성할 수 있는 두 가지 동작이 있습니다.

- 카드 제거 작업 메뉴에서는 활성 세션 중에 스마트 카드가 제거되는 경우 시스템이 수행하는 응답을 설정합니다.

Ignore옵션은 스마트 카드를 제거하면 시스템이 화면 잠금을즉시잠그는 동안 시스템이 정상으로 작동함을 의미합니다. - 로그인에 스마트 카드 필요 확인란은 로그인 에 스마트 카드가 필요한지 여부를 설정합니다. 이 옵션을 선택하면 다른 모든 인증 방법이 차단됩니다.주의스마트 카드를 사용하여 성공적으로 로그인한 후에 이 항목을 선택하지 마십시오.

- 기본적으로 인증서가 취소되었는지 확인하는 메커니즘(Online Certificate Status Protocol 또는 OCSP, 응답)이 비활성화됩니다. 인증서가 만료일 이전에 취소되었는지 확인하려면

cert_policy지시문에ocsp_on옵션을 추가하여 OCSP 검사를 활성화합니다.pam_pkcs11.conf파일을 엽니다.vim /etc/pam_pkcs11/pam_pkcs11.confocsp_on옵션이 포함되도록 모든cert_policy행을 변경합니다.cert_policy = ca, ocsp_on, signature;참고파일을 구문 분석하는 방식으로 인해 cert_policy 와 등호 기호 사이에 공백이 있어야 합니다. 그렇지 않으면 매개 변수를 구문 분석하지 못합니다.

- 스마트 카드가 아직 등록되지 않은 경우(개인 인증서 및 키를 사용하여 설정) 스마트 카드를 등록하십시오.

- 스마트 카드가 CAC 카드인 경우 CAC 사용자의 홈 디렉터리에

.k5login파일을 만듭니다. CAC 카드에 Microsoft 보안 주체 이름을 사용하려면.k5login파일이 필요합니다. /etc/pam.d/smartcard-auth및/etc/pam.d/system-auth파일에 다음 행을 추가합니다.auth optional pam_krb5.so use_first_pass no_subsequent_prompt preauth_options=X509_user_identity=PKCS11:/usr/lib64/pkcs11/opensc-pkcs11.soOpenSC 모듈이 예상대로 작동하지 않는 경우, coldkey 패키지의 모듈을 사용합니다:/usr/lib64/pkcs11/lib coolkey pk11.so. 이 경우 Red Hat 기술 지원에 문의하거나 문제에 대한 Bugzilla 보고서를 작성하는 것이 좋습니다./etc/krb5.conf파일을 구성합니다. 설정은 CAC 카드 사용 여부 또는 Gemalto 64K 카드 사용 여부에 따라 달라집니다.- CAC 카드를 사용하면

pkinit_anchors에서 CAC 카드 사용과 관련된 모든 루트 인증서를 지정합니다. 다음 예에서 CAC 카드를 구성하기 위한/etc/krb5.conf파일인 EXAMPLE.COM 은 CAC 카드의 영역 이름이고 kdc.server.hostname.com 은 KDC 서버 호스트 이름입니다.[logging] default = FILE:/var/log/krb5libs.log kdc = FILE:/var/log/krb5kdc.log admin_server = FILE:/var/log/kadmind.log [libdefaults] dns_lookup_realm = false dns_lookup_kdc = false ticket_lifetime = 1h renew_lifetime = 6h forwardable = true default_realm = EXAMPLE.COM [realms] EXAMPLE.COM = { kdc = kdc.server.hostname.com admin_server = kdc.server.hostname.com pkinit_anchors = FILE:/etc/pki/nssdb/ca_cert.pem pkinit_anchors = FILE:/etc/pki/nssdb/CAC_CA_cert.pem pkinit_anchors = FILE:/etc/pki/nssdb/CAC_CA_email_cert.pem pkinit_anchors = FILE:/etc/pki/nssdb/CAC_root_ca_cert.pem pkinit_cert_match = CAC card specific information } [domain_realm] EXAMPLE.COM = EXAMPLE.COM .EXAMPLE.COM = EXAMPLE.COM .kdc.server.hostname.com = EXAMPLE.COM kdc.server.hostname.com = EXAMPLE.COM [appdefaults] pam = { debug = true ticket_lifetime = 1h renew_lifetime = 3h forwardable = true krb4_convert = false mappings = username on the CAC card Principal name on the card } - 다음 예에서 Gemalto 64K 카드를 구성하기 위한

/etc/krb5.conf파일에서 EXAMPLE.COM 은 KDC 서버에서 생성된 영역이며 kdc-ca.pem 은 CA 인증서이며 kdc.server.hostname.com 은 KDC 서버 호스트 이름입니다.[logging] default = FILE:/var/log/krb5libs.log kdc = FILE:/var/log/krb5kdc.log admin_server = FILE:/var/log/kadmind.log [libdefaults] dns_lookup_realm = false dns_lookup_kdc = false ticket_lifetime = 15m renew_lifetime = 6h forwardable = true default_realm = EXAMPLE.COM [realms] EXAMPLE.COM = { kdc = kdc.server.hostname.com admin_server = kdc.server.hostname.com pkinit_anchors = FILE:/etc/pki/nssdb/kdc-ca.pem pkinit_cert_match = <KU>digitalSignature pkinit_kdc_hostname = kdc.server.hostname.com } [domain_realm] EXAMPLE.COM = EXAMPLE.COM .EXAMPLE.COM = EXAMPLE.COM .kdc.server.hostname.com = EXAMPLE.COM kdc.server.hostname.com = EXAMPLE.COM [appdefaults] pam = { debug = true ticket_lifetime = 1h renew_lifetime = 3h forwardable = true krb4_convert = false }

pklogin_finder debug4.4.1.2. 명령줄에서 스마트 카드 인증 구성

--enablesmartcard 옵션을 설정하는 것입니다.

[root@server ~]# authconfig --enablesmartcard --update[root@server ~]# authconfig --enablesmartcard --smartcardaction=0 --update[root@server ~]# authconfig --enablerequiresmartcard --update--enablerequiresmartcard 옵션을 사용하지 마십시오. 그렇지 않으면 사용자가 시스템에 로그인할 수 없을 수 있습니다.

4.4.2. ID 관리의 스마트 카드 인증

4.4.3. 지원되는 스마트 카드

스마트 카드

- athena ASECard 스마트, pkcs15-unit

- ATOS (시멘스) CardOS 5.0

- Gemalto ID Classic 230 / IM CY2 64kv2

- Gemalto Cyberflex Access 64k V2c

- Gemalto GemPCKey USB 폼 팩터 키

- G&D(Giesecke & Devrient) SmartCafe Expert 6.0 (SCP03)

- G&D(Giesecke & Devrient) SmartCafe Expert 7.0 (SCP03)

- safeNet 330J

- safeNet SC650 (SCP01)

- Siemens Card CardOS M4.4

- 유비키 4

리더

- 스마트 카드 리더가 내장된 HP 키보드 KUS1206

- redhatkey 3121 리더

- PID가 0x3022 리더인 사용자 지정 키 3121

- Reiner SCT cyberJack komfort reader

- SCR331 CCID 리더

4.5. 일회성 암호

Red Hat Enterprise Linux에서 1회 암호

4.6. authconfig를 사용하여 지문 구성

4.6.1. UI에서 지문 인증 사용

그림 4.4. 지문 옵션

4.6.2. 명령줄에서 지문 인증 구성

authconfig 설정과 함께 사용할 수 있습니다.

[root@server ~]# authconfig --enablefingerprint --update5장. authconfig를 사용하여 Kickstart 및 구성 파일 관리

옵션은 구성 변경 사항이 있는 모든 구성 파일을 업데이트합니다. 약간 다른 동작이 있는 몇 가지 대체 옵션이 있습니다.

--Kickstart는 업데이트된 구성을 kickstart 파일에 씁니다.--test는 전체 구성을 변경 사항으로 표시하지만 구성 파일을 편집하지는 않습니다.

authconfig 를 사용하여 이전 구성을 백업하고 복원할 수 있습니다. 모든 아카이브는 /var/lib/authconfig/ 디렉터리의 고유한 하위 디렉터리에 저장됩니다. 예를 들어 --savebackup 옵션은 2011-07-01 으로 백업 디렉토리를 제공합니다.

[root@server ~]# authconfig --savebackup=2011-07-01/var/lib/authconfig/backup-2011-07-01 디렉터리 아래의 모든 인증 구성 파일이 백업됩니다.

--restorebackup 옵션을 사용하여 구성을 복원하여 수동으로 저장된 구성 이름을 지정할 수 있습니다.

[root@server ~]# authconfig --restorebackup=2011-07-01--update 옵션 사용). 구성은 --restorelastbackup 옵션을 사용하여 정확한 백업을 지정하지 않고도 최신 자동 백업에서 복원할 수 있습니다.

6장. authconfig를 사용하여 사용자 정의 홈 디렉터리 활성화

/home 에 없는 홈 디렉터리가 있고 사용자가 처음 로그인할 때 홈 디렉토리를 생성하도록 시스템이 구성된 경우 이러한 디렉터리는 잘못된 권한으로 생성됩니다.

/home디렉터리의 올바른 SELinux 컨텍스트 및 권한을 로컬 시스템에 생성된 홈 디렉터리에 적용합니다. 예를 들어 다음과 같습니다.[root@server ~]# semanage fcontext -a -e /home /home/locale- 시스템에

oddjob-mkhomedir패키지를 설치합니다.이 패키지는 authconfig 명령이 홈 디렉터리를 생성하는 데 사용하는pam_oddjob_mkhomedir.so라이브러리를 제공합니다.pam_oddjob_mkhomedir.so라이브러리는 기본pam_mkhomedir.so라이브러리와 달리 SELinux 레이블을 생성할 수 있습니다.authconfig 명령은 사용 가능한 경우pam_oddjob_mkhomedir.so라이브러리를 자동으로 사용합니다. 그렇지 않으면 기본적으로pam_mkhomedir.so를 사용합니다. oddjobd서비스가 실행 중인지 확인합니다.- authconfig 명령을 실행하고 홈 디렉터리를 활성화합니다. 명령줄에서 이 작업은

--enablemkhomedir옵션을 통해 수행됩니다.[root@server ~]# authconfig --enablemkhomedir --updateUI에는 사용자가 처음 로그인할 때 자동으로홈 디렉터리를 생성하기 위한 고급 옵션 탭(첫 번째 로그인 시 홈 디렉터리 만들기)에 옵션이 있습니다.그림 6.1. 홈 디렉토리 옵션

이 옵션은 LDAP와 같이 중앙 집중 방식으로 관리되는 계정에 유용합니다. 그러나 자동 마운트와 같은 시스템을 사용하여 사용자 홈 디렉토리를 관리하는 경우 이 옵션을 선택해서는 안 됩니다.

이 옵션은 LDAP와 같이 중앙 집중 방식으로 관리되는 계정에 유용합니다. 그러나 자동 마운트와 같은 시스템을 사용하여 사용자 홈 디렉토리를 관리하는 경우 이 옵션을 선택해서는 안 됩니다.

[root@server ~]# semanage fcontext -a -e /home /home/locale

# restorecon -R -v /home/localeII 부. ID 및 인증 저장소

SSSD( System Security Services Daemon ) 구성 방법, realmd 툴을 사용하여 ID 도메인에 연결하는 방법, OpenLDAP 서버를 설치, 구성 및 실행하는 방법을 설명합니다.

7장. SSSD 구성

7.1. SSSD 소개

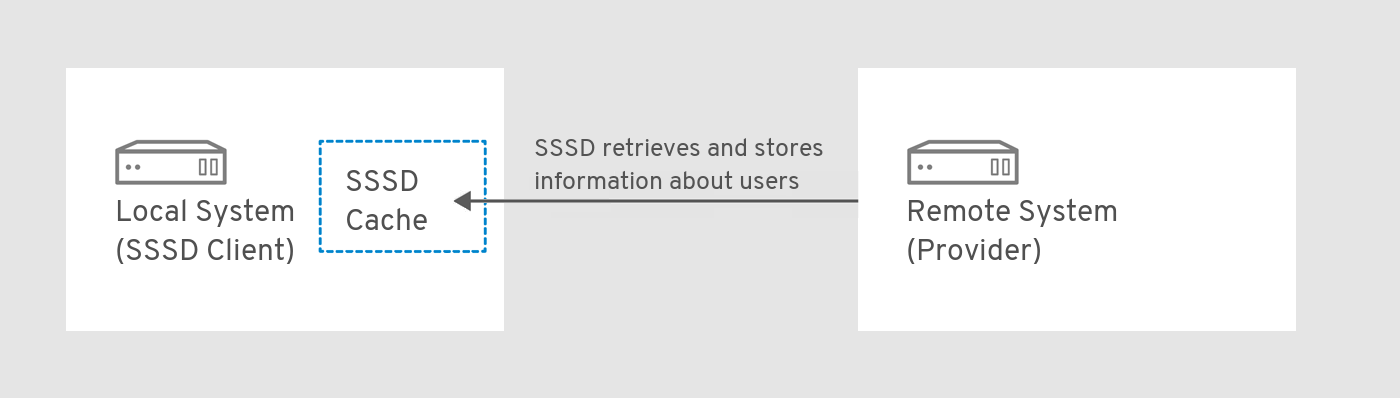

7.1.1. SSSD 작동 방식

- 클라이언트를 ID 저장소에 연결하여 인증 정보를 검색합니다.

- 가져온 인증 정보를 사용하여 클라이언트에서 사용자 및 자격 증명의 로컬 캐시를 생성합니다.

그림 7.1. SSSD 작동 방식

7.1.2. SSSD 사용의 이점

- ID 및 인증 서버에 대한 로드 감소

- 정보를 요청할 때 SSSD 클라이언트는 캐시를 확인하는 SSSD에 문의합니다. SSSD는 캐시에서 정보를 사용할 수 없는 경우에만 서버에 연결합니다.

- 오프라인 인증

- SSSD는 선택적으로 원격 서비스에서 검색된 사용자 ID 및 자격 증명의 캐시를 유지합니다. 이 설정에서는 원격 서버 또는 SSSD 클라이언트가 오프라인 상태인 경우에도 사용자가 리소스에 성공적으로 인증할 수 있습니다.

- 단일 사용자 계정: 인증 프로세스의 일관성 향상

- SSSD에서는 오프라인 인증을 위해 중앙 계정과 로컬 사용자 계정을 모두 유지 관리할 필요가 없습니다.원격 사용자에게는 종종 여러 사용자 계정이 있습니다. 예를 들어 VPN(가상 사설 네트워크)에 연결하려면 원격 사용자는 로컬 시스템을 위한 하나의 계정과 VPN 시스템의 다른 계정을 보유합니다.원격 사용자는 캐싱 및 오프라인 인증으로 간단하게 로컬 시스템에 인증하여 네트워크 리소스에 연결할 수 있습니다. 그런 다음 SSSD에서 네트워크 자격 증명을 유지합니다.

7.2. 클라이언트별 bais에서 여러 SSSD 구성 파일 사용

/etc/sssd/sssd.conf 입니다. SSSD는 이 파일 외에도 /etc/sssd/conf.d/ 디렉터리의 모든 *.conf 파일에서 구성을 읽을 수 있습니다.

/etc/sssd/sssd.conf 파일을 사용하고 추가 구성 파일에 추가 설정을 추가하여 클라이언트별로 기능을 개별적으로 확장할 수 있습니다.

SSSD 프로세스 설정 파일

- 기본

/etc/sssd/sssd.conf파일 - 기타

*.conf파일/etc/sssd/conf.d/, 알파벳순으로

conf .d 디렉토리에서 숨겨진 파일(..로 시작하는 파일)을 읽지 않습니다.

7.3. SSSD의 ID 및 인증 공급자 구성

7.3.1. SSSD의 ID 및 인증 공급자 소개

SSSD 도메인. ID 및 인증 공급자

- ID 공급자 (사용자 정보용)

- 인증 공급자 (인증 요청용)

- 액세스 제어 공급자 (허용 요청용)

- 이러한 공급자의 조합 (모든 해당 작업이 단일 서버 내에서 수행되는 경우)

/etc/sssd/sssd.conf 파일의 access_provider 옵션은 도메인에 사용되는 액세스 제어 공급자를 설정합니다. 기본적으로 옵션은 항상 모든 액세스를 허용하는 용으로 설정됩니다. 자세한 내용은 sssd.conf(5) 도움말 페이지를 참조하십시오.

프록시 공급자

- 지문 스캐너와 같은 대체 인증 방법

- NIS와 같은 레거시 시스템

/etc/passwd및 원격 인증에 정의된 로컬 시스템 계정

ID 및 인증 공급자의 사용 가능한 조합

| ID 공급자 | 인증 공급자 |

|---|---|

| IdM (Identity Management) [a] | Identity Management [a] |

| Active Directory [a] | Active Directory [a] |

| LDAP | LDAP |

| LDAP | Kerberos |

| proxy | proxy |

| proxy | LDAP |

| proxy | Kerberos |

[a]

LDAP 프로바이더 유형의 확장입니다.

| |

- Identity Management를 위해 SSSD 클라이언트를 구성하려면

ipa-client-install유틸리티를 사용하는 것이 좋습니다. Linux 도메인 ID, 인증 및 정책 가이드에서 ID 관리 클라이언트 설치 및 제거를 참조하십시오. ipa-client-install없이 수동으로 Identity Management용 SSSD 클라이언트를 구성하려면 Red Hat 지식 베이스에서 수동으로 Identity Management 클라이언트 설치 및 설치 제거를 참조하십시오.- SSSD와 함께 사용할 Active Directory 를 구성하려면 Windows 통합 가이드에서 Active Directory를 SSSD의 ID 공급자로 사용을 참조하십시오.

7.3.2. SSSD의 LDAP 도메인 구성

사전 요구 사항

- SSSD 설치.

# yum install sssd

LDAP 도메인을 검색하도록 SSSD 설정

/etc/sssd/sssd.conf파일을 엽니다.- LDAP 도메인에 대한

[domain]섹션을 생성합니다.[domain/LDAP_domain_name] - LDAP 서버를 ID 공급자, 인증 공급자 또는 둘 다로 사용하려는 경우 를 지정합니다.

- LDAP 서버를 ID 공급자로 사용하려면

id_provider옵션을ldap로 설정합니다. - LDAP 서버를 인증 공급자로 사용하려면

auth_provider옵션을ldap로 설정합니다.

예를 들어 LDAP 서버를 둘 다 사용하려면 다음을 수행합니다.[domain/LDAP_domain_name] id_provider = ldap auth_provider = ldap - LDAP 서버를 지정합니다. 다음 중 하나를 선택합니다.

- 서버를 명시적으로 정의하려면

ldap_uri옵션을 사용하여 서버의 URI를 지정합니다.[domain/LDAP_domain_name] id_provider = ldap auth_provider = ldap ldap_uri = ldap://ldap.example.comldap_uri옵션은 서버의 IP 주소도 허용합니다. 그러나 서버 이름 대신 IP 주소를 사용하면 TLS/SSL 연결이 실패할 수 있습니다. Red Hat Knowledgebase의 인증서 주체 이름에서 IP 주소를 사용하도록 SSSD 공급자 구성을 참조하십시오. - DNS 서비스 검색을 사용하여 서버를 동적으로 검색하도록 SSSD를 구성하려면 7.4.3절. “DNS 서비스 검색 구성” 을 참조하십시오.

선택적으로ldap_backup_uri옵션에 백업 서버를 지정합니다. ldap_search_base옵션에 LDAP 서버의 검색 기반을 지정합니다.[domain/LDAP_domain_name] id_provider = ldap auth_provider = ldap ldap_uri = ldap://ldap.example.com ldap_search_base = dc=example,dc=com- LDAP 서버에 대한 보안 연결을 설정하는 방법을 지정합니다. 권장되는 방법은 TLS 연결을 사용하는 것입니다. 이렇게 하려면

ldap_id_use_start_tls옵션을 활성화하고 이러한 CA 인증서 관련 옵션을 사용합니다.ldap_tls_reqcert는 클라이언트가 서버 인증서를 요청하는지 및 인증서에서 수행되는 검사를 지정합니다.ldap_tls_cacert는 인증서가 포함된 파일을 지정합니다.

[domain/LDAP_domain_name] id_provider = ldap auth_provider = ldap ldap_uri = ldap://ldap.example.com ldap_search_base = dc=example,dc=com ldap_id_use_start_tls = true ldap_tls_reqcert = demand ldap_tls_cacert = /etc/pki/tls/certs/ca-bundle.crt참고SSSD는 항상 암호화된 채널을 인증을 위해 사용하므로 암호가 암호화되지 않은 네트워크를 통해 전송되지 않습니다.ldap_id_use_start_tls = true에서는 ID 조회(예:id또는getent유틸리티를 기반으로 하는 명령)도 암호화됩니다. [sssd]섹션의domain옵션에 새 도메인을 추가합니다. 옵션은 SSSD에서 쿼리하는 도메인을 나열합니다. 예를 들어 다음과 같습니다.domains = LDAP_domain_name, domain2

추가 리소스

- sssd.conf(5) 도움말 페이지: 모든 유형의 도메인에 사용 가능한 글로벌 옵션을 설명합니다.

- LDAP와 관련된 옵션을 설명하는 sssd-ldap(5) 도움말 페이지

7.3.3. SSSD의 파일 공급자 구성

파일 공급자는 SSSD를 통해 이러한 파일에서 사용자와 그룹을 사용할 수 있도록 /etc/passwd 및 /etc/groups 파일의 콘텐츠를 미러링합니다. 이를 통해 /etc/nsswitch.conf 파일에서 사용자 및 그룹의 첫 번째 소스로 sss 데이터베이스를 설정할 수 있습니다.

passwd: sss files

group: sss files파일 공급자가 /etc/sssd/sssd.conf 에 구성된 경우 Red Hat Enterprise Linux는 사용자 및 그룹에 대한 모든 쿼리를 먼저 SSSD로 보냅니다. SSSD가 실행 중이 아니거나 SSSD가 요청된 항목을 찾을 수 없는 경우 시스템은 로컬 파일에서 사용자와 그룹을 찾을 수 없습니다. LDAP 디렉터리와 같은 중앙 데이터베이스에 대부분의 사용자와 그룹을 저장하는 경우 이 설정은 사용자 및 그룹 조회의 속도를 높입니다.

사전 요구 사항

- SSSD 설치.

# yum install sssd

파일 도메인을 검색하도록 SSSD 구성

/etc/sssd/sssd.conf파일에 다음 섹션을 추가합니다.[domain/files] id_provider = files- 선택적으로

/etc/sssd/sssd.conf파일에서 사용자 및 그룹 조회의 첫 번째 소스로 sss 데이터베이스를 설정합니다.passwd: sss files group: sss files - 시스템이 부팅될 때

sssd서비스가 시작되는 방식으로 시스템을 구성합니다.# systemctl enable sssd sssd서비스를 다시 시작합니다.# systemctl restart sssd

추가 리소스

파일 공급자에 대한 기본 옵션을 보여줍니다. 자세한 내용은 다음을 참조하십시오.

- sssd.conf(5) 도움말 페이지: 모든 유형의 도메인에 사용 가능한 글로벌 옵션을 설명합니다.

파일공급자와 관련된 옵션을 설명하는 sssd-files(5) 도움말 페이지

7.3.4. SSSD용 프록시 공급자 구성

사전 요구 사항

- SSSD 설치.

# yum install sssd

프록시 도메인을 검색하도록 SSSD 구성

/etc/sssd/sssd.conf파일을 엽니다.- 프록시 공급자에 대한

[domain]섹션을 생성합니다.[domain/proxy_name] - 인증 공급자를 지정하려면 다음을 수행합니다.

auth_provider옵션을proxy로 설정합니다.proxy_pam_target옵션을 사용하여 PAM 서비스를 인증 프록시로 지정합니다.

예를 들어 다음과 같습니다.[domain/proxy_name] auth_provider = proxy proxy_pam_target = sssdpamproxy중요프록시 PAM 스택에pam_sss.so가 재귀적으로 포함되지 않는지 확인합니다. - ID 공급자를 지정하려면 다음을 수행합니다.

id_provider옵션을proxy로 설정합니다.proxy_lib_name옵션을 사용하여 NSS 라이브러리를 ID 프록시로 지정합니다.

예를 들어 다음과 같습니다.[domain/proxy_name] id_provider = proxy proxy_lib_name = nis [sssd]섹션의domain옵션에 새 도메인을 추가합니다. 옵션은 SSSD에서 쿼리하는 도메인을 나열합니다. 예를 들어 다음과 같습니다.domains = proxy_name, domain2

추가 리소스

7.3.5. Kerberos 인증 공급자 구성

사전 요구 사항

- SSSD 설치.

# yum install sssd

Kerberos 도메인을 검색하도록 SSSD 구성

/etc/sssd/sssd.conf파일을 엽니다.- SSSD 도메인의

[domain]섹션을 생성합니다.[domain/Kerberos_domain_name] - ID 공급자를 지정합니다. 예를 들어 LDAP ID 공급자 구성에 대한 자세한 내용은 7.3.2절. “SSSD의 LDAP 도메인 구성” 을 참조하십시오.지정된 ID 프로바이더에서 Kerberos 주체 이름을 사용할 수 없는 경우 SSSD는 username@REALM 형식을 사용하여 주체를 구성합니다.

- Kerberos 인증 공급자 세부 정보를 지정합니다.

auth_provider옵션을krb5로 설정합니다.[domain/Kerberos_domain_name] id_provider = ldap auth_provider = krb5- Kerberos 서버를 지정합니다.

- 서버를 명시적으로 정의하려면

krb5_server옵션을 사용합니다. 옵션은 서버의 호스트 이름 또는 IP 주소를 허용합니다.[domain/Kerberos_domain_name] id_provider = ldap auth_provider = krb5 krb5_server = kdc.example.com - DNS 서비스 검색을 사용하여 서버를 동적으로 검색하도록 SSSD를 구성하려면 7.4.3절. “DNS 서비스 검색 구성” 을 참조하십시오.

선택적으로krb5_backup_server옵션에 백업 서버를 지정합니다. - 암호 변경 서비스가

krb5_server또는krb5_backup_server에 지정된 KDC에서 실행되지 않는 경우krb5_passwd옵션을 사용하여 서비스가 실행 중인 서버를 지정합니다.[domain/Kerberos_domain_name] id_provider = ldap auth_provider = krb5 krb5_server = kdc.example.com krb5_backup_server = kerberos.example.com krb5_passwd = kerberos.admin.example.comkrb5_passwd를 사용하지 않는 경우 SSSD는krb5_server또는krb5_backup_server에 지정된 KDC를 사용합니다. krb5_realm옵션을 사용하여 Kerberos 영역의 이름을 지정합니다.[domain/Kerberos_domain_name] id_provider = ldap auth_provider = krb5 krb5_server = kerberos.example.com krb5_backup_server = kerberos2.example.com krb5_passwd = kerberos.admin.example.com krb5_realm = EXAMPLE.COM

[sssd]섹션의domain옵션에 새 도메인을 추가합니다. 옵션은 SSSD에서 쿼리하는 도메인을 나열합니다. 예를 들어 다음과 같습니다.domains = Kerberos_domain_name, domain2

추가 리소스

- sssd.conf(5) 도움말 페이지: 모든 유형의 도메인에 사용 가능한 글로벌 옵션을 설명합니다.

- Kerberos와 관련된 옵션을 설명하는 sssd-krb5(5) 도움말 페이지

7.4. ID 및 인증 공급자에 대한 추가 구성

7.4.1. 사용자 이름 형식 조정

7.4.1.1. 전체 사용자 이름 구문 분석에 대한 정규 표현식 정의

user_name@domain_name 형식의 전체 사용자 이름을 해석합니다.

(?P<name>[^@]+)@?(?P<domain>[^@]*$)user_name@domain_name 또는 NetBIOS_name\user_name 입니다.

/etc/sssd/sssd.conf파일을 엽니다.re_expression옵션을 사용하여 사용자 지정 정규식을 정의합니다.- 모든 도메인에 대해 정규 표현식을 전역적으로 정의하려면

sssd.conf의[sssd]섹션에re_expression을 추가합니다. - 특정 도메인에 대해 정규식을 개별적으로 정의하려면

sssd.conf의 해당 도메인 섹션에re_expression을 추가합니다.

[domain/LDAP]

[... file truncated ...]

re_expression = (?P<domain>[^\\]*?)\\?(?P<name>[^\\]+$)SPECIALTIONS 및 DOMAINDOMAINTIONS 부분에서 re_expression 에 대한 설명을 참조하십시오.

7.4.1.2. SSSD가 전체 사용자 이름을 출력하는 방법 정의

/etc/sssd/sssd.conf 파일에서 use_fully_qualified_names 옵션이 활성화된 경우 SSSD는 기본적으로 다음 확장을 기반으로 이름@domain 형식으로 전체 사용자 이름을 출력합니다.

%1$s@%2$suse_fully_qualified_names 가 설정되지 않았거나 신뢰할 수 있는 도메인에 대해 명시적으로 false 로 설정된 경우 도메인 구성 요소 없이 사용자 이름만 출력됩니다.

/etc/sssd/sssd.conf파일을 엽니다.full_name_format옵션을 사용하여 전체 사용자 이름 형식의 확장을 정의합니다.- 모든 도메인에 대해 전역적으로 확장을 정의하려면

sssd.conf의[sssd]섹션에full_name_format을 추가합니다. - 특정 도메인에 대해 개별적으로 확장을 정의하려면

sssd.conf의 해당 domain 섹션에full_name_format을 추가합니다.

SPECIALTIONS 및 DOMAIN AlertsTIONS 부분에서 full_name_format 에 대한 설명을 참조하십시오.

full_name_format 을 비표준 값으로 설정하면 경고에 더 표준 형식으로 변경하라는 메시지가 표시됩니다.

7.4.2. 오프라인 인증 활성화

/etc/sssd/sssd.conf파일을 엽니다.- domain 섹션에서

cache_credentials = true설정을 추가합니다.[domain/domain_name] cache_credentials = true - 선택 사항이지만 권장되는 옵션입니다. ID 공급자를 사용할 수 없는 경우 SSSD에서 오프라인 인증을 허용하는 기간을 설정합니다.

- SSSD에서 작동하도록 PAM 서비스를 구성합니다. 7.5.2절. “서비스 구성: PAM” 참조하십시오.

offline_credentials_expiration옵션을 사용하여 시간 제한을 지정합니다. 예를 들어 마지막으로 로그인한 후 사용자가 3일 동안 오프라인 인증을 받을 수 있도록 지정하려면 다음을 수행합니다.[pam] offline_credentials_expiration = 3

offline_credentials_expiration 에 대한 자세한 내용은 sssd.conf(5) 도움말 페이지를 참조하십시오.

7.4.3. DNS 서비스 검색 구성

/etc/sssd/sssd.conf 파일에 ID 또는 인증 서버가 명시적으로 정의되지 않은 경우 SSSD에서 DNS 서비스 검색을사용하여 동적으로 서버를 검색할 수 있습니다. [1].

sssd.conf 에 id_provider = ldap 설정이 포함되어 있지만 ldap_uri 옵션이 호스트 이름 또는 IP 주소를 지정하지 않는 경우 SSSD는 DNS 서비스 검색을 사용하여 서버를 동적으로 검색합니다.

DNS 서비스 검색을 위한 SSSD 구성

/etc/sssd/sssd.conf파일을 엽니다.- 기본 서버 값을

_srv_로 설정합니다. LDAP 공급자의 경우 기본 서버는ldap_uri옵션을 사용하여 설정됩니다.[domain/domain_name] id_provider = ldap ldap_uri = _srv_ - 서비스 유형을 설정하여 암호 변경 공급자에서 서비스 검색을 활성화합니다.

[domain/domain_name] id_provider = ldap ldap_uri = _srv_ chpass_provider = ldap ldap_chpass_dns_service_name = ldap - 선택 사항입니다. 기본적으로 서비스 검색에서는 시스템 호스트 이름의 domain 부분을 도메인 이름으로 사용합니다. 다른 DNS 도메인을 사용하려면

dns_discovery_domain옵션에 도메인 이름을 지정합니다. - 선택 사항입니다. 기본적으로 서비스 검색은 LDAP 서비스 유형에 대해 스캔합니다. 다른 서비스 유형을 사용하려면

ldap_dns_service_name옵션에 유형을 지정합니다. - 선택 사항입니다. 기본적으로 SSSD는 IPv4 주소를 조회하려고 시도합니다. 시도에 실패하면 SSSD에서 IPv6 주소를 조회하려고 시도합니다. 이 동작을 사용자 지정하려면

lookup_family_order옵션을 사용합니다. 자세한 내용은 sssd.conf(5) 도움말 페이지를 참조하십시오. - 서비스 검색을 사용할 모든 서비스에 대해 DNS 서버에 DNS 레코드를 추가합니다.

_service._protocol._domain TTL priority weight port host_name

7.4.4. 간단한 액세스 공급자를 사용하여 액세스 제어 정의

간단한 액세스 공급자는 사용자 이름 또는 그룹 목록에 따라 액세스를 허용하거나 거부합니다. 이를 통해 특정 시스템에 대한 액세스를 제한할 수 있습니다.

간단한 액세스 공급자를 사용하여 특정 사용자 또는 특정 그룹에만 액세스를 제한할 수 있습니다. 다른 사용자 또는 그룹은 구성된 인증 프로바이더에 대해 성공적으로 인증하더라도 로그인할 수 없습니다.

간단한 액세스 공급자 규칙 구성

/etc/sssd/sssd.conf파일을 엽니다.access_provider옵션을simple로 설정합니다.[domain/domain_name] access_provider = simple- 사용자에 대한 액세스 제어 규칙을 정의합니다. 다음 중 하나를 선택합니다.

- 사용자에 대한 액세스를 허용하려면

simple_allow_users옵션을 사용합니다. - 사용자에 대한 액세스를 거부하려면

simple_deny_users옵션을 사용합니다.중요특정 사용자에 대한 액세스 허용은 거부하는 것보다 더 안전하다고 간주됩니다. 특정 사용자에 대한 액세스를 거부하면 다른 모든 사용자에 대한 액세스를 자동으로 허용합니다.

- 그룹에 대한 액세스 제어 규칙을 정의합니다. 다음 중 하나를 선택합니다.

- 그룹에 대한 액세스를 허용하려면

simple_allow_groups옵션을 사용합니다. - 그룹에 대한 액세스를 거부하려면

simple_deny_groups옵션을 사용합니다.중요특정 그룹에 대한 액세스 허용은 거부하는 것보다 더 안전하다고 간주됩니다. 특정 그룹에 대한 액세스를 거부하면 다른 모든 사용자에 대한 액세스를 자동으로 허용합니다.

user1,user2 및 group1 의 멤버에 대한 액세스를 허용합니다.

[domain/domain_name]

access_provider = simple

simple_allow_users = user1, user2

simple_allow_groups = group17.4.5. LDAP 액세스 필터를 사용하여 액세스 제어 정의

access_provider 옵션이 /etc/sssd/sssd.conf 에 설정된 경우 SSSD는 지정된 액세스 공급자를 사용하여 시스템에 대한 액세스 권한을 부여하는 사용자를 평가합니다. 사용 중인 액세스 프로바이더가 LDAP 공급자 유형의 확장인 경우 시스템에 대한 액세스를 허용하려면 사용자가 일치해야 하는 LDAP 액세스 제어 필터를 지정할 수도 있습니다.

간단한 액세스 공급자를 사용하여 액세스 제어 정의” 을 참조하십시오.

LDAP 액세스 필터를 적용하도록 SSSD 구성

/etc/sssd/sssd.conf파일을 엽니다.[domain]섹션에서 LDAP 액세스 제어 필터를 지정합니다.- LDAP 액세스 공급자의 경우

ldap_access_filter옵션을 사용합니다. 자세한 내용은 sssd-ldap(5) 도움말 페이지를 참조하십시오. - AD 액세스 공급자의 경우

ad_access_filter옵션을 사용합니다. 자세한 내용은 sssd-ad(5) 도움말 페이지를 참조하십시오.

예를 들어admins사용자 그룹에 속하고unixHomeDirectory속성이 설정된 AD 사용자에게만 액세스를 허용하려면 다음을 수행합니다.[domain/AD_domain_name] access provider = ad [... file truncated ...] ad_access_filter = (&(memberOf=cn=admins,ou=groups,dc=example,dc=com)(unixHomeDirectory=*))

authorizedService 또는 host 특성을 통해 결과를 확인할 수도 있습니다. 실제로 사용자 항목 및 구성에 따라 LDAP filter, authorizedService 및 host 와 같은 모든 옵션을 평가할 수 있습니다. ldap_access_order 매개 변수는 평가 방법에 따라 사용할 모든 액세스 제어 메서드를 나열합니다.

[domain/example.com]

access_provider = ldap

ldap_access_filter = memberOf=cn=allowedusers,ou=Groups,dc=example,dc=com

ldap_access_order = filter, host, authorized_servicesssd-ldap(5) 도움말 페이지에 나열됩니다.

7.5. SSSD용 시스템 서비스 구성

- NSS(Name Service Switch)

- 7.5.1절. “서비스 구성: NSS” 참조하십시오.

- PAM(Pluggable Authentication Modules)

- 7.5.2절. “서비스 구성: PAM” 참조하십시오.

- OpenSSH

- Linux 도메인 ID, 인증 및 정책 가이드에서 OpenSSH 서비스에 대한 캐시를 제공하도록 SSSD 구성을 참조하십시오.

autofs- 7.5.3절. “서비스 구성: Cryo

stat” 참조하십시오. sudo- 7.5.4절. “서비스 구성:

sudo” 참조하십시오.

7.5.1. 서비스 구성: NSS

SSSD가 NSS로 작동하는 방법

- 사용자 정보(

passwd맵) - 그룹(

그룹맵) - netgroups(

netgroups맵) - 서비스(

서비스맵)

사전 요구 사항

- SSSD 설치.

# yum install sssd

SSSD를 사용하도록 NSS 서비스 구성

authconfig유틸리티를 사용하여 SSSD를 활성화합니다.[root@server ~]# authconfig --enablesssd --update이렇게 하면/etc/nsswitch.conf파일이 업데이트되어 다음 NSS 맵에서 SSSD를 사용할 수 있습니다.passwd: files sss shadow: files sss group: files sss netgroup: files sss/etc/nsswitch.conf를 열고sss를서비스맵 줄에 추가합니다.services: files sss

NSS로 작동하도록 SSSD 구성

/etc/sssd/sssd.conf파일을 엽니다.[sssd]섹션에서 NSS가 SSSD와 함께 작동하는 서비스 중 하나로 나열되어 있는지 확인합니다.[sssd] [... file truncated ...] services = nss, pam[nss]섹션에서 SSSD가 NSS와 상호 작용하는 방법을 구성합니다. 예를 들어 다음과 같습니다.[nss] filter_groups = root filter_users = root entry_cache_timeout = 300 entry_cache_nowait_percentage = 75사용 가능한 옵션의 전체 목록은 sssd.conf(5) 도움말 페이지의NSS 구성 옵션을참조하십시오.- SSSD를 다시 시작합니다.

# systemctl restart sssd.service

통합이 올바르게 작동하는지 테스트

- ID 사용자

- getent passwd 사용자

7.5.2. 서비스 구성: PAM

SSSD를 사용하도록 PAM 구성

authconfig유틸리티를 사용하여 SSSD를 활성화합니다.# authconfig --enablesssdauth --update이렇게 하면 PAM 구성이 업데이트되어 일반적으로/etc/pam.d/system-auth및/etc/pam.d/password-auth파일에서 SSSD 모듈을 참조합니다. 예를 들어 다음과 같습니다.[... file truncated ...] auth required pam_env.so auth sufficient pam_unix.so nullok try_first_pass auth requisite pam_succeed_if.so uid >= 500 quiet auth sufficient pam_sss.so use_first_pass auth required pam_deny.so [... file truncated ...]

PAM에서 작동하도록 SSSD 구성

/etc/sssd/sssd.conf파일을 엽니다.[sssd]섹션에서 PAM이 SSSD와 함께 작동하는 서비스 중 하나로 나열되어 있는지 확인합니다.[sssd] [... file truncated ...] services = nss, pam[pam]섹션에서 SSSD가 PAM과 상호 작용하는 방법을 구성합니다. 예를 들어 다음과 같습니다.[pam] offline_credentials_expiration = 2 offline_failed_login_attempts = 3 offline_failed_login_delay = 5사용 가능한 옵션의 전체 목록은 sssd.conf(5) 도움말 페이지의PAM 구성 옵션을참조하십시오.- SSSD를 다시 시작합니다.

# systemctl restart sssd.service

통합이 올바르게 작동하는지 테스트

- 사용자로 로그인해 봅니다.

- sssctl user-checks user_name auth 명령을 사용하여 SSSD 구성을 확인합니다. 자세한 내용은 sssctl user-checks --help 명령을 사용합니다.

7.5.3. 서비스 구성: Cryo stat

SSSD와 함께 작동하는 방법

유틸리티는 시스템 리소스를 절약하기 위해 자동으로 NFS 파일 시스템을 마운트 및 마운트 해제할 수 있습니다. 에 대한 자세한 내용은 스토리지 관리 가이드의 내용을 참조하십시오. https://access.redhat.com/documentation/en-us/red_hat_enterprise_linux/7/html-single/storage_administration_guide/index#nfs-autofs

도록 구성할 수 있습니다. 이 설정에서 다음을 수행합니다.

- 사용자가 디렉토리를 마운트하려고 하면 SSSD에서 LDAP에 연결하여 현재 meta2 구성에 대한 필요한 정보를 가져옵니다.

- SSSD는 LDAP 서버가 오프라인 상태인 경우에도 사용자가 디렉토리를 마운트할 수 있도록 캐시에 필요한 정보를 저장합니다.

SSSD 를 사용하도록 Cryostat 구성

- autofs 패키지를 설치합니다.

# yum install autofs /etc/nsswitch.conf파일을 엽니다.- lines

에서ldap에서sss로map정보를 찾을 위치를 변경합니다.automount: files sss

Cryostat와 함께 작동하도록 SSSD 구성

/etc/sssd/sssd.conf파일을 엽니다.[sssd]섹션에서 SSSD가 관리하는 서비스 목록에 Cryostat를 추가합니다.[sssd] services = nss,pam,autofs- 새

[autofs]섹션을 만듭니다. 비워 둘 수 있습니다.[autofs]사용 가능한 옵션 목록은 sssd.conf(5) 도움말 페이지의AUTOFS 구성 옵션을참조하십시오. - SSSD가 LDAP에서 정보를 읽을 수 있도록

sssd.conf에서 LDAP 도메인을 사용할 수 있는지 확인합니다.7.3.2절. “SSSD의 LDAP 도메인 구성” 참조하십시오.sssd.conf의[domain]섹션에는 다음과 같은 여러 가지관련옵션을 사용할 수 있습니다. 예를 들어 다음과 같습니다.[domain/LDAP] [... file truncated ...] autofs_provider=ldap ldap_autofs_search_base=cn=automount,dc=example,dc=com ldap_autofs_map_object_class=automountMap ldap_autofs_entry_object_class=automount ldap_autofs_map_name=automountMapName ldap_autofs_entry_key=automountKey ldap_autofs_entry_value=automountInformation사용 가능한 옵션의 전체 목록은 sssd.conf(5) 도움말 페이지의DOMAINEngineTIONS를 참조하십시오.추가 Cryostat 옵션을제공하지않으면 구성은 ID 공급자 설정에 따라 다릅니다. - SSSD를 다시 시작합니다.

# systemctl restart sssd.service

설정 테스트

- SSSD에서 맵을 인쇄하려면 -m 명령을 사용합니다.

7.5.4. 서비스 구성: sudo

SSSD가 sudo로 작동하는 방식

sudo 를 구성할 수 있습니다. 이 설정에서 다음을 수행합니다.

- 사용자가

sudo작업을 시도하면 SSSD에서 LDAP 또는 AD에 연결하여 현재sudo구성에 대한 필요한 정보를 가져옵니다. - SSSD는

sudo정보를 캐시에 저장하므로 사용자가 LDAP 또는 AD 서버가 오프라인 상태인 경우에도sudo작업을 수행할 수 있습니다.

sudo Host 속성 값에 따라 로컬 시스템에 적용되는 sudo 규칙만 캐시합니다. 자세한 내용은 sssd-sudo(5) 도움말 페이지를 참조하십시오.

SSSD를 사용하도록 sudo 구성

/etc/nsswitch.conf파일을 엽니다.sudoers행의 목록에 SSSD를 추가합니다.sudoers: files sss

sudo와 함께 작동하도록 SSSD 구성

/etc/sssd/sssd.conf파일을 엽니다.[sssd]섹션에서 SSSD가 관리하는 서비스 목록에sudo를 추가합니다.[sssd] services = nss,pam,sudo- 새

[sudo]섹션을 생성합니다. 비워 둘 수 있습니다.[sudo]사용 가능한 옵션 목록은 sssd.conf(5) 도움말 페이지의SUDO 구성 옵션을참조하십시오. - SSSD가 디렉터리에서

sudo정보를 읽을 수 있도록 LDAP 또는 AD 도메인을sssd.conf에서 사용할 수 있는지 확인합니다. 자세한 내용은 다음을 참조하십시오.- Windows 통합 가이드 의 SSSD용 ID 프로바이더로 Active Directory 사용 섹션.

LDAP 또는 AD 도메인의[domain]섹션에는 다음과 같은sudo관련 매개변수가 포함되어야 합니다.[domain/LDAP_or_AD_domain] ... sudo_provider = ldap ldap_sudo_search_base = ou=sudoers,dc=example,dc=com참고ID 공급자로 Identity Management 또는 AD를 설정하면sudo공급자가 자동으로 활성화됩니다. 이 경우sudo_provider매개 변수를 지정할 필요가 없습니다.사용 가능한 옵션의 전체 목록은 sssd.conf(5) 도움말 페이지의DOMAINEngineTIONS를 참조하십시오.sudo공급자에 사용할 수 있는 옵션은 sssd-ldap(5) 도움말 페이지를 참조하십시오. - SSSD를 다시 시작합니다.

# systemctl restart sssd.service

sudo 규칙을 지원하도록 AD 스키마를 확장해야 합니다. 자세한 내용은 sudo 설명서를 참조하십시오.

sudo 규칙을 제공하는 방법에 대한 자세한 내용은 sudoers.ldap(5) 도움말 페이지를 참조하십시오.

7.6. SSSD 클라이언트 측 보기

ipa 를 제외한 모든 id_provider 값에 대해 클라이언트 측 덮어쓰기를 구성할 수 있습니다. ipa 공급자를 사용하는 경우 IdM에서 ID 보기를 중앙에 정의합니다. Linux 도메인 ID, 인증 및 정책 가이드의 해당 섹션을 참조하십시오.

# systemctl restart sssd7.6.1. 사용자 계정의 다른 속성 값 정의

- 선택 사항입니다. 사용자 계정의 현재 UID를 표시합니다.

# id user uid=1241400014(user_name) gid=1241400014(user_name) Groups=1241400014(user_name) - 계정의 UID를 6666 으로 재정의합니다.

# sss_override user-add user -u 6666 - 메모리 내 캐시가 만료될 때까지 기다립니다. 수동으로 만료하려면 다음을 수행합니다.

# sss_cache --users - 새 UID가 적용되었는지 확인합니다.

# id user uid=6666(user_name) gid=1241400014(user_name) Groups=1241400014(user_name) - 선택 사항입니다. 사용자에 대한 덮어쓰기를 표시합니다.

# sss_override user-show user user@ldap.example.com::6666:::::

--help 를 추가하여 명령줄 옵션을 나열합니다.

# sss_override user-add --help7.6.2. 호스트에서 모든 덮어쓰기 나열

# sss_override user-find

user1@ldap.example.com::8000::::/bin/zsh:

user2@ldap.example.com::8001::::/bin/bash:

...# sss_override group-find

group1@ldap.example.com::7000

group2@ldap.example.com::7001

...7.6.3. 로컬 오버라이드 제거

# sss_override user-del user# sss_override group-del group7.6.4. 로컬 뷰 내보내기 및 가져오기

# sss_override user-export /var/lib/sss/backup/sssd_user_overrides.bak

# sss_override group-export /var/lib/sss/backup/sssd_group_overrides.bak# sss_override user-import /var/lib/sss/backup/sssd_user_overrides.bak

# sss_override group-import /var/lib/sss/backup/sssd_group_overrides.bak7.7. SSSD 다운그레이드

(Wed Nov 28 21:25:50 2012) [sssd] [sysdb_domain_init_internal] (0x0010): Unknown DB version [0.14], expected [0.10] for domain AD!- 기존 캐시 데이터베이스 파일을 삭제합니다.

[root@server ~]# rm -rf /var/lib/sss/db/* - SSSD 프로세스를 다시 시작합니다.

[root@server ~]# systemctl restart sssd.service

7.8. SSSD에 NSCD 사용

resolv.conf 파일을 읽습니다. 일반적으로 이 파일은 한 번만 읽으므로 이 파일에 대한 변경 사항은 자동으로 적용되지 않습니다. 이로 인해 해당 서비스를 수동으로 다시 시작하지 않는 한 NSCD 서비스가 실행 중인 시스템에서 NFS 잠금이 실패할 수 있습니다.

/etc/nscd.conf 파일의 호스트에 대해서만 캐싱을 활성화하고 passwd, group ,services 및 netgroup 항목에 대해 SSSD 캐시에 의존합니다.

/etc/nscd.conf 파일을 변경합니다.

enable-cache hosts yes

enable-cache passwd no

enable-cache group no

enable-cache netgroup no

enable-cache services no

7.9. 추가 리소스

- SSSD 관련 도움말 페이지의 전체 목록은 sssd(8) 도움말 페이지의

SEE ALSO섹션에서 확인할 수 있습니다. - 문제 해결 조언: A.1절. “SSSD 문제 해결”.

- 서버에서 보낸 암호 만료 경고를 처리하고 로컬 시스템의 사용자에게 표시하도록 SSSD를 구성하는 절차입니다. Red Hat Knowledgebase에서 암호 만료 설정

- SSSD 클라이언트는 LDAP 서버에서 검색한 모든 사용자에 대해 GID를 자동으로 생성할 수 있으며 GID 번호가 이미 사용되지 않는 한 GID가 사용자의 UID와 일치하는지 확인합니다. Active Directory에 직접 통합된 SSSD 클라이언트에서 GID 자동 생성을 설정하는 방법을 보려면 Windows 통합 가이드의 해당 섹션을 참조하십시오.

8장. realmd 를 사용하여 ID 도메인에 연결

realmd 시스템은 ID 도메인을 검색하고 결합할 수 있는 명확하고 간단한 방법을 제공합니다. 도메인 자체에 연결되지 않지만 도메인에 연결하기 위해 SSSD 또는 Winbind와 같은 기본 Linux 시스템 서비스를 구성합니다.

realmd 를 사용하여 Microsoft Active Directory(AD) 도메인에 연결하는 방법을 설명합니다. realmd 를 사용하여 AD가 아닌 ID 도메인에 연결하는 것과 동일한 절차가 적용됩니다. Windows 통합 가이드의 Using realmd to connect to a Active Directory Domain 을 참조하십시오.

9장. LDAP 서버

LDAP (Lightweight Directory Access Protocol)는 네트워크를 통해 중앙 집중식으로 저장된 정보에 액세스하는 데 사용되는 오픈 프로토콜 세트입니다. 디렉터리 공유의 X.500 표준을 기반으로 하지만 덜 복잡하고 리소스 집약적입니다. 이러한 이유로 LDAP는 “X.500 Lite” 라고도 합니다.

9.1. Red Hat Directory Server

9.2. OpenLDAP

9.2.1. LDAP 소개

SSLv3 프로토콜을 사용하지 않는 것이 좋습니다. OpenLDAP는 SSLv3 을 효과적으로 비활성화할 수 있는 구성 매개 변수를 제공하지 않는 시스템 구성 요소 중 하나입니다. 위험을 완화하려면 stunnel 명령을 사용하여 보안 터널을 제공하고 SSLv3 을 사용하지 않도록 stunnel 을 비활성화하는 것이 좋습니다. stunnel 사용에 대한 자세한 내용은 Red Hat Enterprise Linux 7 보안 가이드를 참조하십시오.

9.2.1.1. LDAP 용어

- 항목

- LDAP 디렉터리 내의 단일 단위. 각 항목은DN(별도 이름)으로 식별됩니다.

- 특성

- 항목과 직접 연관된 정보. 예를 들어, 조직이 LDAP 항목으로 표현되면 이 조직과 관련된 특성에 주소, 팩스 번호가 포함될 수 있습니다. 마찬가지로 개인 전화 번호 또는 이메일 주소와 같은 일반적인 속성을 가진 항목으로 표현할 수 있습니다.속성에는 단일 값이 있거나 순서가 지정되지 않은 공백으로 구분된 값 목록이 있을 수 있습니다. 특정 속성은 선택 사항이지만 다른 속성은 필요합니다. 필수 속성은

objectClass정의를 사용하여 지정되며/etc/openldap/slapd.d/cn=config/cn=schema/디렉터리에 있는 스키마 파일에서 찾을 수 있습니다.속성과 해당 값의 어설션은RDN(Reelative honorin guished Name )이라고도 합니다. 전역적으로 고유한 고유 이름과 달리 상대 고유 이름은 항목별로 고유합니다. - LDIF

- LDAP Data Interchange Format (LDIF)은 LDAP 항목의 일반 텍스트 표현입니다. 다음과 같은 형식을 취합니다.

[id] dn: distinguished_name attribute_type: attribute_value… attribute_type: attribute_value… …선택 사항인 ID 는 항목을 편집하는 데 사용되는 애플리케이션에 의해 결정된 숫자입니다. 각 항목에는 모두 해당 스키마 파일에 정의된 한 개수의 attribute_type 및 attribute_value 쌍을 필요에 따라 포함할 수 있습니다. 빈 줄은 항목의 끝을 나타냅니다.

9.2.1.2. OpenLDAP 기능

- LDAPv3 지원 - LDAP 버전 2는 LDAP의 보안을 강화하도록 설계되었으므로 프로토콜의 많은 변경 사항입니다. 그 외에도SASL(Simple Authentication and Security Layer),TLS(Transport Layer Security),SSL(Secure Sockets Layer) 프로토콜 지원이 추가로 개선되었습니다.

- LDAP Over IPC - IPC (프로세스 간 통신)를 사용하면 네트워크를 통해 통신할 필요가 없어 보안이 향상됩니다.

- IPv6 지원 - OpenLDAP는 차세대 인터넷 프로토콜인IPv6(Internet Protocol version 6)와 호환됩니다.

- LDIFv1 지원 - OpenLDAP는 LDIF 버전 1과 완벽하게 호환됩니다.

- 업데이트된 C API - 프로그래머가 LDAP 디렉터리 서버에 연결하고 사용할 수 있는 방식을 개선합니다.

- 강화된 독립 실행형 LDAP 서버 - 업데이트된 액세스 제어 시스템, 스레드 풀링, 더 나은 툴 등이 포함됩니다.

9.2.1.3. OpenLDAP 서버 설정

- OpenLDAP 제품군 설치. 필수 패키지에 대한 자세한 내용은 9.2.2절. “OpenLDAP 제품군 설치” 을 참조하십시오.

- 9.2.3절. “OpenLDAP 서버 구성” 에 설명된 대로 구성을 사용자 지정합니다.

- 9.2.5절. “OpenLDAP 서버 실행”

에 설명된대로 슬폴드 서비스를 시작합니다. - ldapadd 유틸리티를 사용하여 LDAP 디렉터리에 항목을 추가합니다.

- ldapsearch 유틸리티를 사용하여

slapd서비스가 정보에 올바르게 액세스하고 있는지 확인합니다.

9.2.2. OpenLDAP 제품군 설치

| 패키지 | Description |

|---|---|

| openldap | OpenLDAP 서버 및 클라이언트 애플리케이션을 실행하는 데 필요한 라이브러리를 포함하는 패키지입니다. |

| openldap-clients | LDAP 서버에서 디렉터리를 보고 수정하기 위한 명령줄 유틸리티가 포함된 패키지입니다. |

| openldap-servers | LDAP 서버를 구성하고 실행하는 서비스 및 유틸리티를 모두 포함하는 패키지입니다. 여기에는슬랩된 독립 실행형 LDAP 데몬이 포함됩니다. |

| compat-openldap | OpenLDAP 호환성 라이브러리를 포함하는 패키지입니다. |

| 패키지 | Description |

|---|---|

| nss-pam-ldapd | 사용자가 로컬 LDAP 쿼리를 수행할 수 있는 로컬 LDAP 이름 서비스인 nslcd 가 포함된 패키지입니다. |

| mod_ldap | mod_authnz_ldap 및 mod_ldap 모듈이 포함된 패키지입니다. mod_authnz_ldap 모듈은 Apache HTTP Server의 LDAP 인증 모듈입니다. 이 모듈은 LDAP 디렉터리에 대해 사용자의 자격 증명을 인증할 수 있으며 사용자 이름, 전체 DN, 그룹 멤버십, 임의의 속성 또는 전체 필터 문자열에 따라 액세스 제어를 적용할 수 있습니다. 동일한 패키지에 포함된 mod_ldap 모듈은 구성 가능한 공유 메모리 캐시를 제공하여 많은 HTTP 요청에서 반복된 디렉터리 액세스를 방지하고 SSL/TLS도 지원합니다. 이 패키지는 선택적 채널에서 제공합니다. Red Hat 추가 채널에 대한 자세한 내용은 시스템 관리자 가이드의 선택적 및 추가 리포지토리 추가를 참조하십시오.

|

yum install package…~]# yum install openldap openldap-clients openldap-serversroot로 로그인해야 함)이 있어야 합니다. Red Hat Enterprise Linux에서 새 패키지를 설치하는 방법에 대한 자세한 내용은 시스템 관리자 가이드에서 패키지 설치를 참조하십시오.

9.2.2.1. OpenLDAP 서버 유틸리티 개요

슬랩 서비스와 함께 다음 유틸리티를 설치합니다.

| 명령 | Description |

|---|---|

| slapacl | 속성 목록에 대한 액세스를 확인할 수 있습니다. |

| slapadd | LDIF 파일의 항목을 LDAP 디렉터리에 추가할 수 있습니다. |

| slapauth | 인증 및 권한 부여 권한에 대한 ID 목록을 확인할 수 있습니다. |

| slapcat | 기본 형식의 LDAP 디렉토리에서 항목을 가져와 LDIF 파일에 저장할 수 있습니다. |

| slapdn | 사용 가능한 스키마 구문에 따라 고유 이름(DN) 목록을 확인할 수 있습니다. |

| slapindex | 현재 콘텐츠를 기반으로 slapd 디렉토리를 다시 인덱싱할 수 있습니다. 구성 파일에서 인덱싱 옵션을 변경할 때마다 이 유틸리티를 실행합니다. |

| slappasswd | ldapmodify 유틸리티 또는 슬랩된 구성 파일과 함께 사용할 암호화된 사용자 암호를 만들 수 있습니다. |

| slapschema | 해당 스키마를 사용하여 데이터베이스의 규정 준수를 확인할 수 있습니다. |

| slaptest | LDAP 서버 구성을 확인할 수 있습니다. |

root 만 slapadd 를 실행할 수 있지만 slapd 서비스는 ldap 사용자로 실행됩니다. 이로 인해 디렉터리 서버는 slapadd 로 생성된 파일을 수정할 수 없습니다. 이 문제를 해결하려면 slapdadd 유틸리티를 실행한 후 쉘 프롬프트에서 다음을 입력합니다.

~]# chown -R ldap:ldap /var/lib/ldapslapcat 또는 slapindex 를 사용하기 전에 슬퍼드 서비스를 중지합니다. 쉘 프롬프트에서 다음을 입력하여 이를 수행할 수 있습니다.

~]# systemctl stop slapd.service9.2.2.2. OpenLDAP 클라이언트 유틸리티 개요

| 명령 | Description |

|---|---|

| ldapadd | 파일에서 또는 표준 입력에서 LDAP 디렉터리에 항목을 추가할 수 있습니다. ldapmodify -a 에 대한 심볼릭 링크입니다. |

| ldapcompare | 지정된 속성을 LDAP 디렉토리 항목과 비교할 수 있습니다. |

| ldapdelete | LDAP 디렉토리에서 항목을 삭제할 수 있습니다. |

| ldapexop | 확장된 LDAP 작업을 수행할 수 있습니다. |

| ldapmodify | 파일에서 또는 표준 입력에서 LDAP 디렉터리의 항목을 수정할 수 있습니다. |

| ldapmodrdn | LDAP 디렉토리 항목의 RDN 값을 수정할 수 있습니다. |

| ldappasswd | LDAP 사용자의 암호를 설정하거나 변경할 수 있습니다. |

| ldapsearch | 를 사용하여 LDAP 디렉토리 항목을 검색할 수 있습니다. |

| ldapurl | LDAP URL을 구성하거나 분해할 수 있습니다. |

| ldapwhoami | LDAP 서버에서 whoami 작업을 수행할 수 있습니다. |

9.2.2.3. 일반적인 LDAP 클라이언트 애플리케이션 개요

9.2.3. OpenLDAP 서버 구성

/etc/openldap/ 디렉터리에 저장됩니다. 다음 표는 이 디렉토리 내에서 가장 중요한 디렉토리와 파일을 강조 표시합니다.

/etc/openldap/slapd.conf 파일에서 구성을 읽지 않습니다. 대신 /etc/openldap/slapd.d/ 디렉터리에 있는 구성 데이터베이스를 사용합니다. 이전 설치의 기존 slapd.conf 파일이 있는 경우 다음 명령을 실행하여 새 형식으로 변환할 수 있습니다.

~]# slaptest -f /etc/openldap/slapd.conf -F /etc/openldap/slapd.d/슬퍼된 구성은 계층 구조로 구성된 LDIF 항목으로 구성되며 이러한 항목을 편집하는 권장 방법은 9.2.2.1절. “OpenLDAP 서버 유틸리티 개요” 에 설명된 서버 유틸리티를 사용하는 것입니다.

slapd 서비스를 시작할 수 없도록 렌더링할 수 있습니다. 이 때문에 /etc/openldap/slapd.d/ 에서 LDIF 파일을 직접 편집하지 않는 것이 좋습니다.

9.2.3.1. 글로벌 구성 변경

/etc/openldap/slapd.d/cn=config.ldif 파일에 저장됩니다. 일반적으로 다음 지시문이 사용됩니다.

-

olcAllows olcAllows지시문을 사용하면 활성화할 기능을 지정할 수 있습니다. 다음과 같은 형식을 취합니다.olcAllows: feature…표 9.6. “사용 가능한olcAllows옵션” 에 설명된 대로 공백으로 구분된 기능 목록을 허용합니다. 기본 옵션은bind_v2입니다.Expand 표 9.6. 사용 가능한 olcAllows 옵션 옵션 Description bind_v2LDAP 버전 2 바인드 요청을 수락합니다. bind_anon_cred고유 이름(DN)이 비어 있으면 익명 바인딩을 활성화합니다. bind_anon_dn고유 이름(DN)이 비어 있지 않은 경우 익명 바인딩을 활성화합니다. update_anon익명 업데이트 작업을 처리할 수 있습니다. proxy_authz_anon익명 프록시 권한 부여 제어를 처리할 수 있습니다. 예 9.1.

olcAllows지시문 사용olcAllows: bind_v2 update_anon-

olcConnMaxPending olcConnMaxPending지시문을 사용하면 익명 세션에 대해 보류 중인 최대 요청 수를 지정할 수 있습니다. 다음과 같은 형식을 취합니다.olcConnMaxPending: number기본 옵션은100입니다.예 9.2.

olcConnMaxPending지시문 사용olcConnMaxPending: 100-

olcConnMaxPendingAuth olcConnMaxPendingAuth지시문을 사용하면 인증된 세션에 대해 보류 중인 최대 요청 수를 지정할 수 있습니다. 다음과 같은 형식을 취합니다.olcConnMaxPendingAuth: number기본 옵션은1000입니다.예 9.3.

olcConnMaxPendingAuth지시문 사용olcConnMaxPendingAuth: 1000-

olcDisallows olcDisallows지시문을 사용하면 비활성화할 기능을 지정할 수 있습니다. 다음과 같은 형식을 취합니다.olcDisallows: feature…표 9.7. “사용 가능한olcDisallows옵션” 에 설명된 대로 공백으로 구분된 기능 목록을 허용합니다. 기본적으로 비활성화된 기능은 없습니다.Expand 표 9.7. 사용 가능한 olcDisallows 옵션 옵션 Description bind_anon익명 바인드 요청의 수락을 비활성화합니다. bind_simple간단한 바인드 인증 메커니즘을 비활성화합니다. tls_2_anonSTARTTLS 명령이 수신되면 익명 세션 강제를 비활성화합니다. tls_authc인증 시 STARTTLS 명령을 허용하지 않습니다. 예 9.4.

olcDisallows지시문 사용olcDisallows: bind_anon-

olcIdleTimeout olcIdleTimeout지시문을 사용하면 유휴 연결을 닫기 전에 대기할 초(초)를 지정할 수 있습니다. 다음과 같은 형식을 취합니다.olcIdleTimeout: number이 옵션은 기본적으로 비활성화되어 있습니다(즉0으로 설정).예 9.5.

olcIdleTimeout지시문 사용olcIdleTimeout: 180-

olcLogFile olcLogFile지시문을 사용하면 로그 메시지를 작성할 파일을 지정할 수 있습니다. 다음과 같은 형식을 취합니다.olcLogFile: file_name로그 메시지는 기본적으로 표준 오류에 기록됩니다.예 9.6.

olcLogFile지시문 사용olcLogFile: /var/log/slapd.log-

olcReferral olcReferral옵션을 사용하면 서버가 요청을 처리할 수 없는 경우 서버 URL을 지정하여 요청을 처리할 수 있습니다. 다음과 같은 형식을 취합니다.olcReferral: URL이 옵션은 기본적으로 비활성화되어 있습니다.예 9.7.

olcReferral지시문 사용olcReferral: ldap://root.openldap.org-

olcWriteTimeout olcWriteTimeout옵션을 사용하면 미해결 쓰기 요청으로 연결을 닫기 전에 대기할 초(초)를 지정할 수 있습니다. 다음과 같은 형식을 취합니다.olcWriteTimeout이 옵션은 기본적으로 비활성화되어 있습니다(즉0으로 설정).예 9.8.

olcWriteTimeout지시문 사용olcWriteTimeout: 180

9.2.3.2. 프런트 엔드 구성

etc/openldap/slapd.d/cn=config/olcDatabase={-1}frontend.ldif 파일에 저장되고 ACL(액세스 제어 목록)과 같은 글로벌 데이터베이스 옵션을 정의합니다. 자세한 내용은 slapd-config(5) 도움말 페이지의 Global Database Options 섹션을 참조하십시오.

9.2.3.3. 모니터 백엔드

/etc/openldap/slapd.d/cn=config/olcDatabase={1}monitor.ldif 파일은 OpenLDAP 모니터 백엔드를 제어합니다. 활성화된 경우 데몬의 실행 상태에 대한 정보를 사용하여 OpenLDAP에서 자동으로 생성 및 동적으로 업데이트됩니다. 접미사는 cn=Monitor 이며 변경할 수 없습니다. 자세한 내용은 slapd-monitor(5) 도움말 페이지를 참조하십시오.

9.2.3.4. 데이터베이스별 구성

hdb 데이터베이스 백엔드를 사용합니다. 하위 트리 이름을 지원하는 계층적 데이터베이스 레이아웃을 사용하는 것 외에도 bdb 백엔드와 동일하며 동일한 구성 옵션을 사용합니다. 이 데이터베이스 백엔드의 구성은 /etc/openldap/slapd.d/cn=config/olcDatabase={2}hdb.ldif 파일에 저장됩니다.

# man slapd-hdbbdb 및 hdb 백엔드는 더 이상 사용되지 않습니다. 대신 새 설치에 mdb 백엔드를 사용하는 것이 좋습니다.

-

olcReadOnly olcReadOnly지시문을 사용하면 읽기 전용 모드에서 데이터베이스를 사용할 수 있습니다. 다음과 같은 형식을 취합니다.olcReadOnly: booleanTRUE(읽기 전용 모드 활성화) 또는FALSE(데이터베이스수정 활성화)를 허용합니다. 기본 옵션은FALSE입니다.예 9.9.

olcReadOnly지시문 사용olcReadOnly: TRUE-

olcRootDN olcRootDN지시문을 사용하면 LDAP 디렉터리에서 작업에 설정된 액세스 제어 또는 관리 제한 매개 변수로 제한되지 않은 사용자를 지정할 수 있습니다. 다음과 같은 형식을 취합니다.olcRootDN: distinguished_nameDN(고유 이름)을 허용합니다. 기본 옵션은cn=Manager,dn=my-domain,dc=com입니다.예 9.10.

olcRootDN지시문 사용olcRootDN: cn=root,dn=example,dn=com-

olcRootPW olcRootPW지시문을 사용하면olcRootDN지시문을 사용하여 지정한 사용자의 암호를 설정할 수 있습니다. 다음과 같은 형식을 취합니다.olcRootPW: password일반 텍스트 문자열 또는 해시를 허용합니다. 해시를 생성하려면 쉘 프롬프트에서 다음을 입력합니다.~]$ slappaswd New password: Re-enter new password: {SSHA}WczWsyPEnMchFf1GRTweq2q7XJcvmSxD예 9.11.

olcRootPW지시문 사용olcRootPW: {SSHA}WczWsyPEnMchFf1GRTweq2q7XJcvmSxD-

olcSuffix olcSuffix지시문을 사용하면 정보를 제공할 도메인을 지정할 수 있습니다. 다음과 같은 형식을 취합니다.olcSuffix: domain_nameFQDN(정규화 된 도메인 이름)을 허용합니다. 기본 옵션은dc=my-domain,dc=com입니다.예 9.12.

olcSuffix지시문 사용olcSuffix: dc=example,dc=com

9.2.3.5. 스키마 확장

/etc/openldap/slapd.d/ 디렉터리에는 이전에 /etc/openldap/schema/ 에 있는 LDAP 정의도 포함되어 있습니다. 기본 스키마 파일을 가이드로 사용하여 추가 속성 유형 및 개체 클래스를 지원하도록 OpenLDAP에서 사용하는 스키마를 확장할 수 있습니다. 그러나 이 작업은 이 장의 범위를 벗어납니다. 이 항목에 대한 자세한 내용은 를 참조하십시오 https://openldap.org/doc/admin24/schema.html.

9.2.3.6. 보안 연결 설정

서버 설정

/etc/openldap/slapd.d/cn=config.ldif 파일에 지정해야 하는 slapd 의 글로벌 구성 지시문이 나열되어 있습니다.

/usr/local/etc/openldap/slapd.conf 로 설치됩니다. 새 스타일은 slapd 백엔드 데이터베이스를 사용하여 구성을 저장합니다. 구성 데이터베이스는 일반적으로 /usr/local/etc/openldap/slapd.d/ 디렉터리에 있습니다.

/etc/sysconfig/slapd 파일을 편집하고 SLAPD_URLS 지시문으로 지정된 URL 목록에 ldaps:/// 문자열을 추가합니다.

-

olcTLSCACertificateFile olcTLSCACertificateFile지시문은 신뢰할 수 있는 CA 인증서가 포함된 private-enhanced 메일(PEM) 스키마로 인코딩된 파일을 지정합니다. 지시문은 다음 형식을 사용합니다.olcTLSCACertificateFile: path경로를 CA 인증서 파일의 경로로 바꿉니다.-

olcTLSCACertificatePath olcTLSCACertificatePath지시문은 별도의 파일에 개별 CA 인증서를 포함하는 디렉터리의 경로를 지정합니다. 이 디렉터리는 실제 인증서 파일을 가리키는 해시된 이름으로 심볼릭 링크를 생성하는 OpenSSL c_rehash 유틸리티를 사용하여 특별히 관리해야 합니다. 일반적으로olcTLSCACertificateFile지시문을 사용하는 것이 더 간단합니다.지시문은 다음 형식을 사용합니다.olcTLSCACertificatePath: path경로를 CA 인증서 파일이 포함된 디렉터리의 경로로 바꿉니다. OpenSSL c_rehash 유틸리티를 사용하여 지정된 디렉터리를 관리해야 합니다.-

olcTLSCertificateFile olcTLSCertificateFile지시문은slapd서버 인증서가 포함된 파일을 지정합니다. 지시문은 다음 형식을 사용합니다.olcTLSCertificateFile: pathpath 를slapd서비스의 서버 인증서 파일의 경로로 바꿉니다.-

olcTLSCertificateKeyFile olcTLSCertificateKeyFile지시문은olcTLSCertificateFile으로 지정된 파일에 저장된 인증서와 일치하는 개인 키가 포함된 파일을 지정합니다. 현재 구현에서는 암호화된 개인 키를 지원하지 않으므로 포함된 파일을 충분히 보호해야 합니다. 지시문은 다음 형식을 사용합니다.olcTLSCertificateKeyFile: path경로를 개인 키 파일의 경로로 바꿉니다.

클라이언트 설정

/etc/openldap/ldap.conf 구성 파일에 다음 지시문을 지정합니다. 이러한 지시문은 대부분 서버 구성 옵션과 병렬로 지정됩니다. /etc/openldap/ldap.conf 의 지시문은 시스템 전체에서 구성되지만 개별 사용자는 ~/.ldaprc 파일에서 해당 지시문을 덮어쓸 수 있습니다.

ldap:// 대신 ldaps:// 문자열을 사용해야 합니다. 이렇게 하면 명령이 서버에 구성된 SSL, 포트 636에 기본 포트를 사용하도록 강제 적용합니다.

-

TLS_CACERT TLS_CACERT지시문은 클라이언트가 인식할 모든 인증 기관의 인증서가 포함된 파일을 지정합니다. 서버의olcTLSCACertificateFile지시문과 동일합니다.TLS_CACERT는 항상/etc/openldap/ldap.conf의TLS_CACERTDIR앞에 지정해야 합니다. 지시문은 다음 형식을 사용합니다.TLS_CACERT path경로를 CA 인증서 파일의 경로로 바꿉니다.-

TLS_CACERTDIR TLS_CACERTDIR지시문은 별도의 파일에 인증 기관 인증서가 포함된 디렉터리의 경로를 지정합니다. 서버의olcTLSCACertificatePath와 마찬가지로 OpenSSL c_rehash 유틸리티를 사용하여 지정된 디렉터리를 관리해야 합니다.TLS_CACERTDIR directory디렉터리를 CA 인증서 파일이 포함된 디렉터리의 경로로 바꿉니다.-

TLS_CERT TLS_CERT는 클라이언트 인증서를 포함하는 파일을 지정합니다. 이 지시문은 사용자의~/.ldaprc파일에만 지정할 수 있습니다. 지시문은 다음 형식을 사용합니다.TLS_CERT path경로를 클라이언트 인증서 파일의 경로로 바꿉니다.-

TLS_KEY TLS_KEY는TLS_CERT지시문으로 지정된 파일에 저장된 인증서와 일치하는 개인 키가 포함된 파일을 지정합니다. 서버의olcTLSCertificateFile과 마찬가지로 암호화된 키 파일은 지원되지 않으므로 파일 자체를 신중하게 보호해야 합니다. 이 옵션은 사용자의~/.ldaprc파일에서만 구성할 수 있습니다.TLS_KEY지시문은 다음 형식을 취합니다.TLS_KEY path경로를 클라이언트 인증서 파일의 경로로 바꿉니다.

9.2.3.7. 복제 설정

/etc/openldap/slapd.d/ 에서 다음 지시문 중 하나를 사용합니다.

-

olcMirrorMode olcMirrorMode지시문을 사용하면 미러 복제 모드를 사용할 수 있습니다. 다음과 같은 형식을 취합니다.olcMirrorMode on이 옵션은 프로바이더와 소비자 모두에 지정해야 합니다. 또한syncrepl옵션과 함께serverID를 지정해야 합니다. 18.3.4에서 자세한 예제를 찾습니다. OpenLDAP 소프트웨어 관리자 가이드의 MirrorMode 섹션( “설치된 문서”참조).-

olcSyncrepl olcSyncrepl지시문을 사용하면 동기화 복제 모드를 사용할 수 있습니다. 다음과 같은 형식을 취합니다.olcSyncrepl on동기화 복제 모드에는 프로바이더와 소비자 모두에 대한 특정 구성이 필요합니다. 이 구성은 18.3.1에 자세히 설명되어 있습니다. OpenLDAP 소프트웨어 관리자 가이드의 Syncrepl 섹션( “설치된 문서”참조).

9.2.3.8. 모듈 및 백엔드 로드

slapd 서비스를 향상시킬 수 있습니다. 슬리핑을 구성할 때 --enable-modules 옵션을 사용하여 이러한 모듈에 대한 지원을 활성화해야 합니다. module_name.la으로 컴파일 되거나 모듈 지원이 활성화된 경우 동적으로 로드할 수 있습니다. 후자의 경우 다음 명명 규칙이 적용됩니다.

back_backend_name.la/etc/openldap/slapd.d/:에서 다음 지시문을 사용하십시오.

-

olcModuleLoad olcModuleLoad지시문은 로드할 동적으로 로드 가능한 모듈을 지정합니다. 다음과 같은 형식을 취합니다.olcModuleLoad: module여기서 모듈은 모듈이 포함된 파일 또는 로드될 백엔드를 나타냅니다.

9.2.4. LDAP를 사용하여 응용 프로그램에 대한 SELinux 정책

allow_ypbind SELinux 부울을 활성화해야 합니다. 특정 애플리케이션에는 이 시나리오에서 활성화된 authlogin_nsswitch_use_ldap 부울도 필요합니다. 앞에서 언급한 부울을 활성화하려면 다음 명령을 실행합니다.

~]# setsebool -P allow_ypbind=1~]# setsebool -P authlogin_nsswitch_use_ldap=1옵션을 사용하면 시스템 재부팅 시 이 설정이 지속됩니다. SELinux에 대한 자세한 내용은 Red Hat Enterprise Linux 7 SELinux 사용자 및 관리자 가이드를 참조하십시오.

9.2.5. OpenLDAP 서버 실행

9.2.5.1. 서비스 시작

슬apd 서비스를 시작하려면 쉘 프롬프트에 root 로 다음을 입력합니다.

~]# systemctl start slapd.serviceroot 로 다음 명령을 사용합니다.

~]# systemctl enable slapd.service

ln -s '/usr/lib/systemd/system/slapd.service' '/etc/systemd/system/multi-user.target.wants/slapd.service'9.2.5.2. 서비스 중지

slapd 서비스를 중지하려면 쉘 프롬프트에 root 로 다음을 입력합니다.

~]# systemctl stop slapd.serviceroot 로 입력합니다.

~]# systemctl disable slapd.service

rm '/etc/systemd/system/multi-user.target.wants/slapd.service'9.2.5.3. 서비스 재시작

슬apd 서비스를 다시 시작하려면 쉘 프롬프트에서 다음을 입력합니다.

~]# systemctl restart slapd.service9.2.5.4. 서비스 상태 확인

slapd 서비스가 실행 중인지 확인하려면 쉘 프롬프트에 다음을 입력합니다.

~]$ systemctl is-active slapd.service

active9.2.6. OpenLDAP를 사용하여 인증할 시스템 구성

~]# yum install openldap openldap-clients nss-pam-ldapd9.2.6.1. LDAP 형식으로 이전 인증 정보 마이그레이션

~]# yum install migrationtools/usr/share/migrationtools/ 디렉터리에 스크립트가 설치됩니다. 설치가 완료되면 /usr/share/migrationtools/migrate_common.ph 파일을 편집하고 다음 행을 변경하여 올바른 도메인을 반영합니다.

# Default DNS domain

$DEFAULT_MAIL_DOMAIN = "example.com";

# Default base

$DEFAULT_BASE = "dc=example,dc=com";dc=example,dc=com, type 로 설정하여 migrate_all_online.sh 스크립트를 실행하려면 다음을 입력합니다.

~]# export DEFAULT_BASE="dc=example,dc=com" \

/usr/share/migrationtools/migrate_all_online.sh| 기존 이름 서비스 | LDAP가 실행 중입니까? | 사용할 스크립트 |

|---|---|---|

/etc 플랫 파일 | 제공됨 | migrate_all_online.sh |

/etc 플랫 파일 | 아니요 | migrate_all_offline.sh |

| NetInfo | 제공됨 | migrate_all_netinfo_online.sh |

| NetInfo | 아니요 | migrate_all_netinfo_offline.sh |

| NIS (YP) | 제공됨 | migrate_all_nis_online.sh |

| NIS (YP) | 아니요 | migrate_all_nis_offline.sh |

/usr/share/doc/migrationtools-버전/ 디렉터리의 README 및 migration-tools.txt 파일을 참조하십시오.

9.2.7. 추가 리소스

설치된 문서

/usr/share/doc/openldap-servers-버전/guide.html- OpenLDAP 소프트웨어 관리자 가이드의 사본 ./usr/share/doc/openldap-servers-버전/README.schema- 설치된 스키마 파일에 대한 설명이 포함된 README 파일입니다.

- 클라이언트 애플리케이션

- ldapadd(1) - ldapadd 명령의 도움말 페이지는 LDAP 디렉터리에 항목을 추가하는 방법을 설명합니다.

- ldapdelete(1) - ldapdelete 명령의 도움말 페이지는 LDAP 디렉터리 내의 항목을 삭제하는 방법을 설명합니다.

- ldapmodify(1) - ldapmodify 명령의 도움말 페이지에서 LDAP 디렉터리 내의 항목을 수정하는 방법을 설명합니다.

- ldapsearch(1) - ldapsearch 명령의 도움말 페이지는 LDAP 디렉터리 내에서 항목을 검색하는 방법을 설명합니다.

- ldappasswd(1) - ldappasswd 명령의 도움말 페이지에서 LDAP 사용자의 암호를 설정하거나 변경하는 방법을 설명합니다.

- ldapcompare(1) - ldapcompare 툴 사용 방법을 설명합니다.

- ldapwhoami(1) - ldapwhoami 툴 사용 방법을 설명합니다.

- ldapmodrdn(1) - 항목의 RDNs를 수정하는 방법을 설명합니다.

- 서버 애플리케이션

- slapd(8C) - LDAP 서버의 명령행 옵션을 설명합니다.

- 관리 애플리케이션

- slapadd(8C) - 슬랩된 데이터베이스에 항목을 추가하는 데 사용되는 명령행 옵션에 대해 설명합니다.

- slapcat(8C) - 슬립 된 데이터베이스에서 LDIF 파일을 생성하는 데 사용되는 명령행 옵션에 대해 설명합니다.

- slapindex(8C) - 슬립 된 데이터베이스의 내용을 기반으로 인덱스를 다시 생성하는 데 사용되는 명령행 옵션에 대해 설명합니다.

- slappasswd(8C) - LDAP 디렉터리의 사용자 암호를 생성하는 데 사용되는 명령행 옵션을 설명합니다.

- 설정 파일

- ldap.conf(5) -

ldap.conf파일의 도움말 페이지는 LDAP 클라이언트의 구성 파일에서 사용할 수 있는 형식과 옵션을 설명합니다. - slapd-config(5) -

/etc/openldap/slapd.d구성 디렉터리 내에서 사용할 수 있는 형식 및 옵션을 설명합니다.

기타 리소스

- OpenLDAP 및 Mozilla NSS 호환성 계층 구현 세부 정보 NSS 데이터베이스 이전 버전과의 호환성.

- TLS/SSL을 사용하려면 어떻게 해야 합니까? OpenSSL을 사용하도록 OpenLDAP를 구성하는 방법에 대한 정보입니다.

III 부. 애플리케이션 보안

PAM( Pluggable Authentication Modules ) 사용 방법, Kerberos 인증 프로토콜 및 certmonger 데몬 사용 방법, 마지막으로SSO( Single Sign-On )에 대한 애플리케이션을 구성하는 방법에 대해 자세히 설명합니다.

10장. PAM(Pluggable Authentication Module) 사용

10.1. PAM 정보

- PAM은 다양한 애플리케이션과 함께 사용할 수 있는 공통 인증 체계를 제공합니다.

- PAM은 시스템 관리자에게 상당한 유연성과 인증에 대한 제어를 제공합니다.

- PAM은 개발자가 자체 인증 체계를 만들 필요 없이 프로그램을 작성할 수 있는 완전한 문서화된 단일 라이브러리를 제공합니다.

10.1.1. 기타 PAM 리소스

/usr/share/doc/pam-version#/ 디렉터리에는 시스템 관리자 가이드, 모듈 작성기 매뉴얼, 애플리케이션 개발자 매뉴얼, PAM 표준 DCE-RFC 86.0의 사본이 포함되어 있습니다.

10.1.2. 사용자 정의 PAM 모듈

/usr/share/doc/pam-devel-version#/ 디렉터리에 포함되어 있습니다.

10.2. PAM 구성 파일 정보

/etc/pam.d/ 디렉터리에 파일이 있습니다. 이 디렉터리의 각 파일의 이름은 액세스를 제어하는 서비스와 동일합니다. 예를 들어 로그인 프로그램은 서비스 이름을 login 로 정의하고 /etc/pam.d/login PAM 구성 파일을 설치합니다.

10.2.1. PAM 구성 파일 형식

module_interface control_flag module_name module_argumentsauth required pam_unix.so- auth - 이 모듈 인터페이스는 사용자를 인증합니다. 예를 들어 암호의 유효성을 요청하고 확인합니다. 이 인터페이스의 모듈은 그룹 멤버십과 같은 자격 증명을 설정할 수도 있습니다.

- account - 이 모듈 인터페이스는 액세스가 허용되는지 확인합니다. 예를 들어 사용자 계정이 만료되었는지 또는 사용자가 특정 시간에 로그인할 수 있는지 확인합니다.

- password - 이 모듈 인터페이스는 사용자 암호를 변경하는 데 사용됩니다.

- 세션 - 이 모듈 인터페이스는 사용자 세션을 구성하고 관리합니다. 이 인터페이스의 모듈은 사용자의 홈 디렉터리를 마운트하고 사용자의 사서함을 사용할 수 있도록 액세스를 허용하는 데 필요한 추가 작업도 수행할 수 있습니다.

pam_unix.so 는 4개의 모듈 인터페이스를 모두 제공합니다.

libpam 의 적절한 버전에 연결되어 있기 때문에 디렉터리 이름이 생략됩니다.

- required - 인증을 계속하려면 모듈 결과가 성공해야 합니다. 이 시점에서 테스트가 실패하면 해당 인터페이스를 참조하는 모든 모듈의 결과가 완료될 때까지 사용자에게 알리지 않습니다.

- 필수 조건 - 모듈 결과가 인증을 계속하려면 성공해야 합니다. 그러나 이 시점에서 테스트에 실패하면 첫 번째 실패 또는 필수 모듈 테스트를 반영하는 메시지와 함께 사용자에게 즉시 알림을 받습니다.

- sufficient - 모듈 결과가 실패하는 경우 무시됩니다. 그러나 모듈 결과에 sufficient 으로 플래그가 지정되어 있고 필요한 이전 모듈이 실패한 경우 다른 결과가 필요하지 않으며 사용자가 서비스에 인증됩니다.

- 선택 사항 - 모듈 결과가 무시됩니다. 다른 모듈이 인터페이스를 참조하지 않는 경우 성공적인 인증에만 선택 옵션으로 플래그가 지정됩니다.

- include - 다른 제어와 달리 모듈 결과가 처리되는 방법과 관련이 없습니다. 이 플래그는 지정된 매개 변수와 일치하는 구성 파일의 모든 행을 가져와 모듈에 인수로 추가합니다.

sufficient 또는 requisite 값을 사용하는 경우 모듈이 나열되는 순서가 인증 프로세스에 중요합니다.

[root@MyServer ~]# cat /etc/pam.d/setup

auth sufficient pam_rootok.so

auth include system-auth

account required pam_permit.so

session required pam_permit.soauth sufficient pam_rootok.so- 이 행은pam_rootok.so모듈을 사용하여 UID가 0인지 확인하여 현재 사용자가 root인지 확인합니다. 이 테스트에 성공하면 다른 모듈이 확인되지 않고 명령이 실행됩니다. 이 테스트가 실패하면 다음 모듈이 참조됩니다.auth include system-auth- 이 행에는/etc/pam.d/system-auth모듈의 콘텐츠가 포함되어 인증을 위해 이 콘텐츠를 처리합니다.계정 필수 pam_permit.so- 이 줄은pam_permit.so모듈을 사용하여 root 사용자 또는 콘솔에 로그인한 모든 사용자가 시스템을 재부팅할 수 있도록 허용합니다.세션 필수 pam_permit.so- 이 행은 세션 설정과 관련이 있습니다.pam_permit.so를 사용하면설정유틸리티가 실패하지 않습니다.

pam_pwquality.so 모듈은 암호가 얼마나 강하고 여러 개의 인수를 사용할 수 있는지 확인합니다. 다음 예에서 enforce_for_root 는 루트 사용자의 암호도 강력한 검사를 성공적으로 통과해야 하며 재시도는 사용자가 강력한 암호를 입력할 수 있는 세 가지 기회를 수신하도록 정의합니다.

password requisite pam_pwquality.so enforce_for_root retry=3journald 서비스에 오류를 보고합니다. journald 및 관련 journalctl 툴을 사용하는 방법에 대한 자세한 내용은 시스템 관리자 가이드를 참조하십시오.

journald 서비스는 Red Hat Enterprise Linux 7.1에서 도입되었습니다. 이전 버전의 Red Hat Enterprise Linux에서 대부분의 모듈은 오류를 /var/log/secure 파일에 보고합니다.

10.2.2. 주석이 있는 PAM 구성 예

예 10.1. 간단한 PAM 구성

#%PAM-1.0

auth required pam_securetty.so

auth required pam_unix.so nullok

auth required pam_nologin.so

account required pam_unix.so

password required pam_pwquality.so retry=3

password required pam_unix.so shadow nullok use_authtok

session required pam_unix.so- 첫 번째 줄은 행 시작 부분에 해시 표시(#)로 표시된 주석입니다.

- 로그인 인증을 위해 2-4개의 스택 3개 모듈을 행합니다.auth required pam_securetty.so - 이 모듈은 사용자가 root로 로그인하려고 하는 경우 해당 파일이 있는 경우 사용자가 로그인하는 TTY가

/etc/securetty파일에 나열되도록 합니다.TTY가 파일에 나열되지 않은 경우 root로 로그인하려고 하면로그인 잘못된메시지와 함께 실패합니다.auth required pam_unix.so nullok - 이 모듈은 사용자에게 암호를 묻는 다음/etc/passwd에 저장된 정보를 사용하여 암호를 확인하고, 존재하는 경우/etc/shadow.nullok 인수는pam_unix.so모듈을 지시하여 빈 암호를 허용합니다. - auth required pam_nologin.so - 최종 인증 단계입니다.

/etc/nologin파일이 있는지 확인합니다. 존재하고 사용자가 root가 아닌 경우 인증에 실패합니다.참고이 예제에서는 첫 번째 auth 모듈이 실패하더라도 세 개의 auth 모듈이 모두 확인됩니다. 이렇게 하면 사용자가 인증에 실패한 단계에서 알 수 없습니다. 공격자는 이러한 지식을 통해 시스템을 크래핑하는 방법을 보다 쉽게 줄일 수 있습니다. - 계정 필수 pam_unix.so - 이 모듈은 필요한 계정 확인을 수행합니다. 예를 들어 shadow 암호가 활성화된 경우

pam_unix.so모듈의 계정 인터페이스에서 계정이 만료되었는지 또는 사용자가 허용된 유예 기간 내에 암호를 변경하지 않았는지 확인합니다. - 암호 required pam_pwquality.so retry=3 - 암호가 만료된 경우

pam_pwquality.so모듈의 password 구성 요소에서 새 암호를 입력하라는 메시지를 표시합니다. 그런 다음 새로 생성된 암호를 테스트하여 사전 기반 암호 크래킹 프로그램으로 쉽게 결정할 수 있는지 확인합니다.retry=3 인수는 테스트가 처음으로 실패하면 사용자에게 강력한 암호를 만들 가능성이 두 개 더 있음을 나타냅니다. - 암호 required pam_unix.so shadow nullok use_authtok - 이 줄은 프로그램이

pam_unix.so모듈의 암호 인터페이스를 사용하여 사용자의 암호를 변경하는 경우 를 나타냅니다.- 인수 shadow 는 사용자의 암호를 업데이트할 때 섀도우 암호를 생성하도록 모듈에 지시합니다.

- nullok 인수는 사용자가 빈 암호 에서 암호를 변경할 수 있도록 모듈에 지시합니다. 그렇지 않으면 null 암호가 계정 잠금으로 처리됩니다.

- 이 행의 마지막 인수인 use_authtok 에서는 PAM 모듈을 스택할 때 순서가 중요합니다. 이 인수는 모듈에 새 암호를 요청하는 메시지를 표시하지 않도록 지시합니다. 대신 이전 암호 모듈에서 기록한 암호를 허용합니다. 이렇게 하면 모든 새 암호가 허용되기 전에 보안 암호를 위해

pam_pwquality.so테스트를 전달해야 합니다.

- 세션 required pam_unix.so - 최종 줄은

pam_unix.so모듈의 세션 인터페이스에 세션을 관리하도록 지시합니다. 이 모듈은 사용자 이름과 서비스 유형을 각 세션의 시작과 종료 시/var/log/secure에 기록합니다. 이 모듈은 추가 기능을 위해 다른 세션 모듈과 스택하여 보완할 수 있습니다.

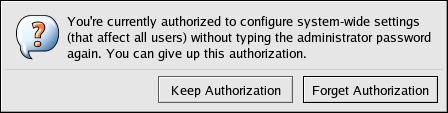

10.3. PAM 및 관리 인증 정보 캐싱

control-center 와 같은 Red Hat Enterprise Linux의 여러 그래픽 관리 툴은 사용자에게 pam_timestamp.so 모듈을 사용하여 최대 5분 동안 승격된 권한을 제공합니다. pam_timestamp.so 는 실제로 콘솔에 대한 물리적 액세스 권한이 있는 모든 사용자가 조작하기 때문에 이 메커니즘이 작동하는 방식을 이해하는 것이 중요합니다.

pam_timestamp.so 모듈은 타임스탬프 파일을 생성합니다. 기본적으로 이는 /var/run/sudo/ 디렉터리에 생성됩니다. 타임스탬프 파일이 이미 있으면 그래픽 관리 프로그램에서 암호를 묻는 메시지가 표시되지 않습니다. 대신 pam_timestamp.so 모듈은 타임스탬프 파일을 새로 고치고 사용자를 위해 예약되지 않은 5분의 추가 관리 액세스를 예약합니다.

/var/run/sudo/사용자 디렉터리에서 파일을 검사하여 타임스탬프 파일의 실제 상태를 확인할 수 있습니다. 데스크탑의 경우 관련 파일은 unknown:root 입니다. 이 항목이 있고 타임스탬프가 5분 미만인 경우 자격 증명이 유효합니다.

그림 10.1. 인증 아이콘

[D]

10.3.1. 공통 pam_timestamp 지시문

pam_timestamp.so 모듈은 다음 두 인터페이스를 제공합니다.

- auth

- 세션

pam_timestamp.so 에 대해 다음 옵션을 사용할 수 있습니다.

- timestamp_timeout: 타임스탬프 파일의 유효 기간(초)을 기본적으로 300분(five 분)으로 지정합니다.

- timestampdir: 기본적으로 /var/run/sudo/ )로 타임스탬프 파일이 저장되는 디렉터리를 지정합니다.

- 자세한 메시지는 verbose 또는 debug 를 사용할 수도 있습니다.

auth sufficient pam_timestamp.so timestamp_timeout=600

session optional pam_timestamp.sopam_timestamp(8) 도움말 페이지 및 pam.conf(5) 도움말 페이지도 참조하십시오.

10.3.2. 타임 스탬프 파일 제거

그림 10.2. 인증 대화 상자 비활성화

[D]

- ssh 를 사용하여 원격으로 시스템에 로그인한 경우 /sbin/pam_timestamp_check -k root 명령을 사용하여 타임스탬프 파일을 제거합니다.

- 권한이 있는 애플리케이션이 시작된 동일한 터미널 창에서 /sbin/pam_timestamp_check -k root 명령을 실행합니다.

- 처음

pam_timestamp.so모듈을 호출한 로그인 사용자는 /sbin/pam_timestamp_check -k 명령을 실행하는 사용자여야 합니다. 이 명령을 root로 실행하지 마십시오. - 아이콘에서 작업을 사용하지 않고 데스크탑의 인증 정보를 종료하는 것은 /sbin/pam_timestamp_check 명령을 사용하여 수행할 수 있습니다.

/sbin/pam_timestamp_check -k root </dev/null >/dev/null 2>/dev/null다른 모든 메서드는 명령이 실행된 PTY에서 자격 증명만 제거합니다.

pam_timestamp_check 를 사용하여 타임스탬프 파일 제거에 대한 자세한 내용은 pam_timestamp_check 도움말 페이지를 참조하십시오.

10.4. PAM 서비스의 도메인 제한

pam_ldap 와 같은 기존 PAM 모듈과 유사합니다. 이 모듈은 별도의 구성 파일을 PAM 모듈의 매개 변수로 사용할 수 있었습니다.

도메인에 대한 액세스를 제한하는 옵션

pam_trusted_usersin/etc/sssd/sssd.conf- 이 옵션은 SSSD에서 신뢰할 수 있는 PAM 서비스를 나타내는 숫자 UID 또는 사용자 이름 목록을 허용합니다. 기본 설정은

all입니다. 즉, 모든 서비스 사용자가 신뢰할 수 있으며 모든 도메인에 액세스할 수 있습니다. pam_public_domainsin/etc/sssd/sssd.conf- 이 옵션은 공용 SSSD 도메인 목록을 허용합니다. 공용 도메인은 신뢰할 수 없는 PAM 서비스 사용자의 경우에도 액세스할 수 있는 도메인입니다. 옵션에서는

all및none값도 허용합니다. 기본값은none입니다. 즉, 도메인은 공용이 아니며 신뢰할 수 없는 서비스 사용자가 도메인에 액세스할 수 없습니다. - PAM 구성 파일의

도메인 - 이 옵션은 PAM 서비스가 인증할 수 있는 도메인 목록을 지정합니다. 도메인을 지정하지 않고

도메인을사용하는 경우 PAM 서비스는 모든 도메인에 대해 인증할 수 없습니다. 예를 들면 다음과 같습니다.auth required pam_sss.so domains=PAM 구성 파일에서도메인을 사용하지 않는 경우 PAM 서비스는 신뢰할 수 있는 사용자로 서비스가 실행 중인 상태에서 모든 도메인에 대해 인증할 수 있습니다./etc/sssd/sssd.confSSSD 구성 파일의 domain 옵션도 SSSD가 인증을 시도하는 도메인 목록을 지정합니다.PAM 구성 파일의 domain 옵션은sssd.conf의 도메인 목록을 확장할 수 없습니다. 더 짧은 목록을 지정하여 도메인의sssd.conf목록만 제한할 수 있습니다.따라서 도메인이 PAM 파일에 지정되어 있지만sssd.conf에 없는 경우 PAM 서비스는 도메인에 대해 인증할 수 없습니다.

pam_trusted_users = all 및 pam_public_domains = none 은 모든 PAM 서비스 사용자가 신뢰할 수 있으며 모든 도메인에 액세스할 수 있음을 지정합니다. PAM 구성 파일의 domain 옵션은 액세스할 수 있는 도메인을 제한하도록 이 상황에서 사용할 수 있습니다.

sssd.conf 에 pam_public_domains 를 포함하는 동안 PAM 구성 파일의 도메인을 사용하여 도메인을 지정하는 경우 pam_public_domains 에도 도메인을 지정해야 할 수 있습니다. pam_public_domains 가 사용되지만 필요한 도메인을 포함하지 않으면 신뢰할 수 없는 사용자에서 실행되는 경우 PAM 서비스가 도메인에 대해 성공적으로 인증할 수 없습니다.

pam_trusted_users 및 pam_public_domains 옵션에 대한 자세한 내용은 sssd.conf(5) 도움말 페이지를 참조하십시오. PAM 구성 파일에 사용된 도메인 옵션에 대한 자세한 내용은 pam_sss(8) 도움말 페이지를 참조하십시오.

예 10.2. PAM 서비스의 도메인 제한

- SSSD가 필요한 도메인 또는 도메인에 액세스하도록 구성되어 있는지 확인합니다. SSSD를 인증할 수 있는

도메인은/etc/sssd/sssd.conf파일의 domain 옵션에 정의되어 있습니다.[sssd] domains = domain1, domain2, domain3 - PAM 서비스가 인증할 수 있는 도메인 또는 도메인을 지정합니다. 이렇게 하려면 PAM 구성 파일에서 domain

옵션을설정합니다. 예를 들어 다음과 같습니다.auth sufficient pam_sss.so forward_pass domains=domain1 account [default=bad success=ok user_unknown=ignore] pam_sss.so password sufficient pam_sss.so use_authtok

domain1 에 대해서만 인증할 수 있습니다.

11장. Kerberos 사용

11.1. Kerberos 정보

11.1.1. Kerberos 작동 방식의 기본 사항

그림 11.1. Kerberos 인증

- 영구 KEYRING ccache 유형, Red Hat Enterprise Linux 7의 기본 캐시

- Red Hat Enterprise Linux 7.4 이후의 대안 옵션인 KCM(System Security Services Daemon) KCM

- 파일

- DIR

- 메모리

kinit 와 같은 애플리케이션에서 일반적으로 사용하는 Kerberos 라이브러리는 KCM 클라이언트이며 데몬을 KCM 서버라고 합니다.

- 데몬은 상태를 저장하므로 Kerberos 자격 증명 캐시 갱신 또는 이전 ccache 가져오기와 같은 작업을 수행할 수 있습니다. 갱신 및 추적은 SSSD 자체에서 얻은 티켓뿐만 아니라

pam_sss.so를 통해 로그인을 통해 얻을 수 있을 뿐만 아니라 kinit 와 같이 얻은 티켓에도 사용할 수 있습니다. - 프로세스가 사용자 공간에서 실행되므로 커널 KEYRING과 달리 UID 이름 붙여넣기가 적용됩니다.

- 호출자의 UID와 컨테이너화된 환경에서는 모든 컨테이너에서 공유되는 커널 KEYRING 기반 캐시와 달리 KCM 서버의 진입점은 선택한 컨테이너에만 바인딩 마운트할 수 있는 UNIX 소켓입니다.

11.1.2. Kerberos 주체 이름 정보

identifier@REALMservice/FQDN@REALMsshd 데몬은 호스트 서비스 주체를 사용합니다.

/etc/krb5.keytab 에 저장됩니다.

www.example.com CNAME web-01.example.com

web-01.example.com A 192.0.2.145$ ssh www.example.com11.1.3. Domain-to-Realm Mapping 정보

foo.example.org → EXAMPLE.ORG

foo.example.com → EXAMPLE.COM

foo.hq.example.com → HQ.EXAMPLE.COM/etc/krb5.conf 파일의 domain_realm 섹션에 지정해야 합니다. 예를 들어 다음과 같습니다.

[domain_realm]

.example.com = EXAMPLE.COM

example.com = EXAMPLE.COM$ORIGIN example.com

_kerberos TXT "EXAMPLE.COM"11.1.4. 환경 요구 사항

/usr/share/doc/krb5-server-version-number 의 Kerberos 문서에서 다루는 올바르게 구성해야 합니다.

ntpd 서비스에 대한 자세한 내용은 /usr/share/doc/ntp-version-number/html/index.html 또는 ntpd(8) 도움말 페이지를 참조하십시오.

11.1.5. Kerberos 배포를 위한 고려 사항

- Kerberos는 각 사용자가 신뢰할 수 있지만 신뢰할 수 없는 네트워크에서 신뢰할 수 없는 호스트를 사용하고 있다고 가정합니다. 기본 목표는 암호화되지 않은 암호가 해당 네트워크에서 전송되지 않도록 하는 것입니다. 그러나 적절한 사용자 이외의 사용자가 인증에 사용되는 티켓을 발행하는 하나의 호스트에 액세스할 수 있는 경우, KDC - 전체 Kerberos 인증 시스템이 위험합니다.

- 애플리케이션이 Kerberos 라이브러리를 사용하려면 해당 소스를 수정하여 Kerberos 라이브러리를 적절하게 호출해야 합니다. 이러한 방식으로 수정된 애플리케이션은 Kerberos 인식으로 간주됩니다. 일부 애플리케이션의 경우 애플리케이션 크기 또는 설계로 인해 문제가 될 수 있습니다. 호환되지 않는 다른 애플리케이션의 경우 서버와 클라이언트에서 통신하는 방식을 변경해야 합니다. 이 작업에도 광범위한 프로그래밍이 필요할 수 있습니다. 기본적으로 Kerberos 지원이 없는 클로즈드 소스 애플리케이션이 가장 문제가 되는 경우가 많습니다.

- Kerberos로 네트워크를 보호하려면 암호화되지 않은 암호를 전송하는 모든 클라이언트 및 서버 애플리케이션의 Kerberos 인식 버전을 사용하거나 해당 클라이언트 및 서버 애플리케이션을 사용하지 않아야 합니다.

/etc/passwd또는/etc/shadow와 같은 표준 UNIX 암호 데이터베이스에서 사용자 암호를 Kerberos 암호 데이터베이스로 마이그레이션하는 것은 번거로울 수 있습니다. 이 작업을 수행하는 자동화된 메커니즘은 없습니다. 마이그레이션 방법은 Kerberos를 배포하는 특정 방식에 따라 크게 달라질 수 있습니다. 따라서 ID 관리 기능을 사용하는 것이 좋습니다. 이 기능에는 특수화된 툴과 마이그레이션 방법이 있습니다.

11.1.6. Kerberos 추가 리소스

| 문서 | 위치 |

|---|---|

| Kerberos V5 설치 가이드 (PostScript와 HTML 모두) | /usr/share/doc/krb5-server-version-number |

| Kerberos V5 시스템 관리자 가이드 (PostScript와 HTML 모두) | /usr/share/doc/krb5-server-version-number |

| Kerberos V5 UNIX 사용자 가이드 (PostScript와 HTML 모두) | /usr/share/doc/krb5-workstation-version-number |

| "Kerberos: MIT의 Network Authentication Protocol" 웹 페이지 | http://web.mit.edu/kerberos/www/ |

| 인증 시스템 설계: 2004년에 Bill Bryant가 제작한 Scenes의 대화 상자. 2005년 Theodore Ts'o에 의해 수정됨. 이 문서는 Kerberos 스타일 인증 시스템을 만들 때 고려해야 하는 두 개발자 간의 대화입니다. 토론의 대화 스타일은 Kerberos에 익숙하지 않은 사람들에게 좋은 출발점입니다. | http://web.mit.edu/kerberos/www/dialogue.html |

| Kerberos 인식 네트워크를 만들기 위한 기사. | http://www.ornl.gov/~jar/HowToKerb.html |

| manpage | Description |

|---|---|

| 클라이언트 애플리케이션 | |

kerberos | 자격 증명이 작동하는 방법을 설명하고 Kerberos 티켓을 가져오고 삭제하기 위한 권장 사항을 제공하는 Kerberos 시스템을 소개합니다. 도움말 페이지의 맨 아래에는 여러 관련 도움말 페이지를 참조합니다. |

| kinit | 이 명령을 사용하여 티켓을 받고 캐시하는 방법을 설명합니다. |

| kdestroy | 이 명령을 사용하여 Kerberos 자격 증명을 삭제하는 방법을 설명합니다. |

| klist | 이 명령을 사용하여 캐시된 Kerberos 자격 증명을 나열하는 방법을 설명합니다. |

| 관리 애플리케이션 | |

| kadmin | 이 명령을 사용하여 Kerberos V5 데이터베이스를 관리하는 방법을 설명합니다. |

| kdb5_util | 이 명령을 사용하여 Kerberos V5 데이터베이스에서 낮은 수준의 관리 기능을 생성하고 수행하는 방법을 설명합니다. |

| 서버 애플리케이션 | |

| krb5kdc | Kerberos V5 KDC에 사용 가능한 명령줄 옵션을 설명합니다. |

| kadmind | Kerberos V5 관리 서버에 사용 가능한 명령줄 옵션을 설명합니다. |

| 설정 파일 | |

krb5.conf | 는 Kerberos V5 라이브러리의 구성 파일 내에서 사용할 수 있는 형식 및 옵션을 설명합니다. |

kdc.conf | 는 Kerberos V5 AS 및 KDC의 구성 파일 내에서 사용 가능한 형식 및 옵션을 설명합니다. |

11.2. Kerberos KDC 구성

11.2.1. 마스터 KDC 서버 구성

- KDC에 필요한 패키지를 설치합니다.

[root@server ~]# yum install krb5-server krb5-libs krb5-workstation - 영역 이름 및 domain-to-realm 매핑을 반영하도록

/etc/krb5.conf및/var/kerberos/krb5kdc/kdc.conf구성 파일을 편집합니다. 예를 들어 다음과 같습니다.[logging] default = FILE:/var/log/krb5libs.log kdc = FILE:/var/log/krb5kdc.log admin_server = FILE:/var/log/kadmind.log [libdefaults] default_realm = EXAMPLE.COM dns_lookup_realm = false dns_lookup_kdc = false ticket_lifetime = 24h renew_lifetime = 7d forwardable = true allow_weak_crypto = true [realms] EXAMPLE.COM = { kdc = kdc.example.com.:88 admin_server = kdc.example.com default_domain = example.com } [domain_realm] .example.com = EXAMPLE.COM example.com = EXAMPLE.COMEXAMPLE.COM 및 example. com 의 인스턴스를 올바른 도메인 이름으로 교체하여 간단한 영역을 생성할 수 있습니다. 올바른 형식으로 대문자 및 소문자를 유지하고 KDC를 kerberos.example.com 에서 Kerberos 서버의 이름으로 변경하여 만들 수 있습니다. 관례적으로 모든 영역 이름은 대문자이며 모든 DNS 호스트 이름과 도메인 이름은 소문자가 됩니다. 이러한 구성 파일의 도움말 페이지에는 파일 형식에 대한 전체 세부 정보가 있습니다. - kdb5_util 유틸리티를 사용하여 데이터베이스를 생성합니다.