块设备指南

管理、创建、配置和使用 Red Hat Ceph Storage 块设备

摘要

第 1 章 Ceph 块设备简介

块是具有一定长度的一组字节序列,例如 512 字节的数据块。将多个块组合到一个文件中,可用作您可以从中读取和写入的存储设备。基于块的存储接口是使用旋转介质存储数据的最常见的方式,例如:

- 硬盘驱动器

- CD/DVD 磁盘

- 软盘

- 传统的 9 轨磁带

因为块设备的广泛使用,虚拟块设备成为与 Red Hat Ceph Storage 等海量数据存储系统交互的理想候选者。

Ceph 块设备是精简调配、可调整大小的,并在 Ceph 存储集群中的多个对象存储设备 (OSD) 上存储数据分条。Ceph 块设备也称为可靠的自主分布式对象存储 (RADOS) 块设备(RBD)。Ceph 块设备利用 RADOS 功能,例如:

- 快照

- 复制

- 数据一致性

Ceph 块设备利用 librbd 库与 OSD 交互。

Ceph 块设备为内核虚拟机 (KVM)(如快速仿真器(QEMU))和基于云的计算系统(如 OpenStack)提供高性能,它们依赖于 libvirt 和 QEMU 实用程序与 Ceph 块设备集成。您可以使用同一个存储集群同时运行 Ceph 对象网关和 Ceph 块设备。

若要使用 Ceph 块设备,您需要有权访问正在运行的 Ceph 存储集群。详情请参阅 Red Hat Ceph Storage 指南中的安装 Red Hat Ceph Storage 集群。

第 2 章 Ceph 块设备命令

作为存储管理员,熟悉 Ceph 的块设备命令可帮助您有效管理 Red Hat Ceph Storage 集群。您可以创建和管理块设备池和镜像,以及启用和禁用 Ceph 块设备的各种功能。

2.1. 先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

2.2. 显示命令帮助

显示命令行界面中的命令和子命令在线帮助。

-h 选项仍然显示所有可用命令的帮助信息。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 客户端节点的根级别访问权限。

流程

使用

rbd help命令显示特定rbd命令及其子命令的帮助信息:语法

rbd help COMMAND SUBCOMMAND显示

snap list命令的帮助信息:[root@rbd-client ~]# rbd help snap list

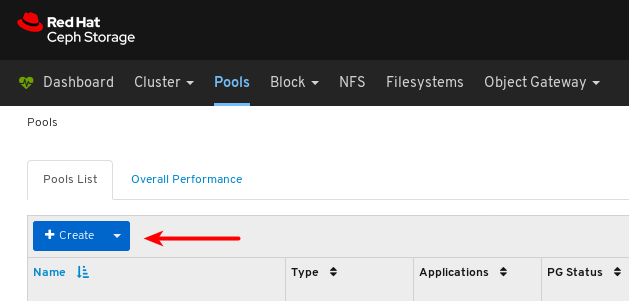

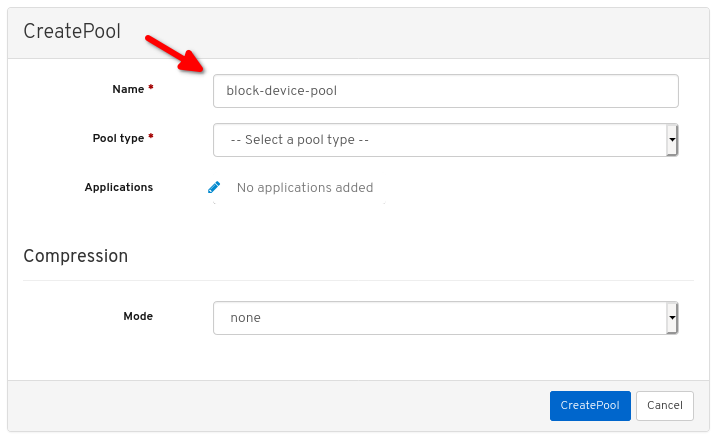

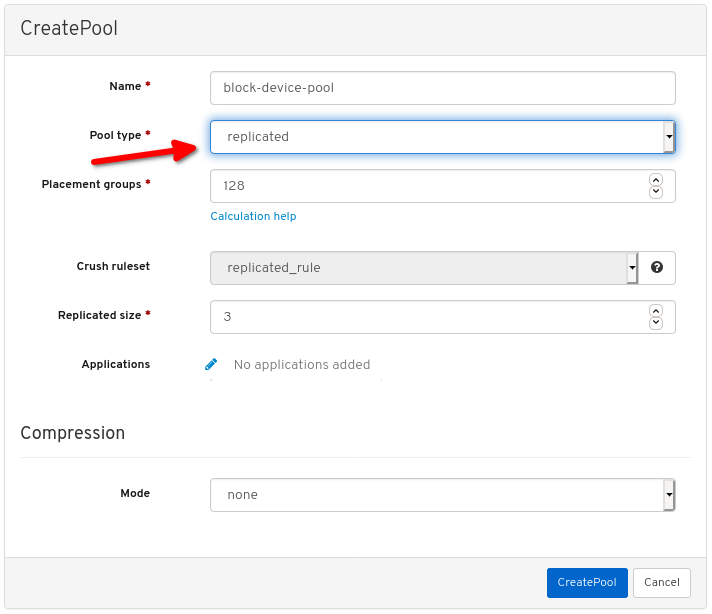

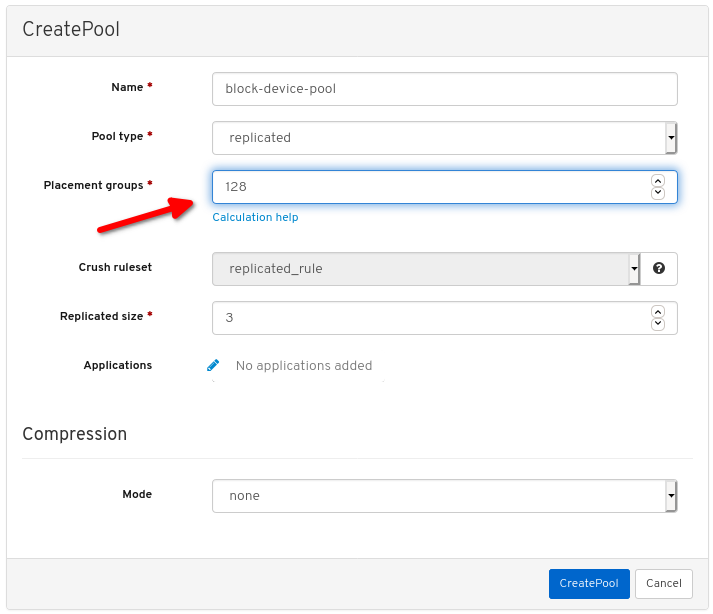

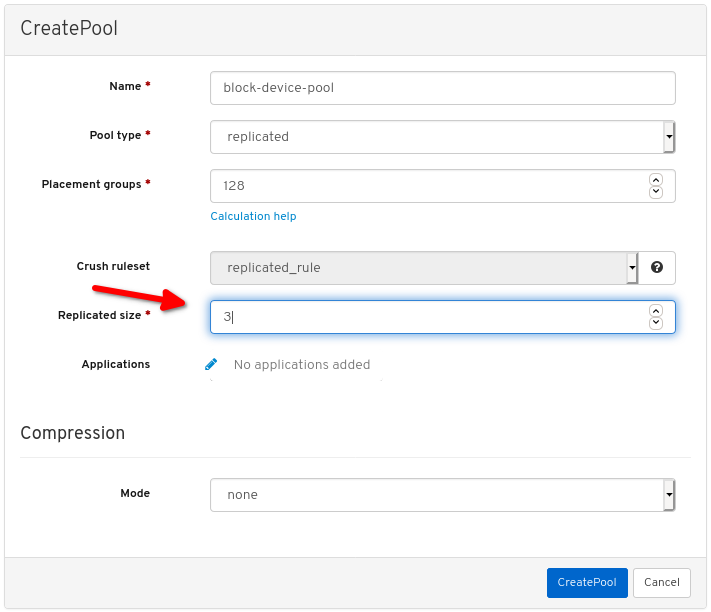

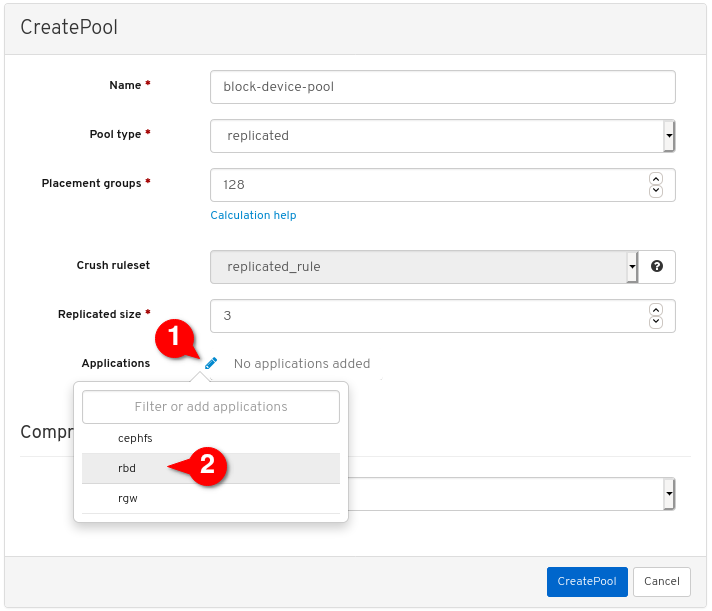

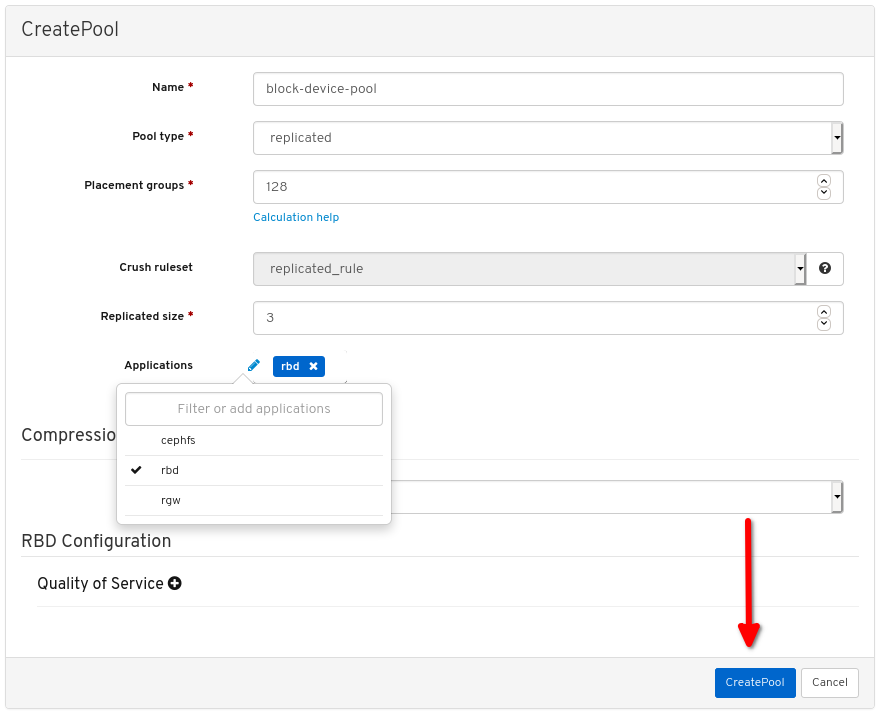

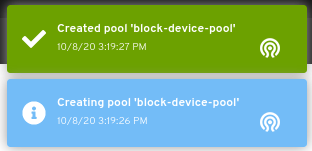

2.3. 创建块设备池

在使用块设备客户端之前,请确保已启用并初始化 rbd 的池。

您必须先创建一个池,然后才能将它指定为来源。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 客户端节点的根级别访问权限。

流程

要创建

rbd池,请执行以下操作:语法

ceph osd pool create POOL_NAME PG_NUM ceph osd pool application enable POOL_NAME rbd rbd pool init -p POOL_NAME示例

[root@rbd-client ~]# ceph osd pool create example 128 [root@rbd-client ~]# ceph osd pool application enable example rbd [root@rbd-client ~]# rbd pool init -p example

其它资源

- 如需了解更多详细信息,请参见 Red Hat Ceph Storage 策略指南中的 池 一章。

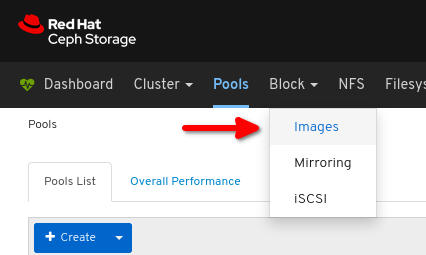

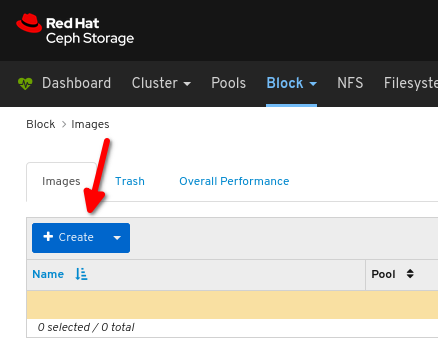

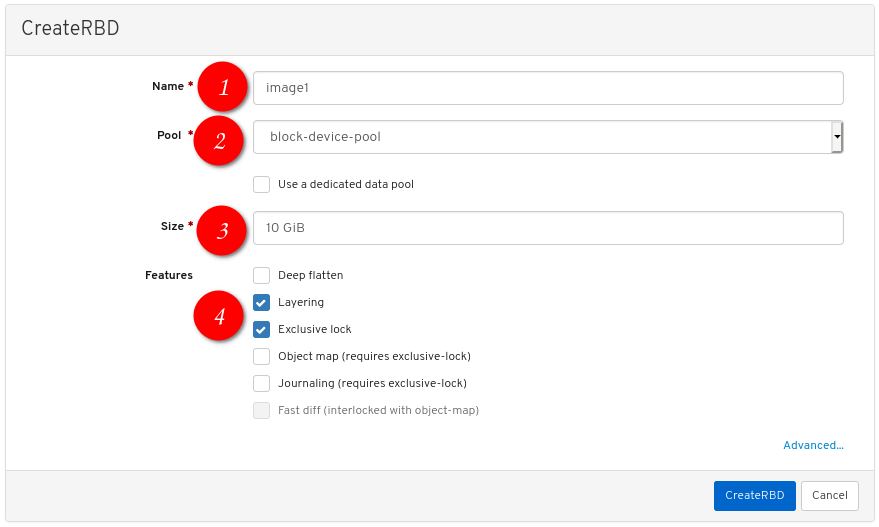

2.4. 创建块设备镜像

在添加块设备到节点之前,在 Ceph 存储集群中为其创建镜像。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 客户端节点的根级别访问权限。

流程

要创建块设备镜像,请执行以下命令:

语法

rbd create IMAGE_NAME --size MEGABYTES --pool POOL_NAME示例

[root@rbd-client ~]# rbd create data --size 1024 --pool stack本例创建一个名为

data的 1 GB 镜像,该镜像将信息存储在名为stack的池中。注意在创建镜像之前,确保池存在。

其它资源

- 如需了解更多详细信息,请参阅 Red Hat Ceph Storage 块设备指南中的创建块设备池部分。

2.5. 列出块设备镜像

列出块设备镜像。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 客户端节点的根级别访问权限。

流程

若要列出

rbd池中的块设备,可执行下列命令(rbd是默认的池名称):[root@rbd-client ~]# rbd ls要列出特定池中的块设备,请执行以下命令,但将

POOL_NAME替换为池的名称:语法

rbd ls POOL_NAME示例

[root@rbd-client ~]# rbd ls swimmingpool

2.6. 检索块设备镜像信息

检索块设备镜像上的信息。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 客户端节点的根级别访问权限。

流程

要从特定镜像检索信息,请执行以下操作,但将

IMAGE_NAME替换为镜像的名称:语法

rbd --image IMAGE_NAME info示例

[root@rbd-client ~]# rbd --image foo info要从池中的镜像检索信息,请执行以下命令,但将

IMAGE_NAME替换为镜像的名称,并将POOL_NAME替换为池的名称:语法

rbd --image IMAGE_NAME -p POOL_NAME info示例

[root@rbd-client ~]# rbd --image bar -p swimmingpool info

2.7. 重新定义块设备镜像大小

Ceph 块设备镜像是精简配置。在开始将数据保存到其中之前,它们不会实际使用任何物理存储。但是,它们具有您通过 --size 选项设置的最大容量。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 客户端节点的根级别访问权限。

流程

增加或减少 Ceph 块设备镜像的最大大小:

语法

[root@rbd-client ~]# rbd resize --image IMAGE_NAME --size SIZE

2.8. 删除块设备镜像

删除块设备镜像。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 客户端节点的根级别访问权限。

流程

要删除块设备,请执行以下操作,但将

IMAGE_NAME替换为您要删除的镜像的名称:语法

rbd rm IMAGE_NAME示例

[root@rbd-client ~]# rbd rm foo要从池中移除块设备,请执行以下操作,但将

IMAGE_NAME替换为要删除的镜像名称,并将POOL_NAME替换为池的名称:语法

rbd rm IMAGE_NAME -p POOL_NAME示例

[root@rbd-client ~]# rbd rm bar -p swimmingpool

2.9. 使用 trash 命令管理块设备镜像

RADOS 块设备 (RBD) 镜像可以使用 rbd trash 命令移到回收站中。

这个命令提供了广泛的选项,例如:

- 从回收站中删除镜像。

- 从回收站中列出镜像.

- 防止从回收站中删除镜像。

- 从回收站中删除镜像.

- 从回收站中恢复镜像

- 从回收站中恢复镜像并对其进行重命名。

- 从回收站中清除过期的镜像。

- 调度从回收站中清除。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 客户端节点的根级别访问权限。

流程

将镜像移动到回收站:

语法

rbd trash mv POOL_NAME/IMAGE_NAME示例

[root@rbd-client ~]# rbd trash mv mypool/myimage镜像处于回收站中后,将分配一个唯一镜像 ID。

注意如果需要使用任何回收选项,则在指定镜像时需要此镜像 ID。

列出回收站中的镜像:

语法

rbd trash ls POOL_NAME示例

[root@rbd-client ~]# rbd trash ls mypool 1558a57fa43b rename_image唯一的 IMAGE_ID

1558a57fa43b可用于任何垃圾选项。将镜像移动到回收站中,并提提从回收站中删除镜像:

语法

rbd trash mv POOL_NAME/IMAGE_NAME --expires-at "EXPIRATION_TIME"EXPIRATION_TIME 可以是秒数、小时、日期、时间为"HH:MM:SS"或"tomorrow"。

示例

[root@rbd-client ~]# rbd trash mv mypool/myimage --expires-at "60 seconds"在本例中,

myimage被移到 trash。但是,在 60 秒前,您无法从回收中删除它。从回收站中恢复镜像:

语法

rbd trash restore POOL_NAME/IMAGE_ID示例

[root@rbd-client ~]# rbd trash restore mypool/14502ff9ee4d从回收站中删除镜像:

语法

rbd trash rm POOL_NAME/IMAGE_ID [--force]示例

[root@rbd-client ~]# rbd trash rm mypool/14502ff9ee4d Removing image: 100% complete...done.如果镜像延迟删除,则不能将其从回收站中删除,直到过期为止。您收到以下出错信息:

示例

Deferment time has not expired, please use --force if you really want to remove the image Removing image: 0% complete...failed. 2021-12-02 06:37:49.573 7fb5d237a500 -1 librbd::api::Trash: remove: error: deferment time has not expired.重要从回收站中删除镜像后,便无法恢复。

重命名镜像,然后从回收站中恢复:

语法

rbd trash restore POOL_NAME/IMAGE_ID --image NEW_IMAGE_NAME示例

[root@rbd-client ~]# rbd trash restore mypool/14502ff9ee4d --image test_image从回收站中删除过期的镜像:

语法

rbd trash purge POOL_NAME示例

[root@rbd-client ~]# rbd trash purge mypool在本例中,从

mypool遍历的所有镜像都会被移除。

2.10. 启用和禁用镜像功能

您可以在现有镜像上启用或禁用镜像功能,如 fast-diff、exclusive-lock、object-map 或 journaling。

deep flatten 功能只能在现有的镜像上禁用,而不能启用。要使用 deep flatten 功能,需要在创建镜像时启用它。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 客户端节点的根级别访问权限。

流程

要启用某一功能,请执行以下操作:

语法

rbd feature enable POOL_NAME/IMAGE_NAME FEATURE_NAME在

data池中的image1镜像上启用exclusive-lock功能:示例

[root@rbd-client ~]# rbd feature enable data/image1 exclusive-lock重要如果启用了

fast-diff和object-map功能,则重建对象映射:+ 语法

rbd object-map rebuild POOL_NAME/IMAGE_NAME

要禁用某一功能,请执行以下操作:

语法

rbd feature disable POOL_NAME/IMAGE_NAME FEATURE_NAME在

data池中禁用image2镜像的fast-diff功能:示例

[root@rbd-client ~]# rbd feature disable data/image2 fast-diff

2.11. 使用镜像元数据

Ceph 支持以键值对的形式添加自定义镜像元数据添。这些键值对没有严格的格式限制。

此外,通过使用元数据,您可以为特定镜像设置 RADOS 块设备 (RBD) 配置参数。

使用 rbd image-meta 命令处理元数据。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 客户端节点的根级别访问权限。

流程

设置新的元数据键值对:

语法

rbd image-meta set POOL_NAME/IMAGE_NAME KEY VALUE示例

[root@rbd-client ~]# rbd image-meta set data/dataset last_update 2016-06-06本例将

last_update键设置为data池中dataset镜像的2016-06-06值。删除元数据键值对:

语法

rbd image-meta remove POOL_NAME/IMAGE_NAME KEY示例

[root@rbd-client ~]# rbd image-meta remove data/dataset last_update本例从

data池中的dataset镜像中删除last_update键值对。查看一个键的值:

语法

rbd image-meta get POOL_NAME/IMAGE_NAME KEY示例

[root@rbd-client ~]# rbd image-meta get data/dataset last_update这个示例查看

last_update键的值。显示镜像中的所有元数据:

语法

rbd image-meta list POOL_NAME/IMAGE_NAME示例

[root@rbd-client ~]# rbd data/dataset image-meta list本例列出了为

data池中dataset镜像设置的元数据。覆盖特定镜像的 Ceph 配置文件中设置的 RBD 镜像配置设置:

语法

rbd config image set POOL_NAME/IMAGE_NAME PARAMETER VALUE示例

[root@rbd-client ~]# rbd config image set data/dataset rbd_cache false本例为

data池中的dataset镜像禁用 RBD 缓存。

其它资源

- 如需了解可能配置选项列表,请参阅 Red Hat Ceph Storage 块设备指南中的块设备常规选项部分。

2.12. 在池之间移动镜像

您可以在同一集群内的不同池之间移动 RADOS 块设备 (RBD) 镜像。迁移可以在复制池之间、纠删代码池之间,或者在复制池和纠删代码池之间迁移。

在此过程中,源镜像会复制到具有所有快照历史记录的目标镜像,也可选择性地复制到源镜像的父镜像中,以帮助保留稀疏性。源镜像是只读的,目标镜像是可写的。目标镜像在迁移过程中链接到源镜像。

您可以在使用新目标镜像时安全地在后台运行此过程。但是,在准备步骤前停止使用目标镜像的所有客户端,以确保更新使用该镜像的客户端以指向新的目标镜像。

krbd 内核模块目前不支持实时迁移。

先决条件

- 停止所有使用该源镜像的客户端。

- 客户端节点的根级别访问权限。

流程

通过创建跨链接源和目标镜像的新目标镜像准备迁移:

语法

rbd migration prepare SOURCE_IMAGE TARGET_IMAGE替换:

- SOURCE_IMAGE,带有要移动的镜像的名称。使用 POOL/IMAGE_NAME 格式。

- TARGET_IMAGE,带有新镜像的名称。使用 POOL/IMAGE_NAME 格式。

示例

[root@rbd-client ~]# rbd migration prepare data/source stack/target验证新目标镜像的状态,这应该为

prepared:语法

rbd status TARGET_IMAGE示例

[root@rbd-client ~]# rbd status stack/target Watchers: none Migration: source: data/source (5e2cba2f62e) destination: stack/target (5e2ed95ed806) state: prepared- (可选)使用新目标镜像名称重新启动客户端。

将源镜像复制到目标镜像:

语法

rbd migration execute TARGET_IMAGE示例

[root@rbd-client ~]# rbd migration execute stack/target确保迁移已完成:

示例

[root@rbd-client ~]# rbd status stack/target Watchers: watcher=1.2.3.4:0/3695551461 client.123 cookie=123 Migration: source: data/source (5e2cba2f62e) destination: stack/target (5e2ed95ed806) state: executed通过删除源镜像和目标镜像之间的跨链接来提交迁移,这也会移除源镜像:

语法

rbd migration commit TARGET_IMAGE示例

[root@rbd-client ~]# rbd migration commit stack/target如果源镜像是一个或多个克隆的父镜像,请在确保克隆镜像不在使用后使用

--force选项:示例

[root@rbd-client ~]# rbd migration commit stack/target --force- 如果您在准备步骤后没有重新启动客户端,请使用新目标镜像名称重启客户端。

2.13. rbdmap 服务

systemd 单元文件 rbdmap.service 包含在 ceph-common 软件包中。rbdmap.service 单元执行 rbdmap shell 脚本。

此脚本自动为一个或多个 RBD 镜像自动映射和取消 map RADOS 块设备 (RBD)。脚本可以随时手动运行,但典型的用例是在引导时自动挂载 RBD 镜像,并在关机时卸载。脚本采用单个参数,可以是 map (用于挂载)或 unmap(卸载)RBD 镜像。脚本解析配置文件,默认为 /etc/ceph/rbdmap,但可使用名为 RBDMAPFILE 的环境变量来覆盖。配置文件的每一行对应于 RBD 镜像。

配置文件格式的格式如下:

IMAGE_SPEC RBD_OPTS

其中 IMAGE_SPEC 指定 POOL_NAME / IMAGE_NAME,或仅使用 IMAGE_NAME,在这种情况下,POOL_NAME 默认为 rbd。RBD_OPTS 是要传递到底层 rbd map 命令的选项列表。这些参数及其值应指定为用逗号分开的字符串:

OPT1=VAL1,OPT2=VAL2,…,OPT_N=VAL_N

这将导致脚本发出类似如下的 rbd map 命令:

rbd map POOLNAME/IMAGE_NAME --OPT1 VAL1 --OPT2 VAL2

对于包含逗号或相等符号的选项和值,可以使用简单的符号来防止替换它们。

成功后,rbd map 操作会将镜像映射到 /dev/rbdX 设备,此时会触发一个 udev 规则来创建一个友好的设备名称 symlink,如 /dev/rbd/POOL_NAME/IMAGE_NAME 指向实际映射的设备。要成功挂载或卸载,友好的设备名称必须在 /etc/fstab 文件中具有对应的条目。为 RBD 镜像编写 /etc/fstab 条目时,最好指定 noauto 或 nofail 挂载选项。这可防止 init 系统在设备存在前尝试过早挂载该设备。

2.14. 配置 rbdmap 服务

要在引导时或关机时自动映射和挂载或取消 map 和卸载 RADOS 块设备 (RBD)。

先决条件

- 对执行挂载的节点的根级别访问权限。

-

安装

ceph-common软件包.

流程

-

打开并编辑

/etc/ceph/rbdmap配置文件。 将 RBD 镜像或镜像添加到配置文件中:

示例

foo/bar1 id=admin,keyring=/etc/ceph/ceph.client.admin.keyring foo/bar2 id=admin,keyring=/etc/ceph/ceph.client.admin.keyring,options='lock_on_read,queue_depth=1024'- 保存对配置文件的更改。

启用 RBD 映射服务:

示例

[root@client ~]# systemctl enable rbdmap.service

2.15. 使用命令行界面监控 Ceph 块设备的性能

自 Red Hat Ceph Storage 4.1 开始,在 Ceph OSD 和管理器组件中集成了性能指标收集框架。此框架提供了一种内置方法,用于生成和处理构建其他 Ceph 块设备性能监控解决方案的性能指标。

新的 Ceph 管理器模块rbd_support 在启用时聚合性能指标。rbd 命令具有两个新操作:iotop 和 iostat。

这些操作的初始使用可能需要大约 30 秒时间来填充数据字段。

先决条件

- 对 Ceph 监控节点的用户级别访问权限.

流程

启用

rbd_supportCeph Manager 模块:示例

[user@mon ~]$ ceph mgr module enable rbd_support显示"iotop"的镜像格式:

示例

[user@mon ~]$ rbd perf image iotop注意可以使用右箭头键对 write ops、read-ops、write-bytes、read-latency 和 read-latency 列进行动态排序。

显示镜像的"iostat"样式:

示例

[user@mon ~]$ rbd perf image iostat注意此命令的输出可以是 JSON 或 XML 格式,然后使用其他命令行工具进行排序。

2.16. 其它资源

-

有关映射和取消映射块设备的详情,请查看 第 3 章

rbd内核模块。

第 3 章 rbd 内核模块

作为存储管理员,您可以通过 rbd 内核模块访问 Ceph 块设备。您可以映射和取消映射块设备,并显示这些映射。此外,您可以通过 rbd 内核模块获取镜像列表。

用户可以使用 Red Hat Enterprise Linux (RHEL) 以外的 Linux 发行版本中的内核客户端,但并不被支持。如果在存储集群中使用这些内核客户端时发现问题,红帽会解决这些问题,但是如果发现根本原因在内核客户端一侧,则软件供应商必须解决这个问题。

3.1. 先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

3.2. 创建 Ceph 块设备并从 Linux 内核模块客户端使用它

作为存储管理员,您可以在 Red Hat Ceph Storage 控制面板中为 Linux 内核模块客户端创建 Ceph 块设备。作为系统管理员,您可以使用命令行将该块设备映射到 Linux 客户端,并进行分区、格式化和挂载。之后,您可以为其读取和写入文件。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 一个 Red Hat Enterprise Linux 客户端。

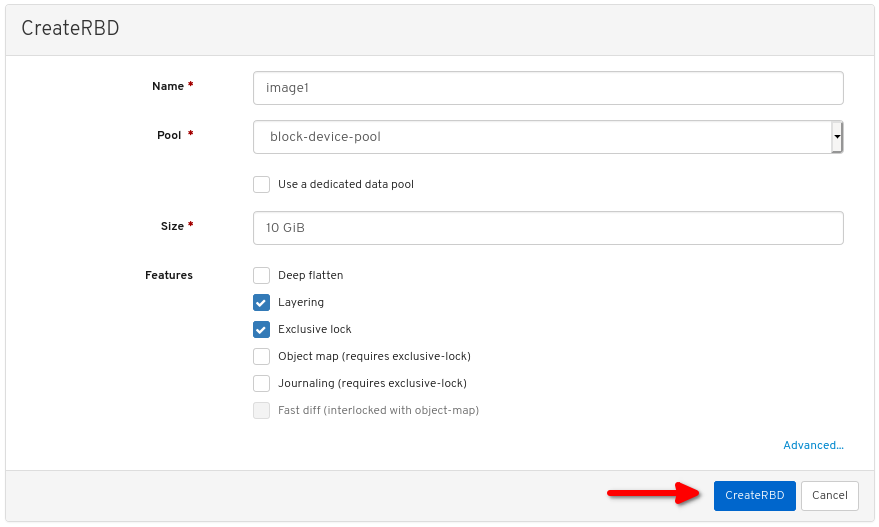

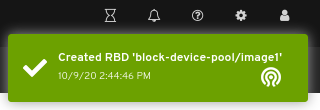

3.2.1. 使用控制面板为 Linux 内核模块客户端创建 Ceph 块设备

您可以通过仅启用其所需的功能,使用控制面板 Web 界面为 Linux 内核模块客户端创建专用的 Ceph 块设备。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

流程

其它资源

- 如需更多信息,请参阅使用命令行映射并在 Linux 中挂载 Ceph 块设备。

- 如需更多信息,请参阅控制面板指南。

3.2.2. 使用命令行映射并挂载 Ceph 块设备到 Linux 上

您可以使用 Linux rbd 内核模块从 Red Hat Enterprise Linux 客户端映射 Ceph 块设备。映射之后,您可以对其进行分区、格式化和挂载,以便您可以将文件写入到其中。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 为 Linux 内核模块客户端创建了 Ceph 块设备。

- 一个 Red Hat Enterprise Linux 客户端。

流程

在 Red Hat Enterprise Linux 客户端节点上,启用 Red Hat Ceph Storage 4 Tools 存储库:

Red Hat Enterprise Linux 7

[root@client1 ~]# subscription-manager repos --enable=rhel-7-server-rhceph-4-tools-rpmsRed Hat Enterprise Linux 8

[root@client1 ~]# subscription-manager repos --enable=rhceph-4-tools-for-rhel-8-x86_64-rpms安装

ceph-commonRPM 软件包:Red Hat Enterprise Linux 7

[root@client1 ~]# yum install ceph-commonRed Hat Enterprise Linux 8

[root@client1 ~]# dnf install ceph-common将 Ceph 配置文件从 monitor 节点复制到客户端节点:

scp root@MONITOR_NODE:/etc/ceph/ceph.conf /etc/ceph/ceph.conf示例

[root@client1 ~]# scp root@cluster1-node2:/etc/ceph/ceph.conf /etc/ceph/ceph.conf root@192.168.0.32's password: ceph.conf 100% 497 724.9KB/s 00:00将密钥文件从 monitor 节点复制到客户端节点:

scp root@MONITOR_NODE:/etc/ceph/ceph.client.admin.keyring /etc/ceph/ceph.client.admin.keyring示例

[root@client1 ~]# scp root@cluster1-node2:/etc/ceph/ceph.client.admin.keyring /etc/ceph/ceph.client.admin.keyring root@192.168.0.32's password: ceph.client.admin.keyring 100% 151 265.0KB/s 00:00映射镜像:

rbd map --pool POOL_NAME IMAGE_NAME --id admin示例

[root@client1 ~]# rbd map --pool block-device-pool image1 --id admin /dev/rbd0 [root@client1 ~]#在块设备中创建分区表:

parted /dev/MAPPED_BLOCK_DEVICE mklabel msdos示例

[root@client1 ~]# parted /dev/rbd0 mklabel msdos Information: You may need to update /etc/fstab.为 XFS 文件系统创建分区:

parted /dev/MAPPED_BLOCK_DEVICE mkpart primary xfs 0% 100%示例

[root@client1 ~]# parted /dev/rbd0 mkpart primary xfs 0% 100% Information: You may need to update /etc/fstab.格式化分区:

mkfs.xfs /dev/MAPPED_BLOCK_DEVICE_WITH_PARTITION_NUMBER示例

[root@client1 ~]# mkfs.xfs /dev/rbd0p1 meta-data=/dev/rbd0p1 isize=512 agcount=16, agsize=163824 blks = sectsz=512 attr=2, projid32bit=1 = crc=1 finobt=1, sparse=1, rmapbt=0 = reflink=1 data = bsize=4096 blocks=2621184, imaxpct=25 = sunit=16 swidth=16 blks naming =version 2 bsize=4096 ascii-ci=0, ftype=1 log =internal log bsize=4096 blocks=2560, version=2 = sectsz=512 sunit=16 blks, lazy-count=1 realtime =none extsz=4096 blocks=0, rtextents=0创建要挂载新文件系统的目录:

mkdir PATH_TO_DIRECTORY示例

[root@client1 ~]# mkdir /mnt/ceph挂载文件系统:

mount /dev/MAPPED_BLOCK_DEVICE_WITH_PARTITION_NUMBER PATH_TO_DIRECTORY示例

[root@client1 ~]# mount /dev/rbd0p1 /mnt/ceph/验证文件系统是否已挂载并显示正确的大小:

df -h PATH_TO_DIRECTORY示例

[root@client1 ~]# df -h /mnt/ceph/ Filesystem Size Used Avail Use% Mounted on /dev/rbd0p1 10G 105M 9.9G 2% /mnt/ceph

其它资源

- 如需更多信息,请参阅使用仪表板为 Linux 内核模块客户端创建 Ceph 块设备。

- 如需更多信息,请参阅为 Red Hat Enterprise Linux 8 管理文件系统。

- 如需更多信息,请参阅 Red Hat Enterprise Linux 7 的存储管理指南。

3.3. 获取镜像列表

获取 Ceph 块设备镜像的列表。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 节点的根级别访问权限。

流程

要挂载块设备镜像,首先返回镜像列表:

[root@rbd-client ~]# rbd list

3.4. 映射块设备

使用 rbd 将镜像名称映射到内核模块。您必须指定镜像名称、池名称和用户名。RBD 将加载 RBD 内核模块(如果尚未加载)。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 节点的根级别访问权限。

流程

将镜像名称映射到内核模块:

语法

rbd device map POOL_NAME/IMAGE_NAME --id USER_NAME示例

[root@rbd-client ~]# rbd device map rbd/myimage --id admin在使用

cephx身份验证时,通过密钥环或包含 secret 的文件指定 secret:语法

[root@rbd-client ~]# rbd device map POOL_NAME/IMAGE_NAME --id USER_NAME --keyring PATH_TO_KEYRING或

[root@rbd-client ~]# rbd device map POOL_NAME/IMAGE_NAME --id USER_NAME --keyfile PATH_TO_FILE

3.5. 显示映射的块设备

您可以使用 rbd 命令显示哪些块设备镜像映射到内核模块。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 节点的根级别访问权限。

流程

显示映射的块设备:

[root@rbd-client ~]# rbd device list

3.6. 取消映射块设备

您可以使用 unmap 选项并提供设备名称,通过 rbd 命令取消 map 块设备镜像。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 节点的根级别访问权限。

流程

取消映射块设备镜像:

语法

rbd device unmap /dev/rbd/POOL_NAME/IMAGE_NAME示例

[root@rbd-client ~]# rbd device unmap /dev/rbd/rbd/foo

3.7. 分隔同一池中的独立命名空间中的镜像

当直接在不使用更高级别的系统(如 OpenStack 或 OpenShift Container Storage)的情况下直接使用 Ceph 块设备时,无法限制用户对特定块设备镜像的访问。与 CephX 功能相结合时,用户可以限制为特定的池命名空间来限制对镜像的访问。

您可以使用 RADOS 命名空间(一个新的身份级别)来识别对象,以在池中客户端之间提供隔离。例如,客户端只能对特定命名空间具有完全权限。这样,每个租户都可行使用不同的 RADOS 客户端,对于很多不同租户访问自己的块设备镜像,这尤其有用。

您可以在同一池中的独立命名空间中隔离块设备镜像。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 将所有内核升级到 4x,并在所有客户端上升级到 librbd 和 librados。

- 对 monitor 和客户端节点的 root 级别访问。

流程

创建

rbd池:语法

ceph osd pool create POOL_NAME PG_NUM示例

[root@mon ~]# ceph osd pool create mypool 100 pool 'mypool' created将

rbd池与 RBD 应用关联:语法

ceph osd pool application enable POOL_NAME rbd示例

[root@mon ~]# ceph osd pool application enable mypool rbd enabled application 'rbd' on pool 'mypool'使用 RBD 应用初始化池:

语法

rbd pool init -p POOL_NAME示例

[root@mon ~]# rbd pool init -p mypool创建两个命名空间:

语法

rbd namespace create --namespace NAMESPACE示例

[root@mon ~]# rbd namespace create --namespace namespace1 [root@mon ~]# rbd namespace create --namespace namespace2 [root@mon ~]# rbd namespace ls --format=json [{"name":"namespace2"},{"name":"namespace1"}]为两个用户提供命名空间的访问权限:

语法

ceph auth get-or-create client.USER_NAME mon 'profile rbd' osd 'profile rbd pool=rbd namespace=NAMESPACE' -o /etc/ceph/client.USER_NAME.keyring示例

[root@mon ~]# ceph auth get-or-create client.testuser mon 'profile rbd' osd 'profile rbd pool=rbd namespace=namespace1' -o /etc/ceph/client.testuser.keyring [root@mon ~]# ceph auth get-or-create client.newuser mon 'profile rbd' osd 'profile rbd pool=rbd namespace=namespace2' -o /etc/ceph/client.newuser.keyring获取客户端的密钥:

语法

ceph auth get client.USER_NAME示例

[root@mon ~]# ceph auth get client.testuser [client.testuser] key = AQDMp61hBf5UKRAAgjQ2In0Z3uwAase7mrlKnQ== caps mon = "profile rbd" caps osd = "profile rbd pool=rbd namespace=namespace1" exported keyring for client.testuser [root@mon ~]# ceph auth get client.newuser [client.newuser] key = AQDfp61hVfLFHRAA7D80ogmZl80ROY+AUG4A+Q== caps mon = "profile rbd" caps osd = "profile rbd pool=rbd namespace=namespace2" exported keyring for client.newuser创建块设备镜像,并使用池中的预定义命名空间:

语法

rbd create --namespace NAMESPACE IMAGE_NAME --size SIZE_IN_GB示例

[root@mon ~]# rbd create --namespace namespace1 image01 --size 1G [root@mon ~]# rbd create --namespace namespace2 image02 --size 1G可选:获取命名空间和关联的镜像详情:

语法

rbd --namespace NAMESPACE ls --long示例

[root@mon ~]# rbd --namespace namespace1 ls --long NAME SIZE PARENT FMT PROT LOCK image01 1 GiB 2 [root@mon ~]# rbd --namespace namespace2 ls --long NAME SIZE PARENT FMT PROT LOCK image02 1 GiB 2将 Ceph 配置文件从 Ceph 监控节点复制到客户端节点:

scp /etc/ceph/ceph.conf root@CLIENT_NODE:/etc/ceph/示例

[root@mon ~]# scp /etc/ceph/ceph.conf root@host02:/etc/ceph/ root@host02's password: ceph.conf 100% 497 724.9KB/s 00:00将 Ceph 监控节点的 admin keyring 复制到客户端节点:

语法

scp /etc/ceph/ceph.client.admin.keyring root@CLIENT_NODE:/etc/ceph示例

[root@mon ~]# scp /etc/ceph/ceph.client.admin.keyring root@host02:/etc/ceph/ root@host02's password: ceph.client.admin.keyring 100% 151 265.0KB/s 00:00将用户的密钥环从 Ceph 监控节点复制到客户端节点:

语法

scp /etc/ceph/ceph.client.USER_NAME.keyring root@CLIENT_NODE:/etc/ceph/示例

[root@mon ~]# scp /etc/ceph/client.newuser.keyring root@host02:/etc/ceph/ [root@mon ~]# scp /etc/ceph/client.testuser.keyring root@host02:/etc/ceph/映射块设备镜像:

语法

rbd map --name NAMESPACE IMAGE_NAME -n client.USER_NAME --keyring /etc/ceph/client.USER_NAME.keyring示例

[root@mon ~]# rbd map --namespace namespace1 image01 -n client.testuser --keyring=/etc/ceph/client.testuser.keyring /dev/rbd0 [root@mon ~]# rbd map --namespace namespace2 image02 -n client.newuser --keyring=/etc/ceph/client.newuser.keyring /dev/rbd1这不允许访问同一池中的其他命名空间中的用户。

示例

[root@mon ~]# rbd map --namespace namespace2 image02 -n client.testuser --keyring=/etc/ceph/client.testuser.keyring rbd: warning: image already mapped as /dev/rbd1 rbd: sysfs write failed rbd: error asserting namespace: (1) Operation not permitted In some cases useful info is found in syslog - try "dmesg | tail". 2021-12-06 02:49:08.106 7f8d4fde2500 -1 librbd::api::Namespace: exists: error asserting namespace: (1) Operation not permitted rbd: map failed: (1) Operation not permitted [root@mon ~]# rbd map --namespace namespace1 image01 -n client.newuser --keyring=/etc/ceph/client.newuser.keyring rbd: warning: image already mapped as /dev/rbd0 rbd: sysfs write failed rbd: error asserting namespace: (1) Operation not permitted In some cases useful info is found in syslog - try "dmesg | tail". 2021-12-03 12:16:24.011 7fcad776a040 -1 librbd::api::Namespace: exists: error asserting namespace: (1) Operation not permitted rbd: map failed: (1) Operation not permitted验证设备:

示例

[root@mon ~]# rbd showmapped id pool namespace image snap device 0 rbd namespace1 image01 - /dev/rbd0 1 rbd namespace2 image02 - /dev/rbd1

第 4 章 快照管理

作为存储管理员,熟悉 Ceph 的快照功能可帮助您管理存储在 Red Hat Ceph Storage 集群中的镜像的快照和克隆。

4.1. 先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

4.2. Ceph 块设备快照

快照是镜像在特定时间点上状态的只读副本。Ceph 块设备的其中一个高级功能是您可以创建镜像的快照来保留镜像状态的历史记录。Ceph 也支持快照分层,允许您快速轻松地克隆镜像,例如虚拟机镜像。Ceph 支持利用 rbd 命令和许多更高级别的接口进行块设备快照,包括 QEMU、libvirt、OpenStack 和 CloudStack。

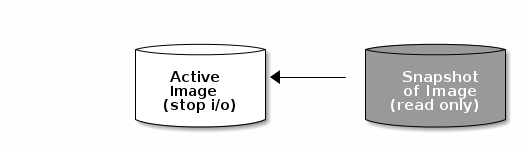

如果在有 I/O 操作时进行快照,则快照可能无法获取镜像的准确或最新的数据,并且快照可能需要克隆到一个信的、可以挂载的映像。红帽建议在进行快照前,停止 I/O。如果镜像包含文件系统,则执行快照之前文件系统必须处于一致状态。您可以使用 fsfreeze 命令停止 I/O。对于虚拟机,qemu-guest-agent 可用于在创建快照时自动冻结文件系统。

其它资源

-

详情请查看

fsfreeze(8)手册页。

4.3. Ceph 用户和密钥环

启用 cephx 后,您必须指定用户名或 ID,以及包含用户对应密钥的密钥环的路径。

cephx 默认启用。

您还可以添加 CEPH_ARGS 环境变量以避免重新输入以下参数:

语法

rbd --id USER_ID --keyring=/path/to/secret [commands]

rbd --name USERNAME --keyring=/path/to/secret [commands]示例

[root@rbd-client ~]# rbd --id admin --keyring=/etc/ceph/ceph.keyring [commands]

[root@rbd-client ~]# rbd --name client.admin --keyring=/etc/ceph/ceph.keyring [commands]

将用户和 secret 添加到 CEPH_ARGS 环境变量,以便您无需每次输入它们。

4.4. 创建块设备快照

创建 Ceph 块设备的快照。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 节点的根级别访问权限。

流程

指定

snap create选项、池名称和镜像名称:语法

rbd --pool POOL_NAME snap create --snap SNAP_NAME IMAGE_NAME rbd snap create POOL_NAME/IMAGE_NAME@SNAP_NAME示例

[root@rbd-client ~]# rbd --pool rbd snap create --snap snapname foo [root@rbd-client ~]# rbd snap create rbd/foo@snapname

4.5. 列出块设备快照

列出块设备快照。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 节点的根级别访问权限。

流程

指定池名称和镜像名称:

语法

rbd --pool POOL_NAME snap ls IMAGE_NAME rbd snap ls POOL_NAME/IMAGE_NAME示例

[root@rbd-client ~]# rbd --pool rbd snap ls foo [root@rbd-client ~]# rbd snap ls rbd/foo

4.6. 回滚块设备快照

回滚块设备快照。

将镜像回滚到快照意味着使用快照中的数据覆盖镜像的当前版本。执行回滚所需的时间会随着镜像大小的增加而增加。从快照克隆快于将镜像回滚到照要,这是返回到预先存在状态的首选方法。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 节点的根级别访问权限。

流程

指定

snap rollback选项、池名称、镜像名称和快照名称:语法

rbd --pool POOL_NAME snap rollback --snap SNAP_NAME IMAGE_NAME rbd snap rollback POOL_NAME/IMAGE_NAME@SNAP_NAME示例

[root@rbd-client ~]# rbd --pool rbd snap rollback --snap snapname foo [root@rbd-client ~]# rbd snap rollback rbd/foo@snapname

4.7. 删除块设备快照

删除 Ceph 块设备的快照。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 节点的根级别访问权限。

流程

指定

snap rm选项、池名称、镜像名称和快照名称:语法

rbd --pool POOL_NAME snap rm --snap SNAP_NAME IMAGE_NAME rbd snap rm POOL_NAME-/IMAGE_NAME@SNAP_NAME示例

[root@rbd-client ~]# rbd --pool rbd snap rm --snap snapname foo [root@rbd-client ~]# rbd snap rm rbd/foo@snapname

如果镜像具有任何克隆,克隆的镜像会保留对父镜像快照的引用。要删除父镜像快照,您必须首先扁平化子镜像。

Ceph OSD 守护进程异步删除数据,因此删除快照不会立即释放磁盘空间。

其它资源

- 详情请参阅 Red Hat Ceph Storage 块设备指南中的扁平化克隆镜像。

4.8. 清除块设备快照

清除块设备快照。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 节点的根级别访问权限。

流程

指定

snap purge选项和镜像名称:语法

rbd --pool POOL_NAME snap purge IMAGE_NAME rbd snap purge POOL_NAME/IMAGE_NAME示例

[root@rbd-client ~]# rbd --pool rbd snap purge foo [root@rbd-client ~]# rbd snap purge rbd/foo

4.9. 重命名块设备快照

重新命名块设备快照。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 节点的根级别访问权限。

流程

重新命名快照:

语法

rbd snap rename POOL_NAME/IMAGE_NAME@ORIGINAL_SNAPSHOT_NAME POOL_NAME/IMAGE_NAME@NEW_SNAPSHOT_NAME示例

[root@rbd-client ~]# rbd snap rename data/dataset@snap1 data/dataset@snap2这会将

data池上dataset镜像的snap1快照重命名为snap2。-

执行

rbd help snap rename命令,以显示重命名快照的更多详细信息。

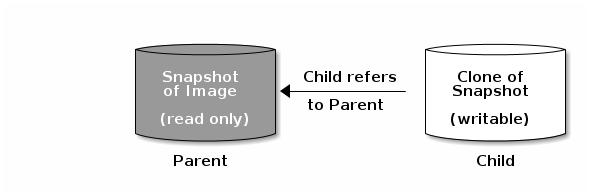

4.10. Ceph 块设备分层

Ceph 支持创建许多块设备快照的写时复制 (COW) 或读时复制 (COR) 克隆。快照分层使得 Ceph 块设备客户端能够非常快速地创建镜像。例如,您可以使用写入它的 Linux 虚拟机创建块设备镜像。然后,对镜像执行快照,保护快照,并创建所需数量的克隆。快照是只读的,因此克隆快照可以简化语义-使快速创建克隆成为可能。

术语 父项(parent)和子项(child)表示 Ceph 块设备快照、父项,以及从快照子级克隆的对应映像。这些术语对于以下命令行用法非常重要。

每个克隆的镜像(子镜像)存储对其父镜像的引用,这使得克隆的镜像能够打开父快照并读取它。当克隆扁平化时,当快照中的信息完全复制到克隆时,会删除此引用。

快照克隆的行为与任何其他 Ceph 块设备镜像完全相同。您可以读取、写入、克隆和调整克隆的镜像大小。克隆的镜像没有特殊限制。但是,快照的克隆会指向快照,因此在克隆快照前,必须会对其进行保护。

快照的克隆可以是写时复制 (COW) 或读时复制 (COR) 克隆。在必须显式启用读取时复制 (COR) 时,始终为克隆启用写时复制 (COW)。当数据写入到克隆中的未分配对象时,写时复制 (COW) 将数据从父项复制到克隆。当父进程从克隆中未分配的对象读取时,从父进程复制数据到克隆。如果克隆中尚不存在对象,则仅从父项读取数据。RADOS 块设备将大型镜像分成多个对象。默认值为 4 MB,所有写时复制 (COW) 和写时复制 (COR) 操作都发生在完整的对象上,这会将 1 字节写入到克隆,如果之前的 COW/COR 操作的克隆中目标对象尚不存在,则会导致从父对象读取 4 MB 对象并写入克隆。

是否启用读取时复制 (COR),任何通过从克隆读取底层对象无法满足的读取都将重新路由到父对象。由于父项实际上没有限制,这意味着您可以对一个克隆进行克隆,因此,在找到对象或您到达基础父镜像时,这个重新路由将继续进行。如果启用了读取时复制 (COR),克隆中任何未直接满足的读取会导致从父项读取完整的对象并将该数据写入克隆,以便克隆本身可以满足相同的扩展读取,而无需从父级读取。

这基本上是一个按需、按对象扁平化的操作。当克隆位于与它的父级(位于另一个地理位置)的父级(位于其他地理位置)的高延迟连接中时,这特别有用。读时复制 (COR) 可降低读分化延迟。前几次读取具有较高的延迟,因为它将导致从父进程读取额外的数据,例如,您从克隆中读取 1 字节,但现在 4 MB 必须从父级读取并写入克隆,但将来的所有读取都将从克隆本身提供。

要从快照创建写时复制 (COR) 克隆,您必须通过在 ceph.conf 文件的 [global] 或 [client] 部分添加 rbd_clone_copy_on_read = true 来显式启用此功能。

其它资源

-

有关

扁平化的更多信息,请参阅 Red Hat Ceph Storage Block Gudie 中的扁平克隆镜像部分。

4.11. 保护块设备快照

克隆访问父快照。如果用户意外删除父快照,则所有克隆都会中断。为防止数据丢失,必须默认保护快照,然后才能克隆快照。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 节点的根级别访问权限。

流程

在以下 命令中指定

POOL_NAME、IMAGE_NAME和SNAP_SHOT_NAME:语法

rbd --pool POOL_NAME snap protect --image IMAGE_NAME --snap SNAPSHOT_NAME rbd snap protect POOL_NAME/IMAGE_NAME@SNAPSHOT_NAME示例

[root@rbd-client ~]# rbd --pool rbd snap protect --image my-image --snap my-snapshot [root@rbd-client ~]# rbd snap protect rbd/my-image@my-snapshot注意您无法删除受保护的快照。

4.12. 克隆块设备快照

克隆块设备快照,以在同一个池或其他池中创建快照的读取或写入子镜像。一种用例是将只读镜像和快照维护为一个池中的模板,然后在另一个池中维护可写克隆。

默认情况下,您必须先保护快照,然后才能克隆快照。为避免在克隆快照前对其进行保护,请设置 ceph osd set-require-min-compat-clientimic。您也可以将其设置为比模拟更高的版本。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 节点的根级别访问权限。

流程

要克隆快照,您需要指定父池、快照、子池和镜像名称:

语法

rbd --pool POOL_NAME --image PARENT_IMAGE --snap SNAP_NAME --dest-pool POOL_NAME --dest CHILD_IMAGE_NAME rbd clone POOL_NAME/PARENT_IMAGE@SNAP_NAME POOL_NAME/CHILD_IMAGE_NAME示例

[root@rbd-client ~]# rbd --pool rbd --image my-image --snap my-snapshot --dest-pool rbd --dest new-image [root@rbd-client ~]# rbd clone rbd/my-image@my-snapshot rbd/new-image

4.13. 取消保护块设备快照

您必须先取消保护快照,然后才能删除快照。此外,您不得删除从克隆引用的快照。您必须扁平化快照的每个克隆,然后才能删除快照。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 节点的根级别访问权限。

流程

运行以下命令:

语法

rbd --pool POOL_NAME snap unprotect --image IMAGE_NAME --snap SNAPSHOT_NAME rbd snap unprotect POOL_NAME/IMAGE_NAME@SNAPSHOT_NAME示例

[root@rbd-client ~]# rbd --pool rbd snap unprotect --image my-image --snap my-snapshot [root@rbd-client ~]# rbd snap unprotect rbd/my-image@my-snapshot

4.14. 列出快照的子项

列出快照的子项。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 节点的根级别访问权限。

流程

要列出快照的子项,请执行以下操作:

语法

rbd --pool POOL_NAME children --image IMAGE_NAME --snap SNAP_NAME rbd children POOL_NAME/IMAGE_NAME@SNAPSHOT_NAME示例

rbd --pool rbd children --image my-image --snap my-snapshot rbd children rbd/my-image@my-snapshot

4.15. 扁平化克隆的镜像

克隆的镜像保留对父快照的引用。当您从子克隆删除引用到父快照时,您有效地通过将信息从快照复制到克隆来"扁平化"镜像。随着快照大小的增加,扁平化克隆所需的时间会增加。由于扁平化的镜像包含快照的所有信息,因此扁平化的镜像将占用比分层克隆更多的存储空间。

如果镜像上启用 深度扁平化(deep flatten)功能,则默认情况下镜像克隆与其父级解除关联。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 节点的根级别访问权限。

流程

要删除与子镜像关联的父镜像快照,您必须首先扁平化子镜像:

语法

rbd --pool POOL_NAME flatten --image IMAGE_NAME rbd flatten POOL_NAME/IMAGE_NAME示例

[root@rbd-client ~]# rbd --pool rbd flatten --image my-image [root@rbd-client ~]# rbd flatten rbd/my-image

第 5 章 镜像 Ceph 块设备

作为存储管理员,您可以通过镜像 Red Hat Ceph Storage 集群之间的数据镜像,为 Ceph 块设备添加另一层冗余。了解和使用 Ceph 块设备镜像功能可帮助您防止数据丢失,如站点故障。镜像 Ceph 块设备有两种配置,单向镜像或双向镜像,您可以在池和单个镜像上配置镜像功能。

5.1. 先决条件

- 至少运行两个健康的 Red Hat Ceph Storage 集群。

- 两个存储集群之间的网络连接。

- 为每个 Red Hat Ceph Storage 集群访问 Ceph 客户端节点。

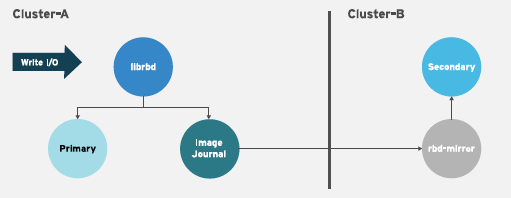

5.2. Ceph 块设备镜像

RADOS 块设备 (RBD) 镜像是在两个或多个 Ceph 存储集群之间异步复制 Ceph 块设备镜像的过程。通过在不同的地理位置查找 Ceph 存储集群,RBD 镜像功能可帮助您从站点灾难中恢复。基于日志的 Ceph 块设备镜像可确保镜像所有更改的时间点一致性副本,包括读取和写入、块设备调整大小、快照、克隆和扁平化。

RBD 镜像使用专用锁定和日志记录功能,按照镜像发生的顺序记录对镜像的所有修改。这样可确保镜像的崩溃一致性镜像可用。

支持镜像块设备镜像的主要和次要池的 CRUSH 层次结构必须具有相同的容量和性能特性,并且必须具有足够的带宽才能确保镜像无延迟。例如,如果您的主存储集群中有 X MB/s 平均写入吞吐量,则网络必须支持连接至次要站点的 N * X 吞吐量,以及 Y% 用于镜像 N 镜像的安全因子。

rbd-mirror 守护进程负责通过从远程主镜像拉取更改,将镜像从一个 Ceph 存储集群同步到另一个 Ceph 存储集群,并将这些更改写入本地的非主镜像。rbd-mirror 守护进程可以在单个 Ceph 存储集群上运行,实现单向镜像功能,也可以在两个 Ceph 存储集群上运行,以实现参与镜像关系的双向镜像。

要使 RBD 镜像工作(可使用单向复制或双向复制),进行几个假设:

- 两个存储集群中都存在一个名称相同的池。

- 池包含您要镜像的启用了日志的镜像。

在单向或双向复制中,rbd-mirror 的每个实例必须能够同时连接其他 Ceph 存储集群。此外,两个数据中心站点之间网络必须具有足够的带宽才能处理镜像。

单向复制(One-way Replication)

单向镜像意味着一个存储集群中的主要镜像或镜像池会被复制到次要存储集群。单向镜像还支持复制到多个次要存储集群。

在辅助存储群集上,镜像是非主要复制;即 Ceph 客户端无法写入镜像。当数据从主存储集群镜像到次要存储集群时,rbd-mirror 只在次要存储集群上运行。

为了进行单向镜像工作,应进行几项假设:

- 您有两个 Ceph 存储集群,希望将镜像从主存储集群复制到辅助存储集群。

-

辅助存储集群附加有运行

rbd-mirror守护进程的 Ceph 客户端节点。rbd-mirror守护进程将连接到主存储集群,将镜像同步到次要存储集群。

双向复制(Two-way Replication)

双向复制在主集群中添加一个 rbd-mirror 守护进程,使得镜像可以在集群上降级并提升到次要集群中。然后可以对次要群集上的镜像进行更改,然后按照相反方向(从次要到主要)进行复制。两个集群都必须运行 rbd-mirror,才能在任一集群上提升和降级镜像。目前,仅在两个站点间支持双向复制。

要进行双向镜像工作,请进行几项假设:

- 您有两个存储集群,希望在它们之间以任一方向复制镜像。

-

两个存储集群都附加了一个客户端节点,它们运行

rbd-mirror守护进程。次要存储集群上运行的rbd-mirror守护进程将连接到主存储集群,将镜像同步到次要存储集群,而主存储集群上运行的rbd-mirror守护进程将连接到次要存储集群,将镜像同步到主要位置。

自 Red Hat Ceph Storage 4 起,支持在一个集群中运行多个活跃的 rbd-mirror 守护进程。

镜像模式

镜像以每个池为基础配置,带有镜像对等存储集群。Ceph 支持两种镜像模式,具体取决于池中镜像的类型。

- 池模式

- 启用了日志记录功能的池中的所有镜像都会被镜像(mirror)。

- 镜像模式

- 只有池中的特定镜像子集才会被镜像(mirror)。您必须为每个镜像单独启用镜像功能。

镜像状态

镜像是否可以修改取决于其状态:

- 可以修改处于主要状态的镜像。

- 处于非主要状态的镜像无法修改。

镜像在镜像上首次启用镜像时自动提升为主版本。升级可能发生:

- 通过在池模式中启用镜像来隐式执行镜像。

- 通过启用特定镜像的镜像来显式启用。

可以降级主镜像并提升非主镜像。

其它资源

- 如需了解更多详细信息,请参阅 Red Hat Ceph Storage 块设备指南中的镜像提升和降级小节。

5.3. 使用 Ansible 配置单向镜像

此流程使用 ceph-ansible,在称为 site-a 的主存储集群上配置镜像的单向复制,到名为 site-b 的辅助存储集群。在以下示例中,data 是包含要镜像的镜像的池名称。

先决条件

- 两个正在运行的 Red Hat Ceph Storage 集群。

- Ceph 客户端节点.

- 两个集群中都存在具有相同名称的池。

- 池中的镜像必须为基于日志的镜像启用 exclusive-lock 和日志记录。

使用单向复制时,您可以镜像到多个次要存储集群。

流程

在镜像源自的集群中,在镜像上启用 exclusive-lock 和 journaling 功能。

对于新镜像,使用

--image-feature选项:语法

rbd create IMAGE_NAME --size MEGABYTES --pool POOL_NAME --image-feature FEATURE[,FEATURE]示例

[root@rbd-client ~]# rbd create image1 --size 1024 --pool data --image-feature exclusive-lock,journaling对于现有镜像,请使用

rbd feature enable命令:语法

rbd feature enable POOL_NAME/IMAGE_NAME FEATURE_NAME示例

[root@rbd-client ~]# rbd feature enable data/image1 exclusive-lock,journaling要默认在所有新镜像上启用专用锁定和日志记录功能,请在 Ceph 配置文件中添加以下设置:

rbd_default_features = 125

在

site-a集群中,完成以下步骤:在 monitor 节点上,创建

rbd-mirror守护进程将用于连接集群的用户。这个示例创建一个site-a用户,并将密钥输出到名为site-a.client.site-a.keyring的文件中:语法

ceph auth get-or-create client.CLUSTER_NAME mon 'profile rbd' osd 'profile rbd pool=data' -o /etc/ceph/CLUSTER_NAME.client.USER_NAME.keyring示例

[root@mon ~]# ceph auth get-or-create client.site-a mon 'profile rbd' osd 'profile rbd pool=data' -o /etc/ceph/site-a.client.site-a.keyring-

将 Ceph 配置文件和新创建的密钥文件从 monitor 节点复制到

site-b监控器和客户端节点。 -

将 Ceph 配置文件从

ceph.conf重命名为 CLUSTER-NAME.conf。在这些示例中,该文件是/etc/ceph/site-a.conf。

在

site-b集群中,完成以下步骤:-

在 Ansible 管理节点上,在 Ansible 清单文件中添加

[rbdmirrors]组。通常的清单文件为/etc/ansible/hosts。 在

[rbdmirrors]组下,添加将在其上运行rbd-mirror守护进程的site-b客户端节点的名称。守护进程将从site-a拉取镜像更改到site-b。[rbdmirrors] ceph-client进入

/usr/share/ceph-ansible/目录:[root@admin ~]# cd /usr/share/ceph-ansible通过将 group_vars/rbdmirrors.yml.

sample 复制到.yml 来创建新的group_vars/rbdmirrors.ymlrbdmirrors.yml文件:[root@admin ceph-ansible]# cp group_vars/rbdmirrors.yml.sample group_vars/rbdmirrors.yml-

打开

group_vars/rbdmirrors.yml文件进行编辑。 将

ceph_rbd_mirror_configure设置为true。将ceph_rbd_mirror_pool设置为您要在其中镜像镜像的池。在这些示例中,data是池的名称。ceph_rbd_mirror_configure: true ceph_rbd_mirror_pool: "data"默认情况下,

ceph-ansible使用池模式配置镜像功能,它会镜像池中的所有镜像。启用镜像(mirror)镜像(mirror)的镜像模式。要启用镜像模式,将ceph_rbd_mirror_mode设置为image:ceph_rbd_mirror_mode: imagerbd-mirror将从中拉取的集群设置名称。在这些示例中,其他集群是site-a。ceph_rbd_mirror_remote_cluster: "site-a"在 Ansible 管理节点上,使用

ceph_rbd_mirror_remote_user设置密钥的用户名。使用您在创建密钥时使用的相同名称。在这些示例中,该用户命名为client.site-a。ceph_rbd_mirror_remote_user: "client.site-a"以 ceph-ansible 用户身份,运行 Ansible playbook:

裸机部署:

[user@admin ceph-ansible]$ ansible-playbook site.yml --limit rbdmirrors -i hosts容器部署:

[ansible@admin ceph-ansible]$ ansible-playbook site-container.yml --limit rbdmirrors -i hosts

-

在 Ansible 管理节点上,在 Ansible 清单文件中添加

在

site-a和site-b集群中明确启用镜像的镜像:语法

基于日志的镜像:

rbd mirror image enable POOL/IMAGE基于快照的镜像:

rbd mirror image enable POOL/IMAGE snapshot示例

[root@mon ~]# rbd mirror image enable data/image1 [root@mon ~]# rbd mirror image enable data/image1 snapshot注意每当您想要将新镜像镜像到对等集群时,请重复此步骤。

验证镜像状态。从

site-b集群的 Ceph 监控节点运行以下命令:示例

基于日志的镜像:

[root@mon ~]# rbd mirror image status data/image1 image1: global_id: 7d486c3f-d5a1-4bee-ae53-6c4f1e0c8eac state: up+replaying1 description: replaying, master_position=[object_number=3, tag_tid=1, entry_tid=3], mirror_position=[object_number=3, tag_tid=1, entry_tid=3], entries_behind_master=0 last_update: 2019-04-22 13:19:27基于快照的镜像:

[root@mon ~]# rbd mirror image status data/image1 image1: global_id: 06acc9e6-a63d-4aa1-bd0d-4f3a79b0ae33 state: up+replaying1 description: replaying, {"bytes_per_second":0.0,"bytes_per_snapshot":0.0,"local_snapshot_timestamp":1642689843,"remote_snapshot_timestamp":1642689843,"replay_state":"idle"} service: admin on ceph-rbd2-vasi-43-5hwia4-node2 last_update: 2022-01-20 12:41:57注意根据站点之间的连接,镜像可能需要很长时间才能同步镜像。

5.4. 使用 Ansible 配置双向镜像

此流程使用 ceph-ansible 来配置双向复制,以便镜像可以按照称为 site-a 和 site-b 的两个集群之间的任一方向进行镜像。在以下示例中,data 是包含要镜像的镜像的池名称。

双向镜像不允许对任一集群中的同一镜像同时写入。镜像在一个集群中被提升并降级到另一个集群中。根据自己的状态,它们将从一个方向或另一个方向进行镜像。

先决条件

- 两个正在运行的 Red Hat Ceph Storage 集群。

- 每个集群都有一个客户端节点。

- 两个集群中都存在具有相同名称的池。

- 池中的镜像必须为基于日志的镜像启用 exclusive-lock 和日志记录。

流程

在镜像源自的集群中,在镜像上启用 exclusive-lock 和 journaling 功能。

对于新镜像,使用

--image-feature选项:语法

rbd create IMAGE_NAME --size MEGABYTES --pool POOL_NAME --image-feature FEATURE[,FEATURE]示例

[root@rbd-client ~]# rbd create image1 --size 1024 --pool data --image-feature exclusive-lock,journaling对于现有镜像,请使用

rbd feature enable命令:语法

rbd feature enable POOL_NAME/IMAGE_NAME FEATURE_NAME示例

[root@rbd-client ~]# rbd feature enable data/image1 exclusive-lock,journaling要默认在所有新镜像上启用专用锁定和日志记录功能,请在 Ceph 配置文件中添加以下设置:

rbd_default_features = 125

在

site-a集群中,完成以下步骤:在 monitor 节点上,创建

rbd-mirror守护进程将用来连接到集群的用户。该示例创建了一个site-a用户,并将密钥输出到名为site-a.client.site-a.keyring的文件,Ceph 配置文件为/etc/ceph/site-a.conf。语法

ceph auth get-or-create client.PRIMARY_CLUSTER_NAME mon 'profile rbd' osd 'profile rbd pool=data' -o /etc/ceph/PRIMARY_CLUSTER_NAME.client.USER_NAME.keyring -c /etc/ceph/PRIMARY_CLUSTER_NAME.conf示例

[root@mon ~]# ceph auth get-or-create client.site-a mon 'profile rbd' osd 'profile rbd pool=data' -o /etc/ceph/site-a.client.site-a.keyring -c /etc/ceph/site-a.conf将密钥环复制到

site-b集群。将 文件复制到rbd-daemon将在其上运行的site-b集群中的客户端节点。将文件保存到/etc/ceph/site-a.client.site-a.keyring:语法

scp /etc/ceph/PRIMARY_CLUSTER_NAME.client.USER_NAME.keyring root@SECONDARY_CLIENT_NODE_NAME:/etc/ceph/PRIMARY_CLUSTER_NAME.client.USER_NAME.keyring示例

[root@mon ~]# scp /etc/ceph/site-a.client.site-a.keyring root@client.site-b:/etc/ceph/site-a.client.site-a.keyring将 Ceph 配置文件从 monitor 节点复制到

site-b监控节点和客户端节点。本例中的 Ceph 配置文件为/etc/ceph/site-a.conf。语法

scp /etc/ceph/PRIMARY_CLUSTER_NAME.conf root@SECONDARY_MONITOR_NODE_NAME:/etc/ceph/PRIMARY_CLUSTER_NAME.conf scp /etc/ceph/PRIMARY_CLUSTER_NAME.conf user@SECONDARY_CLIENT_NODE_NAME:/etc/ceph/PRIMARY_CLUSTER_NAME.conf示例

[root@mon ~]# scp /etc/ceph/site-a.conf root@mon.site-b:/etc/ceph/site-a.conf [root@mon ~]# scp /etc/ceph/site-a.conf user@client.site-b:/etc/ceph/site-a.conf

在

site-b集群中,完成以下步骤:-

配置从

site-a到site-b的镜像功能。在 Ansible 管理节点上,在 Ansible 清单文件中添加[rbdmirrors]组,通常为/usr/share/ceph-ansible/hosts。 在

[rbdmirrors]组下,添加rbd-mirror守护进程将要运行的site-b客户端节点的名称。此守护进程拉取从site-a到site-b的镜像更改。示例

[rbdmirrors] client.site-b进入

/usr/share/ceph-ansible/目录:[root@admin ~]$ cd /usr/share/ceph-ansible通过将 group_vars/rbdmirrors.yml.

sample 复制到.yml 来创建新的group_vars/rbdmirrors.ymlrbdmirrors.yml文件:[root@admin ceph-ansible]# cp group_vars/rbdmirrors.yml.sample group_vars/rbdmirrors.yml-

打开并编辑

group_vars/rbdmirrors.yml文件。 将

ceph_rbd_mirror_configure设置为true,并将ceph_rbd_mirror_pool设置为您要在其中镜像镜像的池。在这些示例中,data是池的名称。ceph_rbd_mirror_configure: true ceph_rbd_mirror_pool: "data"默认情况下,

ceph-ansible使用池模式配置镜像功能,它会镜像池中的所有镜像。启用镜像(mirror)镜像(mirror)的镜像模式。要启用镜像模式,将ceph_rbd_mirror_mode设置为image:ceph_rbd_mirror_mode: image在

group_vars/mirrors 的名称。在这些示例中,其他集群是rbdmirrors.yml文件中,为集群设置 rbd-site-a。ceph_rbd_mirror_remote_cluster: "site-a"在 Ansible 管理节点上,使用

group设置密钥的用户名。使用您在创建密钥时使用的相同名称。在这些示例中,该用户命名为_vars/rbdmirrors.yml文件中的 ceph_rbd_mirror_userclient.site-a。ceph_rbd_mirror_remote_user: "client.site-a"以 ansible 用户身份,运行 Ansible playbook:

裸机部署:

[user@admin ceph-ansible]$ ansible-playbook site.yml --limit rbdmirrors -i hosts容器部署:

[user@admin ceph-ansible]$ ansible-playbook site-container.yml --limit rbdmirrors -i hosts

-

配置从

验证镜像状态。从

site-b集群的 Ceph 监控节点运行以下命令:示例

基于日志的镜像:

[root@mon ~]# rbd mirror image status data/image1 image1: global_id: 7d486c3f-d5a1-4bee-ae53-6c4f1e0c8eac state: up+replaying1 description: replaying, master_position=[object_number=3, tag_tid=1, entry_tid=3], mirror_position=[object_number=3, tag_tid=1, entry_tid=3], entries_behind_master=0 last_update: 2021-04-22 13:19:27基于快照的镜像:

[root@mon ~]# rbd mirror image status data/image1 image1: global_id: 06acc9e6-a63d-4aa1-bd0d-4f3a79b0ae33 state: up+replaying1 description: replaying, {"bytes_per_second":0.0,"bytes_per_snapshot":0.0,"local_snapshot_timestamp":1642689843,"remote_snapshot_timestamp":1642689843,"replay_state":"idle"} service: admin on ceph-rbd2-vasi-43-5hwia4-node2 last_update: 2022-01-20 12:41:57注意根据站点之间的连接,镜像可能需要很长时间才能同步镜像。

在

site-b集群中,完成以下步骤。步骤大体上是相同的:在 monitor 节点上,创建

rbd-mirror守护进程将用来连接到集群的用户。该示例创建了一个site-b用户,并将密钥输出到名为site-b.client.site-b.keyring的文件,Ceph 配置文件为/etc/ceph/site-b.conf。语法

ceph auth get-or-create client.SECONDARY_CLUSTER_NAME mon 'profile rbd' osd 'profile rbd pool=data' -o /etc/ceph/SECONDARY_CLUSTER_NAME.client.USER_NAME.keyring -c /etc/ceph/SECONDARY_CLUSTER_NAME.conf示例

[root@mon ~]# ceph auth get-or-create client.site-b mon 'profile rbd' osd 'profile rbd pool=data' -o /etc/ceph/site-b.client.site-b.keyring -c /etc/ceph/site-b.conf将密钥环复制到

site-a集群。将文件复制到rbd-daemon将运行于的site-a集群中的客户端节点。将文件保存到/etc/ceph/site-b.client.site-b.keyring:语法

scp /etc/ceph/SECONDARY_CLUSTER_NAME.client.USER_NAME.keyring root@PRIMARY_CLIENT_NODE_NAME:/etc/ceph/SECONDARY_CLUSTER_NAME.client.USER_NAME.keyring示例

[root@mon ~]# scp /etc/ceph/site-b.client.site-b.keyring root@client.site-a:/etc/ceph/site-b.client.site-b.keyring将 Ceph 配置文件从 monitor 节点复制到

site-amonitor 节点和客户端节点。本例中的 Ceph 配置文件为/etc/ceph/site-b.conf。语法

scp /etc/ceph/SECONDARY_CLUSTER_NAME.conf root@PRIMARY_MONITOR_NODE_NAME:/etc/ceph/SECONDARY_CLUSTER_NAME.conf scp /etc/ceph/SECONDARY_CLUSTER_NAME.conf user@PRIMARY_CLIENT_NODE_NAME:/etc/ceph/SECONDARY_CLUSTER_NAME.conf示例

[root@mon ~]# scp /etc/ceph/site-b.conf root@mon.site-a:/etc/ceph/site-b.conf [root@mon ~]# scp /etc/ceph/site-b.conf user@client.site-a:/etc/ceph/site-b.conf

在

site-a集群中,完成以下步骤:-

配置从

site-b到site-a的镜像。在 Ansible 管理节点上,在 Ansible 清单文件中添加[rbdmirrors]组,通常为/usr/share/ceph-ansible/hosts。 在

[rbdmirrors]组下,添加rbd-mirror守护进程将要在其中运行的site-a客户端节点的名称。此守护进程拉取从site-b到site-a的镜像更改。示例

[rbdmirrors] client.site-a进入

/usr/share/ceph-ansible/目录:[root@admin ~]# cd /usr/share/ceph-ansible通过将 group_vars/rbdmirrors.yml.

sample 复制到.yml 来创建新的group_vars/rbdmirrors.ymlrbdmirrors.yml文件:[root@admin ceph-ansible]# cp group_vars/rbdmirrors.yml.sample group_vars/rbdmirrors.yml-

打开并编辑

group_vars/rbdmirrors.yml文件。 将

ceph_rbd_mirror_configure设置为true,并将ceph_rbd_mirror_pool设置为您要在其中镜像镜像的池。在这些示例中,data是池的名称。ceph_rbd_mirror_configure: true ceph_rbd_mirror_pool: "data"默认情况下,

ceph-ansible使用池模式配置镜像功能,它会镜像池中的所有镜像。启用镜像(mirror)镜像(mirror)的镜像模式。要启用镜像模式,将ceph_rbd_mirror_mode设置为image:ceph_rbd_mirror_mode: image在 Ansible 管理节点上,在

group_vars/rbdmirrors.yml文件中为rbd-mirror的集群设置一个名称。按照示例所示,其他集群名为site-b。ceph_rbd_mirror_remote_cluster: "site-b"在 Ansible 管理节点上,使用

group设置密钥的用户名。在这些示例中,该用户命名为_vars/rbdmirrors.yml文件中的 ceph_rbd_mirror_userclient.site-b。ceph_rbd_mirror_remote_user: "client.site-b"在管理节点上以 Ansible 用户身份,运行 Ansible playbook:

裸机部署:

[user@admin ceph-ansible]$ ansible-playbook site.yml --limit rbdmirrors -i hosts容器部署:

[user@admin ceph-ansible]$ ansible-playbook site-container.yml --limit rbdmirrors -i hosts

-

配置从

在

site-a和site-b集群中明确启用镜像的镜像:语法

基于日志的镜像:

rbd mirror image enable POOL/IMAGE基于快照的镜像:

rbd mirror image enable POOL/IMAGE snapshot示例

[root@mon ~]# rbd mirror image enable data/image1 [root@mon ~]# rbd mirror image enable data/image1 snapshot注意每当您想要将新镜像镜像到对等集群时,请重复此步骤。

验证镜像状态。在

site-a集群中的客户端节点中运行以下命令:示例

基于日志的镜像:

[root@mon ~]# rbd mirror image status data/image1 image1: global_id: 08027096-d267-47f8-b52e-59de1353a034 state: up+stopped1 description: local image is primary last_update: 2021-04-16 15:45:31基于快照的镜像:

[root@mon ~]# rbd mirror image status data/image1 image1: global_id: 47fd1aae-5f19-4193-a5df-562b5c644ea7 state: up+stopped1 description: local image is primary service: admin on ceph-rbd1-vasi-43-5hwia4-node2 last_update: 2022-01-20 12:42:54 peer_sites: name: rbd-mirror.site-b state: up+replaying description: replaying, {"bytes_per_second":0.0,"bytes_per_snapshot":0.0,"local_snapshot_timestamp":1642693094,"remote_snapshot_timestamp":1642693094,"replay_state":"idle"} last_update: 2022-01-20 12:42:59 snapshots: 5 .mirror.primary.47fd1aae-5f19-4193-a5df-562b5c644ea7.dda146c6-5f21-4e75-ba93-660f6e57e301 (peer_uuids:[bfd09289-c9c9-40c8-b2d3-ead9b6a99a45])

5.5. 使用命令行界面配置单向镜像

此流程配置池从主存储集群到辅助存储集群的单向复制。

使用单向复制时,您可以镜像到多个次要存储集群。

本节中的示例通过将主镜像作为 site-a 引用主存储集群和您将要复制镜像的辅助存储集群作为 site-b 来区分两个存储集群。这些示例中使用的池名称称为 data。

先决条件

- 至少两个健康状态并运行 Red Hat Ceph Storage 集群。

- 对每个存储集群的 Ceph 客户端节点的根级别访问权限。

- 具有管理员级别功能的 CephX 用户。

- 池中的镜像必须为基于日志的镜像启用 exclusive-lock 和日志记录。

流程

在连接到

site-b存储集群的客户端节点上安装rbd-mirror软件包:Red Hat Enterprise Linux 7

[root@rbd-client ~]# yum install rbd-mirrorRed Hat Enterprise Linux 8

[root@rbd-client ~]# dnf install rbd-mirror注意软件包由 Red Hat Ceph Storage 工具存储库提供。

在镜像上启用 exclusive-lock 和 loging 功能。

对于新镜像,使用

--image-feature选项:语法

rbd create IMAGE_NAME --size MEGABYTES --pool POOL_NAME --image-feature FEATURE [,FEATURE]示例

[root@rbd-client ~]# rbd create image1 --size 1024 --pool data --image-feature exclusive-lock,journaling对于现有镜像,请使用

rbd feature enable命令:语法

rbd feature enable POOL_NAME/IMAGE_NAME FEATURE [,FEATURE]示例

[root@rbd-client ~]# rbd feature enable data/image1 exclusive-lock,journaling要默认在所有新镜像上启用专用锁定和日志记录功能,请在 Ceph 配置文件中添加以下设置:

rbd_default_features = 125

选择镜像模式,可以是池或镜像模式。

重要使用镜像模式进行基于快照的镜像功能。

启用 池模式 :

语法

rbd mirror pool enable POOL_NAME MODE示例

[root@rbd-client ~]# rbd mirror pool enable data pool这个示例启用对名为

data的完整池进行镜像。启用 镜像模式 :

语法

rbd mirror pool enable POOL_NAME MODE示例

[root@rbd-client ~]# rbd mirror pool enable data image这个示例在名为

data的池上启用镜像模式镜像。验证镜像是否已成功启用:

语法

rbd mirror pool info POOL_NAME示例

[root@rbd-client ~]# rbd mirror pool info data Mode: image Site Name: 94cbd9ca-7f9a-441a-ad4b-52a33f9b7148 Peer Sites: none

在

site-a集群中,完成以下步骤:在 Ceph 客户端节点上,创建一个用户:

语法

ceph auth get-or-create client.PRIMARY_CLUSTER_NAME mon 'profile rbd-mirror' osd 'profile rbd' -o /etc/ceph/ceph.PRIMARY_CLUSTER_NAME.keyring示例

[root@rbd-client-site-a ~]# ceph auth get-or-create client.rbd-mirror.site-a mon 'profile rbd-mirror' osd 'profile rbd' -o /etc/ceph/ceph.client.rbd-mirror.site-a.keyring将密钥环复制到

site-b集群:语法

scp /etc/ceph/ceph.PRIMARY_CLUSTER_NAME.keyring root@SECONDARY_CLUSTER:_PATH_示例

[root@rbd-client-site-a ~]# scp /etc/ceph/ceph.client.rbd-mirror.site-a.keyring root@rbd-client-site-b:/etc/ceph/在 Ceph 客户端节点上,引导存储集群对等点。

将存储集群对点注册到池:

语法

rbd mirror pool peer bootstrap create --site-name LOCAL_SITE_NAME POOL_NAME > PATH_TO_BOOTSTRAP_TOKEN示例

[root@rbd-client-site-a ~]# rbd mirror pool peer bootstrap create --site-name rbd-mirror.site-a data > /root/bootstrap_token_rbd-mirror.site-a注意此示例 bootstrap 命令创建

client.rbd-mirror-peerCeph 用户。将 bootstrap 令牌文件复制到

site-b存储集群。语法

scp PATH_TO_BOOTSTRAP_TOKEN root@SECONDARY_CLUSTER:/root/示例

[root@rbd-client-site-a ~]# scp /root/bootstrap_token_site-a root@ceph-rbd2:/root/

在

site-b集群中,完成以下步骤:在客户端节点上,创建用户:

语法

ceph auth get-or-create client.SECONDARY_CLUSTER_NAME mon 'profile rbd-mirror' osd 'profile rbd' -o /etc/ceph/ceph.SECONDARY_CLUSTER_NAME.keyring示例

[root@rbd-client-site-b ~]# ceph auth get-or-create client.rbd-mirror.site-b mon 'profile rbd-mirror' osd 'profile rbd' -o /etc/ceph/ceph.client.rbd-mirror.site-b.keyring将密钥环复制到

站点(Ceph 客户端节点)中:语法

scp /etc/ceph/ceph.SECONDARY_CLUSTER_NAME.keyring root@PRIMARY_CLUSTER:_PATH_示例

[root@rbd-client-site-b ~]# scp /etc/ceph/ceph.client.rbd-mirror.site-b.keyring root@rbd-client-site-a:/etc/ceph/导入 bootstrap 令牌:

语法

rbd mirror pool peer bootstrap import --site-name LOCAL_SITE_NAME --direction rx-only POOL_NAME PATH_TO_BOOTSTRAP_TOKEN示例

[root@rbd-client-site-b ~]# rbd mirror pool peer bootstrap import --site-name rbd-mirror.site-b --direction rx-only data /root/bootstrap_token_rbd-mirror.site-a注意对于单向 RBD 镜像功能,您必须使用

--direction rx-only参数,因为在引导对等时双向镜像是默认设置。在客户端节点上启用并启动

rbd-mirror守护进程:语法

systemctl enable ceph-rbd-mirror.target systemctl enable ceph-rbd-mirror@rbd-mirror.CLIENT_ID systemctl start ceph-rbd-mirror@rbd-mirror.CLIENT_ID将

CLIENT_ID替换为前面创建的 Ceph 用户。示例

[root@rbd-client-site-b ~]# systemctl enable ceph-rbd-mirror.target [root@rbd-client-site-b ~]# systemctl enable ceph-rbd-mirror@rbd-mirror.site-a [root@rbd-client-site-b ~]# systemctl start ceph-rbd-mirror@rbd-mirror.site-a

重要每个

rbd-mirror守护进程必须具有唯一的客户端 ID。要验证镜像状态,请从

site-a和site-b集群中的 Ceph Monitor 节点运行以下命令:语法

rbd mirror image status POOL_NAME/IMAGE_NAME示例

基于日志的镜像:

[root@mon-site-a ~]# rbd mirror image status data/image1 image1: global_id: 08027096-d267-47f8-b52e-59de1353a034 state: up+stopped1 description: local image is primary last_update: 2021-04-22 13:45:31基于快照的镜像:

[root@mon-site-a ~]# rbd mirror image status data/image1 image1: global_id: 47fd1aae-5f19-4193-a5df-562b5c644ea7 state: up+stopped1 description: local image is primary service: admin on ceph-rbd1-vasi-43-5hwia4-node2 last_update: 2022-01-20 12:42:54 peer_sites: name: rbd-mirror.site-b state: up+replaying description: replaying, {"bytes_per_second":0.0,"bytes_per_snapshot":0.0,"local_snapshot_timestamp":1642693094,"remote_snapshot_timestamp":1642693094,"replay_state":"idle"} last_update: 2022-01-20 12:42:59 snapshots: 5 .mirror.primary.47fd1aae-5f19-4193-a5df-562b5c644ea7.dda146c6-5f21-4e75-ba93-660f6e57e301 (peer_uuids:[bfd09289-c9c9-40c8-b2d3-ead9b6a99a45])示例

基于日志的镜像:

[root@mon-site-b ~]# rbd mirror image status data/image1 image1: global_id: 7d486c3f-d5a1-4bee-ae53-6c4f1e0c8eac state: up+replaying1 description: replaying, master_position=[object_number=3, tag_tid=1, entry_tid=3], mirror_position=[object_number=3, tag_tid=1, entry_tid=3], entries_behind_master=0 last_update: 2021-04-22 14:19:27基于快照的镜像:

[root@mon-site-b ~]# rbd mirror image status data/image1 image1: global_id: 06acc9e6-a63d-4aa1-bd0d-4f3a79b0ae33 state: up+replaying1 description: replaying, {"bytes_per_second":0.0,"bytes_per_snapshot":0.0,"local_snapshot_timestamp":1642689843,"remote_snapshot_timestamp":1642689843,"replay_state":"idle"} service: admin on ceph-rbd2-vasi-43-5hwia4-node2 last_update: 2022-01-20 12:41:57注意根据站点之间的连接,镜像可能需要很长时间才能同步镜像。

其它资源

- 如需了解更多详细信息,请参阅 Red Hat Ceph Storage 块设备指南中的 Ceph 块设备镜像部分。

- 有关 Ceph 用户的更多详细信息,请参见 Red Hat Ceph Storage 管理指南中的用户管理一节。

5.6. 使用命令行界面配置双向镜像

此流程配置主存储集群和辅助存储集群之间的池的双向复制。

使用双向复制时,您只能在两个存储集群之间镜像。

本节中的示例通过将主镜像作为 site-a 引用主存储集群和您将要复制镜像的辅助存储集群作为 site-b 来区分两个存储集群。这些示例中使用的池名称称为 data。

先决条件

- 至少两个健康状态并运行 Red Hat Ceph Storage 集群。

- 对每个存储集群的 Ceph 客户端节点的根级别访问权限。

- 具有管理员级别功能的 CephX 用户。

- 池中的镜像必须为基于日志的镜像启用 exclusive-lock 和日志记录。

流程

在连接到

site-a存储集群的客户端节点上,以及连接到site-b存储集群的客户端节点上安装rbd-mirror软件包:Red Hat Enterprise Linux 7

[root@rbd-client ~]# yum install rbd-mirrorRed Hat Enterprise Linux 8

[root@rbd-client ~]# dnf install rbd-mirror注意软件包由 Red Hat Ceph Storage 工具存储库提供。

在镜像上启用 exclusive-lock 和 loging 功能。

对于新镜像,使用

--image-feature选项:语法

rbd create IMAGE_NAME --size MEGABYTES --pool POOL_NAME --image-feature FEATURE [,FEATURE]示例

[root@rbd-client ~]# rbd create image1 --size 1024 --pool data --image-feature exclusive-lock,journaling对于现有镜像,请使用

rbd feature enable命令:语法

rbd feature enable POOL_NAME/IMAGE_NAME FEATURE [,FEATURE]示例

[root@rbd-client ~]# rbd feature enable data/image1 exclusive-lock,journaling要默认在所有新镜像上启用专用锁定和日志记录功能,请在 Ceph 配置文件中添加以下设置:

rbd_default_features = 125

选择镜像模式,可以是池或镜像模式。

重要使用镜像模式进行基于快照的镜像功能。

启用 池模式 :

语法

rbd mirror pool enable POOL_NAME MODE示例

[root@rbd-client ~]# rbd mirror pool enable data pool这个示例启用对名为

data的完整池进行镜像。启用 镜像模式 :

语法

rbd mirror pool enable POOL_NAME MODE示例

[root@rbd-client ~]# rbd mirror pool enable data image这个示例在名为

data的池上启用镜像模式镜像。验证镜像是否已成功启用:

语法

rbd mirror pool info POOL_NAME示例

[root@rbd-client ~]# rbd mirror pool info data Mode: image Site Name: 94cbd9ca-7f9a-441a-ad4b-52a33f9b7148 Peer Sites: none

在

site-a集群中,完成以下步骤:在 Ceph 客户端节点上,创建一个用户:

语法

ceph auth get-or-create client.PRIMARY_CLUSTER_NAME mon 'profile rbd-mirror' osd 'profile rbd' -o /etc/ceph/ceph.PRIMARY_CLUSTER_NAME.keyring示例

[root@rbd-client-site-a ~]# ceph auth get-or-create client.rbd-mirror.site-a mon 'profile rbd-mirror' osd 'profile rbd' -o /etc/ceph/ceph.client.rbd-mirror.site-a.keyring将密钥环复制到

site-b集群:语法

scp /etc/ceph/ceph.PRIMARY_CLUSTER_NAME.keyring root@SECONDARY_CLUSTER:_PATH_示例

[root@rbd-client-site-a ~]# scp /etc/ceph/ceph.client.rbd-mirror.site-a.keyring root@rbd-client-site-b:/etc/ceph/在 Ceph 客户端节点上,引导存储集群对等点。

将存储集群对点注册到池:

语法

rbd mirror pool peer bootstrap create --site-name LOCAL_SITE_NAME POOL_NAME > PATH_TO_BOOTSTRAP_TOKEN示例

[root@rbd-client-site-a ~]# rbd mirror pool peer bootstrap create --site-name rbd-mirror.site-a data > /root/bootstrap_token_rbd-mirror.site-a注意此示例 bootstrap 命令创建

client.rbd-mirror-peerCeph 用户。将 bootstrap 令牌文件复制到

site-b存储集群。语法

scp PATH_TO_BOOTSTRAP_TOKEN root@SECONDARY_CLUSTER:/root/示例

[root@rbd-client-site-a ~]# scp /root/bootstrap_token_site-a root@ceph-rbd2:/root/

在

site-b集群中,完成以下步骤:在客户端节点上,创建用户:

语法

ceph auth get-or-create client.SECONDARY_CLUSTER_NAME mon 'profile rbd-mirror' osd 'profile rbd' -o /etc/ceph/ceph.SECONDARY_CLUSTER_NAME.keyring示例

[root@rbd-client-site-b ~]# ceph auth get-or-create client.rbd-mirror.site-b mon 'profile rbd-mirror' osd 'profile rbd' -o /etc/ceph/ceph.client.rbd-mirror.site-b.keyring将密钥环复制到

站点(Ceph 客户端节点)中:语法

scp /etc/ceph/ceph.SECONDARY_CLUSTER_NAME.keyring root@PRIMARY_CLUSTER:_PATH_示例

[root@rbd-client-site-b ~]# scp /etc/ceph/ceph.client.rbd-mirror.site-b.keyring root@rbd-client-site-a:/etc/ceph/导入 bootstrap 令牌:

语法

rbd mirror pool peer bootstrap import --site-name LOCAL_SITE_NAME --direction rx-tx POOL_NAME PATH_TO_BOOTSTRAP_TOKEN示例

[root@rbd-client-site-b ~]# rbd mirror pool peer bootstrap import --site-name rbd-mirror.site-b --direction rx-tx data /root/bootstrap_token_rbd-mirror.site-a注意--direction参数是可选的,因为在 bootstrapping peers 时双向镜像是默认设置。

在主客户端和次要客户端节点上启用并启动

rbd-mirror守护进程:语法

systemctl enable ceph-rbd-mirror.target systemctl enable ceph-rbd-mirror@rbd-mirror.CLIENT_ID systemctl start ceph-rbd-mirror@rbd-mirror.CLIENT_ID将

CLIENT_ID替换为前面创建的 Ceph 用户。示例

[root@rbd-client-site-a ~]# systemctl enable ceph-rbd-mirror.target [root@rbd-client-site-a ~]# systemctl enable ceph-rbd-mirror@rbd-mirror.site-a [root@rbd-client-site-a ~]# systemctl start ceph-rbd-mirror@rbd-mirror.site-a [root@rbd-client-site-a ~]# systemctl enable ceph-rbd-mirror@rbd-mirror.site-b [root@rbd-client-site-a ~]# systemctl start ceph-rbd-mirror@rbd-mirror.site-b在上例中,用户在主集群

site-a中被启用示例

[root@rbd-client-site-b ~]# systemctl enable ceph-rbd-mirror.target [root@rbd-client-site-b ~]# systemctl enable ceph-rbd-mirror@rbd-mirror.site-a [root@rbd-client-site-b ~]# systemctl start ceph-rbd-mirror@rbd-mirror.site-a [root@rbd-client-site-b ~]# systemctl enable ceph-rbd-mirror@rbd-mirror.site-b [root@rbd-client-site-b ~]# systemctl start ceph-rbd-mirror@rbd-mirror.site-b在上例中,用户在第二个集群

site-b中启用重要每个

rbd-mirror守护进程必须具有唯一的客户端 ID。要验证镜像状态,请从

site-a和site-b集群中的 Ceph Monitor 节点运行以下命令:语法

rbd mirror image status POOL_NAME/IMAGE_NAME示例

基于日志的镜像:

[root@mon-site-a ~]# rbd mirror image status data/image1 image1: global_id: 08027096-d267-47f8-b52e-59de1353a034 state: up+stopped1 description: local image is primary last_update: 2021-04-22 13:45:31基于快照的镜像:

[root@mon-site-a ~]# rbd mirror image status data/image1 image1: global_id: 47fd1aae-5f19-4193-a5df-562b5c644ea7 state: up+stopped1 description: local image is primary service: admin on ceph-rbd1-vasi-43-5hwia4-node2 last_update: 2022-01-20 12:42:54 peer_sites: name: rbd-mirror.site-b state: up+replaying description: replaying, {"bytes_per_second":0.0,"bytes_per_snapshot":0.0,"local_snapshot_timestamp":1642693094,"remote_snapshot_timestamp":1642693094,"replay_state":"idle"} last_update: 2022-01-20 12:42:59 snapshots: 5 .mirror.primary.47fd1aae-5f19-4193-a5df-562b5c644ea7.dda146c6-5f21-4e75-ba93-660f6e57e301 (peer_uuids:[bfd09289-c9c9-40c8-b2d3-ead9b6a99a45])示例

基于日志的镜像:

[root@mon-site-b ~]# rbd mirror image status data/image1 image1: global_id: 7d486c3f-d5a1-4bee-ae53-6c4f1e0c8eac state: up+replaying1 description: replaying, master_position=[object_number=3, tag_tid=1, entry_tid=3], mirror_position=[object_number=3, tag_tid=1, entry_tid=3], entries_behind_master=0 last_update: 2021-04-22 14:19:27基于快照的镜像:

[root@mon-site-b ~]# rbd mirror image status data/image1 image1: global_id: 06acc9e6-a63d-4aa1-bd0d-4f3a79b0ae33 state: up+replaying1 description: replaying, {"bytes_per_second":0.0,"bytes_per_snapshot":0.0,"local_snapshot_timestamp":1642689843,"remote_snapshot_timestamp":1642689843,"replay_state":"idle"} service: admin on ceph-rbd2-vasi-43-5hwia4-node2 last_update: 2022-01-20 12:41:57注意根据站点之间的连接,镜像可能需要很长时间才能同步镜像。

其它资源

- 如需了解更多详细信息,请参阅 Red Hat Ceph Storage 块设备指南中的 Ceph 块设备镜像部分。

- 有关 Ceph 用户的更多详细信息,请参见 Red Hat Ceph Storage 管理指南中的用户管理一节。

5.7. 镜像 Ceph 块设备的管理

作为存储管理员,您可以执行各种任务来帮助您管理 Ceph 块设备镜像环境。您可以执行以下任务:

- 查看有关存储群集对等点的信息.

- 添加或删除对等存储群集。

- 获取池或镜像的镜像状态。

- 启用对池或镜像的镜像。

- 禁用对池或镜像的镜像。

- 延迟块设备复制。

- 提升和降级镜像。

5.7.1. 先决条件

- 至少运行两个健康的 Red Hat Ceph Storage 集群。

- 对 Ceph 客户端节点的根级别访问权限。

- 单向或双向 Ceph 块设备镜像关系。

5.7.2. 查看有关同级的信息

查看有关存储集群对等点的信息。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 节点的根级别访问权限。

流程

查看对等点的信息:

语法

rbd mirror pool info POOL_NAME示例

[root@rbd-client ~]# rbd mirror pool info data Mode: pool Site Name: site-a Peer Sites: UUID: 950ddadf-f995-47b7-9416-b9bb233f66e3 Name: site-b Mirror UUID: 4696cd9d-1466-4f98-a97a-3748b6b722b3 Direction: rx-tx Client: client.site-b

5.7.3. 启用对池的镜像

在两个对等集群中运行以下命令,在池上启用镜像功能。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 节点的根级别访问权限。

流程

在池上启用镜像:

语法

rbd mirror pool enable POOL_NAME MODE示例

[root@rbd-client ~]# rbd mirror pool enable data pool这个示例启用对名为

data的完整池进行镜像。示例

[root@rbd-client ~]# rbd mirror pool enable data image这个示例在名为

data的池上启用镜像模式镜像。

其它资源

- 详情请参阅 Red Hat Ceph Storage 块设备指南中的镜像 Ceph 块设备一节。

5.7.4. 禁用对池的镜像

在禁用镜像前,删除对等集群。

当您禁用对池的镜像时,您还会在池中在镜像模式中单独启用镜像的镜像禁用它。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 节点的根级别访问权限。

流程

在池上禁用镜像:

语法

rbd mirror pool disable POOL_NAME示例

[root@rbd-client ~]# rbd mirror pool disable data此示例禁用名为

data的池的镜像。

5.7.5. 启用镜像镜像

在两个对等存储集群中,以镜像模式对整个池启用镜像功能。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 节点的根级别访问权限。

流程

为池中的特定镜像启用镜像功能:

语法

rbd mirror image enable POOL_NAME/IMAGE_NAME示例

[root@rbd-client ~]# rbd mirror image enable data/image2本例启用对

data池中的image2镜像启用镜像。

其它资源

- 详情请参阅 Red Hat Ceph Storage Block Device 指南 中的 对池启用镜像部分。

5.7.6. 禁用镜像镜像

禁用镜像的镜像。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 节点的根级别访问权限。

流程

禁用特定镜像的镜像:

语法

rbd mirror image disable POOL_NAME/IMAGE_NAME示例

[root@rbd-client ~]# rbd mirror image disable data/image2本例禁用

data池中image2镜像的镜像。

5.7.7. 镜像提升和降级

提升或降级镜像。

不要强制提升仍在同步的非主镜像,因为镜像在提升后无效。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 节点的根级别访问权限。

流程

将镜像降级为非主要镜像:

语法

rbd mirror image demote POOL_NAME/IMAGE_NAME示例

[root@rbd-client ~]# rbd mirror image demote data/image2本例降级

data池中的image2镜像。将镜像提升为主要步骤:

语法

rbd mirror image promote POOL_NAME/IMAGE_NAME示例

[root@rbd-client ~]# rbd mirror image promote data/image2本例提升了

data池中的image2。根据您使用的镜像类型,请参阅通过单向镜像从灾难中恢复,或者通过双向镜像从灾难中恢复。

使用

--force选项强制提升非主镜像:语法

rbd mirror image promote --force POOL_NAME/IMAGE_NAME示例

[root@rbd-client ~]# rbd mirror image promote --force data/image2当降级无法传播到对等 Ceph 存储群集时,请使用强制提升。例如,由于集群失败或通信中断。

其它资源

- 有关详细信息,请参阅 Red Hat Ceph Storage 块设备指南中的故障切换部分。

5.7.8. 镜像重新同步

重新同步镜像.如果两个对等集群之间状态不一致,rbd-mirror 守护进程不会尝试镜像导致不一致的镜像。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 节点的根级别访问权限。

流程

请求主镜像重新同步:

语法

rbd mirror image resync POOL_NAME/IMAGE_NAME示例

[root@rbd-client ~]# rbd mirror image resync data/image2这个示例请求在

data池中重新同步image2。

其它资源

- 要因为灾难而需要从不一致的状态中恢复,请参阅通过单向镜像从灾难中恢复,或者通过双向镜像从灾难中恢复。

5.7.9. 添加存储集群对等集群

为 rbd-mirror 守护进程添加一个存储集群 peer,以发现其对等存储集群。例如,要将 site-a 存储集群添加为 site-b 存储集群的对等点,然后从 site-b 存储集群中的客户端节点按照以下步骤操作。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 节点的根级别访问权限。

流程

将 peer 注册到池:

语法

rbd --cluster CLUSTER_NAME mirror pool peer add POOL_NAME PEER_CLIENT_NAME@PEER_CLUSTER_NAME -n CLIENT_NAME示例

[root@rbd-client ~]# rbd --cluster site-b mirror pool peer add data client.site-a@site-a -n client.site-b

5.7.10. 删除存储集群 peer

通过指定对等 UUID 来删除存储群集 peer。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 节点的根级别访问权限。

流程

指定池名称和同级通用唯一标识符 (UUID)。

语法

rbd mirror pool peer remove POOL_NAME PEER_UUID示例

[root@rbd-client ~]# rbd mirror pool peer remove data 7e90b4ce-e36d-4f07-8cbc-42050896825d提示若要查看对等 UUID,可使用

rbd mirror pool info命令。

5.7.11. 获取池的镜像状态

获取池的镜像状态。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 节点的根级别访问权限。

流程

获取镜像池概述:

语法

rbd mirror pool status POOL_NAME示例

[root@rbd-client ~]# rbd mirror pool status data health: OK images: 1 total提示要输出池中每个镜像的状态详情,请使用

--verbose选项。

5.7.12. 获取单个镜像的镜像状态

获取镜像的镜像状态。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 节点的根级别访问权限。

流程

获取已镜像镜像的状态:

语法

rbd mirror image status POOL_NAME/IMAGE_NAME示例

[root@rbd-client ~]# rbd mirror image status data/image2 image2: global_id: 703c4082-100d-44be-a54a-52e6052435a5 state: up+replaying description: replaying, master_position=[object_number=0, tag_tid=3, entry_tid=0], mirror_position=[object_number=0, tag_tid=3, entry_tid=0], entries_behind_master=0 last_update: 2019-04-23 13:39:15本例获取

data池中image2镜像的状态。

5.7.13. 延迟块设备复制

无论您使用的是单向复制还是双向复制,您都可以延迟 RADOS 块设备 (RBD) 镜像镜像之间的复制。如果您要在复制到次要镜像之前恢复对主镜像的更改,则可能需要实施延迟复制。

为实施延迟复制,目标存储集群内的 rbd-mirror 守护进程应设置 rbd_mirroring_replay_delay = MINIMUM_DELAY_IN_SECONDS 配置选项。此设置可以在 rbd-mirror 守护进程使用的 ceph.conf 文件中全局应用,也可以在单个镜像基础上应用。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 节点的根级别访问权限。

流程

要使用特定镜像的延迟复制,在主镜像上运行以下

rbdCLI 命令:语法

rbd image-meta set POOL_NAME/IMAGE_NAME conf_rbd_mirroring_replay_delay MINIMUM_DELAY_IN_SECONDS示例

[root@rbd-client ~]# rbd image-meta set vms/vm-1 conf_rbd_mirroring_replay_delay 600本例在

vms池中设置镜像vm-1的最小复制延迟 10 分钟。

5.7.14. 异步更新和 Ceph 块设备镜像

使用带有异步更新的 Ceph 块设备镜像来更新存储集群时,请遵循 Red Hat Ceph Storage 安装指南中的更新说明。完成更新后,重新启动 Ceph 块设备实例。

在重启实例时不需要按照一定顺序进行。红帽建议重启实例,使其指向主镜像池,然后实例指向镜像池。

5.7.15. 创建镜像 mirror-snapshot

在使用基于快照的镜像功能时,创建镜像 mirror-snapshot,以镜像 RBD 镜像已更改的内容。

先决条件

- 至少运行两个健康的 Red Hat Ceph Storage 集群。

- 对 Red Hat Ceph Storage 集群的 Ceph 客户端节点的根级别访问权限。

- 具有管理员级别功能的 CephX 用户。

- 访问创建快照镜像的 Red Hat Ceph Storage 集群。

默认情况下,每个镜像只能创建 3 个镜像 mirror-snapshot。如果达到限制,则最新镜像 mirror-snapshot 会自动被删除。如果需要,可以通过 rbd_mirroring_max_mirroring_snapshots 配置覆盖限制。镜像 mirror-snapshot 会在镜像被删除或禁用镜像时自动删除。

流程

创建 image-mirror 快照:

语法

rbd --cluster CLUSTER_NAME mirror image snapshot POOL_NAME/IMAGE_NAME示例

root@rbd-client ~]# rbd --cluster site-a mirror image snapshot data/image1

其它资源

- 详情请参阅 Red Hat Ceph Storage 块设备指南中的镜像 Ceph 块设备一节。

5.7.16. 调度 mirror-snapshot

在定义 mirror-snapshot 调度时,可以自动创建 mirror-snapshots。mirror-snapshot 可以按池或镜像级别进行全局调度。可以在任何级别上定义多个 mirror-snapshot 调度,但只有与单个镜像的镜像匹配的最具体的快照调度才会运行。

其它资源

- 详情请参阅 Red Hat Ceph Storage 块设备指南中的镜像 Ceph 块设备一节。

5.7.17. 创建 mirror-snapshot 调度

创建 mirror-snapshot 调度。

先决条件

- 至少运行两个健康的 Red Hat Ceph Storage 集群。

- 对 Red Hat Ceph Storage 集群的 Ceph 客户端节点的根级别访问权限。

- 具有管理员级别功能的 CephX 用户。

- 访问创建快照镜像的 Red Hat Ceph Storage 集群。

流程

创建 mirror-snapshot 调度:

语法

rbd mirror snapshot schedule add --pool POOL_NAME --image IMAGE_NAME INTERVAL START_TIME间隔可以分别使用 d、h 或 m 后缀以天、小时或分钟为单位指定。可选的 START_TIME 可以使用 ISO 8601 时间格式指定。

示例

在镜像级别调度:

[root@rbd-client ~]# rbd mirror snapshot schedule add --pool data --image image1 6h在池级别调度:

[root@rbd-client ~]# rbd mirror snapshot schedule add --pool data 24h 14:00:00-05:00按全局级别调度:

[root@rbd-client ~]# rbd mirror snapshot schedule add 48h

其它资源

- 详情请参阅 Red Hat Ceph Storage 块设备指南中的镜像 Ceph 块设备一节。

5.7.18. 列出特定级别的所有快照计划

列出特定级别的所有快照计划。

先决条件

- 至少运行两个健康的 Red Hat Ceph Storage 集群。

- 对 Red Hat Ceph Storage 集群的 Ceph 客户端节点的根级别访问权限。

- 具有管理员级别功能的 CephX 用户。

- 访问创建快照镜像的 Red Hat Ceph Storage 集群。

流程

使用可选池或镜像名称列出特定全局、池或镜像级别的所有快照调度:

语法

rbd --cluster site-a mirror snapshot schedule ls --pool POOL_NAME --recursive此外,还可指定

`--recursive选项来列出指定级别的所有调度,如下所示:示例

[root@rbd-client ~]# rbd --cluster site-a mirror snapshot schedule ls --pool data --recursive POOL NAMESPACE IMAGE SCHEDULE data - - every 1d starting at 14:00:00-05:00 data - image1 every 6h

其它资源

- 详情请参阅 Red Hat Ceph Storage 块设备指南中的镜像 Ceph 块设备一节。

5.7.19. 删除 mirror-snapshot 调度

删除 mirror-snapshot 调度。

先决条件

- 至少运行两个健康的 Red Hat Ceph Storage 集群。

- 对 Red Hat Ceph Storage 集群的 Ceph 客户端节点的根级别访问权限。

- 具有管理员级别功能的 CephX 用户。

- 访问创建快照镜像的 Red Hat Ceph Storage 集群。

流程

删除 mirror-snapshot 调度:

语法

rbd --cluster CLUSTER_NAME mirror snapshot schedule remove POOL_NAME/IMAGE_NAME INTERVAL START_TIME间隔可以分别使用 d、h 和 m 后缀来以天数、小时或分钟为单位指定。可选的 START_TIME 可以使用 ISO 8601 时间格式指定。

示例

[root@rbd-client ~]# rbd --cluster site-a mirror snapshot schedule remove data/image1 6h示例

[root@rbd-client ~]# rbd --cluster site-a mirror snapshot schedule remove data/image1 24h 14:00:00-05:00

其它资源

- 详情请参阅 Red Hat Ceph Storage 块设备指南中的镜像 Ceph 块设备一节。

5.7.20. 查看要创建的下一个快照的状态

查看要为基于快照的镜像 RBD 镜像创建下一快照的状态。

先决条件

- 至少运行两个健康的 Red Hat Ceph Storage 集群。

- 对 Red Hat Ceph Storage 集群的 Ceph 客户端节点的根级别访问权限。

- 具有管理员级别功能的 CephX 用户。

- 访问创建快照镜像的 Red Hat Ceph Storage 集群。

流程

查看要创建的下一个快照的状态:

语法

rbd --cluster site-a mirror snapshot schedule status POOL_NAME/IMAGE_NAME示例

[root@rbd-client ~]# rbd --cluster site-a mirror snapshot schedule status SCHEDULE TIME IMAGE 2020-02-26 18:00:00 data/image1

其它资源

- 详情请参阅 Red Hat Ceph Storage 块设备指南中的镜像 Ceph 块设备一节。

5.8. 从灾难中恢复

作为存储管理员,您可以通过了解如何从配置了镜像功能的另一个存储集群恢复数据,为最终的硬件故障做好准备。

在示例中,主存储集群称为 site-a,辅助存储集群称为 site-b。此外,存储集群还拥有一个含有两个镜像,image1 和 image2 的 data 池。

5.8.1. 先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 配置了单向或双向镜像。

5.8.2. 灾难恢复

在两个或多个 Red Hat Ceph Storage 集群间异步复制块数据可减少停机时间,并防止发生重大数据中心故障时出现数据丢失。这些故障具有广泛的影响,也称为 大刀片,并且可能源自对电网和危险性的影响。

客户数据需要在这些情况下受到保护。卷必须遵循一致性和效率,并在恢复点目标 (RPO) 和恢复时间目标 (RTO) 目标内进行复制。此解决方案称为广域网灾难恢复 (WAN-DR)。

在这种情况下,很难恢复主系统和数据中心。恢复的最快速方法是将应用程序故障转移到备用的 Red Hat Ceph Storage 集群(灾难恢复站点),并使集群能够运行最新可用数据副本。用于从这些故障场景中恢复的解决方案由应用程序指导:

- 恢复点目标 (RPO):在最坏的情况下,应用程序允许的数据丢失的数量。

- 恢复时间目标(RTO) :使用最新可用数据副本使应用程序重新上线所需的时间。

其它资源

- 详情请参阅 Red Hat Ceph Storage 块设备指南中的镜像 Ceph 块设备一节。

- 请参阅 Red Hat Ceph Storage 数据安全和硬化指南中的加密传输部分,以了解更多有关通过加密状态通过线路传输数据的信息。

5.8.3. 使用单向镜像从灾难中恢复

要使用单向镜像功能,可以从灾难中恢复,请使用以下步骤:它们显示在主集群终止后如何切换到次集群,以及如何恢复故障。关闭可以按照一定顺序进行,也可以不按照一定顺序进行。

单向镜像支持多个次要站点。如果使用额外的次集群,请选择一个二级集群来切换到它。在故障恢复期间从同一集群进行同步。

5.8.4. 使用双向镜像从灾难中恢复

要使用双向镜像功能,可以从灾难中恢复,请使用以下步骤:它们演示了如何在主集群终止后切换到次要集群中的镜像数据,以及如何故障恢复。关闭可以按照一定顺序进行,也可以不按照一定顺序进行。

其它资源

- 有关演示、提升和重新同步镜像的详情,请参阅 Red Hat Ceph Storage Block Device Guide 中的配置镜像部分。

5.8.5. 有序关闭后故障转移

正常关闭后故障转移到次存储集群。

先决条件

- 至少两个正在运行的 Red Hat Ceph Storage 集群。

- 节点的根级别访问权限。

- 使用单向镜像配置的池镜像或镜像镜像。

流程

- 停止使用主镜像的所有客户端。此步骤取决于哪些客户端使用该镜像。例如,从使用该镜像的任何 OpenStack 实例分离卷。

在

site-a集群中的监控节点中运行以下命令来降级位于site-a集群中的主镜像:语法

rbd mirror image demote POOL_NAME/IMAGE_NAME示例

[root@rbd-client ~]# rbd mirror image demote data/image1 [root@rbd-client ~]# rbd mirror image demote data/image2在

site-b集群中的监控节点中运行以下命令来提升位于site-b集群中的非主镜像:语法

rbd mirror image promote POOL_NAME/IMAGE_NAME示例

[root@rbd-client ~]# rbd mirror image promote data/image1 [root@rbd-client ~]# rbd mirror image promote data/image2经过一段时间后,检查

site-b集群中监控节点中的镜像状态。它们应当显示up+stopped状态,并列为主要状态:[root@rbd-client ~]# rbd mirror image status data/image1 image1: global_id: 08027096-d267-47f8-b52e-59de1353a034 state: up+stopped description: local image is primary last_update: 2019-04-17 16:04:37 [root@rbd-client ~]# rbd mirror image status data/image2 image2: global_id: 596f41bc-874b-4cd4-aefe-4929578cc834 state: up+stopped description: local image is primary last_update: 2019-04-17 16:04:37- 恢复对镜像的访问。此步骤取决于哪些客户端使用该镜像。

其它资源

- 请参阅 Red Hat OpenStack Platform 指南中的块存储和卷章节。

5.8.6. 非有序关闭后故障转移

非有序关闭后故障转移到次要存储集群。

先决条件

- 至少两个正在运行的 Red Hat Ceph Storage 集群。

- 节点的根级别访问权限。

- 使用单向镜像配置的池镜像或镜像镜像。

流程

- 验证主存储集群是否已关闭。

- 停止使用主镜像的所有客户端。此步骤取决于哪些客户端使用该镜像。例如,从使用该镜像的任何 OpenStack 实例分离卷。

从

site-b存储集群中的 Ceph 监控节点提升非主镜像。使用--force选项,因为降级无法传播到site-a存储集群:语法

rbd mirror image promote --force POOL_NAME/IMAGE_NAME示例

[root@rbd-client ~]# rbd mirror image promote --force data/image1 [root@rbd-client ~]# rbd mirror image promote --force data/image2检查

site-b存储集群中 Ceph 监控节点的镜像状态。它们应当显示up+stopping_replay状态,描述应显示force promoted:示例

[root@rbd-client ~]# rbd mirror image status data/image1 image1: global_id: 08027096-d267-47f8-b52e-59de1353a034 state: up+stopping_replay description: force promoted last_update: 2019-04-17 13:25:06 [root@rbd-client ~]# rbd mirror image status data/image2 image2: global_id: 596f41bc-874b-4cd4-aefe-4929578cc834 state: up+stopping_replay description: force promoted last_update: 2019-04-17 13:25:06

其它资源

- 请参阅 Red Hat OpenStack Platform 指南中的块存储和卷章节。

5.8.7. 准备故障恢复

如果两个存储集群最初只配置为单向镜像,为了避免故障,请配置主存储集群以进行镜像,以便按照相反方向复制镜像。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 节点的根级别访问权限。

流程

在

site-a存储集群的客户端节点上,安装rbd-mirror软件包:[root@rbd-client ~]# yum install rbd-mirror注意软件包由 Red Hat Ceph Storage 工具存储库提供。

在

site-a存储集群的客户端节点上,通过在/etc/sysconfig/ceph文件中添加CLUSTER选项来指定存储集群名称:CLUSTER=site-b将

site-bCeph 配置文件和密钥环文件从site-bCeph Monitor 节点复制到site-aCeph monitor 和客户端节点:语法

scp /etc/ceph/ceph.conf USER@SITE_A_MON_NODE_NAME:/etc/ceph/site-b.conf scp /etc/ceph/site-b.client.site-b.keyring root@SITE_A_MON_NODE_NAME:/etc/ceph/ scp /etc/ceph/ceph.conf user@SITE_A_CLIENT_NODE_NAME:/etc/ceph/site-b.conf scp /etc/ceph/site-b.client.site-b.keyring user@SITE_A_CLIENT_NODE_NAME:/etc/ceph/注意使用

scp命令从site-bCeph 监控节点传输 Ceph 配置文件到site-aCeph monitor 节点,将该文件重命名为site-a.conf。密钥环文件名保持不变。将

site-aCeph Monitor 节点的site-akeyring 文件复制到site-a客户端节点:语法

scp /etc/ceph/site-a.client.site-a.keyring <user>@SITE_A_CLIENT_HOST_NAME:/etc/ceph/在

site-a客户端节点上启用并启动rbd-mirror守护进程:语法

systemctl enable ceph-rbd-mirror.target systemctl enable ceph-rbd-mirror@CLIENT_ID systemctl start ceph-rbd-mirror@CLIENT_ID将

CLIENT_ID更改为rbd-mirror守护进程将使用的 Ceph 存储集群用户。用户必须具有对存储集群的适当cephx访问权限。示例

[root@rbd-client ~]# systemctl enable ceph-rbd-mirror.target [root@rbd-client ~]# systemctl enable ceph-rbd-mirror@site-a [root@rbd-client ~]# systemctl start ceph-rbd-mirror@site-a在

site-a集群的客户端节点中,将site-b集群添加为对等集群:示例

[root@rbd-client ~]# rbd --cluster site-a mirror pool peer add data client.site-b@site-b -n client.site-a如果您使用多个次要存储集群,则必须添加选择故障转移到的次要存储集群,并从中恢复故障。

在

site-a存储集群中的监控节点中,验证site-b存储集群是否已成功添加为对等集群:语法

rbd mirror pool info POOL_NAME示例

[root@rbd-client ~]# rbd mirror pool info data Mode: image Site Name: site-a Peer Sites: UUID: 950ddadf-f995-47b7-9416-b9bb233f66e3 Name: site-b Mirror UUID: 4696cd9d-1466-4f98-a97a-3748b6b722b3 Direction: rx-tx Client: client.site-b

其它资源

- 如需更多信息,请参见 Red Hat Ceph Storage 管理指南中的用户管理一章。

5.8.7.1. 返回主存储集群失败

当以前的主存储集群恢复时,失败回主存储集群。

先决条件

- 至少两个正在运行的 Red Hat Ceph Storage 集群。

- 节点的根级别访问权限。

- 使用单向镜像配置的池镜像或镜像镜像。

流程

再次检查

site-b集群中监控节点的镜像状态。它们应该显示up-stopped状态,描述应该会指出local image is primary:示例

[root@rbd-client ~]# rbd mirror image status data/image1 image1: global_id: 08027096-d267-47f8-b52e-59de1353a034 state: up+stopped description: local image is primary last_update: 2019-04-22 17:37:48 [root@rbd-client ~]# rbd mirror image status data/image2 image2: global_id: 08027096-d267-47f8-b52e-59de1353a034 state: up+stopped description: local image is primary last_update: 2019-04-22 17:38:18从

site-a存储集群的 Ceph 监控节点确定镜像是否仍然是主镜像:语法

rbd info POOL_NAME/IMAGE_NAME示例

[root@rbd-client ~]# rbd info data/image1 [root@rbd-client ~]# rbd info data/image2在命令的输出中,查找

mirroring primary: true或mirroring primary: false以确定状态。从

site-a存储集群中的 Ceph monitor 节点运行以下命令来降级列为主要镜像:语法

rbd mirror image demote POOL_NAME/IMAGE_NAME示例

[root@rbd-client ~]# rbd mirror image demote data/image1如果未按顺序关闭,则仅重新同步镜像。在

site-a存储集群中的监控节点上运行以下命令,以重新同步从site-b到site-a的镜像:语法

rbd mirror image resync POOL_NAME/IMAGE_NAME示例

[root@rbd-client ~]# rbd mirror image resync data/image1 Flagged image for resync from primary [root@rbd-client ~]# rbd mirror image resync data/image2 Flagged image for resync from primary一段时间后,通过验证镜像是否处于

up+replaying状态确保完成镜像重新同步。通过在site-a存储集群中的监控节点中运行以下命令来检查其状态:语法

rbd mirror image status POOL_NAME/IMAGE_NAME示例

[root@rbd-client ~]# rbd mirror image status data/image1 [root@rbd-client ~]# rbd mirror image status data/image2在

site-b存储集群中的 Ceph monitor 节点上运行以下命令来降级site-b存储集群中的镜像:语法

rbd mirror image demote POOL_NAME/IMAGE_NAME示例

[root@rbd-client ~]# rbd mirror image demote data/image1 [root@rbd-client ~]# rbd mirror image demote data/image2注意如果有多个次要存储集群,则只需要从提升它的次要存储集群完成。

在

site-a存储集群中的 Ceph monitor 节点中运行以下命令来提升位于site-a存储集群中的以前主镜像:语法

rbd mirror image promote POOL_NAME/IMAGE_NAME示例

[root@rbd-client ~]# rbd mirror image promote data/image1 [root@rbd-client ~]# rbd mirror image promote data/image2检查

site-a存储集群中 Ceph 监控节点的镜像状态。它们应当显示up+stopped状态,描述应该为local image is primary:语法

rbd mirror image status POOL_NAME/IMAGE_NAME示例

[root@rbd-client ~]# rbd mirror image status data/image1 image1: global_id: 08027096-d267-47f8-b52e-59de1353a034 state: up+stopped description: local image is primary last_update: 2019-04-22 11:14:51 [root@rbd-client ~]# rbd mirror image status data/image2 image2: global_id: 596f41bc-874b-4cd4-aefe-4929578cc834 state: up+stopped description: local image is primary last_update: 2019-04-22 11:14:51

5.8.8. 删除双向镜像

恢复失败后,您可以移除双向镜像功能,并禁用 Ceph 块设备镜像服务。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 节点的根级别访问权限。

流程

将

site-b存储集群作为对等集群从site-a存储集群中删除:示例

[root@rbd-client ~]# rbd mirror pool peer remove data client.remote@remote --cluster local [root@rbd-client ~]# rbd --cluster site-a mirror pool peer remove data client.site-b@site-b -n client.site-a在

site-a客户端中停止并禁用rbd-mirror守护进程:语法

systemctl stop ceph-rbd-mirror@CLIENT_ID systemctl disable ceph-rbd-mirror@CLIENT_ID systemctl disable ceph-rbd-mirror.target示例

[root@rbd-client ~]# systemctl stop ceph-rbd-mirror@site-a [root@rbd-client ~]# systemctl disable ceph-rbd-mirror@site-a [root@rbd-client ~]# systemctl disable ceph-rbd-mirror.target

第 6 章 使用 Ceph 块设备 Python 模块

rbd python 模块提供对 Ceph 块设备镜像的类文件访问。要使用此内置工具,请导入 rbd 和 rados Python 模块。

先决条件

- 一个正在运行的 Red Hat Ceph Storage 集群。

- 节点的根级别访问权限。

流程

连接到 RADOS 并打开 IO 上下文:

cluster = rados.Rados(conffile='my_ceph.conf') cluster.connect() ioctx = cluster.open_ioctx('mypool')实例化一个

:class:rbd.RBD对象,用于创建镜像:rbd_inst = rbd.RBD() size = 4 * 1024**3 # 4 GiB rbd_inst.create(ioctx, 'myimage', size)要在镜像上执行 I/O,请实例化一个

:class:rbd.Image对象:image = rbd.Image(ioctx, 'myimage') data = 'foo' * 200 image.write(data, 0)这会将"foo"写入镜像的前 600 字节。请注意,数据不能是

:type:unicode-librbd不知道如何处理比:c:type:char更宽的字符。关闭镜像、IO 上下文和与 RADOS 的连接:

image.close() ioctx.close() cluster.shutdown()为了安全起见,每个调用都必须位于单独的

:finally中 :import rados import rbd cluster = rados.Rados(conffile='my_ceph_conf') try: ioctx = cluster.open_ioctx('my_pool') try: rbd_inst = rbd.RBD() size = 4 * 1024**3 # 4 GiB rbd_inst.create(ioctx, 'myimage', size) image = rbd.Image(ioctx, 'myimage') try: data = 'foo' * 200 image.write(data, 0) finally: image.close() finally: ioctx.close() finally: cluster.shutdown()这可能会有问题,Rados、Ioctx 和 Image 类可以用作自动关闭或关闭的上下文管理器。使用它们作为上下文管理器时,上述示例如下:

with rados.Rados(conffile='my_ceph.conf') as cluster: with cluster.open_ioctx('mypool') as ioctx: rbd_inst = rbd.RBD() size = 4 * 1024**3 # 4 GiB rbd_inst.create(ioctx, 'myimage', size) with rbd.Image(ioctx, 'myimage') as image: data = 'foo' * 200 image.write(data, 0)

第 7 章 Ceph iSCSI 网关(有限可用性)

作为存储管理员,您可以为 Red Hat Ceph Storage 集群安装和配置 iSCSI 网关。利用 Ceph 的 iSCSI 网关,您可以有效地运行完全集成的块存储基础架构,其具备传统存储区域网络 (SAN) 的所有功能和好处。

该技术是有限可用性。如需更多信息,请参阅 已弃用的功能 章节。

不支持 SCSI 持久保留。如果使用集群感知文件系统或不依赖 SCSI 持久保留的集群软件,则支持将多个 iSCSI 启动器映射到 RBD 镜像。例如,支持使用 ATS 的 VMware vSphere 环境,但不支持使用 Microsoft 的集群服务器 (MSCS)。

7.1. Ceph iSCSI 网关简介

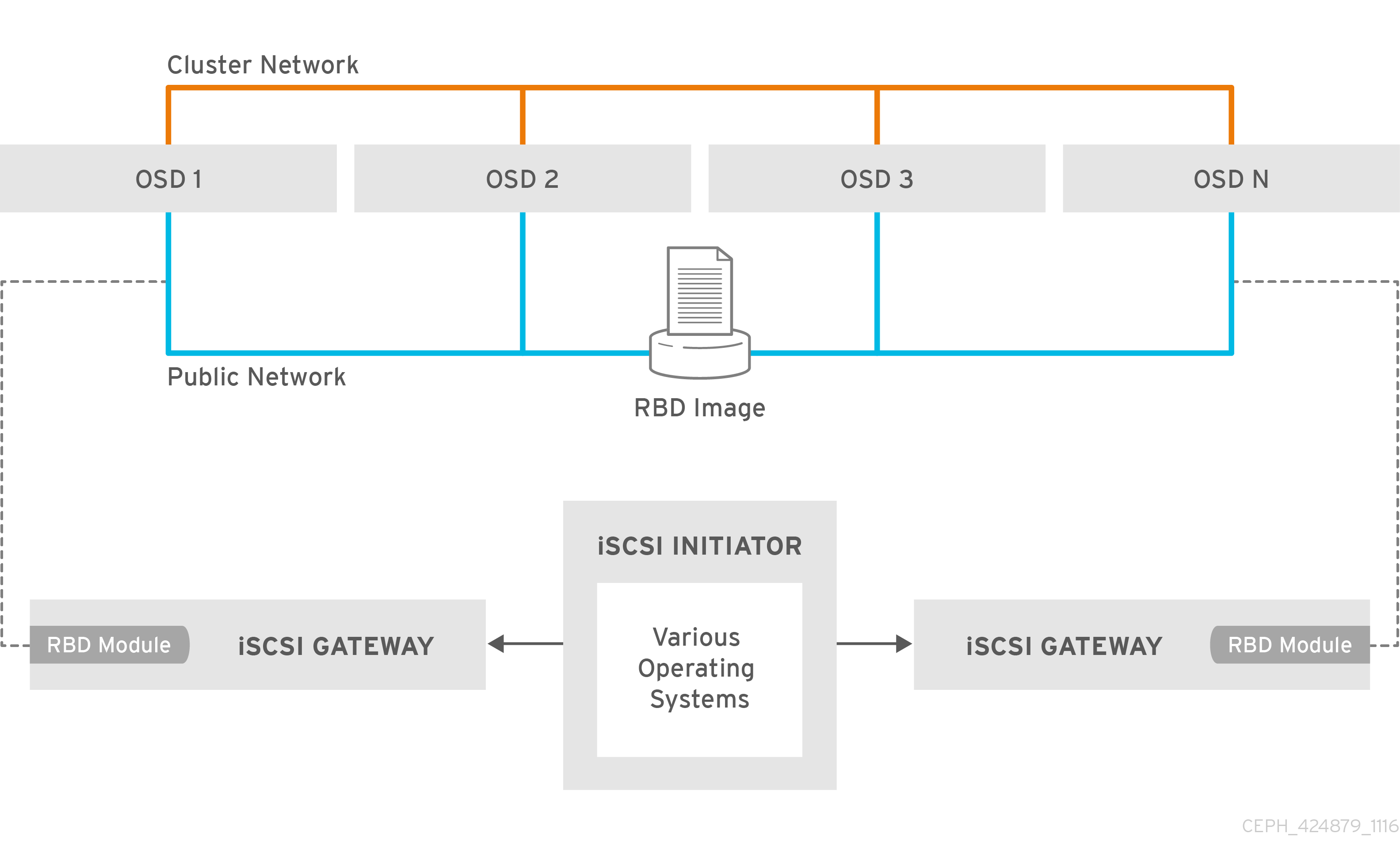

通常,对 Ceph 存储集群的块级访问仅限于 QEMU 和 librbd,这是在 OpenStack 环境中采用的关键推动因素。Ceph 存储群集的块级别访问现在可以利用 iSCSI 标准来提供数据存储。

iSCSI 网关将 Red Hat Ceph Storage 与 iSCSI 标准集成,以提供高可用性 (HA) iSCSI 目标,将 RADOS 块设备 (RBD) 镜像导出为 SCSI 磁盘。iSCSI 协议允许客户端(称为启动器)通过 TCP/IP 网络发送 SCSI 命令到 SCSI 存储设备(称为目标)。这允许异构客户端(如 Microsoft Windows)访问 Red Hat Ceph Storage 集群。

图 7.1. Ceph iSCSI 网关 HA 设计

7.2. iSCSI 目标的要求

Red Hat Ceph Storage 高可用性 (HA) iSCSI 网关解决方案对用于检测故障 OSD 的网关节点、内存容量和定时器设置数量的要求。

所需节点数

至少安装两个 iSCSI 网关节点。要提高弹性和 I/O 处理,可以最多安装四个 iSCSI 网关节点。

内存要求

RBD 镜像的内存占用量可能会增大到较大的大小。iSCSI 网关节点上映射的每个 RBD 镜像使用大约 90 MB 内存。确保 iSCSI 网关节点有足够的内存来支持每个映射的 RBD 镜像。

检测关闭 OSD

Ceph 监控器或 OSD 没有特定的 iSCSI 网关选项,但务必要降低检测故障 OSD 的默认计时器,以减少启动器超时的可能性。按照 Lowering 定时器设置以检测下线的 OSD 中的说明操作,以减少启动器超时的可能性。

其它资源

- 如需更多信息,请参阅 Red Hat Ceph Storage 硬件选择指南 。

7.3. 安装 iSCSI 网关

作为存储管理员,您必须先安装必要的软件包,然后才能利用 Ceph iSCSI 网关的优势。您可以使用 Ansible 部署工具或 命令行界面 来安装 Ceph iSCSI 网关。

每个 iSCSI 网关运行 Linux I/O 目标内核子系统 (LIO) 以提供 iSCSI 协议支持。LIO 利用用户空间透传 (TCMU) 与 Ceph librbd 库交互,将 RBD 镜像公开给 iSCSI 客户端。利用 Ceph iSCSI 网关,您可以有效地运行完全集成的块存储基础架构,其具备传统存储区域网络 (SAN) 的所有功能和好处。

7.3.1. 先决条件

- Red Hat Enterprise Linux 8 或 7.7 或更高版本。

- 正在运行的 Red Hat Ceph Storage 4 或更高版本集群。

7.3.2. 使用 Ansible 安装 Ceph iSCSI 网关

使用 Ansible 实用程序安装软件包,并为 Ceph iSCSI 网关设置守护进程。

先决条件

-

安装了

ceph-ansible软件包的 Ansible 管理节点。

流程

- 在 iSCSI 网关节点上,启用 Red Hat Ceph Storage 4 工具存储库。详情请参阅 Red Hat Ceph Storage 安装指南中的启用 Red Hat Ceph Storage 存储库一节。

在 Ansible 管理节点上,在