生成安全漏洞服务报告

RHEL 系统暴露与 CVE 安全漏洞间的交流

摘要

第 1 章 Insights for Red Hat Enterprise Linux 漏洞服务报告概述

将基础架构安全暴露给不同的拥有者(DevOps 团队、安全团队、执行团队)的能力至关重要。漏洞服务允许您下载以下报告来分析离线或与其他共享:

- 执行报告.PDF 概述和概述您的基础架构暴露,面向执行人员

- CVE 报告。所选 PDF 报告,过滤过滤的 CVE,您的基础架构已公开,旨在突出显示和共享漏洞数据

- 漏洞数据导出.根据您在执行导出时已存在的过滤器,将所选 CVE 数据导出到 JSON 或 CSV 文件

第 2 章 执行报告

您可以下载高级别的执行报告,总结基础架构的安全暴露。执行报告分为两个到三页 PDF 文件,专为执行人员设计,并包含以下信息:

第 1 页

- 分析的 RHEL 系统数量

- 系统当前公开的单独 CVE 数量

- 您的基础架构中的安全规则数量

- 带有公告的 CVE 列表

第 2 页

- 严重性为 CVE 的百分比(CVSS 基本分数)范围

- 7、30 和 90 天时间范围发布的 CVE 数量

- 您的基础架构中的前三个 CVE,包括安全规则和已知的漏洞

第 3 页

- 安全规则按严重性分类

- 前 3 个安全规则,包括公开的系统严重性和数量

2.1. 下载执行报告

使用以下步骤下载执行报告:

流程

- 进入到 Security > Vulnerability > Reports 选项卡,并在需要时登录。

- 在 executive 报告 卡上,单击 Download PDF。

- 单击 Save File,再单击 OK。

验证

-

验证 PDF 文件是否在您的

Downloads文件夹或其他指定位置。

2.2. 使用漏洞服务 API 下载执行报告

您可以使用 漏洞服务 API 下载执行报告。

- 请求 URL :https://console.redhat.com/api/vulnerability/v1/report/executive

curl :

curl -X GET "https://console.redhat.com/api/vulnerability/v1/report/executive" -H "accept: application/vnd.api+json"

curl -X GET "https://console.redhat.com/api/vulnerability/v1/report/executive" -H "accept: application/vnd.api+json"Copy to Clipboard Copied! Toggle word wrap Toggle overflow

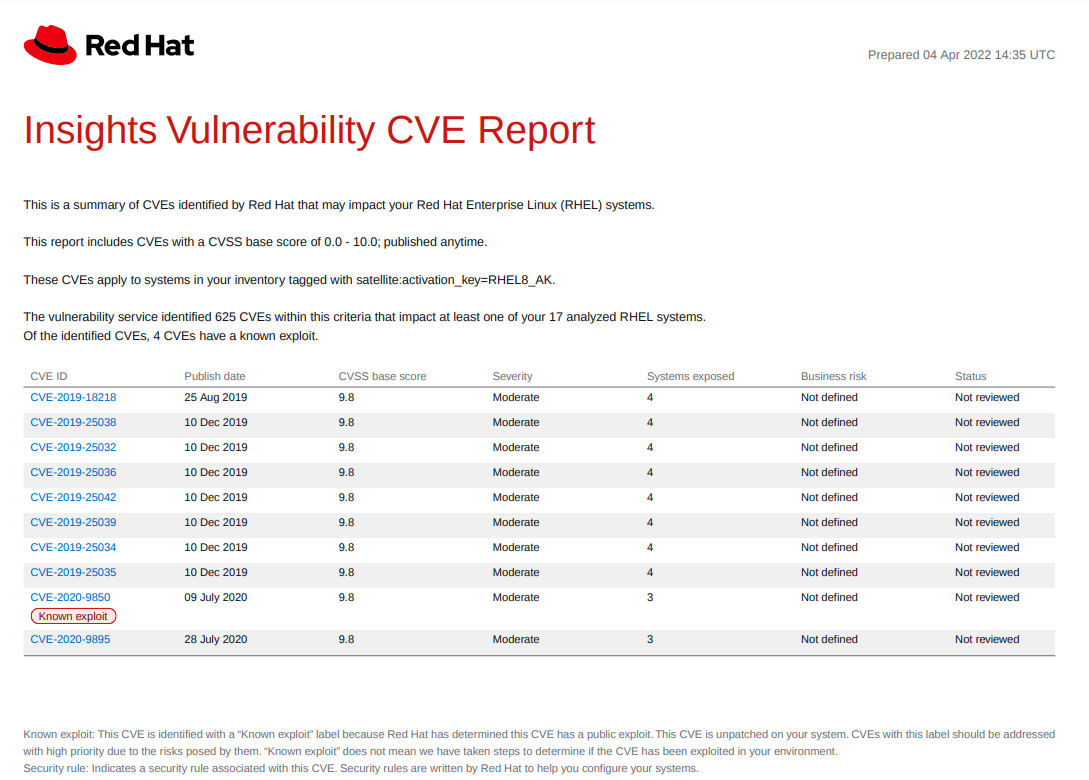

第 3 章 CVE 报告

您可以创建 PDF 报告,显示已过滤的系统 CVE 列表。为每个报告指定相关名称、应用过滤器并添加用户备注,以向特定利益相关者呈现集中数据。

您可以在设置 PDF 报告时应用以下过滤器:

- 安全规则。仅显示带有安全规则标签的 CVE。

- 已知漏洞利用。仅显示带有已知利用(knownn exploit)标签的 CVE。

- 严重性。选择一个或多个值: Critical、Important、Moderate、Low 或 Unknown。

- CVSS 基本分数。选择一个或多个范围:All, 0.0-3.9, 4.0-7.9, 8.0-10.0, N/A (不适用)

- 商业风险.选择一个或多个值: High, Medium, Low, Not defined。

- 状态。选择一个或多个值: Not review, In review, On-hold, Scheduled for patch, Resolved, No action - risk accepted, Resolved via mitigation.

- 发布日期.从 All, Last 7 days, Last 30 天, Last 90 days, Last 90 days, Last year, 或 1 年以前选择。

- 适用于操作系统。选择要过滤和查看的系统的 RHEL 次版本。

- 标签.选择标记的系统组。有关标签和系统组群的更多信息,请参阅 系统标签和组

- 公告.选择是否只显示相关的公告(errata),只有 CVE 没有公告,或所有 CVE。

CVE 报告列出了 CVE,将每个链接到 Red Hat CVE 数据库中相应的 CVE 页面,以便您可以了解更多有关它的信息。该列表主要由 CVE 的发布日期排序,以及列表顶部最新发布的 CVE。

Insights 漏洞 CVE 报告示例

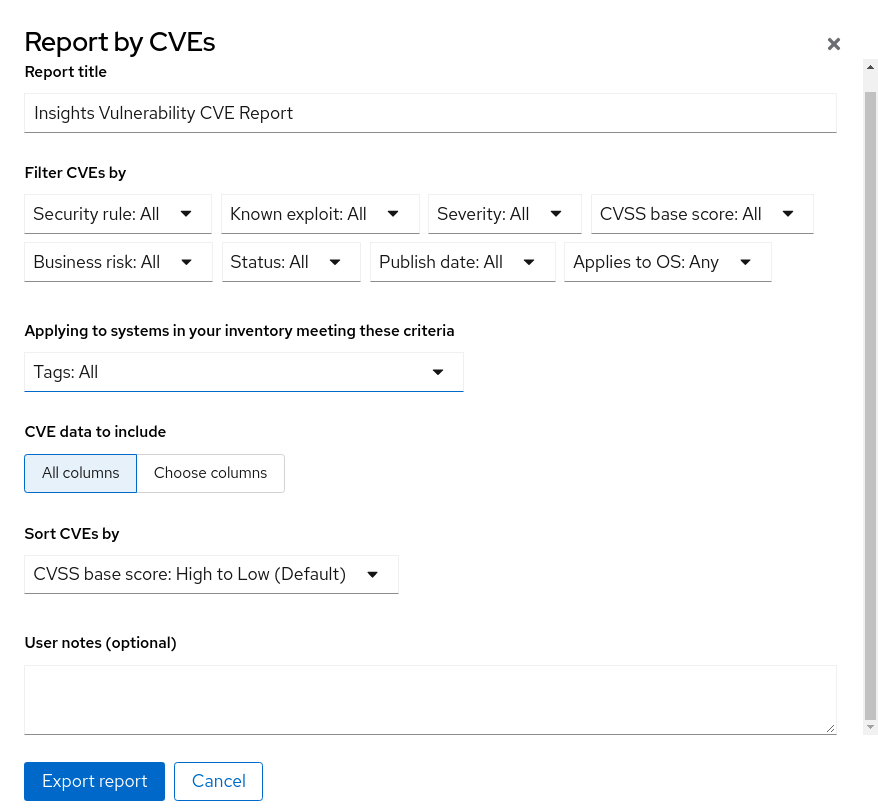

3.1. 创建 CVE 的 PDF 报告

使用以下步骤创建可能影响您的系统的 CVE 的时间点快照。

先决条件

- 您必须登录 Red Hat Hybrid Cloud Console。

流程

- 进入 Insights for Red Hat Enterprise Linux 应用程序的 Security > Vulnerability > Reports 页面。

- 在 CVE 卡中,点 Create report。

在弹出卡中根据需要进行选择:

- (可选)自定义报告标题。

- 在 Filter CVEs by 下,单击每个过滤器下拉菜单并选择一个值。

- 选择 Tags 只包括标记的系统组中的系统。

- 在要包含的 CVE 数据下,默认激活 Choose 列,允许您取消选择您不想包含的列。保留对所有复选框的选择,或点 All column 来显示所有内容。

- (可选)添加备注,以提供预期受众的报告上下文。

- 点 Export report,并允许应用程序一分钟生成报告。

- 选择打开或保存 PDF 文件(如果您的操作系统要求),然后单击确定。

第 4 章 将漏洞数据导出为 JSON、CSV 或 PDF 文件

通过这个漏洞服务,您可以在 RHEL 基础架构中的系统中导出 CVE 的数据。在漏洞服务中应用过滤器来查看一组特定的 CVE 或系统后,您可以根据这些标准导出数据。

这些报告可以通过 Red Hat Insights for Red Hat Enterprise Linux 应用程序访问,并可导出并下载为 .csv、.json 或 PDF 文件。

4.1. 从漏洞服务导出 CVE 数据

执行以下步骤从漏洞服务导出选择数据。

流程

- 进入 Security > Vulnerability > CVEs 页面,并在需要时登录。

- 应用过滤器并使用每个列顶部的排序功能来查找特定的 CVE。

-

在 CVE 列表和过滤器菜单右侧,点 Export 图标

,并选择 Export to JSON、Export to CSV 或 Export as PDF,根据您的下载偏好选择 Export to JSON、Export to CSV 或 Export as PDF。

,并选择 Export to JSON、Export to CSV 或 Export as PDF,根据您的下载偏好选择 Export to JSON、Export to CSV 或 Export as PDF。

- 选择下载位置,然后单击保存。

第 5 章 启用通知和集成

您可以在 Red Hat Hybrid Cloud Console 上启用通知服务,以便在触发漏洞事件时发送通知。例如,您可以将通知服务配置为在安全问题影响您安装中的系统时自动发送电子邮件消息,或者发送每天发生的所有漏洞事件的电子邮件摘要。使用通知服务可为您持续检查 Red Hat Insights for RHEL 仪表板是否有事件触发的通知。

除了发送电子邮件信息外,您还可以将通知服务配置为以其他方式发送事件数据:

- 使用经过身份验证的客户端查询 Red Hat Insights API 获取事件数据

- 使用 Webhook 将事件发送到接受入站请求的第三方应用程序

- 将通知与 Splunk 等应用程序集成至应用程序仪表板

通知管理员为通知服务中的事件设置行为组。行为组指定每个通知的交付方法,以及通知是否发送到所有用户,还是仅向机构管理员发送。

机构管理员会创建一个具有 Notifications Administrator 角色的用户访问组,然后将帐户成员添加到组中。

从事件接收电子邮件通知的用户可能会设置其用户首选项,以便他们为每个事件接收单独的电子邮件或事件每日摘要。

第 6 章 参考资料

要了解更多有关漏洞服务或其他 Red Hat Insights for Red Hat Insights for Red Hat Enterprise Linux 服务和功能的信息,以下资源也可能值得关注:

对红帽文档提供反馈

我们非常感谢并对我们文档的反馈进行优先排序。提供尽可能多的详细信息,以便快速解决您的请求。

先决条件

- 已登陆到红帽客户门户网站。

流程

要提供反馈,请执行以下步骤:

- 点击以下链接: Create Issue

- 在 Summary 文本框中描述问题或功能增强。

- 在 Description 文本框中提供有关问题或请求的增强的详细信息。

- 在 Reporter 文本框中键入您的名称。

- 点 Create 按钮。

此操作会创建一个文档票据,并将其路由到适当的文档团队。感谢您花时间来提供反馈。