管理和配置指南

第 1 章 简介

1.1. 关于 JBoss 企业版应用程序平台 6(JBoss EAP 6)

1.2. JBoss EAP 6 的功能

| 功能 | 描述 |

|---|---|

| Java 认证 | 已认证的 Java EE 6 Full 和 Web 配置规格的实现。 |

| 受管域 |

|

| 管理控制台和管理 CLI | 管理控制台和管理 CLI 是管理域或独立 EAP 实例的全新接口。你不再需要编辑 XML 文件。管理 CLI 甚至可以提供批处理模式,你可以编写脚本并自动化管理任务。 |

| 简化的目录格式 | EAP 的目录结构已经进行了简化。modules/ 目录现在包括了应用服务器模块,而不是使用公用的和服务器专有的 lib/ 目录。domain/ 和 standalone/ 目录包含了域和独立部署的 artifact 和配置文件。 |

| 模块化的类加载机制 | 你根据需要来加载和卸载模块以提高性能和增强安全性、以及更快的启动和重启速度。 |

| 流线型的数据源管理 | 数据库驱动可以像其他服务一样部署。此外,数据源可以在管理控制台和管理 CLI 里直接创建和管理。 |

| 更快的启动和停止速度 | JBoss EAP 6 使用更少的资源且对系统资源的利用率非常高。这对于开发人员尤其有益处。 |

1.3. 关于 JBoss EAP 6 操作模式

1.4. 关于独立服务器

1.5. 关于受管域

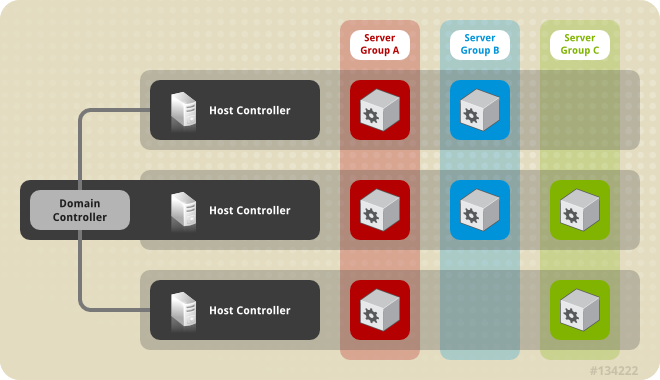

domain.sh 或 domain.bat 脚本的物理或虚拟主机。与域控制器不同,我们配置主机控制器来委托域管理任务。每台主机上的主机控制器和域控制器交互来控制运行在主机上的应用服务器实例的生命周期,并协助域控制器进行管理。每个主机都可以包含多个服务器组。服务器组是一系列安装了 JBoss EAP 6 的服务器实例,并将其作为一个整体来管理和配置。既然域控制器管理部署在服务器组上的配置和应用程序,服务器组里的每台服务器都共享相同的配置和部署。

图 1.1. 受管域的图形表示方式

1.6. 关于域控制器

- 维护域的集中管理策略

- 确保所有主机控制器可以知晓其当前的内容。

- 协助主机控制器以确保所有运行的 JBoss EAP 6 实例都按照这个策略进行配置

domain/configuration/domain.xml 文件里,它位于域控制器的主机文件系统上解压的 JBoss EAP 6 安装目录里。

domain/configuration/ 目录里。这个文件对于不是作为域控制器的主机控制器上的安装来说并不是强制的,虽然 domain.xml 文件的出现也没有害处。domain.xml 文件包含不同配置集的配置,它们可都用于运行在域里的服务器实例。配置集的配置包含组成配置集的不同子系统的详细配置。域配置也包含对套接字组和服务器组的定义。

1.8. 关于主机控制器

domain.sh 或 domain.bat script 运行在主机上时会启动主机控制器。主机控制器的主要职责是管理服务器。它委托域管理任务并负责启动和停止运行在主机上的单独的应用服务器进程。它和域控制器进行交互以帮助管理服务器和域控制器间的通讯。域里多个主机服务器可以和单个域控制器进行交互。因此,所有的主机控制器和运行在单一域模式下的服务器实例可以拥有单一的域控制器且必须属于相同的域。

domain/configuration/host.xml 文件读取配置。host.xml 包含下列特定主机专有的配置信息:

- 从这个安装位置运行的实际的 JBoss EAP 6 实例名称的列表

- 任何下列的配置:

- 主机控制器如何联系域控制器来注册自身并访问域配置

- 如何找到并联系远程的域控制器

- 告诉主机控制器自身充当域控制器

- 这些条目是本地物理安装的配置。例如,domain.xml 里声明的命名接口定义可以映射到 host.xml 里实际的主机专有的 IP 地址。domain.xml 里的绝对路径名可以映射到 host.xml 里实际的文件系统路径。

1.9. 关于服务器组

<server-group name="main-server-group" profile="default">

<socket-binding-group ref="standard-sockets"/>

<deployments>

<deployment name="foo.war_v1" runtime-name="foo.war"/>

<deployment name="bar.ear" runtime-name="bar.ear"/>

</deployments>

</server-group>

- name:服务器组的名称

- profile:服务器组的配置集的名称

- socket-binding-group:用于组里服务器的默认套接字绑定组的名称。在 host.xml 里可以对每个服务器覆盖这个名称。如果在 server-group 元素里没有提供 socket-binding-group 名称,那您必须在 host.xml 里为每个服务器提供一个名称。

- deployments:部署在组里服务器上的部署内容

- system-properties:组里服务器上设置的系统属性

- jvm:组里所有服务器的默认 JVM。主机控制器将这些设置和 host.xml 里的其他配置进行合并以生成启动服务器的 JVM 的设置。

1.10. 关于 JBoss EAP 6 配置集

第 2 章 应用服务器管理

2.1. 启动和停止 JBoss EAP 6

2.1.1. 启动 JBoss EAP 6

2.1.2. 将 JBoss EAP 6 作为独立服务器启动

本节涵盖将 JBoss EAP 6 作为独立服务器启动的步骤

过程 2.1. 将平台服务作为独立服务器启动

对于红帽企业版 Linux。

运行命令:EAP_HOME/bin/standalone.sh对于 Microsoft Windows 服务器。

运行命令:EAP_HOME\bin\standalone.bat可选:指定其他的参数。

要查看传入启动脚本的其他参数,请使用-h参数。

JBoss EAP 6 服务器实例已启动。

2.1.3. 将 JBoss EAP 6 作为受管域启动

域控制器必须在域里任何服务器组里的任何从服务器之前启动。先在域控制器上,然后在每个关联的主机控制器和其他主机上使用这个过程。

过程 2.2. 将平台服务作为受管域启动

对于红帽企业版 Linux。

运行命令:EAP_HOME/bin/domain.sh对于 Microsoft Windows 服务器。

运行:EAP_HOME\bin\domain.bat可选:传递其他参数到启动脚本里。

请使用-h参数来获取传递到启动脚本里的参数列表。

JBoss EAP 6 受管域实例已启动。

2.1.4. 用替代配置启动 JBoss EAP 6

前提条件

- 在使用替代配置文件之前,请将 default 配置作为模版使用。对于受管域,配置文件必须位于

EAP_HOME/domain/configuration/目录。对于独立服务器,配置文件必须位于EAP_HOME/standalone/configuration/目录。

注意

EAP_HOME/docs/examples/configs/ 目录里包含了几个配置示例。请用这些例子来启用额外的功能,如群集或 Transactions XTS API。

过程 2.3. 用其他配置启动实例

独立服务器

对于独立服务器,请将配置文件的名称作为--server-config参数的选项。配置文件必须位于EAP_HOME/standalone/configuration/目录里,而且您需要指定相对这个目录的路径。例 2.1. 在红帽企业版 Linux 里对独立服务器使用其他的配置文件

[user@host bin]$ ./standalone.sh --server-config=standalone-alternate.xml这个例子使用了EAP_HOME/standalone/configuration/standalone-alternate.xml配置文件。例 2.2. 在 Microsoft Windows 服务器里对独立服务器使用其他的配置文件

C:\EAP_HOME\bin>standalone.bat --server-config=standalone-alternate.xml这个例子使用了EAP_HOME\standalone\configuration\standalone-alternative.xml配置文件。受管域

对于受管域,请为--domain-config参数提供配置文件的名称。这个文件必须位于EAP_HOME/domain/configuration/目录,且您需要指定相对这个目录的路径。例 2.3. 在红帽企业版 Linux 里对受管域使用其他的配置文件

[user@host bin]$ ./domain.sh --domain-config=domain-alternate.xml这个例子使用了EAP_HOME/domain/configuration/domain-alternate.xml配置文件。例 2.4. 在 Microsoft Windows 服务器里对受管域使用其他的配置文件

C:\EAP_HOME\bin>domain.bat --domain-config=domain-alternate.xml这个例子使用了EAP_HOME\domain\configuration\domain-alternate.xml配置文件。

使用替代配置运行了 JBoss EAP 6。

2.1.5. 停止 JBoss EAP 6

注意

过程 2.4. 停止 JBoss EAP 6 的独立服务器实例

停止从命令提示交互式启动的实例。

在 JBoss EAP 6 运行的终端窗口里按Ctrl-C。停止作为操作系统服务启动的实例。

根据操作系统使用下列步骤。红帽企业版 Linux

对于红帽企业版 Linux,如果您已经编写了服务脚本,请使用它的stop功能。这需要编写到脚本里。然后您可以使用service scriptname stop,这里的 scriptname 是脚本名称。Microsoft Windows Server

在 Microsoft Windows 里,使用net service命令,或者通过控制面板里的 Services 小程序来停止服务。

停止在背景运行的示例(红帽企业版 Linux)

- 从进程列表里找到实例。一个选择是运行

ps aux |grep "[j]ava -server"。它会为运行在本地主机上的每个 JBoss EAP 6 实例返回一个结果。 - 运行

kill process_ID给进程发送TERM信号,这里的 process_ID 是上面的ps aux命令的第二个字段的编号。

每个方法都可以干净地关闭 JBoss EAP 6,所以不会丢失数据。

2.1.6. 服务器启动参数和开关参考

standalone.xml、domain.xml 和 host.xml 配置文件里定义的其他配置启动。这可能包括用其他套接字绑定集或次级配置启动服务器。在启动时使用 help 开关可以参考这些可用的参数列表。

例 2.5.

[localhost bin]$ standalone.sh -h| 参数或开关 | 描述 |

|---|---|

| --admin-only | 设置服务器的运行类型为 ADMIN_ONLY。这将导致它打开管理接口并接受管理请求,但不会启动其他运行时服务或接受最终用户请求。 |

| -b=<value> | 设置系统属性 jboss.bind.address 为给定的值。 |

| -b <value> | 设置系统属性 jboss.bind.address 为给定的值。 |

| -b<interface>=<value> | 设置系统属性 jboss.bind.address.<interface> 为给定的值。 |

| -c=<config> | 要使用的服务器配置文件的名称。默认是 standalone.xml。 |

| -c <config> | 要使用的服务器配置文件的名称。默认是 standalone.xml。 |

| --debug [<port>] | 激活调试模式并用可选参数来指定端口。只有启动脚本支持才可以使用。 |

| -D<name>[=<value>] | 设置系统属性。 |

| -h | 显示帮助信息并退出。 |

| --help | 显示帮助信息并退出。 |

| --read-only-server-config=<config> | 要使用的配置文件的名称。它和 '--server-config' 和 '-c' 不同,因为原始文件不会被覆盖。 |

| -P=<url> | 从给定 URL 加载系统属性。 |

| -P <url> | 从给定 URL 加载系统属性。 |

| --properties=<url> | 从给定 URL 加载系统属性。 |

| -S<name>[=<value>] | 设置安全性属性。 |

| --server-config=<config> | 要使用的服务器配置文件的名称。默认是 standalone.xml。 |

| -u=<value> | 设置系统属性 jboss.default.multicast.address 为给定的值。 |

| -u <value> | 设置系统属性 jboss.default.multicast.address 为给定的值。 |

| -V | 显示应用服务器版本并退出。 |

| -v | 显示应用服务器版本并退出。 |

| --version | 显示应用服务器版本并退出。 |

2.2. 启动和停止服务器

2.2.1. 用管理 CLI 启动或停止服务器。

独立服务器实例可以用命令行脚本启动,并用 shutdown 命令在管理 CLI 里关闭。如果你再次需要这个实例,请按照 第 2.1.2 节 “将 JBoss EAP 6 作为独立服务器启动” 里描述的过程再次启动。

例 2.6. 通过管理 CLI 停止独立服务器实例

[standalone@localhost:9999 /] shutdown如果你在运行受管域,管理控制台会允许你选择启动或关闭域里的特定服务器。这包括整个域里的服务器组,以及主机上的特定服务器实例。

例 2.7. 通过管理 CLI 停止受管域里的服务器主机

shutdown 命令用于关闭声明的受管域主机。这个例子通过在调用关闭操作前声明实例名来关闭名为 master 的服务器主机。请用 tab 健来协助完成字符串并开放可见变量如可用的主机值。

[domain@localhost:9999 /] /host=master:shutdown例 2.8. 通过管理 CLI 停止受管域里的服务器组

start 和 stop 操作前声明组启动了一个名为 main-server-group 的默认服务器组。请用 tab 健来协助完成字符串并开放可见变量如可用的主机组名的值。

[domain@localhost:9999 /] /server-group=main-server-group:start-servers[domain@localhost:9999 /] /server-group=main-server-group:stop-servers例 2.9. 通过管理 CLI 停止受管域里的服务器实例

start 和 stop 操作前声明主机启动和停止了 master 主机上的一个名为 server-one 的服务器实例。请用 tab 健来协助完成字符串并开放可见变量如可用的主机和服务器配置的值。

[domain@localhost:9999 /] /host=master/server-config=server-one:start[domain@localhost:9999 /] /host=master/server-config=server-one:stop2.2.2. 使用管理控制台启动服务器

过程 2.5. 启动服务器

进入管理控制台里的 Server Instances

- 从控制台的顶部选择 Runtime 标签页。

选择服务器

从 Server Instances 列表里,选择要启动的服务器。正在运行的服务器会用一个复选框标记表示。在这个列表的实例上悬停会在服务器细节下面以蓝色字体显示选项。点击

要启动这个实例,请在Start Server文本出现时点击它。然后会出现一个确认对话框,点击 按钮启动服务器。

所选的服务器已启动并在运行中。

2.2.3. 使用管理控制台停止服务器

过程 2.6. 使用管理控制台停止服务器

进入管理控制台里的 Hosts, groups and server instances

- 从控制台的顶部选择 Runtime 比标签页。Topology 标签页里的主面板会显示可用的服务器实例。

选择服务器

从 Server Instances 列表里,选择要停止的服务器。正在运行的服务器用一个复选框标记表示。点击 文本

点击当您将鼠标悬停在服务器条目时出现的 文本。确认对话框将会出现。- 点击 按钮来停止服务器。

所选的服务器已停止。

2.3. 文件系统路径

2.3.1. 文件系统路径

domain.xml、host.xml 和 standalone.xml 配置都包含一个可以声明路径的部分。然后配置的其他部分可以通过逻辑名称引用这些路径,避免了为每个实例声明绝对路径。这有利于配置和管理,因为它允许将专有的主机配置解析为同一的逻辑名称。

jboss.server.log.dir 路径的引用,它指向服务器的 log 目录。

例 2.10. 日志目录的相对路路径示例

<file relative-to="jboss.server.log.dir" path="server.log"/>

| 值 | 描述 |

|---|---|

jboss.home.dir | JBoss EAP 6 的根目录。 |

user.home | 用户的主目录。 |

user.dir | 用户的当前工作目录。 |

java.home | Java 的装路径 |

jboss.server.base.dir | 单独服务器实例的根目录。 |

jboss.server.data.dir | 服务器用于持久性数据文件存储的目录。 |

jboss.server.config.dir | 包含服务器配置的目录。 |

jboss.server.log.dir | 服务器用于日志文件存储的目录。 |

jboss.server.temp.dir | 服务器用于临时文件存储的目录。 |

jboss.controller.temp.dir | 主机控制器用于临时文件存储的目录。 |

path 元素来添加自己的路径,或覆盖除了上面前 5 个路径外的所有路径。下面的例子展示了相对于独立服务器实例的根目录的新的相对路径声明。

例 2.11. 相对路径的格式

<path name="examplename" path="example/path" relative-to="jboss.server.data.dir"/>

| 属性 | 描述 |

|---|---|

name | 路径的名称。 |

path | 实际的文件系统路径。它将被当作绝对路径,除非指定了 relative-to 属性,此时它会被当作相对该路径的值。 |

relative-to | 可选属性,它指定之前命名路径的名称,或者系统提供的标准路径中的其中一个。 |

domain.xml 配置文件里的 path 元素只要求 name 属性。它不需要包括指定下面例子里所展示的实际文件系统路径的信息。

例 2.12. 域路径示例

<path name="example"/>

example 的路径,可供 domain.xml 配置的其他部分引用。example 声明的实际文件系统位置是加入域组的主机实例的 host.xml 配置文件所专有的。如果使用了这个方法,每台主机的 host.xml 里必须有一个 path 元素来指定实际的文件系统路径。

例 2.13. 主机路径示例

<path name="example" path="path/to/example" />

standalone.xml 里的 path 元素必须包括实际文件系统路径的规格。

2.4. 配置文件历史

2.4.1. 关于 JBoss EAP 6 配置文件

| 服务器模式 | 位置 | 目的 |

|---|---|---|

| domain.xml | EAP_HOME/domain/configuration/domain.xml | 这是受管域的主配置文件。只有域主控制器可以读取这个文件。对于其他成员,它可以被删除。 |

| host.xml | EAP_HOME/domain/configuration/host.xml | 这个文件包含了受管域里的物理主机专有的配置细节,如网络接口、套接字绑定、主机名称和其他主机专有的细节。host.xml 文件包含了 host-master.xml 和 host-slave.xml 的全部功能,正如下面所描述的。这个文件没有出现在独立服务器里。 |

| host-master.xml | EAP_HOME/domain/configuration/host-master.xml | 这个文件包含了作为受管域里主服务器运行所需的配置细节。这个文件不会出现在独立服务器里。 |

| host-slave.xml | EAP_HOME/domain/configuration/host-slave.xml | 这个文件包含了作为受管域里从服务器运行所需的配置细节。这个文件不会出现在独立服务器里。 |

| standalone.xml | EAP_HOME/standalone/configuration/standalone.xml | 这是用于独立服务器的默认配置文件。它包含了独立服务器的所有信息,如子系统、网络、部署、套接字绑定和其他配置细节。当您启动独立服务器时会自动使用这个配置。 |

| standalone-full.xml | EAP_HOME/standalone/configuration/standalone-full.xml | 这是用于独立服务器的配置示例。它包含对每种可能的子系统的支持,除了那些要求高可用性的子系统。要使用它,请停止您的服务器并用下列命令重启:EAP_HOME/bin/standalone.sh -c standalone-full.xml。 |

| standalone-ha.xml | EAP_HOME/standalone/configuration/standalone-ha.xml | 这个配置文件示例启用所有的默认子系统并为独立服务器添加了 mod_cluster 和 JGroups 子系统,所以它可以参与高可用性或负载平衡群集。这个文件不适用于受管域。要使用这个配置,请停止您的服务器并用下列命令重启:EAP_HOME/bin/standalone.sh -c standalone-ha.xml。 |

| standalone-full-ha.xml | EAP_HOME/standalone/configuration/standalone-full-ha.xml | 这是用于独立服务器的配置示例。它包含对每种可能的子系统的支持,包含那些要求高可用性的子系统。要使用它,请停止您的服务器并用下列命令重启:EAP_HOME/bin/standalone.sh -c standalone-full-ha.xml。 |

2.4.2. 配置文件历史

standalone.xml、domain.xml 和 host.xml。虽然您可以直接编辑这些文件,我们推荐用可用的管理操作(如管理 CLI 或管理控制台)来配置应用服务器模型。

2.4.3. 用以前的配置启动服务器

standalone.xml 里的以前的配置启动应用服务器。相同的概念也适用于受管域的 domain.xml 和 host.xml。

- 确定您要启动的备份版本。这个例子将回调成功引导后第一次修改前的服务器模型的实例。

EAP_HOME/configuration/standalone_xml_history/current/standalone.v1.xml - 传入

jboss.server.config.dir下的相对文件名,用备份模型的配置启动服务器。EAP_HOME/bin/standalone.sh --server-config=standalone_xml_history/current/standalone.v1.xml

应用服务器用所选的配置启动了。

2.4.4. 使用管理 CLI 保存配置快照

配置快照是当前服务器配置的时间点拷贝。管理员可以保存和加载这些拷贝。

standalone.xml 配置文件,但相同的过程适用于 domain.xml 和 host.xml 配置文件。

前提条件

过程 2.7. 创建配置快照并保存

保存快照

运行take-snapshot操作来创建当前服务器配置的快照。[standalone@localhost:9999 /] :take-snapshot { "outcome" => "success", "result" => "/home/User/EAP_HOME/standalone/configuration/standalone_xml_history/snapshot/20110630-172258657standalone.xml"

保存了当前服务器配置的快照。

2.4.5. 使用管理 CLI 加载配置快照

standalone.xml 配置文件,但相同的过程适用于 domain.xml 和 host.xml 配置文件。

过程 2.8. 加载配置快照

- 确定要加载的快照。这个例子将从 snapshot 目录回调下列文件。下面是快照文件的默认路径。

EAP_HOME/standalone/configuration/standalone_xml_history/snapshot/20110812-191301472standalone.xml快照是用相对路径表达的,上面的例子可以像下面这样编写。jboss.server.config.dir/standalone_xml_history/snapshot/20110812-191301472standalone.xml - 通过传入文件名用所选的配置快照启动服务器。

EAP_HOME/bin/standalone.sh --server-config=standalone_xml_history/snapshot/20110913-164449522standalone.xml

服务器用加载快照里选择的配置进行了重启。

2.4.6. 使用管理 CLI 删除配置快照

前提条件

standalone.xml 配置文件,但相同的过程适用于 domain.xml 和 host.xml 配置文件。

过程 2.9. 删除专有的快照

- 确定要删除的快照。这个例子将从 snapshot 目录删除下列文件。

EAP_HOME/standalone/configuration/standalone_xml_history/snapshot/20110630-165714239standalone.xml - 如下例所示,指定快照的名称,运行

:delete-snapshot命令来删除专有的快照。[standalone@localhost:9999 /] :delete-snapshot(name="20110630-165714239standalone.xml") {"outcome" => "success"}

快照已被删除。

过程 2.10. 删除所有快照

- 如下例所示,运行

:delete-snapshot(name="all")命令删除所有的快照。[standalone@localhost:9999 /] :delete-snapshot(name="all") {"outcome" => "success"}

所有快照都已被删除。

2.4.7. 使用管理 CLI 列出所有的配置快照

前提条件

standalone.xml 配置文件,但相同的过程适用于 domain.xml 和 host.xml 配置文件。

过程 2.11. 列出所有的配置快照

列出所有快照

用:list-snapshots命令列出所有保存的快照。[standalone@localhost:9999 /] :list-snapshots { "outcome" => "success", "result" => { "directory" => "/home/hostname/EAP_HOME/standalone/configuration/standalone_xml_history/snapshot", "names" => [ "20110818-133719699standalone.xml", "20110809-141225039standalone.xml", "20110802-152010683standalone.xml", "20110808-161118457standalone.xml", "20110912-151949212standalone.xml", "20110804-162951670standalone.xml" ] } }

快照被列出。

第 3 章 管理接口

3.1. 管理应用服务器

3.2. 管理应用程序编程接口(API)

JBoss EAP 6 提供了不同的方法来配置和管理服务器,您可以使用 web 界面、命令行客户或一系列的 XML 配置文件。我们推荐的方法是编辑配置文件,包括管理控制台和管理 CLI。对配置文件的编辑总会在不同视图里同步并最终持久化到 XML 文件里。请注意,在服务器实例运行时对 XML 配置文件的修改将被服务器模型所覆盖。

管理控制台是用 Google Web Toolkit (GWT) 构建的 Web 界面的例子。管理控制台和服务器通过 HTTP 管理接口进行通讯。HTTP API 端点是依赖于 HTTP 协议来集成管理层的管理客户的入口点。它使用 JSON 编码协议和 de-typed RPC 风格的 API 来描述和执行管理操作。 HTTP API 用于 Web 控制台,它也为许多其他客户提供了集成能力。

例 3.1. HTTP API 配置文件示例

<management-interfaces>

[...]

<http-interface security-realm="ManagementRealm">

<socket-binding http="management-http"/>

</http-interface>

</management-interfaces>

| URL | 描述 |

|---|---|

http://localhost:9990/console | 访问本地主机的管理控制台,它控制受管域的配置。 |

http://hostname:9990/console | 远程访问管理控制台的主机命名和受管域配置。 |

http://hostname:9990/management | 和管理控制台运行在相同端口上的 HTTP 管理 API,它显示原始属性和开放给 API 的值。 |

管理 CLI 就是 Native API 工具的一个例子。这个管理工具可用于受管域及独立服务器,它允许用户连接到域控制器或独立服务器实例并执行 de-typed 管理模型里可用的管理操作。

例 3.2. Native API 配置文件示例

<management-interfaces>

<native-interface security-realm="ManagementRealm">

<socket-binding native="management-native"/>

</native-interface>

[...]

</management-interfaces>

3.3. 关于管理控制台和管理 CLI

3.4. 管理控制台

3.4.1. 管理控制台

3.4.2. 登录到管理控制台

前提条件

- JBoss EAP 6 服务器必须正在运行。

过程 3.1. 登录到管理控制台

进入管理控制台开始页面

通过 Web 浏览器进入管理控制台。默认的位置是 http://localhost:9990/console/,其中的 9990 是预定义为管理控制台的套接绑定的。登录到管理控制台

输入您之前创建的帐号的用户名和密码来登录到管理控制台屏幕。

图 3.1. 管理控制台的登录屏幕

结果

- 受管域

- 独立服务器

3.4.3. 修改管理控制台的语言

所支持的语言

- 德语 (de)

- 简体中文 (zh-Hans)

- 巴西葡萄牙语 (pt-BR)

- 法语 (fr)

- 西班牙语 (es)

- 日语 (ja)

过程 3.2. 修改基于 Web 的管理控制台的语言

登录到管理控制台。

登录到基于 Web 的管理控制台。打开 Setting 对话框。

屏幕的右下角是 Settings 标签。点击它打开管理控制台的设置对话框。选择语言。

在 Locale 选择框里选择语言。然点选择 Save。确认框通知您需要重载应用程序。点击 Confirm。刷新 Web 浏览器以使用新的区域设置。

3.4.4. 使用管理控制台配置服务器

过程 3.3. 配置服务器

进入管理控制台里的 Server Configurations 面板。

- 从控制台的顶部选择 Hosts 标签页。可用的服务器将显示在表格里。

编辑服务器配置

- 从 Available Server Configurations 表格里选择服务器实例。

- 在所选的服务器下方选择 按钮。

- 修改配置属性。

- 在服务器列表下方选择 按钮。

服务器配置被修改,且会在服务器重启时生效。

3.4.5. 在管理控制台里添加部署

前提条件

过程 3.4. 添加和验证部署

进入管理控制台的 Manage Deployments 面板

- 选择控制台顶部的 Runtime 标签页。

- 对于独立服务器,展开控制台左侧的 菜单项并选择。对于受管域,展开控制台左侧的 菜单项并选择 。

Manage Deployments 面板将会出现。添加部署内容

点击 Content Repository 标签页上的 按钮。Create Deployment 对话框将会出现。选择要部署的文件

在这个对话框里,点击 按钮。选择您要部署的文件。选好文件后点击 按钮进行。验证部署名

验证出现在 Create Deployments 对话框里的部署名和 runtime 名称。验证名称后请点击 按钮上传文件。

所选的内容被上传至服务器且可以进行部署了。

3.4.6. 在管理控制台里创建新的服务器

过程 3.5. 创建新的服务器配置

进入管理控制台里的 Server Configurations 页面

从控制台的右上角选择 Server 标签页。创建新的配置

- 点击 Server Configuration 面板顶部的 按钮。

- 编辑 Create Server Configuration 对话框里的基本服务器设置。

- 点击 按钮保存新的服务器配置。

新服务器被创建且出现在 Server Configurations 列表里。

3.4.7. 用管理控制台修改默认的日志级别

过程 3.6. 编辑日志级别

进入管理控制台的 Logging 面板

- 对于受管域,选择控制台顶部的 Profiles 标签页,然后从控制台左侧的下拉菜单里选择相关的配置集。

- 对于受管域或独立服务器,展开控制台左侧菜单的 → 菜单并点击 Logging 条目。

- 点击控制台顶部的 Log Categories 标签页。

编辑 logger 细节

编辑 Log Categories 表格里条目的细节。- 在 Log Categories 表格里选择条目,然后点击下面的 Details 部分里的 按钮。

- 通过 Log Level 下拉框选择类别的日志级别。完成后点击 按钮。

相关类别的日志级别已被更新。

3.4.8. 在管理控制台里创建新的服务器组

前提条件

过程 3.7. 配置和添加新的服务器组

进入 Server Groups 视图

选择右上角的 Hosts 标签页。- 选择左侧的 Server 菜单的 Server Groups 标签页。

添加服务器组

点击 按钮来添加新的服务器组。配置服务器组

- 输入服务器组的名称。

- 选择您添加服务器组的配置集。

- 选择您添加服务器组的套接字绑定。

- 点击 Save 按钮来保存新的组。

新创建的服务器组出现在管理控制台里了。

3.5. 管理 CLI

3.5.1. 关于管理命令行接口(Command Line Interface,CLI)

3.5.2. 启动管理 CLI

过程 3.8. 在 Linux 或 Windows 里启动 CLI

在 Linux 里启动 CLI

运行EAP_HOME/bin/jboss-cli.sh命令:$ EAP_HOME/bin/jboss-cli.sh在 Windows 里启动 CLI

运行EAP_HOME\bin\jboss-cli.bat命令:C:\>EAP_HOME\bin\jboss-cli.bat

3.5.3. 退出管理 CLI

前提条件

过程 3.9. 退出管理 CLI

运行

quit命令在管理 CLI 里,输入quit命令:[domain@localhost:9999 /] quit Closed connection to localhost:9999

3.5.4. 用管理 CLI 连接受管服务器实例

前提条件

过程 3.10. 连接至受管服务器实例

运行

connect命令在管理 CLI 里,输入connect命令:[disconnected /] connect Connected to domain controller at localhost:9999- 或者,在 Linux 系统里启动管理 CLI 时使用

--connect参数来连接至受管服务器:$ EAP_HOME/bin/jboss-cli.sh --connect --connect参数可以用来指定服务器的主机和端口。要连接至地址192.168.0.1和端口9999,请使用下列命令:$ EAP_HOME/bin/jboss-cli.sh --connect --controller=192.168.0.1:9999

3.5.5. 用管理 CLI 获取帮助

管理 CLI 有带有普通和上下文敏感选项的帮助对话框。对于独立服务器和域控制器,依赖于操作上下文的 help 命令都要求已建立的连接。除非连接已建立,否则这些命令不会出现在列表里。

前提条件

过程 3.11. 普通和上下文敏感帮助

运行

help命令在管理 CLI 里,输入help命令:[standalone@localhost:9999 /] help获取上下文敏感帮助

在管理 CLI 里,输入help -commands扩展命令:[standalone@localhost:9999 /] help --commands- 关于特定命令的更多详情,请运行

help并以'--help'为参数。[standalone@localhost:9999 /] deploy --help

CLI 帮助信息被显示。

3.5.6. 以批模式使用管理 CLI

批处理允许大量的操作请求按序列进行分组,然后作为一个单元来执行。如果序列里的任何以一个操作请求执行失败,整个操作组都将回滚。

过程 3.12. 批处理模式命令和操作

启用批处理模式

用batch命令启用批处理模式。[standalone@localhost:9999 /] batch [standalone@localhost:9999 / #]提示里的井号(#)指明了批处理模式添加操作请求到批处理命令里

在批处理模式下,照常输入操作请求。操作请求将按输入的顺序添加到批处理命令里。关于格式化操作请求的详情,请参考 第 3.5.8 节 “在管理 CLI 里使用操作和命令”。运行批处理命令

一旦输入了整个操作请求序列,请用run-batch运行这个批处理命令。[standalone@localhost:9999 / #] run-batch The batch executed successfully.关于可用于批处理的完整的命令列表,请参考 第 3.5.7 节 “CLI 批处理模式命令”。保存在外部文件里的批命令

频繁运行的批处理命令可以存储在外部文件里,通过将完整文件路径作为参数传入batch或直接作为run-batch命令的参数来执行。您可以用文本编辑器创建批处理命令文件。每个命令都必须单独一行且 CLI 应该可以访问它。下面的命令将加载myscript.txt文件至批处理模式。这个文件里的所有命令都可以编辑或删除,您也可以插入新的命令。这个批处理会话里进行的修改不会持久化到myscript.txt文件里。[standalone@localhost:9999 /] batch --file=myscript.txt下面的命令将立即运行存储在文件myscript.txt里的批命令[standalone@localhost:9999 /] run-batch --file=myscript.txt

输入的操作请求序列以批模式完成了。

3.5.7. CLI 批处理模式命令

| 命令名 | 描述 |

|---|---|

| list-batch | 当前批次里的命令和操作的列表。 |

| edit-batch-line line-number edited-command | 通过行号和要编辑的命令来编辑当前批处理里的行。例如: edit-batch-line 2 data-source disable --name=ExampleDS。 |

| move-batch-line fromline toline | 指定您要移动的行号为第一个参数且新的位置为第二个参数来重新对批处理命令里的行进行排序。例如: move-batch-line 3 1。 |

| remove-batch-line linenumber | 删除指定行上的批处理命令。例如: remove-batch-line 3。 |

| holdback-batch [batchname] |

如果您突然想在 CLI 里执行批处理之外的命令,您可以使用这个命令推迟或存储当前的批处理命令。要返回已暂停批模式,只要在 CLI 命令行上再次输入

batch 就可以了。

如果在

holdback-batch 命令时您提供了 batchname,批命令将按照这个名称进行存储要返回命名的批次,请使用 batch batchname。不使用 batchname 调用 batch 命令将启动新的(未命名)的批处理。系统里只能有一个未命名的暂停批命令。

要查看暂停批命令的列表,请使用

batch -l 命令。

|

| discard-batch | 取消当前活动的批处理命令。 |

3.5.8. 在管理 CLI 里使用操作和命令

过程 3.13. 创建、配置和执行请求

构造操作请求

操作请求允许和管理模型的低层交互。它们提供一种可控的方式来编辑服务器配置。操作请求由三部分组成:- 地址,前缀为斜杠(

/)。 - 操作名称,前缀为分号(

:)。 - 可选的参数,包含在括号(

())里。

确定地址

配置以有地址的资源层级树型出现。每个资源节点都提供了一系列不同的操作。地址指定哪些资源可以执行操作。地址使用下面的语法:/node-type=node-name- node-type 是资源节点的类型。它映射配置 XML 文件里的元素名称。

- node-name 是资源节点的名称。它映射配置 XML 文件里的元素的

name属性。 - 用斜杠(

/)分隔资源树的每个级别。

要确定所需的地址,请参考 XML 配置文件。EAP_HOME/standalone/configuration/standalone.xml文件保存独立服务器的配置信息,EAP_HOME/domain/configuration/domain.xml和EAP_HOME/domain/configuration/host.xml文件保存受管域的配置信息。例 3.3. 操作地址示例

要执行 Logging 子系统上的操作,请使用操作请求里的下列地址:/subsystem=logging要执行 Java 数据源上的操作,请使用操作请求里的下列地址:/subsystem=datasources/data-source=java确定操作

对于不同类型的资源节点,操作会有所不同。操作使用下面的语法::operation-name- operation-name 是要请求的操作的名称。

在独立服务器上的任何资源地址上使用read-operation-names操作来列出可用的操作。例 3.4. 可用的操作

要列出 Logging 子系统到所有可用的操作,在独立服务器里输入下列请求:[standalone@localhost:9999 /] /subsystem=logging:read-operation-names { "outcome" => "success", "result" => [ "add", "read-attribute", "read-children-names", "read-children-resources", "read-children-types", "read-operation-description", "read-operation-names", "read-resource", "read-resource-description", "remove", "undefine-attribute", "whoami", "write-attribute" ] }确定任何参数

每个操作可能需要不同的参数。参数使用下面的语法:(parameter-name=parameter-value)- parameter-name 是参数的名称。

- parameter-value 是参数的值。

- 多个参数用逗号隔开(

,)。

要确定所需的参数,在资源节点上执行read-operation-description命令,将操作名称作为参数传入。详情请参考 例 3.5 “确定操作的参数”。例 3.5. 确定操作的参数

要确定 logging 子系统上的read-children-types操作的必需参数,请输入read-operation-description命令:[standalone@localhost:9999 /] /subsystem=logging:read-operation-description(name=read-children-types) { "outcome" => "success", "result" => { "operation-name" => "read-children-types", "description" => "Gets the type names of all the children under the selected resource", "reply-properties" => { "type" => LIST, "description" => "The children types", "value-type" => STRING }, "read-only" => true } }

输入完整的操作请求

一旦确定了地址、操作和所有参数,请输入完整的操作请求。例 3.6. 操作请求示例

[standalone@localhost:9999 /] /subsystem=web/connector=http:read-resource(recursive=true)

管理接口执行服务器配置里的操作请求。

3.5.9. 管理 CLI 命令参考

前提条件

第 3.5.5 节 “用管理 CLI 获取帮助” 描述了如何访问管理 CLI 的帮助功能,包括有带有普通和上下文敏感选项的帮助对话框。对于独立服务器和域控制器,依赖于操作上下文的 help 命令都要求已建立的连接。除非连接已建立,否则这些命令不会出现在列表里。

| 命令 | 描述 |

|---|---|

batch | 通过创建新的批次、或者重新激活现有的暂停的批次来启动批模式。如果没有暂停的批命令,这个命令将启动新的批次。如果存在未命名的暂停的批命令,这个命令将重新激活它。如果存在有名称的暂停的批命令,将这个批次的名称作为参数来执行命令就可以激活。 |

cd | 根据参数修改当前的节点路径。当前的节点路径用于不包含地址部分的操作请求的地址。如某个操作请求包含了地址,所包含的地址将当作当前节点路径的相对地址。当前的节点路径可以以节点类型结尾。此时,执行指定节点名称的操作就足够了,例如 logging:read-resource。 |

clear | 清除屏幕。 |

command | 允许您添加、删除和列出现有的普通类型的命令。普通类型命令是分配专有节点类型的命令,它允许您执行该类型的实例的任何可用的操作。它也可以修改现有实例上类型开放的任何属性。 |

connect | 连接到指定主机和端口上的控制器。 |

connection-factory | 定义连接工厂。 |

data-source | 管理 datasource 子系统里的 JDBC 数据源配置。 |

deploy | 部署用文件路径指定的应用程序或启用资料库里现有的被禁用的应用程序。如果不带参数执行,这个命令将列出全部现有的部署。 |

help | 显示帮助信息。它可以用 --commands 参数为给定命令提供上下文敏感的内容。 |

history | 显示内存里的 CLI 命令历史以及启用/禁用历史扩展的状态。它可以按需要用参数来清除、禁用和启用历史扩展。 |

jms-queue | 在 messaging 子系统里定义一个 JMS 队列。 |

jms-topic | 在 messaging 子系统里定义一个 JMS 主题。 |

ls | 列出节点路径的内容。在默认情况下,终端窗口会用整屏以列显示结果。-l 参数将以每行一个名字显示结果。 |

pwd | 显示当前工作节点的完整节点路径。 |

quit | 终止命令行界面。 |

read-attribute | 根据参数显示受管资源属性的值和描述。 |

read-operation | 显示指定操作的描述,未指定则列出所有的操作。 |

undeploy | 以应用程序的名称为参数运行可以卸载应用程序。它也可以通过参数运行从资料库删除应用程序。如无参数运行则输出所有现有的部署。 |

version | 显示应用服务器版本和环境信息。 |

xa-data-source | 管理 datasource 子系统里的 JDBC XA 数据源配置。 |

3.5.10. 管理 CLI 操作参考

管理 CLI 里的操作可以用 第 3.6.5 节 “用管理 CLI 显示操作名称” 里描述的 read-operation-names 操作开放。这些操作描述可以用 第 3.6.4 节 “用管理 CLI 显示操作描述” 里描述的 read-operation-descriptions 操作来开放。

| 操作名称 | 描述 |

|---|---|

add-namespace | 在 namespaces 属性的表里添加命名空间前缀映射。 |

add-schema-location | 在 schema-locations 属性的表里添加模式位置 映射。 |

delete-snapshot | 从 snapshots 目录删除服务器配置的快照。 |

full-replace-deployment | 添加之前上传的部署内容到可用内容列表里,替换 runtime 里具有相同名称的现有内容,并从可用列表里删除替换的内容。进一步的信息请点击链接。 |

list-snapshots | 列出保存在 snapshots 目录里的服务器配置的快照。 |

read-attribute | 显示所选资源的属性的值。 |

read-children-names | 显示给定类型的资源下的所有子资源的名称。 |

read-children-resources | 显示给定类型的资源的所有子资源的信息。 |

read-children-types | 显示所选资源下的所有子资源的类型名称。 |

read-config-as-xml | 读取当前的配置并以 XML 格式显示。 |

read-operation-description | 显示给定资源上的操作的细节。 |

read-operation-names | 显示给定资源上的所有操作的名称。 |

read-resource | 显示模型资源的属性值以及任何子资源的基本或完整的信息。 |

read-resource-description | 显示资源属性的描述、子资源和操作的类型。 |

reload | 关闭所有服务并重启来重载服务器。 |

remove-namespace | 在 namespaces 属性的表里删除命名空间前缀映射。 |

remove-schema-location | 在 schema-locations 属性的表里删除模式位置 映射。 |

replace-deployment | 用新的内容替换 runtime 里的内容。新的内容必须已经上传到部署的内容资料库。 |

resolve-expression | 接受表达式或可以解析为表达式的字符串的操作,并根据本地系统属性和环境变量进行解析。 |

resolve-internet-address | 通过一系列接口解析标准找到本地主机上的 IP 地址,如果没有匹配的 IP 地址则运行失败。 |

server-set-restart-required | 让服务器进入需要重启的模式 |

shutdown | 通过调用 System.exit(0) 关闭服务器。 |

start-servers | 启动受管域里配置的且当前没有运行的所有服务器。 |

stop-servers | 停止当前运行在受管域里的所有服务器。 |

take-snapshot | 创建服务器配置的快照并保存在 snapshots 目录。 |

upload-deployment-bytes | 指定所包含的字节队列上的部署内容应该添加到部署内容资料库。请注意,这个操作没有指明内容应该部署至 runtime。 |

upload-deployment-stream | 指定所包含的输入流索引上可用的部署内容应该添加到部署内容资料库。请注意,这个操作没有指明内容应该部署到 runtime。 |

upload-deployment-url | 指定所包含的 URL 上可用的部署内容应该添加到部署内容资料库。请注意,这个操作没有指明内容应该部署至 runtime。 |

validate-address | 检验操作的地址。 |

write-attribute | 设置所选资源的属性的值。 |

3.6. 管理 CLI 操作

3.6.1. 用管理 CLI 显示资源属性

前提条件

read-attribute 操作是一个用来读取选定属性的当前 runtime 值的全局操作。它可以用来只开放用户设置的值而忽略任何默认或未定义的值。请求属性包括下列参数。

请求属性

name- 获取所选资源下的值的属性的名称。

include-defaults- 布尔型参数,可以设置为

false来限制操作结果,只显示用户设置的属性并忽略默认的值。

过程 3.14. 显示所选属性的当前 Runtime 值

运行

read-attribute操作在管理 CLI 里,使用read-attribute操作来显示资源属性的值。关于操作请求的更多细节,请参考 第 3.5.8 节 “在管理 CLI 里使用操作和命令”。[standalone@localhost:9999 /]:read-attribute(name=name-of-attribute)

read-attribute 操作的优势是开放专有属性的当前 runtime 值的能力。用 read-resource 操作可获得类似的结果,但只能通过 include-runtime 请求属性,而且只作为该节点的所有可用资源的列表的一部分。read-attribute 操作用于细颗粒度的属性查询,如下例所示。

例 3.7. 运行 read-attribute 操作来开放公共的接口 IP。

read-attribute 来获取当前 runtime 里的确切的值。

[standalone@localhost:9999 /] /interface=public:read-attribute(name=resolved-address)

{

"outcome" => "success",

"result" => "127.0.0.1"

}

resolved-address 属性是一个 runtime 值,所以不会显示在标准的 read-resource 操作的结果里。

[standalone@localhost:9999 /] /interface=public:read-resource

{

"outcome" => "success",

"result" => {

"any" => undefined,

"any-address" => undefined,

"any-ipv4-address" => undefined,

"any-ipv6-address" => undefined,

"inet-address" => expression "${jboss.bind.address:127.0.0.1}",

"link-local-address" => undefined,

"loopback" => undefined,

"loopback-address" => undefined,

"multicast" => undefined,

"name" => "public",

"nic" => undefined,

"nic-match" => undefined,

"not" => undefined,

"point-to-point" => undefined,

"public-address" => undefined,

"site-local-address" => undefined,

"subnet-match" => undefined,

"up" => undefined,

"virtual" => undefined

}

}

resolved-address 和其他 runtime 值,您必须使用 include-runtime 请求属性。

[standalone@localhost:9999 /] /interface=public:read-resource(include-runtime=true)

{

"outcome" => "success",

"result" => {

"any" => undefined,

"any-address" => undefined,

"any-ipv4-address" => undefined,

"any-ipv6-address" => undefined,

"inet-address" => expression "${jboss.bind.address:127.0.0.1}",

"link-local-address" => undefined,

"loopback" => undefined,

"loopback-address" => undefined,

"multicast" => undefined,

"name" => "public",

"nic" => undefined,

"nic-match" => undefined,

"not" => undefined,

"point-to-point" => undefined,

"public-address" => undefined,

"resolved-address" => "127.0.0.1",

"site-local-address" => undefined,

"subnet-match" => undefined,

"up" => undefined,

"virtual" => undefined

}

}

显示当前的 runtime 属性值。

3.6.2. 在管理 CLI 里显示活动用户

前提条件

whoami 操作是用于确定当前活动用户的全局操作。这个操作开放了用户名标识及它们分配的区。管理员可以用 whoami 操作来管理多个区上的多个用户帐号,或者跟踪具有多个终端会话和用户帐号的域实例上的活动用户。

过程 3.15. 在管理 CLI 里用 whoami 操作显示活动用户

运行

whoami操作在管理 CLI 里,请用whoami操作来显示活动的用户帐号。[standalone@localhost:9999 /] :whoami下面的例子使用了独立服务器实例里的whoami操作来显示活动用户username,以及它所分配的ManagementRealm区。例 3.8. 在独立实例里使用

whoami[standalone@localhost:9999 /]:whoami { "outcome" => "success", "result" => {"identity" => { "username" => "username", "realm" => "ManagementRealm" }} }

显示当前的活动用户帐号。

3.6.3. 在管理 CLI 里显示系统和服务器信息

前提条件

过程 3.16. 在管理 CLI 里显示系统和服务器信息

运行

version命令在管理 CLI 里,输入version命令:[domain@localhost:9999 /] version

显示应用服务器版本和环境信息。

3.6.4. 用管理 CLI 显示操作描述

前提条件

过程 3.17. 在管理 CLI 里执行命令

运行

read-operation-description操作在管理 CLI 里,使用read-operation-description来显示操作信息。这个操作要求键-值格式的其他参数以指定要显示的操作。关于操作请求的详情,请参考 第 3.5.8 节 “在管理 CLI 里使用操作和命令”。[standalone@localhost:9999 /]:read-operation-description(name=name-of-operation)

例 3.9. 显示 list-snapshots 操作的描述

list-snapshots 操作的方法。

[standalone@localhost:9999 /] :read-operation-description(name=list-snapshots)

{

"outcome" => "success",

"result" => {

"operation-name" => "list-snapshots",

"description" => "Lists the snapshots",

"request-properties" => {},

"reply-properties" => {

"type" => OBJECT,

"value-type" => {

"directory" => {

"type" => STRING,

"description" => "The directory where the snapshots are stored",

"expressions-allowed" => false,

"required" => true,

"nillable" => false,

"min-length" => 1L,

"max-length" => 2147483647L

},

"names" => {

"type" => LIST,

"description" => "The names of the snapshots within the snapshots directory",

"expressions-allowed" => false,

"required" => true,

"nillable" => false,

"value-type" => STRING

}

}

},

"access-constraints" => {"sensitive" => {"snapshots" => {"type" => "core"}}},

"read-only" => false

}

}

显示所选操作的描述。

3.6.5. 用管理 CLI 显示操作名称

前提条件

过程 3.18. 在管理 CLI 里执行命令

运行

read-operation-names操作在管理 CLI 里,使用read-operation-names来显示可用操作的名称。关于操作请求的详情,请参考 第 3.5.8 节 “在管理 CLI 里使用操作和命令”。[standalone@localhost:9999 /]:read-operation-names

例 3.10. 用管理 CLI 显示操作名称

read-operation-names 操作的方法。

[standalone@localhost:9999 /]:read-operation-names

{

"outcome" => "success",

"result" => [

"add-namespace",

"add-schema-location",

"delete-snapshot",

"full-replace-deployment",

"list-snapshots",

"read-attribute",

"read-children-names",

"read-children-resources",

"read-children-types",

"read-config-as-xml",

"read-operation-description",

"read-operation-names",

"read-resource",

"read-resource-description",

"reload",

"remove-namespace",

"remove-schema-location",

"replace-deployment",

"resolve-expression",

"resolve-internet-address",

"server-set-restart-required",

"shutdown",

"take-snapshot",

"undefine-attribute",

"upload-deployment-bytes",

"upload-deployment-stream",

"upload-deployment-url",

"validate-address",

"validate-operation",

"whoami",

"write-attribute"

]

}显示可用的操作名称。

3.6.6. 用管理 CLI 显示可用资源

前提条件

read-resource 操作是用来读取资源值的全局操作。它可以用来开放当前节点或子节点额资源的基本或完整的信息,以及扩展或限制操作结果的作用域的请求属性。请求属性包含下列参数。

请求属性

recursive- 是否递归地包含子资源的完整信息。

recursive-depth- 应该包含子节点资源信息的深度。

proxies- 是否在递归查询里包含远程资源。例如,包含域控制器查询里从主机控制器的主机级别资源。

include-runtime- 是否在响应里包含 runtime 属性,如不是来自持久性配置的属性值。这个请求属性默认是 false。

include-defaults- 这是一个 boolean 型的请求属性,它启用或禁用默认属性的读取。当设置为 false 时,只返回用户设置的属性,忽略了那些未定义的属性。

过程 3.19. 在管理 CLI 里执行命令

运行

read-resource操作在管理 CLI 里,请用read-resource操作来显示可用的资源。[standalone@localhost:9999 /]:read-resource下面的例子展示了在独立服务器里如何使用read-resource操作来开放普通资源信息。结果类似于standalone.xml配置文件,显示系统资源、扩展、接口和为服务器实例安装和配置的子系统。它们可以进一步进行直接查询。例 3.11. 在根级别使用

read-resource操作[standalone@localhost:9999 /]:read-resource { "outcome" => "success", "result" => { "deployment" => undefined, "deployment-overlay" => undefined, "management-major-version" => 1, "management-micro-version" => 0, "management-minor-version" => 4, "name" => "longgrass", "namespaces" => [], "product-name" => "EAP", "product-version" => "6.1.0.GA", "release-codename" => "Janus", "release-version" => "7.2.0.Final-redhat-3", "schema-locations" => [], "system-property" => undefined, "core-service" => { "management" => undefined, "service-container" => undefined, "server-environment" => undefined, "platform-mbean" => undefined }, "extension" => { "org.jboss.as.clustering.infinispan" => undefined, "org.jboss.as.connector" => undefined, "org.jboss.as.deployment-scanner" => undefined, "org.jboss.as.ee" => undefined, "org.jboss.as.ejb3" => undefined, "org.jboss.as.jaxrs" => undefined, "org.jboss.as.jdr" => undefined, "org.jboss.as.jmx" => undefined, "org.jboss.as.jpa" => undefined, "org.jboss.as.jsf" => undefined, "org.jboss.as.logging" => undefined, "org.jboss.as.mail" => undefined, "org.jboss.as.naming" => undefined, "org.jboss.as.pojo" => undefined, "org.jboss.as.remoting" => undefined, "org.jboss.as.sar" => undefined, "org.jboss.as.security" => undefined, "org.jboss.as.threads" => undefined, "org.jboss.as.transactions" => undefined, "org.jboss.as.web" => undefined, "org.jboss.as.webservices" => undefined, "org.jboss.as.weld" => undefined }, "interface" => { "management" => undefined, "public" => undefined, "unsecure" => undefined }, "path" => { "jboss.server.temp.dir" => undefined, "user.home" => undefined, "jboss.server.base.dir" => undefined, "java.home" => undefined, "user.dir" => undefined, "jboss.server.data.dir" => undefined, "jboss.home.dir" => undefined, "jboss.server.log.dir" => undefined, "jboss.server.config.dir" => undefined, "jboss.controller.temp.dir" => undefined }, "socket-binding-group" => {"standard-sockets" => undefined}, "subsystem" => { "logging" => undefined, "datasources" => undefined, "deployment-scanner" => undefined, "ee" => undefined, "ejb3" => undefined, "infinispan" => undefined, "jaxrs" => undefined, "jca" => undefined, "jdr" => undefined, "jmx" => undefined, "jpa" => undefined, "jsf" => undefined, "mail" => undefined, "naming" => undefined, "pojo" => undefined, "remoting" => undefined, "resource-adapters" => undefined, "sar" => undefined, "security" => undefined, "threads" => undefined, "transactions" => undefined, "web" => undefined, "webservices" => undefined, "weld" => undefined } } }针对子节点运行

read-resource操作read-resource操作可以查询根节点的子节点。操作的结构首先定义要开放的节点,然后附加这个操作来运行。[standalone@localhost:9999 /]/subsystem=web/connector=http:read-resource在下面的例子里,通过指引read-resource操作到专有的 Web 子系统节点来开放 Web 子系统组件的专有资源信息。例 3.12. 开放根结点的子节点资源

[standalone@localhost:9999 /] /subsystem=web/connector=http:read-resource { "outcome" => "success", "result" => { "configuration" => undefined, "enable-lookups" => false, "enabled" => true, "executor" => undefined, "max-connections" => undefined, "max-post-size" => 2097152, "max-save-post-size" => 4096, "name" => "http", "protocol" => "HTTP/1.1", "proxy-name" => undefined, "proxy-port" => undefined, "redirect-port" => 443, "scheme" => "http", "secure" => false, "socket-binding" => "http", "ssl" => undefined, "virtual-server" => undefined } }相同的结果可以用cd命令进入子节点并直接运行read-resource操作获得。例 3.13. 通过修改目录开放子节点资源

[standalone@localhost:9999 /] cd subsystem=web[standalone@localhost:9999 subsystem=web] cd connector=http[standalone@localhost:9999 connector=http] :read-resource { "outcome" => "success", "result" => { "configuration" => undefined, "enable-lookups" => false, "enabled" => true, "executor" => undefined, "max-connections" => undefined, "max-post-size" => 2097152, "max-save-post-size" => 4096, "name" => "http", "protocol" => "HTTP/1.1", "proxy-name" => undefined, "proxy-port" => undefined, "redirect-port" => 443, "scheme" => "http", "secure" => false, "socket-binding" => "http", "ssl" => undefined, "virtual-server" => undefined } }使用 recursive 参数在结果里包含活动的属性值。

recursive 参数可以用来开放所有属性的值,包括非持久性的值、在启动时传入的值或其他在 runtime 模型里活动的属性。[standalone@localhost:9999 /]/interface=public:read-resource(include-runtime=true)和之前的例子相比,include-runtime请求属性会开放其他的活动属性,如发送的字节和 HTTP 连接器接收的字节。例 3.14. 用

include-runtime参数开放其他活动的属性值。[standalone@localhost:9999 /] /subsystem=web/connector=http:read-resource(include-runtime=true) { "outcome" => "success", "result" => { "any" => undefined, "any-address" => undefined, "any-ipv4-address" => undefined, "any-ipv6-address" => undefined, "inet-address" => expression "${jboss.bind.address:127.0.0.1}", "link-local-address" => undefined, "loopback" => undefined, "loopback-address" => undefined, "multicast" => undefined, "name" => "public", "nic" => undefined, "nic-match" => undefined, "not" => undefined, "point-to-point" => undefined, "public-address" => undefined, "resolved-address" => "127.0.0.1", "site-local-address" => undefined, "subnet-match" => undefined, "up" => undefined, "virtual" => undefined } }

3.6.7. 用管理 CLI 显示可用资源的描述

前提条件

过程 3.20. 在管理 CLI 里执行命令

运行

read-resource-description操作在管理 CLI 里,使用read-resource-description来读取和显示可用资源。关于操作请求的详情,请参考 第 3.5.8 节 “在管理 CLI 里使用操作和命令”。[standalone@localhost:9999 /]:read-resource-description使用可选参数

read-resource-description操作允许使用其他参数。- 使用

operations参数来包含资源操作的描述。[standalone@localhost:9999 /]:read-resource-description(operations=true) - 使用

inherited参数可以包含或排除资源继承操作的描述。默认状态是 true。[standalone@localhost:9999 /]:read-resource-description(inherited=false) - 使用

recursive参数来包含子资源的递归描述。[standalone@localhost:9999 /]:read-resource-description(recursive=true) - 使用

locale参数来获取资源描述。如果为 null 则使用默认的 locale。[standalone@localhost:9999 /]:read-resource-description(locale=true)

显示可用资源的描述。

3.6.8. 用管理 CLI 重载应用服务器

前提条件

过程 3.21. 重载应用服务器

运行

reload操作[standalone@localhost:9999 /]:reload {"outcome" => "success"}

关闭所有服务且再次启动 runtime 来完成服务器重载。管理 CLI 将自动重新连接。

3.6.9. 用管理 CLI 关闭应用服务器

前提条件

过程 3.22. 关闭应用服务器

运行

shutdown操作- 在独立模式下,请使用下列命令:

[standalone@localhost:9999 /]:shutdown - 在域模式下,请使用下列命令及合适的主机名:

[domain@localhost:9999 /]/host=master:shutdown

- 要连接到附加的 CLI 实例并关闭服务器,请执行下列命令:

jboss-cli.sh --connect command=:shutdown - 要连接到远程的 CLI 实例并关闭服务器,请执行下列命令:

[disconnected /] connect IP_ADDRESS Connected to IP_ADDRESS:PORT_NUMBER [192.168.1.10:9999 /] :shutdown用实例的 IP 地址替换 IP_ADDRESS

服务器被关闭。管理 CLI 将断开连接,因为 runtime 已是不可用的。

3.6.10. 使用管理 CLI 配置属性

前提条件

write-attribute 操作是用来写入或修改资源属性的全局操作。您可以使用这个操作来进行持久性修改并修改管理的服务器实例的配置设置。请求属性包含下列参数。

请求属性

name- 需要设置值的所选资源属性的名称。

value- 所选资源里属性的值。如果底层模型支持 null 值的话可以为 null。

过程 3.23. 使用管理 CLI 配置资源属性

运行

write-attribute操作在管理 CLI 里,使用write-attribute操作修改资源属性的值。这个擦作可以运行在资源的子节点或管理 CLI 的根节点上(指定完整资源路径)。

例 3.15. 用 write-attribute 操作禁用部署扫描器。

write-attribute 操作来禁用部署扫描器。这个操作从根节点运行,使用 Tab Completion 来协助填充正确的资源路径。

[standalone@localhost:9999 /] /subsystem=deployment-scanner/scanner=default:write-attribute(name=scan-enabled,value=false)

{"outcome" => "success"}

read-attribute 操作确认。

[standalone@localhost:9999 /] /subsystem=deployment-scanner/scanner=default:read-attribute(name=scan-enabled)

{

"outcome" => "success",

"result" => false

}

read-resource 操作列出节点的所有可用资源属性可以确认资源。在下列例子里,这个特定的配置展示了 scan-enabled 属性被设置为 false。

[standalone@localhost:9999 /] /subsystem=deployment-scanner/scanner=default:read-resource

{

"outcome" => "success",

"result" => {

"auto-deploy-exploded" => false,

"auto-deploy-xml" => true,

"auto-deploy-zipped" => true,

"deployment-timeout" => 600,

"path" => "deployments",

"relative-to" => "jboss.server.base.dir",

"scan-enabled" => false,

"scan-interval" => 5000

}

}

更新了资源属性

3.7. 管理 CLI 命令历史

3.7.1. 使用管理 CLI 命令历史

.jboss-cli-history 日志文件上。这个历史记录文件默认是记录最多 500 条 CLI 命令。

history 命令自身将返回当前会话的历史记录,或用其他参数将禁用、启用或清除会话内存里的历史记录。管理 CLI 也可以通过键盘上的箭头来在命令和操作的历史记录里前进或后退。

管理 CLI 的 history 命令的功能

3.7.2. 显示管理 CLI 命令历史

前提条件

过程 3.24. 显示管理 CLI 命令历史

运行

history命令在管理 CLI 里,输入history命令:[standalone@localhost:9999 /] history

在 CLI 启动或历史清除命令显示后保存在内存里的 CLI 命令历史。

3.7.3. 清除管理 CLI 命令历史

前提条件

过程 3.25. 清除管理 CLI 命令历史

运行

history --clear命令在管理 CLI 里,输入history --clear命令:[standalone@localhost:9999 /] history --clear

自 CLI 启动后记录的命令历史将从会话内存里删除。这些命令历史仍然保存在用户主目录的 .jboss-cli-history 文件里。

3.7.4. 禁用管理 CLI 命令历史

前提条件

过程 3.26. 禁用管理 CLI 命令历史

运行

history --disable命令在管理 CLI 里,输入history --disable命令:[standalone@localhost:9999 /] history --disable

CLI 里执行的命令不会记录在内存里或保存在用户主目录的 .jboss-cli-history 文件里。

3.7.5. 启用管理 CLI 命令历史

前提条件

过程 3.27. 启用管理 CLI 命令历史

运行

history --enable命令在管理 CLI 里,输入history --enable命令:[standalone@localhost:9999 /] history --enable

CLI 里执行的命令会记录在内存里并保存在用户主目录的 .jboss-cli-history 文件里。

3.8. 管理接口审计日志

3.8.1. 关于管理接口审计日志

注意

3.8.2. 从管理 CLI 里启用管理接口的审计日志

/core-service=management/access=audit/logger=audit-log:write-attribute(name=enabled,value=true)3.8.3. 关于管理接口的审计日志格式器

| 属性 | 描述 |

|---|---|

| include-date | 布尔值,它定义格式化日志记录是否包含时间戳。 |

| date-separator | 包含分隔日期和格式化日志信息的字符的字符串。如果 include-date=false 则被忽略。 |

| date-format | 用于时间戳的 java.text.SimpleDateFormat.可以时别的日期格式。如果 include-date=false 则被忽略。 |

| compact | 如果为 true,它将在一行里格式化 JSON 信息。因为仍有包含新行符的值,所以如果需要在同一行里容纳整个记录,可以设置 escape-new-line 或 escape-control-characters 为 true。 |

| escape-control-characters | 如果为 true,它将所有带有八进制 ASCII 字符的控制字符(带有十进制值 < 32 的 ASCII 条目)转义;例如新行将转义为 '#012'。如果它为 true,它将覆盖 escape-new-line=false。 |

| escape-new-line | 如果为 true 会将所有带有八进制的 ASCII 代码的新行转义,例如 "#012"。 |

3.8.4. 关于管理接口的审计日志文件处理程序

| 属性 | 描述 | 只读的 |

|---|---|---|

| formatter | 用来格式化日志记录的 JSON 格式器的名称。 | False |

| path | 审计日志文件的路径。 | False |

| relative-to | 之前的命名路径的名称,或者系统提供的标准路径中的一个。如果提供了 relative-to,path 属性的值将作为这个属性指定的路径的相对路径对待。 | False |

| failure-count | 初始化处理程序前记录日志失败的次数。 | True |

| max-failure-count | 禁用这个处理程序前记录日志失败的最多次数。 | False |

| disabled-due-to-failure | true 表示如果登记日志失败则禁用处理程序。 | True |

3.8.5. 关于管理接口的审计日志 Syslog 处理程序

- http://www.ietf.org/rfc/rfc3164.txt

- http://www.ietf.org/rfc/rfc5424.txt

- http://www.ietf.org/rfc/rfc6587.txt

| 字段 | 描述 | 只读的值 |

|---|---|---|

| formatter | 用来格式化日志记录的格式器的名称。 | False |

| failure-count | 初始化处理程序前记录日志失败的次数。 | True |

| max-failure-count | 禁用这个处理程序前记录日志失败的最多次数。 | False |

| disabled-due-to-failure | True 表示如果登记日志失败则禁用处理程序。 | True |

| syslog-format | Syslog 格式:RFC-5424 或 RFC-3164. | False |

| max-length | 日志消息的最大长度(字节),包括头部信息。如果没有定义,syslog-format 为 RFC3164 时它默认为 1024 字节,而 syslog-format 为 RFC5424 时它默认为 2048 字节。 | False. |

| truncate | 如果消息长度超过最大字节数,是否要截短(包括头部信息)。如果为 false,消息将即兴分隔然后用相同的头部值来发送。 | False |

3.8.6. 启用发送到 Syslog 服务器的管理接口审计日志

注意

/host=HOST_NAME 到 /core-service 命令上。

过程 3.28. 启用发送到 Syslog 服务器的日志

创建一个名为

msyslog的 syslog 处理程序[standalone@localhost:9999 /]batch [standalone@localhost:9999 /]/core-service=management/access=audit/syslog-handler=mysyslog:add(formatter=json-formatter) [standalone@localhost:9999 /]/core-service=management/access=audit/syslog-handler=mysyslog/protocol=udp:add(host=localhost,port=514) [standalone@localhost:9999 /]run-batch在 syslog 处理程序里添加一个引用。

[standalone@localhost:9999 /]/core-service=management/access=audit/logger=audit-log/handler=mysyslog:add

管理接口的审计日志登记在 syslog 服务器上。

3.8.7. 管理接口的审计日志选项

配置选项

- log-boot

- 如果为

true,引导服务器时的管理操作将记录审计日志。如果为false则不会记录日志。默认为 false。 - log-read-only

- 如果为

true,所有的操作都将记录审计日志。如果为false,只有修改了模型的操作会记录日志。默认为 false。

3.8.8. 管理接口的审计日志字段

| 字段名称 | 描述 |

|---|---|

| type | 它的值如果为 core,表示是一个管理操作;如果为 jmx,表示它来自 JMX 在系统(关于 JMX 子系统的审计日志请参考 JMX 子系统部分)。 |

| r/o | 如果操作没有修改管理模型则为 true,否则为 false。 |

| booting | 如果操作是在引导过程中执行的则为 true,如果是在服务器启动并运行后执行的则为 false。 |

| version | JBoss EAP 实例的版本号码。 |

| user | 已验证用户的用户名。如果和运行的服务器相同的主机为这个操作登记了日志,它将使用特殊的 $local 用户。 |

| domainUUID | 当所有操作从域控制器传播到服务器、从主机控制器和从主机控制器服务器时,链接所有操作的标识符。 |

| access | 它可以是下列值之一:NATIVE、HTTP、JMX。NATIVE - 操作通过原生管理接口进行,如 CLI。HTTP - 操作通过域 HTTP 接口进行,例如域控制台。JMX - 操作通过 JMX 子系统进行。关于如何配置 JMX 的审计日志,请参考 JMX 文档。 |

| remote-address | 执行这个操作的客户的地址。 |

| success | 如果操作成功则为 true,如果回滚则为 false。 |

| ops | 被执行的操作。这是一个序列化到 JSON 的操作的列表。在引导时这是解析 XML 导致的所有操作。引导完成后,这个列表通常只包含单个条目。 |

第 4 章 用户管理

4.1. 用户创建

4.1.1. 为管理接口添加用户

JBoss EAP 6 里的管理界面默认是设置了安全性的,因为一开始没有可用的用户帐号,除非你是用图形安装程序安装的。对于因简单配置错误而可能引起来自远程系统的攻击来说,这是一个预防措施。本地的非 HTTP 访问是受 SASL 机制保护的,就是当客户从 localhost 第一次连接时客户和服务器间都进行协商。

注意

过程 4.1. 为远程管理界面创建初始管理性用户

调用

add-user.sh或add-user.bat脚本。进入EAP_HOME/bin/目录。根据你的操作系统调用合适的脚本。- 红帽企业版 Linux

[user@host bin]$ ./add-user.sh- Microsoft Windows Server

C:\bin> add-user.bat

选择添加一个管理用户。

点击 ENTER 选择默认选项a来添加一个管理用户。这个用户被添加到ManagementRealm并被授权通过基于 web 的管理控制台或基于命令行的管理 CLI 来执行管理操作。另外一个选项b则添加一个用户到ApplicationRealm,且未提供特殊的权限。该区域(Realm)用于应用程序。输入用户名和密码。

遇到提示时输入用户名和密码,系统会提示您确认密码。输入您的组信息

添加用户所属的组或组群。如果用户属于多个组,请输入用逗号隔开的列表。如果不属于任何组,请留空。获取信息并确认。

系统会提示您确认信息。如果正确,请输入yes。选择用户是否代表一个远程 JBoss EAP 6 服务器实例。

除了管理员以外,偶尔需要在ManagementRealm里添加到 JBoss EAP 6 里的是代表其他 EAP 实例的用户,它需要通过验证作为成员加入到群集。下一个提示允许你指定所添加的用户。如果你选择yes,你将得到一个 hashedsecret值,代表用户的密码,这将需要添加到不同的配置文件里。为了完成这个任务,在这里请回答no。输入其他的用户。

如果需要,重复刚才的过程你可以输入其他用户。你也可以在任何时候在运行系统里添加用户。不是选择默认的安全区,你需要添加用户到其他区以调整其授权过程。非交互式地创建用户。

通过在命令行传入参数,你可以非交互式地创建用户。我们不推荐在共享系统上使用这个方法,因为密码可以在日志或历史文件里看到。这个使用管理区域的命令的语法是:[user@host bin]$ ./add-user.sh usernamepassword要使用应用程序区域,请使用-a参数。[user@host bin]$ ./add-user.sh -a usernamepassword- 通过

--silent参数,你可以忽略 add-user 脚本的正常输出。这只有在指定了用户名和密码且只使用了最小参数集时才适用。 而错误信息仍会被显示。

你添加的任何用户都会在你指定的安全区里进行激活。ManagementRealm 区里活动的用户能够从远程系统里管理 JBoss EAP 6。

还可查看:

4.1.2. 传入参数到用户管理 add-user 脚本

add-user.sh 或 add-user.bat 命令或将参数传入到命令行。本节描述了传入参数时可用的选项。

4.1.3. Add-user 命令行参数

add-user.sh 或 add-user.bat 命令的可用参数。

| 命令行参数 | 参数值 | 描述 |

|---|---|---|

|

-a

|

N/A

|

这个参数指定在应用程序区里创建用户。如果忽略,默认是在管理区里创建用户。

|

|

-dc

|

DOMAIN_CONFIGURATION_DIRECTORY

|

这个参数指定了包含属性文件的域配置目录。如果忽略,默认的目录是

EAP_HOME/domain/configuration/。

|

|

-sc

|

SERVER_CONFIGURATION_DIRECTORY

|

这个参数指定了包含属性文件的其他独立服务器配置目录。如果忽略,默认的目录是

EAP_HOME/standalone/configuration/。

|

|

-up

--user-properties

|

USER_PROPERTIES_FILE

|

这个参数指定其他用户属性文件的名称。它可以是一个绝对路径,也可以和

-sc 或 -dc 参数一起来指定其他配置的目录。

|

|

-g

--group

|

GROUP_LIST

|

分配给这个用户的用逗号隔开的组的列表。

|

|

-gp

--group-properties

|

GROUP_PROPERTIES_FILE

|

这个参数指定其他组属性文件的名称。它可以是一个绝对路径,也可以和

-sc 或 -dc 参数一起来指定其他配置的目录。

|

|

-p

--password

|

PASSWORD

|

用户的密码。密码必须满足下列要求:

|

|

-u

--user

|

USER_NAME

|

用户的名称。

|

|

-r

--realm

|

REALM_NAME

|

用来设置管理接口安全性的区的名称。如果忽略,默认是 "ManagementRealm"。

|

|

-s

--silent

|

N/A

|

运行 add-user 脚本且不输出到控制台。

|

|

-h

--help

|

N/A

|

显示 add-user 脚本的用法。

|

4.1.4. 指定用户管理信息的替代属性文件

在默认情况下,用 add-user.sh 或 add-user.bat 创建的用户和角色信息都保存在服务器配置目录下的属性文件里。服务器配置信息保存在 EAP_HOME/standalone/configuration/ 目录而域配置信息保存在 EAP_HOME/domain/configuration/ 目录。本节将描述如何覆盖默认的文件名称和位置。

过程 4.2. 指定替代属性文件

- 要指定服务器配置的替代目录,请使用

-sc参数。这个参数指定了包含服务器配置属性文件的替代目录。 - 要为域配置指定替代目录,,请使用

-dc参数。这个参数指定了包含域配置属性文件的替代目录。 - 要指定替代的用户配置属性文件,请使用

-up或--user-properties参数。它可以是绝对路径,也可以和-sc或-dc参数一起使用来指定替代的配置目录。 - 要指定替代的组配置属性文件,请使用

-gp或--group-properties参数。它可以是绝对路径,也可以和-sc或-dc参数一起使用来指定替代的配置目录。

注意

add-user 命令旨在操作现有的属性文件。命令行里指定任何替代属性文件都必须存在,否则您将看到下列错误:

JBAS015234: No appusers.properties files found4.1.5. Add-user 脚本命令行示例

add-user.sh 或 add-user.bat 命令。除非另有注明,这些命令假定是使用独立服务器配置的。

例 4.1. 创建属于使用默认属性文件的单个组的用户。

EAP_HOME/bin/add-user.sh -a -u 'appuser1' -p 'password1!' -g 'guest'- 用户

appuser1被添加到保存用户信息的下列默认属性文件里。EAP_HOME/standalone/configuration/application-users.propertiesEAP_HOME/domain/configuration/application-users.properties

- 用户

appuser1和组guest被添加到保存组信息的默认属性文件里。EAP_HOME/standalone/configuration/application-roles.propertiesEAP_HOME/domain/configuration/application-roles.properties

例 4.2. 创建属于使用默认属性文件的多个组的用户。

EAP_HOME/bin/add-user.sh -a -u 'appuser1' -p 'password1!' -g 'guest,app1group,app2group'- 用户

appuser1被添加到保存用户信息的下列默认属性文件里。EAP_HOME/standalone/configuration/application-users.propertiesEAP_HOME/domain/configuration/application-users.properties

- 用户

appuser1和组guest、app1group和app2group被添加到保存组信息的默认属性文件里。EAP_HOME/standalone/configuration/application-roles.propertiesEAP_HOME/domain/configuration/application-roles.properties

例 4.3. 在使用默认属性文件的默认区里创建带有管理权限的用户。

EAP_HOME/bin/add-user.sh -u 'adminuser1' -p 'password1!' -g 'admin'- 用户

adminuser1被添加到保存用户信息的下列默认属性文件里。EAP_HOME/standalone/configuration/mgmt-users.propertiesEAP_HOME/domain/configuration/mgmt-users.properties

- 用户

adminuser1和组admin被添加到保存组信息的默认属性文件里。EAP_HOME/standalone/configuration/mgmt-groups.propertiesEAP_HOME/domain/configuration/mgmt-groups.properties

例 4.4. 创建属于用替代属性文件保存信息的单个组的用户。

EAP_HOME/bin/add-user.sh -a -u appuser1 -p password1! -g app1group -sc /home/someusername/userconfigs/ -up appusers.properties -gp appgroups.properties - 我们添加了用户

appuser1到下列属性文件里,它现在是保存用户信息的默认文件。/home/someusername/userconfigs/appusers.properties

- 我们添加了用户

appuser1和组app1group到下列属性文件里,它现在是保存组信息的默认文件。/home/someusername/userconfigs/appgroups.properties

第 5 章 网络和端口配置

5.1. 接口

5.1.1. 关于接口

domain.xml, host.xml 和 standalone.xml 都包含了接口声明。声明标准可以引用通配符地址或指定接口或地址必须具有来进行有效匹配的一个或多个特征。下面的例子展示了接口声明的多个可能的配置,它们通常是在 standalone.xml 或 host.xml 配置文件里定义的。这允许任何远程主机组维护自己所专有的接口属性,且仍然允许对域控制器里的 domain.xml 配置文件里任何接口组的引用。

management 和 public 相对名称组指定的专有的 inet-address 值。

例 5.1. 用 inet-address 值创建的接口组

<interfaces>

<interface name="management">

<inet-address value="127.0.0.1"/>

</interface>

<interface name="public">

<inet-address value="127.0.0.1"/>

</interface>

</interfaces>

any-address 元素来声明通配符地址。

例 5.2. 用通配符声明创建的全局组

<interface name="global">

<!-- Use the wild-card address -->

<any-address/>

</interface>

external 的相对组下的一个网络接口卡。

例 5.3. 用 NIC 值创建的外部组

<interface name="external">

<nic name="eth0"/>

</interface>

例 5.4. 用专有条件值创建的默认组

<interface name="default">

<!-- Match any interface/address on the right subnet if it's

up, supports multicast, and isn't point-to-point -->

<subnet-match value="192.168.0.0/16"/>

<up/>

<multicast/>

<not>

<point-to-point/>

</not>

</interface>

5.1.2. 配置接口

standalone.xml 和 host.xml 配置文件里默认的接口配置通常提供三个带有相对接口令牌的命名接口。您可以使用管理控制台或管理 CLI 来配置下表列出的其他属性和值。你也可以按需要用专有值替换相对的接口绑定。请注意,如果您这样做,您将无法在运行时传入接口值,因为 -b 选项只能覆盖相对值。

例 5.5. 默认的接口配置

<interfaces>

<interface name="management">

<inet-address value="${jboss.bind.address.management:127.0.0.1}"/>

</interface>

<interface name="public">

<inet-address value="${jboss.bind.address:127.0.0.1}"/>

</interface>

<interface name="unsecure">

<inet-address value="${jboss.bind.address.unsecure:127.0.0.1}"/>

</interface>

</interfaces>

| 接口元素 | 描述 |

|---|---|

any | 地址排斥类型的空元素,用于约束选择标准。 |

any-address | 空元素表示使用这个接口的套接字应该绑定到通配符地址。除非设置 java.net.preferIpV4Stack 系统属性为 true,否则 IPv6 将使用通配符地址(::),而 IPv4 将使用通配符地址(0.0.0.0)。如果套接字绑定到双栈主机上的任何本地 IPv6 地址,它可以接受 IPv6 及 IPv4 数据。如果绑定到任何的本地 IPv4 地址,它就只能接受 IPv4 数据。 |

any-ipv4-address | 空元素表示使用这个接口的套接字应该绑定到 IPv4 通配符地址(0.0.0.0)。 |

any-ipv6-address | 空元素表示使用这个接口的套接字应该绑定到 IPv6 通配符地址(::)。 |

inet-address | 请输入 IPv6 格式的 IP 地址或者用小数点隔开的 IPv4 地址,或者可以解析为 IP 地址的主机名。 |

link-local-address | 空元素表示接口的部分选择标准应该是或不是和 link-local 关联的地址。 |

loopback | 空元素表示接口的部分选择标准应该是或不是 loopback 接口。 |

loopback-address | 可能实际上不会在主机的 loopback 接口上配置的 loopback 地址。和 inet-addressType 不同的是,即使没有找到和 IP 地址相关的 NIC,给定的值也将被使用。 |

multicast | 空元素表示接口的部分选择标准应该支持或不支持多点传送。 |

nic | 网络接口的名称(如 eth0, eth1, lo) 。 |

nic-match | 常规表达式,表示主机上可以映射可接受的接口的网络接口的名称。 |

not | 地址排斥类型的空元素,用于约束选择标准。 |

point-to-point | 空元素表示接口的部分选择标准是是否为 point-to-point 接口。 |

public-address | 空元素表示接口的部分选择标准应该有或没有公共路由的地址。 |

site-local-address | 空元素表示接口的部分选择标准应该是或不是和 site-local 关联的地址。 |

subnet-match | 网络 IP 地址和地址的网络前缀的位数,以斜杠和数字表示;如 "192.168.0.0/16"。 |

up | 空元素表示接口的部分选择标准应该是或不是正在运行。 |

virtual | 空元素表示接口的部分选择标准应该是或不是虚拟接口。 |

配置接口属性

请选择管理 CLI 或管理控制台来按需要配置接口属性。用管理 CLI 配置接口属性

使用管理 CLI 来添加新的接口并编写新的接口属性的值。添加新的接口

使用add操作来创建新的接口。您可以在管理 CLI 会话的根目录里运行这个命令,下面的例子创建了一个名为 interfacename 的接口,它将inet-address声明为 12.0.0.2。/interface=interfacename/:add(inet-address=12.0.0.2)编辑接口属性

使用write操作来编写新的属性的值。您可以使用 tab completion 来帮助输入并提示所有可用的值。下面的例子将inet-address的值更新为 12.0.0.8。/interface=interfacename/:write(inet-address=12.0.0.8)编辑接口属性

通过include-runtime=true参数运行read-resource操作来确认值已修改以开放服务器模型里所有当前的值。[standalone@localhost:9999 interface=public] :read-resource(include-runtime=true)

用管理控制台配置接口属性

使用管理控制台来添加新的接口并编写新的接口属性的值。登录到管理控制台。

登录到受管域或独立服务器实例的管理控制台。如果您使用了受管域,请选择正确的配置集。

选择右上角的 Profiles 标签,然后从下一屏幕的 Profile 里选择正确的配置集。从导航菜单里选择 Interfaces 条目。

从导航菜单里选择 Interfaces 菜单条目。添加新的接口

- 点击 按钮。

- 输入 Name、Inet Address 和 Address Wildcard 的值。

- 点击完成。

编辑接口属性

- 选择要编辑的接口并点击 按钮。

- 输入 Name、Inet Address 和 Address Wildcard 的值。

- 点击完成。

5.2. 套接字绑定组

5.2.1. 关于套接字绑定组

domain.xml 和 standalone.xml 配置文件里找到。配置的其他部分可以通过逻辑名引用这些套接字,而无需包含套接字配置的完整细节。这允许您引用不同主机上可能不同的相对套接字配置。

例 5.6. 独立配置的默认套接字绑定

standalone.xml 配置文件里的默认套接字绑定组是按照 standard-sockets 分组的。public 接口也通过相同的逻辑引用方法引用了这个组。

<socket-binding-group name="standard-sockets" default-interface="public">

<socket-binding name="http" port="8080"/>

<socket-binding name="https" port="8443"/>

<socket-binding name="jacorb" port="3528"/>

<socket-binding name="jacorb-ssl" port="3529"/>

<socket-binding name="jmx-connector-registry" port="1090" interface="management"/>

<socket-binding name="jmx-connector-server" port="1091" interface="management"/>

<socket-binding name="jndi" port="1099"/>

<socket-binding name="messaging" port="5445"/>

<socket-binding name="messaging-throughput" port="5455"/>

<socket-binding name="osgi-http" port="8090" interface="management"/>

<socket-binding name="remoting" port="4447"/>

<socket-binding name="txn-recovery-environment" port="4712"/>

<socket-binding name="txn-status-manager" port="4713"/>

</socket-binding-group>

例 5.7. 域配置的默认套接字绑定

domain.xml 配置文件里的默认套接字绑定组包含了四个组:standard-sockets、ha-sockets、full-sockets 和 full-ha-sockets。这些组也被名为 public 的接口所引用。

<socket-binding-groups>

<socket-binding-group name="standard-sockets" default-interface="public">

<!-- Needed for server groups using the 'default' profile -->

<socket-binding name="ajp" port="8009"/>

<socket-binding name="http" port="8080"/>

<socket-binding name="https" port="8443"/>

<socket-binding name="osgi-http" interface="management" port="8090"/>

<socket-binding name="remoting" port="4447"/>

<socket-binding name="txn-recovery-environment" port="4712"/>

<socket-binding name="txn-status-manager" port="4713"/>

<outbound-socket-binding name="mail-smtp">

<remote-destination host="localhost" port="25"/>

</outbound-socket-binding>

</socket-binding-group>

<socket-binding-group name="ha-sockets" default-interface="public">

<!-- Needed for server groups using the 'ha' profile -->

<socket-binding name="ajp" port="8009"/>

<socket-binding name="http" port="8080"/>

<socket-binding name="https" port="8443"/>

<socket-binding name="jgroups-mping" port="0" multicast-address="${jboss.default.multicast.address:230.0.0.4}" multicast-port="45700"/>

<socket-binding name="jgroups-tcp" port="7600"/>

<socket-binding name="jgroups-tcp-fd" port="57600"/>

<socket-binding name="jgroups-udp" port="55200" multicast-address="${jboss.default.multicast.address:230.0.0.4}" multicast-port="45688"/>

<socket-binding name="jgroups-udp-fd" port="54200"/>

<socket-binding name="modcluster" port="0" multicast-address="224.0.1.105" multicast-port="23364"/>

<socket-binding name="osgi-http" interface="management" port="8090"/>

<socket-binding name="remoting" port="4447"/>

<socket-binding name="txn-recovery-environment" port="4712"/>

<socket-binding name="txn-status-manager" port="4713"/>

<outbound-socket-binding name="mail-smtp">

<remote-destination host="localhost" port="25"/>

</outbound-socket-binding>

</socket-binding-group>

<socket-binding-group name="full-sockets" default-interface="public">

<!-- Needed for server groups using the 'full' profile -->

<socket-binding name="ajp" port="8009"/>

<socket-binding name="http" port="8080"/>

<socket-binding name="https" port="8443"/>

<socket-binding name="jacorb" interface="unsecure" port="3528"/>

<socket-binding name="jacorb-ssl" interface="unsecure" port="3529"/>

<socket-binding name="messaging" port="5445"/>

<socket-binding name="messaging-group" port="0" multicast-address="${jboss.messaging.group.address:231.7.7.7}" multicast-port="${jboss.messaging.group.port:9876}"/>

<socket-binding name="messaging-throughput" port="5455"/>

<socket-binding name="osgi-http" interface="management" port="8090"/>

<socket-binding name="remoting" port="4447"/>

<socket-binding name="txn-recovery-environment" port="4712"/>

<socket-binding name="txn-status-manager" port="4713"/>

<outbound-socket-binding name="mail-smtp">

<remote-destination host="localhost" port="25"/>

</outbound-socket-binding>

</socket-binding-group>

<socket-binding-group name="full-ha-sockets" default-interface="public">

<!-- Needed for server groups using the 'full-ha' profile -->

<socket-binding name="ajp" port="8009"/>

<socket-binding name="http" port="8080"/>

<socket-binding name="https" port="8443"/>

<socket-binding name="jacorb" interface="unsecure" port="3528"/>

<socket-binding name="jacorb-ssl" interface="unsecure" port="3529"/>

<socket-binding name="jgroups-mping" port="0" multicast-address="${jboss.default.multicast.address:230.0.0.4}" multicast-port="45700"/>

<socket-binding name="jgroups-tcp" port="7600"/>

<socket-binding name="jgroups-tcp-fd" port="57600"/>

<socket-binding name="jgroups-udp" port="55200" multicast-address="${jboss.default.multicast.address:230.0.0.4}" multicast-port="45688"/>

<socket-binding name="jgroups-udp-fd" port="54200"/>

<socket-binding name="messaging" port="5445"/>

<socket-binding name="messaging-group" port="0" multicast-address="${jboss.messaging.group.address:231.7.7.7}" multicast-port="${jboss.messaging.group.port:9876}"/>

<socket-binding name="messaging-throughput" port="5455"/>

<socket-binding name="modcluster" port="0" multicast-address="224.0.1.105" multicast-port="23364"/>

<socket-binding name="osgi-http" interface="management" port="8090"/>

<socket-binding name="remoting" port="4447"/>

<socket-binding name="txn-recovery-environment" port="4712"/>

<socket-binding name="txn-status-manager" port="4713"/>

<outbound-socket-binding name="mail-smtp">

<remote-destination host="localhost" port="25"/>

</outbound-socket-binding>

</socket-binding-group>

</socket-binding-groups>

standalone.xml 和 domain.xml 文件里创建和编辑。我们推荐的管理绑定的方法是使用管理控制台或管理 CLI。使用管理控制台的优势包括图形化的用户界面,在 General Configuration 部分里有专门的 Socket Binding Group 屏幕。管理 CLI 提供 API 和基于命令行的批处理工作流程,并可以对应用服务器配置的更高和更低级别使用脚本。两种界面都可以持久化修改或者保存修改到服务器配置文件里。

5.2.2. 配置套接字绑定

standard-sockets 组,且无法创建更多的组。相反,您可以创建替代的独立服务器配置文件。对于受管域,您可以创建多个套接字绑定组并按需要配置它们包含的套接字绑定。下表展示了每个套接字绑定的可用属性。

| 组件 | 描述 | 角色 |

|---|---|---|

| 名称 | 应该用在配置里其他位置的套接字配置的逻辑名。 | 要求的 |

| 端口 | 基于这个配置的套接字应该绑定的基础端口。请注意,您可以通过应用于所有端口的增量或减量来配置服务器以覆盖这个基础值。 | 要求的 |

| 接口 | 基于这个配置的套接字应该绑定的接口的逻辑名。如果没有定义,将会使用附带的套接字绑定组里 "default-interface" 属性的值。 | 自选的 |

| 多点传送地址 | 如果套接字用于多点传送,要使用的多点传送地址。 | 自选的 |

| 多点传送接口 | 绑定到会话的生命周期。会话作用域处于请求长度和会话之间,由应用程序控制。 | 自选的 |

| 固定端口 | 如果上面的上下文没有满足您的需要,您可以定义自定义作用域。 | 自选的 |

配置套接字绑定组里的套接字绑定

请选择管理 CLI 或管理控制台来按需要配置套接字绑定。使用管理 CLI 配置套接字绑定

使用管理 CLI 配置套接字绑定。添加新的套接字绑定

如果有需要,请使用add操作来创建新的地址设置。您可以在管理 CLI 会话的根目录里运行这个命令,下面的例子创建了一个名为 newsocket 的套接字绑定,它的port属性声明为 1234。这些例子适用于独立服务器和受管域的standard-sockets套接字绑定组。[domain@localhost:9999 /] /socket-binding-group=standard-sockets/socket-binding=newsocket/:add(port=1234)编辑 Pattern 属性

使用write-attribute操作来编写新的属性的值。您可以使用 tab completion 来帮助输入并提示所有可用的值。下面的例子将port的值更新为 2020。[domain@localhost:9999 /] /socket-binding-group=standard-sockets/socket-binding=newsocket/:write-attribute(name=port,value=2020)确认 Pattern 属性

通过include-runtime=true参数运行read-resource操作来确认值已修改以开放服务器模型里所有当前的值。[domain@localhost:9999 /] /socket-binding-group=standard-sockets/socket-binding=newsocket/:read-resource

使用管理控制台配置套接字绑定

使用管理控制台配置套接字绑定。登录到管理控制台。

登录到受管域或独立服务器的管理控制台。选择 Profile tab

从控制台的右上角选择 Profiles 标签页。从导航菜单里选择 Socket Binding 菜单条目。

从导航菜单里选择 Socket Binding 条目。如果您使用受管域,请选择 Socket Binding Groups 菜单里的组。添加新的套接字绑定

- 点击 按钮。

- 输入 Name, Port 和 Binding Group 的值。

- 点击完成。

编辑接口属性

- 选择要编辑的套接字绑定并点击 按钮。

- 输入 Name, Interface 或Port 的值。

- 点击完成。

5.2.3. JBoss EAP 6 使用的网络端口

- 你的服务器组是否使用了默认的套接字绑定组,或者自定义的套接字绑定组。

- 单独部署的要求。

注意

默认的套接字绑定组

full-ha-socketsfull-socketsha-socketsstandard-sockets

| 名称 | 端口 | 多点传送端口 | 描述 | full-ha-sockets | full-sockets | ha-socket | standard-socket |

|---|---|---|---|---|---|---|---|

ajp | 8009 | Apache JServ 协议,用于 HTTP 群集和负载平衡。 | 是 | 是 | 是 | 是 | |

http | 8080 | 用于已部署应用程序的默认端口。 | 是 | 是 | 是 | 是 | |

https | 8443 | 已部署的应用程序和客户间的用 SSL 加密的连接。 | 是 | 是 | 是 | 是 | |

jacorb | 3528 | 用于 JTS 事务的 CORBA 服务和其他依赖于 ORB 的服务。 | 是 | 是 | 否 | 否 | |

jacorb-ssl | 3529 | SSL 加密的 CORBA 服务。 | 是 | 是 | 否 | 否 | |

jgroups-diagnostics | 7500 | 多点传送。用于 HA 群集里的 Peer 发现。不能使用管理界面进行配置。 | 是 | 否 | 是 | 否 | |

jgroups-mping | 45700 | 多点传送。用于在 HA 群集里发现初始成员资格。 | 是 | 否 | 是 | 否 | |

jgroups-tcp | 7600 | HA 群集里使用 TCP 的多点传送 Peer 发现。 | 是 | 否 | 是 | 否 | |

jgroups-tcp-fd | 57600 | 用于 TCP 上的 HA 失败检测。 | 是 | 否 | 是 | 否 | |

jgroups-udp | 55200 | 45688 | HA 群集里使用 UDP 的多点传送 Peer 发现。 | 是 | 否 | 是 | 否 |

jgroups-udp-fd | 54200 | 用于 UDP 上的 HA 失败检测。 | 是 | 否 | 是 | 否 | |

messaging | 5445 | JMS 服务。 | 是 | 是 | 否 | 否 | |

messaging-group | 被 HornetQ JMS 广播和发现组引用。 | 是 | 是 | 否 | 否 | ||

messaging-throughput | 5455 | JMS remoting 所使用的。 | 是 | 是 | 否 | 否 | |

mod_cluster | 23364 | 用于 JBoss EAP 6 和 HTTP 加载平衡器之间通讯的多点传送端口。 | 是 | 否 | 是 | 否 | |

osgi-http | 8090 | 由使用 OSGi 子系统的内部组件使用。不能通过管理界面进行配置。 | 是 | 是 | 是 | 是 | |

remoting | 4447 | 用于远程 EJB 调用。 | 是 | 是 | 是 | 是 | |

txn-recovery-environment | 4712 | JTA 事务恢复管理者。 | 是 | 是 | 是 | 是 | |

txn-status-manager | 4713 | JTA / JTS 事务管理者。 | 是 | 是 | 是 | 是 |

除了套接字绑定组,每个主机控制台都打开另外两个端口用于管理:

- 9990 - Web 管理控制台的端口

- 9999 - 管理控制台和 API 使用的端口

5.2.4. 关于套接字绑定组的端口偏移

5.2.5. 配置端口偏移

配置端口偏移

选择管理 CLI 或管理控制台来配置您的端口偏移。使用管理 CLI 配置端口偏移

使用管理 CLI 来配置端口偏移。编辑端口偏移

使用write-attribute操作来为端口偏移属性编写新的值。下面的例子更新了 server-two 的socket-binding-port-offset值为 250。这个服务器是默认本地主机组的成员。为使改动生效,服务器需要重启。[domain@localhost:9999 /] /host=master/server-config=server-two/:write-attribute(name=socket-binding-port-offset,value=250)确认端口偏移属性

运行read-resource操作并使用include-runtime=true参数来开放服务器模型里当前所有的值,从而确认修改。[domain@localhost:9999 /] /host=master/server-config=server-two/:read-resource(include-runtime=true)

使用管理控制台来配置端口偏移

使用管理控制台来配置端口偏移。登录到管理控制台。

登录到您的受管域的管理控制台。选择 Hosts 标签页

选择右上角的 Hosts 标签页。编辑端口偏移属性

- 选择

Configuration Name里的服务器并点击 按钮。 - 在 Port Offset 字段里输入想要的值。

- 点击 按钮完成。

5.3. IPv6

5.3.1. 配置 IPv6 网络的 JVM Stack 首选项

- 总结

- 本节涵盖为 JBoss EAP 6 安装启用 IPv6 网络。

过程 5.1. 禁用 IPv4 Stack Java 属性

- 打开相关的安装文件:

对于独立服务器:

打开EAP_HOME/bin/standalone.conf。对于受管域:

打开EAP_HOME/bin/domain.conf。

- 修改 IPv4 Stack Java 属性为 false:

-Djava.net.preferIPv4Stack=false例如:# Specify options to pass to the Java VM. # if [ "x$JAVA_OPTS" = "x" ]; then JAVA_OPTS="-Xms64m -Xmx512m -XX:MaxPermSize=256m -Djava.net.preferIPv4Stack=false -Dorg.jboss.resolver.warning=true -Dsun.rmi.dgc.client.gcInterval=3600000 -Dsun.rmi.dgc.server.gcInterval=3600000 -Djava.net.preferIPv6Addresses=true" fi

5.3.2. 配置 IPv6 网络的接口声明

遵循下列步骤来配置 IPv6 的接口 inet 地址:

过程 5.2. 配置 IPv6 网络的接口

- 请选择控制台右上角的 Profile 标签页。

- 选择 General Configuration 下的 Interfaces 选项。

- 选择要配置的命名网络接口。

- 点击 按钮。

- 设置 inet 地址为:

${jboss.bind.address.management:[ADDRESS]} - 点击 按钮来保存修改。

- 重启服务器来应用这些修改。

5.3.3. 配置 IPv6 地址的 JVM Stack 首选项

- 总结

- 本节涵盖通过配置文件配置 JBoss EAP 6 安装首选 IPv6 地址。

过程 5.3. 配置 JBoss EAP 6 安装首选 IPv6 地址

- 打开相关的安装文件:

对于独立服务器:

打开EAP_HOME/bin/standalone.conf。对于受管域:

打开EAP_HOME/bin/domain.conf。

- 附加下列 Java 属性到 Java VM 选项:

-Djava.net.preferIPv6Addresses=true例如:# Specify options to pass to the Java VM. # if [ "x$JAVA_OPTS" = "x" ]; then JAVA_OPTS="-Xms64m -Xmx512m -XX:MaxPermSize=256m -Djava.net.preferIPv4Stack=false -Dorg.jboss.resolver.warning=true -Dsun.rmi.dgc.client.gcInterval=3600000 -Dsun.rmi.dgc.server.gcInterval=3600000 -Djava.net.preferIPv6Addresses=true" fi

第 6 章 数据源管理

6.1. 简介

6.1.1. 关于 JDBC

6.1.2. JBoss EAP 6 支持的数据库

6.1.3. 数据源的类型

非 XA 数据源和XA 数据源。

6.1.4. 数据源示例

警告

6.1.5. -ds.xml 文件的部署

*-ds.xml 数据源配置文件。*-ds.xml 文件仍可以按照Schemas 这里http://www.ironjacamar.org/documentation.html 的 1.1 数据源模式部署在 JBoss EAP 6 里。

警告

重要

*-ds.xml 文件时,使用对已部署 / 定义的<driver> 条目的引用是强制的。

6.2. JDBC 驱动

6.2.1. 用管理控制台安装 JDBC 驱动

在你的应用程序可以连接 JDBC 数据源之前,你的数据源供应商的 JDBC 驱动需要安装在 JBoss EAP 可以使用的位置上。JBoss EAP 6 允许你象其他部署一样部署这些驱动。这意味着如果你使用了受管域,你可以将它们部署在服务器组里的多个服务器上。

注意

在执行这个任务之前,你需要满足以下预备条件:

- 从数据库供应商下载 JDBC 驱动。

过程 6.1. 部署 JDBC 驱动

访问管理控制台。

将 JAR 文件部署到服务器或服务器组。

如果你使用了受管域,你可以将 JAR 文件部署到服务器组。否则,部署到自己的服务器。请参考 第 9.2.2 节 “使用管理控制台部署应用程序”。

JDBC 驱动被部署,可由你的应用程序所使用。

6.2.2. 将 JDBC 驱动安装为核心模块

在执行这个任务之前,你需要满足以下预备条件:

- 从数据库供应商下载 JDBC 驱动。JDBC 驱动的下载位置是:第 6.2.3 节 “JDBC 驱动的下载位置”。

- 解压归档文件。

过程 6.2. 将 JDBC 驱动安装为核心模块

- 在

EAP_HOME/modules/目录下创建一个文件路径结构。例如,对于 MySQL JDBC 驱动,创建下列目录结构:EAP_HOME/modules/com/mysql/main/。 - 将 JDBC 驱动的 JAR 文件复制到

main/子目录。 - 在

main/子目录里,创建一个类似于下列示例的module.xml文件: 第 7.1.1 节 “模块”。moduleXSD 在EAP_HOME/docs/schema/module-1_2.xsd文件里进行定义。 - 启动服务器。

- 启动管理 CLI。

- 运行下列 CLI 命令将 JDBC 模块添加为驱动:

/subsystem=datasources/jdbc-driver=DRIVER_NAME:add(driver-name=DRIVER_NAME,driver-module-name=MODULE_NAME,driver-xa-datasource-class-name=XA_DATASOURCE_CLASS_NAME)例 6.1. CLI 名利示例

/subsystem=datasources/jdbc-driver=mysql:add(driver-name=mysql,driver-module-name=com.mysql,driver-xa-datasource-class-name=com.mysql.jdbc.jdbc2.optional.MysqlXADataSource)

已安装好 JDBC 驱动并设置为核心模块,且可以被应用程序数据源引用。

6.2.3. JDBC 驱动的下载位置

| 零售商 | 下载位置 |

|---|---|

| MySQL | |

| PostgreSQL | |

| Oracle | |

| IBM | |

| Sybase | |

| Microsoft |

6.2.4. 访问供应商专有的类

本节涵盖使用 JDBC 专有类所需的步骤。当应用程序需要使用非 JDBC API 一部分的供应商专有功能时这是有必要的。

警告

重要

重要

过程 6.3. 在应用程序里添加依赖关系

配置

MANIFEST.MF文件- 在文本编辑器里打开应用程序的

META-INF/MANIFEST.MF文件。 - 为 JDBC 模块添加一个依赖关系并保存文件。

依赖关系:MODULE_NAME例 6.2. 依赖关系示例

依赖关系:com.mysql

创建一个

jboss-deployment-structure.xml文件在应用程序的META-INF/orWEB-INF文件夹里创建一个名为jboss-deployment-structure.xml的文件。例 6.3.

jboss-deployment-structure.xml文件示例<jboss-deployment-structure> <deployment> <dependencies> <module name="com.mysql" /> </dependencies> </deployment> </jboss-deployment-structure>

例 6.4. 访问供应商专有的 API

import java.sql.Connection;

import org.jboss.jca.adapters.jdbc.WrappedConnection;

Connection c = ds.getConnection();

WrappedConnection wc = (WrappedConnection)c;

com.mysql.jdbc.Connection mc = wc.getUnderlyingConnection();

6.3. Non-XA 数据源

6.3.1. 用管理界面创建一个 Non-XA 数据源

本节涵盖用管理控制台或管理 CLI 创建 Non-XA 数据源所需的步骤。

前提条件

- JBoss EAP 6 服务器必须正在运行。

注意

过程 6.4. 用管理 CLI 或管理控制台创建一个数据源

管理 CLI

- 启动 CLI 工具并连接到您的服务器。

- 运行下列命令来创建 Non-XA 数据源,配置合适的变量:

data-source add --name=DATASOURCE_NAME --jndi-name=JNDI_NAME --driver-name=DRIVER_NAME --connection-url=CONNECTION_URL - 启用数据源:

data-source enable --name=DATASOURCE_NAME

管理控制台

- 登陆到管理控制台。

进入管理控制台的 Datasources 面板

独立模式

从控制台的顶部选择 Profile 标签页。域模式

- 从控制台的顶部选择 Profiles 标签页。

- 从左上角的下拉菜单里选择合适的配置集。

- 展开控制台左侧的 菜单。

- 从控制台左侧的菜单里选择 → 。

创建新的数据源

- 选择 Datasources 面板顶部的 按钮。

- 在 Create Datasource 向导里输入新的数据源属性并点击 按钮。

- 在 Create Datasource 向导里输入 JDBC 驱动细节并点击 按钮。

- 在 Create Datasource 向导里输入连接设置并点击 按钮。

Non-XA 数据源已被添加至服务器。它在 standalone.xml 或 domain.xml 文件以及管理界面里都可见。

6.3.2. 用管理界面修改 Non-XA 数据源

本节涵盖用管理控制台或管理 CLI 修改 Non-XA 数据源所需的步骤。

注意

jta 参数被设置为 true。

过程 6.5. 修改 Non-XA 数据源

管理 CLI

- 使用

write-attribute命令来配置数据源属性:/subsystem=datasources/data-source=DATASOURCE_NAME:write-attribute(name=ATTRIBUTE_NAME,value=ATTRIBUTE_VALUE) - 重载服务器来确认修改:

:reload

管理控制台

进入管理控制台的 Datasources 面板

独立模式

从控制台的顶部选择 Profile 标签页。域模式

- 从控制台的顶部选择 Profiles 标签页。

- 从左上角的下拉菜单里选择合适的配置集。

- 展开控制台左侧的 菜单。

- 从控制台左侧的菜单里选择 → 。

编辑数据源

- 从 Available Datasources 列表里选择相关的数据源。数据源属性显示在下面的 Attributes 面板上。

- 选择 按钮来编辑数据源属性。

- 编辑数据源属性并在完成时选择 按钮。

已完成对 Non-XA 数据源的配置。这些修改在 standalone.xml 或 domain.xml 文件以及管理界面里都可见。

- 要创建新的数据源,请参考:第 6.3.1 节 “用管理界面创建一个 Non-XA 数据源”。

- 要删除数据源,请参考:第 6.3.3 节 “用管理界面删除 Non-XA 数据源”。

6.3.3. 用管理界面删除 Non-XA 数据源

本节涵盖用管理控制台或管理 CLI 从 JBoss EAP 6 删除 Non-XA 数据源所需的步骤。

过程 6.6. 删除 Non-XA 数据源

管理 CLI

- 运行下列命令来删除 Non-XA 数据源:

data-source remove --name=DATASOURCE_NAME

管理控制台

进入管理控制台的 Datasources 面板

独立模式

从控制台的顶部选择 Profile 标签页。域模式

- 从控制台的顶部选择 Profiles 标签页。

- 从左上角的下拉菜单里选择合适的配置集。

- 展开控制台左侧的 菜单。

- 从控制台左侧的菜单里选择 → 。

- 选择要删除的数据源,并点击控制台右上角的 按钮。

非 XA 数据源已从服务器删除。

- 要添加新的数据源,请参考:第 6.3.1 节 “用管理界面创建一个 Non-XA 数据源”。

6.4. XA 数据源

6.4.1. 用管理界面创建 XA 数据源

本节涵盖用管理控制台或管理 CLI 创建 XA 数据源所需的步骤。

注意

过程 6.7. 用管理 CLI 或管理控制台创建 XA 数据源

管理 CLI

- 运行下列命令来创建 XA 数据源,配置合适的变量:

xa-data-source add --name=XA_DATASOURCE_NAME --jndi-name=JNDI_NAME --driver-name=DRIVER_NAME --xa-datasource-class=XA_DATASOURCE_CLASS 配置 XA 数据源属性

设置服务器名称

运行下列命令来配置主机的服务器名称:/subsystem=datasources/xa-data-source=XA_DATASOURCE_NAME/xa-datasource-properties=ServerName:add(value=HOSTNAME)设置数据库名称

运行下列命令来配置数据库名称:/subsystem=datasources/xa-data-source=XA_DATASOURCE_NAME/xa-datasource-properties=DatabaseName:add(value=DATABASE_NAME)

- 启用数据源:

xa-data-source enable --name=XA_DATASOURCE_NAME

管理控制台

进入管理控制台的 Datasources 面板

独立模式

从控制台的顶部选择 Profile 标签页。域模式

- 从控制台的顶部选择 Profiles 标签页。

- 从左上角的下拉菜单里选择合适的配置集。

- 展开控制台左侧的 菜单。

- 从控制台左侧的菜单里选择 → 。

- 选择 XA Datasource 标签页。

创建新的 XA 数据源

- 选择 XA Datasources 面板顶部的 按钮。

- 在 Create XA Datasource 向导里输入新的 XA 数据源属性并点击 按钮。

- 在 Create XA Datasource 向导里输入 JDBC 驱动细节并点击 按钮。

- 编辑 XA 属性并点击 按钮。

- 在 Create XA Datasource 向导里输入连接设置并点击 按钮。

XA 数据源已被添加至服务器。它在 standalone.xml 或 domain.xml 文件以及管理界面里都可见。

6.4.2. 用管理界面修改 XA 数据源

本节涵盖用管理控制台或管理 CLI 修改 XA 数据源所需的步骤。

过程 6.8. 用管理 CLI 或管理控制台修改 XA 数据源

管理 CLI

配置 XA 数据源属性

使用write-attribute命令来配置数据源属性:/subsystem=datasources/xa-data-source=XA_DATASOURCE_NAME:write-attribute(name=ATTRIBUTE_NAME,value=ATTRIBUTE_VALUE)配置 XA 数据源属性

运行下列命令来配置 XA 数据源子资源:/subsystem=datasources/xa-data-source=DATASOURCE_NAME/xa-datasource-properties=PROPERTY_NAME:add(value=PROPERTY_VALUE)- 重载服务器来确认修改:

:reload

管理控制台

进入管理控制台的 Datasources 面板

独立模式

从控制台的顶部选择 Profile 标签页。域模式

- 从控制台的顶部选择 Profiles 标签页。

- 从左上角的下拉菜单里选择合适的配置集。

- 展开控制台左侧的 菜单。

- 从控制台左侧的菜单里选择 → 。

- 选择 XA Datasource 标签页。

编辑数据源

- 从 Available XA Datasources 列表里选择相关的数据源。XA 数据源属性显示在下面的 Attributes 面板上。

- 选择 按钮来编辑数据源属性。

- 编辑 XA 数据源属性并在完成时选择 按钮。

已完成对 XA 数据源的配置。这些修改在 standalone.xml 或 domain.xml 文件以及管理界面里都可见。

- 要创建新的数据源,请参考:第 6.4.1 节 “用管理界面创建 XA 数据源”。

- 要删除数据源,请参考:第 6.4.3 节 “用管理界面删除 XA 数据源”。

6.4.3. 用管理界面删除 XA 数据源

本节涵盖用管理控制台或管理 CLI 从 JBoss EAP 6 删除 XA 数据源所需的步骤。

过程 6.9. 用管理 CLI 或管理控制台删除 XA 数据源

管理 CLI

- 运行下列命令来删除 XA 数据源:

xa-data-source remove --name=XA_DATASOURCE_NAME

管理控制台

进入管理控制台的 Datasources 面板

独立模式

从控制台的顶部选择 Profile 标签页。域模式

- 从控制台的顶部选择 Profiles 标签页。

- 从左上角的下拉菜单里选择合适的配置集。

- 展开控制台左侧的 菜单。

- 从控制台左侧的菜单里选择 → 。

- 选择 XA Datasource 标签页。

- 选择要删除的 XA 数据源,并点击控制台右上角的 按钮。

XA 数据源已从服务器删除。

- 要添加新的 XA 数据源,请参考:第 6.4.1 节 “用管理界面创建 XA 数据源”。

6.4.4. XA 恢复

6.4.4.1. 关于 XA Recovery 模块

com.arjuna.ats.jta.recovery.XAResourceRecovery。

6.4.4.2. 配置 XA Recovery 模块

| 属性 | 描述 |

|---|---|

| recovery-username |

recovery 模块应该用来连接资源进行恢复的用户名。

|

| recovery-password |

recovery 模块应该用来连接资源进行恢复的密码。

|

| recovery-security-domain |

recovery 模块应该用来连接资源进行恢复的安全域。

|

| recovery-plugin-class-name |

如果你需要使用自定义的 recovery 模块,请将这个属性设置为模块的全限定名。这个模块应该继承

com.arjuna.ats.jta.recovery.XAResourceRecovery 类。

|

| recovery-plugin-properties |

如果你使用了要求设置属性的自定义 recovery 模块,请将这个属性设置为用逗号隔开的 key=value 对的列表。

|

供应商专有的配置信息

- Oracle

- 如果错误地配置了 Oracle 数据源,您可能会在日志输出里看到这样的错误:

WARN [com.arjuna.ats.jta.logging.loggerI18N] [com.arjuna.ats.internal.jta.recovery.xarecovery1] Local XARecoveryModule.xaRecovery got XA exception javax.transaction.xa.XAException, XAException.XAER_RMERR要解决这个错误,请确保recovery-username里配置的 Oracle 用户可以访问恢复所需的表。下面是安装了 Oracle bug 5945463 补丁的 Oracle 11g 或 Oracle 10g R2 实例的正确 Grant SQL 语句。GRANT SELECT ON sys.dba_pending_transactions TO recovery-username; GRANT SELECT ON sys.pending_trans$ TO recovery-username; GRANT SELECT ON sys.dba_2pc_pending TO recovery-username; GRANT EXECUTE ON sys.dbms_xa TO recovery-username;如果你使用了 11g 以前的 Oracle 11 版本,请将最后的EXECUTE语句修改为:GRANT EXECUTE ON sys.dbms_system TO recovery-username; - PostgreSQL

- 关于启用 pepared (也就是 XA)事务的说明请阅读 PostgreSQL 文档。PostgreSQL 的 JDBC 驱动的 8.4-701 版本在

org.postgresql.xa.PGXAConnection里有一个程序错误,它在某些情况下会中断恢复。在更新的版本里我们会修复这个问题。 - MySQL

- 根据 http://bugs.mysql.com/bug.php?id=12161,XA 事务恢复在 MySQL 5 的某些版本里无法运行。MySQL 6.1 里已解决了这个问题。详情请参考 bug URL 或 MySQL 文档。

- IBM DB2

- IBM DB2 期望

XAResource.recover方法只是在应用服务器发生崩溃或故障后重启时的重同步阶段才被调用。这是 DB2 实现里的设计问题,超出了本文档的范畴。

6.5. 数据源安全性

6.5.1. 关于数据源安全性

例 6.5. 安全域示例

<security>

<security-domain>mySecurityDomain</security-domain>

</security>

例 6.6. 密码阀示例

<security>

<user-name>admin</user-name>

<password>${VAULT::ds_ExampleDS::password::N2NhZDYzOTMtNWE0OS00ZGQ0LWE4MmEtMWNlMDMyNDdmNmI2TElORV9CUkVBS3ZhdWx0}</password>

</security>

6.6. 数据源配置

6.6.1. 数据源参数

| 参数 | 描述 |

|---|---|

| jndi-name | 数据源的唯一 JNDI 名称。 |

| pool-name | 数据源的管理池的名称。 |

| enabled | 是否启用数据源 |

| use-java-context |

是否绑定数据源到全局 JNDI。

|

| spy |

启用 JDBC 层的

spy 功能。这会将所有 JDBC 通讯记录到数据源。logging-category 参数也必须设置为 org.jboss.jdbc。

|

| use-ccm | 启用缓存连接管理者。 |

| new-connection-sql | 当连接被添加到连接池时会执行的 SQL 语句。 |

| transaction-isolation |

下列值之一:

|

| url-delimiter | 用于高可用性(HA)群集数据库的 connection-url 的分隔符。 |

| url-selector-strategy-class-name | 实现 org.jboss.jca.adapters.jdbc.URLSelectorStrategy 接口的类。 |

| security |

包含设置安全性的子元素。请参考 表 6.8 “安全性参数”。

|

| validation |

包含设置有效性的子元素。 请参考 表 6.9 “用于检验的参数”。

|

| timeout |

包含设置超时的子元素。请参考 表 6.10 “超时参数”。

|

| statement |

包含设置语句的子元素。请参考 表 6.11 “语句参数”。

|

| 参数 | 描述 |

|---|---|

| jta | 为非 XA 数据源启动 JTA 集成。不适用于 XA 数据源。 |

| connection-url | JDBC 驱动连接的 URL。 |

| driver-class | JDBC 驱动类的全限定名。 |

| connection-property |

传递给

Driver.connect(url,props) 方法的任意连接属性。每个 connection-property 都指定一个字符串/值对。属性名称来自元素名称,而值来自元素的内容。

|

| pool |

包含设置池的子元素。请参考 表 6.6 “non-XA 和 XA 数据源公用的池参数”。

|

| 参数 | 描述 |

|---|---|

| xa-datasource-property |

分配给

XADataSource 类实现的属性。通过 name=value 指定。如果存在 setName 格式的 setter 方法,这个属性将通过调用 setName(value) 格式的 setter 方法来设置。

|

| xa-datasource-class | javax.sql.XADataSource 实现的全限定名。

|

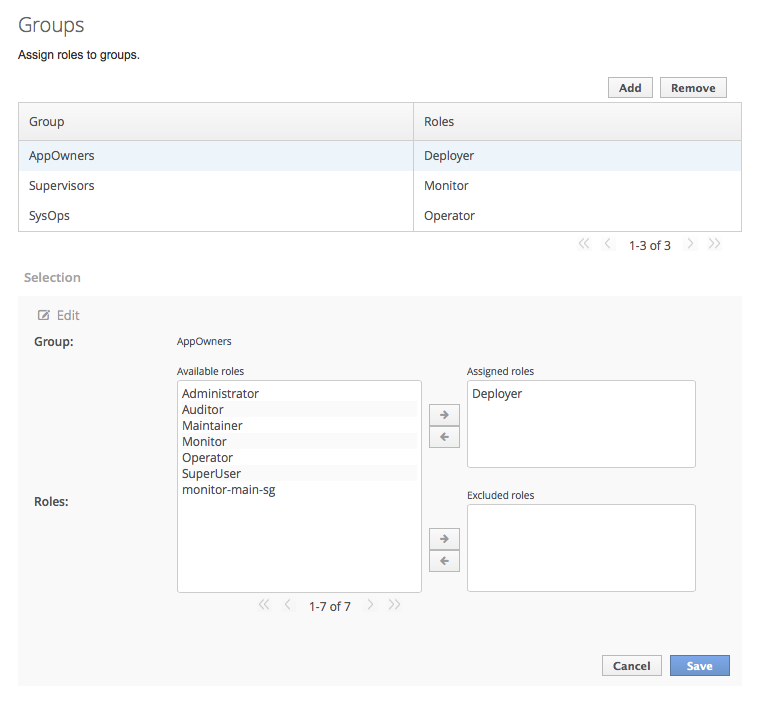

| driver |