网络指南

前言

您无法在实例创建过程中将基于角色的访问控制 (RBAC) 共享安全组直接应用到实例。要将 RBAC 共享安全组应用到实例,您必须首先创建端口,将共享安全组应用到该端口,然后将该端口分配给实例。请参阅 添加安全组到端口。

第 1 章 OpenStack 网络简介

Networking 服务 (neutron) 是 Red Hat OpenStack Platform (RHOSP) 的软件定义型网络 (SDN) 组件。RHOSP 网络服务管理进出虚拟机实例的内部和外部流量,并提供路由、分段、DHCP 和元数据等核心服务。它为虚拟网络功能提供 API,并管理交换机、路由器、端口和防火墙。

1.1. 管理 RHOSP 网络

使用 Red Hat OpenStack Platform (RHOSP) 网络服务(neutron),您可以有效地满足您的站点的网络目标。您可以:

提供与项目中的虚拟机实例的连接。

项目网络的主要目的是,让常规(非特权)项目在不涉及管理员的情况下管理网络。这些网络完全是虚拟的,需要虚拟路由器与其它项目网络和互联网等外部网络交互。项目网络通常也向实例提供 DHCP 和元数据服务。RHOSP 支持以下项目网络类型:扁平(flat)、VLAN、VXLAN、GRE 和 GENEVE。

如需更多信息,请参阅管理项目网络。

将虚拟机实例连接到项目外的网络。

提供商网络提供像项目网络一样的网络连接。但是,只有管理(特权)用户可以管理这些网络,因为它们与物理网络基础架构接口。RHOSP 支持以下提供商网络类型: flat 和 VLAN。

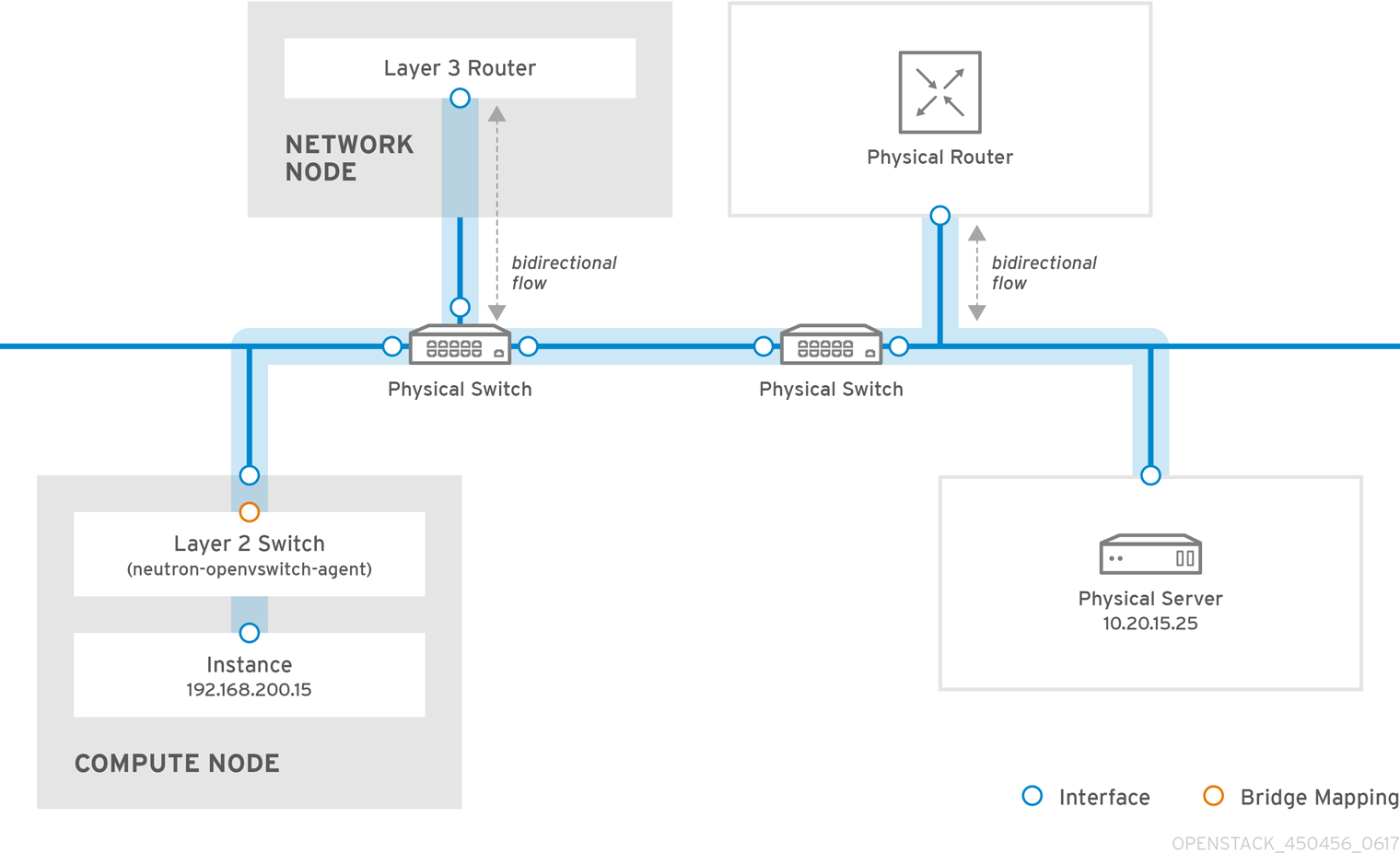

在项目网络内,您可以使用浮动 IP 地址池或单个浮动 IP 地址将入口流量定向到虚拟机实例。使用网桥映射,您可以将物理网络名称(接口标签)与使用 OVS 或 OVN 创建的网桥关联,以允许提供商网络流量访问物理网络。

如需更多信息,请参阅 将虚拟机实例连接到物理网络。

创建为边缘计算优化的网络。

Operator 可以创建通常在边缘部署中使用的路由供应商网络,它依赖于多个第 2 层网络段,而不是仅有一个网段的传统网络。

路由提供商网络为最终用户简化云,因为它们只看到一个网络。对于云操作员,路由供应商网络提供可扩展和容错能力。例如,如果发生主要错误,则只有一个网段会受到影响,而不是整个网络失败。

如需更多信息,请参阅部署路由的供应商网络。

使您的网络资源高度可用。

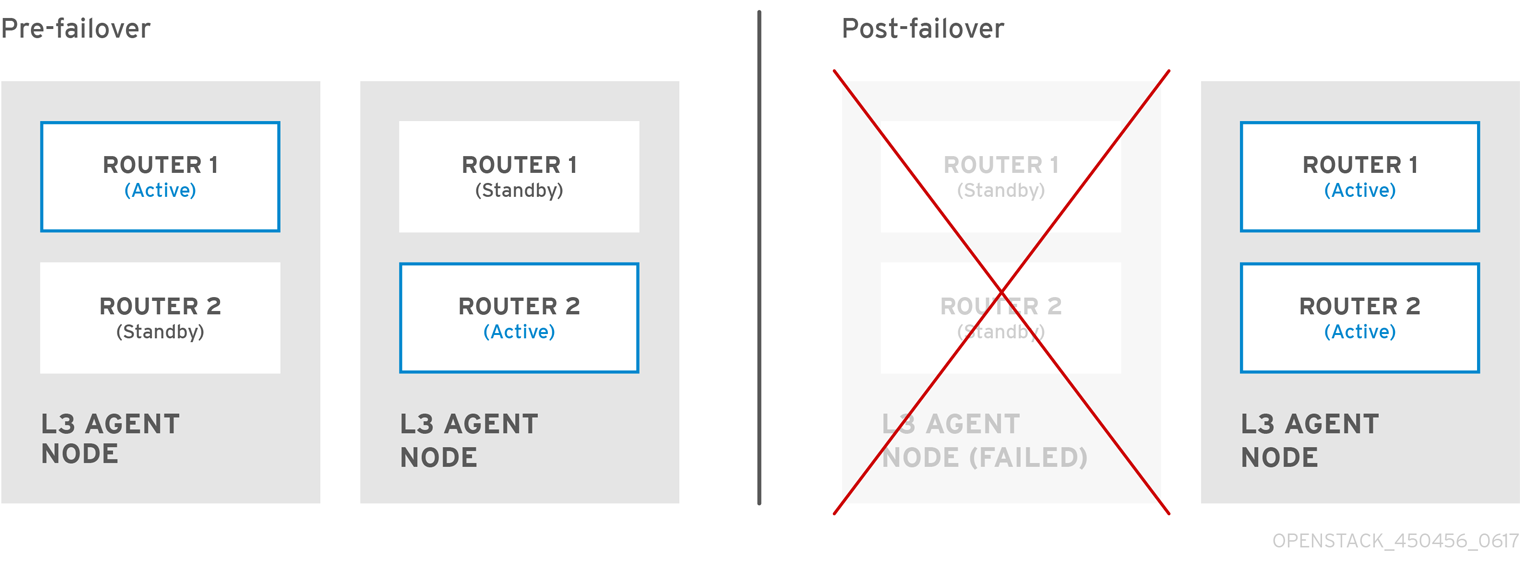

您可以使用可用区(AZ)和虚拟路由器冗余协议(VRRP)来保持网络资源高度可用。Operator 对附加到不同 AZ 上不同电源源的网络节点进行分组。接下来,操作员将重要的服务(如 DHCP、L3、FW 等)调度到单独的 AZ 上。

RHOSP 使用 VRRP 使项目路由器和浮动 IP 地址高度可用。集中式路由分布式虚拟路由(DVR)的替代路由设计基于 VRRP,可在每个 Compute 节点上部署 L3 代理和调度路由器。

如需更多信息,请参阅使用可用区使网络资源高度可用。

在端口级别保护您的网络。

安全组为虚拟防火墙规则提供容器,该规则控制入口(绑定到实例)和出口(从实例出站)网络流量。安全组使用默认拒绝策略,仅包含允许特定流量的规则。每个端口可以以增加的方式引用一个或多个安全组。防火墙驱动程序将安全组规则转换为底层数据包过滤技术(如 iptables)的配置。

如需更多信息,请参阅配置共享安全组。

管理端口流量。

通过允许的地址对,您可以识别特定的 MAC 地址、IP 地址或两者,以允许网络流量通过端口(无论子网是什么)。当您定义允许的地址对时,您可以使用 VRRP (虚拟路由器冗余协议)等协议,该协议在两个虚拟机实例之间浮点数,以启用快速数据平面故障转移。

如需更多信息,请参阅配置允许的地址对。

优化大型覆盖网络。

通过使用 L2 Population 驱动程序,您可以启用广播、多播和单播流量,以便在大型覆盖网络上横向扩展。

如需更多信息,请参阅配置 L2 填充驱动程序。

为虚拟机实例上的流量设置入口和出口限制。

您可以使用服务质量(QoS)策略将速率限制应用到出口和入口流量,为实例提供不同的服务级别。您可以将 QoS 策略应用到单个端口。您还可以将 QoS 策略应用到项目网络,其中未附加特定策略的端口会继承策略。

如需更多信息,请参阅 配置服务质量(QoS)策略。

管理 RHOSP 项目可以创建的网络资源量。

通过网络服务配额选项,您可以设置可以创建的网络资源项目数量的限值。这包括端口、子网、网络等资源。

如需更多信息,请参阅管理项目配额。

优化网络功能虚拟化(NFV)的虚拟机实例。

实例可以通过单个虚拟 NIC 发送和接收 VLAN 标记的流量。这对希望 VLAN 标记流量的 NFV 应用(VNF)特别有用,允许单个虚拟 NIC 为多个客户或服务提供服务。

在 VLAN 透明网络中,您可以在虚拟机实例中设置 VLAN 标记。VLAN 标签通过网络传输,并由同一 VLAN 上的虚拟机实例使用,并被其他实例和设备忽略。VLAN 中继通过将 VLAN 合并到单一中继端口来支持 VLAN 感知实例。

如需更多信息,请参阅 VLAN 感知实例。

控制哪些项目可以将实例附加到共享网络。

在 RHOSP 网络服务中使用基于角色的访问控制(RBAC)策略,云管理员可以删除某些项目创建网络的能力,并允许它们连接到与其项目对应的预先存在的网络。

如需更多信息,请参阅配置 RBAC 策略。

1.2. 网络服务组件

Red Hat OpenStack Platform (RHOSP) 网络服务(neutron) 包括以下组件:

API Server

RHOSP 网络 API 包括对第 2 层网络和 IP 地址管理(IPAM)的支持,以及支持第 2 层网络和网关到外部网络之间的路由的第 3 层路由器构造的扩展。RHOSP 网络包括增加的插件列表,支持与各种商业和开源网络技术(包括路由器、交换机、虚拟交换机和软件定义网络(SDN)控制器)互操作性。

模块层 2 (ML2)插件和代理

ML2 插件和拔出端口,创建网络或子网,并提供 IP 地址。

消息传递队列

接受并路由代理之间的 RPC 请求,以完成 API 操作。ML2 插件用于在每个虚拟机监控程序上运行的 neutron 服务器和 neutron 代理(Open vSwitch 和 Linux 网桥的 ML2 机制驱动程序)之间的 RPC 消息队列。

1.3. 模块层 2 (ML2)网络

模块层 2 (ML2)是 Red Hat OpenStack Platform (RHOSP)网络核心插件。ML2 模块设计通过机制驱动程序实现混合网络技术的并发操作。Open Virtual Network (OVN)是 ML2 使用的默认机制驱动程序。

ML2 框架区分可以配置的两种驱动程序:

- 类型驱动程序

定义从技术上实现 RHOSP 网络的方式。

每种可用的网络类型由 ML2 类型驱动程序管理,它们维护任何特定于类型的网络状态。验证提供商网络的类型特定信息,类型驱动程序负责项目网络中空闲片段的分配。类型驱动程序的示例为 GENEVE、GRE 和 VXLAN 等。

- 机制驱动程序

定义访问特定类型的 RHOSP 网络的机制。

机制驱动程序获取类型驱动程序创建的信息,并将其应用到已启用的网络机制。机制驱动程序的示例是 Open Virtual Networking (OVN)和 Open vSwitch (OVS)。

机制驱动程序可以使用 L2 代理,并使用 RPC 直接与外部设备或控制器交互。您可以同时使用多种机制和类型驱动程序来访问同一虚拟网络的不同端口。

1.4. ML2 网络类型

您可以同时运行多个网络片段。ML2 支持多个网络段的使用和互连。您不必将端口绑定到网络段,因为 ML2 将端口绑定到连接。根据机制驱动程序,ML2 支持以下网络段类型:

- Flat

- VLAN

- GENEVE 隧道

- VXLAN 和 GRE 隧道

- Flat

- 所有虚拟机(VM)实例驻留在同一网络中,也可以与主机共享。没有 VLAN 标记或其他网络分离。

- VLAN

使用 RHOSP 网络用户可以使用与物理网络中存在的 VLAN ID (802.1Q 标记)对应的 VLAN 创建多个供应商或项目网络。这允许实例在环境中相互通信。它们还可以与同一第 2 层 VLAN 上的专用服务器、防火墙、负载平衡器和其他网络基础架构通信。

您可以使用 VLAN 为在同一交换机上运行的计算机分段网络流量。这意味着,您可以通过将端口配置为不同网络 members,来以逻辑方式划分您的交换机,这些端口基本上是 mini-LAN,您可以出于安全原因使用它们来分隔流量。

例如,如果您的交换机总共有 24 个端口,您可以将端口 1-6 分配给 VLAN200,端口 7-18 分配给 VLAN201。因此,连接到 VLAN200 的计算机与 VLAN201 上的计算机完全独立;它们无法直接通信,如果它们希望通过路由器,则流量必须通过路由器,就像它们是两个独立的物理交换机一样。防火墙也可用于管理哪些 VLAN 可以相互通信。

- GENEVE 隧道

- GENEVE 识别并适应网络虚拟化中不同设备的变化能力和需求。它为隧道提供了一个框架,而不是对整个系统进行规范。Geneve 定义在封装期间添加的元数据的内容,并尝试适应各种虚拟化场景。它使用 UDP 作为其传输协议,并且使用可扩展的选项标头动态大小。Geneve 支持单播、多播和广播。GENEVE 类型驱动程序与 ML2/OVN 机制驱动程序兼容。

- VXLAN 和 GRE 隧道

- VXLAN 和 GRE 使用网络覆盖来支持实例之间的私有通信。需要 RHOSP 网络路由器,以便流量遍历 GRE 或 VXLAN 项目网络的外部。还需要路由器直接连接到外部网络(包括互联网);路由器提供使用浮动 IP 地址从外部网络直接连接实例的功能。VXLAN 和 GRE 类型驱动程序与 ML2/OVS 机制驱动程序兼容。

1.5. 模块层 2 (ML2) 机制驱动程序

模块层 2 (ML2) 插件作为通用代码库的机制实施。这种方法可以重复使用代码,并消除了代码维护和测试方面的复杂性。

您可以使用编排服务(heat)参数 NeutronMechanismDrivers 启用机制驱动程序。以下是 heat 自定义环境文件中的示例:

parameter_defaults:

...

NeutronMechanismDrivers: ansible,ovn,baremetal

...

指定机制驱动程序的顺序很重要。在前面的示例中,如果要使用 baremetal 机制驱动程序绑定端口,则必须在 ansible 前指定 baremetal。否则,ansible 驱动程序将绑定端口,因为它前面是 NeutronMechanismDrivers 的值列表中的 baremetal。

红帽选择 ML2/OVN 作为从 RHOSP 15 开始的所有新部署的默认机制驱动程序,因为它现在为大多数客户提供了与 ML2/OVS 机制驱动程序直接的好处。当我们继续增强和改进 ML2/OVN 功能集时,每个版本都会有多大优势。

通过 RHOSP 17 发行版本,支持已弃用的 ML2/OVS 机制驱动程序。在此期间,ML2/OVS 驱动程序保持维护模式,接收程序错误修复和正常支持,大多数新的功能开发都会在 ML2/OVN 机制驱动程序中发生。

在 RHOSP 18.0 中,红帽计划完全删除 ML2/OVS 机制驱动程序并停止支持它。

如果您的现有 Red Hat OpenStack Platform (RHOSP) 部署使用 ML2/OVS 机制驱动程序,请开始评估迁移到机制驱动程序的计划。RHOSP 16.2 支持迁移,并将在 RHOSP 17.1 中被支持。RHOSP 17.0 中包括了迁移工具用于测试目的。

红帽需要在尝试从 ML2/OVS 迁移到 ML2/OVN 前提交主动支持问题单。红帽不支持在没有主动支持问题单的情况下进行迁移。请参见 如何在 Red Hat OpenStack Platform 上为计划的活动创建一个主动问题单?

1.6. Open vSwitch

Open vSwitch (OVS) 是一种软件定义网络 (SDN) 虚拟交换机,类似于 Linux 软件网桥。OVS 向虚拟网络提供交换服务,支持行业标准 OpenFlow 和 sFlow。OVS 也可以使用第 2 层功能(如 STP、LACP 和 802.1Q VLAN 标记)与物理交换机集成。Open vSwitch 版本 1.11.0-1.el6 或更高版本也支持 VXLAN 和 GRE 的隧道。

为了降低 OVS 中网络循环的风险,只有一个接口或一个绑定只能是给定网桥的成员。如果需要多个绑定或接口,可以配置多个网桥。

1.7. Open Virtual Network (OVN)

开放虚拟网络(OVN)是支持虚拟机和容器环境中的逻辑网络抽象的系统。OVN 称为 Open vSwitch 的开源虚拟网络,OVN 会补充 OVS 的现有功能,为逻辑网络抽象(如逻辑 L2 和 L3 覆盖、安全组和服务)添加原生支持,如 DHCP。

物理网络由物理线、交换机和路由器组成。虚拟网络将物理网络扩展到 hypervisor 或容器平台,将虚拟机或容器桥接到物理网络中。OVN 逻辑网络是在软件中实施的网络,它通过隧道或其他封装从物理网络中推断出来。这允许逻辑网络中使用的 IP 和其他地址空间与物理网络中使用的 IP 重叠,而不会导致冲突。可以安排逻辑网络拓扑,而不考虑其上运行的物理网络的拓扑结构。因此,作为逻辑网络一部分的虚拟机可以在不中断网络的情况下从一个物理机迁移到另一个物理机器。

封装层可防止连接到逻辑网络的虚拟机和容器与物理网络上的节点通信。对于集群虚拟机和容器,这可能可以接受或是理想的选择,但在很多情况下,虚拟机和容器确实需要与物理网络连接。OVN 提供多种形式的网关来实现这一目的。OVN 部署由多个组件组成:

- 云管理系统 (CMS)

- 通过管理 OVN 逻辑网络元素并将 OVN 逻辑网络基础架构连接到物理网络元素,将 OVN 整合到物理网络元素中。一些示例包括 OpenStack 和 OpenShift。

- OVN 数据库

- 存储代表 OVN 逻辑和物理网络的数据。

- hypervisor

- 运行 Open vSwitch,并将 OVN 逻辑网络转换为物理或虚拟机上的 OpenFlow。

- 网关

- 通过转发隧道和物理网络基础架构之间的数据包,将基于隧道的 OVN 逻辑网络扩展到物理网络中。

1.8. 模块层 2 (ML2) 类型和机制驱动程序兼容性

在规划 Red Hat OpenStack Platform (RHOSP) 数据网络时,请参考下表,以确定每个 Modular Layer 2 (ML2) 机制驱动程序支持的网络类型。

| 机制驱动程序 | 支持这些类型驱动程序 | ||||

| Flat | GRE | VLAN | VXLAN | GENEVE | |

| Open Virtual Network (OVN) | 是 | 否 | 是 | 是 [1] | 是 |

| Open vSwitch (OVS) | 是 | 是 | 是 | 是 | 否 |

[1] ML2/OVN VXLAN 支持为每个网络限制为 4096 个网络和 4096 端口。另外,依赖入口端口的 ACL 不适用于 ML2/OVN 和 VXLAN,因为入口端口没有被传递。

1.9. RHOSP 网络服务的扩展驱动程序

Red Hat OpenStack Platform (RHOSP) 网络服务(neutron) 可扩展。扩展可以实现两种目的:它们允许在不需要版本更改的情况下引入 API 中的新功能,以及允许引入特定于供应商的小体功能。应用可以通过在 /extensions URI 上执行 GET 以编程方式列出可用的扩展。请注意,这是版本化的请求,即,一个 API 版本中提供的扩展可能在另一个版本中不可用。

ML2 插件还支持扩展驱动程序,允许其他可插拔驱动程序为网络对象扩展 ML2 插件中实施的核心资源。扩展驱动程序示例包括对 QoS、端口安全性等的支持。

第 2 章 使用 ML2/OVN

Red Hat OpenStack Platform (RHOSP) 网络由网络服务(neutron) 管理。网络服务的核心是 Modular Layer 2 (ML2) 插件,RHOSP ML2 插件的默认机制驱动程序是 Open Virtual Networking (OVN) 机制驱动程序。

早期 RHOSP 版本默认使用 Open vSwitch (OVS) 机制驱动程序,但红帽建议大多数部署推荐 ML2/OVN 机制驱动程序。

2.1. RHOSP OVN 架构中的组件列表

RHOSP OVN 架构将 OVS Modular Layer 2 (ML2) 机制驱动程序替换为 OVN ML2 机制驱动程序,以支持网络 API。OVN 为 Red Hat OpenStack 平台提供网络服务。

如图 2.1 所示,OVN 架构由以下组件和服务组成:

- ML2 插件带有 OVN 机制驱动程序

- ML2 插件将 OpenStack 特定的网络配置转换为平台中立的 OVN 逻辑网络配置。它通常在 Controller 节点上运行。

- OVN 北向 (NB) 数据库(

ovn-nb) -

此数据库存储 OVN ML2 插件的逻辑 OVN 网络配置。它通常在 Controller 节点上运行,并监听 TCP 端口

6641。 - OVN 北向服务 (

ovn-northd) - 此服务将 OVN NB 数据库中的逻辑网络配置转换为逻辑数据路径流,并在 OVN 南向数据库中填充它们。它通常在 Controller 节点上运行。

- OVN 南向 (SB) 数据库 (

ovn-sb) -

此数据库存储转换的逻辑数据路径流。它通常在 Controller 节点上运行,并监听 TCP 端口

6642。 - OVN 控制器 (

ovn-controller) -

此控制器连接到 OVN SB 数据库,并充当 Open vSwitch 控制器来控制和监控网络流量。它在定义了

OS::Tripleo::Services::OVNController的所有 Compute 和 gateway 节点上运行。 - OVN 元数据代理 (

ovn-metadata-agent) -

此代理创建用于管理 OVS 接口的

haproxy实例、网络命名空间和 HAProxy 进程,用于代理元数据 API 请求。代理在定义了OS::TripleO::Services::OVNMetadataAgent的所有 Compute 和 gateway 节点上运行。 - OVS 数据库服务器 (OVSDB)

-

托管 OVN 北向和南向数据库。另外,与

ovs-vswitchd交互,以托管 OVS 数据库conf.db。

NB 数据库的 schema 文件位于 /usr/share/ovn/ovn-nb.ovsschema 中,SB 数据库架构文件位于 /usr/share/ovn/ovn-sb.ovsschema。

图 2.1. RHOSP 环境中的 OVN 架构

2.2. ML2/OVN 数据库

在 Red Hat OpenStack Platform ML2/OVN 部署中,网络配置信息通过共享分布式数据库在进程之间传递。您可以检查这些数据库,以验证网络的状态并确定问题。

- OVN 北向数据库

北向数据库 (

OVN_Northbound) 充当 OVN 和云管理系统(如 Red Hat OpenStack Platform (RHOSP))之间的接口。RHOSP 生成北向数据库的内容。北向数据库包含网络的当前状态,以逻辑端口、逻辑交换机、逻辑路由器等形式显示。每个 RHOSP Networking 服务 (neutron) 对象都在北向数据库的表中表示。

- OVN 南向数据库

-

南向数据库 (

OVN_Southbound) 包含 OVN 系统的逻辑和物理配置状态,以支持虚拟网络抽象。ovn-controller使用此数据库中的信息来配置 OVS,以满足网络服务 (neutron) 要求。

2.3. Compute 节点上的 ovn-controller 服务

ovn-controller 服务在每个 Compute 节点上运行,并连接到 OVN 南向 (SB) 数据库服务器以检索逻辑流。ovn-controller 将这些逻辑流转换为物理 OpenFlow 流,并将流添加到 OVS 网桥 (br-int)。

要与 ovs-vswitchd 进行通信并安装 OpenFlow 流,ovn-controller 使用在 ovn-controller 启动时使用的 UNIX socket 路径(如 unix:/var/run/openvswitch/db.sock),连接到活跃的 ovsdb-server 服务器(托管 conf.db)之一。

ovn-controller 服务需要 Open_vSwitch 表格的 external_ids 列中的某些键值对; puppet-ovn 使用 puppet-vswitch 来填充这些字段。以下示例显示了 puppet-vswitch 在 external_ids 列中配置的键值对:

hostname=<HOST NAME>

ovn-encap-ip=<IP OF THE NODE>

ovn-encap-type=geneve

ovn-remote=tcp:OVN_DBS_VIP:66422.4. Compute 节点上的 OVN 元数据代理

OVN 元数据代理在 tripleo-heat-templates/deployment/ovn/ovn-metadata-container-puppet.yaml 文件中配置,并通过 OS::TripleO::Services::OVNMetadataAgent 包含在默认 Compute 角色中。因此,带有默认参数的 OVN 元数据代理作为 OVN 部署的一部分部署。

OpenStack 客户机实例访问位于本地链接 IP 地址:169.254.169.254 的联网元数据服务。neutron-ovn-metadata-agent 可以访问存在计算元数据 API 的主机网络。每个 HAProxy 都位于一个不能到达适当主机网络的网络命名空间中。HAProxy 将所需的标头添加到元数据 API 请求,然后通过 UNIX 域套接字将请求转发到 neutron-ovn-metadata-agent。

OVN 网络服务为每个虚拟网络创建一个唯一的网络命名空间,以启用元数据服务。Compute 节点上的实例访问的每个网络都有对应的元数据命名空间 (ovnmeta-<network_uuid>)。

2.5. OVN 可组合服务

Red Hat OpenStack Platform 通常由预定义角色中的节点组成,如 Controller 角色、计算角色和不同的存储角色类型中的节点。这些默认角色各自包含一组在核心 heat 模板集合中定义的服务。

在默认的 Red Hat OpenStack (RHOSP) 部署中,ML2/OVN 可组合服务 ovn-dbs 在 Controller 节点上运行。由于该服务是可组合的,您可以将其分配给另一个角色,如 Networker 角色。通过选择将 ML2/OVN 服务分配给另一个角色,您可以减少 Controller 节点上的负载,并通过隔离 Networker 节点上的网络服务来实施高可用性策略。

2.6. OVN 的 3 层高可用性

OVN 支持第 3 层高可用性 (L3 HA),无需任何特殊配置。OVN 会自动将路由器端口调度到所有可用网关节点,这些网关可以充当指定的外部网络上的 L3 网关。OVN L3 HA 使用 OVN Logical_Router_Port 表中的 gateway_chassis 列。大多数功能都由 OpenFlow 规则通过捆绑的 active_passive 输出进行管理。ovn-controller 处理地址解析协议 (ARP) 响应器和路由器启用和禁用。ovn-controller 定期发送 FIP 和路由器外部地址的 gratuitous ARP。

L3HA 使用 OVN 将路由器回原始网关节点,以避免任何节点成为瓶颈。

BFD 监控

OVN 使用双向转发检测 (BFD) 协议来监控网关节点的可用性。此协议封装在从节点到节点的 Geneve 隧道之上。

每个网关节点在部署中的星号拓扑中监控所有其他网关节点。网关节点也监控计算节点,以便网关启用和禁用数据包和 ARP 响应和公告的路由。

每个计算节点使用 BFD 监控每个网关节点,并通过给定路由器的活跃网关节点自动窃取外部流量,如源和目标网络地址转换(SNAT 和 DNAT)。Compute 节点不需要监控其他计算节点。

未检测到外部网络故障,因为 ML2-OVS 配置会出现。

OVN 的 L3 HA 支持以下故障模式:

- 网关节点与网络(隧道接口)断开连接。

-

ovs-vswitchd停止 (ovs-switchd负责 BFD 信号) -

OVN-controller停止 (ovn-controller将自身移除为注册的节点)。

这个 BFD 监控机制仅适用于链接失败,不适用于路由失败。

2.7. 使用 ML2/OVN 部署自定义角色

在默认的 Red Hat OpenStack (RHOSP) 部署中,ML2/OVN 可组合服务在 Controller 节点上运行。您可以选择使用支持的自定义角色,如以下示例中描述的角色。

- Networker

- 在专用的 networker 节点上运行 OVN 可组合服务。

- 带有 SR-IOV 的 Networker

- 使用 SR-IOV 在专用 networker 节点上运行 OVN 可组合服务。

- 带有 SR-IOV 的控制器

- 在支持 SR-IOV 的控制器节点上运行 OVN 可组合服务。

您还可以生成自己的自定义角色。

限制

以下限制适用于在此发行版本中将 SR-IOV 与 ML2/OVN 和原生 OVN DHCP 搭配使用。

- 所有外部端口都调度到单一网关节点上,因为所有端口只有一个 HA Chasis Group。

- VLAN 租户网络上的 VF (直接)端口的北/南路由无法用于 SR-IOV,因为外部端口不与逻辑路由器网关端口在一起。请参阅 https://bugs.launchpad.net/neutron/+bug/1875852。

先决条件

您知道如何部署自定义角色。

如需更多信息,请参阅 Director 安装和使用 指南中的 可组合服务和自定义角色。

流程

以

stack用户身份登录 undercloud 主机,再提供stackrc文件。$ source stackrc选择适合您的部署的自定义角色文件。如果它符合您的需要,请在 deploy 命令中直接使用它。或者,您可以生成自己的自定义角色文件,它们组合了其他自定义角色文件。

Expand Deployment 角色 角色文件 Networker 角色

Networker

Networker.yaml带有 SR-IOV 的 Networker 角色

NetworkerSriov

NetworkerSriov.yaml与 SR-IOV 共存控制和网络程序

ControllerSriov

ControllerSriov.yaml(可选)生成一个新的自定义角色数据文件,它将之前列出的自定义角色文件之一与其他自定义角色文件合并。

按照 Director 安装和使用指南中的创建 roles_data 文件中的说明进行操作。根据您的部署,包含适当的源角色文件。

(可选)要识别角色的特定节点,您可以创建特定的硬件类别,并将该类别分配到特定的节点。然后,使用环境文件来定义角色的类别,并指定节点数。

如需更多信息,请参阅 Director 安装和使用指南中的创建新角色的示例。

根据您的部署创建环境文件。

Expand Deployment 环境文件示例 Networker 角色

neutron-ovn-dvr-ha.yaml

带有 SR-IOV 的 Networker 角色

ovn-sriov.yaml

根据您的部署,包含以下设置。

Expand Deployment 设置 Networker 角色

ControllerParameters: OVNCMSOptions: "" ControllerSriovParameters: OVNCMSOptions: "" NetworkerParameters: OVNCMSOptions: "enable-chassis-as-gw" NetworkerSriovParameters: OVNCMSOptions: ""带有 SR-IOV 的 Networker 角色

OS::TripleO::Services::NeutronDhcpAgent: OS::Heat::None ControllerParameters: OVNCMSOptions: "" ControllerSriovParameters: OVNCMSOptions: "" NetworkerParameters: OVNCMSOptions: "" NetworkerSriovParameters: OVNCMSOptions: "enable-chassis-as-gw"与 SR-IOV 共存控制和网络程序

OS::TripleO::Services::NeutronDhcpAgent: OS::Heat::None ControllerParameters: OVNCMSOptions: "" ControllerSriovParameters: OVNCMSOptions: "enable-chassis-as-gw" NetworkerParameters: OVNCMSOptions: "" NetworkerSriovParameters: OVNCMSOptions: ""运行部署命令,并使用

-r选项在部署命令中包含核心 heat 模板、其他环境文件以及自定义角色数据文件。重要但是,环境文件的顺序非常重要,因为后续环境文件中定义的参数和资源更为优先。

示例

$ openstack overcloud deploy --templates <core_heat_templates> \ -e <other_environment_files> \ -e /home/stack/templates/my-neutron-environment.yaml -r mycustom_roles_file.yaml

验证步骤

以

tripleo-admin用户身份登录 Controller 或 Networker 节点:示例

ssh tripleo-admin@controller-0确保

ovn_metadata_agent正在运行。$ sudo podman ps | grep ovn_metadata输出示例

a65125d9588d undercloud-0.ctlplane.localdomain:8787/rh-osbs ... openstack-neutron-metadata-agent-ovn ... kolla_start 23 hours ago Up 21 hours ago ovn_metadata_agent确保具有 OVN 服务或专用 Networker 节点的 Controller 节点已配置为 OVS 的网关。

$ sudo ovs-vsctl get Open_Vswitch . external_ids:ovn-cms-options输出示例

enable-chassis-as-gw

SR-IOV 部署的额外验证步骤

以

tripleo-admin用户身份登录 Compute 节点:示例

ssh tripleo-admin@compute-0确保

neutron_sriov_agent在 Compute 节点上运行。sudo podman ps | grep neutron_sriov_agent输出示例

f54cbbf4523a undercloud-0.ctlplane.localdomain:8787 ... openstack-neutron-sriov-agent ... kolla_start 23 hours ago Up 21 hours ago neutron_sriov_agent确保已成功检测到网络可用的 SR-IOV NIC。

$ sudo podman exec -uroot galera-bundle-podman-0 mysql nova \ -e 'select hypervisor_hostname,pci_stats from compute_nodes;'输出示例

computesriov-1.localdomain {... {"dev_type": "type-PF", "physical_network" : "datacentre", "trusted": "true"}, "count": 1}, ... {"dev_type": "type-VF", "physical_network": "datacentre", "trusted": "true", "parent_ifname": "enp7s0f3"}, "count": 5}, ...} computesriov-0.localdomain {... {"dev_type": "type-PF", "physical_network": "datacentre", "trusted": "true"}, "count": 1}, ... {"dev_type": "type-VF", "physical_network": "datacentre", "trusted": "true", "parent_ifname": "enp7s0f3"}, "count": 5}, ...}

2.8. 带有 ML2/OVN 和原生 OVN DHCP 的 SR-IOV

您可以部署自定义角色,以便在带有原生 OVN DHCP 的 ML2/OVN 部署中使用 SR-IOV。请参阅 第 2.7 节 “使用 ML2/OVN 部署自定义角色”。

限制

以下限制适用于在此发行版本中将 SR-IOV 与 ML2/OVN 和原生 OVN DHCP 搭配使用。

- 所有外部端口都调度到单一网关节点上,因为所有端口只有一个 HA Chasis Group。

- VLAN 租户网络上的 VF (直接)端口的北/南路由无法用于 SR-IOV,因为外部端口不与逻辑路由器网关端口在一起。请参阅 https://bugs.launchpad.net/neutron/+bug/1875852。

第 3 章 管理项目网络

项目网络可帮助您隔离云计算的网络流量。创建项目网络的步骤包括规划和创建网络,以及添加子网和路由器。

3.1. VLAN 规划

在规划 Red Hat OpenStack Platform 部署时,从多个子网开始,从中分配单个 IP 地址。当您使用多个子网时,您可以将系统之间的流量隔离到 VLAN 中。

例如,您的管理或 API 流量与服务 Web 流量的系统不相同,您的管理或 API 流量是理想的选择。VLAN 之间的流量穿过路由器,您可以在其中实施防火墙来管理流量流。

您必须将 VLAN 做为整个计划的一部分,包括部署中各种虚拟网络资源的流量隔离、高可用性和 IP 地址利用率。

单个网络或网络节点的一个 OVS 代理中的最大 VLAN 数量为 4094。如果您需要多个 VLAN 数量上限,您可以创建多个提供商网络 (VXLAN 网络) 和多个网络节点,每个网络一个。每个节点最多可包含 4094 个专用网络。

3.2. 网络流量的类型

您可以为您要托管的不同类型的网络流量分配单独的 VLAN。例如,您可以对每种类型的网络拥有单独的 VLAN。只有 External 网络需要可以路由到外部物理网络。在本发行版本中,director 提供 DHCP 服务。

对于每一个 OpenStack 部署,您不需要本节中的所有隔离 VLAN。例如,如果您的云用户没有根据需要创建临时虚拟网络,则您可能不需要项目网络。如果您希望每个虚拟机直接连接到与其他物理系统相同的交换机,请将您的 Compute 节点直接连接到提供商网络,并将实例配置为直接使用该提供商网络。

- 置备网络 - 此 VLAN 专用于通过 PXE 引导使用 director 部署新节点。OpenStack Orchestration (heat) 将 OpenStack 安装到 overcloud 裸机服务器上。这些服务器附加到物理网络,以从 undercloud 基础架构接收平台安装镜像。

内部 API 网络 - OpenStack 服务使用内部 API 网络进行通信,包括 API 通信、RPC 消息和数据库通信。此外,此网络还用于控制器节点之间的操作消息。在规划 IP 地址分配时,请注意每个 API 服务都需要自己的 IP 地址。特别是,您必须为以下服务计划 IP 地址:

- vip-msg (ampq)

- vip-keystone-int

- vip-glance-int

- vip-cinder-int

- vip-nova-int

- vip-neutron-int

- vip-horizon-int

- vip-heat-int

- vip-ceilometer-int

- vip-swift-int

- vip-keystone-pub

- vip-glance-pub

- vip-cinder-pub

- vip-nova-pub

- vip-neutron-pub

- vip-horizon-pub

- vip-heat-pub

- vip-ceilometer-pub

- vip-swift-pub

使用高可用性时,Pacemaker 在物理节点之间移动 VIP 地址。

- 存储 - 块存储、NFS、iSCSI 和其他存储服务。出于性能原因,将此网络隔离到单独的物理以太网链接。

- 存储管理 - OpenStack Object Storage (swift) 使用此网络在参与副本节点之间同步数据对象。代理服务充当用户请求和底层存储层之间的中间接口。代理接收传入的请求,并找到所需的副本来检索请求的数据。使用 Ceph 后端通过存储管理网络连接的服务,因为它们不直接与 Ceph 交互,而是使用前端服务。请注意,RBD 驱动程序是例外;此流量直接连接到 Ceph。

- 项目网络 - Neutron 使用 VLAN 分隔(每个项目网络是一个网络 VLAN)或者使用 VXLAN 或 GRE 进行隧道提供自己的网络。网络流量在每个项目网络内被隔离。每个项目网络关联有一个 IP 子网,多个项目网络可能使用相同的地址。

- External - 外部网络托管公共 API 端点和到 Dashboard (horizon) 的连接。您还可以将此网络用于 SNAT。在生产部署中,通常将单独的网络用于浮动 IP 地址和 NAT。

- 提供商网络 - 使用提供商网络将实例附加到现有网络基础架构。您可以使用扁平网络或 VLAN 标签直接映射到数据中心中的现有物理网络。这允许实例与 OpenStack 网络基础架构外部的系统共享相同的第 2 层网络。

3.3. IP 地址消耗

以下系统使用来自您分配的范围内的 IP 地址:

- 物理节点 - 每个物理 NIC 都需要一个 IP 地址。常见的做法是将物理 NIC 专用于特定功能。例如,将管理和 NFS 流量分配给不同的物理 NIC,有时有多个 NIC 连接到不同的交换机,以实现冗余目的。

- 用于高可用性的虚拟 IP (VIP) - 计划为控制器节点共享的每个网络分配一个或多个 VIP。

3.4. 虚拟网络

以下虚拟资源消耗 OpenStack 网络中 IP 地址:这些资源被视为云基础架构的本地基础架构,不需要由外部物理网络中的系统访问:

- 项目网络 - 每个项目网络都需要一个子网,供它用于为实例分配 IP 地址。

- 虚拟路由器 - 插入子网的每个路由器接口都需要一个 IP 地址。如果要使用 DHCP,每个路由器接口都需要两个 IP 地址。

- 实例 - 每个实例都需要一个来自托管该实例的项目子网的地址。如果需要入口流量,则必须从指定的外部网络为实例分配一个浮动 IP 地址。

- 管理流量 - 包括 OpenStack 服务和 API 流量。所有服务共享少量 VIP。API、RPC 和数据库服务在内部 API VIP 上进行通信。

3.5. 添加网络路由

要允许流量路由到新网络并从您的新网络中路由流量,您必须将其子网作为接口添加到现有的虚拟路由器中:

- 在控制面板中,选择 Project > Network > Routers。

在路由器列表中选择您的虚拟路由器名称,然后点 添加接口。

在 Subnet 列表中,选择新子网的名称。您可以选择在此字段中为接口指定 IP 地址。

点 Add Interface。

您的网络中的实例现在可以与子网外的系统通信。

3.6. 网络计划示例

本例显示了多个容纳多个子网的网络,每个子网被分配为 IP 地址范围:

| 子网名称 | 地址范围 | 地址数 | 子网掩码 |

|---|---|---|---|

| Provisioning 网络 | 192.168.100.1 - 192.168.100.250 | 250 | 255.255.255.0 |

| 内部 API 网络 | 172.16.1.10 - 172.16.1.250 | 241 | 255.255.255.0 |

| 存储 | 172.16.2.10 - 172.16.2.250 | 241 | 255.255.255.0 |

| 存储管理 | 172.16.3.10 - 172.16.3.250 | 241 | 255.255.255.0 |

| 租户网络 (GRE/VXLAN) | 172.16.4.10 - 172.16.4.250 | 241 | 255.255.255.0 |

| 外部网络 (包括浮动 IP) | 10.1.2.10 - 10.1.3.222 | 469 | 255.255.254.0 |

| 提供商网络 (infrastructure) | 10.10.3.10 - 10.10.3.250 | 241 | 255.255.252.0 |

3.7. 创建网络

创建一个网络,以便您的实例可以相互通信,并使用 DHCP 接收 IP 地址。有关外部网络连接的更多信息,请参阅桥接物理网络。

在创建网络时,需要确定网络可以托管多个子网。如果您打算在同一网络中托管不同的系统,并且最好在它们之间进行隔离措施,这将非常有用。例如,您可以指定一个子网中只有 webserver 流量,而数据库流量会遍历另一个流量。子网相互隔离,希望与其他子网通信的任何实例都必须具有路由器定向的流量。考虑将需要大量流量的系统放在同一子网中,以便它们不需要路由,并避免后续延迟和负载。

- 在控制面板中,选择 Project > Network > Networks。

点 +Create Network 并指定以下值:

Expand 字段 描述 网络名称

描述性名称,基于网络要执行的角色。如果您要将网络与外部 VLAN 集成,请考虑将 VLAN ID 号附加到名称中。例如,

webservers_122,如果在这个子网中托管 HTTP Web 服务器,您的 VLAN 标签为122。或者,如果您打算将网络流量保持私有,而不将网络与外部网络集成,也可以使用internal-only。Admin State

控制网络是否立即可用。使用此字段创建 Down 状态的网络,其中逻辑上存在但不活跃。如果您不打算立即在生产环境中使用这个网络,这将非常有用。

创建子网

决定是否创建子网。例如,如果您打算将这个网络保留为没有网络连接的占位符,您可能不希望创建子网。

点 Next 按钮,并在 Subnet 选项卡中指定以下值:

Expand 字段 描述 子网名称

输入子网的描述性名称。

网络地址

以 CIDR 格式输入地址,其中包含一个值的 IP 地址范围和子网掩码。要确定地址,请计算子网掩码中屏蔽的位数,并将该值附加到 IP 地址范围。例如,子网掩码 255.255.255.0 具有 24 个屏蔽的位。要将这个掩码与 IPv4 地址范围 192.168.122.0 一起使用,请指定地址 192.168.122.0/24。

IP 版本

指定互联网协议版本,其中有效类型为 IPv4 或 IPv6。Network Address 字段中的 IP 地址范围必须与您选择的版本匹配。

网关 IP

默认网关的路由器接口的 IP 地址。此地址是路由外部位置的任何流量的下一跳,且必须在您在 Network Address 字段中指定的范围内。例如,如果您的 CIDR 网络地址为 192.168.122.0/24,那么您的默认网关可能是 192.168.122.1。

禁用网关

禁用转发和隔离子网。

点 Next 指定 DHCP 选项:

- 启用 DHCP - 为此子网启用 DHCP 服务。您可以使用 DHCP 自动向实例分配 IP 设置。

IPv6 地址 - 配置模式.如果创建 IPv6 网络,您必须指定如何分配 IPv6 地址和其他信息:

- 不指定选项 - 如果您要手动设置 IP 地址,或者使用非 OpenStack 感知方法进行地址分配,请选择此选项。

- SLAAC (无状态地址自动配置) - 实例根据从 OpenStack 网络路由器发送的路由器公告(RA)消息生成 IPv6 地址。使用此配置来创建 OpenStack 网络子网,并将 ra_mode 设置为 slaac,address_mode 设为 slaac。

- DHCPv6 stateful - 实例从 OpenStack 网络 DHCPv6 服务接收 IPv6 地址以及附加选项(例如 DNS)。使用这个配置来创建将 ra_mode 设置为 dhcpv6-stateful 的子网,address_mode 设为 dhcpv6-stateful。

- DHCPv6 stateless - 实例根据从 OpenStack 网络路由器发送的路由器公告(RA)消息生成 IPv6 地址。从 OpenStack 网络 DHCPv6 服务中分配附加选项(如 DNS)。使用这个配置来创建将 ra_mode 设置为 dhcpv6-stateless 的子网,address_mode 设为 dhcpv6-stateless。

- 分配池 - 要分配的 IP 地址范围。例如,值 192.168.22.100,192.168.22.150 认为该范围内的所有地址都可用于分配。

DNS 名称服务器 - 网络上可用的 DNS 服务器的 IP 地址。DHCP 将这些地址分发到实例以进行名称解析。

重要对于 DNS 等战略性服务,最好不要在云中托管它们。例如,如果您的云托管 DNS,当云无法正常运行时,DNS 将不可用,云组件无法相互查找。

- 主机路由 - 静态主机路由。首先,以 CIDR 格式指定目的地网络,后跟您要用于路由的下一跃点(例如 192.168.23.0/24、10.1.31.1)。如果您需要向实例分发静态路由,请提供这个值。

点 Create。

您可以在 Networks 选项卡中查看完整的网络。您还可以根据需要点 Edit 来更改任何选项。在创建实例时,您可以将它们配置为使用其子网,并接收任何指定的 DHCP 选项。

3.8. 使用子网

使用子网为实例授予网络连接。每个实例作为实例创建过程的一部分分配给子网,因此务必要考虑正确放置实例,以最适合其连接要求。

您只能在预先存在的网络中创建子网。请记住,OpenStack 网络中的项目网络可以托管多个子网。如果您打算在同一网络中托管不同的系统,并且最好在它们之间进行隔离措施,这将非常有用。

例如,您可以指定一个子网中只有 webserver 流量,而数据库流量使用另外一个子网。

子网相互隔离,希望与其他子网通信的任何实例都必须具有路由器定向的流量。因此,您可以降低网络延迟和负载,方法是在同一子网中对需要大量流量的系统进行分组。

3.9. 创建子网

要创建子网,请按照以下步骤执行:

- 在仪表板中,选择 Project > Network > Networks,然后在 Networks 视图中点您的网络名称。

点 Create Subnet,并指定以下值:

Expand 字段 描述 子网名称

描述性子网名称。

网络地址

CIDR 格式的地址,其中包含一个值的 IP 地址范围和子网掩码。要确定 CIDR 地址,请计算子网掩码中屏蔽的位数,并将该值附加到 IP 地址范围。例如,子网掩码 255.255.255.0 具有 24 个屏蔽的位。要将这个掩码与 IPv4 地址范围 192.168.122.0 一起使用,请指定地址 192.168.122.0/24。

IP 版本

Internet 协议版本,其中有效类型为 IPv4 或 IPv6。Network Address 字段中的 IP 地址范围必须与您选择的协议版本匹配。

网关 IP

默认网关的路由器接口的 IP 地址。此地址是路由外部位置的任何流量的下一跳,且必须在您在 Network Address 字段中指定的范围内。例如,如果您的 CIDR 网络地址为 192.168.122.0/24,那么您的默认网关可能是 192.168.122.1。

禁用网关

禁用转发和隔离子网。

点 Next 指定 DHCP 选项:

- 启用 DHCP - 为此子网启用 DHCP 服务。您可以使用 DHCP 自动向实例分配 IP 设置。

IPv6 地址 - 配置模式.如果创建 IPv6 网络,您必须指定如何分配 IPv6 地址和其他信息:

- 不指定选项 - 如果您要手动设置 IP 地址,或者使用非 OpenStack 感知方法进行地址分配,请选择此选项。

- SLAAC (无状态地址自动配置) - 实例根据从 OpenStack 网络路由器发送的路由器公告(RA)消息生成 IPv6 地址。使用此配置来创建 OpenStack 网络子网,并将 ra_mode 设置为 slaac,address_mode 设为 slaac。

- DHCPv6 stateful - 实例从 OpenStack 网络 DHCPv6 服务接收 IPv6 地址以及附加选项(例如 DNS)。使用这个配置来创建将 ra_mode 设置为 dhcpv6-stateful 的子网,address_mode 设为 dhcpv6-stateful。

- DHCPv6 stateless - 实例根据从 OpenStack 网络路由器发送的路由器公告(RA)消息生成 IPv6 地址。从 OpenStack 网络 DHCPv6 服务中分配附加选项(如 DNS)。使用这个配置来创建将 ra_mode 设置为 dhcpv6-stateless 的子网,address_mode 设为 dhcpv6-stateless。

- 分配池 - 要分配的 IP 地址范围。例如,值 192.168.22.100,192.168.22.150 认为该范围内的所有地址都可用于分配。

- DNS 名称服务器 - 网络上可用的 DNS 服务器的 IP 地址。DHCP 将这些地址分发到实例以进行名称解析。

- 主机路由 - 静态主机路由。首先,以 CIDR 格式指定目的地网络,后跟您要用于路由的下一跃点(例如 192.168.23.0/24、10.1.31.1)。如果您需要向实例分发静态路由,请提供这个值。

点 Create。

您可以查看 Subnets 列表中的子网。您还可以根据需要点 Edit 来更改任何选项。在创建实例时,您可以将它们配置为使用其子网,并接收任何指定的 DHCP 选项。

3.10. 添加路由器

OpenStack 网络使用基于 SDN 的虚拟路由器提供路由服务。路由器是您的实例与外部子网通信的要求,包括物理网络中的实例。路由器和子网使用接口进行连接,每个子网需要自己的接口到路由器。

路由器的默认网关为路由器接收的任何流量定义下一跳。其网络通常配置为使用虚拟网桥将流量路由到外部物理网络。

要创建路由器,请完成以下步骤:

- 在控制面板中,选择 Project > Network > Routers,再点 Create Router。

- 输入新路由器的描述性名称,再点创建路由器。

- 在 Routers 列表中,点新路由器条目旁边的 Set Gateway。

- 在 External Network 列表中,指定您要接收用于外部位置的流量的网络。

点 Set Gateway。

添加路由器后,您必须配置您创建的子网来使用此路由器发送流量。您可以通过在子网和路由器之间创建接口来完成此操作。

子网的默认路由不能被覆盖。当删除子网的默认路由时,L3 代理也会自动删除路由器命名空间中的对应路由,网络流量也无法从关联的子网流出。如果删除了现有的路由器命名空间路由,要解决这个问题,请执行以下步骤:

- 取消关联子网上的所有浮动 IP。

- 将路由器与子网分离。

- 重新将路由器附加到子网。

- 重新附加所有浮动 IP。

3.11. 清除所有资源并删除项目

使用 openstack project purge 命令删除属于特定项目的所有资源,以及删除项目。

例如,要清除 test-project 项目的资源,然后删除项目,请运行以下命令:

# openstack project list

+----------------------------------+--------------+

| ID | Name |

+----------------------------------+--------------+

| 02e501908c5b438dbc73536c10c9aac0 | test-project |

| 519e6344f82e4c079c8e2eabb690023b | services |

| 80bf5732752a41128e612fe615c886c6 | demo |

| 98a2f53c20ce4d50a40dac4a38016c69 | admin |

+----------------------------------+--------------+

# openstack project purge --project 02e501908c5b438dbc73536c10c9aac03.12. 删除路由器

如果没有连接的接口,您可以删除路由器。

要删除其接口并删除路由器,请完成以下步骤:

- 在仪表板中,选择 Project > Network > Routers,然后点您要删除的路由器的名称。

- 选择类型为 Internal Interface 的接口,然后点 Delete Interfaces。

- 从 Routers 列表中,选择目标路由器,再点 Delete Routers。

3.13. 删除子网

如果不再使用子网,可以删除它。但是,如果任何实例仍然配置为使用子网,删除尝试会失败,仪表板会显示错误消息。

完成以下步骤以删除网络中的特定子网:

- 在控制面板中,选择 Project > Network > Networks。

- 点您的网络名称。

- 选择目标子网,再点删除子网。

3.14. 删除网络

在某些情况下可能需要删除之前创建的网络,如进行内务操作时或作为停用流程的一部分。您必须先删除或分离仍使用网络的任何接口,然后才能成功删除网络。

要删除项目中的网络以及任何依赖接口,请完成以下步骤:

在控制面板中,选择 Project > Network > Networks。

删除与目标网络子网关联的所有路由器接口。

要删除接口,请通过点击网络列表中的目标网络找到您要删除的网络的 ID 号,查看 ID 字段。与网络关联的所有子网在 Network ID 字段中共享这个值。

进入到 Project > Network > Routers,点 Routers 列表中的虚拟路由器名称,并找到附加到您要删除的子网的接口。

您可以使用作为网关 IP 的 IP 地址将这个子网与其它子网区分开。您可以通过确保接口的网络 ID 与您在上一步中记录的 ID 匹配来进一步验证区别。

- 点您要删除的接口的 Delete Interface 按钮。

- 选择 Project > Network > Networks,然后点您的网络名称。

点您要删除的子网的删除子网按钮。

注意如果您仍然无法删除子网,请确保它没有被任何实例使用。

- 选择 Project > Network > Networks,然后选择您要删除的网络。

- 点 Delete Networks。

第 4 章 将虚拟机实例连接到物理网络

您可以使用扁平和 VLAN 提供商网络将虚拟机实例直接连接到外部网络。

4.1. OpenStack 网络拓扑概述

OpenStack Networking (neutron) 具有两种服务类别,分布在多个节点类型上。

- Neutron 服务器 - 此服务运行 OpenStack 网络 API 服务器,它为最终用户和服务提供 API,以便与 OpenStack 网络交互。此服务器也与底层数据库集成,以存储和检索项目网络、路由器和负载均衡器详细信息。

Neutron 代理 - 这些是执行 OpenStack 网络网络功能的服务:

-

neutron-dhcp-agent- 管理项目专用网络的 DHCP IP 寻址。 -

neutron-l3-agent- 在项目专用网络、外部网络等之间执行第 3 层路由。

-

-

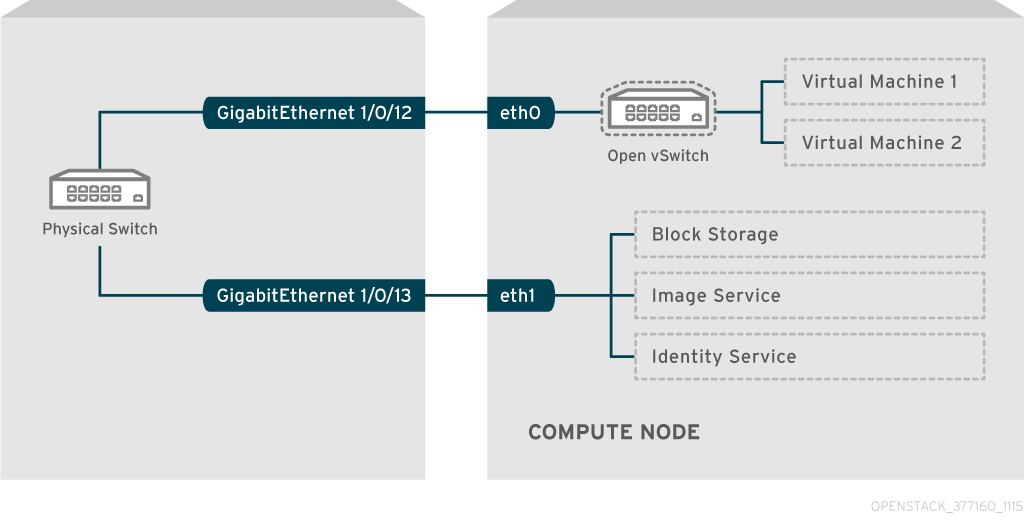

Compute 节点 - 此节点托管运行虚拟机(也称为实例)的虚拟机监控程序。Compute 节点必须直接连接到网络,以便为实例提供外部连接。此节点通常是 l2 代理运行的位置,如

neutron-openvswitch-agent。

4.2. OpenStack 网络服务放置

OpenStack 网络服务可以在同一物理服务器或单独的专用服务器上运行,它们根据其角色命名:

- Controller 节点 - 运行 API 服务的服务器。

- 网络节点 - 运行 OpenStack 网络代理的服务器。

- Compute 节点 - 托管实例的虚拟机监控程序服务器。

本章中的步骤适用于包含这三种节点类型的环境。如果您的部署同时拥有同一物理节点上的 Controller 和网络节点角色,则必须从该服务器上的两个部分执行这些步骤。这也适用于高可用性(HA)环境,其中所有三个节点都可能运行使用 HA 的 Controller 节点和网络节点服务。因此,您必须完成所有三个节点上适用于 Controller 和网络节点的小节中的步骤。

4.3. 配置扁平提供商网络

您可以使用扁平提供商网络将实例直接连接到外部网络。如果您有多个物理网络和单独的物理接口,并且计划将每个计算和网络节点连接到这些外部网络,这将非常有用。

先决条件

您有一个多个物理网络。

这个示例分别使用名为

physnet1和physnet2的物理网络。您有单独的物理接口。

这个示例分别使用单独的物理接口

eth0和eth1。

流程

在 undercloud 主机上,以 stack 用户身份登录,创建一个自定义 YAML 环境文件。

示例

$ vi /home/stack/templates/my-modules-environment.yaml提示Red Hat OpenStack Platform Orchestration 服务(heat)使 用一组名为 template 的计划来安装和配置您的环境。您可以使用一个自定义环境文件来自定义 overcloud 的各个方面,它是为编配模板提供自定义的特殊模板类型。

在

parameter_defaults下的 YAML 环境文件中,使用NeutronBridgeMappings来指定用于访问外部网络的 OVS 网桥。示例

parameter_defaults: NeutronBridgeMappings: 'physnet1:br-net1,physnet2:br-net2'在 Controller 和 Compute 节点的自定义 NIC 配置模板中,使用附加接口来配置网桥。

示例

... - type: ovs_bridge name: br-net1 mtu: 1500 use_dhcp: false members: - type: interface name: eth0 mtu: 1500 use_dhcp: false primary: true - type: ovs_bridge name: br-net2 mtu: 1500 use_dhcp: false members: - type: interface name: eth1 mtu: 1500 use_dhcp: false primary: true ...运行

openstack overcloud deploy命令,并包含模板和环境文件,包括修改的自定义 NIC 模板和新的环境文件。重要但是,环境文件的顺序非常重要,因为后续环境文件中定义的参数和资源更为优先。

示例

$ openstack overcloud deploy --templates \ -e [your-environment-files] \ -e /usr/share/openstack-tripleo-heat-templates/environments/services/my-neutron-environment.yaml

验证

创建一个外部网络 (

public1) 作为扁平网络,并将它与配置的物理网络 (physnet1) 关联。将其配置为共享网络(使用

--share),以便其他用户创建直接连接到外部网络的虚拟机实例。示例

# openstack network create --share --provider-network-type flat --provider-physical-network physnet1 --external public01使用

openstack subnet create命令创建子网 (public_subnet)。示例

# openstack subnet create --no-dhcp --allocation-pool start=192.168.100.20,end=192.168.100.100 --gateway 192.168.100.1 --network public01 public_subnet创建虚拟机实例,并将其直接连接到新创建的外部网络。

示例

$ openstack server create --image rhel --flavor my_flavor --network public01 my_instance

4.4. 扁平提供商网络数据包流的工作方式是什么?

本节介绍了如何将流量流进到具有扁平供应商网络配置的实例。

扁平提供商网络中的传出流量流

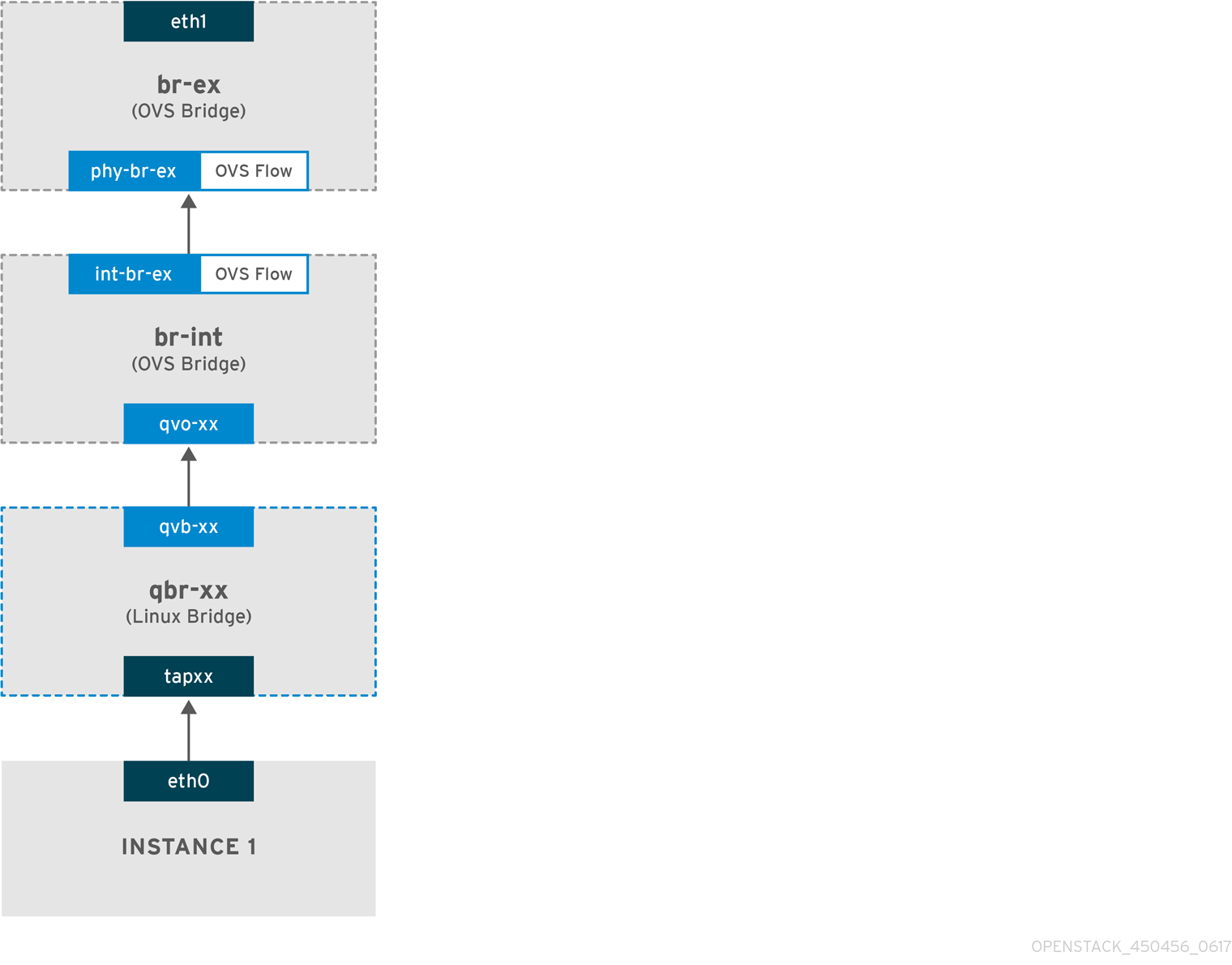

下图描述了离开实例的流量的数据包流,直接到达外部网络。配置 br-ex 外部网桥后,将物理接口添加到网桥,并将实例生成到 Compute 节点后,生成的接口和网桥配置类似于下图中的配置(如果使用 iptables_hybrid 防火墙驱动程序):

-

数据包离开实例的

eth0接口,并到达 linux 网桥qbr-xx。 -

网桥

qbr-xx连接到br-int,使用 veth 对qvb-xx <-> qvo-xxx。这是因为网桥用于应用安全组定义的入站/出站防火墙规则。 -

接口

qvb-xx连接到qbr-xxlinux 网桥,qvoxx连接到br-intOpen vSwitch (OVS) 网桥。

'qbr-xx'Linux 网桥配置示例:

# brctl show

qbr269d4d73-e7 8000.061943266ebb no qvb269d4d73-e7

tap269d4d73-e7br-int 上的 qvo-xx 配置:

# ovs-vsctl show

Bridge br-int

fail_mode: secure

Interface "qvof63599ba-8f"

Port "qvo269d4d73-e7"

tag: 5

Interface "qvo269d4d73-e7"

端口 qvo-xx 使用与扁平提供商网络关联的内部 VLAN 标签标记。在本例中,VLAN 标签是 5。当数据包到达 qvo-xx 时,VLAN 标签将附加到数据包标头中。

数据包然后被移到 br-ex OVS 网桥,使用 patch-peer int-br-ex <-> phy-br-ex。

br-int 上的 patch-peer 配置示例:

# ovs-vsctl show

Bridge br-int

fail_mode: secure

Port int-br-ex

Interface int-br-ex

type: patch

options: {peer=phy-br-ex}

br-ex 上 patch-peer 配置示例:

Bridge br-ex

Port phy-br-ex

Interface phy-br-ex

type: patch

options: {peer=int-br-ex}

Port br-ex

Interface br-ex

type: internal

当此数据包到达 br-ex 上的 phy-br-ex 时,br-ex 中的 OVS 流会剥离 VLAN 标签(5),并将它转发到物理接口。

在以下示例中,输出中的 phy-br-ex 的端口号显示为 2。

# ovs-ofctl show br-ex

OFPT_FEATURES_REPLY (xid=0x2): dpid:00003440b5c90dc6

n_tables:254, n_buffers:256

capabilities: FLOW_STATS TABLE_STATS PORT_STATS QUEUE_STATS ARP_MATCH_IP

actions: OUTPUT SET_VLAN_VID SET_VLAN_PCP STRIP_VLAN SET_DL_SRC SET_DL_DST SET_NW_SRC SET_NW_DST SET_NW_TOS SET_TP_SRC SET_TP_DST ENQUEUE

2(phy-br-ex): addr:ba:b5:7b:ae:5c:a2

config: 0

state: 0

speed: 0 Mbps now, 0 Mbps max

以下输出显示了到达 phy-br-ex (in_port=2)的数据包,其 VLAN 标签为 5 (dl_vlan=5)。此外,br-ex 中的 OVS 流将剥离 VLAN 标签,并转发数据包到物理接口。

# ovs-ofctl dump-flows br-ex

NXST_FLOW reply (xid=0x4):

cookie=0x0, duration=4703.491s, table=0, n_packets=3620, n_bytes=333744, idle_age=0, priority=1 actions=NORMAL

cookie=0x0, duration=3890.038s, table=0, n_packets=13, n_bytes=1714, idle_age=3764, priority=4,in_port=2,dl_vlan=5 actions=strip_vlan,NORMAL

cookie=0x0, duration=4702.644s, table=0, n_packets=10650, n_bytes=447632, idle_age=0, priority=2,in_port=2 actions=drop如果物理接口是另一个 VLAN 标记的接口,则物理接口将标签添加到数据包。

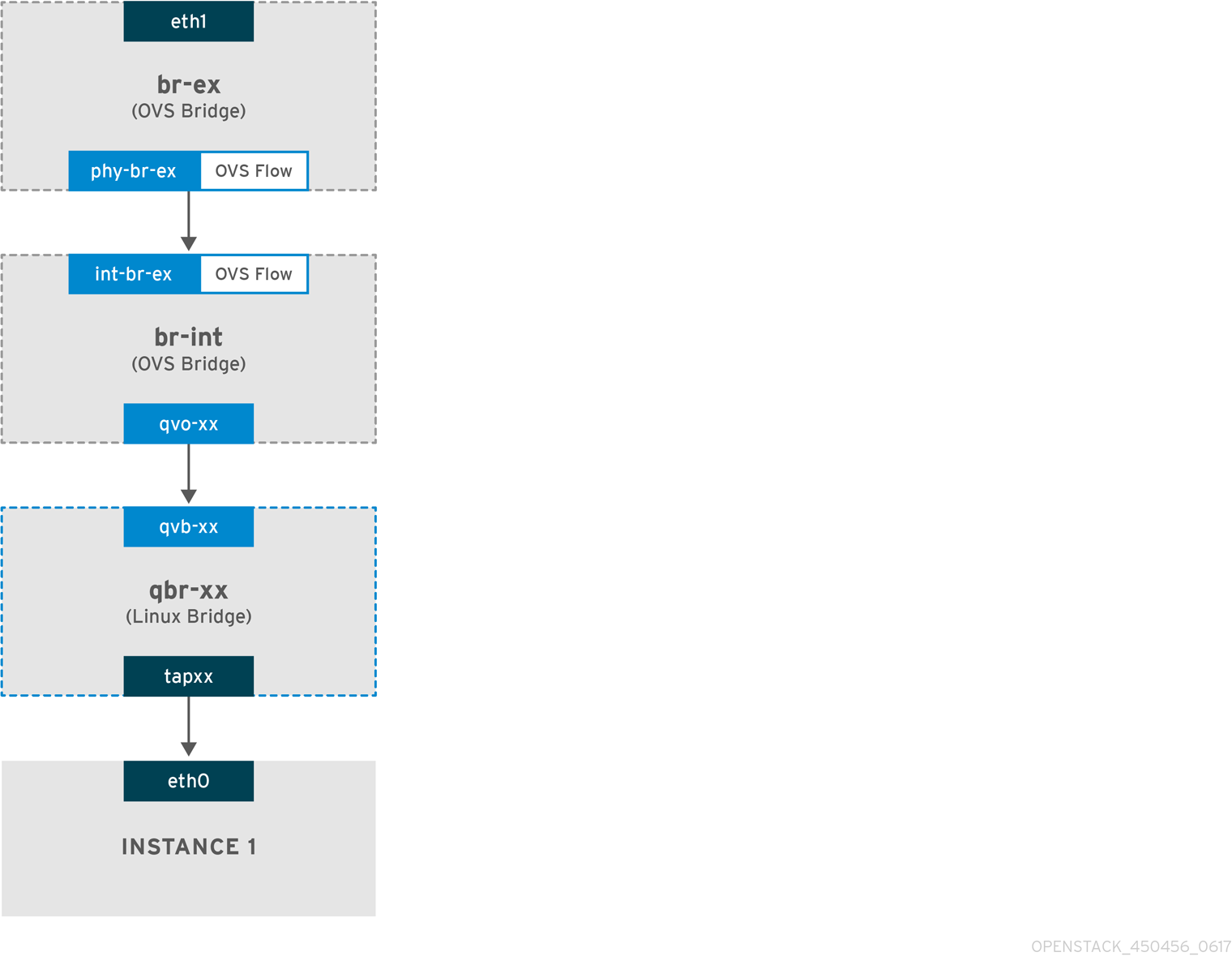

扁平提供商网络中传入流量流

本节包含有关来自外部网络的传入流量流的信息,直到到达实例的接口。

-

传入流量到达物理节点上的

eth1。 -

数据包传递到

br-ex网桥。 -

数据包通过 patch-peer

phy-br-ex <--> int-br-ex移到br-int。

在以下示例中,int-br-ex 使用端口号 15。查看包含 15 (int-br-ex) 的条目:

# ovs-ofctl show br-int

OFPT_FEATURES_REPLY (xid=0x2): dpid:00004e67212f644d

n_tables:254, n_buffers:256

capabilities: FLOW_STATS TABLE_STATS PORT_STATS QUEUE_STATS ARP_MATCH_IP

actions: OUTPUT SET_VLAN_VID SET_VLAN_PCP STRIP_VLAN SET_DL_SRC SET_DL_DST SET_NW_SRC SET_NW_DST SET_NW_TOS SET_TP_SRC SET_TP_DST ENQUEUE

15(int-br-ex): addr:12:4e:44:a9:50:f4

config: 0

state: 0

speed: 0 Mbps now, 0 Mbps max观察 br-int 上的流量流

当数据包到达

int-br-ex时,br-int网桥内的 OVS 流规则是添加内部 VLAN 标签5的数据包。查看actions=mod_vlan_vid:5条目:# ovs-ofctl dump-flows br-int NXST_FLOW reply (xid=0x4): cookie=0x0, duration=5351.536s, table=0, n_packets=12118, n_bytes=510456, idle_age=0, priority=1 actions=NORMAL cookie=0x0, duration=4537.553s, table=0, n_packets=3489, n_bytes=321696, idle_age=0, priority=3,in_port=15,vlan_tci=0x0000 actions=mod_vlan_vid:5,NORMAL cookie=0x0, duration=5350.365s, table=0, n_packets=628, n_bytes=57892, idle_age=4538, priority=2,in_port=15 actions=drop cookie=0x0, duration=5351.432s, table=23, n_packets=0, n_bytes=0, idle_age=5351, priority=0 actions=drop-

第二条规则管理到达 int-br-ex (in_port=15)且无 VLAN 标签(vlan_tci=0x0000)的数据包:此规则将 VLAN 标签 5 添加到数据包(

actions=mod_vlan_vid:5,NORMAL),并将它转发到qvoxxx。 -

在剥离 VLAN 标签后,

qvoxxx接受数据包并将其转发到qvbxx。 - 然后,数据包到达实例。

VLAN 标签 5 是一个 VLAN 示例,用于在具有扁平提供商网络的测试 Compute 节点上使用;这个值由 neutron-openvswitch-agent 自动分配。对于您自己的扁平提供商网络,这个值可能会有所不同,且在两个单独的 Compute 节点上同一网络可能会有所不同。

4.5. 对扁平提供商网络上的实例物理网络连接进行故障排除

"扁平提供商网络数据包的工作方式"中提供的输出提供了足够的调试信息,以排除扁平提供商网络的问题。以下步骤包含有关故障排除流程的更多信息。

流程

检查

bridge_mappings。验证您使用的物理网络名称是否与

bridge_mapping配置的内容一致。示例

在本例中,物理网络名称为

physnet1。$ openstack network show provider-flat输出示例

... | provider:physical_network | physnet1 ...示例

在本例中,

bridge_mapping配置的内容也是physnet1:$ grep bridge_mapping /etc/neutron/plugins/ml2/openvswitch_agent.ini输出示例

bridge_mappings = physnet1:br-ex检查网络配置。

确认网络已创建为

外部,并使用flat类型:示例

在本例中,会查询网络

provider-flat的详细信息:$ openstack network show provider-flat输出示例

... | provider:network_type | flat | | router:external | True | ...检查 patch-peer。

验证

br-int和br-ex是否使用 patch-peerint-br-ex <--> phy-br-ex连接。$ ovs-vsctl show输出示例

Bridge br-int fail_mode: secure Port int-br-ex Interface int-br-ex type: patch options: {peer=phy-br-ex}输出示例

在

br-ex上配置 patch-peer:Bridge br-ex Port phy-br-ex Interface phy-br-ex type: patch options: {peer=int-br-ex} Port br-ex Interface br-ex type: internal如果

bridge_mapping在/etc/neutron/plugins/ml2/openvswitch_agent.ini中正确配置,这个连接会在重启neutron-openvswitch-agent服务时被创建。如果在重启该服务后没有创建连接,请重新检查

bridge_mapping设置。检查网络流。

运行

ovs-ofctl dump-flows br-ex和ovs-ofctl dump-flows br-int,并检查流是否剥离传出数据包的内部 VLAN ID,并为传入的数据包添加 VLAN ID。当您生成实例到特定 Compute 节点上的此网络时,会首先添加此流。-

如果在生成实例后没有创建此流,请验证网络是否创建为

flat,为external,且physical_network名称是正确的。此外,请检查bridge_mapping设置。 最后,检查

ifcfg-br-ex和ifcfg-ethx配置。确保ethX作为端口添加到br-ex中,并且ifcfg-br-ex和ifcfg-ethx在ip的输出中有一个UP标志。输出示例

以下输出显示

eth1是br-ex中的端口:Bridge br-ex Port phy-br-ex Interface phy-br-ex type: patch options: {peer=int-br-ex} Port "eth1" Interface "eth1"示例

以下示例演示了

eth1配置为 OVS 端口,并且内核知道从接口传输所有数据包,并将它们发送到 OVS 网桥br-ex。这可以在条目master ovs-system中观察到。$ ip a 5: eth1: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc mq master ovs-system state UP qlen 1000

-

如果在生成实例后没有创建此流,请验证网络是否创建为

4.6. 配置 VLAN 提供商网络

当您将一个 NIC 上的多个 VLAN 标记接口连接到多个提供商网络时,这些新的 VLAN 提供商网络可以将虚拟机实例直接连接到外部网络。

先决条件

您有一个物理网络,其范围为 VLAN。

本例使用名为

physnet1的物理网络,其范围为 VLAN,171-172。您的网络节点和 Compute 节点使用物理接口连接到物理网络。

本例使用连接到物理网络

physnet1的网络节点和 Compute 节点,使用物理接口eth1。- 这些接口连接的交换机端口必须配置为中继所需的 VLAN 范围。

流程

在 undercloud 主机上,以 stack 用户身份登录,创建一个自定义 YAML 环境文件。

示例

$ vi /home/stack/templates/my-modules-environment.yaml提示Red Hat OpenStack Platform Orchestration 服务(heat)使 用一组名为 template 的计划来安装和配置您的环境。您可以使用一个自定义环境文件来自定义 overcloud 的各个方面,它是为编配模板提供自定义的特殊模板类型。

在

parameter_defaults下的 YAML 环境文件中,使用NeutronTypeDrivers指定您的网络类型驱动程序。示例

parameter_defaults: NeutronTypeDrivers: vxlan,flat,vlan配置

NeutronNetworkVLANRanges设置,以反映使用的物理网络和 VLAN 范围:示例

parameter_defaults: NeutronTypeDrivers: 'vxlan,flat,vlan' NeutronNetworkVLANRanges: 'physnet1:171:172'创建一个外部网络网桥 (br-ex),并将端口 (eth1) 与它关联。

这个示例将 eth1 配置为使用 br-ex :

示例

parameter_defaults: NeutronTypeDrivers: 'vxlan,flat,vlan' NeutronNetworkVLANRanges: 'physnet1:171:172' NeutronBridgeMappings: 'datacentre:br-ex,tenant:br-int'运行

openstack overcloud deploy命令,并包含核心模板和环境文件,包括这个新的环境文件。重要但是,环境文件的顺序非常重要,因为后续环境文件中定义的参数和资源更为优先。

示例

$ openstack overcloud deploy --templates \ -e [your-environment-files] \ -e /usr/share/openstack-tripleo-heat-templates/environments/services/my-neutron-environment.yaml

验证

创建外部网络作为类型

vlan,并将它们与配置的physical_network关联。运行以下示例命令创建两个网络:一个用于 VLAN 171,另一个用于 VLAN 172:

示例

$ openstack network create \ --provider-network-type vlan \ --provider-physical-network physnet1 \ --provider-segment 171 \ provider-vlan171 $ openstack network create \ --provider-network-type vlan \ --provider-physical-network physnet1 \ --provider-segment 172 \ provider-vlan172创建多个子网,并将其配置为使用外部网络。

您可以使用

openstack subnet create或 dashboard 来创建这些子网。确保您从网络管理员收到的外部子网详情已与每个 VLAN 正确关联。在此示例中,VLAN 171 使用子网

10.65.217.0/24,VLAN 172 使用10.65.218.0/24:示例

$ openstack subnet create \ --network provider-171 \ --subnet-range 10.65.217.0/24 \ --dhcp \ --gateway 10.65.217.254 \ subnet-provider-171 $ openstack subnet create \ --network provider-172 \ --subnet-range 10.65.218.0/24 \ --dhcp \ --gateway 10.65.218.254 \ subnet-provider-172

4.7. VLAN 提供商网络数据包流的工作方式?

本节介绍了流量如何流进具有 VLAN 供应商网络配置的实例。

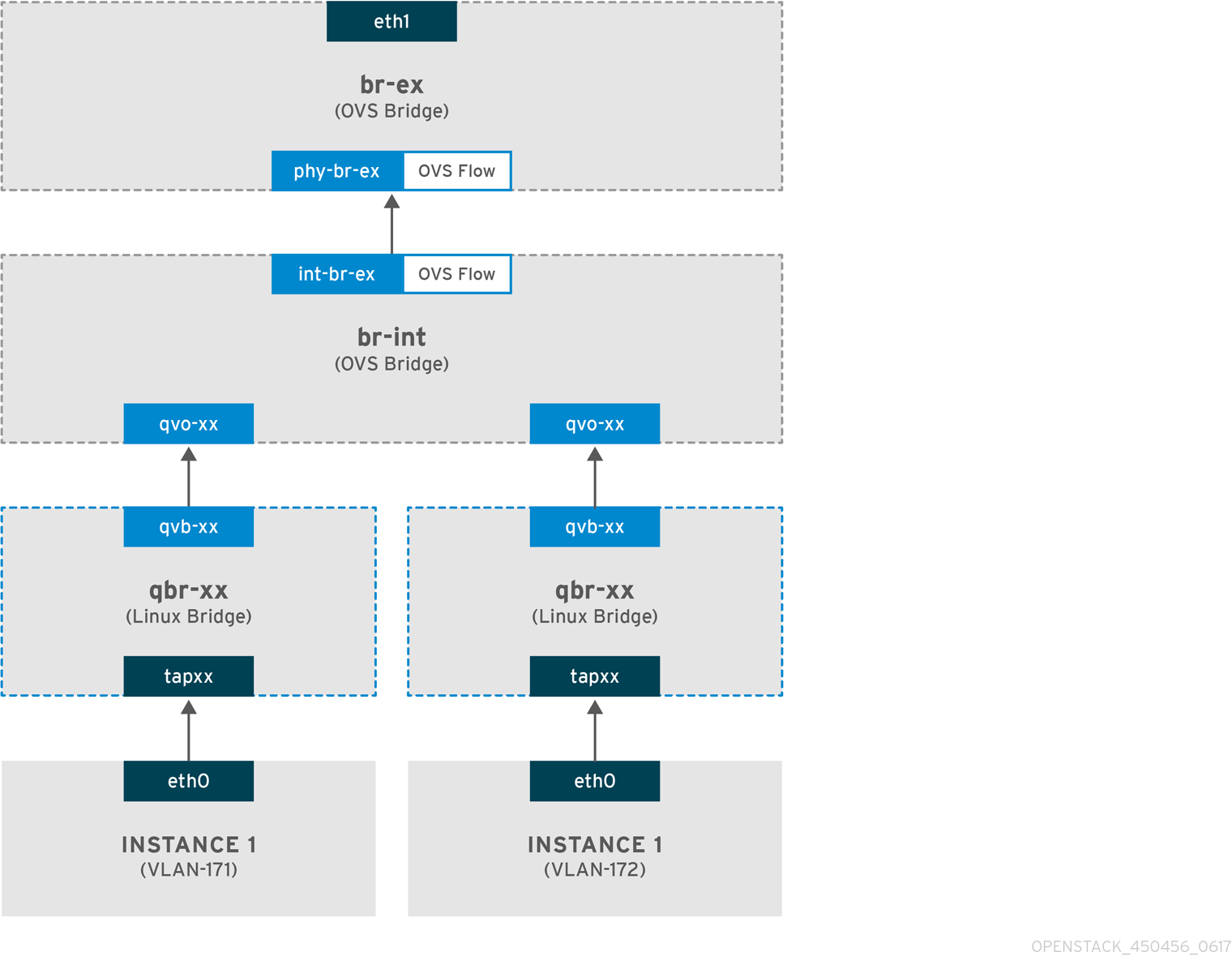

VLAN 提供商网络中的传出流量流

下图显示了离开实例的流量的数据包流,并直接到达 VLAN 提供程序外部网络。本例使用连接到两个 VLAN 网络(171 和 172)的两个实例。配置 br-ex 后,向其添加一个物理接口,并将实例生成到 Compute 节点后,生成的接口和网桥配置类似于下图中的配置:

- 离开实例的 eth0 接口的数据包会到达连接到实例的 linux 网桥 qbr-xx。

- qbr-xx 使用 veth 对 qvbxx <→ qvoxxx 连接到 br-int。

- qvbxx 连接到 linux 网桥 qbr-xx,qvoxx 连接到 Open vSwitch 网桥 br-int。

Linux 网桥上的 qbr-xx 配置示例。

这个示例具有两个实例和两个对应的 linux 网桥:

# brctl show

bridge name bridge id STP enabled interfaces

qbr84878b78-63 8000.e6b3df9451e0 no qvb84878b78-63

tap84878b78-63

qbr86257b61-5d 8000.3a3c888eeae6 no qvb86257b61-5d

tap86257b61-5dbr-int 上的 qvoxx 配置:

options: {peer=phy-br-ex}

Port "qvo86257b61-5d"

tag: 3

Interface "qvo86257b61-5d"

Port "qvo84878b78-63"

tag: 2

Interface "qvo84878b78-63"-

qvoxx使用与 VLAN 提供商网络关联的内部 VLAN 标签标记。在本例中,内部 VLAN 标签 2 与 VLAN 提供商网络provider-171关联,VLAN 标签 3 与 VLAN 提供商网络provider-172关联。当数据包到达 qvoxx 时,此 VLAN 标签将添加到数据包标头中。 -

数据包然后被移到 br-ex OVS 网桥,使用 patch-peer

int-br-ex<→phy-br-ex。br-int 上的 patch-peer 示例:

Bridge br-int

fail_mode: secure

Port int-br-ex

Interface int-br-ex

type: patch

options: {peer=phy-br-ex}br-ex 上的补丁对等点配置示例:

Bridge br-ex

Port phy-br-ex

Interface phy-br-ex

type: patch

options: {peer=int-br-ex}

Port br-ex

Interface br-ex

type: internal- 当此数据包到达 br-ex 上的 phy-br-ex 时,br-ex 中的 OVS 流将内部 VLAN 标签替换为与 VLAN 提供商网络关联的实际 VLAN 标签。

以下命令的输出显示 phy-br-ex 的端口号为 4 :

# ovs-ofctl show br-ex

4(phy-br-ex): addr:32:e7:a1:6b:90:3e

config: 0

state: 0

speed: 0 Mbps now, 0 Mbps max

以下命令显示到达 phy-br-ex (in_port=4)的任何数据包,其 VLAN 标签为 2 (dl_vlan=2)。Open vSwitch 将 VLAN 标签替换为 171 (actions=mod_vlan_vid:171,NORMAL),并数据包转发到物理接口。命令还显示到达 phy-br-ex (in_port=4)的任何数据包,其 VLAN 标签为 3 (dl_vlan=3)。Open vSwitch 将 VLAN 标签替换为 172 (actions=mod_vlan_vid:172,NORMAL),并将数据包转发到物理接口。neutron-openvswitch-agent 添加这些规则。

# ovs-ofctl dump-flows br-ex

NXST_FLOW reply (xid=0x4):

NXST_FLOW reply (xid=0x4):

cookie=0x0, duration=6527.527s, table=0, n_packets=29211, n_bytes=2725576, idle_age=0, priority=1 actions=NORMAL

cookie=0x0, duration=2939.172s, table=0, n_packets=117, n_bytes=8296, idle_age=58, priority=4,in_port=4,dl_vlan=3 actions=mod_vlan_vid:172,NORMAL

cookie=0x0, duration=6111.389s, table=0, n_packets=145, n_bytes=9368, idle_age=98, priority=4,in_port=4,dl_vlan=2 actions=mod_vlan_vid:171,NORMAL

cookie=0x0, duration=6526.675s, table=0, n_packets=82, n_bytes=6700, idle_age=2462, priority=2,in_port=4 actions=drop- 然后,此数据包转发到物理接口 eth1。

VLAN 提供商网络中传入流量流

以下示例流在 Compute 节点上测试,使用 VLAN 标签 2 作为提供商网络 provider-171,以及 VLAN tag 3 用于提供商网络 provider-172.流使用集成网桥 br-int 上的端口 18。

您的 VLAN 提供商网络可能需要不同的配置。此外,网络的配置要求可能因两个不同的 Compute 节点而异。

以下命令的输出显示了 int-br-ex,端口号为 18 :

# ovs-ofctl show br-int

18(int-br-ex): addr:fe:b7:cb:03:c5:c1

config: 0

state: 0

speed: 0 Mbps now, 0 Mbps max以下命令的输出显示了 br-int 上的流规则。

# ovs-ofctl dump-flows br-int

NXST_FLOW reply (xid=0x4):

cookie=0x0, duration=6770.572s, table=0, n_packets=1239, n_bytes=127795, idle_age=106, priority=1 actions=NORMAL

cookie=0x0, duration=3181.679s, table=0, n_packets=2605, n_bytes=246456, idle_age=0,

priority=3,in_port=18,dl_vlan=172 actions=mod_vlan_vid:3,NORMAL

cookie=0x0, duration=6353.898s, table=0, n_packets=5077, n_bytes=482582, idle_age=0,

priority=3,in_port=18,dl_vlan=171 actions=mod_vlan_vid:2,NORMAL

cookie=0x0, duration=6769.391s, table=0, n_packets=22301, n_bytes=2013101, idle_age=0, priority=2,in_port=18 actions=drop

cookie=0x0, duration=6770.463s, table=23, n_packets=0, n_bytes=0, idle_age=6770, priority=0 actions=drop传入的流示例

本例演示了以下 br-int OVS 流:

cookie=0x0, duration=3181.679s, table=0, n_packets=2605, n_bytes=246456, idle_age=0,

priority=3,in_port=18,dl_vlan=172 actions=mod_vlan_vid:3,NORMAL- 来自外部网络的 VLAN 标签 172 的数据包通过物理节点上的 eth1 到达 br-ex 网桥。

-

数据包通过 patch-peer

phy-br-ex <-> int-br-ex移到 br-int。 -

数据包与流的条件匹配(

in_port=18,dl_vlan=172)。 -

流操作(

actions=mod_vlan_vid:3,NORMAL)将 VLAN 标签 172 替换为内部 VLAN 标签 3,并将数据包转发到实例具有普通的第 2 层处理。

4.8. 对 VLAN 提供商网络上的实例物理网络连接进行故障排除

在对 VLAN 提供商网络中的连接进行故障排除时,请参阅"VLAN 提供程序网络数据包流工作" 中描述的数据包流。另外,请查看以下配置选项:

流程

验证

bridge_mapping配置中使用的物理网络名称是否与物理网络名称匹配。示例

$ openstack network show provider-vlan171输出示例

... | provider:physical_network | physnet1 ...示例

$ grep bridge_mapping /etc/neutron/plugins/ml2/openvswitch_agent.ini输出示例

在本例中,物理网络名称

physnet1与bridge_mapping配置中使用的名称匹配:bridge_mappings = physnet1:br-ex确认网络已创建为

外部,类型为vlan,并使用正确的segmentation_id值:示例

$ openstack network show provider-vlan171输出示例

... | provider:network_type | vlan | | provider:physical_network | physnet1 | | provider:segmentation_id | 171 | ...检查 patch-peer。

验证

br-int和br-ex是否使用 patch-peerint-br-ex <--> phy-br-ex连接。$ ovs-vsctl show此连接在重启

neutron-openvswitch-agent时创建的,只要bridge_mapping在/etc/neutron/plugins/ml2/openvswitch_agent.ini中正确配置。如果这没有在重启服务后创建,则重新检查

bridge_mapping设置。检查网络流。

-

要查看传出数据包的流,请运行

ovs-ofctl dump-flows br-ex和ovs-ofctl dump-flows br-int,并验证流是否将内部 VLAN ID 映射到外部 VLAN ID (segmentation_id)。 对于传入的数据包,请将外部 VLAN ID 映射到内部 VLAN ID。

当您首次生成实例到此网络时,neutron OVS 代理会添加此流。

-

如果在生成实例后没有创建此流,请确保网络已创建为

vlan,是外部,并且physical_network名称是正确的。另外,再次检查bridge_mapping设置。 最后,重新检查

ifcfg-br-ex和ifcfg-ethx配置。确保

br-ex包含端口ethX,并且ifcfg-br-ex和ifcfg-ethx在ip a命令的输出中有一个UP标志。示例

$ ovs-vsctl show在本例中,

eth1是br-ex中的一个端口:Bridge br-ex Port phy-br-ex Interface phy-br-ex type: patch options: {peer=int-br-ex} Port "eth1" Interface "eth1"示例

$ ip a输出示例

在本示例输出中,

eth1已添加为端口,并且内核配置为将所有数据包从接口移动到 OVS 网桥br-ex。这由条目master ovs-system演示。5: eth1: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc mq master ovs-system state UP qlen 1000

-

要查看传出数据包的流,请运行

4.9. 为 ML2/OVS 部署中的提供商网络启用多播侦听

要防止对 Red Hat OpenStack Platform (RHOSP) 提供商网络中的每个端口填充多播数据包,您必须启用多播 snooping。在使用带有 Open vSwitch 机制驱动程序(ML2/OVS)的 Modular Layer 2 插件的 RHOSP 部署中,您可以通过在 YAML 格式的环境文件中声明 RHOSP Orchestration (heat) NeutronEnableIgmpSnooping 参数来实现此目的。

在将其应用到生产环境之前,您应该全面测试并了解任何多播侦听配置。错误配置可能会破坏多播或导致网络行为错误。

先决条件

- 您的配置必须只使用 ML2/OVS 提供商网络。

您的物理路由器还必须启用 IGMP 侦听功能。

也就是说,物理路由器必须发送提供商网络上的 IGMP 查询数据包,以便从多播组成员请求常规 IGMP 报告,以维护 OVS 中的侦听缓存(以及物理网络)。

RHOSP 网络服务安全组规则必须就位,以允许到虚拟机实例(或禁用端口安全性)的入站 IGMP。

在本例中,为

ping_ssh安全组创建了一个规则:示例

$ openstack security group rule create --protocol igmp --ingress ping_ssh

流程

在 undercloud 主机上,以 stack 用户身份登录,创建一个自定义 YAML 环境文件。

示例

$ vi /home/stack/templates/my-ovs-environment.yaml提示编排服务(heat)使用一组名为 template 的计划来安装和配置您的环境。您可以使用自定义环境文件自定义 overcloud 的各个方面,它是为 heat 模板提供自定义的特殊模板类型。

在

parameter_defaults下的 YAML 环境文件中,将NeutronEnableIgmpSnooping设置为 true。parameter_defaults: NeutronEnableIgmpSnooping: true ...重要确保在冒号 (:) 和

true间添加一个空格字符。运行

openstack overcloud deploy命令,并包含核心 heat 模板、环境文件以及新的自定义环境文件。重要环境文件的顺序非常重要,因为后续环境文件中定义的参数和资源更为优先。

示例

$ openstack overcloud deploy --templates \ -e [your-environment-files] \ -e /usr/share/openstack-tripleo-heat-templates/environments/services/my-ovs-environment.yaml

验证

验证是否启用了多播 snooping。

示例

# sudo ovs-vsctl list bridge br-int输出示例

... mcast_snooping_enable: true ... other_config: {mac-table-size="50000", mcast-snooping-disable-flood-unregistered=True} ...

4.10. 在 ML2/OVN 部署中启用多播

要支持多播流量,请修改部署的安全配置,以允许多播流量到达多播组中的虚拟机(VM)实例。要防止多播流量填充,启用 IGMP snooping。

在将任何多播配置应用到生产环境之前,请测试并了解任何多播侦听配置。错误配置可能会破坏多播或导致网络行为错误。

先决条件

- 使用 ML2/OVN 机制驱动程序的 OpenStack 部署。

流程

配置安全性,以允许多播到适当的虚拟机实例。例如,创建一对安全组规则,以允许来自 IGMP querier 的 IGMP 流量进入和退出虚拟机实例,以及允许多播流量的第三个规则。

示例

安全组 mySG 允许 IGMP 流量进入并退出虚拟机实例。

openstack security group rule create --protocol igmp --ingress mySG openstack security group rule create --protocol igmp --egress mySG另一种规则允许多播流量访问虚拟机实例。

openstack security group rule create --protocol udp mySG作为设置安全组规则的替代选择,一些操作员选择有选择地禁用网络上的端口安全性。如果您选择禁用端口安全性,请考虑和规划任何相关的安全风险。

在 undercloud 节点上的环境文件中设置 heat 参数

NeutronEnableIgmpSnooping: True。例如,将以下行添加到 ovn-extras.yaml 中。示例

parameter_defaults: NeutronEnableIgmpSnooping: True在

openstack overcloud deploy命令中包含环境文件以及与您环境相关的任何其他环境文件并部署 overcloud。$ openstack overcloud deploy \ --templates \ … -e <other_overcloud_environment_files> \ -e ovn-extras.yaml \ …将

<other_overcloud_environment_files>替换为属于您现有部署的环境文件列表。

验证

验证是否启用了多播 snooping。列出北向数据库 Logical_Switch 表。

$ ovn-nbctl list Logical_Switch输出示例

_uuid : d6a2fbcd-aaa4-4b9e-8274-184238d66a15 other_config : {mcast_flood_unregistered="false", mcast_snoop="true"} ...网络服务(neutron) igmp_snooping_enable 配置转换为 OVN 北向数据库中 Logical_Switch 表的 other_config 列中设置的 mcast_snoop 选项。请注意,mcast_flood_unregistered 始终为 "false"。

显示 IGMP 组。

$ ovn-sbctl list IGMP_group输出示例

_uuid : 2d6cae4c-bd82-4b31-9c63-2d17cbeadc4e address : "225.0.0.120" chassis : 34e25681-f73f-43ac-a3a4-7da2a710ecd3 datapath : eaf0f5cc-a2c8-4c30-8def-2bc1ec9dcabc ports : [5eaf9dd5-eae5-4749-ac60-4c1451901c56, 8a69efc5-38c5-48fb-bbab-30f2bf9b8d45] ...

4.11. 启用计算元数据访问

如本章中所述的实例直接附加到提供商外部网络,并且将外部路由器配置为其默认网关。没有使用 OpenStack Networking (neutron)路由器。这意味着 neutron 路由器无法用于将来自实例的元数据请求代理到 nova-metadata 服务器,这可能会导致运行 cloud-init 时失败。但是,可以通过将 dhcp 代理配置为代理元数据请求来解决此问题。您可以在 /etc/neutron/dhcp_agent.ini 中启用此功能。例如:

enable_isolated_metadata = True4.12. 浮动 IP 地址

您可以使用同一网络为实例分配浮动 IP 地址,即使浮动 IP 已与专用网络关联。您从这个网络中作为浮动 IP 分配的地址会绑定到网络节点上的 qrouter-xxx 命名空间,并对关联的私有 IP 地址执行 DNAT-SNAT。相反,您为直接外部网络访问分配的 IP 地址直接绑定在实例内部,并允许实例直接与外部网络通信。

第 5 章 管理浮动 IP 地址

除了具有私有的固定 IP 地址外,虚拟机实例还可以具有公共或浮动 IP 地址来与其他网络通信。本节中的信息描述了如何使用 Red Hat OpenStack Platform (RHOSP)网络服务(neutron)创建和管理浮动 IP。

5.1. 创建浮动 IP 池

您可以使用浮动 IP 地址将网络流量定向到 OpenStack 实例。首先,您必须定义一个可有效路由的外部 IP 地址池,然后您可以动态分配给实例。OpenStack 网络将所有目的地为该浮动 IP 的流量路由到您与浮动 IP 关联的实例。

OpenStack 网络从 CIDR 格式的同一 IP 范围分配浮动 IP 地址到所有项目(租户)。因此,所有项目都可以使用每个浮动 IP 子网的浮动 IP。您可以使用特定项目的配额来管理此行为。例如,您可以将 ProjectA 和 ProjectB 的默认值设置为 10,同时将 ProjectC 的配额设置为 0。

流程

在创建外部子网时,您还可以定义浮动 IP 分配池。

$ openstack subnet create --no-dhcp --allocation-pool start=IP_ADDRESS,end=IP_ADDRESS --gateway IP_ADDRESS --network SUBNET_RANGE NETWORK_NAME如果子网主机仅托管浮动 IP 地址,请考虑使用

openstack subnet create命令中的--no-dhcp选项禁用 DHCP 分配。示例

$ openstack subnet create --no-dhcp --allocation_pool start=192.168.100.20,end=192.168.100.100 --gateway 192.168.100.1 --network 192.168.100.0/24 public

验证

- 您可以通过为实例分配随机浮动 IP 来验证池是否已正确配置。(请参见下面的链接。)

5.2. 分配特定的浮动 IP

您可以为虚拟机实例分配特定的浮动 IP 地址。

流程

使用

openstack server add floating ip命令为实例分配浮动 IP 地址。示例

$ openstack server add floating ip prod-serv1 192.0.2.200

验证步骤

使用

openstack server show命令确认您的浮动 IP 已与您的实例关联。示例

$ openstack server show prod-serv1输出示例

+-----------------------------+------------------------------------------+ | Field | Value | +-----------------------------+------------------------------------------+ | OS-DCF:diskConfig | MANUAL | | OS-EXT-AZ:availability_zone | nova | | OS-EXT-STS:power_state | Running | | OS-EXT-STS:task_state | None | | OS-EXT-STS:vm_state | active | | OS-SRV-USG:launched_at | 2021-08-11T14:45:37.000000 | | OS-SRV-USG:terminated_at | None | | accessIPv4 | | | accessIPv6 | | | addresses | public=198.51.100.56,192.0.2.200 | | | | | config_drive | | | created | 2021-08-11T14:44:54Z | | flavor | review-ephemeral | | | (8130dd45-78f6-44dc-8173-4d6426b8e520) | | hostId | 2308c8d8f60ed5394b1525122fb5bf8ea55c78b8 | | | 0ec6157eca4488c9 | | id | aef3ca09-887d-4d20-872d-1d1b49081958 | | image | rhel8 | | | (20724bfe-93a9-4341-a5a3-78b37b3a5dfb) | | key_name | example-keypair | | name | prod-serv1 | | progress | 0 | | project_id | bd7a8c4a19424cf09a82627566b434fa | | properties | | | security_groups | name='default' | | status | ACTIVE | | updated | 2021-08-11T14:45:37Z | | user_id | 4b7e19a0d723310fd92911eb2fe59743a3a5cd32 | | | 45f76ffced91096196f646b5 | | volumes_attached | | +-----------------------------+------------------------------------------+

5.3. 创建高级网络

从 Admin 视图在控制面板中创建网络时,管理员可使用高级网络选项。使用这些选项来指定项目,并定义要使用的网络类型。

流程

- 在控制面板中,选择 Admin > Networks > Create Network > Project。

- 选择您要使用 Project 下拉列表托管新网络的项目。

检查 Provider Network Type 中的选项:

- Local - 流量保留在本地计算主机上,并有效地与任何外部网络隔离。

- flat - 流量保留在单一网络中,也可以与主机共享。没有 VLAN 标记或其他网络隔离。

- VLAN - 使用与物理网络中存在的 VLAN ID 对应的 VLAN ID 创建网络。此选项允许实例与同一第 2 层 VLAN 上的系统通信。

- GRE - 使用一个网络覆盖,跨多个节点进行实例间的私有通信。出口覆盖的流量必须被路由。

- VXLAN - 与 GRE 类似,并使用网络覆盖来跨越多个节点进行实例之间的私有通信。出口覆盖的流量必须被路由。

点创建网络。

查看 Project Network Topology,以验证网络是否已成功创建。

5.4. 分配随机浮动 IP

您可以从外部 IP 地址池动态分配浮动 IP 地址到虚拟机实例。

先决条件

可路由外部 IP 地址池。

更多信息请参阅 第 5.1 节 “创建浮动 IP 池”。

流程

输入以下命令从池中分配浮动 IP 地址。在本例中,网络名为

public。示例

$ openstack floating ip create public输出示例

在以下示例中,新分配的浮动 IP 是

192.0.2.200。您可以将其分配给实例。+---------------------+--------------------------------------------------+ | Field | Value | +---------------------+--------------------------------------------------+ | fixed_ip_address | None | | floating_ip_address | 192.0.2.200 | | floating_network_id | f0dcc603-f693-4258-a940-0a31fd4b80d9 | | id | 6352284c-c5df-4792-b168-e6f6348e2620 | | port_id | None | | router_id | None | | status | ACTIVE | +---------------------+--------------------------------------------------+输入以下命令查找您的实例:

$ openstack server list输出示例

+-------------+-------------+--------+-------------+-------+-------------+ | ID | Name | Status | Networks | Image | Flavor | +-------------+-------------+--------+-------------+-------+-------------+ | aef3ca09-88 | prod-serv1 | ACTIVE | public=198. | rhel8 | review- | | 7d-4d20-872 | | | 51.100.56 | | ephemeral | | d-1d1b49081 | | | | | | | 958 | | | | | | | | | | | | | +-------------+-------------+--------+-------------+-------+-------------+将实例名称或 ID 与浮动 IP 关联。

示例

$ openstack server add floating ip prod-serv1 192.0.2.200

验证步骤

输入以下命令确认您的浮动 IP 已与您的实例关联。

示例

$ openstack server show prod-serv1输出示例

+-----------------------------+------------------------------------------+ | Field | Value | +-----------------------------+------------------------------------------+ | OS-DCF:diskConfig | MANUAL | | OS-EXT-AZ:availability_zone | nova | | OS-EXT-STS:power_state | Running | | OS-EXT-STS:task_state | None | | OS-EXT-STS:vm_state | active | | OS-SRV-USG:launched_at | 2021-08-11T14:45:37.000000 | | OS-SRV-USG:terminated_at | None | | accessIPv4 | | | accessIPv6 | | | addresses | public=198.51.100.56,192.0.2.200 | | | | | config_drive | | | created | 2021-08-11T14:44:54Z | | flavor | review-ephemeral | | | (8130dd45-78f6-44dc-8173-4d6426b8e520) | | hostId | 2308c8d8f60ed5394b1525122fb5bf8ea55c78b8 | | | 0ec6157eca4488c9 | | id | aef3ca09-887d-4d20-872d-1d1b49081958 | | image | rhel8 | | | (20724bfe-93a9-4341-a5a3-78b37b3a5dfb) | | key_name | example-keypair | | name | prod-serv1 | | progress | 0 | | project_id | bd7a8c4a19424cf09a82627566b434fa | | properties | | | security_groups | name='default' | | status | ACTIVE | | updated | 2021-08-11T14:45:37Z | | user_id | 4b7e19a0d723310fd92911eb2fe59743a3a5cd32 | | | 45f76ffced91096196f646b5 | | volumes_attached | | +-----------------------------+------------------------------------------+

5.5. 创建多个浮动 IP 池

OpenStack 网络支持每个 L3 代理有一个浮动 IP 池。因此,您必须扩展 L3 代理以创建额外的浮动 IP 池。

流程

-

确保在

/var/lib/config-data/puppet-generated/neutron/etc/neutron/neutron.conf中,对于环境中只有一个 L3 代理,请确保属性handle_internal_only_routers设置为True。此选项将 L3 代理配置为仅管理非外部路由器。

5.6. 桥接物理网络

将您的虚拟网络桥接到物理网络,以启用与虚拟实例的连接和从实例连接。

在此过程中,物理接口 eth0 示例映射到网桥 br-ex ;虚拟网桥充当物理网络和任何虚拟网络之间的中介。

因此,所有遍历 eth0 的流量都使用配置的 Open vSwitch 访问实例。

要将物理 NIC 映射到虚拟 Open vSwitch 网桥,请完成以下步骤:

流程

在文本编辑器中打开

/etc/sysconfig/network-scripts/ifcfg-eth0,并使用适合您的站点的网络值更新以下参数:- IPADDR

- 子网掩码网关

DNS1 (名称服务器)

下面是一个示例:

# vi /etc/sysconfig/network-scripts/ifcfg-eth0 DEVICE=eth0 TYPE=OVSPort DEVICETYPE=ovs OVS_BRIDGE=br-ex ONBOOT=yes

在文本编辑器中打开

/etc/sysconfig/network-scripts/ifcfg-br-ex,并使用之前分配给 eth0 的 IP 地址值更新虚拟网桥参数:# vi /etc/sysconfig/network-scripts/ifcfg-br-ex DEVICE=br-ex DEVICETYPE=ovs TYPE=OVSBridge BOOTPROTO=static IPADDR=192.168.120.10 NETMASK=255.255.255.0 GATEWAY=192.168.120.1 DNS1=192.168.120.1 ONBOOT=yes现在,您可以将浮动 IP 地址分配给实例,并将它们提供给物理网络。

5.7. 添加接口

您可以使用接口将路由器与子网互连,以便路由器可以将实例发送到其中间子网外目的地的任何流量。

要添加路由器接口并将新接口连接到子网,请完成以下步骤:

此流程使用网络拓扑功能。使用此功能,您可以在执行网络管理任务的同时查看所有虚拟路由器和网络的图形表示。

- 在控制面板中,选择 Project > Network > Network Topology。

- 找到您要管理的路由器,将鼠标悬停在上面,然后点添加接口。

指定您要连接到路由器的子网。

您还可以指定 IP 地址。该地址可用于测试和故障排除目的,因为成功对此接口的 ping 指示流量按预期路由。

点 Add interface。

Network Topology 图表会自动更新,以反映路由器和子网之间的新接口连接。

5.8. 删除接口

如果您不再需要路由器将流量定向到子网,您可以删除接口。

要删除接口,请完成以下步骤:

- 在控制面板中,选择 Project > Network > Routers。

- 点托管您要删除的接口的路由器的名称。

- 选择接口类型(Internal Interface),然后点 Delete Interfaces。

第 6 章 网络故障排除

在 Red Hat OpenStack Platform 中对网络连接进行故障排除的诊断过程与物理网络的诊断流程类似。如果使用 VLAN,您可以将虚拟基础架构视为物理网络的中继扩展,而不是完全独立的环境。ML2/OVS 网络和默认的 ML2/OVN 网络故障排除之间存在一些区别。

6.1. 基本 ping 测试

ping 命令是用于分析网络连接问题的有用工具。结果充当网络连接的基本指示器,但可能无法完全排除所有连接问题,如防火墙阻止实际应用程序流量。ping 命令将流量发送到特定的目的地,然后报告尝试是否成功。

ping 命令是 ICMP 操作。要使用 ping,您必须允许 ICMP 流量遍历任何中间防火墙。

在从遇到网络问题的计算机运行时,ping 测试最有用,因此如果计算机似乎完全离线,则可能需要通过 VNC 管理控制台连接到命令行。

例如,以下 ping test 命令会验证网络基础架构的多个层,以便成功;名称解析、IP 路由和网络切换都必须正确正常工作:

$ ping www.example.com

PING e1890.b.akamaiedge.net (125.56.247.214) 56(84) bytes of data.

64 bytes from a125-56.247-214.deploy.akamaitechnologies.com (125.56.247.214): icmp_seq=1 ttl=54 time=13.4 ms

64 bytes from a125-56.247-214.deploy.akamaitechnologies.com (125.56.247.214): icmp_seq=2 ttl=54 time=13.5 ms

64 bytes from a125-56.247-214.deploy.akamaitechnologies.com (125.56.247.214): icmp_seq=3 ttl=54 time=13.4 ms

^C您可以使用 Ctrl-c 终止 ping 命令,之后显示结果摘要。数据包丢失的百分比为零代表连接稳定且不超时。

--- e1890.b.akamaiedge.net ping statistics ---

3 packets transmitted, 3 received, 0% packet loss, time 2003ms

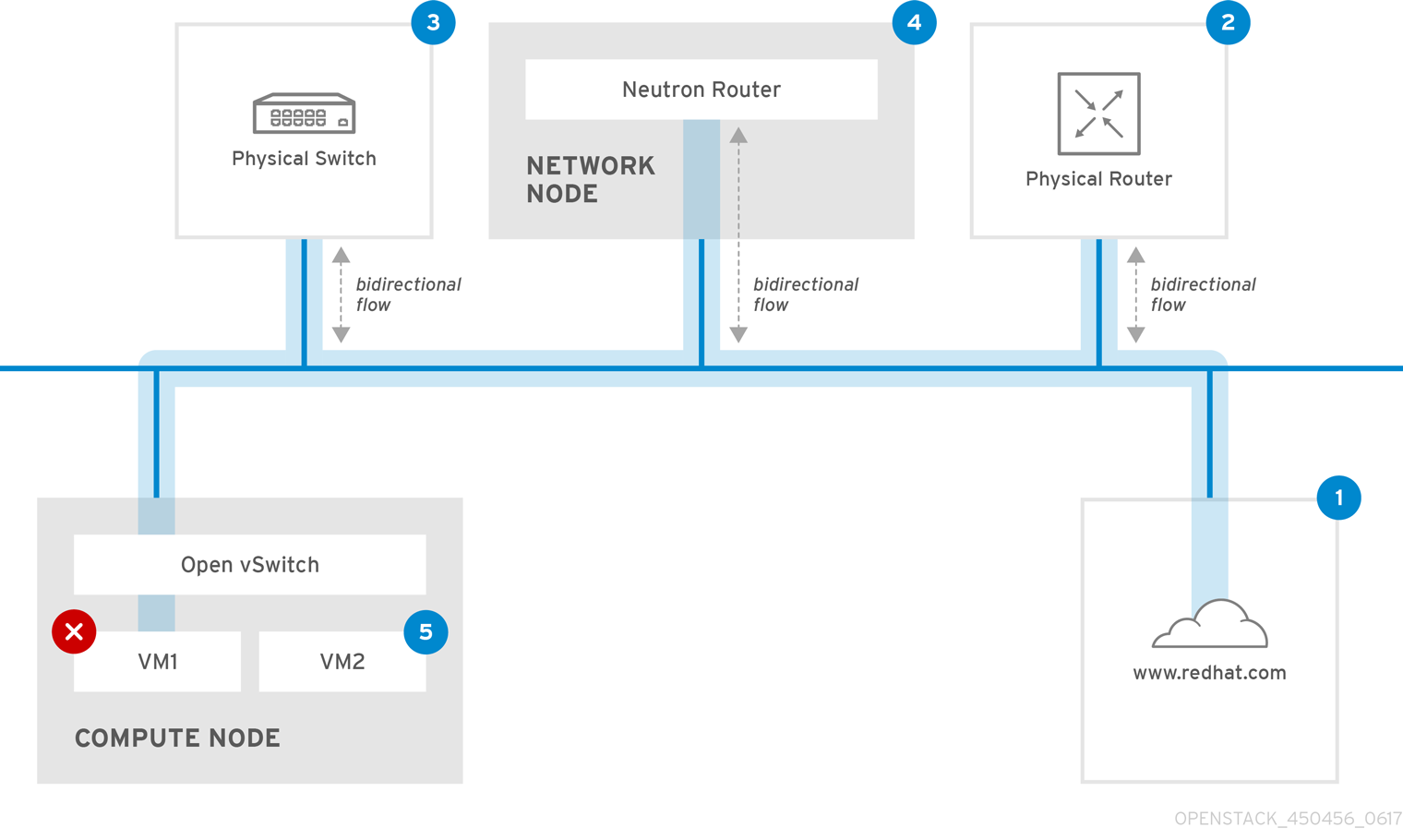

rtt min/avg/max/mdev = 13.461/13.498/13.541/0.100 ms根据您测试的目标,ping 测试结果可能会非常显示。例如,在下图中,VM1 遇到某种形式的连接问题。可能的目的地以蓝色编号,显示成功或失败结果的结论:

互联网 - 常见的第一步是将 ping 测试发送到互联网位置,如 www.example.com。

- 成功 :此测试表示机器和互联网之间的所有网络点都正确运行。这包括虚拟和物理网络基础架构。

- 失败 : ping 测试到距离互联网位置的方法可能会失败。如果您的网络中的其他机器能够成功 ping 互联网,证明互联网连接可以正常工作,且此问题可能会在本地计算机的配置中。

物理路由器 - 网络管理员指定将流量定向到外部目的地的路由器接口。

- 成功 :对物理路由器的 Ping 测试可以确定本地网络和底层交换机是否正常运行。这些数据包不会遍历路由器,因此它们不会证明默认网关上是否存在路由问题。

- 失败 :这表示 VM1 和默认网关间的问题。路由器/交换机可能会停机,或者您可能使用错误的默认网关。将配置与您知道在正确运行的另一个服务器上的配置进行比较。尝试 ping 本地网络中的其他服务器。

Neutron 路由器 - 这是 Red Hat OpenStack Platform 用来指示虚拟机流量的虚拟 SDN (软件定义网络)路由器。

- 成功 :防火墙允许 ICMP 流量,网络节点在线。

- 失败 :确认实例安全组中是否允许 ICMP 流量。检查网络节点是否已在线,确认所有必需的服务是否正在运行,并检查 L3 代理日志(/var/log/neutron/l3-agent.log)。

物理交换机 - 物理交换机管理同一物理网络中节点间的流量。

- 成功 :虚拟机发送到物理交换机的流量必须通过虚拟网络基础架构,这表示此段正常工作。

- 失败 :检查物理交换机端口是否已配置为中继所需的 VLAN。

VM2 - 在同一 Compute 节点上尝试 ping 同一子网上的虚拟机。

- 成功 :VM1 上的 NIC 驱动程序和基本 IP 配置可以正常工作。

- 失败 :验证 VM1 上的网络配置。或者,VM2 上的防火墙可能只是阻止 ping 流量。此外,验证虚拟切换配置并检查 Open vSwitch 日志文件。

6.2. 查看当前端口状态

基本故障排除任务是创建与路由器连接的所有端口的清单,并确定端口状态(DOWN 或 ACTIVE)。

流程

要查看附加到名为 r1 路由器的所有端口,请运行以下命令:

# openstack port list --router r1输出示例

+--------------------------------------+------+-------------------+--------------------------------------------------------------------------------------+ | id | name | mac_address | fixed_ips | +--------------------------------------+------+-------------------+--------------------------------------------------------------------------------------+ | b58d26f0-cc03-43c1-ab23-ccdb1018252a | | fa:16:3e:94:a7:df | {"subnet_id": "a592fdba-babd-48e0-96e8-2dd9117614d3", "ip_address": "192.168.200.1"} | | c45e998d-98a1-4b23-bb41-5d24797a12a4 | | fa:16:3e:ee:6a:f7 | {"subnet_id": "43f8f625-c773-4f18-a691-fd4ebfb3be54", "ip_address": "172.24.4.225"} | +--------------------------------------+------+-------------------+--------------------------------------------------------------------------------------+要查看每个端口的详细信息,请运行以下命令:包含您要查看的端口的端口 ID。结果包括端口状态,如下例所示,如

ACTIVE状态:# openstack port show b58d26f0-cc03-43c1-ab23-ccdb1018252a输出示例

+-----------------------+--------------------------------------------------------------------------------------+ | Field | Value | +-----------------------+--------------------------------------------------------------------------------------+ | admin_state_up | True | | allowed_address_pairs | | | binding:host_id | node.example.com | | binding:profile | {} | | binding:vif_details | {"port_filter": true, "ovs_hybrid_plug": true} | | binding:vif_type | ovs | | binding:vnic_type | normal | | device_id | 49c6ebdc-0e62-49ad-a9ca-58cea464472f | | device_owner | network:router_interface | | extra_dhcp_opts | | | fixed_ips | {"subnet_id": "a592fdba-babd-48e0-96e8-2dd9117614d3", "ip_address": "192.168.200.1"} | | id | b58d26f0-cc03-43c1-ab23-ccdb1018252a | | mac_address | fa:16:3e:94:a7:df | | name | | | network_id | 63c24160-47ac-4140-903d-8f9a670b0ca4 | | security_groups | | | status | ACTIVE | | tenant_id | d588d1112e0f496fb6cac22f9be45d49 | +-----------------------+--------------------------------------------------------------------------------------+- 为每个端口执行第 2 步以确定其状态。

6.3. 与 VLAN 提供商网络连接的故障排除

OpenStack 网络可以将 VLAN 网络中继到 SDN 交换机。支持 VLAN 标记的提供商网络意味着虚拟实例可以与物理网络中的服务器子网集成。

流程

使用

ping <gateway-IP-address>ping 网关。考虑这个示例,其中使用以下命令创建了一个网络:

# openstack network create --provider-network-type vlan --provider-physical-network phy-eno1 --provider-segment 120 provider # openstack subnet create --no-dhcp --allocation-pool start=192.168.120.1,end=192.168.120.153 --gateway 192.168.120.254 --network provider public_subnet在本例中,网关 IP 地址为 192.168.120.254。

$ ping 192.168.120.254如果 ping 失败,请执行以下操作:

确认您具有关联的 VLAN 的网络流。

VLAN ID 可能尚未设置。在本例中,OpenStack 网络配置为将 VLAN 120 中继到提供商网络。(请参见第 1 步中的示例中的 --provider:segmentation_id=120。)

使用命令

ovs-ofctl dump-flows <bridge-name>命令确认网桥接口上的 VLAN 流。在本例中,网桥名为 br-ex :

# ovs-ofctl dump-flows br-ex NXST_FLOW reply (xid=0x4): cookie=0x0, duration=987.521s, table=0, n_packets=67897, n_bytes=14065247, idle_age=0, priority=1 actions=NORMAL cookie=0x0, duration=986.979s, table=0, n_packets=8, n_bytes=648, idle_age=977, priority=2,in_port=12 actions=drop

6.4. 查看 VLAN 配置和日志文件

要帮助验证或排除部署故障排除,您可以:

- 验证 Red Hat Openstack Platform (RHOSP) 网络服务(neutron) 代理的注册和状态。

- 验证 VLAN 范围等网络配置值。

流程

使用

openstack network agent list命令来验证 RHOSP 网络服务代理是否已启动,并使用正确的主机名注册。(overcloud)[stack@undercloud~]$ openstack network agent list +--------------------------------------+--------------------+-----------------------+-------+----------------+ | id | agent_type | host | alive | admin_state_up | +--------------------------------------+--------------------+-----------------------+-------+----------------+ | a08397a8-6600-437d-9013-b2c5b3730c0c | Metadata agent | rhelosp.example.com | :-) | True | | a5153cd2-5881-4fc8-b0ad-be0c97734e6a | L3 agent | rhelosp.example.com | :-) | True | | b54f0be7-c555-43da-ad19-5593a075ddf0 | DHCP agent | rhelosp.example.com | :-) | True | | d2be3cb0-4010-4458-b459-c5eb0d4d354b | Open vSwitch agent | rhelosp.example.com | :-) | True | +--------------------------------------+--------------------+-----------------------+-------+----------------+-

检查

/var/log/containers/neutron/openvswitch-agent.log。查找确认创建进程使用ovs-ofctl命令配置 VLAN 中继。 -

验证

/etc/neutron/l3_agent.ini文件中的external_network_bridge。如果external_network_bridge参数中有一个硬编码的值,则无法使用带有 L3-agent 的提供商网络,您无法创建必要的流。external_network_bridge值的格式必须是 'external_network_bridge = "" '。 -

检查

/etc/neutron/plugin.ini文件中的network_vlan_ranges值。对于提供商网络,不要指定数字 VLAN ID。仅在使用 VLAN 隔离项目网络时指定 ID。 -

验证

OVS agent configuration file bridge mappings,确认映射到phy-eno1的网桥存在,并正确连接到eno1。

6.5. 在 ML2/OVN 命名空间中执行基本 ICMP 测试

作为基本的故障排除步骤,您可以尝试从同一第 2 层网络上的 OVN 元数据接口 ping 实例。

先决条件

- RHOSP 部署,使用 ML2/OVN 作为网络服务 (neutron) 默认机制驱动程序。

流程

- 使用您的 Red Hat OpenStack Platform 凭证登录 overcloud。

-

运行

openstack server list命令以获取虚拟机实例的名称。 运行

openstack server show命令,以确定在其上运行实例的 Compute 节点。示例

$ openstack server show my_instance -c OS-EXT-SRV-ATTR:host \ -c addresses输出示例

+----------------------+-------------------------------------------------+ | Field | Value | +----------------------+-------------------------------------------------+ | OS-EXT-SRV-ATTR:host | compute0.overcloud.example.com | | addresses | finance-network1=192.0.2.2; provider- | | | storage=198.51.100.13 | +----------------------+-------------------------------------------------+登录 Compute 节点主机。

示例

$ ssh tripleo-admin@compute0.example.com运行

ip netns list命令以查看 OVN 元数据命名空间。输出示例

ovnmeta-07384836-6ab1-4539-b23a-c581cf072011 (id: 1) ovnmeta-df9c28ea-c93a-4a60-b913-1e611d6f15aa (id: 0)使用元数据命名空间运行

ip netns exec命令来 ping 关联的网络。示例

$ sudo ip netns exec ovnmeta-df9c28ea-c93a-4a60-b913-1e611d6f15aa \ ping 192.0.2.2输出示例

PING 192.0.2.2 (192.0.2.2) 56(84) bytes of data. 64 bytes from 192.0.2.2: icmp_seq=1 ttl=64 time=0.470 ms 64 bytes from 192.0.2.2: icmp_seq=2 ttl=64 time=0.483 ms 64 bytes from 192.0.2.2: icmp_seq=3 ttl=64 time=0.183 ms 64 bytes from 192.0.2.2: icmp_seq=4 ttl=64 time=0.296 ms 64 bytes from 192.0.2.2: icmp_seq=5 ttl=64 time=0.307 ms ^C --- 192.0.2.2 ping statistics --- 5 packets transmitted, 5 received, 0% packet loss, time 122ms rtt min/avg/max/mdev = 0.183/0.347/0.483/0.116 ms

6.6. 从项目网络内进行故障排除(ML2/OVS)

在 Red Hat Openstack Platform (RHOSP) ML2/OVS 网络中,所有项目流量都包含在网络命名空间中,以便项目可以配置网络,而无需相互干扰。例如,网络命名空间允许不同的项目具有相同的子网范围 192.168.1.1/24,而不干扰它们。

先决条件

- RHOSP 部署,使用 ML2/OVS 作为网络服务(neutron)默认机制驱动程序。

流程

使用

openstack network list命令列出所有项目网络,确定哪个网络命名空间包含网络:$ openstack network list在此输出中,请注意

web-servers网络的 ID (9cb32fe0-d7fb-432c-b116-f483c6497b08)。命令将网络 ID 附加到网络命名空间中,这可让您在下一步中识别命名空间。输出示例

+--------------------------------------+-------------+-------------------------------------------------------+ | id | name | subnets | +--------------------------------------+-------------+-------------------------------------------------------+ | 9cb32fe0-d7fb-432c-b116-f483c6497b08 | web-servers | 453d6769-fcde-4796-a205-66ee01680bba 192.168.212.0/24 | | a0cc8cdd-575f-4788-a3e3-5df8c6d0dd81 | private | c1e58160-707f-44a7-bf94-8694f29e74d3 10.0.0.0/24 | | baadd774-87e9-4e97-a055-326bb422b29b | private | 340c58e1-7fe7-4cf2-96a7-96a0a4ff3231 192.168.200.0/24 | | 24ba3a36-5645-4f46-be47-f6af2a7d8af2 | public | 35f3d2cb-6e4b-4527-a932-952a395c4bb3 172.24.4.224/28 | +--------------------------------------+-------------+-------------------------------------------------------+使用

ip netns list命令列出所有网络命名空间:# ip netns list输出中包含一个与

web-servers网络 ID 匹配的命名空间。在此输出中,命名空间为

qdhcp-9cb32fe0-d7fb-432c-b116-f483c6497b08。输出示例

qdhcp-9cb32fe0-d7fb-432c-b116-f483c6497b08 qrouter-31680a1c-9b3e-4906-bd69-cb39ed5faa01 qrouter-62ed467e-abae-4ab4-87f4-13a9937fbd6b qdhcp-a0cc8cdd-575f-4788-a3e3-5df8c6d0dd81 qrouter-e9281608-52a6-4576-86a6-92955df46f56通过在命名空间中运行命令(使用

ip netns exec <namespace>作为前缀)检查web-servers网络的配置。在本例中,使用了

route -n命令。示例

# ip netns exec qrouter-62ed467e-abae-4ab4-87f4-13a9937fbd6b route -n输出示例

Kernel IP routing table Destination Gateway Genmask Flags Metric Ref Use Iface 0.0.0.0 172.24.4.225 0.0.0.0 UG 0 0 0 qg-8d128f89-87 172.24.4.224 0.0.0.0 255.255.255.240 U 0 0 0 qg-8d128f89-87 192.168.200.0 0.0.0.0 255.255.255.0 U 0 0 0 qr-8efd6357-96

6.7. 在命名空间内执行高级 ICMP 测试 (ML2/OVS)

您可以使用 tcpdump 和 ping 命令的组合对 Red Hat Openstack Platform (RHOSP) ML2/OVS 网络进行故障排除。

先决条件

- RHOSP 部署,使用 ML2/OVS 作为网络服务(neutron)默认机制驱动程序。

流程

使用

tcpdump命令捕获 ICMP 流量:示例

# ip netns exec qrouter-62ed467e-abae-4ab4-87f4-13a9937fbd6b tcpdump -qnntpi any icmp在一个单独的命令行窗口中,对外部网络执行 ping 测试:

示例

# ip netns exec qrouter-62ed467e-abae-4ab4-87f4-13a9937fbd6b ping www.example.com在运行 tcpdump 会话的终端中,观察 ping 测试的详细结果。

输出示例

tcpdump: listening on any, link-type LINUX_SLL (Linux cooked), capture size 65535 bytes IP (tos 0xc0, ttl 64, id 55447, offset 0, flags [none], proto ICMP (1), length 88) 172.24.4.228 > 172.24.4.228: ICMP host 192.168.200.20 unreachable, length 68 IP (tos 0x0, ttl 64, id 22976, offset 0, flags [DF], proto UDP (17), length 60) 172.24.4.228.40278 > 192.168.200.21: [bad udp cksum 0xfa7b -> 0xe235!] UDP, length 32

当您对流量执行 tcpdump 分析时,您会看到对路由器接口的响应数据包标题,而不是虚拟机实例。这是预期的行为,因为 qrouter 在返回数据包上执行目标网络地址转换 (DNAT)。

6.8. 为 OVN 故障排除命令创建别名

您可以在 ovn_controller 容器中运行 OVN 命令,如 ovn-nbctl show。该容器在 Controller 节点和 Compute 节点上运行。为简化您对命令的访问,请创建并提供定义别名的脚本。

先决条件

- 使用 ML2/OVN 部署 Red Hat OpenStack Platform 作为默认机制驱动程序。

流程

以具有访问 OVN 容器所需的权限的用户身份,登录 Controller 主机。

示例

$ ssh tripleo-admin@controller-0.ctlplane创建一个 shell 脚本文件,其中包含您要运行的

ovn命令。示例

vi ~/bin/ovn-alias.sh添加

ovn命令,并保存脚本文件。示例

在本例中,

ovn-sbctl、ovn-nbctl和ovn-trace命令已添加到别名文件中:REMOTE_IP=$(sudo ovs-vsctl get open . external_ids:ovn-remote) NBDB=$(echo $REMOTE_IP | sed 's/6642/6641/g') SBDB=$REMOTE_IP alias ovn-sbctl="sudo podman exec ovn_controller ovn-sbctl --db=$SBDB" alias ovn-nbctl="sudo podman exec ovn_controller ovn-nbctl --db=$NBDB" alias ovn-trace="sudo podman exec ovn_controller ovn-trace --db=$SBDB"- 在 Compute 主机上重复此流程中的步骤。

验证

Source 脚本文件。

示例

# source ovn-alias.sh运行命令以确认您的脚本文件正常工作。

示例

# ovn-nbctl show输出示例

switch 26ce22db-1795-41bd-b561-9827cbd81778 (neutron-f8e79863-6c58-43d0-8f7d-8ec4a423e13b) (aka internal_network) port 1913c3ae-8475-4b60-a479-df7bcce8d9c8 addresses: ["fa:16:3e:33:c1:fc 192.168.254.76"] port 1aabaee3-b944-4da2-bf0a-573215d3f3d9 addresses: ["fa:16:3e:16:cb:ce 192.168.254.74"] port 7e000980-59f9-4a0f-b76a-4fdf4e86f27b type: localport addresses: ["fa:16:3e:c9:30:ed 192.168.254.2"]

6.9. 监控 OVN 逻辑流

OVN 使用逻辑流表,它们是具有优先级、匹配和操作的流表。这些逻辑流分布到每个 Red Hat Openstack Platform (RHOSP) Compute 节点上运行的 ovn-controller。在 Controller 节点上使用 ovn-sbctl lflow-list 命令查看完整的逻辑流集合。

先决条件

- 使用 ML2/OVN 作为网络服务(neutron)默认机制驱动程序的 RHOSP 部署。

为 OVN 数据库命令创建一个别名文件。

流程

以具有访问 OVN 容器所需的权限的用户身份,登录 Controller 主机。

示例

$ ssh tripleo-admin@controller-0.ctlplane提供 OVN 数据库命令的别名文件。

更多信息请参阅 第 6.8 节 “为 OVN 故障排除命令创建别名”。

示例

source ~/ovn-alias.sh查看逻辑流:

$ ovn-sbctl lflow-list检查输出。

输出示例

Datapath: "sw0" (d7bf4a7b-e915-4502-8f9d-5995d33f5d10) Pipeline: ingress table=0 (ls_in_port_sec_l2 ), priority=100 , match=(eth.src[40]), action=(drop;) table=0 (ls_in_port_sec_l2 ), priority=100 , match=(vlan.present), action=(drop;) table=0 (ls_in_port_sec_l2 ), priority=50 , match=(inport == "sw0-port1" && eth.src == {00:00:00:00:00:01}), action=(next;) table=0 (ls_in_port_sec_l2 ), priority=50 , match=(inport == "sw0-port2" && eth.src == {00:00:00:00:00:02}), action=(next;) table=1 (ls_in_port_sec_ip ), priority=0 , match=(1), action=(next;) table=2 (ls_in_port_sec_nd ), priority=90 , match=(inport == "sw0-port1" && eth.src == 00:00:00:00:00:01 && arp.sha == 00:00:00:00:00:01), action=(next;) table=2 (ls_in_port_sec_nd ), priority=90 , match=(inport == "sw0-port1" && eth.src == 00:00:00:00:00:01 && ip6 && nd && ((nd.sll == 00:00:00:00:00:00 || nd.sll == 00:00:00:00:00:01) || ((nd.tll == 00:00:00:00:00:00 || nd.tll == 00:00:00:00:00:01)))), action=(next;) table=2 (ls_in_port_sec_nd ), priority=90 , match=(inport == "sw0-port2" && eth.src == 00:00:00:00:00:02 && arp.sha == 00:00:00:00:00:02), action=(next;) table=2 (ls_in_port_sec_nd ), priority=90 , match=(inport == "sw0-port2" && eth.src == 00:00:00:00:00:02 && ip6 && nd && ((nd.sll == 00:00:00:00:00:00 || nd.sll == 00:00:00:00:00:02) || ((nd.tll == 00:00:00:00:00:00 || nd.tll == 00:00:00:00:00:02)))), action=(next;) table=2 (ls_in_port_sec_nd ), priority=80 , match=(inport == "sw0-port1" && (arp || nd)), action=(drop;) table=2 (ls_in_port_sec_nd ), priority=80 , match=(inport == "sw0-port2" && (arp || nd)), action=(drop;) table=2 (ls_in_port_sec_nd ), priority=0 , match=(1), action=(next;) table=3 (ls_in_pre_acl ), priority=0, match=(1), action=(next;) table=4 (ls_in_pre_lb ), priority=0 , match=(1), action=(next;) table=5 (ls_in_pre_stateful ), priority=100 , match=(reg0[0] == 1), action=(ct_next;) table=5 (ls_in_pre_stateful ), priority=0 , match=(1), action=(next;) table=6 (ls_in_acl ), priority=0 , match=(1), action=(next;) table=7 (ls_in_qos_mark ), priority=0 , match=(1), action=(next;) table=8 (ls_in_lb ), priority=0 , match=(1), action=(next;) table=9 (ls_in_stateful ), priority=100 , match=(reg0[1] == 1), action=(ct_commit(ct_label=0/1); next;) table=9 (ls_in_stateful ), priority=100 , match=(reg0[2] == 1), action=(ct_lb;) table=9 (ls_in_stateful ), priority=0 , match=(1), action=(next;) table=10(ls_in_arp_rsp ), priority=0 , match=(1), action=(next;) table=11(ls_in_dhcp_options ), priority=0 , match=(1), action=(next;) table=12(ls_in_dhcp_response), priority=0 , match=(1), action=(next;) table=13(ls_in_l2_lkup ), priority=100 , match=(eth.mcast), action=(outport = "_MC_flood"; output;) table=13(ls_in_l2_lkup ), priority=50 , match=(eth.dst == 00:00:00:00:00:01), action=(outport = "sw0-port1"; output;) table=13(ls_in_l2_lkup ), priority=50 , match=(eth.dst == 00:00:00:00:00:02), action=(outport = "sw0-port2"; output;) Datapath: "sw0" (d7bf4a7b-e915-4502-8f9d-5995d33f5d10) Pipeline: egress table=0 (ls_out_pre_lb ), priority=0 , match=(1), action=(next;) table=1 (ls_out_pre_acl ), priority=0 , match=(1), action=(next;) table=2 (ls_out_pre_stateful), priority=100 , match=(reg0[0] == 1), action=(ct_next;) table=2 (ls_out_pre_stateful), priority=0 , match=(1), action=(next;) table=3 (ls_out_lb ), priority=0 , match=(1), action=(next;) table=4 (ls_out_acl ), priority=0 , match=(1), action=(next;) table=5 (ls_out_qos_mark ), priority=0 , match=(1), action=(next;) table=6 (ls_out_stateful ), priority=100 , match=(reg0[1] == 1), action=(ct_commit(ct_label=0/1); next;) table=6 (ls_out_stateful ), priority=100 , match=(reg0[2] == 1), action=(ct_lb;) table=6 (ls_out_stateful ), priority=0 , match=(1), action=(next;) table=7 (ls_out_port_sec_ip ), priority=0 , match=(1), action=(next;) table=8 (ls_out_port_sec_l2 ), priority=100 , match=(eth.mcast), action=(output;) table=8 (ls_out_port_sec_l2 ), priority=50 , match=(outport == "sw0-port1" && eth.dst == {00:00:00:00:00:01}), action=(output;) table=8 (ls_out_port_sec_l2 ), priority=50 , match=(outport == "sw0-port2" && eth.dst == {00:00:00:00:00:02}), action=(output;)OVN 和 OpenFlow 之间的主要区别包括:

- OVN 端口是位于网络中某个位置的逻辑实体,而不是单个交换机上的物理端口。

- OVN 为管道中的每个表提供一个名称,编号除外。name 描述了管道中该阶段的目的。

- OVN 匹配语法支持复杂的布尔值表达式。

- OVN 逻辑流中支持的操作将超出 OpenFlow 的逻辑流。您可以在 OVN 逻辑流语法中实施更高级别的功能,如 DHCP。

运行 OVN 跟踪。

ovn-trace命令可以模拟数据包如何通过 OVN 逻辑流传输,或者帮助您确定丢弃数据包的原因。使用以下参数提供ovn-trace命令:- DATAPATH

- 启动模拟数据包的逻辑交换机或逻辑路由器。

- MICROFLOW

模拟数据包,采用

ovn-sb数据库使用的语法。示例

这个示例在模拟数据包中显示

--minimal输出选项,并显示数据包到达其目的地:$ ovn-trace --minimal sw0 'inport == "sw0-port1" && eth.src == 00:00:00:00:00:01 && eth.dst == 00:00:00:00:00:02'输出示例

# reg14=0x1,vlan_tci=0x0000,dl_src=00:00:00:00:00:01,dl_dst=00:00:00:00:00:02,dl_type=0x0000 output("sw0-port2");示例

如需更多详情,这个同一模拟数据包的

--summary输出显示完整的执行管道:$ ovn-trace --summary sw0 'inport == "sw0-port1" && eth.src == 00:00:00:00:00:01 && eth.dst == 00:00:00:00:00:02'输出示例

示例输出显示:

-

数据包从

sw0-port1端口输入sw0网络并运行 ingress 管道。 -

outport变量设为sw0-port2,这表示此数据包的预期目的地为sw0-port2。 -

数据包从 ingress 管道输出,并导向

outport变量设置为sw0-port2的sw0的 egress 管道。 输出操作在出口管道中执行,它会将数据包输出到

outport变量的当前值,即sw0-port2。# reg14=0x1,vlan_tci=0x0000,dl_src=00:00:00:00:00:01,dl_dst=00:00:00:00:00:02,dl_type=0x0000 ingress(dp="sw0", inport="sw0-port1") { outport = "sw0-port2"; output; egress(dp="sw0", inport="sw0-port1", outport="sw0-port2") { output; /* output to "sw0-port2", type "" */; }; };

-

数据包从

6.10. 监控 OpenFlows

您可以使用 ovs-ofctl dump-flows 命令监控 Red Hat Openstack Platform (RHOSP) 网络的逻辑交换机上的 OpenFlow 流。

先决条件

- 使用 ML2/OVN 作为网络服务(neutron)默认机制驱动程序的 RHOSP 部署。

流程

以具有访问 OVN 容器所需的权限的用户身份,登录 Controller 主机。

示例

$ ssh tripleo-admin@controller-0.ctlplane运行

ovs-ofctl dump-flows命令。示例

$ sudo ovs-ofctl dump-flows br-int检查输出,它类似于以下输出:

输出示例

$ ovs-ofctl dump-flows br-int NXST_FLOW reply (xid=0x4): cookie=0x0, duration=72.132s, table=0, n_packets=0, n_bytes=0, idle_age=72, priority=10,in_port=1,dl_src=00:00:00:00:00:01 actions=resubmit(,1) cookie=0x0, duration=60.565s, table=0, n_packets=0, n_bytes=0, idle_age=60, priority=10,in_port=2,dl_src=00:00:00:00:00:02 actions=resubmit(,1) cookie=0x0, duration=28.127s, table=0, n_packets=0, n_bytes=0, idle_age=28, priority=0 actions=drop cookie=0x0, duration=13.887s, table=1, n_packets=0, n_bytes=0, idle_age=13, priority=0,in_port=1 actions=output:2 cookie=0x0, duration=4.023s, table=1, n_packets=0, n_bytes=0, idle_age=4, priority=0,in_port=2 actions=output:1

6.11. 验证 ML2/OVN 部署

在 Red Hat OpenStack Platform (RHOSP) 部署中验证 ML2/OVN 网络包括创建测试网络和子网,并执行诊断任务,如验证 specfic 容器是否正在运行。

先决条件

- RHOSP 的新部署,ML2/OVN 作为网络服务 (neutron) 默认机制驱动程序。

为 OVN 数据库命令创建一个别名文件。

流程

创建测试网络和子网。

NETWORK_ID=\ $(openstack network create internal_network | awk '/\| id/ {print $4}') openstack subnet create internal_subnet \ --network $NETWORK_ID \ --dns-nameserver 8.8.8.8 \ --subnet-range 192.168.254.0/24如果您遇到错误,请执行以下步骤。

验证相关容器是否在 Controller 主机上运行:

以具有访问 OVN 容器所需的权限的用户身份,登录 Controller 主机。

示例

$ ssh tripleo-admin@controller-0.ctlplane输入以下命令:

$ sudo podman ps -a --format="{{.Names}}"|grep ovn如以下示例所示,输出应列出 OVN 容器:

输出示例

container-puppet-ovn_controller ovn_cluster_north_db_server ovn_cluster_south_db_server ovn_cluster_northd ovn_controller

验证相关容器是否在 Compute 主机上运行:

以具有访问 OVN 容器的所需特权的用户身份登录计算主机。

示例

$ ssh tripleo-admin@compute-0.ctlplane输入以下命令:

$ sudo podman ps -a --format="{{.Names}}"|grep ovn如以下示例所示,输出应列出 OVN 容器:

输出示例

container-puppet-ovn_controller ovn_metadata_agent ovn_controller

检查日志文件是否有错误消息。

grep -r ERR /var/log/containers/openvswitch/ /var/log/containers/neutron/提供别名文件,以运行 OVN 数据库命令。

更多信息请参阅 第 6.8 节 “为 OVN 故障排除命令创建别名”。

示例

$ source ~/ovn-alias.sh查询北向和南向数据库,以检查响应。

# ovn-nbctl show # ovn-sbctl show尝试从同一第 2 层网络上的 OVN 元数据接口 ping 实例。

- 如果您需要联系红帽以获取支持,请执行 Red Hat Solution 中描述的步骤,如何收集红帽支持所需的所有日志以调查 OpenStack 问题。

6.12. 为 ML2/OVN 设置日志记录模式

将 ML2/OVN 日志记录设置为 debug 模式以提供额外的故障排除信息。在不需要额外的调试信息时,将日志记录重新设置为 info 模式以使用较少的磁盘空间。

先决条件

- 使用 ML2/OVN 部署 Red Hat OpenStack Platform 作为默认机制驱动程序。

流程

以具有访问 OVN 容器所需的权限的用户身份,登录 Controller 或 Compute 节点。

示例

$ ssh tripleo-admin@controller-0.ctlplane设置 ML2/OVN 日志记录模式。

- Debug 日志模式

$ sudo podman exec -it ovn_controller ovn-appctl -t ovn-controller vlog/set dbg- Info 日志模式

$ sudo podman exec -it ovn_controller ovn-appctl -t ovn-controller vlog/set info

验证

确认

ovn-controller容器日志现在包含 debug 信息:$ sudo grep DBG /var/log/containers/openvswitch/ovn-controller.log输出示例

您应该看到包含字符串

|DBG|的最新日志消息:2022-09-29T20:52:54.638Z|00170|vconn(ovn_pinctrl0)|DBG|unix:/var/run/openvswitch/br-int.mgmt: received: OFPT_ECHO_REQUEST (OF1.5) (xid=0x0): 0 bytes of payload 2022-09-29T20:52:54.638Z|00171|vconn(ovn_pinctrl0)|DBG|unix:/var/run/openvswitch/br-int.mgmt: sent (Success): OFPT_ECHO_REPLY (OF1.5) (xid=0x0): 0 bytes of payload确认 ovn-controller 容器日志包含类似如下的字符串:

...received request vlog/set["info"], id=0

6.13. 修复无法在边缘站点上注册的 OVN 控制器

- 问题

Red Hat OpenStack Platform (RHOSP) 边缘站点上的 OVN 控制器无法注册。

注意这个错误可能会在从早期 RHOSP 版本-RHOSP 16.1.7 及更早版本 或 RHOSP 16.2.0 更新的 RHOSP 17.0 ML2/OVN 部署中发生。

- 错误示例

遇到的错误类似如下:

2021-04-12T09:14:48.994Z|04754|ovsdb_idl|WARN|transaction error: {"details":"Transaction causes multiple rows in \"Encap\" table to have identical values (geneve and \"10.14.2.7\") for index on columns \"type\" and \"ip\". First row, with UUID 3973cad5-eb8a-4f29-85c3-c105d861c0e0, was inserted by this transaction. Second row, with UUID f06b71a8-4162-475b-8542-d27db3a9097a, existed in the database before this transaction and was not modified by the transaction.","error":"constraint violation"}- 原因

-

如果

ovn-controller进程替换了主机名,它会注册另一个包含另一个 encap 条目的机箱条目。如需更多信息,请参阅 BZ#1948472。 - 解决方案

按照以下步骤解决这个问题:

如果您还没有这么做,请为稍后您将在此流程中使用的必要 OVN 数据库命令创建别名。

如需更多信息,请参阅为 OVN 故障排除命令创建别名。

以具有访问 OVN 容器所需的权限的用户身份,登录 Controller 主机。

示例

$ ssh tripleo-admin@controller-0.ctlplane-

从

/var/log/containers/openvswitch/ovn-controller.log获取 IP 地址 确认 IP 地址正确:

ovn-sbctl list encap |grep -a3 <IP address from ovn-controller.log>删除包含 IP 地址的机箱:

ovn-sbctl chassis-del <chassis-id>检查

Chassis_Private表,以确认删除了机箱:ovn-sbctl find Chassis_private chassis="[]"如果报告任何条目,使用以下命令删除它们: