安装后配置

OpenShift Container Platform 的第二天操作

摘要

第 1 章 安装后配置概述

安装 OpenShift Container Platform 后,集群管理员可以配置和自定义以下组件:

- 机器

- 裸机

- 集群

- 节点

- Network

- 存储

- 用户

- 警报和通知

1.1. 安装后要执行的配置任务

集群管理员可执行以下安装后配置任务:

配置操作系统功能 :Machine Config Operator(MCO)管理

MachineConfig对象。通过使用 MCO,您可以在 OpenShift Container Platform 集群中执行以下任务:-

使用

MachineConfig对象配置节点 - 配置 MCO 相关的自定义资源

-

使用

配置裸机节点: Bare Metal Operator(BMO)实施 Kubernetes API 来管理裸机主机。它维护一个可用裸机主机清单,作为 BareMetalHost 自定义资源定义(CRD)的实例。Bare Metal Operator 可以:

- 检查主机的硬件详情,并将其报告给对应的 BareMetalHost。这包括 CPU、RAM、磁盘、NIC 等相关信息。

- 检查主机的固件并配置 BIOS 设置。

- 使用所需镜像调配主机。

- 在调配之前或之后清理主机的磁盘内容。

配置集群功能:作为集群管理员,您可以修改 OpenShift Container Platform 集群的主要功能的配置资源。这些功能包括:

- 镜像 registry

- 网络配置

- 镜像构建行为

- 用户身份提供程序

- etcd 配置

- 用于处理工作负载的机器集

- 云供应商凭证管理

将集群组件配置为私有 :默认情况下,安装程序使用公开的 DNS 和端点置备 OpenShift Container Platform。如果您希望集群只能从内部网络内部访问,请将以下组件配置为私有:

- DNS

- Ingress Controller

- API Server

执行节点操作 :默认情况下,OpenShift Container Platform 使用 Red Hat Enterprise Linux CoreOS(RHCOS)计算机器。作为集群管理员,您可以使用 OpenShift Container Platform 集群中的机器执行以下操作:

- 添加和删除计算机器

- 为节点添加和删除污点和容限

- 配置每个节点的最大 pod 数量

- 启用设备管理器

配置网络 :安装 OpenShift Container Platform 后,您可以配置以下内容:

- 入口集群流量

- 节点端口服务范围

- 网络策略

- 启用集群范围代理

配置存储 :默认情况下,容器使用临时存储或临时存储进行操作。临时存储具有生命周期限制。TO 长期存储数据,您必须配置持久性存储。您可以使用以下方法之一配置存储:

- 动态置备 :您可以通过定义并创建控制不同级别的存储类(包括存储访问)来按需动态置备存储。

- 静态置备 :您可以使用 Kubernetes 持久性卷使现有存储可供集群使用。静态置备支持各种设备配置和挂载选项。

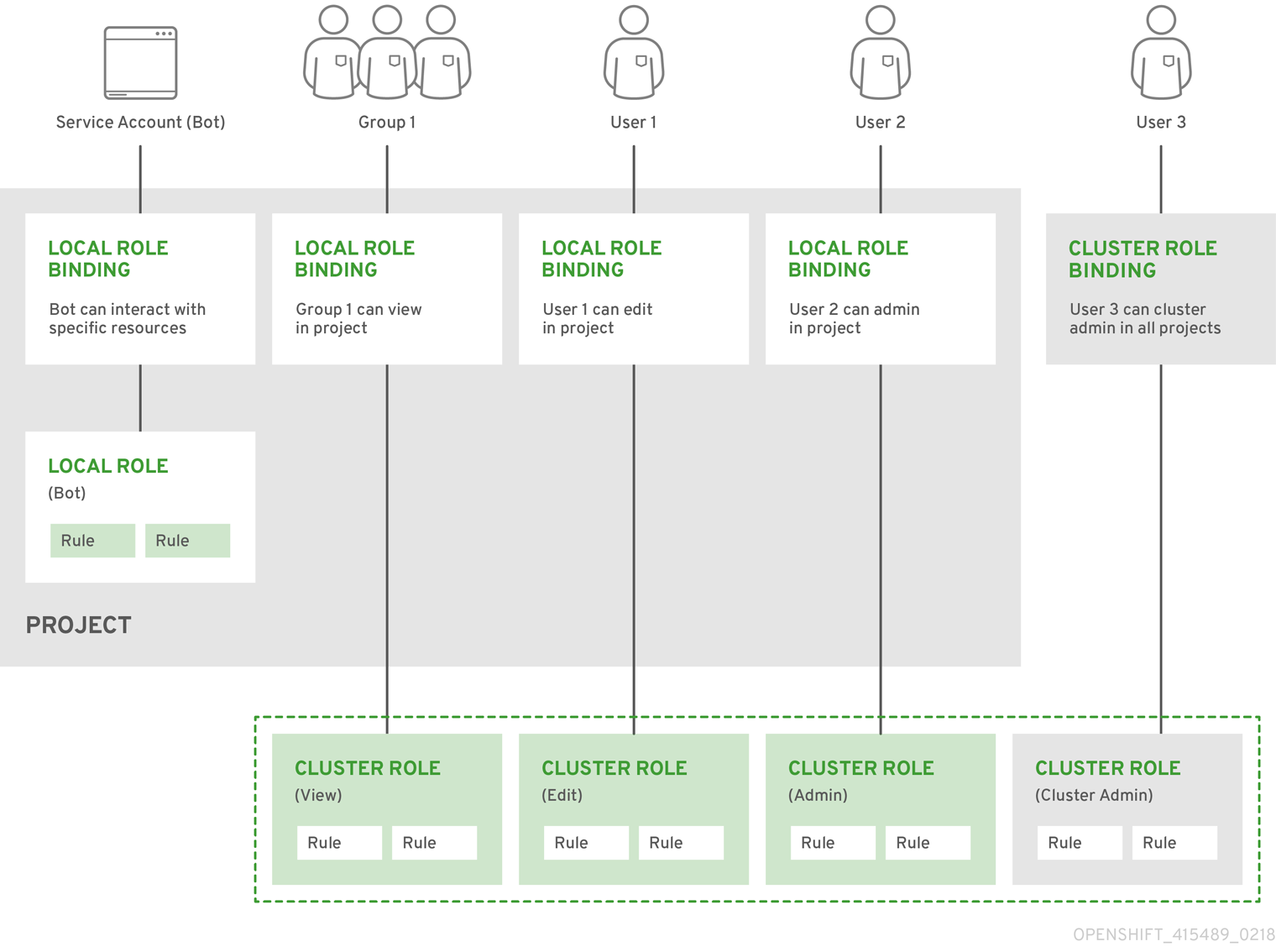

- 配置用户 :OAuth 访问令牌允许用户自行验证 API。作为集群管理员,您可以配置 OAuth 以执行以下任务:

- 指定身份提供程序

- 使用基于角色的访问控制为用户定义和授予权限

- 从 OperatorHub 安装 Operator

- 管理警报和通知 :默认情况下,触发的警报显示在 Web 控制台的 Alerting UI 中。您还可以配置 OpenShift Container Platform,将警报通知发送到外部系统。

第 2 章 配置私有集群

安装 OpenShift Container Platform 版本 4.10 集群后,您可以将其某些核心组件设置为私有。

2.1. 关于私有集群

默认情况下,OpenShift Container Platform 被置备为使用可公开访问的 DNS 和端点。在部署私有集群后,您可以将 DNS、Ingress Controller 和 API 服务器设置为私有。

如果集群有任何公共子网,管理员创建的负载均衡器服务可能会公开访问。为确保集群安全性,请验证这些服务是否已明确标注为私有。

DNS

如果在安装程序置备的基础架构上安装 OpenShift Container Platform,安装程序会在预先存在的公共区中创建记录,并在可能的情况下为集群自己的 DNS 解析创建一个私有区。在公共区和私有区中,安装程序或集群为 *.apps 和 Ingress 对象创建 DNS 条目,并为 API 服务器创建 api。

公共和私有区中的 *.apps 记录是相同的,因此当您删除公有区时,私有区为集群无缝地提供所有 DNS 解析。

Ingress Controller

由于默认 Ingress 对象是作为公共对象创建的,所以负载均衡器是面向互联网的,因此在公共子网中。您可以将默认 Ingress Controller 替换为内部控制器。

API Server

默认情况下,安装程序为 API 服务器创建适当的网络负载均衡器,供内部和外部流量使用。

在 Amazon Web Services(AWS)上,会分别创建独立的公共和私有负载均衡器。负载均衡器是基本相同的,唯一不同是带有一个额外的、用于在集群内部使用的端口。虽然安装程序根据 API 服务器要求自动创建或销毁负载均衡器,但集群并不管理或维护它们。只要保留集群对 API 服务器的访问,您可以手动修改或移动负载均衡器。对于公共负载均衡器,需要打开端口 6443,并根据 /readyz 路径配置 HTTPS 用于健康检查。

在 Google Cloud Platform 上,会创建一个负载均衡器来管理内部和外部 API 流量,因此您无需修改负载均衡器。

在 Microsoft Azure 上,会创建公共和私有负载均衡器。但是,由于当前实施的限制,您刚刚在私有集群中保留两个负载均衡器。

2.2. 将 DNS 设置为私有

部署集群后,您可以修改其 DNS 使其只使用私有区。

流程

查看集群的

DNS自定义资源:$ oc get dnses.config.openshift.io/cluster -o yaml

输出示例

apiVersion: config.openshift.io/v1 kind: DNS metadata: creationTimestamp: "2019-10-25T18:27:09Z" generation: 2 name: cluster resourceVersion: "37966" selfLink: /apis/config.openshift.io/v1/dnses/cluster uid: 0e714746-f755-11f9-9cb1-02ff55d8f976 spec: baseDomain: <base_domain> privateZone: tags: Name: <infrastructure_id>-int kubernetes.io/cluster/<infrastructure_id>: owned publicZone: id: Z2XXXXXXXXXXA4 status: {}请注意,

spec部分包含一个私有区和一个公共区。修补

DNS自定义资源以删除公共区:$ oc patch dnses.config.openshift.io/cluster --type=merge --patch='{"spec": {"publicZone": null}}' dns.config.openshift.io/cluster patched因为 Ingress Controller 在创建

Ingress对象时会参考DNS定义,因此当您创建或修改Ingress对象时,只会创建私有记录。重要在删除公共区时,现有 Ingress 对象的 DNS 记录不会修改。

可选:查看集群的

DNS自定义资源,并确认已删除公共区:$ oc get dnses.config.openshift.io/cluster -o yaml

输出示例

apiVersion: config.openshift.io/v1 kind: DNS metadata: creationTimestamp: "2019-10-25T18:27:09Z" generation: 2 name: cluster resourceVersion: "37966" selfLink: /apis/config.openshift.io/v1/dnses/cluster uid: 0e714746-f755-11f9-9cb1-02ff55d8f976 spec: baseDomain: <base_domain> privateZone: tags: Name: <infrastructure_id>-int kubernetes.io/cluster/<infrastructure_id>-wfpg4: owned status: {}

2.3. 将 Ingress Controller 设置为私有

部署集群后,您可以修改其 Ingress Controller 使其只使用私有区。

流程

修改默认 Ingress Controller,使其仅使用内部端点:

$ oc replace --force --wait --filename - <<EOF apiVersion: operator.openshift.io/v1 kind: IngressController metadata: namespace: openshift-ingress-operator name: default spec: endpointPublishingStrategy: type: LoadBalancerService loadBalancer: scope: Internal EOF输出示例

ingresscontroller.operator.openshift.io "default" deleted ingresscontroller.operator.openshift.io/default replaced

删除公共 DNS 条目,并更新私有区条目。

2.4. 将 API 服务器限制为私有

将集群部署到 Amazon Web Services(AWS)或 Microsoft Azure 后,可以重新配置 API 服务器,使其只使用私有区。

先决条件

-

安装 OpenShift CLI(

oc)。 -

使用具有

admin权限的用户登陆到 web 控制台。

流程

在 AWS 或 Azure 的 web 门户或控制台中,执行以下操作:

找到并删除相关的负载均衡器组件。

- 对于 AWS,删除外部负载均衡器。私有区的 API DNS 条目已指向内部负载均衡器,它使用相同的配置,因此您无需修改内部负载均衡器。

-

对于 Azure,删除负载均衡器的

api-internal规则。

-

在公共区中删除

api.$clustername.$yourdomainDNS 条目。

删除外部负载均衡器:

重要您只能对安装程序置备的基础架构 (IPI) 集群执行以下步骤。对于用户置备的基础架构 (UPI) 集群,您必须手动删除或禁用外部负载均衡器。

在终端中列出集群机器:

$ oc get machine -n openshift-machine-api

输出示例

NAME STATE TYPE REGION ZONE AGE lk4pj-master-0 running m4.xlarge us-east-1 us-east-1a 17m lk4pj-master-1 running m4.xlarge us-east-1 us-east-1b 17m lk4pj-master-2 running m4.xlarge us-east-1 us-east-1a 17m lk4pj-worker-us-east-1a-5fzfj running m4.xlarge us-east-1 us-east-1a 15m lk4pj-worker-us-east-1a-vbghs running m4.xlarge us-east-1 us-east-1a 15m lk4pj-worker-us-east-1b-zgpzg running m4.xlarge us-east-1 us-east-1b 15m

在以下步骤中,修改 control plane 机器(名称中包含

master的机器)。从每台 control plane 机器移除外部负载均衡器。

编辑 control plane

Machine对象以移除对外部负载均衡器的引用:$ oc edit machines -n openshift-machine-api <master_name> 1- 1

- 指定要修改的 control plane 或 master

Machine对象的名称。

删除描述外部负载均衡器的行(在以下示例中已被标记),保存并退出对象规格:

... spec: providerSpec: value: ... loadBalancers: - name: lk4pj-ext 1 type: network 2 - name: lk4pj-int type: network-

对名称中包含

master的每个机器重复这个过程。

2.4.1. 将 Ingress Controller 端点发布范围配置为 Internal

当集群管理员在没有指定集群为私有的情况下安装新集群时,将默认 Ingress Controller 创建,并将 scope 设置为 External。集群管理员可以将 External 范围的 Ingress Controller 更改为 Internal。

先决条件

-

已安装

ocCLI。

流程

要将

External范围的 Ingress Controller 更改为Internal,请输入以下命令:$ oc -n openshift-ingress-operator patch ingresscontrollers/default --type=merge --patch='{"spec":{"endpointPublishingStrategy":{"type":"LoadBalancerService","loadBalancer":{"scope":"Internal"}}}}'要检查 Ingress Controller 的状态,请输入以下命令:

$ oc -n openshift-ingress-operator get ingresscontrollers/default -o yaml

Progressing状态条件指示您必须执行进一步的操作。例如,状态条件可以通过输入以下命令来指示需要删除该服务:$ oc -n openshift-ingress delete services/router-default

如果删除了该服务,Ingress Operator 会重新创建为

Internal。

第 3 章 裸机配置

在裸机主机上部署 OpenShift Container Platform 时,在置备前或置备后,有时您需要对主机进行更改。这包括检查主机的硬件、固件和固件详情。它还可以包含格式化磁盘或更改可修改的固件设置。

3.1. 关于 Bare Metal Operator

使用 Bare Metal Operator (BMO) 来置备、管理和检查集群中的裸机主机。

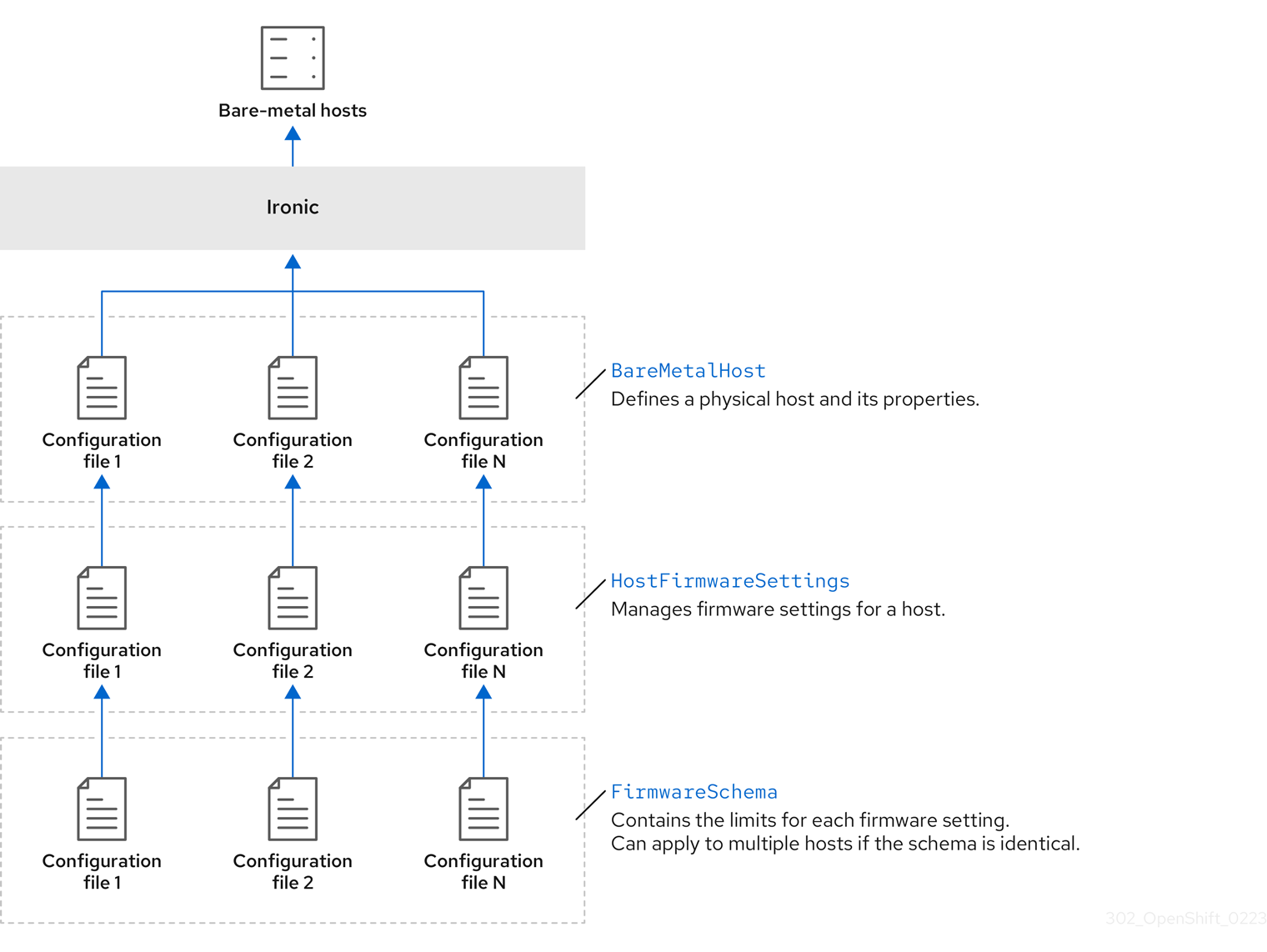

BMO 使用三个资源来完成这些任务:

-

BareMetalHost -

HostFirmwareSettings -

FirmwareSchema

BMO 通过将每个裸机主机映射到 BareMetalHost 自定义资源定义的实例来维护集群中的物理主机清单。每个 BareMetalHost 资源都有硬件、软件和固件详情。BMO 持续检查集群中的裸机主机,以确保每个 BareMetalHost 资源准确详细说明相应主机的组件。

BMO 还使用 HostFirmwareSettings 资源和 FirmwareSchema 资源来详细说明裸机主机的固件规格。

使用 Ironic API 服务在集群中的裸机主机的 BMO 接口。Ironic 服务使用主机上的 Baseboard Management Controller (BMC) 来与机器进行接口。

使用 BMO 可以完成的一些常见任务包括:

- 使用特定镜像置备裸机主机到集群

- 在置备前或取消置备后格式化主机的磁盘内容

- 打开或关闭主机

- 更改固件设置

- 查看主机的硬件详情

3.1.1. 裸机 Operator 架构

Bare Metal Operator (BMO) 使用三个资源来置备、管理和检查集群中的裸机主机。下图演示了这些资源的架构:

BareMetalHost

BareMetalHost 资源定义物理主机及其属性。将裸机主机置备到集群时,您必须为该主机定义 BareMetalHost 资源。对于主机的持续管理,您可以检查 BareMetalHost 中的信息或更新此信息。

BareMetalHost 资源具有置备信息,如下所示:

- 部署规格,如操作系统引导镜像或自定义 RAM 磁盘

- 置备状态

- 基板管理控制器 (BMC) 地址

- 所需的电源状态

BareMetalHost 资源具有硬件信息,如下所示:

- CPU 数量

- NIC 的 MAC 地址

- 主机的存储设备的大小

- 当前电源状态

HostFirmwareSettings

您可以使用 HostFirmwareSettings 资源来检索和管理主机的固件设置。当主机进入 Available 状态时,Ironic 服务读取主机的固件设置并创建 HostFirmwareSettings 资源。BareMetalHost 资源和 HostFirmwareSettings 资源之间存在一对一映射。

您可以使用 HostFirmwareSettings 资源来检查主机的固件规格,或更新主机的固件规格。

在编辑 HostFirmwareSettings 资源的 spec 字段时,您必须遵循特定于供应商固件的 schema。这个模式在只读 FirmwareSchema 资源中定义。

FirmwareSchema

固件设置因硬件供应商和主机模型而异。FirmwareSchema 资源是一个只读资源,其中包含每个主机模型中每个固件设置的类型和限制。数据通过使用 Ironic 服务直接从 BMC 传递。FirmwareSchema 资源允许您识别 HostFirmwareSettings 资源的 spec 字段中可以指定的有效值。

如果 schema 相同,则 FirmwareSchema 资源可应用到许多 BareMetalHost 资源。

3.2. 关于 BareMetalHost 资源

裸机3 引入了 BareMetalHost 资源的概念,它定义了物理主机及其属性。BareMetalHost 资源包含两个部分:

-

BareMetalHost规格 -

BareMetalHost状态

3.2.1. BareMetalHost 规格

BareMetalHost 资源的 spec 部分定义了主机所需状态。

| 参数 | 描述 |

|---|---|

|

|

在置备和取消置备过程中启用或禁用自动清理的接口。当设置为 |

bmc: address: credentialsName: disableCertificateVerification: |

|

|

| 用于置备主机的 NIC 的 MAC 地址。 |

|

|

主机的引导模式。它默认为 |

|

|

对使用主机的另一个资源的引用。如果另一个资源目前没有使用主机,则它可能为空。例如,当 |

|

| 提供的字符串,用于帮助识别主机。 |

|

| 指明主机置备和取消置备是在外部管理的布尔值。当设置时:

|

|

|

包含有关裸机主机的 BIOS 配置的信息。目前,只有 iRMC、S iDRAC、i iLO4 和 iLO5 BMC 支持

|

image: url: checksum: checksumType: format: |

|

|

| 对包含网络配置数据及其命名空间的 secret 的引用,以便在主机引导以设置网络前将其附加到主机。 |

|

|

指示主机是否应开启的布尔值, |

raid: hardwareRAIDVolumes: softwareRAIDVolumes: | (可选)包含有关裸机主机的 RAID 配置的信息。如果没有指定,它会保留当前的配置。 注意 OpenShift Container Platform 4.10 仅支持使用 iRMC 协议进行 BMC 的硬件 RAID。OpenShift Container Platform 4.10 不支持软件 RAID。 请参见以下配置设置:

您可以将 spec:

raid:

hardwareRAIDVolume: []

如果您收到出错信息表示驱动程序不支持 RAID,则将 |

rootDeviceHints: deviceName: hctl: model: vendor: serialNumber: minSizeGigabytes: wwn: wwnWithExtension: wwnVendorExtension: rotational: |

|

3.2.2. BareMetalHost 状态

BareMetalHost 状态代表主机的当前状态,包括经过测试的凭证、当前的硬件详情和其他信息。

| 参数 | 描述 |

|---|---|

|

| 对 secret 及其命名空间的引用,其中包含最近一组基板管理控制器(BMC)凭证,以便系统能够验证。 |

|

| 置备后端的最后一个错误的详情(若有)。 |

|

| 表示导致主机进入错误状态的问题类别。错误类型包括:

|

hardware:

cpu

arch:

model:

clockMegahertz:

flags:

count:

|

系统中的 CPU 的

|

hardware: firmware: | 包含 BIOS 固件信息。例如,硬件供应商和版本。 |

hardware:

nics:

- ip:

name:

mac:

speedGbps:

vlans:

vlanId:

pxe:

|

|

hardware: ramMebibytes: | 主机的内存量(兆字节(MiB))。 |

hardware:

storage:

- name:

rotational:

sizeBytes:

serialNumber:

|

|

hardware:

systemVendor:

manufacturer:

productName:

serialNumber:

|

包含主机的 |

|

| 主机状态最后一次更新的时间戳。 |

|

| 服务器的状态。状态为以下之一:

|

|

| 指明主机是否开机的布尔值。 |

provisioning: state: id: image: raid: firmware: rootDeviceHints: |

|

|

| 对 secret 及其命名空间的引用,其中包含发送到置备后端的最后一个 BMC 凭证集合。 |

3.3. 获取 BareMetalHost 资源

BareMetalHost 资源包含物理主机的属性。您必须获取物理主机的 BareMetalHost 资源才能查看其属性。

流程

获取

BareMetalHost资源列表:$ oc get bmh -n openshift-machine-api -o yaml

注意您可以使用

baremetalhost作为oc get命令的bmh长形式。获取主机列表:

$ oc get bmh -n openshift-machine-api

获取特定主机的

BareMetalHost资源:$ oc get bmh <host_name> -n openshift-machine-api -o yaml

其中

<host_name>是主机的名称。输出示例

apiVersion: metal3.io/v1alpha1 kind: BareMetalHost metadata: creationTimestamp: "2022-06-16T10:48:33Z" finalizers: - baremetalhost.metal3.io generation: 2 name: openshift-worker-0 namespace: openshift-machine-api resourceVersion: "30099" uid: 1513ae9b-e092-409d-be1b-ad08edeb1271 spec: automatedCleaningMode: metadata bmc: address: redfish://10.46.61.19:443/redfish/v1/Systems/1 credentialsName: openshift-worker-0-bmc-secret disableCertificateVerification: true bootMACAddress: 48:df:37:c7:f7:b0 bootMode: UEFI consumerRef: apiVersion: machine.openshift.io/v1beta1 kind: Machine name: ocp-edge-958fk-worker-0-nrfcg namespace: openshift-machine-api customDeploy: method: install_coreos hardwareProfile: unknown online: true rootDeviceHints: deviceName: /dev/sda userData: name: worker-user-data-managed namespace: openshift-machine-api status: errorCount: 0 errorMessage: "" goodCredentials: credentials: name: openshift-worker-0-bmc-secret namespace: openshift-machine-api credentialsVersion: "16120" hardware: cpu: arch: x86_64 clockMegahertz: 2300 count: 64 flags: - 3dnowprefetch - abm - acpi - adx - aes model: Intel(R) Xeon(R) Gold 5218 CPU @ 2.30GHz firmware: bios: date: 10/26/2020 vendor: HPE version: U30 hostname: openshift-worker-0 nics: - mac: 48:df:37:c7:f7:b3 model: 0x8086 0x1572 name: ens1f3 ramMebibytes: 262144 storage: - hctl: "0:0:0:0" model: VK000960GWTTB name: /dev/sda sizeBytes: 960197124096 type: SSD vendor: ATA systemVendor: manufacturer: HPE productName: ProLiant DL380 Gen10 (868703-B21) serialNumber: CZ200606M3 hardwareProfile: unknown lastUpdated: "2022-06-16T11:41:42Z" operationalStatus: OK poweredOn: true provisioning: ID: 217baa14-cfcf-4196-b764-744e184a3413 bootMode: UEFI customDeploy: method: install_coreos image: url: "" raid: hardwareRAIDVolumes: null softwareRAIDVolumes: [] rootDeviceHints: deviceName: /dev/sda state: provisioned triedCredentials: credentials: name: openshift-worker-0-bmc-secret namespace: openshift-machine-api credentialsVersion: "16120"

3.4. 关于 HostFirmwareSettings 资源

您可以使用 HostFirmwareSettings 资源来检索和管理主机的 BIOS 设置。当主机进入 Available 状态时,Ironic 会读取主机的 BIOS 设置并创建 HostFirmwareSettings 资源。资源包含从基板管理控制器(BMC)返回的完整 BIOS 配置。BareMetalHost 资源中的 firmware 字段会返回三个供应商独立的字段,HostFirmwareSettings 资源通常包含每个主机中特定供应商的字段的许多 BIOS 设置。

HostFirmwareSettings 资源包含两个部分:

-

HostFirmwareSettingsspec。 -

HostFirmwareSettings状态。

3.4.1. HostFirmwareSettings spec

HostFirmwareSettings 资源的 spec 部分定义了主机的 BIOS 所需的状态,默认为空。Ironic 使用 spec.settings 部分中的设置,在主机处于 Preparing 状态时更新基板管理控制器(BMC)。使用 FirmwareSchema 资源,确保不向主机发送无效的名称/值对。如需了解更多详细信息,请参阅 "About the FirmwareSchema resource"。

示例

spec:

settings:

ProcTurboMode: Disabled1

- 1

- 在foregoing示例中,

spec.settings部分包含一个 name/value 对,它将把ProcTurboModeBIOS 设置为Disabled。

status 部分中列出的整数参数显示为字符串。例如,"1"。当在 spec.settings 部分中设置整数时,这些值应设置为不带引号的整数。例如,1.

3.4.2. HostFirmwareSettings 状态

status 代表主机的 BIOS 的当前状态。

| 参数 | 描述 |

|---|---|

status:

conditions:

- lastTransitionTime:

message:

observedGeneration:

reason:

status:

type:

|

|

status:

schema:

name:

namespace:

lastUpdated:

|

固件设置的

|

status: settings: |

|

3.5. 获取 HostFirmwareSettings 资源

HostFirmwareSettings 资源包含物理主机的特定于供应商的 BIOS 属性。您必须获取物理主机的 HostFirmwareSettings 资源才能查看其 BIOS 属性。

流程

获取

HostFirmwareSettings资源的详细列表:$ oc get hfs -n openshift-machine-api -o yaml

注意您可以使用

hostfirmwaresettings作为oc get命令的hfs长形式。获取

HostFirmwareSettings资源列表:$ oc get hfs -n openshift-machine-api

获取特定主机的

HostFirmwareSettings资源$ oc get hfs <host_name> -n openshift-machine-api -o yaml

其中

<host_name>是主机的名称。

3.6. 编辑 HostFirmwareSettings 资源

您可以编辑已置备的主机的 HostFirmwareSettings。

您只能在主机处于 provisioned 状态时编辑主机,不包括只读值。您不能编辑状态为 externally provisioned 的主机。

流程

获取

HostFirmwareSettings资源列表:$ oc get hfs -n openshift-machine-api

编辑主机的

HostFirmwareSettings资源:$ oc edit hfs <host_name> -n openshift-machine-api

其中

<host_name>是置备的主机的名称。HostFirmwareSettings资源将在终端的默认编辑器中打开。将 name/value 对添加到

spec.settings部分:示例

spec: settings: name: value 1- 1

- 使用

FirmwareSchema资源来识别主机的可用设置。您不能设置只读值。

- 保存更改并退出编辑器。

获取主机的机器名称:

$ oc get bmh <host_name> -n openshift-machine name

其中

<host_name>是主机的名称。机器名称会出现在CONSUMER字段下。注解机器将其从 machineset 中删除:

$ oc annotate machine <machine_name> machine.openshift.io/cluster-api-delete-machine=yes -n openshift-machine-api

其中

<machine_name>是要删除的机器的名称。获取节点列表并计算 worker 节点数量:

$ oc get nodes

获取 machineset:

$ oc get machinesets -n openshift-machine-api

缩放 machineset:

$ oc scale machineset <machineset_name> -n openshift-machine-api --replicas=<n-1>

其中

<machineset_name>是 machineset 的名称,<n-1>是 worker 节点数量的减少。当主机进入

Available状态时,扩展 machineset,使HostFirmwareSettings资源更改生效:$ oc scale machineset <machineset_name> -n openshift-machine-api --replicas=<n>

其中

<machineset_name>是 machineset 的名称,<n>是 worker 节点的数量。

3.7. 验证 HostFirmware Settings 资源是否有效

当用户编辑 spec.settings 部分以更改为 HostFirmwareSetting(HFS)资源时,BMO 会针对 FimwareSchema 资源验证更改,这是只读资源。如果设置无效,BMO 会将 status.Condition 的 Type 值设置为 False,并生成事件并将其存储在 HFS 资源中。使用以下步骤验证资源是否有效。

流程

获取

HostFirmwareSetting资源列表:$ oc get hfs -n openshift-machine-api

验证特定主机的

HostFirmwareSettings资源是否有效:$ oc describe hfs <host_name> -n openshift-machine-api

其中

<host_name>是主机的名称。输出示例

Events: Type Reason Age From Message ---- ------ ---- ---- ------- Normal ValidationFailed 2m49s metal3-hostfirmwaresettings-controller Invalid BIOS setting: Setting ProcTurboMode is invalid, unknown enumeration value - Foo

重要如果响应返回

ValidationFailed,资源配置中会出现一个错误,您必须更新这些值以符合FirmwareSchema资源。

3.8. 关于 FirmwareSchema 资源

BIOS 设置因硬件供应商和主机模型而异。FirmwareSchema 资源是一个只读资源,其中包含每个主机模型中的每个 BIOS 设置的类型和限值。数据直接通过 Ironic 来自 BMC。FirmwareSchema 允许您识别 HostFirmwareSettings 资源的 spec 字段中可以指定的有效值。FirmwareSchema 资源具有从其设置和限值派生的唯一标识符。相同的主机模型使用相同的 FirmwareSchema 标识符。HostFirmwareSettings 的多个实例可能使用相同的 FirmwareSchema。

| 参数 | 描述 |

|---|---|

<BIOS_setting_name> attribute_type: allowable_values: lower_bound: upper_bound: min_length: max_length: read_only: unique: |

|

3.9. 获取 FirmwareSchema 资源

每个供应商的每个主机模型都有不同的 BIOS 设置。在编辑 HostFirmwareSettings 资源的 spec 部分时,您设置的名称/值对必须符合该主机的固件模式。要确保设置有效的名称/值对,请获取主机的 FirmwareSchema 并查看它。

流程

要获得

FirmwareSchema资源实例列表,请执行以下操作:$ oc get firmwareschema -n openshift-machine-api

要获得特定

FirmwareSchema实例,请执行:$ oc get firmwareschema <instance_name> -n openshift-machine-api -o yaml

其中

<instance_name>是HostFirmwareSettings资源中所述的 schema 实例的名称(请参阅表 3)。

第 4 章 安装后机器配置任务

有时您需要更改 OpenShift Container Platform 节点上运行的操作系统。这包括更改网络时间服务的设置、添加内核参数或者以特定的方式配置日志。

除了一些特殊功能外,通过创建称为 Machine Config Operator 管理的 MachineConfig 对象,可以对 OpenShift Container Platform 节点上的操作系统进行大多数更改。

本节中的任务介绍了如何使用 Machine Config Operator 的功能在 OpenShift Container Platform 节点上配置操作系统功能。

4.1. 了解 Machine Config Operator

4.1.1. Machine Config Operator

用途

Machine Congig Operator 管理并应用基本操作系统和容器运行时的配置和更新,包括内核和 kubelet 之间的所有配置和更新。

有四个组件:

-

machine-config-server:为加入集群的新机器提供 Ignition 配置。 -

machine-config-controller:协调机器升级到MachineConfig对象定义的配置。提供用来控制单独一组机器升级的选项。 -

machine-config-daemon:在更新过程中应用新机器配置。验证并验证机器的状态到请求的机器配置。 -

machine-config:提供安装、首次启动和更新一个机器的完整机器配置源。

目前,不支持阻止或限制机器配置服务器端点。机器配置服务器必须公开给网络,以便新置备的机器没有现有配置或状态,才能获取其配置。在这个模型中,信任的根是证书签名请求 (CSR) 端点,即 kubelet 发送其证书签名请求以批准加入集群。因此,机器配置不应用于分发敏感信息,如 secret 和证书。

为确保机器配置服务器端点,端口 22623 和 22624 在裸机场景中是安全的,客户必须配置正确的网络策略。

其他资源

项目

4.1.2. 机器配置概述

Machine Config Operator(MCO)管理对 systemd、CRI-O 和 Kubelet、内核、Network Manager 和其他系统功能的更新。它还提供了一个 MachineConfig CRD,它可以在主机上写入配置文件(请参阅 machine-config-operator)。了解 MCO 的作用以及如何与其他组件交互对于对 OpenShift Container Platform 集群进行高级系统级更改至关重要。以下是您应该了解的 MCO、机器配置以及它们的使用方式:

- 机器配置可以对每个系统的操作系统上的文件或服务进行特定的更改,代表一个 OpenShift Container Platform 节点池。

MCO 应用对机器池中的操作系统的更改。所有 OpenShift Container Platform 集群都以 worker 和 control plane 节点池开头。通过添加更多角色标签,您可以配置自定义节点池。例如,您可以设置一个自定义的 worker 节点池,其中包含应用程序所需的特定硬件功能。但是,本节中的示例着重介绍了对默认池类型的更改。

重要一个节点可以应用多个标签来指示其类型,如

master或worker,但只能是一个单一机器配置池的成员。- 在将 OpenShift Container Platform 安装到磁盘前,必须先进行一些机器配置。在大多数情况下,这可以通过创建直接注入 OpenShift Container Platform 安装程序进程中的机器配置来实现,而不必作为安装后机器配置运行。在其他情况下,您可能需要在 OpenShift Container Platform 安装程序启动时传递内核参数时进行裸机安装,以完成诸如设置每个节点的 IP 地址或高级磁盘分区等操作。

- MCO 管理机器配置中设置的项目。MCO 不会覆盖您对系统进行的手动更改,除非明确告知 MCO 管理冲突文件。换句话说,MCO 只提供您请求的特定更新,它不会声明对整个节点的控制。

- 强烈建议手动更改节点。如果您需要退出某个节点并启动一个新节点,则那些直接更改将会丢失。

-

MCO 只支持写入

/etc和/var目录里的文件,虽然有些目录的符号链接可以通过符号链接到那些区域之一来写入。例如/opt和/usr/local目录。 - Ignition 是 MachineConfig 中使用的配置格式。详情请参阅 Ignition 配置规格 v3.2.0。

- 虽然 Ignition 配置设置可以在 OpenShift Container Platform 安装时直接交付,且以 MCO 提供 Ignition 配置的方式格式化,但 MCO 无法查看这些原始 Ignition 配置是什么。因此,您应该在部署 Ignition 配置前将 Ignition 配置设置嵌套到机器配置中。

-

当由 MCO 管理的文件在 MCO 之外更改时,Machine Config Daemon(MCD)会将该节点设置为

degraded。然而,它不会覆盖这个错误的文件,它应该继续处于degraded(降级)状态。 -

使用机器配置的一个关键原因是,当您为 OpenShift Container Platform 集群中的池添加新节点时,会应用它。

machine-api-operator置备一个新机器, MCO 配置它。

MCO 使用 Ignition 作为配置格式。OpenShift Container Platform 4.6 从 Ignition 配置规格版本 2 移到版本 3。

4.1.2.1. 机器配置可以更改什么?

MCO 可更改的组件类型包括:

config:创建 Ignition 配置对象(请参阅 Ignition 配置规格),以完成修改 OpenShift Container Platform 机器上的文件、systemd 服务和其他功能,包括:

-

Configuration files:创建或覆盖

/var或/etc目录中的文件。 - systemd units:在附加设置中丢弃并设置 systemd 服务的状态,或者添加到现有 systemd 服务中。

用户和组:在安装后更改 passwd 部分中的 SSH 密钥。

重要-

只有

core用户才支持使用机器配置更改 SSH 密钥。 - 不支持使用机器配置添加新用户。

-

只有

-

Configuration files:创建或覆盖

- kernelArguments:在 OpenShift Container Platform 节点引导时在内核命令行中添加参数。

-

kernelType:(可选)使用非标准内核而不是标准内核。使用

realtime来使用 RT 内核(用于 RAN)。这只在选择的平台上被支持。 fips:启用 FIPS 模式。不应在安装时设置 FIPS,而不是安装后的步骤。

重要要为集群启用 FIPS 模式,您必须从配置为以 FIPS 模式操作的 Red Hat Enterprise Linux (RHEL) 计算机运行安装程序。有关在 RHEL 中配置 FIPS 模式的更多信息,请参阅在 FIPS 模式中安装该系统。只有在

x86_64架构的 OpenShift Container Platform 部署中才支持使用 FIPS 验证或Modules in Process 加密库。- extensions:通过添加所选预打包软件来扩展 RHCOS 功能。对于这个功能,可用的扩展程序包括 usbguard 和内核模块。

-

Custom resources(用于

ContainerRuntime和Kubelet):在机器配置外,MCO 管理两个特殊自定义资源,用于修改 CRI-O 容器运行时设置(ContainerRuntimeCR)和 Kubelet 服务(KubeletCR)。

MCO 不是更改 OpenShift Container Platform 节点上的操作系统组件的唯一 Operator。其他 Operator 也可以修改操作系统级别的功能。一个例子是 Node Tuning Operator,它允许您通过 Tuned 守护进程配置集进行节点级别的性能优化。

安装后可以进行的 MCO 配置任务包括在以下步骤中。如需在 OpenShift Container Platform 安装过程中或之前完成的系统配置任务,请参阅 RHCOS 裸机安装的描述。

在某些情况下,节点上的配置与当前应用的机器配置指定不完全匹配。这个状态被称为 配置偏移。Machine Config Daemon(MCD)定期检查节点是否有配置偏移。如果 MCD 检测到配置偏移,MCO 会将节点标记为 降级(degraded),直到管理员更正节点配置。降级的节点在线且可操作,但无法更新。有关配置偏移的更多信息,请参阅了解配置偏移检测。

4.1.2.2. 项目

详情请参阅 openshift-machine-config-operator GitHub 站点。

4.1.3. 了解配置偏移检测

当节点的磁盘上状态与机器配置中配置的内容不同时,可能会出现情况。这称为 配置偏移(drift)。例如,集群管理员可能会手动修改一个文件、systemd 单元文件,或者通过机器配置配置的文件权限。这会导致配置偏移。配置偏移可能会导致 Machine Config Pool 中的节点或机器配置更新时出现问题。

Machine Config Operator(MCO)使用 Machine Config Daemon(MCD)定期检查节点是否有配置偏移。如果检测到,MCO 会将节点和机器配置池(MCP)设置为 Degraded,并报告错误。降级的节点在线且可操作,但无法更新。

MCD 在出现任何以下条件时执行配置偏移检测:

- 当节点引导时。

- 在机器配置中指定的任何文件(Ignition 文件和 systemd 置入单元)后,会在机器配置外修改。

应用新机器配置前。

注意如果您将新机器配置应用到节点,MCD 会临时关闭配置偏移检测。这个关闭是必需的,因为新机器配置必须与节点上的机器配置不同。应用新机器配置后,MCD 将使用新机器配置重启检测配置偏移。

在执行配置偏移检测时,MCD 会验证文件内容和权限是否与当前应用的机器配置指定完全匹配。通常,MCD 在触发检测后检测到小于第二个配置偏移。

如果 MCD 检测到配置偏移,MCD 执行以下任务:

- 向控制台日志发送错误

- 发送 Kubernetes 事件

- 在节点上停止进一步检测

-

将节点和 MCP 设置为

degraded

您可以通过列出 MCP 检查是否有降级的节点:

$ oc get mcp worker

如果您有一个降级的 MCP,DEGRADEDMACHINECOUNT 字段将不为零,类似于以下输出:

输出示例

NAME CONFIG UPDATED UPDATING DEGRADED MACHINECOUNT READYMACHINECOUNT UPDATEDMACHINECOUNT DEGRADEDMACHINECOUNT AGE worker rendered-worker-404caf3180818d8ac1f50c32f14b57c3 False True True 2 1 1 1 5h51m

您可以通过检查机器配置池来确定问题是否由配置偏移导致:

$ oc describe mcp worker

输出示例

...

Last Transition Time: 2021-12-20T18:54:00Z

Message: Node ci-ln-j4h8nkb-72292-pxqxz-worker-a-fjks4 is reporting: "content mismatch for file \"/etc/mco-test-file\"" 1

Reason: 1 nodes are reporting degraded status on sync

Status: True

Type: NodeDegraded 2

...

或者,如果您知道哪个节点已降级,请检查该节点:

$ oc describe node/ci-ln-j4h8nkb-72292-pxqxz-worker-a-fjks4

输出示例

...

Annotations: cloud.network.openshift.io/egress-ipconfig: [{"interface":"nic0","ifaddr":{"ipv4":"10.0.128.0/17"},"capacity":{"ip":10}}]

csi.volume.kubernetes.io/nodeid:

{"pd.csi.storage.gke.io":"projects/openshift-gce-devel-ci/zones/us-central1-a/instances/ci-ln-j4h8nkb-72292-pxqxz-worker-a-fjks4"}

machine.openshift.io/machine: openshift-machine-api/ci-ln-j4h8nkb-72292-pxqxz-worker-a-fjks4

machineconfiguration.openshift.io/controlPlaneTopology: HighlyAvailable

machineconfiguration.openshift.io/currentConfig: rendered-worker-67bd55d0b02b0f659aef33680693a9f9

machineconfiguration.openshift.io/desiredConfig: rendered-worker-67bd55d0b02b0f659aef33680693a9f9

machineconfiguration.openshift.io/reason: content mismatch for file "/etc/mco-test-file" 1

machineconfiguration.openshift.io/state: Degraded 2

...

您可以通过执行以下补救之一来更正配置偏移并将节点返回到 Ready 状态:

- 确保节点上文件的内容和文件权限与机器配置中配置的内容匹配。您可以手动重写文件内容或更改文件权限。

在降级节点上生成一个强制文件。强制文件使 MCD 绕过常见的配置偏移检测并消除了当前的机器配置。

注意在节点上生成强制文件会导致该节点重新引导。

4.1.4. 检查机器配置池状态

要查看 Machine Config Operator(MCO)、其子组件及其管理的资源的状态,请使用以下 oc 命令:

流程

要查看集群中为每个机器配置池 (MCP) 中可用 MCO 管理的节点数量,请运行以下命令:

$ oc get machineconfigpool

输出示例

NAME CONFIG UPDATED UPDATING DEGRADED MACHINECOUNT READYMACHINECOUNT UPDATEDMACHINECOUNT DEGRADEDMACHINECOUNT AGE master rendered-master-06c9c4… True False False 3 3 3 0 4h42m worker rendered-worker-f4b64… False True False 3 2 2 0 4h42m

其中:

- UPDATED

-

True状态表示 MCO 已将当前机器配置应用到该 MCP 中的节点。当前机器配置在oc get mcp输出中的STATUS字段中指定。False状态表示 MCP 中的节点正在更新。 - UPDATING

-

True状态表示 MCO 正在按照MachineConfigPool自定义资源中的规定应用到该 MCP 中的至少一个节点。所需的机器配置是新编辑的机器配置。要进行更新的节点可能不适用于调度。False状态表示 MCP 中的所有节点都已更新。 - DEGRADED

-

True状态表示 MCO 被禁止将当前或所需的机器配置应用到该 MCP 中的至少一个节点,或者配置失败。降级的节点可能不适用于调度。False状态表示 MCP 中的所有节点都就绪。 - MACHINECOUNT

- 表示该 MCP 中的机器总数。

- READYMACHINECOUNT

- 指明 MCP 中准备进行调度的机器总数。

- UPDATEDMACHINECOUNT

- 指明 MCP 中有当前机器配置的机器总数。

- DEGRADEDMACHINECOUNT

- 指明 MCP 中标记为 degraded 或 unreconcilable 的机器总数。

在前面的输出中,有三个 control plane (master) 节点和三个 worker 节点。control plane MCP 和关联的节点更新至当前机器配置。worker MCP 中的节点会更新为所需的机器配置。worker MCP 中的两个节点被更新,一个仍在更新,如

UPDATEDMACHINECOUNT为2。没有问题,如DEGRADEDMACHINECOUNT为0,DEGRADED为False。虽然 MCP 中的节点正在更新,但

CONFIG下列出的机器配置是当前的机器配置,该配置会从这个配置进行更新。更新完成后,列出的机器配置是所需的机器配置,它被更新为 MCP。注意如果节点被封锁,则该节点不包含在

READYMACHINECOUNT中,但包含在MACHINECOUNT中。另外,MCP 状态被设置为UPDATING。因为节点具有当前的机器配置,所以它被计算在UPDATEDMACHINECOUNT总计:输出示例

NAME CONFIG UPDATED UPDATING DEGRADED MACHINECOUNT READYMACHINECOUNT UPDATEDMACHINECOUNT DEGRADEDMACHINECOUNT AGE master rendered-master-06c9c4… True False False 3 3 3 0 4h42m worker rendered-worker-c1b41a… False True False 3 2 3 0 4h42m

要通过检查

MachineConfigPool自定义资源来检查 MCP 中的节点状态,请运行以下命令:$ oc describe mcp worker

输出示例

... Degraded Machine Count: 0 Machine Count: 3 Observed Generation: 2 Ready Machine Count: 3 Unavailable Machine Count: 0 Updated Machine Count: 3 Events: <none>

注意如果节点被封锁,则节点不包含在

Ready Machine Count中。它包含在Unavailable Machine Count中:输出示例

... Degraded Machine Count: 0 Machine Count: 3 Observed Generation: 2 Ready Machine Count: 2 Unavailable Machine Count: 1 Updated Machine Count: 3

要查看每个现有的

MachineConfig对象,请运行以下命令:$ oc get machineconfigs

输出示例

NAME GENERATEDBYCONTROLLER IGNITIONVERSION AGE 00-master 2c9371fbb673b97a6fe8b1c52... 3.2.0 5h18m 00-worker 2c9371fbb673b97a6fe8b1c52... 3.2.0 5h18m 01-master-container-runtime 2c9371fbb673b97a6fe8b1c52... 3.2.0 5h18m 01-master-kubelet 2c9371fbb673b97a6fe8b1c52… 3.2.0 5h18m ... rendered-master-dde... 2c9371fbb673b97a6fe8b1c52... 3.2.0 5h18m rendered-worker-fde... 2c9371fbb673b97a6fe8b1c52... 3.2.0 5h18m

请注意,列为

rendered的MachineConfig对象并不意味着要更改或删除。要查看特定机器配置的内容(本例中为

01-master-kubelet),请运行以下命令:$ oc describe machineconfigs 01-master-kubelet

命令的输出显示此

MachineConfig对象同时包含配置文件(cloud.conf和kubelet.conf) 和 systemd 服务(Kubernetes Kubelet):输出示例

Name: 01-master-kubelet ... Spec: Config: Ignition: Version: 3.2.0 Storage: Files: Contents: Source: data:, Mode: 420 Overwrite: true Path: /etc/kubernetes/cloud.conf Contents: Source: data:,kind%3A%20KubeletConfiguration%0AapiVersion%3A%20kubelet.config.k8s.io%2Fv1beta1%0Aauthentication%3A%0A%20%20x509%3A%0A%20%20%20%20clientCAFile%3A%20%2Fetc%2Fkubernetes%2Fkubelet-ca.crt%0A%20%20anonymous... Mode: 420 Overwrite: true Path: /etc/kubernetes/kubelet.conf Systemd: Units: Contents: [Unit] Description=Kubernetes Kubelet Wants=rpc-statd.service network-online.target crio.service After=network-online.target crio.service ExecStart=/usr/bin/hyperkube \ kubelet \ --config=/etc/kubernetes/kubelet.conf \ ...

如果应用的机器配置出现问题,您可以随时退出这一更改。例如,如果您运行 oc create -f ./myconfig.yaml 以应用机器配置,您可以运行以下命令来删除该机器配置:

$ oc delete -f ./myconfig.yaml

如果这是唯一的问题,则受影响池中的节点应返回非降级状态。这会导致呈现的配置回滚到其之前更改的状态。

如果在集群中添加自己的机器配置,您可以使用上例中显示的命令检查其状态以及应用到它们的池的相关状态。

4.2. 使用 MachineConfig 对象配置节点

您可以使用本节中的任务创建 MachineConfig 对象,修改 OpenShift Container Platform 节点上运行的文件、systemd 单元文件和其他操作系统功能。有关使用机器配置的更多信息,请参阅有关 更新 SSH 授权密钥、验证镜像签名、启用 SCTP 的内容,并为 OpenShift Container Platform 配置 iSCSI initiatorname。

OpenShift Container Platform 支持 Ignition 规格版本 3.2。您创建的所有新机器配置都应该基于 Ignition 规格版本 3.2。如果要升级 OpenShift Container Platform 集群,任何现有的 Ignition 规格版本 2.x 机器配置将自动转换为规格版本 3.2。

在某些情况下,节点上的配置与当前应用的机器配置指定不完全匹配。这个状态被称为 配置偏移。Machine Config Daemon(MCD)定期检查节点是否有配置偏移。如果 MCD 检测到配置偏移,MCO 会将节点标记为 降级(degraded),直到管理员更正节点配置。降级的节点在线且可操作,但无法更新。有关配置偏移的更多信息,请参阅了解配置偏移检测。

使用 "Configuring chrony time service" 部分作为如何将其他配置文件添加到 OpenShift Container Platform 节点的模型。

4.2.1. 配置 chrony 时间服务

您可以通过修改 chrony .conf 文件的内容,并将这些内容作为机器配置传递给节点,从而设置 chrony 时间服务(chronyd)使用的时间服务器和相关设置。

流程

创建一个 Butane 配置,包括

chrony.conf文件的内容。例如,要在 worker 节点上配置 chrony,请创建一个99-worker-chrony.bu文件。注意如需有关 Butane 的信息,请参阅"使用 Butane 创建机器配置"。

variant: openshift version: 4.10.0 metadata: name: 99-worker-chrony 1 labels: machineconfiguration.openshift.io/role: worker 2 storage: files: - path: /etc/chrony.conf mode: 0644 3 overwrite: true contents: inline: | pool 0.rhel.pool.ntp.org iburst 4 driftfile /var/lib/chrony/drift makestep 1.0 3 rtcsync logdir /var/log/chrony

使用 Butane 生成

MachineConfig对象文件99-worker-chrony.yaml,其中包含要交付至节点的配置:$ butane 99-worker-chrony.bu -o 99-worker-chrony.yaml

使用以下两种方式之一应用配置:

-

如果集群还没有运行,在生成清单文件后,将

MachineConfig对象文件添加到<installation_directory>/openshift目录中,然后继续创建集群。 如果集群已在运行,请应用该文件:

$ oc apply -f ./99-worker-chrony.yaml

-

如果集群还没有运行,在生成清单文件后,将

其他资源

4.2.2. 禁用 chrony 时间服务

您可以使用 MachineConfig 自定义资源 (CR) 为具有特定角色的节点禁用 chrony 时间服务 (chronyd)。

先决条件

-

安装 OpenShift CLI(

oc)。 -

以具有

cluster-admin特权的用户身份登录。

流程

创建

MachineConfigCR,为指定节点角色禁用chronyd。在

disable-chronyd.yaml文件中保存以下 YAML:apiVersion: machineconfiguration.openshift.io/v1 kind: MachineConfig metadata: labels: machineconfiguration.openshift.io/role: <node_role> 1 name: disable-chronyd spec: config: ignition: version: 3.2.0 systemd: units: - contents: | [Unit] Description=NTP client/server Documentation=man:chronyd(8) man:chrony.conf(5) After=ntpdate.service sntp.service ntpd.service Conflicts=ntpd.service systemd-timesyncd.service ConditionCapability=CAP_SYS_TIME [Service] Type=forking PIDFile=/run/chrony/chronyd.pid EnvironmentFile=-/etc/sysconfig/chronyd ExecStart=/usr/sbin/chronyd $OPTIONS ExecStartPost=/usr/libexec/chrony-helper update-daemon PrivateTmp=yes ProtectHome=yes ProtectSystem=full [Install] WantedBy=multi-user.target enabled: false name: "chronyd.service"- 1

- 要禁用

chronyd的节点角色,如master。

运行以下命令来创建

MachineConfigCR:$ oc create -f disable-chronyd.yaml

4.2.3. 为节点添加内核参数

在一些特殊情况下,您可能需要为集群中的一组节点添加内核参数。进行此操作时应小心谨慎,而且您必须先清楚了解所设参数的影响。

不当使用内核参数会导致系统变得无法引导。

您可以设置的内核参数示例包括:

- Enforcing=0:将 Security Enhanced Linux(SELinux)配置为以 permissive 模式运行。在 permissive 模式中,系统会象 enforcing 模式一样加载安全策略,包括标记对象并在日志中记录访问拒绝条目,但它并不会拒绝任何操作。虽然不建议在生产环境系统中使用 permissive 模式,但 permissive 模式会有助于调试。

-

nosmt:在内核中禁用对称多线程 (SMT)。多线程允许每个 CPU 有多个逻辑线程。您可以在多租户环境中考虑使用

nosmt,以减少潜在的跨线程攻击风险。禁用 SMT 在本质上相当于选择安全性而非性能。 systemd.unified_cgroup_hierarchy:启用 Linux 控制组版本 2 (cgroup v2)。cgroup v2 是内核控制组的下一个版本,它包括了多个改进。

重要OpenShift Container Platform cgroup 版本 2 功能是一个开发者预览(Developer Preview)功能,目前还不被红帽支持。

如需内核参数的列表和描述,请参阅 Kernel.org 内核参数。

在以下流程中,您要创建一个用于标识以下内容的 MachineConfig 对象:

- 您要添加内核参数的一组机器。本例中为具有 worker 角色的机器。

- 附加到现有内核参数末尾的内核参数。

- 指示机器配置列表中应用更改的位置的标签。

先决条件

- 具有正常运行的 OpenShift Container Platform 集群的管理特权。

流程

列出 OpenShift Container Platform 集群的现有

MachineConfig对象,以确定如何标记您的机器配置:$ oc get MachineConfig

输出示例

NAME GENERATEDBYCONTROLLER IGNITIONVERSION AGE 00-master 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m 00-worker 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m 01-master-container-runtime 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m 01-master-kubelet 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m 01-worker-container-runtime 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m 01-worker-kubelet 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m 99-master-generated-registries 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m 99-master-ssh 3.2.0 40m 99-worker-generated-registries 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m 99-worker-ssh 3.2.0 40m rendered-master-23e785de7587df95a4b517e0647e5ab7 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m rendered-worker-5d596d9293ca3ea80c896a1191735bb1 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m

创建一个用于标识内核参数的

MachineConfig对象文件(例如05-worker-kernelarg-selinuxpermissive.yaml)apiVersion: machineconfiguration.openshift.io/v1 kind: MachineConfig metadata: labels: machineconfiguration.openshift.io/role: worker1 name: 05-worker-kernelarg-selinuxpermissive2 spec: kernelArguments: - enforcing=03创建新机器配置:

$ oc create -f 05-worker-kernelarg-selinuxpermissive.yaml

检查机器配置以查看是否添加了新配置:

$ oc get MachineConfig

输出示例

NAME GENERATEDBYCONTROLLER IGNITIONVERSION AGE 00-master 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m 00-worker 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m 01-master-container-runtime 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m 01-master-kubelet 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m 01-worker-container-runtime 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m 01-worker-kubelet 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m 05-worker-kernelarg-selinuxpermissive 3.2.0 105s 99-master-generated-registries 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m 99-master-ssh 3.2.0 40m 99-worker-generated-registries 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m 99-worker-ssh 3.2.0 40m rendered-master-23e785de7587df95a4b517e0647e5ab7 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m rendered-worker-5d596d9293ca3ea80c896a1191735bb1 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m

检查节点:

$ oc get nodes

输出示例

NAME STATUS ROLES AGE VERSION ip-10-0-136-161.ec2.internal Ready worker 28m v1.23.0 ip-10-0-136-243.ec2.internal Ready master 34m v1.23.0 ip-10-0-141-105.ec2.internal Ready,SchedulingDisabled worker 28m v1.23.0 ip-10-0-142-249.ec2.internal Ready master 34m v1.23.0 ip-10-0-153-11.ec2.internal Ready worker 28m v1.23.0 ip-10-0-153-150.ec2.internal Ready master 34m v1.23.0

您可以发现,在应用更改时每个 worker 节点上的调度都会被禁用。

前往其中一个 worker 节点并列出内核命令行参数(主机上的

/proc/cmdline中),以检查内核参数确实已发挥作用:$ oc debug node/ip-10-0-141-105.ec2.internal

输出示例

Starting pod/ip-10-0-141-105ec2internal-debug ... To use host binaries, run `chroot /host` sh-4.2# cat /host/proc/cmdline BOOT_IMAGE=/ostree/rhcos-... console=tty0 console=ttyS0,115200n8 rootflags=defaults,prjquota rw root=UUID=fd0... ostree=/ostree/boot.0/rhcos/16... coreos.oem.id=qemu coreos.oem.id=ec2 ignition.platform.id=ec2 enforcing=0 sh-4.2# exit

您应看到

enforcing=0参数已添加至其他内核参数。

4.2.4. 在 RHCOS 上启用带有内核参数的多路径

Red Hat Enterprise Linux CoreOS (RHCOS) 支持主磁盘上的多路径,允许对硬件故障进行更强大的弹性,以实现更高的主机可用性。通过机器配置激活多路径,提供安装后支持。

对于在 OpenShift Container Platform 4.8 或更高版本中置备的节点,推荐在安装过程中启用多路径。在任何 I/O 到未优化路径会导致 I/O 系统错误的设置中,您必须在安装时启用多路径。有关在安装过程中启用多路径的更多信息,请参阅在裸机上安装中的 "使用 RHCOS 上内核参数启用多路径"。

在 IBM Z 和 LinuxONE 中,您只能在在安装过程中为它配置集群时启用多路径。如需更多信息,请参阅在 IBM Z 和 LinuxONE 上安装使用 z/VM 的集群"安装 RHCOS 并启动 OpenShift Container Platform bootstrap 过程"。

先决条件

- 您有一个正在运行的 OpenShift Container Platform 集群,它使用版本 4.7 或更高版本。

- 以具有管理特权的用户身份登录集群。

- 您已确认为多路径启用了磁盘。只有通过 HBA 适配器连接到 SAN 的主机上才支持多路径。

流程

要在 control plane 节点上启用多路径安装后:

创建机器配置文件,如

99-master-kargs-mpath.yaml,该文件指示集群添加master标签并标识多路径内核参数,例如:apiVersion: machineconfiguration.openshift.io/v1 kind: MachineConfig metadata: labels: machineconfiguration.openshift.io/role: "master" name: 99-master-kargs-mpath spec: kernelArguments: - 'rd.multipath=default' - 'root=/dev/disk/by-label/dm-mpath-root'

在 worker 节点上启用多路径安装后:

创建机器配置文件,如

99-worker-kargs-mpath.yaml,该文件指示集群添加worker标签并标识多路径内核参数,例如:apiVersion: machineconfiguration.openshift.io/v1 kind: MachineConfig metadata: labels: machineconfiguration.openshift.io/role: "worker" name: 99-worker-kargs-mpath spec: kernelArguments: - 'rd.multipath=default' - 'root=/dev/disk/by-label/dm-mpath-root'

使用之前创建的 master 或 worker YAML 文件创建新机器配置:

$ oc create -f ./99-worker-kargs-mpath.yaml

检查机器配置以查看是否添加了新配置:

$ oc get MachineConfig

输出示例

NAME GENERATEDBYCONTROLLER IGNITIONVERSION AGE 00-master 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m 00-worker 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m 01-master-container-runtime 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m 01-master-kubelet 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m 01-worker-container-runtime 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m 01-worker-kubelet 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m 99-master-generated-registries 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m 99-master-ssh 3.2.0 40m 99-worker-generated-registries 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m 99-worker-kargs-mpath 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 105s 99-worker-ssh 3.2.0 40m rendered-master-23e785de7587df95a4b517e0647e5ab7 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m rendered-worker-5d596d9293ca3ea80c896a1191735bb1 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m

检查节点:

$ oc get nodes

输出示例

NAME STATUS ROLES AGE VERSION ip-10-0-136-161.ec2.internal Ready worker 28m v1.23.0 ip-10-0-136-243.ec2.internal Ready master 34m v1.23.0 ip-10-0-141-105.ec2.internal Ready,SchedulingDisabled worker 28m v1.23.0 ip-10-0-142-249.ec2.internal Ready master 34m v1.23.0 ip-10-0-153-11.ec2.internal Ready worker 28m v1.23.0 ip-10-0-153-150.ec2.internal Ready master 34m v1.23.0

您可以发现,在应用更改时每个 worker 节点上的调度都会被禁用。

前往其中一个 worker 节点并列出内核命令行参数(主机上的

/proc/cmdline中),以检查内核参数确实已发挥作用:$ oc debug node/ip-10-0-141-105.ec2.internal

输出示例

Starting pod/ip-10-0-141-105ec2internal-debug ... To use host binaries, run `chroot /host` sh-4.2# cat /host/proc/cmdline ... rd.multipath=default root=/dev/disk/by-label/dm-mpath-root ... sh-4.2# exit

您应看到添加的内核参数。

其他资源

- 有关在安装过程中启用多路径的更多信息,请参阅在 RHCOS 上启用使用内核参数的多路径。

4.3. 启用 Linux 控制组版本 2(cgroups v2)

您可以使用机器配置在集群中的特定节点上启用 Linux 控制组群版本 2 (cgroups v2)。用于启用 cgroups v2 的 OpenShift Container Platform 进程会禁用所有 cgroup 版本 1 控制器和层次结构。

OpenShift Container Platform cgroup 版本 2 功能是一个开发者预览(Developer Preview)功能,目前还不被红帽支持。

先决条件

- 您有一个正在运行的 OpenShift Container Platform 集群,它使用版本 4.10 或更高版本。

- 以具有管理特权的用户身份登录集群。

您有要配置的节点的

node-role.kubernetes.io值。$ oc describe node <node-name>

输出示例

Name: ci-ln-v05w5m2-72292-5s9ht-worker-a-r6fpg Roles: worker Labels: beta.kubernetes.io/arch=amd64 beta.kubernetes.io/instance-type=n1-standard-4 beta.kubernetes.io/os=linux failure-domain.beta.kubernetes.io/region=us-central1 failure-domain.beta.kubernetes.io/zone=us-central1-a kubernetes.io/arch=amd64 kubernetes.io/hostname=ci-ln-v05w5m2-72292-5s9ht-worker-a-r6fpg kubernetes.io/os=linux node-role.kubernetes.io/worker= 1 #...- 1

- 这个值是您需要的节点角色。

流程

在节点上启用 cgroup v2:

创建机器配置文件 YAML,如

worker-cgroups-v2.yaml:apiVersion: machineconfiguration.openshift.io/v1 kind: MachineConfig metadata: labels: machineconfiguration.openshift.io/role: "worker" 1 name: worker-enable-cgroups-v2 spec: kernelArguments: - systemd.unified_cgroup_hierarchy=1 2 - cgroup_no_v1="all" 3创建新机器配置:

$ oc create -f worker-enable-cgroups-v2.yaml

检查机器配置以查看是否添加了新配置:

$ oc get MachineConfig

输出示例

NAME GENERATEDBYCONTROLLER IGNITIONVERSION AGE 00-master 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m 00-worker 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m 01-master-container-runtime 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m 01-master-kubelet 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m 01-worker-container-runtime 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m 01-worker-kubelet 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m 99-master-generated-registries 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m 99-master-ssh 3.2.0 40m 99-worker-generated-registries 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m 99-worker-ssh 3.2.0 40m rendered-master-23e785de7587df95a4b517e0647e5ab7 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m rendered-worker-5d596d9293ca3ea80c896a1191735bb1 52dd3ba6a9a527fc3ab42afac8d12b693534c8c9 3.2.0 33m worker-enable-cgroups-v2 3.2.0 10s

检查节点,以查看每个受影响节点上的调度是否已禁用。这表示要应用更改:

$ oc get nodes

输出示例

NAME STATUS ROLES AGE VERSION ci-ln-fm1qnwt-72292-99kt6-master-0 Ready master 58m v1.23.0 ci-ln-fm1qnwt-72292-99kt6-master-1 Ready master 58m v1.23.0 ci-ln-fm1qnwt-72292-99kt6-master-2 Ready master 58m v1.23.0 ci-ln-fm1qnwt-72292-99kt6-worker-a-h5gt4 Ready,SchedulingDisabled worker 48m v1.23.0 ci-ln-fm1qnwt-72292-99kt6-worker-b-7vtmd Ready worker 48m v1.23.0 ci-ln-fm1qnwt-72292-99kt6-worker-c-rhzkv Ready worker 48m v1.23.0

节点返回

Ready状态后,您可以通过检查节点上是否存在sys/fs/cgroup.controllers文件来验证 cgroup v2 是否已启用。此文件由 cgroup v2 创建。为该节点启动一个 debug 会话:

$ oc debug node/<node_name>

找到

sys/fs/cgroup/cgroup.controllers文件。如果存在这个文件,则在该节点上启用了 cgroup v2。输出示例

cgroup.controllers cgroup.stat cpuset.cpus.effective io.stat pids cgroup.max.depth cgroup.subtree_control cpuset.mems.effective kubepods.slice system.slice cgroup.max.descendants cgroup.threads init.scope memory.pressure user.slice cgroup.procs cpu.pressure io.pressure memory.stat

其他资源

- 有关在安装过程中启用 cgroups v2 的详情,请参考安装过程的 安装配置参数部分中的可选参数表。

4.3.1. 在节点中添加实时内核

一些 OpenShift Container Platform 工作负载需要高度确定性。虽然 Linux 不是实时操作系统,但 Linux 实时内核包含一个抢占调度程序,它为操作系统提供实时特征。

如果您的 OpenShift Container Platform 工作负载需要这些实时特征,您可以将机器切换到 Linux 实时内核。对于 OpenShift Container Platform,4.10,您可以使用 MachineConfig 对象进行这个切换。虽然进行这个切换非常简单(只需要把机器配置的 kernelType 设置为 realtime),但进行更改前需要注意:

- 目前,实时内核只支持在 worker 节点上运行,且只支持无线电访问网络(RAN)使用。

- 使用为 Red Hat Enterprise Linux for Real Time 8 认证系统的裸机安装完全支持以下步骤。

- OpenShift Container Platform 中的实时支持仅限于特定的订阅。

- 以下流程也支持与 Google Cloud Platform 搭配使用。

先决条件

- 有一个正在运行的 OpenShift Container Platform 集群(版本 4.4 或更高版本)。

- 以具有管理特权的用户身份登录集群。

流程

为实时内核创建一个机器配置:创建一个 YAML 文件(例如,

99-worker-realtime.yaml),其中包含一个realtime内核类型的MachineConfig对象。本例告诉集群在所有 worker 节点中使用实时内核:$ cat << EOF > 99-worker-realtime.yaml apiVersion: machineconfiguration.openshift.io/v1 kind: MachineConfig metadata: labels: machineconfiguration.openshift.io/role: "worker" name: 99-worker-realtime spec: kernelType: realtime EOF将机器配置添加到集群。键入以下内容将机器配置添加到集群中:

$ oc create -f 99-worker-realtime.yaml

检查实时内核: 每当受影响节点重新引导后,登录到集群,并运行以下命令来确保您配置的节点组中使用实时内核替换了常规内核:

$ oc get nodes

输出示例

NAME STATUS ROLES AGE VERSION ip-10-0-143-147.us-east-2.compute.internal Ready worker 103m v1.23.0 ip-10-0-146-92.us-east-2.compute.internal Ready worker 101m v1.23.0 ip-10-0-169-2.us-east-2.compute.internal Ready worker 102m v1.23.0

$ oc debug node/ip-10-0-143-147.us-east-2.compute.internal

输出示例

Starting pod/ip-10-0-143-147us-east-2computeinternal-debug ... To use host binaries, run `chroot /host` sh-4.4# uname -a Linux <worker_node> 4.18.0-147.3.1.rt24.96.el8_1.x86_64 #1 SMP PREEMPT RT Wed Nov 27 18:29:55 UTC 2019 x86_64 x86_64 x86_64 GNU/Linux内核名称包含

rt和 "PREMPT RT" 来表示这是一个实时内核。要返回常规内核,请删除

MachineConfig对象:$ oc delete -f 99-worker-realtime.yaml

4.3.2. 配置 journald 设置

如果您需要在 OpenShift Container Platform 节点上配置 journald 服务设置,您可以修改适当的配置文件并将该文件作为机器配置传递给适当的节点池。

此流程描述了如何修改 /etc/systemd/journald.conf 文件中的 journald 限制设置并将其应用到 worker 节点。有关如何使用该文件的详情,请查看 journald.conf 手册页。

先决条件

- 有一个正在运行的 OpenShift Container Platform 集群。

- 以具有管理特权的用户身份登录集群。

流程

创建一个 Butane 配置文件

40-worker-custom-journald.bu,其中包含带有所需设置的/etc/systemd/journald.conf文件。注意有关 Butane 的信息,请参阅"使用 Butane 创建机器配置"。

variant: openshift version: 4.10.0 metadata: name: 40-worker-custom-journald labels: machineconfiguration.openshift.io/role: worker storage: files: - path: /etc/systemd/journald.conf mode: 0644 overwrite: true contents: inline: | # Disable rate limiting RateLimitInterval=1s RateLimitBurst=10000 Storage=volatile Compress=no MaxRetentionSec=30s使用 Butane 生成

MachineConfig对象文件40-worker-custom-journald.yaml,包含要发送到 worker 节点的配置:$ butane 40-worker-custom-journald.bu -o 40-worker-custom-journald.yaml

将机器配置应用到池:

$ oc apply -f 40-worker-custom-journald.yaml

检查是否应用新机器配置,并且节点是否处于降级状态。它可能需要几分钟时间。worker 池将显示更新进行中,每个节点都成功应用了新的机器配置:

$ oc get machineconfigpool NAME CONFIG UPDATED UPDATING DEGRADED MACHINECOUNT READYMACHINECOUNT UPDATEDMACHINECOUNT DEGRADEDMACHINECOUNT AGE master rendered-master-35 True False False 3 3 3 0 34m worker rendered-worker-d8 False True False 3 1 1 0 34m

要检查是否应用了更改,您可以登录到 worker 节点:

$ oc get node | grep worker ip-10-0-0-1.us-east-2.compute.internal Ready worker 39m v0.0.0-master+$Format:%h$ $ oc debug node/ip-10-0-0-1.us-east-2.compute.internal Starting pod/ip-10-0-141-142us-east-2computeinternal-debug ... ... sh-4.2# chroot /host sh-4.4# cat /etc/systemd/journald.conf # Disable rate limiting RateLimitInterval=1s RateLimitBurst=10000 Storage=volatile Compress=no MaxRetentionSec=30s sh-4.4# exit

其他资源

4.3.3. 为 RHCOS 添加扩展

RHCOS 是基于容器的最小 RHEL 操作系统,旨在为所有平台的 OpenShift Container Platform 集群提供一组通用的功能。通常不建议在 RHCOS 系统中添加软件软件包,但 MCO 提供了一个 extensions(扩展) 功能,您可以使用 MCO 为 RHCOS 节点添加一组最小的功能。

目前,提供了以下扩展程序:

-

usbguard:添加

usbguard扩展可保护 RHCOS 系统不受入侵 USB 设备的攻击。详情请查看 USBGuard。

以下流程描述了如何使用机器配置为 RHCOS 节点添加一个或多个扩展。

先决条件

- 有一个正在运行的 OpenShift Container Platform 集群(版本 4.6 或更高版本)。

- 以具有管理特权的用户身份登录集群。

流程

为扩展创建机器配置:创建一个 YAML 文件(如

80-extensions.yaml),其中包含MachineConfigextensions对象。本例告诉集群添加usbguard扩展。$ cat << EOF > 80-extensions.yaml apiVersion: machineconfiguration.openshift.io/v1 kind: MachineConfig metadata: labels: machineconfiguration.openshift.io/role: worker name: 80-worker-extensions spec: config: ignition: version: 3.2.0 extensions: - usbguard EOF将机器配置添加到集群。键入以下内容将机器配置添加到集群中:

$ oc create -f 80-extensions.yaml

这会将所有 worker 节点设置为安装

usbguard的 rpm 软件包。检查是否应用了扩展:

$ oc get machineconfig 80-worker-extensions

输出示例

NAME GENERATEDBYCONTROLLER IGNITIONVERSION AGE 80-worker-extensions 3.2.0 57s

检查是否应用新机器配置,并且节点是否处于降级状态。它可能需要几分钟时间。worker 池将显示更新进行中,每台机器都成功应用了新机器配置:

$ oc get machineconfigpool

输出示例

NAME CONFIG UPDATED UPDATING DEGRADED MACHINECOUNT READYMACHINECOUNT UPDATEDMACHINECOUNT DEGRADEDMACHINECOUNT AGE master rendered-master-35 True False False 3 3 3 0 34m worker rendered-worker-d8 False True False 3 1 1 0 34m

检查扩展。要检查是否应用了扩展,请运行:

$ oc get node | grep worker

输出示例

NAME STATUS ROLES AGE VERSION ip-10-0-169-2.us-east-2.compute.internal Ready worker 102m v1.23.0

$ oc debug node/ip-10-0-169-2.us-east-2.compute.internal

输出示例

... To use host binaries, run `chroot /host` sh-4.4# chroot /host sh-4.4# rpm -q usbguard usbguard-0.7.4-4.el8.x86_64.rpm

4.3.4. 在机器配置清单中载入自定义固件 Blob

因为 /usr/lib 中固件 Blob 的默认位置是只读的,所以您可以通过更新搜索路径来查找自定义固件 Blob。这可让您在 RHCOS 不管理 blob 时载入机器配置清单中的本地固件 Blob。

流程

创建 Butane 配置文件

98-worker-firmware-blob.bu,它会更新搜索路径,以便其为 root 所有且对本地存储可写。以下示例将本地工作站的自定义 blob 文件放在/var/lib/firmware下的节点上。注意有关 Butane 的信息,请参阅"使用 Butane 创建机器配置"。

自定义固件 blob 的 Butane 配置文件

variant: openshift version: 4.10.0 metadata: labels: machineconfiguration.openshift.io/role: worker name: 98-worker-firmware-blob storage: files: - path: /var/lib/firmware/<package_name> 1 contents: local: <package_name> 2 mode: 0644 3 openshift: kernel_arguments: - 'firmware_class.path=/var/lib/firmware' 4运行 Butane 生成

MachineConfig对象文件,该文件使用名为98-worker-firmware-blob.yaml的本地工作站中的固件 blob 副本。固件 blob 包含要传送到节点的配置。以下示例使用--files-dir选项指定工作站上本地文件或目录所在的目录:$ butane 98-worker-firmware-blob.bu -o 98-worker-firmware-blob.yaml --files-dir <directory_including_package_name>

通过两种方式之一将配置应用到节点:

-

如果集群还没有运行,在生成清单文件后,将

MachineConfig对象文件添加到<installation_directory>/openshift目录中,然后继续创建集群。 如果集群已在运行,请应用该文件:

$ oc apply -f 98-worker-firmware-blob.yaml

已为您创建一个

MachineConfig对象 YAML 文件,以完成机器的配置。

-

如果集群还没有运行,在生成清单文件后,将

-

如果将来需要更新

MachineConfig对象,请保存 Butane 配置。

其他资源

4.4. 配置 MCO 相关的自定义资源

除了管理 MachineConfig 对象外,MCO 管理两个自定义资源(CR):KubeletConfig 和 ContainerRuntimeConfig。这些 CR 可让您更改节点级别的设置,这会影响到 Kubelet 和 CRI-O 容器运行时服务的行为。

4.4.1. 创建 KubeletConfig CRD 来编辑 kubelet 参数

kubelet 配置目前被序列化为 Ignition 配置,因此可以直接编辑。但是,在 Machine Config Controller (MCC) 中同时添加了新的 kubelet-config-controller 。这可让您使用 KubeletConfig 自定义资源 (CR) 来编辑 kubelet 参数。

因为 kubeletConfig 对象中的字段直接从上游 Kubernetes 传递给 kubelet,kubelet 会直接验证这些值。kubeletConfig 对象中的无效值可能会导致集群节点不可用。有关有效值,请参阅 Kubernetes 文档。

请考虑以下指导:

-

为每个机器配置池创建一个

KubeletConfigCR,带有该池需要更改的所有配置。如果要将相同的内容应用到所有池,则所有池仅需要一个KubeletConfigCR。 -

编辑现有的

KubeletConfigCR 以修改现有设置或添加新设置,而不是为每个更改创建一个 CR。建议您仅创建一个 CR 来修改不同的机器配置池,或用于临时更改,以便您可以恢复更改。 -

根据需要,创建多个

KubeletConfigCR,每个集群限制为 10。对于第一个KubeletConfigCR,Machine Config Operator (MCO) 会创建一个机器配置,并附带kubelet。对于每个后续 CR,控制器会创建另一个带有数字后缀的kubelet机器配置。例如,如果您有一个带有-2后缀的kubelet机器配置,则下一个kubelet机器配置会附加-3。

如果要删除机器配置,以相反的顺序删除它们,以避免超过限制。例如,在删除 kubelet-2 机器配置前删除 kubelet-3 机器配置。

如果您有一个带有 kubelet-9 后缀的机器配置,并且创建了另一个 KubeletConfig CR,则不会创建新的机器配置,即使少于 10 个 kubelet 机器配置。

KubeletConfig CR 示例

$ oc get kubeletconfig

NAME AGE set-max-pods 15m

显示 KubeletConfig 机器配置示例

$ oc get mc | grep kubelet

... 99-worker-generated-kubelet-1 b5c5119de007945b6fe6fb215db3b8e2ceb12511 3.2.0 26m ...

以下流程演示了如何配置 worker 节点上的每个节点的最大 pod 数量。

先决条件

为您要配置的节点类型获取与静态

MachineConfigPoolCR 关联的标签。执行以下步骤之一:查看机器配置池:

$ oc describe machineconfigpool <name>

例如:

$ oc describe machineconfigpool worker

输出示例

apiVersion: machineconfiguration.openshift.io/v1 kind: MachineConfigPool metadata: creationTimestamp: 2019-02-08T14:52:39Z generation: 1 labels: custom-kubelet: set-max-pods 1- 1

- 如果添加了标签,它会出现在

labels下。

如果标签不存在,则添加一个键/值对:

$ oc label machineconfigpool worker custom-kubelet=set-max-pods

流程

查看您可以选择的可用机器配置对象:

$ oc get machineconfig

默认情况下,与 kubelet 相关的配置为

01-master-kubelet和01-worker-kubelet。检查每个节点的最大 pod 的当前值:

$ oc describe node <node_name>

例如:

$ oc describe node ci-ln-5grqprb-f76d1-ncnqq-worker-a-mdv94

在

Allocatable小节中找到value: pods: <value>:输出示例

Allocatable: attachable-volumes-aws-ebs: 25 cpu: 3500m hugepages-1Gi: 0 hugepages-2Mi: 0 memory: 15341844Ki pods: 250

通过创建一个包含 kubelet 配置的自定义资源文件,设置 worker 节点上的每个节点的最大 pod:

apiVersion: machineconfiguration.openshift.io/v1 kind: KubeletConfig metadata: name: set-max-pods spec: machineConfigPoolSelector: matchLabels: custom-kubelet: set-max-pods 1 kubeletConfig: maxPods: 500 2注意kubelet 与 API 服务器进行交互的频率取决于每秒的查询数量 (QPS) 和 burst 值。如果每个节点上运行的 pod 数量有限,使用默认值(

kubeAPIQPS为50,kubeAPIBurst为100)就可以。如果节点上有足够 CPU 和内存资源,则建议更新 kubelet QPS 和 burst 速率。apiVersion: machineconfiguration.openshift.io/v1 kind: KubeletConfig metadata: name: set-max-pods spec: machineConfigPoolSelector: matchLabels: custom-kubelet: set-max-pods kubeletConfig: maxPods: <pod_count> kubeAPIBurst: <burst_rate> kubeAPIQPS: <QPS>为带有标签的 worker 更新机器配置池:

$ oc label machineconfigpool worker custom-kubelet=large-pods

创建

KubeletConfig对象:$ oc create -f change-maxPods-cr.yaml

验证

KubeletConfig对象是否已创建:$ oc get kubeletconfig

输出示例

NAME AGE set-max-pods 15m

根据集群中的 worker 节点数量,等待每个 worker 节点被逐个重启。对于有 3 个 worker 节点的集群,这个过程可能需要大约 10 到 15 分钟。

验证更改是否已应用到节点:

在 worker 节点上检查

maxPods值已更改:$ oc describe node <node_name>

找到

Allocatable小节:... Allocatable: attachable-volumes-gce-pd: 127 cpu: 3500m ephemeral-storage: 123201474766 hugepages-1Gi: 0 hugepages-2Mi: 0 memory: 14225400Ki pods: 500 1 ...- 1

- 在本例中,

pods参数应报告您在KubeletConfig对象中设置的值。

验证

KubeletConfig对象中的更改:$ oc get kubeletconfigs set-max-pods -o yaml

这应该显示

True状态和type:Success,如下例所示:spec: kubeletConfig: maxPods: 500 machineConfigPoolSelector: matchLabels: custom-kubelet: set-max-pods status: conditions: - lastTransitionTime: "2021-06-30T17:04:07Z" message: Success status: "True" type: Success

4.4.2. 创建 ContainerRuntimeConfig CR 以编辑 CRI-O 参数

您可以为与特定机器配置池(MCP)关联的节点更改与 OpenShift Container Platform CRI-O 运行时关联的一些设置。通过使用 ContainerRuntimeConfig 自定义资源(CR),您可以设置配置值并添加一个标签以匹配 MCP。然后,MCO 会使用更新的值重建关联节点上的 crio.conf 和 storage.conf 配置文件。

要使用 ContainerRuntimeConfig CR 恢复实现的更改,您必须删除 CR。从机器配置池中删除标签不会恢复更改。

您可以使用 ContainerRuntimeConfig CR 修改以下设置:

-

PIDs limit:

pidsLimit参数设置 CRI-Opids_limit参数,这是容器中允许的最大进程数。默认为 1024(pids_limit = 1024)。 -

日志级别:

logLevel参数设置 CRI-Olog_level参数,即日志消息的详细程度。默认为info(log_level = info)。其他选项包括fatal、panic、error、warn、debug和trace。 -

Overlay 大小:

overlaySize参数设置 CRI-O Overlay 存储驱动程序size参数,这是容器镜像的最大大小。 -

最大日志大小:

logSizeMax参数设置 CRI-Olog_size_max参数,这是容器日志文件允许的最大值。默认为没有限制(log_size_max = -1)。如果设置为正数,则必须至少小于 ConMon 读取缓冲的 8192。conMon 是一个监控单个容器管理器(如 Podman 或 CRI-O)与 OCI 运行时(如 runc 或 crun)之间的通信的程序。

您应该为每个机器配置池有一个ContainerRuntimeConfig CR,并为该池分配所有配置更改。如果要将相同的内容应用到所有池,则所有池只需要 oneContainerRuntimeConfig CR。

您应该编辑现有的 ContainerRuntimeConfig CR,以修改现有设置或添加新设置,而不是为每个更改创建新 CR。建议您只创建一个新的 ContainerRuntimeConfig CR 来修改不同的机器配置池,或者用于临时的更改,以便您可以恢复更改。

您可以根据需要创建多个 ContainerRuntimeConfig CR,每个集群的限制为 10。对于第一个 ContainerRuntimeConfig CR,MCO 会创建一个机器配置并附加 containerruntime。对于每个后续 CR,控制器会创建一个带有数字后缀的新 containerruntime 机器配置。例如,如果您有一个带有 -2 后缀的 containerruntime 机器配置,则下一个 containerruntime 机器配置会附加 -3。

如果要删除机器配置,应该以相反的顺序删除它们,以避免超过限制。例如,您应该在删除 containerruntime-2 机器配置前删除 containerruntime-3 机器配置。

如果您的机器配置带有 containerruntime-9 后缀,并且创建了 anotherContainerRuntimeConfig CR,则不会创建新的机器配置,即使少于 10 个 containerruntime 机器配置。

显示多个 ContainerRuntimeConfig CR 示例

$ oc get ctrcfg

输出示例

NAME AGE ctr-pid 24m ctr-overlay 15m ctr-level 5m45s

显示多个 containerruntime 机器配置示例

$ oc get mc | grep container

输出示例

... 01-master-container-runtime b5c5119de007945b6fe6fb215db3b8e2ceb12511 3.2.0 57m ... 01-worker-container-runtime b5c5119de007945b6fe6fb215db3b8e2ceb12511 3.2.0 57m ... 99-worker-generated-containerruntime b5c5119de007945b6fe6fb215db3b8e2ceb12511 3.2.0 26m 99-worker-generated-containerruntime-1 b5c5119de007945b6fe6fb215db3b8e2ceb12511 3.2.0 17m 99-worker-generated-containerruntime-2 b5c5119de007945b6fe6fb215db3b8e2ceb12511 3.2.0 7m26s ...

以下示例将 pids_limit 增加到 2048,将 log_level 设置为 debug,将覆盖大小设置为 8 GB,并将 log_size_max 设置为无限:

ContainerRuntimeConfig CR 示例

apiVersion: machineconfiguration.openshift.io/v1

kind: ContainerRuntimeConfig

metadata:

name: overlay-size

spec:

machineConfigPoolSelector:

matchLabels:

pools.operator.machineconfiguration.openshift.io/worker: '' 1

containerRuntimeConfig:

pidsLimit: 2048 2

logLevel: debug 3

overlaySize: 8G 4

logSizeMax: "-1" 5

流程

使用 ContainerRuntimeConfig CR 更改 CRI-O 设置:

为

ContainerRuntimeConfigCR 创建 YAML 文件:apiVersion: machineconfiguration.openshift.io/v1 kind: ContainerRuntimeConfig metadata: name: overlay-size spec: machineConfigPoolSelector: matchLabels: pools.operator.machineconfiguration.openshift.io/worker: '' 1 containerRuntimeConfig: 2 pidsLimit: 2048 logLevel: debug overlaySize: 8G logSizeMax: "-1"创建

ContainerRuntimeConfigCR:$ oc create -f <file_name>.yaml

验证是否已创建 CR:

$ oc get ContainerRuntimeConfig

输出示例

NAME AGE overlay-size 3m19s

检查是否创建了新的

containerruntime机器配置:$ oc get machineconfigs | grep containerrun

输出示例

99-worker-generated-containerruntime 2c9371fbb673b97a6fe8b1c52691999ed3a1bfc2 3.2.0 31s

监控机器配置池,直到所有系统都显示为 ready 状态:

$ oc get mcp worker

输出示例

NAME CONFIG UPDATED UPDATING DEGRADED MACHINECOUNT READYMACHINECOUNT UPDATEDMACHINECOUNT DEGRADEDMACHINECOUNT AGE worker rendered-worker-169 False True False 3 1 1 0 9h

验证设置是否在 CRI-O 中应用:

打开到机器配置池中节点的

oc debug会话,并运行chroot /host。$ oc debug node/<node_name>

sh-4.4# chroot /host

验证

crio.conf文件中的更改:sh-4.4# crio config | egrep 'log_level|pids_limit|log_size_max'

输出示例

pids_limit = 2048 log_size_max = -1 log_level = "debug"

验证 'storage.conf' 文件中的更改:

sh-4.4# head -n 7 /etc/containers/storage.conf

输出示例

[storage] driver = "overlay" runroot = "/var/run/containers/storage" graphroot = "/var/lib/containers/storage" [storage.options] additionalimagestores = [] size = "8G"

4.4.3. 使用 CRI-O 为 Overlay 设置默认的最大容器根分区大小

每个容器的根分区显示底层主机的所有可用磁盘空间。按照以下说明,为所有容器的 root 磁盘设置最大分区大小。

要配置最大 Overlay 大小,以及其他 CRI-O 选项,如日志级别和 PID 限制,您可以创建以下 ContainerRuntimeConfig 自定义资源定义(CRD):

apiVersion: machineconfiguration.openshift.io/v1

kind: ContainerRuntimeConfig

metadata:

name: overlay-size

spec:

machineConfigPoolSelector:

matchLabels:

custom-crio: overlay-size

containerRuntimeConfig:

pidsLimit: 2048

logLevel: debug

overlaySize: 8G流程

创建配置对象:

$ oc apply -f overlaysize.yml

要将新的 CRI-O 配置应用到 worker 节点,请编辑 worker 机器配置池:

$ oc edit machineconfigpool worker

根据在

ContainerRuntimeConfigCRD 中设置的matchLabels名称添加custom-crio标签:apiVersion: machineconfiguration.openshift.io/v1 kind: MachineConfigPool metadata: creationTimestamp: "2020-07-09T15:46:34Z" generation: 3 labels: custom-crio: overlay-size machineconfiguration.openshift.io/mco-built-in: ""保存更改,然后查看机器配置:

$ oc get machineconfigs

新的

99-worker-generated-containerruntime和rendered-worker-xyz对象被创建:输出示例

99-worker-generated-containerruntime 4173030d89fbf4a7a0976d1665491a4d9a6e54f1 3.2.0 7m42s rendered-worker-xyz 4173030d89fbf4a7a0976d1665491a4d9a6e54f1 3.2.0 7m36s

创建这些对象后,监控机器配置池以了解要应用的更改:

$ oc get mcp worker

worker 节点将

UPDATING显示为True,以及机器数量、更新的数字和其他详情:输出示例

NAME CONFIG UPDATED UPDATING DEGRADED MACHINECOUNT READYMACHINECOUNT UPDATEDMACHINECOUNT DEGRADEDMACHINECOUNT AGE worker rendered-worker-xyz False True False 3 2 2 0 20h

完成后,worker 节点会从

UPDATING转换回False,UPDATEDMACHINECOUNT数与MACHINECOUNT数匹配:输出示例

NAME CONFIG UPDATED UPDATING DEGRADED MACHINECOUNT READYMACHINECOUNT UPDATEDMACHINECOUNT DEGRADEDMACHINECOUNT AGE worker rendered-worker-xyz True False False 3 3 3 0 20h

查看 worker 机器,您会看到新的 8 GB 最大大小配置适用于所有 worker:

输出示例

head -n 7 /etc/containers/storage.conf [storage] driver = "overlay" runroot = "/var/run/containers/storage" graphroot = "/var/lib/containers/storage" [storage.options] additionalimagestores = [] size = "8G"在容器内,您会看到 root 分区现在为 8 GB:

输出示例

~ $ df -h Filesystem Size Used Available Use% Mounted on overlay 8.0G 8.0K 8.0G 0% /

第 5 章 安装后集群任务

安装 OpenShift Container Platform 后,您可以按照自己的要求进一步扩展和自定义集群。

5.1. 可用的集群自定义

大多数集群配置和自定义在 OpenShift Container Platform 集群部署后完成。有若干配置资源可用。

如果在 IBM Z 上安装集群,则不是所有功能都可用。

您可以修改配置资源来配置集群的主要功能,如镜像 registry、网络配置、镜像构建操作以及用户身份供应商。

如需设置这些资源的当前信息,请使用 oc explain 命令,如 oc explain builds --api-version=config.openshift.io/v1

5.1.1. 集群配置资源

所有集群配置资源都作用于全局范围(而非命名空间),且命名为 cluster。

| 资源名称 | 描述 |

|---|---|

|

| 提供 API 服务器配置,如证书和证书颁发机构。 |

|

| 控制集群的身份提供程序和身份验证配置。 |

|

| 控制集群中所有构建的默认和强制配置。 |

|

| 配置 Web 控制台界面的行为,包括注销行为。 |

|

| 启用 FeatureGates,以便您能使用技术预览功能。 |

|

| 配置应如何对待特定的镜像 registry(允许、禁用、不安全、CA 详情)。 |

|

| 与路由相关的配置详情,如路由 的默认域。 |

|

| 配置用户身份供应商,以及与内部 OAuth 服务器流程相关的其他行为。 |

|

| 配置项目的创建方式,包括项目模板。 |

|

| 定义需要外部网络访问的组件要使用的代理。注意:目前不是所有组件都会消耗这个值。 |

|

| 配置 调度程序行为,如配置集和默认节点选择器。 |

5.1.2. Operator 配置资源

这些配置资源是集群范围的实例,即 cluster,控制归特定 Operator 所有的特定组件的行为。

| 资源名称 | 描述 |

|---|---|

|

| 控制控制台外观,如品牌定制 |

|

| 配置 OpenShift 镜像 registry 设置,如公共路由、日志级别、代理设置、资源约束、副本数和存储类型。 |

|

| 配置 Samples Operator,以控制在集群上安装哪些镜像流和模板示例。 |

5.1.3. 其他配置资源

这些配置资源代表一个特定组件的单一实例。在有些情况下,您可以通过创建多个资源实例来请求多个实例。在其他情况下,Operator 只消耗指定命名空间中的特定资源实例名称。如需有关如何和何时创建其他资源实例的详情,请参考具体组件的文档。

| 资源名称 | 实例名称 | 命名空间 | 描述 |

|---|---|---|---|

|

|

|

| 控制 Alertmanager 部署参数。 |

|

|

|

| 配置 Ingress Operator 行为,如域、副本数、证书和控制器放置。 |

5.1.4. 信息资源

可以使用这些资源检索集群信息。有些配置可能需要您直接编辑这些资源。

| 资源名称 | 实例名称 | 描述 |

|---|---|---|

|

|

|

在 OpenShift Container Platform 4.10 中,不得自定义生产集群的 |

|

|

| 无法修改集群的 DNS 设置。您可以查看 DNS Operator 状态。 |

|

|

| 允许集群与其云供应商交互的配置详情。 |

|

|

| 无法在安装后修改集群网络。要自定义您的网络,请遵循相关的流程在安装过程中自定义网络。 |

5.2. 更新全局集群 pull secret

您可以通过替换当前的 pull secret 或附加新的 pull secret 来更新集群的全局 pull secret。

当用户使用单独的 registry 存储镜像而不使用安装过程中的 registry时,需要这个过程。

先决条件

-

您可以使用具有

cluster-admin角色的用户访问集群。

流程

可选: 要将新的 pull secret 附加到现有 pull secret 中,请完成以下步骤:

输入以下命令下载 pull secret:

$ oc get secret/pull-secret -n openshift-config --template='{{index .data ".dockerconfigjson" | base64decode}}' ><pull_secret_location> 1- 1

- 提供 pull secret 文件的路径。

输入以下命令来添加新 pull secret:

$ oc registry login --registry="<registry>" \ 1 --auth-basic="<username>:<password>" \ 2 --to=<pull_secret_location> 3

另外,您可以对 pull secret 文件执行手动更新。

输入以下命令为您的集群更新全局 pull secret:

$ oc set data secret/pull-secret -n openshift-config --from-file=.dockerconfigjson=<pull_secret_location> 1- 1

- 提供新 pull secret 文件的路径。

该更新将推广至所有节点,可能需要一些时间,具体取决于集群大小。

注意从 OpenShift Container Platform 4.7.4 开始,对全局 pull secret 的更改不再触发节点排空或重启。

5.3. 调整 worker 节点

如果您在部署过程中错误地定义了 worker 节点的大小,可以通过创建一个或多个新机器集来调整它们,先对它们进行扩展,并缩小原始的机器集,然后再删除它们。

5.3.1. 了解机器集和机器配置池之间的区别

MachineSet 对象描述了与云或机器供应商相关的 OpenShift Container Platform 节点。

MachineConfigPool 对象允许 MachineConfigController 组件在升级过程中定义并提供机器的状态。

MachineConfigPool 对象允许用户配置如何将升级应用到机器配置池中的 OpenShift Container Platform 节点。

NodeSelector 对象可以被一个到 MachineSet 对象的引用替换。

5.3.2. 手动扩展机器集

要在机器集中添加或删除机器实例,您可以手动扩展机器集。

这个指南与全自动的、安装程序置备的基础架构安装相关。自定义的、用户置备的基础架构安装没有机器集。

先决条件

-

安装 OpenShift Container Platform 集群和

oc命令行。 -

以具有

cluster-admin权限的用户身份登录oc。

流程

查看集群中的机器集:

$ oc get machinesets -n openshift-machine-api

机器集以

<clusterid>-worker-<aws-region-az>的形式列出。查看集群中的机器:

$ oc get machine -n openshift-machine-api

在您要删除的机器上设置注解:

$ oc annotate machine/<machine_name> -n openshift-machine-api machine.openshift.io/cluster-api-delete-machine="true"

运行以下命令来扩展计算机器集:

$ oc scale --replicas=2 machineset <machineset> -n openshift-machine-api

或者:

$ oc edit machineset <machineset> -n openshift-machine-api

提示您还可以应用以下 YAML 来扩展机器集:

apiVersion: machine.openshift.io/v1beta1 kind: MachineSet metadata: name: <machineset> namespace: openshift-machine-api spec: replicas: 2

您可以扩展或缩减计算机器。需要过几分钟以后新机器才可用。

重要默认情况下,机器控制器会尝试排空在机器上运行的节点,直到成功为止。在某些情况下,如错误配置了 pod 中断预算,排空操作可能无法成功。如果排空操作失败,机器控制器无法继续删除机器。

您可以通过在特定机器上注解

machine.openshift.io/exclude-node-draining来跳过排空节点。

验证

验证删除预期的机器:

$ oc get machines

5.3.3. 机器集删除策略

Random、Newest 和 Oldest 是三个支持的删除选项。默认值为 Random,表示在扩展机器时随机选择并删除机器。通过修改特定机器集,可以根据用例设置删除策略:

spec: deletePolicy: <delete_policy> replicas: <desired_replica_count>

无论删除策略是什么,都可通过在相关机器上添加 machine.openshift.io/cluster-api-delete-machine=true 注解来指定机器删除的优先级。

默认情况下,OpenShift Container Platform 路由器 Pod 部署在 worker 上。由于路由器需要访问某些集群资源(包括 Web 控制台),除非先重新放置了路由器 Pod,否则请不要将 worker 机器集扩展为 0。

当用户需要特定的服务必须运行在特定节点,在 worker 机器集进行缩减时需要忽略这些服务时,可以使用自定义机器集。这可防止服务被中断。

5.3.4. 创建默认的集群范围节点选择器

您可以组合使用 pod 上的默认集群范围节点选择器和节点上的标签,将集群中创建的所有 pod 限制到特定节点。

使用集群范围节点选择器时,如果您在集群中创建 pod,OpenShift Container Platform 会将默认节点选择器添加到 pod,并将该 pod 调度到具有匹配标签的节点。

您可以通过编辑调度程序 Operator 自定义资源(CR)来配置集群范围节点选择器。您可为节点、机器集或机器配置添加标签。将标签添加到机器集可确保节点或机器停机时,新节点具有标签。如果节点或机器停机,添加到节点或机器配置的标签不会保留。

您可以向 pod 添加额外的键/值对。但是,您无法为一个默认的键添加不同的值。

流程

添加默认的集群范围节点选择器:

编辑调度程序 Operator CR 以添加默认的集群范围节点选择器:

$ oc edit scheduler cluster

使用节点选择器的调度程序 Operator CR 示例

apiVersion: config.openshift.io/v1 kind: Scheduler metadata: name: cluster ... spec: defaultNodeSelector: type=user-node,region=east 1 mastersSchedulable: false- 1

- 使用适当的

<key>:<value>对添加节点选择器。

完成此更改后,请等待重新部署

openshift-kube-apiserver项目中的 pod。这可能需要几分钟。只有重新部署 pod 后,默认的集群范围节点选择器才会生效。通过使用机器集或直接编辑节点,为节点添加标签:

在创建节点时,使用机器集向由机器集管理的节点添加标签:

运行以下命令,将标签添加到

MachineSet对象中:$ oc patch MachineSet <name> --type='json' -p='[{"op":"add","path":"/spec/template/spec/metadata/labels", "value":{"<key>"="<value>","<key>"="<value>"}}]' -n openshift-machine-api 1- 1

- 为每个标识添加

<key>/<value>对。

例如:

$ oc patch MachineSet ci-ln-l8nry52-f76d1-hl7m7-worker-c --type='json' -p='[{"op":"add","path":"/spec/template/spec/metadata/labels", "value":{"type":"user-node","region":"east"}}]' -n openshift-machine-api提示您还可以应用以下 YAML 来向机器集中添加标签:

apiVersion: machine.openshift.io/v1beta1 kind: MachineSet metadata: name: <machineset> namespace: openshift-machine-api spec: template: spec: metadata: labels: region: "east" type: "user-node"使用

oc edit命令验证标签是否已添加到MachineSet对象中:例如:

$ oc edit MachineSet abc612-msrtw-worker-us-east-1c -n openshift-machine-api

MachineSet对象示例apiVersion: machine.openshift.io/v1beta1 kind: MachineSet ... spec: ... template: metadata: ... spec: metadata: labels: region: east type: user-node ...通过缩减至

0并扩展节点来重新部署与该机器集关联的节点:例如:

$ oc scale --replicas=0 MachineSet ci-ln-l8nry52-f76d1-hl7m7-worker-c -n openshift-machine-api

$ oc scale --replicas=1 MachineSet ci-ln-l8nry52-f76d1-hl7m7-worker-c -n openshift-machine-api

当节点就绪并可用时,使用

oc get命令验证该标签是否已添加到节点:$ oc get nodes -l <key>=<value>

例如:

$ oc get nodes -l type=user-node

输出示例

NAME STATUS ROLES AGE VERSION ci-ln-l8nry52-f76d1-hl7m7-worker-c-vmqzp Ready worker 61s v1.23.0

直接向节点添加标签:

为节点编辑

Node对象:$ oc label nodes <name> <key>=<value>

例如,若要为以下节点添加标签:

$ oc label nodes ci-ln-l8nry52-f76d1-hl7m7-worker-b-tgq49 type=user-node region=east

提示您还可以应用以下 YAML 来向节点添加标签:

kind: Node apiVersion: v1 metadata: name: <node_name> labels: type: "user-node" region: "east"使用

oc get命令验证标签是否已添加到节点:$ oc get nodes -l <key>=<value>,<key>=<value>

例如:

$ oc get nodes -l type=user-node,region=east

输出示例

NAME STATUS ROLES AGE VERSION ci-ln-l8nry52-f76d1-hl7m7-worker-b-tgq49 Ready worker 17m v1.23.0

5.4. 为生产环境创建基础架构机器集

您可以创建一个机器集来创建仅托管基础架构组件的机器,如默认路由器、集成的容器镜像 registry 和组件用于集群指标和监控。这些基础架构机器不会被计算为运行环境所需的订阅总数。

在生产部署中,建议您至少部署三个机器集来容纳基础架构组件。OpenShift Logging 和 Red Hat OpenShift Service Mesh 部署 Elasticsearch,这需要三个实例安装到不同的节点上。这些节点都可以部署到不同的可用区以实现高可用性。这样的配置需要三个不同的机器集,每个可用区都有一个。在没有多个可用区的全局 Azure 区域,您可以使用可用性集来确保高可用性。

有关基础架构节点以及可在基础架构节点上运行的组件的详情,请参考 创建基础架构机器集。

要创建基础架构节点,您可以使用机器集、post_installation_configuration/cluster-tasks.adoc#creating-an-infra-node_post-install-cluster-tasks[assign a label to the nodes] ,或使用机器配置池。

有关可用于这些流程的机器集示例,请参阅为不同的云创建机器集。

将特定节点选择器应用到所有基础架构组件会导致 OpenShift Container Platform 使用 该标签将这些工作负载调度到具有该标签的节点。

5.4.1. 创建机器集

除了安装程序创建的计算机器集外,您还可以创建自己的来动态管理您选择的特定工作负载的机器计算资源。

先决条件

- 部署一个 OpenShift Container Platform 集群。

-

安装 OpenShift CLI(

oc)。 -

以具有

cluster-admin权限的用户身份登录oc。

流程

创建一个包含机器集自定义资源(CR)示例的新 YAML 文件,并将其命名为

<file_name>.yaml。确保设置

<clusterID>和<role>参数值。可选:如果您不确定要为特定字段设置哪个值,您可以从集群中检查现有计算机器集:

要列出集群中的计算机器集,请运行以下命令:

$ oc get machinesets -n openshift-machine-api

输出示例

NAME DESIRED CURRENT READY AVAILABLE AGE agl030519-vplxk-worker-us-east-1a 1 1 1 1 55m agl030519-vplxk-worker-us-east-1b 1 1 1 1 55m agl030519-vplxk-worker-us-east-1c 1 1 1 1 55m agl030519-vplxk-worker-us-east-1d 0 0 55m agl030519-vplxk-worker-us-east-1e 0 0 55m agl030519-vplxk-worker-us-east-1f 0 0 55m

要查看特定计算机器集自定义资源 (CR) 的值,请运行以下命令:

$ oc get machineset <machineset_name> \ -n openshift-machine-api -o yaml

输出示例

apiVersion: machine.openshift.io/v1beta1 kind: MachineSet metadata: labels: machine.openshift.io/cluster-api-cluster: <infrastructure_id> 1 name: <infrastructure_id>-<role> 2 namespace: openshift-machine-api spec: replicas: 1 selector: matchLabels: machine.openshift.io/cluster-api-cluster: <infrastructure_id> machine.openshift.io/cluster-api-machineset: <infrastructure_id>-<role> template: metadata: labels: machine.openshift.io/cluster-api-cluster: <infrastructure_id> machine.openshift.io/cluster-api-machine-role: <role> machine.openshift.io/cluster-api-machine-type: <role> machine.openshift.io/cluster-api-machineset: <infrastructure_id>-<role> spec: providerSpec: 3 ...

运行以下命令来创建

MachineSetCR:$ oc create -f <file_name>.yaml

验证

运行以下命令,查看计算机器集列表:

$ oc get machineset -n openshift-machine-api

输出示例

NAME DESIRED CURRENT READY AVAILABLE AGE agl030519-vplxk-infra-us-east-1a 1 1 1 1 11m agl030519-vplxk-worker-us-east-1a 1 1 1 1 55m agl030519-vplxk-worker-us-east-1b 1 1 1 1 55m agl030519-vplxk-worker-us-east-1c 1 1 1 1 55m agl030519-vplxk-worker-us-east-1d 0 0 55m agl030519-vplxk-worker-us-east-1e 0 0 55m agl030519-vplxk-worker-us-east-1f 0 0 55m

当新机器集可用时,

DESIRED和CURRENT的值会匹配。如果机器集不可用,请等待几分钟,然后再次运行命令。

5.4.2. 创建基础架构节点

请参阅为安装程序置备的基础架构环境创建基础架构机器集,或为其 control plane 节点由机器 API 管理的任何集群创建基础架构机器集。

集群的基础架构系统(也称为 infra 节点)的要求已被置备。安装程序只为 control plane 和 worker 节点提供置备。Worker 节点可以通过标记来指定为基础架构节点或应用程序(也称为 app )。

流程

向您要充当应用程序节点的 worker 节点添加标签:

$ oc label node <node-name> node-role.kubernetes.io/app=""

向您要充当基础架构节点的 worker 节点添加标签:

$ oc label node <node-name> node-role.kubernetes.io/infra=""

检查相关节点现在是否具有

infra角色或app角色:$ oc get nodes

创建默认的集群范围节点选择器。默认节点选择器应用到在所有命名空间中创建的 pod。这会创建一个与 pod 上任何现有节点选择器交集的交集,这会额外限制 pod 的选择器。

重要如果默认节点选择器键与 pod 标签的键冲突,则不会应用默认节点选择器。

但是,不要设置可能会导致 pod 变得不可调度的默认节点选择器。例如,当 pod 的标签被设置为不同的节点角色(如

node-role.kubernetes.io/infra="")时,将默认节点选择器设置为特定的节点角色(如node-role.kubernetes.io/master="")可能会导致 pod 无法调度。因此,将默认节点选择器设置为特定节点角色时要小心。您还可以使用项目节点选择器来避免集群范围节点选择器键冲突。

编辑

Scheduler对象:$ oc edit scheduler cluster

使用适当的节点选择器添加

defaultNodeSelector字段:apiVersion: config.openshift.io/v1 kind: Scheduler metadata: name: cluster spec: defaultNodeSelector: topology.kubernetes.io/region=us-east-1 1 # ...- 1

- 默认情况下,此节点选择器示例将容器集部署到

us-east-1区域的节点。

- 保存文件以使改变生效。

现在,您可以将基础架构资源移到新标记的 infra 节点。

其他资源

- 有关如何配置项目节点选择器以避免集群范围节点选择器冲突的详情,请参考项目节点选择器。

5.4.3. 为基础架构机器创建机器配置池

如果需要基础架构机器具有专用配置,则必须创建一个 infra 池。

流程

向您要分配为带有特定标签的 infra 节点的节点添加标签:

$ oc label node <node_name> <label>

$ oc label node ci-ln-n8mqwr2-f76d1-xscn2-worker-c-6fmtx node-role.kubernetes.io/infra=

创建包含 worker 角色和自定义角色作为机器配置选择器的机器配置池:

$ cat infra.mcp.yaml

输出示例

apiVersion: machineconfiguration.openshift.io/v1 kind: MachineConfigPool metadata: name: infra spec: machineConfigSelector: matchExpressions: - {key: machineconfiguration.openshift.io/role, operator: In, values: [worker,infra]} 1 nodeSelector: matchLabels: node-role.kubernetes.io/infra: "" 2注意自定义机器配置池从 worker 池中继承机器配置。自定义池使用任何针对 worker 池的机器配置,但增加了部署仅针对自定义池的更改的功能。由于自定义池从 worker 池中继承资源,对 worker 池的任何更改也会影响自定义池。

具有 YAML 文件后,您可以创建机器配置池:

$ oc create -f infra.mcp.yaml

检查机器配置,以确保基础架构配置成功:

$ oc get machineconfig

输出示例

NAME GENERATEDBYCONTROLLER IGNITIONVERSION CREATED 00-master 365c1cfd14de5b0e3b85e0fc815b0060f36ab955 3.2.0 31d 00-worker 365c1cfd14de5b0e3b85e0fc815b0060f36ab955 3.2.0 31d 01-master-container-runtime 365c1cfd14de5b0e3b85e0fc815b0060f36ab955 3.2.0 31d 01-master-kubelet 365c1cfd14de5b0e3b85e0fc815b0060f36ab955 3.2.0 31d 01-worker-container-runtime 365c1cfd14de5b0e3b85e0fc815b0060f36ab955 3.2.0 31d 01-worker-kubelet 365c1cfd14de5b0e3b85e0fc815b0060f36ab955 3.2.0 31d 99-master-1ae2a1e0-a115-11e9-8f14-005056899d54-registries 365c1cfd14de5b0e3b85e0fc815b0060f36ab955 3.2.0 31d 99-master-ssh 3.2.0 31d 99-worker-1ae64748-a115-11e9-8f14-005056899d54-registries 365c1cfd14de5b0e3b85e0fc815b0060f36ab955 3.2.0 31d 99-worker-ssh 3.2.0 31d rendered-infra-4e48906dca84ee702959c71a53ee80e7 365c1cfd14de5b0e3b85e0fc815b0060f36ab955 3.2.0 23m rendered-master-072d4b2da7f88162636902b074e9e28e 5b6fb8349a29735e48446d435962dec4547d3090 3.2.0 31d rendered-master-3e88ec72aed3886dec061df60d16d1af 02c07496ba0417b3e12b78fb32baf6293d314f79 3.2.0 31d rendered-master-419bee7de96134963a15fdf9dd473b25 365c1cfd14de5b0e3b85e0fc815b0060f36ab955 3.2.0 17d rendered-master-53f5c91c7661708adce18739cc0f40fb 365c1cfd14de5b0e3b85e0fc815b0060f36ab955 3.2.0 13d rendered-master-a6a357ec18e5bce7f5ac426fc7c5ffcd 365c1cfd14de5b0e3b85e0fc815b0060f36ab955 3.2.0 7d3h rendered-master-dc7f874ec77fc4b969674204332da037 5b6fb8349a29735e48446d435962dec4547d3090 3.2.0 31d rendered-worker-1a75960c52ad18ff5dfa6674eb7e533d 5b6fb8349a29735e48446d435962dec4547d3090 3.2.0 31d rendered-worker-2640531be11ba43c61d72e82dc634ce6 5b6fb8349a29735e48446d435962dec4547d3090 3.2.0 31d rendered-worker-4e48906dca84ee702959c71a53ee80e7 365c1cfd14de5b0e3b85e0fc815b0060f36ab955 3.2.0 7d3h rendered-worker-4f110718fe88e5f349987854a1147755 365c1cfd14de5b0e3b85e0fc815b0060f36ab955 3.2.0 17d rendered-worker-afc758e194d6188677eb837842d3b379 02c07496ba0417b3e12b78fb32baf6293d314f79 3.2.0 31d rendered-worker-daa08cc1e8f5fcdeba24de60cd955cc3 365c1cfd14de5b0e3b85e0fc815b0060f36ab955 3.2.0 13d

您应该会看到一个新的机器配置,带有

rendered-infra-*前缀。可选:要部署对自定义池的更改,请创建一个机器配置,该配置使用自定义池名称作为标签,如本例中的

infra。请注意,这不是必须的,在此包括仅用于指示目的。这样,您可以只应用特定于 infra 节点的任何自定义配置。注意创建新机器配置池后,MCO 会为该池生成一个新的呈现配置,以及该池重启的关联节点以应用新配置。

创建机器配置:

$ cat infra.mc.yaml

输出示例

apiVersion: machineconfiguration.openshift.io/v1 kind: MachineConfig metadata: name: 51-infra labels: machineconfiguration.openshift.io/role: infra 1 spec: config: ignition: version: 3.2.0 storage: files: - path: /etc/infratest mode: 0644 contents: source: data:,infra- 1

- 将您添加的标签作为

nodeSelector添加到节点。

将机器配置应用到 infra-labeled 节点:

$ oc create -f infra.mc.yaml

确认您的新机器配置池可用:

$ oc get mcp

输出示例

NAME CONFIG UPDATED UPDATING DEGRADED MACHINECOUNT READYMACHINECOUNT UPDATEDMACHINECOUNT DEGRADEDMACHINECOUNT AGE infra rendered-infra-60e35c2e99f42d976e084fa94da4d0fc True False False 1 1 1 0 4m20s master rendered-master-9360fdb895d4c131c7c4bebbae099c90 True False False 3 3 3 0 91m worker rendered-worker-60e35c2e99f42d976e084fa94da4d0fc True False False 2 2 2 0 91m

在本例中,worker 节点被改为一个 infra 节点。

其他资源

- 如需有关在自定义池中分组 infra 机器的更多信息,请参阅使用机器配置池进行节点配置管理。

5.5. 为基础架构节点分配机器设置资源

在创建了基础架构机器集后,worker 和 infra 角色将应用到新的 infra 节点。具有 infra 角色的节点不会计入运行环境所需的订阅总数中,即使也应用了 worker 角色。

但是,当为 infra 节点分配 worker 角色时,用户工作负载可能会意外地分配给 infra 节点。要避免这种情况,您可以将污点应用到 infra 节点,并为您要控制的 pod 应用容限。

5.5.1. 使用污点和容限绑定基础架构节点工作负载

如果您有一个分配了 infra 和 worker 角色的 infra 节点,您必须配置该节点,以便不为其分配用户工作负载。

建议您保留为 infra 节点创建的双 infra,worker 标签,并使用污点和容限来管理用户工作负载调度到的节点。如果从节点中删除 worker 标签,您必须创建一个自定义池来管理它。没有自定义池的 MCO 不能识别具有 master 或 worker 以外的标签的节点。如果不存在选择自定义标签的自定义池,维护 worker 标签可允许默认 worker 机器配置池管理节点。infra 标签与集群通信,它不计算订阅总数。

先决条件

-

在 OpenShift Container Platform 集群中配置额外的

MachineSet对象。

流程

向 infra 节点添加污点以防止在其上调度用户工作负载:

确定节点是否具有污点:

$ oc describe nodes <node_name>

输出示例

oc describe node ci-ln-iyhx092-f76d1-nvdfm-worker-b-wln2l Name: ci-ln-iyhx092-f76d1-nvdfm-worker-b-wln2l Roles: worker ... Taints: node-role.kubernetes.io/infra:NoSchedule ...

本例显示节点具有污点。您可以在下一步中继续向 pod 添加容限。

如果您还没有配置污点以防止在其上调度用户工作负载:

$ oc adm taint nodes <node_name> <key>=<value>:<effect>

例如:

$ oc adm taint nodes node1 node-role.kubernetes.io/infra=reserved:NoExecute

提示您还可以应用以下 YAML 来添加污点:

kind: Node apiVersion: v1 metadata: name: <node_name> labels: ... spec: taints: - key: node-role.kubernetes.io/infra effect: NoExecute value: reserved ...本例在

node1上放置一个键为node-role.kubernetes.io/infra的污点,污点是NoSchedule。具有NoSchedule effect的节点仅调度容许该污点的 pod,但允许现有 pod 继续调度到该节点上。注意如果使用 descheduler,则违反了节点污点的 pod 可能会从集群驱除。

为要在 infra 节点上调度的 pod 配置添加容限,如路由器、registry 和监控工作负载。在

Pod对象规格中添加以下代码:tolerations: - effect: NoExecute 1 key: node-role.kubernetes.io/infra 2 operator: Exists 3 value: reserved 4

此容忍度与

oc adm taint命令创建的污点匹配。具有此容忍度的 pod 可以调度到 infra 节点上。注意并不总是能够将通过 OLM 安装的 Operator 的 Pod 移到 infra 节点。移动 Operator Pod 的能力取决于每个 Operator 的配置。

- 使用调度程序将 pod 调度到 infra 节点。详情请参阅控制节点上的 pod 放置的文档。

其他资源

- 如需了解有关将 pod 调度到节点的信息,请参阅使用调度程序控制 pod 放置。

5.6. 将资源移到基础架构机器集

默认情况下,您的集群中已部署了某些基础架构资源。您可将它们移至您创建的基础架构机器集。

5.6.1. 移动路由器

您可以将路由器 pod 部署到不同的机器集中。默认情况下,pod 部署到 worker 节点。

先决条件

- 在 OpenShift Container Platform 集群中配置额外的机器集。

流程

查看路由器 Operator 的

IngressController自定义资源:$ oc get ingresscontroller default -n openshift-ingress-operator -o yaml

命令输出类似于以下文本: