边缘计算

在网络边缘配置和部署 OpenShift Container Platform 集群

摘要

第 1 章 网络边缘的挑战

在地理位置管理多个站点时,边缘计算带来了复杂的挑战。使用 GitOps Zero Touch Provisioning (ZTP) 在网络边缘置备和管理站点。

1.1. 克服网络边缘的挑战

今天,服务提供商希望在网络边缘部署其基础架构。这带来了显著的挑战:

- 您怎样处理并行部署多个边缘站点的部署?

- 当您需要在断开连接的环境中部署站点时,会出现什么情况?

- 如何管理集群的生命周期?

GitOps Zero Touch Provisioning (ZTP) 和 GitOps 通过允许您为裸机设备使用声明站点定义和配置大规模置备远程边缘站点。模板或覆盖配置安装 CNF 工作负载所需的 OpenShift Container Platform 功能。安装和升级的完整生命周期通过 GitOps ZTP 管道处理。

GitOps ZTP 使用 GitOps 进行基础架构部署。使用 GitOps,您可以使用声明 YAML 文件和其他存储在 Git 存储库中的其他定义模式。Red Hat Advanced Cluster Management (RHACM)使用 Git 存储库来驱动基础架构部署。

GitOps 提供可追溯性、基于角色的访问控制 (RBAC),以及每个站点的所需状态的单一数据源。Git 方法可通过 webhook 解决可扩展性问题,以及事件驱动的操作。

您可以通过创建 GitOps ZTP 管道提供给边缘节点的声明站点定义和配置自定义资源 (CR) 来启动 GitOps ZTP 工作流。

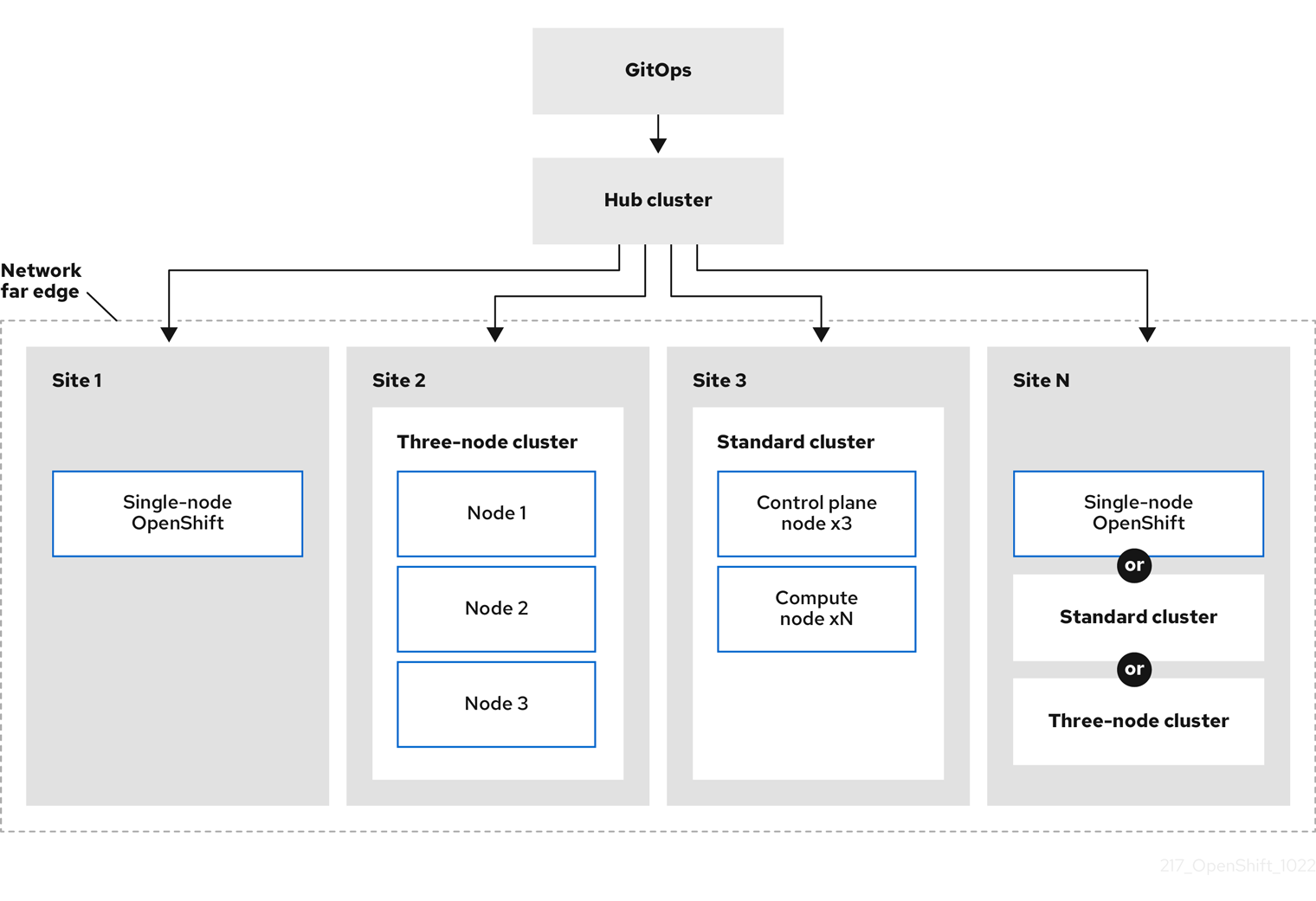

下图显示了 GitOps ZTP 如何在最边缘框架内工作。

1.2. 使用 GitOps ZTP 在网络边缘置备集群

Red Hat Advanced Cluster Management (RHACM)在 hub 和 spoke 架构中管理集群,其中单个 hub 集群管理多个 spoke 集群。运行 RHACM 的 hub 集群使用 GitOps Zero Touch Provisioning (ZTP) 和安装 RHACM 时部署的辅助服务来置备和部署受管集群。

协助的服务处理在单一节点集群、三节点集群或裸机上运行的标准集群上 OpenShift Container Platform 置备。

使用 GitOps ZTP 的高级别概述来置备和维护使用 OpenShift Container Platform 的裸机主机,如下所示:

- 运行 RHACM 的 hub 集群管理一个 OpenShift 镜像 registry,用于镜像 OpenShift Container Platform 发行镜像。RHACM 使用 OpenShift 镜像 registry 来置备受管集群。

- 您以 YAML 格式清单文件管理裸机主机,并在 Git 存储库中版本。

- 您可以使主机准备好作为受管集群置备,并使用 RHACM 和辅助服务在站点上安装裸机主机。

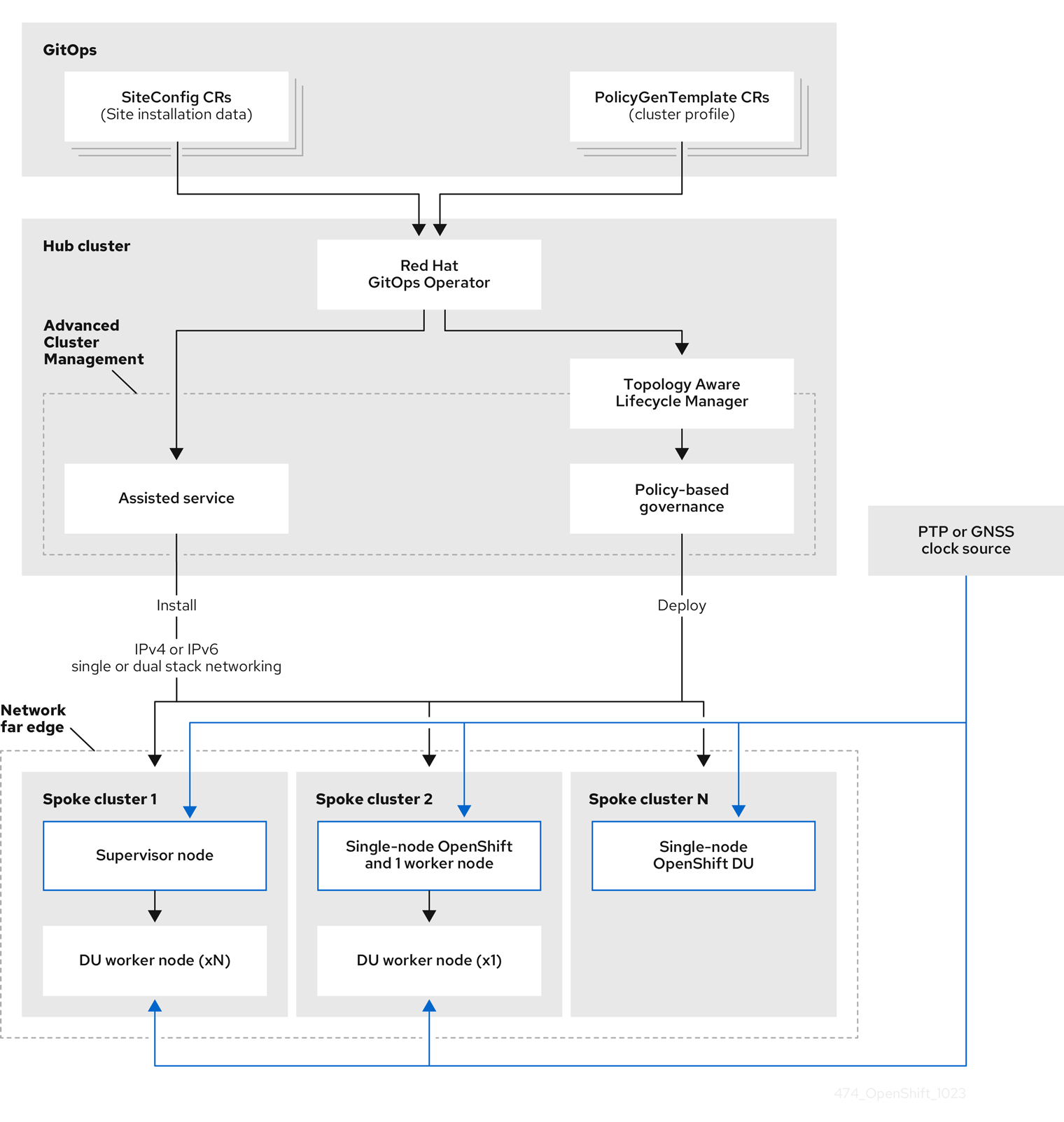

安装和部署集群分为两个阶段,涉及初始安装阶段,以及后续配置和部署阶段。下图演示了这个工作流:

1.3. 使用 SiteConfig 资源和 RHACM 安装受管集群

GitOps Zero Touch Provisioning (ZTP) 使用 Git 存储库中的 SiteConfig 自定义资源 (CR) 来管理安装 OpenShift Container Platform 集群的进程。SiteConfig CR 包含安装所需的特定于集群的参数。它有在安装过程中应用所选配置 CR 的选项,包括用户定义的额外清单。

GitOps ZTP 插件处理 SiteConfig CR,以便在 hub 集群上生成 CR 集合。这会在 Red Hat Advanced Cluster Management (RHACM) 中触发辅助服务,以便在裸机主机上安装 OpenShift Container Platform。您可以在 hub 集群上的这些 CR 中找到安装状态和错误消息。

您可以手动置备单个集群,或使用 GitOps ZTP 批量置备单个集群:

- 置备单个集群

-

为集群创建单一

SiteConfigCR 及相关的安装和配置 CR,并在 hub 集群中应用它们以开始集群置备。这是在大规模部署前测试 CR 的好方法。 - 置备多个集群

-

通过在 Git 仓库中定义

SiteConfig和相关 CR,以最多 400 的批处理中安装受管集群。ArgoCD 使用SiteConfigCR 来部署站点。RHACM 策略生成器创建清单,并将其应用到 hub 集群。这将启动集群置备过程。

1.4. 使用策略和 PolicyGenTemplate 资源配置受管集群

GitOps Zero Touch Provisioning (ZTP) 使用 Red Hat Advanced Cluster Management (RHACM) 使用基于策略的监管方法应用配置配置。

策略生成器或 PolicyGen 是 GitOps 操作器的一个插件,它允许从简洁的模板创建 RHACM 策略。该工具可将多个 CR 合并为一个策略,您可以生成多个策略应用到团队中集群的不同子集的策略。

为了扩展并降低跨集群管理配置的复杂性,请尽可能使用配置 CR。

- 在可能的情况下,使用机范围的通用策略应用配置 CR。

- 下一个首选项是创建集群的逻辑分组,以在组策略下尽可能管理剩余的配置。

- 当配置对单个站点是唯一的时,请使用 hub 集群上的 RHACM 模板将特定于站点的数据注入通用或组策略。或者,为站点应用单个站点策略。

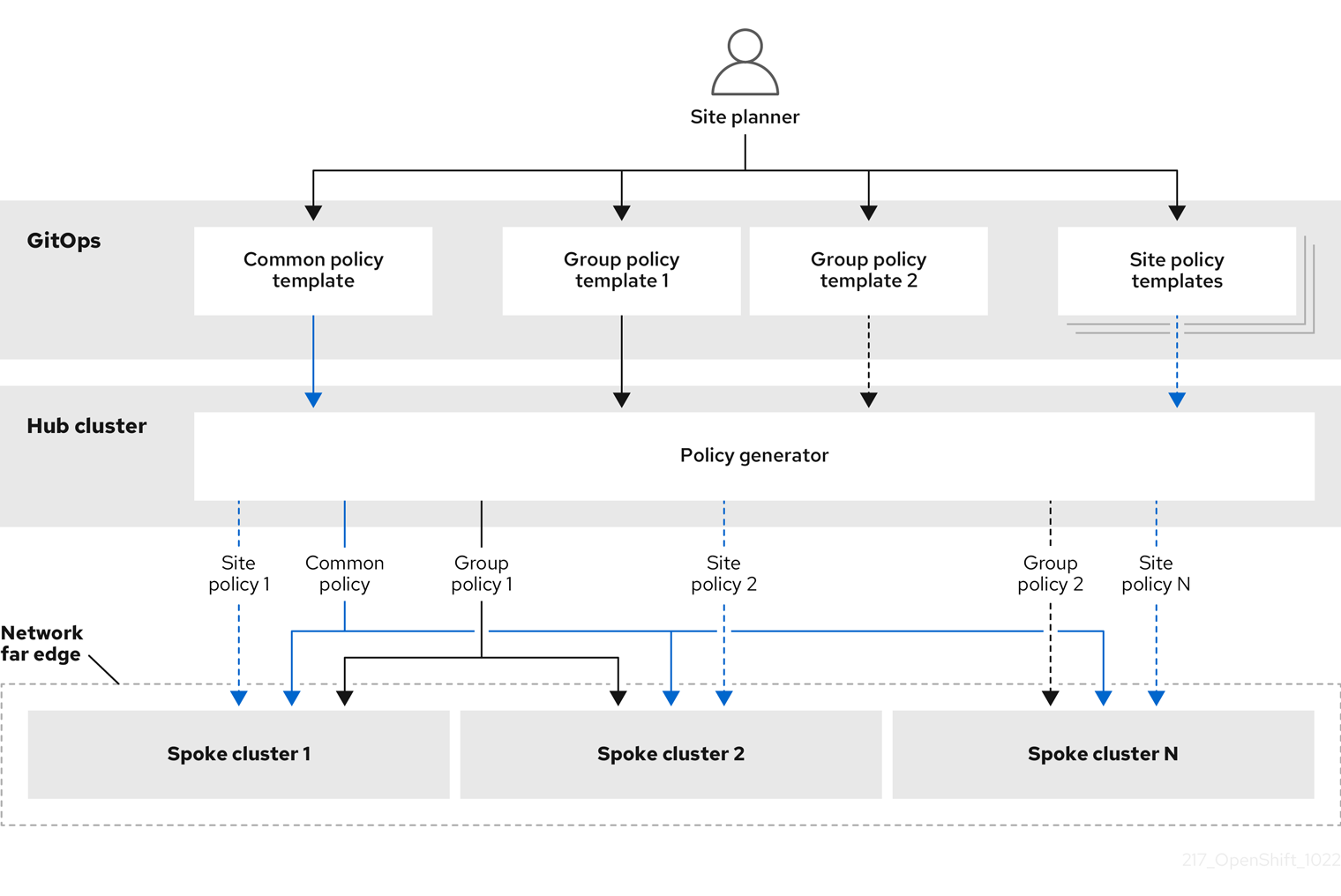

下图显示了在集群部署配置阶段策略生成器如何与 GitOps 和 RHACM 交互。

对于大型集群群,在配置这些集群时通常具有高级别的一致性。

以下推荐的策略结构组合了配置 CR,以满足几个目标:

- 描述一次通用配置,并应用到所有系统。

- 最小化维护和管理策略的数量。

- 支持集群变体的通用配置的灵活性。

| 策略类别 | 描述 |

|---|---|

| Common |

一个存在于 common 类别中的策略被应用到该团队中的所有集群。使用通用 |

| 组 |

组类别中存在的策略应用到一组集群。使用组 |

| Sites | 站点类别中存在的策略应用到特定的集群站点。任何集群都可以维护自己的特定策略。 |

其他资源

-

有关从

ztp-site-generate容器镜像中提取参考SiteConfig和PolicyGenTemplateCR 的更多信息,请参阅准备 ZTP Git 存储库。

第 2 章 为 ZTP 准备 hub 集群

要在断开连接的环境中使用 RHACM,请创建一个镜像 registry,镜像 OpenShift Container Platform 发行镜像和包含所需 Operator 镜像的 Operator Lifecycle Manager (OLM) 目录。OLM 在集群中管理、安装和升级 Operator 及其依赖项。您还可以使用断开连接的镜像主机来提供用于置备裸机主机的 RHCOS ISO 和 RootFS 磁盘镜像。

2.1. Telco RAN DU 4.15 验证的软件组件

Red Hat Telco RAN DU 4.15 解决方案已在为 OpenShift Container Platform 受管集群和 hub 集群使用以下红帽产品进行验证。

| 组件 | 软件版本 |

|---|---|

| 受管集群版本 | 4.15 |

| Cluster Logging Operator | 5.8 |

| Local Storage Operator | 4.15 |

| PTP Operator | 4.15 |

| SRIOV Operator | 4.15 |

| Node Tuning Operator | 4.15 |

| Logging Operator | 4.15 |

| SRIOV-FEC Operator | 2.8 |

| 组件 | 软件版本 |

|---|---|

| hub 集群版本 | 4.15 |

| GitOps ZTP 插件 | 4.15 |

| Red Hat Advanced Cluster Management (RHACM) | 2.9, 2.10 |

| Red Hat OpenShift GitOps | 1.11 |

| Topology Aware Lifecycle Manager (TALM) | 4.15 |

2.2. GitOps ZTP 推荐的 hub 集群规格和受管集群限制

使用 GitOps Zero Touch Provisioning (ZTP),您可以在地理分散的区域和网络中管理数千个集群。在实验室环境中,Red Hat Performance and Scale 实验室成功创建和管理了 3500 个虚拟单节点 OpenShift 集群,该集群减少了 DU 配置集。

在实际情况下,您可以管理的集群数量扩展限制将因影响 hub 集群的不同因素而有所不同。例如:

- hub 集群资源

- 可用的 hub 集群主机资源(CPU、内存、存储)是决定 hub 集群可以管理的集群的一个重要因素。分配给 hub 集群的更多资源,它可以容纳更多受管集群。

- hub 集群存储

- hub 集群主机存储 IOPS 评级以及 hub 集群主机是否使用 NVMe 存储可能会影响 hub 集群性能及其可以管理的集群数量。

- 网络带宽和延迟

- hub 集群和受管集群之间的延迟或高延迟网络连接可能会影响 hub 集群管理多个集群的方式。

- 受管集群大小和复杂性

- 受管集群的大小和复杂性也会影响 hub 集群的容量。具有更多节点、命名空间和资源的大型受管集群需要额外的处理和管理资源。同样,具有复杂配置(如 RAN DU 配置集或不同工作负载)的集群可以从 hub 集群中需要更多资源。

- 受管策略数量

- 由 hub 集群管理的策略数量通过绑定到这些策略的受管集群数量进行扩展,是一个重要的因素,决定了可以管理多少个集群。

- 监控和管理工作负载

- RHACM 持续监控和管理受管集群。在 hub 集群中运行的监控和管理工作负载的数量和复杂性可能会影响其容量。密集型监控或频繁协调操作可能需要其他资源,从而可能会限制可管理的集群数量。

- RHACM 版本和配置

- RHACM 的不同版本可能具有不同的性能特性和资源要求。另外,RHACM 的配置设置(如并发协调的数量或健康检查的频率)可能会影响 hub 集群的受管集群容量。

使用以下代表配置和网络规格来开发您自己的 Hub 集群和网络规格。

以下准则仅基于内部实验室基准测试,并不代表完整的实际主机规格。

| 要求 | 描述 |

|---|---|

| OpenShift Container Platform | 版本 4.13 |

| RHACM | 版本 2.7 |

| Topology Aware Lifecycle Manager (TALM) | 版本 4.13 |

| 服务器硬件 | 3 x Dell PowerEdge R650 机架服务器 |

| NVMe 硬盘 |

|

| SSD 硬盘 |

|

| 应用的 DU 配置集策略数量 | 5 |

以下网络规格是典型的实际 RAN 网络的代表,并在测试过程中应用于扩展实验室环境。

| 规格 | 描述 |

|---|---|

| 往返时间(RTT)延迟 | 50 ms |

| 数据包丢失 | 0.02% 数据包丢失 |

| 网络带宽限制 | 20 Mbps |

2.3. 在断开连接的环境中安装 GitOps ZTP

在断开连接的环境中,使用 Red Hat Advanced Cluster Management (RHACM)、Red Hat OpenShift GitOps 和 Topology Aware Lifecycle Manager (TALM) 来管理多个受管集群的部署。

先决条件

-

已安装 OpenShift Container Platform CLI (

oc)。 -

您已以具有

cluster-admin权限的用户身份登录。 您已配置了断开连接的镜像 registry 以在集群中使用。

注意您创建的断开连接的镜像 registry 必须包含 TALM backup 和 pre-cache 镜像的版本,该镜像与 hub 集群中运行的 TALM 版本匹配。spoke 集群必须能够在断开连接的镜像 registry 中解析这些镜像。

流程

- 在 hub 集群上安装 RHACM。请参阅 在断开连接的环境中安装 RHACM。

- 在 hub 集群中安装 GitOps 和 TALM。

2.4. 在断开连接的镜像主机中添加 RHCOS ISO 和 RootFS 镜像

在使用 Red Hat Advanced Cluster Management (RHACM) 在断开连接的环境中安装集群前,您必须首先托管 Red Hat Enterprise Linux CoreOS (RHCOS) 镜像供其使用。使用断开连接的镜像来托管 RHCOS 镜像。

先决条件

- 部署和配置 HTTP 服务器以托管网络上的 RHCOS 镜像资源。您必须能够从计算机以及您创建的机器访问 HTTP 服务器。

RHCOS 镜像可能不会随着 OpenShift Container Platform 的每个发行版本而改变。您必须下载最高版本的镜像,其版本号应小于或等于您安装的版本。如果可用,请使用与 OpenShift Container Platform 版本匹配的镜像版本。您需要 ISO 和 RootFS 镜像在主机上安装 RHCOS。此安装类型不支持 RHCOS QCOW2 镜像。

流程

- 登录到镜像主机。

从 mirror.openshift.com 获取 RHCOS ISO 和 RootFS 镜像,例如:

将所需的镜像名称和 OpenShift Container Platform 版本导出为环境变量:

$ export ISO_IMAGE_NAME=<iso_image_name> 1$ export ROOTFS_IMAGE_NAME=<rootfs_image_name> 1$ export OCP_VERSION=<ocp_version> 1下载所需的镜像:

$ sudo wget https://mirror.openshift.com/pub/openshift-v4/dependencies/rhcos/4.15/${OCP_VERSION}/${ISO_IMAGE_NAME} -O /var/www/html/${ISO_IMAGE_NAME}$ sudo wget https://mirror.openshift.com/pub/openshift-v4/dependencies/rhcos/4.15/${OCP_VERSION}/${ROOTFS_IMAGE_NAME} -O /var/www/html/${ROOTFS_IMAGE_NAME}

验证步骤

验证下载的镜像是否成功,并在断开连接的镜像主机上提供,例如:

$ wget http://$(hostname)/${ISO_IMAGE_NAME}输出示例

Saving to: rhcos-4.15.1-x86_64-live.x86_64.iso rhcos-4.15.1-x86_64-live.x86_64.iso- 11%[====> ] 10.01M 4.71MB/s

2.5. 启用辅助服务

Red Hat Advanced Cluster Management (RHACM)使用辅助服务来部署 OpenShift Container Platform 集群。当您在 Red Hat Advanced Cluster Management (RHACM)上启用 MultiClusterHub Operator 时,辅助服务会自动部署。之后,您需要配置 Provisioning 资源以监视所有命名空间,并更新 AgentServiceConfig 自定义资源(CR)以引用托管在镜像 registry HTTP 服务器上的 ISO 和 RootFS 镜像。

先决条件

-

已安装 OpenShift CLI(

oc)。 -

已以具有

cluster-admin权限的用户身份登录到 hub 集群。 - 启用了 MultiClusterHub 的 RHACM。

流程

-

启用

Provisioning资源,以监视所有命名空间并为断开连接的环境配置镜像。如需更多信息,请参阅启用中央基础架构管理服务。 运行以下命令来更新

AgentServiceConfigCR:$ oc edit AgentServiceConfig

在 CR 的

items.spec.osImages字段中添加以下条目:- cpuArchitecture: x86_64 openshiftVersion: "4.15" rootFSUrl: https://<host>/<path>/rhcos-live-rootfs.x86_64.img url: https://<mirror-registry>/<path>/rhcos-live.x86_64.iso其中:

- <host>

- 是目标镜像 registry HTTP 服务器的完全限定域名 (FQDN)。

- <path>

- 是目标镜像 registry 上镜像的路径。

保存并退出编辑器以应用更改。

2.6. 将 hub 集群配置为使用断开连接的镜像 registry

您可以将 hub 集群配置为使用断开连接的镜像 registry 作为断开连接的环境。

先决条件

- 已安装 Red Hat Advanced Cluster Management (RHACM) 2.9 的断开连接的 hub 集群安装。

-

您已在 HTTP 服务器中托管

rootfs和iso镜像。有关 Mirroring the OpenShift Container Platform image repository 的信息,请参阅附加资源部分。

如果为 HTTP 服务器启用 TLS,您必须确认 root 证书由客户端信任的颁发机构签名,并验证 OpenShift Container Platform hub 和受管集群和 HTTP 服务器之间的可信证书链。使用配置了不受信任的证书的服务器可防止将镜像下载到创建镜像中。不支持使用不受信任的 HTTPS 服务器。

流程

创建包含镜像 registry 配置的

ConfigMap:apiVersion: v1 kind: ConfigMap metadata: name: assisted-installer-mirror-config namespace: multicluster-engine 1 labels: app: assisted-service data: ca-bundle.crt: | 2 -----BEGIN CERTIFICATE----- <certificate_contents> -----END CERTIFICATE----- registries.conf: | 3 unqualified-search-registries = ["registry.access.redhat.com", "docker.io"] [[registry]] prefix = "" location = "quay.io/example-repository" 4 mirror-by-digest-only = true [[registry.mirror]] location = "mirror1.registry.corp.com:5000/example-repository" 5

- 1

ConfigMap命名空间必须设置为multicluster-engine。- 2

- 创建镜像 registry 时使用的镜像 registry 证书。

- 3

- 镜像 registry 的配置文件。镜像 registry 配置将镜像信息添加到发现镜像的

/etc/containers/registries.conf文件中。当信息传递给安装程序时,镜像信息会存储在install-config.yaml文件的imageContentSources部分中。在 hub 集群上运行的 Assisted Service pod 从配置的镜像 registry 获取容器镜像。 - 4

- 镜像 registry 的 URL。在配置镜像 registry 时,您必须运行

oc adm release mirror命令使用imageContentSources部分中的 URL。如需更多信息,请参阅 Mirroring the OpenShift Container Platform image repository 部分。 - 5

registries.conf文件中定义的 registry 必须由存储库范围,而不是由 registry 范围。在本例中,quay.io/example-repository和mirror1.registry.corp.com:5000/example-repository存储库都限定了example-repository存储库。

这会更新

AgentServiceConfig自定义资源中的mirrorRegistryRef,如下所示:输出示例

apiVersion: agent-install.openshift.io/v1beta1 kind: AgentServiceConfig metadata: name: agent namespace: multicluster-engine 1 spec: databaseStorage: volumeName: <db_pv_name> accessModes: - ReadWriteOnce resources: requests: storage: <db_storage_size> filesystemStorage: volumeName: <fs_pv_name> accessModes: - ReadWriteOnce resources: requests: storage: <fs_storage_size> mirrorRegistryRef: name: assisted-installer-mirror-config 2 osImages: - openshiftVersion: <ocp_version> url: <iso_url> 3

集群安装过程中需要一个有效的 NTP 服务器。确保有合适的 NTP 服务器可用,并可通过断开连接的网络从安装的系统访问。

2.7. 将 hub 集群配置为使用未经身份验证的 registry

您可以将 hub 集群配置为使用未经身份验证的 registry。未经身份验证的 registry 不需要进行身份验证才能访问和下载镜像。

先决条件

- 您已在 hub 集群上安装并配置了 hub 集群,并安装了 Red Hat Advanced Cluster Management (RHACM)。

- 已安装 OpenShift Container Platform CLI (oc)。

-

您已以具有

cluster-admin权限的用户身份登录。 - 已配置了一个未经身份验证的 registry 以用于 hub 集群。

流程

运行以下命令来更新

AgentServiceConfig自定义资源 (CR):$ oc edit AgentServiceConfig agent

在 CR 中添加

unauthenticatedRegistries字段:apiVersion: agent-install.openshift.io/v1beta1 kind: AgentServiceConfig metadata: name: agent spec: unauthenticatedRegistries: - example.registry.com - example.registry2.com ...

未经身份验证的 registry 在

AgentServiceConfig资源的spec.unauthenticatedRegistries下列出。任何此列表中的 registry 都不需要在用于 spoke 集群安装的 pull secret 中有一个条目。assisted-service通过确保包含用于安装的每个镜像 registry 的身份验证信息来验证 pull secret。

镜像 registry 会自动添加到 ignore 列表中,不需要在 spec.unauthenticatedRegistries 下添加。在 ConfigMap 中指定 PUBLIC_CONTAINER_REGISTRIES 环境变量会用指定的值覆盖默认值。PUBLIC_CONTAINER_REGISTRIES 默认值是 quay.io 和 registry.svc.ci.openshift.org。

验证

运行以下命令,验证您可以从 hub 集群访问新添加的 registry:

在 hub 集群中打开一个 debug shell 提示符:

$ oc debug node/<node_name>

运行以下命令测试对未经身份验证的 registry 的访问:

sh-4.4# podman login -u kubeadmin -p $(oc whoami -t) <unauthenticated_registry>

其中:

- <unauthenticated_registry>

-

新的 registry,如

unauthenticated-image-registry.openshift-image-registry.svc:5000。

输出示例

Login Succeeded!

2.8. 使用 ArgoCD 配置 hub 集群

您可以使用一组 ArgoCD 应用程序来配置 hub 集群,每个站点使用 GitOps 零接触置备 (ZTP) 生成所需的安装和策略自定义资源(CR)。

Red Hat Advanced Cluster Management (RHACM) 使用 SiteConfig CR 为 ArgoCD 生成第 1 天受管集群安装 CR。每个 ArgoCD 应用程序都可以管理最多 300 个 SiteConfig CR。

先决条件

- 已安装 Red Hat Advanced Cluster Management (RHACM) 和 Red Hat OpenShift GitOps 的 OpenShift Container Platform hub 集群。

-

您已从 GitOps ZTP 插件容器中提取了引用部署,如 "Preparing the GitOps ZTP site configuration repository" 部分所述。提取引用部署会创建以下流程中引用的

out/argocd/deployment目录。

流程

准备 ArgoCD 管道配置:

- 创建 Git 存储库,其目录结构类似于 example 目录。如需更多信息,请参阅"准备 GitOps ZTP 站点配置存储库"。

使用 ArgoCD UI 配置对存储库的访问。在 Settings 下配置以下内容:

-

Repositories - 添加连接信息。URL 必须以

.git结尾,例如https://repo.example.com/repo.git和凭证。 - 证书 - 如果需要,为存储库添加公共证书。

-

Repositories - 添加连接信息。URL 必须以

根据您的 Git 仓库修改两个 ArgoCD 应用程序,

out/argocd/deployment/clusters-app.yaml和out/argocd/deployment/policies-app.yaml:-

更新 URL 以指向 Git 存储库。URL 以

.git结尾,例如https://repo.example.com/repo.git。 -

targetRevision表示要监控的 Git 存储库分支。 -

path指定到SiteConfig和PolicyGenTemplateCR 的路径。

-

更新 URL 以指向 Git 存储库。URL 以

要安装 GitOps ZTP 插件,使用相关多集群引擎 (MCE) 订阅镜像对 hub 集群中的 ArgoCD 实例进行补丁。自定义您解压到环境的

out/argocd/deployment/目录中的补丁文件。选择与您的 RHACM 版本匹配的

multicluster-operators-subscription镜像。表 2.5. multicluster-operators-subscription 镜像版本 OpenShift Container Platform 版本 RHACM 版本 MCE 版本 MCE RHEL 版本 MCE 镜像 4.14, 4.15, 4.16

2.8, 2.9

2.8, 2.9

RHEL 8

registry.redhat.io/rhacm2/multicluster-operators-subscription-rhel8:v2.8registry.redhat.io/rhacm2/multicluster-operators-subscription-rhel8:v2.94.14, 4.15, 4.16

2.10

2.10

RHEL 9

registry.redhat.io/rhacm2/multicluster-operators-subscription-rhel9:v2.10重要multicluster-operators-subscription镜像的版本应与 RHACM 版本匹配。从 MCE 2.10 发行版本开始,RHEL 9 是multicluster-operators-subscription镜像的基础镜像。在

out/argocd/deployment/argocd-openshift-gitops-patch.json文件中添加以下配置:{ "args": [ "-c", "mkdir -p /.config/kustomize/plugin/policy.open-cluster-management.io/v1/policygenerator && cp /policy-generator/PolicyGenerator-not-fips-compliant /.config/kustomize/plugin/policy.open-cluster-management.io/v1/policygenerator/PolicyGenerator" 1 ], "command": [ "/bin/bash" ], "image": "registry.redhat.io/rhacm2/multicluster-operators-subscription-rhel9:v2.10", 2 3 "name": "policy-generator-install", "imagePullPolicy": "Always", "volumeMounts": [ { "mountPath": "/.config", "name": "kustomize" } ] }对 ArgoCD 实例进行补丁。运行以下命令:

$ oc patch argocd openshift-gitops \ -n openshift-gitops --type=merge \ --patch-file out/argocd/deployment/argocd-openshift-gitops-patch.json

在 RHACM 2.7 及更高版本中,多集群引擎默认启用

cluster-proxy-addon功能。应用以下补丁来禁用cluster-proxy-addon功能,并删除负责此附加组件的相关 hub 集群和受管 pod。运行以下命令:$ oc patch multiclusterengines.multicluster.openshift.io multiclusterengine --type=merge --patch-file out/argocd/deployment/disable-cluster-proxy-addon.json

运行以下命令,将管道配置应用到 hub 集群:

$ oc apply -k out/argocd/deployment

2.9. 准备 GitOps ZTP 站点配置存储库

在使用 GitOps Zero Touch Provisioning (ZTP) 管道前,您需要准备 Git 存储库来托管站点配置数据。

先决条件

- 已配置了 hub 集群 GitOps 应用程序来生成所需的安装和策略自定义资源 (CR)。

- 已使用 GitOps ZTP 部署受管集群。

流程

使用

SiteConfig和PolicyGenTemplateCR 的单独路径创建一个目录结构。注意在单独的目录中,保持

SiteConfig和PolicyGenTemplateCR。SiteConfig和PolicyGenTemplate目录必须包含一个kustomization.yaml文件,该文件明确包含该目录中的文件。使用以下命令,从

ztp-site-generate容器镜像导出argocd目录:$ podman pull registry.redhat.io/openshift4/ztp-site-generate-rhel8:v4.15

$ mkdir -p ./out

$ podman run --log-driver=none --rm registry.redhat.io/openshift4/ztp-site-generate-rhel8:v4.15 extract /home/ztp --tar | tar x -C ./out

检查

out目录是否包含以下子目录:-

out/extra-manifest包含SiteConfig用来生成额外清单configMap的源 CR 文件。 -

out/source-crs包含PolicyGenTemplate用来生成 Red Hat Advanced Cluster Management(RHACM)策略的源 CR 文件。 -

out/argocd/deployment包含补丁和 YAML 文件,可在 hub 集群中应用,以便在此过程的下一步中使用。 -

out/argocd/example包含代表推荐的配置的siteConfig和PolicyGenTemplate文件的示例。

-

-

将

out/source-crs文件夹和内容复制到PolicyGentemplate目录。 out/extra-manifests 目录包含 RAN DU 集群的参考清单。将

out/extra-manifests目录复制到SiteConfig文件夹。此目录应包含来自ztp-site-generate容器的 CR。不要在此处添加用户提供的 CR。如果要使用用户提供的 CR,您必须为其内容创建另一个目录。例如:example/ ├── policygentemplates │ ├── kustomization.yaml │ └── source-crs/ └── siteconfig ├── extra-manifests └── kustomization.yaml-

提交目录结构和

kustomization.yaml文件并推送到 Git 存储库。初始推送到 Git 的推送应包含kustomization.yaml文件。

您可以使用 out/argocd/example 下的目录结构作为 Git 存储库结构和内容的参考。该结构包括用于单节点、三节点和标准集群的 SiteConfig 和 PolicyGenTemplate 引用 CR。删除您对未使用集群类型的引用。

对于所有集群类型,您必须:

-

将

source-crs子目录添加到policygentemplate目录。 -

将

extra-manifests目录添加到siteconfig目录中。

以下示例描述了单节点集群网络的一组 CR:

example/

├── policygentemplates

│ ├── common-ranGen.yaml

│ ├── example-sno-site.yaml

│ ├── group-du-sno-ranGen.yaml

│ ├── group-du-sno-validator-ranGen.yaml

│ ├── kustomization.yaml

│ ├── source-crs/

│ └── ns.yaml

└── siteconfig

├── example-sno.yaml

├── extra-manifests/ 1

├── custom-manifests/ 2

├── KlusterletAddonConfigOverride.yaml

└── kustomization.yaml2.9.1. 为独立版本准备 GitOps ZTP 站点配置存储库

您可以使用 GitOps ZTP 管理运行不同版本的 OpenShift Container Platform 的受管集群的源自定义资源(CR)。这意味着,在 hub 集群中运行的 OpenShift Container Platform 版本可以独立于受管集群上运行的版本。

流程

-

使用

SiteConfig和PolicyGenTemplateCR 的单独路径创建一个目录结构。 在

PolicyGenTemplate目录中,为您要提供的每个 OpenShift Container Platform 版本创建一个目录。对于每个版本,创建以下资源:-

明确包含该目录中文件的

kustomization.yaml文件 source-crs目录,其中包含ztp-site-generate容器中的引用 CR 配置文件如果要使用用户提供的 CR,必须为它们创建一个单独的目录。

-

明确包含该目录中文件的

在

/siteconfig目录中,为您要提供的每个 OpenShift Container Platform 版本创建一个子目录。对于每个版本,至少创建一个目录,用于从容器中复制引用 CR。对目录命名或引用目录数量没有限制。如果要使用自定义清单,必须为它们创建单独的目录。以下示例描述了对不同 OpenShift Container Platform 版本使用用户提供的清单和 CR 的结构:

├── policygentemplates │ ├── kustomization.yaml 1 │ ├── version_4.13 2 │ │ ├── common-ranGen.yaml │ │ ├── group-du-sno-ranGen.yaml │ │ ├── group-du-sno-validator-ranGen.yaml │ │ ├── helix56-v413.yaml │ │ ├── kustomization.yaml 3 │ │ ├── ns.yaml │ │ └── source-crs/ 4 │ │ └── reference-crs/ 5 │ │ └── custom-crs/ 6 │ └── version_4.14 7 │ ├── common-ranGen.yaml │ ├── group-du-sno-ranGen.yaml │ ├── group-du-sno-validator-ranGen.yaml │ ├── helix56-v414.yaml │ ├── kustomization.yaml 8 │ ├── ns.yaml │ └── source-crs/ 9 │ └── reference-crs/ 10 │ └── custom-crs/ 11 └── siteconfig ├── kustomization.yaml ├── version_4.13 │ ├── helix56-v413.yaml │ ├── kustomization.yaml │ ├── extra-manifest/ 12 │ └── custom-manifest/ 13 └── version_4.14 ├── helix57-v414.yaml ├── kustomization.yaml ├── extra-manifest/ 14 └── custom-manifest/ 15

- 1

- 创建顶级

kustomizationYAML 文件。 - 2 7

- 在自定义

/policygentemplates目录中创建特定于版本的目录。 - 3 8

- 为每个版本创建一个

kustomization.yaml文件。 - 4 9

- 为每个版本创建一个

source-crs目录,使其包含ztp-site-generate容器中的引用 CR。 - 5 10

- 为从 ZTP 容器中提取的策略 CR 创建

reference-crs目录。 - 6 11

- 可选:为用户提供的 CR 创建一个

custom-crs目录。 - 12 14

- 在自定义

/siteconfig目录中创建一个目录,使其包含ztp-site-generate容器的额外清单。 - 13 15

- 创建用于存放用户提供的清单的文件夹。

注意在上例中,自定义

/siteconfig目录中的每个版本子目录包含两个进一步的子目录,一个子目录包含从容器中复制的引用清单,另一个用于您提供的自定义清单。分配给这些目录的名称是示例。如果使用用户提供的 CR,则SiteConfigCR 中的extraManifests.searchPaths下列出的最后一个目录必须是包含用户提供的 CR 的目录。编辑

SiteConfigCR,使其包含您创建的任何目录的搜索路径。extraManifests.searchPaths下列出的第一个目录必须是包含引用清单的目录。考虑列出目录的顺序。如果目录包含相同名称的文件,则最终目录中的文件将具有优先权。SiteConfig CR 示例

extraManifests: searchPaths: - extra-manifest/ 1 - custom-manifest/ 2编辑顶级

kustomization.yaml文件,以控制哪些 OpenShift Container Platform 版本处于活跃状态。以下是顶层的kustomization.yaml文件示例:resources: - version_4.13 1 #- version_4.14 2

第 3 章 更新 GitOps ZTP

您可以独立于 hub 集群、Red Hat Advanced Cluster Management (RHACM) 和受管 OpenShift Container Platform 集群更新 Gitops Zero Touch Provisioning (ZTP) 基础架构。

当新版本可用时,您可以更新 Red Hat OpenShift GitOps Operator。更新 GitOps ZTP 插件时,请查看参考配置中的更新文件,并确保更改满足您的要求。

3.1. GitOps ZTP 更新过程概述

您可以为运行较早版本的 GitOps ZTP 集群更新 GitOps Zero Touch Provisioning (ZTP)。更新过程可避免对受管集群的影响。

对策略设置的任何更改(包括添加推荐内容)都会生成要应用到受管集群并协调的更新策略。

在高级别上,更新 GitOps ZTP 基础架构的策略如下:

-

使用

ztp-done标签标记所有现有集群。 - 停止 ArgoCD 应用程序。

- 安装新的 GitOps ZTP 工具。

- 更新 Git 存储库中的所需内容和可选更改。

- 更新并重启应用程序配置。

3.2. 准备升级

使用以下步骤为 GitOps Zero Touch Provisioning (ZTP)升级准备您的站点。

流程

- 获取具有用于配置 Red Hat OpenShift GitOps 的自定义资源 (CR) 的 GitOps ZTP 容器的最新版本,以用于 GitOps ZTP。

使用以下命令提取

argocd/deployment目录:$ mkdir -p ./update

$ podman run --log-driver=none --rm registry.redhat.io/openshift4/ztp-site-generate-rhel8:v4.15 extract /home/ztp --tar | tar x -C ./update

/update目录包含以下子目录:-

update/extra-manifest: 包含SiteConfigCR 用来生成额外清单configMap的源 CR 文件。 -

update/source-crs:包含PolicyGenTemplateCR 用于生成 Red Hat Advanced Cluster Management(RHACM)策略的源 CR 文件。 -

update/argocd/deployment: 包含要在 hub 集群上应用的补丁和 YAML 文件,以便在此过程的下一步中使用。 -

update/argocd/example包含代表推荐的配置的siteConfig和PolicyGenTemplate文件的示例。

-

更新

cluster-app.yaml和policies-app.yaml文件,以反映应用程序的名称以及 Git 仓库的 URL、分支和路径。如果升级包含导致过时的策略的更改,则应该在执行升级前删除过时的策略。

在

/update文件夹和 Git 仓库(您管理团队站点 CR)中的配置和部署源 CR 之间的更改进行 diff 操作。应用所需的更改并将其推送到您的站点存储库。重要当您将 GitOps ZTP 更新至最新版本时,您必须将

update/argocd/deployment目录中的更改应用到您的站点存储库。不要使用旧版本的argocd/deployment/文件。

3.3. 标记现有集群

为确保现有集群由工具更新保持不变,请使用 ztp-done 标签标记所有现有的受管集群。

此流程仅在更新没有使用 Topology Aware Lifecycle Manager (TALM) 置备的集群时应用。使用 TALM 置备的集群会使用 ztp-done 自动标记。

流程

找到列出使用 GitOps Zero Touch Provisioning (ZTP) 部署的受管集群的标签选择器,如

local-cluster!=true:$ oc get managedcluster -l 'local-cluster!=true'

确保生成的列表中包含使用 GitOps ZTP 部署的所有受管集群,然后使用该选择器添加

ztp-done标签:$ oc label managedcluster -l 'local-cluster!=true' ztp-done=

3.4. 停止现有的 GitOps ZTP 应用程序

删除现有的应用程序可确保在有新版本工具可用前,不会推出对 Git 存储库中现有内容的任何更改。

使用 deployment 目录中的应用文件。如果您为应用程序使用自定义名称,则首先更新这些文件中的名称。

流程

在

clusters应用程序上执行非级联删除以保留所有生成的资源:$ oc delete -f update/argocd/deployment/clusters-app.yaml

在

policies应用程序上执行级联删除以删除所有之前的策略:$ oc patch -f policies-app.yaml -p '{"metadata": {"finalizers": ["resources-finalizer.argocd.argoproj.io"]}}' --type merge$ oc delete -f update/argocd/deployment/policies-app.yaml

3.5. 对 Git 存储库进行所需的更改

当将 ztp-site-generate 容器从较早版本的 GitOps Zero Touch Provisioning (ZTP) 升级到 v4.10 或更高版本时,Git 仓库的内容需要额外的要求。存储库中的现有内容必须更新,以反映这些更改。

对

PolicyGenTemplate文件进行必要的更改:所有

PolicyGenTemplate文件都必须在带有ztp前缀的命名空间中创建。这样可确保 GitOps ZTP 应用程序能够管理由 GitOps ZTP 生成的策略 CR,而无需与 Red Hat Advanced Cluster Management (RHACM) 在内部管理策略冲突。将

kustomization.yaml文件添加到存储库中:所有

siteConfig和PolicyGenTemplateCR 必须包含在其各自目录树下的kustomization.yaml文件中。例如:├── policygentemplates │ ├── site1-ns.yaml │ ├── site1.yaml │ ├── site2-ns.yaml │ ├── site2.yaml │ ├── common-ns.yaml │ ├── common-ranGen.yaml │ ├── group-du-sno-ranGen-ns.yaml │ ├── group-du-sno-ranGen.yaml │ └── kustomization.yaml └── siteconfig ├── site1.yaml ├── site2.yaml └── kustomization.yaml注意generator部分中列出的文件只能包含 siteConfig或PolicyGenTemplateCR。如果现有 YAML 文件包含其他 CR,如Namespace,则这些其他 CR 必须拉取到单独的文件中,并在resources部分列出。PolicyGenTemplatekustomization 文件必须包括generator部分中的所有PolicyGenTemplateYAML 文件,以及resources部分中的NamespaceCR。例如:apiVersion: kustomize.config.k8s.io/v1beta1 kind: Kustomization generators: - common-ranGen.yaml - group-du-sno-ranGen.yaml - site1.yaml - site2.yaml resources: - common-ns.yaml - group-du-sno-ranGen-ns.yaml - site1-ns.yaml - site2-ns.yaml

SiteConfigkustomization 文件必须包括generator部分中的所有SiteConfigYAML 文件,以及资源中的任何其他 CR:apiVersion: kustomize.config.k8s.io/v1beta1 kind: Kustomization generators: - site1.yaml - site2.yaml

删除

pre-sync.yaml和post-sync.yaml文件。在 OpenShift Container Platform 4.10 及更新的版本中,不再需要

pre-sync.yaml和post-sync.yaml文件。update/deployment/kustomization.yamlCR 管理 hub 集群上的策略部署。注意在

SiteConfig和PolicyGenTemplate树下都有一组pre-sync.yaml和post-sync.yaml文件。检查并纳入推荐的更改

每个发行版本可能会包括对应用到已部署集群的配置进行额外的推荐更改。通常,这些更改由 OpenShift 平台、额外功能或改进对平台的调整带来较低的 CPU 使用。

查看适用于您网络中的集群类型的参考

SiteConfig和PolicyGenTemplateCR。这些示例可在从 GitOps ZTP 容器中提取的argocd/example目录中找到。

3.6. 安装新的 GitOps ZTP 应用程序

使用提取的 argocd/deployment 目录,并在确保应用程序指向 Git 存储库后应用部署目录的所有内容。应用目录的内容可确保正确配置应用程序的所有必要资源。

流程

要安装 GitOps ZTP 插件,使用相关多集群引擎 (MCE) 订阅镜像对 hub 集群中的 ArgoCD 实例进行补丁。自定义您解压到环境的

out/argocd/deployment/目录中的补丁文件。选择与您的 RHACM 版本匹配的

multicluster-operators-subscription镜像。表 3.1. multicluster-operators-subscription 镜像版本 OpenShift Container Platform 版本 RHACM 版本 MCE 版本 MCE RHEL 版本 MCE 镜像 4.14, 4.15, 4.16

2.8, 2.9

2.8, 2.9

RHEL 8

registry.redhat.io/rhacm2/multicluster-operators-subscription-rhel8:v2.8registry.redhat.io/rhacm2/multicluster-operators-subscription-rhel8:v2.94.14, 4.15, 4.16

2.10

2.10

RHEL 9

registry.redhat.io/rhacm2/multicluster-operators-subscription-rhel9:v2.10重要multicluster-operators-subscription镜像的版本应与 RHACM 版本匹配。从 MCE 2.10 发行版本开始,RHEL 9 是multicluster-operators-subscription镜像的基础镜像。在

out/argocd/deployment/argocd-openshift-gitops-patch.json文件中添加以下配置:{ "args": [ "-c", "mkdir -p /.config/kustomize/plugin/policy.open-cluster-management.io/v1/policygenerator && cp /policy-generator/PolicyGenerator-not-fips-compliant /.config/kustomize/plugin/policy.open-cluster-management.io/v1/policygenerator/PolicyGenerator" 1 ], "command": [ "/bin/bash" ], "image": "registry.redhat.io/rhacm2/multicluster-operators-subscription-rhel9:v2.10", 2 3 "name": "policy-generator-install", "imagePullPolicy": "Always", "volumeMounts": [ { "mountPath": "/.config", "name": "kustomize" } ] }对 ArgoCD 实例进行补丁。运行以下命令:

$ oc patch argocd openshift-gitops \ -n openshift-gitops --type=merge \ --patch-file out/argocd/deployment/argocd-openshift-gitops-patch.json

在 RHACM 2.7 及更高版本中,多集群引擎默认启用

cluster-proxy-addon功能。应用以下补丁来禁用cluster-proxy-addon功能,并删除负责此附加组件的相关 hub 集群和受管 pod。运行以下命令:$ oc patch multiclusterengines.multicluster.openshift.io multiclusterengine --type=merge --patch-file out/argocd/deployment/disable-cluster-proxy-addon.json

运行以下命令,将管道配置应用到 hub 集群:

$ oc apply -k out/argocd/deployment

3.7. 推出 GitOps ZTP 配置更改

如果因为实现推荐的更改而在升级过程中包括任何配置更改,升级过程会在 hub 集群上生成 Non-Compliant 状态的一组策略 CR。使用 GitOps Zero Touch Provisioning (ZTP) 版本 4.10 及更新的版本 ztp-site-generate 容器,这些策略被设置为 inform 模式,且不会由用户在没有额外步骤的情况下推送到受管集群。这样可保证在进行更改时可以管理对集群的破坏性更改,例如在维护窗口期间以及同时更新多少个集群。

要推出更改,请创建一个或多个 ClusterGroupUpgrade CR,如 TALM 文档所述。CR 必须包含您要推送到受管集群的 Non-Compliant 策略列表,以及应包含在更新中的集群的列表或选择器。

其他资源

- 有关 Topology Aware Lifecycle Manager(TALM),请参阅关于 Topology Aware Lifecycle Manager 配置。

-

有关创建

ClusterGroupUpgradeCR 的信息,请参阅关于为 ZTP 自动创建的 ClusterGroupUpgrade CR。

第 4 章 使用 RHACM 和 SiteConfig 资源安装受管集群

您可以使用辅助服务以及启用了 core-reduction 技术的 GitOps 插件策略生成器,以扩展 Red Hat Advanced Cluster Management (RHACM) 来大规模置备 OpenShift Container Platform 集群。GitOps Zero Touch Provisioning (ZTP) 管道执行集群安装。GitOps ZTP 可以在断开连接的环境中使用。

4.1. GitOps ZTP 和 Topology Aware Lifecycle Manager

GitOps Zero Touch Provisioning (ZTP) 从 Git 中存储的清单生成安装和配置 CR。这些工件应用到一个中央化的 hub 集群,其中 Red Hat Advanced Cluster Management (RHACM)、辅助服务和 Topology Aware Lifecycle Manager (TALM) 使用 CR 来安装和配置受管集群。GitOps ZTP 管道的配置阶段使用 TALM 将配置 CR 的应用程序编排到集群。GitOps ZTP 和 TALM 之间有几个关键集成点。

- 通知策略

-

默认情况下,GitOps ZTP 创建所有带有

inform的补救操作的策略。这些策略会导致 RHACM 报告与策略相关的集群合规性状态,但不会应用所需的配置。在 GitOps ZTP 过程中,在 OpenShift 安装后,TALM 步骤通过创建的inform策略,并在目标受管集群中强制实施它们。这会将配置应用到受管集群。在集群生命周期的 GitOps ZTP 阶段之外,这允许您在不立即将这些更改部署到受影响的受管集群的情况下更改策略。您可以使用 TALM 控制时间和修复的集群集合。 - 自动创建 ClusterGroupUpgrade CR

要自动执行新部署的集群的初始配置,TALM 会监控 hub 集群上所有

ManagedClusterCR 的状态。任何未应用ztp-done标签的ManagedClusterCR,包括新创建的ManagedClusterCR,会导致 TALM 自动创建一个具有以下特征的ClusterGroupUpgradeCR:-

在

ztp-install命名空间中创建并启用ClusterGroupUpgradeCR。 -

ClusterGroupUpgradeCR 的名称与ManagedClusterCR 的名称相同。 -

集群选择器仅包括与该

ManagedClusterCR 关联的集群。 -

受管策略集合包含 RHACM 在

ClusterGroupUpgrade创建时绑定到集群的所有策略。 - 禁用预缓存。

- 超时设置为 4 小时(240 分钟)。

启用的

ClusterGroupUpgrade的自动创建可确保初始零接触集群部署继续进行,而无需用户干预。另外,为任何没有ztp-done标签的ManagedCluster自动创建一个ClusterGroupUpgradeCR,可以通过删除集群的ClusterGroupUpgradeCR 来重启失败的 GitOps ZTP 安装。-

在

- Waves

从

PolicyGenTemplateCR 生成的每个策略都包含一个ztp-deploy-wave注解。此注解基于来自每个 CR 的同一注解,该注解包含在该策略中。wave 注解用于对自动生成的ClusterGroupUpgradeCR 中的策略进行排序。wave 注解没有用于自动生成的ClusterGroupUpgradeCR。注意同一策略中的所有 CR 都必须具有

ztp-deploy-wave注解的设置。在PolicyGenTemplate中,每个 CR 的此注解的默认值可以被覆盖。源 CR 中的 wave 注解用来决定和设置策略 wave 注解。此注解已从每个构建 CR 中删除,该 CR 在运行时包含在生成的策略中。TALM 按照 wave 注解指定的顺序应用配置策略。在移至下一个策略前,TALM 会等待每个策略兼容。确保每个 CR 的 wave 注解考虑要应用到集群的任何 CR 的先决条件。例如,必须在 Operator 配置之前或同时安装 Operator。同样,Operator 的

CatalogSource必须在 Operator Subscription 之前或同时安装 wave。每个 CR 的默认 wave 值会考虑这些先决条件。多个 CR 和策略可以共享相同的 wave 编号。拥有较少的策略可缩短部署速度并降低 CPU 用量。将多个 CR 分组到相对较少的waves 是最佳实践方案。

要检查每个源 CR 中的默认 wave 值,请针对从 ztp-site-generate 容器镜像中提取的 out/source-crs 目录运行以下命令:

$ grep -r "ztp-deploy-wave" out/source-crs

- 阶段标签

ClusterGroupUpgradeCR 会被自动创建,并包含在 GitOps ZTP 进程开始和结尾使用标签为ManagedClusterCR 的说明。当 GitOps ZTP 配置安装后启动时,

ManagedCluster会应用ztp-running标签。当所有策略都修复至集群并完全合规时,这些指令会导致 TALM 删除ztp-running标签并应用ztp-done标签。对于使用

informDuValidator策略的部署,当集群完全准备好部署应用程序时,会应用ztp-done标签。这包括 GitOps ZTP 应用的配置 CR 的所有协调并产生影响。ztp-done标签会影响 TALM 创建自动ClusterGroupUpgradeCR。不要在集群初始 GitOps ZTP 安装后操作此标签。- 链接的 CR

-

自动创建的

ClusterGroupUpgradeCR 将所有者引用设置为派生于ManagedCluster的 ManagedCluster。此引用可确保删除ManagedClusterCR 会导致ClusterGroupUpgrade的实例以及任何支持的资源被删除。

4.2. 使用 GitOps ZTP 部署受管集群概述

Red Hat Advanced Cluster Management (RHACM) 使用 GitOps Zero Touch Provisioning (ZTP) 来部署单节点 OpenShift Container Platform 集群、三节点集群和标准集群。您可以在 Git 存储库中将站点配置数据作为 OpenShift Container Platform 自定义资源 (CR) 进行管理。GitOps ZTP 使用声明性 GitOps 方法进行开发一次,部署任意位置模型来部署受管集群。

集群部署包括:

- 在空白服务器上安装主机操作系统 (RHCOS)

- 部署 OpenShift Container Platform

- 创建集群策略和站点订阅

- 为服务器操作系统进行必要的网络配置

- 部署配置集 Operator 并执行任何所需的软件相关配置,如性能配置集、PTP 和 SR-IOV

受管站点安装过程概述

在 hub 集群中应用受管站点自定义资源 (CR) 后,会自动执行以下操作:

- 在目标主机上生成并启动发现镜像 ISO 文件。

- 当 ISO 文件成功在目标主机上引导时,它会将主机硬件信息报告给 RHACM。

- 在所有主机被发现后,会安装 OpenShift Container Platform。

-

当 OpenShift Container Platform 完成安装后,hub 在目标集群上安装

klusterlet服务。 - 请求的附加组件服务安装在目标集群中。

当在 hub 集群上创建受管集群的 Agent CR 时,发现镜像 ISO 过程已完成。

目标裸机主机必须满足 vDU 应用程序工作负载的推荐单节点 OpenShift 集群配置中列出的网络、固件和硬件要求。

4.3. 创建受管裸机主机 secret

将受管裸机主机所需的 Secret 自定义资源 (CR) 添加到 hub 集群。您需要 GitOps Zero Touch Provisioning (ZTP) 管道的 secret 来访问 Baseboard Management Controller (BMC) 和支持的安装程序服务的 secret,以便从 registry 中拉取集群安装镜像。

secret 按名称从 SiteConfig CR 引用。命名空间必须与 SiteConfig 命名空间匹配。

流程

创建一个 YAML secret 文件,其中包含主机 Baseboard Management Controller (BMC) 和安装 OpenShift 和所有附加组件集群 Operator 所需的凭证:

将以下 YAML 保存为文件

example-sno-secret.yaml:apiVersion: v1 kind: Secret metadata: name: example-sno-bmc-secret namespace: example-sno 1 data: 2 password: <base64_password> username: <base64_username> type: Opaque --- apiVersion: v1 kind: Secret metadata: name: pull-secret namespace: example-sno 3 data: .dockerconfigjson: <pull_secret> 4 type: kubernetes.io/dockerconfigjson

-

将到

example-sno-secret.yaml的相对路径添加用于安装集群的kustomization.yaml文件中。

4.4. 使用 GitOps ZTP 为安装配置 Discovery ISO 内核参数

GitOps Zero Touch Provisioning (ZTP) 工作流使用 Discovery ISO 作为托管裸机主机的 OpenShift Container Platform 安装过程的一部分。您可以编辑 InfraEnv 资源来为 Discovery ISO 指定内核参数。这对具有特定环境要求的集群安装非常有用。例如,为发现 ISO 配置 rd.net.timeout.carrier 内核参数以促进集群的静态网络,或者在在安装过程中下载根文件系统前接收 DHCP 地址。

在 OpenShift Container Platform 4.15 中,您只能添加内核参数。您不能替换或删除内核参数。

先决条件

- 已安装 OpenShift CLI(oc)。

- 已以具有 cluster-admin 权限的用户身份登录到 hub 集群。

流程

创建

InfraEnvCR,并编辑spec.kernelArguments规格以配置内核参数。将以下 YAML 保存到

InfraEnv-example.yaml文件中:注意本例中的

InfraEnvCR 使用模板语法,如{{ .Cluster.ClusterName }},它根据SiteConfigCR 中的值进行填充。SiteConfigCR 在部署过程中自动填充这些模板的值。不要手动编辑模板。apiVersion: agent-install.openshift.io/v1beta1 kind: InfraEnv metadata: annotations: argocd.argoproj.io/sync-wave: "1" name: "{{ .Cluster.ClusterName }}" namespace: "{{ .Cluster.ClusterName }}" spec: clusterRef: name: "{{ .Cluster.ClusterName }}" namespace: "{{ .Cluster.ClusterName }}" kernelArguments: - operation: append 1 value: audit=0 2 - operation: append value: trace=1 sshAuthorizedKey: "{{ .Site.SshPublicKey }}" proxy: "{{ .Cluster.ProxySettings }}" pullSecretRef: name: "{{ .Site.PullSecretRef.Name }}" ignitionConfigOverride: "{{ .Cluster.IgnitionConfigOverride }}" nmStateConfigLabelSelector: matchLabels: nmstate-label: "{{ .Cluster.ClusterName }}" additionalNTPSources: "{{ .Cluster.AdditionalNTPSources }}"

将

InfraEnv-example.yamlCR 提交到 Git 存储库中具有SiteConfigCR 并推送您的更改的相同位置。以下示例显示了 Git 存储库结构示例:~/example-ztp/install └── site-install ├── siteconfig-example.yaml ├── InfraEnv-example.yaml ...编辑

SiteConfigCR 中的spec.clusters.crTemplates规格来引用 Git 存储库中的InfraEnv-example.yamlCR:clusters: crTemplates: InfraEnv: "InfraEnv-example.yaml"当您准备好通过提交和推送

SiteConfigCR 来部署集群时,构建管道会使用 Git 存储库中的自定义InfraEnv-exampleCR 来配置基础架构环境,包括自定义内核参数。

验证

要验证是否应用了内核参数,在 Discovery 镜像验证 OpenShift Container Platform 是否准备好安装后,您可以在安装过程开始前通过 SSH 连接到目标主机。此时,您可以在 /proc/cmdline 文件中查看发现 ISO 的内核参数。

使用目标主机开始 SSH 会话:

$ ssh -i /path/to/privatekey core@<host_name>

使用以下命令查看系统的内核参数:

$ cat /proc/cmdline

4.5. 使用 SiteConfig 和 GitOps ZTP 部署受管集群

使用以下步骤创建 SiteConfig 自定义资源(CR) 和相关文件,并启动 GitOps Zero Touch Provisioning (ZTP) 集群部署。

先决条件

-

已安装 OpenShift CLI(

oc)。 -

已以具有

cluster-admin权限的用户身份登录到 hub 集群。 - 配置了 hub 集群来生成所需的安装和策略 CR。

您创建了 Git 存储库,用于管理自定义站点配置数据。存储库必须可从 hub 集群访问,且必须将其配置为 ArgoCD 应用程序的源存储库。如需更多信息,请参阅"准备 GitOps ZTP 站点配置存储库"。

注意在创建源存储库时,请确保使用从

ztp-site-generate容器中提取的argocd/deployment/argocd-openshift-gitops-patch.jsonpatch-file 来修补 ArgoCD 应用程序。请参阅"使用 ArgoCD 配置 hub 集群"。要准备好置备受管集群,每个裸机主机都需要以下内容:

- 网络连接

- 您的网络需要 DNS。受管集群主机应该可从 hub 集群访问。确保 hub 集群和受管集群主机之间存在第 3 层连接。

- Baseboard Management Controller (BMC) 详情

-

GitOps ZTP 使用 BMC 用户名和密码详情来在集群安装过程中连接到 BMC。GitOps ZTP 插件根据站点 Git 仓库中的

SiteConfigCR 管理 hub 集群上的ManagedClusterCR。您可以手动为每个主机创建单独的BMCSecretCR。

流程

在 hub 集群中创建所需的受管集群 secret。这些资源必须位于名称与集群名称匹配的命名空间中。例如,在

out/argocd/example/siteconfig/example-sno.yaml中,集群名称和命名空间是example-sno。运行以下命令来导出集群命名空间:

$ export CLUSTERNS=example-sno

创建命名空间:

$ oc create namespace $CLUSTERNS

为受管集群创建 pull secret 和 BMC

SecretCR。pull secret 必须包含安装 OpenShift Container Platform 和其他需要安装的 Operator 所需的所有凭证。如需更多信息,请参阅"创建受管裸机主机 secret"。注意secret 根据名称从

SiteConfig自定义资源 (CR) 引用。命名空间必须与SiteConfig命名空间匹配。在 Git 存储库本地克隆中为集群创建一个

SiteConfigCR:从

out/argocd/example/siteconfig/文件夹中选择适合您的 CR 示例。文件夹中包含单一节点、三节点和标准集群的示例文件:-

example-sno.yaml -

example-3node.yaml -

example-standard.yaml

-

更改示例文件中的集群和主机详情,以匹配您想要的集群类型。例如:

单节点 OpenShift SiteConfig CR 示例

# example-node1-bmh-secret & assisted-deployment-pull-secret need to be created under same namespace example-sno --- apiVersion: ran.openshift.io/v1 kind: SiteConfig metadata: name: "example-sno" namespace: "example-sno" spec: baseDomain: "example.com" pullSecretRef: name: "assisted-deployment-pull-secret" clusterImageSetNameRef: "openshift-4.10" sshPublicKey: "ssh-rsa AAAA..." clusters: - clusterName: "example-sno" networkType: "OVNKubernetes" # installConfigOverrides is a generic way of passing install-config # parameters through the siteConfig. The 'capabilities' field configures # the composable openshift feature. In this 'capabilities' setting, we # remove all but the marketplace component from the optional set of # components. # Notes: # - OperatorLifecycleManager is needed for 4.15 and later # - NodeTuning is needed for 4.13 and later, not for 4.12 and earlier installConfigOverrides: | { "capabilities": { "baselineCapabilitySet": "None", "additionalEnabledCapabilities": [ "NodeTuning", "OperatorLifecycleManager" ] } } # It is strongly recommended to include crun manifests as part of the additional install-time manifests for 4.13+. # The crun manifests can be obtained from source-crs/optional-extra-manifest/ and added to the git repo ie.sno-extra-manifest. # extraManifestPath: sno-extra-manifest clusterLabels: # These example cluster labels correspond to the bindingRules in the PolicyGenTemplate examples du-profile: "latest" # These example cluster labels correspond to the bindingRules in the PolicyGenTemplate examples in ../policygentemplates: # ../policygentemplates/common-ranGen.yaml will apply to all clusters with 'common: true' common: true # ../policygentemplates/group-du-sno-ranGen.yaml will apply to all clusters with 'group-du-sno: ""' group-du-sno: "" # ../policygentemplates/example-sno-site.yaml will apply to all clusters with 'sites: "example-sno"' # Normally this should match or contain the cluster name so it only applies to a single cluster sites : "example-sno" clusterNetwork: - cidr: 1001:1::/48 hostPrefix: 64 machineNetwork: - cidr: 1111:2222:3333:4444::/64 serviceNetwork: - 1001:2::/112 additionalNTPSources: - 1111:2222:3333:4444::2 # Initiates the cluster for workload partitioning. Setting specific reserved/isolated CPUSets is done via PolicyTemplate # please see Workload Partitioning Feature for a complete guide. cpuPartitioningMode: AllNodes # Optionally; This can be used to override the KlusterletAddonConfig that is created for this cluster: #crTemplates: # KlusterletAddonConfig: "KlusterletAddonConfigOverride.yaml" nodes: - hostName: "example-node1.example.com" role: "master" # Optionally; This can be used to configure desired BIOS setting on a host: #biosConfigRef: # filePath: "example-hw.profile" bmcAddress: "idrac-virtualmedia+https://[1111:2222:3333:4444::bbbb:1]/redfish/v1/Systems/System.Embedded.1" bmcCredentialsName: name: "example-node1-bmh-secret" bootMACAddress: "AA:BB:CC:DD:EE:11" # Use UEFISecureBoot to enable secure boot bootMode: "UEFI" rootDeviceHints: deviceName: "/dev/disk/by-path/pci-0000:01:00.0-scsi-0:2:0:0" # disk partition at `/var/lib/containers` with ignitionConfigOverride. Some values must be updated. See DiskPartitionContainer.md for more details ignitionConfigOverride: | { "ignition": { "version": "3.2.0" }, "storage": { "disks": [ { "device": "/dev/disk/by-path/pci-0000:01:00.0-scsi-0:2:0:0", "partitions": [ { "label": "var-lib-containers", "sizeMiB": 0, "startMiB": 250000 } ], "wipeTable": false } ], "filesystems": [ { "device": "/dev/disk/by-partlabel/var-lib-containers", "format": "xfs", "mountOptions": [ "defaults", "prjquota" ], "path": "/var/lib/containers", "wipeFilesystem": true } ] }, "systemd": { "units": [ { "contents": "# Generated by Butane\n[Unit]\nRequires=systemd-fsck@dev-disk-by\\x2dpartlabel-var\\x2dlib\\x2dcontainers.service\nAfter=systemd-fsck@dev-disk-by\\x2dpartlabel-var\\x2dlib\\x2dcontainers.service\n\n[Mount]\nWhere=/var/lib/containers\nWhat=/dev/disk/by-partlabel/var-lib-containers\nType=xfs\nOptions=defaults,prjquota\n\n[Install]\nRequiredBy=local-fs.target", "enabled": true, "name": "var-lib-containers.mount" } ] } } nodeNetwork: interfaces: - name: eno1 macAddress: "AA:BB:CC:DD:EE:11" config: interfaces: - name: eno1 type: ethernet state: up ipv4: enabled: false ipv6: enabled: true address: # For SNO sites with static IP addresses, the node-specific, # API and Ingress IPs should all be the same and configured on # the interface - ip: 1111:2222:3333:4444::aaaa:1 prefix-length: 64 dns-resolver: config: search: - example.com server: - 1111:2222:3333:4444::2 routes: config: - destination: ::/0 next-hop-interface: eno1 next-hop-address: 1111:2222:3333:4444::1 table-id: 254注意有关 BMC 寻址的更多信息,请参阅"添加资源"部分。

installConfigOverrides和ignitionConfigOverride字段在示例中扩展,以简化可读性。-

您可以在

out/argocd/extra-manifest中检查默认的 extra-manifestMachineConfigCR。它在安装时会自动应用到集群。 可选: 要在置备的集群中置备额外的安装清单,请在 Git 存储库中创建一个目录,如

sno-extra-manifest/,并将自定义清单 CR 添加到这个目录中。如果您的SiteConfig.yaml在extraManifestPath字段中引用这个目录,则这个引用目录中的所有 CR 都会被附加到默认的额外的清单集合中。启用 crun OCI 容器运行时为获得最佳的集群性能,请在单节点 OpenShift 中为 master 和 worker 节点启用 crun,使用额外的 worker 节点、三节点 OpenShift 和标准集群中启用单节点 OpenShift。

在

ContainerRuntimeConfigCR 中启用 crun,作为额外的第-0 天安装时间清单,以避免集群需要重启。enable-crun-master.yaml和enable-crun-worker.yamlCR 文件位于您可以从ztp-site-generate容器中提取的out/source-crs/optional-extra-manifest/文件夹中。如需更多信息,请参阅"在 GitOps ZTP 管道中自定义额外安装清单"。

-

在

kustomization.yaml文件中将SiteConfigCR 添加到generators部分中 ,类似于out/argocd/example/siteconfig/kustomization.yaml中显示的示例。 在 Git 存储库中提交

SiteConfigCR 及关联的kustomization.yaml更改并推送更改。ArgoCD 管道检测到更改并开始受管集群部署。

验证

验证在部署节点后是否应用了自定义角色和标签:

$ oc describe node example-node.example.com

输出示例

Name: example-node.example.com

Roles: control-plane,example-label,master,worker

Labels: beta.kubernetes.io/arch=amd64

beta.kubernetes.io/os=linux

custom-label/parameter1=true

kubernetes.io/arch=amd64

kubernetes.io/hostname=cnfdf03.telco5gran.eng.rdu2.redhat.com

kubernetes.io/os=linux

node-role.kubernetes.io/control-plane=

node-role.kubernetes.io/example-label= 1

node-role.kubernetes.io/master=

node-role.kubernetes.io/worker=

node.openshift.io/os_id=rhcos

- 1

- 自定义标签应用到节点。

4.5.1. 单节点 OpenShift SiteConfig CR 安装参考

| SiteConfig CR 字段 | 描述 |

|---|---|

|

|

通过将 注意

使用 |

|

|

将 |

|

|

为站点中的所有集群配置 hub 集群上可用的镜像集。要查看 hub 集群上支持的版本列表,请运行 |

|

|

将 重要

使用示例 |

|

|

指定用于部署单个集群的集群镜像集。如果定义,它会在站点级别覆盖 |

|

|

配置集群标签,使其与您定义的 |

|

|

可选。将 |

|

|

对于单节点部署,请定义一个主机。对于三节点部署,请定义三个主机。对于标准部署,使用 |

|

| 为受管集群中的节点指定自定义角色。这些是其他角色,不供任何 OpenShift Container Platform 组件使用,仅限用户使用。添加自定义角色时,它可以与引用该角色的特定配置的自定义机器配置池相关联。在安装过程中添加自定义标签或角色可使部署过程更高效,并防止在安装完成后进行额外的重启。 |

|

|

可选。取消注释并将值设置为 |

|

| 用于访问主机的 BMC 地址。适用于所有集群类型。GitOps ZTP 支持使用 Redfish 或 IPMI 协议进行 iPXE 和虚拟介质引导。要使用 iPXE 启动,您必须使用 RHACM 2.8 或更高版本。有关 BMC 寻址的更多信息,请参阅"添加资源"部分。 |

|

| 用于访问主机的 BMC 地址。适用于所有集群类型。GitOps ZTP 支持使用 Redfish 或 IPMI 协议进行 iPXE 和虚拟介质引导。要使用 iPXE 启动,您必须使用 RHACM 2.8 或更高版本。有关 BMC 寻址的更多信息,请参阅"添加资源"部分。 注意 在边缘 Telco 用例中,只有虚拟介质可用于 GitOps ZTP。 |

|

|

配置使用主机 BMC 凭证单独创建的 |

|

|

将主机的引导模式设置为 |

|

|

指定用于部署的设备。建议在重启后保持标识符稳定。例如, |

|

| 可选。使用此字段为持久性存储分配分区。将磁盘 ID 和大小调整为特定的硬件。 |

|

| 配置节点的网络设置。 |

|

| 为主机配置 IPv6 地址。对于带有静态 IP 地址的单节点 OpenShift 集群,特定于节点的 API 和 Ingress IP 应该相同。 |

4.6. 监控受管集群安装进度

ArgoCD 管道使用 SiteConfig CR 生成集群配置 CR,并将其与 hub 集群同步。您可以在 ArgoCD 仪表板中监控此同步的进度。

先决条件

-

已安装 OpenShift CLI(

oc)。 -

已以具有

cluster-admin权限的用户身份登录到 hub 集群。

流程

同步完成后,安装通常会按如下方式进行:

Assisted Service Operator 会在集群中安装 OpenShift Container Platform。您可以运行以下命令来从 RHACM 仪表板或命令行监控集群安装进度:

导出集群名称:

$ export CLUSTER=<clusterName>

查询受管集群的

AgentClusterInstallCR:$ oc get agentclusterinstall -n $CLUSTER $CLUSTER -o jsonpath='{.status.conditions[?(@.type=="Completed")]}' | jq获取集群的安装事件:

$ curl -sk $(oc get agentclusterinstall -n $CLUSTER $CLUSTER -o jsonpath='{.status.debugInfo.eventsURL}') | jq '.[-2,-1]'

4.7. 通过验证安装 CR 对 GitOps ZTP 进行故障排除

ArgoCD 管道使用 SiteConfig 和 PolicyGenTemplate 自定义资源 (CR) 生成集群配置 CR 和 Red Hat Advanced Cluster Management (RHACM) 策略。使用以下步骤对此过程中可能出现的问题进行故障排除。

先决条件

-

已安装 OpenShift CLI(

oc)。 -

已以具有

cluster-admin权限的用户身份登录到 hub 集群。

流程

您可以使用以下命令检查安装 CR 是否已创建:

$ oc get AgentClusterInstall -n <cluster_name>

如果没有返回对象,请使用以下步骤对从

SiteConfig文件到安装 CR 的 ArgoCD 管道流进行故障排除。验证

ManagedClusterCR 是否使用 hub 集群上的SiteConfigCR 生成:$ oc get managedcluster

如果缺少

ManagedCluster,请检查clusters应用程序是否将 Git 存储库中的文件与 hub 集群同步:$ oc describe -n openshift-gitops application clusters

检查

Status.Conditions字段以查看受管集群的错误日志。例如,在SiteConfigCR 中为extraManifestPath:设置无效的值会引发以下错误:Status: Conditions: Last Transition Time: 2021-11-26T17:21:39Z Message: rpc error: code = Unknown desc = `kustomize build /tmp/https___git.com/ran-sites/siteconfigs/ --enable-alpha-plugins` failed exit status 1: 2021/11/26 17:21:40 Error could not create extra-manifest ranSite1.extra-manifest3 stat extra-manifest3: no such file or directory 2021/11/26 17:21:40 Error: could not build the entire SiteConfig defined by /tmp/kust-plugin-config-913473579: stat extra-manifest3: no such file or directory Error: failure in plugin configured via /tmp/kust-plugin-config-913473579; exit status 1: exit status 1 Type: ComparisonError检查

Status.Sync字段。如果有日志错误,Status.Sync字段可能会指示Unknown错误:Status: Sync: Compared To: Destination: Namespace: clusters-sub Server: https://kubernetes.default.svc Source: Path: sites-config Repo URL: https://git.com/ran-sites/siteconfigs/.git Target Revision: master Status: Unknown

4.8. 在 Supermicro 服务器上对 GitOps ZTP 虚拟介质引导进行故障排除

在使用 https 协议提供镜像时,Supermicro X11 服务器不支持虚拟介质安装。因此,此环境的单节点 OpenShift 部署无法在目标节点上引导。要避免这个问题,请登录到 hub 集群并禁用 Provisioning 资源中的传输层安全 (TLS)。这样可确保镜像不通过 TLS 提供,即使镜像地址使用 https 方案。

先决条件

-

已安装 OpenShift CLI(

oc)。 -

已以具有

cluster-admin权限的用户身份登录到 hub 集群。

流程

运行以下命令,在

Provisioning资源中禁用 TLS:$ oc patch provisioning provisioning-configuration --type merge -p '{"spec":{"disableVirtualMediaTLS": true}}'- 继续部署单节点 OpenShift 集群的步骤。

4.9. 从 GitOps ZTP 管道中删除受管集群站点

您可以从 GitOps Zero Touch Provisioning (ZTP) 管道中删除受管站点以及关联的安装和配置策略 CR。

先决条件

-

已安装 OpenShift CLI(

oc)。 -

已以具有

cluster-admin权限的用户身份登录到 hub 集群。

流程

通过从

kustomization.yaml文件中删除关联的SiteConfig和PolicyGenTemplate文件来删除站点和相关 CR。当您再次运行 GitOps ZTP 管道时,生成的 CR 会被删除。

-

可选: 如果要永久删除站点,您还应从 Git 仓库中删除

SiteConfig和特定站点的PolicyGenTemplate文件。 -

可选:如果要临时删除站点,例如在重新部署站点时,可以保留 Git 存储库中的

SiteConfig和特定站点的PolicyGenTemplateCR。

其他资源

- 有关删除集群的详情,请参考从管理中删除集群。

4.10. 从 GitOps ZTP 管道中删除过时的内容

如果对 PolicyGenTemplate 配置的更改会导致过时的策略,例如,如果您重命名策略,请使用以下步骤删除过时的策略。

先决条件

-

已安装 OpenShift CLI(

oc)。 -

已以具有

cluster-admin权限的用户身份登录到 hub 集群。

流程

-

从 Git 存储库中删除受影响的

PolicyGenTemplate文件,提交并推送到远程存储库。 - 等待更改通过应用程序同步,并将受影响的策略从 hub 集群中删除。

将更新的

PolicyGenTemplate文件重新添加到 Git 存储库,然后提交并推送到远程存储库。注意从 Git 仓库中删除 GitOps Zero Touch Provisioning (ZTP) 策略,因此也会从 hub 集群中删除它们,不会影响受管集群的配置。由该策略管理的策略和 CR 保留在受管集群上。

可选:作为替代方案,在修改了导致过时策略的

PolicyGenTemplateCR 后,您可以手动从 hub 集群中删除这些策略。您可以使用 Governance 选项卡或运行以下命令来从 RHACM 控制台删除策略:$ oc delete policy -n <namespace> <policy_name>

4.11. 弃用 GitOps ZTP 管道

您可以删除 ArgoCD 管道和所有生成的 GitOps Zero Touch Provisioning (ZTP) 工件。

先决条件

-

已安装 OpenShift CLI(

oc)。 -

已以具有

cluster-admin权限的用户身份登录到 hub 集群。

流程

- 从 hub 集群上的 Red Hat Advanced Cluster Management (RHACM)分离所有集群。

使用以下命令,删除

deployment目录中的kustomization.yaml文件:$ oc delete -k out/argocd/deployment

- 提交您的更改并推送到站点存储库。

第 5 章 使用策略和 PolicyGenTemplate 资源配置受管集群

应用的策略自定义资源 (CR) 配置您置备的受管集群。您可以自定义 Red Hat Advanced Cluster Management (RHACM) 如何使用 PolicyGenTemplate CR 生成应用的策略 CR。

5.1. 关于 PolicyGenTemplate CRD

PolicyGenTemplate 自定义资源定义(CRD) 告知 PolicyGen 策略生成器在集群配置中包含哪些自定义资源 (CR),如何将 CR 组合到生成的策略中,以及这些 CR 中的项目需要使用 overlay 内容更新。

以下示例显示了从 ztp-site-generate 引用容器中提取的 PolicyGenTemplate CR (common-du-ranGen.yaml)。common-du-ranGen.yaml 文件定义了两个 Red Hat Advanced Cluster Management (RHACM) 策略。策略管理配置 CR 集合,每个 CR 中的 policyName 值对应一个。common-du-ranGen.yaml 创建一个单个放置绑定和一个放置规则,根据 bindingRules 部分中列出的标签将策略绑定到集群。

PolicyGenTemplate CR 示例 - common-du-ranGen.yaml

---

apiVersion: ran.openshift.io/v1

kind: PolicyGenTemplate

metadata:

name: "common"

namespace: "ztp-common"

spec:

bindingRules:

common: "true" 1

sourceFiles: 2

- fileName: SriovSubscription.yaml

policyName: "subscriptions-policy"

- fileName: SriovSubscriptionNS.yaml

policyName: "subscriptions-policy"

- fileName: SriovSubscriptionOperGroup.yaml

policyName: "subscriptions-policy"

- fileName: SriovOperatorStatus.yaml

policyName: "subscriptions-policy"

- fileName: PtpSubscription.yaml

policyName: "subscriptions-policy"

- fileName: PtpSubscriptionNS.yaml

policyName: "subscriptions-policy"

- fileName: PtpSubscriptionOperGroup.yaml

policyName: "subscriptions-policy"

- fileName: PtpOperatorStatus.yaml

policyName: "subscriptions-policy"

- fileName: ClusterLogNS.yaml

policyName: "subscriptions-policy"

- fileName: ClusterLogOperGroup.yaml

policyName: "subscriptions-policy"

- fileName: ClusterLogSubscription.yaml

policyName: "subscriptions-policy"

- fileName: ClusterLogOperatorStatus.yaml

policyName: "subscriptions-policy"

- fileName: StorageNS.yaml

policyName: "subscriptions-policy"

- fileName: StorageOperGroup.yaml

policyName: "subscriptions-policy"

- fileName: StorageSubscription.yaml

policyName: "subscriptions-policy"

- fileName: StorageOperatorStatus.yaml

policyName: "subscriptions-policy"

- fileName: ReduceMonitoringFootprint.yaml

policyName: "config-policy"

- fileName: OperatorHub.yaml 3

policyName: "config-policy"

- fileName: DefaultCatsrc.yaml 4

policyName: "config-policy" 5

metadata:

name: redhat-operators

spec:

displayName: disconnected-redhat-operators

image: registry.example.com:5000/disconnected-redhat-operators/disconnected-redhat-operator-index:v4.9

- fileName: DisconnectedICSP.yaml

policyName: "config-policy"

spec:

repositoryDigestMirrors:

- mirrors:

- registry.example.com:5000

source: registry.redhat.io

- 1

common: "true"将策略应用到具有此标签的所有集群。- 2

sourceFiles下列出的文件为已安装的集群创建 Operator 策略。- 3

OperatorHub.yaml为断开连接的 registry 配置 OperatorHub。- 4

DefaultCatsrc.yaml配置断开连接的 registry 的目录源。- 5

policyName: "config-policy"配置 Operator 订阅。OperatorHubCR 禁用默认值,此 CR 将redhat-operators替换为指向断开连接的 registry 的CatalogSourceCR。

PolicyGenTemplate CR 可以使用任意数量的包含 CR 来构建。在 hub 集群中应用以下示例 CR 来生成包含单个 CR 的策略:

apiVersion: ran.openshift.io/v1

kind: PolicyGenTemplate

metadata:

name: "group-du-sno"

namespace: "ztp-group"

spec:

bindingRules:

group-du-sno: ""

mcp: "master"

sourceFiles:

- fileName: PtpConfigSlave.yaml

policyName: "config-policy"

metadata:

name: "du-ptp-slave"

spec:

profile:

- name: "slave"

interface: "ens5f0"

ptp4lOpts: "-2 -s --summary_interval -4"

phc2sysOpts: "-a -r -n 24"

使用源文件 PtpConfigSlave.yaml 作为示例,文件会定义一个 PtpConfig CR。为 PtpConfigSlave 示例生成的策略名为 group-du-sno-config-policy。生成的 group-du-sno-config-policy 中定义的 PtpConfig CR 被命名为 du-ptp-slave。PtpConfigSlave.yaml 中定义的 spec 放置在 du-ptp-slave 下,以及与源文件中定义的其他 spec 项目一起放置。

以下示例显示了 group-du-sno-config-policy CR:

apiVersion: policy.open-cluster-management.io/v1

kind: Policy

metadata:

name: group-du-ptp-config-policy

namespace: groups-sub

annotations:

policy.open-cluster-management.io/categories: CM Configuration Management

policy.open-cluster-management.io/controls: CM-2 Baseline Configuration

policy.open-cluster-management.io/standards: NIST SP 800-53

spec:

remediationAction: inform

disabled: false

policy-templates:

- objectDefinition:

apiVersion: policy.open-cluster-management.io/v1

kind: ConfigurationPolicy

metadata:

name: group-du-ptp-config-policy-config

spec:

remediationAction: inform

severity: low

namespaceselector:

exclude:

- kube-*

include:

- '*'

object-templates:

- complianceType: musthave

objectDefinition:

apiVersion: ptp.openshift.io/v1

kind: PtpConfig

metadata:

name: du-ptp-slave

namespace: openshift-ptp

spec:

recommend:

- match:

- nodeLabel: node-role.kubernetes.io/worker-du

priority: 4

profile: slave

profile:

- interface: ens5f0

name: slave

phc2sysOpts: -a -r -n 24

ptp4lConf: |

[global]

#

# Default Data Set

#

twoStepFlag 1

slaveOnly 0

priority1 128

priority2 128

domainNumber 24

.....5.2. 在自定义 PolicyGenTemplate CR 时建议

在自定义站点配置 PolicyGenTemplate 自定义资源 (CR) 时,请考虑以下最佳实践:

-

根据需要使用一些策略。使用较少的策略需要较少的资源。每个附加策略会为 hub 集群和部署的受管集群创建开销。CR 根据

PolicyGenTemplateCR 中的policyName字段合并到策略中。同一PolicyGenTemplate中的 CR,在单个策略下管理相同的policyName值。 -

在断开连接的环境中,通过将 registry 配置为包含所有 Operator 的单个索引,为所有 Operator 使用单个目录源。受管集群中的每个额外

CatalogSourceCR 会增加 CPU 用量。 -

MachineConfigCR 应包含在siteConfigCR 中作为extraManifests,以便在安装过程中应用它们。这可减少在集群就绪部署应用程序前所花费的总时间。 -

PolicyGenTemplates应该覆盖 channel 字段以明确标识所需版本。这样可确保源 CR 在升级过程中的更改不会更新生成的订阅。

其他资源

- 有关使用 RHACM 扩展集群的建议,请参阅性能和可扩展性。

在 hub 集群中管理大量 spoke 集群时,请最小化策略数量来减少资源消耗。

将多个配置 CR 分组到单个或有限的策略中,一种方法是减少 hub 集群上的总体策略数量。在使用 common/group/site 层次结构来管理站点配置时,务必要将特定于站点的配置组合成单一策略。

5.3. RAN 部署的 PolicyGenTemplate CR

使用 PolicyGenTemplate (PGT) 自定义资源 (CR) 使用 GitOps Zero Touch Provisioning (ZTP) 管道自定义应用到集群的配置。PGT CR 允许您生成一个或多个策略来管理您的集群上的配置 CR 集合。PGT 标识一组受管 CR,将它们捆绑到策略中,构建与这些 CR 相关的策略,并使用标签绑定规则将策略与集群相关联。

从 GitOps ZTP 容器获取的参考配置旨在提供一组关键功能和节点调优设置,以确保集群可以支持字符串的性能和资源利用率限制,典型的 RAN 分布式单元(DU)应用程序。来自基准配置的更改或禁止可能会影响功能可用性、性能和资源利用率。使用 PolicyGenTemplate CR 作为参考来创建根据您的特定站点要求量身定制的配置文件的层次结构。

为 RAN DU 集群配置定义的基准 PolicyGenTemplate CR 可以从 GitOps ZTP ztp-site-generate 容器中提取。如需了解更多详细信息,请参阅"准备 GitOps ZTP 站点配置存储库"。

PolicyGenTemplate CR 可以在 ./out/argocd/example/policygentemplates 文件夹中找到。参考架构具有共同、组和特定站点的配置 CR。每个 PolicyGenTemplate CR 都引用可在 ./out/source-crs 文件夹中找到的其他 CR。

与 RAN 集群配置相关的 PolicyGenTemplate CR 如下所述。为组 PolicyGenTemplate CR 提供了变量,以考虑单节点、三节点紧凑和标准集群配置的不同。同样,为单节点集群和多节点(compact 或 standard)集群提供了特定于站点的配置变体。使用与部署相关的组和特定于站点的配置变体。

| PolicyGenTemplate CR | 描述 |

|---|---|

|

| 包含一组应用于多节点集群的 CR。这些 CR 配置 SR-IOV 功能,用于 RAN 安装。 |

|

| 包含一组应用于单节点 OpenShift 集群的 CR。这些 CR 配置 SR-IOV 功能,用于 RAN 安装。 |

|

| 包含一组应用于所有集群的通用 RAN CR。这些 CR 订阅一组 operator,提供典型的 RAN 和基准集群调整功能。 |

|

| 仅包含三节点集群的 RAN 策略。 |

|

| 仅包含单节点集群的 RAN 策略。 |

|

| 包含标准三个 control-plane 集群的 RAN 策略。 |

|

|

|

|

|

|

|

|

|

5.4. 使用 PolicyGenTemplate CR 自定义受管集群

使用以下步骤自定义应用于使用 GitOps Zero Touch Provisioning (ZTP) 管道置备的受管集群的策略。

先决条件

-

已安装 OpenShift CLI(

oc)。 -

已以具有

cluster-admin权限的用户身份登录到 hub 集群。 - 配置了 hub 集群来生成所需的安装和策略 CR。

- 您创建了 Git 存储库,用于管理自定义站点配置数据。该存储库必须可从 hub 集群访问,并定义为 Argo CD 应用程序的源仓库。

流程

为特定于站点的配置 CR 创建

PolicyGenTemplateCR。-

从

out/argocd/example/policygentemplates文件夹中选择适当的 CR 示例,例如example-sno-site.yaml或example-multinode-site.yaml。 更改示例文件中的

bindingRules字段,使其与SiteConfigCR 中包含的特定于站点的标签匹配。在示例SiteConfig文件中,特定于站点的标签是sites: example-sno。注意确保

PolicyGenTemplatebindingRules字段中定义的标签对应于相关受管集群SiteConfigCR 中定义的标签。- 更改示例文件中的内容,使其与所需配置匹配。

-

从

可选:为应用到集群的任何通用配置 CR 创建一个

PolicyGenTemplateCR。-

从

out/argocd/example/policygentemplates文件夹中选择适合您的 CR 示例,例如common-ranGen.yaml。 - 更改示例文件中的内容,使其与所需配置匹配。

-

从

可选:为应用到团队中特定集群组的任何组配置 CR 创建一个

PolicyGenTemplateCR。确保 overlaid spec 文件的内容与您的预期最终状态匹配。作为参考,out/source-crs 目录包含可用于包含并由您的 PolicyGenTemplate 模板提供的 source-crs 的完整列表。

注意根据集群的特定要求,每个集群类型可能需要一个组策略,特别是考虑示例组策略各自有一个 PerformancePolicy.yaml 文件,如果这些集群是由相同的硬件配置,则只能在一组集群中共享。

-

从

out/argocd/example/policygentemplates文件夹中选择适当的 CR 示例,例如group-du-sno-ranGen.yaml。 - 更改示例文件中的内容,使其与所需配置匹配。

-

从

-

可选。当 GitOps ZTP 安装和配置完成后,创建验证器通知策略

PolicyGenTemplateCR。如需更多信息,请参阅"创建验证器通知策略"。 在 YAML 文件中定义所有策略命名空间,类似于示例

out/argocd/example/policygentemplates/ns.yaml文件。重要不要在带有

PolicyGenTemplateCR 的同一文件中包括NamespaceCR。-

将

PolicyGenTemplateCR 和NamespaceCR 添加到 generators 部分中的kustomization.yaml文件中,类似于out/argocd/example/policygentemplates/kustomization.yaml所示的示例。 在 Git 存储库中提交

PolicyGenTemplateCR、NamespaceCR 和关联的kustomization.yaml文件并推送更改。ArgoCD 管道检测到更改并开始受管集群部署。您可以同时将更改推送到

SiteConfigCR 和PolicyGenTemplateCR。

5.5. 监控受管集群策略部署进度

ArgoCD 管道使用 Git 中的 PolicyGenTemplate CR 生成 RHACM 策略,然后将其同步到 hub 集群。您可以在辅助服务在受管集群中安装 OpenShift Container Platform 后监控受管集群策略同步的进度。

先决条件

-

已安装 OpenShift CLI(

oc)。 -

已以具有

cluster-admin权限的用户身份登录到 hub 集群。

流程

Topology Aware Lifecycle Manager(TALM)应用绑定到集群的配置策略。

集群安装完成后,集群变为

Ready,ClusterGroupUpgradeCR 对应于此集群,且由run.openshift.io/ztp-deploy-wave annotations定义的已排序策略列表由 TALM 自动创建。集群的策略按ClusterGroupUpgradeCR 中列出的顺序应用。您可以使用以下命令监控配置策略协调的高级进度:

$ export CLUSTER=<clusterName>

$ oc get clustergroupupgrades -n ztp-install $CLUSTER -o jsonpath='{.status.conditions[-1:]}' | jq输出示例

{ "lastTransitionTime": "2022-11-09T07:28:09Z", "message": "Remediating non-compliant policies", "reason": "InProgress", "status": "True", "type": "Progressing" }您可以使用 RHACM 仪表板或命令行监控详细的集群策略合规状态。

要使用

oc检查策略合规性,请运行以下命令:$ oc get policies -n $CLUSTER

输出示例

NAME REMEDIATION ACTION COMPLIANCE STATE AGE ztp-common.common-config-policy inform Compliant 3h42m ztp-common.common-subscriptions-policy inform NonCompliant 3h42m ztp-group.group-du-sno-config-policy inform NonCompliant 3h42m ztp-group.group-du-sno-validator-du-policy inform NonCompliant 3h42m ztp-install.example1-common-config-policy-pjz9s enforce Compliant 167m ztp-install.example1-common-subscriptions-policy-zzd9k enforce NonCompliant 164m ztp-site.example1-config-policy inform NonCompliant 3h42m ztp-site.example1-perf-policy inform NonCompliant 3h42m

要从 RHACM Web 控制台检查策略状态,请执行以下操作:

- 点 Governance → Find policies。

- 点集群策略检查其状态。

当所有集群策略都合规时,集群的 GitOps ZTP 安装和配置已完成。ztp-done 标签添加到集群中。

在引用配置中,合规的最终策略是 *-du-validator-policy 策略中定义的。此策略当在一个集群中合规时,确保所有集群配置、Operator 安装和 Operator 配置已完成。

5.6. 验证配置策略 CR 的生成

策略自定义资源(CR)在与创建它们的 PolicyGenTemplate 相同的命名空间中生成。同样的故障排除流程适用于从 PolicyGenTemplate 生成的所有策略 CR,无论它们是 ztp-common、ztp-group,还是基于 ztp-site,请使用以下命令:

$ export NS=<namespace>

$ oc get policy -n $NS

应该会显示预期的策略嵌套 CR 集合。

如果策略失败的同步,请使用以下故障排除步骤。

流程

要显示策略的详细信息,请运行以下命令:

$ oc describe -n openshift-gitops application policies

检查

Status: Conditions:来显示错误日志。例如,设置无效的sourceFile→fileName:生成以下错误:Status: Conditions: Last Transition Time: 2021-11-26T17:21:39Z Message: rpc error: code = Unknown desc = `kustomize build /tmp/https___git.com/ran-sites/policies/ --enable-alpha-plugins` failed exit status 1: 2021/11/26 17:21:40 Error could not find test.yaml under source-crs/: no such file or directory Error: failure in plugin configured via /tmp/kust-plugin-config-52463179; exit status 1: exit status 1 Type: ComparisonError检查

Status: Sync:。如果Status: Conditions:中存在日志错误,则Status: Sync:显示Unknown或Error:Status: Sync: Compared To: Destination: Namespace: policies-sub Server: https://kubernetes.default.svc Source: Path: policies Repo URL: https://git.com/ran-sites/policies/.git Target Revision: master Status: Error当 Red Hat Advanced Cluster Management(RHACM)识别策略应用到

ManagedCluster对象时,策略 CR 对象应用到集群命名空间。检查策略是否已复制到集群命名空间中:$ oc get policy -n $CLUSTER

输出示例:

NAME REMEDIATION ACTION COMPLIANCE STATE AGE ztp-common.common-config-policy inform Compliant 13d ztp-common.common-subscriptions-policy inform Compliant 13d ztp-group.group-du-sno-config-policy inform Compliant 13d Ztp-group.group-du-sno-validator-du-policy inform Compliant 13d ztp-site.example-sno-config-policy inform Compliant 13d

RHACM 将所有适用的策略复制到集群命名空间中。复制的策略名称使用以下格式:

<policyGenTemplate.Namespace>.<policyGenTemplate.Name>-<policyName>。检查放置规则中是否有没有复制到集群命名空间中的策略。这些策略的

PlacementRule中的matchSelector应与ManagedCluster对象上的标签匹配:$ oc get placementrule -n $NS

使用以下命令,注意适合缺少策略、通用、组或站点的

PlacementRule名称:$ oc get placementrule -n $NS <placementRuleName> -o yaml

- status-decisions 应该包括集群名称。

-

spec 中

matchSelector的键值对必须与受管集群上的标签匹配。

使用以下命令,检查

ManagedCluster对象上的标签:$ oc get ManagedCluster $CLUSTER -o jsonpath='{.metadata.labels}' | jq使用以下命令查看合规策略:

$ oc get policy -n $CLUSTER

如果

Namespace、OperatorGroup和Subscription策略兼容,但 Operator 配置策略不兼容,则 Operator 可能不会在受管集群中安装。这会导致 Operator 配置策略无法应用,因为 CRD 还没有应用到 spoke。

5.7. 重启策略协调

当发生意外合规问题时,您可以重启策略协调,例如 ClusterGroupUpgrade 自定义资源 (CR) 超时时。

流程

在受管集群变为

Ready后,Topology Aware Lifecycle Manager 在命名空间ztp-install中生成ClusterGroupUpgradeCR:$ export CLUSTER=<clusterName>

$ oc get clustergroupupgrades -n ztp-install $CLUSTER

如果出现意外问题,且策略无法在配置超时(默认为 4 小时)内变为合规,

ClusterGroupUpgradeCR 的状态会显示UpgradeTimedOut:$ oc get clustergroupupgrades -n ztp-install $CLUSTER -o jsonpath='{.status.conditions[?(@.type=="Ready")]}'UpgradeTimedOut状态的ClusterGroupUpgradeCR 每小时自动重启其策略协调。如果更改了策略,可以通过删除现有ClusterGroupUpgradeCR 来启动立即重试。这会触发自动创建新的ClusterGroupUpgradeCR,以开始立即协调策略:$ oc delete clustergroupupgrades -n ztp-install $CLUSTER

请注意,当 ClusterGroupUpgrade CR 完成,其状态为 UpgradeCompleted,且受管集群应用了 ztp-done 标签,您可以使用 PolicyGenTemplate 创建额外的配置更改。删除现有的 ClusterGroupUpgrade CR 将无法生成新的 CR。

此时,GitOps ZTP 完成了与集群的交互,任何进一步的交互都应被视为更新,并为补救策略创建新的 ClusterGroupUpgrade CR。

其他资源

-

有关使用 Topology Aware Lifecycle Manager (TALM)来构建自己的

ClusterGroupUpgradeCR 的详情,请参考关于 ClusterGroupUpgrade CR。

5.8. 使用策略更改应用的受管集群 CR

您可以通过策略从受管集群中部署的自定义资源(CR)中删除内容。

默认情况下,从 PolicyGenTemplate CR 创建的所有 Policy CR 将 complianceType 字段设置为 musthave。没有删除内容的 musthave 策略仍然合规,因为受管集群上的 CR 具有所有指定的内容。使用这个配置,当从 CR 中删除内容时,TALM 从策略中删除内容,但不会从受管集群的 CR 中删除内容。

当 complianceType 字段为 mustonlyhave 时,策略可确保集群中的 CR 与策略中指定的内容完全匹配。

先决条件

-

已安装 OpenShift CLI(

oc)。 -

已以具有

cluster-admin权限的用户身份登录到 hub 集群。 - 您已从运行 RHACM 的 hub 集群部署了受管集群。

- 您已在 hub 集群中安装了 Topology Aware Lifecycle Manager。

流程

从受影响的 CR 中删除您不再需要的内容。在本例中,

disableDrain: false行已从SriovOperatorConfigCR 中删除。CR 示例

apiVersion: sriovnetwork.openshift.io/v1 kind: SriovOperatorConfig metadata: name: default namespace: openshift-sriov-network-operator spec: configDaemonNodeSelector: "node-role.kubernetes.io/$mcp": "" disableDrain: true enableInjector: true enableOperatorWebhook: true在

group-du-sno-ranGen.yaml文件中,将受影响的策略的complianceType更改为mustonlyhave。YAML 示例

# ... - fileName: SriovOperatorConfig.yaml policyName: "config-policy" complianceType: mustonlyhave # ...

创建

ClusterGroupUpdatesCR,并指定必须接收 CR 更改的集群:ClusterGroupUpdates CR 示例

apiVersion: ran.openshift.io/v1alpha1 kind: ClusterGroupUpgrade metadata: name: cgu-remove namespace: default spec: managedPolicies: - ztp-group.group-du-sno-config-policy enable: false clusters: - spoke1 - spoke2 remediationStrategy: maxConcurrency: 2 timeout: 240 batchTimeoutAction:运行以下命令来创建

ClusterGroupUpgradeCR:$ oc create -f cgu-remove.yaml

当您准备好应用更改时,例如在适当的维护窗口中,运行以下命令将

spec.enable字段的值改为true:$ oc --namespace=default patch clustergroupupgrade.ran.openshift.io/cgu-remove \ --patch '{"spec":{"enable":true}}' --type=merge

验证

运行以下命令,检查策略的状态:

$ oc get <kind> <changed_cr_name>

输出示例

NAMESPACE NAME REMEDIATION ACTION COMPLIANCE STATE AGE default cgu-ztp-group.group-du-sno-config-policy enforce 17m default ztp-group.group-du-sno-config-policy inform NonCompliant 15h

当策略的

COMPLIANCE STATE为Compliant时,这意味着已更新 CR,并删除不需要的内容。在受管集群中运行以下命令来检查策略是否已从目标集群中移除:

$ oc get <kind> <changed_cr_name>

如果没有结果,则会从受管集群中删除 CR。

5.9. 假定为 GitOps ZTP 安装

GitOps Zero Touch Provisioning (ZTP) 简化了检查集群的 GitOps ZTP 安装状态的过程。GitOps ZTP 状态分为三个阶段:集群安装、集群配置和 GitOps ZTP。

- 集群安装阶段

-

集群安装阶段由

ManagedClusterCR 中的ManagedClusterJoined和ManagedClusterAvailable条件显示。如果ManagedClusterCR 没有这些条件,或者条件设置为False,集群仍然处于安装阶段。有关安装的更多信息,请参阅AgentClusterInstall和ClusterDeploymentCR。如需更多信息,请参阅"Troubleshooting GitOps ZTP"。 - 集群配置阶段

-

集群配置阶段由

ztp-running标签显示,在集群中应用ManagedClusterCR。 - 完成 GitOps ZTP

集群安装和配置在 GitOps ZTP 完成。这可以通过删除

ztp-running标签并在ManagedClusterCR 中添加ztp-done标签来显示。ztp-done标签显示应用了配置,基准 DU 配置已完成集群调整。过渡到 GitOps ZTP 完成的状态是在 Red Hat Advanced Cluster Management (RHACM) 验证通知策略合规状态的条件。这个策略捕获了已完成的安装的现有条件,并确认只有在受管集群的 GitOps ZTP 置备完成后才会变为合规状态。

验证器通知策略可确保完全应用集群的配置,Operator 已完成初始化。策略验证以下内容:

-

目标

MachineConfigPool包含预期的条目,并已完成更新。所有节点都可用,且没有降级。 -

至少有一个

SriovNetworkNodeState带有syncStatus: Succeeded则代表 SR-IOV Operator 已完成初始化。 - PTP Operator 守护进程集已存在。

-

目标

第 6 章 使用 ZTP 手动安装单节点 OpenShift 集群

您可以使用 Red Hat Advanced Cluster Management (RHACM) 和支持的服务部署受管单节点 OpenShift 集群。

如果要创建多个受管集群,请参阅使用 ZTP 部署边缘站点中描述的 SiteConfig 方法。

目标裸机主机必须满足 vDU 应用程序工作负载的推荐集群配置中列出的网络、固件和硬件要求。

6.1. 手动生成 GitOps ZTP 安装和配置 CR

使用 ztp-site-generate 容器的 generator 入口点,根据 SiteConfig 和 PolicyGenTemplate CR 为集群生成站点安装和配置自定义资源 (CR)。

先决条件

-

已安装 OpenShift CLI(

oc)。 -

已以具有

cluster-admin权限的用户身份登录到 hub 集群。

流程

运行以下命令来创建输出文件夹:

$ mkdir -p ./out

从

ztp-site-generate容器镜像导出argocd目录:$ podman run --log-driver=none --rm registry.redhat.io/openshift4/ztp-site-generate-rhel8:v4.15 extract /home/ztp --tar | tar x -C ./out

./out目录包含out/argocd/example/文件夹中的参考PolicyGenTemplate和SiteConfigCR。输出示例

out └── argocd └── example ├── policygentemplates │ ├── common-ranGen.yaml │ ├── example-sno-site.yaml │ ├── group-du-sno-ranGen.yaml │ ├── group-du-sno-validator-ranGen.yaml │ ├── kustomization.yaml │ └── ns.yaml └── siteconfig ├── example-sno.yaml ├── KlusterletAddonConfigOverride.yaml └── kustomization.yaml为站点安装 CR 创建输出文件夹:

$ mkdir -p ./site-install

为您要安装的集群类型修改示例

SiteConfigCR。将example-sno.yaml复制到site-1-sno.yaml,并修改 CR 以匹配您要安装的站点和裸机主机的详情,例如:# example-node1-bmh-secret & assisted-deployment-pull-secret need to be created under same namespace example-sno --- apiVersion: ran.openshift.io/v1 kind: SiteConfig metadata: name: "example-sno" namespace: "example-sno" spec: baseDomain: "example.com" pullSecretRef: name: "assisted-deployment-pull-secret" clusterImageSetNameRef: "openshift-4.10" sshPublicKey: "ssh-rsa AAAA..." clusters: - clusterName: "example-sno" networkType: "OVNKubernetes" # installConfigOverrides is a generic way of passing install-config # parameters through the siteConfig. The 'capabilities' field configures # the composable openshift feature. In this 'capabilities' setting, we # remove all but the marketplace component from the optional set of # components. # Notes: # - OperatorLifecycleManager is needed for 4.15 and later # - NodeTuning is needed for 4.13 and later, not for 4.12 and earlier installConfigOverrides: | { "capabilities": { "baselineCapabilitySet": "None", "additionalEnabledCapabilities": [ "NodeTuning", "OperatorLifecycleManager" ] } } # It is strongly recommended to include crun manifests as part of the additional install-time manifests for 4.13+. # The crun manifests can be obtained from source-crs/optional-extra-manifest/ and added to the git repo ie.sno-extra-manifest. # extraManifestPath: sno-extra-manifest clusterLabels: # These example cluster labels correspond to the bindingRules in the PolicyGenTemplate examples du-profile: "latest" # These example cluster labels correspond to the bindingRules in the PolicyGenTemplate examples in ../policygentemplates: # ../policygentemplates/common-ranGen.yaml will apply to all clusters with 'common: true' common: true # ../policygentemplates/group-du-sno-ranGen.yaml will apply to all clusters with 'group-du-sno: ""' group-du-sno: "" # ../policygentemplates/example-sno-site.yaml will apply to all clusters with 'sites: "example-sno"' # Normally this should match or contain the cluster name so it only applies to a single cluster sites : "example-sno" clusterNetwork: - cidr: 1001:1::/48 hostPrefix: 64 machineNetwork: - cidr: 1111:2222:3333:4444::/64 serviceNetwork: - 1001:2::/112 additionalNTPSources: - 1111:2222:3333:4444::2 # Initiates the cluster for workload partitioning. Setting specific reserved/isolated CPUSets is done via PolicyTemplate # please see Workload Partitioning Feature for a complete guide. cpuPartitioningMode: AllNodes # Optionally; This can be used to override the KlusterletAddonConfig that is created for this cluster: #crTemplates: # KlusterletAddonConfig: "KlusterletAddonConfigOverride.yaml" nodes: - hostName: "example-node1.example.com" role: "master" # Optionally; This can be used to configure desired BIOS setting on a host: #biosConfigRef: # filePath: "example-hw.profile" bmcAddress: "idrac-virtualmedia+https://[1111:2222:3333:4444::bbbb:1]/redfish/v1/Systems/System.Embedded.1" bmcCredentialsName: name: "example-node1-bmh-secret" bootMACAddress: "AA:BB:CC:DD:EE:11" # Use UEFISecureBoot to enable secure boot bootMode: "UEFI" rootDeviceHints: deviceName: "/dev/disk/by-path/pci-0000:01:00.0-scsi-0:2:0:0" # disk partition at `/var/lib/containers` with ignitionConfigOverride. Some values must be updated. See DiskPartitionContainer.md for more details ignitionConfigOverride: | { "ignition": { "version": "3.2.0" }, "storage": { "disks": [ { "device": "/dev/disk/by-path/pci-0000:01:00.0-scsi-0:2:0:0", "partitions": [ { "label": "var-lib-containers", "sizeMiB": 0, "startMiB": 250000 } ], "wipeTable": false } ], "filesystems": [ { "device": "/dev/disk/by-partlabel/var-lib-containers", "format": "xfs", "mountOptions": [ "defaults", "prjquota" ], "path": "/var/lib/containers", "wipeFilesystem": true } ] }, "systemd": { "units": [ { "contents": "# Generated by Butane\n[Unit]\nRequires=systemd-fsck@dev-disk-by\\x2dpartlabel-var\\x2dlib\\x2dcontainers.service\nAfter=systemd-fsck@dev-disk-by\\x2dpartlabel-var\\x2dlib\\x2dcontainers.service\n\n[Mount]\nWhere=/var/lib/containers\nWhat=/dev/disk/by-partlabel/var-lib-containers\nType=xfs\nOptions=defaults,prjquota\n\n[Install]\nRequiredBy=local-fs.target", "enabled": true, "name": "var-lib-containers.mount" } ] } } nodeNetwork: interfaces: - name: eno1 macAddress: "AA:BB:CC:DD:EE:11" config: interfaces: - name: eno1 type: ethernet state: up ipv4: enabled: false ipv6: enabled: true address: # For SNO sites with static IP addresses, the node-specific, # API and Ingress IPs should all be the same and configured on # the interface - ip: 1111:2222:3333:4444::aaaa:1 prefix-length: 64 dns-resolver: config: search: - example.com server: - 1111:2222:3333:4444::2 routes: config: - destination: ::/0 next-hop-interface: eno1 next-hop-address: 1111:2222:3333:4444::1 table-id: 254注意从

ztp-site-generate容器的out/extra-manifest目录中提取引用 CR 配置文件后,您可以使用extraManifests.searchPaths来包含包含这些文件的 git 目录的路径。这允许 GitOps ZTP 管道在集群安装过程中应用这些 CR 文件。如果您配置searchPaths目录,GitOps ZTP 管道不会在站点安装过程中从ztp-site-generate容器获取清单。运行以下命令,通过处理修改后的

SiteConfigCRsite-1-sno.yaml来生成第 0 天安装 CR:$ podman run -it --rm -v `pwd`/out/argocd/example/siteconfig:/resources:Z -v `pwd`/site-install:/output:Z,U registry.redhat.io/openshift4/ztp-site-generate-rhel8:v4.15 generator install site-1-sno.yaml /output

输出示例

site-install └── site-1-sno ├── site-1_agentclusterinstall_example-sno.yaml ├── site-1-sno_baremetalhost_example-node1.example.com.yaml ├── site-1-sno_clusterdeployment_example-sno.yaml ├── site-1-sno_configmap_example-sno.yaml ├── site-1-sno_infraenv_example-sno.yaml ├── site-1-sno_klusterletaddonconfig_example-sno.yaml ├── site-1-sno_machineconfig_02-master-workload-partitioning.yaml ├── site-1-sno_machineconfig_predefined-extra-manifests-master.yaml ├── site-1-sno_machineconfig_predefined-extra-manifests-worker.yaml ├── site-1-sno_managedcluster_example-sno.yaml ├── site-1-sno_namespace_example-sno.yaml └── site-1-sno_nmstateconfig_example-node1.example.com.yaml可选:使用

-E选项处理参考SiteConfigCR,只为特定集群类型生成 day-0MachineConfig安装 CR。例如,运行以下命令:为

MachineConfigCR 创建输出文件夹:$ mkdir -p ./site-machineconfig

生成

MachineConfig安装 CR:$ podman run -it --rm -v `pwd`/out/argocd/example/siteconfig:/resources:Z -v `pwd`/site-machineconfig:/output:Z,U registry.redhat.io/openshift4/ztp-site-generate-rhel8:v4.15 generator install -E site-1-sno.yaml /output

输出示例

site-machineconfig └── site-1-sno ├── site-1-sno_machineconfig_02-master-workload-partitioning.yaml ├── site-1-sno_machineconfig_predefined-extra-manifests-master.yaml └── site-1-sno_machineconfig_predefined-extra-manifests-worker.yaml

使用上一步中的参考

PolicyGenTemplateCR 生成并导出 day-2 配置 CR。运行以下命令:为 day-2 CR 创建输出文件夹:

$ mkdir -p ./ref

生成并导出第 2 天配置 CR:

$ podman run -it --rm -v `pwd`/out/argocd/example/policygentemplates:/resources:Z -v `pwd`/ref:/output:Z,U registry.redhat.io/openshift4/ztp-site-generate-rhel8:v4.15 generator config -N . /output

该命令在

./ref文件夹中为单节点 OpenShift、三节点集群和标准集群生成示例组和特定于站点的PolicyGenTemplateCR。输出示例

ref └── customResource ├── common ├── example-multinode-site ├── example-sno ├── group-du-3node ├── group-du-3node-validator │ └── Multiple-validatorCRs ├── group-du-sno ├── group-du-sno-validator ├── group-du-standard └── group-du-standard-validator └── Multiple-validatorCRs

- 使用生成的 CR 作为安装集群的 CR 的基础。您可以将安装 CR 应用到 hub 集群,如 "Installing a single managed cluster" 所述。配置 CR 可以在集群安装后应用到集群。

验证

验证在部署节点后是否应用了自定义角色和标签:

$ oc describe node example-node.example.com

输出示例

Name: example-node.example.com

Roles: control-plane,example-label,master,worker

Labels: beta.kubernetes.io/arch=amd64

beta.kubernetes.io/os=linux

custom-label/parameter1=true

kubernetes.io/arch=amd64

kubernetes.io/hostname=cnfdf03.telco5gran.eng.rdu2.redhat.com

kubernetes.io/os=linux

node-role.kubernetes.io/control-plane=

node-role.kubernetes.io/example-label= 1

node-role.kubernetes.io/master=

node-role.kubernetes.io/worker=

node.openshift.io/os_id=rhcos

- 1

- 自定义标签应用到节点。

6.2. 创建受管裸机主机 secret

将受管裸机主机所需的 Secret 自定义资源 (CR) 添加到 hub 集群。您需要 GitOps Zero Touch Provisioning (ZTP) 管道的 secret 来访问 Baseboard Management Controller (BMC) 和支持的安装程序服务的 secret,以便从 registry 中拉取集群安装镜像。

secret 按名称从 SiteConfig CR 引用。命名空间必须与 SiteConfig 命名空间匹配。

流程

创建一个 YAML secret 文件,其中包含主机 Baseboard Management Controller (BMC) 和安装 OpenShift 和所有附加组件集群 Operator 所需的凭证:

将以下 YAML 保存为文件

example-sno-secret.yaml:apiVersion: v1 kind: Secret metadata: name: example-sno-bmc-secret namespace: example-sno 1 data: 2 password: <base64_password> username: <base64_username> type: Opaque --- apiVersion: v1 kind: Secret metadata: name: pull-secret namespace: example-sno 3 data: .dockerconfigjson: <pull_secret> 4 type: kubernetes.io/dockerconfigjson

-

将到

example-sno-secret.yaml的相对路径添加用于安装集群的kustomization.yaml文件中。

6.3. 使用 GitOps ZTP 为手动安装配置 Discovery ISO 内核参数

GitOps Zero Touch Provisioning (ZTP) 工作流使用 Discovery ISO 作为托管裸机主机的 OpenShift Container Platform 安装过程的一部分。您可以编辑 InfraEnv 资源来为 Discovery ISO 指定内核参数。这对具有特定环境要求的集群安装非常有用。例如,为发现 ISO 配置 rd.net.timeout.carrier 内核参数以促进集群的静态网络,或者在在安装过程中下载根文件系统前接收 DHCP 地址。

在 OpenShift Container Platform 4.15 中,您只能添加内核参数。您不能替换或删除内核参数。

先决条件

- 已安装 OpenShift CLI(oc)。

- 已以具有 cluster-admin 权限的用户身份登录到 hub 集群。

- 您已手动生成安装和配置自定义资源(CR)。

流程

-

编辑

InfraEnvCR 中的spec.kernelArguments规格以配置内核参数:

apiVersion: agent-install.openshift.io/v1beta1

kind: InfraEnv

metadata:

name: <cluster_name>

namespace: <cluster_name>

spec:

kernelArguments:

- operation: append 1

value: audit=0 2

- operation: append

value: trace=1

clusterRef:

name: <cluster_name>

namespace: <cluster_name>

pullSecretRef:

name: pull-secret

SiteConfig CR 生成 InfraEnv 资源,作为 day-0 安装 CR 的一部分。

验证

要验证是否应用了内核参数,在 Discovery 镜像验证 OpenShift Container Platform 是否准备好安装后,您可以在安装过程开始前通过 SSH 连接到目标主机。此时,您可以在 /proc/cmdline 文件中查看发现 ISO 的内核参数。

使用目标主机开始 SSH 会话:

$ ssh -i /path/to/privatekey core@<host_name>

使用以下命令查看系统的内核参数:

$ cat /proc/cmdline

6.4. 安装单个受管集群

您可以使用辅助服务和 Red Hat Advanced Cluster Management (RHACM) 手动部署单个受管集群。

先决条件

-

已安装 OpenShift CLI(

oc)。 -

已以具有

cluster-admin权限的用户身份登录到 hub 集群。 -

您已创建了基板管理控制器(BMC)

Secret和镜像 pull-secretSecret自定义资源 (CR)。详情请参阅"创建受管裸机主机 secret"。 - 您的目标裸机主机满足受管集群的网络和硬件要求。

流程

为要部署的每个特定集群版本创建一个

ClusterImageSet,如clusterImageSet-4.15.yaml。ClusterImageSet具有以下格式:apiVersion: hive.openshift.io/v1 kind: ClusterImageSet metadata: name: openshift-4.15.0 1 spec: releaseImage: quay.io/openshift-release-dev/ocp-release:4.15.0-x86_64 2

应用

clusterImageSetCR:$ oc apply -f clusterImageSet-4.15.yaml

在

cluster-namespace.yaml文件中创建NamespaceCR:apiVersion: v1 kind: Namespace metadata: name: <cluster_name> 1 labels: name: <cluster_name> 2运行以下命令来应用

NamespaceCR:$ oc apply -f cluster-namespace.yaml

应用从

ztp-site-generate容器中提取的生成的 day-0 CR,并自定义以满足您的要求:$ oc apply -R ./site-install/site-sno-1

6.5. 监控受管集群安装状态

通过检查集群状态,确保集群置备成功。

先决条件

-

所有自定义资源都已配置并置备,在受管集群的 hub 上创建

Agent自定义资源。

流程

检查受管集群的状态:

$ oc get managedcluster

True表示受管集群已就绪。检查代理状态:

$ oc get agent -n <cluster_name>

使用

describe命令,提供代理条件的深入描述。支持的状态包括BackendError、InputError、ValidationsFailing、InFailed和AgentIsConnected。这些状态与Agent和AgentClusterInstall自定义资源相关。$ oc describe agent -n <cluster_name>

检查集群置备状态:

$ oc get agentclusterinstall -n <cluster_name>

使用

describe命令提供集群置备状态的深入描述:$ oc describe agentclusterinstall -n <cluster_name>

检查受管集群的附加服务的状态:

$ oc get managedclusteraddon -n <cluster_name>

检索受管集群的

kubeconfig文件的身份验证信息:$ oc get secret -n <cluster_name> <cluster_name>-admin-kubeconfig -o jsonpath={.data.kubeconfig} | base64 -d > <directory>/<cluster_name>-kubeconfig

6.6. 受管集群故障排除

使用这个流程诊断受管集群中可能出现的任何安装问题。

流程

检查受管集群的状态:

$ oc get managedcluster

输出示例

NAME HUB ACCEPTED MANAGED CLUSTER URLS JOINED AVAILABLE AGE SNO-cluster true True True 2d19h

如果

AVAILABLE列中的状态为True,受管集群由 hub 管理。如果

AVAILABLE列中的状态为Unknown,则受管集群不会由 hub 管理。使用以下步骤继续检查 以了解更多信息。检查

AgentClusterInstall安装状态:$ oc get clusterdeployment -n <cluster_name>

输出示例

NAME PLATFORM REGION CLUSTERTYPE INSTALLED INFRAID VERSION POWERSTATE AGE Sno0026 agent-baremetal false Initialized 2d14h

如果

INSTALLED列中的状态为false,则安装会失败。如果安装失败,请输入以下命令查看

AgentClusterInstall资源的状态:$ oc describe agentclusterinstall -n <cluster_name> <cluster_name>

解决错误并重置集群:

删除集群的受管集群资源:

$ oc delete managedcluster <cluster_name>

删除集群的命名空间: