4.3. Brocade Fabric Switch

Tabelle 4.4, »Brocade Fabric Switch« listet die Fencing-Geräteparameter, die von

fence_brocade – dem Fencing-Agent für Brocade FC Switches – verwendet werden.

| luci-Feld | cluster.conf-Parameter | Beschreibung |

|---|---|---|

| Name | name | Ein Name für das mit dem Cluster verbundene Brocade-Gerät. |

| IP Address or Hostname | ipaddr | Die IP-Adresse des Geräts. |

| Login | login | Der Login-Name für den Zugriff auf das Gerät. |

| Password | passwd | Das Passwort zur Authentifizierung der Verbindung mit dem Gerät. |

| Password Script (optional) | passwd_script | Das Skript, das ein Passwort zum Zugriff auf das Fencing-Gerät liefert. Dies ersetzt den -Parameter. |

| Force IP Family | inet4_only, inet6_only | Zwingt den Agent zur ausschließlichen Verwendung von IPv4- oder IPv6-Adressen |

| Force Command Prompt | cmd_prompt | Die zu verwendende Eingabeaufforderung. Der Standardwert ist "\$". |

| Power Wait (seconds) | power_wait | Anzahl von Sekunden, die nach einem Befehl zum Ein- oder Ausschalten gewartet werden soll. |

| Power Timeout (seconds) | power_timeout | Anzahl von Sekunden, die nach einem Befehl zum Ein- oder Ausschalten gewartet werden soll, bevor auf eine Statusänderung hin überprüft wird. Der Standardwert ist 20. |

| Shell Timeout (seconds) | shell_timeout | Anzahl von Sekunden, die nach Eingabe eines Befehls auf die Eingabeaufforderung gewartet werden soll. Der Standardwert ist 3. |

| Login Timeout (seconds) | login_timeout | Anzahl von Sekunden, die nach der Anmeldung auf die Eingabeaufforderung gewartet werden soll. Der Standardwert ist 5. |

| Times to Retry Power On Operation | retry_on | Anzahl von Neuversuchen für einen Befehl zum Anschalten. Der Standardwert ist 1. |

| Port | port | Die Schalter-Outlet-Nummer. |

| Delay (optional) | delay | Anzahl von Sekunden, die gewartet werden soll, bevor die Abgrenzung gestartet wird. Der Standardwert ist 0. |

| Use SSH | secure | Zeigt an, dass das System SSH zum Zugriff auf das Gerät verwendet. Bei der Verwendung von SSH müssen Sie entweder ein Passwort, ein Passwortskript oder eine Identitätsdatei angeben. |

| SSH Options | ssh_options | Die zu verwendenden SSH-Optionen. Der Standardwert ist -1 -c blowfish. |

| Path to SSH Identity File | identity_file | Die Identitätsdatei für SSH. |

| Unfencing | unfence-Abschnitt der Cluster-Konfigurationsdatei | Wenn aktiviert, stellt dies sicher, dass ein abgegrenzter Knoten erst wieder reaktiviert wird, nachdem er neu gestartet wurde. Dies ist notwendig für andere Fencing-Methoden als das strombasierte Fencing (also SAN/Speicher-Fencing). Wenn Sie ein Gerät konfigurieren, dass Unfencing (Aufheben der Knotenabgrenzung) erfordert, muss der Cluster zunächst gestoppt werden, dann muss die vollständige Konfiguration einschließlich Geräte und Unfencing hinzugefügt werden, bevor der Cluster gestartet wird. Informationen über das Unfencing finden Sie auf der man-Seite für fence_node(8). |

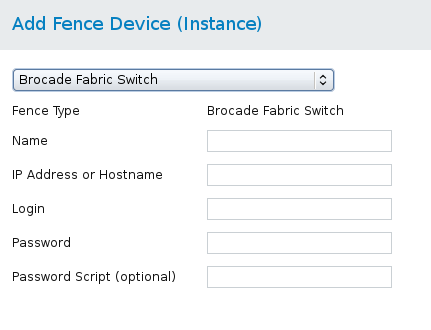

Abbildung 4.3, »Brocade Fabric Switch« zeigt den Konfigurationsbildschirm zum Hinzufügen eines Brocade Fabric Switch Fencing-Geräts.

Abbildung 4.3. Brocade Fabric Switch

Der folgende Befehl erstellt eine Fencing-Geräteinstanz für ein Brocade-Gerät:

ccs -f cluster.conf --addfencedev brocadetest agent=fence_brocade ipaddr=brocadetest.example.com login=root \

passwd=password123

Nachfolgend sehen Sie den

cluster.conf-Eintrag für das Gerät fence_brocade:

<fencedevices>

<fencedevice agent="fence_brocade" ipaddr="brocadetest.example.com" login="brocadetest" \

name="brocadetest" passwd="brocadetest"/>

</fencedevices>