1.3.3. Fencing

Fencing is the disconnection of a node from the cluster's shared storage. Fencing cuts off I/O from shared storage, thus ensuring data integrity. The cluster infrastructure performs fencing through the fence daemon,

fenced.

Cuando CMAN determina que un nodo ha fallado, CMAN comunica a los otros componentes de la infraestructura de cluster que el nodo ha fallado.

fenced ejecuta una acción de aislamiento sobre el nodo fallido cuando la comunicación es recibida. Otros componentes de la infraestructura de cluster determinan que acciones se deben tomar — los componentes ejecutan los procedimientos de recuperación que sean necesarios. Por ejemplo, DLM y GFS suspenden sus actividades hasta que detectan que fenced ha completado su tarea sobre el nodo fallido. Tras recibir la confirmación de que el nodo ha sido aislado, DLS y GFS ejecutan las tareas de recuperación. DLM libera los cierres del nodo fallido; GFS recupera el registro por diario (journal) del nodo fallido.

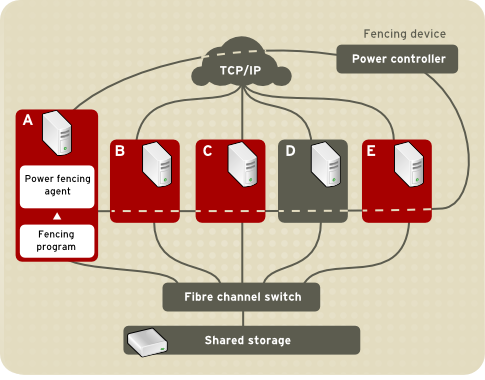

El programa de aislamiento determina el método de aislamiento a utilizar desde el archivo de configuración de cluster. Hay dos elementos claves del archivo de configuración de cluster que definen el método de aislamiento: el agente y el dispositivo de aislamiento. El programa de aislamiento hace una llamada al agente de aislamiento especificado en el archivo de configuración del cluster. El agente de aislamiento, a su vez, aisla el nodo a través del dispositivo de aislamiento. Una vez el proceso de aislamiento ha sido completado, el programa de aislamiento notifica al administrador de cluster.

Red Hat Cluster Suite proporciona una variedad de métodos de aislamiento:

- Aislamiento de energía — Un método de aislamiento que utiliza un controlador de energía para apagar el nodo fallido.

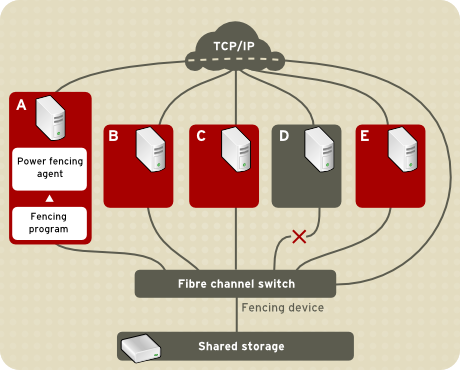

- Aislamiento de interruptor de canal de fibra — Un método de aislamiento que desactiva el puerto del canal de fibra que conecta el almacenaje con el nodo fallido.

- GNBD fencing — A fencing method that disables an inoperable node's access to a GNBD server.

- Otros métodos de aislamiento — Hay otros métodos de aislamiento que desactivan la E/S o apagan el nodo fallido. Entre estos se incluye IBM Bladecenters, PAP, DRAC/MC, HP ILO, IPMI, IBM RSA II y otros.

Figura 1.3, “Power Fencing Example” shows an example of power fencing. In the example, the fencing program in node A causes the power controller to power off node D. Figura 1.4, “Fibre Channel Switch Fencing Example” shows an example of Fibre Channel switch fencing. In the example, the fencing program in node A causes the Fibre Channel switch to disable the port for node D, disconnecting node D from storage.

Figura 1.3. Power Fencing Example

Figura 1.4. Fibre Channel Switch Fencing Example

Para especificar un método de aislamiento se debe editar el archivo de configuración para asignar el nombre del método de aislamiento, el agente de aislamiento y el dispositivo de aislamiento para cada nodo del cluster.

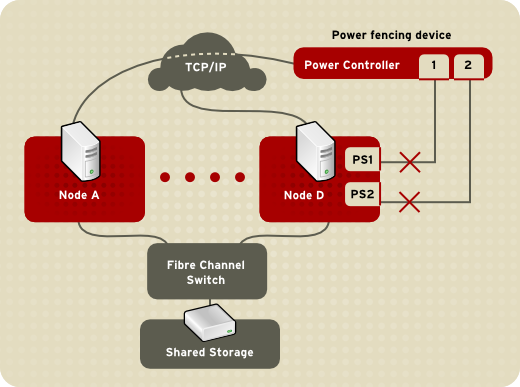

The way in which a fencing method is specified depends on if a node has either dual power supplies or multiple paths to storage. If a node has dual power supplies, then the fencing method for the node must specify at least two fencing devices — one fencing device for each power supply (refer to Figura 1.5, “Fencing a Node with Dual Power Supplies”). Similarly, if a node has multiple paths to Fibre Channel storage, then the fencing method for the node must specify one fencing device for each path to Fibre Channel storage. For example, if a node has two paths to Fibre Channel storage, the fencing method should specify two fencing devices — one for each path to Fibre Channel storage (refer to Figura 1.6, “Fencing a Node with Dual Fibre Channel Connections”).

Figura 1.5. Fencing a Node with Dual Power Supplies

Figura 1.6. Fencing a Node with Dual Fibre Channel Connections

Puede configurar un nodo con uno o más métodos de aislamiento. Cuando se utiliza más de un método de aislamiento, éstos se utilizan en cascada, siguiendo el orden de prioridad dado en el archivo de configuración de cluster. Si un nodo falla, éste es aislado mediante el primer método de aislamiento especificado en el archivo de configuración de cluster para ese nodo. Si el primer método no funciona, el siguiente método para ese nodo es utilizado. Si ninguno de los métodos funciona, el primer método de aislamiento es ejecutado de nuevo. Esté bucle continúa hasta que el nodo ha sido aislado satisfactoriamente.