2.5.2. Configuración básica de cortafuegos

Justo como en un cortafuegos en un edificio intenta evitar que un incendio se extienda, el cortafuegos en informática intenta evitar que software malintencionado se extienda a su equipo. También ayuda a evitar que usuarios no autorizados accedan a su equipo.

En una instalación predeterminada de Red Hat Enterprise Linux un cortafuegos existe entre su equipo o red y cualquier red desconocida, por ejemplo la Internet. Este determina los servicios que los usuarios remotos pueden acceder. Un cortafuegos correctamente configurado puede aumentar en gran medida la seguridad de su sistema. Se recomienda configurar el cortafuegos para todo sistema de Red Hat Enterprise Linux con una conexión de Internet.

2.5.2.1. Firewall Configuration Tool

Copiar enlaceEnlace copiado en el portapapeles!

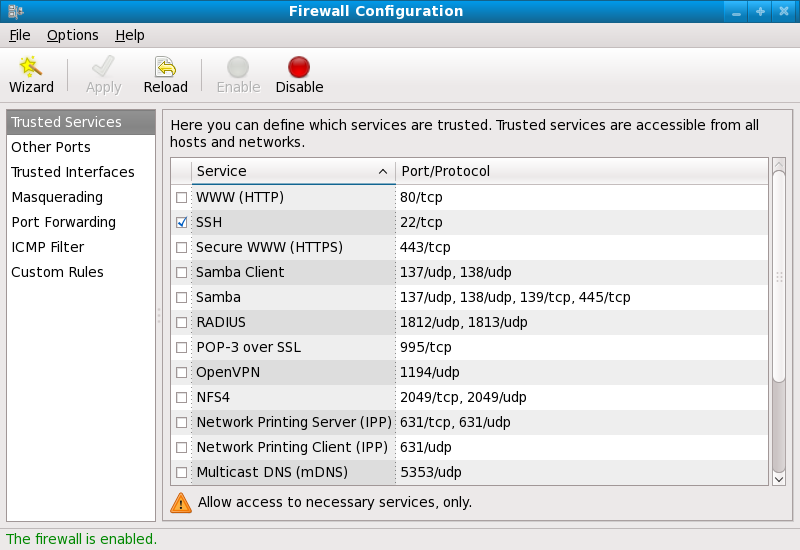

Durante la instalación de Red Hat Enterprise Linux de la pantalla Configuración de cortafuegos, se le dio la opción de activar el cortafuegos básico y los dispositivos específicos, servicios de entrada y puertos.

Tras la instalación, puede cambiar esta preferencia mediante Firewall Configuration Tool.

Para iniciar esta aplicación, utilice el siguiente comando:

[root@myServer ~] # system-config-firewall

Figura 2.5. Firewall Configuration Tool

Nota

Firewall Configuration Tool solamente configura un cortafuegos básico. Si el sistema necesita reglas más complejas, consulte Sección 2.6, “IPTables” para obtener mayor información sobre cómo configurar reglas

iptables específicas.