Despliegue de diferentes tipos de servidores

Guía para la implantación de diferentes tipos de servidores en Red Hat Enterprise Linux 8

Resumen

Hacer que el código abierto sea más inclusivo

Red Hat se compromete a sustituir el lenguaje problemático en nuestro código, documentación y propiedades web. Estamos empezando con estos cuatro términos: maestro, esclavo, lista negra y lista blanca. Debido a la enormidad de este esfuerzo, estos cambios se implementarán gradualmente a lo largo de varias versiones próximas. Para más detalles, consulte el mensaje de nuestro CTO Chris Wright.

Proporcionar comentarios sobre la documentación de Red Hat

Agradecemos su opinión sobre nuestra documentación. Por favor, díganos cómo podemos mejorarla. Para ello:

Para comentarios sencillos sobre pasajes concretos:

- Asegúrese de que está viendo la documentación en el formato Multi-page HTML. Además, asegúrese de ver el botón Feedback en la esquina superior derecha del documento.

- Utilice el cursor del ratón para resaltar la parte del texto que desea comentar.

- Haga clic en la ventana emergente Add Feedback que aparece debajo del texto resaltado.

- Siga las instrucciones mostradas.

Para enviar comentarios más complejos, cree un ticket de Bugzilla:

- Vaya al sitio web de Bugzilla.

- Como componente, utilice Documentation.

- Rellene el campo Description con su sugerencia de mejora. Incluya un enlace a la(s) parte(s) pertinente(s) de la documentación.

- Haga clic en Submit Bug.

Capítulo 1. Configuración del servidor web Apache HTTP

1.1. Introducción al servidor web Apache HTTP

Un web server es un servicio de red que sirve contenidos a un cliente a través de la web. Normalmente se trata de páginas web, pero también se puede servir cualquier otro documento. Los servidores web también se conocen como servidores HTTP, ya que utilizan la dirección hypertext transport protocol (HTTP).

El Apache HTTP Server, httpd, es un servidor web de código abierto desarrollado por la Apache Software Foundation.

Si está actualizando desde una versión anterior de Red Hat Enterprise Linux, necesitará actualizar la configuración del servicio httpd en consecuencia. Esta sección revisa algunas de las nuevas características añadidas y le guía a través de la actualización de los archivos de configuración anteriores.

1.1.1. Cambios notables en el servidor HTTP Apache

El sitio web Apache HTTP Serverse ha actualizado de la versión 2.4.6 a la versión 2.4.37 entre RHEL 7 y RHEL 8. Esta versión actualizada incluye varias características nuevas, pero mantiene la compatibilidad con la versión RHEL 7 a nivel de configuración y de la interfaz binaria de aplicación (ABI) de los módulos externos.

Las nuevas características incluyen:

-

la compatibilidad con

HTTP/2la proporciona ahora el paquetemod_http2, que forma parte del módulohttpd. -

se admite la activación de sockets systemd. Consulte la página de manual

httpd.socket(8)para obtener más detalles.

Se han añadido varios módulos nuevos:

-

mod_proxy_hcheck- un módulo de comprobación de la salud del proxy -

mod_proxy_uwsgi- un proxy de la Interfaz del Servidor Web (WSGI) -

mod_proxy_fdpass- proporciona soporte para pasar el socket del cliente a otro proceso -

mod_cache_socache- una caché HTTP que utiliza, por ejemplo, memcache backend -

mod_md- un servicio de certificados SSL/TLS de protocolo ACME

-

Los siguientes módulos ahora se cargan por defecto:

-

mod_request -

mod_macro -

mod_watchdog

-

-

Se ha añadido un nuevo subpaquete,

httpd-filesystem, que contiene la disposición básica de los directorios para el Apache HTTP Server incluyendo los permisos correctos para los directorios. -

Se ha introducido el soporte de servicios instanciados,

httpd@.service. Consulte la página de manualhttpd.servicepara obtener más información.

-

Un nuevo

httpd-init.servicesustituye al%post scriptpara crear un par de claves autofirmadasmod_ssl.

-

El aprovisionamiento y la renovación automatizados de certificados TLS mediante el protocolo Automatic Certificate Management Environment (ACME) son ahora compatibles con el paquete

mod_md(para su uso con proveedores de certificados comoLet’s Encrypt). -

El sitio web Apache HTTP Server ahora soporta la carga de certificados TLS y claves privadas de tokens de seguridad de hardware directamente desde los módulos

PKCS#11. Como resultado, una configuración demod_sslpuede ahora utilizar URLs dePKCS#11para identificar la clave privada TLS y, opcionalmente, el certificado TLS en las directivasSSLCertificateKeyFileySSLCertificateFile. Ahora se admite una nueva directiva

ListenFreeen el archivo/etc/httpd/conf/httpd.conf.De forma similar a la directiva

Listen,ListenFreeproporciona información sobre las direcciones IP, los puertos o las combinaciones de dirección IP y puerto que escucha el servidor. Sin embargo, conListenFree, la opción de socketIP_FREEBINDestá habilitada por defecto. Por lo tanto, ahttpdse le permite enlazar con una dirección IP no local o con una dirección IP que aún no existe. Esto permite quehttpdescuche en un socket sin requerir que la interfaz de red subyacente o la dirección IP dinámica especificada estén activas en el momento en quehttpdintenta enlazarse a ella.Tenga en cuenta que la directiva

ListenFreesólo está disponible actualmente en RHEL 8.Para más detalles sobre

ListenFree, consulte la siguiente tabla:Expand Tabla 1.1. Sintaxis, estado y módulos de la directiva ListenFree Sintaxis Estado Módulos ListenFree [dirección IP:]número de puerto [protocolo]

MPM

evento, trabajador, prefork, mpm_winnt, mpm_netware, mpmt_os2

Otros cambios notables son:

Se han eliminado los siguientes módulos:

-

mod_file_cache mod_nssUtilice

mod_sslen su lugar. Para más detalles sobre la migración desdemod_nss, consulte Sección 1.10, “Exportación de una clave privada y de certificados de una base de datos NSS para utilizarlos en una configuración de servidor web Apache”.-

mod_perl

-

-

El tipo por defecto de la base de datos de autenticación DBM utilizada por el Apache HTTP Server en RHEL 8 se ha cambiado de

SDBMadb5. -

El módulo

mod_wsgipara el Apache HTTP Server ha sido actualizado a Python 3. Las aplicaciones WSGI ahora sólo son compatibles con Python 3, y deben ser migradas desde Python 2. El módulo de multiprocesamiento (MPM) configurado por defecto con el Apache HTTP Server ha cambiado de un modelo multiproceso y bifurcado (conocido como

prefork) a un modelo multihilo de alto rendimiento,event.Cualquier módulo de terceros que no sea seguro para los hilos debe ser reemplazado o eliminado. Para cambiar el MPM configurado, edite el archivo

/etc/httpd/conf.modules.d/00-mpm.conf. Consulte la página manhttpd.service(8)para obtener más información.- Los UID y GID mínimos permitidos para los usuarios por suEXEC son ahora 1000 y 500, respectivamente (antes 100 y 100).

-

El archivo

/etc/sysconfig/httpdya no es una interfaz compatible para establecer variables de entorno para el serviciohttpd. Se ha añadido la página manhttpd.service(8)para el servicio systemd. -

Al detener el servicio

httpdse utiliza ahora una "parada elegante" por defecto. -

El módulo

mod_auth_kerbha sido sustituido por el módulomod_auth_gssapi.

1.1.2. Actualización de la configuración

Para actualizar los archivos de configuración desde la Apache HTTP Server versión utilizada en Red Hat Enterprise Linux 7, elija una de las siguientes opciones:

-

Si se utiliza

/etc/sysconfig/httpdpara establecer variables de entorno, cree un archivo drop-in systemd en su lugar. - Si se utilizan módulos de terceros, asegúrese de que son compatibles con un MPM roscado.

- Si se utiliza suexec, asegúrese de que los identificadores de usuario y grupo cumplen los nuevos mínimos.

Puede comprobar la configuración en busca de posibles errores utilizando el siguiente comando:

# apachectl configtest

Syntax OK1.2. Los archivos de configuración de Apache

Cuando el servicio httpd se inicia, por defecto, lee la configuración de las ubicaciones que se enumeran en Tabla 1.2, “Los archivos de configuración del servicio httpd”.

| Ruta | Descripción |

|---|---|

|

| El archivo de configuración principal. |

|

| Un directorio auxiliar para los archivos de configuración que se incluyen en el archivo de configuración principal. |

|

| Un directorio auxiliar para los archivos de configuración que cargan los módulos dinámicos instalados y empaquetados en Red Hat Enterprise Linux. En la configuración por defecto, estos archivos de configuración se procesan primero. |

Aunque la configuración por defecto es adecuada para la mayoría de las situaciones, puede utilizar también otras opciones de configuración. Para que cualquier cambio surta efecto, reinicie primero el servidor web. Consulte Sección 1.3, “Gestión del servicio httpd” para obtener más información sobre cómo reiniciar el servicio httpd.

Para comprobar la configuración en busca de posibles errores, escriba lo siguiente en un prompt del shell:

# apachectl configtest

Syntax OKPara facilitar la recuperación de los errores, haga una copia del archivo original antes de editarlo.

1.3. Gestión del servicio httpd

Esta sección describe cómo iniciar, detener y reiniciar el servicio httpd.

Requisitos previos

- El servidor HTTP Apache está instalado.

Procedimiento

Para iniciar el servicio

httpd, introduzca:# systemctl start httpdPara detener el servicio

httpd, introduzca:# systemctl stop httpdPara reiniciar el servicio

httpd, introduzca:# systemctl restart httpd

1.4. Configuración de un servidor HTTP Apache de una sola instancia

Esta sección describe cómo configurar un servidor HTTP Apache de una sola instancia para servir contenido HTML estático.

Siga el procedimiento de esta sección si el servidor web debe proporcionar el mismo contenido para todos los dominios asociados al servidor. Si desea proporcionar un contenido diferente para diferentes dominios, configure hosts virtuales basados en nombres. Para más detalles, consulte Sección 1.5, “Configuración de hosts virtuales basados en nombres de Apache”.

Procedimiento

Instale el paquete

httpd:# yum install httpdAbra el puerto TCP

80en el firewall local:# firewall-cmd --permanent --add-port=80/tcp # firewall-cmd --reloadHabilite e inicie el servicio

httpd:# systemctl enable --now httpdOpcional: Añada los archivos HTML al directorio

/var/www/html/.NotaAl añadir contenido a

/var/www/html/, los archivos y directorios deben ser legibles por el usuario bajo el cual se ejecutahttpdpor defecto. El propietario del contenido puede ser el usuariorooty el grupo de usuariosroot, u otro usuario o grupo a elección del administrador. Si el propietario del contenido es el usuariorooty el grupo de usuariosroot, los archivos deben poder ser leídos por otros usuarios. El contexto SELinux para todos los archivos y directorios debe serhttpd_sys_content_t, que se aplica por defecto a todo el contenido dentro del directorio/var/www.

Pasos de verificación

Conéctese con un navegador web para

http://server_IP_or_host_name/.Si el directorio

/var/www/html/está vacío o no contiene un archivoindex.htmloindex.htm, Apache muestra elRed Hat Enterprise Linux Test Page. Si/var/www/html/contiene archivos HTML con un nombre diferente, puede cargarlos introduciendo la URL de ese archivo, comohttp://server_IP_or_host_name/example.html.

Recursos adicionales

- Para más detalles sobre la configuración de Apache y la adaptación del servicio a su entorno, consulte el manual de Apache. Para más detalles sobre la instalación del manual, consulte Sección 1.8, “Instalación del manual del servidor HTTP Apache”.

-

Para más detalles sobre el uso o el ajuste del servicio

httpdsystemd, consulte la página manhttpd.service(8).

1.5. Configuración de hosts virtuales basados en nombres de Apache

Los hosts virtuales basados en nombres permiten a Apache servir diferentes contenidos para diferentes dominios que se resuelven a la dirección IP del servidor.

El procedimiento en esta sección describe la configuración de un host virtual para el dominio example.com y example.net con directorios raíz de documentos separados. Ambos hosts virtuales sirven contenido HTML estático.

Requisitos previos

Los clientes y el servidor web resuelven el dominio

example.comyexample.neta la dirección IP del servidor web.Tenga en cuenta que debe añadir manualmente estas entradas a su servidor DNS.

Procedimiento

Instale el paquete

httpd:# yum install httpdEdite el archivo

/etc/httpd/conf/httpd.conf:Añada la siguiente configuración de host virtual para el dominio

example.com:<VirtualHost *:80> DocumentRoot "/var/www/example.com/" ServerName example.com CustomLog /var/log/httpd/example.com_access.log combined ErrorLog /var/log/httpd/example.com_error.log </VirtualHost>Estos ajustes configuran lo siguiente:

-

Todos los ajustes de la directiva

<VirtualHost *:80>son específicos para este host virtual. -

DocumentRootestablece la ruta del contenido web del host virtual. ServerNameestablece los dominios para los que este host virtual sirve contenido.Para establecer varios dominios, añada el parámetro

ServerAliasa la configuración y especifique los dominios adicionales separados con un espacio en este parámetro.-

CustomLogestablece la ruta del registro de acceso del host virtual. ErrorLogestablece la ruta del registro de errores del host virtual.NotaApache utiliza el primer host virtual encontrado en la configuración también para las peticiones que no coinciden con ningún dominio establecido en los parámetros

ServerNameyServerAlias. Esto también incluye las peticiones enviadas a la dirección IP del servidor.

-

Todos los ajustes de la directiva

Añada una configuración de host virtual similar para el dominio

example.net:<VirtualHost *:80> DocumentRoot "/var/www/example.net/" ServerName example.net CustomLog /var/log/httpd/example.net_access.log combined ErrorLog /var/log/httpd/example.net_error.log </VirtualHost>Cree las raíces de los documentos para ambos hosts virtuales:

# mkdir /var/www/example.com/ # mkdir /var/www/example.net/Si establece rutas en los parámetros de

DocumentRootque no están dentro de/var/www/, establezca el contextohttpd_sys_content_ten ambas raíces del documento:# semanage fcontext -a -t httpd_sys_content_t "/srv/example.com(/.*)?" # restorecon -Rv /srv/example.com/ # semanage fcontext -a -t httpd_sys_content_t "/srv/example.net(/.\*)?" # restorecon -Rv /srv/example.net/Estos comandos establecen el contexto

httpd_sys_content_ten el directorio/srv/example.com/y/srv/example.net/.Tenga en cuenta que debe instalar el paquete

policycoreutils-python-utilspara ejecutar el comandorestorecon.Abra el puerto

80en el firewall local:# firewall-cmd --permanent --add-port=80/tcp # firewall-cmd --reloadHabilite e inicie el servicio

httpd:# systemctl enable --now httpd

Pasos de verificación

Cree un archivo de ejemplo diferente en la raíz de documentos de cada host virtual:

# echo "vHost example.com" > /var/www/example.com/index.html # echo "vHost example.net" > /var/www/example.net/index.html-

Utilice un navegador y conéctese a

http://example.com. El servidor web muestra el archivo de ejemplo del host virtualexample.com. -

Utilice un navegador y conéctese a

http://example.net. El servidor web muestra el archivo de ejemplo del host virtualexample.net.

Recursos adicionales

-

Para más detalles sobre la configuración de los hosts virtuales de Apache, consulte la documentación de

Virtual Hostsen el manual de Apache. Para más detalles sobre la instalación del manual, consulte Sección 1.8, “Instalación del manual del servidor HTTP Apache”.

1.6. Configuración del cifrado TLS en un servidor HTTP Apache

Por defecto, Apache proporciona contenido a los clientes utilizando una conexión HTTP sin cifrar. Esta sección describe cómo habilitar el cifrado TLS y configurar las opciones más frecuentes relacionadas con el cifrado en un servidor HTTP Apache.

Requisitos previos

- El servidor HTTP Apache está instalado y funcionando.

1.6.1. Cómo añadir el cifrado TLS a un servidor HTTP Apache

Esta sección describe cómo activar el cifrado TLS en un servidor HTTP Apache para el dominio example.com.

Requisitos previos

- El servidor HTTP Apache está instalado y funcionando.

La clave privada se almacena en el archivo

/etc/pki/tls/private/example.com.key.Para obtener detalles sobre la creación de una clave privada y una solicitud de firma de certificado (CSR), así como para solicitar un certificado a una autoridad de certificación (CA), consulte la documentación de su CA. Como alternativa, si su CA admite el protocolo ACME, puede utilizar el módulo

mod_mdpara automatizar la recuperación y el aprovisionamiento de certificados TLS.-

El certificado TLS se almacena en el archivo

/etc/pki/tls/private/example.com.crt. Si utiliza una ruta diferente, adapte los pasos correspondientes del procedimiento. -

El certificado CA se almacena en el archivo

/etc/pki/tls/private/ca.crt. Si utiliza una ruta diferente, adapte los pasos correspondientes del procedimiento. - Los clientes y el servidor web resuelven el nombre de host del servidor a la dirección IP del servidor web.

Procedimiento

Instale el paquete

mod_ssl:# dnf install mod_sslEdite el archivo

/etc/httpd/conf.d/ssl.confy añada la siguiente configuración a la directiva<VirtualHost _default_:443>:Establezca el nombre del servidor:

Nombre del servidor example.comImportanteEl nombre del servidor debe coincidir con la entrada establecida en el campo

Common Namedel certificado.Opcional: Si el certificado contiene nombres de host adicionales en el campo

Subject Alt Names(SAN), puede configurarmod_sslpara que proporcione cifrado TLS también para estos nombres de host. Para configurarlo, añada el parámetroServerAliasescon los nombres correspondientes:ServidorAlias www.example.com server.example.comEstablezca las rutas de acceso a la clave privada, el certificado del servidor y el certificado de la CA:

SSLCertificateKeyFile "/etc/pki/tls/private/example.com.key" SSLCertificateFile "/etc/pki/tls/certs/example.com.crt" SSLCACertificateFile "/etc/pki/tls/certs/ca.crt"

Por razones de seguridad, configure que sólo el usuario

rootpueda acceder al archivo de la clave privada:# chown root:root /etc/pki/tls/private/example.com.key # chmod 600 /etc/pki/tls/private/example.com.keyAvisoSi los usuarios no autorizados accedieron a la clave privada, revoque el certificado, cree una nueva clave privada y solicite un nuevo certificado. En caso contrario, la conexión TLS deja de ser segura.

Abra el puerto

443en el firewall local:# firewall-cmd --permanent --add-port=443 # firewall-cmd --reloadReinicie el servicio

httpd:# systemctl restart httpdNotaSi protegió el archivo de clave privada con una contraseña, deberá introducirla cada vez que se inicie el servicio

httpd.

Pasos de verificación

-

Utilice un navegador y conéctese a

https://example.com.

Recursos adicionales

-

Para más detalles sobre la configuración de TLS, consulte la documentación de

SSL/TLS Encryptionen el manual de Apache. Para más detalles sobre la instalación del manual, consulte Sección 1.8, “Instalación del manual del servidor HTTP Apache”.

1.6.2. Configuración de las versiones de protocolo TLS admitidas en un servidor HTTP Apache

Por defecto, el servidor HTTP Apache en RHEL 8 utiliza la política crypto de todo el sistema que define valores seguros por defecto, que además son compatibles con los navegadores recientes. Por ejemplo, la política DEFAULT define que sólo las versiones del protocolo TLSv1.2 y TLSv1.3 están habilitadas en apache.

Esta sección describe cómo configurar manualmente las versiones del protocolo TLS que soporta su servidor HTTP Apache. Siga el procedimiento si su entorno requiere habilitar sólo versiones específicas del protocolo TLS, por ejemplo:

-

Si su entorno requiere que los clientes también puedan utilizar el protocolo débil

TLS1(TLSv1.0) oTLS1.1. -

Si quiere configurar que Apache sólo soporte el protocolo

TLSv1.2oTLSv1.3.

Requisitos previos

- El cifrado TLS está habilitado en el servidor como se describe en Sección 1.6.1, “Cómo añadir el cifrado TLS a un servidor HTTP Apache”.

Procedimiento

Edite el archivo

/etc/httpd/conf/httpd.confy añada la siguiente configuración a la directiva<VirtualHost>para la que desea establecer la versión del protocolo TLS. Por ejemplo, para habilitar sólo el protocoloTLSv1.3:SSLProtocolo -Todo TLSv1.3Reinicie el servicio

httpd:# systemctl restart httpd

Pasos de verificación

Utilice el siguiente comando para verificar que el servidor soporta

TLSv1.3:# openssl s_client -connect example.com:443 -tls1_3Utilice el siguiente comando para verificar que el servidor no soporta

TLSv1.2:# openssl s_client -connect example.com:443 -tls1_2Si el servidor no soporta el protocolo, el comando devuelve un error:

140111600609088:error:1409442E:Rutinas SSL:ssl3_read_bytes:versión del protocolo de alerta tlsv1:ssl/record/rec_layer_s3.c:1543:Número de alerta SSL 70- Opcional: Repita el comando para otras versiones del protocolo TLS.

Recursos adicionales

-

Para más detalles sobre la política criptográfica a nivel de sistema, consulte la página man

update-crypto-policies(8)y Using system-wide cryptographic policies. -

Para más detalles sobre el parámetro

SSLProtocol, consulte la documentación demod_sslen el manual de Apache. Para más detalles sobre la instalación del manual, consulte Sección 1.8, “Instalación del manual del servidor HTTP Apache”.

1.6.3. Cómo configurar los cifrados admitidos en un servidor HTTP Apache

Por defecto, el servidor HTTP Apache en RHEL 8 utiliza la política de cifrado de todo el sistema que define valores seguros por defecto, que también son compatibles con los navegadores recientes. Para ver la lista de cifrados que permite la política de cifrado de todo el sistema, consulte el archivo /etc/crypto-policies/back-ends/openssl.config.

Esta sección describe cómo configurar manualmente los cifrados que soporta su servidor HTTP Apache. Siga el procedimiento si su entorno requiere cifrados específicos.

Requisitos previos

- El cifrado TLS está habilitado en el servidor como se describe en Sección 1.6.1, “Cómo añadir el cifrado TLS a un servidor HTTP Apache”.

Procedimiento

Edite el archivo

/etc/httpd/conf/httpd.confy añada el parámetroSSLCipherSuitea la directiva<VirtualHost>para la que desea establecer los cifrados TLS:SSLCipherSuite \ "EECDH AESGCM:EDH AESGCM:AES256 EECDH:AES256 EDH:!SHA1:!SHA256"Este ejemplo activa sólo los cifrados

EECDH AESGCM,EDH AESGCM,AES256 EECDH, yAES256 EDHy desactiva todos los cifrados que utilizan el código de autenticación de mensajes (MAC)SHA1ySHA256.Reinicie el servicio

httpd:# systemctl restart httpd

Pasos de verificación

Para mostrar la lista de cifrados que soporta el servidor HTTP Apache:

Instale el paquete

nmap:# yum install nmapUtiliza la utilidad

nmappara mostrar los cifrados soportados:# nmap --script ssl-enum-ciphers -p 443 example.com ... PORT STATE SERVICE 443/tcp open https | ssl-enum-ciphers: | TLSv1.2: | ciphers: | TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384 (ecdh_x25519) - A | TLS_DHE_RSA_WITH_AES_256_GCM_SHA384 (dh 2048) - A | TLS_ECDHE_RSA_WITH_CHACHA20_POLY1305_SHA256 (ecdh_x25519) - A ...

Recursos adicionales

-

Para más detalles sobre la política criptográfica a nivel de sistema, consulte la página man

update-crypto-policies(8)y Using system-wide cryptographic policies. -

Para más detalles sobre el parámetro

SSLCipherSuite, consulte la documentación demod_sslen el manual de Apache. Para más detalles sobre la instalación del manual, consulte Sección 1.8, “Instalación del manual del servidor HTTP Apache”.

1.7. Configuración de la autenticación del certificado de cliente TLS

La autenticación de certificados de cliente permite a los administradores permitir que sólo los usuarios que se autentiquen utilizando un certificado puedan acceder a los recursos del servidor web. Esta sección describe cómo configurar la autenticación de certificados de cliente para el directorio /var/www/html/Example/.

Si el servidor HTTP Apache utiliza el protocolo TLS 1.3, algunos clientes requieren una configuración adicional. Por ejemplo, en Firefox, establezca el parámetro security.tls.enable_post_handshake_auth en el menú about:config a true. Para más detalles, consulte Transport Layer Security versión 1.3 en Red Hat Enterprise Linux 8.

Requisitos previos

- El cifrado TLS está habilitado en el servidor como se describe en Sección 1.6.1, “Cómo añadir el cifrado TLS a un servidor HTTP Apache”.

Procedimiento

Edite el archivo

/etc/httpd/conf/httpd.confy añada la siguiente configuración a la directiva<VirtualHost>para la que desea configurar la autenticación del cliente:<Directory "/var/www/html/Example/"> SSLVerifyClient require </Directory>La configuración

SSLVerifyClient requiredefine que el servidor debe validar con éxito el certificado del cliente antes de que éste pueda acceder al contenido del directorio/var/www/html/Example/.Reinicie el servicio

httpd:# systemctl restart httpd

Pasos de verificación

Utilice la utilidad

curlpara acceder a la URLhttps://example.com/Example/sin autenticación de cliente:$ curl https://example.com/Example/ curl: (56) OpenSSL SSL_read: error:1409445C:SSL routines:ssl3_read_bytes:tlsv13 alert certificate required, errno 0El error indica que el servidor web requiere un certificado de autentificación del cliente.

Pase la clave privada y el certificado del cliente, así como el certificado de la CA a

curlpara acceder a la misma URL con autenticación de cliente:$ curl --cacert ca.crt --key client.key --cert client.crt https://example.com/Example/Si la solicitud tiene éxito,

curlmuestra el archivoindex.htmlalmacenado en el directorio/var/www/html/Example/.

Recursos adicionales

-

Para más detalles sobre la autenticación de clientes, consulte la documentación de

mod_ssl Configuration How-Toen el manual de Apache. Para más detalles sobre la instalación del manual, consulte Sección 1.8, “Instalación del manual del servidor HTTP Apache”.

1.8. Instalación del manual del servidor HTTP Apache

Esta sección describe cómo instalar el manual del servidor HTTP Apache. Este manual proporciona una documentación detallada de, por ejemplo:

- Parámetros y directivas de configuración

- Ajuste del rendimiento

- Configuración de la autenticación

- Módulos

- Caché de contenidos

- Consejos de seguridad

- Configuración del cifrado TLS

Después de instalar el manual, puede visualizarlo mediante un navegador web.

Requisitos previos

- El servidor HTTP Apache está instalado y funcionando.

Procedimiento

Instale el paquete

httpd-manual:# yum install httpd-manualOpcional: Por defecto, todos los clientes que se conectan al servidor HTTP Apache pueden mostrar el manual. Para restringir el acceso a un rango IP específico, como la subred

192.0.2.0/24, edite el archivo/etc/httpd/conf.d/manual.confy añada la configuraciónRequire ip 192.0.2.0/24a la directiva<Directory "/usr/share/httpd/manual">:<Directory "/usr/share/httpd/manual"> ... Require ip 192.0.2.0/24 ... </Directory>Reinicie el servicio

httpd:# systemctl restart httpd

Pasos de verificación

-

Para visualizar el manual del servidor HTTP Apache, conéctese con un navegador web a

http://host_name_or_IP_address/manual/

1.9. Trabajar con módulos

Al tratarse de una aplicación modular, el servicio httpd se distribuye junto con una serie de Dynamic Shared Objects (DSOs), que pueden cargarse o descargarse dinámicamente en tiempo de ejecución, según sea necesario. Estos módulos se encuentran en el directorio /usr/lib64/httpd/modules/.

1.9.1. Cargar un módulo

Para cargar un módulo DSO concreto, utilice la directiva LoadModule. Tenga en cuenta que los módulos proporcionados por un paquete independiente suelen tener su propio archivo de configuración en el directorio /etc/httpd/conf.modules.d/.

Ejemplo 1.1. Carga del DSO mod_ssl

LoadModule ssl_module modules/mod_ssl.so

Después de cargar el módulo, reinicie el servidor web para recargar la configuración. Consulte Sección 1.3, “Gestión del servicio httpd” para obtener más información sobre cómo reiniciar el servicio httpd.

1.9.2. Escribir un módulo

Para crear un nuevo módulo DSO, asegúrese de tener instalado el paquete httpd-devel. Para ello, introduzca el siguiente comando como root:

# yum install httpd-devel

Este paquete contiene los archivos de inclusión, los archivos de cabecera y la utilidad APache eXtenSion (apxs) necesarios para compilar un módulo.

Una vez escrito, puedes construir el módulo con el siguiente comando:

# apxs -i -a -c nombre_del_módulo.cSi la compilación fue exitosa, debería poder cargar el módulo de la misma manera que cualquier otro módulo que se distribuya con el archivo Apache HTTP Server.

1.10. Exportación de una clave privada y de certificados de una base de datos NSS para utilizarlos en una configuración de servidor web Apache

RHEL 8 ya no proporciona el módulo mod_nss para el servidor web Apache y Red Hat recomienda utilizar el módulo mod_ssl. Si almacena su clave privada y sus certificados en una base de datos de Servicios de Seguridad de Red (NSS), por ejemplo, porque migró el servidor web de RHEL 7 a RHEL 8, siga este procedimiento para extraer la clave y los certificados en formato de Correo de Privacidad Mejorado (PEM). A continuación, puede utilizar los archivos en la configuración de mod_ssl como se describe en Sección 1.6, “Configuración del cifrado TLS en un servidor HTTP Apache”.

Este procedimiento asume que la base de datos NSS está almacenada en /etc/httpd/alias/ y que usted almacena la clave privada y los certificados exportados en el directorio /etc/pki/tls/.

Requisitos previos

- La clave privada, el certificado y el certificado de la autoridad de certificación (CA) se almacenan en una base de datos del NSS.

Procedimiento

Enumerar los certificados en la base de datos del NSS:

# certutil -d /etc/httpd/alias/ -L Certificate Nickname Trust Attributes SSL,S/MIME,JAR/XPI Example CA C,, Example Server Certificate u,u,uEn los próximos pasos necesitará los nombres de los certificados.

Para extraer la clave privada, debe exportar temporalmente la clave a un archivo PKCS #12:

Utilice el apodo del certificado asociado a la clave privada, para exportar la clave a un archivo PKCS #12:

# pk12util -o /etc/pki/tls/private/export.p12 -d /etc/httpd/alias/ -n "Example Server Certificate" Enter password for PKCS12 file: password Re-enter password: password pk12util: PKCS12 EXPORT SUCCESSFULTenga en cuenta que debe establecer una contraseña en el archivo PKCS #12. Necesitará esta contraseña en el siguiente paso.

Exporte la clave privada del archivo PKCS #12:

# openssl pkcs12 -in /etc/pki/tls/private/export.p12 -out /etc/pki/tls/private/server.key -nocerts -nodes Enter Import Password: password MAC verified OKEliminar el archivo temporal PKCS #12:

# rm /etc/pki/tls/private/export.p12

Establezca los permisos en

/etc/pki/tls/private/server.keypara garantizar que sólo el usuariorootpueda acceder a este archivo:# chown root:root /etc/pki/tls/private/server.key # chmod 0600 /etc/pki/tls/private/server.keyUtilice el apodo del certificado del servidor en la base de datos del NSS para exportar el certificado de la CA:

# certutil -d /etc/httpd/alias/ -L -n "Example Server Certificate" -a -o /etc/pki/tls/certs/server.crtEstablezca los permisos en

/etc/pki/tls/certs/server.crtpara garantizar que sólo el usuariorootpueda acceder a este archivo:# chown root:root /etc/pki/tls/certs/server.crt # chmod 0600 /etc/pki/tls/certs/server.crtUtilice el apodo del certificado CA en la base de datos NSS para exportar el certificado CA:

# certutil -d /etc/httpd/alias/ -L -n "Example CA" -a -o /etc/pki/tls/certs/ca.crtSiga Sección 1.6, “Configuración del cifrado TLS en un servidor HTTP Apache” para configurar el servidor web Apache, y:

-

Ajuste el parámetro

SSLCertificateKeyFilea/etc/pki/tls/private/server.key. -

Ajuste el parámetro

SSLCertificateFilea/etc/pki/tls/certs/server.crt. -

Ajuste el parámetro

SSLCACertificateFilea/etc/pki/tls/certs/ca.crt.

-

Ajuste el parámetro

Recursos adicionales

-

La página de manual

certutil(1) -

La página de manual

pk12util(1) -

La página de manual

pkcs12(1ssl)

1.11. Recursos adicionales

-

httpd(8)- La página del manual del serviciohttpdque contiene la lista completa de sus opciones de línea de comandos. -

httpd.service(8)- La página del manual del archivo de la unidadhttpd.service, que describe cómo personalizar y mejorar el servicio. -

httpd.conf(5)- La página del manual de configuración dehttpd, que describe la estructura y la ubicación de los archivos de configuración dehttpd. -

apachectl(8)- La página del manual de la Apache HTTP Server Interfaz de control.

Capítulo 2. Instalación y configuración de NGINX

NGINX es un servidor de alto rendimiento y modular que puede utilizar, por ejemplo, como:

- Servidor web

- Proxy inverso

- Equilibrador de carga

Esta sección describe cómo NGINX en estos escenarios.

2.1. Instalación y preparación de NGINX

Red Hat utiliza Application Streams para proporcionar diferentes versiones de NGINX. Esta sección describe cómo:

- Seleccione un flujo e instale NGINX

- Abra los puertos necesarios en el cortafuegos

-

Habilitar e iniciar el servicio

nginx

Utilizando la configuración por defecto, NGINX se ejecuta como un servidor web en el puerto 80 y proporciona contenido desde el directorio /usr/share/nginx/html/.

Requisitos previos

- RHEL 8 está instalado.

- El host está suscrito al Portal del Cliente de Red Hat.

-

El servicio

firewalldestá activado e iniciado.

Procedimiento

Muestra los flujos de módulos NGINX disponibles:

# yum module list nginx Red Hat Enterprise Linux 8 for x86_64 - AppStream (RPMs) Name Stream Profiles Summary nginx 1.14 [d] common [d] nginx webserver nginx 1.16 common [d] nginx webserver ... Hint: [d]efault, [e]nabled, [x]disabled, [i]nstalledSi desea instalar un flujo diferente al predeterminado, seleccione el flujo:

# yum module enable nginx:stream_versionInstale el paquete

nginx:# yum install nginxAbra los puertos en los que NGINX debe prestar su servicio en el cortafuegos. Por ejemplo, para abrir los puertos por defecto para HTTP (puerto 80) y HTTPS (puerto 443) en

firewalld, introduzca:# firewall-cmd --permanent --add-port={80/tcp,443/tcp} # firewall-cmd --reloadHabilite el servicio

nginxpara que se inicie automáticamente al arrancar el sistema:# systemctl enable nginxOpcionalmente, inicie el servicio

nginx:# systemctl start nginxSi no desea utilizar la configuración por defecto, sáltese este paso y configure NGINX como corresponda antes de iniciar el servicio.

Pasos de verificación

Utilice la utilidad

yumpara verificar que el paquetenginxestá instalado:# yum list installed nginx Installed Packages nginx.x86_64 1:1.14.1-9.module+el8.0.0+4108+af250afe @rhel-8-for-x86_64-appstream-rpmsAsegúrese de que los puertos en los que NGINX debe prestar su servicio están abiertos en el firewalld:

# firewall-cmd --list-ports 80/tcp 443/tcpCompruebe que el servicio

nginxestá activado:# systemctl is-enabled nginx enabled

Recursos adicionales

- Para más detalles sobre el Gestor de Suscripciones, consulte la guía Uso y configuración del Gestor de Suscripciones.

- Para obtener más detalles sobre los flujos de aplicaciones, los módulos y la instalación de paquetes, consulte la guía Instalación, gestión y eliminación de componentes del espacio de usuario.

- Para más detalles sobre la configuración de los cortafuegos, consulte la guía sobre la seguridad de las redes.

2.2. Configurar NGINX como un servidor web que proporciona diferentes contenidos para diferentes dominios

Por defecto, NGINX actúa como un servidor web que proporciona el mismo contenido a los clientes para todos los nombres de dominio asociados a las direcciones IP del servidor. Este procedimiento explica cómo configurar NGINX:

-

Para servir peticiones al dominio

example.comcon contenido del directorio/var/www/example.com/ -

Para servir peticiones al dominio

example.netcon contenido del directorio/var/www/example.net/ -

Servir todas las demás solicitudes, por ejemplo, a la dirección IP del servidor o a otros dominios asociados a la dirección IP del servidor, con contenido del directorio

/usr/share/nginx/html/

Requisitos previos

- NGINX se instala como se describe en Sección 2.1, “Instalación y preparación de NGINX”.

Los clientes y el servidor web resuelven el dominio

example.comyexample.neta la dirección IP del servidor web.Tenga en cuenta que debe añadir manualmente estas entradas a su servidor DNS.

Procedimiento

Edite el archivo

/etc/nginx/nginx.conf:Por defecto, el archivo

/etc/nginx/nginx.confya contiene una configuración de tipo catch-all. Si ha eliminado esta parte de la configuración, vuelva a añadir el siguiente bloqueserveral bloquehttpdel archivo/etc/nginx/nginx.conf:server { listen 80 default_server; listen [::]:80 default_server; server_name _; root /usr/share/nginx/html; }Estos ajustes configuran lo siguiente:

-

La directiva

listendefine qué dirección IP y qué puertos escucha el servicio. En este caso, NGINX escucha en el puerto80en todas las direcciones IPv4 e IPv6. El parámetrodefault_serverindica que NGINX utiliza este bloqueserverpor defecto para las peticiones que coincidan con las direcciones IP y los puertos. -

El parámetro

server_namedefine los nombres de host de los que es responsable este bloqueserver. Establecerserver_namea_configura a NGINX para aceptar cualquier nombre de host para este bloqueserver. -

La directiva

rootestablece la ruta del contenido web para este bloqueserver.

-

La directiva

Añade un bloque similar

serverpara el dominioexample.comal bloquehttp:server { server_name example.com; root /var/www/example.com/; access_log /var/log/nginx/example.com/access.log; error_log /var/log/nginx/example.com/error.log; }-

La directiva

access_logdefine un archivo de registro de acceso independiente para este dominio. -

La directiva

error_logdefine un archivo de registro de errores separado para este dominio.

-

La directiva

Añade un bloque similar

serverpara el dominioexample.netal bloquehttp:server { server_name example.net; root /var/www/example.net/; access_log /var/log/nginx/example.net/access.log; error_log /var/log/nginx/example.net/error.log; }

Cree los directorios raíz de ambos dominios:

# mkdir -p /var/www/example.com/ # mkdir -p /var/www/example.net/Establezca el contexto

httpd_sys_content_ten ambos directorios raíz:# semanage fcontext -a -t httpd_sys_content_t "/var/www/example.com(/.*)?" # restorecon -Rv /var/www/example.com/ # semanage fcontext -a -t httpd_sys_content_t "/var/www/example.net(/.\*)?" # restorecon -Rv /var/www/example.net/Estos comandos establecen el contexto

httpd_sys_content_ten los directorios/var/www/example.com/y/var/www/example.net/.Tenga en cuenta que debe instalar el paquete

policycoreutils-python-utilspara ejecutar los comandos derestorecon.Cree los directorios de registro para ambos dominios:

# mkdir /var/log/nginx/example.com/ # mkdir /var/log/nginx/example.net/Reinicie el servicio

nginx:# systemctl restart nginx

Pasos de verificación

Cree un archivo de ejemplo diferente en la raíz de documentos de cada host virtual:

# echo "Content for example.com" > /var/www/example.com/index.html # echo "Content for example.net" > /var/www/example.net/index.html # echo "Catch All content" > /usr/share/nginx/html/index.html-

Utilice un navegador y conéctese a

http://example.com. El servidor web muestra el contenido de ejemplo del archivo/var/www/example.com/index.html. -

Utilice un navegador y conéctese a

http://example.net. El servidor web muestra el contenido de ejemplo del archivo/var/www/example.net/index.html. -

Utilice un navegador y conéctese a

http://IP_address_of_the_server. El servidor web muestra el contenido de ejemplo del archivo/usr/share/nginx/html/index.html.

2.3. Añadir encriptación TLS a un servidor web NGINX

Esta sección describe cómo habilitar el cifrado TLS en un servidor web NGINX para el dominio example.com.

Requisitos previos

- NGINX se instala como se describe en Sección 2.1, “Instalación y preparación de NGINX”.

La clave privada se almacena en el archivo

/etc/pki/tls/private/example.com.key.Para obtener detalles sobre la creación de una clave privada y una solicitud de firma de certificado (CSR), así como para solicitar un certificado a una autoridad de certificación (CA), consulte la documentación de su CA.

-

El certificado TLS se almacena en el archivo

/etc/pki/tls/certs/example.com.crt. Si utiliza una ruta diferente, adapte los pasos correspondientes del procedimiento. - El certificado de la CA se ha añadido al archivo de certificados TLS del servidor.

- Los clientes y el servidor web resuelven el nombre de host del servidor a la dirección IP del servidor web.

-

El puerto

443está abierto en el firewall local.

Procedimiento

Edite el archivo

/etc/nginx/nginx.confy añada el siguiente bloqueserveral bloquehttpen la configuración:server { listen 443 ssl; server_name example.com; root /usr/share/nginx/html; ssl_certificate /etc/pki/tls/certs/example.com.crt; ssl_certificate_key /etc/pki/tls/private/example.com.key; }Por razones de seguridad, configure que sólo el usuario

rootpueda acceder al archivo de la clave privada:# chown root:root /etc/pki/tls/private/example.com.key # chmod 600 /etc/pki/tls/private/example.com.keyAvisoSi los usuarios no autorizados accedieron a la clave privada, revoque el certificado, cree una nueva clave privada y solicite un nuevo certificado. En caso contrario, la conexión TLS deja de ser segura.

Reinicie el servicio

nginx:# systemctl restart nginx

Pasos de verificación

-

Utilice un navegador y conéctese a

https://example.com

2.4. Configurar NGINX como proxy inverso para el tráfico HTTP

Puede configurar el servidor web NGINX para que actúe como proxy inverso para el tráfico HTTP. Por ejemplo, puede utilizar esta funcionalidad para reenviar las peticiones a un subdirectorio específico en un servidor remoto. Desde la perspectiva del cliente, éste carga el contenido del host al que accede. Sin embargo, NGINX carga el contenido real del servidor remoto y lo reenvía al cliente.

Este procedimiento explica cómo reenviar el tráfico al directorio /example del servidor web a la URL https://example.com.

Requisitos previos

- NGINX se instala como se describe en Sección 2.1, “Instalación y preparación de NGINX”.

- Opcional: El cifrado TLS está activado en el proxy inverso.

Procedimiento

Edite el archivo

/etc/nginx/nginx.confy añada la siguiente configuración al bloqueserverque debe proporcionar el proxy inverso:location /example { proxy_pass https://example.com; }El bloque

locationdefine que NGINX pase todas las peticiones en el directorio/exampleahttps://example.com.Establezca el parámetro booleano

httpd_can_network_connectSELinux en1para configurar que SELinux permita a NGINX reenviar el tráfico:# setsebool -P httpd_can_network_connect 1Reinicie el servicio

nginx:# systemctl restart nginx

Pasos de verificación

-

Utilice un navegador y conéctese a

http://host_name/exampley se muestra el contenido dehttps://example.com.

2.5. Configuración de NGINX como equilibrador de carga HTTP

Puede utilizar la función de proxy inverso de NGINX para equilibrar la carga del tráfico. Este procedimiento describe cómo configurar NGINX como un equilibrador de carga HTTP que envía las peticiones a diferentes servidores, basándose en cuál de ellos tiene el menor número de conexiones activas. Si ambos servidores no están disponibles, el procedimiento también define un tercer host por razones de fallback.

Requisitos previos

- NGINX se instala como se describe en Sección 2.1, “Instalación y preparación de NGINX”.

Procedimiento

Edite el archivo

/etc/nginx/nginx.confy añada la siguiente configuración:http { upstream backend { least_conn; server server1.example.com; server server2.example.com; server server3.example.com backup; } server { location / { proxy_pass http://backend; } } }La directiva

least_connen el grupo de hosts llamadobackenddefine que NGINX envíe las peticiones aserver1.example.comoserver2.example.com, dependiendo del host que tenga el menor número de conexiones activas. NGINX utilizaserver3.example.comsolo como respaldo en caso de que los otros dos hosts no estén disponibles.Con la directiva

proxy_passestablecida enhttp://backend, NGINX actúa como un proxy inverso y utiliza el grupo de hostsbackendpara distribuir las peticiones basándose en la configuración de este grupo.En lugar del método de equilibrio de carga

least_conn, puede especificar:- No hay método para utilizar round robin y distribuir las peticiones de manera uniforme entre los servidores.

-

ip_hashpara enviar solicitudes de una dirección de cliente al mismo servidor basándose en un hash calculado a partir de los tres primeros octetos de la dirección IPv4 o de la dirección IPv6 completa del cliente. -

hashpara determinar el servidor basándose en una clave definida por el usuario, que puede ser una cadena, una variable o una combinación de ambas. El parámetroconsistentconfigura que NGINX distribuya las peticiones entre todos los servidores basándose en el valor de la clave hash definida por el usuario. -

randompara enviar solicitudes a un servidor seleccionado al azar.

Reinicie el servicio

nginx:# systemctl restart nginx

2.6. Recursos adicionales

- Para la documentación oficial de NGINX consulte https://nginx.org/en/docs/. Tenga en cuenta que Red Hat no mantiene esta documentación y que podría no funcionar con la versión de NGINX que tiene instalada.

Capítulo 3. Uso de Samba como servidor

Samba implementa el protocolo Server Message Block (SMB) en Red Hat Enterprise Linux. El protocolo SMB se utiliza para acceder a los recursos de un servidor, como archivos compartidos e impresoras compartidas. Además, Samba implementa el protocolo DCE RPC (Distributed Computing Environment Remote Procedure Call) utilizado por Microsoft Windows.

Puedes ejecutar Samba como:

- Un miembro del dominio de Active Directory (AD) o NT4

- Un servidor independiente

Un controlador de dominio primario (PDC) o un controlador de dominio de respaldo (BDC) de NT4

NotaRed Hat soporta los modos PDC y BDC sólo en instalaciones existentes con versiones de Windows que soportan dominios NT4. Red Hat recomienda no configurar un nuevo dominio Samba NT4, porque los sistemas operativos de Microsoft posteriores a Windows 7 y Windows Server 2008 R2 no admiten dominios NT4.

Red Hat no soporta la ejecución de Samba como controlador de dominio (DC) de AD.

Independientemente del modo de instalación, puede compartir opcionalmente directorios e impresoras. Esto permite a Samba actuar como un servidor de archivos e impresiones.

3.1. Entender los diferentes servicios y modos de Samba

Esta sección describe los diferentes servicios incluidos en Samba y los diferentes modos que puede configurar.

3.1.1. Los servicios de Samba

Samba proporciona los siguientes servicios:

smbdEste servicio proporciona servicios de compartición e impresión de archivos utilizando el protocolo SMB. Además, el servicio es responsable del bloqueo de recursos y de la autenticación de los usuarios que se conectan. El servicio

smbsystemdinicia y detiene el demoniosmbd.Para utilizar el servicio

smbd, instale el paquetesamba.nmbdEste servicio proporciona la resolución de nombres de host e IP utilizando el protocolo NetBIOS sobre IPv4. Además de la resolución de nombres, el servicio

nmbdpermite navegar por la red SMB para localizar dominios, grupos de trabajo, hosts, archivos compartidos e impresoras. Para ello, el servicio comunica esta información directamente al cliente emisor o la reenvía a un navegador local o principal. El servicionmbsystemdinicia y detiene el demonionmbd.Tenga en cuenta que las redes SMB modernas utilizan DNS para resolver los clientes y las direcciones IP.

Para utilizar el servicio

nmbd, instale el paquetesamba.winbinddEste servicio proporciona una interfaz para que el conmutador de servicio de nombres (NSS) utilice usuarios y grupos de dominio AD o NT4 en el sistema local. Esto permite, por ejemplo, que los usuarios del dominio se autentiquen en servicios alojados en un servidor Samba o en otros servicios locales. El servicio

winbindsystemdinicia y detiene el demoniowinbindd.Si configura Samba como miembro del dominio,

winbindddebe iniciarse antes que el serviciosmbd. De lo contrario, los usuarios y grupos del dominio no están disponibles para el sistema local..Para utilizar el servicio

winbindd, instale el paquetesamba-winbind.ImportanteRed Hat sólo soporta la ejecución de Samba como servidor con el servicio

winbinddpara proporcionar usuarios y grupos de dominio al sistema local. Debido a ciertas limitaciones, tales como la falta de soporte de la lista de control de acceso (ACL) de Windows y de la recuperación de NT LAN Manager (NTLM), SSSD no es compatible.

3.1.2. Los servicios de seguridad de Samba

El parámetro security en la sección [global] del archivo /etc/samba/smb.conf gestiona cómo Samba autentifica a los usuarios que se conectan al servicio. Dependiendo del modo en el que se instale Samba, el parámetro debe establecerse con valores diferentes:

- En un miembro del dominio AD, establezca

security = ads En este modo, Samba utiliza Kerberos para autenticar a los usuarios de AD.

Para más detalles sobre la configuración de Samba como miembro del dominio, consulte Sección 3.5, “Configuración de Samba como servidor miembro del dominio AD”.

- En un servidor independiente, configure

security = user En este modo, Samba utiliza una base de datos local para autenticar a los usuarios que se conectan.

Para más detalles sobre la configuración de Samba como servidor independiente, consulte Sección 3.3, “Configuración de Samba como servidor independiente”.

- En un PDC o BDC NT4, configure

security = user - En este modo, Samba autentifica a los usuarios en una base de datos local o LDAP.

- En un miembro del dominio NT4, configure

security = domain En este modo, Samba autentifica a los usuarios que se conectan a un PDC o BDC de NT4. No se puede utilizar este modo en los miembros del dominio AD.

Para más detalles sobre la configuración de Samba como miembro del dominio, consulte Sección 3.5, “Configuración de Samba como servidor miembro del dominio AD”.

Recursos adicionales

-

Consulte la descripción del parámetro

securityen la página de manualsmb.conf(5).

3.1.3. Escenarios cuando los servicios de Samba y las utilidades de cliente de Samba cargan y recargan su configuración

A continuación se describe cuándo los servicios y utilidades de Samba cargan y recargan su configuración:

Los servicios de Samba recargan su configuración:

- Automáticamente cada 3 minutos

-

A petición manual, por ejemplo, cuando se ejecuta el comando

smbcontrol all reload-config.

- Las utilidades de los clientes de Samba leen su configuración sólo cuando usted las inicia.

Tenga en cuenta que ciertos parámetros, como security, requieren un reinicio del servicio smb para que surta efecto y no basta con una recarga.

3.1.4. Editar la configuración de Samba de forma guardada

Los servicios Samba recargan automáticamente su configuración cada 3 minutos. Este procedimiento describe cómo editar la configuración de Samba de forma que se evite que los servicios recarguen los cambios antes de que usted haya verificado la configuración mediante la utilidad testparm.

Requisitos previos

- Samba está instalado.

Procedimiento

Cree una copia del archivo

/etc/samba/smb.conf:# cp /etc/samba/smb.conf /etc/samba/samba.conf.copy- Edite el archivo copiado y realice los cambios deseados.

Verifique la configuración en el

/etc/samba/samba.conf.copyarchivo:# testparm -s /etc/samba/samba.conf.copySi

testparminforma de errores, arréglelos y vuelva a ejecutar el comando.Anule el archivo

/etc/samba/smb.confcon la nueva configuración:# mv /etc/samba/samba.conf.copy /etc/samba/smb.confEspere a que los servicios Samba recarguen automáticamente su configuración o recargue manualmente la configuración:

# smbcontrol all reload-config

3.2. Verificación de la configuración de Samba

Red Hat recomienda que verifique la configuración de Samba cada vez que actualice el archivo /etc/samba/smb.conf. Esta sección proporciona detalles al respecto.

3.2.1. Verificación del archivo smb.conf mediante la utilidad testparm

La utilidad testparm verifica que la configuración de Samba en el archivo /etc/samba/smb.conf es correcta. La utilidad detecta parámetros y valores no válidos, pero también configuraciones incorrectas, como por ejemplo para el mapeo de ID. Si testparm no informa de ningún problema, los servicios Samba cargarán con éxito el archivo /etc/samba/smb.conf. Tenga en cuenta que testparm no puede verificar que los servicios configurados estarán disponibles o funcionarán como se espera.

Red Hat recomienda verificar el archivo /etc/samba/smb.conf utilizando testparm después de cada modificación de este archivo.

Requisitos previos

- Has instalado Samba.

-

El archivo

/etc/samba/smb.confsale.

Procedimiento

Ejecute la utilidad

testparmcomo el usuarioroot:# testparm Load smb config files from /etc/samba/smb.conf rlimit_max: increasing rlimit_max (1024) to minimum Windows limit (16384) Unknown parameter encountered: "log levell" Processing section "[example_share]" Loaded services file OK. ERROR: The idmap range for the domain * (tdb) overlaps with the range of DOMAIN (ad)! Server role: ROLE_DOMAIN_MEMBER Press enter to see a dump of your service definitions # Global parameters [global] ... [example_share] ...La salida del ejemplo anterior informa de un parámetro inexistente y de una configuración incorrecta del mapeo de ID.

-

Si

testparminforma de parámetros o valores incorrectos, o de otros errores en la configuración, solucione el problema y vuelva a ejecutar la utilidad.

3.3. Configuración de Samba como servidor independiente

Puede configurar Samba como un servidor que no es miembro de un dominio. En este modo de instalación, Samba autentifica a los usuarios en una base de datos local en lugar de en un DC central. Además, puede habilitar el acceso de invitados para permitir que los usuarios se conecten a uno o varios servicios sin autenticación.

3.3.1. Establecimiento de la configuración del servidor independiente

Esta sección describe cómo establecer la configuración del servidor para un servidor autónomo Samba.

Procedimiento

Instale el paquete

samba:# yum install sambaEdite el archivo

/etc/samba/smb.confy establezca los siguientes parámetros:[global] workgroup = Example-WG netbios name = Server security = user log file = /var/log/samba/%m.log log level = 1Esta configuración define un servidor independiente llamado

Serverdentro del grupo de trabajoExample-WG. Además, esta configuración permite el registro en un nivel mínimo (1) y los archivos de registro se almacenarán en el directorio/var/log/samba/. Samba expandirá la macro%men el parámetrolog fileal nombre NetBIOS de los clientes conectados. Esto permite archivos de registro individuales para cada cliente.Opcionalmente, configure el uso compartido de archivos o impresoras. Ver:

Verifique el archivo

/etc/samba/smb.conf:# testparmSi configura recursos compartidos que requieren autenticación, cree las cuentas de usuario.

Para más detalles, consulte Sección 3.3.2, “Creación y habilitación de cuentas de usuario locales”.

Abra los puertos necesarios y recargue la configuración del cortafuegos mediante la utilidad

firewall-cmd:# firewall-cmd --permanent --add-port={139/tcp,445/tcp} # firewall-cmd --reloadHabilite e inicie el servicio

smb:# systemctl enable --now smb

Recursos adicionales

-

Para más detalles sobre los parámetros utilizados en el procedimiento, consulte las descripciones de los parámetros en la página man

smb.conf(5).

3.3.2. Creación y habilitación de cuentas de usuario locales

Para permitir que los usuarios se autentiquen cuando se conectan a un recurso compartido, debe crear las cuentas en el host Samba tanto en el sistema operativo como en la base de datos de Samba. Samba requiere la cuenta del sistema operativo para validar las listas de control de acceso (ACL) en los objetos del sistema de archivos y la cuenta de Samba para autenticar a los usuarios que se conectan.

Si utiliza la configuración por defecto passdb backend = tdbsam, Samba almacena las cuentas de usuario en la base de datos /var/lib/samba/private/passdb.tdb.

El procedimiento de esta sección describe cómo crear un usuario local de Samba llamado example.

Requisitos previos

- Samba se instala configurado como un servidor independiente.

Procedimiento

Crear la cuenta del sistema operativo:

# useradd -M -s /sbin/nologin exampleEste comando añade la cuenta

examplesin crear un directorio de inicio. Si la cuenta sólo se utiliza para autenticarse en Samba, asigne el comando/sbin/nologincomo shell para evitar que la cuenta se registre localmente.Establezca una contraseña a la cuenta del sistema operativo para habilitarla:

# passwd example Enter new UNIX password: password Retype new UNIX password: password passwd: password updated successfullySamba no utiliza la contraseña establecida en la cuenta del sistema operativo para autenticarse. Sin embargo, es necesario establecer una contraseña para habilitar la cuenta. Si una cuenta está deshabilitada, Samba deniega el acceso si este usuario se conecta.

Añade el usuario a la base de datos Samba y establece una contraseña para la cuenta:

# smbpasswd -a example New SMB password: password Retype new SMB password: password Added user example.Utilice esta contraseña para autenticarse cuando utilice esta cuenta para conectarse a un recurso compartido de Samba.

Habilitar la cuenta Samba:

# smbpasswd -e example Enabled user example.

3.4. Comprender y configurar la asignación de ID de Samba

Los dominios de Windows distinguen a los usuarios y grupos mediante identificadores de seguridad (SID) únicos. Sin embargo, Linux requiere UIDs y GIDs únicos para cada usuario y grupo. Si ejecuta Samba como miembro de un dominio, el servicio winbindd es responsable de proporcionar información sobre los usuarios y grupos del dominio al sistema operativo.

Para que el servicio winbindd proporcione a Linux identificadores únicos para usuarios y grupos, debe configurar la asignación de identificadores en el archivo /etc/samba/smb.conf para:

- La base de datos local (dominio por defecto)

- El dominio AD o NT4 del que es miembro el servidor Samba

- Cada dominio de confianza desde el que los usuarios deben poder acceder a los recursos de este servidor Samba

Samba proporciona diferentes back ends de mapeo de ID para configuraciones específicas. Los back ends más utilizados son:

| Parte trasera | Caso de uso |

|---|---|

|

|

El dominio por defecto |

|

| Sólo dominios AD |

|

| Dominios AD y NT4 |

|

|

AD, NT4 y el dominio por defecto |

3.4.1. Planificación de rangos de ID de Samba

Independientemente de si almacena los UIDs y GIDs de Linux en AD o si configura Samba para generarlos, cada configuración de dominio requiere un rango de IDs único que no debe solaparse con ninguno de los otros dominios.

Si se establecen rangos de ID que se solapan, Samba no funciona correctamente.

Ejemplo 3.1. Rangos de identificación únicos

A continuación se muestran los rangos de asignación de ID no superpuestos para los dominios por defecto (*), AD-DOM, y el TRUST-DOM.

[global]

...

idmap config * : backend = tdb

idmap config * : range = 10000-999999

idmap config AD-DOM:backend = rid

idmap config AD-DOM:range = 2000000-2999999

idmap config TRUST-DOM:backend = rid

idmap config TRUST-DOM:range = 4000000-4999999Sólo puede asignar un rango por dominio. Por lo tanto, deje suficiente espacio entre los rangos de los dominios. Esto le permite ampliar el rango más adelante si su dominio crece.

Si más adelante asigna un rango diferente a un dominio, se perderá la propiedad de los archivos y directorios creados previamente por estos usuarios y grupos.

3.4.2. The * default domain

En un entorno de dominio, se añade una configuración de asignación de ID para cada uno de los siguientes elementos:

- El dominio al que pertenece el servidor Samba

- Cada dominio de confianza que debe poder acceder al servidor Samba

Sin embargo, para todos los demás objetos, Samba asigna IDs del dominio por defecto. Esto incluye:

- Usuarios y grupos locales de Samba

-

Cuentas y grupos incorporados a Samba, como

BUILTIN\Administrators

Debe configurar el dominio por defecto como se describe en esta sección para que Samba funcione correctamente.

El back end del dominio por defecto debe ser escribible para almacenar permanentemente los IDs asignados.

Para el dominio por defecto, puede utilizar uno de los siguientes back ends:

tdbCuando configure el dominio por defecto para utilizar el back end

tdb, establezca un rango de ID lo suficientemente grande como para incluir los objetos que se crearán en el futuro y que no forman parte de una configuración de asignación de ID de dominio definida.Por ejemplo, establezca lo siguiente en la sección

[global]del archivo/etc/samba/smb.conf:idmap config * : backend = tdb idmap config * : range = 10000-999999Para más detalles, consulte Sección 3.4.3, “Utilizar el back end de mapeo de ID de tdb”.

autoridCuando se configura el dominio por defecto para utilizar el back end

autorid, añadir configuraciones adicionales de mapeo de ID para los dominios es opcional.Por ejemplo, establezca lo siguiente en la sección

[global]del archivo/etc/samba/smb.conf:idmap config * : backend = autorid idmap config * : range = 10000-999999Para más detalles, consulte Sección 3.4.6, “Utilizar el back end de mapeo de autorid ID”.

3.4.3. Utilizar el back end de mapeo de ID de tdb

El servicio winbindd utiliza por defecto el back-end de mapeo de ID de escritura tdb para almacenar las tablas de mapeo de Identificador de Seguridad (SID), UID y GID. Esto incluye a los usuarios locales, los grupos y los directores incorporados.

Utilice este back end sólo para el dominio por defecto *. Por ejemplo:

idmap config * : backend = tdb

idmap config * : range = 10000-999999Recursos adicionales

3.4.4. Utilización del back end de mapeo de ID de anuncios

Esta sección describe cómo configurar un miembro de Samba AD para utilizar el back end de mapeo de IDs ad.

El back end de mapeo de ID de ad implementa una API de sólo lectura para leer la información de cuentas y grupos de AD. Esto proporciona los siguientes beneficios:

- Todas las configuraciones de usuarios y grupos se almacenan de forma centralizada en AD.

- Los ID de usuario y grupo son consistentes en todos los servidores Samba que utilizan este back end.

- Las identificaciones no se almacenan en una base de datos local que pueda corromperse, y por lo tanto no se pueden perder las titularidades de los archivos.

El back-end de asignación de ID ad no es compatible con los dominios de Active Directory con confianzas unidireccionales. Si configura un miembro del dominio en un Directorio Activo con confianzas unidireccionales, utilice en su lugar uno de los siguientes back-ends de asignación de ID: tdb, rid, o autorid.

El back end del anuncio lee los siguientes atributos del AD:

| Nombre del atributo AD | Tipo de objeto | Asignado a |

|---|---|---|

|

| Usuario y grupo | Nombre de usuario o de grupo, según el objeto |

|

| Usuario | ID de usuario (UID) |

|

| Grupo | ID de grupo (GID) |

|

| Usuario | Ruta de acceso al shell del usuario |

|

| Usuario | Ruta de acceso al directorio principal del usuario |

|

| Usuario | ID del grupo primario |

[a]

Samba sólo lee este atributo si se establece idmap config DOMAIN:unix_nss_info = yes.

[b]

Samba sólo lee este atributo si se establece idmap config DOMAIN:unix_primary_group = yes.

| ||

Requisitos previos

-

Tanto los usuarios como los grupos deben tener IDs únicos establecidos en AD, y los IDs deben estar dentro del rango configurado en el archivo

/etc/samba/smb.conf. Los objetos cuyos IDs estén fuera del rango no estarán disponibles en el servidor Samba. - Los usuarios y grupos deben tener todos los atributos requeridos en AD. Si faltan los atributos requeridos, el usuario o grupo no estará disponible en el servidor Samba. Los atributos requeridos dependen de su configuración. Requisitos previos

- Has instalado Samba.

-

La configuración de Samba, excepto la asignación de ID, existe en el archivo

/etc/samba/smb.conf.

Procedimiento

Edite la sección

[global]en el archivo/etc/samba/smb.conf:Añada una configuración de asignación de ID para el dominio por defecto (

*) si no existe. Por ejemplo:idmap config * : backend = tdb idmap config * : range = 10000-999999Habilite el back end de asignación de ID de

adpara el dominio de AD:idmap config DOMAIN: backend = adEstablezca el rango de IDs que se asigna a los usuarios y grupos en el dominio AD. Por ejemplo:

idmap config DOMAIN: rango = 2000000-2999999ImportanteEl rango no debe solaparse con ninguna otra configuración de dominio en este servidor. Además, el rango debe ser lo suficientemente grande como para incluir todos los IDs asignados en el futuro. Para más detalles, consulte Sección 3.4.1, “Planificación de rangos de ID de Samba”.

Establezca que Samba utilice el esquema RFC 2307 cuando lea los atributos de AD:

idmap config DOMAIN: schema_mode = rfc2307Para permitir que Samba lea el shell de inicio de sesión y la ruta de acceso al directorio personal de los usuarios desde el atributo AD correspondiente, establezca:

idmap config DOMAIN: unix_nss_info = yesComo alternativa, puede establecer una ruta de directorio principal y un shell de inicio de sesión uniformes para todo el dominio que se apliquen a todos los usuarios. Por ejemplo:

template shell = /bin/bash template homedir = /home/%UPor defecto, Samba utiliza el atributo

primaryGroupIDde un objeto de usuario como grupo principal del usuario en Linux. Como alternativa, puede configurar Samba para que utilice el valor establecido en el atributogidNumberen su lugar:idmap config DOMAIN: unix_primary_group = yes

Verifique el archivo

/etc/samba/smb.conf:# testparmRecarga la configuración de Samba:

# smbcontrol all reload-config

Recursos adicionales

- Sección 3.4.2, “The * default domain”

-

Para más detalles sobre los parámetros utilizados en el procedimiento, consulte las páginas de manual

smb.conf(5)yidmap_ad(8). -

Para más detalles sobre la sustitución de variables, consulte la sección

VARIABLE SUBSTITUTIONSen la página de manualsmb.conf(5).

3.4.5. Utilización del back end de asignación de ID de crestas

Esta sección describe cómo configurar un miembro del dominio Samba para utilizar el back end de mapeo de IDs rid.

Samba puede utilizar el identificador relativo (RID) de un SID de Windows para generar un ID en Red Hat Enterprise Linux.

El RID es la última parte de un SID. Por ejemplo, si el SID de un usuario es S-1-5-21-5421822485-1151247151-421485315-30014, entonces 30014 es el RID correspondiente.

El back end de mapeo de ID de rid implementa una API de sólo lectura para calcular la información de cuentas y grupos basada en un esquema de mapeo algorítmico para dominios AD y NT4. Cuando configure el back end, debe establecer el RID más bajo y el más alto en el idmap config DOMAIN : range parámetro. Samba no mapeará usuarios o grupos con un RID inferior o superior al establecido en este parámetro.

Como back end de sólo lectura, rid no puede asignar nuevos IDs, como por ejemplo para los grupos de BUILTIN. Por lo tanto, no utilice este back end para el dominio por defecto *.

Ventajas de utilizar el back end de rid

- Todos los usuarios y grupos del dominio que tienen un RID dentro del rango configurado están automáticamente disponibles en el miembro del dominio.

- No es necesario asignar manualmente IDs, directorios de inicio y shells de inicio de sesión.

Inconvenientes de utilizar el back end de rid

- Todos los usuarios del dominio tienen asignados el mismo shell de inicio de sesión y el mismo directorio personal. Sin embargo, se pueden utilizar variables.

-

Los ID de usuario y grupo sólo son iguales entre los miembros del dominio Samba si todos utilizan el back end

ridcon la misma configuración de rango de ID. - No se puede excluir a usuarios o grupos individuales de estar disponibles en el miembro del dominio. Sólo se excluyen los usuarios y grupos fuera del rango configurado.

-

Según las fórmulas que utiliza el servicio

winbinddpara calcular los ID, pueden producirse duplicados en entornos multidominio si los objetos de diferentes dominios tienen el mismo RID.

Requisitos previos

- Has instalado Samba.

-

La configuración de Samba, excepto la asignación de ID, existe en el archivo

/etc/samba/smb.conf.

Procedimiento

Edite la sección

[global]en el archivo/etc/samba/smb.conf:Añada una configuración de asignación de ID para el dominio por defecto (

*) si no existe. Por ejemplo:idmap config * : backend = tdb idmap config * : range = 10000-999999Habilite el back end de asignación de ID de

ridpara el dominio:idmap config DOMAIN: backend = ridEstablezca un rango lo suficientemente grande como para incluir todos los RID que se asignarán en el futuro. Por ejemplo:

idmap config DOMAIN: rango = 2000000-2999999Samba ignora a los usuarios y grupos cuyos RIDs en este dominio no están dentro del rango.

ImportanteEl rango no debe solaparse con ninguna otra configuración de dominio en este servidor. Para más detalles, consulte Sección 3.4.1, “Planificación de rangos de ID de Samba”.

Establezca una ruta de acceso al shell y al directorio principal que se asignará a todos los usuarios asignados. Por ejemplo:

template shell = /bin/bash template homedir = /home/%U

Verifique el archivo

/etc/samba/smb.conf:# testparmRecarga la configuración de Samba:

# smbcontrol all reload-configRecursos adicionales

- Sección 3.4.2, “The * default domain”

-

Para más detalles sobre la sustitución de variables, consulte la sección

VARIABLE SUBSTITUTIONSen la página de manualsmb.conf(5). -

Para más detalles sobre cómo Samba calcula el ID local a partir de un RID, consulte la página man

idmap_rid(8).

3.4.6. Utilizar el back end de mapeo de autorid ID

Esta sección describe cómo configurar un miembro del dominio Samba para utilizar el back end de mapeo de IDs autorid.

El back end autorid funciona de forma similar al back end de mapeo de ID rid, pero puede asignar automáticamente IDs para diferentes dominios. Esto le permite utilizar el back end autorid en las siguientes situaciones:

-

Sólo para el dominio por defecto

* -

Para el dominio por defecto

*y los dominios adicionales, sin necesidad de crear configuraciones de asignación de ID para cada uno de los dominios adicionales - Sólo para dominios específicos

Si utiliza autorid para el dominio por defecto, añadir la configuración de asignación de ID adicional para los dominios es opcional.

Partes de esta sección fueron adoptadas de la documentación de idmap config autorid publicada en el Wiki de Samba. Licencia: CC BY 4.0. Autores y colaboradores: Ver la pestaña de historia en la página de la Wiki.

Ventajas de utilizar el back end de autorid

- Todos los usuarios y grupos del dominio cuyo UID y GID calculados están dentro del rango configurado están automáticamente disponibles en el miembro del dominio.

- No es necesario asignar manualmente IDs, directorios de inicio y shells de inicio de sesión.

- No se duplican los ID, aunque varios objetos en un entorno multidominio tengan el mismo RID.

Inconvenientes

- Los ID de usuario y de grupo no son los mismos en todos los miembros del dominio Samba.

- Todos los usuarios del dominio tienen asignados el mismo shell de inicio de sesión y el mismo directorio personal. Sin embargo, se pueden utilizar variables.

- No se puede excluir a usuarios o grupos individuales de estar disponibles en el miembro del dominio. Sólo se excluyen los usuarios y grupos cuyo UID o GID calculado está fuera del rango configurado.

Requisitos previos

- Has instalado Samba.

-

La configuración de Samba, excepto la asignación de ID, existe en el archivo

/etc/samba/smb.conf.

Procedimiento

Edite la sección

[global]en el archivo/etc/samba/smb.conf:Habilite el back end de mapeo de ID de

autoridpara el dominio por defecto*:idmap config * : backend = autoridEstablezca un rango lo suficientemente grande como para asignar IDs para todos los objetos existentes y futuros. Por ejemplo:

idmap config * : range = 10000-999999Samba ignora a los usuarios y grupos cuyos IDs calculados en este dominio no están dentro del rango.

AvisoDespués de establecer el rango y de que Samba comience a utilizarlo, sólo puede aumentar el límite superior del rango. Cualquier otro cambio en el rango puede dar lugar a nuevas asignaciones de ID, y por lo tanto a la pérdida de la propiedad de los archivos.

Opcionalmente, establezca un tamaño de rango. Por ejemplo:

idmap config * : rangesize = 200000Samba assigns this number of continuous IDs for each domain’s object until all IDs from the range set in the

idmap config * : rangeparameter are taken.Establezca una ruta de acceso al shell y al directorio principal que se asignará a todos los usuarios asignados. Por ejemplo:

template shell = /bin/bash template homedir = /home/%UOpcionalmente, añada una configuración adicional de mapeo de ID para los dominios. Si no hay ninguna configuración para un dominio individual, Samba calcula el ID utilizando la configuración del back-end

autoriden el dominio por defecto previamente configurado*.ImportanteSi se configuran extremos posteriores adicionales para dominios individuales, los rangos para toda la configuración de mapeo de ID no deben superponerse. Para más detalles, consulte Sección 3.4.1, “Planificación de rangos de ID de Samba”.

Verifique el archivo

/etc/samba/smb.conf:# testparmRecarga la configuración de Samba:

# smbcontrol all reload-config

Recursos adicionales

-

Para obtener detalles sobre cómo el back end calculó los IDs, consulte la sección

THE MAPPING FORMULASen la página manidmap_autorid(8). -

Para más detalles sobre el uso del parámetro

idmap configrangesize, consulte la descripción del parámetrorangesizeen la página de manualidmap_autorid(8). -

Para más detalles sobre la sustitución de variables, consulte la sección

VARIABLE SUBSTITUTIONSen la página de manualsmb.conf(5).

3.5. Configuración de Samba como servidor miembro del dominio AD

Si está ejecutando un dominio AD o NT4, utilice Samba para añadir su servidor Red Hat Enterprise Linux como miembro del dominio para obtener lo siguiente:

- Acceder a los recursos del dominio en otros miembros del dominio

-

Autenticar a los usuarios del dominio en los servicios locales, como

sshd - Compartir directorios e impresoras alojados en el servidor para actuar como servidor de archivos e impresión

3.5.1. Unir un sistema RHEL a un dominio AD

Esta sección describe cómo unir un sistema Red Hat Enterprise Linux a un dominio AD utilizando realmd para configurar Samba Winbind.

Procedimiento

Si su AD requiere el tipo de cifrado RC4 obsoleto para la autenticación Kerberos, habilite el soporte para estos cifrados en RHEL:

# update-crypto-policies --set DEFAULT:AD-SUPPORTInstale los siguientes paquetes:

# yum install realmd oddjob-mkhomedir oddjob samba-winbind-clients \ samba-winbind samba-common-tools samba-winbind-krb5-locatorPara compartir directorios o impresoras en el miembro del dominio, instale el paquete

samba:# yum install sambaRealice una copia de seguridad del archivo de configuración de Samba existente en

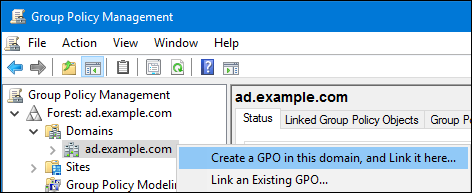

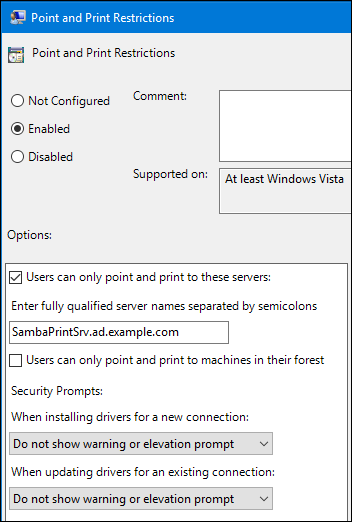

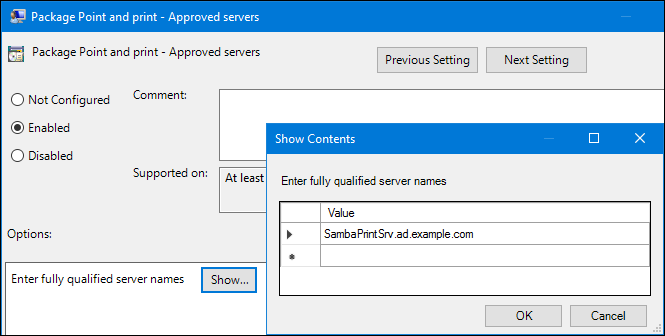

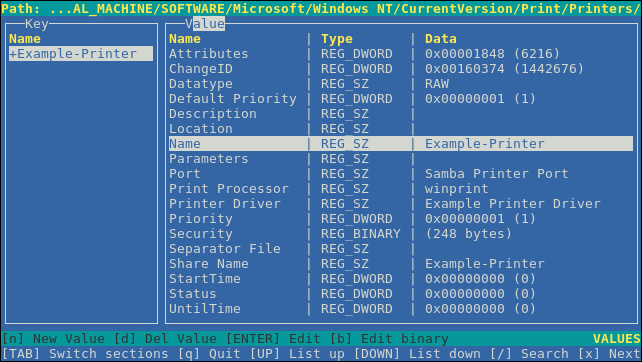

/etc/samba/smb.conf:# mv /etc/samba/smb.conf /etc/samba/smb.conf.bakÚnase al dominio. Por ejemplo, para unirse a un dominio llamado