Configuración y gestión de clusters de alta disponibilidad

Configuración y gestión del complemento de alta disponibilidad de Red Hat

Resumen

Hacer que el código abierto sea más inclusivo

Red Hat se compromete a sustituir el lenguaje problemático en nuestro código, documentación y propiedades web. Estamos empezando con estos cuatro términos: maestro, esclavo, lista negra y lista blanca. Debido a la enormidad de este esfuerzo, estos cambios se implementarán gradualmente a lo largo de varias versiones próximas. Para más detalles, consulte el mensaje de nuestro CTO Chris Wright.

Proporcionar comentarios sobre la documentación de Red Hat

Agradecemos su opinión sobre nuestra documentación. Por favor, díganos cómo podemos mejorarla. Para ello:

Para comentarios sencillos sobre pasajes concretos:

- Asegúrese de que está viendo la documentación en el formato Multi-page HTML. Además, asegúrese de ver el botón Feedback en la esquina superior derecha del documento.

- Utilice el cursor del ratón para resaltar la parte del texto que desea comentar.

- Haga clic en la ventana emergente Add Feedback que aparece debajo del texto resaltado.

- Siga las instrucciones mostradas.

Para enviar comentarios más complejos, cree un ticket de Bugzilla:

- Vaya al sitio web de Bugzilla.

- Como componente, utilice Documentation.

- Rellene el campo Description con su sugerencia de mejora. Incluya un enlace a la(s) parte(s) pertinente(s) de la documentación.

- Haga clic en Submit Bug.

Capítulo 1. Descripción del complemento de alta disponibilidad

El complemento de alta disponibilidad es un sistema en clúster que proporciona fiabilidad, escalabilidad y disponibilidad a los servicios de producción críticos.

Un clúster son dos o más ordenadores (llamados nodes o members) que trabajan juntos para realizar una tarea. Los clústeres pueden utilizarse para proporcionar servicios o recursos de alta disponibilidad. La redundancia de múltiples máquinas se utiliza para protegerse de fallos de muchos tipos.

Los clústeres de alta disponibilidad proporcionan servicios de alta disponibilidad eliminando los puntos únicos de fallo y pasando los servicios de un nodo del clúster a otro en caso de que un nodo quede inoperativo. Normalmente, los servicios de un clúster de alta disponibilidad leen y escriben datos (mediante sistemas de archivos montados de lectura y escritura). Por lo tanto, un cluster de alta disponibilidad debe mantener la integridad de los datos cuando un nodo del cluster toma el control de un servicio de otro nodo del cluster. Los fallos de los nodos de un clúster de alta disponibilidad no son visibles para los clientes externos al clúster. (Los clústeres de alta disponibilidad se denominan a veces clústeres de conmutación por error). El complemento de alta disponibilidad proporciona clústeres de alta disponibilidad a través de su componente de gestión de servicios de alta disponibilidad, Pacemaker.

1.1. Componentes del complemento de alta disponibilidad

El complemento de alta disponibilidad consta de los siguientes componentes principales:

- Infraestructura de clústeres

- Gestión de servicios de alta disponibilidad

- Herramientas de administración de clústeres

Puede complementar el complemento de alta disponibilidad con los siguientes componentes:

- Red Hat GFS2 (Global File System 2)

-

Demonio de bloqueo LVM (

lvmlockd) - Complemento del equilibrador de carga

1.2. Visión general del marcapasos

Pacemaker es un gestor de recursos de clúster. Consigue la máxima disponibilidad para los servicios y recursos de su clúster haciendo uso de las capacidades de mensajería y afiliación de la infraestructura del clúster para disuadir y recuperarse de los fallos a nivel de nodos y recursos.

1.2.1. Componentes de la arquitectura del marcapasos

Un clúster configurado con Pacemaker está compuesto por demonios de componentes separados que supervisan la pertenencia al clúster, scripts que gestionan los servicios y subsistemas de gestión de recursos que supervisan los distintos recursos.

Los siguientes componentes forman la arquitectura de Pacemaker:

- Base de información de clusters (CIB)

- El demonio de información de Pacemaker, que utiliza XML internamente para distribuir y sincronizar la configuración actual y la información de estado del Coordinador Designado (DC)

- Demonio de gestión de recursos del clúster (CRMd)

Las acciones de los recursos del cluster Pacemaker se enrutan a través de este demonio. Los recursos gestionados por CRMd pueden ser consultados por los sistemas cliente, movidos, instanciados y modificados cuando sea necesario.

Cada nodo del clúster también incluye un demonio gestor de recursos local (LRMd) que actúa como interfaz entre CRMd y los recursos. LRMd pasa comandos de CRMd a los agentes, como el arranque y la parada y la transmisión de información de estado.

- Disparar al otro nodo en la cabeza (STONITH)

- STONITH es la implementación de cercado de Pacemaker. Actúa como un recurso de clúster en Pacemaker que procesa las solicitudes de vallado, apagando a la fuerza los nodos y retirándolos del clúster para garantizar la integridad de los datos. STONITH está configurado en el CIB y puede ser monitorizado como un recurso de cluster normal. Para una visión general de la esgrima, ver Sección 1.3, “Visión general de la esgrima”.

- corosync

corosynces el componente - y un demonio del mismo nombre - que sirve a las necesidades centrales de membresía y comunicación de los miembros para los clusters de alta disponibilidad. Es necesario para que el complemento de alta disponibilidad funcione.Además de esas funciones de afiliación y mensajería,

corosynctambién:- Gestiona las normas de quórum y su determinación.

- Proporciona capacidades de mensajería para las aplicaciones que coordinan u operan a través de múltiples miembros del clúster y, por lo tanto, deben comunicar información de estado o de otro tipo entre las instancias.

-

Utiliza la librería

kronosnetcomo transporte de red para proporcionar múltiples enlaces redundantes y conmutación automática por error.

1.2.2. Herramientas de configuración y gestión

El complemento de alta disponibilidad cuenta con dos herramientas de configuración para el despliegue, la supervisión y la gestión del clúster.

pcsLa interfaz de línea de comandos

pcscontrola y configura Pacemaker y el demoniocorosyncheartbeat. Un programa basado en la línea de comandos,pcspuede realizar las siguientes tareas de gestión del clúster:- Crear y configurar un clúster Pacemaker/Corosync

- Modificar la configuración del clúster mientras se está ejecutando

- Configurar remotamente tanto Pacemaker como Corosync, así como iniciar, detener y mostrar la información de estado del clúster

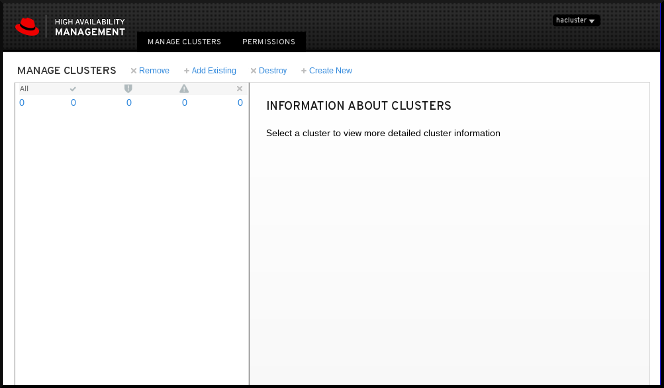

pcsdWeb UI- Una interfaz gráfica de usuario para crear y configurar clusters Pacemaker/Corosync.

1.2.3. Los archivos de configuración del clúster y del marcapasos

Los archivos de configuración para el complemento de alta disponibilidad de Red Hat son corosync.conf y cib.xml.

El archivo corosync.conf proporciona los parámetros de cluster utilizados por corosync, el gestor de cluster en el que se basa Pacemaker. En general, no se debe editar el corosync.conf directamente sino, en su lugar, utilizar la interfaz pcs o pcsd.

El archivo cib.xml es un archivo XML que representa tanto la configuración del cluster como el estado actual de todos los recursos del cluster. Este archivo es utilizado por la Base de Información del Cluster (CIB) de Pacemaker. El contenido de la CIB se mantiene automáticamente sincronizado en todo el cluster. No edite el archivo cib.xml directamente; utilice la interfaz pcs o pcsd en su lugar.

1.3. Visión general de la esgrima

Si la comunicación con un solo nodo del clúster falla, los demás nodos del clúster deben ser capaces de restringir o liberar el acceso a los recursos a los que el nodo del clúster que ha fallado pueda tener acceso. Esto no puede lograrse contactando con el propio nodo del clúster, ya que éste puede no responder. En su lugar, debe proporcionar un método externo, que se denomina cercado con un agente de cercado. Un agente de valla es un dispositivo externo que puede ser utilizado por el clúster para restringir el acceso a los recursos compartidos por un nodo errante, o para emitir un reinicio duro en el nodo del clúster.

Sin un dispositivo de valla configurado, no tiene forma de saber que los recursos utilizados previamente por el nodo de clúster desconectado han sido liberados, y esto podría impedir que los servicios se ejecuten en cualquiera de los otros nodos de clúster. A la inversa, el sistema puede suponer erróneamente que el nodo del clúster ha liberado sus recursos y esto puede llevar a la corrupción y pérdida de datos. Sin un dispositivo de valla configurado no se puede garantizar la integridad de los datos y la configuración del clúster no será compatible.

Cuando el cercado está en curso, no se permite la ejecución de ninguna otra operación del clúster. El funcionamiento normal del clúster no se puede reanudar hasta que se haya completado el cercado o hasta que el nodo del clúster se reincorpore al clúster después de reiniciar el nodo del clúster.

Para más información sobre el cercado, consulte Cerrado en un cluster de alta disponibilidad de Red Hat.

1.4. Resumen del quórum

Para mantener la integridad y la disponibilidad del clúster, los sistemas de clúster utilizan un concepto conocido como quorum para evitar la corrupción y la pérdida de datos. Un clúster tiene quórum cuando más de la mitad de los nodos del clúster están en línea. Para mitigar la posibilidad de corrupción de datos debido a un fallo, Pacemaker detiene por defecto todos los recursos si el clúster no tiene quórum.

El quórum se establece mediante un sistema de votación. Cuando un nodo del clúster no funciona como debería o pierde la comunicación con el resto del clúster, la mayoría de los nodos que funcionan pueden votar para aislar y, si es necesario, cercar el nodo para su mantenimiento.

Por ejemplo, en un cluster de 6 nodos, el quórum se establece cuando al menos 4 nodos del cluster están funcionando. Si la mayoría de los nodos se desconectan o dejan de estar disponibles, el clúster deja de tener quórum y Pacemaker detiene los servicios en clúster.

Las características de quórum en Pacemaker previenen lo que también se conoce como split-brain, un fenómeno en el que el cluster se separa de la comunicación pero cada parte continúa trabajando como clusters separados, potencialmente escribiendo en los mismos datos y posiblemente causando corrupción o pérdida. Para más información sobre lo que significa estar en un estado de cerebro dividido, y sobre los conceptos de quórum en general, vea Explorando los conceptos de los clusters de alta disponibilidad de RHEL - Quórum.

Un cluster de Red Hat Enterprise Linux High Availability Add-On utiliza el servicio votequorum, en conjunto con fencing, para evitar situaciones de split brain. Se asigna un número de votos a cada sistema en el cluster, y las operaciones del cluster se permiten sólo cuando hay una mayoría de votos.

1.5. Resumen de recursos

Un cluster resource es una instancia de programa, datos o aplicación que debe ser gestionada por el servicio de cluster. Estos recursos se abstraen mediante agents que proporciona una interfaz estándar para gestionar el recurso en un entorno de clúster.

Para asegurarse de que los recursos se mantienen en buen estado, puede añadir una operación de supervisión a la definición de un recurso. Si no se especifica una operación de supervisión para un recurso, se añade una por defecto.

Puede determinar el comportamiento de un recurso en un cluster configurando constraints. Puede configurar las siguientes categorías de restricciones:

- limitaciones de ubicación

- restricciones de ordenación

- limitaciones de colocación

Uno de los elementos más comunes de un clúster es un conjunto de recursos que deben ubicarse juntos, iniciarse secuencialmente y detenerse en el orden inverso. Para simplificar esta configuración, Pacemaker admite el concepto de groups.

Capítulo 2. Cómo empezar con Pacemaker

Los siguientes procedimientos proporcionan una introducción a las herramientas y procesos que se utilizan para crear un cluster Pacemaker. Están destinados a los usuarios que están interesados en ver el aspecto del software de clúster y cómo se administra, sin necesidad de configurar un clúster en funcionamiento.

Estos procedimientos no crean un cluster Red Hat compatible, que requiere al menos dos nodos y la configuración de un dispositivo de cercado.

2.1. Aprender a usar el Marcapasos

Este ejemplo requiere un único nodo que ejecute RHEL 8 y requiere una dirección IP flotante que resida en la misma red que una de las direcciones IP asignadas estáticamente al nodo.

-

El nodo utilizado en este ejemplo es

z1.example.com. - La dirección IP flotante utilizada en este ejemplo es 192.168.122.120.

Asegúrese de que el nombre del nodo en el que se está ejecutando está en su archivo /etc/hosts.

Mediante este procedimiento, aprenderá a utilizar Pacemaker para configurar un clúster, a mostrar el estado del clúster y a configurar un servicio de clúster. Este ejemplo crea un servidor Apache HTTP como recurso de clúster y muestra cómo responde el clúster cuando el recurso falla.

Instale los paquetes de software de Red Hat High Availability Add-On desde el canal de Alta Disponibilidad, e inicie y habilite el servicio

pcsd.#

yum install pcs pacemaker fence-agents-all... #systemctl start pcsd.service#systemctl enable pcsd.serviceSi está ejecutando el demonio

firewalld, habilite los puertos requeridos por el complemento de alta disponibilidad de Red Hat.#

firewall-cmd --permanent --add-service=high-availability#firewall-cmd --reloadEstablezca una contraseña para el usuario

haclusteren cada nodo del clúster y autentique el usuariohaclusterpara cada nodo del clúster en el nodo desde el que ejecutará los comandospcs. Este ejemplo está utilizando sólo un nodo, el nodo desde el cual está ejecutando los comandos, pero este paso se incluye aquí ya que es un paso necesario en la configuración de un cluster de alta disponibilidad de Red Hat soportado.#

passwd hacluster... #pcs host auth z1.example.comCrear un clúster llamado

my_clustercon un miembro y comprobar el estado del clúster. Este comando crea e inicia el clúster en un solo paso.#

pcs cluster setup my_cluster --start z1.example.com... #pcs cluster statusCluster Status: Stack: corosync Current DC: z1.example.com (version 2.0.0-10.el8-b67d8d0de9) - partition with quorum Last updated: Thu Oct 11 16:11:18 2018 Last change: Thu Oct 11 16:11:00 2018 by hacluster via crmd on z1.example.com 1 node configured 0 resources configured PCSD Status: z1.example.com: OnlineUn cluster de Alta Disponibilidad de Red Hat requiere que se configure el cercado para el cluster. Las razones de este requisito se describen en Esgrima en un cluster de alta disponibilidad de Red Hat. Para esta introducción, sin embargo, que pretende mostrar sólo cómo usar los comandos básicos de Pacemaker, desactive el cercado estableciendo la opción de cluster

stonith-enabledafalse.AvisoEl uso de

stonith-enabled=falsees completamente inapropiado para un cluster de producción. Le dice al clúster que simplemente finja que los nodos que fallan están cercados de forma segura.#

pcs property set stonith-enabled=falseConfigure un navegador web en su sistema y cree una página web para mostrar un simple mensaje de texto. Si está ejecutando el demonio

firewalld, habilite los puertos que requierehttpd.NotaNo utilice

systemctl enablepara habilitar cualquier servicio que vaya a ser gestionado por el clúster para que se inicie en el arranque del sistema.#

yum install -y httpd wget... #firewall-cmd --permanent --add-service=http#firewall-cmd --reload#cat <<-END >/var/www/html/index.html<html><body>My Test Site - $(hostname)</body></html>ENDPara que el agente de recursos de Apache obtenga el estado de Apache, cree la siguiente adición a la configuración existente para habilitar la URL del servidor de estado.

#

cat <<-END > /etc/httpd/conf.d/status.conf<Location /server-status>SetHandler server-statusOrder deny,allowDeny from allAllow from 127.0.0.1Allow from ::1</Location>ENDCree los recursos

IPaddr2yapachepara que el clúster los gestione. El recurso 'IPaddr2' es una dirección IP flotante que no debe ser una ya asociada a un nodo físico. Si no se especifica el dispositivo NIC del recurso 'IPaddr2', la IP flotante debe residir en la misma red que la dirección IP asignada estáticamente y utilizada por el nodo.Puede mostrar una lista de todos los tipos de recursos disponibles con el comando

pcs resource list. Puede utilizar el comandopcs resource describe resourcetypepara mostrar los parámetros que puede establecer para el tipo de recurso especificado. Por ejemplo, el siguiente comando muestra los parámetros que puede establecer para un recurso del tipoapache:#

pcs resource describe apache...En este ejemplo, el recurso dirección IP y el recurso apache están configurados como parte de un grupo llamado

apachegroup, lo que asegura que los recursos se mantienen juntos para ejecutarse en el mismo nodo cuando se configura un clúster multinodal en funcionamiento.#

pcs resource create ClusterIP ocf:heartbeat:IPaddr2 ip=192.168.122.120 --group apachegroup#pcs resource create WebSite ocf:heartbeat:apache configfile=/etc/httpd/conf/httpd.conf statusurl="http://localhost/server-status" --group apachegroup#pcs statusCluster name: my_cluster Stack: corosync Current DC: z1.example.com (version 2.0.0-10.el8-b67d8d0de9) - partition with quorum Last updated: Fri Oct 12 09:54:33 2018 Last change: Fri Oct 12 09:54:30 2018 by root via cibadmin on z1.example.com 1 node configured 2 resources configured Online: [ z1.example.com ] Full list of resources: Resource Group: apachegroup ClusterIP (ocf::heartbeat:IPaddr2): Started z1.example.com WebSite (ocf::heartbeat:apache): Started z1.example.com PCSD Status: z1.example.com: Online ...Después de haber configurado un recurso de clúster, puede utilizar el comando

pcs resource configpara mostrar las opciones configuradas para ese recurso.#

pcs resource config WebSiteResource: WebSite (class=ocf provider=heartbeat type=apache) Attributes: configfile=/etc/httpd/conf/httpd.conf statusurl=http://localhost/server-status Operations: start interval=0s timeout=40s (WebSite-start-interval-0s) stop interval=0s timeout=60s (WebSite-stop-interval-0s) monitor interval=1min (WebSite-monitor-interval-1min)- Dirija su navegador al sitio web que ha creado utilizando la dirección IP flotante que ha configurado. Esto debería mostrar el mensaje de texto que definiste.

Detenga el servicio web de apache y compruebe el estado del clúster. El uso de

killall -9simula un fallo a nivel de aplicación.#

killall -9 httpdCompruebe el estado del clúster. Debería ver que la detención del servicio web provocó una acción fallida, pero que el software del clúster reinició el servicio y debería seguir pudiendo acceder al sitio web.

#

pcs statusCluster name: my_cluster ... Current DC: z1.example.com (version 1.1.13-10.el7-44eb2dd) - partition with quorum 1 node and 2 resources configured Online: [ z1.example.com ] Full list of resources: Resource Group: apachegroup ClusterIP (ocf::heartbeat:IPaddr2): Started z1.example.com WebSite (ocf::heartbeat:apache): Started z1.example.com Failed Resource Actions: * WebSite_monitor_60000 on z1.example.com 'not running' (7): call=13, status=complete, exitreason='none', last-rc-change='Thu Oct 11 23:45:50 2016', queued=0ms, exec=0ms PCSD Status: z1.example.com: OnlinePuede borrar el estado de fallo en el recurso que ha fallado una vez que el servicio esté en funcionamiento de nuevo y el aviso de acción fallida ya no aparecerá cuando vea el estado del clúster.

#

pcs resource cleanup WebSiteCuando haya terminado de ver el clúster y el estado del mismo, detenga los servicios del clúster en el nodo. Aunque sólo haya iniciado los servicios en un nodo para esta introducción, se incluye el parámetro

--allya que detendría los servicios de clúster en todos los nodos de un clúster real de varios nodos.#

pcs cluster stop --all

2.2. Aprender a configurar la conmutación por error

Este procedimiento proporciona una introducción a la creación de un cluster Pacemaker que ejecuta un servicio que fallará de un nodo a otro cuando el nodo en el que se ejecuta el servicio deje de estar disponible. Mediante este procedimiento, podrá aprender a crear un servicio en un clúster de dos nodos y podrá observar lo que ocurre con ese servicio cuando falla en el nodo en el que se está ejecutando.

Este procedimiento de ejemplo configura un cluster Pacemaker de dos nodos que ejecuta un servidor HTTP Apache. A continuación, puede detener el servicio Apache en un nodo para ver cómo el servicio sigue estando disponible.

Este procedimiento requiere como prerrequisito que tenga dos nodos ejecutando Red Hat Enterprise Linux 8 que puedan comunicarse entre sí, y requiere una dirección IP flotante que resida en la misma red que una de las direcciones IP asignadas estáticamente del nodo.

-

Los nodos utilizados en este ejemplo son

z1.example.comyz2.example.com. - La dirección IP flotante utilizada en este ejemplo es 192.168.122.120.

Asegúrese de que los nombres de los nodos que está utilizando están en el archivo /etc/hosts en cada nodo.

En ambos nodos, instale los paquetes de software Red Hat High Availability Add-On desde el canal de Alta Disponibilidad, e inicie y habilite el servicio

pcsd.#

yum install pcs pacemaker fence-agents-all... #systemctl start pcsd.service#systemctl enable pcsd.serviceSi está ejecutando el demonio

firewalld, en ambos nodos habilite los puertos requeridos por el complemento de alta disponibilidad de Red Hat.#

firewall-cmd --permanent --add-service=high-availability#firewall-cmd --reloadEn ambos nodos del clúster, establezca una contraseña para el usuario

hacluster.#

passwd haclusterAutentifique el usuario

haclusterpara cada nodo del clúster en el nodo desde el que va a ejecutar los comandospcs.#

pcs host auth z1.example.com z2.example.comCree un clúster llamado

my_clustercon ambos nodos como miembros del clúster. Este comando crea e inicia el cluster en un solo paso. Sólo es necesario ejecutarlo desde un nodo del clúster porque los comandos de configuración depcstienen efecto para todo el clúster.En un nodo del clúster, ejecute el siguiente comando.

#

pcs cluster setup my_cluster --start z1.example.com z2.example.comUn cluster de Alta Disponibilidad de Red Hat requiere que se configure el cercado para el cluster. Las razones de este requisito se describen en Esgrima en un cluster de alta disponibilidad de Red Hat. Para esta introducción, sin embargo, para mostrar solamente cómo funciona la conmutación por error en esta configuración, desactive el cercado estableciendo la opción de cluster

stonith-enabledafalseAvisoEl uso de

stonith-enabled=falsees completamente inapropiado para un cluster de producción. Le dice al clúster que simplemente finja que los nodos que fallan están cercados de forma segura.#

pcs property set stonith-enabled=falseDespués de crear un clúster y desactivar el cercado, compruebe el estado del clúster.

NotaCuando ejecute el comando

pcs cluster status, es posible que la salida difiera temporalmente de los ejemplos mientras se inician los componentes del sistema.#

pcs cluster statusCluster Status: Stack: corosync Current DC: z1.example.com (version 2.0.0-10.el8-b67d8d0de9) - partition with quorum Last updated: Thu Oct 11 16:11:18 2018 Last change: Thu Oct 11 16:11:00 2018 by hacluster via crmd on z1.example.com 2 nodes configured 0 resources configured PCSD Status: z1.example.com: Online z2.example.com: OnlineEn ambos nodos, configure un navegador web y cree una página web para mostrar un simple mensaje de texto. Si está ejecutando el demonio

firewalld, habilite los puertos que requierehttpd.NotaNo utilice

systemctl enablepara habilitar cualquier servicio que vaya a ser gestionado por el clúster para que se inicie en el arranque del sistema.#

yum install -y httpd wget... #firewall-cmd --permanent --add-service=http#firewall-cmd --reload#cat <<-END >/var/www/html/index.html<html><body>My Test Site - $(hostname)</body></html>ENDPara que el agente de recursos de Apache obtenga el estado de Apache, en cada nodo del clúster cree la siguiente adición a la configuración existente para habilitar la URL del servidor de estado.

#

cat <<-END > /etc/httpd/conf.d/status.conf<Location /server-status>SetHandler server-statusOrder deny,allowDeny from allAllow from 127.0.0.1Allow from ::1</Location>ENDCree los recursos

IPaddr2yapachepara que el clúster los gestione. El recurso 'IPaddr2' es una dirección IP flotante que no debe ser una ya asociada a un nodo físico. Si no se especifica el dispositivo NIC del recurso 'IPaddr2', la IP flotante debe residir en la misma red que la dirección IP asignada estáticamente y utilizada por el nodo.Puede mostrar una lista de todos los tipos de recursos disponibles con el comando

pcs resource list. Puede utilizar el comandopcs resource describe resourcetypepara mostrar los parámetros que puede establecer para el tipo de recurso especificado. Por ejemplo, el siguiente comando muestra los parámetros que puede establecer para un recurso del tipoapache:#

pcs resource describe apache...En este ejemplo, el recurso dirección IP y el recurso apache están configurados como parte de un grupo llamado

apachegroup, lo que asegura que los recursos se mantengan juntos para ejecutarse en el mismo nodo.Ejecute los siguientes comandos desde un nodo del clúster:

#

pcs resource create ClusterIP ocf:heartbeat:IPaddr2 ip=192.168.122.120 --group apachegroup#pcs resource create WebSite ocf:heartbeat:apache configfile=/etc/httpd/conf/httpd.conf statusurl="http://localhost/server-status" --group apachegroup#pcs statusCluster name: my_cluster Stack: corosync Current DC: z1.example.com (version 2.0.0-10.el8-b67d8d0de9) - partition with quorum Last updated: Fri Oct 12 09:54:33 2018 Last change: Fri Oct 12 09:54:30 2018 by root via cibadmin on z1.example.com 2 nodes configured 2 resources configured Online: [ z1.example.com z2.example.com ] Full list of resources: Resource Group: apachegroup ClusterIP (ocf::heartbeat:IPaddr2): Started z1.example.com WebSite (ocf::heartbeat:apache): Started z1.example.com PCSD Status: z1.example.com: Online z2.example.com: Online ...Tenga en cuenta que en este caso, el servicio

apachegroupse está ejecutando en el nodo z1.ejemplo.com.Acceda al sitio web que ha creado, detenga el servicio en el nodo en el que se está ejecutando y observe cómo el servicio falla en el segundo nodo.

- Dirija un navegador al sitio web que ha creado utilizando la dirección IP flotante que ha configurado. Esto debería mostrar el mensaje de texto que definió, mostrando el nombre del nodo en el que se está ejecutando el sitio web.

Detener el servicio web de apache. El uso de

killall -9simula un fallo a nivel de aplicación.#

killall -9 httpdCompruebe el estado del clúster. Debería ver que la detención del servicio web provocó una acción fallida, pero que el software del clúster reinició el servicio en el nodo en el que se había estado ejecutando y debería seguir pudiendo acceder al navegador web.

#

pcs statusCluster name: my_cluster Stack: corosync Current DC: z1.example.com (version 2.0.0-10.el8-b67d8d0de9) - partition with quorum Last updated: Fri Oct 12 09:54:33 2018 Last change: Fri Oct 12 09:54:30 2018 by root via cibadmin on z1.example.com 2 nodes configured 2 resources configured Online: [ z1.example.com z2.example.com ] Full list of resources: Resource Group: apachegroup ClusterIP (ocf::heartbeat:IPaddr2): Started z1.example.com WebSite (ocf::heartbeat:apache): Started z1.example.com Failed Resource Actions: * WebSite_monitor_60000 on z1.example.com 'not running' (7): call=31, status=complete, exitreason='none', last-rc-change='Fri Feb 5 21:01:41 2016', queued=0ms, exec=0msBorre el estado de fallo una vez que el servicio esté de nuevo en funcionamiento.

#

pcs resource cleanup WebSitePonga el nodo en el que se está ejecutando el servicio en modo de espera. Tenga en cuenta que, dado que hemos desactivado el cercado, no podemos simular eficazmente un fallo a nivel de nodo (como tirar de un cable de alimentación) porque el cercado es necesario para que el clúster se recupere de tales situaciones.

#

pcs node standby z1.example.comCompruebe el estado del clúster y anote dónde se está ejecutando el servicio.

#

pcs statusCluster name: my_cluster Stack: corosync Current DC: z1.example.com (version 2.0.0-10.el8-b67d8d0de9) - partition with quorum Last updated: Fri Oct 12 09:54:33 2018 Last change: Fri Oct 12 09:54:30 2018 by root via cibadmin on z1.example.com 2 nodes configured 2 resources configured Node z1.example.com: standby Online: [ z2.example.com ] Full list of resources: Resource Group: apachegroup ClusterIP (ocf::heartbeat:IPaddr2): Started z2.example.com WebSite (ocf::heartbeat:apache): Started z2.example.com- Acceda al sitio web. No debería haber pérdida de servicio, aunque el mensaje de la pantalla debería indicar el nodo en el que se está ejecutando el servicio.

Para restaurar los servicios del clúster en el primer nodo, saque el nodo del modo de espera. Esto no necesariamente moverá el servicio de nuevo a ese nodo.

#

pcs node unstandby z1.example.comPara la limpieza final, detenga los servicios del clúster en ambos nodos.

#

pcs cluster stop --all

Capítulo 3. La interfaz de línea de comandos de pcs

La interfaz de línea de comandos pcs controla y configura servicios de clúster como corosync, pacemaker,booth y sbd proporcionando una interfaz más sencilla para sus archivos de configuración.

Tenga en cuenta que no debe editar directamente el archivo de configuración cib.xml. En la mayoría de los casos, Pacemaker rechazará un archivo cib.xml modificado directamente.

3.1. pantalla de ayuda de pcs

Puede utilizar la opción -h de pcs para mostrar los parámetros de un comando pcs y una descripción de dichos parámetros. Por ejemplo, el siguiente comando muestra los parámetros del comando pcs resource. Sólo se muestra una parte de la salida.

# pcs resource -h3.2. Visualización de la configuración bruta del clúster

Aunque no debe editar el archivo de configuración del clúster directamente, puede ver la configuración del clúster en bruto con el comando pcs cluster cib.

Puede guardar la configuración bruta del clúster en un archivo específico con el comando pcs cluster cib filename comando. Si ha configurado previamente un clúster y ya hay un CIB activo, utilice el siguiente comando para guardar el archivo xml sin procesar.

pcs cluster cib filename

Por ejemplo, el siguiente comando guarda el xml crudo del CIB en un archivo llamado testfile.

pcs cluster cib testfile

3.3. Guardar un cambio de configuración en un archivo de trabajo

Al configurar un clúster, puede guardar los cambios de configuración en un archivo específico sin que ello afecte al CIB activo. Esto le permite especificar las actualizaciones de configuración sin actualizar inmediatamente la configuración del clúster que se está ejecutando actualmente con cada actualización individual.

Para obtener información sobre cómo guardar el CIB en un archivo, consulte Visualización de la configuración bruta del clúster. Una vez que haya creado ese archivo, puede guardar los cambios de configuración en ese archivo en lugar de en el CIB activo utilizando la opción -f del comando pcs. Cuando haya completado los cambios y esté listo para actualizar el archivo CIB activo, puede empujar esas actualizaciones del archivo con el comando pcs cluster cib-push.

El siguiente es el procedimiento recomendado para introducir cambios en el archivo CIB. Este procedimiento crea una copia del archivo CIB original guardado y realiza cambios en esa copia. Al transferir esos cambios al CIB activo, este procedimiento especifica la opción diff-against del comando pcs cluster cib-push para que sólo se transfieran al CIB los cambios entre el archivo original y el archivo actualizado. Esto permite a los usuarios realizar cambios en paralelo que no se sobrescriben entre sí, y reduce la carga de Pacemaker, que no necesita analizar todo el archivo de configuración.

Guardar el CIB activo en un archivo. Este ejemplo guarda el CIB en un archivo llamado

original.xml.#

pcs cluster cib original.xmlCopie el archivo guardado en el archivo de trabajo que utilizará para las actualizaciones de configuración.

#

cp original.xml updated.xmlActualice su configuración según sea necesario. El siguiente comando crea un recurso en el archivo

updated.xmlpero no añade ese recurso a la configuración del clúster que se está ejecutando actualmente.#

pcs -f updated.xml resource create VirtualIP ocf:heartbeat:IPaddr2 ip=192.168.0.120 op monitor interval=30sEmpuje el archivo actualizado al CIB activo, especificando que está empujando sólo los cambios que ha hecho en el archivo original.

#

pcs cluster cib-push updated.xml diff-against=original.xml

Alternativamente, puede empujar todo el contenido actual de un archivo CIB con el siguiente comando.

pcs cluster cib-push filename

Al empujar el archivo CIB completo, Pacemaker comprueba la versión y no permite empujar un archivo CIB que sea más antiguo que el que ya está en un cluster. Si necesita actualizar todo el archivo CIB con una versión más antigua que la que se encuentra actualmente en el clúster, puede utilizar la opción --config del comando pcs cluster cib-push.

pcs cluster cib-push --config filename3.4. Visualización del estado del clúster

Puede mostrar el estado del clúster y de los recursos del clúster con el siguiente comando.

estado de los pcs

Puede mostrar el estado de un componente concreto del clúster con el parámetro commands del comando pcs status, especificando resources, cluster, nodes o pcsd.

estado de los pcs commandsPor ejemplo, el siguiente comando muestra el estado de los recursos del cluster.

recursos del estado de los pcs

El siguiente comando muestra el estado del clúster, pero no los recursos del mismo.

estado del cluster pcs

3.5. Visualización de la configuración completa del clúster

Utilice el siguiente comando para mostrar la configuración completa del clúster actual.

pcs config

Capítulo 4. Creación de un cluster de alta disponibilidad de Red Hat con Pacemaker

El siguiente procedimiento crea un cluster de alta disponibilidad de Red Hat de dos nodos utilizando pcs.

La configuración del cluster en este ejemplo requiere que su sistema incluya los siguientes componentes:

-

2 nodos, que se utilizarán para crear el cluster. En este ejemplo, los nodos utilizados son

z1.example.comyz2.example.com. - Conmutadores de red para la red privada. Recomendamos, pero no exigimos, una red privada para la comunicación entre los nodos del clúster y otro hardware del clúster, como los conmutadores de alimentación de red y los conmutadores de canal de fibra.

-

Un dispositivo de cercado para cada nodo del clúster. Este ejemplo utiliza dos puertos del conmutador de potencia APC con un nombre de host de

zapc.example.com.

4.1. Instalación del software del clúster

El siguiente procedimiento instala el software del clúster y configura su sistema para la creación del clúster.

En cada nodo del cluster, instale los paquetes de software Red Hat High Availability Add-On junto con todos los agentes de valla disponibles en el canal de Alta Disponibilidad.

#

yum install pcs pacemaker fence-agents-allAlternativamente, puede instalar los paquetes de software de Red Hat High Availability Add-On junto con sólo el agente de valla que necesite con el siguiente comando.

#

yum install pcs pacemaker fence-agents-modelEl siguiente comando muestra una lista de los agentes de la valla disponibles.

#

rpm -q -a | grep fencefence-agents-rhevm-4.0.2-3.el7.x86_64 fence-agents-ilo-mp-4.0.2-3.el7.x86_64 fence-agents-ipmilan-4.0.2-3.el7.x86_64 ...AvisoDespués de instalar los paquetes del complemento de alta disponibilidad de Red Hat, debe asegurarse de que sus preferencias de actualización de software estén configuradas para que no se instale nada automáticamente. La instalación en un cluster en funcionamiento puede causar comportamientos inesperados. Para obtener más información, consulte Prácticas recomendadas para aplicar actualizaciones de software a un cluster de alta disponibilidad o de almacenamiento resiliente de RHEL.

Si está ejecutando el demonio

firewalld, ejecute los siguientes comandos para habilitar los puertos requeridos por el complemento de alta disponibilidad de Red Hat.NotaPuede determinar si el demonio

firewalldestá instalado en su sistema con el comandorpm -q firewalld. Si está instalado, puede determinar si se está ejecutando con el comandofirewall-cmd --state.#

firewall-cmd --permanent --add-service=high-availability#firewall-cmd --add-service=high-availabilityNotaLa configuración ideal del cortafuegos para los componentes del clúster depende del entorno local, en el que puede ser necesario tener en cuenta consideraciones como si los nodos tienen múltiples interfaces de red o si existe un cortafuegos fuera del host. El ejemplo que se presenta aquí, que abre los puertos que generalmente requiere un cluster Pacemaker, debe modificarse para adaptarse a las condiciones locales. Habilitación de puertos para el complemento de alta disponibilidad muestra los puertos que se deben habilitar para el complemento de alta disponibilidad de Red Hat y proporciona una explicación de para qué se utiliza cada puerto.

Para poder utilizar

pcspara configurar el cluster y comunicarse entre los nodos, debe establecer una contraseña en cada nodo para el usuariohacluster, que es la cuenta de administraciónpcs. Se recomienda que la contraseña del usuariohaclustersea la misma en cada nodo.#

passwd haclusterChanging password for user hacluster. New password: Retype new password: passwd: all authentication tokens updated successfully.Antes de poder configurar el cluster, el demonio

pcsddebe ser iniciado y habilitado para arrancar en cada nodo. Este demonio funciona con el comandopcspara gestionar la configuración en todos los nodos del clúster.En cada nodo del clúster, ejecute los siguientes comandos para iniciar el servicio

pcsdy para habilitarpcsdal inicio del sistema.#

systemctl start pcsd.service#systemctl enable pcsd.service

4.2. Instalación del paquete pcp-zeroconf (recomendado)

Cuando configure su cluster, se recomienda que instale el paquete pcp-zeroconf para la herramienta Performance Co-Pilot (PCP). PCP es la herramienta de monitorización de recursos recomendada por Red Hat para los sistemas RHEL. La instalación del paquete pcp-zeroconf le permite tener a PCP ejecutándose y recopilando datos de monitorización del rendimiento en beneficio de las investigaciones sobre cerramientos, fallos de recursos y otros eventos que perturban el cluster.

Los despliegues de clústeres en los que se habilita PCP necesitarán suficiente espacio disponible para los datos capturados por PCP en el sistema de archivos que contiene /var/log/pcp/. El uso típico de espacio por parte de PCP varía según las implementaciones, pero 10Gb suelen ser suficientes cuando se utiliza la configuración predeterminada de pcp-zeroconf, y algunos entornos pueden requerir menos. La supervisión del uso de este directorio durante un período de 14 días de actividad típica puede proporcionar una expectativa de uso más precisa.

Para instalar el paquete pcp-zeroconf, ejecute el siguiente comando.

# yum install pcp-zeroconf

Este paquete permite pmcd y establece la captura de datos a un intervalo de 10 segundos.

Para obtener información sobre la revisión de los datos del PCP, consulte ¿Por qué se ha reiniciado un nodo del cluster de alta disponibilidad de RHEL y cómo puedo evitar que vuelva a ocurrir? en el Portal del cliente de Red Hat.

4.3. Creación de un clúster de alta disponibilidad

Este procedimiento crea un cluster de Red Hat High Availability Add-On que consiste en los nodos z1.example.com y z2.example.com.

Autentifique el usuario

pcshaclusterpara cada nodo del clúster en el nodo desde el que va a ejecutarpcs.El siguiente comando autentifica al usuario

haclusterenz1.example.compara los dos nodos de un cluster de dos nodos que estará formado porz1.example.comyz2.example.com.[root@z1 ~]#

pcs host auth z1.example.com z2.example.comUsername:haclusterPassword: z1.example.com: Authorized z2.example.com: AuthorizedEjecute el siguiente comando desde

z1.example.compara crear el cluster de dos nodosmy_clusterque consta de los nodosz1.example.comyz2.example.com. Esto propagará los archivos de configuración del cluster a ambos nodos del cluster. Este comando incluye la opción--start, que iniciará los servicios de cluster en ambos nodos del cluster.[root@z1 ~]#

pcs cluster setup my_cluster --startz1.example.com z2.example.comHabilite los servicios del clúster para que se ejecuten en cada nodo del clúster cuando se inicie el nodo.

NotaPara su entorno particular, puede optar por dejar los servicios del clúster deshabilitados omitiendo este paso. Esto le permite asegurarse de que si un nodo se cae, cualquier problema con su clúster o sus recursos se resuelve antes de que el nodo se reincorpore al clúster. Si deja los servicios de clúster deshabilitados, tendrá que iniciar manualmente los servicios cuando reinicie un nodo ejecutando el comando

pcs cluster starten ese nodo.[root@z1 ~]#

pcs cluster enable --all

Puede mostrar el estado actual del clúster con el comando pcs cluster status. Debido a que puede haber un ligero retraso antes de que el clúster esté en funcionamiento cuando inicie los servicios del clúster con la opción --start del comando pcs cluster setup, debe asegurarse de que el clúster esté en funcionamiento antes de realizar cualquier acción posterior en el clúster y su configuración.

[root@z1 ~]# pcs cluster status

Cluster Status:

Stack: corosync

Current DC: z2.example.com (version 2.0.0-10.el8-b67d8d0de9) - partition with quorum

Last updated: Thu Oct 11 16:11:18 2018

Last change: Thu Oct 11 16:11:00 2018 by hacluster via crmd on z2.example.com

2 Nodes configured

0 Resources configured

...4.4. Creación de un cluster de alta disponibilidad con múltiples enlaces

Puede utilizar el comando pcs cluster setup para crear un cluster de Alta Disponibilidad de Red Hat con múltiples enlaces especificando todos los enlaces para cada nodo.

El formato del comando para crear un cluster de dos nodos con dos enlaces es el siguiente.

pcs cluster setup cluster_name node1_name addr=node1_link0_address addr=node1_link1_address node2_name addr=node2_link0_address addr=node2_link1_address

Al crear un clúster con múltiples enlaces, debe tener en cuenta lo siguiente.

-

El orden de los

addr=addresses importante. La primera dirección especificada después de un nombre de nodo es paralink0, la segunda paralink1, y así sucesivamente. - Es posible especificar hasta ocho enlaces utilizando el protocolo de transporte knet, que es el protocolo de transporte por defecto.

-

Todos los nodos deben tener el mismo número de parámetros

addr=. -

A partir de RHEL 8.1, es posible añadir, eliminar y cambiar enlaces en un clúster existente utilizando los comandos

pcs cluster link add,pcs cluster link remove,pcs cluster link deleteypcs cluster link update. - Al igual que con los clusters de un solo enlace, no mezcles direcciones IPv4 e IPv6 en un enlace, aunque puedes tener un enlace ejecutando IPv4 y el otro ejecutando IPv6.

- Al igual que con los clústeres de un solo enlace, puede especificar las direcciones como direcciones IP o como nombres siempre que los nombres se resuelvan con direcciones IPv4 o IPv6 para las que no se mezclen direcciones IPv4 e IPv6 en un enlace.

El siguiente ejemplo crea un cluster de dos nodos llamado my_twolink_cluster con dos nodos, rh80-node1 y rh80-node2. rh80-node1 tiene dos interfaces, la dirección IP 192.168.122.201 como link0 y 192.168.123.201 como link1. rh80-node2 tiene dos interfaces, la dirección IP 192.168.122.202 como link0 y 192.168.123.202 como link1.

# pcs cluster setup my_twolink_cluster rh80-node1 addr=192.168.122.201 addr=192.168.123.201 rh80-node2 addr=192.168.122.202 addr=192.168.123.202Para obtener información sobre cómo añadir nodos a un clúster existente con múltiples enlaces, consulte Añadir un nodo a un clúster con múltiples enlaces.

Para obtener información sobre la modificación de los enlaces en un clúster existente con múltiples enlaces, consulte Añadir y modificar enlaces en un clúster existente.

4.5. Configuración de las vallas

Debe configurar un dispositivo de cercado para cada nodo en el cluster. Para obtener información sobre los comandos y opciones de configuración de fencing, consulte Configuración de fencing en un cluster de Red Hat High Availability.

Para obtener información general sobre el cercado y su importancia en un cluster de alta disponibilidad de Red Hat, consulte Cerrado en un cluster de alta disponibilidad de Red Hat.

Al configurar un dispositivo de vallado, se debe prestar atención a si ese dispositivo comparte la energía con cualquier nodo o dispositivo del clúster. Si un nodo y su dispositivo de vallado comparten la alimentación, el clúster puede correr el riesgo de no poder vallar ese nodo si se pierde la alimentación de éste y de su dispositivo de vallado. Un clúster de este tipo debería tener fuentes de alimentación redundantes para los dispositivos de vallado y los nodos, o dispositivos de vallado redundantes que no compartan la energía. Los métodos alternativos de cercado, como el SBD o el cercado de almacenamiento, también pueden aportar redundancia en caso de pérdidas aisladas de energía.

Este ejemplo utiliza el conmutador de potencia APC con un nombre de host de zapc.example.com para cercar los nodos, y utiliza el agente de cercado fence_apc_snmp. Dado que ambos nodos serán cercados por el mismo agente de cercado, puede configurar ambos dispositivos de cercado como un único recurso, utilizando la opción pcmk_host_map.

Se crea un dispositivo de esgrima configurando el dispositivo como un recurso stonith con el comando pcs stonith create. El siguiente comando configura un recurso stonith llamado myapc que utiliza el agente de esgrima fence_apc_snmp para los nodos z1.example.com y z2.example.com. La opción pcmk_host_map asigna z1.example.com al puerto 1, y z2.example.com al puerto 2. El valor de inicio de sesión y la contraseña para el dispositivo APC son ambos apc. Por defecto, este dispositivo utilizará un intervalo de monitorización de sesenta segundos para cada nodo.

Tenga en cuenta que puede utilizar una dirección IP cuando especifique el nombre de host para los nodos.

[root@z1 ~]#pcs stonith create myapc fence_apc_snmp\ipaddr="zapc.example.com"\pcmk_host_map="z1.example.com:1;z2.example.com:2"\login="apc" passwd="apc"

El siguiente comando muestra los parámetros de un dispositivo STONITH existente.

[root@rh7-1 ~]# pcs stonith config myapc

Resource: myapc (class=stonith type=fence_apc_snmp)

Attributes: ipaddr=zapc.example.com pcmk_host_map=z1.example.com:1;z2.example.com:2 login=apc passwd=apc

Operations: monitor interval=60s (myapc-monitor-interval-60s)Después de configurar su dispositivo de valla, debe probar el dispositivo. Para obtener información sobre cómo probar un dispositivo de valla, consulte Probar un dispositivo de valla.

No pruebe su dispositivo de vallado desactivando la interfaz de red, ya que esto no probará correctamente el vallado.

Una vez que se ha configurado el cercado y se ha iniciado un clúster, un reinicio de la red desencadenará el cercado para el nodo que reinicie la red incluso cuando no se haya superado el tiempo de espera. Por este motivo, no reinicie el servicio de red mientras el servicio de clúster esté en funcionamiento, ya que activará el cercado involuntario en el nodo.

4.6. Copia de seguridad y restauración de la configuración de un clúster

Puede hacer una copia de seguridad de la configuración del clúster en un archivo tar con el siguiente comando. Si no especifica un nombre de archivo, se utilizará la salida estándar.

pcs config backup filename

El comando pcs config backup hace una copia de seguridad sólo de la configuración del clúster en sí, tal y como está configurada en el CIB; la configuración de los daemons de recursos está fuera del alcance de este comando. Por ejemplo, si ha configurado un recurso Apache en el clúster, se hará una copia de seguridad de la configuración del recurso (que está en el CIB), mientras que no se hará una copia de seguridad de la configuración del demonio Apache (como se establece en`/etc/httpd`) ni de los archivos que sirve. Del mismo modo, si hay un recurso de base de datos configurado en el clúster, la base de datos en sí no será respaldada, mientras que la configuración del recurso de base de datos (CIB) sí lo será.

Utilice el siguiente comando para restaurar los archivos de configuración del clúster en todos los nodos desde la copia de seguridad. Si no se especifica un nombre de archivo, se utilizará la entrada estándar. Si se especifica la opción --local, sólo se restaurarán los archivos del nodo actual.

pcs config restore [--local] [filename]4.7. Habilitación de puertos para el complemento de alta disponibilidad

La configuración ideal del cortafuegos para los componentes del clúster depende del entorno local, donde puede ser necesario tener en cuenta consideraciones tales como si los nodos tienen múltiples interfaces de red o si existe un cortafuegos fuera del host.

Si está ejecutando el demonio firewalld, ejecute los siguientes comandos para habilitar los puertos requeridos por el complemento de alta disponibilidad de Red Hat.

#firewall-cmd --permanent --add-service=high-availability#firewall-cmd --add-service=high-availability

Es posible que tenga que modificar qué puertos están abiertos para adaptarse a las condiciones locales.

Puede determinar si el demonio firewalld está instalado en su sistema con el comando rpm -q firewalld. Si el demonio firewalld está instalado, puede determinar si se está ejecutando con el comando firewall-cmd --state.

Tabla 4.1, “Puertos a habilitar para el complemento de alta disponibilidad” muestra los puertos a habilitar para el Complemento de Alta Disponibilidad de Red Hat y proporciona una explicación de para qué se utiliza el puerto.

| Puerto | Cuando sea necesario |

|---|---|

| TCP 2224 |

Puerto por defecto

Es crucial abrir el puerto 2224 de forma que |

| TCP 3121 | Requerido en todos los nodos si el cluster tiene nodos Pacemaker Remote

El demonio |

| TCP 5403 |

Se requiere en el host del dispositivo de quórum cuando se utiliza un dispositivo de quórum con |

| UDP 5404-5412 |

Se requiere en los nodos corosync para facilitar la comunicación entre nodos. Es crucial abrir los puertos 5404-5412 de forma que |

| TCP 21064 |

Se requiere en todos los nodos si el cluster contiene algún recurso que requiera DLM (como |

| TCP 9929, UDP 9929 | Se requiere que esté abierto en todos los nodos del clúster y en los nodos del árbitro de la cabina para las conexiones desde cualquiera de esos mismos nodos cuando se utiliza el gestor de tickets de la cabina para establecer un clúster multisitio. |

Capítulo 5. Configuración de un servidor HTTP Apache activo/pasivo en un cluster de alta disponibilidad de Red Hat

El siguiente procedimiento configura un servidor HTTP Apache activo/pasivo en un cluster de dos nodos de Red Hat Enterprise Linux High Availability Add-On utilizando pcs para configurar los recursos del cluster. En este caso de uso, los clientes acceden al servidor Apache HTTP a través de una dirección IP flotante. El servidor web se ejecuta en uno de los dos nodos del cluster. Si el nodo en el que se ejecuta el servidor web queda inoperativo, el servidor web vuelve a arrancar en el segundo nodo del cluster con una mínima interrupción del servicio.

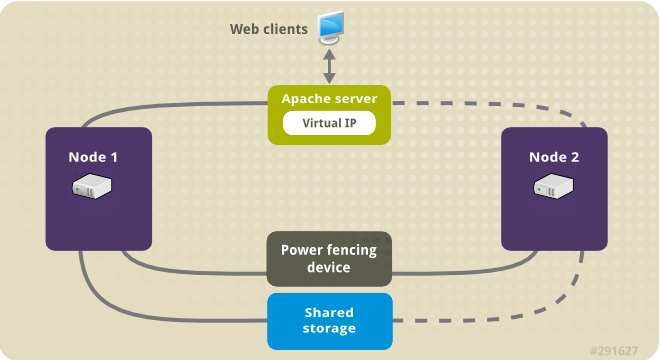

Figura 5.1, “Apache en un cluster de alta disponibilidad de dos nodos de Red Hat” muestra una visión general de alto nivel del clúster en el que El clúster es un clúster de alta disponibilidad de Red Hat de dos nodos que está configurado con un interruptor de alimentación de red y con almacenamiento compartido. Los nodos del cluster están conectados a una red pública, para el acceso de los clientes al servidor Apache HTTP a través de una IP virtual. El servidor Apache se ejecuta en el Nodo 1 o en el Nodo 2, cada uno de los cuales tiene acceso al almacenamiento en el que se guardan los datos de Apache. En esta ilustración, el servidor web se ejecuta en el Nodo 1, mientras que el Nodo 2 está disponible para ejecutar el servidor si el Nodo 1 queda inoperativo.

Figura 5.1. Apache en un cluster de alta disponibilidad de dos nodos de Red Hat

Este caso de uso requiere que su sistema incluya los siguientes componentes:

- Un clúster de alta disponibilidad de Red Hat de dos nodos con un cercado de energía configurado para cada nodo. Recomendamos pero no requerimos una red privada. Este procedimiento utiliza el ejemplo de cluster proporcionado en Creación de un cluster de alta disponibilidad de Red Hat con Pacemaker.

- Una dirección IP virtual pública, necesaria para Apache.

- Almacenamiento compartido para los nodos del clúster, utilizando iSCSI, Fibre Channel u otro dispositivo de bloque de red compartido.

El clúster está configurado con un grupo de recursos Apache, que contiene los componentes del clúster que requiere el servidor web: un recurso LVM, un recurso de sistema de archivos, un recurso de dirección IP y un recurso de servidor web. Este grupo de recursos puede pasar de un nodo del clúster a otro, permitiendo que cualquiera de ellos ejecute el servidor web. Antes de crear el grupo de recursos para este clúster, usted realizará los siguientes procedimientos:

-

Configurar un sistema de archivos

ext4en el volumen lógicomy_lv. - Configurar un servidor web.

Después de realizar estos pasos, se crea el grupo de recursos y los recursos que contiene.

5.1. Configuración de un volumen LVM con un sistema de archivos ext4 en un cluster Pacemaker

Este caso de uso requiere que se cree un volumen lógico LVM en el almacenamiento que se comparte entre los nodos del clúster.

Los volúmenes LVM y las correspondientes particiones y dispositivos utilizados por los nodos del clúster deben estar conectados únicamente a los nodos del clúster.

El siguiente procedimiento crea un volumen lógico LVM y luego crea un sistema de archivos ext4 en ese volumen para utilizarlo en un cluster de Pacemaker. En este ejemplo, la partición compartida /dev/sdb1 se utiliza para almacenar el volumen físico LVM a partir del cual se creará el volumen lógico LVM.

En ambos nodos del clúster, realice los siguientes pasos para establecer el valor del ID del sistema LVM al valor del identificador

unamepara el sistema. El ID del sistema LVM se utilizará para garantizar que sólo el clúster sea capaz de activar el grupo de volúmenes.Establezca la opción de configuración

system_id_sourceen el archivo de configuración/etc/lvm/lvm.confcomouname.# Configuration option global/system_id_source. system_id_source = "uname"

Verifique que el ID del sistema LVM en el nodo coincide con el

unamepara el nodo.#

lvm systemidsystem ID: z1.example.com #uname -nz1.example.com

Cree el volumen LVM y cree un sistema de archivos ext4 en ese volumen. Como la partición

/dev/sdb1es un almacenamiento compartido, esta parte del procedimiento se realiza en un solo nodo.Crear un volumen físico LVM en la partición

/dev/sdb1.#

pvcreate /dev/sdb1Physical volume "/dev/sdb1" successfully createdCree el grupo de volúmenes

my_vgque consiste en el volumen físico/dev/sdb1.#

vgcreate my_vg /dev/sdb1Volume group "my_vg" successfully createdComprueba que el nuevo grupo de volúmenes tiene el ID del sistema del nodo en el que se está ejecutando y desde el que se creó el grupo de volúmenes.

#

vgs -o+systemidVG #PV #LV #SN Attr VSize VFree System ID my_vg 1 0 0 wz--n- <1.82t <1.82t z1.example.comCrear un volumen lógico utilizando el grupo de volumen

my_vg.#

lvcreate -L450 -n my_lv my_vgRounding up size to full physical extent 452.00 MiB Logical volume "my_lv" createdPuede utilizar el comando

lvspara mostrar el volumen lógico.#

lvsLV VG Attr LSize Pool Origin Data% Move Log Copy% Convert my_lv my_vg -wi-a---- 452.00m ...Crear un sistema de archivos ext4 en el volumen lógico

my_lv.#

mkfs.ext4 /dev/my_vg/my_lvmke2fs 1.44.3 (10-July-2018) Creating filesystem with 462848 1k blocks and 115824 inodes ...

5.2. Configuración de un servidor HTTP Apache

El siguiente procedimiento configura un servidor HTTP Apache.

Asegúrese de que el servidor HTTP Apache está instalado en cada nodo del clúster. También necesita la herramienta

wgetinstalada en el clúster para poder comprobar el estado del servidor HTTP Apache.En cada nodo, ejecute el siguiente comando.

#

yum install -y httpd wgetSi está ejecutando el demonio

firewalld, en cada nodo del cluster habilite los puertos requeridos por el complemento de alta disponibilidad de Red Hat.#

firewall-cmd --permanent --add-service=high-availability#firewall-cmd --reloadPara que el agente de recursos de Apache obtenga el estado del servidor HTTP Apache, asegúrese de que el siguiente texto está presente en el archivo

/etc/httpd/conf/httpd.confen cada nodo del clúster, y asegúrese de que no ha sido comentado. Si este texto no está ya presente, añádalo al final del archivo.<Location /server-status> SetHandler server-status Require local </Location>Cuando se utiliza el agente de recursos

apachepara gestionar Apache, no se utilizasystemd. Por ello, debe editar el scriptlogrotatesuministrado con Apache para que no utilicesystemctlpara recargar Apache.Elimine la siguiente línea en el archivo

/etc/logrotate.d/httpden cada nodo del clúster./bin/systemctl reload httpd.service > /dev/null 2>/dev/null || true

Sustituya la línea que ha eliminado por las tres líneas siguientes.

/usr/bin/test -f /run/httpd.pid >/dev/null 2>/dev/null && /usr/bin/ps -q $(/usr/bin/cat /run/httpd.pid) >/dev/null 2>/dev/null && /usr/sbin/httpd -f /etc/httpd/conf/httpd.conf \ -c "PidFile /run/httpd.pid" -k graceful > /dev/null 2>/dev/null || true

Cree una página web para que Apache la sirva. En un nodo del clúster, monte el sistema de archivos que creó en Configurar un volumen LVM con un sistema de archivos ext4, cree el archivo

index.htmlen ese sistema de archivos y luego desmonte el sistema de archivos.#

mount /dev/my_vg/my_lv /var/www/#mkdir /var/www/html#mkdir /var/www/cgi-bin#mkdir /var/www/error#restorecon -R /var/www#cat <<-END >/var/www/html/index.html<html><body>Hello</body></html>END#umount /var/www

5.3. Creación de los recursos y grupos de recursos

Este caso de uso requiere que se creen cuatro recursos de cluster. Para garantizar que todos estos recursos se ejecutan en el mismo nodo, se configuran como parte del grupo de recursos apachegroup. Los recursos a crear son los siguientes, listados en el orden en que se iniciarán.

-

Un recurso

LVMllamadomy_lvmque utiliza el grupo de volúmenes LVM que creó en Configuración de un volumen LVM con un sistema de archivos ext4. -

Un recurso

Filesystemllamadomy_fs, que utiliza el dispositivo del sistema de archivos/dev/my_vg/my_lvque creaste en Configuración de un volumen LVM con un sistema de archivos ext4. -

Un recurso

IPaddr2, que es una dirección IP flotante para el grupo de recursosapachegroup. La dirección IP no debe ser una ya asociada a un nodo físico. Si no se especifica el dispositivo NIC del recursoIPaddr2, la IP flotante debe residir en la misma red que una de las direcciones IP asignadas estáticamente del nodo, de lo contrario, el dispositivo NIC para asignar la dirección IP flotante no puede ser detectado correctamente. -

Un recurso

apachellamadoWebsiteque utiliza el archivoindex.htmly la configuración de Apache que definió en Configuración de un servidor HTTP Apache.

El siguiente procedimiento crea el grupo de recursos apachegroup y los recursos que contiene el grupo. Los recursos se iniciarán en el orden en que los añada al grupo y se detendrán en el orden inverso en que se añadan al grupo. Ejecute este procedimiento desde un solo nodo del clúster.

El siguiente comando crea el recurso

LVM-activatemy_lvm. Dado que el grupo de recursosapachegroupaún no existe, este comando crea el grupo de recursos.NotaNo configure más de un recurso

LVM-activateque utilice el mismo grupo de volúmenes LVM en una configuración de HA activa/pasiva, ya que esto podría causar la corrupción de los datos. Además, no configure un recursoLVM-activatecomo recurso clónico en una configuración de HA activa/pasiva.[root@z1 ~]#

pcs resource create my_lvm ocf:heartbeat:LVM-activatevgname=my_vgvg_access_mode=system_id --group apachegroupCuando se crea un recurso, éste se inicia automáticamente. Puede utilizar el siguiente comando para confirmar que el recurso se ha creado y se ha iniciado.

#

pcs resource statusResource Group: apachegroup my_lvm (ocf::heartbeat:LVM-activate): StartedPuede detener e iniciar manualmente un recurso individual con los comandos

pcs resource disableypcs resource enable.Los siguientes comandos crean los recursos restantes para la configuración, añadiéndolos al grupo de recursos existente

apachegroup.[root@z1 ~]#

pcs resource create my_fs Filesystem\device="/dev/my_vg/my_lv" directory="/var/www" fstype="ext4"\--group apachegroup[root@z1 ~]#pcs resource create VirtualIP IPaddr2 ip=198.51.100.3\cidr_netmask=24 --group apachegroup[root@z1 ~]#pcs resource create Website apache\configfile="/etc/httpd/conf/httpd.conf"\statusurl="http://127.0.0.1/server-status" --group apachegroupDespués de crear los recursos y el grupo de recursos que los contiene, puede comprobar el estado del clúster. Observe que los cuatro recursos se ejecutan en el mismo nodo.

[root@z1 ~]#

pcs statusCluster name: my_cluster Last updated: Wed Jul 31 16:38:51 2013 Last change: Wed Jul 31 16:42:14 2013 via crm_attribute on z1.example.com Stack: corosync Current DC: z2.example.com (2) - partition with quorum Version: 1.1.10-5.el7-9abe687 2 Nodes configured 6 Resources configured Online: [ z1.example.com z2.example.com ] Full list of resources: myapc (stonith:fence_apc_snmp): Started z1.example.com Resource Group: apachegroup my_lvm (ocf::heartbeat:LVM): Started z1.example.com my_fs (ocf::heartbeat:Filesystem): Started z1.example.com VirtualIP (ocf::heartbeat:IPaddr2): Started z1.example.com Website (ocf::heartbeat:apache): Started z1.example.comTenga en cuenta que si no ha configurado un dispositivo de cercado para su clúster, por defecto los recursos no se inician.

Una vez que el clúster esté en funcionamiento, puede dirigir un navegador a la dirección IP que definió como recurso

IPaddr2para ver la pantalla de muestra, que consiste en la simple palabra "Hola".Hola

Si encuentra que los recursos que configuró no están funcionando, puede ejecutar el comando

pcs resource debug-start resourcepara probar la configuración de los recursos.

5.4. Probar la configuración de los recursos

En la pantalla de estado del clúster que se muestra en Creación de los recursos y grupos de recursos, todos los recursos se están ejecutando en el nodo z1.example.com. Puede probar si el grupo de recursos falla en el nodo z2.example.com utilizando el siguiente procedimiento para poner el primer nodo en modo standby, tras lo cual el nodo ya no podrá alojar recursos.

El siguiente comando pone el nodo

z1.example.comen modostandby.[root@z1 ~]#

pcs node standby z1.example.comDespués de poner el nodo

z1en modostandby, compruebe el estado del clúster. Observe que los recursos deberían estar ahora todos funcionando enz2.[root@z1 ~]#

pcs statusCluster name: my_cluster Last updated: Wed Jul 31 17:16:17 2013 Last change: Wed Jul 31 17:18:34 2013 via crm_attribute on z1.example.com Stack: corosync Current DC: z2.example.com (2) - partition with quorum Version: 1.1.10-5.el7-9abe687 2 Nodes configured 6 Resources configured Node z1.example.com (1): standby Online: [ z2.example.com ] Full list of resources: myapc (stonith:fence_apc_snmp): Started z1.example.com Resource Group: apachegroup my_lvm (ocf::heartbeat:LVM): Started z2.example.com my_fs (ocf::heartbeat:Filesystem): Started z2.example.com VirtualIP (ocf::heartbeat:IPaddr2): Started z2.example.com Website (ocf::heartbeat:apache): Started z2.example.comEl sitio web en la dirección IP definida debería seguir mostrándose, sin interrupción.

Para eliminar

z1del modostandby, introduzca el siguiente comando.[root@z1 ~]#

pcs node unstandby z1.example.comNotaSacar un nodo del modo

standbyno provoca por sí mismo que los recursos vuelvan a fallar en ese nodo. Esto dependerá del valor deresource-stickinesspara los recursos. Para obtener información sobre el metaatributoresource-stickiness, consulte Configurar un recurso para que prefiera su nodo actual.

Capítulo 6. Configuración de un servidor NFS activo/pasivo en un cluster de Alta Disponibilidad de Red Hat

El siguiente procedimiento configura un servidor NFS activo/pasivo de alta disponibilidad en un cluster de dos nodos de Red Hat Enterprise Linux High Availability Add-On usando almacenamiento compartido. El procedimiento utiliza pcs para configurar los recursos del cluster Pacemaker. En este caso de uso, los clientes acceden al sistema de archivos NFS a través de una dirección IP flotante. El servidor NFS se ejecuta en uno de los dos nodos del clúster. Si el nodo en el que se ejecuta el servidor NFS deja de funcionar, el servidor NFS vuelve a arrancar en el segundo nodo del cluster con una mínima interrupción del servicio.

6.1. Requisitos previos

Este caso de uso requiere que su sistema incluya los siguientes componentes:

- Un clúster de alta disponibilidad de Red Hat de dos nodos con un cercado de energía configurado para cada nodo. Recomendamos pero no requerimos una red privada. Este procedimiento utiliza el ejemplo de cluster proporcionado en Creación de un cluster de alta disponibilidad de Red Hat con Pacemaker.

- Una dirección IP virtual pública, necesaria para el servidor NFS.

- Almacenamiento compartido para los nodos del clúster, utilizando iSCSI, Fibre Channel u otro dispositivo de bloque de red compartido.

6.2. Resumen del procedimiento

La configuración de un servidor NFS activo/pasivo de alta disponibilidad en un cluster de alta disponibilidad de dos nodos de Red Hat Enterprise Linux requiere que realice los siguientes pasos:

-

Configure un sistema de archivos

ext4en el volumen lógico LVMmy_lven el almacenamiento compartido para los nodos del clúster. - Configure un recurso compartido NFS en el almacenamiento compartido en el volumen lógico LVM.

- Crear los recursos del clúster.

- Pruebe el servidor NFS que ha configurado.

6.3. Configuración de un volumen LVM con un sistema de archivos ext4 en un cluster Pacemaker

Este caso de uso requiere que se cree un volumen lógico LVM en el almacenamiento que se comparte entre los nodos del clúster.

Los volúmenes LVM y las correspondientes particiones y dispositivos utilizados por los nodos del clúster deben estar conectados únicamente a los nodos del clúster.

El siguiente procedimiento crea un volumen lógico LVM y luego crea un sistema de archivos ext4 en ese volumen para utilizarlo en un cluster de Pacemaker. En este ejemplo, la partición compartida /dev/sdb1 se utiliza para almacenar el volumen físico LVM a partir del cual se creará el volumen lógico LVM.

En ambos nodos del clúster, realice los siguientes pasos para establecer el valor del ID del sistema LVM al valor del identificador

unamepara el sistema. El ID del sistema LVM se utilizará para garantizar que sólo el clúster sea capaz de activar el grupo de volúmenes.Establezca la opción de configuración

system_id_sourceen el archivo de configuración/etc/lvm/lvm.confcomouname.# Configuration option global/system_id_source. system_id_source = "uname"

Verifique que el ID del sistema LVM en el nodo coincide con el

unamepara el nodo.#

lvm systemidsystem ID: z1.example.com #uname -nz1.example.com

Cree el volumen LVM y cree un sistema de archivos ext4 en ese volumen. Como la partición

/dev/sdb1es un almacenamiento compartido, esta parte del procedimiento se realiza en un solo nodo.Crear un volumen físico LVM en la partición

/dev/sdb1.#

pvcreate /dev/sdb1Physical volume "/dev/sdb1" successfully createdCree el grupo de volúmenes

my_vgque consiste en el volumen físico/dev/sdb1.#

vgcreate my_vg /dev/sdb1Volume group "my_vg" successfully createdComprueba que el nuevo grupo de volúmenes tiene el ID del sistema del nodo en el que se está ejecutando y desde el que se creó el grupo de volúmenes.

#

vgs -o+systemidVG #PV #LV #SN Attr VSize VFree System ID my_vg 1 0 0 wz--n- <1.82t <1.82t z1.example.comCrear un volumen lógico utilizando el grupo de volumen

my_vg.#

lvcreate -L450 -n my_lv my_vgRounding up size to full physical extent 452.00 MiB Logical volume "my_lv" createdPuede utilizar el comando

lvspara mostrar el volumen lógico.#

lvsLV VG Attr LSize Pool Origin Data% Move Log Copy% Convert my_lv my_vg -wi-a---- 452.00m ...Crear un sistema de archivos ext4 en el volumen lógico

my_lv.#

mkfs.ext4 /dev/my_vg/my_lvmke2fs 1.44.3 (10-July-2018) Creating filesystem with 462848 1k blocks and 115824 inodes ...

6.5. Configuración de los recursos y del grupo de recursos para un servidor NFS en un clúster

Esta sección proporciona el procedimiento para configurar los recursos del clúster para este caso de uso.

Si no ha configurado un dispositivo de cercado para su clúster, por defecto los recursos no se inician.

Si encuentra que los recursos que configuró no están funcionando, puede ejecutar el comando pcs resource debug-start resource para probar la configuración de los recursos. Esto inicia el servicio fuera del control y conocimiento del cluster. En el momento en que los recursos configurados vuelvan a funcionar, ejecute pcs resource cleanup resource para que el clúster conozca las actualizaciones.

El siguiente procedimiento configura los recursos del sistema. Para garantizar que todos estos recursos se ejecutan en el mismo nodo, se configuran como parte del grupo de recursos nfsgroup. Los recursos se iniciarán en el orden en el que los añada al grupo, y se detendrán en el orden inverso en el que se añaden al grupo. Ejecute este procedimiento desde un solo nodo del clúster.

Crea el recurso LVM-activate llamado

my_lvm. Dado que el grupo de recursosnfsgroupaún no existe, este comando crea el grupo de recursos.AvisoNo configure más de un recurso

LVM-activateque utilice el mismo grupo de volúmenes LVM en una configuración de HA activa/pasiva, ya que se corre el riesgo de corromper los datos. Además, no configure un recursoLVM-activatecomo recurso clónico en una configuración de HA activa/pasiva.[root@z1 ~]#

pcs resource create my_lvm ocf:heartbeat:LVM-activatevgname=my_vgvg_access_mode=system_id --group nfsgroupCompruebe el estado del clúster para verificar que el recurso está en funcionamiento.

root@z1 ~]#

pcs statusCluster name: my_cluster Last updated: Thu Jan 8 11:13:17 2015 Last change: Thu Jan 8 11:13:08 2015 Stack: corosync Current DC: z2.example.com (2) - partition with quorum Version: 1.1.12-a14efad 2 Nodes configured 3 Resources configured Online: [ z1.example.com z2.example.com ] Full list of resources: myapc (stonith:fence_apc_snmp): Started z1.example.com Resource Group: nfsgroup my_lvm (ocf::heartbeat:LVM): Started z1.example.com PCSD Status: z1.example.com: Online z2.example.com: Online Daemon Status: corosync: active/enabled pacemaker: active/enabled pcsd: active/enabledConfigurar un recurso

Filesystempara el cluster.El siguiente comando configura un recurso ext4

Filesystemllamadonfssharecomo parte del grupo de recursosnfsgroup. Este sistema de archivos utiliza el grupo de volúmenes LVM y el sistema de archivos ext4 que creó en Configuración de un volumen LVM con un sistema de archivos ext4 y se montará en el directorio/nfsshareque creó en Configuración de un recurso compartido NFS.[root@z1 ~]#

pcs resource create nfsshare Filesystem\device=/dev/my_vg/my_lv directory=/nfsshare\fstype=ext4 --group nfsgroupPuede especificar las opciones de montaje como parte de la configuración de un recurso

Filesystemcon el parámetrooptions=optionsparámetro. Ejecute el comandopcs resource describe Filesystempara obtener las opciones de configuración completas.Compruebe que los recursos

my_lvmynfsshareestán en funcionamiento.[root@z1 ~]#

pcs status... Full list of resources: myapc (stonith:fence_apc_snmp): Started z1.example.com Resource Group: nfsgroup my_lvm (ocf::heartbeat:LVM): Started z1.example.com nfsshare (ocf::heartbeat:Filesystem): Started z1.example.com ...Cree el recurso

nfsserverdenominadonfs-daemoncomo parte del grupo de recursosnfsgroup.NotaEl recurso

nfsserverpermite especificar un parámetronfs_shared_infodir, que es un directorio que los servidores NFS utilizan para almacenar información de estado relacionada con NFS.Se recomienda que este atributo se establezca en un subdirectorio de uno de los recursos

Filesystemcreados en esta colección de exportaciones. Esto asegura que los servidores NFS están almacenando su información de estado en un dispositivo que estará disponible para otro nodo si este grupo de recursos necesita reubicarse. En este ejemplo;-

/nfssharees el directorio de almacenamiento compartido gestionado por el recursoFilesystem -

/nfsshare/exports/export1y/nfsshare/exports/export2son los directorios de exportación -

/nfsshare/nfsinfoes el directorio de información compartida del recursonfsserver

[root@z1 ~]#

pcs resource create nfs-daemon nfsserver\nfs_shared_infodir=/nfsshare/nfsinfo nfs_no_notify=true\--group nfsgroup[root@z1 ~]#pcs status...-

Añada los recursos

exportfspara exportar el directorio/nfsshare/exports. Estos recursos forman parte del grupo de recursosnfsgroup. Esto construye un directorio virtual para los clientes NFSv4. Los clientes NFSv3 también pueden acceder a estas exportaciones.NotaLa opción

fsid=0sólo es necesaria si desea crear un directorio virtual para clientes NFSv4. Para más información, consulte ¿Cómo configuro la opción fsid en el archivo /etc/exports de un servidor NFS?[root@z1 ~]#

pcs resource create nfs-root exportfs\clientspec=192.168.122.0/255.255.255.0\options=rw,sync,no_root_squash\directory=/nfsshare/exports\fsid=0 --group nfsgroup[root@z1 ~]# #pcs resource create nfs-export1 exportfs\clientspec=192.168.122.0/255.255.255.0\options=rw,sync,no_root_squash directory=/nfsshare/exports/export1\fsid=1 --group nfsgroup[root@z1 ~]# #pcs resource create nfs-export2 exportfs\clientspec=192.168.122.0/255.255.255.0\options=rw,sync,no_root_squash directory=/nfsshare/exports/export2\fsid=2 --group nfsgroupAñada el recurso de dirección IP flotante que los clientes NFS utilizarán para acceder al recurso compartido NFS. Este recurso forma parte del grupo de recursos

nfsgroup. Para esta implementación de ejemplo, estamos usando 192.168.122.200 como dirección IP flotante.[root@z1 ~]#

pcs resource create nfs_ip IPaddr2\ip=192.168.122.200 cidr_netmask=24 --group nfsgroupAñade un recurso

nfsnotifypara enviar notificaciones de reinicio de NFSv3 una vez que se haya inicializado todo el despliegue de NFS. Este recurso forma parte del grupo de recursosnfsgroup.NotaPara que la notificación NFS se procese correctamente, la dirección IP flotante debe tener un nombre de host asociado que sea consistente tanto en los servidores NFS como en el cliente NFS.

[root@z1 ~]#

pcs resource create nfs-notify nfsnotify\source_host=192.168.122.200 --group nfsgroupDespués de crear los recursos y las restricciones de recursos, puede comprobar el estado del clúster. Tenga en cuenta que todos los recursos se ejecutan en el mismo nodo.

[root@z1 ~]#

pcs status... Full list of resources: myapc (stonith:fence_apc_snmp): Started z1.example.com Resource Group: nfsgroup my_lvm (ocf::heartbeat:LVM): Started z1.example.com nfsshare (ocf::heartbeat:Filesystem): Started z1.example.com nfs-daemon (ocf::heartbeat:nfsserver): Started z1.example.com nfs-root (ocf::heartbeat:exportfs): Started z1.example.com nfs-export1 (ocf::heartbeat:exportfs): Started z1.example.com nfs-export2 (ocf::heartbeat:exportfs): Started z1.example.com nfs_ip (ocf::heartbeat:IPaddr2): Started z1.example.com nfs-notify (ocf::heartbeat:nfsnotify): Started z1.example.com ...

6.6. Prueba de la configuración de los recursos NFS

Puede validar la configuración de su sistema con los siguientes procedimientos. Debería poder montar el sistema de archivos exportado con NFSv3 o NFSv4.

6.6.1. Prueba de la exportación NFS

En un nodo fuera del clúster, que resida en la misma red que el despliegue, verifique que el recurso compartido NFS puede ser visto montando el recurso compartido NFS. Para este ejemplo, estamos utilizando la red 192.168.122.0/24.

#

showmount -e 192.168.122.200Export list for 192.168.122.200: /nfsshare/exports/export1 192.168.122.0/255.255.255.0 /nfsshare/exports 192.168.122.0/255.255.255.0 /nfsshare/exports/export2 192.168.122.0/255.255.255.0Para verificar que puede montar el recurso compartido NFS con NFSv4, monte el recurso compartido NFS en un directorio del nodo cliente. Tras el montaje, compruebe que el contenido de los directorios de exportación es visible. Desmonte el recurso compartido después de la prueba.

#