Chapitre 2. Aperçu Sécurité

2.1. Sécurité déclarative

2.1.1. Java EE Declarative Security

ejb-jar.xml et web.xml.

2.1.2. Références de sécurité

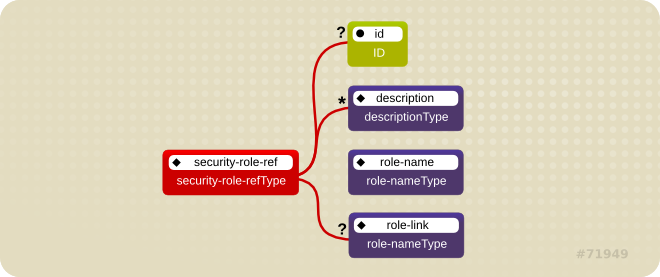

Figure 2.1. Modèle de référence de rôles de sécurité

role-nameType de l'élément <role-name> comme argument de la méthode isCallerInRole(String). En utilisant la méthode isCallerInRole, un composant est en mesure de vérifier si l'invocateur est dans un rôle qui a été déclaré avec un élément <security-role-ref> ou <role-name>. La valeur de l'élément <role-name> doit être reliée à un élément <security-role> par l'élément <role-link>. L'utilisation typique de isCallerInRole est pas être défini en utilisant les éléments <method-permissions> basé-rôle.

Exemple 2.1. fragment de descripteur ejb-jar.xml

<!-- A sample ejb-jar.xml fragment -->

<ejb-jar>

<enterprise-beans>

<session>

<ejb-name>ASessionBean</ejb-name>

...

<security-role-ref>

<role-name>TheRoleICheck<role-name>

<role-link>TheApplicationRole</role-link>

</security-role-ref>

</session>

</enterprise-beans>

...

</ejb-jar>

Note

Exemple 2.2. fragment de descripteur web.xml

<web-app>

<servlet>

<servlet-name>AServlet</servlet-name>

...

<security-role-ref>

<role-name>TheServletRole</role-name>

<role-link>TheApplicationRole</role-link>

</security-role-ref>

</servlet>

...

</web-app>

2.1.3. Identité Sécurité

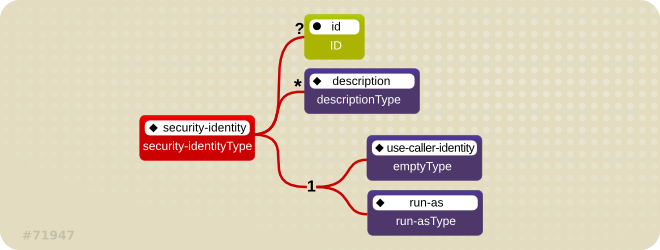

Figure 2.2. Modèle J2EE Security Identity Data Model

EJBContext.getCallerPrincipal(). À la place, les rôles de sécurité de l'appelant sont définis par l'élément <run-as> ou <role-name>.

<ejb-jar>

<enterprise-beans>

<session>

<ejb-name>ASessionBean</ejb-name>

<!-- ... -->

<security-identity>

<use-caller-identity/>

</security-identity>

</session>

<session>

<ejb-name>RunAsBean</ejb-name>

<!-- ... -->

<security-identity>

<run-as>

<description>A private internal role</description>

<role-name>InternalRole</role-name>

</run-as>

</security-identity>

</session>

</enterprise-beans>

<!-- ... -->

</ejb-jar>

anonymous est attribué à tous les appels sortants. Si vous voulez un autre principal à associer à l'appel, vous devez associer un <run-as-principal> au bean du fichier jboss.xml. Le fragment suivant associe un principal nommé internal avec RunAsBean de l'exemple précédent.

<session>

<ejb-name>RunAsBean</ejb-name>

<security-identity>

<run-as-principal>internal</run-as-principal>

</security-identity>

</session>

web.xml. L'exemple suivant montre comment assigner le rôle InternalRole à un servlet :

<servlet>

<servlet-name>AServlet</servlet-name>

<!-- ... -->

<run-as>

<role-name>InternalRole</role-name>

</run-as>

</servlet>

principal «anonymous». L'élément <run-as-principal> se trouve dans le fichier jboss-web.xml pour assigner un principal spécifique qui puisse correspondre à un rôle run-as. Le fragment suivant montre comment associer un principal nommé internal au serveur ci-dessus.

<servlet>

<servlet-name>AServlet</servlet-name>

<run-as-principal>internal</run-as-principal>

</servlet>

2.1.4. Rôles de sécurité

security-role-ref ou élément de security-identity doit mapper à un des rôles déclarés de l'application. Un assembleur d'applications définit les rôles de sécurité logique en déclarant les éléments security-role. La valeur de role-name est un nom de rôle d'application logique comme Administrateur, Architecte, ResponsableVentes, etc.

security-role est seulement utilisé pour mapper les valeurs de security-role-ref/role-name au rôle logique qui fait référence au rôle du composant. Les rôles assignés de l'utilisateur représentent une fonction dynamique du gestionnaire de sécurité de l'application. JBoss n'a as besoin de la définition des éléments de security-role pour déclarer des permissions de méthode. Toutefois, la spécification d'éléments de security-role est toujours une pratique conseillée pour assurer la portabilité entre les serveurs d'applications et la maintenance du descripteur de déploiement.

Exemple 2.3. Un fragment de descripteur ejb-jar.xml qui illustre l'utilisation de l'élément security-role.

<!-- A sample ejb-jar.xml fragment --><ejb-jar><assembly-descriptor><security-role><description>The single application role</description><role-name>TheApplicationRole</role-name></security-role></assembly-descriptor></ejb-jar>

Exemple 2.4. Un exemple web.xml qui illustre l'utilisation de l'élément security-role.

<!-- A sample web.xml fragment --><web-app><security-role><description>The single application role</description><role-name>TheApplicationRole</role-name></security-role></web-app>

2.1.5. Permissions de méthodes EJB

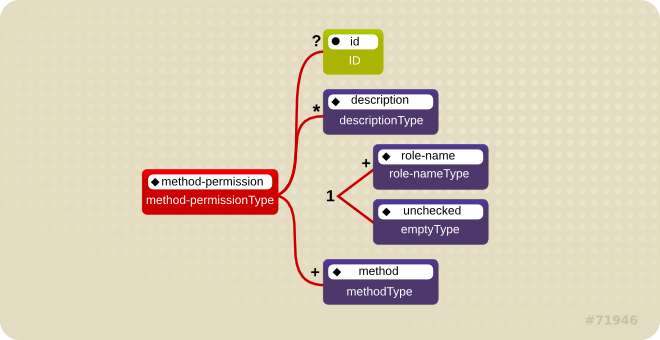

Figure 2.3. Élément de Permission de méthode J2EE

method-permission contient un ou plusieurs éléments enfants role-name qui définissent les rôles logiques autorisés à accéder aux méthodes EJB identifiées par les éléments enfants de la méthode. Vous pouvez également spécifier un élément unchecked à la place de l'élément role-name pour déclarer que tout utilisateur authentifié peut accéder aux méthodes identifiées par les éléments enfants de méthode. De plus, vous pouvez déclarer que personne ne devrait avoir accès à une méthode qui comporte l'élément de la exclude-list (liste d'exclusion). Si un EJB a des méthodes qui n'ont pas été déclarées comme accessibles par un rôle à l'aide d'un élément de method-permission, la valeur par défaut des méthodes EJB sera exclusion d'utilisation. Cela revient à rendre les méthodes par défaut à exclude-list.

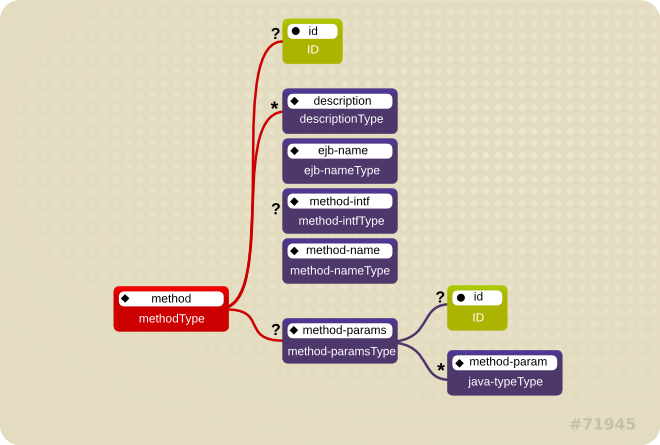

Figure 2.4. Élément de méthode J2EE

<method><ejb-name>EJBNAME</ejb-name><method-name>*</method-name></method>

<method><ejb-name>EJBNAME</ejb-name><method-name>METHOD</method-name></method>

<method><ejb-name>EJBNAME</ejb-name><method-name>METHOD</method-name><method-params><method-param>PARAMETER_1</method-param><!-- ... --><method-param>PARAMETER_N</method-param></method-params></method>

method-intf peut être utilisé pour différencier des méthodes qui ont le même nom ou signature définis à la fois dans les interfaces d'accueil ou éloignées d'un bean enterprise.

method-permission.

Exemple 2.5. Un fragment de descripteur ejb-jar.xml qui illustre l'utilisation de l'élément method-permission.

<ejb-jar><assembly-descriptor><method-permission><description>The employee and temp-employee roles may access any

method of the EmployeeService bean </description><role-name>employee</role-name><role-name>temp-employee</role-name><method><ejb-name>EmployeeService</ejb-name><method-name>*</method-name></method></method-permission><method-permission><description>The employee role may access the findByPrimaryKey,

getEmployeeInfo, and the updateEmployeeInfo(String) method of

the AardvarkPayroll bean </description><role-name>employee</role-name><method><ejb-name>AardvarkPayroll</ejb-name><method-name>findByPrimaryKey</method-name></method><method><ejb-name>AardvarkPayroll</ejb-name><method-name>getEmployeeInfo</method-name></method><method><ejb-name>AardvarkPayroll</ejb-name><method-name>updateEmployeeInfo</method-name><method-params><method-param>java.lang.String</method-param></method-params></method></method-permission><method-permission><description>The admin role may access any method of the

EmployeeServiceAdmin bean </description><role-name>admin</role-name><method><ejb-name>EmployeeServiceAdmin</ejb-name><method-name>*</method-name></method></method-permission><method-permission><description>Any authenticated user may access any method of the

EmployeeServiceHelp bean</description><unchecked/><method><ejb-name>EmployeeServiceHelp</ejb-name><method-name>*</method-name></method></method-permission><exclude-list><description>No fireTheCTO methods of the EmployeeFiring bean may be

used in this deployment</description><method><ejb-name>EmployeeFiring</ejb-name><method-name>fireTheCTO</method-name></method></exclude-list></assembly-descriptor></ejb-jar>

2.1.6. Annotations de sécurité de Beans Enterprise

@DeclareRoles- Déclare chaque rôle de sécurité déclaré dans le code. Pour plus d'informations sur la configuration des rôles, voir Java EE 5 Tutorial Declaring Security Roles Using Annotations.

@RolesAllowed,@PermitAll, and@DenyAll- Indique les permissions de méthodes pour les annotations. Pour plus d'informations sur la configuration des permissions de méthodes d'annotations, voir Java EE 5 Tutorial Specifying Method Permissions Using Annotations.

@RunAs- Configure l'identité de sécurité propagée d'un composant. Pour plus d'informations sur la façon de configurer les identités de sécurité propagées par des annotations, voir Java EE 5 Tutorial Configuring a Component’s Propagated Security Identity.

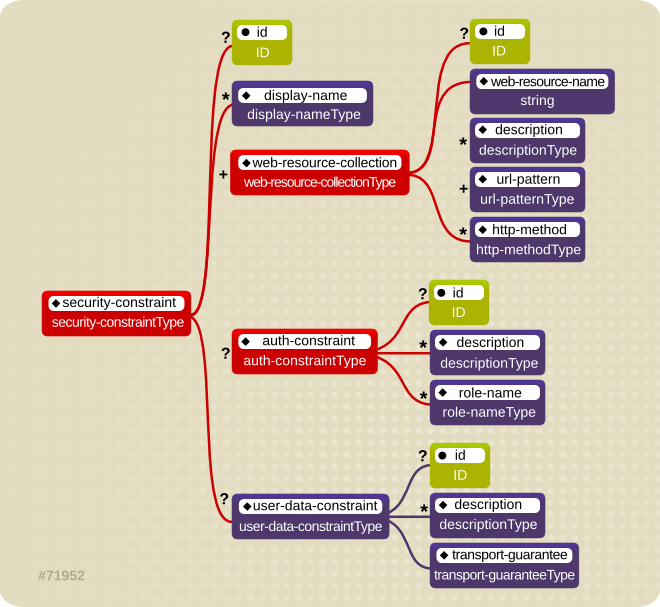

2.1.7. Contraintes de sécurité de contenu web

web.xml security-constraint.

Figure 2.5. Contraintes de sécurité de contenu web

NONE, INTEGRAL, et CONFIDENTIAL. Une valeur NONE signifie que l'application n'a pas besoin de garantie de transport. Une valeur INTEGRAL signifie que l'application requiert que les données envoyées entre le client et le serveur soient envoyées de telle sorte qu'elles ne puissent pas être modifiées en transit. Une valeur CONFIDENTIAL signifie que l'application requiert que les données soient transmises d'une manière qui empêche les autres entités d'observer le contenu de la transmission. Dans la plupart des cas, la présence de INTEGRAL ou CONFIDENTIAL indique qu'il faut utiliser SSL.

Figure 2.6. Configuration de connexion web

BASIC, DIGEST, FORM, et CLIENT-CERT. L'élément enfant <realm-name> spécifie le nom de domaine à utiliser en HTTP de base et l'autorisation digest. L'élément enfant <form-login-config> spécifie le log in et les pages d'erreur devant être utilisées pour le log in basé-formulaire. Si la valeur <auth-method> n'est pas FORM, alors form-login-config et ses éléments enfants seront ignorés.

/restriction de l'application web requiert un rôle AuthorizedUser. Il n'y a aucune garantie de transport nécessaire et la méthode d'authentification utilisée pour obtenir l'identité de l'utilisateur est l'authentification HTTP BASIC.

Exemple 2.6. Fragment de descripteur web.xml

<web-app>

<security-constraint>

<web-resource-collection>

<web-resource-name>Secure Content</web-resource-name>

<url-pattern>/restricted/*</url-pattern>

</web-resource-collection>

<auth-constraint>

<role-name>AuthorizedUser</role-name>

</auth-constraint>

<user-data-constraint>

<transport-guarantee>NONE</transport-guarantee>

</user-data-constraint>

</security-constraint>

<!-- ... -->

<login-config>

<auth-method>BASIC</auth-method>

<realm-name>The Restricted Zone</realm-name>

</login-config>

<!-- ... -->

<security-role>

<description>The role required to access restricted content </description>

<role-name>AuthorizedUser</role-name>

</security-role>

</web-app>

2.1.8. Activer l'authentification basée formulaire

<auth-method>FORM</auth-method> dans l'élément <login-config> du descripteur de déploiement, web.xml. La connexion et les pages d'erreur sont également définies dans <login-config>, comme suit :

<login-config>

<auth-method>FORM</auth-method>

<form-login-config>

<form-login-page>/login.html</form-login-page>

<form-error-page>/error.html</form-error-page>

</form-login-config>

</login-config>

FormAuthenticator pour diriger les utilisateurs vers la page appropriée. JBoss EAP gère un pool de session afin que les informations d'authentification n'aient pas besoin d'être présentes pour chaque demande. Lorsque FormAuthenticator reçoit une demande, il interroge org.apache.catalina.session.Manager pour savoir s'il y a une session existante. Si aucune session n'existe, une nouvelle session sera créée. FormAuthenticator vérifie alors les informations d'identification de la session.

Note

/dev/urandom (Linux) par défaut et hachées avec MD5. Les vérifications sont effectuées lors de la création de l'ID de session pour s'assurer que l'ID créé soit unique.

JSESSIONID. Sa valeur est une chaîne hexadécimale de l'ID de session. Ce cookie est configuré pour être non persistant. Cela signifie que du côté client, il sera supprimé lorsque le navigateur se fermera. Côté serveur, les sessions expirent après 60 secondes d'inactivité, quand les objets session et leurs informations d'identification seront supprimés.

FormAuthenticator met en cache la demande, crée une nouvelle session si nécessaire et redirige l'utilisateur vers la page de connexion définie dans login-config. (Dans l'exemple de code précédent, la page de connexion est login.html.) L'utilisateur entre alors son nom d'utilisateur et son mot de passe dans le formulaire HTML fourni. Les nom d'utilisateur et mot de passe sont passés à FormAuthenticator par l'intermédiaire de l'action de formulaire j_security_check.

FormAuthenticator authentifie alors le nom d'utilisateur et le mot de passe par rapport au domaine attaché au contexte de l'application web. Dans JBoss Enterprise Application Platform, le domaine est JBossWebRealm. Lorsque l'authentification réussit, FormAuthenticator récupère la requête enregistrée à partir du cache et redirige l'utilisateur vers sa requête initiale.

Note

/j_security_check et que les paramètres j_username et j_password existent.