6.3. Configuration du navigateur pour l'authentification Kerberos

Pour activer l'authentification avec un ticket Kerberos, il peut être nécessaire de configurer le navigateur.

Les étapes suivantes vous aident à prendre en charge la négociation Kerberos pour l'accès au domaine IdM.

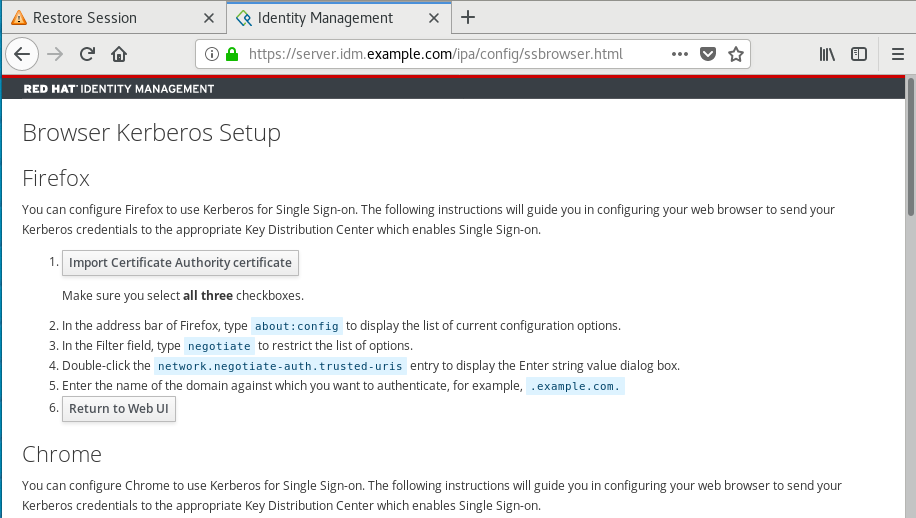

Chaque navigateur prend en charge Kerberos de manière différente et nécessite une configuration différente. L'interface Web de l'IdM comprend des instructions pour les navigateurs suivants :

- Firefox

- Chrome

Procédure

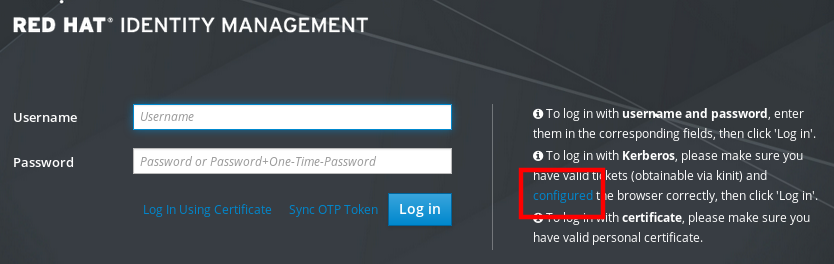

- Ouvrez la boîte de dialogue de connexion de l'IdM Web UI dans votre navigateur web.

Cliquez sur le lien de configuration du navigateur dans l'écran de connexion de l'interface Web.

Suivez les étapes de la page de configuration.

Après la configuration, retournez à l'interface Web IdM et cliquez sur Log in.