4.6. SERVER VIRTUALI

Il pannello SERVER VIRTUALI visualizza le informazioni relative ad ogni server virtuale corrente definito. Ogni voce presente nella tabella mostra lo stato del server virtuale, il nome del server, l'IP virtuale assegnato al server, la maschera di rete dell'IP virtuale, il numero della porta usata dal servizio per comunicare, il protocollo usato e l'interfaccia del dispositivo virtuale.

Figura 4.5. Pannello SERVER VIRTUALI

Ogni server presente nel pannello SERVER VIRTUALI può essere configurato sulle schermate successive o sulle sottosezioni.

Per aggiungere un dispositivo fate clic sul pulsante . Per rimuovere un servizio, selezionatelo tramite il pulsante situato accanto al server virtuale, e successivamente sul pulsante .

Per abilitare o disabilitare un server virtuale nella tabella, fate clic sul pulsante corrispondente e successivamente sul pulsante .

Dopo aver aggiunto un server virtuale, sarà possibile configurarlo facendo clic sul pulsante corrispondente sulla sinistra, e successivamente il pulsante MODIFICA per visualizzare la sottosezione SERVER VIRTUALE.

4.6.1. Sottosezione SERVER VIRTUALE

Copia collegamentoCollegamento copiato negli appunti!

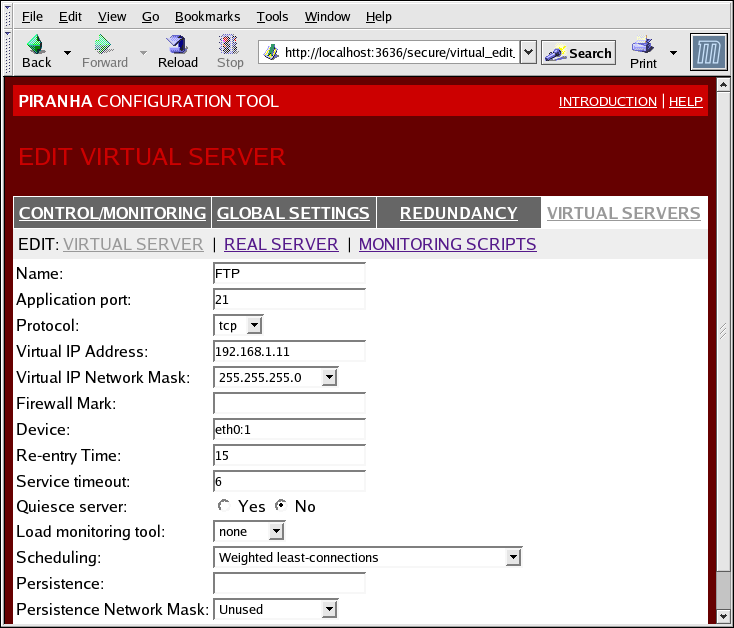

La sottosezione SERVER VIRTUALE mostrata in Figura 4.6, «La sottosezione SERVER VIRTUALI» permette di configurare un server virtuale individuale. Lungo la parte alta della pagina sono situati i link per le sottosezioni specifiche del server virtuale. Prima di configurare le suddette sottosezioni completate questa pagina e fate clic sul pulsante .

Figura 4.6. La sottosezione SERVER VIRTUALI

- Nome

- Inserite un nome descrittivo per identificare il server virtuale. Questo nome non è l'hostname per la macchina, quindi rendetelo descrittivo e facilmente identificabile. È possibile far riferimento al protocollo usato dal virtual server, come ad esempio HTTP.

- Porta per l'applicazione

- Inserite il numero della porta attraverso la quale l'applicazione del servizio sarà in ascolto. Poichè questo esempio si riferisce ai servizi HTTP, la porta usata è 80.

- Scegliere tra UDP e TCP nel menù a tendina. I web server generalmente comunicano tramite il protocollo TCP, per questo motivo esso viene selezionato nell'esempio sopra riportato.

- Indirizzo IP virtuale

- Inserite in questo campo l'indirizzo IP floating del server virtuale.

- Impostate la maschera di rete per questo server virtuale attraverso il menù a tendina.

- Firewall Mark

- Non inserite alcun valore intero per il firewall mark in questo campo, a meno che non raggruppate protocolli multi-port o create un virtual server multi-port per protocolli separati ma correlati. In questo esempio il server virtuale presenta un Firewall Mark di 80, poichè stiamo raggruppando i collegamenti per HTTP sulla porta 80 e per HTTPS sulla porta 443 utilizzando il valore 80 del firewall mark. Combinata con la persistenza questa tecnica è in grado di assicurare agli utenti che accedono pagine web sicure e non sicure, un instradamento allo stesso real server conservandone così lo stato.

Avvertimento

Inserendo un firewall mark in questo campo permetterete a IPVS di riconoscere che i pacchetti con questo firewall mark verranno trattati allo stesso modo, ricordate che sarà comunque necessario eseguire una ulteriore configurazione esterna al Piranha Configuration Tool per assegnare i firewall mark. Consultate la Sezione 3.4, «Servizi multi-port e Load Balancer Add-On» per informazioni sulla creazione di servizi multi-port, e la Sezione 3.5, «Configurazione di FTP» per la creazione di un server virtuale FTP ad elevata disponibilità. - Dispositivo

- Inserire il nome del dispositivo di rete al quale desiderate unire l'indirizzo IP floating definito nel campo Indirizzo IP virtuale.Eseguite l'alias dell'indirizzo IP floating pubblico sull'interfaccia Ethernet collegata alla rete pubblica. In questo esempio la rete pubblica si trova sull'interfaccia

eth0, e quindieth0:1deve essere inserito come nome del dispositivo.

- Periodo nuovo tentativo

- Inserite un valore intero il quale definisce la durata del periodo, in secondi, prima che il router LVS attivo cerchi di ripristinare un real server nel gruppo dopo il verificarsi di un errore.

- Timeout del servizio

- Inserite un valore intero il quale definisce la durata del periodo, in secondi, prima che un real server venga considerato inattivo e quindi rimosso dal gruppo.

- Server Quiesce

- Dopo aver selezionato il pulsante del server Quiesce il peso di un real server verrà impostato su 0 quando non disponibile. Così facendo il real server verrà disabilitato e, se in un secondo momento, risulterà essere nuovamente disponibile, i real server verranno riabilitati implementando il peso originale. Se il server Quiesce è disabilitato, il real server fallito verrà rimosso dalla tabella dei server, ma verrà nuovamente aggiunto quando riporterà uno stato disponibile.

- Tool di monitoraggio del carico

- Il router LVS è in grado di monitorare il carico sui vari real server tramite l'utilizzo sia di

rupche diruptime. Se selezionaterupdal menu a tendina, ogni real server deve eseguire il serviziorstatd. Se invece selezionateruptime, ogni real server deve eseguire il serviziorwhod.Avvertimento

Il controllo del carico non è sinonimo di bilanciamento del carico, e può risultare in un comportamento di programmazione difficile da prevedere, quando combinato con algoritmi di schedulazione 'pesati'. Altresì se utilizzate il monitoraggio del carico, i real server devono essere macchine Linux. - Programmazione

- Selezionate l'algoritmo di programmazione preferito dal menù a tendina. Il valore di default è

Weighted least-connection. Per maggiori informazioni sugli algoritmi di scheduling consultate la Sezione 1.3.1, «Algoritmi di programmazione». - Persistenza

- Se un amministratore ha bisogno di collegamenti persistenti per il server virtuale durante le transazioni del client, inserite in questo campo il numero di secondi di inattività permessi prima dell'interruzione del collegamento.

Importante

Se avete inserito un valore nel campo Firewall Mark, allora dovreste inserire anche un valore per la persistenza. Se utilizzate insieme i firewall mark e la persistenza, assicuratevi che la quantità di persistenza sia uguale per ogni server virtuale con il firewall mark. Per maggiori informazioni sulla persistenza e firewall mark, consultate la Sezione 1.5, «Persistenza e Firewall Mark». - Per poter limitare la persistenza di una particolare sottorete, selezionate la maschera di rete appropriata dal menu a tendina.

Nota

Prima dell'avvento dei firewall mark la persistenza, limitata in base alle sottoreti, rappresentava un metodo artigianale per unificare i collegamenti. Ora per ottenere lo stesso risultato è consigliato utilizzare la persistenza in relazione ai firewall mark.

Avvertimento

Ricordate di selezionare il pulsante dopo aver eseguito qualsiasi cambiamento, per non perdere alcuna modifica durante la selezione di un nuovo pannello.