管理ガイド

Red Hat Certificate System 9.7 向けに更新

概要

第1章 Red Hat Certificate System サブシステムの概要

1.1. 証明書に使用

1.2. Certificate System サブシステムのレビュー

Enterprise Security Client

1.3. 証明書管理の概観 (非 TMS)

1.4. Token Management System (TMS) の概観

1.5. Red Hat Certificate System サービス

パート I. Red Hat Certificate System ユーザーインターフェイス

第2章 ユーザーインターフェイス

2.1. ユーザーインターフェイスの概要

- PKI コマンドラインインターフェイスおよびその他のコマンドラインユーティリティー

- PKI コンソールのグラフィカルインターフェイス

- Certificate System Web インターフェイス

~/.dogtag/nssdb/ ディレクトリーにある NSS データベースを使用します。「pki CLI の初期化」では、NSS データベースを管理者の証明書およびキーで初期化する詳細な手順を説明します。PKI コマンドラインユーティリティーの使用例は、「pki CLI の使用」に記載されています。その他の例を以下に示します。

PKCS10Client を使用した CSR の作成」 などの後のセクションで使用されています。

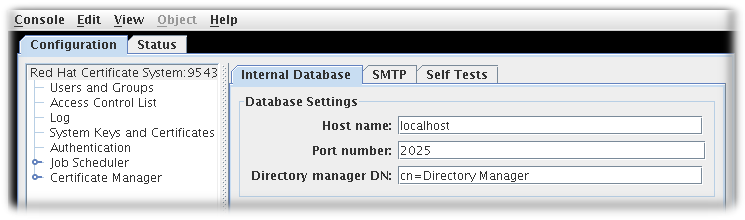

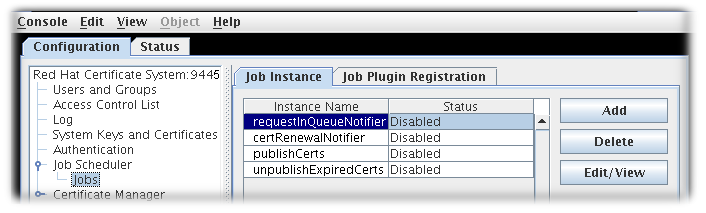

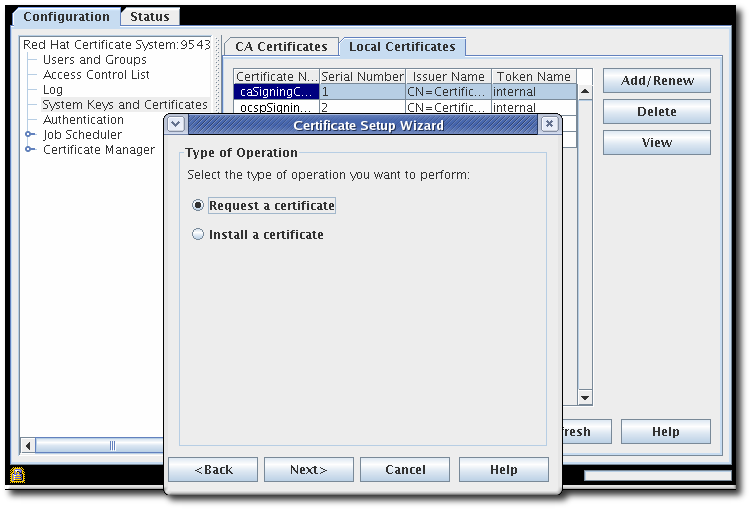

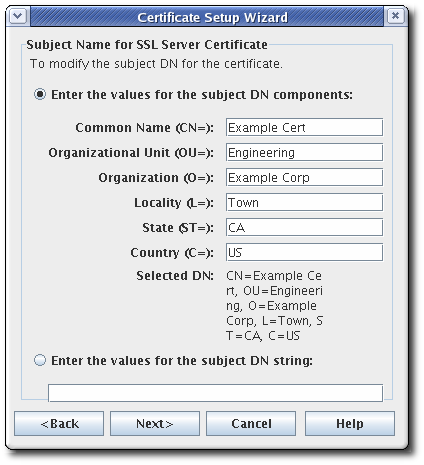

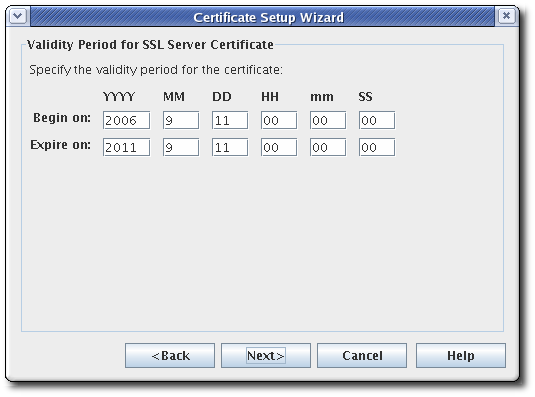

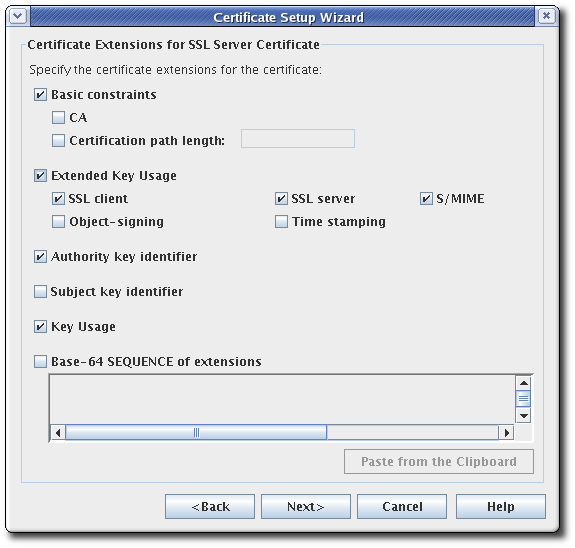

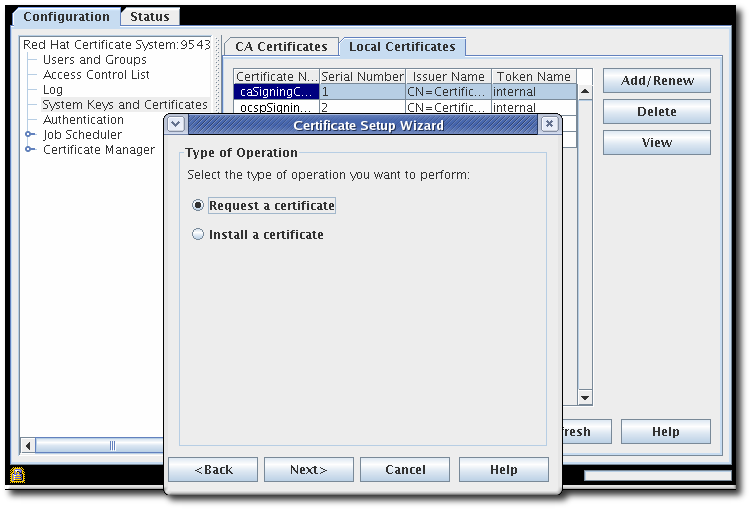

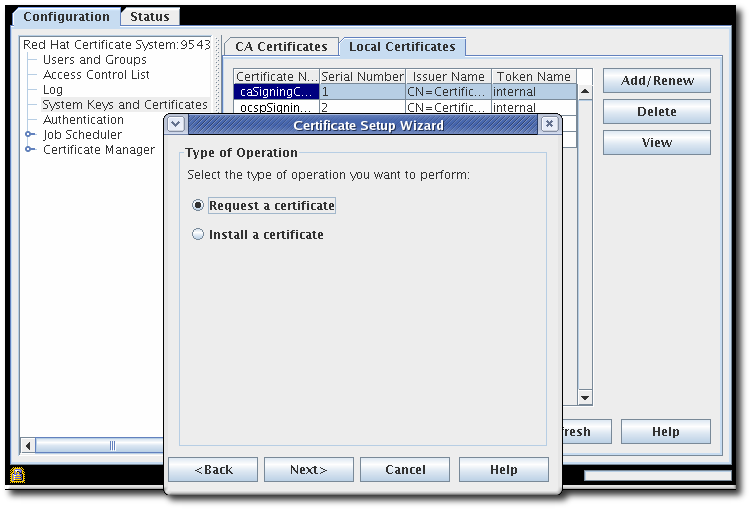

pkiconsole の初期化」 は、初期化方法を説明します。「CA、OCSP、KRA、および TKS サブシステムに対する pkiconsole の使用」 では、コンソールインターフェイスの使用の概要を説明します。「Java ベースの管理コンソールを使用した証明書の登録プロファイルの管理」 などの後のセクションでは、特定の操作について詳しく説明します。

2.2. クライアント NSS データベースの初期化

- クライアント用の NSS データベースを準備します。これは、新規データベースか、または既存のデータベースにすることができます。

- CA 証明書チェーンをインポートして信頼します。

- 証明書と対応するキーがあります。NSS データベースで生成したり、PKCS #12 ファイルから他の場所からインポートしたりできます。

2.3. グラフィカルインターフェイス

pkiconsole は、Administrator ロール権限を持つユーザー向けにサブシステム自体を管理するためのグラフィカルインターフェイスです。これには、ユーザーの追加、ログの設定、プロファイルおよびプラグインの管理、および内部データベースなどの多くの機能が含まれます。このユーティリティーは、クライアント認証を使用して TLS 経由で Certificate System サーバーと通信し、リモートでサーバーを管理するために使用できます。

2.3.1. pkiconsole の初期化

pkiconsole インターフェイスを初めて使用するには、新しいパスワードを指定し、以下のコマンドを使用します。

pki -c password -d ~/.redhat-idm-console client-init

$ pki -c password -d ~/.redhat-idm-console client-init~/.redhat-idm-console/ ディレクトリーに新しいクライアントの NSS データベースを作成します。

.p12 ファイルから管理クライアント証明書を抽出します。

openssl pkcs12 -in file -clcerts -nodes -nokeys -out file.crt

$ openssl pkcs12 -in file -clcerts -nodes -nokeys -out file.crtPKICertImport -d ~/.redhat-idm-console -n "nickname" -t ",," -a -i file.crt -u C

$ PKICertImport -d ~/.redhat-idm-console -n "nickname" -t ",," -a -i file.crt -u Cpki -c password -d ~/.redhat-idm-console pkcs12-import --pkcs12-file file --pkcs12-password pkcs12-password

$ pki -c password -d ~/.redhat-idm-console pkcs12-import --pkcs12-file file --pkcs12-password pkcs12-passwordcertutil -V -u C -n "nickname" -d ~/.redhat-idm-console

$ certutil -V -u C -n "nickname" -d ~/.redhat-idm-console2.3.2. CA、OCSP、KRA、および TKS サブシステムに対する pkiconsole の使用

pkiconsole https://server.example.com:admin_port/subsystem_type

pkiconsole https://server.example.com:admin_port/subsystem_typehttps://192.0.2.1:8443/ca https://[2001:DB8::1111]:8443/ca

https://192.0.2.1:8443/ca

https://[2001:DB8::1111]:8443/ca図2.1 Certificate System コンソール

- ユーザーおよびグループ

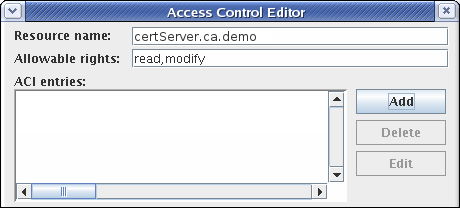

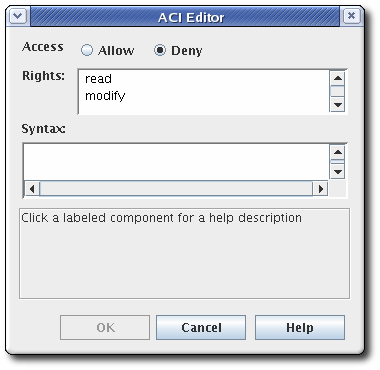

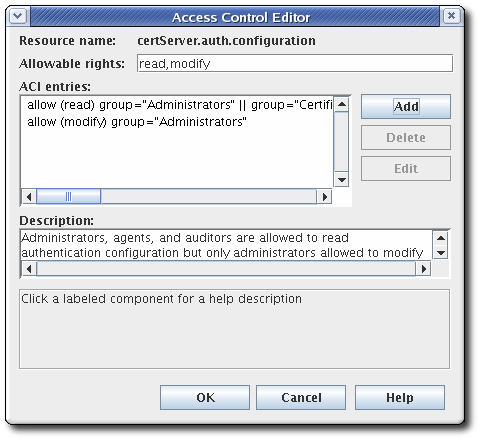

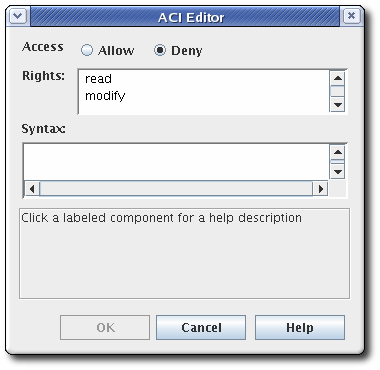

- アクセス制御リスト

- ログ設定

- サブシステム証明書 (セキュリティードメインや監査署名など、サブシステムに発行した証明書)

2.4. Web インターフェイス

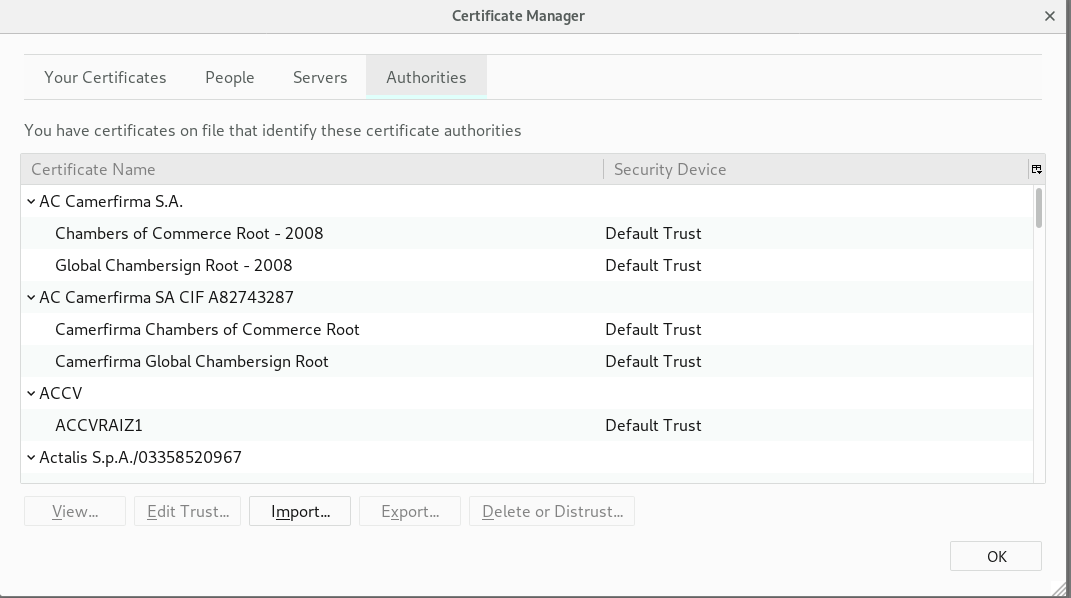

2.4.1. ブラウザーの初期化

CA 証明書のインポート

- → → → をクリックします。

- Authorities タブを選択し、 ボタンをクリックします。

ca.crtファイルを選択して、 をクリックします。

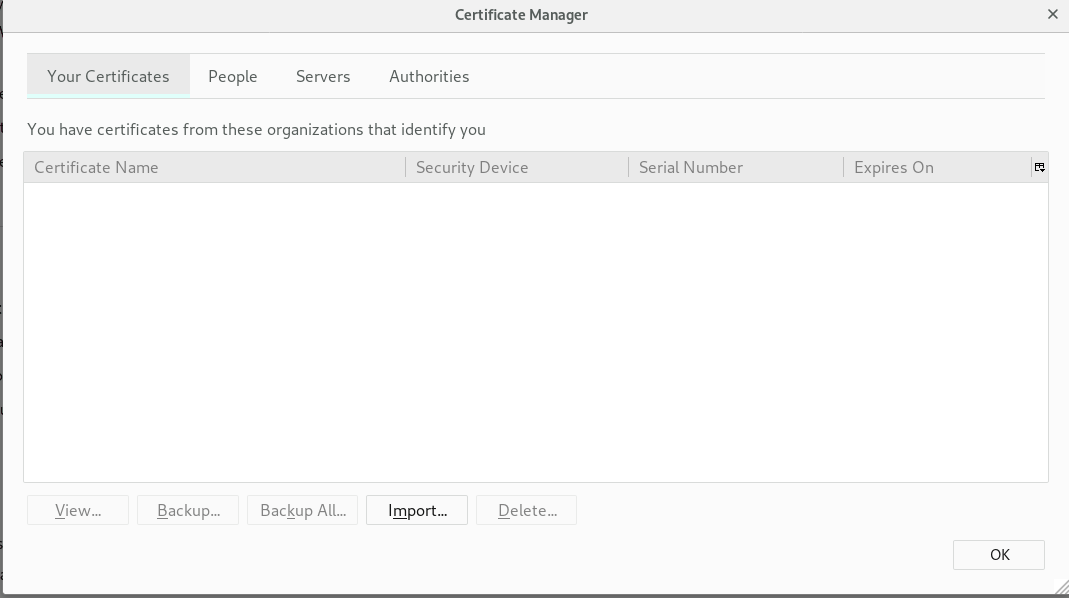

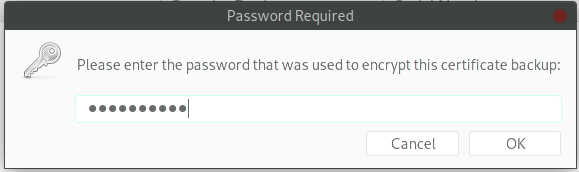

クライアント証明書のインポート

- → → → をクリックします。

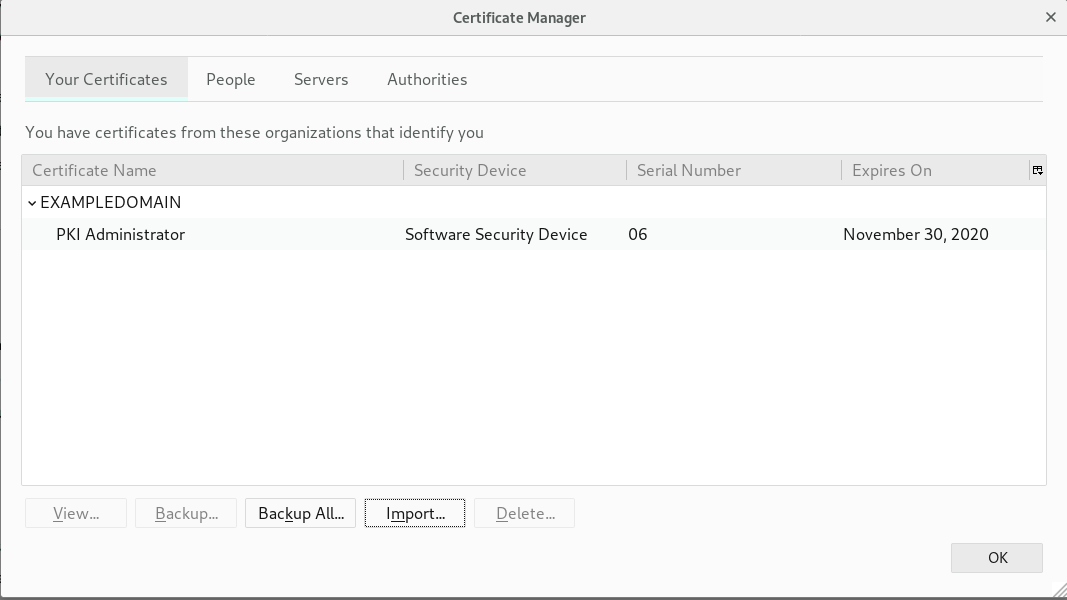

- Your Certificates タブを選択します。

- をクリックして、

ca_admin_cert.p12などのクライアント p12 ファイルを選択します。 - プロンプトにクライアント証明書のパスワードを入力します。

- をクリックします。

- Your Certificates の下にエントリーが追加されていることを確認します。

Web コンソールへのアクセス

2.4.2. 管理インターフェイス

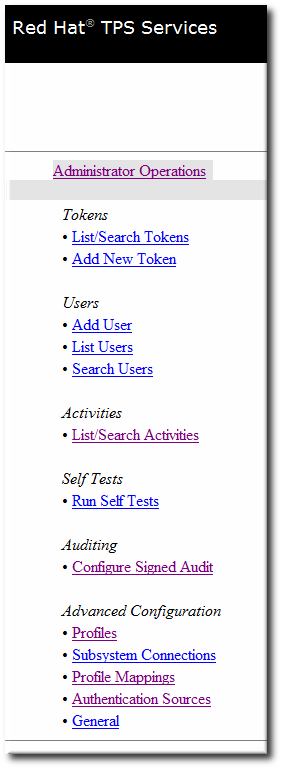

図2.2 TPS 管理ページ

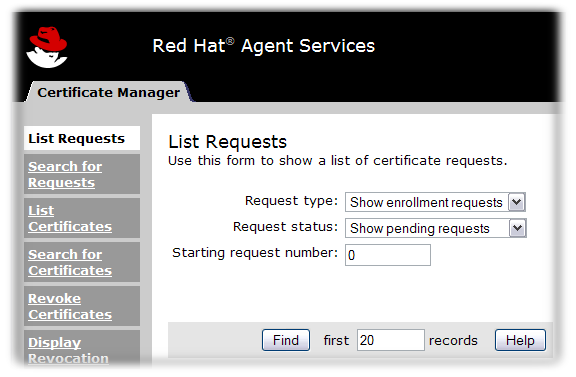

2.4.3. エージェントインターフェイス

図2.3 Certificate Manager のエージェントサービスページ

- Certificate Manager エージェントサービスには、(証明書を発行する) 証明書要求の承認、証明書の失効、ならびに証明書および CRL の公開が含まれます。CA が発行するすべての証明書は、そのエージェントサービスページで管理できます。

- TPS エージェントサービスは、CA エージェントサービスと同様、フォーマットされ、TPS を介して証明書が発行されたすべてのトークンを管理します。トークンはエージェントで登録、一時停止、および削除できます。他の 2 つのロール (operator および admin) は Web サービスページでトークンを表示できますが、トークンに対するアクションを実行できません。

- KRA エージェントサービスページは、キーリカバリー要求を処理します。キーリカバリー要求は、証明書が失われた場合に既存のキーペアを再利用して証明書を発行できるようにするかどうかを設定します。

- OCSP エージェントサービスページを使用すると、エージェントは CRL を OCSP に公開し、CRL を手動で OCSP に読み込み、クライアント OCSP 要求の状態を表示するように CA を設定します。

2.4.4. エンドユーザーページ

図2.4 Certificate Manager のエンドエンティティーページ

2.5. コマンドラインインターフェイス

2.5.1. pkiCLI

pki [CLI options] <command> [command parameters]

$ pki [CLI options] <command> [command parameters]2.5.1.1. pki CLI の初期化

pki -c <password> client-init

$ pki -c <password> client-init~/.dogtag/nssdb ディレクトリーに新しいクライアント NSS データベースが作成されます。パスワードは、クライアントの NSS データベースを使用するすべての CLI 操作に指定する必要があります。または、パスワードがファイルに保存されている場合は、-C オプションを使用してファイルを指定できます。以下に例を示します。

pki -C password_file client-init

$ pki -C password_file client-init.p12 ファイルから管理クライアント証明書を抽出します。

openssl pkcs12 -in file -clcerts -nodes -nokeys -out file.crt

$ openssl pkcs12 -in file -clcerts -nodes -nokeys -out file.crtPKICertImport -d ~/.dogtag/nssdb -n "nickname" -t ",," -a -i file.crt -u C

$ PKICertImport -d ~/.dogtag/nssdb -n "nickname" -t ",," -a -i file.crt -u Cpki -c <password> pkcs12-import --pkcs12-file <file> --pkcs12-password <password>

$ pki -c <password> pkcs12-import --pkcs12-file <file> --pkcs12-password <password>certutil -V -u C -n "nickname" -d ~/.dogtag/nssdb

certutil -V -u C -n "nickname" -d ~/.dogtag/nssdb2.5.1.2. pki CLI の使用

pki

$ pkipki ca

$ pki capki ca-cert

$ pki ca-cert--help オプションを使用します。

pki --help

$ pki --helppki ca-cert-find --help

$ pki ca-cert-find --helppki help

$ pki helppki help ca-cert-find

$ pki help ca-cert-findpki ca-cert-find

$ pki ca-cert-findpki -U <server URL> -n <nickname> -c <password> <command> [command parameters]

$ pki -U <server URL> -n <nickname> -c <password> <command> [command parameters]pki -n jsmith -c password ca-user-find ...

$ pki -n jsmith -c password ca-user-find ...http://local_host_name:8080 でサーバーと通信します。別の場所でサーバーと通信するには、URL を -U オプションで指定します。以下に例を示します。

pki -U https://server.example.com:8443 -n jsmith -c password ca-user-find

$ pki -U https://server.example.com:8443 -n jsmith -c password ca-user-find2.5.2. AtoB

AtoB input.ascii output.bin

$ AtoB input.ascii output.bin2.5.3. AuditVerify

AuditVerify -d ~jsmith/auditVerifyDir -n Log Signing Certificate -a ~jsmith/auditVerifyDir/logListFile -P "" -v

$ AuditVerify -d ~jsmith/auditVerifyDir -n Log Signing Certificate -a ~jsmith/auditVerifyDir/logListFile -P "" -v~jsmith/auditVerifyDir NSS データベー (-d) の Log Signing Certificate (-n) を使用して監査ログを検証します。検証するログのリスト (-a) は ~jsmith/auditVerifyDir/logListFile ファイルにあります。こちらは、コンマ区切りで時系列順に並べられています。証明書の先頭に接頭辞 (-P) を追加し、キーデータベースのファイル名を空にします。出力は詳細です (-v)。

2.5.4. BtoA

BtoA input.bin output.ascii

$ BtoA input.bin output.ascii2.5.5. CMCRequest

CMCRequest example.cfg

$ CMCRequest example.cfgCMCRequest を使用した証明書の取り消し」 を使用した証明書の要求と受け取り

2.5.6. CMCRevoke

2.5.8. CRMFPopClient

CRMFPopClient ユーティリティーは、NSS データベースを使用する Certificate Request Message Format (CRMF) クライアントであり、Possession の Proof を提供します。

CRMFPopClient -d . -p password -n "cn=subject_name" -q POP_SUCCESS -b kra.transport -w "AES/CBC/PKCS5Padding" -t false -v -o /user_or_entity_database_directory/example.csr

$ CRMFPopClient -d . -p password -n "cn=subject_name" -q POP_SUCCESS -b kra.transport -w "AES/CBC/PKCS5Padding" -t false -v -o /user_or_entity_database_directory/example.csr-n)、現在のディレクトリー (-d) の NSS データベース (-b)、トランスポート (kra.transport) (-b) に使用する証明書、AES/CBC/PKCS5Padding キーをラップする証明書で新しい CSR を作成します (-v)。また、生成される CSR が /user_or_entity_database_directory/example.csr ファイル (-o) に書き込まれます。

CMCRequest を使用した証明書の取り消し」 も参照してください。

2.5.9. HttpClient

HttpClient ユーティリティーは、CMC 要求を送信するための NSS 対応の HTTP クライアントです。

HttpClient request.cfg

$ HttpClient request.cfgrequest.cfg ファイルに保存されます。詳細は、HttpClient --help コマンドの出力を参照してください。

2.5.10. OCSPClient

OCSPClient -h server.example.com -p 8080 -d /etc/pki/pki-tomcat/alias -c "caSigningCert cert-pki-ca" --serial 2

$ OCSPClient -h server.example.com -p 8080 -d /etc/pki/pki-tomcat/alias -c "caSigningCert cert-pki-ca" --serial 2-p) の server.example.com OCSP サーバー (-h) に対してクエリーを実行し、シリアル番号 2 (--serial) を持つ caSigningcet cert-pki-ca (-c) が署名した証明書を確認します。/etc/pki/pki-tomcat/alias ディレクトリーの NSS データベースが使用されます。

2.5.11. PKCS10Client

PKCS10Client ユーティリティーは、必要に応じて HSM 上に RSA キーおよび EC キーの CSR を PKCS10 形式で作成します。

PKCS10Client -d /etc/dirsrv/slapd-instance_name/ -p password -a rsa -l 2048 -o ~/ds.csr -n "CN=$HOSTNAME"

$ PKCS10Client -d /etc/dirsrv/slapd-instance_name/ -p password -a rsa -l 2048 -o ~/ds.csr -n "CN=$HOSTNAME"/etc/dirsrv/slapd-instance_name/ ディレクトリー (-d) に 2048 ビット (-l) で、新しい RSA (-a) キーを、データベースパスワード (password) (-p) で作成します。出力 CSR は ~/ds.cfg ファイル (-o) に格納されます。また、証明書 DN は CN=$HOSTNAME (-n) です。

2.5.12. PrettyPrintCert

PrettyPrintCert ascii_data.cert

$ PrettyPrintCert ascii_data.certascii_data.cert ファイルの出力を解析し、その内容を人間が読める形式で表示します。出力には、署名アルゴリズム、指数、モジュール、証明書拡張などの情報が含まれます。

2.5.13. PrettyPrintCrl

PrettyPrintCrl ascii_data.crl

$ PrettyPrintCrl ascii_data.crlascii_data.crt ファイルの出力を解析して、その内容を人間が読める形式で表示します。出力には、失効署名アルゴリズム、失効の発行者、取り消された証明書とその理由が一覧になったものなどが含まれます。

2.5.14. TokenInfo

TokenInfo ./nssdb/

$ TokenInfo ./nssdb/2.5.15. tkstool

tkstool ユーティリティーは、トークンキーサービス (TKS) サブシステムと対話します。

tkstool -M -n new_master -d /var/lib/pki/pki-tomcat/alias -h token_name

$ tkstool -M -n new_master -d /var/lib/pki/pki-tomcat/alias -h token_nametoken_name の /var/lib/pki/pki-tomcat/alias NSS データベースに new_master (-n) という名前の新しいマスターキー (-M) を作成します。

2.6. Enterprise Security Client

- Safenet の 330J スマートカードなどの JavaCard 2.1 以降のカードと Global Platform 2.01 準拠のスマートカードをサポートします。

- スマートカードと GemPCKey USB フォームファクターキーの両方である Gemalto TOP IM FIPS CY2 トークンをサポートします。

- SafeNet Smart Card 650 (SC650) をサポートします。

- セキュリティートークンを登録して、TPS で認識されるようにします。

- TPS でトークンを再登録するなど、セキュリティートークンを維持します。

- 管理対象トークンの現在のステータスに関する情報を提供します。

- トークンが失われた場合に別のトークンで鍵をアーカイブおよび復元できるように、サーバー側の鍵生成をサポートします。

- ユーザーがセキュリティートークンを登録して、TPS によって認識されるようにします。

- ユーザーがセキュリティートークンを管理できるようにします。たとえば、Enterprise Security Client を使用すると、TPS でトークンを再登録できます。

- デフォルトおよびカスタムトークンプロファイルを使用したさまざまなトークンのサポートを提供します。デフォルトでは、TPS はユーザーキー、デバイスキー、およびセキュリティー担当者キーを自動的に登録できます。これにより、適切なプロファイルに従って (トークン CUID などの属性によって認識される) さまざまな使用に大してトークンが自動的に自動的に登録されるように、追加のプロファイルを追加できます。

- 管理対象トークンの現在のステータスに関する情報を提供します。

パート II. 証明書サービスの設定

第3章 証明書を発行するルール (証明書プロファイル) の作成

3.1. 証明書プロファイルの概要

- 認証。すべての認証プロファイルで認証方法を指定できます。

- 認可。すべての認定プロファイルで承認方法を指定できます。

- プロファイル入力。プロファイルの入力は、証明書が要求されたときに CA に送信されるパラメーターおよび値です。プロファイル入力には、証明書要求の公開鍵と、証明書の終了エンティティーによって要求される証明書のサブジェクト名が含まれます。

- プロファイルの出力。プロファイルの出力は、エンドエンティティーに証明書を提供する形式を指定するパラメーターおよび値です。プロファイルの出力は、要求が成功したときに PKCS#7 証明書チェーンが含まれる CMC の応答です。

- 証明書の内容。各証明書は、割り当てられたエンティティーの名前 (サブジェクト名)、署名アルゴリズム、有効期間などのコンテンツ情報を定義します。証明書に含まれるものは、X.509 標準で定義されます。X509 標準のバージョン 3 では、証明書に拡張機能を含めることもできます。証明書エクステンションの詳細は、??? を参照してください。証明書プロファイルに関する情報はすべて、プロファイルの設定ファイルのプロファイルポリシーの

setエントリーで定義されます。複数の証明書が同時に要求される可能性がある場合は、各証明書のニーズを満たすためにプロファイルポリシーに複数のセットエントリーを定義できます。各ポリシーセットは多数のポリシールールで設定され、各ポリシールールは証明書コンテンツのフィールドを記述します。ポリシールールには、以下の内容を含めることができます。- プロファイルのデフォルトです。これらは、証明書内に含まれる情報に対する事前定義済みのパラメーターおよび許可される値です。プロファイルのデフォルトには、証明書の有効期間と、発行する証明書のタイプにどの証明書拡張機能が表示されるかが含まれます。

- プロファイルの制約。制約は、証明書を発行するルールまたはポリシーを設定します。また、プロファイル制約には、証明書のサブジェクト名に少なくとも 1 つの CN コンポーネントを含める必要があるルールが含まれます。また、証明書の有効性を最大 360 日に設定して、更新を許可する猶予期間を定義するルール、または subjectaltname 拡張が常に true に設定される必要があるというルールが含まれます。

3.1.1. 登録プロファイル

例3.1 caCMCUserCert プロファイルの例

desc=This certificate profile is for enrolling user certificates by using the CMC certificate request with CMC Signature authentication. visible=true enable=true enableBy=admin name=Signed CMC-Authenticated User Certificate Enrollment

desc=This certificate profile is for enrolling user certificates by using the CMC certificate request with CMC Signature authentication.

visible=true

enable=true

enableBy=admin

name=Signed CMC-Authenticated User Certificate Enrollmentauth.instance_id= エントリーは、このプロファイルを使用した登録リクエストの送信に認証は必要ありません。ただし、保証を取得するには、承認された CA エージェントによる手動承認が必要です。

input.list=i1 input.i1.class_id=cmcCertReqInputImp

input.list=i1

input.i1.class_id=cmcCertReqInputImpoutput.list=o1 output.o1.class_id=certOutputImpl

output.list=o1

output.o1.class_id=certOutputImpl3.1.2. 証明書拡張: デフォルトおよび制約

policyset.caCertSet.5.default.name=Basic Constraints Extension Default policyset.caCertSet.5.default.params.basicConstraintsCritical=true policyset.caCertSet.5.default.params.basicConstraintsIsCA=true policyset.caCertSet.5.default.params.basicConstraintsPathLen=-1

policyset.caCertSet.5.default.name=Basic Constraints Extension Default

policyset.caCertSet.5.default.params.basicConstraintsCritical=true

policyset.caCertSet.5.default.params.basicConstraintsIsCA=true

policyset.caCertSet.5.default.params.basicConstraintsPathLen=-13.1.3. 入力および出力

3.2. 証明書プロファイルの設定

- PKI コマンドラインインターフェイスの使用

- Java ベースの管理コンソールの使用

3.2.1. PKI コマンドラインインターフェイスを使用した証明書の登録プロファイルの管理

pki ユーティリティーを使用して証明書プロファイルを管理する方法を説明します。詳細は、pki-ca-profile(1) の man ページを参照してください。

3.2.1.1. 証明書プロファイルの有効化および無効化

caCMCECserverCert 証明書プロファイルを無効にするには、次のコマンドを実行します。

pki -c password -n caagent ca-profile-disable caCMCECserverCert

# pki -c password -n caagent ca-profile-disable caCMCECserverCertcaCMCECserverCert 証明書プロファイルを有効にするには、次のコマンドを実行します。

pki -c password -n caagent ca-profile-enable caCMCECserverCert

# pki -c password -n caagent ca-profile-enable caCMCECserverCert3.2.1.2. Raw 形式の証明書プロファイルの作成

pki -c password -n caadmin ca-profile-add profile_name.cfg --raw

# pki -c password -n caadmin ca-profile-add profile_name.cfg --rawprofileId=profile_name

profileId=profile_name3.2.1.3. RAW 形式での証明書プロファイルの編集

caCMCECserverCert プロファイルを編集するには、次のコマンドを実行します。

pki -c password -n caadmin ca-profile-edit caCMCECserverCert

# pki -c password -n caadmin ca-profile-edit caCMCECserverCertVI エディターで開きます。エディターを閉じると、サーバーでプロファイル設定が更新されます。

例3.2 RAW 形式での証明書プロファイルの編集

caCMCserverCert プロファイルを編集して、ユーザーが提供する複数の拡張機能を許可するには、次を行います。

- CA エージェントであるプロファイルを無効にします。

pki -c password -n caagemt ca-profile-disable caCMCserverCert

# pki -c password -n caagemt ca-profile-disable caCMCserverCertCopy to Clipboard Copied! Toggle word wrap Toggle overflow - プロファイルを CA 管理者として編集します。

VIエディターでプロファイルをダウンロードして開きます。pki -c password -n caadmin ca-profile-edit caCMCserverCert

# pki -c password -n caadmin ca-profile-edit caCMCserverCertCopy to Clipboard Copied! Toggle word wrap Toggle overflow - 設定を更新して、拡張機能を受け入れます。詳細は、??? を参照してください。

- プロファイルを CA エージェントとして有効にします。

pki -c password -n caagent ca-profile-enable caCMCserverCert

# pki -c password -n caagent ca-profile-enable caCMCserverCertCopy to Clipboard Copied! Toggle word wrap Toggle overflow

3.2.1.4. 証明書プロファイルの削除

pki -c password -n caadmin ca-profile-del profile_name

# pki -c password -n caadmin ca-profile-del profile_name3.2.2. Java ベースの管理コンソールを使用した証明書の登録プロファイルの管理

3.2.2.1. CA コンソールを使用した証明書プロファイルの作成

- Certificate System CA サブシステムコンソールにログインします。

pkiconsole https://server.example.com:8443/ca

pkiconsole https://server.example.com:8443/caCopy to Clipboard Copied! Toggle word wrap Toggle overflow - Configuration タブで Certificate Manager を選択し、Certificate Profiles を選択します。設定した証明書プロファイルを一覧表示する Certificate Profile Instances Management タブが開きます。

- 新しい証明書プロファイルを作成するには、 をクリックします。Select Certificate Profile Plugin Implementation ウィンドウで、プロファイルが作成される証明書のタイプを選択します。

- Certificate Profile Instance Editor にプロファイル情報を入力します。

- Certificate Profile Instance ID。この ID は、システムがプロファイルの特定に使用する ID です。

- 証明書プロファイル名これは、ユーザーが分かりやすいプロファイルの名前です。

- Certificate Profile Description。

- End User Certificate Profile。これにより、リクエストがプロファイルの入力フォームを介して行われる必要があるかどうかが設定されます。これは通常 true に設定されます。これを false に設定すると、証明書プロファイルの入力ページではなく、Certificate Manager の証明書プロファイルフレームワークを介して署名済みリクエストが処理できるようになります。

- 証明書プロファイル認証これにより、認証方法が設定されます。認証インスタンスのインスタンス ID を指定して、自動認証が設定されます。このフィールドが空の場合、認証方法はエージェントで承認される登録になります。要求はエージェントサービスインターフェイスの要求キューに送信されます。TMS サブシステム用でない限り、管理者は次の認証プラグインのいずれかを選択する必要があります。

- CMCAuth: CA エージェントが登録要求を承認し、送信する必要がある場合に、このプラグインを使用します。

- CMCUserSignedAuth: このプラグインを使用して、エージェント以外のユーザーが独自の証明書を登録できるようにします。

- をクリックします。プラグインエディターが閉じられ、新しいプロファイルが profiles タブに一覧表示されます。

- 新規プロファイルのポリシー、入力、および出力を設定します。一覧から新しいプロファイルを選択し、 をクリックします。

- Certificate Profile Rule Editor ウィンドウの Policies タブでポリシーを設定します。ポリシー タブには、プロファイルタイプに対してデフォルトで設定されているポリシーが一覧表示されます。

- ポリシーを追加するには、 をクリックします。

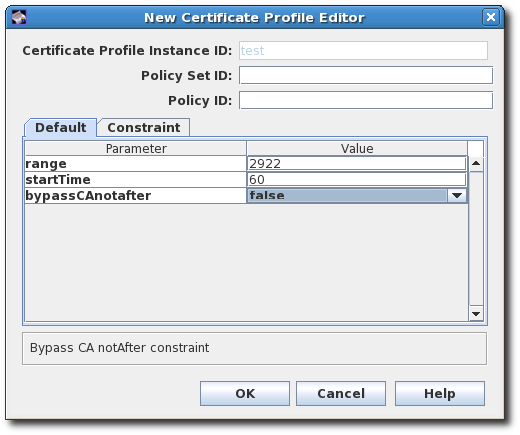

- Default フィールドからデフォルトを選択して、Constraints フィールドでそのポリシーに関連付けられた制約を選択し、 をクリックします。

- ポリシー設定 ID を入力します。デュアルキーペアを発行する場合には、個別のポリシーセットで、各証明書に関連付けられたポリシーを定義します。次に、証明書プロファイルポリシー ID と、証明書プロファイルポリシーの名前または識別子を入力します。

- Defaults タブおよび Constraints タブでパラメーターを設定します。

Defaults は、証明書要求に設定する属性を定義します。これにより、証明書の内容が決定されます。これらは、拡張、有効期間、または証明書に含まれるその他のフィールドのいずれかになります。制約 は、デフォルト値の有効な値を定義します。各デフォルトまたは制約の詳細は、「デフォルトの参照」 および 「制約の参照」 を参照してください。

Defaults は、証明書要求に設定する属性を定義します。これにより、証明書の内容が決定されます。これらは、拡張、有効期間、または証明書に含まれるその他のフィールドのいずれかになります。制約 は、デフォルト値の有効な値を定義します。各デフォルトまたは制約の詳細は、「デフォルトの参照」 および 「制約の参照」 を参照してください。

既存のポリシーを変更するには、ポリシーを選択し、 をクリックします。次に、そのポリシーのデフォルトおよび制約を編集します。ポリシーを削除するには、ポリシーを選択し、 をクリックします。 - Certificate Profile Rule Editor ウィンドウの Inputs タブに入力を設定します。プロファイルには複数の入力タイプが存在します。注記TMS サブシステムにプロファイルを設定しない場合は、cmcCertReqInput のみを選択して ボタンをクリックし、他のプロファイルを削除します。

- 入力を追加するには、 をクリックします。

- 一覧から入力を選択し、 をクリックします。デフォルト入力の完全な詳細については、「入力の参照」 を参照してください。

- New Certificate Profile Editor ウィンドウが開きます。入力 ID を設定して、 をクリックします。

入力は追加および削除が可能です。入力の編集を選択することは可能ですが、入力にはパラメーターやその他の設定がないため、設定するものはありません。入力を削除するには、入力を選択して をクリックします。 - Certificate Profile Rule Editor ウィンドウの Outputs タブで、出力を設定します。自動認証方式を使用する証明書プロファイルには、出力を設定する必要があります。エージェントが承認した認証を使用する証明書プロファイルには、出力を設定する必要はありません。Certificate Output タイプはすべてのプロファイルでデフォルトで設定され、カスタムプロファイルに自動的に追加されます。TMS サブシステムにプロファイルを設定しない限り、certOutput のみを選択します。

出力を追加または削除できます。出力の編集を選択することは可能ですが、出力にはパラメーターやその他の設定がないため、設定するものはありません。

出力を追加または削除できます。出力の編集を選択することは可能ですが、出力にはパラメーターやその他の設定がないため、設定するものはありません。- 出力を追加するには、 をクリックします。

- 一覧から出力を選択して をクリックします。

- 出力の名前または識別子を指定して、 をクリックします。この出力は出力タブに一覧表示されます。これを編集して、この出力のパラメーターに値を指定できます。

出力を削除するには、一覧から出力を選択して をクリックします。 - CA を再起動して、新規プロファイルを適用します。

systemctl restart pki-tomcatd-nuxwdog@instance_name.service

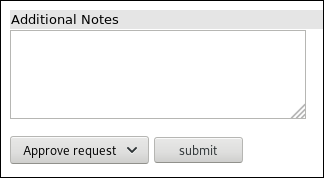

systemctl restart pki-tomcatd-nuxwdog@instance_name.serviceCopy to Clipboard Copied! Toggle word wrap Toggle overflow - プロファイルを管理者として作成したら、CA エージェントはエージェントサービスページでプロファイルを承認してプロファイルを有効にする必要があります。

- CA のサービスページを開きます。

https://server.example.com:8443/ca/services

https://server.example.com:8443/ca/servicesCopy to Clipboard Copied! Toggle word wrap Toggle overflow - 証明書プロファイルの管理 リンクをクリックします。このページには、アクティブと非アクティブの両方で、管理者によって設定されたすべての証明書プロファイルが一覧表示されます。

- 承認する証明書プロファイルの名前をクリックします。

- ページの下部で、 ボタンをクリックします。

3.2.2.2. コンソールでの証明書プロファイルの編集

- エージェントサービスページにログインし、プロファイルを無効にします。エージェントで証明書プロファイルを有効にすると、その証明書プロファイルは Certificate Profile Instance Management タブで有効とマークされ、コンソールを介して証明書プロファイルはいつでも編集できません。

- Certificate System CA サブシステムコンソールにログインします。

pkiconsole https://server.example.com:8443/ca

pkiconsole https://server.example.com:8443/caCopy to Clipboard Copied! Toggle word wrap Toggle overflow - Configuration タブで Certificate Manager を選択し、Certificate Profiles を選択します。

- 証明書のプロファイルを選択して、 をクリックします。

- Certificate Profile Rule Editor ウィンドウが表示されます。多くのデフォルト、制約、入力、または出力が変更されています。注記プロファイルインスタンス ID は変更しないでください。必要に応じて、ウィンドウの隅の 1 つを引っ張って、ウィンドウを拡大します。

- CA を再起動して変更を適用します。

- エージェントサービスページで、プロファイルを再度有効にします。

3.2.3. 証明書の登録プロファイルの一覧表示

pki ユーティリティーを使用します。以下に例を示します。

3.2.4. 証明書登録プロファイルの詳細表示

caECFullCMCUserSignedCert などの特定の証明書プロファイルを表示するには、次のコマンドを実行します。

caECFullCMCUserSignedCert などの特定の証明書プロファイルを表示するには、raw 形式で次のコマンドを実行します。

3.3. プロファイルでの鍵のデフォルトの定義

policyset.set1.list=p1,p2,p11,p3,p4,p5,p6,p7,p8,p9,p10

policyset.set1.list=p1,p2,p11,p3,p4,p5,p6,p7,p8,p9,p103.4. 更新を有効にするためのプロファイルの設定

3.4.1. 同じ鍵を使用した更新

allowSameKeyRenewal パラメーターが true に設定されています。以下に例を示します。

policyset.cmcUserCertSet.9.constraint.class_id=uniqueKeyConstraintImpl policyset.cmcUserCertSet.9.constraint.name=Unique Key Constraint policyset.cmcUserCertSet.9.constraint.params.allowSameKeyRenewal=true policyset.cmcUserCertSet.9.default.class_id=noDefaultImpl policyset.cmcUserCertSet.9.default.name=No Default

policyset.cmcUserCertSet.9.constraint.class_id=uniqueKeyConstraintImpl

policyset.cmcUserCertSet.9.constraint.name=Unique Key Constraint

policyset.cmcUserCertSet.9.constraint.params.allowSameKeyRenewal=true

policyset.cmcUserCertSet.9.default.class_id=noDefaultImpl

policyset.cmcUserCertSet.9.default.name=No Default3.4.2. 新しい鍵を使用した更新

subjectDN を使用します。

3.5. 証明書の署名アルゴリズムの設定

3.5.1. CA のデフォルト署名アルゴリズムの設定

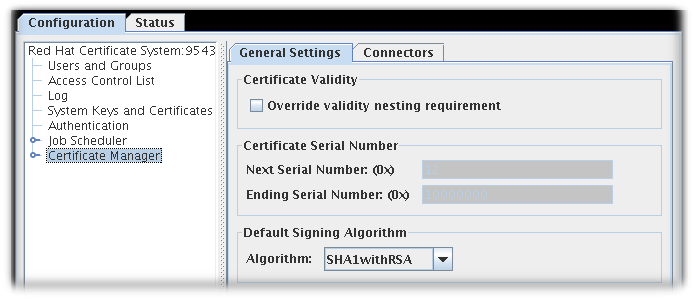

- CA コンソールを開きます。

pkiconsole https://server.example.com:8443/ca

pkiconsole https://server.example.com:8443/caCopy to Clipboard Copied! Toggle word wrap Toggle overflow - Configuration タブで、Certificate Manager ツリーを展開します。

- General Settings タブで、Algorithm ドロップダウンメニューで使用するアルゴリズムを設定します。

3.5.2. プロファイルでの署名アルゴリズムのデフォルトの設定

.cfg ファイルで、アルゴリズムは 2 つのパラメーターで設定されます。

- CA コンソールを開きます。

pkiconsole https://server.example.com:8443/ca

pkiconsole https://server.example.com:8443/caCopy to Clipboard Copied! Toggle word wrap Toggle overflow - Configuration タブで、Certificate Manager ツリーを展開します。

- Certificate Profiles 項目をクリックします。

- Policies タブをクリックします。

- Signing Alg ポリシー を選択して ボタンをクリックします。

- デフォルトの署名アルゴリズムを設定するには、Defaults タブで値を設定します。これが - に設定されている場合、プロファイルは CA のデフォルトを使用します。

- 証明書要求で許可される署名アルゴリズムの一覧を設定するには、Constraints タブを開き、singiningAlgsAllowed の Value フィールドでアルゴリズムの一覧を設定します。制約に使用できる値は、「アルゴリズム制約の署名」 に記載されています。

3.7. サブジェクト名およびサブジェクト代替名の管理

3.7.1. サブジェクト名でのリクエスター CN または UID の使用

cn 値または uid 値は、発行した証明書のサブジェクト名をビルドするために使用できます。このセクションでは、サブジェクト名制約に naming 属性 (CN または UID) が証明書要求に存在する必要があるプロファイルを示しています。naming 属性がないと、リクエストは拒否されます。

- CN または UID 形式は、Subject Name Constraint の pattern 設定に設定されます。

- CN または UID トークン、および証明書の特定の接尾辞を含むサブジェクト DN の形式は、Subject Name Default に設定されます。

3.7.2. サブジェクト代替名への LDAP ディレクトリー属性値およびその他の情報の挿入

- LDAP 属性値を挿入するには、ユーザーディレクトリーの認証プラグイン SharedSecret を有効にする必要があります。

- CA コンソールを開きます。

pkiconsole https://server.example.com:8443/ca

pkiconsole https://server.example.com:8443/caCopy to Clipboard Copied! Toggle word wrap Toggle overflow - 左側のナビゲーションツリーで 認証 を選択します。

- Authentication Instance タブで、 をクリックして、SharedSecret 認証プラグインのインスタンスを追加します。

- 以下の情報を入力します。

Copy to Clipboard Copied! Toggle word wrap Toggle overflow - 新規プラグインインスタンスを保存します。

JOIN 共有トークンの設定に関する詳細は、「CMC 共有シークレットの設定」 を参照してください。 - ldapStringAttributes パラメーターは、ユーザーの LDAP エントリーから

mail属性の値を読み込み、その値を証明書要求に追加するように、認証プラグインに指示します。値が要求に設定されている場合、証明書プロファイルポリシーは、拡張値のその値を挿入するように設定できます。 - CA が証明書拡張機能に LDAP 属性の値を挿入できるようにするには、プロファイルの設定ファイルを編集し、拡張機能のポリシーセットパラメーターを挿入します。たとえば、

caFullCMCSharedTokenCertプロファイルの Subject Alternative Name 拡張にmail属性値を挿入するには、以下のコードを変更します。policyset.setID.8.default.params.subjAltExtPattern_0=$request.auth_token.mail[0]$

policyset.setID.8.default.params.subjAltExtPattern_0=$request.auth_token.mail[0]$Copy to Clipboard Copied! Toggle word wrap Toggle overflow プロファイルの編集に関する詳細は、「RAW 形式での証明書プロファイルの編集」 を参照してください。 - CA を再起動します。

systemctl restart pki-tomcatd-nuxwdog@instance_name.service

systemctl restart pki-tomcatd-nuxwdog@instance_name.serviceCopy to Clipboard Copied! Toggle word wrap Toggle overflow

caFullCMCSharedTokenCert プロファイル登録フォームを介して送信される証明書では、要求側の mail LDAP 属性の値で Subject Alternative Name 拡張機能が追加されます。以下に例を示します。

Identifier: Subject Alternative Name - 2.5.29.17

Critical: no

Value:

RFC822Name: jsmith@example.com

Identifier: Subject Alternative Name - 2.5.29.17

Critical: no

Value:

RFC822Name: jsmith@example.com| ポリシーセットトークン | 説明 |

|---|---|

| $request.auth_token.cn[0]$ | 証明書を要求したユーザーの LDAP 共通名 (cn) 属性。 |

| $request.auth_token.mail[0]$ | 証明書を更新したユーザーの LDAP メール (mail) 属性の値。 |

| $request.auth_token.tokencertsubject$ | 証明書サブジェクト名。 |

| $request.auth_token.uid$ | 証明書を要求したユーザーの LDAP ユーザー ID (uid) 属性。 |

| $request.auth_token.userdn$ | 証明書を要求したユーザーのユーザー DN。 |

| $request.auth_token.userid$ | 証明書を要求したユーザーのユーザー ID 属性の値。 |

| $request.uid$ | 証明書を要求したユーザーのユーザー ID 属性の値。 |

| $request.requestor_email$ | 要求を送信したユーザーのメールアドレス。 |

| $request.requestor_name$ | 要求を送信した人。 |

| $request.upn$ | Microsoft UPN。これには (UTF8String)1.3.6.1.4.1.311.20.2.3,$request.upn$ の形式があります。 |

| $server.source$ | サーバーに対し、サブジェクト名のバージョン 4 の UUID (乱数) コンポーネントを生成するように指示します。この値は常に (IA5String)1.2.3.4,$server.source$ 形式になります。 |

| $request.auth_token.user$ | 要求が TPS によって送信された場合に使用します。証明書をリクエストした TPS サブシステム信頼マネージャー。 |

| $request.subject$ | 要求が TPS によって送信された場合に使用します。TP S が解決して要求したエンティティーのサブジェクト名 DN。例: cn=John.Smith.123456789,o=TMS Org |

3.7.3. SAN 拡張での CN 属性の使用

dNSName Subject Alternative Name (SAN) の値を使用します。

dNSName 値は、既存の SAN に追加されます。

- プロファイルを無効にします。

pki -c password -p 8080 \ -n "PKI Administrator for example.com" ca-profile-disable profile_name# pki -c password -p 8080 \ -n "PKI Administrator for example.com" ca-profile-disable profile_nameCopy to Clipboard Copied! Toggle word wrap Toggle overflow - プロファイルを編集します。

pki -c password -p 8080 \ -n "PKI Administrator for example.com" ca-profile-edit profile_name# pki -c password -p 8080 \ -n "PKI Administrator for example.com" ca-profile-edit profile_nameCopy to Clipboard Copied! Toggle word wrap Toggle overflow - プロファイルに固有のセット番号を使用して、以下の設定を追加します。以下に例を示します。

policyset.serverCertSet.12.constraint.class_id=noConstraintImpl policyset.serverCertSet.12.constraint.name=No Constraint policyset.serverCertSet.12.default.class_id=commonNameToSANDefaultImpl policyset.serverCertSet.12.default.name=Copy Common Name to Subject

policyset.serverCertSet.12.constraint.class_id=noConstraintImpl policyset.serverCertSet.12.constraint.name=No Constraint policyset.serverCertSet.12.default.class_id=commonNameToSANDefaultImpl policyset.serverCertSet.12.default.name=Copy Common Name to SubjectCopy to Clipboard Copied! Toggle word wrap Toggle overflow 前述の例では、12 をセット番号として使用しています。 policyset.userCertSet.listパラメーターに新しいポリシーセット番号を追加します。以下に例を示します。policyset.userCertSet.list=1,10,2,3,4,5,6,7,8,9,12

policyset.userCertSet.list=1,10,2,3,4,5,6,7,8,9,12Copy to Clipboard Copied! Toggle word wrap Toggle overflow - プロファイルを保存します。

- プロファイルを有効にします。

pki -c password -p 8080 \ -n "PKI Administrator for example.com" ca-profile-enable profile_name# pki -c password -p 8080 \ -n "PKI Administrator for example.com" ca-profile-enable profile_nameCopy to Clipboard Copied! Toggle word wrap Toggle overflow

commonNameToSANDefaultImpl のデフォルトが含まれます。

3.7.4. CSR からの SAN 拡張の許可

3.7.4.1. CSR から SAN を取得するプロファイルの設定

caCMCECserverCert のように、以下のデフォルトおよび制約をプロファイルに追加します。

3.7.4.2. SAN を使用した CSR の生成

certutil ユーティリティーを使用して、2 つの SAN を持つ CSR を生成するには、以下を実行します。

certutil -R -k ec -q nistp256 -d . -s "cn=Example Multiple SANs" --extSAN dns:www.example.com,dns:www.example.org -a -o /root/request.csr.p10

# certutil -R -k ec -q nistp256 -d . -s "cn=Example Multiple SANs" --extSAN dns:www.example.com,dns:www.example.org -a -o /root/request.csr.p10第4章 キーアーカイブおよびリカバリーの設定

4.1. コンソールでのエージェント承認キーリカバリーの設定

CS.cfg ファイルで直接設定できます。コンソールはデフォルトで Key Recovery Authority Agents Group を使用します。

- KRA のコンソールを開きます。以下に例を示します。

pkiconsole https://server.example.com:8443/kra

pkiconsole https://server.example.com:8443/kraCopy to Clipboard Copied! Toggle word wrap Toggle overflow - 左側のナビゲーションツリーの Key Recovery Authority のリンクをクリックします。

- Required Number of Agents フィールドに、キー復元を承認するのに使用するエージェントの数を入力します。

CS.cfg ファイルで設定する詳細な方法は、『Red Hat Certificate System 計画、インストール、およびデプロイメントのガイド』 の 『コマンドラインでのエージェント承認キーリカバリーの設定』 を参照してください。

4.2. キーアーカイブおよびリカバリー設定のテスト

- CA の Manual User Signing & Encryption Certificates Enrollment フォームを使用して、二重証明書に登録します。

- 要求を送信します。エージェントサービスページにログインし、要求を承認します。

- エンドエンティティーのページにログインし、証明書が発行されたかどうかを確認します。証明書のリストでは、連続するシリアル番号を持つ新しい証明書が 2 つあります。

- Web ブラウザーに証明書をインポートします。

- 鍵がアーカイブされたことを確認します。KRA のエージェントサービスページで、Show completed requests を選択します。キーが正常にアーカイブされた場合は、そのキーに関する情報が生成されます。キーが表示されない場合は、ログを確認して、問題を修正します。キーが正常にアーカイブされたら、ブラウザーウィンドウを閉じます。

- 鍵を確認します。署名付きで暗号化された電子メールを送信します。メールを受信したら、メッセージを確認して開き、メッセージが署名されて暗号化されているかどうかを確認します。メッセージウィンドウの右上隅に、メッセージが署名されて暗号化されていることを示すセキュリティーアイコンがあるはずです。

- 証明書を削除します。暗号化された電子メールを再度確認します。メールクライアントはメッセージを復号できないはずです。

- アーカイブされた鍵を正常に復元できるかどうかをテストします。

- KRA のエージェントサービスページを開き、Recover Keys リンクをクリックします。キーの所有者、シリアル番号、または公開鍵で鍵を検索します。キーが正常にアーカイブされた場合は、キー情報が表示されます。

- をクリックします。

- 表示される形式で、復元する秘密鍵に対応する base-64 でエンコードされた証明書を入力します。この情報を取得するには CA を使用します。base-64 でエンコードされた証明書を指定してアーカイブされた鍵を検索する場合は、ここで証明書を指定する必要はありません。

- リカバリーの実行中にブラウザーセッションが閉じられるように Async Recovery チェックボックスが選択されていることを確認してください。ヒント非同期リカバリーはデフォルトであり、キーのリカバリーを実行するのに推奨される方法です。同期キーリカバリーを実行する場合、ブラウザーウィンドウはシャットダウンできず、リカバリープロセス中に KRA を停止できません。

- エージェントスキームに応じて、指定された数のエージェントがこの鍵のリカバリーを承認する必要があります。エージェントに、リカバリーキーを検索してもらい、開始された回復を承認してもらいます。

- すべてのエージェントがリカバリーを承認すると、次の画面は、証明書で PKCS #12 ファイルを暗号化するようにパスワードを要求します。

- 次の画面は、復元されたキーペアを含む PKCS #12 ブロブをダウンロードするリンクを返します。リンクに従い、blob をファイルに保存します。重要

gcr-viewerユーティリティーでブラウザーから直接 PKCS #12 ファイルを開くと、特定の状況で失敗する可能性があります。この問題を回避するには、gcr-viewerファイルをダウンロードし、手動で開きます。

- ブラウザーのデータベースに鍵を復元します。ブラウザーおよびメールクライアントに .p12 ファイルをインポートします。

- テストメールを開きます。メッセージは再度表示されます。

第5章 証明書の要求、登録、および管理

5.1. 証明書の登録および更新について

- 証明書要求 (CSR) が生成されます。

- 証明書要求が CA に送信されます。

- 要求は、要求したエンティティーを認証し、それを提出するために使用された証明書プロファイルのルールを満たしていることを要求が確認することで検証されます。

- リクエストが承認されている。

- 要求側は新しい証明書を取得します。

5.2. 証明書署名リクエストの作成

- コマンドラインユーティリティーを使用した CSR の生成

- 補助ブラウザー内での CSR の生成

- サーバーのインストーラーなど、アプリケーション内での CSR の生成

- コマンドラインユーティリティー

- サーバー側の鍵生成

5.2.1. コマンドラインユーティリティーを使用した CSR の生成

certutil: PKCS #10 リクエストの作成に対応します。PKCS10Client: PKCS #10 リクエストの作成に対応します。CRMFPopClient: CRMF 要求の作成をサポートします。pki client-cert-request: PKCS#10 および CRMF リクエストの両方をサポートします。

5.2.1.1. certutil を使用した CSR の作成

certutil ユーティリティーを使用して CSR を作成する方法を説明します。

certutil の使用の詳細は、以下を参照してください。

- certutil(1) の man ページを参照してください。

- certutil --help コマンドの出力

5.2.1.1.1. certutil を使用した EC キーで CSR の作成

certutil ユーティリティーを使用して Elliptic Curve(EC) キーペアと CSR を作成する方法を示しています。

- 証明書が要求されるユーザーまたはエンティティーの証明書データベースディレクトリーに移動します。以下に例を示します。

cd /user_or_entity_database_directory/

$ cd /user_or_entity_database_directory/Copy to Clipboard Copied! Toggle word wrap Toggle overflow - バイナリー CSR を作成し、これを

/user_or_entity_database_directory/request.csrファイルに保存します。certutil -d . -R -k ec -q nistp256 -s "CN=subject_name" -o /user_or_entity_database_directory/request-bin.csr

$ certutil -d . -R -k ec -q nistp256 -s "CN=subject_name" -o /user_or_entity_database_directory/request-bin.csrCopy to Clipboard Copied! Toggle word wrap Toggle overflow プロンプトが表示されたら、必要な NSS データベースのパスワードを入力します。パラメーターの詳細は、certutil(1) の man ページを参照してください。 - 作成したバイナリー形式の CSR を PEM 形式に変換します。

BtoA /user_or_entity_database_directory/request-bin.csr /user_or_entity_database_directory/request.csr

$ BtoA /user_or_entity_database_directory/request-bin.csr /user_or_entity_database_directory/request.csrCopy to Clipboard Copied! Toggle word wrap Toggle overflow - 必要に応じて、CSR ファイルが正しいことを確認します。

cat /user_or_entity_database_directory/request.csr MIICbTCCAVUCAQAwKDEQMA4GA1UEChMHRXhhbXBsZTEUMBIGA1UEAxMLZXhhbXBs ...

$ cat /user_or_entity_database_directory/request.csr MIICbTCCAVUCAQAwKDEQMA4GA1UEChMHRXhhbXBsZTEUMBIGA1UEAxMLZXhhbXBs ...Copy to Clipboard Copied! Toggle word wrap Toggle overflow これは、PKCS#10 PEM 証明書要求です。

5.2.1.1.2. certutil を使用したユーザー定義拡張による CSR の作成

certutil ユーティリティーを使用してユーザー定義の拡張で CSR を作成する方法を示しています。

- 証明書が要求されるユーザーまたはエンティティーの証明書データベースディレクトリーに移動します。以下に例を示します。

cd /user_or_entity_database_directory/

$ cd /user_or_entity_database_directory/Copy to Clipboard Copied! Toggle word wrap Toggle overflow - ユーザー定義の Extended Key Usage 拡張とユーザー定義の Key Usage 拡張で CSR を作成し、これを

/user_or_entity_database_directory/request.csrファイルに保存します。certutil -d . -R -k rsa -g 1024 -s "CN=subject_name" --keyUsage keyEncipherment,dataEncipherment,critical --extKeyUsage timeStamp,msTrustListSign,critical -a -o /user_or_entity_database_directory/request.csr

$ certutil -d . -R -k rsa -g 1024 -s "CN=subject_name" --keyUsage keyEncipherment,dataEncipherment,critical --extKeyUsage timeStamp,msTrustListSign,critical -a -o /user_or_entity_database_directory/request.csrCopy to Clipboard Copied! Toggle word wrap Toggle overflow プロンプトが表示されたら、必要な NSS データベースのパスワードを入力します。パラメーターの詳細は、certutil(1) の man ページを参照してください。 - 必要に応じて、CSR ファイルが正しいことを確認します。

Copy to Clipboard Copied! Toggle word wrap Toggle overflow これは、PKCS#10 PEM 証明書要求です。

5.2.1.2. PKCS10Client を使用した CSR の作成

PKCS10Client ユーティリティーを使用して CSR を作成する方法を説明します。

PKCS10Client の使用に関する詳細は、以下を参照してください。

- PKCS10Client(1) の man ページを参照してください。

- PKCS10Client --help コマンドの出力

5.2.1.2.1. PKCS10Client を使用した CSR の作成

PKCS10Client ユーティリティーを使用して Elliptic Curve (EC) キーペアと CSR を作成する方法を説明します。

- 証明書が要求されるユーザーまたはエンティティーの証明書データベースディレクトリーに移動します。以下に例を示します。

cd /user_or_entity_database_directory/

$ cd /user_or_entity_database_directory/Copy to Clipboard Copied! Toggle word wrap Toggle overflow - CSR を作成し、これを

/user_or_entity_database_directory/request.csrファイルに保存します。PKCS10Client -d . -p NSS_password -a ec -c nistp256 -o /user_or_entity_database_directory/example.csr -n "CN=subject_name"

$ PKCS10Client -d . -p NSS_password -a ec -c nistp256 -o /user_or_entity_database_directory/example.csr -n "CN=subject_name"Copy to Clipboard Copied! Toggle word wrap Toggle overflow パラメーターの詳細は、PKCS10Client(1) の man ページを参照してください。 - 必要に応じて、CSR ファイルが正しいことを確認します。

cat /user_or_entity_database_directory/example.csr -----BEGIN CERTIFICATE REQUEST----- MIICzzCCAbcCAQAwgYkx ... -----END CERTIFICATE REQUEST-----

$ cat /user_or_entity_database_directory/example.csr -----BEGIN CERTIFICATE REQUEST----- MIICzzCCAbcCAQAwgYkx ... -----END CERTIFICATE REQUEST-----Copy to Clipboard Copied! Toggle word wrap Toggle overflow

5.2.1.2.2. PKCS10Client を使用した SharedSecret ベースの CMC の CSR の作成

PKCS10Client ユーティリティーを使用して、SharedSecret ベースの CMC 用の RSA 鍵ペアと CSR を作成する方法を説明します。これは、デフォルトでは caFullCMCSharedTokenCert プロファイルおよび caECFullCMCSharedTokenCert プロファイルによって処理される CMC 共有 Secret 認証方法にのみ使用します。

- 証明書が要求されるユーザーまたはエンティティーの証明書データベースディレクトリーに移動します。以下に例を示します。

cd /user_or_entity_database_directory/

$ cd /user_or_entity_database_directory/Copy to Clipboard Copied! Toggle word wrap Toggle overflow - CSR を作成し、これを

/user_or_entity_database_directory/request.csrファイルに保存します。PKCS10Client -d . -p NSS_password -o /user_or_entity_database_directory/example.csr -y true -n "CN=subject_name"

$ PKCS10Client -d . -p NSS_password -o /user_or_entity_database_directory/example.csr -y true -n "CN=subject_name"Copy to Clipboard Copied! Toggle word wrap Toggle overflow パラメーターの詳細は、PKCS10Client(1) の man ページを参照してください。 - 必要に応じて、CSR ファイルが正しいことを確認します。

cat /user_or_entity_database_directory/example.csr -----BEGIN CERTIFICATE REQUEST----- MIICzzCCAbcCAQAwgYkx ... -----END CERTIFICATE REQUEST-----

$ cat /user_or_entity_database_directory/example.csr -----BEGIN CERTIFICATE REQUEST----- MIICzzCCAbcCAQAwgYkx ... -----END CERTIFICATE REQUEST-----Copy to Clipboard Copied! Toggle word wrap Toggle overflow

5.2.1.3. CRMFPopClient を使用した CSR の作成

CRMFPopClient ユーティリティーを使用して CSR を作成する方法を説明します。

CRMFPopClient の詳細な使用方法は、CRMFPopClient(1) の man ページを参照してください。

5.2.1.3.1. CRMFPopClient を使用したキー Archival を持つ CSR の作成

CRMFPopClient ユーティリティーを使用して RSA キーペアと、鍵アーカイブオプションで CSR を作成する方法を説明します。

- 証明書が要求されるユーザーまたはエンティティーの証明書データベースディレクトリーに移動します。以下に例を示します。

cd /user_or_entity_database_directory/

$ cd /user_or_entity_database_directory/Copy to Clipboard Copied! Toggle word wrap Toggle overflow - KRA トランスポート証明書を取得します。

Copy to Clipboard Copied! Toggle word wrap Toggle overflow - KRA トランスポート証明書をエクスポートします。

pki ca-cert-show 0x7 --output kra.transport

$ pki ca-cert-show 0x7 --output kra.transportCopy to Clipboard Copied! Toggle word wrap Toggle overflow - CSR を作成し、これを

/user_or_entity_database_directory/request.csrファイルに保存します。CRMFPopClient -d . -p password -n "cn=subject_name" -q POP_SUCCESS -b kra.transport -w "AES/CBC/PKCS5Padding" -v -o /user_or_entity_database_directory/example.csr

$ CRMFPopClient -d . -p password -n "cn=subject_name" -q POP_SUCCESS -b kra.transport -w "AES/CBC/PKCS5Padding" -v -o /user_or_entity_database_directory/example.csrCopy to Clipboard Copied! Toggle word wrap Toggle overflow Elliptic Curve (EC) キーペアと CSR を作成するには、-a ec -t falseオプションをコマンドに渡します。パラメーターの詳細は、CRMFPopClient(1) の man ページを参照してください。 - 必要に応じて、CSR ファイルが正しいことを確認します。

cat /user_or_entity_database_directory/example.csr -----BEGIN CERTIFICATE REQUEST----- MIICzzCCAbcCAQAwgYkx ... -----END CERTIFICATE REQUEST-----

$ cat /user_or_entity_database_directory/example.csr -----BEGIN CERTIFICATE REQUEST----- MIICzzCCAbcCAQAwgYkx ... -----END CERTIFICATE REQUEST-----Copy to Clipboard Copied! Toggle word wrap Toggle overflow

5.2.1.3.2. CRMFPopClient を使用した SharedSecret ベースの CMC の CSR の作成

CRMFPopClient ユーティリティーを使用して、SharedSecret ベースの CMC 用の RSA 鍵ペアと CSR を作成する方法を説明します。これは、デフォルトでは caFullCMCSharedTokenCert プロファイルおよび caECFullCMCSharedTokenCert プロファイルによって処理される CMC 共有 Secret 認証方法にのみ使用します。

- 証明書が要求されるユーザーまたはエンティティーの証明書データベースディレクトリーに移動します。以下に例を示します。

cd /user_or_entity_database_directory/

$ cd /user_or_entity_database_directory/Copy to Clipboard Copied! Toggle word wrap Toggle overflow - KRA トランスポート証明書を取得します。

Copy to Clipboard Copied! Toggle word wrap Toggle overflow - KRA トランスポート証明書をエクスポートします。

pki ca-cert-show 0x7 --output kra.transport

$ pki ca-cert-show 0x7 --output kra.transportCopy to Clipboard Copied! Toggle word wrap Toggle overflow - CSR を作成し、これを

/user_or_entity_database_directory/request.csrファイルに保存します。CRMFPopClient -d . -p password -n "cn=subject_name" -q POP_SUCCESS -b kra.transport -w "AES/CBC/PKCS5Padding" -y -v -o /user_or_entity_database_directory/example.csr

$ CRMFPopClient -d . -p password -n "cn=subject_name" -q POP_SUCCESS -b kra.transport -w "AES/CBC/PKCS5Padding" -y -v -o /user_or_entity_database_directory/example.csrCopy to Clipboard Copied! Toggle word wrap Toggle overflow EC キーペアと CSR を作成するには、コマンドに-a ec -t falseオプションを渡します。パラメーターの詳細は、CRMFPopClient --help コマンドの出力を参照してください。 - 必要に応じて、CSR ファイルが正しいことを確認します。

cat /user_or_entity_database_directory/example.csr -----BEGIN CERTIFICATE REQUEST----- MIICzzCCAbcCAQAwgYkx ... -----END CERTIFICATE REQUEST-----

$ cat /user_or_entity_database_directory/example.csr -----BEGIN CERTIFICATE REQUEST----- MIICzzCCAbcCAQAwgYkx ... -----END CERTIFICATE REQUEST-----Copy to Clipboard Copied! Toggle word wrap Toggle overflow

5.2.1.4. PKI CLI での client-cert-request を使用した CSR の作成

pkiコマンドラインツールは、client-cert-request コマンドで使用して CSR を生成することもできます。ただし、前述のツールとは異なり、pki で 生成された CSR は CA に直接送信されます。PKCS#10 または CRMF 要求の両方を生成できます。

pki -d user token db directory -P https -p 8443 -h host.test.com -c user token db passwd client-cert-request "uid=test2" --length 4096 --type pkcs10

pki -d user token db directory -P https -p 8443 -h host.test.com -c user token db passwd client-cert-request "uid=test2" --length 4096 --type pkcs10pki -d user token db directory -P https -p 8443 -h host.test.com -c user token db passwd client-cert-request "uid=test2" --length 4096 --type crmf

pki -d user token db directory -P https -p 8443 -h host.test.com -c user token db passwd client-cert-request "uid=test2" --length 4096 --type crmfca-cert-request-approve コマンドを使用して承認できます。

pki -d agent token db directory -P https -p 8443 -h host.test.com -c agent token db passwd -n <CA agent cert nickname> ca-cert-request-approve request id

pki -d agent token db directory -P https -p 8443 -h host.test.com -c agent token db passwd -n <CA agent cert nickname> ca-cert-request-approve request id5.2.2. サーバー側の鍵生成を使用した CSR の生成

CRMFPopClient (CR MFPopClient--help を参照) または pki (pki client-cert-request --help を参照) などの CLI を回避策として使用することができます。

5.2.2.1. 主な機能

- 証明書要求キーは KRA で生成されます (注: CA と連携するには、KRA をインストールする必要があります)。

- プロファイルのデフォルトプラグイン

serverKeygenUserKeyDefaultImplは、キーアーカイブ (つまり enableArchival パラメーター) を有効または無効にするための選択を提供します。 - RSA 鍵と EC 鍵の両方のサポート

- 手動 (エージェント) 承認と自動承認 (ディレクトリーパスワードベースなど) の両方のサポート

5.2.2.2. Server-Side Keygen を使用した証明書の登録

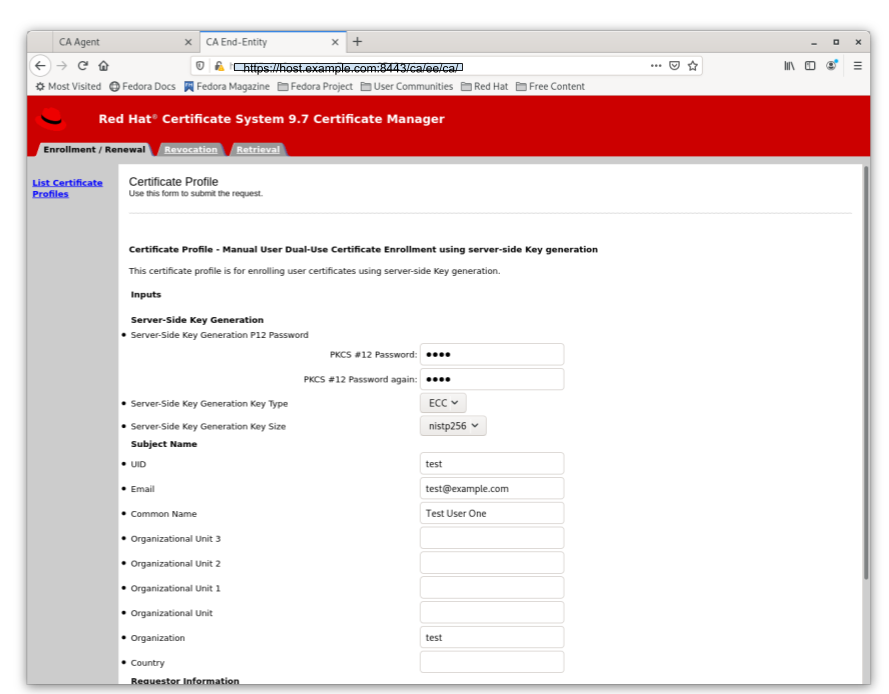

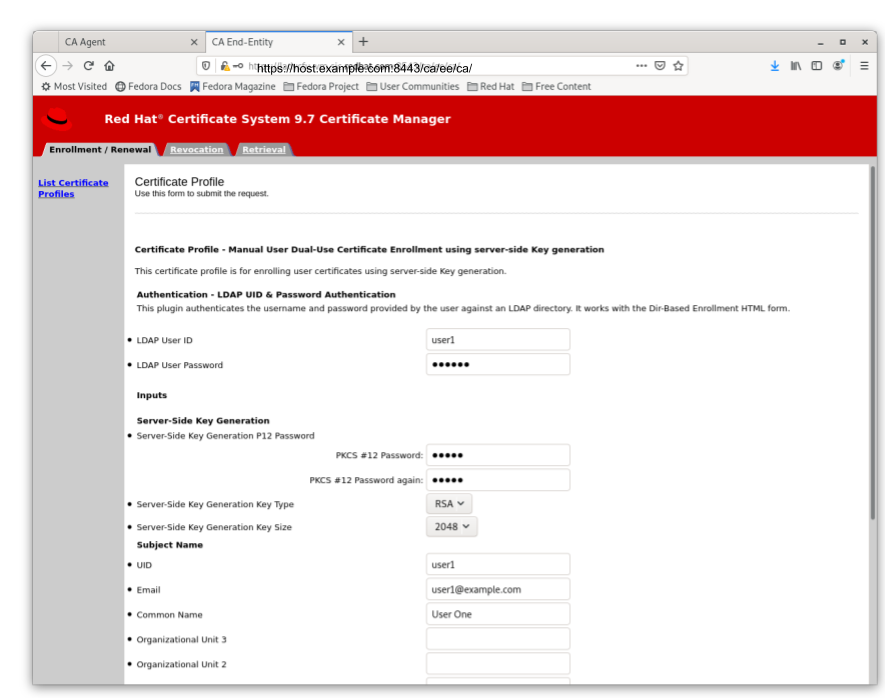

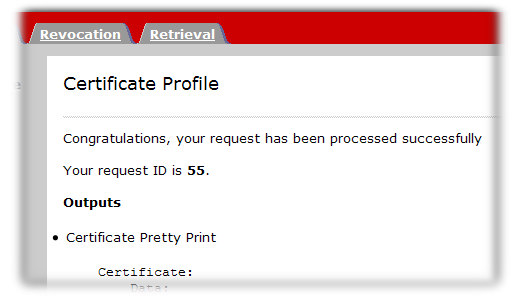

サーバー側の鍵の生成を使用した手動ユーザーのデュアル使用証明書登録

図5.1 エージェントの手動による承認を必要とするサーバー側のキータイプの登録

サーバー側の鍵生成を使用したディレクトリー認証ユーザーのデュアル使用証明書の登録

図5.2 LDAP の uid/pwd 認証が正常に実行されると自動的に承認される サーバー側のキータイプの登録

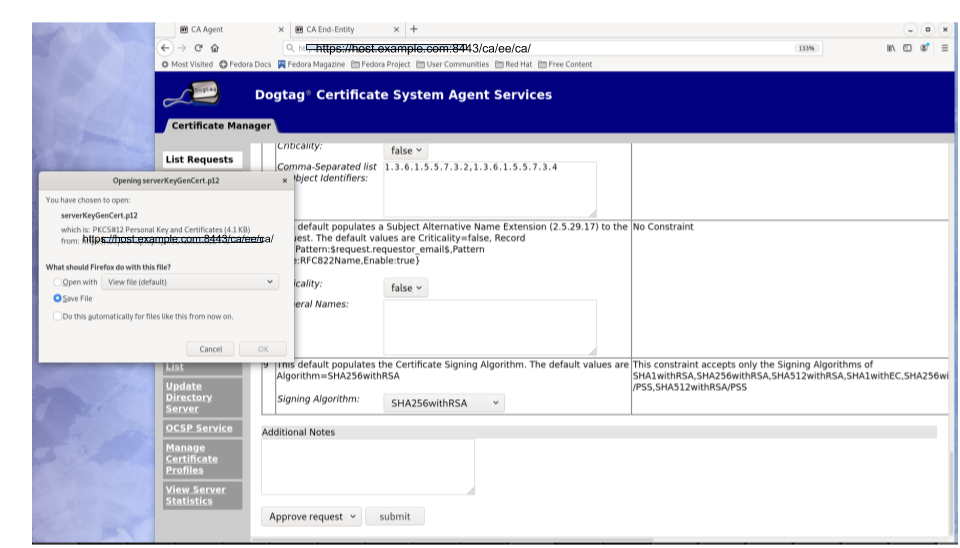

- 手動承認の場合、PKCS#12 ファイルは要求を承認する CA エージェントに返されます。その後、エージェントは PKCS#12 ファイルをユーザーに転送することが期待されます。

- 自動承認の場合、PKCS#12 ファイルはリクエストを送信したユーザーに返されます。

図5.3 エージェントによる手動による登録

pkcs12util インポートするなどの CLI を使用できます。たとえば、ユーザーの Firefox nss データベースです。

5.2.2.3. キーリカバリー

5.2.2.4. 追加情報

5.2.2.4.1. KRA 要求レコード

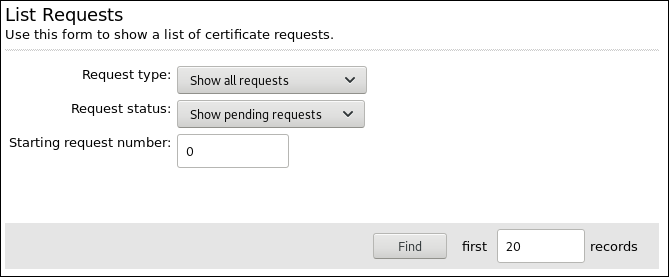

- 要求タイプ asymkeyGenRequest の 1 つこの要求タイプは、KRA エージェントページの List Requests を使用してフィルターすることはできません。Show All Requests を選択して、一覧を表示できます。

- 要求タイプの リカバリー の場合

5.2.2.4.2. 監査レコード

- SERVER_SIDE_KEYGEN_ENROLL_KEYGEN_REQUEST

- SERVER_SIDE_KEYGEN_ENROLL_KEY_RETRIEVAL_REQUEST

- SERVER_SIDE_KEYGEN_ENROLL_KEYGEN_REQUEST_PROCESSED

- SERVER_SIDE_KEYGEN_ENROLL_KEY_RETRIEVAL_REQUEST_PROCESSED (まだ実装されていません)

5.3. 証明書を登録する Internet Explorer の設定

5.3.1. キー制限および Internet Explorer について

| アルゴリズム | プロバイダー | サポート対象のキーサイズ |

|---|---|---|

| ECC | Microsoft Software Key Storage Provider |

|

| ECC | Microsoft Smart Card Key Storage Provider |

|

| RSA | Microsoft Base Cryptographic Provider |

|

| RSA | Microsoft Strong Cryptographic Provider |

|

| RSA | Enhanced Cryptographic Provider |

|

| RSA | Microsoft Software Key Storage Provider |

|

5.3.2. Internet Explorer の設定

- Internet Explorer を開きます。

- → → → を開き、TLS 1.2 の選択を解除します。

- CA 証明書チェーンをインポートします。

- CA のセキュアでない終了サービスページを開きます。以下に例を示します。

http://server.example.com:8080/ca/ee/ca

http://server.example.com:8080/ca/ee/caCopy to Clipboard Copied! Toggle word wrap Toggle overflow - Retrieval タブをクリックします。

- 左側のメニューで Import CA Certificate Chain をクリックし、Download the CA certificate chain in binary form を選択します。

- プロンプトが表示されたら、CA 証明書チェーンファイルを保存します。

- Internet Explorer メニューで をクリックし、 を選択します。

- Content タブを開き、Certificates ボタンをクリックします。

- インポートボタン をクリックします。インポートウィンドウで、インポートした証明書チェーンを参照し、選択します。インポートプロセスは、CA 証明書チェーンに使用する証明書ストアを要求します。Automatically select the certificate store based on the type of certificate を選択します。

- 証明書チェーンをインポートしたら、Trusted Root Certificate Authorities タブを開いて、証明書チェーンが正常にインポートされたことを確認します。

- Internet Explorer を設定して、スクリプトに安全でない DOM 制御を使用できるように要求します。これが許可されておらず、エンドエンティティーが証明書を標準 (非 SSL) エンドエンティティーページに登録しようとすると、Internet Explorer はこれらのページをブロックします。

- Internet Explorer メニューで をクリックし、 を選択します。

- セキュリティー タブを開き、カスタムレベル をクリックします。

- ActiveX Controls and Plugins 領域で、Initialize and script ActiveX controls not marked as safe 設定の値を、Prompt に変更します。

- 証明書チェーンをインポートした後、Internet Explorer はセキュアなサービスページにアクセスできます。セキュアなサイトを開きます。以下に例を示します。

https://server.example.com:8443/ca/ee/ca

https://server.example.com:8443/ca/ee/caCopy to Clipboard Copied! Toggle word wrap Toggle overflow - エンドサービスページを開く際に、セキュリティー例外が発生する可能性があります。CA サービスサイトを Internet Explorer の Trusted Sites 一覧に追加します。

- Internet Explorer メニューで をクリックし、 を選択します。

- Security タブを開き、Sites をクリックして CA サイトを信頼できる一覧に追加します。

- CA サービスページに対する Security level for this zone スライダーを、Medium-High に設定します。このセキュリティー設定が今後制限すぎる場合は、それを Medium にリセットしてください。

- → を開いて、特定のサイトをリストに追加して Compatibility View 設定を有効にします。

- ブラウザーを閉じます。

5.4. 証明書の要求および受信

5.4.1. End-Entities ページでの証明書の要求および受信

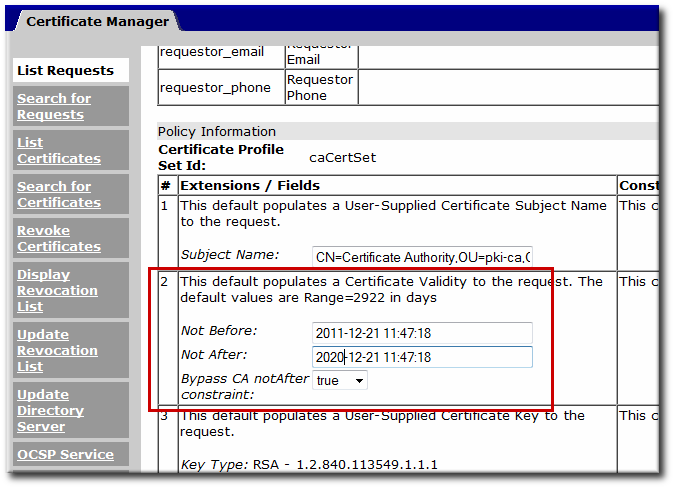

- 証明書要求のタイプ。これは PKCS#10 または CRMF です。サブシステム管理コンソールを介して作成された証明書要求は PKCS#10 です。certutil ツールを通じて作成されたものやその他のユーティリティーは通常 PKCS #10 です。

- 証明書要求。-----BEGIN NEW CERTIFICATE REQUEST----- および -----END NEW CERTIFICATE REQUEST----- マーカー行を含む base-64 でエンコードされた BLOB を貼り付けます。

- Requester Name。これは、証明書を要求するユーザーの共通名です。

- Requester Email。これは、要求側のメールアドレスです。エージェントまたは CA システムは、このアドレスを使用して、証明書を発行する際に要求側に接続します。たとえば、jdoe@someCompany.com です。

- Requester Phone。これは、要求側の連絡先番号です。

- Certificate Manager の end-entities ページを開きます。以下に例を示します。

https://server.example.com:8443/ca/ee/ca

https://server.example.com:8443/ca/ee/caCopy to Clipboard Copied! Toggle word wrap Toggle overflow - Retrieval タブをクリックします。

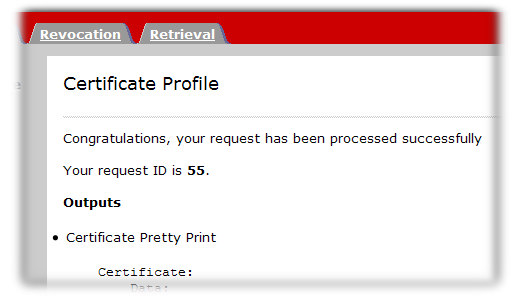

- 証明書要求の送信時に作成された要求 ID 番号を入力し、 をクリックします。

- 次のページには、証明書要求のステータスが表示されます。ステータスが complete すると、証明書へのリンクがあります。Issued certificate のリンクをクリックします。

- 新しい証明書情報は、pretty-print 形式、base-64 エンコード形式、および PKCS #7 形式で表示されます。

このページでは、以下のアクションを実行できます。

このページでは、以下のアクションを実行できます。- この証明書をサーバーまたは他のアプリケーションにインストールするには、base-64 でエンコードされた証明書が含まれている Installing This Certificate in a Server セクションまで下にスクロールします。

- base-64 でエンコードされた証明書 (マーカー行 -----BEGIN CERTIFICATE----- および -----END CERTIFICATE----- を含む) をテキストファイルにコピーします。テキストファイルを保存し、これを使用して秘密鍵があるエンティティーのセキュリティーモジュールに証明書のコピーを保存します。「ユーザーの作成」を参照してください。

5.5. 証明書の更新

- 同じキーの更新 は、証明書の元のキー、プロファイル、および要求を受け取り、同じキーを使用して、新しい有効期間と有効期限で新しい証明書を再作成します。これは、以下のいずれかの方法で実行できます。

- 元のプロファイルから元の証明書要求 (CSR) の再送信、または

- certutil などのサポートツールを使用した元のキーで CSR の再生成

- 証明書の キーを再生成 するには、同じ情報を使用して証明書要求を再生成する必要があるため、新しいキーペアが生成されます。その後、CSR は元のプロファイルを介して送信されます。

5.5.1. 同じキーの更新

5.5.1.1. CSR の再利用

- エージェントが承認した方法では、更新する証明書のシリアル番号を送信する必要があります。この方法では、CA エージェントの承認が必要になります。

- ディレクトリーベースの更新では、更新する証明書のシリアル番号を送信する必要があり、CA は現在の証明書ディレクトリーエントリーから情報を取得します。ldap uid/pwd が正常に認証されると、証明書は自動的に承認されます。

- 証明書ベースの更新は、ブラウザーデータベースの証明書を使用して認証し、同じ証明書を再発行します。

5.5.1.1.1. エージェントによる承認またはディレクトリーベースの更新

- 証明書 (またはそのクローン) の CA のエンドエンティティーサービスページを開きます。

https://server.example.com:8443/ca/ee/ca

https://server.example.com:8443/ca/ee/caCopy to Clipboard Copied! Toggle word wrap Toggle overflow - 使用する更新フォームの名前をクリックします。

- 更新する証明書のシリアル番号を入力します。これは、10 進数または 16 進数の形式にすることができます。

- 更新ボタンをクリックします。

- リクエストが送信されます。ディレクトリーベースの更新では、更新された証明書が自動的に返されます。それ以外の場合、更新リクエストはエージェントにより承認されます。

5.5.1.1.2. 証明書ベースの更新

- 証明書 (またはそのクローン) の CA のエンドエンティティーサービスページを開きます。

https://server.example.com:8443/ca/ee/ca

https://server.example.com:8443/ca/ee/caCopy to Clipboard Copied! Toggle word wrap Toggle overflow - 使用する更新フォームの名前をクリックします。

- 入力フィールドがないため、 ボタンをクリックします。

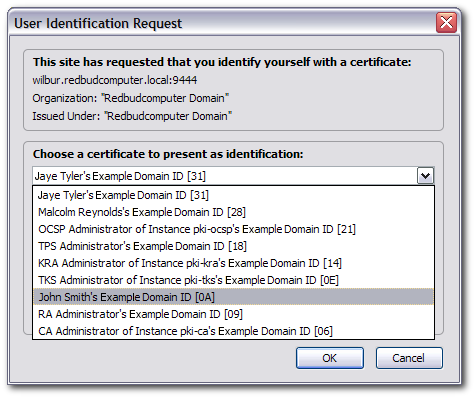

- プロンプトが表示されたら、更新する証明書を選択します。

- 要求が送信され、更新された証明書が自動的に返されます。

5.5.1.2. 同じキーを持つ CSR を生成して更新

certutil ツールを使用して、キーペアが NSS データベースにある場合に、同じキーで CSR を再生成できます。これは、次の手順で実行できます。

- NSS データベースで、対応するキー ID を検索します。

Certutil -d <nssdb dir> -K

Certutil -d <nssdb dir> -KCopy to Clipboard Copied! Toggle word wrap Toggle overflow - 特定のキーを使用して CSR を生成します。

Certutil -d <nssdb dir> -R -k <key id> -s <subject DN> -o <CSR output file>

Certutil -d <nssdb dir> -R -k <key id> -s <subject DN> -o <CSR output file>Copy to Clipboard Copied! Toggle word wrap Toggle overflow

- 既存のニックネームを使用して CSR を生成します。

Certutil -d <nssdb dir> -R -k <nickname> -s <subject DN> -o <CSR output file>

Certutil -d <nssdb dir> -R -k <nickname> -s <subject DN> -o <CSR output file>Copy to Clipboard Copied! Toggle word wrap Toggle overflow

5.5.2. 証明書のキー変更による更新

5.6. CMC を使用した証明書要求の送信

- 『Red Hat Certificate System 計画、インストール、およびデプロイメントのガイド』 の 『CMC の設定』 セクションを参照してください。

- 『Red Hat Certificate System 計画、インストール、およびデプロイメントのガイド』 の 『CMC を使用した登録』 セクション

- CMCRequest(1) の man ページを参照してください。

- CMCResponse(1) の man ページを参照してください。

5.6.1. CMC 登録の使用

.cfg 入力ファイルに指定されるすべての設定が設定されます。

CMCRequest /path/to/file.cfg

CMCRequest /path/to/file.cfgCMCEnroll -d /agent's/certificate/directory -h password -n cert_nickname -r certrequest.file -p certDB_passwd [-c "comment"]

CMCEnroll -d /agent's/certificate/directory -h password -n cert_nickname -r certrequest.file -p certDB_passwd [-c "comment"]CMCEnroll(1) の man ページで説明されています。

5.6.1.1. CMCEnroll のテスト

- certutil ツールを使用して証明書要求を作成します。

- PKCS #10 ASCII 出力をテキストファイルにコピーします。

- CMCEnroll ユーティリティーを実行します。たとえば、入力ファイルが

request34.txtを呼び出すと、エージェント証明書はブラウザーデータベースに保存され、エージェント証明書の証明書の一般名は CertificateManagerAgentsCert で、および証明書データベースのパスワードは secret で、コマンドは次のとおりです。CMCEnroll -d ~jsmith/.mozilla/firefox/1234.jsmith -n "CertificateManagerAgentsCert" -r /export/requests/request34.txt -p secret

CMCEnroll -d ~jsmith/.mozilla/firefox/1234.jsmith -n "CertificateManagerAgentsCert" -r /export/requests/request34.txt -p secretCopy to Clipboard Copied! Toggle word wrap Toggle overflow このコマンドの出力は、ファイル名に加えられた .out で同じファイル名のファイルに保存されます。 - エンドエンティティーを通じて署名済み証明書を提出します。

- エンドエンティティーを開きます。

https://server.example.com:8443/ca/ee/ca

https://server.example.com:8443/ca/ee/caCopy to Clipboard Copied! Toggle word wrap Toggle overflow - 証明書プロファイルのリストから CMC 登録フォームを選択します。

- 出力ファイルの内容をこの形式の Certificate Request テキスト領域に貼り付けます。

- 貼り付けられたコンテンツから -----BEGIN NEW CERTIFICATE REQUEST----- および ----END NEW CERTIFICATE REQUEST----- を削除します。

- 連絡先情報を入力して、フォームに入力します。

- 証明書は即座に処理され、返されます。

- エージェントページを使用して、新しい証明書を検索します。

5.6.2. CMC 登録プロセス

- Certificate Signing Request (CSR) を、以下のいずれかの形式で作成します。

- PKCS #10 形式

- Certificate Request Message Format (CRMF) 形式

これらの形式で CSR を作成する方法は、「証明書署名リクエストの作成」 を参照してください。 - 管理証明書をクライアントの NSS データベースにインポートします。以下に例を示します。

- 以下のコマンドを実行して、

.p12ファイルから管理クライアント証明書を抽出します。openssl pkcs12 -in /root/.dogtag/instance/ca_admin_cert.p12 -clcerts -nodes -nokeys -out /root/.dogtag/instance/ca_admin_cert.crt

$ openssl pkcs12 -in /root/.dogtag/instance/ca_admin_cert.p12 -clcerts -nodes -nokeys -out /root/.dogtag/instance/ca_admin_cert.crtCopy to Clipboard Copied! Toggle word wrap Toggle overflow - 『Red Hat Certificate System 計画、インストール、およびデプロイメントのガイド』の『証明書/キー暗号化トークンの管理』セクションに従って、管理クライアント証明書の検証およびインポートを行います。

PKICertImport -d . -n "CA Admin - Client Certificate" -t ",," -a -i /root/.dogtag/instance/ca_admin_cert.crt -u C

$ PKICertImport -d . -n "CA Admin - Client Certificate" -t ",," -a -i /root/.dogtag/instance/ca_admin_cert.crt -u CCopy to Clipboard Copied! Toggle word wrap Toggle overflow 重要CA 管理クライアント証明書をインポートする前に、中間証明書とルート CA 証明書がインポートされていることを確認します。 - 証明書に関連付けられた秘密鍵をインポートします。

pki -c password pkcs12-import --pkcs12-file /root/.dogtag/instance/ca_admin_cert.p12 --pkcs12-password-file /root/.dogtag/instance/ca/pkcs12_password.conf

$ pki -c password pkcs12-import --pkcs12-file /root/.dogtag/instance/ca_admin_cert.p12 --pkcs12-password-file /root/.dogtag/instance/ca/pkcs12_password.confCopy to Clipboard Copied! Toggle word wrap Toggle overflow

- 以下の内容で、

/home/user_name/cmc-request.cfgなどの CMC 要求用の設定ファイルを作成します。Copy to Clipboard Copied! Toggle word wrap Toggle overflow 詳細は、CMCRequest(1) の man ページを参照してください。 - CMC 要求を作成します。

CMCRequest /home/user_name/cmc-request.cfg

$ CMCRequest /home/user_name/cmc-request.cfgCopy to Clipboard Copied! Toggle word wrap Toggle overflow コマンドが成功すると、CMCRequest ユーティリティーは、要求設定ファイルのoutputパラメーターで指定されたファイルに CMC 要求を保存します。 /home/user_name/cmc-submit.cfgなどのHttpClientの設定ファイルを作成します。このファイルは、後で CMC 要求を CA に送信します。作成されたファイルに以下の内容を追加します。Copy to Clipboard Copied! Toggle word wrap Toggle overflow 重要nicknameパラメーターで指定された証明書のニックネームは、CMC 要求で以前使用された内容と一致させる必要があります。- 要求する証明書のタイプに応じて、前の手順で作成した設定ファイルに次のパラメーターを追加します。

servlet=/ca/ee/ca/profileSubmitCMCFull?profileId=profile_name

servlet=/ca/ee/ca/profileSubmitCMCFull?profileId=profile_nameCopy to Clipboard Copied! Toggle word wrap Toggle overflow CA 署名証明書の場合の例を以下に示します。servlet=/ca/ee/ca/profileSubmitCMCFull?profileId=caCMCcaCert

servlet=/ca/ee/ca/profileSubmitCMCFull?profileId=caCMCcaCertCopy to Clipboard Copied! Toggle word wrap Toggle overflow 重要エージェントが次のステップで CMC 要求を送信する場合は、このパラメーターで指定したプロファイルはCMCAuth認証プラグインを使用する必要があります。ユーザーが作成した登録では、プロファイルはCMCUserSignedAuthプラグインを使用する必要があります。詳細は、「CMC 認証プラグイン」 を参照してください。 - CMC 要求を CA に送信します。

HttpClient /home/user_name/cmc-submit.cfg

$ HttpClient /home/user_name/cmc-submit.cfgCopy to Clipboard Copied! Toggle word wrap Toggle overflow - CMC の応答を PKCS #7 証明書チェーンに変換するには、

CMCResponseユーティリティーの-iパラメーターに CMC レスポンスファイルを渡します。以下に例を示します。CMCResponse -i /home/user_name/cmc-response.bin -o /home/user_name/cert_chain.crt

$ CMCResponse -i /home/user_name/cmc-response.bin -o /home/user_name/cert_chain.crtCopy to Clipboard Copied! Toggle word wrap Toggle overflow

5.6.3. 実用的な CMC 登録シナリオ

5.6.3.1. システム証明書およびサーバー証明書の取得

- 登録プロファイル

- エージェントは、「CMC 認証プラグイン」 にリストされている既存の CMC プロファイルのいずれかを使用する必要があります。または、

CMCAuth認証メカニズムを使用するカスタムプロファイルを作成します。 - CMC 署名証明書

- システム証明書の場合、CA エージェントは CMC 要求を生成して署名する必要があります。そのためには、

CMCRequest設定ファイルのnicknameパラメーターを CA エージェントのニックネームに設定します。注記CA エージェントは、独自の秘密鍵にアクセスできるようにする必要があります。 HttpClientTLS Client NicknameHttpClientの設定ファイル内で TLS クライアント認証に関するユーティリティーの設定ファイルに対して、CMCRequestユーティリティー設定ファイルへのサインインに同じ証明書を使用します。HttpClientservletパラメーターHttpClientユーティリティーに渡される設定ファイルのservletでは、要求を処理する CMC サーブレットおよび登録プロファイルが参照されます。要求する証明書のタイプに応じて、直前の手順で作成した設定ファイルに以下のエントリーのいずれかを追加します。- CA 署名証明書の場合:

servlet=/ca/ee/ca/profileSubmitCMCFull?profileId=caCMCcaCert

servlet=/ca/ee/ca/profileSubmitCMCFull?profileId=caCMCcaCertCopy to Clipboard Copied! Toggle word wrap Toggle overflow - KRA トランスポート証明書の場合:

servlet=/ca/ee/ca/profileSubmitCMCFull?profileId=caCMCkraTransportCert

servlet=/ca/ee/ca/profileSubmitCMCFull?profileId=caCMCkraTransportCertCopy to Clipboard Copied! Toggle word wrap Toggle overflow - OCSP 署名証明書の場合:

servlet=/ca/ee/ca/profileSubmitCMCFull?profileId=caCMCocspCert

servlet=/ca/ee/ca/profileSubmitCMCFull?profileId=caCMCocspCertCopy to Clipboard Copied! Toggle word wrap Toggle overflow - 監査署名証明書の場合:

servlet=/ca/ee/ca/profileSubmitCMCFull?profileId=caCMCauditSigningCert

servlet=/ca/ee/ca/profileSubmitCMCFull?profileId=caCMCauditSigningCertCopy to Clipboard Copied! Toggle word wrap Toggle overflow - サブシステム証明書の場合:

- RSA 証明書の場合:

servlet=/ca/ee/ca/profileSubmitCMCFull?profileId=caCMCsubsystemCert

servlet=/ca/ee/ca/profileSubmitCMCFull?profileId=caCMCsubsystemCertCopy to Clipboard Copied! Toggle word wrap Toggle overflow - ECC 証明書の場合:

servlet=/ca/ee/ca/profileSubmitCMCFull?profileId=caCMCECCsubsystemCert

servlet=/ca/ee/ca/profileSubmitCMCFull?profileId=caCMCECCsubsystemCertCopy to Clipboard Copied! Toggle word wrap Toggle overflow

- TLS サーバー証明書の場合:

- RSA 証明書の場合:

servlet=/ca/ee/ca/profileSubmitCMCFull?profileId=caCMCserverCert

servlet=/ca/ee/ca/profileSubmitCMCFull?profileId=caCMCserverCertCopy to Clipboard Copied! Toggle word wrap Toggle overflow - ECC 証明書の場合:

servlet=/ca/ee/ca/profileSubmitCMCFull?profileId=caCMCECCserverCert

servlet=/ca/ee/ca/profileSubmitCMCFull?profileId=caCMCECCserverCertCopy to Clipboard Copied! Toggle word wrap Toggle overflow

- 管理証明書の場合:

servlet=/ca/ee/ca/profileSubmitCMCFull?profileId=caFullCMCUserCert

servlet=/ca/ee/ca/profileSubmitCMCFull?profileId=caFullCMCUserCertCopy to Clipboard Copied! Toggle word wrap Toggle overflow

- エージェントが CSR を事前署名する場合、エージェントは識別のために CSR を調べるため、Proof of Identification が確立されたと見なされます。追加の CMC 固有の識別証明は必要ありません。

- PKCS #10 ファイルはすでに Proof of Possession (POP) 情報を提供し、追加の Proof of Possession (POP) は必要ありません。

- エージェントの事前承認済みリクエストでは、識別はエージェントによってチェックされるため、

PopLinkWittnessV2機能を無効にする必要があります。

5.6.3.2. ユーザーの初回署名証明書の取得

- エージェントは CMC 要求を署名します。「エージェント証明書を使用した CMC 要求の署名」 を参照してください。

- 証明書の登録は、共有シークレットを使用して認証されます。「共有シークレットを使用した証明書の登録の認証」 を参照してください。

5.6.3.2.1. エージェント証明書を使用した CMC 要求の署名

5.6.3.3. ユーザーの暗号化のみの証明書の取得

- Network Security Services (NSS) データベースまたはユーザーの署名証明書および鍵が含まれるスマートカードに保存されている暗号化トークンを使用します。

- PKCS #10 形式または CRMF 形式で CSR を生成します。注記(キーのアーカイブが必要な場合は) CRMF 形式を使用してください。

- CMC 要求を生成します。これは暗号のみの証明書であるため、秘密鍵は署名できません。そのため、Proof Of Possession (POP) は含まれていません。このため、登録には、2 つの手順が必要です。最初のリクエストが成功すると、

EncryptedPOP制御のある CMC 状態が生じます。次に、ユーザーは応答を使用して、DecryptedPOP制御を含む CMC 要求を生成し、2 番目のステップで送信します。- 最初のステップでは、デフォルトのパラメーターに加えて、ユーザーは、

CMCRequestユーティリティーに渡される設定ファイルに次のパラメーターを設定する必要があります。identification.enablewitness.sharedSecretidentityProofV2.enableidentityProofV2.hashAlgidentityProofV2.macAlgpopLinkWitnessV2.enable(CA で必要な場合)popLinkWitnessV2.keyGenAlg(CA で必要な場合)popLinkWitnessV2.macAlg(CA で必要な場合)request.privKeyId

詳細は、CMCRequest(1) の man ページを参照してください。応答には以下が含まれます。- CMC で暗号化された POP コントロール

- POP の required エラーでの

CMCStatusInfoV2コントロール - リクエスト ID

- 次のステップでは、デフォルトのパラメーターに加えて、ユーザーは、

CMCRequestユーティリティーに渡される設定ファイルに次のパラメーターを設定する必要があります。decryptedPop.enableencryptedPopResponseFiledecryptedPopRequestFilerequest.privKeyId

詳細は、CMCRequest(1) の man ページを参照してください。

5.6.3.3.1. キーアーカイブを使用した暗号化のみの証明書の取得例

-q POP_NONE の代わりに -q POP_SUCCESS オプションを、単一トリップ発行のために CRMFPopClient ユーティリティーに渡します。

CRMFPoPClient を使用する方法は、「CRMFPopClient を使用したキー Archival を持つ CSR の作成」 および 「CRMFPopClient を使用した SharedSecret ベースの CMC の CSR の作成」 を参照してください。

- KRA トランスポート証明書を検索します。以下に例を示します。

pki cert-find --name KRA_transport_certificate_subject_CN

$ pki cert-find --name KRA_transport_certificate_subject_CNCopy to Clipboard Copied! Toggle word wrap Toggle overflow - 前の手順で取得した KRA トランスポート証明書のシリアル番号を使用して、証明書をファイルに保存します。たとえば、

/home/user_name/kra.certファイルに 12345 シリアル番号がある証明書を保存するには、次のコマンドを実行します。pki cert-show 12345 --output /home/user_name/kra.cert

$ pki cert-show 12345 --output /home/user_name/kra.certCopy to Clipboard Copied! Toggle word wrap Toggle overflow CRMFPopClientユーティリティーを使用して以下を行います。- キーアーカイブを使用して CSR を作成します。

- 証明書が要求されるユーザーまたはエンティティーの証明書データベースディレクトリーに移動します。以下に例を示します。

cd /home/user_name/

$ cd /home/user_name/Copy to Clipboard Copied! Toggle word wrap Toggle overflow - RSA 秘密鍵が KRA トランスポート証明書によりラップされる CRMF 要求を作成するには、

CRMFPopClientユーティリティーを使用します。たとえば、要求を/home/user_name/crmf.reqファイルに保存するには、以下のコマンドを実行します。CRMFPopClient -d . -p token_password -n subject_DN -q POP_NONE \ -b /home/user_name/kra.cert -w "AES/CBC/PKCS5Padding" \ -v -o /home/user_name/crmf.req

$ CRMFPopClient -d . -p token_password -n subject_DN -q POP_NONE \ -b /home/user_name/kra.cert -w "AES/CBC/PKCS5Padding" \ -v -o /home/user_name/crmf.reqCopy to Clipboard Copied! Toggle word wrap Toggle overflow コマンドで表示される秘密鍵の ID をメモします。ID は、2 番目のトリップの設定ファイルのrequest.privKeyIdパラメーターの値として、後のステップで必要になります。

- 以下の内容を含む、

/home/user_name/cmc.cfgなど、CRMRequestユーティリティー用の設定ファイルを作成します。Copy to Clipboard Copied! Toggle word wrap Toggle overflow - CMC 要求を作成します。

CMCRequest /home/user_name/cmc.cfg

$ CMCRequest /home/user_name/cmc.cfgCopy to Clipboard Copied! Toggle word wrap Toggle overflow コマンドが成功すると、CMCRequest ユーティリティーは、要求設定ファイルのoutputパラメーターで指定されたファイルに CMC 要求を保存します。 /home/user_name/cmc-submit.cfgなどのHttpClientの設定ファイルを作成します。このファイルは、後で CMC 要求を CA に送信します。作成されたファイルに以下の内容を追加します。Copy to Clipboard Copied! Toggle word wrap Toggle overflow - CMC 要求を CA に送信します。

HttpClient /home/user_name/cmc-submit.cfg

$ HttpClient /home/user_name/cmc-submit.cfgCopy to Clipboard Copied! Toggle word wrap Toggle overflow コマンドが成功すると、HTTPClient ユーティリティーは、CMC 応答を、設定ファイルのoutputパラメーターで指定されたファイルに保存します。 - 応答ファイルを

CMCResponseユーティリティーに渡して応答を確認します。以下に例を示します。CMCResponse -d /home/user_name/.dogtag/nssdb/ -i /home/user_name/cmc-response_round_1.bin

$ CMCResponse -d /home/user_name/.dogtag/nssdb/ -i /home/user_name/cmc-response_round_1.binCopy to Clipboard Copied! Toggle word wrap Toggle overflow 最初のトリップが成功した場合は、CMCResponseは、以下のような出力を表示します。Copy to Clipboard Copied! Toggle word wrap Toggle overflow - 2 番目のトリップの場合は、後の手順で使用する

/home/user_name/cmc_DecryptedPOP.cfgなどのDecryptedPOPの設定ファイルを作成します。作成されたファイルに以下の内容を追加します。Copy to Clipboard Copied! Toggle word wrap Toggle overflow DecryptPOPCMC 要求を作成します。CMCRequest /home/user_name/cmc.DecryptedPOP.cfg

$ CMCRequest /home/user_name/cmc.DecryptedPOP.cfgCopy to Clipboard Copied! Toggle word wrap Toggle overflow コマンドが成功すると、CMCRequest ユーティリティーは、要求設定ファイルのdecryptedPopRequestFileパラメーターで指定されたファイルに CMC 要求を保存します。/home/user_name/decrypted_POP_cmc-submit.cfgなどのHttpClientの設定ファイルを作成します。このファイルは、後でDecryptedPOPCMC 要求を CA に送信します。作成されたファイルに以下の内容を追加します。Copy to Clipboard Copied! Toggle word wrap Toggle overflow DecryptedPOPCMC 要求を CA に送信します。HttpClient /home/user_name/decrypted_POP_cmc-submit.cfg

$ HttpClient /home/user_name/decrypted_POP_cmc-submit.cfgCopy to Clipboard Copied! Toggle word wrap Toggle overflow コマンドが成功すると、HTTPClient ユーティリティーは、CMC 応答を、設定ファイルのoutputパラメーターで指定されたファイルに保存します。- CMC の応答を PKCS #7 証明書チェーンに変換するには、

CMCResponseユーティリティーの-iパラメーターに CMC レスポンスファイルを渡します。以下に例を示します。CMCResponse -i /home/user_name/cmc-response_round_2.bin -o /home/user_name/certs.p7

$ CMCResponse -i /home/user_name/cmc-response_round_2.bin -o /home/user_name/certs.p7Copy to Clipboard Copied! Toggle word wrap Toggle overflow または、個々の証明書を PEM 形式で表示するには、-vユーティリティーに渡します。次のトリップが成功した場合は、CMCResponseは、以下のような出力を表示します。Copy to Clipboard Copied! Toggle word wrap Toggle overflow

5.7. 一括発行の実行

- このプロセスはスクリプト化されているため、CA (ホスト、ポート) と、認証に使用されるアイテム (エージェント証明書と証明書データベースおよびパスワード) を識別するために複数の変数を設定する必要があります。たとえば、ターミナルでエクスポートして、セッションに以下の変数を設定します。

Copy to Clipboard Copied! Toggle word wrap Toggle overflow 注記ローカルシステムには、エージェントの証明書を持つ有効なセキュリティーデータベースが必要です。データベースを設定するには、以下を行います。- ブラウザーからエージェントユーザー証明書および鍵をエクスポートまたはダウンロードし、

agent.p12などのファイルに保存します。 - 必要に応じて、セキュリティーデータベース用の新しいディレクトリーを作成します。

mkdir ${d}mkdir ${d}Copy to Clipboard Copied! Toggle word wrap Toggle overflow - 必要な場合は、新規セキュリティーデータベースを作成します。

certutil -N -d ${d}certutil -N -d ${d}Copy to Clipboard Copied! Toggle word wrap Toggle overflow - Certificate System インスタンスを停止します。

systemctl stop pki-tomcatd@instance_name.service

systemctl stop pki-tomcatd@instance_name.serviceCopy to Clipboard Copied! Toggle word wrap Toggle overflow - pk12util を使用して証明書をインポートします。

pk12util -i /tmp/agent.p12 -d ${d} -W p12filepassword# pk12util -i /tmp/agent.p12 -d ${d} -W p12filepasswordCopy to Clipboard Copied! Toggle word wrap Toggle overflow 手順に成功すると、コマンドは以下の出力を出力します。pk12util: PKCS12 IMPORT SUCCESSFUL

pk12util: PKCS12 IMPORT SUCCESSFULCopy to Clipboard Copied! Toggle word wrap Toggle overflow - Certificate System インスタンスを起動します。

systemctl start pki-tomcatd@instance_name.service

systemctl start pki-tomcatd@instance_name.serviceCopy to Clipboard Copied! Toggle word wrap Toggle overflow

- 2 つの追加の変数を設定する必要があります。要求の処理に使用される CA プロファイルを識別する変数、およびプロファイルフォームの情報を提供するための post ステートメントの送信に使用される変数。

export post="cert_request_type=pkcs10&xmlOutput=true&profileId=caAgentServerCert&cert_request=" export url="/ca/ee/ca/profileSubmitSSLClient"

export post="cert_request_type=pkcs10&xmlOutput=true&profileId=caAgentServerCert&cert_request=" export url="/ca/ee/ca/profileSubmitSSLClient"Copy to Clipboard Copied! Toggle word wrap Toggle overflow 注記この例では、証明書要求を caAgentServerCert プロファイルに送信します (ただし、post ステートメントの profileId 要素で識別されます)。カスタムプロファイルを含む任意の証明書プロファイルを使用できます。 - 変数設定をテストします。

echo ${d} ${p} ${f} ${nick} ${cahost} ${caport} ${post} ${url}echo ${d} ${p} ${f} ${nick} ${cahost} ${caport} ${post} ${url}Copy to Clipboard Copied! Toggle word wrap Toggle overflow - (この例では) PKCS10Client を使用して証明書要求を生成します。

time for i in {1..10}; do /usr/bin/PKCS10Client -d ${d} -p ${p} -o ${f}.${i} -s "cn=testms${i}.example.com"; cat ${f}.${i} >> ${f}; done perl -pi -e 's/\r\n//;s/\+/%2B/g;s/\//%2F/g' ${f} wc -l ${f}time for i in {1..10}; do /usr/bin/PKCS10Client -d ${d} -p ${p} -o ${f}.${i} -s "cn=testms${i}.example.com"; cat ${f}.${i} >> ${f}; done perl -pi -e 's/\r\n//;s/\+/%2B/g;s/\//%2F/g' ${f} wc -l ${f}Copy to Clipboard Copied! Toggle word wrap Toggle overflow - CA のステータスとトランザクションログを確認します。

/etc/init.d/pki-ca status tail -f /var/log/pki-ca/transactions&

/etc/init.d/pki-ca status tail -f /var/log/pki-ca/transactions&Copy to Clipboard Copied! Toggle word wrap Toggle overflow - 手順 4 で作成した一括証明書要求ファイルを、sslget を使用する CA プロファイルインターフェイスに送信します。以下に例を示します。

cat ${f} | while read thisreq; do /usr/bin/sslget -n "${nick}" -p ${p} -d ${d} -e ${post}${thisreq} -v -r ${url} ${cahost}:${caport}; donecat ${f} | while read thisreq; do /usr/bin/sslget -n "${nick}" -p ${p} -d ${d} -e ${post}${thisreq} -v -r ${url} ${cahost}:${caport}; doneCopy to Clipboard Copied! Toggle word wrap Toggle overflow

5.8. Cisco ルーターでの証明書の登録

5.8.1. SCEP 登録の有効化

- 設定ファイルを編集できるように CA サーバーを停止します。

systemctl stop pki-tomcatd@instance_name.service

systemctl stop pki-tomcatd@instance_name.serviceCopy to Clipboard Copied! Toggle word wrap Toggle overflow - CA の

CS.cfgファイルを開きます。vim /var/lib/pki/instance_name/ca/conf/CS.cfg

vim /var/lib/pki/instance_name/ca/conf/CS.cfgCopy to Clipboard Copied! Toggle word wrap Toggle overflow ca.scep.enableを true に設定します。パラメーターが存在しない場合は、パラメーターで行を追加します。ca.scep.enable=true

ca.scep.enable=trueCopy to Clipboard Copied! Toggle word wrap Toggle overflow - CA サーバーを起動します。

systemctl start pki-tomcatd@instance_name.service

systemctl start pki-tomcatd@instance_name.serviceCopy to Clipboard Copied! Toggle word wrap Toggle overflow

5.8.2. SCEP のセキュリティー設定の設定

| パラメーター | 説明 |

|---|---|

| ca.scep.encryptionAlgorithm | デフォルトまたは優先暗号化アルゴリズムを設定します。 |

| ca.scep.allowedEncryptionAlgorithms | 許可される暗号化アルゴリズムのコンマ区切りリストを設定します。 |

| ca.scep.hashAlgorithm | デフォルトまたは優先ハッシュアルゴリズムを設定します。 |

| ca.scep.allowedHashAlgorithms | 許可されるハッシュアルゴリズムのコンマ区切りリストを設定します。 |

| ca.scep.nickname | SCEP 通信に使用する証明書のニックネームを指定します。このパラメーターが設定されていない限り、デフォルトで CA のキーペアおよび証明書が使用されます。 |

| ca.scep.nonceSizeLimit | SCEP リクエストに許可される最大 nonce サイズ (バイト単位) を設定します。デフォルトは 16 バイトです。 |

- 設定ファイルを編集できるように CA サーバーを停止します。

systemctl stop pki-tomcatd@instance_name.service

systemctl stop pki-tomcatd@instance_name.serviceCopy to Clipboard Copied! Toggle word wrap Toggle overflow - CA の

CS.cfgファイルを開きます。vim /var/lib/pki/instance_name/ca/conf/CS.cfg

vim /var/lib/pki/instance_name/ca/conf/CS.cfgCopy to Clipboard Copied! Toggle word wrap Toggle overflow - 表5.2「SCEP セキュリティーの設定パラメーター」 に記載されているように、必要なセキュリティーパラメーターを設定します。このパラメーターが存在しない場合は、

CS.cfgファイルに追加します。Copy to Clipboard Copied! Toggle word wrap Toggle overflow - CA サーバーを起動します。

systemctl start pki-tomcatd@instance_name.service

systemctl start pki-tomcatd@instance_name.serviceCopy to Clipboard Copied! Toggle word wrap Toggle overflow

5.8.3. SCEP 登録のルーターの設定

- ルーターは、IP アドレス、DNS サーバー、およびルーティング情報で設定する必要があります。

- ルーターの日付/時刻が正しく設定されている必要があります。

- ルーターのホスト名と dnsname を設定する必要があります。

5.8.4. ルーターの SCEP 証明書の生成

- ランダムな PIN を選択します。

- ルーターが CA に対して直接認証できるように、PIN とルーターの ID を

flatfile.txtファイルに追加します。以下に例を示します。vim /var/lib/pki/instance_name/ca/conf/flatfile.txt UID:172.16.24.238 PWD:Uojs93wkfd0IS

vim /var/lib/pki/instance_name/ca/conf/flatfile.txt UID:172.16.24.238 PWD:Uojs93wkfd0ISCopy to Clipboard Copied! Toggle word wrap Toggle overflow PWD 行の後に空の行を挿入してください。ルーターの IP アドレスは、IPv4 アドレスまたは IPv6 アドレスになります。フラットファイルの認証の使用は、「フラットファイル認証の設定」 に記載されています。 - ルーターのコンソールにログインします。以下の例では、ルーターの名前は scep です。

scep>

scep>Copy to Clipboard Copied! Toggle word wrap Toggle overflow - 特権コマンドを有効にします。

scep> enable

scep> enableCopy to Clipboard Copied! Toggle word wrap Toggle overflow - 設定モードを入力します。

scep# conf t

scep# conf tCopy to Clipboard Copied! Toggle word wrap Toggle overflow - root で始まり、証明書チェーン内のすべての CA に CA 証明書をインポートします。たとえば、次のコマンドシーケンスは、チェーン内の 2 つの CA 証明書をルーターにインポートします。

Copy to Clipboard Copied! Toggle word wrap Toggle overflow - CA アイデンティティーを設定し、SCEP 登録プロファイルにアクセスするための URL を入力します。CA の場合の例を以下に示します。

scep(config)# crypto ca identity CA scep(ca-identity)# enrollment url http://server.example.com:8080/ca/cgi-bin scep(ca-identity)# crl optional

scep(config)# crypto ca identity CA scep(ca-identity)# enrollment url http://server.example.com:8080/ca/cgi-bin scep(ca-identity)# crl optionalCopy to Clipboard Copied! Toggle word wrap Toggle overflow - CA の証明書を取得します。

scep(config)# crypto ca authenticate CA Certificate has the following attributes: Fingerprint: 145E3825 31998BA7 F001EA9A B4001F57 % Do you accept this certificate? [yes/no]: yes

scep(config)# crypto ca authenticate CA Certificate has the following attributes: Fingerprint: 145E3825 31998BA7 F001EA9A B4001F57 % Do you accept this certificate? [yes/no]: yesCopy to Clipboard Copied! Toggle word wrap Toggle overflow - RSA 鍵ペアを生成します。

Copy to Clipboard Copied! Toggle word wrap Toggle overflow - 最後に、ルーターに証明書を生成します。

Copy to Clipboard Copied! Toggle word wrap Toggle overflow - 設定モードを閉じます。

scep(config)# exit

scep(config)# exitCopy to Clipboard Copied! Toggle word wrap Toggle overflow - ルーターが適切に登録されたことを確認するには、ルーターに保存されている証明書の一覧を表示します。

Copy to Clipboard Copied! Toggle word wrap Toggle overflow

5.8.5. Subordinate CA の使用

scep(ca-root)# crl optional

scep(ca-root)# crl optional5.8.6. ルーターの再登録

- 既存のキーを削除 (ゼロ化)。

scep(config)# crypto key zeroize rsa % Keys to be removed are named scep.server.example.com. Do you really want to remove these keys? [yes/no]: yes

scep(config)# crypto key zeroize rsa % Keys to be removed are named scep.server.example.com. Do you really want to remove these keys? [yes/no]: yesCopy to Clipboard Copied! Toggle word wrap Toggle overflow - CA アイデンティティーを削除します。

Copy to Clipboard Copied! Toggle word wrap Toggle overflow

5.8.7. デバッグの有効化

5.8.8. SCEP で ECC 証明書を発行

- 暗号化/複号証明書 - 暗号化機能/複号機能を持つ RSA 証明書 (以下の例では scepRSAcert) を指定します。

- 署名証明書 - 自己署名ではなく、クライアント側で使用する RSA 証明書を取得します (以下の例では signingCert 証明書)。

sscep enroll -c ca.crt -e scepRSAcert.crt -k local.key -r local.csr -K sign.key -O sign.crt -E 3des -S sha256 -l cert.crt -u 'http://example.example.com:8080/ca/cgi-bin/pkiclient.exe'

sscep enroll -c ca.crt -e scepRSAcert.crt -k local.key -r local.csr -K sign.key -O sign.crt -E 3des -S sha256 -l cert.crt -u 'http://example.example.com:8080/ca/cgi-bin/pkiclient.exe'

第6章 Token Management System の使用および設定: TPS および TKS

6.1. TPS プロファイル

CS.cfg で定義されます。

op.<explicit op>.<profile id>.<implicit op>.<key type>.*

op.<explicit op>.<profile id>.<implicit op>.<key type>.*op.enroll.userKey.keyGen.encryption.*

op.enroll.userKey.keyGen.encryption.*6.2. TPS 操作

明示的な操作

明示的な操作 はユーザーが呼び出す操作です。明示的な操作には、entroll (op.enroll.*)、format (op.format.*)、および pinReset (op.pinReset.*) が含まれます。

暗黙的な操作

暗黙的な操作 は、明示的な操作が処理されるときにトークンのポリシーまたはステータスが原因で発生する操作です。暗黙的な操作には、keyGen (op.enroll.userKey.keyGen.*)、renewal (op.enroll.userKey.renewal.*)、update.applet (op.enroll.userKey.update.applet.*)、キー更新 (op.enroll.userKey.update.symmetricKeys.*) が含まれます。

recovery、serverKeygen、および revocation が含まれます。

op.enroll.userKey.keyGen.encryption.serverKeygen.archive=true op.enroll.userKey.keyGen.encryption.serverKeygen.drm.conn=kra1 op.enroll.userKey.keyGen.encryption.serverKeygen.enable=true

op.enroll.userKey.keyGen.encryption.serverKeygen.archive=true

op.enroll.userKey.keyGen.encryption.serverKeygen.drm.conn=kra1

op.enroll.userKey.keyGen.encryption.serverKeygen.enable=true

1 で認証を取り消す必要があることを TPS に通知します。

op.enroll.userKey.keyGen.encryption.recovery.keyCompromise.revokeCert=true op.enroll.userKey.keyGen.encryption.recovery.keyCompromise.revokeCert.reason=1

op.enroll.userKey.keyGen.encryption.recovery.keyCompromise.revokeCert=true

op.enroll.userKey.keyGen.encryption.recovery.keyCompromise.revokeCert.reason=1

| 理由 | コード |

|---|---|

| 指定なし | 0 |

| keyCompromise | 1 |

| CACompromise | 2 |

| affiliationChanged | 3 |

| superseded | 4 |

| cessationOfOperation | 5 |

| certificateHold | 6 |

| removeFromCRL | 8 |

| privilegeWithdrawn | 9 |

| AACompromise | 10 |

6.3. トークンポリシー

;"") で区切られたポリシーの集合体です。各ポリシーは、キーワード YES または NO を使用してオンまたはオフにすることができます。以下のリストの各ポリシーは、デフォルト値 (設定がポリシー文字列にまったく存在しなかった場合に TPS によって実行されるアクション) で導入されます。

- RE_ENROLL=YES

- このポリシーは、トークンが再登録操作を許可するかどうかを制御します。これにより、すでに登録されたトークン (証明書を含む) を再登録し、新しいトークンを登録できるようになります。これを

NOに設定すると、再登録を試行するとサーバーはエラーを返します。このポリシーでは、特別な設定は必要ありません。登録は、標準の登録プロファイルで続行されます。このプロファイルは、最初にトークンを登録する可能性があります。 - RENEW=NO;RENEW_KEEP_OLD_ENC_CERTS=YES

- 更新により、トークンは、プロファイルで生成された証明書をトークンの所定の場所で更新することができます。

RENEWをYESに設定すると、Enterprise Security Client (ESC) からの簡単な登録により、上記のように再登録せずに更新が行われます。RENEW_KEEP_OLD_ENC_CERTS設定は、更新操作が以前のバージョンの暗号化証明書を保持するかどうかを決定します。以前の証明書を保持すると、ユーザーは古い証明書で暗号化されたデータにアクセスできます。このオプションをNOに設定すると、古い証明書で暗号化されたものはすべて復元できなくなります。設定:Copy to Clipboard Copied! Toggle word wrap Toggle overflow このタイプの更新設定は、更新固有の追加設定をいくつか追加し、基本的なuserKey標準登録プロファイルをミラーリングします。このパリティーが必要なのは、更新が開始される前に、トークンに最初に登録された証明書の数とタイプを正確に更新するためです。 - FORCE_FORMAT=NO

- このポリシーにより、登録操作ごとにフォーマット操作が要求されます (有効な場合)。これは、ユーザーが管理者に返すことなくトークンをリセットできるようにする最終手順です。これを

YESに設定すると、ユーザーが開始された登録操作がすべて形式になり、トークンがフォーマットされた状態に対して強制的にリセットされます。追加の設定は必要ありません。単純な形式は、標準のフォーマット操作の実行に使用されるものと同じ TPS プロファイルで実行されます。 - PIN_RESET=NO

- このポリシーは、すでに登録されているトークンが ESC を使用して明示的なピンリセット変更を実行できるかどうかを決定します。この値は、

YESに設定しなければならないか、サーバーがエラーにより発生した操作は拒否されます。設定:op.enroll.userKey.pinReset.enable=true op.enroll.userKey.pinReset.pin.maxLen=10 op.enroll.userKey.pinReset.pin.maxRetries=127 op.enroll.userKey.pinReset.pin.minLen=4

op.enroll.userKey.pinReset.enable=true op.enroll.userKey.pinReset.pin.maxLen=10 op.enroll.userKey.pinReset.pin.maxRetries=127 op.enroll.userKey.pinReset.pin.minLen=4Copy to Clipboard Copied! Toggle word wrap Toggle overflow 上記の例では、minLenおよびmaxLenの設定が、選択したパスワードの長さに制約を課し、maxRetries設定は、ロックアップする前に指定された回数の再試行のみを許可するようにトークンを設定します。

<POLICYNAME>=YES または <POLICYNAME>=NO に設定する必要があります。

6.4. トークン操作およびポリシー処理

- 形式

- (ユーザーが開始した) Format 操作は、製造元から提供された完全に空白の状態のトークンを受け取り、Coolkey アプレットを読み込みます。設定例:

Copy to Clipboard Copied! Toggle word wrap Toggle overflow - 登録

- 基本的な登録操作では、フォーマットされたトークンを取得し、トークンをカスタマイズするために証明書とキーをトークンに配置します。次の設定例では、これを制御する方法を説明します。この例は、更新および内部リカバリーを処理しない基本的な登録を示しています。ここで説明されていない設定は、Format セクションで説明されています。または必須ではありません。

Copy to Clipboard Copied! Toggle word wrap Toggle overflow - ピンリセット

- ピンリセットは、合理的に実行されるべきかどうかを判断するポリシーに依存するため、ピンリセットの設定については 「トークンポリシー」 で説明しています。

- 更新

- 更新は、すでに登録されているトークンに対して実行することが合法であるかどうかを判断するためのポリシーに依存しているため、更新の設定については 「トークンポリシー」 で説明しています。

- 復元

- TPS ユーザーインターフェイスのユーザーが以前にアクティブだったトークンを紛失や破棄などの好ましくない状態にマークすると、復元が暗黙的に開始されます。これが発生すると、同じユーザーによる次の新しいトークンの登録は、次の設定に従って、ユーザーの古いトークンからこの新しいトークンに証明書を復元します。この操作の最終結果は、ユーザーが古いトークンから回復された暗号化証明書を含む可能性のある新しい物理トークンを取得することです。これにより、ユーザーは必要に応じてデータの暗号化と復号を続行できます。以下のサンプル設定例に示すように、通常、新しい署名証明書もこのトークンに配置されます。以下は、設定に示されているように、TPS ユーザーインターフェイスでトークンを手動で配置できるサポートされている状態のリストです。

tokendb._069=#-DAMAGED (1): リカバリー設定のdestroyedに相当します。トークンが物理的に破損された場合に使用します。tokendb._070=#-PERM_LOST (2): リカバリー設定のkeyCompromiseに相当します。トークンが永久に失われた場合に使用されます。tokendb._071=#-SUSPENDED (3): リカバリー設定のonHoldに相当します。トークンを一時的に配置した際に使用されますが、ユーザーはトークンを再度検索することが予想されます。tokendb._072=#-TERMINATED (6): リカバリー設定でterminatedするもの。トークンをサービス対象外にするために内部の理由から使用します。

リカバリー設定の例:Copy to Clipboard Copied! Toggle word wrap Toggle overflow 追加の設定を使用して、新しいトークンに対して回復操作を実行するときに (元のトークンが破棄済みとしてマークされている場合)、サポートされている静的回復の種類を指定します。以下のスキームがサポートされます。- Recover Last (

RecoverLast): トークンに配置される最新の暗号化証明書を復旧します。 - Generate New Key and Recover Last (

GenerateNewKeyAndRecoverLast): Recover Last と同じですが、新しい暗号化証明書を生成し、トークンにアップロードします。新しいトークンには 2 つの証明書が含まれます。 - Generate New Key (

GenerateNewKey): 新しい暗号化証明書を生成し、トークンに配置します。古い証明書は復元しないでください。

以下に例を示します。op.enroll.userKey.keyGen.encryption.recovery.destroyed.scheme=RecoverLast

op.enroll.userKey.keyGen.encryption.recovery.destroyed.scheme=RecoverLastCopy to Clipboard Copied! Toggle word wrap Toggle overflow 次の設定例は、永久に失われたとマークされたトークンを回復する方法を決定します。Copy to Clipboard Copied! Toggle word wrap Toggle overflow 最後に、次の例では、古いトークンにあった署名証明書に対してシステムが何を行うかを決定します。ほとんどの場合、署名秘密鍵の複数のコピーが使用可能になる可能性を回避するために、GenerateNewKey復元スキームを使用する必要があります (たとえば、新しいトークンで復元されたものと、永久に失われたが他の誰かによって発見された古いトークンで復元されたもの)。Copy to Clipboard Copied! Toggle word wrap Toggle overflow - アプレットの更新

- 以下の例は、Coolkey アプレット更新操作の設定方法を示しています。この操作は、フォーマット、登録、および PIN のリセット操作中に実行できます。

op.format.userKey.update.applet.directory=/usr/share/pki/tps/applets op.format.userKey.update.applet.emptyToken.enable=true op.format.userKey.update.applet.encryption=true op.format.userKey.update.applet.requiredVersion=1.4.54de790f

op.format.userKey.update.applet.directory=/usr/share/pki/tps/applets op.format.userKey.update.applet.emptyToken.enable=true op.format.userKey.update.applet.encryption=true op.format.userKey.update.applet.requiredVersion=1.4.54de790fCopy to Clipboard Copied! Toggle word wrap Toggle overflow これらのオプションの一部は、Format セクションですでに紹介されています。これらは、アプレットのアップグレードを許可する必要があるかどうか、アプレットファイルの場所、およびトークンをアップグレードするアプレットのバージョンを決定するために必要な情報を提供します。requiredVersionのバージョンは、directory内のファイル名にマッピングされます。 - キーの更新

- この操作は、フォーマット、登録、および PIN リセット操作中に実行でき、ユーザーは Global Platform キーセットのバージョンを製造元が提供するデフォルトからアップグレードできます。

- TPS

- 次のオプションは、特定のトークンに代わって要求された次のフォーマット操作中に、キーセットを 1 から 2 にアップグレードするように TPS に指示します。これが行われたら、TKS はトークンに書き込まれる 3 つの新しいキーを取得する必要があります。その後、トークンは同じ TPS および TKS インストールで使用する必要があります。そうしないと、ロックされます。

op.format.userKey.update.symmetricKeys.enable=true op.format.userKey.update.symmetricKeys.requiredVersion=2

op.format.userKey.update.symmetricKeys.enable=true op.format.userKey.update.symmetricKeys.requiredVersion=2Copy to Clipboard Copied! Toggle word wrap Toggle overflow 代わりに、現在よりも低いバージョンを指定して、キーセットをダウングレードすることもできます。 - TKS

- 上記のように、TKS は、トークンに書き込む新しい鍵を生成するように設定する必要があります。まず、新しいマスターキー識別子

02は、次の例に示すように、TKSCS.cfgの PKCS #11 オブジェクトのニックネームにマップする必要があります。tks.mk_mappings.#02#01=internal:new_master tks.defKeySet.mk_mappings.#02#01=internal:new_master

tks.mk_mappings.#02#01=internal:new_master tks.defKeySet.mk_mappings.#02#01=internal:new_masterCopy to Clipboard Copied! Toggle word wrap Toggle overflow 上記の例では、キーセット番号が TKS NSS データベースに存在する実際のマスターキーにマップされます。マスターキーは、01などの ID で識別されます。TKS は、この ID を、マッピングのmasterKeyId部分として指定した PKCS #11 オブジェクトのニックネームにマッピングします。したがって、最初の番号はマスターキーのバージョンが更新されると更新され、2 番目の番号は一貫性を保ちます。バージョン 1 からバージョン 2 にアップグレードしようとすると、マッピングによって、新しいキーセットの 3 つの部分を取得するために使用されるマスターキーのニックネームを見つける方法が決まります。上記の例internalの設定は、マスターキーがあるトークンの名前を参照します。また、nethsmなど、名前を持つ外部 HSM モジュールも使用できます。強力なnew_masterは、マスターキーのニックネーム自体の例です。

6.5. 内部登録

op.enroll.userKey.auth.enable=true op.enroll.userKey.auth.id=ldap1

op.enroll.userKey.auth.enable=true

op.enroll.userKey.auth.id=ldap1

op.enroll.userKey.keyGen.encryption.ca.conn=ca1 op.enroll.userKey.keyGen.encryption.serverKeygen.drm.conn=kra1

op.enroll.userKey.keyGen.encryption.ca.conn=ca1

op.enroll.userKey.keyGen.encryption.serverKeygen.drm.conn=kra1

op.enroll.userKey.tks.conn=tks1

op.enroll.userKey.tks.conn=tks1

6.6. 外部登録