7.7. firewalld 영역 작업

영역은 들어오는 트래픽을 보다 투명하게 관리하는 개념을 나타냅니다. 영역은 네트워킹 인터페이스에 연결되거나 다양한 소스 주소가 할당됩니다. 각 영역에 대해 개별적으로 방화벽 규칙을 관리하므로 복잡한 방화벽 설정을 정의하고 트래픽에 적용할 수 있습니다.

7.7.1. 보안을 강화하기 위해 특정 영역에 대한 방화벽 설정 사용자 정의

방화벽 설정을 수정하고 특정 네트워크 인터페이스 또는 특정 방화벽 영역과 연결하여 네트워크 보안을 강화할 수 있습니다. 영역에 대한 세분화된 규칙 및 제한을 정의하면 원하는 보안 수준에 따라 인바운드 및 아웃바운드 트래픽을 제어할 수 있습니다.

예를 들어 다음과 같은 이점을 얻을 수 있습니다.

- 민감한 데이터 보호

- 무단 액세스 방지

- 잠재적인 네트워크 위협 완화

사전 요구 사항

-

firewalld서비스가 실행 중입니다.

절차

사용 가능한 방화벽 영역을 나열합니다.

# firewall-cmd --get-zonesfirewall-cmd --get-zones명령은 시스템에서 사용할 수 있는 모든 영역을 표시하지만 특정 영역에 대한 세부 정보는 표시하지 않습니다. 모든 영역에 대한 자세한 정보를 보려면firewall-cmd --list-all-zones명령을 사용합니다.- 이 구성에 사용할 영역을 선택합니다.

선택한 영역에 대한 방화벽 설정을 수정합니다. 예를 들어

SSH서비스를 허용하고ftp서비스를 제거하려면 다음을 수행합니다.# firewall-cmd --add-service=ssh --zone=<your_chosen_zone> # firewall-cmd --remove-service=ftp --zone=<same_chosen_zone>방화벽 영역에 네트워크 인터페이스를 할당합니다.

사용 가능한 네트워크 인터페이스를 나열합니다.

# firewall-cmd --get-active-zones영역의 작업은 해당 구성과 일치하는 네트워크 인터페이스 또는 소스 주소 범위가 있는지에 따라 결정됩니다. 기본 영역은 분류되지 않은 트래픽에 대해 활성 상태이지만 트래픽이 규칙과 일치하지 않는 경우 항상 활성 상태인 것은 아닙니다.

선택한 영역에 네트워크 인터페이스를 할당합니다.

# firewall-cmd --zone=<your_chosen_zone> --change-interface=<interface_name> --permanent영역에 네트워크 인터페이스를 할당하는 것은 특정 인터페이스(물리적 또는 가상)의 모든 트래픽에 일관된 방화벽 설정을 적용하는 데 더 적합합니다.

firewall-cmd명령을--permanent옵션과 함께 사용하는 경우 종종 NetworkManager 연결 프로필을 업데이트하여 방화벽 구성을 영구적으로 변경해야 합니다.firewalld와 NetworkManager 간의 통합은 일관된 네트워크 및 방화벽 설정을 보장합니다.

검증

선택한 영역에 대한 업데이트된 설정을 표시합니다.

# firewall-cmd --zone=<your_chosen_zone> --list-all명령 출력은 할당된 서비스, 네트워크 인터페이스 및 네트워크 연결(소스)을 포함한 모든 영역 설정을 표시합니다.

7.7.2. 기본 영역 변경

시스템 관리자는 구성 파일의 네트워킹 인터페이스에 영역을 할당합니다. 인터페이스가 특정 영역에 할당되지 않은 경우 기본 영역에 할당됩니다. firewalld 서비스를 다시 시작할 때마다 firewalld 는 기본 영역에 대한 설정을 로드하여 활성화합니다. 다른 모든 영역에 대한 설정은 유지되며 사용할 준비가 되어 있습니다.

일반적으로 영역은 NetworkManager 연결 프로필의 connection.zone 설정에 따라 NetworkManager에 의해 인터페이스에 할당됩니다. 또한 재부팅 후 NetworkManager는 해당 영역의 "활성화" 할당을 관리합니다.

사전 요구 사항

-

firewalld서비스가 실행 중입니다.

절차

기본 영역을 설정하려면 다음을 수행합니다.

현재 기본 영역을 표시합니다.

# firewall-cmd --get-default-zone새 기본 영역을 설정합니다.

# firewall-cmd --set-default-zone <zone_name>참고이 절차에서는

--permanent옵션이 없어도 영구적인 설정입니다.

7.7.3. 영역에 네트워크 인터페이스 할당

사용 중인 인터페이스의 영역을 변경하여 다양한 영역에 대해 다양한 규칙 집합을 정의한 다음 설정을 빠르게 변경할 수 있습니다. 여러 인터페이스를 사용하면 각 인터페이스를 통해 들어오는 트래픽을 구분하도록 특정 영역을 설정할 수 있습니다.

절차

특정 인터페이스에 영역을 할당하려면 다음을 수행합니다.

활성 영역과 여기에 할당된 인터페이스를 나열합니다.

# firewall-cmd --get-active-zones인터페이스를 다른 영역에 할당합니다.

# firewall-cmd --zone=zone_name --change-interface=interface_name --permanent

7.7.4. 소스 추가

들어오는 트래픽을 특정 영역으로 라우팅하려면 소스를 해당 영역에 추가합니다. 소스는 IP 주소이거나 클래스 없는 도메인 간 라우팅(CIDR) 표기법의 IP 마스크일 수 있습니다.

중복되는 네트워크 범위를 사용하여 여러 영역을 추가하는 경우 영역 이름으로 영숫자로 정렬되며 첫 번째 영역만 고려됩니다.

현재 영역에 소스를 설정하려면 다음을 수행합니다.

# firewall-cmd --add-source=<source>특정 영역의 소스 IP 주소를 설정하려면 다음을 수행합니다.

# firewall-cmd --zone=zone-name --add-source=<source>

다음 절차에서는 신뢰할 수 있는 영역의 192.168.2.15 에서 들어오는 모든 트래픽을 허용합니다.

절차

사용 가능한 모든 영역을 나열합니다.

# firewall-cmd --get-zones영구 모드에서 소스 IP를 신뢰할 수 있는 영역에 추가합니다.

# firewall-cmd --zone=trusted --add-source=192.168.2.15새 설정을 영구적으로 설정합니다.

# firewall-cmd --runtime-to-permanent

7.7.5. 소스 제거

영역에서 소스를 제거하면 소스에서 시작된 트래픽은 더 이상 해당 소스에 지정된 규칙을 통해 전달되지 않습니다. 대신 트래픽이 시작된 인터페이스와 연결된 영역의 규칙 및 설정으로 대체되거나 기본 영역으로 이동합니다.

절차

필수 영역에 허용된 소스를 나열합니다.

# firewall-cmd --zone=zone-name --list-sources영역에서 소스를 영구적으로 제거합니다.

# firewall-cmd --zone=zone-name --remove-source=<source>새 설정을 영구적으로 설정합니다.

# firewall-cmd --runtime-to-permanent

7.7.6. nmcli를 사용하여 연결에 영역 할당

nmcli 유틸리티를 사용하여 NetworkManager 연결에 firewalld 영역을 추가할 수 있습니다.

절차

NetworkManager연결 프로필에 영역을 할당합니다.# nmcli connection modify profile connection.zone zone_name연결을 활성화합니다.

# nmcli connection up profile

7.7.7. ifcfg 파일에서 네트워크 연결에 수동으로 영역을 할당

NetworkManager 에서 연결을 관리하는 경우 해당 연결을 사용하는 영역을 알고 있어야 합니다. 모든 네트워크 연결 프로필의 경우 이동식 장치가 있는 컴퓨터의 위치에 따라 다양한 방화벽 설정의 유연성을 제공하는 영역을 지정할 수 있습니다. 따라서 회사 또는 집과 같은 다른 위치에 대해 영역 및 설정을 지정할 수 있습니다.

절차

연결 영역을 설정하려면

/etc/sysconfig/network-scripts/ifcfg-connection_name파일을 편집하고 이 연결에 영역을 할당하는 행을 추가합니다.ZONE=zone_name

7.7.8. 새 영역 생성

사용자 지정 영역을 사용하려면 새 영역을 생성하고 사전 정의된 영역과 마찬가지로 사용합니다. 새 영역에는 --permanent 옵션이 필요합니다. 그러지 않으면 명령이 작동하지 않습니다.

사전 요구 사항

-

firewalld서비스가 실행 중입니다.

프로세스

새 영역을 생성합니다.

# firewall-cmd --permanent --new-zone=zone-name새 영역을 사용할 수 있도록 설정합니다.

# firewall-cmd --reload명령은 이미 실행 중인 네트워크 서비스를 중단하지 않고 최근 방화벽 구성에 변경 사항을 적용합니다.

검증

새 영역이 영구 설정에 추가되었는지 확인합니다.

# firewall-cmd --get-zones --permanent

7.7.9. 웹 콘솔을 사용하여 영역 활성화

RHEL 웹 콘솔을 통해 특정 인터페이스 또는 IP 주소 범위에 사전 정의된 기존 방화벽 영역을 적용할 수 있습니다.

사전 요구 사항

- RHEL 8 웹 콘솔을 설치했습니다.

- cockpit 서비스를 활성화했습니다.

사용자 계정이 웹 콘솔에 로그인할 수 있습니다.

자세한 내용은 웹 콘솔 설치 및 활성화를 참조하십시오.

절차

RHEL 8 웹 콘솔에 로그인합니다.

자세한 내용은 웹 콘솔에 로그인 을 참조하십시오.

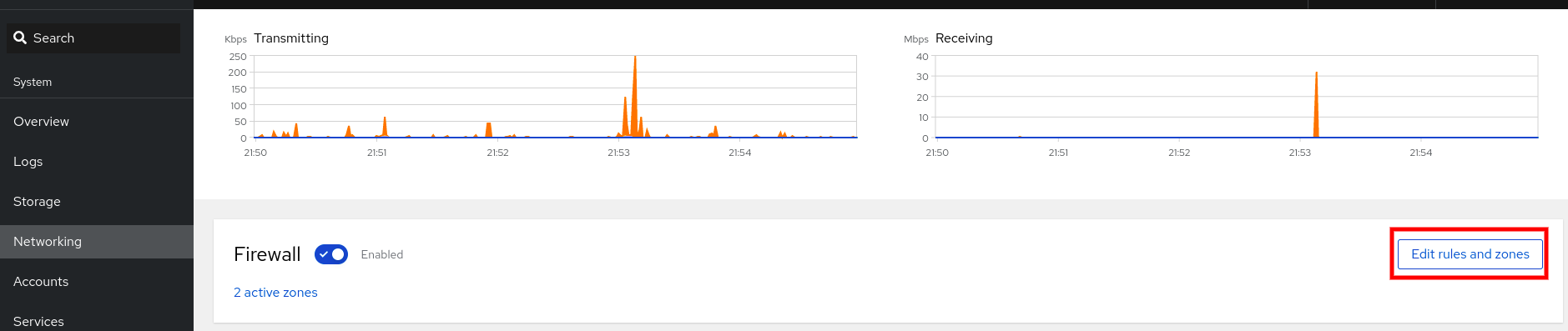

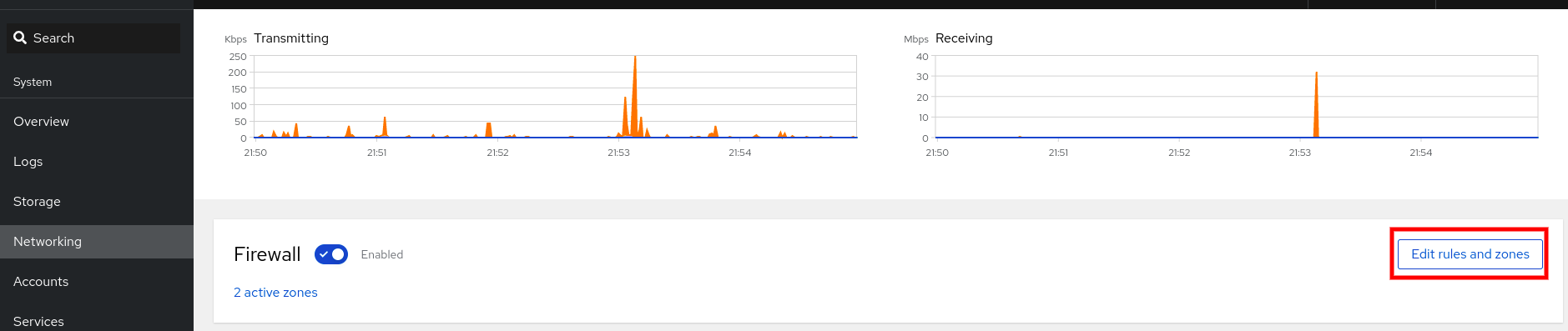

- 네트워킹 을 클릭합니다.

버튼을 클릭합니다.

버튼이 표시되지 않으면 관리자 권한으로 웹 콘솔에 로그인합니다.

- 방화벽 섹션에서 새 영역 추가 를 클릭합니다.

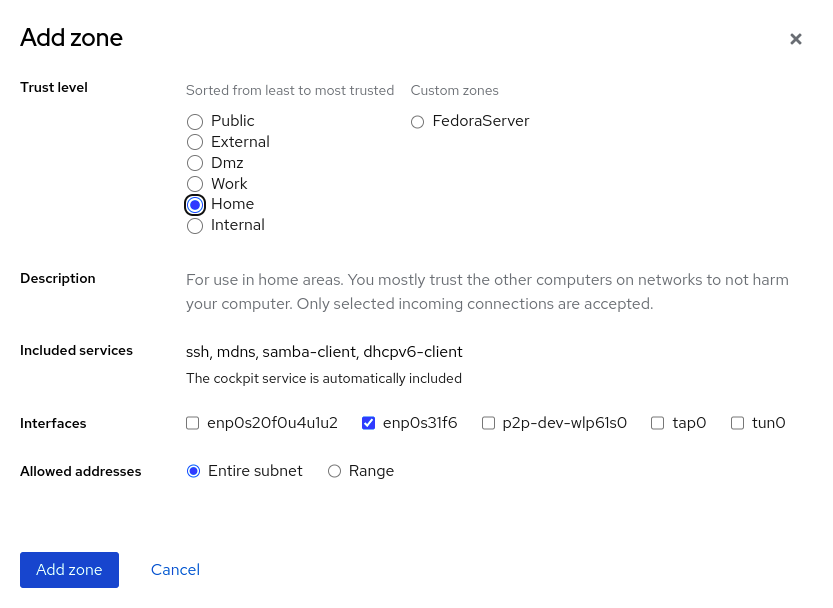

영역 추가 대화 상자의 신뢰 수준 옵션에서 영역을 선택합니다.

웹 콘솔은

firewalld서비스에 사전 정의된 모든 영역을 표시합니다.- 인터페이스 부분에서 선택한 영역이 적용되는 인터페이스 또는 인터페이스를 선택합니다.

허용된 주소 부분에서 영역이 적용되는지 여부를 선택할 수 있습니다.

- 전체 서브넷

또는 다음 형식의 IP 주소 범위:

- 192.168.1.0

- 192.168.1.0/24

- 192.168.1.0/24, 192.168.1.0

버튼을 클릭합니다.

검증

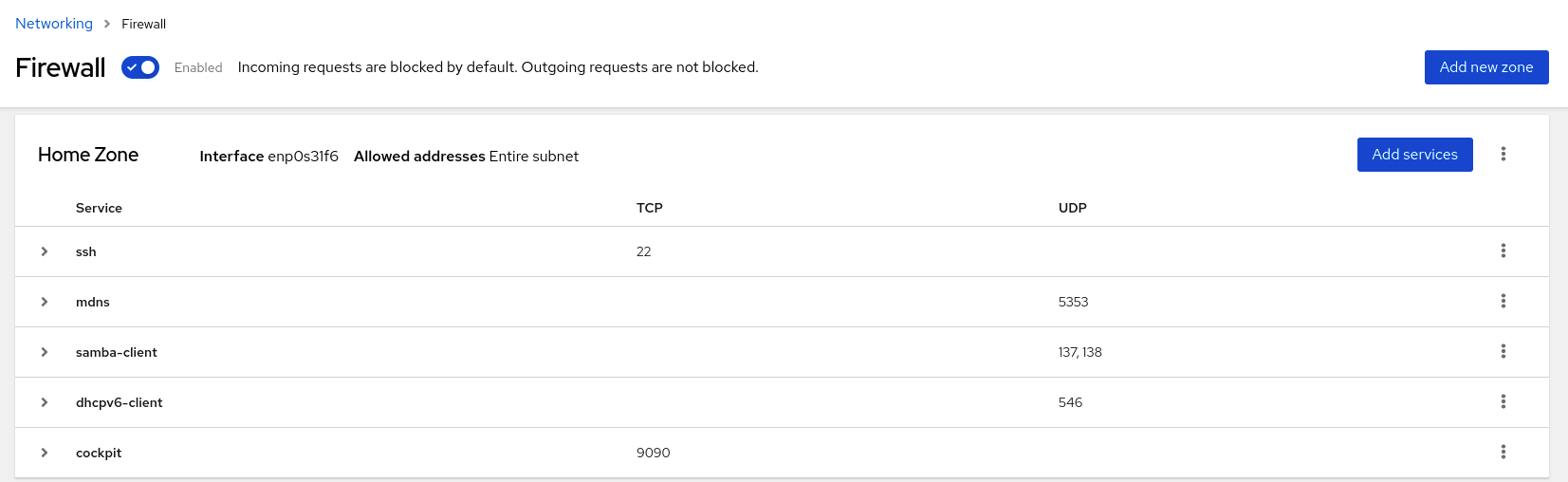

방화벽 섹션에서 구성을 확인합니다.

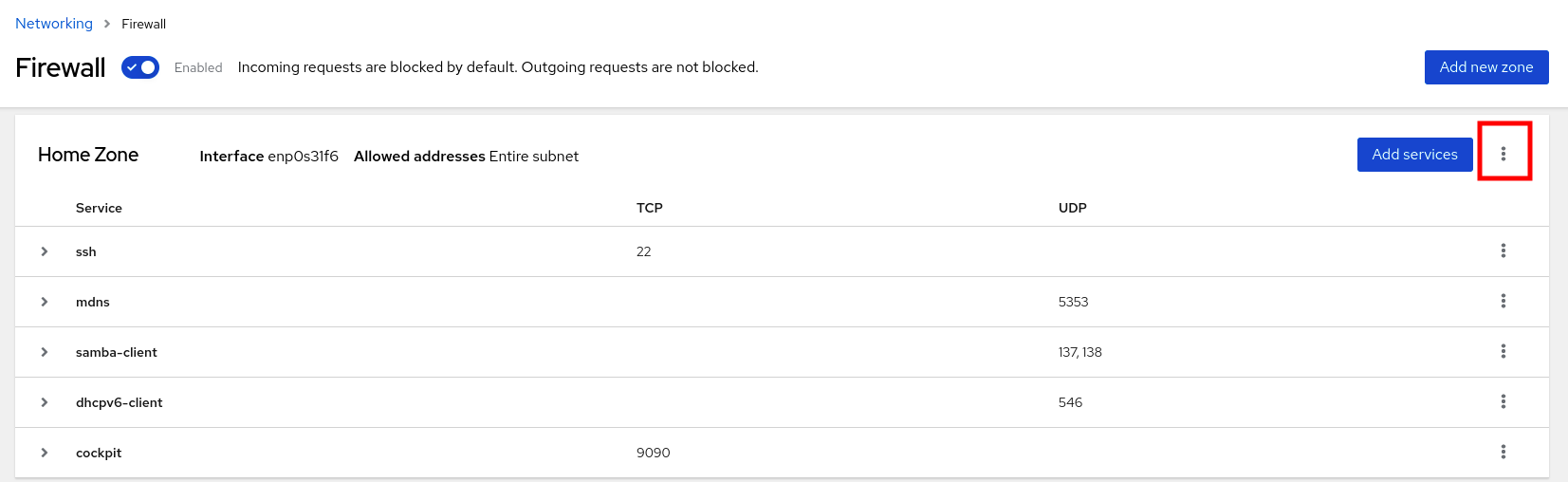

7.7.10. 웹 콘솔을 사용하여 영역 비활성화

웹 콘솔을 사용하여 방화벽 구성에서 방화벽 영역을 비활성화할 수 있습니다.

사전 요구 사항

- RHEL 8 웹 콘솔을 설치했습니다.

- cockpit 서비스를 활성화했습니다.

사용자 계정이 웹 콘솔에 로그인할 수 있습니다.

자세한 내용은 웹 콘솔 설치 및 활성화를 참조하십시오.

프로세스

RHEL 8 웹 콘솔에 로그인합니다.

자세한 내용은 웹 콘솔에 로그인 을 참조하십시오.

- 네트워킹 을 클릭합니다.

버튼을 클릭합니다.

버튼이 표시되지 않으면 관리자 권한으로 웹 콘솔에 로그인합니다.

제거하려는 영역에서 옵션 아이콘을 클릭합니다.

- 삭제를 클릭합니다.

이제 영역이 비활성화되어 인터페이스에 영역에 구성된 열린 서비스 및 포트가 포함되지 않습니다.

7.7.11. 영역 대상을 사용하여 들어오는 트래픽에 대한 기본 동작 설정

모든 영역에 대해 추가로 지정되지 않은 들어오는 트래픽을 처리하는 기본 동작을 설정할 수 있습니다. 이러한 동작은 영역의 대상을 설정하여 정의됩니다. 4가지 옵션이 있습니다.

-

ACCEPT: 특정 규칙에 의해 허용되지 않는 경우를 제외하고 들어오는 모든 패킷을 수락합니다. -

REJECT: 특정 규칙에서 허용되는 패킷을 제외한 모든 들어오는 패킷을 거부합니다.firewalld가 패킷을 거부하면 소스 시스템에 거부에 대한 정보가 표시됩니다. -

DROP: 특정 규칙에서 허용되는 경우를 제외한 들어오는 모든 패킷을 삭제합니다.firewalld가 패킷을 삭제하면 소스 시스템에 패킷 드롭에 대한 정보가 표시되지 않습니다. -

기본값:REJECT와 유사하지만 특정 시나리오에서 특별한 의미가 있습니다.

사전 요구 사항

-

firewalld서비스가 실행 중입니다.

프로세스

영역의 대상을 설정하려면 다음을 수행합니다.

특정 영역에 대한 정보를 나열하여 기본 대상을 확인합니다.

# firewall-cmd --zone=zone-name --list-all영역에 새 대상을 설정합니다.

# firewall-cmd --permanent --zone=zone-name --set-target=<default|ACCEPT|REJECT|DROP>

7.7.12. IP 세트를 사용하여 허용 목록에 대한 동적 업데이트 구성

예측할 수 없는 조건에서도 IP 세트의 특정 IP 주소 또는 범위를 유연하게 허용하도록 거의 실시간 업데이트를 수행할 수 있습니다. 이러한 업데이트는 보안 위협 탐지 또는 네트워크 동작 변경과 같은 다양한 이벤트에 의해 트리거될 수 있습니다. 일반적으로 이러한 솔루션은 자동화를 활용하여 수동 작업을 줄이고 상황에 신속하게 대응하여 보안을 개선합니다.

사전 요구 사항

-

firewalld서비스가 실행 중입니다.

프로세스

의미 있는 이름으로 IP 세트를 생성합니다.

# firewall-cmd --permanent --new-ipset=allowlist --type=hash:ipallowlist라는 새 IP 세트에는 방화벽에서 허용할 IP 주소가 포함되어 있습니다.IP 세트에 동적 업데이트를 추가합니다.

# firewall-cmd --permanent --ipset=allowlist --add-entry=198.51.100.10이 구성은 방화벽에서 네트워크 트래픽을 전달할 수 있는 새로 추가된 IP 주소로

허용 목록IP 세트를 업데이트합니다.이전에 생성한 IP 세트를 참조하는 방화벽 규칙을 생성합니다.

# firewall-cmd --permanent --zone=public --add-source=ipset:allowlist이 규칙이 없으면 IP 세트가 네트워크 트래픽에 영향을 미치지 않습니다. 기본 방화벽 정책이 우선합니다.

방화벽 구성을 다시 로드하여 변경 사항을 적용합니다.

# firewall-cmd --reload

검증

모든 IP 세트를 나열합니다.

# firewall-cmd --get-ipsets allowlist활성 규칙을 나열합니다.

# firewall-cmd --list-all public (active) target: default icmp-block-inversion: no interfaces: enp0s1 sources: ipset:allowlist services: cockpit dhcpv6-client ssh ports: protocols: ...명령줄 출력의

소스섹션에서는 특정 방화벽 영역에 대한 액세스 허용 또는 거부되는 트래픽(호스트, 인터페이스, IP 세트, 서브넷 등)에 대한 인사이트를 제공합니다. 이 경우허용 목록IP 세트에 포함된 IP 주소는공용영역의 방화벽을 통해 트래픽을 전달할 수 있습니다.IP 세트의 내용을 살펴봅니다.

# cat /etc/firewalld/ipsets/allowlist.xml <?xml version="1.0" encoding="utf-8"?> <ipset type="hash:ip"> <entry>198.51.100.10</entry> </ipset>

다음 단계

-

스크립트 또는 보안 유틸리티를 사용하여 위협 정보 피드를 가져오고 이에 따라

허용 목록을자동화된 방식으로 업데이트합니다.