安全强化

增强 Red Hat Enterprise Linux 10 系统的安全性

摘要

对红帽文档提供反馈

我们感谢您对我们文档的反馈。让我们了解如何改进它。

通过 Jira 提交反馈(需要帐户)

- 登录到 Jira 网站。

- 在顶部导航栏中点 Create

- 在 Summary 字段中输入描述性标题。

- 在 Description 字段中输入您对改进的建议。包括文档相关部分的链接。

- 点对话框底部的 Create。

第 1 章 将 RHEL 切换到 FIPS 模式

要启用联邦信息处理标准(FIPS) 140-3 强制的加密模块自我检查,您必须在 FIPS 模式下操作 Red Hat Enterprise Linux 10。将系统切换到 FIPS 模式的唯一方法是在安装过程中启用它。

Red Hat Enterprise Linux 10 不支持在安装后将系统切换到 FIPS 模式。特别是,设置 FIPS 系统范围的加密策略 不足以启用 FIPS 模式,并保证遵守 FIPS 140 标准。将 FIPS 策略用于 FIPS 模式启用过程的 fips-mode-setup 工具已被删除。

要关闭 FIPS 模式,您必须重新安装系统,并且在安装过程中不启用 FIPS 模式。

1.1. 联邦信息处理标准 140 和 FIPS 模式

联邦信息处理标准(FIPS)出版物 140 是国家标准与技术研究所开发的一系列计算机安全标准,以确保加密模块的质量。FIPS 140 标准确保加密工具正确实现其算法。运行时加密算法和完整性自我测试是确保系统使用满足标准要求的加密的一些机制。

1.1.1. FIPS 模式下的 RHEL

要确保 RHEL 系统只生成并使用所有带有 FIPS 批准的算法的加密密钥,您必须将 RHEL 切换到 FIPS 模式。

要启用 FIPS 模式,请在 FIPS 模式下开始安装。这可避免加密密钥材料重新生成和与转换已部署系统关联的结果系统的合规性的重新评估。另外,根据是否启用了 FIPS 模式来更改其算法选择的组件会选择正确的算法。例如,LUKS 磁盘加密在 FIPS 模式下安装时使用 PBKDF2 密钥派生功能(KDF),否则它会选择不符合 FIPS 的 Argon2 KDF。因此,在安装后切换到 FIPS 模式时,带有磁盘加密的非 FIPS 安装不符合或可能无法引导。

要操作遵守 FIPS 的系统,请在 FIPS 模式下创建所有加密密钥资料。另外,加密密钥材料不得离开 FIPS 环境,除非它被安全包装,且永远不会在非 FIPS 环境下打开包装。

1.1.2. FIPS 模式状态

FIPS 模式是否启用了是由内核命令行上的 fips=1 引导选项决定的。如果没有使用 update-crypto-policies --set FIPS 命令明确设置,系统范围的加密策略会自动遵循此设置。带有 /boot 单独分区的系统还需要 boot=UUID=<uuid-of-boot-disk> 内核命令行参数。在 FIPS 模式下启动时,安装程序会执行所需的更改。

FIPS 模式所需的限制的强制执行取决于 /proc/sys/crypto/fips_enabled 文件的内容。如果文件包含 1,RHEL 核心加密组件切换到模式,在此模式下,它们只使用 FIPS 批准的加密算法的实现。如果 /proc/sys/crypto/fips_enabled 包含 0 ,则加密组件不会启用其 FIPS 模式。

1.1.3. 加密策略中的 FIPS

FIPS 系统范围的加密策略有助于配置更高级别的限制。因此,支持加密灵活性的通信协议不会在选择时宣布系统拒绝的密码。例如,ChaCha20 算法不是 FIPS 批准的,FIPS 加密策略确保 TLS 服务器和客户端不宣布 TLS_ECDHE_ECDSA_WITH_CHACHA20_POLY1305_SHA256 TLS 密码套件,因为任何使用此类密码的尝试都会失败。

如果您在 FIPS 模式下操作 RHEL,并使用提供其自己的与 FIPS 模式相关的配置选项的应用程序,请忽略这些选项和相应的应用程序指导。系统在 FIPS 模式下运行,系统范围的加密策略只强制执行符合 FIPS 的加密。例如,如果系统在 FIPS 模式下运行,请忽略 Node.js 配置选项 --enable-fips。如果您在没有在 FIPS 模式下运行的系统上使用 --enable-fips 选项,则您没有满足 FIPS-140 合规性要求。

1.1.4. RHEL 10.0 OpenSSL FIPS 指标

因为 RHEL 在 OpenSSL 上游引入 OpenSSL FIPS 指标之前引入了它,且两种设计有所不同,所以指标可能会在将来的 RHEL 10 次版本中有所变化。在可能使用上游 API 后,RHEL 10.0 指标可能会返回一个错误消息 "unsupported" ,而不是结果。详情请查看 OpenSSL FIPS 指标 GitHub 文档。

RHEL 10 的加密模块尚未获得国家标准与技术研究院(NIST)加密模块验证计划(CMVP)的 FIPS 140-3 要求的认证。您可以在 产品合规性 红帽客户门户网站页面上的 FIPS - Federal Information Processing Standards 部分中看到加密模块的验证状态。

1.2. 安装启用了 FIPS 模式的系统

要启用联邦信息处理标准(FIPS) 140 强制的加密模块自检,请在系统安装过程中启用 FIPS 模式。

完成 FIPS 模式的设置后,如果不使系统处于不一致的状态,就不能关闭 FIPS 模式。如果您的场景需要这个变化,唯一的正确方法是完全重新安装系统。

流程

在系统安装开始时,当 Red Hat Enterprise Linux 引导窗口打开并显示可用的引导选项时,将

fips=1选项添加到内核命令行中。在 UEFI 系统上,按 e 键,将光标移至

linuxefi内核命令行的末尾,将fips=1添加到此行的末尾,例如:linuxefi /images/pxeboot/vmlinuz inst.stage2=hd:LABEL=RHEL-10-0-BaseOS-x86_64 rd.live.\ check quiet fips=1

linuxefi /images/pxeboot/vmlinuz inst.stage2=hd:LABEL=RHEL-10-0-BaseOS-x86_64 rd.live.\ check quiet fips=1Copy to Clipboard Copied! Toggle word wrap Toggle overflow 在 BIOS 系统上,按 Tab 键,将光标移至内核命令行的末尾,并将

fips=1添加到此行的末尾,例如:> vmlinuz initrd=initrd.img inst.stage2=hd:LABEL=RHEL-10-0-BaseOS-x86_64 rd.live.check quiet fips=1

> vmlinuz initrd=initrd.img inst.stage2=hd:LABEL=RHEL-10-0-BaseOS-x86_64 rd.live.check quiet fips=1Copy to Clipboard Copied! Toggle word wrap Toggle overflow

- 在软件选择阶段,请勿安装任何第三方软件。

- 安装后,系统会自动以 FIPS 模式启动。

验证

系统启动后,检查是否启用了 FIPS 模式:

cat /proc/sys/crypto/fips_enabled 1

$ cat /proc/sys/crypto/fips_enabled 1Copy to Clipboard Copied! Toggle word wrap Toggle overflow

1.3. 使用 RHEL 镜像构建器启用 FIPS 模式

您可以创建一个自定义镜像,并引导启用了 FIPS 的 RHEL 镜像。在制作镜像前,您必须更改蓝图中 fips 指令的值。

先决条件

-

您以 root 用户身份登录,或者以是

weldr组成员的用户身份登录。

流程

使用以下内容,创建一个 Tom's Obvious, Minimal Language (TOML)格式的纯文本文件:

Copy to Clipboard Copied! Toggle word wrap Toggle overflow 将蓝图导入到 RHEL 镜像构建器服务器中:

composer-cli blueprints push blueprint-name.toml

# composer-cli blueprints push blueprint-name.tomlCopy to Clipboard Copied! Toggle word wrap Toggle overflow 列出现有的蓝图,以检查创建的蓝图是否已成功导入且存在:

composer-cli blueprints show blueprint-name

# composer-cli blueprints show blueprint-nameCopy to Clipboard Copied! Toggle word wrap Toggle overflow 检查蓝图中列出的组件和版本是否有效:

composer-cli blueprints depsolve blueprint-name

# composer-cli blueprints depsolve blueprint-nameCopy to Clipboard Copied! Toggle word wrap Toggle overflow 构建自定义的 RHEL 镜像:

composer-cli compose start \ blueprint-name \ image-type \

# composer-cli compose start \ blueprint-name \ image-type \Copy to Clipboard Copied! Toggle word wrap Toggle overflow 查看镜像状态:

composer-cli compose status … UUID FINISHED date blueprint-name blueprint-version image-type …

# composer-cli compose status … $ UUID FINISHED date blueprint-name blueprint-version image-type …Copy to Clipboard Copied! Toggle word wrap Toggle overflow 下载镜像:

composer-cli compose image UUID

# composer-cli compose image UUIDCopy to Clipboard Copied! Toggle word wrap Toggle overflow RHEL 镜像构建器将镜像下载到当前目录路径。UUID 号和镜像大小会同时显示:

UUID-image-name.type: size MB

$ UUID-image-name.type: size MBCopy to Clipboard Copied! Toggle word wrap Toggle overflow

验证

- 使用您在蓝图中配置的用户名和密码登录到系统镜像。

检查是否启用了 FIPS 模式:

cat /proc/sys/crypto/fips_enabled 1

$ cat /proc/sys/crypto/fips_enabled 1Copy to Clipboard Copied! Toggle word wrap Toggle overflow

1.4. 为启用了 FIPS 的系统创建一个可引导磁盘镜像

您可以在执行 Anaconda 安装时创建一个磁盘镜像并启用 FIPS 模式。在引导磁盘镜像时,您必须添加 fips=1 内核参数。

先决条件

- 您已在主机机器上安装了 Podman。

-

您已在主机机器上安装了

virt-install。 -

您有运行

bootc-image-builder工具的 root 访问权限,并在--privileged模式下运行容器,以构建镜像。

流程

创建一个

01-fips.toml来配置 FIPS 启用,例如:# Enable FIPS kargs = ["fips=1"]

# Enable FIPS kargs = ["fips=1"]Copy to Clipboard Copied! Toggle word wrap Toggle overflow 使用以下说明创建一个 Containerfile,以启用

fips=1内核参数并调整加密策略:FROM registry.redhat.io/rhel10/rhel-bootc:latest # Enable fips=1 kernel argument: https://bootc-dev.github.io/bootc/building/kernel-arguments.html COPY 01-fips.toml /usr/lib/bootc/kargs.d/ # Install and enable the FIPS crypto policy RUN dnf install -y crypto-policies-scripts && update-crypto-policies --no-reload --set FIPS

FROM registry.redhat.io/rhel10/rhel-bootc:latest # Enable fips=1 kernel argument: https://bootc-dev.github.io/bootc/building/kernel-arguments.html COPY 01-fips.toml /usr/lib/bootc/kargs.d/ # Install and enable the FIPS crypto policy RUN dnf install -y crypto-policies-scripts && update-crypto-policies --no-reload --set FIPSCopy to Clipboard Copied! Toggle word wrap Toggle overflow 使用当前目录中的

Containerfile创建 bootc<image>兼容的基础磁盘镜像:Copy to Clipboard Copied! Toggle word wrap Toggle overflow 在系统安装过程中启用 FIPS 模式:

引导 RHEL Anaconda 安装程序时,在安装屏幕上,按 TAB 键并添加

fips=1内核参数。安装后,系统会自动以 FIPS 模式启动。

验证

登录到系统后,检查是否启用了 FIPS 模式:

cat /proc/sys/crypto/fips_enabled 1 $ update-crypto-policies --show FIPS

$ cat /proc/sys/crypto/fips_enabled 1 $ update-crypto-policies --show FIPSCopy to Clipboard Copied! Toggle word wrap Toggle overflow

1.5. 使用与 FIPS 140-3 不兼容的加密的 RHEL 应用程序列表

要传递所有相关加密认证,如 FIPS 140-3,请使用核心加密组件集中的库。除了 libgcrypt 外,这些库也遵循 RHEL 系统范围加密策略。

有关核心加密组件、如何选择它们、它们如何与操作系统进行集成、它们如何支持硬件安全模块和智能卡,以及加密认证如何应用于它们的信息,请查看 RHEL 核心加密组件 红帽知识库文章。

以下 RHEL 10 应用程序使用不符合 FIPS 140-3 的加密:

- Bacula

- 实施 CRAM-MD5 身份验证协议。

- Cyrus SASL

- 使用 SCRAM-SHA-1 身份验证方法。

- Dovecot

- 使用 SCRAM-SHA-1。

- Emacs

- 使用 SCRAM-SHA-1。

- FreeRADIUS

- 使用 MD5 和 SHA-1 进行身份验证协议。

- Ghostscript

- 自定义加密实现(MD5、RC4、SHA-2、AES)来加密和解密文档

- GnuPG

-

软件包使用未验证的

libgcrypt模块。 - GRUB2

-

支持需要 SHA-1 的传统固件协议,并包含

libgcrypt库。 - iPXE

- 实施 TLS 堆栈。

- Kerberos

- 保留对 SHA-1 的支持(与 Windows 互操作性)。

- Lasso

-

lasso_wsse_username_token_derive_key()KDF(key derivation function)使用 SHA-1。 - libgcrypt

- 模块已弃用。从 RHEL 10.0 开始,它不再被验证。

- MariaDB、MariaDB Connector

-

mysql_native_password身份验证插件使用 SHA-1。 - MySQL

-

mysql_native_password使用 SHA-1。 - OpenIPMI

- RAKP-HMAC-MD5 验证方法没有被 FIPS 批准使用,且不适用于 FIPS 模式。

- Ovmf(UEFI 固件)、Edk2、shim

- 完整加密堆栈(OpenSSL 库的一个嵌入式副本)。

- Perl

- 使用 HMAC、HMAC-SHA1、HMAC-MD5、SHA-1 和 SHA-224。

- Pidgin

- 实现 DES 和 RC4 密码。

- Poppler

- 如果原始 PDF 中存在签名、密码和基于不允许算法的加密(例如MD5、RC4和SHA-1),则可以保存带有它们的 PDF 。

- PostgreSQL

- 实现 Blowfish、DES 和 MD5。KDF 使用 SHA-1。

- QAT Engine

- 使用加密原语的硬件和软件实现的组合(RSA、EC、DH、AES 等)。

- Ruby

- 提供不安全的 MD5 和 SHA-1 库函数。

- Samba

- 保留对 RC4 和 DES 的支持(与 Windows 互操作性)。

- Sequoia

- 使用已弃用的 OpenSSL API,它无法在 FIPS 模式下工作。

- Syslinux

- 固件密码使用 SHA-1。

- SWTPM

- 在 OpenSSL 用法中明确禁用 FIPS 模式。

- Unbound

- DNS 规范要求 DNSSEC 解析器使用 DNSKEY 记录中的 SHA-1-based 算法进行验证。

- Valgrind

- AES、SHA 哈希。[1]

- zip

- 自定义加密实现(不安全 PKWARE 加密算法)使用密码加密和解密存档。

第 2 章 使用系统范围的加密策略

系统范围的加密策略组件配置核心加密子系统,该子系统涵盖 TLS、IPsec、SSH、DNSSEC 和 Kerberos 协议。作为管理员,您可以选择一个为您的系统提供的加密策略。

2.1. 系统范围的加密策略

设置系统范围的策略时,RHEL 中的应用程序会遵守它,并拒绝使用不符合该策略的算法和协议,除非您明确要求应用程序这样做。也就是说,在运行系统提供的配置时,策略适用于应用程序的默认行为,但在需要时您可以覆盖它。

RHEL 10 包含以下预定义的策略:

DEFAULT- 默认的系统范围加密策略级别为当前威胁模型提供了安全设置。它允许 TLS 1.2 和 1.3 协议,以及 IKEv2 和 SSH2 协议。如果 RSA 密钥和 Diffie-Hellman 参数至少是 2048 位,则可以接受它们。使用 RSA 密钥交换的 TLS 密码被拒绝。

LEGACY- 确保与 Red Hat Enterprise Linux 6 及更早版本的最大兼容性;由于攻击面增加而不太安全。CBC-mode 密码可以和 SSH 一起使用。它允许 TLS 1.2 和 1.3 协议,以及 IKEv2 和 SSH2 协议。如果 RSA 密钥和 Diffie-Hellman 参数至少是 2048 位,则可以接受它们。在 TLS 外部允许 SHA-1 签名。使用 RSA 密钥交换的密码被接受。

FUTURE更严格的前瞻性安全级别,旨在测试未来可能的策略。此策略不允许在 DNSSEC 中或作为 HMAC 使用 SHA-1。SHA2-224 和 SHA3-224 哈希被拒绝。禁用 128 位密码。CBC-mode 密码被禁用,除了 Kerberos 中。它允许 TLS 1.2 和 1.3 协议,以及 IKEv2 和 SSH2 协议。如果 RSA 密钥和 Diffie-Hellman 参数至少是 3072 位,则可以接受它们。如果您的系统在公共互联网上进行通信,您可能会遇到互操作性问题。

重要因为客户门户网站 API 中的证书使用的加密密钥不满足

FUTURE系统范围的加密策略的要求,所以redhat-support-tool程序目前无法使用这个策略级别。要临时解决这个问题,在连接到客户门户网站 API 时使用

DEFAULT加密策略。FIPS符合 FIPS 140 要求。FIPS 模式下的 Red Hat Enterprise Linux 系统使用此策略。

注意设置 FIPS 加密策略后,您的系统不符合

FIPS。使 RHEL 系统符合 FIPS 140 标准的唯一正确方法是在 FIPS 模式下安装它。RHEL 还提供

FIPS:OSPP系统范围的子策略,其中包含对通用标准(CC)认证所需的加密算法的进一步限制。设置此子策略后,系统的互操作性会降低。例如,您不能使用比 3072 位少的 RSA 和 DH 密钥、其他 SSH 算法和几个 TLS 组。设置FIPS:OSPP也会阻止连接到 Red Hat Content Delivery Network (CDN)结构。另外,您无法将活动目录(AD)集成到使用FIPS:OSPP的 IdM 部署中,使用FIPS:OSPP和 AD 域的 RHEL 主机之间的通信可能无法工作,或者某些 AD 帐户可能无法进行身份验证。注意

红帽不断调整所有策略级别,以便所有库都提供安全默认值,但使用 LEGACY 策略时除外。虽然 LEGACY 配置文件不提供安全默认值,但它不包括任何易被利用的算法。因此,在 Red Hat Enterprise Linux 生命周期内,任何所提供的策略中启用的算法或可接受的密钥大小可能会发生变化。

此变更反映了新的安全标准和新的安全研究。如果您必须确保在 Red Hat Enterprise Linux 的整个生命周期内与特定系统的互操作性,对于与该系统交互的组件,您应该选择不使用系统范围的加密策略,或使用自定义加密策略重新启用特定的算法。

只有在应用程序支持时,策略级别中描述为允许的具体算法和密码才可用:

LEGACY | DEFAULT | FIPS | FUTURE | |

|---|---|---|---|---|

| IKEv1 | 否 | 否 | 否 | 否 |

| 3DES | 否 | 否 | 否 | 否 |

| RC4 | 否 | 否 | 否 | 否 |

| DH | 最少 2048 位 | 最少 2048 位 | 最少 2048 位 | 最少 3072 位 |

| RSA | 最少 2048 位 | 最少 2048 位 | 最少 2048 位 | 最少 3072 位 |

| DSA | 否 | 否 | 否 | 否 |

| TLS v1.1 和更早版本 | 否 | 否 | 否 | 否 |

| TLS v1.2 及更新版本 | 是 | 是 | 是 | 是 |

| 数字签名和证书中的 SHA-1 | 是[a] | 否 | 否 | 否 |

| CBC 模式密码 | 是 | 否[b] | 否[c] | 否[d] |

| 密钥小于 256 位的对称密码 | 是 | 是 | 是 | 否 |

[a]

SHA-1 签名在 TLS 上下文中被禁用

[b]

SSH 禁用 CBC 密码

[c]

除了 Kerberos 外,所有协议都禁用了 CBC 密码

[d]

除了 Kerberos 外,所有协议都禁用了 CBC 密码

| ||||

您可以在你系统上的 crypto-policies (7) 手册页中找到有关加密策略和涵盖应用程序的更多详情。

2.2. 更改系统范围的加密策略

您可以使用 update-crypto-policies 工具更改系统上的系统范围加密策略,并重启系统。您系统上的 update-crypto-policies (8) 手册页提供了所有选项、相应文件和每个应用程序详情的参考。

先决条件

- 您在系统上具有 root 权限。

流程

可选:显示当前的加密策略:

update-crypto-policies --show DEFAULT

$ update-crypto-policies --show DEFAULTCopy to Clipboard Copied! Toggle word wrap Toggle overflow 设置新的加密策略:

update-crypto-policies --set <POLICY> <POLICY>

# update-crypto-policies --set <POLICY> <POLICY>Copy to Clipboard Copied! Toggle word wrap Toggle overflow 将

<POLICY>替换为您要设置的策略或子策略,例如FUTURE、LEGACY或FIPS:OSPP。重启系统:

reboot

# rebootCopy to Clipboard Copied! Toggle word wrap Toggle overflow

验证

显示当前加密策略:

update-crypto-policies --show <POLICY>

$ update-crypto-policies --show <POLICY>Copy to Clipboard Copied! Toggle word wrap Toggle overflow

2.3. 将系统范围的加密策略切换到与早期版本兼容的模式

Red Hat Enterprise Linux 10 中的默认系统范围加密策略不允许使用旧的、不安全协议进行通信。对于需要与 Red Hat Enterprise Linux 6 或更早版本兼容的环境,可以使用不太安全的 LEGACY 策略。

切换到 LEGACY 策略会导致系统和应用程序的安全性较低。

先决条件

-

以

#命令提示符开头的命令需要sudo提供的管理特权或 root 用户访问权限。有关如何配置sudo访问权限的详情,请参考 使非特权用户能够运行某些命令。

流程

要将系统范围的加密策略切换到

LEGACY,请输入:update-crypto-policies --set LEGACY Setting system policy to LEGACY

# update-crypto-policies --set LEGACY Setting system policy to LEGACYCopy to Clipboard Copied! Toggle word wrap Toggle overflow 有关可用的加密策略的列表,请查看您系统上的

update-crypto-policies (8)手册页。要使您的加密设置对已经运行的服务和应用程序有效,请重启系统:

reboot

$ rebootCopy to Clipboard Copied! Toggle word wrap Toggle overflow

验证

重启后,验证当前策略是否设置为

LEGACY:update-crypto-policies --show LEGACY

$ update-crypto-policies --show LEGACYCopy to Clipboard Copied! Toggle word wrap Toggle overflow

后续步骤

-

有关定义自定义加密策略的信息,请参阅您系统上

update-crypto-policies (8)手册页中的自定义策略部分,以及crypto-policies (7)手册页中的加密策略定义格式部分。

2.4. 在 web 控制台中设置系统范围的加密策略

您可以在 RHEL web 控制台界面中直接设置系统范围的加密策略和子策略之一。除了三个预定义的系统范围的加密策略外,您还可以通过图形界面应用 LEGACY 策略和 AD-SUPPORT 子策略的以下组合。LEGACY:AD-SUPPORT 策略是 LEGACY 策略,其具有较低的安全设置,提高了活动目录服务的互操作性。

先决条件

您已安装了 RHEL 10 web 控制台。

具体步骤请参阅安装并启用 Web 控制台。

-

以

#命令提示符开头的命令需要sudo提供的管理特权或 root 用户访问权限。有关如何配置sudo访问权限的详情,请参考 使非特权用户能够运行某些命令。

流程

- 登录到 RHEL 10 web 控制台。

在 Overview 页面的 Configuration 卡中,点 Crypto 策略旁的当前策略值。

- 在 Change crypto policy 对话框窗口中,点您要在系统上开始使用的策略。

- 点按钮。

验证

重启后,重新登录到 web 控制台,并检查 Crypto policy 值是否与您选择的策略值对应。

或者,您可以输入

update-crypto-policies --show命令来在终端中显示当前系统范围的加密策略。

2.5. 将应用程序从下列系统范围的加密策略中排除

您可以通过在应用程序中直接配置支持的密码套件和协议来自定义应用程序使用的加密设置。

您还可以从 /etc/crypto-policies/back-ends 目录中删除与应用程序相关的符号链接,并使用您自定义的加密设置来替换它。此配置可防止对使用排除后端的应用程序使用系统范围的加密策略。此外,红帽不支持此修改。

2.5.1. 选择不使用系统范围的加密策略的示例

- curl

要指定

curl工具使用的密码,请使用--ciphers选项,并提供以冒号分隔的密码列表作为值。例如:curl <https://example.com> --ciphers '@SECLEVEL=0:DES-CBC3-SHA:RSA-DES-CBC3-SHA'

$ curl <https://example.com> --ciphers '@SECLEVEL=0:DES-CBC3-SHA:RSA-DES-CBC3-SHA'Copy to Clipboard Copied! Toggle word wrap Toggle overflow 如需更多信息,请参阅

curl(1)手册页。- Libreswan

- 如需更多信息,请参阅 保护网络 文档中的 在 Libreswan 中启用旧的密码和算法 部分。

- Mozilla Firefox

-

虽然您无法在 Mozilla Firefox Web 浏览器中选择不使用系统范围的加密策略,但您可以在 Firefox 的配置编辑器中进一步限制支持的密码和 TLS 版本。在地址栏中输入

about:config,并根据需要修改security.tls.version.min选项的值。将security.tls.version.min设置为1,允许将 TLS 1.0 作为最低要求,security.tls.version.min 2启用 TLS 1.1,如此等等。 - OpenSSH 服务器

要为您的 OpenSSH 服务器选择不使用系统范围的加密策略,请在位于

/etc/ssh/sshd_config.d/目录中的置入配置文件中指定加密策略。使用小于 50 的两位数前缀,以使其在字典顺序上位于50-redhat.conf文件和.conf后缀之前,如49-crypto-policy-override.conf。详情请查看

sshd_config(5)手册页。- OpenSSH 客户端

要为您的 OpenSSH 客户端选择不使用系统范围的加密策略,请执行以下任务之一:

-

对于给定的用户,使用

~/.ssh/config文件中特定于用户的配置覆盖全局ssh_config。 -

对于整个系统,在

/etc/ssh/ssh_config.d/目录中的置入配置文件中指定加密策略,具有小于 50 的两位数前缀,以便按字典顺序排列在50-redhat.conf文件之前,并具有.conf后缀,例如49-crypto-policy-override.conf。

详情请查看

ssh_config(5)手册页。-

对于给定的用户,使用

- wget

要自定义

wget网络下载器使用的加密设置,请使用--secure-protocol和--ciphers选项。例如:wget --secure-protocol=TLSv1_1 --ciphers="SECURE128" <https://example.com>

$ wget --secure-protocol=TLSv1_1 --ciphers="SECURE128" <https://example.com>Copy to Clipboard Copied! Toggle word wrap Toggle overflow 如需更多信息,请参阅

wget(1)手册页中的 HTTPS(SSL/TLS)选项部分。

2.6. 使用子策略自定义系统范围的加密策略

您可以调整系统上启用的加密算法或协议集合。您可以在现有系统范围的加密策略之上应用自定义子策略,或者从头开始定义此类策略。

范围策略的概念允许为不同的后端启用不同的算法集合。您可以将每个配置指令限制到特定的协议、库或服务。

另外,您可以在指令中使用通配符字符,例如,使用星号来指定多个值。有关完整的语法参考,请参阅您系统上 update-crypto-policies (8) 手册页中的 自定义策略 部分和 crypto-policies (7) 手册页中的 加密策略定义格式 部分。

-

/etc/crypto-policies/state/CURRENT.pol文件列出了通配符扩展后当前应用了系统范围加密策略中的所有设置。 -

要使您的加密策略更严格,请考虑使用

/usr/share/crypto-policies/policies/FUTURE.pol文件中列出的值。 -

您可以在

/usr/share/crypto-policies/policies/modules/目录中找到示例子策略。

流程

签出到

/etc/crypto-policies/policies/modules/目录:cd /etc/crypto-policies/policies/modules/

# cd /etc/crypto-policies/policies/modules/Copy to Clipboard Copied! Toggle word wrap Toggle overflow 为您的调整创建子策略,例如:

touch <MYCRYPTO-1>.pmod touch <SCOPES-AND-WILDCARDS>.pmod

# touch <MYCRYPTO-1>.pmod # touch <SCOPES-AND-WILDCARDS>.pmodCopy to Clipboard Copied! Toggle word wrap Toggle overflow 重要在策略模块的文件名中使用大写字母。

在您选择的文本编辑器中打开策略模块并插入修改系统范围加密策略的选项,例如:

vi <MYCRYPTO-1>.pmod

# vi <MYCRYPTO-1>.pmodCopy to Clipboard Copied! Toggle word wrap Toggle overflow min_rsa_size = 3072 hash = SHA2-384 SHA2-512 SHA3-384 SHA3-512

min_rsa_size = 3072 hash = SHA2-384 SHA2-512 SHA3-384 SHA3-512Copy to Clipboard Copied! Toggle word wrap Toggle overflow vi <SCOPES-AND-WILDCARDS>.pmod

# vi <SCOPES-AND-WILDCARDS>.pmodCopy to Clipboard Copied! Toggle word wrap Toggle overflow Copy to Clipboard Copied! Toggle word wrap Toggle overflow - 将更改保存到模块文件中。

将您的策略调整应用到

DEFAULT系统范围加密策略级别:update-crypto-policies --set DEFAULT:<MYCRYPTO-1>:<SCOPES-AND-WILDCARDS>

# update-crypto-policies --set DEFAULT:<MYCRYPTO-1>:<SCOPES-AND-WILDCARDS>Copy to Clipboard Copied! Toggle word wrap Toggle overflow 要使您的加密设置对已经运行的服务和应用程序有效,请重启系统:

reboot

# rebootCopy to Clipboard Copied! Toggle word wrap Toggle overflow

验证

检查

/etc/crypto-policies/state/CURRENT.pol文件是否包含您的更改,例如:cat /etc/crypto-policies/state/CURRENT.pol | grep rsa_size min_rsa_size = 3072

$ cat /etc/crypto-policies/state/CURRENT.pol | grep rsa_size min_rsa_size = 3072Copy to Clipboard Copied! Toggle word wrap Toggle overflow

2.7. 创建并设置自定义系统范围的加密策略

对于特定场景,您可以通过创建并使用完整的策略文件来自定义系统范围的加密策略。

步骤

为自定义创建一个策略文件:

cd /etc/crypto-policies/policies/ touch <MYPOLICY>.pol

# cd /etc/crypto-policies/policies/ # touch <MYPOLICY>.polCopy to Clipboard Copied! Toggle word wrap Toggle overflow 或者,从复制四个预定义策略级别中的一个开始:

cp /usr/share/crypto-policies/policies/DEFAULT.pol /etc/crypto-policies/policies/<MYPOLICY>.pol

# cp /usr/share/crypto-policies/policies/DEFAULT.pol /etc/crypto-policies/policies/<MYPOLICY>.polCopy to Clipboard Copied! Toggle word wrap Toggle overflow 在您选择的文本编辑器中编辑带有自定义加密策略的文件以满足您的要求,例如:

vi /etc/crypto-policies/policies/<MYPOLICY>.pol

# vi /etc/crypto-policies/policies/<MYPOLICY>.polCopy to Clipboard Copied! Toggle word wrap Toggle overflow 有关完整的语法参考,请参阅您系统上

update-crypto-policies (8)手册页中的自定义策略部分和crypto-policies (7)手册页中的加密策略定义格式部分。将系统范围的加密策略切换到自定义级别:

update-crypto-policies --set <MYPOLICY>

# update-crypto-policies --set <MYPOLICY>Copy to Clipboard Copied! Toggle word wrap Toggle overflow 要使您的加密设置对已经运行的服务和应用程序有效,请重启系统:

reboot

# rebootCopy to Clipboard Copied! Toggle word wrap Toggle overflow

2.8. 在系统范围内启用 post-quantum 算法

您可以通过应用 TEST-PQ 子策略来在系统范围内启用 post-quantum 加密(PQC)。根据 FIPS 203 草案,使用 Module-Lattice Based Key-Encapsulation Mechanism (ML-KEM)标准的 post-quantum 密钥交换算法对于 OpenSSL、GnuTLS 和 NSS 中的 TLS 连接和 OpenSSH 中的 SSH 连接可用。

Red Hat Enterprise Linux 10 中的所有 PQC 算法都作为技术预览提供。当后量子密码学退出技术预览状态时,软件包和系统范围加密策略名称可能会改变。

有关红帽技术预览功能支持范围的更多信息,请参阅技术预览功能支持范围。

先决条件

-

crypto-policies-scripts软件包已安装在系统上。

-

以

#命令提示符开头的命令需要sudo提供的管理特权或 root 用户访问权限。有关如何配置sudo访问权限的详情,请参考 使非特权用户能够运行某些命令。

流程

安装

crypto-policies-pq-preview软件包:dnf install -y crypto-policies-pq-preview

# dnf install -y crypto-policies-pq-previewCopy to Clipboard Copied! Toggle word wrap Toggle overflow 在当前系统范围的加密策略之上启用

TEST-PQ加密子策略,例如:update-crypto-policies --show DEFAULT update-crypto-policies --set DEFAULT:TEST-PQ

# update-crypto-policies --show DEFAULT # update-crypto-policies --set DEFAULT:TEST-PQCopy to Clipboard Copied! Toggle word wrap Toggle overflow 要使您的加密设置对已经运行的服务和应用程序有效,请重启系统:

reboot

# rebootCopy to Clipboard Copied! Toggle word wrap Toggle overflow

验证

检查

/etc/crypto-policies/state/CURRENT.pol文件是否包含 PQC,例如:cat /etc/crypto-policies/state/CURRENT.pol | grep MLKEM512 group = MLKEM512 P256-MLKEM512 X25519-MLKEM512 MLKEM768 P384-MLKEM768 X448-MLKEM768 MLKEM768-X25519 X25519-MLKEM768 P256-MLKEM768 MLKEM1024 P521-MLKEM1024 P384-MLKEM1024 X25519 SECP256R1 X448 SECP521R1 SECP384R1 FFDHE-2048 FFDHE-3072 FFDHE-4096 FFDHE-6144 FFDHE-8192

$ cat /etc/crypto-policies/state/CURRENT.pol | grep MLKEM512 group = MLKEM512 P256-MLKEM512 X25519-MLKEM512 MLKEM768 P384-MLKEM768 X448-MLKEM768 MLKEM768-X25519 X25519-MLKEM768 P256-MLKEM768 MLKEM1024 P521-MLKEM1024 P384-MLKEM1024 X25519 SECP256R1 X448 SECP521R1 SECP384R1 FFDHE-2048 FFDHE-3072 FFDHE-4096 FFDHE-6144 FFDHE-8192Copy to Clipboard Copied! Toggle word wrap Toggle overflow

2.9. 使用 crypto_policies RHEL 系统角色增强 FUTURE 加密策略的安全性

您可以使用 crypto_policies RHEL 系统角色在受管节点上配置 FUTURE 策略。例如,此策略帮助实现:

- 针对新出现的威胁的未来防护

- 预测计算能力的提升。

- 增强的安全性

- 更强大的加密标准需要更长的密钥长度和更安全的算法。

- 遵守高安全标准

- 例如,在医疗保健、电信和金融行业中,数据敏感度很高,并且强大的加密可用性至关重要。

通常,FUTURE 适合处理高度敏感数据的环境,为将来的法规做准备,或采用长期的安全策略。

传统系统和软件不必支持 FUTURE 策略实施的更现代化且更严格的算法和协议。例如,旧的系统可能不支持 TLS 1.3 或更大的密钥大小。这可能导致兼容性问题。

另外,使用强大的算法通常会增加计算工作负载,这可能会对您的系统性能造成负面影响。

先决条件

- 您已准备好控制节点和受管节点。

- 您以可在受管主机上运行 playbook 的用户身份登录到控制节点。

-

您用于连接到受管节点的帐户对它们具有

sudo权限。

流程

创建一个包含以下内容的 playbook 文件,如

~/playbook.yml:Copy to Clipboard Copied! Toggle word wrap Toggle overflow 示例 playbook 中指定的设置包括如下:

crypto_policies_policy: FUTURE-

在受管节点上配置所需的加密策略(

FUTURE)。它可以是基本策略,也可以是带有一些子策略的基本策略。指定的基本策略和子策略必须在受管节点上可用。默认值为null,这意味着配置没有更改,并且crypto_policiesRHEL 系统角色仅收集 Ansible 事实。 crypto_policies_reboot_ok: true-

加密策略更改后导致系统重启,以确保所有服务和应用程序都将读取新的配置文件。默认值为

false。

有关角色变量和加密配置选项的详情,请查看控制节点上的

/usr/share/ansible/roles/rhel-system-roles.crypto_policies/README.md文件以及update-crypto-policies (8)和crypto-policies (7)手册页。验证 playbook 语法:

ansible-playbook --syntax-check ~/playbook.yml

$ ansible-playbook --syntax-check ~/playbook.ymlCopy to Clipboard Copied! Toggle word wrap Toggle overflow 请注意,这个命令只验证语法,不能防止错误的、但有效的配置。

运行 playbook:

ansible-playbook ~/playbook.yml

$ ansible-playbook ~/playbook.ymlCopy to Clipboard Copied! Toggle word wrap Toggle overflow

验证

在控制节点上,创建另一个 playbook,例如

verify_playbook.yml:Copy to Clipboard Copied! Toggle word wrap Toggle overflow 示例 playbook 中指定的设置包括如下:

crypto_policies_active-

导出的 Ansible 事实包含当前活动的

crypto_policies_policy变量可接受的格式的策略名称。

验证 playbook 语法:

ansible-playbook --syntax-check ~/verify_playbook.yml

$ ansible-playbook --syntax-check ~/verify_playbook.ymlCopy to Clipboard Copied! Toggle word wrap Toggle overflow 运行 playbook:

ansible-playbook ~/verify_playbook.yml TASK [debug] ************************** ok: [host] => { "crypto_policies_active": "FUTURE" }$ ansible-playbook ~/verify_playbook.yml TASK [debug] ************************** ok: [host] => { "crypto_policies_active": "FUTURE" }Copy to Clipboard Copied! Toggle word wrap Toggle overflow crypto_policies_active变量显示受管节点上活动的策略。

第 3 章 通过 PKCS#11 将应用程序配置为使用加密硬件

分离有关专用加密设备的 secret 信息部分,如用于最终用户身份验证的智能卡和加密令牌,以及用于服务器应用程序的硬件安全模块(HSM),提供了额外的安全层。在 Red Hat Enterprise Linux 中,通过 PKCS #11 API 支持加密硬件在不同的应用程序中是一致的,而加密硬件上 secret 的隔离不是一项复杂的任务。

3.1. 通过 PKCS #11 的加密硬件支持

公钥加密标准(PKCS)#11为保存加密信息并执行加密功能的加密设备定义一个应用程序编程接口(API)。

PKCS #11 引入了 加密令牌,它是一个以统一的方式向应用程序呈现每个硬件或软件设备的对象。因此,应用程序会查看智能卡等设备,这些设备通常由个人使用,硬件安全模块通常被计算机使用,作为 PKCS #11 加密令牌。

PKCS #11 令牌可以存储各种对象类型,包括证书、数据对象以及公有、私有或机密密钥。这些对象可通过 PKCS #11 统一资源标识符(URI)方案来唯一识别。

PKCS #11 URI 是一种标准方法,其根据对象属性来识别 PKCS #11 模块中的特定对象。这可让您以 URI 格式,使用同样的配置字符串来配置所有的库和应用程序。

RHEL 默认为智能卡提供 OpenSC PKCS #11 驱动程序。但是,硬件令牌和 HSM 可以有自己的 PKCS #11 模块,这些模块在系统中没有对应项。您可以使用 p11-kit 工具注册这样的 PKCS #11 模块,它作为系统中注册的智能卡驱动程序的包装器。

要使您自己的 PKCS #11 模块在系统上正常工作,请在 /etc/pkcs11/modules/ 目录中添加一个新的文本文件

您可以通过在 /etc/pkcs11/modules/ 目录中创建一个新的文本文件,来将自己的 PKCS #11 模块添加到系统。例如,p11-kit 中的 OpenSC 配置文件如下所示:

cat /usr/share/p11-kit/modules/opensc.module module: opensc-pkcs11.so

$ cat /usr/share/p11-kit/modules/opensc.module

module: opensc-pkcs11.so3.2. 通过保存在智能卡上的 SSH 密钥进行身份验证

您可以在智能卡上创建并存储 ECDSA 和 RSA 密钥,并通过 OpenSSH 客户端上的智能卡进行身份验证。智能卡验证替换了默认密码验证。

先决条件

-

在客户端中安装了

opensc软件包,pcscd服务正在运行。

流程

列出所有由 OpenSC PKCS #11 模块提供的密钥,包括其 PKCS #11 URIs,并将输出保存到

key.pub文件:ssh-keygen -D pkcs11: > keys.pub

$ ssh-keygen -D pkcs11: > keys.pubCopy to Clipboard Copied! Toggle word wrap Toggle overflow 将公钥传送到远程服务器。使用

ssh-copy-id命令和上一步中创建的keys.pub文件:ssh-copy-id -f -i keys.pub <username@ssh-server-example.com>

$ ssh-copy-id -f -i keys.pub <username@ssh-server-example.com>Copy to Clipboard Copied! Toggle word wrap Toggle overflow 使用 ECDSA 密钥连接到

<ssh-server-example.com>。您可以只使用 URI 的子集,它唯一引用您的密钥,例如:ssh -i "pkcs11:id=%01?module-path=/usr/lib64/pkcs11/opensc-pkcs11.so" <ssh-server-example.com> Enter PIN for 'SSH key': [ssh-server-example.com] $

$ ssh -i "pkcs11:id=%01?module-path=/usr/lib64/pkcs11/opensc-pkcs11.so" <ssh-server-example.com> Enter PIN for 'SSH key': [ssh-server-example.com] $Copy to Clipboard Copied! Toggle word wrap Toggle overflow 因为 OpenSSH 使用

p11-kit-proxy包装器,且 OpenSC PKCS #11 模块已注册到p11-kit工具,因此您可以简化上一个命令:ssh -i "pkcs11:id=%01" <ssh-server-example.com> Enter PIN for 'SSH key': [ssh-server-example.com] $

$ ssh -i "pkcs11:id=%01" <ssh-server-example.com> Enter PIN for 'SSH key': [ssh-server-example.com] $Copy to Clipboard Copied! Toggle word wrap Toggle overflow 如果您跳过 PKCS #11 URI 的

id=部分,则 OpenSSH 会加载代理模块中可用的所有密钥。这可减少输入所需的数量:ssh -i pkcs11: <ssh-server-example.com> Enter PIN for 'SSH key': [ssh-server-example.com] $

$ ssh -i pkcs11: <ssh-server-example.com> Enter PIN for 'SSH key': [ssh-server-example.com] $Copy to Clipboard Copied! Toggle word wrap Toggle overflow 可选:您可以在

~/.ssh/config文件中使用同样的 URI 字符串来使配置持久:cat ~/.ssh/config IdentityFile "pkcs11:id=%01?module-path=/usr/lib64/pkcs11/opensc-pkcs11.so" $ ssh <ssh-server-example.com> Enter PIN for 'SSH key': [ssh-server-example.com] $

$ cat ~/.ssh/config IdentityFile "pkcs11:id=%01?module-path=/usr/lib64/pkcs11/opensc-pkcs11.so" $ ssh <ssh-server-example.com> Enter PIN for 'SSH key': [ssh-server-example.com] $Copy to Clipboard Copied! Toggle word wrap Toggle overflow ssh客户端工具现在自动使用此 URI 和智能卡中的密钥。

3.3. 配置应用程序以使用智能卡上的证书进行身份验证

在应用程序中使用智能卡进行身份验证可能会提高安全性,并简化自动化。您可以使用以下方法将公钥加密标准(PKCS) #11 URIs 集成到应用程序中:

-

Firefoxweb 浏览器会自动加载p11-kit-proxyPKCS #11 模块。这意味着系统中的每个支持的智能卡都会被自动检测到。对于使用 TLS 客户端身份验证,不需要额外的设置,在服务器请求它们时会自动使用智能卡中的密钥和证书。 -

如果您的应用程序使用

GnuTLS或NSS库,则它已经支持 PKCS #11 URI。另外,依赖OpenSSL库的应用程序可以通过pkcs11-provider软件包安装的 PKCS #11 提供者访问加密硬件模块,包括智能卡。 -

需要使用智能卡上的私钥且不使用

NSS、GnuTLS或OpenSSL的应用程序可以直接使用p11-kitAPI 来使用加密硬件模块,包括智能卡,而不是使用特定 PKCS #11 模块的 PKCS #11 API。 使用

wget网络下载程序,您可以指定 PKCS #11 URI ,而不是本地存储的私钥和证书的路径。这可能会简化为需要安全存储私钥和证书的任务创建脚本。例如:wget --private-key 'pkcs11:token=softhsm;id=%01;type=private?pin-value=111111' --certificate 'pkcs11:token=softhsm;id=%01;type=cert' https://example.com/

$ wget --private-key 'pkcs11:token=softhsm;id=%01;type=private?pin-value=111111' --certificate 'pkcs11:token=softhsm;id=%01;type=cert' https://example.com/Copy to Clipboard Copied! Toggle word wrap Toggle overflow 在使用

curl工具时,您也可以指定 PKCS #11 URI:curl --key 'pkcs11:token=softhsm;id=%01;type=private?pin-value=111111' --cert 'pkcs11:token=softhsm;id=%01;type=cert' https://example.com/

$ curl --key 'pkcs11:token=softhsm;id=%01;type=private?pin-value=111111' --cert 'pkcs11:token=softhsm;id=%01;type=cert' https://example.com/Copy to Clipboard Copied! Toggle word wrap Toggle overflow 注意由于 PIN 是一种安全措施,它控制对保存在智能卡中的密钥的访问,而配置文件中包含纯文本形式的 PIN,因此请考虑采取额外的保护来防止攻击者读取 PIN。例如,您可以使用

pin-source属性,并提供file:URI 来从文件读取 PIN。如需更多信息,请参阅 RFC 7512: PKCS #11 URI 模式查询属性语义。请注意,不支持将命令路径用作pin-source属性的值。

3.4. 在 Apache 中使用 HSM 保护私钥

Apache HTTP 服务器可以使用存储在硬件安全模块(HSM)上的私钥,这有助于防止密钥泄漏和中间人攻击。请注意,对于繁忙的服务器,这通常需要高性能的 HSM 。

对于 HTTPS 协议形式的安全通信,Apache HTTP 服务器(httpd)使用 OpenSSL 库。OpenSSL 本身不支持 PKCS #11 。要使用 HSM,您必须安装 pkcs11-provider 软件包,该软件包提供对 PKCS #11 模块的访问。您可以使用 PKCS #11 URI 而不是常规文件名在 /etc/httpd/conf.d/ssl.conf 配置文件中指定服务器密钥和证书,例如:

SSLCertificateFile "pkcs11:id=%01;token=softhsm;type=cert" SSLCertificateKeyFile "pkcs11:id=%01;token=softhsm;type=private?pin-value=111111"

SSLCertificateFile "pkcs11:id=%01;token=softhsm;type=cert"

SSLCertificateKeyFile "pkcs11:id=%01;token=softhsm;type=private?pin-value=111111"

安装 httpd-manual 软件包以获取 Apache HTTP 服务器的完整文档,包括 TLS 配置。/etc/httpd/conf.d/ssl.conf 配置文件中的指令在 /usr/share/httpd/manual/mod_ssl.html 文件中进行了详细的描述。

第 4 章 使用 polkit 控制对智能卡的访问

为了涵盖智能卡中内置的机制(如 PIN、PIN pad 和生物识别技术)无法阻止的可能的威胁,Red Hat Enterprise Linux 使用 polkit 框架来控制对智能卡的访问控制。

系统管理员配置 polkit 以适合特定的场景,如非特权或非本地用户或服务的智能卡访问。

4.1. 通过 polkit 的智能卡访问控制

个人计算机/智能卡(PC/SC)协议指定将智能卡及其读卡器整合成计算系统的标准。在 RHEL 中,pcc-lite 软件包提供了中间件来访问使用 PC/SC API 的智能卡。这个软件包的一部分 pcscd (PC/SC 智能卡)守护进程确保系统可以使用 PC/SC 协议访问智能卡。

因为在智能卡内置的访问控制机制(如 PIN、PIN 平板 和生物识别技术)没有涵盖所有可能的威胁,所以 RHEL 使用 polkit 框架进行更强大的访问控制。polkit 授权管理器可以对特权操作授予访问权限。除了授予对磁盘的访问权限外,您还可以使用 polkit 来指定保护智能卡的策略。例如,您可以定义哪些用户可以使用智能卡执行哪些操作。

安装 pcsc-lite 软件包并启动 pcscd 守护进程后,系统会强制使用 /usr/share/polkit-1/actions/ 目录中定义的策略。默认的系统范围的策略位于 /usr/share/polkit-1/actions/org.debian.pcsc-lite.policy 文件中。polkit 策略文件使用 XML 格式,其语法在 polkit(8) 手册页中进行了描述。

polkitd 服务监控 /etc/polkit-1/rules.d/ 和 /usr/share/polkit-1/rules.d/ 这些目录中存储的规则文件的任何更改。该文件包含 JavaScript 格式的授权规则。系统管理员可以在这两个目录中添加自定义规则文件,并且 polkitd 根据其文件名按照字母顺序读取它们。如果两个文件具有相同的名称,则首先读取 /etc/polkit-1/rules.d/ 中的文件。

4.3. 向 PC/SC 显示关于 polkit 授权的更多详细信息

在默认配置中,polkit 授权框架仅将有限的信息发送到 Journal 日志。您可以通过添加新的规则来扩展与 PC/SC 协议相关的 polkit 日志条目。

先决条件

-

您已在系统上安装了

pcsc-lite软件包。 -

pcscd守护进程正在运行。

步骤

在

/etc/polkit-1/rules.d/目录中创建一个新文件:touch /etc/polkit-1/rules.d/00-test.rules

# touch /etc/polkit-1/rules.d/00-test.rulesCopy to Clipboard Copied! Toggle word wrap Toggle overflow 在您选择的编辑器中编辑该文件,例如:

vi /etc/polkit-1/rules.d/00-test.rules

# vi /etc/polkit-1/rules.d/00-test.rulesCopy to Clipboard Copied! Toggle word wrap Toggle overflow 插入以下行:

Copy to Clipboard Copied! Toggle word wrap Toggle overflow 保存文件并退出编辑器。

重启

pcscd和polkit服务:systemctl restart pcscd.service pcscd.socket polkit.service

# systemctl restart pcscd.service pcscd.socket polkit.serviceCopy to Clipboard Copied! Toggle word wrap Toggle overflow

验证

-

为

pcscd发出一个授权请求。例如,打开 Firefox Web 浏览器,或者使用opensc软件包提供的pkcs11-tool -L命令。 显示扩展的日志条目,例如:

journalctl -u polkit --since "1 hour ago" polkitd[1224]: <no filename>:4: action=[Action id='org.debian.pcsc-lite.access_pcsc'] polkitd[1224]: <no filename>:5: subject=[Subject pid=2020481 user=user' groups=user,wheel,mock,wireshark seat=null session=null local=true active=true]

# journalctl -u polkit --since "1 hour ago" polkitd[1224]: <no filename>:4: action=[Action id='org.debian.pcsc-lite.access_pcsc'] polkitd[1224]: <no filename>:5: subject=[Subject pid=2020481 user=user' groups=user,wheel,mock,wireshark seat=null session=null local=true active=true]Copy to Clipboard Copied! Toggle word wrap Toggle overflow

第 5 章 扫描系统以检查配置是否合规

合规审计是一个确定给定对象是否遵循合规策略中指定的所有规则的流程。合规策略由安全专业人员定义的,他们通常以检查清单的形式指定计算环境应使用的必要设置。

跨组织甚至同一组织内不同系统之间的合规政策可能有很大差异。这些政策之间的差异取决于每个系统的用途及其对组织的重要性。自定义软件设置和部署特征也需要自定义策略检查表。

5.1. RHEL 中的配置合规工具

您可以使用以下配置合规工具在 Red Hat Enterprise Linux 中执行完全自动化的合规审计。这些工具基于安全内容自动化协议(SCAP)标准,专为自动定制合规策略而设计。

- OpenSCAP

带有

oscap命令行工具的OpenSCAP库旨在对本地系统执行配置和漏洞扫描,以验证配置合规内容,并根据这些扫描和评估生成报告和指南。重要在使用 OpenSCAP 时可能会遇到内存消耗问题,这可能会导致程序过早停止,并阻止生成任何结果文件。详情请查看 OpenSCAP 内存消耗问题 知识库文章。

- SCAP 安全指南(SSG)

-

scap-security-guide软件包为 Linux 系统提供安全策略的集合。该指南包括一个实用强化建议目录,在适用的情况下与政府的要求相关联。该项目弥补了一般性政策要求和具体实施指南间的差距。 - 脚本检查引擎(SCE)

-

通过 SCE(即 SCAP 协议的扩展),管理员可以使用脚本语言(如 Bash、Python 和 Ruby)编写其安全内容。SCE 扩展在

openscap-engine-sce软件包中提供。SCE 本身不是 SCAP 标准的一部分。

要在多个系统上远程执行自动合规审计,您可以使用 Red Hat Satellite 的 OpenSCAP 解决方案。

5.2. 配置合规性扫描

5.2.1. RHEL 中的配置合规性

您可以使用配置合规性扫描来遵循特定组织定义的基准。例如,如果您是支付处理商,您可能需要使您的系统与支付卡行业数据安全标准(PCI-DSS)保持一致。您还可以执行配置合规性扫描来强化您的系统安全。

红帽建议您遵循 SCAP 安全指南软件包中提供的安全内容自动化协议(SCAP)的内容,因为它符合红帽针对受影响组件的最佳实践。

SCAP 安全指南软件包提供了符合 SCAP 1.2 和 SCAP 1.3 标准的内容。openscap 扫描器实用程序与SCAP安全指南包中提供的SCAP 1.2和SCAP 1.3内容兼容。

执行配置合规性扫描不能保证系统是合规的。

SCAP 安全指南套件以数据流文档的形式为多个平台提供配置文件。数据流是包含定义、基准、配置文件和单个规则的文件。每条规则都规定了合规的适用性和要求。RHEL 提供多个配置文件来遵守安全策略。除了行业标准之外,红帽数据流还包含用于修复失败规则的信息。

合规性扫描资源的结构

配置文件是一组基于安全策略的规则,如 PCI-DSS 和健康保险可移植性和责任法案(HIPAA)。这可让您以自动化的方式审核系统,以符合安全标准。

您可以修改(定制)配置文件来自定义某些规则,例如密码长度。

有关配置文件定制的更多信息,请参阅 使用 autotailor 自定义安全配置文件。

5.2.2. OpenSCAP 扫描的可能结果

根据应用到 OpenSCAP 扫描的数据流和配置文件,以及系统的各种属性,每个规则可能会产生一个特定的结果。以下是可能的结果,并有其含义的简要解释:

- Pass

- 扫描没有发现与此规则有任何冲突。

- Fail

- 扫描发现与此规则有冲突。

- Not checked

- OpenSCAP 对此规则不执行自动评估。手动检查您的系统是否符合此规则。

- Not applicable

- 此规则不适用于当前配置。

- Not selected

- 此规则不是配置文件的一部分。OpenSCAP 不评估此规则,也不会在结果中显示这些规则。

- Error

-

扫描遇到了错误。要获得更多信息,您可以输入带有

--verbose DEVEL选项的oscap命令。在 红帽客户门户网站 中提交一个支持问题单,或在 Red Hat Jira 的 RHEL 项目 中开一个问题单。 - Unknown

-

扫描遇到了意外情况。要获得更多信息,您可以输入带有

--verbose DEVEL选项的oscap命令。在 红帽客户门户网站 中提交一个支持问题单,或在 Red Hat Jira 的 RHEL 项目 中开一个问题单。

5.2.3. 查看配置文件是否符合配置合规

在决定使用配置文件进行扫描或补救前,您可以使用 oscap info 子命令列出它们并检查其详细描述。

先决条件

-

openscap-scanner和scap-security-guide软件包已安装。

流程

列出 SCAP 安全指南项目所提供的带有安全合规配置文件的所有可用文件:

ls /usr/share/xml/scap/ssg/content/ ssg-rhel10-ds.xml

$ ls /usr/share/xml/scap/ssg/content/ ssg-rhel10-ds.xmlCopy to Clipboard Copied! Toggle word wrap Toggle overflow 使用

oscap info子命令显示有关所选数据流的详细信息。包含数据流的 XML 文件由其名称中的-ds字符串表示。在Profiles部分,您可以找到可用的配置文件及其 ID 列表:Copy to Clipboard Copied! Toggle word wrap Toggle overflow 从数据流文件中选择一个配置文件,并显示所选配置文件的更多详情。为此,可使用带有

--profile选项的oscap info,后跟上一命令输出中显示的 ID 的最后一部分。例如,HIPPA 配置文件的 ID 是xccdf_org.ssgproject.content_profile_hipaa,--profile选项的值是hipaa:Copy to Clipboard Copied! Toggle word wrap Toggle overflow

5.2.4. 评估配置是否符合特定基准

您可以确定您的系统或远程系统是否符合特定的基准,并使用 oscap 命令行工具将结果保存到报告中。

先决条件

-

openscap-scanner和scap-security-guide软件包已安装。 - 您知道系统应遵守的基准中的配置文件的 ID。要查找 ID,请参阅 查看配置合规性的配置文件 部分。

步骤

扫描本地系统是否符合所选的配置文件,并将扫描结果保存到一个文件中:

oscap xccdf eval --report <scan_report.html> --profile <profile_ID> /usr/share/xml/scap/ssg/content/ssg-rhel10-ds.xml

$ oscap xccdf eval --report <scan_report.html> --profile <profile_ID> /usr/share/xml/scap/ssg/content/ssg-rhel10-ds.xmlCopy to Clipboard Copied! Toggle word wrap Toggle overflow 替换:

-

使用

oscap保存扫描结果的文件名替换<scan_report.html>。 -

使用系统应该遵守的配置文件 ID,例如

hipaa,替换<profile_ID>。

-

使用

可选:扫描远程系统以确定是否符合所选的配置文件,并将扫描结果保存到一个文件中:

oscap-ssh <username>@<hostname> <port> xccdf eval --report <scan_report.html> --profile <profile_ID> /usr/share/xml/scap/ssg/content/ssg-rhel10-ds.xml

$ oscap-ssh <username>@<hostname> <port> xccdf eval --report <scan_report.html> --profile <profile_ID> /usr/share/xml/scap/ssg/content/ssg-rhel10-ds.xmlCopy to Clipboard Copied! Toggle word wrap Toggle overflow 替换:

-

使用远程系统的用户名和主机名替换

<username>@<hostname>。 -

使用您可以通过其访问远程系统的端口号替换

<port>。 -

使用

oscap保存扫描结果的文件名替换<scan_report.html>。 -

使用系统应该遵守的配置文件 ID,例如

hipaa,替换<profile_ID>。

-

使用远程系统的用户名和主机名替换

5.2.5. 使用特定基准评估容器或容器镜像的安全性合规

您可以使用特定的安全基准,如支付卡行业数据安全标准(PCI-DSS)和健康保险可移植性和责任法案(HIPAA)评估容器或容器镜像的合规性。

先决条件

-

openscap-utils和scap-security-guide软件包已安装。 - 有对系统的 root 访问权限。

流程

查找容器或容器镜像的 ID:

-

要查找容器的 ID,请输入

podman ps -a命令。 -

要查找容器镜像的 ID,请输入

podman images命令。

-

要查找容器的 ID,请输入

评估容器或容器镜像是否符合配置文件,并将扫描结果保存到一个文件中:

oscap-podman <ID> xccdf eval --report <scan_report.html> --profile <profile_ID> /usr/share/xml/scap/ssg/content/ssg-rhel10-ds.xml

# oscap-podman <ID> xccdf eval --report <scan_report.html> --profile <profile_ID> /usr/share/xml/scap/ssg/content/ssg-rhel10-ds.xmlCopy to Clipboard Copied! Toggle word wrap Toggle overflow 替换:

-

使用容器或容器镜像的 ID 替换

<ID> -

使用

oscap保存扫描结果的文件名替换<scan_report.html> -

使用系统应该遵守的配置文件 ID,例如

hipaa或pci-dss替换<profile_ID>

-

使用容器或容器镜像的 ID 替换

验证

在您选择的浏览器中检查结果,例如:

firefox <scan_report.html> &

$ firefox <scan_report.html> &Copy to Clipboard Copied! Toggle word wrap Toggle overflow

标记为 notapplicable 的规则仅适用于裸机和虚拟化系统,不适用于容器或容器镜像。

5.3. 配置合规补救

要自动使您的系统与特定配置文件保持一致,您可以执行补救。您可以修复系统,使其与 SCAP 安全指南提供的任何配置文件保持一致。

5.3.1. 修复系统,使其与特定基准一致

您可以修正 RHEL 系统,使其与特定基准一致。您可以修复系统,使其与 SCAP 安全指南提供的任何配置文件保持一致。

有关列出可用的配置文件的详情,请查看 查看配置文件的配置合规性 部分。

如果不小心使用,在启用了 Remediate 选项的情况下运行系统评估可能会导致系统无法正常工作。红帽不提供任何自动的方法来恢复由安全强制补救所做的更改。默认配置的 RHEL 系统支持自动安全补救功能。如果在安装后更改了您的系统,运行补救可能无法使其与所需安全配置兼容。

先决条件

-

scap-security-guide软件包已安装。

步骤

使用

oscap命令和--remediate选项修复系统:oscap xccdf eval --profile <profile_ID> --remediate /usr/share/xml/scap/ssg/content/ssg-rhel10-ds.xml

# oscap xccdf eval --profile <profile_ID> --remediate /usr/share/xml/scap/ssg/content/ssg-rhel10-ds.xmlCopy to Clipboard Copied! Toggle word wrap Toggle overflow 使用系统应该遵守的配置文件 ID,例如

hipaa替换<profile_ID>。- 重启您的系统。

验证

使用配置文件评估系统合规性,并将扫描结果保存到一个文件中:

oscap xccdf eval --report <scan_report.html> --profile <profile_ID> /usr/share/xml/scap/ssg/content/ssg-rhel10-ds.xml

$ oscap xccdf eval --report <scan_report.html> --profile <profile_ID> /usr/share/xml/scap/ssg/content/ssg-rhel10-ds.xmlCopy to Clipboard Copied! Toggle word wrap Toggle overflow 替换:

-

使用

oscap保存扫描结果的文件名替换<scan_report.html>。 -

使用系统应该遵守的配置文件 ID,例如

hipaa,替换<profile_ID>。

-

使用

5.3.2. 使用 SSG Ansible Playbook 修复系统,使其与特定的基准保持一致

您可以使用 SCAP 安全指南项目中的 Ansible Playbook 文件修复您的系统,使其与特定的基准保持一致。您可以进行修复,以与 SCAP 安全指南提供的任何配置文件保持一致。

如果不小心使用,在启用了 Remediate 选项的情况下运行系统评估可能会导致系统无法正常工作。红帽不提供任何自动的方法来恢复由安全强制补救所做的更改。默认配置的 RHEL 系统支持自动安全补救功能。如果在安装后更改了您的系统,运行补救可能无法使其与所需安全配置兼容。

先决条件

-

scap-security-guide软件包已安装。 -

ansible-core软件包已安装。如需更多信息,请参阅 Ansible 安装指南。 -

rhc-worker-playbook软件包已安装。 - 您知道您要修复系统的配置文件的 ID。详情请参阅 查看配置文件的配置合规性。

流程

使用 Ansible 修复您的系统,使其与所选的配置文件保持一致:

ANSIBLE_COLLECTIONS_PATH=/usr/share/rhc-worker-playbook/ansible/collections/ansible_collections/ ansible-playbook -i "localhost," -c local /usr/share/scap-security-guide/ansible/rhel10-playbook-<profile_ID>.yml

# ANSIBLE_COLLECTIONS_PATH=/usr/share/rhc-worker-playbook/ansible/collections/ansible_collections/ ansible-playbook -i "localhost," -c local /usr/share/scap-security-guide/ansible/rhel10-playbook-<profile_ID>.ymlCopy to Clipboard Copied! Toggle word wrap Toggle overflow ANSIBLE_COLLECTIONS_PATH环境变量对于运行 playbook 的命令是必需的。将

<profile_ID>替换为所选的配置文件的配置文件 ID。- 重新启动系统。

验证

使用所选配置集评估系统的合规性,并将扫描结果保存到一个文件中:

oscap xccdf eval --profile <profile_ID> --report <scan_report.html> /usr/share/xml/scap/ssg/content/ssg-rhel10-ds.xml

# oscap xccdf eval --profile <profile_ID> --report <scan_report.html> /usr/share/xml/scap/ssg/content/ssg-rhel10-ds.xmlCopy to Clipboard Copied! Toggle word wrap Toggle overflow 将

<scan_report.html>替换为oscap保存扫描结果的文件名。

5.3.3. 创建一个修复 Ansible Playbook,以使系统与特定的基准保持一致

您可以创建一个 Ansible Playbook,它只包含使您的系统与特定基准保持一致所需的补救。此 playbook 很小,因为它没有涵盖已满足的要求。创建 playbook 不会以任何方式修改您的系统,您只需为后续应用程序准备一个文件。

先决条件

-

scap-security-guide软件包已安装。 -

ansible-core软件包已安装。如需更多信息,请参阅 Ansible 安装指南。 -

rhc-worker-playbook软件包已安装。 - 您知道您要修复系统的配置文件的 ID。详情请参阅 查看配置文件的配置合规性。

流程

扫描系统并保存结果:

oscap xccdf eval --profile <profile_ID> --results <profile_results.xml> /usr/share/xml/scap/ssg/content/ssg-rhel10-ds.xml

# oscap xccdf eval --profile <profile_ID> --results <profile_results.xml> /usr/share/xml/scap/ssg/content/ssg-rhel10-ds.xmlCopy to Clipboard Copied! Toggle word wrap Toggle overflow 在带有结果的文件中找到结果 ID 的值:

oscap info <profile_results.xml>

# oscap info <profile_results.xml>Copy to Clipboard Copied! Toggle word wrap Toggle overflow 根据第 1 步中生成的文件生成一个 Ansible Playbook:

oscap xccdf generate fix --fix-type ansible --result-id xccdf_org.open-scap_testresult_xccdf_org.ssgproject.content_profile_<profile_ID> --output <profile_remediations.yml> <profile_results.xml>

# oscap xccdf generate fix --fix-type ansible --result-id xccdf_org.open-scap_testresult_xccdf_org.ssgproject.content_profile_<profile_ID> --output <profile_remediations.yml> <profile_results.xml>Copy to Clipboard Copied! Toggle word wrap Toggle overflow -

检查生成的

<profile_remediations.yml>文件是否包含在第 1 步中执行的扫描中失败的规则的 Ansible 修复。 使用 Ansible 修复您的系统,使其与所选的配置文件保持一致:

ANSIBLE_COLLECTIONS_PATH=/usr/share/rhc-worker-playbook/ansible/collections/ansible_collections/ ansible-playbook -i "localhost," -c local <profile_remediations.yml>`

# ANSIBLE_COLLECTIONS_PATH=/usr/share/rhc-worker-playbook/ansible/collections/ansible_collections/ ansible-playbook -i "localhost," -c local <profile_remediations.yml>`Copy to Clipboard Copied! Toggle word wrap Toggle overflow ANSIBLE_COLLECTIONS_PATH环境变量对于运行 playbook 的命令是必需的。警告如果不小心使用,在启用了

Remediate选项的情况下运行系统评估可能会导致系统无法正常工作。红帽不提供任何自动的方法来恢复由安全强制补救所做的更改。默认配置的 RHEL 系统支持自动安全补救功能。如果在安装后更改了您的系统,运行修复可能无法使其遵守所需的安全配置文件。

验证

使用所选配置集评估系统的合规性,并将扫描结果保存到一个文件中:

oscap xccdf eval --profile <profile_ID> --report <scan_report.html> /usr/share/xml/scap/ssg/content/ssg-rhel10-ds.xml

# oscap xccdf eval --profile <profile_ID> --report <scan_report.html> /usr/share/xml/scap/ssg/content/ssg-rhel10-ds.xmlCopy to Clipboard Copied! Toggle word wrap Toggle overflow 将

<scan_report.html>替换为oscap保存扫描结果的文件名。

5.4. 使用 Kickstart 执行 RHEL 的强化安装

如果您需要您的系统符合特定的安全配置文件,如 DISA STIG、CIS 或 ANSSI,您可以准备一个定义了强化配置的 Kickstart 文件,使用定制文件自定义配置,并启动强化系统的自动安装。

先决条件

-

openscap-scanner已安装在您的系统上。 scap-security-guide软件包已安装在您的系统上,软件包版本与您要安装的 RHEL 版本相对应。如需更多信息,请参阅 RHEL 中支持的 SCAP 安全指南的版本。使用不同的版本可能会导致冲突。注意如果您的系统的 RHEL 版本有与您要安装的版本相同,则您可以直接安装

scap-security-guide软件包。

流程

从数据流文件中找到安全配置文件的 ID:

Copy to Clipboard Copied! Toggle word wrap Toggle overflow -

可选:如果要使用 XCCDF 定制文件自定义强化,您可以使用

openscap-utils软件包提供的autotailor命令。如需更多信息,请参阅 使用 autotailor 自定义安全配置文件。 从 SCAP 源数据流生成 kickstart 文件:

oscap xccdf generate fix --profile <profile_ID> --output <kickstart_file>.cfg --fix-type kickstart /usr/share/xml/scap/ssg/content/ssg-rhel10-ds.xml

$ oscap xccdf generate fix --profile <profile_ID> --output <kickstart_file>.cfg --fix-type kickstart /usr/share/xml/scap/ssg/content/ssg-rhel10-ds.xmlCopy to Clipboard Copied! Toggle word wrap Toggle overflow 如果您使用定制文件,请使用

--tailoring-file tailoring.xml选项和自定义配置文件 ID 将定制文件嵌入到生成的 kickstart 文件中,例如:oscap xccdf generate fix --tailoring-file tailoring.xml --profile <custom_profile_ID> --output <kickstart_file>.cfg --fix-type kickstart ./ssg-rhel10-ds.xml

$ oscap xccdf generate fix --tailoring-file tailoring.xml --profile <custom_profile_ID> --output <kickstart_file>.cfg --fix-type kickstart ./ssg-rhel10-ds.xmlCopy to Clipboard Copied! Toggle word wrap Toggle overflow 进行检查,如果需要,手动修改生成的

<kickstart_file>.cfg,以适应您的部署需求。按照文件中的注释中的说明进行操作。注意有些更改可能会影响 kickstart 文件安装的系统的合规性。例如,一些安全策略需要定义的分区或特定的软件包和服务。

- 使用 kickstart 文件进行安装。要让安装程序使用 kickstart,可以通过 PXE 中提供的 Web 服务器,或嵌入到 ISO 镜像中来提供 kickstart。具体步骤请查看自动安装 RHEL 文档中的 完全和半自动化安装 RHEL 章节。

-

安装完成后,系统会自动重启。重启后,登录并查看保存在

/root目录中的安装 SCAP 报告。

验证

扫描系统的合规性,并将报告保存到 HTML 文件中以便查看:

使用原始配置文件:

oscap xccdf eval --report report.html --profile <profile_ID> /usr/share/xml/scap/ssg/content/ssg-rhel10-ds.xml

# oscap xccdf eval --report report.html --profile <profile_ID> /usr/share/xml/scap/ssg/content/ssg-rhel10-ds.xmlCopy to Clipboard Copied! Toggle word wrap Toggle overflow 使用定制配置文件:

oscap xccdf eval --report report.html --tailoring-file tailoring.xml --profile <custom_profile_ID> /usr/share/xml/scap/ssg/content/ssg-rhel10-ds.xml

# oscap xccdf eval --report report.html --tailoring-file tailoring.xml --profile <custom_profile_ID> /usr/share/xml/scap/ssg/content/ssg-rhel10-ds.xmlCopy to Clipboard Copied! Toggle word wrap Toggle overflow

5.5. 使用 autotailor 自定义安全配置文件

您可以自定义安全配置文件,来更好地对其进行调整,以满足您的特定需求,例如,实施一个与官方配置文件不同的内部策略。在自定义配置文件时,您可以选择额外的规则,删除不同覆盖的规则,以及更改某些规则的参数,如最小密码长度。在自定义配置文件时,您无法定义新规则。

通过使用 autotailor 工具,您可以创建一个包含原始配置文件的所有修改的 XCCDF 定制文件。然后,当您根据 SCAP 配置集扫描、修复或安装系统时,您可以将此定制文件传递给 oscap 命令行工具。

先决条件

-

openscap-utils软件包已安装在您的系统上。 - 您知道您要自定义的基准中的配置文件的 ID。要查找 ID,请参阅 查看配置合规性的配置文件 部分。

流程

使用

autotailor命令为配置文件创建一个定制文件,例如:autotailor \ --select=<rule_ID_1> \ --select=<rule_ID_2> \ --unselect=<rule_ID_3> \ --var-value=<value_ID_1>=<value_1> \ --var-value=<value_ID_2>=<value_2> \ --output=<tailoring.xml> \ --tailored-profile-id=<custom_profile_ID> \ /usr/share/xml/scap/ssg/content/ssg-rhel10-ds.xml <profile_ID>

$ autotailor \ --select=<rule_ID_1> \ --select=<rule_ID_2> \ --unselect=<rule_ID_3> \ --var-value=<value_ID_1>=<value_1> \ --var-value=<value_ID_2>=<value_2> \ --output=<tailoring.xml> \ --tailored-profile-id=<custom_profile_ID> \ /usr/share/xml/scap/ssg/content/ssg-rhel10-ds.xml <profile_ID>Copy to Clipboard Copied! Toggle word wrap Toggle overflow 其中:

<customization_options>是配置文件的修改。使用以下选项之一:--select=<rule_ID>- 将现有规则添加到配置文件中。

--unselect=<rule_ID>- 从配置文件中删除规则。

--var-value=<value_ID>=<value>-

覆盖预设置的值。例如,要将

var_sshd_max_sessions设置为10,请使用--var-value=var_sshd_max_sessions=10。

-

<tailoring.xml>是autotailor保存定制的文件名。 -

<custom_profile_ID>是autotailor在其中保存自定义的配置文件 ID,如custom_cis。 -

<profile_ID>是系统应该遵守的配置文件 ID,例如cis。

注意对于所有配置文件、规则和变量 XCCDF ID,您可以使用完整的命名空间标识符或

autotailor自动使用命名空间前缀进行扩展的短 ID 。例如,cis等同于xccdf_org.ssgproject.content_profile_cis。您可以使用

--id-namespace选项覆盖默认命名空间org.ssgproject.content。可选:根据以 JSON Tailoring 格式定义的自定义创建一个定制文件:

autotailor --output=<tailoring.xml> --json-tailoring=<json_tailoring.json>

$ autotailor --output=<tailoring.xml> --json-tailoring=<json_tailoring.json>Copy to Clipboard Copied! Toggle word wrap Toggle overflow 替换:

-

使用带有 JSON Tailoring 定义的文件名替换

<json_tailoring.json>。

注意您可以将

--json-tailoring与--select,--unselect和--var-value命令行自定义混在一起。在这种情况下,命令行自定义的优先级高于 JSON Tailoring。-

使用带有 JSON Tailoring 定义的文件名替换

5.6. RHEL 10 中支持的 SCAP 安全指南配置文件

只使用 RHEL 的特定次要版本中提供的 SCAP 内容。这是因为,参与强化的组件有时会使用新功能进行更新。SCAP 内容更改以反映这些更新,但它并不总是与早期的版本兼容。

您可以使用 oscap info 命令获取系统上安装的 scap-security-guide RPM 版本的相关信息。如需更多信息,请参阅 查看配置文件的配置合规性。

| 配置文件名称 | 配置文件 ID | 策略版本 |

|---|---|---|

| French National Agency for the Security of Information Systems (ANSSI) BP-028 Enhanced Level |

| 2.0 |

| French National Agency for the Security of Information Systems (ANSSI) BP-028 High Level |

| 2.0 |

| French National Agency for the Security of Information Systems (ANSSI) BP-028 Intermediary Level |

| 2.0 |

| French National Agency for the Security of Information Systems (ANSSI) BP-028 Minimal Level |

| 2.0 |

| [DRAFT] CIS Red Hat Enterprise Linux 9 Benchmark for Level 2 - Server |

| DRAFT |

| [DRAFT] CIS Red Hat Enterprise Linux 9 Benchmark for Level 1 - Server |

| DRAFT |

| [DRAFT] CIS Red Hat Enterprise Linux 9 Benchmark for Level 1 - Workstation |

| DRAFT |

| [DRAFT] CIS Red Hat Enterprise Linux 9 Benchmark for Level 2 - Workstation |

| DRAFT |

| Australian Cyber Security Centre (ACSC) Essential Eight |

| 未版本化 |

| Health Insurance Portability and Accountability Act (HIPAA) |

| 未版本化 |

| Australian Cyber Security Centre (ACSC) ISM Official - Base |

| 未版本化 |

| Australian Cyber Security Centre (ACSC) ISM Official - Secret |

| 未版本化 |

| Australian Cyber Security Centre (ACSC) ISM Official - Top Secret |

| 未版本化 |

| PCI-DSS v3.2.1 Control Baseline for Red Hat Enterprise Linux 9 |

| 4.0 |

| The Defense Information Systems Agency Security Technical Implementation Guide (DISA STIG) for Red Hat Enterprise Linux 10 |

| vendor |

| The Defense Information Systems Agency Security Technical Implementation Guide (DISA STIG) with GUI for Red Hat Enterprise Linux 10 |

| vendor |

第 6 章 使用 Keylime 确保系统完整性

借助 Keylime,您可以持续监控远程系统的完整性,并在引导时验证系统状态。您还可以将加密文件发送到被监控的系统,并指定监控系统失败时触发的自动化操作。

6.1. Keylime 的工作原理

您可以配置 Keylime 代理来执行以下一个或多个操作:

- 运行时完整性监控

- Keylime 运行时完整性监控会持续监控在其上部署了代理的系统,并测量包含在 allowlist 中但不包含在 excludelist 中的文件的完整性。

- 测量的引导

- Keylime 测量的引导会验证引导时的系统状态。

Keylime 的信任概念基于受信任的平台模块 (TPM) 技术。TPM 是一个带有集成加密密钥的硬件、固件或虚拟组件。通过轮询 TPM 参考并比较对象的哈希,Keylime 提供远程系统的初始和运行时监控。

运行在虚拟机或使用虚拟 TPM 运行的 Keylime 取决于底层主机的完整性。在依赖虚拟环境中的 Keylime 测量前,请确保信任主机环境。

Keylime 由三个主要组件组成:

- 验证器

-

初始并持续验证运行代理的系统的完整性。您可以作为容器,或使用

keylime_serverRHEL 系统角色,从软件包部署验证器。 - 注册器

-

包含所有代理的数据库,它托管 TPM 供应商的公钥。您可以作为容器或使用

keylime_serverRHEL 系统角色,从软件包部署注册器。 - Agent

- 部署到由验证器测量的远程系统。

此外,Keylime 将 keylime_tenant 实用程序用于许多功能,包括在目标系统上调配代理。

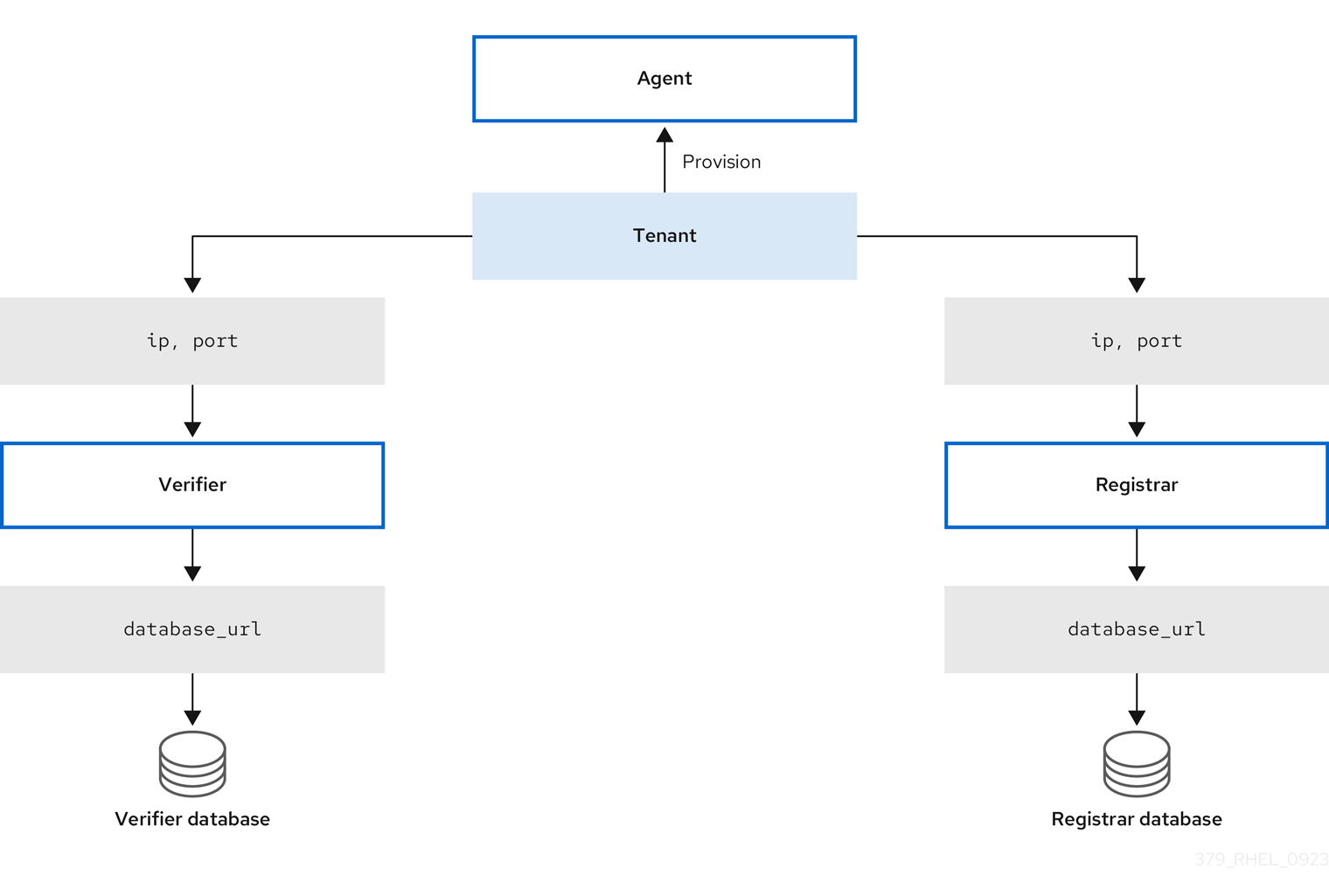

图 6.1. 通过配置进行主精简组件之间的连接

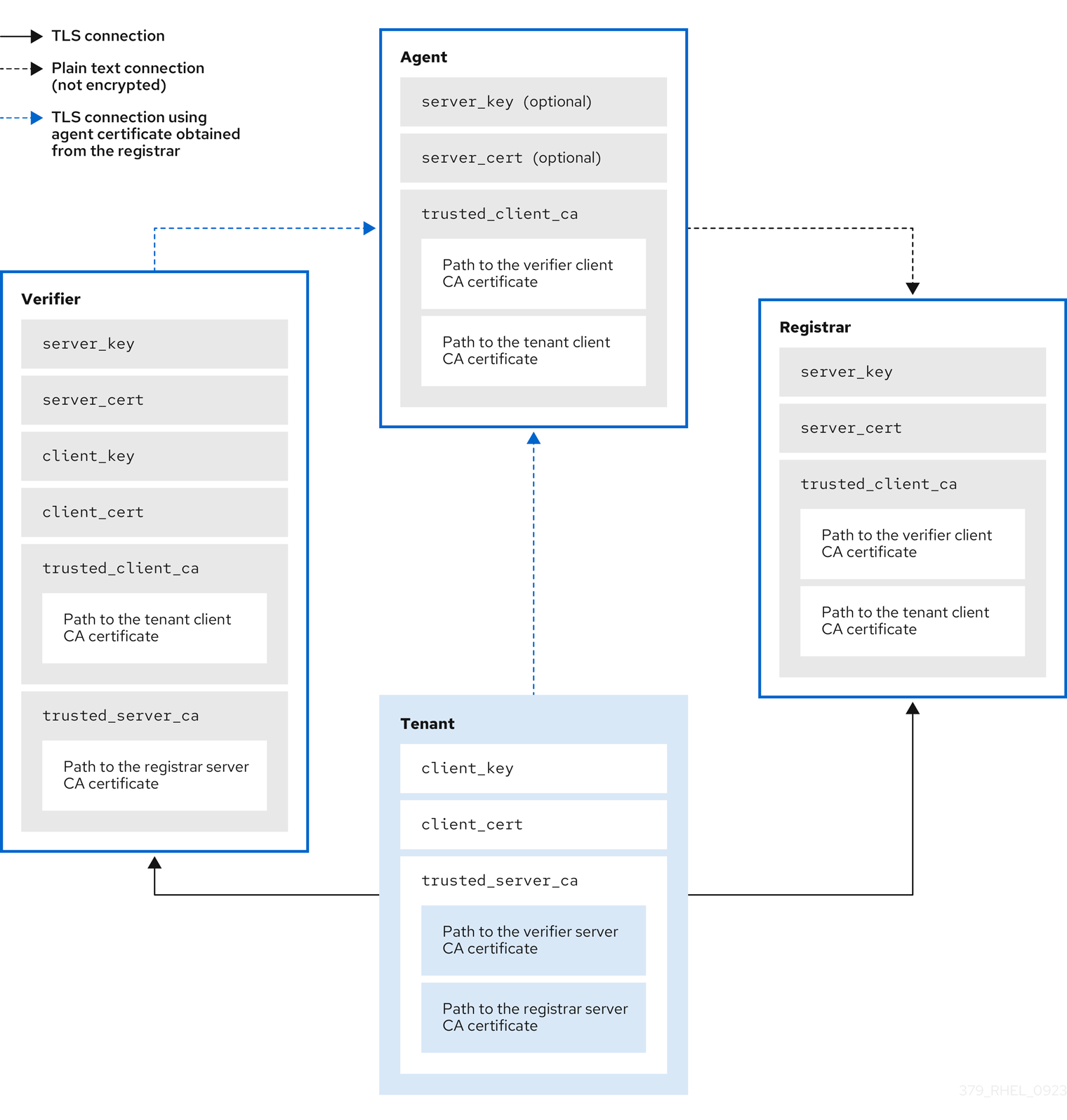

Keylime 通过使用组件与租户之间交换的密钥和证书,确保监控系统的完整性。对于此链的安全基础,请使用您可以信任的证书颁发机构(CA)。

如果代理没有接收密钥和证书,它会生成一个密钥以及一个自签名证书,而无需 CA。

图 6.2. 关键精简组件证书和密钥之间的连接

6.2. 从软件包部署 Keylime 验证器

验证器是 Keylime 中最重要的组件。它执行系统完整性的初始和定期检查,并支持使用代理安全地引导加密密钥。验证器对其控制接口使用双向 TLS 加密。

要维护信任链,请保持运行验证器的系统的安全,并在您的控制之下。

您可以根据您的要求,在单独的系统或作为 Keylime 注册器的同一系统上安装验证器。在单独的系统上运行验证器和注册器可提供更好的性能。

要将配置文件保留在置入目录中,请使用具有两位数字前缀的文件名,例如 /etc/keylime/verifier.conf.d/00-verifier-ip.conf。配置处理以字典顺序读取置入目录中的文件,并对每个选项设置为它读取的最后一个值。

先决条件

-

您在要安装 Keylime 组件的系统上有

root权限和网络连接。 - 您有来自您的证书颁发机构的有效密钥和证书。

可选:您可以访问 Keylime 从验证器保存数据的数据库。您可以使用以下数据库管理系统:

- SQLite (默认)

- PostgreSQL

- MySQL

- MariaDB

流程

安装 Keylime 验证器:

dnf install keylime-verifier

# dnf install keylime-verifierCopy to Clipboard Copied! Toggle word wrap Toggle overflow 通过在

/etc/keylime/verifier.conf.d/目录中创建一个新的.conf文件来定义验证器的 IP 地址和端口,例如:/etc/keylime/verifier.conf.d/00-verifier-ip.conf,其内容如下:[verifier] ip = <verifier_IP_address>

[verifier] ip = <verifier_IP_address>Copy to Clipboard Copied! Toggle word wrap Toggle overflow -

将

<verifier_IP_address>替换为验证器的 IP 地址。或者,使用ip = *或ip = 0.0.0.0将验证器绑定到所有可用 IP 地址。 -

另外,您还可以使用

port选项更改验证器的端口默认值8881。

-

将

可选:为代理列表配置验证器的数据库。默认配置使用验证器的

/var/lib/keylime/cv_data.sqlite/目录中的 SQLite 数据库。您可以通过在/etc/keylime/verifier.conf.d/目录中创建一个新的.conf文件来定义一个不同的数据库,例如:/etc/keylime/verifier.conf.d/00-db-url.conf,其内容如下:[verifier] database_url = <protocol>://<name>:<password>@<ip_address_or_hostname>/<properties>

[verifier] database_url = <protocol>://<name>:<password>@<ip_address_or_hostname>/<properties>Copy to Clipboard Copied! Toggle word wrap Toggle overflow 将

<protocol>://<name>:<password>@<ip_address_or_hostname>/<properties>替换为数据库的 URL,如postgresql://verifier:UQ?nRNY9g7GZzN7@198.51.100.1/verifierdb。确保您使用的凭证为 Keylime 提供了权限,来创建数据库结构。

将证书和密钥添加到验证器(verifier)中。您可以让 Keylime 生成它们,或使用现有的密钥和证书生成它们:

-

使用默认

tls_dir = generate选项,Keylime 在/var/lib/keylime/cv_ca/目录中为验证器、注册器和租户生成新证书。 要在配置中加载现有的密钥和证书,请在验证器配置中定义其位置。证书必须可以被运行 Keylime 服务的

keylime用户访问。在

/etc/keylime/verifier.conf.d/目录中创建一个新的.conf文件,例如:/etc/keylime/verifier.conf.d/00-keys-and-certs.conf,其内容如下:Copy to Clipboard Copied! Toggle word wrap Toggle overflow 注意使用绝对路径定义密钥和证书位置。或者,相对路径是从

tls_dir选项中定义的目录解析的。

-

使用默认

在防火墙中打开端口:

firewall-cmd --add-port 8881/tcp firewall-cmd --runtime-to-permanent

# firewall-cmd --add-port 8881/tcp # firewall-cmd --runtime-to-permanentCopy to Clipboard Copied! Toggle word wrap Toggle overflow 如果您使用其他端口,请将

8881替换为.conf文件中定义的端口号。启动验证器(verifier)服务:

systemctl enable --now keylime_verifier

# systemctl enable --now keylime_verifierCopy to Clipboard Copied! Toggle word wrap Toggle overflow 注意在默认配置中,在启动

keylime_registrar服务前启动keylime_verifier,因为验证器会为其他 Keylime 组件创建 CA 和证书。使用自定义证书时不需要这个顺序。

验证

检查

keylime_verifier服务是否活跃且在运行:systemctl status keylime_verifier ● keylime_verifier.service - The Keylime verifier Loaded: loaded (/usr/lib/systemd/system/keylime_verifier.service; disabled; vendor preset: disabled) Active: active (running) since Wed 2022-11-09 10:10:08 EST; 1min 45s ago# systemctl status keylime_verifier ● keylime_verifier.service - The Keylime verifier Loaded: loaded (/usr/lib/systemd/system/keylime_verifier.service; disabled; vendor preset: disabled) Active: active (running) since Wed 2022-11-09 10:10:08 EST; 1min 45s agoCopy to Clipboard Copied! Toggle word wrap Toggle overflow

后续步骤

6.3. 将 Keylime 验证器部署为容器

Keylime 验证器对系统完整性执行初始和定期检查,并支持使用代理安全地 bootstrap 加密密钥。您可以将 Keylime 验证器配置为容器,而不是 RPM 方法,而主机上无需有任何二进制文件或软件包。容器部署提供更好的隔离、模块化和 Keylime 组件的可重复性。

启动容器后,会使用默认的配置文件部署 Keylime 验证器。您可以使用一个或多个以下方法自定义配置:

- 将包含配置文件的目录挂载到容器上。

- 直接在容器上修改环境变量。修改环境变量会覆盖配置文件中的值。

先决条件

-

podman软件包及其依赖项已安装在系统上。 可选:您可以访问 Keylime 从验证器保存数据的数据库。您可以使用以下数据库管理系统:

- SQLite (默认)

- PostgreSQL

- MySQL

- MariaDB

- 您有来自您的证书颁发机构的有效密钥和证书。

流程

可选:安装

keylime-verifier软件包,以访问配置文件。您可以配置没有此软件包的容器,但这可能更容易修改软件包提供的配置文件。dnf install keylime-verifier

# dnf install keylime-verifierCopy to Clipboard Copied! Toggle word wrap Toggle overflow 通过在

/etc/keylime/verifier.conf.d/目录中创建一个新的.conf文件,来将验证器绑定到所有可用 IP 地址上,例如:/etc/keylime/verifier.conf.d/00-verifier-ip.conf,其内容如下:[verifier] ip = *

[verifier] ip = *Copy to Clipboard Copied! Toggle word wrap Toggle overflow -

另外,您还可以使用

port选项更改验证器的端口默认值8881。

-

另外,您还可以使用

可选:为代理列表配置验证器的数据库。默认配置使用验证器的

/var/lib/keylime/cv_data.sqlite/目录中的 SQLite 数据库。您可以通过在/etc/keylime/verifier.conf.d/目录中创建一个新的.conf文件来定义一个不同的数据库,例如:/etc/keylime/verifier.conf.d/00-db-url.conf,其内容如下:[verifier] database_url = <protocol>://<name>:<password>@<ip_address_or_hostname>/<properties>

[verifier] database_url = <protocol>://<name>:<password>@<ip_address_or_hostname>/<properties>Copy to Clipboard Copied! Toggle word wrap Toggle overflow 将

<protocol>://<name>:<password>@<ip_address_or_hostname>/<properties>替换为数据库的 URL,如postgresql://verifier:UQ?nRNY9g7GZzN7@198.51.100.1/verifierdb。确保您使用的凭证对 Keylime 有权限,以创建数据库结构。

将证书和密钥添加到验证器(verifier)中。您可以让 Keylime 生成它们,或使用现有的密钥和证书生成它们:

-

使用默认

tls_dir = generate选项,Keylime 在/var/lib/keylime/cv_ca/目录中为验证器、注册器和租户生成新证书。 要在配置中加载现有的密钥和证书,请在验证器配置中定义其位置。证书必须可以被运行 Keylime 进程的

keylime用户访问。在

/etc/keylime/verifier.conf.d/目录中创建一个新的.conf文件,例如:/etc/keylime/verifier.conf.d/00-keys-and-certs.conf,其内容如下:Copy to Clipboard Copied! Toggle word wrap Toggle overflow 注意使用绝对路径定义密钥和证书位置。或者,相对路径是从

tls_dir选项中定义的目录解析的。

-

使用默认

在防火墙中打开端口:

firewall-cmd --add-port 8881/tcp firewall-cmd --runtime-to-permanent

# firewall-cmd --add-port 8881/tcp # firewall-cmd --runtime-to-permanentCopy to Clipboard Copied! Toggle word wrap Toggle overflow 如果您使用其他端口,请将

8881替换为.conf文件中定义的端口号。运行容器:

Copy to Clipboard Copied! Toggle word wrap Toggle overflow -

-p选项在主机和容器上打开默认端口8881。 -v选项为目录创建到容器的绑定挂载。-

使用

Z选项,Podman 使用私有未共享标签标记内容。这意味着只有当前容器可以使用私有卷。

-

使用

-

-d选项在后台运行分离的容器。 -

选项

-e KEYLIME_VERIFIER_SERVER_KEY_PASSWORD=<passphrase1>定义服务器密钥密码短语。 -

选项

-e KEYLIME_VERIFIER_CLIENT_KEY_PASSWORD=<passphrase2>定义客户端密钥密码短语。 -

您可以使用选项

-e KEYLIME_VERIFIER_<ENVIRONMENT_VARIABLE>=<value>,使用环境变量覆盖配置选项。要修改附加选项,请为每个环境变量单独插入-e选项。有关环境变量及其默认值的完整列表,请参阅 Keylime 环境变量。

-

验证

检查容器是否正在运行:

podman ps -a CONTAINER ID IMAGE COMMAND CREATED STATUS PORTS NAMES 80b6b9dbf57c registry.access.redhat.com/rhel9/keylime-verifier:latest keylime_verifier 14 seconds ago Up 14 seconds 0.0.0.0:8881->8881/tcp keylime-verifier

$ podman ps -a CONTAINER ID IMAGE COMMAND CREATED STATUS PORTS NAMES 80b6b9dbf57c registry.access.redhat.com/rhel9/keylime-verifier:latest keylime_verifier 14 seconds ago Up 14 seconds 0.0.0.0:8881->8881/tcp keylime-verifierCopy to Clipboard Copied! Toggle word wrap Toggle overflow

后续步骤

6.4. 从软件包部署 Keylime 注册器

注册器是包含所有代理的数据库的 Keylime 组件,它托管 TPM 供应商的公钥。在注册器的 HTTPS 服务接受可信平台模块(TPM)公钥后,它提供了一个接口来获取这些公钥以进行检查配额。

要维护信任链,请保持运行注册器的系统的安全,并在您的控制之下。

您可以根据您的要求,在单独的系统或作为 Keylime 按整齐的同一系统上安装注册器。在单独的系统上运行验证器和注册器可提供更好的性能。

要将配置文件保留在置入目录中,请使用具有两位数字前缀的文件名,例如 /etc/keylime/registrar.conf.d/00-registrar-ip.conf。配置处理以字典顺序读取置入目录中的文件,并对每个选项设置为它读取的最后一个值。

先决条件

- 您有访问安装和运行 Keylime 验证器的系统的网络权限。如需更多信息,请参阅

-

您在要安装 Keylime 组件的系统上有

root权限和网络连接。 您可以访问 Keylime 保存来自注册中心的数据的数据库。您可以使用以下数据库管理系统:

- SQLite (默认)

- PostgreSQL

- MySQL

- MariaDB

- 您有来自您的证书颁发机构的有效密钥和证书。

流程

安装 Keylime 注册器:

dnf install keylime-registrar

# dnf install keylime-registrarCopy to Clipboard Copied! Toggle word wrap Toggle overflow 通过在

/etc/keylime/registrar.conf.d/目录中创建一个新的.conf文件来定义注册中心的 IP 地址和端口,例如:/etc/keylime/registrar.conf.d/00-registrar-ip.conf,其内容如下:[registrar] ip = <registrar_IP_address>

[registrar] ip = <registrar_IP_address>Copy to Clipboard Copied! Toggle word wrap Toggle overflow -

将

<registrar_IP_address>替换为注册中心的 IP 地址。或者,使用ip = *或ip = 0.0.0.0将注册器绑定到所有可用 IP 地址。 -

可选,使用

port选项更改 Keylime 代理连接的端口。默认值为8890。 -

可选,使用

tls_port选项更改 Keylime 验证器和租户连接的 TLS 端口。默认值为8891。

-

将

可选:为代理列表配置注册器的数据库。默认配置使用注册器的

/var/lib/keylime/reg_data.sqlite目录中的 SQLite 数据库。您可以在/etc/keylime/registrar.conf.d/目录中创建一个新的.conf文件,例如:/etc/keylime/registrar.conf.d/00-db-url.conf,其内容如下:[registrar] database_url = <protocol>://<name>:<password>@<ip_address_or_hostname>/<properties>

[registrar] database_url = <protocol>://<name>:<password>@<ip_address_or_hostname>/<properties>Copy to Clipboard Copied! Toggle word wrap Toggle overflow 将

<protocol>://<name>:<password>@<ip_address_or_hostname>/<properties>替换为数据库的 URL,如postgresql://registrar:EKYX-bqY2?#raXm@198.51.100.1/registrardb。确保您使用的凭证对 Keylime 有权限,以创建数据库结构。

在注册器中添加证书和密钥:

-

您可以使用默认配置,并将密钥和证书加载到

/var/lib/keylime/reg_ca/目录中。 或者,您可以在配置中定义密钥和证书的位置。在

/etc/keylime/registrar.conf.d/目录中创建一个新的.conf文件,例如:/etc/keylime/registrar.conf.d/00-keys-and-certs.conf,其内容如下:Copy to Clipboard Copied! Toggle word wrap Toggle overflow 注意使用绝对路径定义密钥和证书位置。或者,您可以在

tls_dir选项中定义目录,并使用相对于该目录的路径。

-

您可以使用默认配置,并将密钥和证书加载到

在防火墙中打开端口:

firewall-cmd --add-port 8890/tcp --add-port 8891/tcp firewall-cmd --runtime-to-permanent

# firewall-cmd --add-port 8890/tcp --add-port 8891/tcp # firewall-cmd --runtime-to-permanentCopy to Clipboard Copied! Toggle word wrap Toggle overflow 如果您使用其他端口,请将

8890或8891替换为.conf文件中定义的端口号。启动

keylime_registrar服务:systemctl enable --now keylime_registrar

# systemctl enable --now keylime_registrarCopy to Clipboard Copied! Toggle word wrap Toggle overflow 注意在默认配置中,在启动

keylime_registrar服务前启动keylime_verifier,因为验证器会为其他 Keylime 组件创建 CA 和证书。使用自定义证书时不需要这个顺序。

验证

检查

keylime_registrar服务是否活跃且在运行:systemctl status keylime_registrar ● keylime_registrar.service - The Keylime registrar service Loaded: loaded (/usr/lib/systemd/system/keylime_registrar.service; disabled; vendor preset: disabled) Active: active (running) since Wed 2022-11-09 10:10:17 EST; 1min 42s ago ...# systemctl status keylime_registrar ● keylime_registrar.service - The Keylime registrar service Loaded: loaded (/usr/lib/systemd/system/keylime_registrar.service; disabled; vendor preset: disabled) Active: active (running) since Wed 2022-11-09 10:10:17 EST; 1min 42s ago ...Copy to Clipboard Copied! Toggle word wrap Toggle overflow

后续步骤

6.5. 将 Keylime 注册器部署为容器

注册器是包含一个所有代理的数据库的 Keylime 组件,它托管可信平台模块(TPM)提供商的公钥。在注册器的 HTTPS 服务接受 TPM 公钥后,它提供一个接口来获取这些公钥,以检查引用。您可以将 Keylime 注册器配置为一个容器,而不是 RPM 方法,在主机上无需任何二进制文件或软件包。容器部署提供更好的隔离、模块化和 Keylime 组件的可重复性。

启动容器后,会使用默认配置文件部署 Keylime 注册器。您可以使用一个或多个以下方法自定义配置:

- 将包含配置文件的目录挂载到容器上。这在所有 RHEL 9 版本中提供。

- 直接在容器上修改环境变量。这在 RHEL 9.3 及更新版本中提供。修改环境变量会覆盖配置文件中的值。

先决条件

-

podman软件包及其依赖项已安装在系统上。 可选:您可以访问 Keylime 从注册器保存数据的数据库。您可以使用以下数据库管理系统:

- SQLite (默认)

- PostgreSQL

- MySQL

- MariaDB

- 您有来自您的证书颁发机构的有效密钥和证书。

流程

可选:安装

keylime-registrar软件包,以访问配置文件。您可以配置没有此软件包的容器,但这可能更容易修改软件包提供的配置文件。dnf install keylime-registrar

# dnf install keylime-registrarCopy to Clipboard Copied! Toggle word wrap Toggle overflow 通过在

/etc/keylime/registrar.conf.d/目录中创建一个新的.conf文件,来将注册器绑定到所有可用的 IP 地址,例如/etc/keylime/registrar.conf.d/00-registrar-ip.conf,其内容如下:[registrar] ip = *

[registrar] ip = *Copy to Clipboard Copied! Toggle word wrap Toggle overflow -

可选,使用

port选项更改 Keylime 代理连接的端口。默认值为8890。 -

可选,使用

tls_port选项更改 Keylime 租户连接的 TLS 端口。默认值为8891。

-

可选,使用

可选:为代理列表配置注册器的数据库。默认配置使用注册器的

/var/lib/keylime/reg_data.sqlite目录中的 SQLite 数据库。您可以在/etc/keylime/registrar.conf.d/目录中创建一个新的.conf文件,例如:/etc/keylime/registrar.conf.d/00-db-url.conf,其内容如下:[registrar] database_url = <protocol>://<name>:<password>@<ip_address_or_hostname>/<properties>

[registrar] database_url = <protocol>://<name>:<password>@<ip_address_or_hostname>/<properties>Copy to Clipboard Copied! Toggle word wrap Toggle overflow 将

<protocol>://<name>:<password>@<ip_address_or_hostname>/<properties>替换为数据库的 URL,如postgresql://registrar:EKYX-bqY2?#raXm@198.51.100.1/registrardb。确保您使用的凭证对 Keylime 有权限,以创建数据库结构。

在注册器中添加证书和密钥:

-

您可以使用默认配置,并将密钥和证书加载到

/var/lib/keylime/reg_ca/目录中。 或者,您可以在配置中定义密钥和证书的位置。在

/etc/keylime/registrar.conf.d/目录中创建一个新的.conf文件,例如:/etc/keylime/registrar.conf.d/00-keys-and-certs.conf,其内容如下:[registrar] tls_dir = /var/lib/keylime/reg_ca server_key = </path/to/server_key> server_cert = </path/to/server_cert> trusted_client_ca = ['</path/to/ca/cert1>', '</path/to/ca/cert2>']

[registrar] tls_dir = /var/lib/keylime/reg_ca server_key = </path/to/server_key> server_cert = </path/to/server_cert> trusted_client_ca = ['</path/to/ca/cert1>', '</path/to/ca/cert2>']Copy to Clipboard Copied! Toggle word wrap Toggle overflow 注意使用绝对路径定义密钥和证书位置。或者,您可以在

tls_dir选项中定义目录,并使用相对于该目录的路径。

-

您可以使用默认配置,并将密钥和证书加载到

在防火墙中打开端口:

firewall-cmd --add-port 8890/tcp --add-port 8891/tcp firewall-cmd --runtime-to-permanent

# firewall-cmd --add-port 8890/tcp --add-port 8891/tcp # firewall-cmd --runtime-to-permanentCopy to Clipboard Copied! Toggle word wrap Toggle overflow 如果您使用其他端口,请将

8890或8891替换为.conf文件中定义的端口号。运行容器:

Copy to Clipboard Copied! Toggle word wrap Toggle overflow -

-p选项打开主机和容器上的默认端口8890和8881。 -v选项为目录创建到容器的绑定挂载。-

使用

Z选项,Podman 使用私有未共享标签标记内容。这意味着只有当前容器可以使用私有卷。

-

使用

-

-d选项在后台运行分离的容器。 -

选项

-e KEYLIME_VERIFIER_SERVER_KEY_PASSWORD=<passphrase1>定义服务器密钥密码短语。 -

您可以使用选项

-e KEYLIME_REGISTRAR__<ENVIRONMENT_VARIABLE>=<value>,使用环境变量覆盖配置选项。要修改附加选项,请为每个环境变量单独插入-e选项。有关环境变量及其默认值的完整列表,请参阅 第 6.12 节 “Keylime 环境变量”。

-

验证

检查容器是否正在运行:

podman ps -a CONTAINER ID IMAGE COMMAND CREATED STATUS PORTS NAMES 07d4b4bff1b6 localhost/keylime-registrar:latest keylime_registrar 12 seconds ago Up 12 seconds 0.0.0.0:8881->8881/tcp, 0.0.0.0:8891->8891/tcp keylime-registrar

$ podman ps -a CONTAINER ID IMAGE COMMAND CREATED STATUS PORTS NAMES 07d4b4bff1b6 localhost/keylime-registrar:latest keylime_registrar 12 seconds ago Up 12 seconds 0.0.0.0:8881->8881/tcp, 0.0.0.0:8891->8891/tcp keylime-registrarCopy to Clipboard Copied! Toggle word wrap Toggle overflow

后续步骤

6.6. 使用 RHEL 系统角色部署 Keylime 服务器

您可以使用 keylime_server RHEL 系统角色设置验证器和注册器,它们是 Keylime 服务器组件。keylime_server 角色在每个节点上安装和配置 verifier 和 registrar 组件。

在 Ansible 控制节点上执行此步骤。

有关 Keylime 的更多信息,请参阅 Keylime 是如何工作的。

先决条件

- 您已准备好控制节点和受管节点。

- 以可在受管主机上运行 playbook 的用户登录到控制节点。

-

您用于连接到受管节点的帐户对它们具有

sudo权限。

流程

创建定义所需角色的 playbook:

创建新 YAML 文件,并在文本编辑器中打开,例如:

vi keylime-playbook.yml

# vi keylime-playbook.ymlCopy to Clipboard Copied! Toggle word wrap Toggle overflow 插入以下内容:

Copy to Clipboard Copied! Toggle word wrap Toggle overflow 您可以在 keylime_server RHEL 系统角色的变量 中找到更多有关变量的信息。

运行 playbook:

ansible-playbook <keylime-playbook.yml>

$ ansible-playbook <keylime-playbook.yml>Copy to Clipboard Copied! Toggle word wrap Toggle overflow

验证

检查

keylime_verifier服务是否活跃并在受管主机上运行:systemctl status keylime_verifier ● keylime_verifier.service - The Keylime verifier Loaded: loaded (/usr/lib/systemd/system/keylime_verifier.service; disabled; vendor preset: disabled) Active: active (running) since Wed 2022-11-09 10:10:08 EST; 1min 45s ago# systemctl status keylime_verifier ● keylime_verifier.service - The Keylime verifier Loaded: loaded (/usr/lib/systemd/system/keylime_verifier.service; disabled; vendor preset: disabled) Active: active (running) since Wed 2022-11-09 10:10:08 EST; 1min 45s agoCopy to Clipboard Copied! Toggle word wrap Toggle overflow 检查

keylime_registrar服务是否活跃且在运行:systemctl status keylime_registrar ● keylime_registrar.service - The Keylime registrar service Loaded: loaded (/usr/lib/systemd/system/keylime_registrar.service; disabled; vendor preset: disabled) Active: active (running) since Wed 2022-11-09 10:10:17 EST; 1min 42s ago ...# systemctl status keylime_registrar ● keylime_registrar.service - The Keylime registrar service Loaded: loaded (/usr/lib/systemd/system/keylime_registrar.service; disabled; vendor preset: disabled) Active: active (running) since Wed 2022-11-09 10:10:17 EST; 1min 42s ago ...Copy to Clipboard Copied! Toggle word wrap Toggle overflow

后续步骤

6.7. keylime_server RHEL 系统角色的变量

当使用 keylime_server RHEL 系统角色设置 Keylime 服务器时,您可以为注册器和验证器自定义以下变量。

用于配置 Keylime 验证器的 keylime_server RHEL 系统角色变量的列表:

keylime_server_verifier_ip- 定义 verifier 的 IP 地址。

keylime_server_verifier_tls_dir-

指定存储密钥和证书的目录。如果设置为 default,verifier 将使用

/var/lib/keylime/cv_ca目录。 keylime_server_verifier_server_key_passphrase- 指定解密服务器私钥的密码短语。如果值为空,则私钥没有加密。

keylime_server_verifier_server_cert: 指定 Keylime 注册器服务器证书文件。

keylime_server_verifier_trusted_client_ca-

定义可信客户端 CA 证书的列表。您必须将文件存储在

keylime_server_verifier_tls_dir选项中设置的目录中。 keylime_server_verifier_client_key- 定义包含 Keylime verifier 私钥的文件。

keylime_server_verifier_client_key_passphrase- 定义解密客户端私钥文件的密码短语。如果值为空,则私钥没有加密。

keylime_server_verifier_client_cert- 定义 Keylime verifier 客户端证书文件。

keylime_server_verifier_trusted_server_ca-

定义可信服务器 CA 证书的列表。您必须将文件存储在

keylime_server_verifier_tls_dir选项中设置的目录中。

用于设置 keylime_server RHEL 系统角色的注册器变量的列表:

keylime_server_registrar_ip- 定义 registrar 的 IP 地址。

keylime_server_registrar_tls_dir-

指定存储 registrar 密钥和证书的目录。如果将其设置为 default,registrar 将使用

/var/lib/keylime/reg_ca目录。 keylime_server_registrar_server_key- 定义 Keylime registrar 私有服务器密钥文件。

keylime_server_registrar_server_key_passphrase- 指定解密 registrar 的服务器私钥的密码短语。如果值为空,则私钥没有加密。

keylime_server_registrar_server_cert- 指定 Keylime registrar 服务器证书文件。

keylime_server_registrar_trusted_client_ca-

定义可信客户端 CA 证书的列表。您必须将文件存储在

keylime_server_registrar_tls_dir选项中设置的目录中。

6.8. 从软件包部署 Keylime 租户

Keylime 对许多功能使用 keylime_tenant 工具,包括在目标系统上置备代理。您可以在任何系统上安装 keylime_tenant,包括运行其他 Keylime 组件的系统,或者根据要求在单独的系统上安装。

先决条件

-

您在要安装 Keylime 组件的系统上有

root权限和网络连接。 您对配置了其他 Keylime 组件的系统有网络访问权限:

- 验证器

- 如需更多信息,请参阅 第 6.2 节 “从软件包部署 Keylime 验证器”。

- 注册器

- 如需更多信息,请参阅 第 6.4 节 “从软件包部署 Keylime 注册器”。

流程

安装 Keylime 租户:

dnf install keylime-tenant

# dnf install keylime-tenantCopy to Clipboard Copied! Toggle word wrap Toggle overflow 通过编辑

/etc/keylime/tenant.conf.d/00-verifier-ip.conf文件将租户的连接定义到 Keylime 验证器的连接:[tenant] verifier_ip = <verifier_ip>

[tenant] verifier_ip = <verifier_ip>Copy to Clipboard Copied! Toggle word wrap Toggle overflow -

将

<verifier_ip>替换为验证器系统的 IP 地址。 -

如果验证器使用与默认值

8881不同的端口,请添加verifier_port = <verifier_port>设置。

-

将

通过编辑

/etc/keylime/tenant.conf.d/00-registrar-ip.conf文件将租户的连接定义到 Keylime 注册器的连接:[tenant] registrar_ip = <registrar_ip>

[tenant] registrar_ip = <registrar_ip>Copy to Clipboard Copied! Toggle word wrap Toggle overflow -

将

<registrar_ip>替换为注册器系统的 IP 地址。 -

如果注册器使用与默认值

8891不同的端口,请添加registrar_port = <registrar_port>设置。

-

将

在租户中添加证书和密钥:

-

您可以使用默认配置,并将密钥和证书加载到

/var/lib/keylime/cv_ca目录。 或者,您可以在配置中定义密钥和证书的位置。在

/etc/keylime/tenant.conf.d/目录中创建一个新的.conf文件,例如:/etc/keylime/tenant.conf.d/00-keys-and-certs.conf,其内容如下:Copy to Clipboard Copied! Toggle word wrap Toggle overflow trusted_server_ca参数接受到验证器和注册器服务器 CA 证书的路径。您可以提供多个以逗号分隔的路径,例如,验证器和注册器使用不同的 CA。注意使用绝对路径定义密钥和证书位置。或者,您可以在

tls_dir选项中定义目录,并使用相对于该目录的路径。

-

您可以使用默认配置,并将密钥和证书加载到

-

可选:如果无法使用

/var/lib/keylime/tpm_cert_store目录中的证书验证可信平台模块(TPM)签署密钥(EK),请将证书添加到那个目录中。这在使用具有模拟 TPM 的虚拟机时会出现这种情况。

验证

检查 verifier 的状态:

Copy to Clipboard Copied! Toggle word wrap Toggle overflow 如果正确设置了,且没有配置代理,验证器会响应它无法识别的默认代理 UUID。

检查 registrar 的状态:

Copy to Clipboard Copied! Toggle word wrap Toggle overflow 如果正确设置了,且没有配置代理,注册器会响应它无法识别的默认代理 UUID。

后续步骤

6.9. 从软件包部署 Keylime 代理

Keylime 代理是部署到被 Keylime 监控的所有系统的组件。

默认情况下,Keylime 代理将其所有数据保存在被监控系统的 /var/lib/keylime/ 目录中。

要将配置文件保留在置入目录中,请使用具有两位数字前缀的文件名,例如 /etc/keylime/agent.conf.d/00-registrar-ip.conf。配置处理以字典顺序读取置入目录中的文件,并对每个选项设置为它读取的最后一个值。

先决条件

-

您有对被监控系统的

root权限。 -

监控的系统有一个受信任的平台模块(TPM)。要验证,请输入

tpm2_pcrread命令。如果输出返回多个哈希,则代表 TPM 可用。 您对配置了其他 Keylime 组件的系统有网络访问权限:

- 验证器

- 如需更多信息,请参阅 从软件包部署 Keylime 验证器。

- 注册器

- 如需更多信息,请参阅 从软件包部署 Keylime 注册器。

- 租户

- 如需更多信息,请参阅 从软件包部署 Keylime 租户。

- 在监控的系统上启用了完整性测量架构(IMA)。如需更多信息,请参阅 启用完整性测量架构和扩展验证模块。

流程

安装 Keylime 代理:

dnf install keylime-agent

# dnf install keylime-agentCopy to Clipboard Copied! Toggle word wrap Toggle overflow 这个命令会安装

keylime-agent-rust软件包。在配置文件中定义代理的 IP 地址和端口。在

/etc/keylime/agent.conf.d/目录中创建一个新的.conf文件,例如:/etc/keylime/agent.conf.d/00-agent-ip.conf,其内容如下:[agent] ip = '<agent_ip>'

[agent] ip = '<agent_ip>'Copy to Clipboard Copied! Toggle word wrap Toggle overflow 注意Keylime 代理配置使用 TOML 格式,它与用于其他组件配置的 INI 格式不同。因此,使用有效 TOML 语法输入值,例如,在带单引号的路径以及带方括号的多个路径的数组。

-

将

<agent_IP_address>替换为代理的 IP 地址。或者,使用ip = '*'或ip = '0.0.0.0'将代理绑定到所有可用 IP 地址。 -

另外,您还可以使用

port = '<agent_port>'选项更改代理端口的默认值9002。

-

将

在配置文件中定义注册的 IP 地址和端口。在

/etc/keylime/agent.conf.d/目录中创建一个新的.conf文件,例如:/etc/keylime/agent.conf.d/00-registrar-ip.conf,其内容如下:[agent] registrar_ip = '<registrar_IP_address>'

[agent] registrar_ip = '<registrar_IP_address>'Copy to Clipboard Copied! Toggle word wrap Toggle overflow -

将

<registrar_IP_address>替换为注册中心的 IP 地址。 -

另外,您还可以使用

registrar_port = '<registrar_port>'选项更改注册器端口的默认值8890。

-

将

可选:定义代理的通用唯一标识符(UUID)。如果没有定义,则使用默认 UUID。在

/etc/keylime/agent.conf.d/目录中创建一个新的.conf文件,例如:/etc/keylime/agent.conf.d/00-agent-uuid.conf,其内容如下:[agent] uuid = '<agent_UUID>'

[agent] uuid = '<agent_UUID>'Copy to Clipboard Copied! Toggle word wrap Toggle overflow -

将

<agent_UUID>替换为代理的 UUID,如d432fbb3-d2f1-4a97-9ef7-abcdef012345。您可以使用uuidgen工具生成 UUID。

-

将

可选:为代理加载现有密钥和证书。如果代理没有接收

server_key和server_cert,它会生成自己的密钥和自签名证书。在配置中定义密钥和证书的位置。在

/etc/keylime/agent.conf.d/目录中创建一个新的.conf文件,例如:/etc/keylime/agent.conf.d/00-keys-and-certs.conf,其内容如下:[agent] server_key = '</path/to/server_key>' server_key_password = '<passphrase1>' server_cert = '</path/to/server_cert>' trusted_client_ca = '[</path/to/ca/cert3>, </path/to/ca/cert4>]'

[agent] server_key = '</path/to/server_key>' server_key_password = '<passphrase1>' server_cert = '</path/to/server_cert>' trusted_client_ca = '[</path/to/ca/cert3>, </path/to/ca/cert4>]'Copy to Clipboard Copied! Toggle word wrap Toggle overflow 注意使用绝对路径定义密钥和证书位置。Keylime 代理不接受相对路径。

在防火墙中打开端口:

firewall-cmd --add-port 9002/tcp firewall-cmd --runtime-to-permanent

# firewall-cmd --add-port 9002/tcp # firewall-cmd --runtime-to-permanentCopy to Clipboard Copied! Toggle word wrap Toggle overflow 如果您使用不同的端口,请将

9002替换为.conf文件中定义的端口号。启用并启动

keylime_agent服务:systemctl enable --now keylime_agent

# systemctl enable --now keylime_agentCopy to Clipboard Copied! Toggle word wrap Toggle overflow 可选:从配置了 Keylime 租户的系统验证代理是否已正确配置,并可连接到注册器。

keylime_tenant -c regstatus --uuid <agent_uuid> Reading configuration from ['/etc/keylime/logging.conf'] ... ==\n-----END CERTIFICATE-----\n", "ip": "127.0.0.1", "port": 9002, "regcount": 1, "operational_state": "Registered"}}}

# keylime_tenant -c regstatus --uuid <agent_uuid> Reading configuration from ['/etc/keylime/logging.conf'] ... ==\n-----END CERTIFICATE-----\n", "ip": "127.0.0.1", "port": 9002, "regcount": 1, "operational_state": "Registered"}}}Copy to Clipboard Copied! Toggle word wrap Toggle overflow 将

<agent_uuid>替换为代理的 UUID。如果正确配置了注册器和代理,输出会显示代理的 IP 地址和端口,后跟

"operational_state": "Registered"。

通过在

/etc/ima/ima-policy文件中输入以下内容来创建新的 IMA 策略:Copy to Clipboard Copied! Toggle word wrap Toggle overflow 此策略针对已执行的应用程序的运行时监控。您可以根据您的场景调整此策略。您可以在

statfs (2)手册页中找到 MAGIC 常量。更新内核参数:

grubby --update-kernel DEFAULT --args 'ima_appraise=fix ima_canonical_fmt ima_policy=tcb ima_template=ima-ng'

# grubby --update-kernel DEFAULT --args 'ima_appraise=fix ima_canonical_fmt ima_policy=tcb ima_template=ima-ng'Copy to Clipboard Copied! Toggle word wrap Toggle overflow - 重启系统以应用新的 IMA 策略。

验证

验证代理是否正在运行:

systemctl status keylime_agent ● keylime_agent.service - The Keylime compute agent Loaded: loaded (/usr/lib/systemd/system/keylime_agent.service; enabled; preset: disabled) Active: active (running) since ...# systemctl status keylime_agent ● keylime_agent.service - The Keylime compute agent Loaded: loaded (/usr/lib/systemd/system/keylime_agent.service; enabled; preset: disabled) Active: active (running) since ...Copy to Clipboard Copied! Toggle word wrap Toggle overflow

后续步骤

在您要监控的所有系统上配置了代理后,您可以部署 Keylime 来执行以下一个或多个功能:

6.10. 为运行时监控配置 Keylime

要验证被监控系统状态是否正确,Keylime 代理必须运行在监控的系统上。

因为 Keylime 运行时监控使用完整性测量架构(IMA)来测量大量文件,所以可能会对系统性能产生重大影响。

在置备代理时,您还可以定义 Keylime 发送到被监控系统的文件。Keylime 对发送到代理的文件进行加密,只有在代理系统符合 TPM 策略并使用 IMA allowlist 时才解密。

您可以通过配置 Keylime excludelist 使 Keylime 忽略对特定文件或特定目录中文件的更改。排除的文件仍可由 IMA 进行测量。

allowlist 和 excludelist 合并到 Keylime 运行时策略中。

先决条件

您有对配置了 Keylime 组件的系统的网络访问权限:

- 验证器

- 如需更多信息,请参阅 从软件包部署 Keylime 验证器。

- 注册器

- 如需更多信息,请参阅 从软件包部署 Keylime 注册器。

- 租户

- 如需更多信息,请参阅 从软件包部署 Keylime 租户。

- Agent

- 如需更多信息,请参阅 从软件包部署 Keylime 代理。

流程

在配置并运行了 Keylime 代理的被监控系统上,安装

python3-keylime软件包,其包含keylime-policy工具:dnf -y install python3-keylime

# dnf -y install python3-keylimeCopy to Clipboard Copied! Toggle word wrap Toggle overflow 从代理系统的当前状态创建一个运行时策略:

keylime-policy create runtime --ima-measurement --rootfs '/' --ramdisk-dir '/boot/' --output <policy.json>

# keylime-policy create runtime --ima-measurement --rootfs '/' --ramdisk-dir '/boot/' --output <policy.json>Copy to Clipboard Copied! Toggle word wrap Toggle overflow 在这个命令中,

-

将

<policy.json>替换为运行时策略的文件名。 以下目录会自动从测量中排除:

-

/sys -

/run -

/proc -

/lost+found -

/dev -

/media -

/snap -

/mnt -

/var -

/tmp

-

-

另外,您可以通过添加

--excludelist <excludelist.txt>选项,从测量中排除其他具体的路径。excludelist 接受 Python 正则表达式,每行一个正则表达式。有关特殊字符的完整列表,请参阅 docs.python.org 中的正则表达式操作。

-

将

将生成的运行时策略复制到配置了

keylime_tenant工具的系统中,例如:scp <policy.json> root@<tenant.ip>:/root/<policy.json>

# scp <policy.json> root@<tenant.ip>:/root/<policy.json>Copy to Clipboard Copied! Toggle word wrap Toggle overflow 在配置了 Keylime 租户的系统上,使用

keylime_tenant工具置备代理:keylime_tenant --command add --targethost <agent_ip> --uuid <agent_uuid> --runtime-policy <policy.json> --cert default

# keylime_tenant --command add --targethost <agent_ip> --uuid <agent_uuid> --runtime-policy <policy.json> --cert defaultCopy to Clipboard Copied! Toggle word wrap Toggle overflow -

将

<agent_ip>替换为代理的 IP 地址。 -

将

<agent_uuid>替换为代理的 UUID。 -

将

<policy.json>替换为 Keylime 运行时策略文件的路径。 使用

--cert选项时,租户通过使用指定目录或默认的/var/lib/keylime/ca/目录中的 CA 证书和密钥为代理生成和签名证书。如果目录不包含 CA 证书和密钥,则租户将根据/etc/keylime/ca.conf文件中的配置自动生成它们,并将其保存到指定的目录中。然后,租户将这些密钥和证书发送给代理。在生成 CA 证书或签名代理证书时,可能会提示您输入访问 CA 私钥的密码:

Please enter the password to decrypt your keystore:注意Keylime 对发送到代理的文件进行加密,只有在代理系统符合 TPM 策略和 IMA allowlist 时才解密该文件。默认情况下,Keylime 解压缩发送的

.zip文件。

例如,使用以下命令,

keylime_tenant在127.0.0.1处添加一个新的 UUID 为d432fbb3-d2f1-4a97-9ef7-75bd81c00000的 Keylime 代理,并加载运行时策略policy.json。它还在默认目录中生成一个证书,并将证书文件发送给代理。只有满足/etc/keylime/verifier.conf中的 TPM 策略才对文件进行解密:keylime_tenant --command add --targethost 127.0.0.1 --uuid d432fbb3-d2f1-4a97-9ef7-75bd81c00000 --runtime-policy policy.json --cert default

# keylime_tenant --command add --targethost 127.0.0.1 --uuid d432fbb3-d2f1-4a97-9ef7-75bd81c00000 --runtime-policy policy.json --cert defaultCopy to Clipboard Copied! Toggle word wrap Toggle overflow 注意您可以使用

# keylime_tenant --command delete --uuid <agent_uuid>命令停止 Keylime 监控节点。您可以使用

keylime_tenant --command update命令修改已注册的代理的配置。-

将

验证

- 可选:重启被监控的系统,以验证设置是否持久。

验证代理是否成功:

keylime_tenant --command cvstatus --uuid <agent_uuid> ... {"<agent_uuid>": {"operational_state": "Get Quote"..."attestation_count": 5 ...# keylime_tenant --command cvstatus --uuid <agent_uuid> ... {"<agent_uuid>": {"operational_state": "Get Quote"..."attestation_count": 5 ...Copy to Clipboard Copied! Toggle word wrap Toggle overflow 将

<agent_uuid>替换为代理的 UUID。如果

operational_state的值为Get Quote,并且attestation_count为非零,则此代理的证明成功。如果