11.4. 使用自定义资源安装 Red Hat Single Sign-On

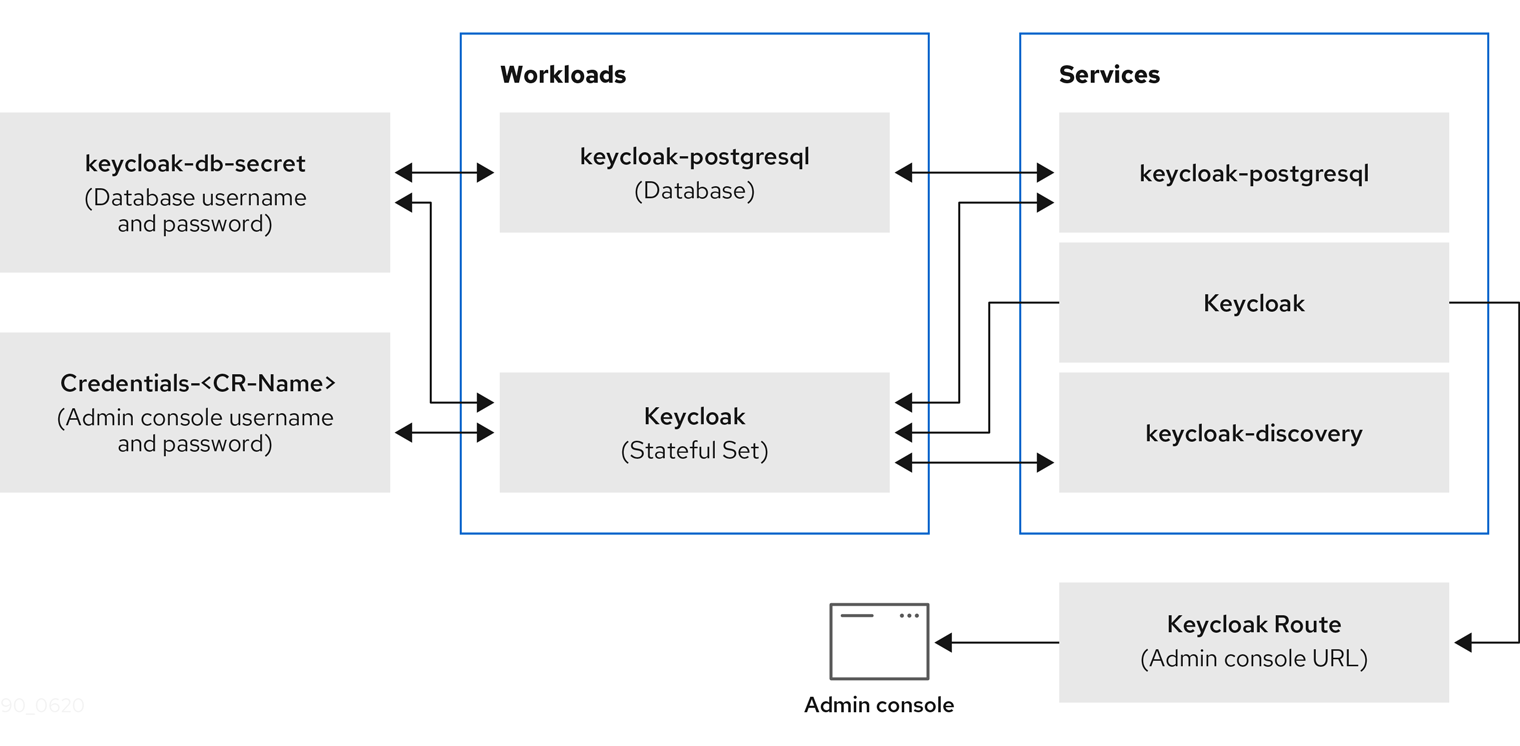

您可以通过创建 Keycloak 自定义资源,使用 Operator 自动安装 Red Hat Single Sign-On。当您使用自定义资源安装 Red Hat Single Sign-On 时,您可以创建此处描述的组件和服务,并在下图所示。

-

Keycloak-db-secret- 存储数据库用户名、密码和外部地址(如果您连接到外部数据库) -

凭证-<CR-Name> - 要登录到 Red Hat Single Sign-On 管理控制台(<CR-Name> 基于Keycloak自定义资源名称)的管理员用户名和密码。 -

Keycloak- Keycloak 部署规格作为具有高可用性支持的 StatefulSet 实现 -

Keycloak-postgresql- 启动 PostgreSQL 数据库安装 -

Keycloak-discoveryService - 执行JDBC_PING发现 -

KeycloakService - 通过 HTTPS 连接到 Red Hat Single Sign-On (不支持 HTTP) -

Keycloak-postgresqlService - 连接一个内部和外部(如果使用)数据库实例 -

KeycloakRoute - 从 OpenShift 访问 Red Hat Single Sign-On 管理控制台的 URL

Operator 组件和服务如何交互

11.4.1. Keycloak 自定义资源

Keycloak 自定义资源是一个 YAML 文件,它定义用于安装的参数。此文件包含三个属性:

-

实例- 控制在高可用性模式下运行的实例数量。 -

externalAccess-如果启用为True,Operator 会为 Red Hat Single Sign-On 集群创建一个路由。 -

externalDatabase- 以连接到外部托管的数据库。该主题包括在本指南的 外部数据库 部分。把它设置为 false 应该仅用于测试目的,并安装嵌入式 PostgreSQL 数据库。请注意,生产环境中不支持 externalDatabase:false。

Keycloak 自定义资源的 YAML 文件示例

apiVersion: keycloak.org/v1alpha1

kind: Keycloak

metadata:

name: example-sso

labels:

app: sso

spec:

instances: 1

externalAccess:

enabled: True您可以更新 YAML 文件,并在 Red Hat Single Sign-On 管理控制台中显示更改,但更改管理控制台不会更新自定义资源。

11.4.2. 在 OpenShift 中创建 Keycloak 自定义资源

在 OpenShift 中,您可以使用自定义资源创建路由,这是 admin 控制台的 URL,再找到含有管理控制台的用户名和密码的 secret。

前提条件

- 有用于此自定义资源的 YAML 文件。

- 您有 cluster-admin 权限,或具有管理员授予的同等权限级别。

流程

使用 YAML 文件创建路由:

oc create -f <filename>.yaml -n <namespace>。例如:$ oc create -f sso.yaml -n sso keycloak.keycloak.org/example-sso created在 OpenShift 中创建路由。

- 登录 OpenShift Web 控制台。

选择

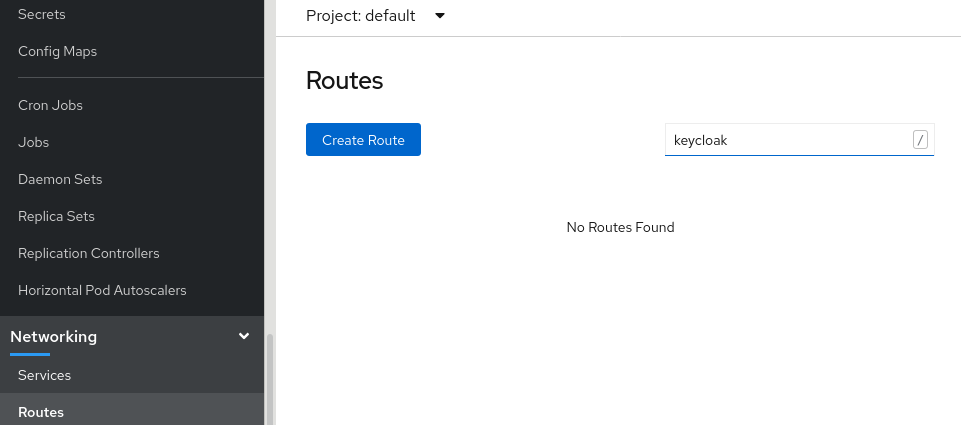

Networking、Route和 search for Keycloak。OpenShift Web 控制台中的路由页面

在带有 Keycloak 路由的屏幕上,点

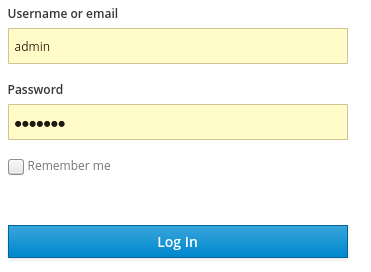

Location下的 URL。此时会出现 Red Hat Single Sign-On 管理控制台登录屏幕。

管理控制台登录屏幕

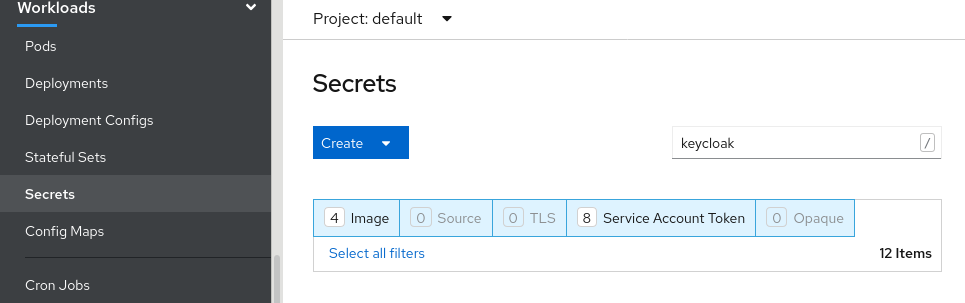

在 OpenShift Web 控制台中找到 admin 控制台的用户名和密码;在

Workloads下,点Secrets和 search Keycloak。OpenShift Web 控制台中的 secret 屏幕

在 admin 控制台登录屏幕中输入用户名和密码。

管理控制台登录屏幕

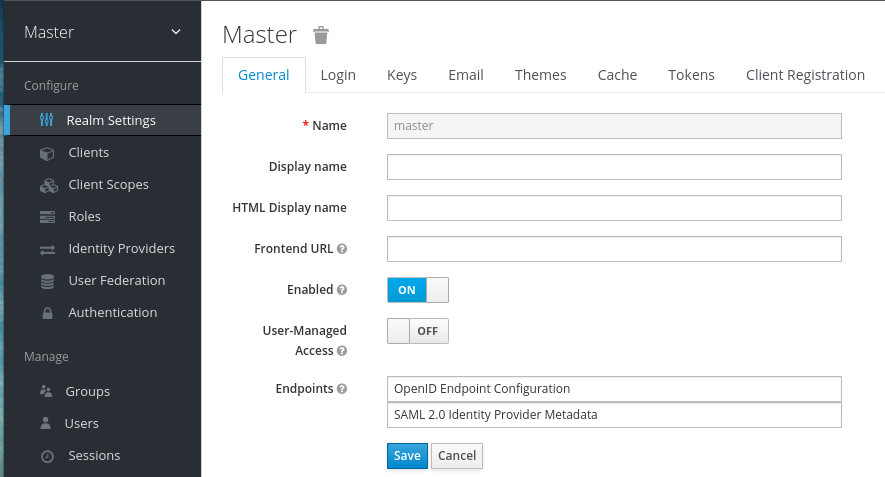

您现在已登录到一个由 Keycloak 自定义资源安装的 Red Hat Single Sign-On 实例。您已准备好为域、客户端和用户创建自定义资源。

Red Hat Single Sign-On master realm

检查自定义资源的状态:

$ oc describe keycloak <CR-name>

结果

Operator 处理自定义资源后,使用以下命令查看状态:

$ oc describe keycloak <CR-name>Keycloak 自定义资源状态

Name: example-keycloak

Namespace: keycloak

Labels: app=sso

Annotations: <none>

API Version: keycloak.org/v1alpha1

Kind: Keycloak

Spec:

External Access:

Enabled: true

Instances: 1

Status:

Credential Secret: credential-example-keycloak

Internal URL: https://<External URL to the deployed instance>

Message:

Phase: reconciling

Ready: true

Secondary Resources:

Deployment:

keycloak-postgresql

Persistent Volume Claim:

keycloak-postgresql-claim

Prometheus Rule:

keycloak

Route:

keycloak

Secret:

credential-example-keycloak

keycloak-db-secret

Service:

keycloak-postgresql

keycloak

keycloak-discovery

Service Monitor:

keycloak

Stateful Set:

keycloak

Version:

Events:其他资源

- 安装 Red Hat Single Sign-On 后,就可以 创建一个 realm 自定义资源。

- 外部数据库是支持的选项,需要在 Keycloak 自定义资源中启用。您可以只禁用这个选项进行测试并在切换到生产环境时启用它。请参阅连接到外部数据库。