第2章 3scale における API トラフィック

本ガイドの手順を完了すると、API トラフィックを API キーで保護し、追跡し、3scale に実装された基本的な流量制御および管理機能で監視することができます。例として使用した架空の Echo API を、実際の API に置き換えてください。

以下の手順に従えば、3scale でご自分の API を公開して運用する操作は分かり易く簡単です。API トラフィックのフローを監視し、さらに流量を制御した開発者キーを発行することができます。

実稼働環境用の API がある場合には、既存 API ユーザーへのサービス障害を避けるために、まずステージング/非実稼働環境でこの手順を実施する必要があります。

2.1. 前提条件

このチュートリアルは、3scale SaaS アカウントを使用していること、および管理ポータルにアクセスできることを前提としています。

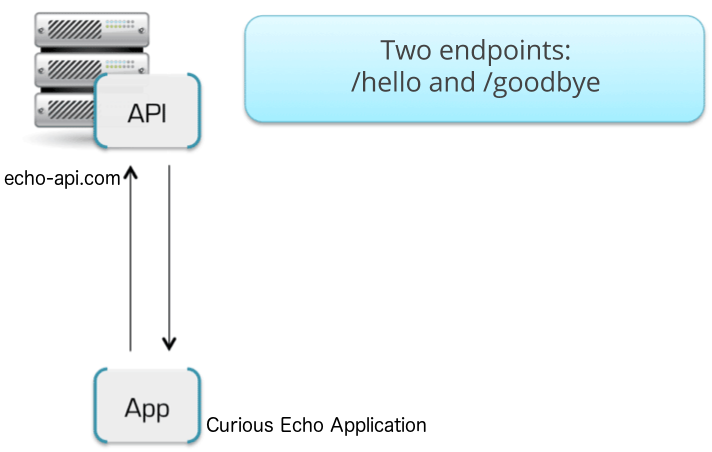

https://echo-api.3scale.net にホストされたシンプルなテスト API (Echo API) を使用して、以下に示す例を実行します。

API を呼び出す簡単なアプリケーション (例: CCurious echo) が必要です。例としては、コマンドラインコール、モバイルアプリ、またはリモートサーバーを呼び出すことのできる何らかのコード等のシンプルなアプリケーションが挙げられます。