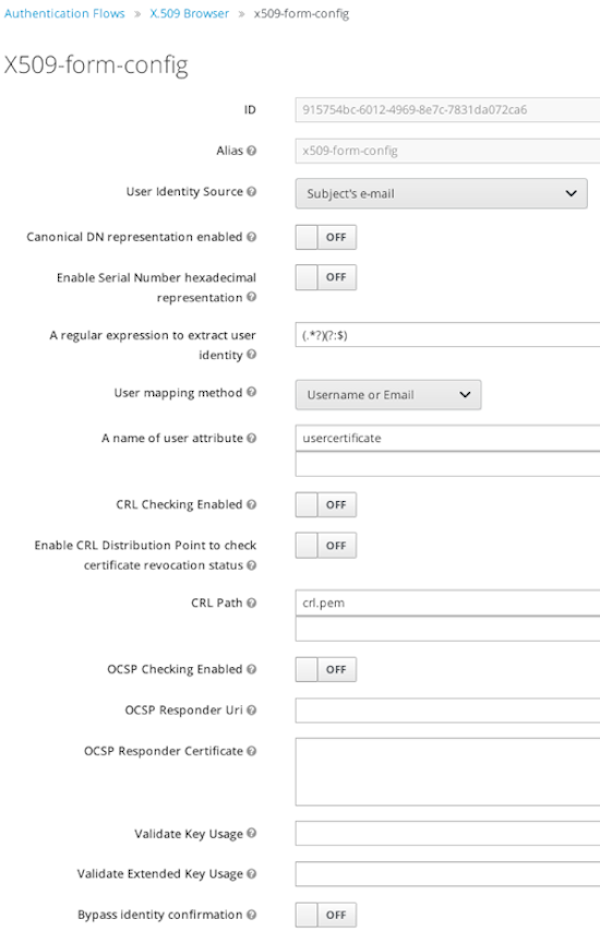

8.5.4. 配置 X.509 客户端证书验证

X509 配置

- 用户身份源

- 定义用于从客户端证书提取用户身份的方法。

- 启用规范 DN 表示

- 定义是否使用规范格式来确定可识别的名称。官方 Java API 文档 描述了格式。这个选项 使用正则表达式对两个用户身份来源 Match SubjectDN 的影响,仅使用 正则表达式。在设置新的 Red Hat Single Sign-On 实例时启用这个选项。禁用这个选项,以保持与现有 Red Hat Single Sign-On 实例的向后兼容性。

- 启用串行数十六进制表示

- 以十六进制表示 序列号。设置了 sign 位的序列号必须为 1,必须留使用 00 八进制数。例如,根据 RFC5280,带有十进制值 161 的序列号为 00 a1,或者十六进制代码为 00a1。如需了解更多详细信息,请参阅 RFC5280, appendix-B。

- 正则表达式

- 用作提取证书身份的过滤器的正则表达式。表达式必须包含单个组。

- 用户映射方法

- 定义与现有用户身份匹配的方法。根据用户名或电子邮件 搜索现有用户的用户名或电子邮件.自定义属性映射程序 会搜索具有与证书身份匹配的自定义属性的现有用户。自定义属性的名称是可配置的。

- 名称 user 属性

- 其值与证书身份匹配的自定义属性。如果属性映射与多个值相关,请使用多个自定义属性,例如:'Certificate Serial Number 和 IssuerDN'。

- 启用 CRL 检查

- 使用 Certificate Revocation List 检查证书的吊销状态。列表的位置在 CRL 文件路径 属性中定义。

- 启用 CRL Distribution Point 来检查证书撤销状态

- 使用 CDP 检查证书撤销状态。大多数 PKI 颁发机构在证书中包含 CDP。

- CRL 文件路径

- 包含 CRL 列表的文件路径。如果启用了 CRL Checking Enabled 选项,则该值必须是到有效文件的路径。

- 启用 OCSP 检查

- 使用在线证书状态协议检查证书撤销状态。

- OCSP Responder URI

- 覆盖证书中的 OCSP 响应者 URI 值。

- 验证密钥使用

- 验证是否已设置证书的密钥扩展位。例如:"数字签名,KeyEncipherment"验证是否设置了 KeyUsage 扩展中的位 0 和 2。保留此参数为空以禁用 Key Usage 验证。如需更多信息,请参阅 RFC5280, Section-4.2.1.3。当键使用不匹配时,红帽单点登录会引发错误。

- 验证扩展密钥使用

- 验证扩展密钥使用扩展中定义的一个或多个目的。如需更多信息,请参阅 RFC5280, Section-4.2.1.12。将此参数设置为空以禁用扩展密钥使用验证。当被发出 CA 和密钥使用扩展不匹配时,Red Hat Single Sign-On 会引发一个错误。

- 绕过身份确认

- 如果启用,X.509 客户端证书身份验证不会提示用户确认证书身份。红帽单点登录在成功身份验证后对用户进行签名。

Revalidate 客户端证书- 如果设置,客户端证书信任链总是使用配置的信任存储中存在的证书在应用程序级别进行验证。如果底层 Web 服务器没有强制验证客户端证书链验证,例如,它位于非值负载均衡器或反向代理后面,或者当允许 CA 的数量太大时,对于 mutual SSL 协商(大多数浏览器上限的 SSL 协商大小上限为 32767 字节,它对应于 200 公告的 CA)。默认情况下,这个选项是 off。