第6章 IdM と AD との間の通信に必要なポート

Active Directory (AD) 環境と Identity Management (IdM) 環境間の通信を有効にするには、AD ドメインコントローラーおよび IdM サーバーのファイアウォールで次のポートを開きます。

| サービス | ポート | プロトコル |

|---|---|---|

| エンドポイント解決ポートマッパー | 135 | TCP |

| NetBIOS-DGM | 138 | TCP および UDP |

| NetBIOS-SSN | 139 | TCP および UDP |

| Microsoft-DS | 445 | TCP および UDP |

| 動的 RPC | 49152-65535 | TCP |

| AD グローバルカタログ | 3268 | TCP |

| LDAP | 389 | TCP および UDP |

信頼のために IdM サーバーで TCP ポートの 389 を開く必要はありませんが、IdM サーバーと通信しているクライアントに必要です。

TCP ポート 135 は、DCE RPC エンドポイントマッパーが機能するために必要であり、IdM-AD 信頼の作成中に使用されます。

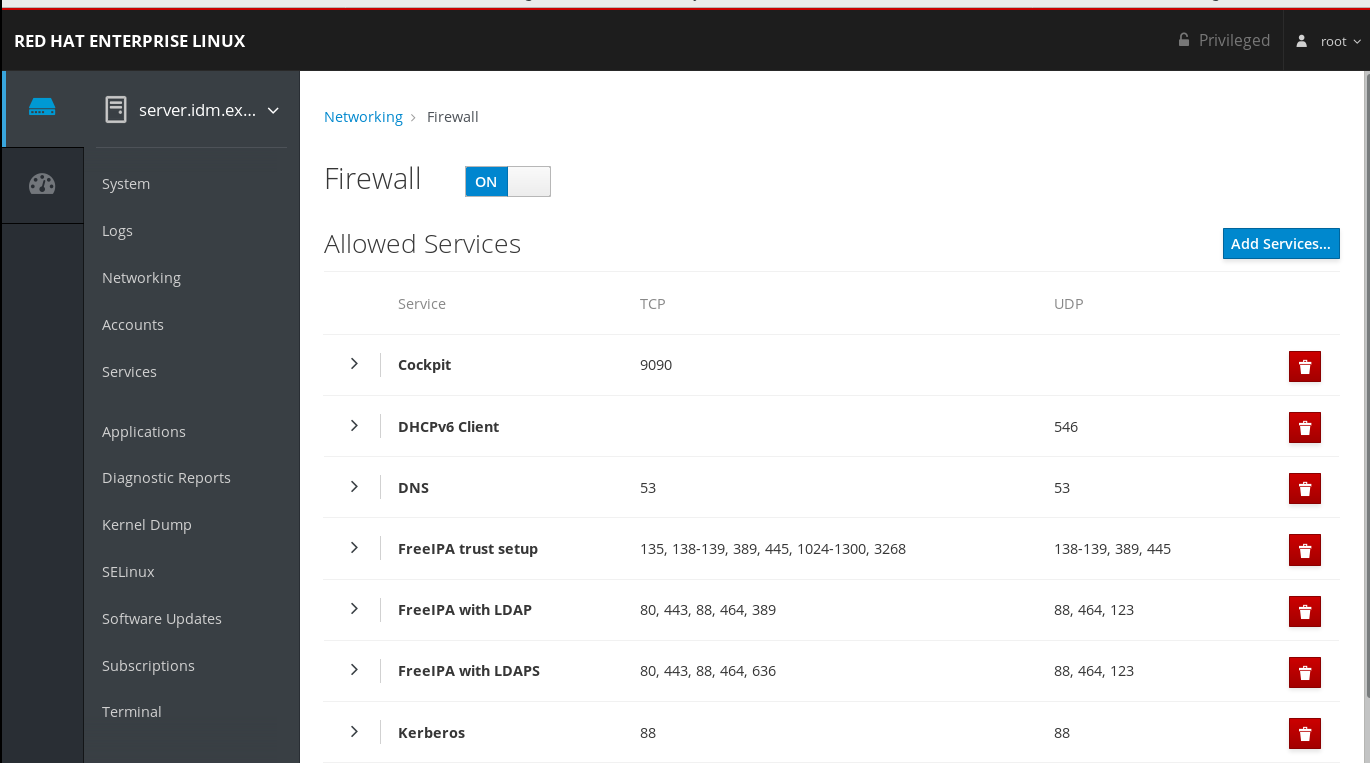

ポートを開くには、以下の方法を使用できます。

firewalldサービス - 特定ポートを有効にするか、そのポートが含まれる以下のサービスを有効にすることができます。- FreeIPA 信頼の設定

- LDAP を用いた FreeIPA

- Kerberos

- DNS

詳細は、システム上の

firewall-cmdman ページを参照してください。RHEL Web コンソール。

firewalldサービスに基づくファイアウォール設定を含む UI です。

Web コンソールを使用したファイアウォール設定の詳細は、Web コンソールを使用したファイアウォールでのサービスの有効化 を参照してください。

| サービス | ポート | プロトコル |

|---|---|---|

| Kerberos | 88、464 | TCP および UDP |

| LDAP | 389 | TCP |

| DNS | 53 | TCP および UDP |

| サービス | ポート | プロトコル |

|---|---|---|

| Kerberos | 88 | UDP および TCP |

libkrb5 ライブラリーは UDP を使用し、KDC (Key Distribution Center) から送信されるデータが大きすぎると、TCP プロトコルにフォールバックします。Active Directory は、PAC (Privilege Attribute Certificate) を Kerberos チケットに割り当てます。これによりサイズが増加し、TCP プロトコルを使用する必要があります。フォールバックとリクエストの再送信を回避するために、SSSD はデフォルトでユーザー認証に TCP を使用します。libkrb5 が TCP を使用する前にサイズを設定する場合は、/etc/krb5.conf ファイルに udp_preference_limit を設定します。詳細は、システム上の krb5.conf(5) man ページを参照してください。

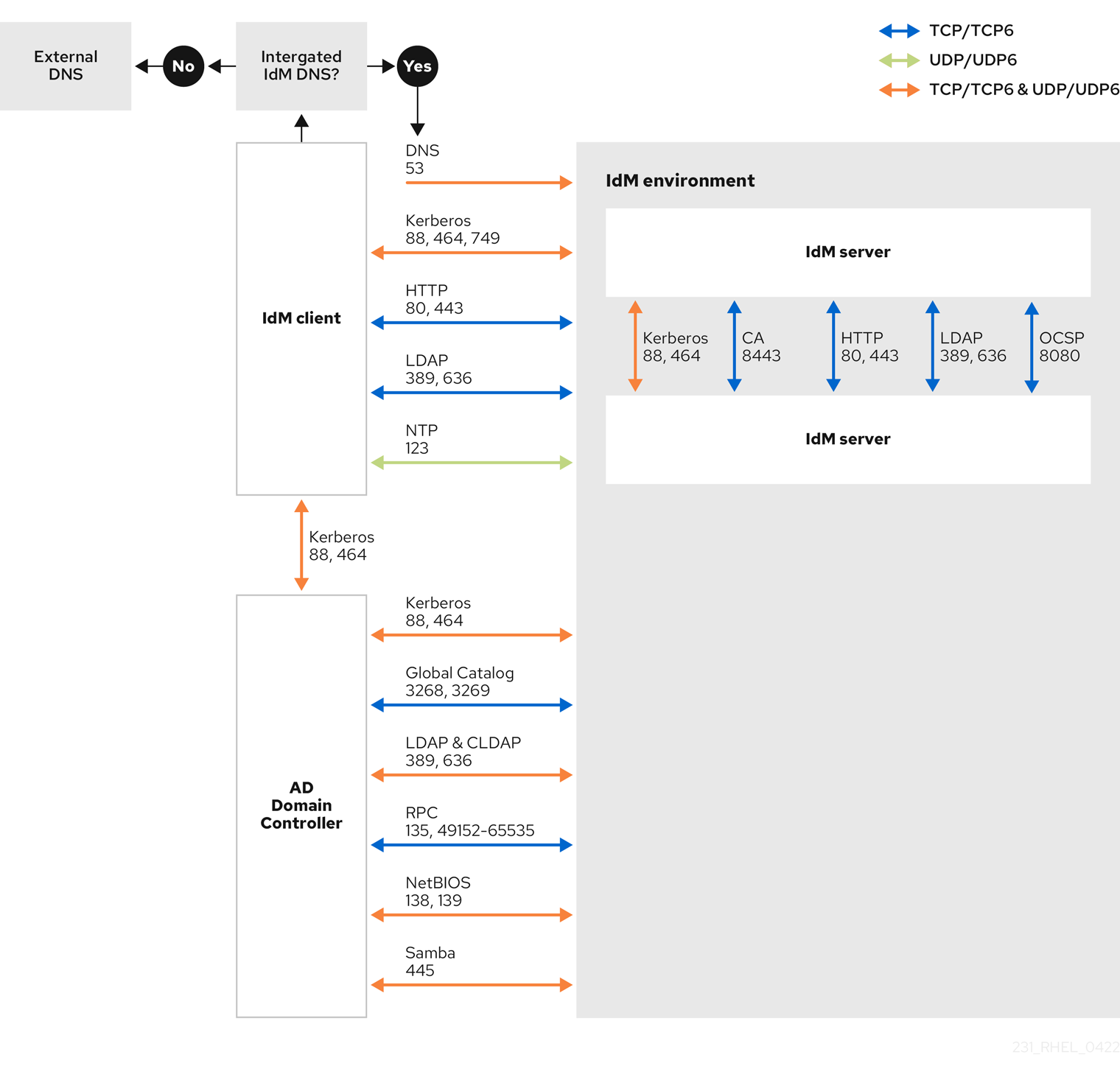

以下の図は、IdM クライアントによって送信され、IdM サーバーと AD ドメインコントローラーによって受信および応答された通信を示しています。ファイアウォールの受信ポートと送信ポートおよびプロトコルを設定するには、firewalld サービスを使用します。このサービスには、FreeIPA サービスの定義がすでに含まれています。