アプリケーションのビルド

アプリケーション向けの Red Hat OpenShift Service on AWS の設定

概要

第1章 アプリケーションのビルドの概要

Red Hat OpenShift Service on AWS を使用すると、Web コンソールまたはコマンドラインインターフェイス (CLI) を使用してアプリケーションを作成、編集、削除、および管理できます。

1.1. プロジェクトの使用

プロジェクトを使用すると、アプリケーションを分離して編成および管理できます。Red Hat OpenShift Service on AWS で、プロジェクトの作成、表示、削除 などを含め、プロジェクトライフサイクル全体を管理できます。

プロジェクトを作成したら、Developer パースペクティブを使用して、ユーザーに対して プロジェクトへのアクセス権の付与または取り消し と クラスターロールの管理 を行えます。また、新規プロジェクトの自動プロビジョニングに使用されるプロジェクトテンプレートを作成する際に、プロジェクト設定リソースの編集 も行えます。

Dedicated の管理者権限のあるユーザーは、認証されたユーザーグループによる新規プロジェクトのセルフプロビジョニングを阻止 することを選択できます。

1.2. アプリケーションの使用

1.2.1. アプリケーションの作成

アプリケーションを作成するには、プロジェクトを作成しているか、適切なロールとパーミッションでプロジェクトにアクセスできるようになっている必要があります。Web コンソールの Developer パースペクティブ、インストール済みの Operator、OpenShift CLI (oc) のいずれかを使用して、アプリケーションを作成できます。プロジェクトに追加するアプリケーションは、Git、JAR ファイル、devfile、または開発者カタログから入手できます。

ソースまたはバイナリーコード、イメージ、およびテンプレートを含むコンポーネントを使用し、OpenShift CLI (oc) を使用してアプリケーションを作成することもできます。Red Hat OpenShift Service on AWS Web コンソールを使用すると、クラスター管理者によってインストールされた Operator からアプリケーションを作成できます。

1.2.2. アプリケーションの保守

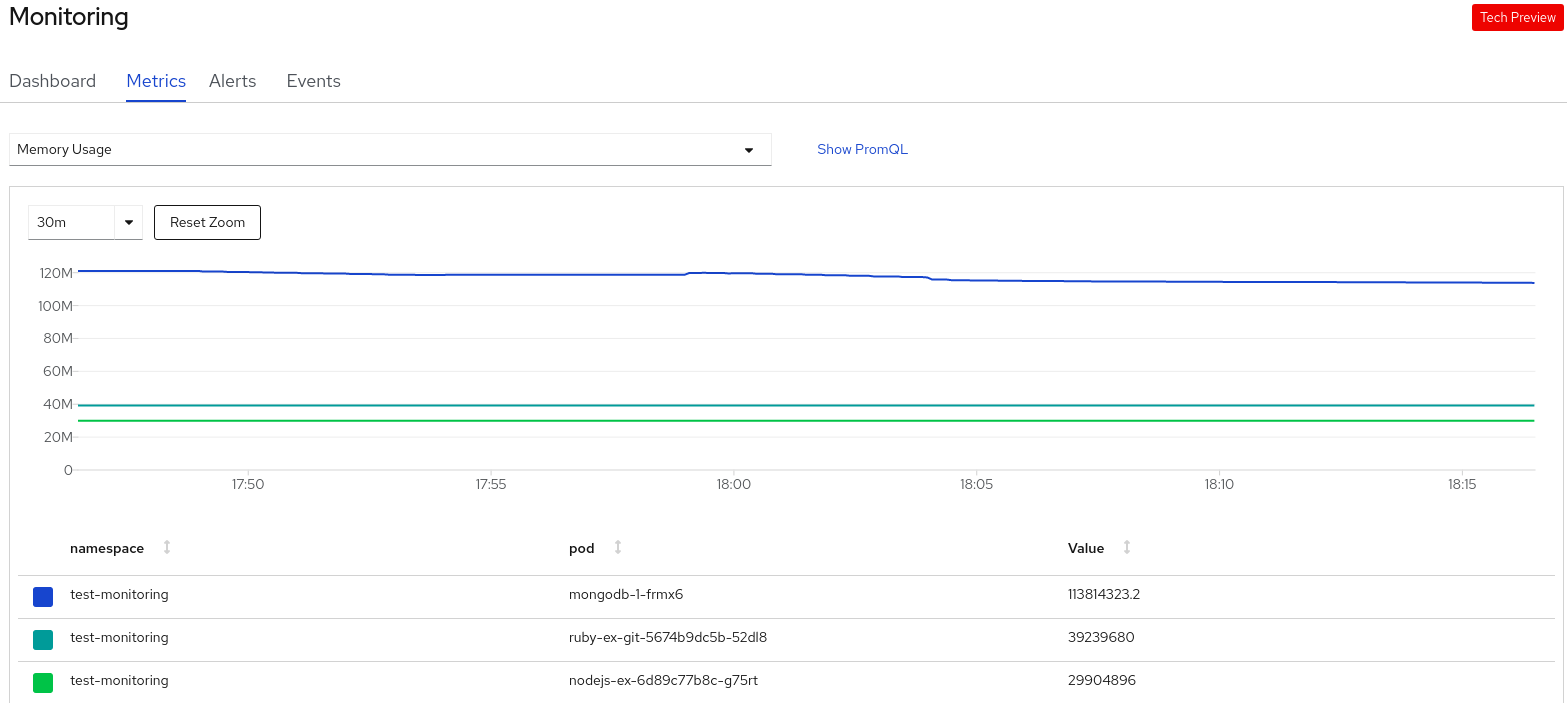

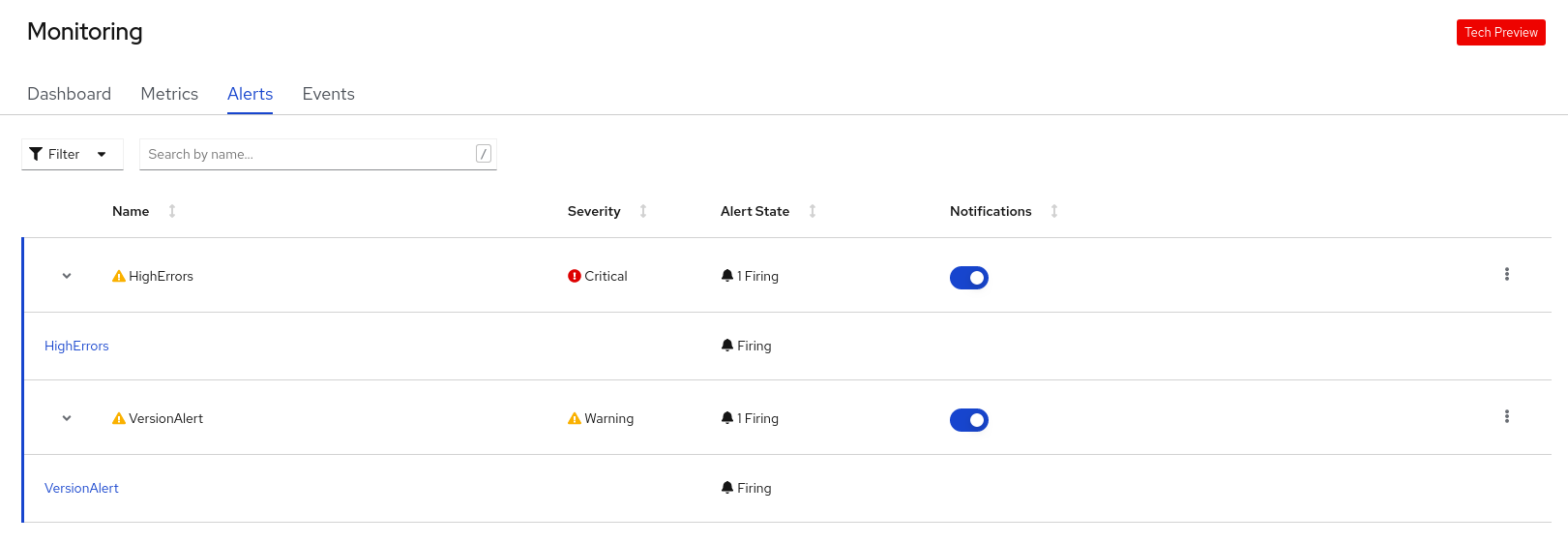

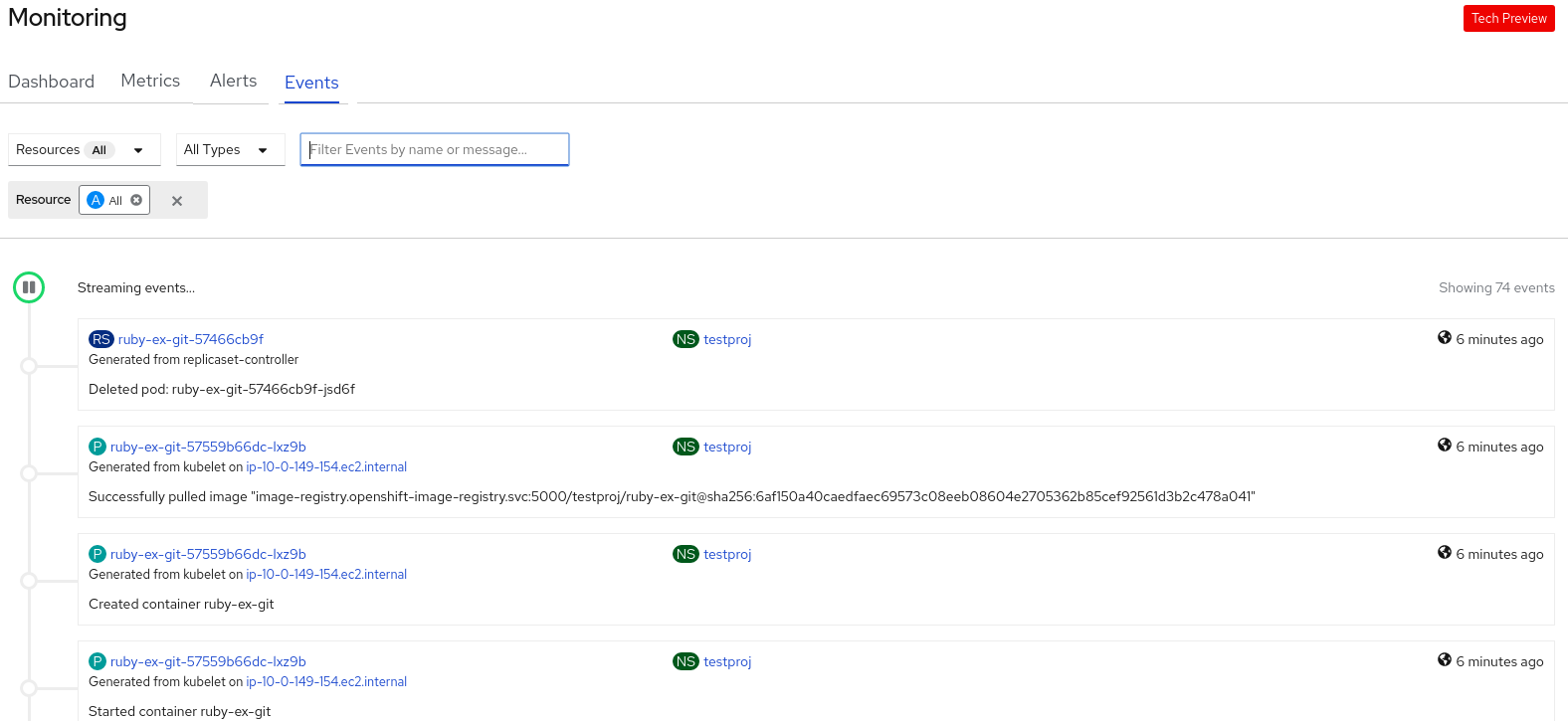

アプリケーションを作成したら、Web コンソールを使用して プロジェクトまたはアプリケーションのメトリクスを監視 できます。Web コンソールを使用して、アプリケーションを 編集 または 削除 することもできます。

アプリケーションの実行中は、すべてのアプリケーションリソースが使用されるわけではありません。クラスター管理者は、スケーラブルなリソースをアイドル状態 にして、リソースの消費を減らすことができます。

1.2.3. アプリケーションのデプロイ

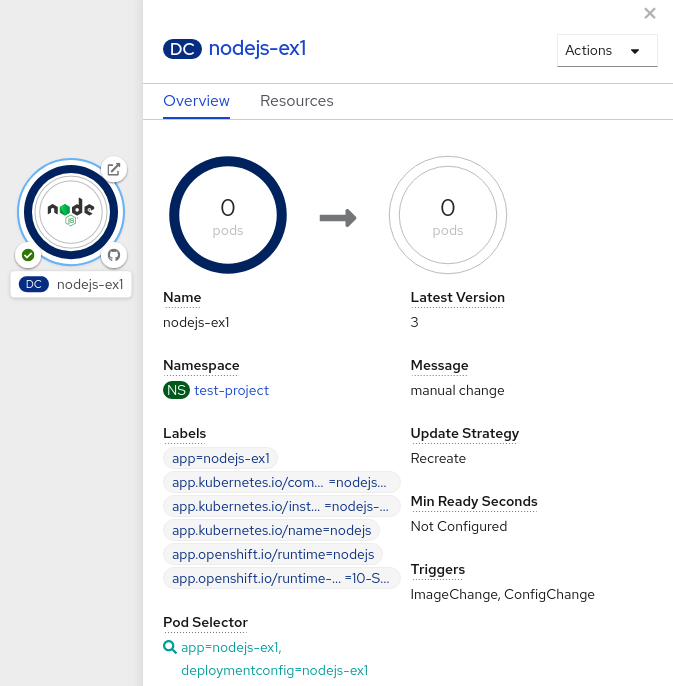

Deployment または DeploymentConfig オブジェクトを使用してアプリケーションをデプロイし、Web コンソールからそれらを 管理 できます。アプリケーションの変更またはアップグレード中のダウンタイムを短縮するのに役立つ デプロイメントストラテジー を作成できます。

Helm (アプリケーションやサービスの Red Hat OpenShift Service on AWS クラスターへのデプロイメントを単純化するソフトウェアパッケージマネージャー) も使用できます。

第2章 プロジェクト

2.1. プロジェクトの使用

プロジェクト を使用すると、ユーザーコミュニティーを他のコミュニティーと切り離した状態で独自のコンテンツを整理し、管理できます。

openshift- および kube- で始まる名前のプロジェクトはデフォルトプロジェクトです。これらのプロジェクトは、Pod として実行するクラスターコンポーネントおよび他のインフラストラクチャーコンポーネントをホストします。そのため、Red Hat OpenShift Service on AWS では oc new-project コマンドを使用して openshift- または kube- で始まる名前のプロジェクトを作成することができません。クラスター管理者は、oc adm new-project コマンドを使用してこれらのプロジェクトを作成できます。

デフォルトプロジェクトでワークロードを実行したり、デフォルトプロジェクトへのアクセスを共有したりしないでください。デフォルトのプロジェクトは、コアクラスターコンポーネントを実行するために予約されています。

デフォルトプロジェクトである default、kube-public、kube-system、openshift、openshift-infra、openshift-node、および openshift.io/run-level ラベルが 0 または 1 に設定されているその他のシステム作成プロジェクトは、高い特権があるとみなされます。Pod セキュリティーアドミッション、Security Context Constraints、クラスターリソースクォータ、イメージ参照解決などのアドミッションプラグインに依存する機能は、高い特権を持つプロジェクトでは機能しません。

2.1.1. プロジェクトの作成

Red Hat OpenShift Service on AWS Web コンソールまたは OpenShift CLI (oc) を使用して、クラスター内にプロジェクトを作成できます。

2.1.1.1. Web コンソールを使用したプロジェクトの作成

Red Hat OpenShift Service on AWS Web コンソールを使用して、クラスター内にプロジェクトを作成できます。

openshift- および kube- で始まる名前のプロジェクトは Red Hat OpenShift Service on AWS によって重要 (Critical) と見なされます。そのため、Red Hat OpenShift Service on AWS では、Web コンソールを使用して openshift- で始まる名前のプロジェクトを作成できません。

前提条件

- Red Hat OpenShift Service on AWS でプロジェクト、アプリケーション、その他のワークロードを作成するための適切なロールと権限を持っている。

手順

Administrator パースペクティブを使用している場合は、以下を行います。

- Home → Projects に移動します。

Create Project をクリックします。

-

Create Project ダイアログボックスで、Name フィールドに、

myprojectなどの一意の名前を入力します。 - オプション: プロジェクトの Display name および Description の詳細を追加します。

Create をクリックします。

プロジェクトのダッシュボードが表示されます。

-

Create Project ダイアログボックスで、Name フィールドに、

- オプション: Details タブを選択して、プロジェクトの詳細を表示します。

- オプション: プロジェクトに対する適切なパーミッションがある場合は、Project Access タブを使用して、プロジェクトの admin、edit、および view 権限を付与または取り消すことができます。

Developer パースペクティブを使用している場合は、以下を行います。

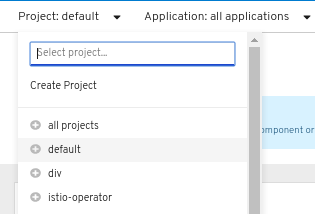

Project メニューをクリックし、Create Project を選択します。

図2.1 Create project

-

Create Project ダイアログボックスで、Name フィールドに、

myprojectなどの一意の名前を入力します。 - オプション: プロジェクトの Display name および Description の詳細を追加します。

- Create をクリックします。

-

Create Project ダイアログボックスで、Name フィールドに、

- オプション: 左側のナビゲーションパネルを使用して Project ビューに移動し、プロジェクトのダッシュボードを表示します。

- オプション: プロジェクトダッシュボードで Details タブを選択し、プロジェクトの詳細を表示します。

- オプション: プロジェクトに対する適切なパーミッションがある場合は、プロジェクトダッシュボードの Project Access タブを使用して、プロジェクトの admin、edit、および view 権限を付与または取り消すことができます。

2.1.1.2. CLI を使用したプロジェクトの作成

クラスター管理者が許可する場合は、新規プロジェクトを作成できます。

openshift- および kube- で始まる名前のプロジェクトは Red Hat OpenShift Service on AWS によって重要 (Critical) と見なされます。そのため、Red Hat OpenShift Service on AWS では、oc new-project コマンドを使用して openshift- または kube- で始まる名前のプロジェクトを作成することはできません。クラスター管理者は、oc adm new-project コマンドを使用してこれらのプロジェクトを作成できます。

手順

以下を実行します。

$ oc new-project <project_name> \ --description="<description>" --display-name="<display_name>"以下は例になります。

$ oc new-project hello-openshift \ --description="This is an example project" \ --display-name="Hello OpenShift"

上限に達した後に作成できるプロジェクトの数。新規プロジェクトを作成できるように既存プロジェクトを削除しなければならない場合があります。

2.1.2. プロジェクトの表示

Red Hat OpenShift Service on AWS Web コンソールまたは OpenShift CLI (oc) を使用して、クラスター内のプロジェクトを表示できます。

2.1.2.1. Web コンソールを使用したプロジェクトの表示

Red Hat OpenShift Service on AWS Web コンソールを使用して、アクセス権のあるプロジェクトを表示できます。

Red Hat OpenShift Service on AWS 4.19 以降、Web コンソールのパースペクティブが統合されました。Developer パースペクティブは、デフォルトでは有効になっていません。

どのユーザーも、Red Hat OpenShift Service on AWS Web コンソールのすべての機能を操作できます。ただし、クラスターの所有者でない場合は、特定の機能にアクセスする権限をクラスターの所有者に要求する必要がある場合があります。

引き続き Developer パースペクティブを有効にできます。Web コンソールの Getting Started ペインでは、コンソールツアーの実行、クラスター設定に関する情報の検索、Developer パースペクティブを有効にするためのクイックスタートの表示、リンク先を表示して新機能の確認などを行えます。

手順

管理者としてログインしている場合は、以下を実行します。

- ナビゲーションメニューで Home → Projects に移動します。

- 表示するプロジェクトを選択します。Overview タブには、プロジェクトのダッシュボードが含まれています。

- Details タブを選択して、プロジェクトの詳細を表示します。

- YAML タブを選択して、プロジェクトリソースの YAML 設定を表示および更新します。

- Workloads タブを選択して、プロジェクト内のワークロードを表示します。

- RoleBindings タブを選択して、プロジェクトのロールバインディングを表示および作成します。

開発者としてログインしている場合は、以下を実行します。

- ナビゲーションメニューの Project ページに移動します。

- 画面上部の Project ドロップダウンメニューから All Projects を選択し、クラスター内のすべてのプロジェクトをリスト表示します。

- 表示するプロジェクトを選択します。

- Details タブを選択して、プロジェクトの詳細を表示します。

- プロジェクトに対する適切なパーミッションがある場合は、Project access タブビューを選択し、プロジェクトの権限を更新します。

2.1.2.2. CLI を使用したプロジェクトの表示

プロジェクトを表示する際は、認証ポリシーに基づいて、表示アクセスのあるプロジェクトだけを表示できるように制限されます。

手順

プロジェクトのリストを表示するには、以下を実行します。

$ oc get projectsCLI 操作で、現在のプロジェクトから別のプロジェクトに切り換えることができます。その後の操作にはすべて指定のプロジェクトが使用され、プロジェクトスコープのコンテンツの操作が実行されます。

$ oc project <project_name>

2.1.3. Developer パースペクティブを使用したプロジェクトに対するアクセスパーミッションの提供

Developer パースペクティブで Project ビューを使用し、プロジェクトに対するアクセスを付与したり、取り消したりできます。

前提条件

- プロジェクトを作成している。

手順

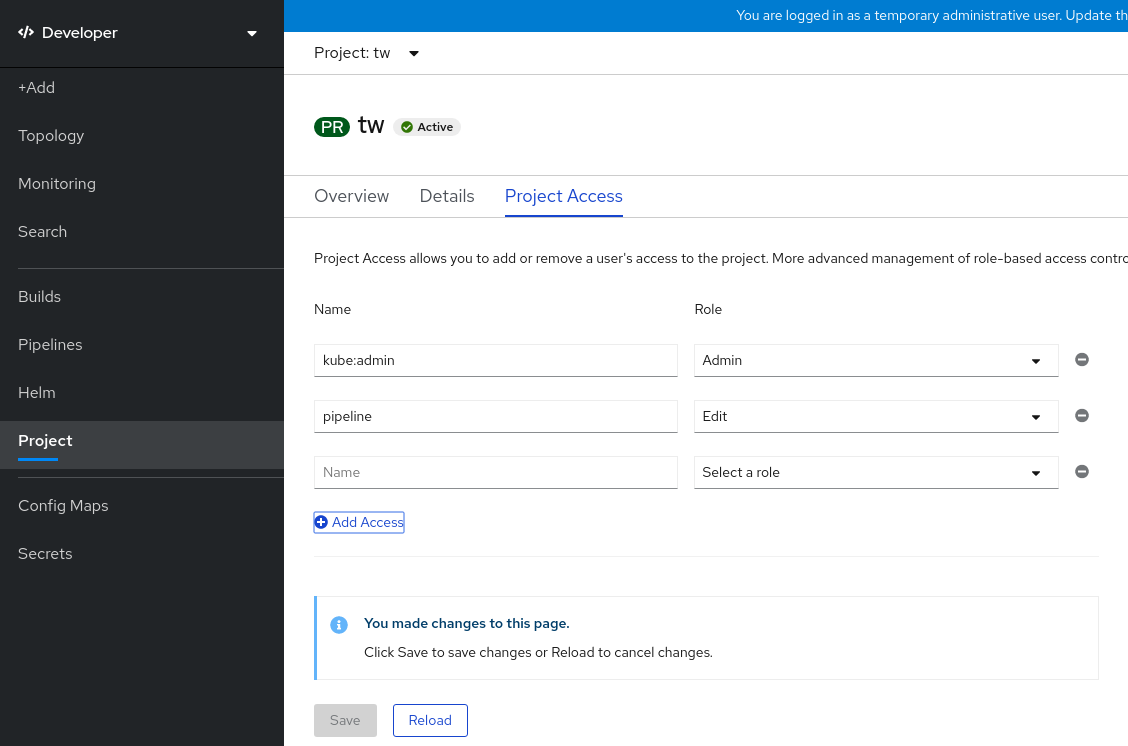

ユーザーをプロジェクトに追加し、Admin、Edit、または View アクセスをユーザーに付与するには、以下を実行します。

- Developer パースペクティブで、Project ページに移動します。

- Project メニューからプロジェクトを選択します。

- Project Access タブを選択します。

Add access をクリックして、パーミッションの新規の行をデフォルトのパーミッションに追加します。

図2.2 プロジェクトパーミッション

- ユーザー名を入力し、Select a role ドロップダウンリストをクリックし、適切なロールを選択します。

- Save をクリックして新規パーミッションを追加します。

以下を使用することもできます。

- Select a role ドロップダウンリストを使用して、既存ユーザーのアクセスパーミッションを変更できます。

- Remove Access アイコンを使用して、既存ユーザーのプロジェクトへのアクセスパーミッションを完全に削除できます。

高度なロールベースのアクセス制御は、Administrator パースペクティブの Roles および Roles Binding ビューで管理されます。

2.1.4. Web コンソールを使用した利用可能なクラスターのロールのカスタマイズ

Web コンソールの Developer パースペクティブでは、Project → Project access ページを使用して、プロジェクト管理者がプロジェクト内のユーザーにロールを付与できるようにします。デフォルトでは、プロジェクト内のユーザーに付与できるクラスターロールは、admin、edit、および view です。

クラスター管理者は、クラスター全体のすべてのプロジェクトに対して Project access ページでどのクラスターロールを使用できるかを定義できます。Console 設定リソースの spec.customization.projectAccess.availableClusterRoles オブジェクトをカスタマイズすることで、使用可能なロールを指定できます。

前提条件

-

cluster-adminロールを持つユーザーとしてクラスターにアクセスできる。

手順

- Administrator パースペクティブで、Administration → Cluster settings に移動します。

- Configuration タブをクリックします。

-

Configuration resource リストから、Console

operator.openshift.ioを選択します。 - YAML タブに移動し、YAML コードを表示し、編集します。

specの YAML コードで、プロジェクトアクセスに使用可能なクラスターロールのリストをカスタマイズします。次の例では、デフォルトのadmin、edit、およびviewロールを指定します。apiVersion: operator.openshift.io/v1 kind: Console metadata: name: cluster # ... spec: customization: projectAccess: availableClusterRoles: - admin - edit - view-

Save をクリックして、

Console設定リソースへの変更を保存します。

検証

- Developer パースペクティブで、Project ページに移動します。

- Project メニューからプロジェクトを選択します。

- Project access タブを選択します。

-

Role 列のメニューをクリックし、使用可能なロールが

Consoleリソース設定に適用した設定と一致することを確認します。

2.1.5. プロジェクトへの追加

+Add ページを使用して、プロジェクトにアイテムを追加できます。

前提条件

- プロジェクトを作成している。

手順

- +Add ページに移動します。

- Project メニューからプロジェクトを選択します。

- +Add ページで項目をクリックし、ワークフローに従います。

また、Add* ページの検索機能を使用して、プロジェクトに追加する追加アイテムを見つけます。画面上部の Add の下にある * をクリックし、検索フィールドにコンポーネントの名前を入力します。

2.1.6. プロジェクトのステータスの確認

Red Hat OpenShift Service on AWS Web コンソールまたは OpenShift CLI (oc) を使用して、プロジェクトのステータスを表示できます。

2.1.6.1. Web コンソールを使用したプロジェクトのステータスの確認

Web コンソールを使用して、プロジェクトのステータスを確認できます。

前提条件

- プロジェクトを作成している。

手順

- Home → Projects に移動します。

- 一覧からプロジェクトを選択します。

- Overview ページで、プロジェクトのステータスを確認します。

2.1.6.2. CLI を使用したプロジェクトのステータスの確認

OpenShift CLI (oc) を使用して、プロジェクトのステータスを確認できます。

前提条件

-

OpenShift CLI (

oc) がインストールされている。 - プロジェクトを作成している。

手順

プロジェクトに切り替えます。

$ oc project <project_name>1 - 1

<project_name>は、プロジェクトの名前に置き換えます。

プロジェクトの概要を取得します。

$ oc status

2.1.7. プロジェクトの削除

Red Hat OpenShift Service on AWS Web コンソールまたは OpenShift CLI (oc) を使用してプロジェクトを削除できます。

プロジェクトを削除する際に、サーバーはプロジェクトのステータスを Active から Terminating に更新します。その後、サーバーは Terminating 状態のプロジェクトからすべてのコンテンツをクリアしてから、プロジェクトを削除します。プロジェクトのステータスが Terminating の場合は、新規のコンテンツをプロジェクトに追加することができません。プロジェクトは CLI または Web コンソールから削除できます。

2.1.7.1. Web コンソールを使用したプロジェクトの削除

Web コンソールを使用してプロジェクトを削除できます。

前提条件

- プロジェクトを作成している。

- プロジェクトを削除するために必要なパーミッションを持っている。

手順

Administrator パースペクティブを使用している場合は、以下を行います。

- Home → Projects に移動します。

- 一覧からプロジェクトを選択します。

プロジェクトの Actions ドロップダウンメニューをクリックし、Delete Project を選択します。

注記プロジェクトを削除するために必要なパーミッションがない場合は、Delete Project オプションは選択できません。

- Delete Project? ペインで、プロジェクトの名前を入力して削除を確認します。

- Delete をクリックします。

Developer パースペクティブを使用している場合は、以下を行います。

- Project ページに移動します。

- Project メニューから削除するプロジェクトを選択します。

プロジェクトの Actions ドロップダウンメニューをクリックし、Delete Project を選択します。

注記プロジェクトを削除するために必要なパーミッションがないと、Delete Project オプションを選択できません。

- Delete Project? ペインで、プロジェクトの名前を入力して削除を確認します。

- Delete をクリックします。

2.1.7.2. CLI を使用したプロジェクトの削除

OpenShift CLI (oc) を使用してプロジェクトを削除できます。

前提条件

-

OpenShift CLI (

oc) がインストールされている。 - プロジェクトを作成している。

- プロジェクトを削除するために必要なパーミッションを持っている。

手順

プロジェクトを削除します。

$ oc delete project <project_name>1 - 1

<project_name>を、削除するプロジェクトの名前に置き換えます。

2.2. プロジェクト作成の設定

Red Hat OpenShift Service on AWS では、プロジェクト を使用して、関連するオブジェクトをグループ化および分離します。Web コンソールまたは oc new-project コマンドを使用して新規プロジェクトの作成要求が実行されると、Red Hat OpenShift のエンドポイントは、カスタマイズ可能なテンプレートに応じてプロジェクトをプロビジョニングするために使用されます。

クラスター管理者は、開発者やサービスアカウントが独自のプロジェクトを作成し、プロジェクトの セルフプロビジョニング を実行することを許可し、その方法を設定できます。

2.2.1. プロジェクト作成について

Red Hat OpenShift Service on AWS API サーバーは、クラスターのプロジェクト設定リソースの projectRequestTemplate パラメーターで識別されるプロジェクトテンプレートに基づいて新規プロジェクトを自動的にプロビジョニングします。パラメーターが定義されないと、API サーバーは要求される名前でプロジェクトを作成するデフォルトテンプレートを作成し、要求するユーザーをプロジェクトの admin (管理者) ロールに割り当てます。

プロジェクト要求が送信されると、API はテンプレートで以下のパラメーターを置き換えます。

| パラメーター | 説明 |

|---|---|

|

| プロジェクトの名前。必須。 |

|

| プロジェクトの表示名。空にできます。 |

|

| プロジェクトの説明。空にできます。 |

|

| 管理ユーザーのユーザー名。 |

|

| 要求するユーザーのユーザー名。 |

API へのアクセスは、self-provisioner ロールと self-provisioners のクラスターロールバインディングで開発者に付与されます。デフォルトで、このロールはすべての認証された開発者が利用できます。

2.2.2. 新規プロジェクトのテンプレートの変更

クラスター管理者は、デフォルトのプロジェクトテンプレートを変更し、新規プロジェクトをカスタム要件に基づいて作成できます。

独自のカスタムプロジェクトテンプレートを作成するには、以下を実行します。

前提条件

-

dedicated-adminパーミッションを持つアカウントを使用して Red Hat OpenShift Service on AWS クラスターにアクセスできる。

手順

-

cluster-admin権限を持つユーザーとしてログインします。 デフォルトのプロジェクトテンプレートを生成します。

$ oc adm create-bootstrap-project-template -o yaml > template.yaml-

オブジェクトを追加するか、既存オブジェクトを変更することにより、テキストエディターで生成される

template.yamlファイルを変更します。 プロジェクトテンプレートは、

openshift-confignamespace に作成する必要があります。変更したテンプレートを読み込みます。$ oc create -f template.yaml -n openshift-configWeb コンソールまたは CLI を使用し、プロジェクト設定リソースを編集します。

Web コンソールの使用

- Administration → Cluster Settings ページに移動します。

- Configuration をクリックし、すべての設定リソースを表示します。

- Project のエントリーを見つけ、Edit YAML をクリックします。

CLI の使用

project.config.openshift.io/clusterリソースを編集します。$ oc edit project.config.openshift.io/cluster

specセクションを、projectRequestTemplateおよびnameパラメーターを組み込むように更新し、アップロードされたプロジェクトテンプレートの名前を設定します。デフォルト名はproject-requestです。カスタムプロジェクトテンプレートを含むプロジェクト設定リソース

apiVersion: config.openshift.io/v1 kind: Project metadata: # ... spec: projectRequestTemplate: name: <template_name> # ...- 変更を保存した後、変更が正常に適用されたことを確認するために、新しいプロジェクトを作成します。

2.2.3. プロジェクトのセルフプロビジョニングの無効化

認証されたユーザーグループによる新規プロジェクトのセルフプロビジョニングを禁止できます。

手順

-

cluster-admin権限を持つユーザーとしてログインします。 以下のコマンドを実行して、

self-provisionersクラスターロールバインディングの使用を確認します。$ oc describe clusterrolebinding.rbac self-provisioners出力例

Name: self-provisioners Labels: <none> Annotations: rbac.authorization.kubernetes.io/autoupdate=true Role: Kind: ClusterRole Name: self-provisioner Subjects: Kind Name Namespace ---- ---- --------- Group system:authenticated:oauthself-provisionersセクションのサブジェクトを確認します。self-provisionerクラスターロールをグループsystem:authenticated:oauthから削除します。self-provisionersクラスターロールバインディングがself-provisionerロールのみをsystem:authenticated:oauthグループにバインドする場合は、以下のコマンドを実行します。$ oc patch clusterrolebinding.rbac self-provisioners -p '{"subjects": null}'self-provisionersクラスターロールバインディングがself-provisionerロールをsystem:authenticated:oauthグループ以外のユーザー、グループまたはサービスアカウントにバインドする場合は、以下のコマンドを実行します。$ oc adm policy \ remove-cluster-role-from-group self-provisioner \ system:authenticated:oauth

ロールへの自動更新を防ぐには、

self-provisionersクラスターロールバインディングを編集します。自動更新により、クラスターロールがデフォルトの状態にリセットされます。CLI を使用してロールバインディングを更新するには、以下を実行します。

以下のコマンドを実行します。

$ oc edit clusterrolebinding.rbac self-provisioners表示されるロールバインディングで、以下の例のように

rbac.authorization.kubernetes.io/autoupdateパラメーター値をfalseに設定します。apiVersion: authorization.openshift.io/v1 kind: ClusterRoleBinding metadata: annotations: rbac.authorization.kubernetes.io/autoupdate: "false" # ...

単一コマンドを使用してロールバインディングを更新するには、以下を実行します。

$ oc patch clusterrolebinding.rbac self-provisioners -p '{ "metadata": { "annotations": { "rbac.authorization.kubernetes.io/autoupdate": "false" } } }'

認証されたユーザーとしてログインし、プロジェクトのセルフプロビジョニングを実行できないことを確認します。

$ oc new-project test出力例

Error from server (Forbidden): You may not request a new project via this API.組織に固有のより有用な説明を提供できるように、このプロジェクト要求メッセージをカスタマイズすることを検討します。

2.2.4. プロジェクト要求メッセージのカスタマイズ

プロジェクトのセルフプロビジョニングを実行できない開発者またはサービスアカウントが Web コンソールまたは CLI を使用してプロジェクト作成要求を行う場合は、以下のエラーメッセージがデフォルトで返されます。

You may not request a new project via this API.クラスター管理者はこのメッセージをカスタマイズできます。これを、組織に固有の新規プロジェクトの要求方法の情報を含むように更新することを検討します。以下に例を示します。

-

プロジェクトを要求するには、システム管理者 (

projectname@example.com) に問い合わせてください。 -

新規プロジェクトを要求するには、

https://internal.example.com/openshift-project-requestにあるプロジェクト要求フォームに記入します。

プロジェクト要求メッセージをカスタマイズするには、以下を実行します。

手順

Web コンソールまたは CLI を使用し、プロジェクト設定リソースを編集します。

Web コンソールの使用

- Administration → Cluster Settings ページに移動します。

- Configuration をクリックし、すべての設定リソースを表示します。

- Project のエントリーを見つけ、Edit YAML をクリックします。

CLI の使用

-

cluster-admin権限を持つユーザーとしてログインします。 project.config.openshift.io/clusterリソースを編集します。$ oc edit project.config.openshift.io/cluster

-

specセクションを、projectRequestMessageパラメーターを含むように更新し、値をカスタムメッセージに設定します。カスタムプロジェクト要求メッセージを含むプロジェクト設定リソース

apiVersion: config.openshift.io/v1 kind: Project metadata: # ... spec: projectRequestMessage: <message_string> # ...以下に例を示します。

apiVersion: config.openshift.io/v1 kind: Project metadata: # ... spec: projectRequestMessage: To request a project, contact your system administrator at projectname@example.com. # ...- 変更を保存した後に、プロジェクトをセルフプロビジョニングできない開発者またはサービスアカウントとして新規プロジェクトの作成を試行し、変更が正常に適用されていることを確認します。

第3章 アプリケーションの作成

3.1. Developer パースペクティブを使用したアプリケーションの作成

Web コンソールの Developer パースペクティブでは、+Add ビューからアプリケーションおよび関連サービスを作成し、それらを Red Hat OpenShift Service on AWS にデプロイするための以下のオプションが提供されます。

Red Hat OpenShift Service on AWS 4.19 以降、Web コンソールのパースペクティブが統合されました。Developer パースペクティブは、デフォルトでは有効になっていません。

どのユーザーも、Red Hat OpenShift Service on AWS Web コンソールのすべての機能を操作できます。ただし、クラスターの所有者でない場合は、特定の機能にアクセスする権限をクラスターの所有者に要求する必要がある場合があります。

引き続き Developer パースペクティブを有効にできます。Web コンソールの Getting Started ペインでは、コンソールツアーの実行、クラスター設定に関する情報の検索、Developer パースペクティブを有効にするためのクイックスタートの表示、リンク先を表示して新機能の確認などを行えます。

リソースの使用: 開発者コンソールを使い始めるには、これらのリソースを使用します。Options メニュー

を使用してヘッダーを非表示できます。

を使用してヘッダーを非表示できます。

- サンプルを使用したアプリケーションの作成: 既存のコードサンプルを使用して、Red Hat OpenShift Service on AWS でアプリケーションの作成を開始します。

- ガイド付きドキュメントを使用してビルド: ガイド付きドキュメントを参照してアプリケーションを構築し、主なコンセプトや用語を確認してください。

- 新規開発者機能の確認: Developer パースペクティブの新機能およびリソースを紹介します。

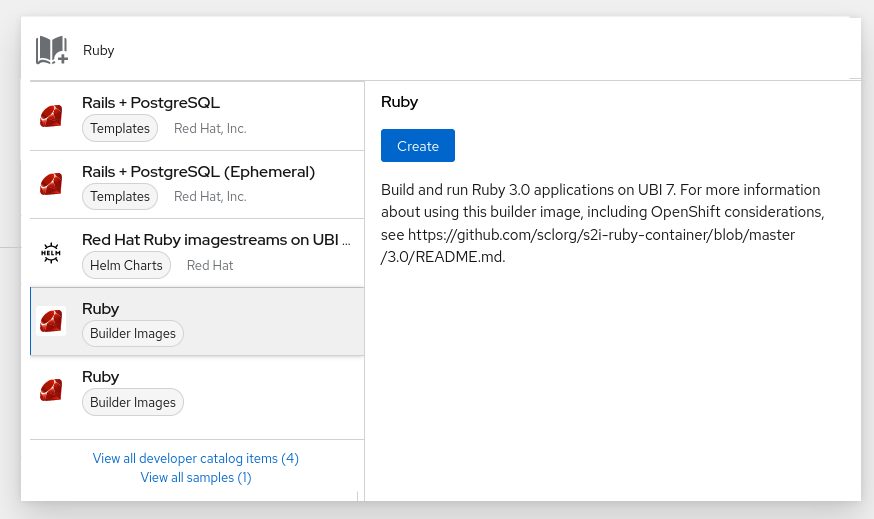

Developer catalog: Developer Catalog で、イメージビルダーに必要なアプリケーション、サービス、またはソースを選択し、プロジェクトに追加します。

- すべてのサービス: カタログを参照して、Red Hat OpenShift Service on AWS 全体のサービスを見つけます。

- Database: 必要なデータベースサービスを選択し、アプリケーションに追加します。

- Operator Backed: 必要な Operator 管理サービスを選択し、デプロイします。

- Helm chart: 必要な Helm チャートを選択し、アプリケーションおよびサービスのデプロイメントを単純化します。

- Devfile: Devfile レジストリー から devfile を選択して、開発環境を宣言的に定義します。

Event Source: 特定のシステムからイベントソースを選択し、関心のあるイベントクラスを登録します。

注記RHOAS Operator がインストールされている場合は、マネージドサービスオプションも利用できます。

- Git repository: From Git、From Devfile または From Dockerfile オプションを使用して Git リポジトリーから既存のコードベース、Devfile、または Dockerfile をインポートし、Red Hat OpenShift Service on AWS でアプリケーションをビルドしてデプロイします。

- Container images: イメージストリームまたはレジストリーからの既存イメージを使用し、これを Red Hat OpenShift Service on AWS にデプロイします。

- Pipelines: Tekton パイプラインを使用して Red Hat OpenShift Service on AWS でソフトウェア配信プロセスの CI/CD パイプラインを作成します。

Serverless: Serverless オプションを検査して、Red Hat OpenShift Service on AWS でステートレスおよびサーバーレスアプリケーションを作成、ビルド、デプロイします。

- Channel: Knative チャネルを作成し、インメモリーの信頼性の高い実装を備えたイベント転送および永続化層を作成します。

- Samples: 利用可能なサンプルアプリケーションを確認して、アプリケーションをすばやく作成、ビルド、デプロイします。

- Quick Starts: アプリケーションを作成、インポート、および実行するためのクイックスタートオプションを調べて、ステップバイステップの手順とタスクを使用します。

From Local Machine: From Local Machine タイルを確認して、ローカルマシンのファイルをインポートまたはアップロードし、簡単にアプリケーションをビルドしてデプロイします。

- Import YAML: YAML ファイルをアップロードし、アプリケーションをビルドしてデプロイするためのリソースを定義します。

- Upload JAR file: JAR ファイルをアップロードして Java アプリケーションをビルドおよびデプロイします。

- Share my Project: このオプションを使用して、プロジェクトにユーザーを追加または削除し、アクセシビリティオプションを提供します。

- Helm Chart リポジトリー: このオプションを使用して、namespace に Helm Chart リポジトリーを追加します。

- リソースの並べ替え: これらのリソースを使用して、ナビゲーションペインに追加済みのピン留めされたリソースを並べ替えます。ナビゲーションウィンドウでピン留めされたリソースにカーソルを合わせると、その左側にドラッグアンドドロップアイコンが表示されます。ドラッグしたリソースは、それが属するセクションにのみドロップできます。

Pipelines オプションは、OpenShift Pipelines Operator がインストールされている場合にのみ表示されることに注意してください。

3.1.1. 前提条件

Developer パースペクティブを使用してアプリケーションを作成するには、以下を確認してください。

- Web コンソールにログインしている。

3.1.2. サンプルアプリケーションの作成

Developer パースペクティブの +Add フローでサンプルアプリケーションを使用し、アプリケーションをすぐに作成し、ビルドし、デプロイできます。

前提条件

- Red Hat OpenShift Service on AWS Web コンソールにログインしており、Developer パースペクティブを使用している。

手順

- +Add ビューで、Samples タイルをクリックして Samples ページを表示します。

- Samples ページで、利用可能なサンプルアプリケーションの 1 つを選択し、Create Sample Application フォームを表示します。

Create Sample Application Form:

- Name フィールドには、デフォルトでデプロイメント名が表示されます。この名前は必要に応じて変更できます。

- Builder Image Version では、ビルダーイメージがデフォルトで選択されます。Builder Image Version ドロップダウンリストを使用してイメージバージョンを変更できます。

- Git リポジトリー URL のサンプルは、デフォルトで追加されます。

- Create をクリックしてサンプルアプリケーションを作成します。サンプルアプリケーションのビルドステータスが Topology ビューに表示されます。サンプルアプリケーションの作成後、デプロイメントがアプリケーションに追加されていることを確認できます。

3.1.3. Quick Starts を使用したアプリケーションの作成

クイックスタート ページには、Red Hat OpenShift Service on AWS でアプリケーションを作成、インポート、実行する方法が、段階的な手順とタスクとともに示されています。

前提条件

- Red Hat OpenShift Service on AWS Web コンソールにログインしており、Developer パースペクティブを使用している。

手順

- +Add ビューで、Getting Started resources → Build with guided documentation → View all quick starts リンクをクリックして、Quick Starts ページを表示します。

- Quick Starts ページで、使用するクイックスタートのタイルをクリックします。

- Start をクリックして、クイックスタートを開始します。

- 表示される手順を実行します。

3.1.4. Git のコードベースのインポートおよびアプリケーションの作成

Developer パースペクティブを使用し、GitHub で既存のコードベースを使用して Red Hat OpenShift Service on AWS でアプリケーションを作成、ビルド、デプロイすることができます。

以下の手順では、Developer パースペクティブの From Git オプションを使用してアプリケーションを作成します。

手順

- +Add ビューで、Git Repository タイルの From Git をクリックし、Import from git フォームを表示します。

-

Git セクションで、アプリケーションの作成に使用するコードベースの Git リポジトリー URL を入力します。たとえば、このサンプル nodejs アプリケーションの URL

https://github.com/sclorg/nodejs-exを入力します。その後、URL は検証されます。 オプション: Show Advanced Git Options をクリックし、以下のような詳細を追加できます。

- Git Reference: アプリケーションのビルドに使用する特定のブランチ、タグ、またはコミットのコードを参照します。

- Context Dir: アプリケーションのビルドに使用するアプリケーションのソースコードのサブディレクトリーを指定します。

- Source Secret: プライベートリポジトリーからソースコードをプルするための認証情報で Secret Name を作成します。

オプション:

Devfile、Dockerfile、Builder Image、またはServerless Functionが Git リポジトリーからインポートして、デプロイをさらにカスタマイズできます。-

Git リポジトリーに

Devfile、Dockerfile、Builder Image、またはfunc.yamlが含まれている場合は自動的に検出され、それぞれのパスフィールドに入力されます。 -

Devfile、Dockerfile、またはBuilder Imageが同じリポジトリーで検出された場合は、デフォルトでDevfileが選択されます。 -

Git リポジトリーで

func.yamlが検出されると、Import Strategy がServerless Functionに変更になります。 - または、Git リポジトリー URL を使用して +Add ビューでサーバー Create Serverless function をクリックして、サーバーレス関数を作成することもできます。

- ファイルのインポートタイプを編集して、別のストラテジーを選択し、Edit import strategy オプションをクリックします。

-

複数の

Devfiles、Dockerfiles、またはBuilder Imagesが検出された場合、特定のインスタンスをインポートするには、コンテキストディレクトリーからの相対パスをそれぞれ指定します。

-

Git リポジトリーに

Git URL の検証後に、推奨されるビルダーイメージが選択されて星マークが付けられます。ビルダーイメージが自動検出されていない場合は、ビルダーイメージを選択します。

https://github.com/sclorg/nodejs-exGit URL の場合、Node.js ビルダーイメージがデフォルトで選択されます。- オプション:Builder Image Version ドロップダウンリストを使用してバージョンを指定します。

- オプション:Edit import strategy を使用して、別のストラテジーを選択します。

- オプション:Node.js ビルダーイメージの場合、Run command フィールドを使用して、アプリケーションを実行するためにコマンドをオーバーライドします。

General セクションで、以下を実行します。

-

Application フィールドに、アプリケーションを分類するために一意の名前 (

myappなど) を入力します。アプリケーション名が namespace で一意であることを確認します。 Name フィールドで、既存のアプリケーションが存在しない場合に、このアプリケーション用に作成されたリソースが Git リポジトリー URL をベースとして自動的に設定されることを確認します。既存のアプリケーションがある場合には、既存のアプリケーション内でそのコンポーネントをデプロイしたり、新しいアプリケーションを作成したり、またはコンポーネントをいずれにも割り当てない状態にしたりすることができます。

注記リソース名は namespace で一意である必要があります。エラーが出る場合はリソース名を変更します。

-

Application フィールドに、アプリケーションを分類するために一意の名前 (

Resources セクションで、以下を選択します。

- Deployment: 単純な Kubernetes スタイルのアプリケーションを作成します。

- デプロイメント Config: Red Hat OpenShift Service on AWS スタイルのアプリケーションを作成します。

Serverless Deployment: Knative サービスを作成します。

注記アプリケーションをインポートするためのデフォルトのリソース設定を設定するには、User Preferences → Applications → Resource type フィールドに移動します。Serverless Deployment オプションは、OpenShift Serverless Operator がクラスターにインストールされている場合にのみ、Import from Git フォームに表示されます。Resources セクションは、サーバーレス関数の作成時には利用できません。詳細は、OpenShift Serverless のドキュメントを参照してください。

Pipelines セクションで、Add Pipeline を選択してから Show Pipeline Visualization をクリックし、アプリケーションのパイプラインを表示します。デフォルトのパイプラインが選択されますが、アプリケーションで利用可能なパイプラインの一覧から必要なパイプラインを選択できます。

注記次の基準が満たされている場合、Add pipeline チェックボックスがオンになり、Configure PAC がデフォルトで選択されます。

- パイプラインオペレーターがインストールされています

-

pipelines-as-codeが有効になっています -

.tektonディレクトリーが Git リポジトリーで検出される

Webhook をリポジトリーに追加します。Configure PAC がオンになっており、GitHub アプリがセットアップされている場合は、Use GitHub App と Setup a webhook オプションが表示されます。GitHub アプリケーションがセットアップされていない場合は、Setup a webhook オプションのみが表示されます。

- Settings → Webhooks に移動し、Add webhook をクリックします。

- Payload URL を Pipelines as Code コントローラーのパブリック URL に設定します。

- コンテンツタイプを application/json として選択します。

-

Webhook シークレットを追加し、別の場所に書き留めます。

opensslがローカルマシンにインストールされた状態で、ランダムなシークレットを生成します。 - Let me select individual events をクリックし、Commit comments、Issue comments、Pull request、および Pushes のイベントを選択します。

- Add webhook をクリックします。

オプション: Advanced Options セクションでは、Target port および Create a route to the application がデフォルトで選択されるため、公開されている URL を使用してアプリケーションにアクセスできます。

アプリケーションがデフォルトのパブリックポート 80 でデータを公開しない場合は、チェックボックスの選択を解除し、公開する必要のあるターゲットポート番号を設定します。

オプション: 以下の高度なオプションを使用してアプリケーションをさらにカスタマイズできます。

- Routing

Routing のリンクをクリックして、以下のアクションを実行できます。

- ルートのホスト名をカスタマイズします。

- ルーターが監視するパスを指定します。

- ドロップダウンリストから、トラフィックのターゲットポートを選択します。

Secure Route チェックボックスを選択してルートを保護します。必要な TLS 終端タイプを選択し、各ドロップダウンリストから非セキュアなトラフィックに関するポリシーを設定します。

注記サーバーレスアプリケーションの場合、Knative サービスが上記のすべてのルーティングオプションを管理します。ただし、必要に応じて、トラフィックのターゲットポートをカスタマイズできます。ターゲットポートが指定されていない場合、デフォルトポートの

8080が使用されます。

- ドメインマッピング

Serverless Deployment を作成する場合、作成時に Knative サービスにカスタムドメインマッピングを追加できます。

Advanced options セクションで、Show advanced Routing options をクリックします。

- サービスにマッピングするドメインマッピング CR がすでに存在する場合は、Domain mapping のドロップダウンメニューから選択できます。

-

新規ドメインマッピング CR を作成する場合は、ドメイン名をボックスに入力し、Create オプションを選択します。たとえば、

example.comと入力すると、Create オプションは Create "example.com" になります。

- ヘルスチェック

Health Checks リンクをクリックして、Readiness、Liveness、および Startup プローブをアプリケーションに追加します。すべてのプローブに事前に設定されたデフォルトデータが実装され、必要に応じてデフォルトデータでプローブを追加したり、必要に応じてこれをカスタマイズしたりできます。

ヘルスプローブをカスタマイズするには、以下を実行します。

- Add Readiness Probe をクリックし、必要に応じてコンテナーが要求を処理する準備ができているかどうかを確認するためにパラメーターを変更し、チェックマークを選択してプローブを追加します。

- Add Liveness Probe をクリックし、必要に応じてコンテナーが実行中かどうかを確認するためにパラメーターを変更し、チェックマークを選択してプローブを追加します。

Add Startup Probe をクリックし、必要に応じてコンテナー内のアプリケーションが起動しているかどうかを確認するためにパラメーターを変更し、チェックマークを選択してプローブを追加します。

それぞれのプローブについて、ドロップダウンリストから要求タイプ (HTTP GET、Container Command、TCP Socket) を指定できます。選択した要求タイプに応じてフォームが変更されます。次に、プローブの成功および失敗のしきい値、コンテナーの起動後の最初のプローブ実行までの秒数、プローブの頻度、タイムアウト値など、他のパラメーターのデフォルト値を変更できます。

- ビルド設定およびデプロイメント

Build Configuration および Deployment リンクをクリックして、それぞれの設定オプションを表示します。オプションの一部はデフォルトで選択されています。必要なトリガーおよび環境変数を追加して、オプションをさらにカスタマイズできます。

サーバーレスアプリケーションの場合、Deployment オプションは表示されません。これは、Knative 設定リソースが

DeploymentConfigリソースの代わりにデプロイメントの必要な状態を維持するためです。

- スケーリング

Scaling リンクをクリックして、最初にデプロイするアプリケーションの Pod 数またはインスタンス数を定義します。

サーバーレスデプロイメントを作成する場合、以下の設定を行うこともできます。

-

Min Pods は、Knative サービスである時点で実行する必要がある Pod 数の下限を決定します。これは、

minScale設定としても知られています。 -

Max Pods は、Knative サービスである時点で実行できる Pod 数の上限を決定します。これは、

maxScale設定としても知られています。 - Concurrency target は、ある時点でアプリケーションの各インスタンスに対して必要な同時リクエストの数を決定します。

- Concurrency limit は、ある時点でアプリケーションの各インスタンスに対して許容される同時リクエストの数の制限を決定します。

- Concurrency utilization は、Knative が追加のトラフィックを処理するために追加の Pod をスケールアップする際に満たす必要のある同時リクエストの制限のパーセンテージを決定します。

-

Autoscale window は、オートスケーラーがパニックモードではない場合に、スケーリングの決定を行う際のインプットを提供するためにメトリクスの平均値を計算する期間を定義します。この期間中にリクエストが受信されなかった場合、サービスはゼロにスケーリングされます。Autoscale window のデフォルト期間は

60sです。これは stable window としても知られています。

-

Min Pods は、Knative サービスである時点で実行する必要がある Pod 数の下限を決定します。これは、

- リソースの制限

- Resource Limit リンクをクリックして、コンテナーが実行時に保証または使用が許可されている CPU および メモリー リソースの量を設定します。

- ラベル

- Labels リンクをクリックして、カスタムラベルをアプリケーションに追加します。

- Create をクリックしてアプリケーションを作成し、成功の通知が表示されます。Topology ビューでアプリケーションのビルドステータスを確認できます。

3.1.5. コンテナーイメージをデプロイしてアプリケーションを作成

外部イメージレジストリーまたは内部レジストリーのイメージストリームタグを使用して、アプリケーションをクラスターにデプロイできます。

前提条件

- Red Hat OpenShift Service on AWS Web コンソールにログインしており、Developer パースペクティブを使用している。

手順

- +Add ビューで、Container images をクリックして、Deploy Images ページを表示します。

Image セクションで以下を行います。

- Image name from external registry を選択してパブリックレジストリーまたはプライベートレジストリーからイメージをデプロイメントするか、Image stream tag from internal registry を選択して内部レジストリーからイメージをデプロイメントします。

- Runtime icon タブでイメージのアイコンを選択します。

General セクションで、以下を実行します。

- Application name フィールドに、アプリケーションを分類するための一意の名前を入力します。

- Name フィールドに、このコンポーネント用に作成されたリソースを識別するための一意の名前を入力します。

Resource type セクションで、生成するリソースタイプを選択します。

-

Deployment を選択して、

PodおよびReplicaSetオブジェクトの宣言的更新を有効にします。 -

DeploymentConfig を選択して、

Podオブジェクトのテンプレートを定義し、新しいイメージと設定ソースのデプロイを管理します。 - アイドル時にゼロへのスケーリングを有効にするには、Serverless Deployment を選択します。

-

Deployment を選択して、

- Create をクリックします。Topology ビューでアプリケーションのビルドステータスを確認できます。

3.1.6. JAR ファイルをアップロードして Java アプリケーションをデプロイする

Web コンソールの Developer パースペクティブで、以下のオプションを使用して JAR ファイルをアップロードできます。

- Developer パースペクティブの +Add ビューに移動し、From Local Machine タイルで Upload JAR file をクリックします。JAR ファイルを参照および選択するか、JAR ファイルをドラッグしてアプリケーションをデプロイします。

- Topology ビューに移動し、Upload JAR file オプションを使用するか、JAR ファイルをドラッグしてアプリケーションをデプロイします。

- Topology ビューのコンテキストメニューで Upload JAR file オプションを使用して JAR ファイルをアップロードしてアプリケーションをデプロイします。

前提条件

- クラスター管理者が Cluster Samples Operator をインストールしている。

- Red Hat OpenShift Service on AWS Web コンソールにアクセスし、Developer パースペクティブを使用している。

手順

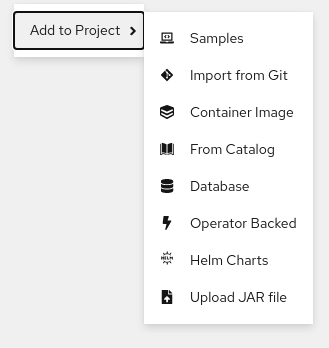

- Topology ビューで、任意の場所を右クリックして Add to Project メニューを表示します。

- Add to Project メニューにカーソルを置いてメニューオプションを表示し、Upload JAR file オプションを選択して Upload JAR file フォームを確認します。または、JAR ファイルを Topology ビューにドラッグできます。

- JAR file フィールドで、ローカルマシンで必要な JAR ファイルを参照し、これをアップロードします。または、JAR ファイルをフィールドにドラッグできます。互換性のないタイプのファイルが Topology ビューにドラッグされると、トーストアラートが右側に表示されます。互換性のないファイルタイプがアップロードフォームのフィールドにドロップされると、フィールドエラーが表示されます。

- デフォルトで、ランタイムアイコンとビルダーイメージが選択されています。ビルダーイメージが自動検出されていない場合は、ビルダーイメージを選択します。必要に応じて、Builder Image Version のドロップダウンリストを使用してバージョンを変更できます。

- オプション: Application Name フィールドに、リソースのラベル付けに使用する一意のアプリケーション名を入力します。

- Name フィールドに、関連付けられたリソースに名前を付けるために一意のコンポーネント名を入力します。

- オプション: Resource type ドロップダウンリストを使用して、リソースタイプを変更します。

- Advanced options メニューで Create a Route to the Application をクリックし、デプロイされたアプリケーションのパブリック URL を設定します。

- Create をクリックしてアプリケーションをデプロイします。JAR ファイルがアップロードされたことを通知するトースト通知が表示されます。トースト通知には、ビルドログを表示するリンクも含まれます。

ビルドの実行中にブラウザータブを閉じようとすると、Web アラートが表示されます。

JAR ファイルのアップロードとアプリケーションのデプロイメントが完了すると、Topology ビューにアプリケーションが表示されます。

3.1.7. Devfile レジストリーを使用した devfile へのアクセス

Developer パースペクティブの +Add フローで devfile を使用して、アプリケーションを作成できます。+Add フローは、devfile コミュニティーレジストリー との完全なインテグレーションを提供します。devfile は、ゼロから設定せずに開発環境を記述できる移植可能な YAML ファイルです。Devfile レジストリー を使用すると、事前に設定された devfile を使用してアプリケーションを作成できます。

手順

- Developer Perspective → +Add → Developer Catalog → All Services に移動します。Developer Catalog で利用可能なすべてのサービスの一覧が表示されます。

- Type で、Devfiles をクリックして、特定の言語またはフレームワークをサポートする devfiles を参照します。あるいは、キーワードフィルターを使用して、名前、タグ、または説明を使用して特定の devfile を検索できます。

- アプリケーションの作成に使用する devfile をクリックします。devfile タイルに、devfile の名前、説明、プロバイダー、ドキュメントなど、devfile の詳細が表示されます。

- Create をクリックしてアプリケーションを作成し、Topology ビューでアプリケーションを表示します。

3.1.8. Developer Catalog を使用したサービスまたはコンポーネントのアプリケーションへの追加

Developer Catalog を使用して、データベース、ビルダーイメージ、Helm チャートなどの Operator がサポートするサービスに基づいてアプリケーションとサービスをデプロイします。Developer Catalog には、プロジェクトに追加できるアプリケーションコンポーネント、サービス、イベントソース、または Source-to-Image ビルダーのコレクションが含まれます。クラスター管理者は、カタログで利用可能なコンテンツをカスタマイズできます。

手順

- Developer パースペクティブで、+Add に移動して、Developer Catalog タイルから All Services をクリックし、Developer Catalog で利用可能なすべてのサービスを表示します。

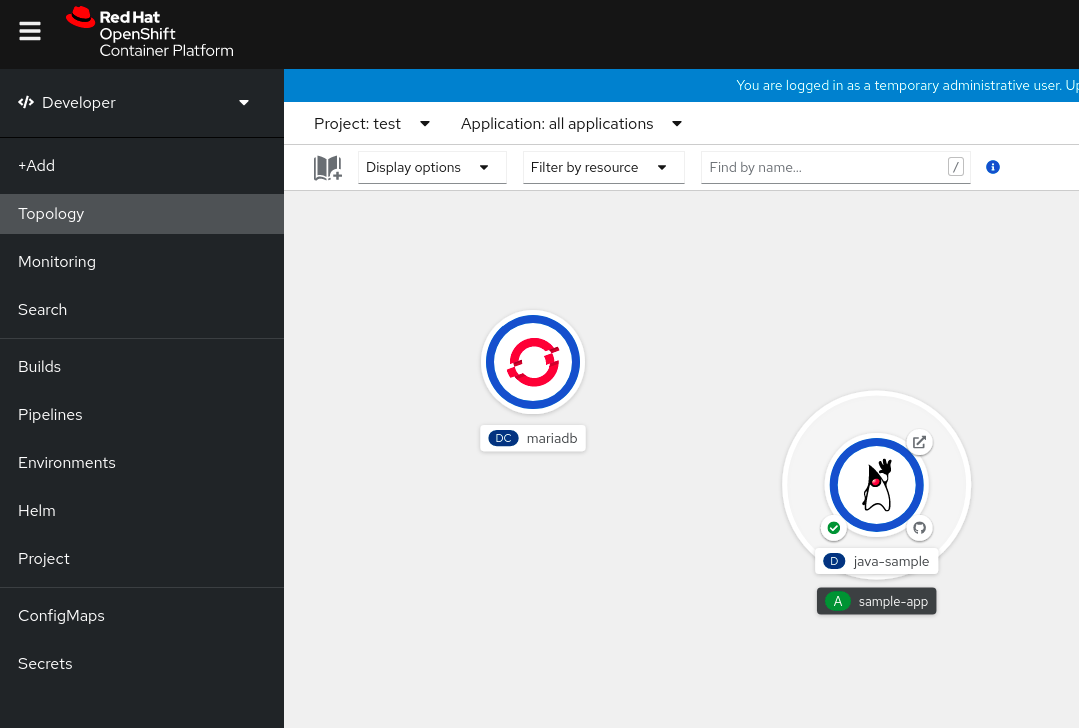

- All Services で、サービスの種類またはプロジェクトに追加する必要のあるコンポーネントを選択します。この例では、Databases を選択してすべてのデータベースサービスを一覧表示し、MariaDB をクリックしてサービスの詳細を表示します。

Instantiate Template をクリックして、MariaDB サービスの詳細情報を含む自動的に設定されたテンプレートを表示し、Create をクリックして Topology ビューで MariaDB サービスを作成し、これを表示します。

図3.1 トポロジーの MariaDB

3.2. インストールされた Operator からのアプリケーションの作成

Operator は、Kubernetes アプリケーションをパッケージ化、デプロイ、管理する方法です。クラスター管理者によってインストールされる Operator を使用して、アプリケーションを Red Hat OpenShift Service on AWS で作成できます。

以下では、開発者を対象に、Red Hat OpenShift Service on AWS Web コンソールを使用して、インストールされた Operator からアプリケーションを作成する例を示します。

3.2.1. Operator を使用した etcd クラスターの作成

この手順では、Operator Lifecycle Manager (OLM) で管理される etcd Operator を使用した新規 etcd クラスターの作成を説明します。

前提条件

- Red Hat OpenShift Service on AWS クラスターへのアクセス。

- 管理者によってクラスター全体に etcd Operator がすでにインストールされている。

手順

-

この手順を実行するために Red Hat OpenShift Service on AWS Web コンソールで新規プロジェクトを作成します。この例では、

my-etcdというプロジェクトを使用します。 Ecosystem → Installed Operators ページに移動します。このページには、dedicated-admin によってクラスターにインストールされた使用可能な Operators が、クラスターサービスバージョン (CSV) のリストの形で表示されます。CSV は Operator によって提供されるソフトウェアを起動し、管理するために使用されます。

ヒント以下を使用して、CLI でこのリストを取得できます。

$ oc get csvInstalled Operators ページで、etcd Operator をクリックして詳細情報および選択可能なアクションを表示します。

Provided APIs に表示されているように、この Operator は 3 つの新規リソースタイプを利用可能にします。これには、etcd クラスター (

EtcdClusterリソース) のタイプが含まれます。これらのオブジェクトは、DeploymentまたはReplicaSetなどの組み込み済みのネイティブ Kubernetes オブジェクトと同様に機能しますが、これらには etcd を管理するための固有のロジックが含まれます。新規 etcd クラスターを作成します。

- etcd Cluster API ボックスで、Create instance をクリックします。

-

次のページでは、

EtcdClusterオブジェクト (クラスターのサイズなど) のテンプレートを起動する最小条件を変更できます。ここでは Create をクリックして確定します。これにより、Operator がトリガーされ、Pod、サービス、および新規 etcd クラスターの他のコンポーネントが起動します。

example etcd クラスター、Resources タブの順にクリックし、Operator が自動的に作成および設定した多数のリソースが含まれていることを確認します。

Kubernetes サービスが作成され、プロジェクトの他の Pod からデータベースにアクセスできることを確認します。

所定プロジェクトで

editロールを持つすべてのユーザーは、クラウドサービスのようにセルフサービス方式でプロジェクトにすでに作成されている Operators によって管理されるアプリケーションのインスタンス (この例では etcd クラスター) を作成し、管理し、削除することができます。この機能を持つ追加のユーザーを有効にする必要がある場合、プロジェクト管理者は以下のコマンドを使用してこのロールを追加できます。$ oc policy add-role-to-user edit <user> -n <target_project>

これで、etcd クラスターは Pod が正常でなくなったり、クラスターのノード間で移行する際の障害に対応し、データのリバランスを行います。最も重要なことは、適切なアクセス権を持つ dedicated-admin または開発者が、アプリケーションでデータベースを簡単に使用できるようになった点です。

3.3. CLI を使用したアプリケーションの作成

Red Hat OpenShift Service on AWS CLI を使用して、ソースまたはバイナリーコード、イメージおよびテンプレートを含むコンポーネントから Red Hat OpenShift Service on AWS アプリケーションを作成できます。

new-app で作成したオブジェクトのセットは、ソースリポジトリー、イメージまたはテンプレートなどのインプットとして渡されるアーティファクトによって異なります。

3.3.1. ソースコードからのアプリケーションの作成

new-app コマンドを使用して、ローカルまたはリモート Git リポジトリーのソースコードからアプリケーションを作成できます。

new-app コマンドは、ビルド設定を作成し、これはソースコードから新規のアプリケーションイメージを作成します。new-app コマンドは通常、Deployment オブジェクトを作成して新規のイメージをデプロイするほか、サービスを作成してイメージを実行するデプロイメントへの負荷分散したアクセスを提供します。

Red Hat OpenShift Service on AWS は、パイプラインまたはソース、docker ビルドストラテジーのいずれを使用すべきかを自動的に検出します。また、ソースビルドの場合は、適切な言語のビルダーイメージを検出します。

3.3.1.1. Local

ローカルディレクトリーの Git リポジトリーを使用してアプリケーションを作成するには、以下を実行します。

$ oc new-app /<path to source code>

ローカル Git リポジトリーを使用する場合には、Red Hat OpenShift Service on AWS クラスターがアクセス可能な URL を参照する origin という名前のリモートリポジトリーが必要です。認識されているリモートがない場合は、new-app コマンドを実行してバイナリービルドを作成します。

3.3.1.2. リモート

リモート Git リポジトリーを使用してアプリケーションを作成するには、以下を実行します。

$ oc new-app https://github.com/sclorg/cakephp-exプライベートのリモート Git リポジトリーを使用してアプリケーションを作成するには、以下を実行します。

$ oc new-app https://github.com/youruser/yourprivaterepo --source-secret=yoursecret

プライベートリモート Git リポジトリーを使用する場合には、--source-secret フラグを使用して、既存のソースクローンのシークレットを指定できます。このシークレットは、ビルド設定に挿入され、リポジトリーにアクセスできるようになります。

--context-dir フラグを指定することで、ソースコードリポジトリーのサブディレクトリーを使用できます。リモート Git リポジトリーおよびコンテキストサブディレクトリーを使用してアプリケーションを作成する場合は、以下を実行します。

$ oc new-app https://github.com/sclorg/s2i-ruby-container.git \

--context-dir=2.0/test/puma-test-app

また、リモート URL を指定する場合は、以下のように URL の最後に #<branch_name> を追加することで、使用する Git ブランチを指定できます。

$ oc new-app https://github.com/openshift/ruby-hello-world.git#beta43.3.1.3. ビルドストラテジーの検出

Red Hat OpenShift Service on AWS は、特定のファイルを検出することで、使用するビルドストラテジーを自動的に決定します。

新規アプリケーションの作成時に Jenkins ファイルがソースリポジトリーのルートまたは指定されたコンテキストディレクトリーに存在する場合に、Red Hat OpenShift Service on AWS はパイプラインビルドストラテジーを生成します。

注記pipelineビルドストラテジーは非推奨になりました。代わりに Red Hat OpenShift Pipelines を使用することを検討してください。- 新しいアプリケーションの作成時に、ソースリポジトリーのルートまたは指定されたコンテキストディレクトリーに Dockerfile が存在する場合、Red Hat OpenShift Service on AWS は Docker ビルドストラテジーを生成します。

- Jenkins ファイルも Dockerfile も検出されない場合、Red Hat OpenShift Service on AWS はソースビルドストラテジーを生成します。

--strategy フラグを docker、pipeline、または source に設定して、自動的に検出されたビルドストラテジーをオーバーライドします。

$ oc new-app /home/user/code/myapp --strategy=docker

oc コマンドを使用するには、ビルドソースを含むファイルがリモートの git リポジトリーで利用可能である必要があります。すべてのソースビルドには、git remote -v を使用する必要があります。

3.3.1.4. 言語の検出

ソースビルドストラテジーを使用する場合に、new-app はリポジトリーのルートまたは指定したコンテキストディレクトリーに特定のファイルが存在するかどうかで、使用する言語ビルダーを判別しようとします。

| 言語 | ファイル |

|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

言語の検出後、new-app は Red Hat OpenShift Service on AWS サーバーで、検出された言語と一致する supports アノテーションが指定されたイメージストリームタグか、または検出された言語の名前に一致するイメージストリームを検索します。一致するものが見つからない場合には、new-app は Docker Hub レジストリー で、名前をベースにした検出言語と一致するイメージの検索を行います。

~ をセパレーターとして使用し、イメージ (イメージストリームまたはコンテナーの仕様) とリポジトリーを指定して、ビルダーが特定のソースリポジトリーを使用するようにイメージをオーバーライドすることができます。この方法を使用すると、ビルドストラテジーの検出および言語の検出は実行されない点に留意してください。

たとえば、リモートリポジトリーのソースを使用して myproject/my-ruby イメージストリームを作成する場合は、以下を実行します。

$ oc new-app myproject/my-ruby~https://github.com/openshift/ruby-hello-world.git

ローカルリポジトリーのソースを使用して openshift/ruby-20-centos7:latest コンテナーのイメージストリームを作成するには、以下を実行します。

$ oc new-app openshift/ruby-20-centos7:latest~/home/user/code/my-ruby-app

言語の検出では、リポジトリーのクローンを作成し、検査できるように Git クライアントをローカルにインストールする必要があります。Git が使用できない場合、<image>~<repository> 構文を指定し、リポジトリーで使用するビルダーイメージを指定して言語の検出手順を回避することができます。

-i <image> <repository> 呼び出しでは、アーティファクトのタイプを判別するために new-app が repository のクローンを試行する必要があります。そのため、これは Git が利用できない場合には失敗します。

-i <image> --code <repository> 呼び出しでは、image がソースコードのビルダーとして使用されるか、データベースイメージの場合のように別個にデプロイされる必要があるかどうかを判別するために、new-app が repository のクローンを作成する必要があります。

3.3.2. イメージからアプリケーションを作成する方法

既存のイメージからアプリケーションのデプロイが可能です。イメージは、Red Hat OpenShift Service on AWS サーバー内のイメージストリーム、指定したレジストリー内のイメージ、またはローカルの Docker サーバー内のイメージから取得できます。

new-app コマンドは、渡された引数に指定されたイメージの種類を判断しようとします。ただし、イメージが、--docker-image 引数を使用したコンテナーイメージなのか、または -i|--image-stream 引数を使用したイメージストリームなのかを、new-app に明示的に指示できます。

ローカル Docker リポジトリーからイメージを指定した場合、同じイメージが Red Hat OpenShift Service on AWS のクラスターノードでも利用できることを確認する必要があります。

3.3.2.1. Docker Hub MySQL イメージ

たとえば、Docker Hub MySQL イメージからアプリケーションを作成するには、以下を実行します。

$ oc new-app mysql3.3.2.2. プライベートレジストリーのイメージ

プライベートのレジストリーのイメージを使用してアプリケーションを作成し、コンテナーイメージの仕様全体を以下のように指定します。

$ oc new-app myregistry:5000/example/myimage3.3.2.3. 既存のイメージストリームおよびオプションのイメージストリームタグ

既存のイメージストリームおよび任意のイメージストリームタグでアプリケーションを作成します。

$ oc new-app my-stream:v13.3.3. テンプレートからのアプリケーションの作成

テンプレート名を引数として指定することで、事前に保存したテンプレートまたはテンプレートファイルからアプリケーションを作成することができます。たとえば、サンプルアプリケーションテンプレートを保存し、これを利用してアプリケーションを作成できます。

現在のプロジェクトのテンプレートライブラリーにアプリケーションテンプレートをアップロードします。以下の例では、examples/sample-app/application-template-stibuild.json というファイルからアプリケーションテンプレートをアップロードします。

$ oc create -f examples/sample-app/application-template-stibuild.json

次に、アプリケーションテンプレートを参照して新規アプリケーションを作成します。この例では、テンプレート名は ruby-helloworld-sample です。

$ oc new-app ruby-helloworld-sample

Red Hat OpenShift Service on AWS にテンプレートファイルを保存せずに、ローカルファイルシステムでテンプレートファイルを参照して新規アプリケーションを作成するには、-f|--file 引数を使用します。以下は例になります。

$ oc new-app -f examples/sample-app/application-template-stibuild.json3.3.3.1. テンプレートパラメーター

テンプレートをベースとするアプリケーションを作成する場合、以下の -p|--param 引数を使用してテンプレートで定義したパラメーター値を設定します。

$ oc new-app ruby-helloworld-sample \

-p ADMIN_USERNAME=admin -p ADMIN_PASSWORD=mypassword

パラメーターをファイルに保存しておいて、--param-file を指定して、テンプレートをインスタンス化する時にこのファイルを使用することができます。標準入力からパラメーターを読み込む必要がある場合は、以下のように --param-file=- を使用します。以下は、helloworld.params というファイルの例です。

ADMIN_USERNAME=admin

ADMIN_PASSWORD=mypasswordテンプレートをインスタンス化する時に、ファイルのパラメーターを参照します。

$ oc new-app ruby-helloworld-sample --param-file=helloworld.params3.3.4. アプリケーション作成の変更

new-app コマンドは、Red Hat OpenShift Service on AWS オブジェクトを生成します。このオブジェクトにより、作成されるアプリケーションがビルドされ、デプロイされ、実行されます。通常、これらのオブジェクトは現在のプロジェクトに作成され、これらのオブジェクトには入力ソースリポジトリーまたはインプットイメージから派生する名前が割り当てられます。ただし、new-app でこの動作を変更することができます。

| オブジェクト | 説明 |

|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

| その他 | テンプレートのインスタンスを作成する際に、他のオブジェクトをテンプレートに基づいて生成できます。 |

3.3.4.1. 環境変数の指定

テンプレート、ソースまたはイメージからアプリケーションを生成する場合、-e|--env 引数を使用し、ランタイムに環境変数をアプリケーションコンテナーに渡すことができます。

$ oc new-app openshift/postgresql-92-centos7 \

-e POSTGRESQL_USER=user \

-e POSTGRESQL_DATABASE=db \

-e POSTGRESQL_PASSWORD=password

変数は、--env-file 引数を使用してファイルから読み取ることもできます。以下は、postgresql.env というファイルの例です。

POSTGRESQL_USER=user

POSTGRESQL_DATABASE=db

POSTGRESQL_PASSWORD=passwordファイルから変数を読み取ります。

$ oc new-app openshift/postgresql-92-centos7 --env-file=postgresql.env

さらに --env-file=- を使用することで、標準入力で環境変数を指定することもできます。

$ cat postgresql.env | oc new-app openshift/postgresql-92-centos7 --env-file=-

-e|--env または --env-file 引数で渡される環境変数では、new-app 処理の一環として作成される BuildConfig オブジェクトは更新されません。

3.3.4.2. ビルド環境変数の指定

テンプレート、ソースまたはイメージからアプリケーションを生成する場合、--build-env 引数を使用し、ランタイムに環境変数をビルドコンテナーに渡すことができます。

$ oc new-app openshift/ruby-23-centos7 \

--build-env HTTP_PROXY=http://myproxy.net:1337/ \

--build-env GEM_HOME=~/.gem

変数は、--build-env-file 引数を使用してファイルから読み取ることもできます。以下は、ruby.env というファイルの例です。

HTTP_PROXY=http://myproxy.net:1337/

GEM_HOME=~/.gemファイルから変数を読み取ります。

$ oc new-app openshift/ruby-23-centos7 --build-env-file=ruby.env

さらに --build-env-file=- を使用して、環境変数を標準入力で指定することもできます。

$ cat ruby.env | oc new-app openshift/ruby-23-centos7 --build-env-file=-3.3.4.3. ラベルの指定

ソース、イメージ、またはテンプレートからアプリケーションを生成する場合、-l|--label 引数を使用し、作成されたオブジェクトにラベルを追加できます。ラベルを使用すると、アプリケーションに関連するオブジェクトを一括で選択、設定、削除することが簡単になります。

$ oc new-app https://github.com/openshift/ruby-hello-world -l name=hello-world3.3.4.4. 作成前の出力の表示

new-app コマンドの実行に関するドライランを確認するには、yaml または json の値と共に -o|--output 引数を使用できます。次にこの出力を使用して、作成されるオブジェクトのプレビューまたは編集可能なファイルへのリダイレクトを実行できます。問題がなければ、oc create を使用して Red Hat OpenShift Service on AWS オブジェクトを作成できます。

new-app アーティファクトをファイルに出力するには、以下を実行します。

$ oc new-app https://github.com/openshift/ruby-hello-world \

-o yaml > myapp.yamlファイルを編集します。

$ vi myapp.yamlファイルを参照して新規アプリケーションを作成します。

$ oc create -f myapp.yaml3.3.4.5. 別名でのオブジェクトの作成

通常 new-app で作成されるオブジェクトの名前はソースリポジトリーまたは生成に使用されたイメージに基づいて付けられます。コマンドに --name フラグを追加することで、生成されたオブジェクトの名前を設定できます。

$ oc new-app https://github.com/openshift/ruby-hello-world --name=myapp3.3.4.6. 別のプロジェクトでのオブジェクトの作成

通常 new-app は現在のプロジェクトにオブジェクトを作成します。ただし、-n|--namespace 引数を使用して、別のプロジェクトにオブジェクトを作成することができます。

$ oc new-app https://github.com/openshift/ruby-hello-world -n myproject3.3.4.7. 複数のオブジェクトの作成

new-app コマンドは、複数のパラメーターを new-app に指定して複数のアプリケーションを作成できます。コマンドラインで指定するラベルは、単一コマンドで作成されるすべてのオブジェクトに適用されます。環境変数は、ソースまたはイメージから作成されたすべてのコンポーネントに適用されます。

ソースリポジトリーおよび Docker Hub イメージからアプリケーションを作成するには、以下を実行します。

$ oc new-app https://github.com/openshift/ruby-hello-world mysql

ソースコードリポジトリーおよびビルダーイメージが別個の引数として指定されている場合、new-app はソースコードリポジトリーのビルダーとしてそのビルダーイメージを使用します。これを意図していない場合は、~ セパレーターを使用してソースに必要なビルダーイメージを指定します。

3.3.4.8. 単一 Pod でのイメージとソースのグループ化

new-app コマンドにより、単一 Pod に複数のイメージをまとめてデプロイできます。グループ化するイメージを指定するには + セパレーターを使用します。--group コマンドライン引数をグループ化する必要のあるイメージを指定する際に使用することもできます。ソースリポジトリーからビルドされたイメージを別のイメージと共にグループ化するには、そのビルダーイメージをグループで指定します。

$ oc new-app ruby+mysqlソースからビルドされたイメージと外部のイメージをまとめてデプロイするには、以下を実行します。

$ oc new-app \

ruby~https://github.com/openshift/ruby-hello-world \

mysql \

--group=ruby+mysql3.3.4.9. イメージ、テンプレート、および他の入力の検索

イメージ、テンプレート、および oc new-app コマンドの他の入力内容を検索するには、--search フラグおよび --list フラグを追加します。たとえば、PHP を含むすべてのイメージまたはテンプレートを検索するには、以下を実行します。

$ oc new-app --search php3.3.4.10. インポートモードの設定

oc new-app を使用するときにインポートモードを設定するには、--import-mode フラグを追加します。このフラグには Legacy または PreserveOriginal を追加できます。これにより、それぞれ単一のサブマニフェストまたはすべてのマニフェストを使用してイメージストリームを作成するオプションがユーザーに提供されます。

$ oc new-app --image=registry.redhat.io/ubi8/httpd-24:latest --import-mode=Legacy --name=test$ oc new-app --image=registry.redhat.io/ubi8/httpd-24:latest --import-mode=PreserveOriginal --name=test第4章 Topology ビューを使用したアプリケーション構成の表示

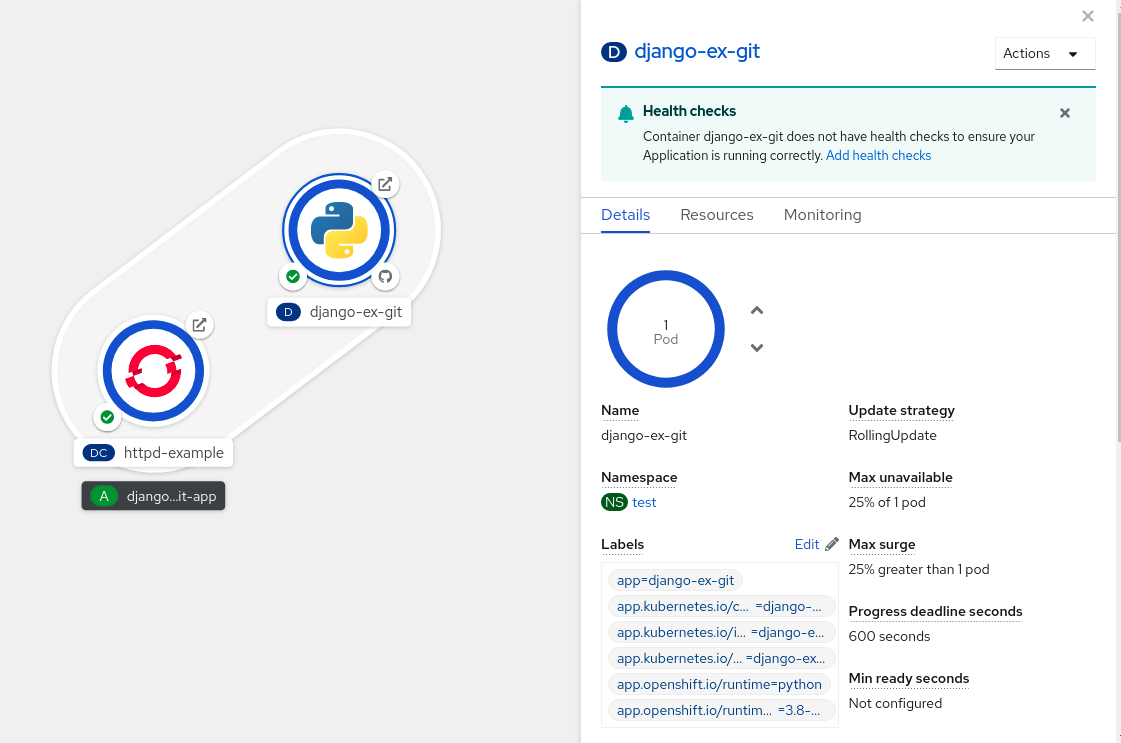

Web コンソールの Developer パースペクティブにある Topology ビューは、プロジェクト内のすべてのアプリケーション、それらのビルドステータスおよびアプリケーションに関連するコンポーネントとサービスを視覚的に表示します。

4.1. 前提条件

Topology ビューでアプリケーションを表示し、それらと対話するには、以下を確認します。

- Web コンソールにログインしている。

- Developer パースペクティブを使用している。

4.2. アプリケーションのトポロジーの表示

Developer パースペクティブの左側のナビゲーションパネルを使用すると、Topology ビューに移動できます。アプリケーションをデプロイしたら、Graph view に自動的に移動します。ここでは、アプリケーション Pod のステータスの確認、パブリック URL でのアプリケーションへの迅速なアクセス、ソースコードへのアクセスとその変更、最終ビルドのステータスの確認ができます。ズームインおよびズームアウトにより、特定のアプリケーションの詳細を表示することができます。

Topology ビューは、List ビューを使用してアプリケーションを監視するオプションも提供します。List view アイコン (

![]() ) を使用してすべてのアプリケーションの一覧を表示し、Graph view アイコン (

) を使用してすべてのアプリケーションの一覧を表示し、Graph view アイコン (

![]() ) を使用してグラフビューに戻します。

) を使用してグラフビューに戻します。

以下を使用して、必要に応じてビューをカスタマイズできます。

- Find by name フィールドを使用して、必要なコンポーネントを見つけます。検索結果は表示可能な領域外に表示される可能性があります。その場合、画面の左下のツールバーで Fit to Screen をクリックし、Topology ビューのサイズを変更して、すべてのコンポーネントを表示します。

Display Options ドロップダウンリストを使用して、各種アプリケーショングループの Topology ビューを設定します。選択可能なオプションは、プロジェクトにデプロイされるコンポーネントのタイプによって異なります。

Expand グループ

- Virtual Machines: 仮想マシンを表示または非表示にするためにこれを切り替えます。

- Application Groupings: アプリケーショングループとそれに関連するアラートの概要を使用して、アプリケーショングループをカードにまとめるには、これをクリアします。

- Helm Releases: 指定のリリースの概要を使用して、Helm リリースとしてデプロイされたコンポーネントをカードにまとめるには、これをクリアします。

- Knative Services: 指定のコンポーネントの概要を使用して Knative Service コンポーネントをカードにまとめるには、これをクリアします。

- Operator Groupings: 指定のグループの概要を使用して Operator でデプロイされたコンポーネントをカードにまとめるには、これをクリアします。

Pod 数 または ラベル に基づく Show の要素

- Pod Count: コンポーネントアイコンでコンポーネントの Pod 数を表示するためにこれを選択します。

- Labels: コンポーネントラベルを表示または非表示にするためにこれを選択します。

トポロジー ビューには、アプリケーションを ZIP ファイル形式でダウンロードするための アプリケーションのエクスポート オプションも用意されています。その後、ダウンロードしたアプリケーションを別のプロジェクトまたはクラスターにインポートできます。詳細は、追加リソース セクションの 別のプロジェクトまたはクラスターへのアプリケーションのエクスポート を参照してください。

4.3. アプリケーションおよびコンポーネントとの対話

Web コンソールの Developer パースペクティブの Topology ビューでは、Graph view に、アプリケーションおよびコンポーネントと対話するための次のオプションが提供されます。

-

Open URL (

) をクリックして、パブリック URL のルートで公開されるアプリケーションを表示します。

) をクリックして、パブリック URL のルートで公開されるアプリケーションを表示します。

Edit Source code をクリックして、ソースコードにアクセスし、これを変更します。

注記この機能は、From Git、From Catalog、および From Dockerfile オプションを使用してアプリケーションを作成する場合にのみ利用できます。

-

カーソルを Pod の左下のアイコンの上に置き、最新ビルドおよびそのステータスを確認します。アプリケーションビルドのステータスは、New (

)、Pending ()、Running (

)、Pending ()、Running (

)、Completed (

)、Completed (

)、Failed (

)、Failed (

)、および Canceled (

)、および Canceled (

) と表示されます。

) と表示されます。

Pod のステータスまたはフェーズは、色で区別され、ツールチップで次のように表示されます。

-

Running (

): Pod はノードにバインドされ、すべてのコンテナーが作成されます。1 つ以上のコンテナーが実行中か、起動または再起動のプロセスが実行中です。

): Pod はノードにバインドされ、すべてのコンテナーが作成されます。1 つ以上のコンテナーが実行中か、起動または再起動のプロセスが実行中です。

-

Not Ready(

): 複数のコンテナーを実行している Pod。すべてのコンテナーが準備状態にある訳ではありません。

): 複数のコンテナーを実行している Pod。すべてのコンテナーが準備状態にある訳ではありません。

-

Warning(

): Pod のコンテナーは終了されていますが、正常に終了しませんでした。一部のコンテナーは、他の状態にある場合があります。

): Pod のコンテナーは終了されていますが、正常に終了しませんでした。一部のコンテナーは、他の状態にある場合があります。

-

Failed(

): Pod 内のすべてのコンテナーは終了しますが、少なくとも 1 つのコンテナーが終了に失敗しました。つまり、コンテナーはゼロ以外のステータスで終了するか、システムによって終了された状態であるかのいずれかになります。

): Pod 内のすべてのコンテナーは終了しますが、少なくとも 1 つのコンテナーが終了に失敗しました。つまり、コンテナーはゼロ以外のステータスで終了するか、システムによって終了された状態であるかのいずれかになります。

-

Pending(

): Pod は Kubernetes クラスターによって受け入れられますが、1 つ以上のコンテナーが設定されておらず、実行される準備が整っていません。これには、Pod がスケジュールされるのを待機する時間や、ネットワーク経由でコンテナーイメージのダウンロードに費やされた時間が含まれます。

): Pod は Kubernetes クラスターによって受け入れられますが、1 つ以上のコンテナーが設定されておらず、実行される準備が整っていません。これには、Pod がスケジュールされるのを待機する時間や、ネットワーク経由でコンテナーイメージのダウンロードに費やされた時間が含まれます。

-

Succeeded(

): Pod のすべてのコンテナーが正常に終了し、再起動されません。

): Pod のすべてのコンテナーが正常に終了し、再起動されません。

-

Terminating(

): Pod が削除されている場合に、一部の kubectl コマンドによって Terminating と表示されます。Terminating ステータスは Pod フェーズのいずれにもありません。Pod には正常な終了期間が付与されます。これはデフォルトで 30 秒に設定されます。

): Pod が削除されている場合に、一部の kubectl コマンドによって Terminating と表示されます。Terminating ステータスは Pod フェーズのいずれにもありません。Pod には正常な終了期間が付与されます。これはデフォルトで 30 秒に設定されます。

-

Unknown(

): Pod の状態を取得できませんでした。このフェーズは、通常、Pod が実行されているノードとの通信でエラーが発生するために生じます。

): Pod の状態を取得できませんでした。このフェーズは、通常、Pod が実行されているノードとの通信でエラーが発生するために生じます。

-

Running (

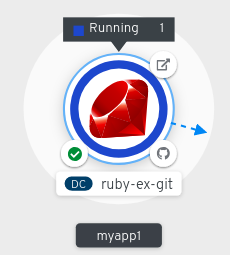

アプリケーションを作成し、イメージがデプロイされると、ステータスは Pending と表示されます。アプリケーションをビルドすると、Running と表示されます。

図4.1 Application トポロジー

以下のように、異なるタイプのリソースオブジェクトのインジケーターと共に、アプリケーションリソース名が追加されます。

-

CJ:

CronJob -

D:

Deployment -

DC:

DeploymentConfig -

DS:

DaemonSet -

J:

Job -

P:

Pod -

SS:

StatefulSet  (Knative): サーバーレスアプリケーション

注記

(Knative): サーバーレスアプリケーション

注記サーバーレスアプリケーションでは、Graph view での読み込みおよび表示にしばらく時間がかかります。サーバーレスアプリケーションをデプロイすると、これは最初にサービスリソースを作成し、次にリビジョンを作成します。続いて、これは Graph view にデプロイされ、表示されます。これが唯一のワークロードの場合には、Add ページにリダイレクトされる可能性があります。リビジョンがデプロイされると、サーバーレスアプリケーションは Graph view ビューに表示されます。

-

CJ:

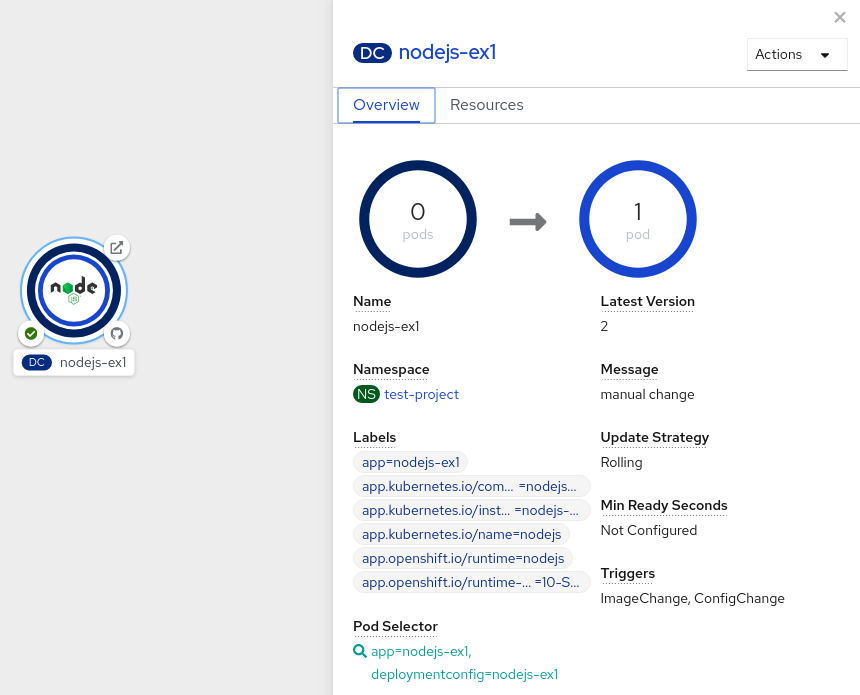

4.4. アプリケーション Pod のスケーリングおよびビルドとルートの確認

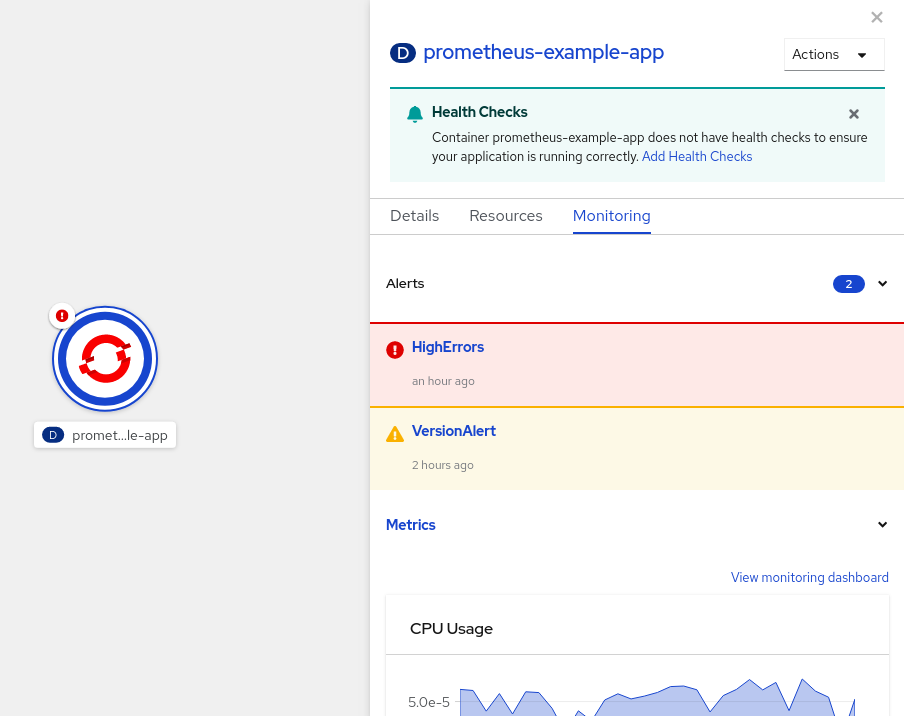

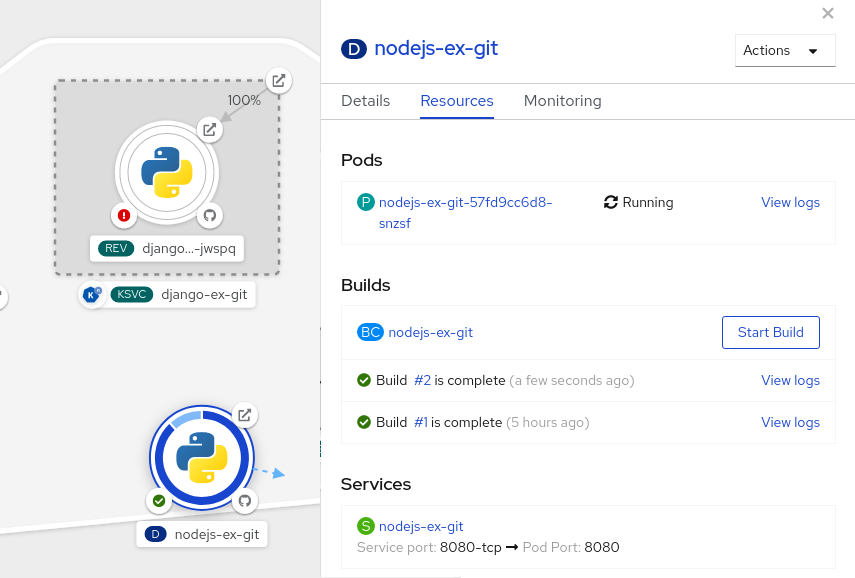

Topology ビューは、Overview パネルでデプロイ済みのコンポーネントの詳細を提供します。次のように、Overview タブと Details タブを使用して、アプリケーション Pod をスケーリングし、ビルドステータス、サービス、およびルートを確認できます。

コンポーネントノードをクリックし、右側の Overview パネルを確認します。Details タブを使用して以下を行います。

- 上下の矢印を使用して Pod をスケーリングし、アプリケーションのインスタンス数の増減を手動で調整します。サーバーレスアプリケーションの場合、Pod は、チャネルのトラフィックに基づいてアイドルおよびスケールアップ時に自動的にゼロにスケーリングされます。

- アプリケーションの ラベル、アノテーション および ステータス を確認します。

Resources タブをクリックして、以下を実行します。

- すべての Pod のリストを確認し、それらのステータスを表示し、ログにアクセスし、Pod をクリックして Pod の詳細を表示します。

- ビルド、ステータスを確認し、ログにアクセスし、必要に応じて新規ビルドを開始します。

- コンポーネントによって使用されるサービスとルートを確認します。

サーバーレスアプリケーションの場合、Resources タブは、そのコンポーネントに使用されるリビジョン、ルート、および設定に関する情報を提供します。

4.5. コンポーネントの既存プロジェクトへの追加

プロジェクトにコンポーネントを追加できます。

手順

- +Add ビューに移動します。

-

Add to Project (

) をクリックし、左側のナビゲーションペインまたは Ctrl+Space を押します。

) をクリックし、左側のナビゲーションペインまたは Ctrl+Space を押します。

コンポーネントを検索し、Start/Create/Install ボタンをクリックするか、Enter をクリックしてコンポーネントをプロジェクトに追加し、トポロジー Graph view で確認します。

図4.2 クイック検索を使用したコンポーネントの追加

あるいは、トポロジーの Graph view を右クリックして、Import from Git、Container Image、Database、From Catalog、Operator Backed、Helm Charts、Samples または Upload JAR file などのコンテキストメニューの利用可能なオプションを使用して、プロジェクトにコンポーネントを追加することもできます。

図4.3 サービスを追加するコンテキストメニュー

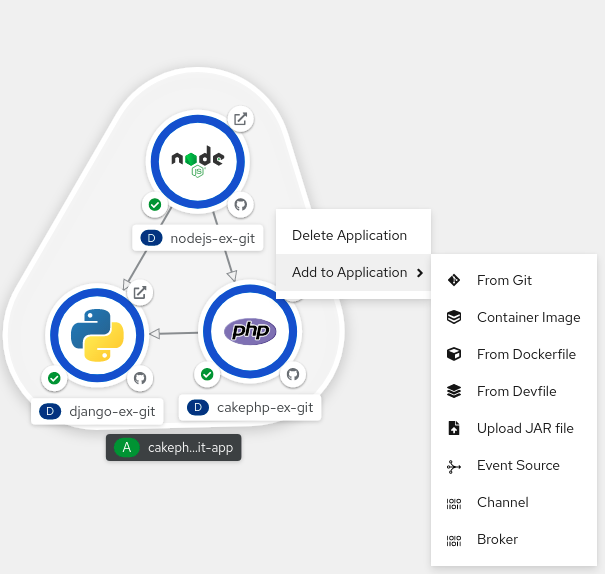

4.6. アプリケーション内での複数コンポーネントのグループ化

+Add ビューを使用して、複数のコンポーネントまたはサービスをプロジェクトに追加し、トポロジー グラフビュー を使用してアプリケーショングループ内のアプリケーションとリソースをグループ化できます。

前提条件

- Developer パースペクティブを使用して、Red Hat OpenShift Service on AWS に少なくとも 2 つ以上のコンポーネントが作成、デプロイされている。

手順

サービスを既存のアプリケーショングループに追加するには、Shift+ を既存のアプリケーショングループに追加します。コンポーネントをドラッグし、これをアプリケーショングループに追加すると、必要なラベルがコンポーネントに追加されます。

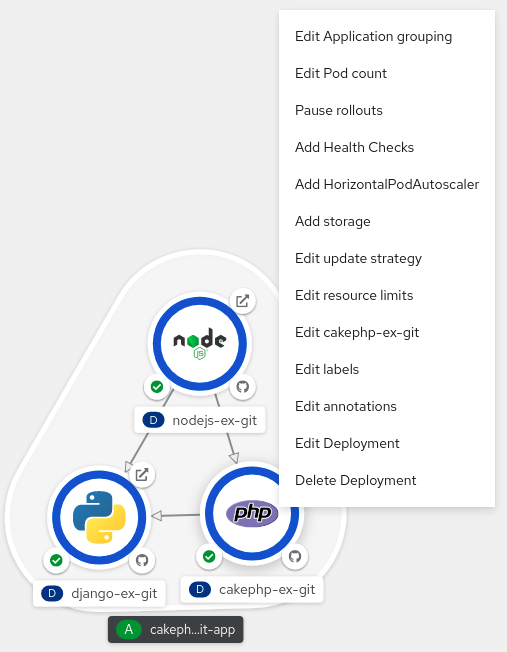

図4.4 アプリケーションのグループ化

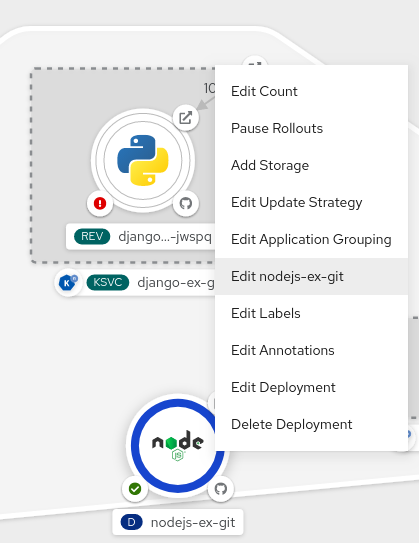

または、以下のようにコンポーネントをアプリケーションに追加することもできます。

- サービス Pod をクリックし、右側の Overview パネルを確認します。

- Actions ドロップダウンメニューをクリックし、Edit Application Grouping を選択します。

- Edit Application Grouping ダイアログボックスで、Application ドロップダウンリストをクリックし、適切なアプリケーショングループを選択します。

- Save をクリックしてサービスをアプリケーショングループに追加します。

アプリケーショングループからコンポーネントを削除するには、コンポーネントを選択し、Shift+ ドラッグでこれをアプリケーショングループからドラッグします。

4.7. サービスのアプリケーションへの追加

アプリケーションにサービスを追加するには、トポロジー Graph view のコンテキストメニューで +Add アクションを使用します。

コンテキストメニュー以外に、サイドバーを使用するか、アプリケーショングループから矢印の上にマウスをかざしてドラッグしてサービスを追加できます。

手順

トポロジー Graph view でアプリケーショングループを右クリックし、コンテキストメニューを表示します。

図4.5 リソースコンテキストメニューの追加

- Add to Application を使用して、From Git、Container Image、From Dockerfile、From Devfile、Upload JAR file、Event Source、Channel、または Broker など、アプリケーショングループにサービスを追加する手法を選択します。

- 選択した手法のフォームに入力して、Create をクリックします。たとえば、Git リポジトリーのソースコードに基づいてサービスを追加するには、From Git の手法を選択し、Import from Git フォームに入力して、Create をクリックします。

4.8. アプリケーションからのサービスの削除

トポロジー Graph view のコンテキストメニューでアプリケーションからサービスを削除します。

手順

- トポロジー Graph view でアプリケーショングループのサービスを右クリックし、コンテキストメニューを表示します。

Delete Deployment を選択してサービスを削除します。

図4.6 デプロイメントオプションの削除

4.9. Topology ビューに使用するラベルとアノテーション

Topology ビューは、以下のラベルおよびアノテーションを使用します。

- ノードに表示されるアイコン

-

ノードのアイコンは、最初に

app.openshift.io/runtimeラベルを使用してからapp.kubernetes.io/nameラベルを使用して一致するアイコンを検索して定義されます。このマッチングは、事前定義されたアイコンセットを使用して行われます。 - ソースコードエディターまたはソースへのリンク

-

app.openshift.io/vcs-uriアノテーションは、ソースコードエディターへのリンクを作成するために使用されます。 - ノードコネクター

-

app.openshift.io/connects-toアノテーションは、ノードに接続するために使用されます。 - アプリケーションのグループ化

-

app.kubernetes.io/part-of=<appname>ラベルは、アプリケーション、サービス、およびコンポーネントをグループ化するために使用されます。

Red Hat OpenShift Service on AWS アプリケーションで使用する必要のあるラベルとアノテーションの詳細は、Guidelines for labels and annotations for OpenShift applications を参照してください。

第5章 Helm チャートの使用

5.1. Helm について

Helm は、アプリケーションやサービスの Red Hat OpenShift Service on AWS クラスターへのデプロイメントを単純化するソフトウェアパッケージマネージャーです。

Helm は charts というパッケージ形式を使用します。Helm チャートは、Red Hat OpenShift Service on AWS リソースを記述するファイルのコレクションです。

クラスターにチャートを作成すると、リリース と呼ばれる、チャートの実行中のインスタンスが作成されます。

チャートが作成されるか、リリースがアップグレードまたはロールバックされるたびに、増分リビジョンが作成されます。

5.1.1. 主な特長

Helm は以下を行う機能を提供します。

- チャートリポジトリーに保存したチャートの大規模なコレクションの検索。

- 既存のチャートの変更。

- Red Hat OpenShift Service on AWS または Kubernetes リソースの使用による独自のチャートの作成。

- アプリケーションのチャートとしてのパッケージ化および共有。

5.1.2. OpenShift の Helm チャートの Red Hat 認定

Red Hat OpenShift Service on AWS にデプロイする全コンポーネントに対して、Red Hat による Helm チャートの検証と認定を受けることができます。チャートは、自動化の Red Hat OpenShift 認定ワークフローを経て、セキュリティーコンプライアンスを確保し、プラットフォームとの統合とサービス全般が最適であることを保証します。認定はチャートの整合性を確保し、Helm チャートが Red Hat OpenShift クラスターでシームレスに機能することを確認します。

5.2. Helm のインストール

以下のセクションでは、CLI を使用して各種の異なるプラットフォームに Helm をインストールする方法を説明します。

また、Red Hat OpenShift Service on AWS Web コンソールから最新のバイナリーへの URL を見つけるには、右上隅の ? アイコンをクリックし、Command Line Tools を選択します。

前提条件

- Go バージョン 1.13 以降がインストールされている。

5.2.1. Linux の場合

Linux x86_64 または Linux amd64 Helm バイナリーをダウンロードし、これをパスに追加します。

# curl -L https://mirror.openshift.com/pub/openshift-v4/clients/helm/latest/helm-linux-amd64 -o /usr/local/bin/helmバイナリーファイルを実行可能にします。

# chmod +x /usr/local/bin/helmインストールされたバージョンを確認します。

$ helm version出力例

version.BuildInfo{Version:"v3.0", GitCommit:"b31719aab7963acf4887a1c1e6d5e53378e34d93", GitTreeState:"clean", GoVersion:"go1.13.4"}

5.2.2. Windows 7/8 の場合

-

最新の

.exeファイル をダウンロードし、希望のディレクトリーに配置します。 - Start を右クリックし、Control Panel をクリックします。

- System and Security を選択してから System をクリックします。

- 左側のメニューから、Advanced systems settings を選択し、下部にある Environment Variables をクリックします。

- Variable セクションから Path を選択し、Edit をクリックします。

-

New をクリックして、

.exeファイルのあるフォルダーへのパスをフィールドに入力するか、Browse をクリックし、ディレクトリーを選択して OK をクリックします。

5.2.3. Windows 10 の場合

-

最新の

.exeファイル をダウンロードし、希望のディレクトリーに配置します。 -

Search をクリックし、

envまたはenvironmentと入力します。 - Edit environment variables for your account を選択します。

- Variable セクションから Path を選択し、Edit をクリックします。

- New をクリックし、exe ファイルのあるディレクトリーへのパスをフィールドに入力するか、Browse をクリックし、ディレクトリーを選択して OK をクリックします。

5.2.4. MacOS の場合

Helm バイナリーをダウンロードし、これをパスに追加します。

# curl -L https://mirror.openshift.com/pub/openshift-v4/clients/helm/latest/helm-darwin-amd64 -o /usr/local/bin/helmバイナリーファイルを実行可能にします。

# chmod +x /usr/local/bin/helmインストールされたバージョンを確認します。

$ helm version出力例

version.BuildInfo{Version:"v3.0", GitCommit:"b31719aab7963acf4887a1c1e6d5e53378e34d93", GitTreeState:"clean", GoVersion:"go1.13.4"}

5.3. カスタム Helm チャートリポジトリーの設定

Web コンソールの Developer パースペクティブの Developer Catalog には、クラスターで利用可能な Helm チャートが表示されます。デフォルトで、これは Red Hat Helm チャートリポジトリーの OpenShift Helm チャートのリストを表示します。チャートのリストは、Red Hat Helm index ファイル を参照してください。

クラスター管理者は、デフォルトのクラスタースコープの Helm リポジトリーとは別に、複数のクラスタースコープおよび namespace スコープの Helm チャートリポジトリーを追加し、Developer Catalog でこれらのリポジトリーから Helm チャートを表示できます。

適切なロールベースアクセス制御 (RBAC) パーミッションを持つ通常のユーザーまたはプロジェクトメンバーとして、デフォルトのクラスタースコープの Helm リポジトリーとは別に、複数の namespace スコープの Helm チャートリポジトリーを追加し、Developer Catalog でこれらのリポジトリーから Helm チャートを表示できます。

Web コンソールの Developer パースペクティブでは、Helm ページを使用して次のことができます。

- 作成 ボタンを使用して、Helm リリースとリポジトリーを作成します。

- クラスタースコープまたは namespace スコープの Helm チャートリポジトリーを作成、更新、または削除します。

- リポジトリータブで既存の Helm チャートリポジトリーのリストを表示します。これも、クラスタースコープまたは namespace スコープのいずれかとして簡単に区別できます。

5.3.1. 開発者パースペクティブを使用した Helm リリースの作成

Web コンソールの Developer パースペクティブまたは CLI を使用して、Developer Catalog にリストされている Helm チャートからリリースを選択して作成できます。Helm チャートをインストールして Helm リリースを作成し、Web コンソールの Developer パースペクティブに表示できます。

前提条件

- Web コンソールにログインし、Developer パースペクティブ に切り替えている。

手順

Developer Catalog で提供される Helm チャートから Helm リリースを作成するには、以下を実行します。

- Developer パースペクティブで、+Add ビューに移動し、プロジェクトを選択します。次に、Helm Chart オプションをクリックし、Developer Catalog にすべての Helm チャートを表示します。

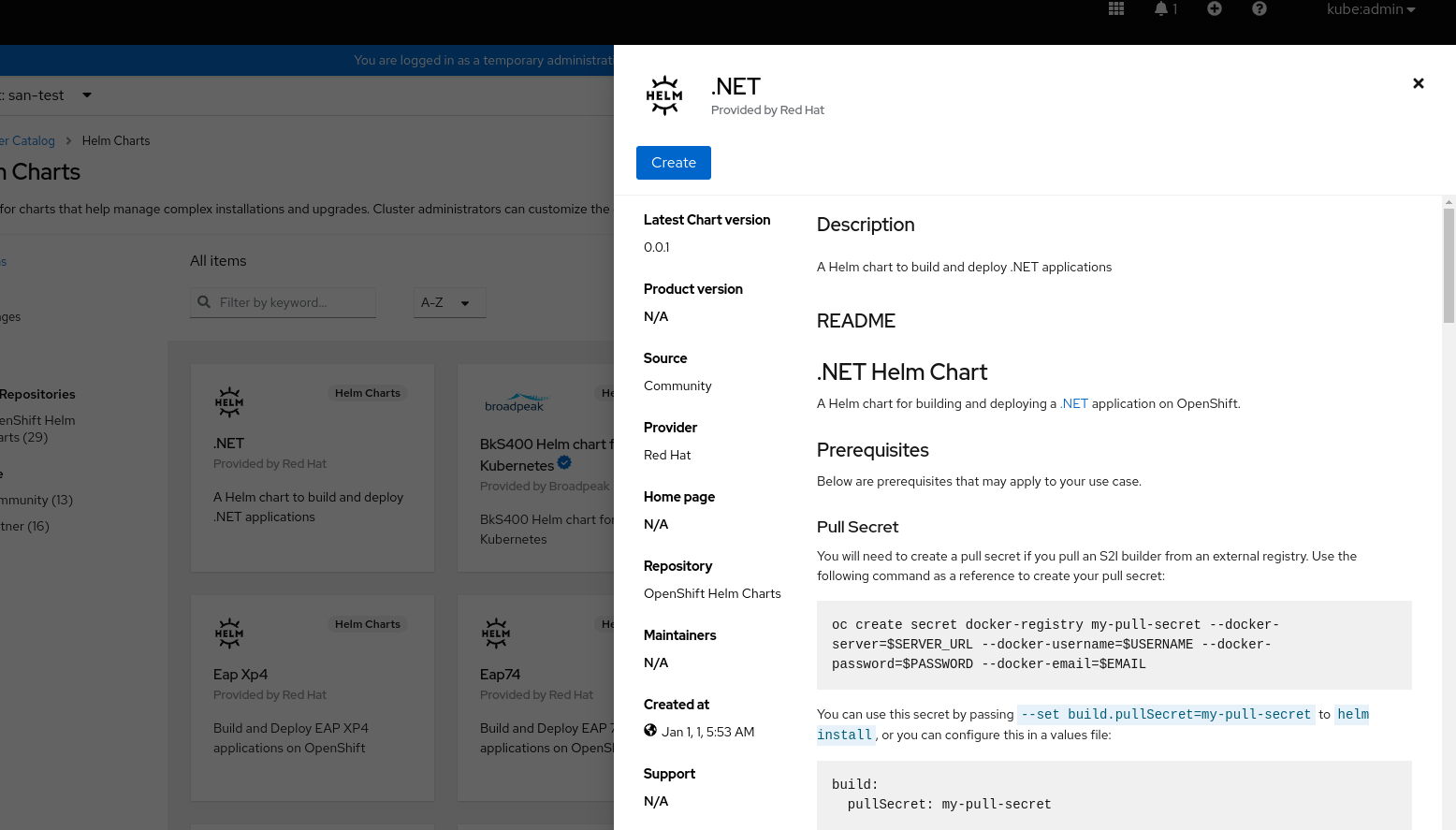

- チャートを選択し、チャートの説明、README、チャートに関するその他の詳細を確認します。

Create をクリックします。

図5.1 Developer カタログの Helm チャート

Create Helm Release ページで:

- リリースの固有の名前を Release Name フィールドに入力します。

- Chart Version ドロップダウンリストから必要なチャートのバージョンを選択します。

Form View または YAML View を使用して Helm チャートを設定します。

注記利用可能な場合は、YAML View と Form View 間で切り替えることができます。ビューの切り替え時に、データは永続化されます。

Create をクリックして Helm リリースを作成します。Web コンソールは、Topology ビューに新しいリリースを表示します。

Helm チャートにリリースノートがある場合は、Web コンソールに表示されます。

Helm チャートがワークロードを作成する場合、Web コンソールはそれらを Topology または Helm リリース詳細 ページに表示します。ワークロードは、

DaemonSet、CronJob、Pod、Deployment、およびDeploymentConfigです。- Helm Releases ページで、新しく作成された Helm リリースを表示します。

サイドパネルの Actions ボタンを使用するか、Helm リリースを右クリックして、Helm リリースをアップグレード、ロールバック、または削除できます。

5.3.2. Web 端末での Helm の使用

Web コンソールの Developer パースペクティブで Web ターミナルにアクセスすると、Helm を使用できます。

5.3.3. Red Hat OpenShift Service on AWS でのカスタム Helm チャートの作成

手順

プロジェクトを新規作成します。

$ oc new-project nodejs-ex-kRed Hat OpenShift Service on AWS オブジェクトを含むサンプル Node.js チャートをダウンロードします。

$ git clone https://github.com/redhat-developer/redhat-helm-chartsサンプルチャートを含むディレクトリーに移動します。

$ cd redhat-helm-charts/alpha/nodejs-ex-k/Chart.yamlファイルを編集し、チャートの説明を追加します。apiVersion: v21 name: nodejs-ex-k2 description: A Helm chart for OpenShift3 icon: https://static.redhat.com/libs/redhat/brand-assets/latest/corp/logo.svg4 version: 0.2.15 チャートが適切にフォーマットされていることを確認します。

$ helm lint出力例

[INFO] Chart.yaml: icon is recommended 1 chart(s) linted, 0 chart(s) failed直前のディレクトリーレベルに移動します。

$ cd ..チャートをインストールします。

$ helm install nodejs-chart nodejs-ex-kチャートが正常にインストールされたことを確認します。

$ helm list出力例

NAME NAMESPACE REVISION UPDATED STATUS CHART APP VERSION nodejs-chart nodejs-ex-k 1 2019-12-05 15:06:51.379134163 -0500 EST deployed nodejs-0.1.0 1.16.0

5.3.4. 証明書レベルでの Helm チャートのフィルタリング

Developer Catalog の認定レベルに基づいて Helm チャートをフィルターできます。

手順

- Developer パースペクティブで、+Add ビューに移動し、プロジェクトを選択します。

- Developer Catalog タイルから、Helm Chart オプションを選択して Developer Catalog ですべての Helm チャートを表示します。

Helm チャートのリストの左側にあるフィルターを使用して、必要なチャートをフィルターします。

- Chart Repositories フィルターを使用して、Red Hat Certification Charts または OpenShift Helm Charts が提供したチャートをフィルターします。

-

Source フィルターを使用して、Partners、Community または Red Hat から提供されるチャートをフィルターします。認定チャートはアイコン (

) で表示されます。

) で表示されます。

プロバイダータイプが 1 つしかない場合は、Source フィルターは表示されません。

必要なチャートを選択してインストールできるようになりました。

5.4. Helm リリースの使用

Web コンソールの Developer パースペクティブを使用して、Helm リリースを更新、ロールバック、または削除できます。

5.4.1. 前提条件

- Web コンソールにログインしており、Developer パースペクティブに切り替えている。

5.4.2. Helm リリースのアップグレード

Helm リリースをアップグレードして、新規チャートバージョンにアップグレードしたり、リリース設定を更新したりできます。

手順

- Topology ビューで Helm リリースを選択し、サイドパネルを表示します。

- Actions → Upgrade Helm Release をクリックします。

- Upgrade Helm Release ページで、アップグレード先とする Chart Version を選択してから Upgrade をクリックし、別の Helm リリースを作成します。Helm Releases ページには 2 つのリビジョンが表示されます。

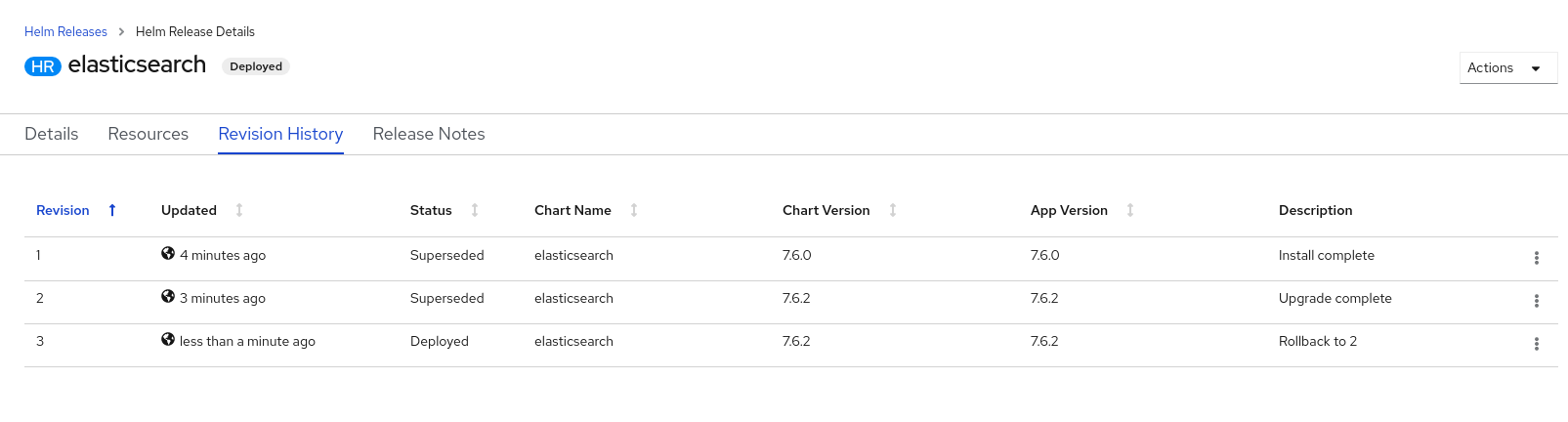

5.4.3. Helm リリースのロールバック

リリースに失敗する場合、Helm リリースを直前のバージョンにロールバックできます。

手順

Helm ビューを使用してリリースをロールバックするには、以下を実行します。

- Developer パースペクティブで Helm ビューに移動し、namespace の Helm Releases を表示します。

-

リスト表示されているリソースに隣接する Options メニュー

をクリックし、Rollback を選択します。

をクリックし、Rollback を選択します。

- Rollback Helm Release ページで、ロールバックする Revision を選択し、Rollback をクリックします。

- Helm Releases ページで、チャートをクリックし、リリースの詳細およびリソースを表示します。

Revision History タブに移動し、チャートのすべてのリビジョンを表示します。

図5.2 Helm リビジョン履歴

-

必要な場合は、さらに特定のリビジョンに隣接する Options メニュー

を使用して、ロールバックするリビジョンを選択します。

を使用して、ロールバックするリビジョンを選択します。

5.4.4. Helm リリースの削除

手順

- Topology ビューで Helm リリースを右クリックし、Delete Helm Release を選択します。

- 確認プロンプトで、グラフの名前を入力し、Delete をクリックします。

第6章 デプロイメント

6.1. アプリケーションのカスタムドメイン

Red Hat OpenShift Service on AWS 4.14 以降、Custom Domain Operator は非推奨になりました。Red Hat OpenShift Service on AWS 4.14 で Ingress を管理するには、Ingress Operator を使用します。Red Hat OpenShift Service on AWS 4.13 以前のバージョンでは機能に変更はありません。

アプリケーションのカスタムドメインを設定できます。カスタムドメインは、Red Hat OpenShift Service on AWS アプリケーションで使用できる特定のワイルドカードドメインです。

6.1.1. アプリケーションのカスタムドメインの設定

トップレベルのドメイン (TLD) は、Red Hat OpenShift Service on AWS クラスターを運用しているお客様が所有しています。カスタムドメイン Operator は、2 日目の操作としてカスタム証明書を使用して新規イングレスコントローラーを設定します。次に、このイングレスコントローラーのパブリック DNS レコードを外部 DNS で使用して、カスタムドメインで使用するワイルドカード CNAME レコードを作成できます。

Red Hat は API ドメインを制御するため、カスタム API ドメインはサポートされません。ただし、お客様はアプリケーションドメインを変更することができます。プライベート IngressController があるプライベートカスタムドメインの場合は、CustomDomain CR で .spec.scope を Internal に設定します。

前提条件

-

dedicated-admin権限を持つユーザーアカウント -

*.apps.<company_name>.ioなどの一意のドメインまたはワイルドカードドメイン -

CN=*.apps.<company_name>.ioなどのカスタム証明書またはワイルドカードカスタム証明書 -

最新バージョンの

ocCLI がインストールされているクラスターへのアクセス

CustomDomain CR の metadata/name: セクションで、予約された名前 default または apps* (apps や apps2 など) を使用しないでください。

手順

秘密鍵および公開証明書から新しい TLS シークレットを作成します。ここで、

fullchain.pemおよびprivkey.pemは、公開または秘密のワイルドカード証明書です。例

$ oc create secret tls <name>-tls --cert=fullchain.pem --key=privkey.pem -n <my_project>新規の

CustomDomainカスタムリソース (CR) を作成します。例:

<company_name>-custom-domain.yamlapiVersion: managed.openshift.io/v1alpha1 kind: CustomDomain metadata: name: <company_name> spec: domain: apps.<company_name>.io1 scope: External loadBalancerType: Classic2 certificate: name: <name>-tls3 namespace: <my_project> routeSelector:4 matchLabels: route: acme namespaceSelector:5 matchLabels: type: sharded- 1

- カスタムドメイン。

- 2

- カスタムドメインのロードバランサーのタイプ。このタイプは、ネットワークロードバランサーを使用する場合は、デフォルトの

classicまたはNLBにすることができます。 - 3

- 前の手順で作成されたシークレット

- 4

- オプション: CustomDomain イングレスによって提供されるルートのセットをフィルタリングします。値が指定されていない場合、デフォルトはフィルタリングなしです。

- 5

- オプション: CustomDomain イングレスによって提供される namespace のセットをフィルタリングします。値が指定されていない場合、デフォルトはフィルタリングなしです。

CR を適用します。

例

$ oc apply -f <company_name>-custom-domain.yaml新規に作成された CR のステータスを取得します。

$ oc get customdomains出力例

NAME ENDPOINT DOMAIN STATUS <company_name> xxrywp.<company_name>.cluster-01.opln.s1.openshiftapps.com *.apps.<company_name>.io Readyエンドポイントの値を使用して、新規のワイルドカード CNAME レコードセットを、Route53、Azure DNS、Google DNS などの管理 DNS プロバイダーに追加します。

例

*.apps.<company_name>.io -> xxrywp.<company_name>.cluster-01.opln.s1.openshiftapps.com新規アプリケーションを作成し、これを公開します。

例

$ oc new-app --docker-image=docker.io/openshift/hello-openshift -n my-project$ oc create route <route_name> --service=hello-openshift hello-openshift-tls --hostname hello-openshift-tls-my-project.apps.<company_name>.io -n my-project$ oc get route -n my-project$ curl https://hello-openshift-tls-my-project.apps.<company_name>.io Hello OpenShift!

6.1.2. カスタムドメインの証明書の更新

oc CLI ツールを使用して、Custom Domains Operator (CDO) で証明書を更新できます。

前提条件

-

最新バージョンの

ocCLI ツールがインストールされている。

手順

新しいシークレットを作成します。

$ oc create secret tls <secret-new> --cert=fullchain.pem --key=privkey.pem -n <my_project>CustomDomain CR にパッチを適用します。

$ oc patch customdomain <company_name> --type='merge' -p '{"spec":{"certificate":{"name":"<secret-new>"}}}'古いシークレットを削除します。

$ oc delete secret <secret-old> -n <my_project>

トラブルシューティング

6.2. デプロイメントの理解

Red Hat OpenShift Service on AWS の Deployment および DeploymentConfig API オブジェクトは、一般的なユーザーアプリケーションに対する詳細な管理を行うためのよく似ているものの、異なる 2 つの方法を提供します。これらは、以下の個別の API オブジェクトで構成されています。

-

アプリケーションの特定のコンポーネントの必要な状態を記述する、Pod テンプレートとしての

DeploymentまたはDeploymentConfig。 -

Deploymentオブジェクトには、1 つ以上の レプリカセット が使用され、これには Pod テンプレートとしてのデプロイメントの特定の時点の状態のレコードが含まれます。同様に、DeploymentConfigオブジェクトには、1 つ以上の レプリケーションコントローラー (以前はレプリカセットでした) が含まれます。 - 1 つまたは複数の Pod。特定バージョンのアプリケーションのインスタンスを表します。

DeploymentConfig オブジェクトで特定の機能または動作を指定する必要がない場合、Deployment オブジェクトを使用します。

Red Hat OpenShift Service on AWS 4.14 では、DeploymentConfig オブジェクトは非推奨になりました。DeploymentConfig オブジェクトは引き続きサポートされていますが、新規インストールには推奨されません。セキュリティー関連の重大な問題のみが修正されます。

代わりに、Deployment オブジェクトまたは別の代替手段を使用して、Pod の宣言的更新を提供します。

6.2.1. デプロイメントのビルディングブロック

デプロイメントおよびデプロイメント設定は、それぞれビルディングブロックとして、ネイティブ Kubernetes API オブジェクトの ReplicaSet および ReplicationController の使用によって有効にされます。

ユーザーは、Deployment または DeploymentConfig オブジェクトによって所有されるレプリカセット、レプリケーションコントローラー、または Pod を操作する必要はありません。デプロイメントシステムは変更を適切に伝播します。

既存のデプロイメントストラテジーが特定のユースケースに適さない場合で、デプロイメントのライフサイクル期間中に複数の手順を手動で実行する必要がある場合は、カスタムデプロイメントストラテジーを作成することを検討してください。

以下のセクションでは、これらのオブジェクトの詳細情報を提供します。

6.2.1.1. レプリカセット

ReplicaSet は、指定された数の Pod レプリカが特定の時点で実行されるようにするネイティブの Kubernetes API オブジェクトです。

カスタム更新のオーケストレーションが必要な場合や、更新が全く必要のない場合にのみレプリカセットを使用します。それ以外はデプロイメントを使用します。レプリカセットは個別に使用できますが、Pod 作成/削除/更新のオーケストレーションにはデプロイメントでレプリカセットを使用します。デプロイメントは、自動的にレプリカセットを管理し、Pod に宣言的更新を加えるので、作成するレプリカセットを手動で管理する必要はありません。

以下は、ReplicaSet 定義の例になります。

apiVersion: apps/v1

kind: ReplicaSet

metadata:

name: frontend-1

labels:

tier: frontend

spec:

replicas: 3

selector:

matchLabels:

tier: frontend

matchExpressions:

- {key: tier, operator: In, values: [frontend]}

template:

metadata:

labels:

tier: frontend

spec:

containers:

- image: openshift/hello-openshift

name: helloworld

ports:

- containerPort: 8080

protocol: TCP

restartPolicy: Always6.2.1.2. レプリケーションコントローラー

レプリカセットと同様に、レプリケーションコントローラーは、Pod の指定された数のレプリカが常に実行されるようにします。Pod が終了または削除された場合に、レプリケーションコントローラーは定義した数になるまでインスタンス化する数を増やします。同様に、必要以上の数の Pod が実行されている場合には、定義された数に一致させるために必要な数の Pod を削除します。レプリカセットとレプリケーションコントローラーの相違点は、レプリカセットではセットベースのセレクター要件をサポートし、レプリケーションコントローラーは等価ベースのセレクター要件のみをサポートする点です。

レプリケーションコントローラー設定は以下で構成されています。

- 必要なレプリカ数 (これはランタイム時に調整可能)。

-

レプリケートされた Pod の作成時に使用する

Pod定義。 - 管理された Pod を識別するためのセレクター。

セレクターは、レプリケーションコントローラーが管理する Pod に割り当てられるラベルセットです。これらのラベルは、Pod 定義に組み込まれ、レプリケーションコントローラーがインスタンス化します。レプリケーションコントローラーは、必要に応じて調節するために、セレクターを使用して、すでに実行中の Pod 数を判断します。

レプリケーションコントローラーは、追跡もしませんが、負荷またはトラフィックに基づいて自動スケーリングを実行することもありません。この場合は、レプリカ数を外部の自動スケーラーで調整する必要があります。

レプリケーションコントローラーを直接作成するのではなく、DeploymentConfig を使用してレプリケーションコントローラーを作成します。

カスタムオーケストレーションが必要な場合や、更新が必要ない場合は、レプリケーションコントローラーの代わりにレプリカセットを使用します。

以下は、レプリケーションコントローラー定義の例です。

apiVersion: v1

kind: ReplicationController

metadata:

name: frontend-1

spec:

replicas: 1

selector:

name: frontend

template:

metadata:

labels:

name: frontend

spec:

containers:

- image: openshift/hello-openshift

name: helloworld

ports:

- containerPort: 8080

protocol: TCP

restartPolicy: Always6.2.2. デプロイメント

Kubernetes は、Deployment と呼ばれるファーストクラスのネイティブ API オブジェクトタイプを Red Hat OpenShift Service on AWS に提供します。Deployment オブジェクトは、Pod テンプレートとして、アプリケーションの特定のコンポーネントで希望する状態を記述します。デプロイメントは、Pod のライフサイクルをオーケストレーションするレプリカセットを作成します。

たとえば、以下のデプロイメント定義はレプリカセットを作成し、1 つの hello-openshift Pod を起動します。

デプロイメントの定義

apiVersion: apps/v1

kind: Deployment

metadata:

name: hello-openshift

spec:

replicas: 1

selector:

matchLabels:

app: hello-openshift

template:

metadata:

labels:

app: hello-openshift

spec:

containers:

- name: hello-openshift

image: openshift/hello-openshift:latest

ports:

- containerPort: 806.2.3. DeploymentConfig オブジェクト

Red Hat OpenShift Service on AWS 4.14 では、DeploymentConfig オブジェクトは非推奨になりました。DeploymentConfig オブジェクトは引き続きサポートされていますが、新規インストールには推奨されません。セキュリティー関連の重大な問題のみが修正されます。

代わりに、Deployment オブジェクトまたは別の代替手段を使用して、Pod の宣言的更新を提供します。

レプリケーションコントローラーでビルドする Red Hat OpenShift Service on AWS は、DeploymentConfig オブジェクトの概念を使用したソフトウェアの開発およびデプロイメントライフサイクルの拡張サポートを追加します。最も単純な場合に、DeploymentConfig オブジェクトは新規レプリケーションコントローラーを作成し、それに Pod を起動させます。

ただし、DeploymentConfig オブジェクトの Red Hat OpenShift Service on AWS デプロイメントは、イメージの既存デプロイメントから新規デプロイメントに移行する機能を提供し、レプリケーションコントローラーの作成前後におけるフックの実行も定義します。

DeploymentConfig デプロイメントシステムは以下の機能を提供します。

-

アプリケーションを実行するためのテンプレートである

DeploymentConfigオブジェクト。 - イベントへの対応として自動化されたデプロイメントを駆動するトリガー。

- 直前のバージョンから新規バージョンに移行するためのユーザーによるカスタマイズが可能なデプロイメントストラテジー。ストラテジーは、デプロイメントプロセスと一般的に呼ばれる Pod 内で実行されます。

- デプロイメントのライフサイクル中の異なる時点でカスタム動作を実行するためのフックのセット (ライフサイクルフック)。

- デプロイメントの失敗時に手動または自動でロールバックをサポートするためのアプリケーションのバージョン管理。

- レプリケーションの手動および自動スケーリング。

DeploymentConfig オブジェクトを作成すると、レプリケーションコントローラーが、DeploymentConfig オブジェクトの Pod テンプレートとして作成されます。デプロイメントが変更されると、最新の Pod テンプレートで新しいレプリケーションコントローラーが作成され、デプロイメントプロセスが実行されて以前のレプリケーションコントローラーのスケールダウン、および新規レプリケーションコントーラーのスケールアップが行われます。

アプリケーションのインスタンスは、作成時にサービスローダーバランサーやルーターに対して自動的に追加/削除されます。アプリケーションが正常なシャットダウン機能をサポートしている限り、アプリケーションが TERM シグナルを受け取ると、実行中のユーザー接続は確実に通常通りに完了することができます。

Red Hat OpenShift Service on AWS DeploymentConfig オブジェクトは、以下の詳細を定義します。

-

ReplicationController定義の要素。 - 新規デプロイメントの自動作成のトリガー。

- デプロイメント間の移行ストラテジー。

- ライフサイクルフック。

デプロイヤー Pod は、デプロイメントがトリガーされるたびに、手動または自動であるかを問わず、(古いレプリケーションコントローラーの縮小、新規レプリケーションコントローラーの拡大およびフックの実行などの) デプロイメントを管理します。デプロイメント Pod は、デプロイメントのログを維持するためにデプロイメントの完了後は無期限で保持されます。デプロイメントが別のものに置き換えられる場合、以前のレプリケーションコントローラーは必要に応じて簡単なロールバックを有効にできるように保持されます。

DeploymentConfig 定義の例

apiVersion: apps.openshift.io/v1

kind: DeploymentConfig

metadata:

name: frontend

spec:

replicas: 5

selector:

name: frontend

template: { ... }

triggers:

- type: ConfigChange

- imageChangeParams:

automatic: true

containerNames:

- helloworld

from:

kind: ImageStreamTag

name: hello-openshift:latest

type: ImageChange

strategy:

type: Rolling 6.2.4. Deployment および DeploymentConfig オブジェクトの比較

Kubernetes Deployment オブジェクトおよび Red Hat OpenShift Service on AWS に提供される DeploymentConfig オブジェクトの両方が Red Hat OpenShift Service on AWS でサポートされていますが、DeploymentConfig オブジェクトで提供される特定の機能または動作が必要でない場合は、Deployment オブジェクトを使用することが推奨されます。

以下のセクションでは、使用するタイプの決定に役立つ 2 つのオブジェクト間の違いを詳述します。

Red Hat OpenShift Service on AWS 4.14 では、DeploymentConfig オブジェクトは非推奨になりました。DeploymentConfig オブジェクトは引き続きサポートされていますが、新規インストールには推奨されません。セキュリティー関連の重大な問題のみが修正されます。

代わりに、Deployment オブジェクトまたは別の代替手段を使用して、Pod の宣言的更新を提供します。

6.2.4.1. 設計

Deployment と DeploymentConfig オブジェクトの重要な違いの 1 つとして、ロールアウトプロセスで各設計で選択される CAP theorem (原則) のプロパティーがあります。DeploymentConfig オブジェクトは整合性を優先しますが、Deployments オブジェクトは整合性よりも可用性を優先します。

DeploymentConfig オブジェクトの場合、デプロヤー Pod を実行するノードがダウンする場合、ノードの置き換えは行われません。プロセスは、ノードが再びオンラインになるまで待機するか、手動で削除されます。ノードを手動で削除すると、対応する Pod も削除されます。つまり、kubelet は関連付けられた Pod も削除するため、Pod を削除してロールアウトの固定解除を行うことはできません。

一方、デプロイメントのロールアウトはコントローラーマネージャーから実行されます。コントローラーマネージャーはマスター上で高可用性モードで実行され、リーダー選択アルゴリズムを使用して可用性を整合性よりも優先するように設定します。障害の発生時には、他の複数のマスターが同時に同じデプロイメントに対して作用する可能性がありますが、この問題は障害の発生直後に調整されます。

6.2.4.2. デプロイメント固有の機能

6.2.4.2.1. ロールオーバー

Deployment オブジェクトのデプロイメントプロセスは、すべての新規ロールアウトにデプロイヤー Pod を使用する DeploymentConfig オブジェクトとは対照的に、コントローラーループで実行されます。つまり、Deployment オブジェクトにはできるだけ多くのアクティブなレプリカセットを指定することができ、最終的にデプロイメントコントローラーが以前のすべてのレプリカセットをスケールダウンし、最新のものをスケールアップします。

DeploymentConfig オブジェクトでは、実行できるデプロイヤー Pod は最大 1 つとなっています。複数のデプロイヤーがある場合は競合が生じ、それぞれが最新のレプリケーションコントローラーであると考えるコントローラーをスケールアップしようとします。これにより、2 つのレプリケーションコントローラーのみを一度にアクティブにできます。最終的には、Deployment オブジェクトのロールアウトが速くなります。

6.2.4.2.2. 比例スケーリング

デプロイメントコントローラーのみが Deployment オブジェクトが所有する新旧のレプリカセットのサイズに関する信頼できる情報源であるため、継続中のロールアウトのスケーリングが可能です。追加のレプリカはレプリカセットのサイズに比例して分散されます。

DeploymentConfig オブジェクトは、コントローラーが新規レプリケーションコントローラーのサイズに関してデプロイヤープロセスと競合するためにロールアウトが続行されている場合にスケーリングできません。

6.2.4.2.3. ロールアウト中の一時停止

Deployment はいつでも一時停止できます。つまり、継続中のロールアウトも一時停止できます。ただし、現時点ではデプロイヤー Pod を一時停止できません。ロールアウトの途中でデプロイメントを一時停止しようとすると、デプロイヤープロセスは影響を受けず、完了するまで続行されます。

6.2.4.3. DeploymentConfig オブジェクト固有の機能

6.2.4.3.1. 自動ロールバック

現時点で、デプロイメントでは、問題の発生時の最後に正常にデプロイされたレプリカセットへの自動ロールバックをサポートしていません。

6.2.4.3.2. トリガー

Deployment の場合、デプロイメントの Pod テンプレートに変更があるたびに新しいロールアウトが自動的にトリガーされるので、暗黙的な設定変更トリガーが含まれます。Pod テンプレートの変更時に新たなロールアウトが不要な場合には、デプロイメントを以下のように停止します。

$ oc rollout pause deployments/<name>6.2.4.3.3. ライフサイクルフック

Deployment ではライフサイクルフックをサポートしていません。

6.2.4.3.4. カスタムストラテジー

デプロイメントでは、ユーザーが指定するカスタムデプロイメントストラテジーをサポートしていません。

6.3. デプロイメントプロセスの管理

6.3.1. DeploymentConfig オブジェクトの管理

Red Hat OpenShift Service on AWS 4.14 では、DeploymentConfig オブジェクトは非推奨になりました。DeploymentConfig オブジェクトは引き続きサポートされていますが、新規インストールには推奨されません。セキュリティー関連の重大な問題のみが修正されます。

代わりに、Deployment オブジェクトまたは別の代替手段を使用して、Pod の宣言的更新を提供します。

DeploymentConfig オブジェクトは、Red Hat OpenShift Service on AWS Web コンソールの Workloads ページからか、または oc CLI を使用して管理できます。以下の手順は、特に指定がない場合の CLI の使用法を示しています。

6.3.1.1. デプロイメントの開始

アプリケーションのデプロイメントプロセスを開始するために、ロールアウトを開始できます。

手順

既存の

DeploymentConfigから新規デプロイメントプロセスを開始するには、以下のコマンドを実行します。$ oc rollout latest dc/<name>注記デプロイメントプロセスが進行中の場合には、このコマンドを実行すると、メッセージが表示され、新規レプリケーションコントローラーはデプロイされません。

6.3.1.2. デプロイメントの表示

アプリケーションの利用可能なすべてのリビジョンに関する基本情報を取得するためにデプロイメントを表示できます。

手順

現在実行中のデプロイメントプロセスを含む、指定した

DeploymentConfigオブジェクトに関する最近作成されたすべてのレプリケーションコントローラーの詳細を表示するには、以下を実行します。$ oc rollout history dc/<name>リビジョンに固有の詳細情報を表示するには、

--revisionフラグを追加します。$ oc rollout history dc/<name> --revision=1DeploymentConfigオブジェクトおよびその最新バージョンの詳細は、oc describeコマンドを使用します。$ oc describe dc <name>

6.3.1.3. デプロイメントの再試行

現行リビジョンの DeploymentConfig がデプロイに失敗した場合、デプロイメントプロセスを再起動することができます。

手順

失敗したデプロイメントプロセスを再起動するには、以下を実行します。

$ oc rollout retry dc/<name>最新リビジョンのデプロイメントに成功した場合には、このコマンドによりメッセージが表示され、デプロイメントプロセスは試行されません。

注記デプロイメントを再試行すると、デプロイメントプロセスが再起動され、新しいデプロイメントリビジョンは作成されません。再起動されたレプリケーションコントローラーは、失敗したときと同じ設定を使用します。

6.3.1.4. デプロイメントのロールバック

ロールバックすると、アプリケーションを以前のリビジョンに戻します。この操作は、REST API、CLI または Web コンソールで実行できます。

手順

最後にデプロイして成功した設定のリビジョンにロールバックするには、以下を実行します。

$ oc rollout undo dc/<name>DeploymentConfigオブジェクトのテンプレートは、undo コマンドで指定されたデプロイメントのリビジョンと一致するように元に戻され、新規レプリケーションコントローラーが起動します。--to-revisionでリビジョンが指定されない場合には、最後に成功したデプロイメントのリビジョンが使用されます。ロールバックの完了直後に新規デプロイメントプロセスが誤って開始されないように、

DeploymentConfigオブジェクトのイメージ変更トリガーがロールバックの一部として無効にされます。イメージ変更トリガーを再度有効にするには、以下を実行します。

$ oc set triggers dc/<name> --auto

デプロイメント設定は、最新のデプロイメントプロセスが失敗した場合の、設定の最後に成功したリビジョンへの自動ロールバックもサポートします。この場合、デプロイに失敗した最新のテンプレートはシステムで修正されないので、ユーザーがその設定の修正を行う必要があります。

6.3.1.5. コンテナー内でのコマンドの実行

コマンドをコンテナーに追加して、イメージの ENTRYPOINT を却下してコンテナーの起動動作を変更することができます。これは、指定したタイミングでデプロイメントごとに 1 回実行できるライフサイクルフックとは異なります。

手順

commandパラメーターを、DeploymentConfigオブジェクトのspecフィールドを追加します。commandコマンドを変更するargsフィールドも追加できます (またはcommandが存在しない場合には、ENTRYPOINT)。kind: DeploymentConfig apiVersion: apps.openshift.io/v1 metadata: name: example-dc # ... spec: template: # ... spec: containers: - name: <container_name> image: 'image' command: - '<command>' args: - '<argument_1>' - '<argument_2>' - '<argument_3>'たとえば、

-jarおよび/opt/app-root/springboots2idemo.jar引数を指定して、javaコマンドを実行するには、以下を実行します。kind: DeploymentConfig apiVersion: apps.openshift.io/v1 metadata: name: example-dc # ... spec: template: # ... spec: containers: - name: example-spring-boot image: 'image' command: - java args: - '-jar' - /opt/app-root/springboots2idemo.jar # ...

6.3.1.6. デプロイメントログの表示

手順

指定の

DeploymentConfigオブジェクトに関する最新リビジョンのログをストリームするには、以下を実行します。$ oc logs -f dc/<name>最新のリビジョンが実行中または失敗した場合には、コマンドが、Pod のデプロイを行うプロセスのログを返します。成功した場合には、アプリケーションの Pod からのログを返します。

以前に失敗したデプロイメントプロセスからのログを表示することも可能です。ただし、これらのプロセス (以前のレプリケーションコントローラーおよびデプロイヤーの Pod) が存在し、手動でプルーニングまたは削除されていない場合に限ります。

$ oc logs --version=1 dc/<name>

6.3.1.7. デプロイメントトリガー

DeploymentConfig オブジェクトには、クラスター内のイベントに対応する新規デプロイメントプロセスの作成を駆動するトリガーを含めることができます。

トリガーが DeploymentConfig オブジェクトに定義されていない場合は、設定変更トリガーがデフォルトで追加されます。トリガーが空のフィールドとして定義されている場合には、デプロイメントは手動で起動する必要があります。

6.3.1.7.1. 設定変更デプロイメントトリガー

設定変更トリガーにより、DeploymentConfig オブジェクトの Pod テンプレートで設定の変更が検出されるたびに、新規のレプリケーションコントローラーが作成されます。

設定変更トリガーが DeploymentConfig オブジェクトに定義されている場合は、DeploymentConfig オブジェクト自体が作成された直後に、最初のレプリケーションコントローラーが自動的に作成され、一時停止されません。

設定変更デプロイメントトリガー

kind: DeploymentConfig

apiVersion: apps.openshift.io/v1

metadata:

name: example-dc

# ...

spec:

# ...

triggers:

- type: "ConfigChange"6.3.1.7.2. イメージ変更デプロイメントトリガー

イメージ変更トリガーにより、イメージストリームタグの内容が変更されるたびに、(イメージの新規バージョンがプッシュされるタイミングで) 新規レプリケーションコントローラーが作成されます。

イメージ変更デプロイメントトリガー

kind: DeploymentConfig

apiVersion: apps.openshift.io/v1

metadata:

name: example-dc

# ...

spec:

# ...

triggers:

- type: "ImageChange"

imageChangeParams:

automatic: true

from:

kind: "ImageStreamTag"

name: "origin-ruby-sample:latest"

namespace: "myproject"

containerNames:

- "helloworld"- 1

imageChangeParams.automaticフィールドがfalseに設定されると、トリガーが無効になります。

上記の例では、origin-ruby-sample イメージストリームの latest タグの値が変更され、新しいイメージの値が DeploymentConfig オブジェクトの helloworld コンテナーに指定されている現在のイメージと異なる場合に、helloworld コンテナーの新規イメージを使用して、新しいレプリケーションコントローラーが作成されます。

イメージ変更トリガーが DeploymentConfig で定義され (設定変更トリガーおよび automatic=false が指定されるか、automatic=true が指定される)、イメージ変更トリガーで参照されているイメージストリームタグがまだ存在していない場合、ビルドによりイメージがイメージストリームタグにインポートまたはプッシュされた直後に初回のデプロイメントプロセスが自動的に開始されます。

6.3.1.7.3. デプロイメントトリガーの設定

手順

oc set triggersコマンドを使用して、DeploymentConfigオブジェクトにデプロイメントトリガーを設定することができます。たとえば、イメージ変更トリガーを設定するには、以下のコマンドを使用します。$ oc set triggers dc/<dc_name> \ --from-image=<project>/<image>:<tag> -c <container_name>

6.3.1.8. デプロイメントリソースの設定

デプロイメントは、ノードでリソース (メモリーおよび一時ストレージ) を消費する Pod を使用して完了します。デフォルトで、Pod はバインドされていないノードのリソースを消費します。ただし、プロジェクトにデフォルトのコンテナー制限が指定されている場合には、Pod はその上限までリソースを消費します。

デプロイメントの最小メモリー制限は 12 MB です。Cannot allocate memory Pod イベントのためにコンテナーの起動に失敗すると、メモリー制限は低くなります。メモリー制限を引き上げるか、これを削除します。制限を削除すると、Pod は制限のないノードのリソースを消費できるようになります。

デプロイメントストラテジーの一部としてリソース制限を指定して、リソースの使用を制限することも可能です。デプロイメントリソースは、Recreate、Rolling または Custom のデプロイメントストラテジーで使用できます。

手順

以下の例では、