系统设计指南

设计 RHEL 8 系统

摘要

对红帽文档提供反馈

我们感谢您对我们文档的反馈。让我们了解如何改进它。

通过 Jira 提交反馈(需要帐户)

- 登录到 Jira 网站。

- 单击顶部导航栏中的 Create。

- 在 Summary 字段中输入描述性标题。

- 在 Description 字段中输入您对改进的建议。包括文档相关部分的链接。

- 点对话框底部的 Create。

部分 I. 安装的设计

第 1 章 系统要求和支持的构架

Red Hat Enterprise Linux 8 在混合云部署环境中提供稳定、安全、持续的基础,并提供更迅速地提供工作负载所需的工具。您可以将 RHEL 部署为受支持的 hypervisor 和云提供商环境以及物理基础架构上的客户机,因此您的应用程序可以利用领先的硬件架构平台中的创新。

在安装前,请查看为系统、硬件、安全性、内存和 RAID 提供的指南。

如果要将您的系统用作虚拟化主机,请查看 虚拟化所需的硬件要求。

Red Hat Enterprise Linux 支持以下构架:

- AMD 和 Intel 64 位构架

- 64 位 ARM 架构

- IBM Power Systems, Little Endian

- 64 位 IBM Z 架构

1.1. 支持的安装目标

安装目标是保存 Red Hat Enterprise Linux 并引导系统的存储设备。Red Hat Enterprise Linux 支持用于 IBMZ、IBM Power、AMD64、Intel 64 和 64 位 ARM 系统的以下安装目标:

- 通过标准内部接口(如 DASD、SCSI、SATA 或 SAS)连接的存储

- Intel64、AMD64 和 arm64 构架上的 BIOS/固件 RAID 设备

-

Intel64 和 AMD64 架构上扇区模式下的 NVDIMM 设备,由

nd_pmem驱动程序支持。 - 通过光纤通道主机总线适配器连接的存储,如 DASD (仅限 IBM Z 架构)和 SCSI LUN,包括多路径设备。有些操作可能需要厂商提供的驱动程序。

- Xen 虚拟机上 Intel 处理器上的 Xen 块设备.

- KVM 虚拟机上 Intel 处理器上的 VirtIO 块设备.

红帽不支持安装到 USB 盘或 SD 内存卡。有关支持第三方虚拟化技术的详情,请查看 红帽硬件兼容性列表。

1.2. 系统规格

Red Hat Enterprise Linux 安装程序自动侦测并安装您的系统硬件,因此您不必提供具体系统信息。然而,对于某些 Red Hat Enterprise Linux 安装场景,建议您记录系统规格以备将来参考。这些情况包括:

使用自定义分区布局安装 RHEL

Record:附加到系统的磁盘的模型号、大小、类型和接口。例如: SATA0 上的 Seagate ST3320613AS 320 GB、SATA1 上的 Western Digital WD7500AAKS 750 GB。

在现有系统中将 RHEL 作为附加操作系统安装

Record:系统中使用的分区。此信息可以包括文件系统类型、设备节点名称、文件系统标签和大小,并允许您在分区过程中识别特定的分区。如果某个操作系统是 Unix 操作系统,Red Hat Enterprise Linux 可能会报告不同的设备名称。通过执行与 mount 命令和 blkid 命令等效的命令,以及在 /etc/fstab 文件中可以找到其他信息。

如果安装了多个操作系统,Red Hat Enterprise Linux 安装程序会尝试自动探测它们,并配置引导装载程序来引导它们。如果没有自动探测到它们,您可以手动配置附加操作系统。

从本地磁盘上的镜像安装 RHEL

Record:保存镜像的磁盘和目录。

从网络位置安装 RHEL

如果需要手动配置网络,即不使用 DHCP。

Record:

- IP 地址

- 子网掩码

- 网关的 IP 地址

- 服务器 IP 地址(如果需要)

如果您需要网络支持,请联系您的网络管理员。

在 iSCSI 目标上安装 RHEL

Record:iSCSI 目标的位置。根据您的网络,可能需要 CHAP 用户名和密码,以及反向 CHAP 用户名和密码。

如果系统是某个域的一部分,请安装 RHEL

验证域名是否由 DHCP 服务器提供。如果没有,在安装过程中输入域名。

1.3. 磁盘和内存要求

如果安装了一些操作系统,必须确定分配的磁盘空间与 Red Hat Enterprise Linux 要求的磁盘空间分离。在某些情况下,将特定分区专用于 Red Hat Enterprise Linux 很重要,例如 AMD64、Intel 64 和 64 位 ARM,至少两个分区(/ 和 swap)必须专用于 RHEL,对于 IBM Power 系统服务器,至少有三个分区(/、swap 和 PReP 引导分区)必须专用于 RHEL。

另外,您必须有至少 10 GiB 的可用磁盘空间。要安装 Red Hat Enterprise Linux,必须至少有 10GiB 未分区磁盘空间或可删除分区。如需更多信息,请参阅 分区参考。

| 安装类型 | 最小 RAM |

|---|---|

| 本地介质安装(USB、DVD) |

|

| NFS 网络安装 |

|

| HTTP、HTTPS 或者 FTP 网络安装 |

|

可使用比最低要求小的内存完成安装。具体的要求取决于您的环境和安装路径。测试各种配置,以确定您环境所需的最小 RAM。使用 Kickstart 文件安装 Red Hat Enterprise Linux 与标准安装有相同的最小 RAM 要求。然而,如果您的 Kickstart 文件包含需要额外内存的命令,或者将数据写入 RAM 磁盘,则可能需要额外的 RAM。如需更多信息,请参阅 自动安装 RHEL。

1.4. 图形显示器分辨率要求

您的系统必须具有以下最低分辨率,以确保 Red Hat Enterprise Linux 的顺利和无错安装。

| 产品版本 | 解决方案 |

|---|---|

| Red Hat Enterprise Linux 8 | 最小 :800 x 600 建议 :1026 x 768 |

1.5. UEFI 安全引导和 Beta 版本要求

如果您计划在启用了 UEFI 安全引导的系统中安装 Red Hat Enterprise Linux Beta 版本,请首先禁用 UEFI 安全引导选项,然后开始安装。

UEFI 安全引导要求操作系统内核使用可识别的私钥签名,而系统固件使用相应的公钥对该私钥进行了验证。对于 Red Hat Enterprise Linux Beta 版本,内核使用特定于红帽 Beta 的公钥进行签名,系统默认无法识别该公钥。因此,系统甚至无法引导安装介质。

第 2 章 自定义安装介质

详情请参阅 制作自定义的 RHEL 系统镜像。

第 3 章 为 RHEL 创建一个可引导的安装介质

您可以从 客户门户网站 下载 ISO 文件,以准备可引导的物理安装介质,如 USB 或者 DVD。从 RHEL 8 开始,红帽不再为 Server 和 Workstation 分别提供变体。Red Hat Enterprise Linux for x86_64 包括 Server 和 Workstation 功能。Server 和 Workstation 之间的区别是在安装或配置过程中通过系统目的角色进行管理。

从客户门户网站下载 ISO 文件后,创建一个可引导的物理安装介质,如 USB 或者 DVD ,来继续安装过程。

对于禁止了 USB 驱动器的安全环境的情况,请考虑使用镜像构建器创建和部署参考镜像。此方法可确保遵守安全策略,同时保持系统的完整性。如需了解更多详细信息,请参阅 镜像构建器文档。

默认情况下,安装介质中使用 inst.stage2= 引导选项,并被设置为特定标签,例如: inst.stage2=hd:LABEL=RHEL8\x86_64。如果您修改了包含运行时镜像的文件系统的默认标签,或者使用自定义流程引导安装系统,请验证标签是否已设置为正确的值。

3.1. 安装引导介质选项

引导 Red Hat Enterprise Linux 安装程序有多个选项。

- 完整的安装 DVD 或者 USB 闪存驱动器

- 使用 DVD ISO 镜像创建完整的安装 DVD 或者 USB 闪存驱动器。DVD 或者 USB 闪存驱动器可用作引导设备,并作为安装软件包的安装源。

- 最小安装 DVD、CD 或者 USB 闪存驱动器

- 使用 引导 ISO 镜像生成最小安装 CD、DVD 或者 USB 闪存驱动器,该镜像只包含引导系统并启动安装程序所需的最小文件。如果您不使用 Content Delivery Network(CDN)下载所需的软件包,则 Boot ISO 镜像需要一个包含所需软件包的安装源。

- PXE 服务器

- 预启动执行环境 (PXE)服务器允许安装程序通过网络引导。系统引导后,您必须从不同的安装源(如本地磁盘或网络位置)完成安装。

- 镜像构建器

- 使用镜像构建器,您可以创建自定义的系统和云镜像,以便在虚拟和云环境中安装 Red Hat Enterprise Linux。

3.2. 创建可引导的 DVD

您可以使用 DVD 刻录软件和 DVD 刻录机创建可引导的安装 DVD。从 ISO 镜像文件生成 DVD 的具体步骤会有很大不同,具体取决于操作系统以及安装的刻录软件。有关从 ISO 镜像文件刻录 DVD 的具体步骤,请参考您系统的刻录软件文档。

您可以使用 DVD ISO 镜像(完整安装)或 Boot ISO 镜像(最小安装)来创建可引导的 DVD。但是,DVD ISO 镜像大于 4.7 GB,因此它可能不适合单个或双层 DVD。继续操作前,请检查 DVD ISO 镜像文件的大小。当使用 DVD ISO 镜像创建可引导的安装介质时,请使用 USB 闪存。有关禁止了 USB 驱动器的环境的情况,请参阅 镜像构建器文档。

3.3. 在 Linux 中创建可引导 USB 设备

您可以创建一个可引导 USB 设备,然后您可以用来在其他机器上安装 Red Hat Enterprise Linux。这个流程会覆盖 USB 驱动器上的现有数据,而没有任何警告。备份任何数据或使用一个空闪存。可引导的 USB 驱动器不能用于存储数据。

先决条件

- 您已从 产品下载 页面下载了完整的安装 DVD ISO 或最小安装 Boot ISO 镜像。

- 您有一个有足够容量的 USB 闪存驱动器 ISO 镜像。所需的大小会有所不同,但推荐的 USB 大小为 8 GB。

流程

- 将 USB 闪存驱动器连接到该系统。

打开一个终端窗口,并显示最近事件的日志。

$ dmesg|tail附加的 USB 闪存驱动器的消息会在日志的底部显示。记录连接设备的名称。

以 root 用户身份登录:

$ su -提示时请输入您的根密码。

查找分配给该驱动器的设备节点。在这个示例中,驱动器名称是

sdd。# dmesg|tail [288954.686557] usb 2-1.8: New USB device strings: Mfr=0, Product=1, SerialNumber=2 [288954.686559] usb 2-1.8: Product: USB Storage [288954.686562] usb 2-1.8: SerialNumber: 000000009225 [288954.712590] usb-storage 2-1.8:1.0: USB Mass Storage device detected [288954.712687] scsi host6: usb-storage 2-1.8:1.0 [288954.712809] usbcore: registered new interface driver usb-storage [288954.716682] usbcore: registered new interface driver uas [288955.717140] scsi 6:0:0:0: Direct-Access Generic STORAGE DEVICE 9228 PQ: 0 ANSI: 0 [288955.717745] sd 6:0:0:0: Attached scsi generic sg4 type 0 [288961.876382] sd 6:0:0:0: sdd Attached SCSI removable disk-

如果插入的 USB 设备自动挂载,请在继续执行后续步骤前将其卸载。要卸载,请使用

umount命令。如需更多信息,请参阅 使用 umount 卸载文件系统。 将 ISO 镜像直接写到 USB 设备:

# dd if=/image_directory/image.iso of=/dev/device- 使用您下载的 ISO 镜像文件的完整路径替换 /image_directory/image.iso,

使用您通过

dmesg命令得到的设备名称替换 device。在这个示例中,ISO 镜像的完整路径为

/home/testuser/Downloads/rhel-8-x86_64-boot.iso,设备名称为sdd:# dd if=/home/testuser/Downloads/rhel-8-x86_64-boot.iso of=/dev/sdd分区名称通常是设备名称附带一个数字后缀。例如:

sdd是设备名称,,sdd1是设备sdd中的分区名称。

-

等待

dd命令完成将镜像写入该设备。运行sync命令,来将缓存的写同步到设备。当 # 提示符出现时,代表数据传输已完成。当看到提示符时,从 root 帐户注销,并拔出 USB 驱动器。USB 驱动器现在准备用作引导设备。

3.4. 在 Windows 中创建可引导 USB 设备

您可以使用各种工具在 Windows 系统上创建一个可引导的 USB 设备。您可以使用 Fedora Media Writer ,可从 https://github.com/FedoraQt/MediaWriter/releases 下载。Fedora Media Writer 是一 个社区产品,它不被红帽支持。您可以在 https://github.com/FedoraQt/MediaWriter/issues 中报告任何问题。

创建可引导的驱动器会覆盖 USB 驱动器上的现有数据,而不会出现任何警告。备份任何数据或使用一个空闪存。可引导的 USB 驱动器不能用于存储数据。

先决条件

- 您已从 产品下载 页面下载了完整的安装 DVD ISO 或最小安装 Boot ISO 镜像。

- 您有一个有足够容量的 USB 闪存驱动器 ISO 镜像。所需的大小会有所不同。

流程

- 从 https://github.com/FedoraQt/MediaWriter/releases 下载并安装 Fedora Media Writer。

- 将 USB 闪存驱动器连接到该系统。

- 打开 Fedora Media Writer。

- 在主窗口中点击 并选择之前下载的 Red Hat Enterprise Linux ISO 镜像。

- 在 Write Custom Image 窗口中,选择要使用的驱动器。

- 点 。引导介质创建过程开始。操作完成后不要拔出驱动器。这个操作可能需要几分钟,具体要看 ISO 镜像的大小以及 USB 驱动器的写入速度。

- 当操作完成后,卸载 USB 驱动器。USB 驱动器现在可作为引导设备使用。

3.5. 在 macOS 上创建一个可引导 USB 设备

您可以创建一个可引导 USB 设备,然后您可以用来在其他机器上安装 Red Hat Enterprise Linux。创建可引导 USB 驱动器会覆盖之前存储在 USB 驱动器上的任何数据,而不会出现任何警告。备份任何数据或使用一个空闪存。可引导的 USB 驱动器不能用于存储数据。

先决条件

- 您已从 产品下载 页面下载了完整的安装 DVD ISO 或最小安装 Boot ISO 镜像。

- 您有一个有足够容量的 USB 闪存驱动器 ISO 镜像。所需的大小会有所不同。

流程

- 将 USB 闪存驱动器连接到该系统。

使用

diskutil list命令识别设备路径。设备路径的格式为/dev/disknumber,其中number是磁盘号。该磁盘从零(0)开始编号。通常,disk0是 OS X 恢复磁盘,disk1是主 OS X 安装。在以下示例中,USB 设备为disk2:$ diskutil list /dev/disk0 #: TYPE NAME SIZE IDENTIFIER 0: GUID_partition_scheme *500.3 GB disk0 1: EFI EFI 209.7 MB disk0s1 2: Apple_CoreStorage 400.0 GB disk0s2 3: Apple_Boot Recovery HD 650.0 MB disk0s3 4: Apple_CoreStorage 98.8 GB disk0s4 5: Apple_Boot Recovery HD 650.0 MB disk0s5 /dev/disk1 #: TYPE NAME SIZE IDENTIFIER 0: Apple_HFS YosemiteHD *399.6 GB disk1 Logical Volume on disk0s1 8A142795-8036-48DF-9FC5-84506DFBB7B2 Unlocked Encrypted /dev/disk2 #: TYPE NAME SIZE IDENTIFIER 0: FDisk_partition_scheme *8.1 GB disk2 1: Windows_NTFS SanDisk USB 8.1 GB disk2s1- 通过将 NAME、TYPE 和 SIZE 列与您的闪存驱动器进行比较来识别您的 USB 闪存驱动器。例如,NAME 应为 Finder 工具中闪存驱动器图标的标题。您还可以将这些值与闪存驱动器信息面板中的值进行比较。

卸载闪存驱动器的文件系统卷:

$ diskutil unmountDisk /dev/disknumber Unmount of all volumes on disknumber was successful该命令完成后,该闪存驱动器图标会从桌面消失。如果图标没有消失,您可能选择了错误的磁盘。尝试卸载系统磁盘会意外返回 failed to unmount 错误。

将 ISO 镜像写入闪存驱动器。macOS 为每个存储设备提供块(

/dev/disk*)和字符设备(/dev/rdisk*)文件。将镜像写入/dev/rdisknumber字符设备比写入/dev/disknumber块设备要快。例如,要将/Users/user_name/Downloads/rhel-8-x86_64-boot.iso文件写入/dev/rdisk2设备,请输入以下命令:# sudo dd if=/Users/user_name/Downloads/rhel-8-x86_64-boot.iso of=/dev/rdisk2 bs=512K status=progress-

if=- 安装镜像的路径。 -

of=- 代表目标磁盘的原始磁盘设备 (/dev/rdisknumber)。 -

bs=512K- 将块大小设置为 512 KB,以加快数据传输。 -

status=progress- 在操作过程中显示进度指示器。

-

-

等待

dd命令完成将镜像写入该设备。当 # 提示符出现时,代表数据传输已完成。当出现提示符后,退出 root 帐户并拔出 USB 驱动器。USB 驱动器现在可作为引导设备使用。

第 4 章 引导安装介质

您可以使用 USB 或者 DVD 引导 Red Hat Enterprise Linux 安装。

您可以使用 Red Hat Content Delivery Network (CDN)注册 RHEL。CDN 是地理上分散的一系列 Web 服务器。例如,这些服务器使用有效的订阅为 RHEL 主机提供软件包和更新。

在安装过程中,从 CDN 注册并安装 RHEL 有以下优点:

- 在安装后立即为最新的系统使用最新的软件包,并为

- 连接到 Red Hat Insights 和启用系统目的使用集成的支持。

先决条件

- 您已创建了一个可引导安装介质(USB 或者 DVD)。

流程

- 关闭您要安装 Red Hat Enterprise Linux 的系统。

- 断开任何与系统的驱动器连接。

- 打开系统。

- 插入可引导安装介质(USB、DVD 或者 CD)。

- 关闭系统但不删除引导介质。

- 打开系统。

- 您可能需要按特定键或组合键来从介质引导,或者将系统的基本输入/输出系统(BIOS)配置为从介质引导。如需更多信息,请参阅您系统附带的文档。

- Red Hat Enterprise Linux 引导 窗口会打开并显示有关各种可用引导选项的信息。

使用键盘中的箭头键选择您需要的引导选项,然后按 Enter 键选择引导选项。Welcome to Red Hat Enterprise Linux 窗口将打开,您可以使用图形用户界面安装 Red Hat Enterprise Linux。

如果在 60 秒之内引导窗口中没有执行任何动作,安装程序会自动开始。

可选:编辑可用的引导选项:

- 基于 UEFI 的系统:按 E 键进入编辑模式。更改预定义的命令行来添加或删除引导选项。按 Enter 键确认您的选择。

- 基于 BIOS 的系统:按键盘上的 Tab 键进入编辑模式。更改预定义的命令行来添加或删除引导选项。按 Enter 键确认您的选择。

第 5 章 可选:自定义引导选项

当您在 x86_64 或 ARM64 架构上安装 RHEL 时,您可以编辑引导选项,以根据您的特定环境自定义安装过程。

5.1. 引导选项

您可以将由空格分开的多个选项附加到引导命令行中。安装程序专用的引导选项总是以 inst 开始。以下是可用的引导选项:

- 带有 "=" 的选项

-

您必须为使用

=的引导选项指定一个值。例如:inst.vncpassword=选项必须包含一个值,在本例中是 password。这个示例的正确语法为inst.vncpassword=password。 - 没有 "=" 的选项

-

该引导选项不接受任何值或参数。例如:

rd.live.check选项强制安装程序在开始安装前验证安装介质。如果这个引导选项存在,安装程序会执行验证。如果引导选项不存在,则会跳过验证。

您可以使用以下方法为特定菜单条目自定义引导选项:

-

在基于 BIOS 的系统上:按

Tab键,并向命令行中添加自定义引导选项。您还可以按Esc键访问boot:提示,但不会预先设置所需引导选项。在这种情况下,您必须总是在使用其它引导选项前指定 Linux 选项。如需更多信息,请参阅在 BIOS 中编辑 boot: 提示符 -

在基于 UEFI 的系统上:按

e键,并向命令行中添加自定义引导选项。准备好按Ctrl+X引导修改选项时。

如需更多信息 ,请参阅为基于 UEFI 的系统编辑引导选项

5.2. 编辑 BIOS 中的 boot: 提示符

在使用 boot: 提示符时,第一个选项必须总是指定您要载入的安装程序镜像文件。在大多数情况下,您可以使用关键字来指定镜像。您可以根据要求指定附加选项。

先决条件

- 已创建了可引导安装介质(USB、CD 或者 DVD)。

- 已使用该介质引导安装,并打开了安装引导菜单。

流程

- 打开引导菜单后,按键盘上的 Esc 键。

-

boot:提示符现在可以访问。 - 按 Tab 键显示帮助命令。

-

按 Enter 键启动安装。要从

boot:提示符返回到引导菜单,请重启系统并重新从安装介质引导。

5.3. 使用 > 提示符编辑预定义的引导选项

在基于 BIOS 的 AMD64 和 Intel 64 系统中,您可以使用 & gt; 提示符编辑预定义的引导选项。

先决条件

- 已创建了可引导安装介质(USB、CD 或者 DVD)。

- 已使用该介质引导安装,并打开了安装引导菜单。

流程

-

在引导菜单中选择一个选项,然后按键盘上的 Tab 键。可访问

>提示符并显示可用选项。 -

可选:要查看完整的选项集合,请选择

Test this media and install RHEL 8。 在

>提示符后附加您需要的选项。例如,要启用联邦信息处理标准(FIPS) 140 强制的加密模块自我检查,请添加

fips=1:>vmlinuz initrd=initrd.img inst.stage2=hd:LABEL=RHEL-9-5-0-BaseOS-x86_64 rd.live.check quiet fips=1- 按 Enter 键开始安装。

- 按 Esc 键取消编辑,并返回到引导菜单。

5.5. 在安装过程中更新驱动程序

您可以在 Red Hat Enterprise Linux 安装过程中更新驱动程序。更新驱动程序完全是可选的。除非需要,否则不要执行驱动程序更新。确保红帽、您的硬件厂商或可信的第三方供应商通知您在 Red Hat Enterprise Linux 安装过程中需要更新驱动程序。

5.5.1. 概述

Red Hat Enterprise Linux 支持很多硬件设备的驱动程序,但可能不支持一些新发布驱动程序。只有在不支持的驱动程序无法完成安装时才应执行驱动程序更新。通常在安装过程中需要更新驱动程序来支持特定的配置。例如:为存储适配器卡安装驱动程序,提供对您的系统存储设备的访问。

驱动程序更新磁盘可能会禁用冲突内核驱动程序。在个别情况下,卸载内核模块可能会导致安装错误。

5.5.2. 驱动程序更新的类型

红帽、您的硬件零售商或可信第三方以 ISO 镜像文件的形式提供驱动程序更新。您收到 ISO 镜像文件后,请选择驱动程序更新的类型。

驱动程序更新的类型

- 自动

-

在这个驱动程序更新方法中;标有

OEMDRV的存储设备(包括 CD、DVD 或者 USB 闪存驱动器)物理连接到系统。如果在安装启动时存在OEMDRV存储设备,它将被视为驱动程序更新磁盘,且安装程序会自动载入其驱动程序。 - Assisted

-

安装程序会提示您定位驱动程序更新。您可以使用任何带

OEMDRV以外的标签的本地存储设备。在开始安装时会指定inst.dd引导选项。如果您在没有参数的情况下使用这个选项,安装程序会显示所有连接到该系统的存储设备,并提示您选择包含驱动程序更新的设备。 - Manual(手动)

-

手动指定到驱动程序更新镜像或 RPM 软件包的路径。您可以使用任何带

OEMDRV标签的本地存储设备,或者可从安装系统访问的网络位置。在开始安装时会指定inst.dd=location引导选项,其中 location 是驱动程序更新磁盘或 ISO 镜像的路径。当您指定这个选项时,安装程序会尝试载入在指定位置找到的所有驱动程序更新。使用手动驱动程序更新,您可以指定本地存储设备或者网络位置(HTTP、HTTPS 或者 FTP 服务器)。您可以同时使用inst.dd=location和inst.dd,其中 location 是驱动程序更新磁盘或 ISO 镜像的路径。在这种情况下,安装程序会尝试从位置载入所有可用的驱动程序更新,并提示您选择包含驱动程序更新的设备。

在从网络位置加载驱动程序更新时,使用 ip= 选项初始化网络。

限制

在启用了安全引导技术的 UEFI 系统中,必须使用有效证书为所有驱动程序签名。红帽驱动程序使用红帽的私钥签署,并由内核中对应的公钥验证。如果您载入了额外的独立驱动程序,请确认它们已进行了签名。

5.5.3. 准备驱动程序更新

这个步骤描述了如何在 CD 和 DVD 中准备驱动程序更新。

先决条件

- 您已收到来自红帽、您的硬件厂商或可信的第三方供应商提供的驱动程序更新 ISO 镜像。

- 您已将驱动程序更新 ISO 镜像刻录到 CD 或者 DVD 。

如果 CD 或者 DVD 中只有一个以 .iso 结尾的 ISO 镜像文件,则刻录过程将无法成功。有关如何将 ISO 镜像刻录到 CD 或者 DVD 的说明,请查看您的系统刻录软件文档。

流程

- 将驱动程序更新 CD 或者 DVD 插入系统的 CD/DVD 驱动器中,并使用系统的文件管理器工具浏览。

-

验证单个文件

rhdd3是否可用。rhdd3是一个签名文件,其中包含驱动程序描述和名为rpms的目录,其中包含具有不同架构的实际驱动程序的 RPM 软件包。

5.5.4. 执行自动驱动程序更新

这个步骤描述了如何在安装过程中执行自动驱动程序更新。

先决条件

-

您已将驱动程序更新镜像放在带有

OEMDRV标签的标准磁盘分区中,或将OEMDRV驱动程序更新镜像刻录到 CD 或者 DVD 中。在驱动程序更新过程中可能无法访问高级存储,比如 RAID 或者 LVM 卷。 -

您已将块设备与

OEMDRV卷标签连接到您的系统,或者在开始安装过程前将准备的 CD 或 DVD 插入系统的 CD/DVD 驱动器中。

流程

- 完成先决条件步骤后,安装程序在系统安装过程中启动并安装时会自动载入驱动程序。

5.5.5. 执行驱动程序更新

这个步骤描述了如何在安装过程中执行驱动程序更新。

先决条件

-

您已将没有

OEMDRV卷标签的块设备连接到您的系统,并将驱动程序磁盘镜像复制到这个设备中,或者您已准备了一个驱动程序更新 CD 或者 DVD,并在开始安装进程前将其插入到系统的 CD 或者 DVD 驱动器中。

如果您将 ISO 镜像文件刻录为 CD 或者 DVD,但没有 OEMDRV 卷标签,您可以使用没有参数的 inst.dd 选项。安装程序提供从 CD 或者 DVD 中扫描和选择驱动程序的选项。在这种情况下,安装程序不会提示您选择驱动程序更新 ISO 镜像。另一个情况是使用 CD 或者 DVD 与 inst.dd=location 引导选项 ; 这允许安装程序自动扫描 CD 或者 DVD 进行驱动程序更新。如需更多信息,请参阅 执行手动驱动程序更新。

流程

- 在引导菜单窗口中按键盘中的 Tab 键显示引导命令行。

-

在命令行中附加

inst.dd引导选项,然后按 Enter 键以执行引导过程。 - 在菜单中选择本地磁盘分区或者 CD 或者 DVD 设备。安装程序扫描 ISO 文件或驱动程序更新 RPM 软件包。

可选:选择驱动程序更新 ISO 文件。

如果选择的设备或者分区包含驱动程序更新 RPM 软件包而不是 ISO 镜像文件(例如:包含驱动程序更新 CD 或者 DVD 的光驱),则不需要这一步。

选择所需驱动程序。

- 使用键盘上的数字键切换驱动器选择。

- 按 c 键安装所选驱动程序。载入所选驱动程序并开始安装过程。

5.5.6. 执行手动驱动程序更新

这个步骤描述了如何在安装过程中手动驱动程序更新。

先决条件

- 您已将驱动程序更新 ISO 镜像文件放在 USB 闪存驱动器或 web 服务器中,并将其连接到您的计算机。

流程

- 在引导菜单窗口中按键盘中的 Tab 键显示引导命令行。

-

在命令行中附加

inst.dd=location引导选项,其中 location 是驱动程序更新的路径。通常,镜像文件位于 web 服务器上,例如 http://server.example.com/dd.iso 或在 USB 闪存驱动器上,例如/dev/sdb1。您还可以指定包含驱动程序更新的 RPM 软件包,例如 http://server.example.com/dd.rpm。 - 按 Enter 执行引导过程。指定位置中的可用驱动程序会自动载入并启动安装过程。

5.5.7. 禁用驱动程序

这个步骤描述了如何禁用发生故障的驱动程序。

先决条件

- 您已引导安装程序引导菜单。

流程

- 在引导菜单中,按键盘中的 Tab 键显示引导命令行。

将

modprobe.blacklist=driver_name引导选项附加到命令行。使用您要禁用的驱动程序或驱动程序名称替换 driver_name,例如:

modprobe.blacklist=ahci使用

modprobe.blacklist=引导选项禁用的驱动程序在安装的系统中保持禁用状态,并出现在/etc/modprobe.d/anaconda-blacklist.conf文件中。- 按 Enter 执行引导过程。

第 6 章 在安装程序中自定义系统

在安装的自定义阶段,您必须执行某些配置任务,以启用 Red Hat Enterprise Linux 的安装。这些任务包括:

- 配置存储并分配挂载点。

- 选择一个要安装软件的基础环境。

- 为 root 用户设置密码或创建一个本地用户。

另外,您还可以进一步自定义系统,例如通过配置系统设置并将主机连接到网络。

6.1. 设置安装程序语言

您可以在开始安装前选择安装程序所使用的语言。

先决条件

- 您已创建了安装介质。

- 如果您使用引导 ISO 镜像文件,您可以指定一个安装源。

- 您已引导了安装。

流程

- 从引导菜单中选择安装 Red Hat Enterprise Linux 选项后,会出现 Welcome to Red Hat Enterprise 屏幕。

在 Welcome to Red Hat Enterprise Linux 窗口的左侧窗格中选择语言。或者,使用文本框搜索首选语言。

注意默认预选语言。如果配置了网络访问,也就是说,如果您从网络服务器而不是本地介质引导,则预先选择的语言是由 GeoIP 模块的自动位置检测功能决定的。如果您在引导命令行或 PXE 服务器配置中使用

inst.lang=选项,则会选择您使用引导选项定义的语言。- 在 Welcome to Red Hat Enterprise Linux 右侧窗格中选择特定于您所在地区的位置。

- 点 进入到图形安装窗口。

如果您在安装 Red Hat Enterprise Linux 的预发布版本,则会显示有关安装介质预发布状态的警告信息。

- 要继续安装,请点击 ,或者

- 要退出安装并重新引导系统,请单击 。

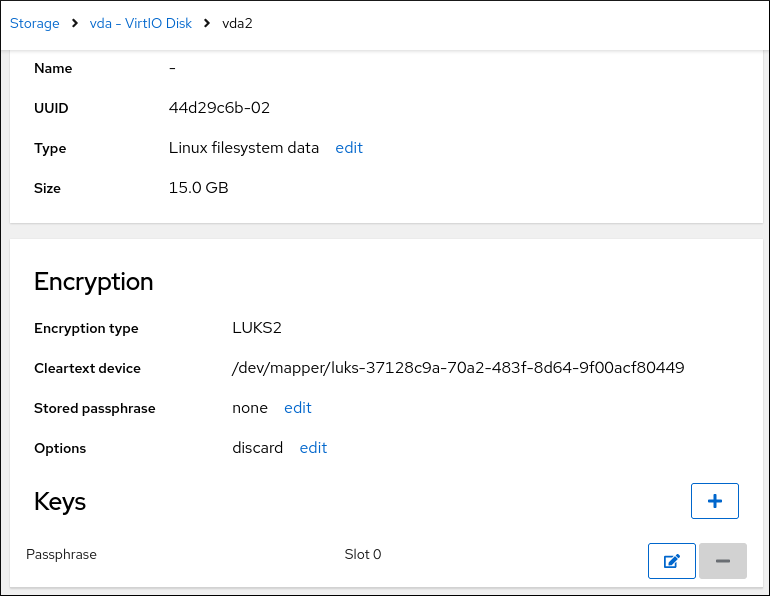

6.2. 配置存储设备

您可以在各种存储设备中安装 Red Hat Enterprise Linux。您可以在安装目的窗口配置基本的、可以通过本地访问的存储设备。直接连接到本地系统的基本存储设备(如磁盘和固态驱动器)都显示在窗口的 Local Standard Disks 部分中。在 64 位 IBM Z 上,本部分包含激活的 Direct Access Storage Devices(DASD)。

一个已知问题,在安装完成后,防止将配置为 HyperPAV 别名的 DASD 自动附加到系统。这些存储设备会在安装过程中可用,但完成安装并重启后无法立即访问。要附加 HyperPAV 别名设备,请手动将它们添加到系统的 /etc/dasd.conf 配置文件中。

6.2.1. 配置安装目的地

您可以使用 Installation Destination 窗口来配置存储选项,例如,您要用作 Red Hat Enterprise Linux 安装的安装目标的磁盘。您必须至少选择一个磁盘。

先决条件

- 打开 安装概述 窗口。

- 如果您计划使用已包含数据的磁盘,请确保备份您的数据。例如: 如果要缩小现有 Microsoft Windows 分区并将 Red Hat Enterprise Linux 安装为第二个系统,或者要升级之前的 Red Hat Enterprise Linux 版本。操作分区总是会带有风险。例如,如果因为磁盘中的某种原因造成进程中断或者失败,则可能会丢失磁盘中的数据。

流程

在 安装概述 窗口中点击 Installation Destination。在 Installation Destination 窗口中执行以下操作:

在 Local Standard Disks 部分中,选择您需要的存储设备;白色复选标记表示您的选择。在安装过程中,没有白色复选标记的磁盘不会被使用;如果您选择自动分区,它们会被忽略,且在手动分区中不可用。

Local Standard Disks 显示所有本地可用的存储设备,如 SATA、IDE 和 SCSI 磁盘、USB 闪存和外部磁盘。安装程序启动后,任何连接的存储设备都不会被检测。如果您使用可移动驱动器安装 Red Hat Enterprise Linux,在删除了该设备后您的系统将无法使用。

可选:如果要配置额外的本地存储设备来连接新磁盘,请点击窗口右下角的 Refresh 链接。此时会打开 Rescan Disks 对话框。

点 并等到扫描过程完成。

当您点击扫描磁盘时,您在安装过程中进行的所有存储更改都会丢失。

- 点击 返回 安装目标 窗口。所有探测到的磁盘(包括新磁盘)都会在 本地标准磁盘 部分显示。

可选:点 添加专用的存储设备。

存储设备选择 窗口将打开,并列出安装程序可访问的所有存储设备。

可选:在 Storage Configuration 下,为自动分区选择 Automatic 单选按钮。

您还可以配置自定义分区。如需了解更多详细信息,请参阅 配置手动分区。

- 可选:选择 I would like to make additional space available 以便从现有分区布局回收空间。例如,如果您想要使用的磁盘已有不同的操作系统,并且您希望使该系统的分区小些,以便为 Red Hat Enterprise Linux 留出更多空间。

可选:选择 Encrypt my data 来加密除需要使用 Linux Unified Key Setup (LUKS)来引导系统(如

/boot) 所需分区以外的所有分区。加密磁盘以添加额外的安全层。点 。Disk Encryption Passphrase 对话框将打开。

- 在 Passphrase 和 Confirm 字段中输入您的密码短语。

单击 来完成磁盘加密。

警告如果您丢失了 LUKS 密码短语,那么就完全无法访问所有加密的分区及其数据。丢失的密码短语是无法找回的。但是,如果您执行 Kickstart 安装,您可以保存加密密码短语并在安装过程中生成加密密码短语备份。如需更多信息,请参阅 自动安装 RHEL 文档。

可选:单击窗口左下角的 Full disk summary and bootloader 链接,来选择包含引导装载程序的存储设备。如需更多信息,请参阅 配置引导装载程序。

在大多数情况下,将启动加载器保留在默认位置就足够了。例如,需要从另一个引导装载程序进行链载入的系统需要手工指定引导驱动器。

- 点 。

可选:如果您选择了 自动分区,并且 我希望提供额外空间可用选项,或者 所选磁盘上没有足够的可用空间来安装 Red Hat Enterprise Linux,则会出现 Reclaim Disk Space 对话框。它列出所有配置的磁盘设备,以及这些设备上的所有分区。对话框显示系统使用当前选定的软件包集安装所需的最小磁盘空间信息,以及您已回收了多少空间。要启动回收进程:

- 查看显示的可用存储设备列表。Reclaimable Space 列显示每个条目可以回收多少空间。

- 选择要回收空间的磁盘或分区。

- 使用 按钮,来使用分区上的可用空间,同时保留现有数据。

- 使用 按钮删除所选磁盘上的该分区或所有分区,包括现有数据。

- 使用 按钮删除所有磁盘上所有现有的分区,包括现有数据,并使此空间可用于安装 Red Hat Enterprise Linux。

点 来应用更改并返回图形安装。

除非点了 Installation Summary 窗口中的 ,不会有磁盘变化。Reclaim Space 对话框仅标记用于调整大小或删除的分区,不会执行任何操作。

6.2.2. 安装目的地配置过程中的特殊情况

以下是配置安装目的地时需要考虑的一些特殊情况:

-

某些 BIOS 类型不支持从 RAID 卡引导。在这些实例中,

/boot分区必须在 RAID 阵列之外的分区上创建,比如在单独的磁盘上。对于使用有问题的 RAID 卡,必需使用内部磁盘创建分区。软件 RAID 设置也需要/boot分区。如果选择自动为系统分区,应该手动编辑/boot分区。 - 要将 Red Hat Enterprise Linux 引导装载程序配置为不同的引导装载程序的 链加载,您必须通过点击 Installation Destination 窗口中的 Full disk summary and bootloader 链接来手动指定引导驱动器。

- 当您在具有多路径和非多路径存储设备的系统上安装 Red Hat Enterprise Linux 时,安装程序中的自动分区布局会创建包含多路径和非多路径设备组合的卷组。这违背了多重路径存储的目的。在 Installation Destination 窗口中选择多路径或非多路径设备。或者手动分区。

6.2.3. 配置引导装载程序

Red Hat Enterprise Linux 使用 GRand Unified Bootloader 版本 2(GRUB2)作为 AMD64、 Intel 64、IBM Power Systems 和 ARM 的引导加载程序。对于 64 位 IBM Z,使用 zipl 引导装载程序。

引导装载程序是系统启动时所运行的第一个程序,它负责载入和向操作系统传输控制。GRUB2 可以引导任何兼容的操作系统(包括 Microsoft Windows),也可以使用链加载将控制权传给其他不支持的操作系统的引导加载程序。

安装 GRUB2 可能会覆盖您现有的引导装载程序。

如果已经安装了操作系统,Red Hat Enterprise Linux 安装程序会尝试自动探测并配置引导装载程序,以启动另一个操作系统。如果没有检测到引导装载程序,您可以在完成安装后手动配置任意附加操作系统。

如果正在安装有多个磁盘的 Red Hat Enterprise Linux 系统,您可能需要手动指定要安装引导装载程序的磁盘。

流程

在 安装目标 窗口中点 Full disk summary and bootloader此时会打开 Selected Disks 对话框。

引导装载程序安装在您选择的设备上,或者 UEFI 系统上;EFI 系统分区 在引导分区过程中创建在目标设备上。

- 要更改引导设备,请从列表中选择设备并点击 。您只能将一个设备设定为引导设备。

- 要禁用新的引导装载程序安装,请选择当前标记为引导的设备,然后单击 。这样可保证不在任何设备中安装 GRUB2。

如果选择不安装引导装载程序,则不能直接引导系统,而且必须使用另外一种引导方法,如独立的商业引导装载程序应用程序。只有在您有其它引导系统的方法时才使用这个选项。

引导装载程序可能还需要创建一个特殊分区,具体取决于您的系统是否使用 BIOS 或 UEFI 固件,或者如果引导驱动器有 GUID 分区表 (GPT)或 主引导记录(MBR,也称为 msdos)标签。如果您使用自动分区,安装程序会创建该分区。

6.2.4. 存储设备选择

存储设备选择窗口列出了安装程序可访问的所有存储设备。根据您的系统和可用的硬件, 一些标签可能无法显示。在以下标签页下对设备进行分组:

- 多路径设备

- 存储设备可通过多个路径访问,例如通过同一系统上的多个 SCSI 控制器或光纤通道端口。安装程序只检测序列号为 16 或 32 个字符的多路径存储设备。

- 其他 SAN 设备

- 在存储区域网络(SAN)上可用的设备。

- 固件 RAID

- 附加到固件 RAID 控制器的存储设备。

- NVDIMM 设备

- 在特定情况下,Red Hat Enterprise Linux 8 可以在 Intel 64 和 AMD64 架构上的扇区模式下引导和运行(NVDIMM)设备。

- IBM Z 设备

- 通过 zSeries Linux FCP(光纤通道协议)驱动程序连接的存储设备或逻辑单元(LUN) DASD。

6.2.5. 过滤存储设备

在存储设备选择窗口中,您可以通过其全球识别符(WWID)或端口、目标或逻辑单元号(LUN)过滤存储设备。

先决条件

- 打开 Installation Summary 窗口。

流程

- 在 Installation Summary 窗口中点击 Installation Destination。此时会打开 Installation Destination 窗口,列出所有可用的驱动器。

- 在 Specialized & Network Disks 部分中,点 。存储设备选择窗口将打开。

点 Search by 标签页来根据端口、目标、LUN 或 WWID 进行搜索。

通过 WWID 或 LUN 搜索,需要在对应的输入文本字段中输入额外的值。

- 从搜索下拉菜单中选择您需要的选项。

- 点 开始搜索。每个设备都会显示在一个独立的行中,并有一个对应的复选框。

选择要启用安装过程中所需设备的复选框。

之后在安装过程中,您可以选择在任意选择的设备中安装 Red Hat Enterprise Linux,您可以选择自动挂载其它选择的设备作为安装系统的一部分。所选设备不会被安装过程自动清除,而选择设备不会将数据存储在设备中。

注意您可以在安装后通过修改

/etc/fstab文件在系统中添加设备。- 点 返回 Installation Destination 窗口。

所有您没有选择的存储设备都会在安装程序中完全隐藏。要使用不同的引导装载程序链载入引导装载程序,请选择所有存在的设备。

6.2.6. 使用高级存储选项

要使用高级存储设备,您可以配置 iSCSI(TCP/IP 上的 SCSI)目标或 FCoE(以太网光纤通道)SAN(存储区域网络)。

要使用 iSCSI 存储设备进行安装,安装程序必须能够将其发现为 iSCSI 目标,并能够创建 iSCSI 会话来访问它们。这些步骤的每一步都可能需要 Challenge Handshake Authentication Protocol(CHAP)身份验证的用户名和密码。此外,您可以配置 iSCSI 目标,来在目标(反向 CHAP)连接的系统上验证 iSCSI 启动器,以进行发现和会话。CHAP 和反向 CHAP 一起使用时称为双向 CHAP。双向 CHAP 为 iSCSI 连接提供最高级别的安全性,尤其是当 CHAP 身份验证和反向 CHAP 身份验证的用户名和密码不同时。

重复 iSCSI 发现和 iSCSI 登录步骤,以添加所有必需的 iSCSI 存储。第一次尝试发现后,您无法更改 iSCSI initiator 的名称。要更改 iSCSI initiator 名称,您必须重新开始安装。

6.2.6.1. 发现并启动 iSCSI 会话

Red Hat Enterprise Linux 安装程序可以通过两种方式发现并登录到 iSCSI 磁盘:

- iSCSI Boot Firmware Table (iBFT)

-

当安装程序启动时,它会检查 BIOS 或系统附加的引导 ROM 是否支持 iBFT。它是可以从 iSCSI 引导的系统的 BIOS 扩展。如果 BIOS 支持 iBFT,安装程序会从 BIOS 读取配置的引导磁盘的 iSCSI 目标信息,并登录到此目标,使它可用作安装目标。要自动连接到 iSCSI 目标,请激活网络设备以访问目标。为此,请使用

ip=ibft引导选项。如需更多信息,请参阅 网络引导选项。 - 手动发现并添加 iSCSI 目标

- 您可以在安装程序的图形用户界面中发现并启动 iSCSI 会话,来识别可用的 iSCSI 目标(网络存储设备)。

先决条件

- 打开 Installation Summary 窗口。

流程

- 在 Installation Summary 窗口中点击 Installation Destination。此时会打开 Installation Destination 窗口,列出所有可用的驱动器。

- 在 Specialized & Network Disks 部分中,点 。存储设备选择窗口将打开。

单击 。此时会打开 Add iSCSI Storage Target 窗口。

重要您不能将

/boot分区放在使用此方法(包含/boot分区的 iSCSI 目标必须配置为与 iBFT 一起使用)手动添加的 iSCSI 目标上。但是,如果安装的系统预期从具有固件 iBFT 以外的方法提供的 iBFT 配置的 iSCSI 启动(例如使用 iPXE),则您可以使用inst.nonibftiscsiboot安装程序引导选项删除/boot分区限制。- 在 Target IP Address 字段中输入 iSCSI 目标的 IP 地址。

在 iSCSI 启动器的 iSCSI Initiator Name 字段中输入 iSCSI 限定名称(IQN)格式的名称。有效的 IQN 条目包含以下内容:

-

字符串

iqn.(注意句号)。 -

指定组织 Internet 域或子域名注册的年份和月份的日期代码,以四位数字表示年份,一个短划线,两位数字表示月份,后跟一个句点。例如,

2010-09.代表 2010 年 9 月。 -

您的组织的 Internet 域或子域名,以与顶级域相反的顺序显示。例如,

com.example.storage代表子域storage.example.com。 一个冒号,后面接着一个在您的域或子域中指定这个特定 iSCSI initiator 的字符串。例如

:diskarrays-sn-a8675309。一个完整的 IQN:

iqn.2010-09.storage.example.com:diskarrays-sn-a8675309。安装程序使用这种格式的名称预填充iSCSI Initiator Name字段,来帮助您使用结构。如需更多与 IQN 相关的信息,请参阅 tools.ietf.org 中的 RFC 3720 - Internet Small Computer Systems Interface (iSCSI) 的 3.2.6. iSCSI Names 部分,以及 tools.ietf.org 中的 RFC 3721 - Internet Small Computer Systems Interface (iSCSI) Naming and Discovery 的1. iSCSI Names and Addresses 部分。

-

字符串

选择

Discovery Authentication Type下拉菜单来指定用于 iSCSI 发现的验证类型。可用的选项如下:- No credentials

- CHAP pair

- CHAP pair and a reverse pair

执行以下操作之一:

-

如果您选择了

CHAP pair作为验证类型,在CHAP Username和CHAP Password中输入 iSCSI 目标的用户名和密码。 -

如果选择

CHAP pair and a reverse pair作为验证类型,在CHAP Username和CHAP Password的字段中输入 iSCSI 目标的用户名和密码。在Reverse CHAP Username和Reverse CHAP Password项中输入 iSCSI initiator 的用户名和密码。

-

如果您选择了

-

可选:选中

Bind targets to network interfaces复选框。 点 。

安装程序会尝试根据提供的信息发现 iSCSI 目标。如果成功发现,

添加 iSCSI 存储目标窗口会显示在目标上发现的所有 iSCSI 节点列表。选中您要用于安装的节点的复选框。

Node login authentication type菜单包括了与Discovery Authentication Type菜单相同的选项。但是,如果您需要发现身份验证的凭证,请使用相同的凭证登录到发现的节点。-

单击额外的

Use the credentials from discovery下拉菜单。当您提供正确的凭证时, 按钮变为可用。 - 点击 启动 iSCSI 会话。

安装程序使用 iscsiadm 查找并登录到 iSCSI 目标,iscsiadm 会自动将这些目标的任何信息存储在 iscsiadm iSCSI 数据库中。然后,安装程序将此数据库复制到安装的系统,并标记任何不用于 root 分区的 iSCSI 目标,以便系统在启动时可以自动登录到这些 iSCSI 目标。如果 root 分区放在 iSCSI 目标上,则 initrd 会登录到这个目标,且安装程序不会将这个目标包含在启动脚本中,以避免多次尝试登录到同一目标。

6.2.6.2. 配置 FCoE 参数

您可以通过相应地配置 FCoE 参数,从 Installation Destination 窗口中发现 FCoE(以太网上的光纤通道)设备。

先决条件

- 打开 Installation Summary 窗口。

流程

- 在 Installation Summary 窗口中点击 Installation Destination。此时会打开 Installation Destination 窗口,列出所有可用的驱动器。

- 在 Specialized & Network Disks 部分中,点 。存储设备选择窗口将打开。

- 点 。此时会打开一个对话框,供您为发现的 FCoE 存储设备配置网络接口。

-

在

NIC下拉菜单中选择连接到 FCoE 交换机的网络接口。 - 点击 在网络中扫描 SAN 设备。

选择所需的复选框:

- Use DCB:数据中心桥接 (DCB)是以太网协议的一组增强,旨在提高存储网络和集群中以太网连接的效率。选择复选框来启用或禁用安装程序对 DCB 的感知。仅对需要基于主机的 DCBX 客户端的网络接口启用此选项。对于使用硬件 DCBX 客户端的接口的配置,请禁用复选框。

- Use auto vlan :Auto VLAN 默认启用,并指示是否应该执行 VLAN 发现。如果启用了此复选框,那么当验证链路配置后,FIP(FCoE 启动协议)VLAN 发现协议要运行在以太网接口上。如果尚未配置它们,则会自动创建任何发现的 FCoE VLAN 的网络接口,FCoE 实例会创建在 VLAN 接口上。

-

在 Installation Destination 窗口的

Other SAN Devices标签页中会显示所发现的 FCoE 设备。

6.2.6.3. 配置 DASD 存储设备

您可以从 Installation Destination 窗口中发现并配置 DASD 存储设备。

先决条件

- 打开 Installation Summary 窗口。

流程

- 在 Installation Summary 窗口中点击 Installation Destination。此时会打开 Installation Destination 窗口,列出所有可用的驱动器。

- 在 Specialized & Network Disks 部分中,点 。存储设备选择窗口将打开。

- 点 。Add DASD Storage Target 对话框会打开,提示您输入一个设备号,如 0.0.0204,并附加在安装开始时没有被发现的额外 DASD。

- 在 Device number 字段输入您要附加的 DASD 设备号。

点 。

如果找到一个具有指定设备号的 DASD,如果还没有附加,对话框会关闭,新发现的驱动器会出现在驱动器列表中。然后,您可以选择所需设备的复选框,并点击 。新的 DASD 可以被选择,在 Installation Destination 窗口中的 Local Standard Disks 部分被标记为

DASD device 0.0.xxxx。

如果您输入了一个无效的设备号码,或者带有指定设备号的 DASD 已被附加到系统,那么会在对话框中出现出错信息,解释错误原因并提示您使用不同的设备号码再次尝试。

6.2.6.4. 配置 FCP 设备

FCP 设备启用 64 位 IBM Z 来使用 SCSI 设备,而不是使用或额外使用 Direct Access Storage Device(DASD)设备。FCP 设备提供了一种交换结构拓扑,它允许 64 位 IBM Z 系统除了使用传统的 DASD 设备,还可使用 SCSI LUN 作为磁盘设备。

先决条件

- 打开 Installation Summary 窗口。

-

对于仅 FCP 安装,您已从 CMS 配置文件中删除

DASD=选项,或从参数文件中删除rd.dasd=选项,以指示没有 DASD。

流程

- 在 Installation Summary 窗口中点击 Installation Destination。此时会打开 Installation Destination 窗口,列出所有可用的驱动器。

- 在 Specialized & Network Disks 部分中,点 。存储设备选择窗口将打开。

点击 。Add zFCP Storage Target 对话框将允许您添加 FCP(光纤通道协议)存储设备。

64 位 IBM Z 要求您手动输入任何 FCP 设备,以便安装程序可以激活 FCP LUN。您可以在图形安装中输入 FCP 设备,或者在参数或 CMS 配置文件中作为唯一的参数条目输入。您输入的值对于您配置的每个站点来说都必须是唯一的。

- 在 Device number 字段输入 4 位十六进制设备号码。

当安装 RHEL-8.6 或旧版本时,或者没有在 NPIV 模式下配置

zFCP设备,或者auto LUN扫描被zfcp.allow_lun_scan=0内核模块参数禁用时,请提供以下值:- 在 WWPN 字段中输入 16 位的十六进制 World Wide Port Number(WWPN)。

- 在 LUN 字段中输入 16 位的十六进制 FCP LUN 标识符。

- 点 连接到 FCP 设备。

新添加的设备在 Installation Destination 窗口的 IBM Z 选项卡中显示。

仅使用十六进制值中的小写字母。如果您输入了不正确的值并点击 ,安装程序会显示一个警告。您可以编辑配置信息并重试发现尝试。有关这些值的更多信息,请参阅硬件文档并与系统管理员联系。

6.2.7. 安装到一个 NVDIMM 设备

非易失性双内存模块(NVDIMM)设备将在没有电源时将 RAM 的性能与类似磁盘的数据持久性结合起来。在特定情况下,Red Hat Enterprise Linux 8 可以从 NVDIMM 设备引导和运行。

6.2.7.1. 将 NVDIMM 设备用作安装目标的条件

您可以在 Intel 64 和 AMD64 构架上,以扇区模式(NVDIMM)将 Red Hat Enterprise Linux 8 安装到非易失性双列直插式内存模块(NVDIMM)设备,这由 nd_pmem 驱动程序支持。

将 NVDIMM 设备用作存储的条件

要将 NVDIMM 设备用作存储,必须满足以下条件:

- 系统的构架是 Intel 64 或者 AMD64。

- NVDIMM 设备被配置为扇区模式。安装程序可将 NVDIMM 设备重新配置为这个模式。

- NVDIMM 设备必须被 nd_pmem 驱动程序支持。

从 NVDIMM 设备引导的条件

在以下情况下可使用 NVDIMM 设备引导:

- 满足将 NVDIMM 设备用作存储的所有条件。

- 系统使用 UEFI。

- NVDIMM 设备必须得到系统上提供的固件或 UEFI 驱动程序的支持。UEFI 驱动程序可以从设备本身的 ROM 选项加载。

- NVDIMM 设备必须在命名空间中可用。

在引导过程中利用 NVDIMM 设备高度性能,将 /boot 和 /boot/efi 目录放在该设备中。引导过程中不支持 NVDIMM 设备的 Execute-in-place(XIP)功能,内核被加载到传统内存中。

6.2.7.2. 使用图形安装模式配置 NVDIMM 设备

在使用图形安装时,必须正确配置非线性内存模块(NVDIMM)设备供 Red Hat Enterprise Linux 8 使用。

NVDIMM 设备的重新配置过程会销毁存储在设备上的任何数据。

先决条件

- 系统中有 一 个 NVDIMM 设备,并满足所有其他可作为安装对象使用的条件。

- 安装已引导,并打开了 Installation Summary 窗口。

流程

- 在 Installation Summary 窗口中点击 Installation Destination。此时会打开 Installation Destination 窗口,列出所有可用的驱动器。

- 在 Specialized & Network Disks 部分中,点 。存储设备选择窗口将打开。

- 点击 NVDIMM Devices 选项卡。

要重新配置某个设备,请从列表中选择它。

如果一个设备没有列出,则代表它不是扇区模式。

- 点 。此时会打开重新配置对话框。

输入您需要的扇区大小并点击 。

支持的扇区大小为 512 和 4096 字节。

- 当重新配置完成时,请点击 。

- 选择设备复选框。

点 返回 Installation Destination 窗口。

重新配置的 NVDIMM 设备会在 Specialized & Network Disks 部分显示。

- 点击 返回 安装概述 窗口。

现在您可以选择 NVDIMM 设备作为安装目标。另外,如果设备满足引导要求,您可以将设备设置为引导设备。

6.3. 配置 root 用户,并创建本地帐户

6.3.1. 配置一个根密码

您必须配置 root 密码来完成安装过程,并登录到用于系统管理任务的管理员(也称为超级用户或 root)帐户。这些任务包括安装和更新软件包以及更改系统范围的配置,如网络和防火墙设置、存储选项,以及添加或修改用户、组和文件权限。

要获得已安装的系统的 root 特权,您可以使用 root 帐户或创建一个具有管理权限的用户帐户(wheel 组的成员)。安装过程会创建 root 帐户。只有在您需要执行需要管理员权限的任务时,才切换到管理员帐户。

root 账户对系统有完全的控制权。如果未授权的人可以访问该帐户,他们就可以访问或删除用户个人文件。

流程

- 在 Installation Summary 窗口中选择 User Settings > Root Password。此时会打开 Root 密码 窗口。

在 Root 密码字段输入您的密码。

创建强大的 root 密码的要求是:

- 至少需要 8 个字符的长度

- 可以包含数字、字母(大写和小写)和符号

- 区分大小写

- 在 Confirm 项中再次输入同一密码。

点击 来确认您的 root 密码,并返回到 Installation Summary 窗口。

如果继续使用弱密码,您必须单击 两次。

6.3.2. 创建用户帐户

创建用户帐户以完成安装。如果您不创建用户帐户,您必须作为 root 用户直接登录该系统,我们 不建议这样做。

流程

- 在 Installation Summary 窗口中选择 User Settings > User Creation。此时将打开 Create User 窗口。

- 在 Full name 字段输入用户帐户名称,例如:John Smith。

在 User name 字段输入用户名,例如: jsmith。

User name 是用于从命令行登录的;如果您安装图形环境,则图形登录管理器将使用 Full name 。

如果用户需要管理权限,请选择 Make this user administrator 复选框(安装程序将该用户添加到

wheel组。)管理员用户可以使用自己的用户密码,通过

sudo命令来执行只有root用户可以执行的操作,而不必使用root密码。这可能更为方便,但也可能导致安全风险。选择 Require a password to use this account 复选框。

如果您为用户授予了管理员特权,请确保帐户受密码保护。在没有为用户设置密码前,不要授予用户管理员的权限。

- 在 Password 项中输入密码。

- 在 Confirm password 项中再次输入同一密码。

- 点击 来应用更改,并返回到 Installation Summary 窗口。

6.3.3. 编辑高级用户设置

这个流程描述了如何在 Advanced User Configuration 对话框中编辑用户帐户的默认设置。

流程

- 在 Create User 窗口中,单击 。

-

如果需要,在 Home directory 字段中编辑详情。该字段默认使用

/home/username。 在 User and Groups IDs 部分,您可以:

选择 Specify a user ID manually 并使用 or 来输入所需的值。

默认值为 1000。用户 ID(UID)0-999 由系统保留,因此不能分配给用户。

选择 Specify a group ID manually 并使用 or 来输入所需的值。

默认组名与用户名相同,默认组 ID(GID)为 1000。GID 0-999 由系统保留,因此不能分配给用户组。

在 Group Membership 字段中,指定用逗号分开的额外组列表。会创建尚不存在的组;您可以在括号中为其他组指定自定义的 GID。如果您没有为新组指定自定义的 GID,则新组会自动接收一个 GID。

创建的用户帐户始终有一个默认组成员资格(用户的默认组,其 ID 在 Specify a group ID manually 字段中设置)。

- 点击 来应用更新,并返回到 Create User 窗口。

6.4. 配置手动分区

您可以使用手动分区来配置磁盘分区和挂载点,并定义安装 Red Hat Enterprise Linux 的文件系统。在安装之前,您应该考虑是否使用分区的或未分区的磁盘设备。有关在 LUN 上直接使用或通过 LVM 使用分区的优点和缺点的详情,请查看红帽知识库解决方案 在 LUN 上使用分区的优点和缺点。

您有不同的分区和存储选项,包括 Standard Partitions、LVM 和 LVM thin provisioning。这些选项提供各种优点和配置,来有效地管理系统的存储。

- 标准分区

-

标准分区包含一个文件系统或交换空间。标准分区最常用于

/boot、BIOS 引导和EFI 系统分区。您可以在大多数其他用途中使用 LVM 逻辑卷。 - LVM

-

选择

LVM(或者逻辑卷管理)作为设备类型会生成一个 LVM 逻辑卷。LVM 在使用物理磁盘时提高了性能,并允许高级设置,比如对一个挂载点使用多个物理磁盘,并设置软件 RAID ,以提高性能、可靠性或两者都提高。 - LVM 精简配置

- 使用精简配置,您可以管理一个空闲空间的存储池,称为精简池,可在应用程序需要时将其分配给任意数量的设备。您可以根据需要动态地扩展池,以便有效分配存储空间。

安装 Red Hat Enterprise Linux 需要至少一个分区,但至少使用以下分区或卷:/、/home、/boot 和 swap。您还可以根据需要创建额外的分区和卷。

要防止数据丢失,建议您在继续前备份数据。如果您要升级或创建一个双引导系统,您应该备份所有您要保留在存储设备中的数据。

6.4.1. 推荐的分区方案

在以下挂载点创建单独的文件系统。但是,如果需要,您还可以在 /usr、/var 和 /tmp 挂载点创建文件系统。

-

/boot -

/(root) -

/home -

swap -

/boot/efi -

PReP

建议对裸机部署中使用此分区方案,它不适用于虚拟和云部署。

/boot分区 - 建议大小至少为 1 GiB-

挂载的分区

/boot包含操作系统内核,它可允许您的系统引导 Red Hat Enterprise Linux 8,以及在 bootstrap 过程中使用的文件。由于大多数固件的限制,请创建一个可以容纳这些文件的小分区。在大多数情况下,1 GiB 引导分区足够了。和其它挂载点不同,不能使用 LVM 用于/boot-/boot必须位于独立磁盘分区中。

如果有一张 RAID 卡,请注意某些 BIOS 类型不支持从 RAID 卡中引导。在这种情况下,/boot 分区必须在 RAID 阵列之外的分区上创建,比如在单独的磁盘上。

-

通常情况下,

/boot分区由安装程序自动创建。但是,如果/(根)分区大于 2 TiB,且(U)EFI 用于引导,您需要创建一个小于 2 TiB 的独立/boot分区才能成功引导机器。 -

确保

/boot分区在手动分区时位于磁盘的第一个 2 TB 中。将/boot分区放在 2 TB 边界外可能导致安装成功,但系统无法引导,因为 BIOS 无法读取超出这个限制的/boot分区。

root- 推荐的大小为 10 GiB这是"

/"或根目录的位置。root 目录是目录结构的最顶层。默认情况下,所有文件都会写入此文件系统,除非在要写入的路径中挂载了不同的文件系统,例如/boot或/home。虽然 5 GiB 根文件系统允许您最小安装,但建议至少分配 10 GiB,以便可以尽可能安装您想要的软件包组。

不要将 /root 目录与 / 目录混淆。/root 目录是 root 用户的主目录。/root 目录有时被称为 slash root,将其与根目录区分开。

/home- 建议大小至少为 1 GiB-

要独立于系统数据存储用户数据,请为

/home目录创建一个专用的文件系统。文件系统大小基于本地存储的数据大小、用户数量等。您可以在不删除用户数据文件的情况下,升级或重新安装 Red Hat Enterprise Linux 8。如果您选择自动分区,则建议至少有 55 GiB 磁盘空间可用于安装,以确保创建了/home文件系统。 swap分区 - 建议大小至少为 1 GiBswap 文件系统支持虚拟内存 ; 当内存不足以贮存系统正在处理的数据时,数据就会被写入 swap 文件系统。swap 大小是系统内存负载的一个功能,而不是系统内存总量,因此不等于系统内存总量。务必要分析系统将要运行的应用程序以及那些应用程序将服务的负载,以确定系统内存工作负载。应用程序供应商和开发人员可提供支持。

当系统没有 swap 空间时,内核会终止进程,因为系统 RAM 内存已耗尽。配置太多 swap 空间会导致存储设备被分配但处于闲置状态,因此资源使用不足。太多 swap 空间也会隐藏内存泄漏的问题。swap 分区的最大大小以及其它附加信息可在

mkswap(8)手册页中找到。下表根据系统中的 RAM 量以及需要足够的内存以便系统休眠提供推荐的 swap 分区大小。如果您让安装程序自动为系统分区,则使用这个指南建立 swap 分区大小。自动分区设置假设不使用休眠功能。swap 分区的最大大小限制为磁盘总大小的 10%,且安装程序无法创建大于 1TiB 的 swap 分区。要设置足够的 swap 空间以便允许休眠功能,或者想将 swap 分区大小设定为超过系统的存储空间 10%,或者 1TiB 以上,您必须手动编辑分区布局。

| 系统中的 RAM 量 | 推荐的 swap 空间 | 如果允许休眠则推荐使用 swap 空间 |

|---|---|---|

| 小于 2 GiB | RAM 量的 2 倍 | RAM 量的 3 倍 |

| 2 GiB - 8 GiB | 与 RAM 量相等 | RAM 量的 2 倍 |

| 8 GiB - 64 GiB | 4 GiB 到 RAM 量的 0.5 倍 | RAM 量的 1.5 倍 |

| 64 GiB 以上 | 依赖工作负载(至少 4GiB) | 不推荐休眠 |

/boot/efi分区 - 建议大小为 200 MiB- 基于 UEFI 的 AMD64、Intel 64 和 64 位 ARM 需要 200 MiB EFI 系统分区。推荐的最小值是 200 MiB,默认大小为 600 MiB,最大为 600 MiB。BIOS 系统不需要 EFI 系统分区。

例如,在每个范围间有 2 GiB、8 GiB 或 64 GiB 系统 RAM 的系统。可根据所选 swap 空间和休眠支持自由裁量。如果您的系统资源允许此操作,增加 swap 空间可提高性能。

将 swap 空间分布到多个存储设备中 - 特别是对于那些使用高速驱动器、控制程序和接口的系统,还可提高 swap 空间性能。

很多系统的分区和卷超过了最低要求。根据具体系统需要选择分区。如果您不清楚如何配置分区,请接受安装程序提供的自动默认的分区布局。

只为那些您需要的分区立即分配存储容量。您可以在任何时间分配空闲空间来满足需要。

PRePboot 分区 - 建议大小为 4 到 8 MiB-

当在 IBM Power System 服务器上安装 Red Hat Enterprise Linux 时,磁盘的第一个分区应包含一个

PReP引导分区。这包含 GRUB 引导装载程序,它允许其它 IBM Power Systems 服务器引导 Red Hat Enterprise Linux。

6.4.2. 支持的硬件存储

非常重要的一点是,了解如何配置存储技术以及如何在 Red Hat Enterprise Linux 主要版本间的更改对存储技术的支持。

硬件 RAID

您的计算机主板或者附加控制器卡提供的所有 RAID 功能都需要在开始安装进程前进行配置。在 Red Hat Enterprise Linux 中,每个活跃的 RAID 阵列都以一个驱动器的形式出现。

软件 RAID

在有多个磁盘的系统上,您可以使用 Red Hat Enterprise Linux 安装程序来把几个驱动器作为 Linux 软件 RAID 阵列操作。使用软件 RAID 阵列时,RAID 功能是由操作系统而非专用硬件控制的。

当预先存在的 RAID 阵列成员设备都是未分区的磁盘/驱动器时,安装程序会将阵列视为一个磁盘,且没有方法来删除阵列。

USB 磁盘

您可在安装后连接和配置外部 USB 存储。大多数设备可被内核识别,但有些设备可能无法识别。如果在安装过程中不需要配置这些磁盘,请断开连接以避免潜在的问题。

NVDIMM 设备

要使用非易失性双内存模块(NVDIMM)设备作为存储,必须满足以下条件:

- Red Hat Enterprise Linux 的版本为 7.6 或更高版本。

- 系统的构架是 Intel 64 或者 AMD64。

- 该设备被配置为扇区模式。Anaconda 可将 NVDIMM 设备重新配置成此模式。

- 该设备必须被 nd_pmem 驱动程序支持。

在以下附加条件下可使用 NVDIMM 设备引导:

- 系统使用 UEFI。

- 该设备必须使用系统中可用的固件或者 UEFI 驱动程序支持。UEFI 驱动程序可以从设备本身的 ROM 选项加载。

- 该设备必须在命名空间下提供。

要在引导过程中利用 NVDIMM 设备的高性能,将 /boot 和 /boot/efi 目录放在该设备中。

引导过程中不支持 NVDIMM 设备的 Execute-in-place(XIP)功能,内核被加载到传统内存中。

Intel BIOS RAID 设定的注意事项

Red Hat Enterprise Linux 使用 mdraid 在 Intel BIOS RAID 组件中安装。这些组件会在引导过程中自动探测到,设备节点路径可在多个引导过程中更改。使用文件系统标签或者设备 UUID 替换设备节点路径(如 /dev/sda)。您可以使用 blkid 命令查找文件系统标签和设备 UUID。

6.4.3. 启动手动分区

您可以根据您的要求手动对磁盘进行分区。

先决条件

- 此时会打开 Installation Summary 屏幕。

- 所有磁盘都可用于安装程序。

流程

选择用于安装的磁盘:

- 点 Installation Destination 打开 Installation Destination 窗口。

- 点击对应图标选择安装所需的磁盘。所选磁盘上显示了一个选择框。

- 在 Storage Configuration 下,选择 Custom 按钮。

- 可选:要使用 LUKS 启用存储加密,请选中 Encrypt my data 复选框。

- 点 。

如果您选择加密存储,则会打开一个输入磁盘加密密码短语的对话框。输入 LUKS 密码短语:

在两个文本字段输入密码短语。要切换键盘布局,使用键盘图标。

警告在输入密码短语的对话框中,您不能更改键盘布局。选择英文键盘布局在安装程序中输入密码短语。

- 点击 。Manual Partitioning 窗口被打开。

检测到的挂载点列在左侧窗格中。挂载点是由检测到的操作系统安装来组织。因此,如果在多个安装间共享分区,某些文件系统会被多次显示。

- 在左侧窗格中选择挂载点;可以自定义的选项显示在右侧窗格中。

- 可选:如果您的系统包含现有文件系统,则请确定有足够的可用空间以供安装。要删除任何分区,请在列表中选择它们并点击 按钮。对话框有一个复选框,您可以用它来已删除的分区所属系统所使用的所有其他分区。

可选:如果没有现有分区,并且您想要创建一组分区作为起点,请从左侧窗格(Red Hat Enterprise Linux 的默认分区方案是 LVM)中选择您首选的分区方案,然后单击 Click here to create them automatically 链接。

注意一个

/boot分区、一个/(root)卷和一个与可用存储大小成比例的swap卷被创建 ,并列在左侧窗格中。这些是典型安装的文件系统,但您可以添加额外的文件系统和挂载点。- 点击 确认任何更改,并返回 Installation Summary 窗口。

6.4.4. 支持的文件系统

在配置手动分区时,您可以使用 Red Hat Enterprise Linux 中提供的各种文件系统和分区类型优化性能、确保兼容性,并有效地管理磁盘空间。

- xfs

-

XFS是一个高度可扩展的高性能文件系统,它最多支持 16 EB(大约 1600万 TB)的文件系统、8 EB 文件(大约 800万 TB)以及包含千百万条目的目录结构。XFS还支持元数据日志,,提高崩溃恢复速度。单个 XFS 文件系统最多支持 500 TB。XFS是 Red Hat Enterprise Linux 上的默认文件系统。XFS 文件系统无法缩小以获得可用空间。 - ext4

-

ext4文件系统基于ext3文件系统,但包括了很多改进。这包括对更大文件系统和更大文件的支持、更快更有效的磁盘空间分配、一个目录中无限的子目录数、更快速的文件系统检查及更强大的日志能力。单个ext4文件系统最多支持 50 TB。 - ext3

-

ext3文件系统基于ext2文件系统,它有一个主要优点 - 日志。使用日志记录文件系统可减少在文件系统终止后恢复文件系统所花费的时间,因为不需要每次运行 fsck 程序检查文件系统元数据一致性。 - ext2

-

ext2文件系统支持标准 Unix 文件类型,包括常规文件、目录或符号链接。它允许分配长文件名,最多 255 个字符。 - swap

- 交换分区是用来支持虚拟内存的。换句话说,当内存不足以贮存系统正在处理的数据时,数据就会被写入 swap 分区。

- vfat

VFAT文件系统是一个 Linux 文件系统,与 Microsoft Windows 的 FAT 文件系统中的长文件名兼容。注意Linux 系统分区不支持

VFAT文件系统。例如:/、/var、/usr等等。- BIOS 引导

- 从在 BIOS 系统和 BIOS 兼容模式的 UEFI 系统上使用 GUID 分区表(GPT)引导的设备所需小分区。

- EFI 系统分区

- UEFI 系统上引导使用 GUID 分区表(GPT)设备所需小分区。

- PReP

-

这个小引导分区位于磁盘的第一个分区中。

PRePboot 分区包含 GRUB2 引导装载程序,它可允许 IBM Power Systems 服务器引导 Red Hat Enterprise Linux。

6.4.5. 添加挂载点文件系统

您可以添加多个挂载点文件系统。您可以使用任何可用的文件系统和分区类型,如 XFS、ext4、ext3、ext2、swap、VFAT 以及 BIOS 引导、EFI 系统分区和 PReP 等特定分区来有效地配置您系统的存储。

先决条件

- 您已规划了您的分区。

-

确保您没有对带有符号链接的路径指定挂载点,如

/var/mail、/usr/tmp、/lib、/sbin、/lib64和/bin。有效负载(包括 RPM 软件包)取决于创建指向特定目录的符号链接。

流程

- 点击 可创建新挂载点文件系统。Add a New Mount Point 对话框被打开。

-

从 挂载点 下拉菜单中选择预先设置的路径之一 ,或者输入自己的路径。例如,为根分区选择

/,或者为引导分区选择/boot。 在 Desired Capacity 项中输入文件系统的大小,例如

2GiB。如果您没有在 Desired Capacity 中指定值,或者指定了一个大于可用空间的大小,则会使用所有剩余的可用空间。

- 点 创建分区并返回到 Manual Partitioning 窗口。

6.4.6. 为挂载点文件系统配置存储

您可以为手动创建的每个挂载点设置分区方案。可用的选项包括 Standard Partition、LVM 和 LVM Thin Provisioning。Red Hat Enterprise Linux 8 中删除了对 Btfrs 的支持。

无论选择了什么值,/boot 分区总是位于一个标准的分区中。

流程

- 要更改单个非 LVM 挂载点应所在的设备,请从左侧窗格选择所需的挂载点。

- 在 Device (s) 标题下,单击 。此时会打开 Configure Mount Point 对话框。

- 选择一个或多个设备并点击 确认您的选择,并返回 Manual Partitioning 窗口。

- 点 应用改变。

- 在 Manual Partitioning 窗口中左下方,点 storage device selected 打开 Selected Disks 对话框,检查磁盘信息。

- 可选:点击 按钮(圆形箭头按钮)刷新所有本地磁盘和分区。这只在执行安装程序外的高级分区后才是需要的。点击 按钮重置安装程序中的所有配置更改。

6.4.7. 自定义挂载点文件系统

如果需要设置特定的设置,可以自定义分区或卷。如果 /usr 或 /var 是独立于其他 root 卷的分区,引导过程会变得非常复杂,因为这些目录包含关键组件。在某些情况下,比如这些目录位于 iSCSI 驱动器或 FCoE 位置,系统无法引导,或者在关机或重启时出现 Device is busy 错误。

这个限制只适用于 /usr 或 /var,不适用于下面的目录。例如: 一个独立的 /var/www 可以正常工作。

流程

从左侧窗格中,选择挂载点。

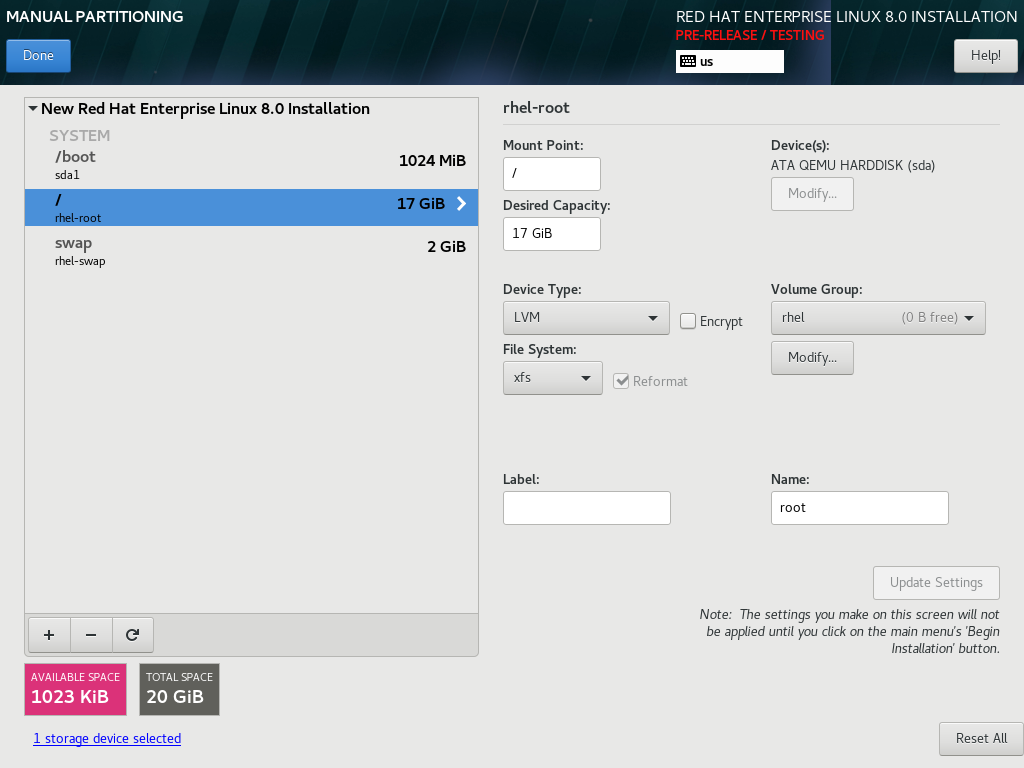

图 6.1. 自定义分区

在右侧面板中您可以自定义以下选项:

-

在 Mount Point 项值嗯输入文件系统挂载点。例如: 如果文件系统是 root 文件系统,输入

/; 如果是/boot文件系统,输入/boot,以此类推。对于 swap 文件系统来说,不需要设置挂载点,因为将文件系统类型设置为swap就足够了。 - 在 Desired Capacity 项中输入文件系统的大小。您可以使用常规大小单位,如 KiB 或者 GiB。如果没有设置任何单元,则默认为 MiB。

从下拉菜单中选择您所需的 设备类型 :

Standard Partition,LVM, 或LVM Thin Provisioning.注意只有选择了两个或者多个磁盘进行分区时才可以使用

RAID。如果选择RAID,还可以设置RAID 级别。同样,如果选择LVM,可以指定卷组。- 选择 Encrypt 复选框来加密分区或卷。您必须稍后在安装程序中设置密码。此时会显示 LUKS Version 下拉菜单。

- 从下拉菜单中选择您所需的 LUKS 版本。

从文件系统下拉菜单中为这个分区或者卷选择正确的 文件系统 类型。

注意Linux 系统分区不支持

VFAT文件系统。例如:/、/var、/usr等等。- 选择 重新格式化复选框格式化现有分区,或不选择重新格式化复选框来保留您的数据。新建的分区和卷必须重新格式化,且无法清除复选框。

- 在 Label 字段中输入分区的标签。使用标签可轻松识别和定位各个分区。

-

在 Name 中输入名称。标准分区在创建时被自动命名,您无法编辑标准分区的名称。例如: 您不能编辑

/boot名称sda1。

-

在 Mount Point 项值嗯输入文件系统挂载点。例如: 如果文件系统是 root 文件系统,输入

- 点击 应用您的更改。如果需要,可以选择另外一个分区进行自定义。在点 Installation Summary 窗口中的 前,修改不会生效。

- 可选:点 取消对分区的修改。

当您创建并自定义所有文件系统和挂载点后,点 。如果您选择加密文件系统,则会提示您输入生成密码短语。

Summary of Changes 对话框会打开,它包括了安装程序进行的与所有存储相关的操作的信息。

- 点击 来应用更改,并返回到 Installation Summary 窗口。

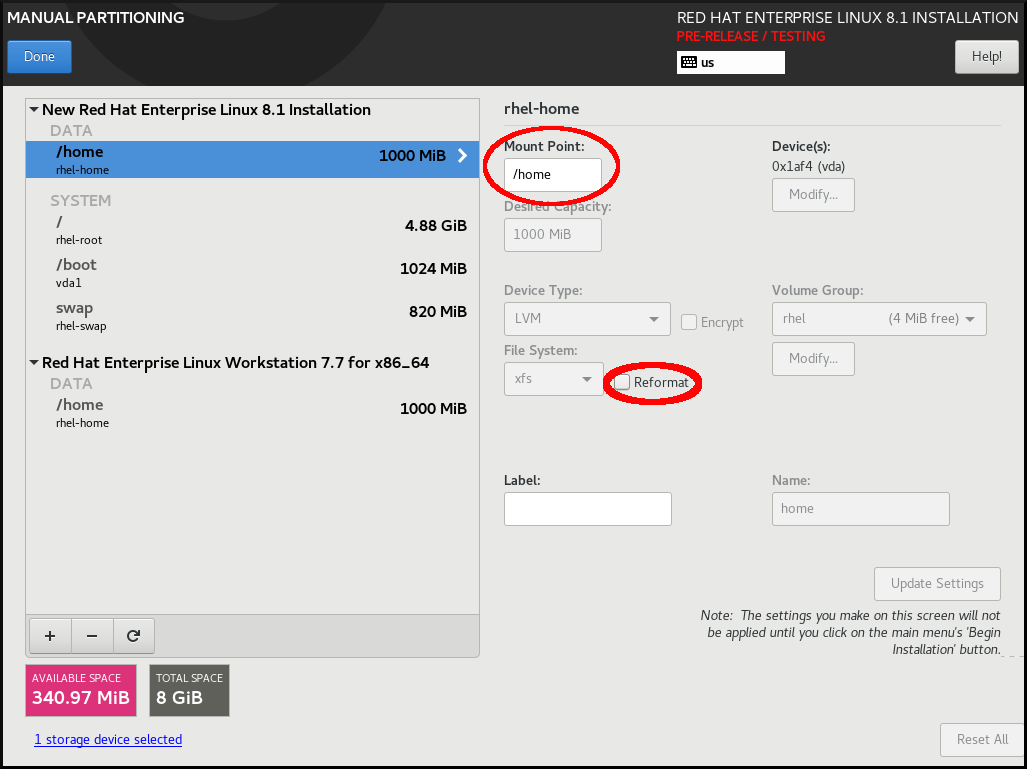

6.4.8. 保留 /home 目录

在 Red Hat Enterprise Linux 8 图形安装中,您可以保留 RHEL 7 系统使用的 /home 目录。只有 /home 目录位于 RHEL 7 系统中的一个独立 /home 分区时,才可以保留 /home。

保留包含各种配置设置的 /home 目录,使得新 Red Hat Enterprise Linux 8 系统上的 GNOME Shell 环境的设置方式可以与 RHEL 7 系统上的一样。请注意,这只适用在 Red Hat Enterprise Linux 8 上与之前 RHEL 7 系统上的用户名和 ID 一样的用户。

先决条件

- 您已在您的计算机上安装了 RHEL 7。

-

/home目录位于您的 RHEL 7 系统中的一个独立/home分区中。 -

此时会打开 Red Hat Enterprise Linux 8

Installation Summary窗口。

流程

- 点 Installation Destination 打开 Installation Destination 窗口。

- 在 Storage Configuration 下,选择 Custom 单选按钮。点击 Done。

- 点 ,Manual Partitioning 窗口会打开。

选择

/home分区,在Mount Point:下填写/home,并清除 Reformat 复选框。图 6.2. 确定 /home 不会被格式化

-

可选:您还可以自定义 Red Hat Enterprise Linux 8 系统所需的

/home分区的各个方面,如 自定义挂载点文件系统 中所述。但是,要保留 RHEL 7 系统的/home,需要清除 Reformat 复选框。 - 根据您的要求自定义所有分区后,点击 。Summary of changes 将打开。

-

确认在 Summary of changes 对话框中

/home没有任何变化。这意味着/home分区被保留。 - 点击 来应用更改,并返回到 Installation Summary 窗口。

6.4.9. 在安装过程中创建软件 RAID

独立磁盘冗余阵列 (RAID) 设备由被安排的多个存储设备组成,以便在一些配置中提供更高的性能和容错能力。创建 RAID 设备只需要一步,并可根据需要添加或者删除磁盘。您可以为系统中的每个物理磁盘配置一个 RAID 分区,因此安装程序可使用的磁盘数决定可用 RAID 设备的级别。例如:如果您的系统有两块磁盘,则无法创建 RAID 10 设备,因为它至少需要三块单独的磁盘。要优化您的系统的存储性能和可靠性,RHEL 支持软件 RAID 0、RAID 1、RAID 4、RAID 5、RAID 6和 RAID 10 类型,并支持使用 LVM 和 LVM Thin Provisioning 在安装的系统上设置存储。

在 64 位 IBM Z 上,存储子系统透明地使用 RAID。您不必手动配置软件 RAID。

先决条件

- 您已经选择了两个或者多个磁盘,然后才能看到 RAID 配置选项。根据您要创建的 RAID 类型,至少需要两个磁盘。

- 您创建了挂载点。通过配置挂载点,您可以配置 RAID 设备。

- 您已在 安装目的 窗口中选择了 单选按钮。

流程

- 在 Manual Partitioning 窗口左面地框中,选所需的分区。

- 在 Device(s) 部分点 。此时会打开 Configure Mount Point 对话框。

- 选择您要包含在 RAID 设备中的磁盘并点击 。

- 点击设备类型下拉菜单并选择 RAID。

- 点击文件系统下拉菜单并选择您首选的文件系统类型。

- 点击RAID 级别下拉菜单并选择您需要的 RAID 级别。

- 点击 保存您的更改。

- 点 应用设置并返回到按照概述窗口。

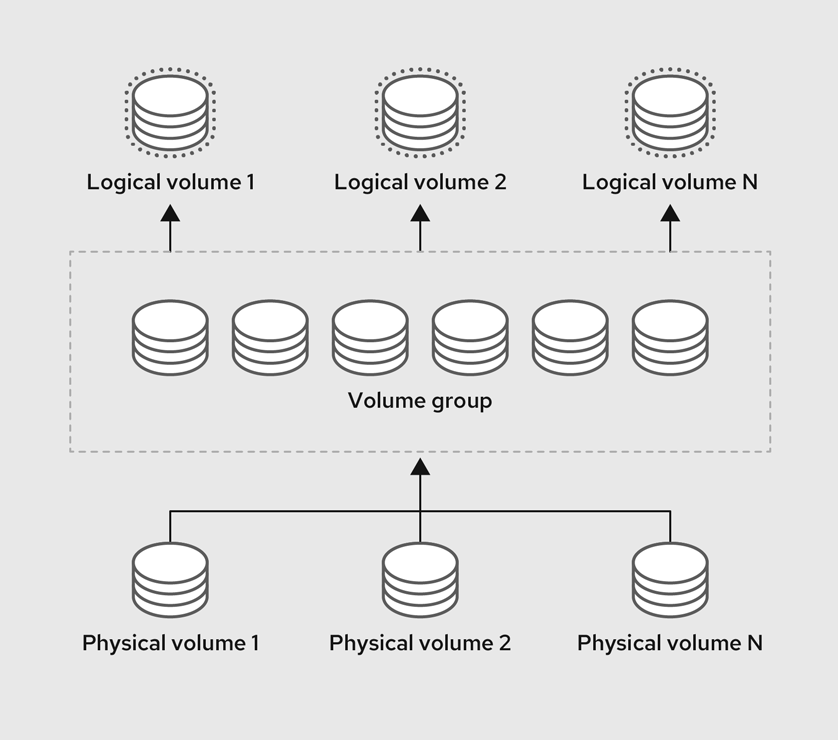

6.4.10. 创建 LVM 逻辑卷

逻辑卷管理器(LVM)表示底层物理存储空间(如磁盘或 LUN)的一个简单的逻辑视图。物理存储分区以物理卷的形式代表,您可以将其分组到卷组中。您可以将每个卷组分成多个逻辑卷,每个逻辑卷都类似于一个标准磁盘分区。因此,LVM 逻辑卷具有跨多个物理磁盘的分区的功能。

- LVM 配置只可用于图形安装程序。在文本模式安装过程中,LVM 配置不可用。

-

要创建 LVM 配置,请按 Ctrl+Alt+F2 ,来在不同的虚拟控制台中使用 shell 提示符。您可以在该 shell 中运行

vgcreate和lvm命令。要返回文本模式安装,请按 Ctrl+Alt+F1。

流程

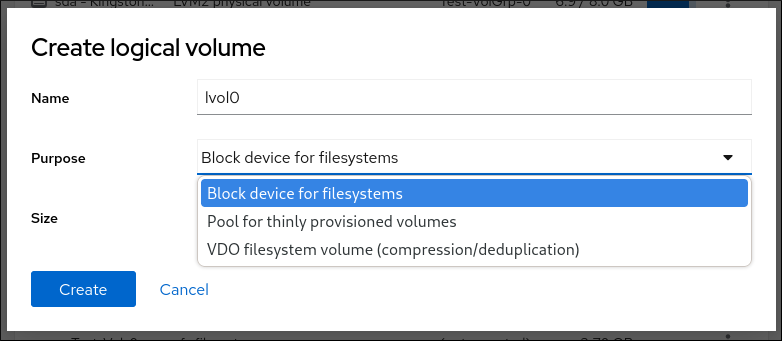

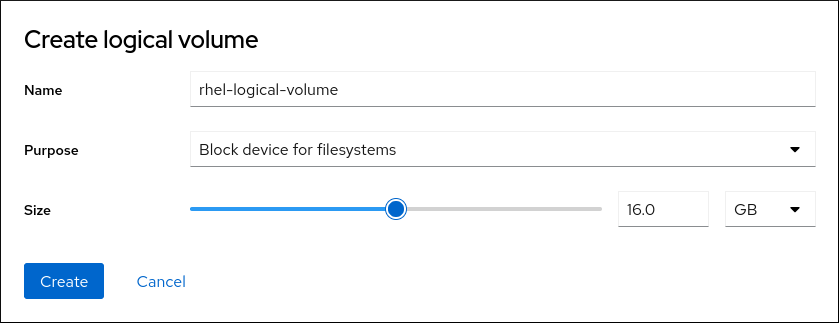

在 Manual Partitioning 窗口中,使用以下选项之一创建一个新挂载点:

- 使用 Click here to create them automatically 选项,或者点 + 按钮。

- 从下拉列表中选择 Mount Point,或者手动输入。

在 Desired Capacity 字段中输入文件系统的大小,例如:

/70 GiB ,/boot1 GiB 。备注:跳过这一步以使用现有挂载点。

- 选择挂载点。

在下拉菜单中选择

LVM。卷组 下拉菜单显示新创建的卷组名称。注意您无法在配置对话框中指定卷组物理扩展的大小。该大小始终设置为默认值 4 MiB。如果要创建具有不同物理块的卷组,您必须切换到交互式 shell ,并使用

vgcreate命令来手动创建它,或者将 Kickstart 文件与volgroup --pesize=size命令一起使用。有关 Kickstart 的详情,请查看 自动安装 RHEL。- 点击 返回 安装概述 窗口。

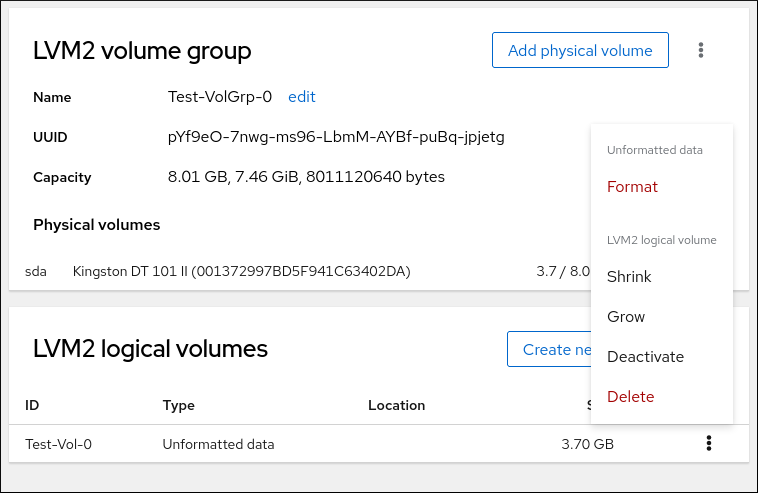

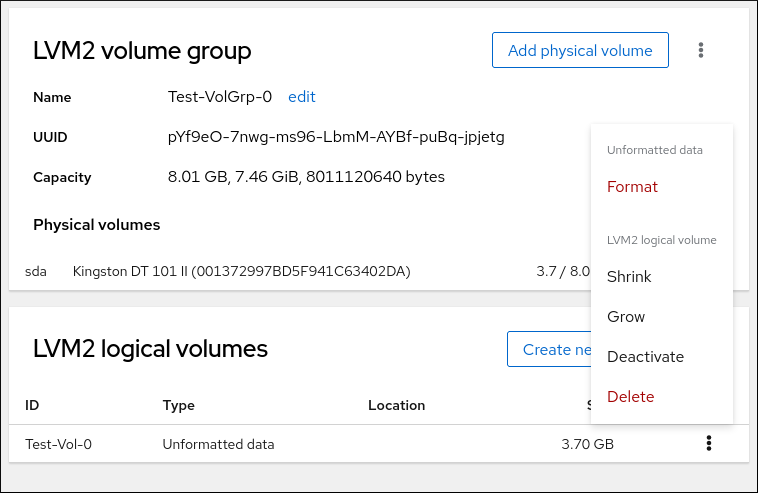

6.4.11. 配置 LVM 逻辑卷

您可以根据您的要求配置新创建的 LVM 逻辑卷。

不支持将 /boot 分区放在 LVM 卷中。

流程

在 Manual Partitioning 窗口中,使用以下任一选项创建一个挂载点:

- 使用 Click here to create them automatically 选项,或者点 + 按钮。

- 从下拉列表中选择 Mount Point,或者手动输入。

在 Desired Capacity 字段中输入文件系统的大小,例如:

/70 GiB ,/boot1 GiB 。备注:跳过这一步以使用现有挂载点。

- 选择挂载点。

-

点 设备类型下拉菜单并选择

LVM。卷组 下拉菜单显示新创建的卷组名称。 点配置新创建的卷组。此时会打开配置卷组对话框。

注意您无法在配置对话框中指定卷组物理扩展的大小。该大小始终设置为默认值 4 MiB。如果要创建具有不同物理块的卷组,您必须切换到交互式 shell ,并使用

vgcreate命令来手动创建它,或者将 Kickstart 文件与volgroup --pesize=size命令一起使用。如需更多信息,请参阅 自动安装 RHEL 文档。可选:在 RAID 级别下拉菜单中选择您需要的 RAID 级别。

可用的 RAID 级别与实际的 RAID 设备相同。

- 选择 加密 复选框来为卷组进行加密。

在 Size policy 下拉菜单中,为卷组选择以下任何一个大小策略:

可用的策略选项有:

- 自动

- 自动设置卷组大小,使其足够大,以便包含配置的逻辑卷。适合于不需要剩余空间的卷组。

- 尽可能大

- 文件系统以最大大小创建,无论其包含的逻辑卷的大小如何。适合于要将大多数数据保存到 LVM,且之后需要增大一些现有逻辑卷的大小,或者需要在该卷组中生成附加逻辑卷。

- 已修复

- 您可以设置准确的卷组大小。这个固定的大小必须能够容纳所有配置的逻辑卷。适用于知道该卷组的实际大小。

- 点击 以应用设置并返回到 Manual Partitioning 窗口。

- 点击 保存您的更改。

- 点击 返回到 Installation Summary 窗口。

6.4.12. 分区建议

无法为每个系统分区最佳方法; 最理想的设置取决于您计划如何使用要安装的系统。然而,下面的提示可能帮助您找到最合适的布局以满足您的需要:

- 首先创建具有特定要求的分区,例如,某个分区必须位于特定磁盘中。

-

考虑加密任何可能包含敏感数据的分区和卷。加密可防止未授权的人访问分区中的数据,即使他们可以访问物理存储设备。在大多数情况下,应该至少为包含用户数据的

/home分区加密。 -

在有些情况下,为

/、/boot和/home以外的目录创建独立挂载点可能非常有用。例如,在运行MySQL数据库的服务器中,拥有一个单独的挂载点/var/lib/mysql允许您在重新安装的过程中保留数据库,而无需之后从备份中恢复它。但是,使用不必要的挂载点使存储管理更为困难。 -

有些特殊限制适用于某些可以放置分区布局的目录。值得注意的是,

/boot目录必须总是位于物理分区(不能在 LVM 卷中)。 - 如果您不熟悉 Linux,请考虑查看 Linux 文件系统层次结构标准,以了解有关各种系统目录及其内容的信息。

- 每个内核大约需要:60MiB(initrd 34MiB、11MiB vmlinuz 和 5MiB System.map)

- 对于救援(rescue)模式:100MiB(initrd 76MiB、11MiB vmlinuz 和 5MiB 系统映射)

当在系统中启用

kdump时,它将需要大约额外的 40MiB(另一个包含 33MiB 的 initrd)/boot的默认 1 GiB 分区大小应该足以满足大多数常见用例的需要。但是,如果您计划保留多个内核版本或勘误内核,请增大这个分区的大小。-

/var目录保存了大量应用程序的内容,包括 Apache Web 服务器,并供 YUM 软件包管理器用于临时存储下载的软件包更新。确保分区或包含/var的卷至少 5 GiB。 -

/usr目录在典型的 Red Hat Enterprise Linux 安装中持有大部分软件。因此,包含此目录的分区或卷应该至少 5 GiB 用于最小安装,使用图形环境的安装需要至少 10 GiB。 如果

/usr或/var是独立于剩余 root 卷的分区,引导过程会变得非常复杂,因为这些目录包含了对引导极为重要的组件。在某些情况下,比如这些目录位于 iSCSI 驱动器或 FCoE 位置,系统可能无法引导,或者在关机或重启时挂起并出现Device is busy出错信息。这个限制只适用于

/usr或/var,不适用于下面的目录。例如:/var/www的单独分区可以正常工作。重要有些安全策略要求将

/usr和/var分离,即使它使管理更加复杂。-

考虑在 LVM 卷组中保留一部分空间不分配。如果您的空间要求改变,但您不希望从其他卷中删除数据,这个未分配空间为您提供了灵活性。您也可以为分区选择

LVM Thin Provisioning设备类型,使其让卷自动处理未使用的空间。 - 不能缩小 XFS 文件系统的大小 - 如果您希望使这个文件系统的分区或卷更小,必须备份数据,销毁文件系统,然后创建一个新的、较小的文件系统。因此,如果您计划稍后更改分区布局,则应使用 ext4 文件系统。

-

如果您希望在安装后通过添加更多磁盘或扩展虚拟机磁盘来扩展存储,请使用逻辑卷管理器(LVM)。通过使用 LVM,您可以在新驱动器中创建物理卷,然后将其分配给任何您认为适合的卷组和逻辑卷 - 例如,您可以轻松地扩展您的系统

/home(或者其它位于逻辑卷的目录)。 - 取决于系统的固件、引导驱动器大小以及引导驱动器磁盘标签,可能需要创建 BIOS 引导分区或者 EFI 系统分区。请注意,如果您的系统不需要,则无法在图形安装中创建 BIOS 引导或 EFI 系统分区 - 在这种情况下,会在菜单中隐藏它们。

-

如果您需要在安装后更改存储配置,Red Hat Enterprise Linux 程序库会提供几个不同的工具来帮助您完成此操作。如果您希望使用命令行工具,请尝试

system-storage-manager。

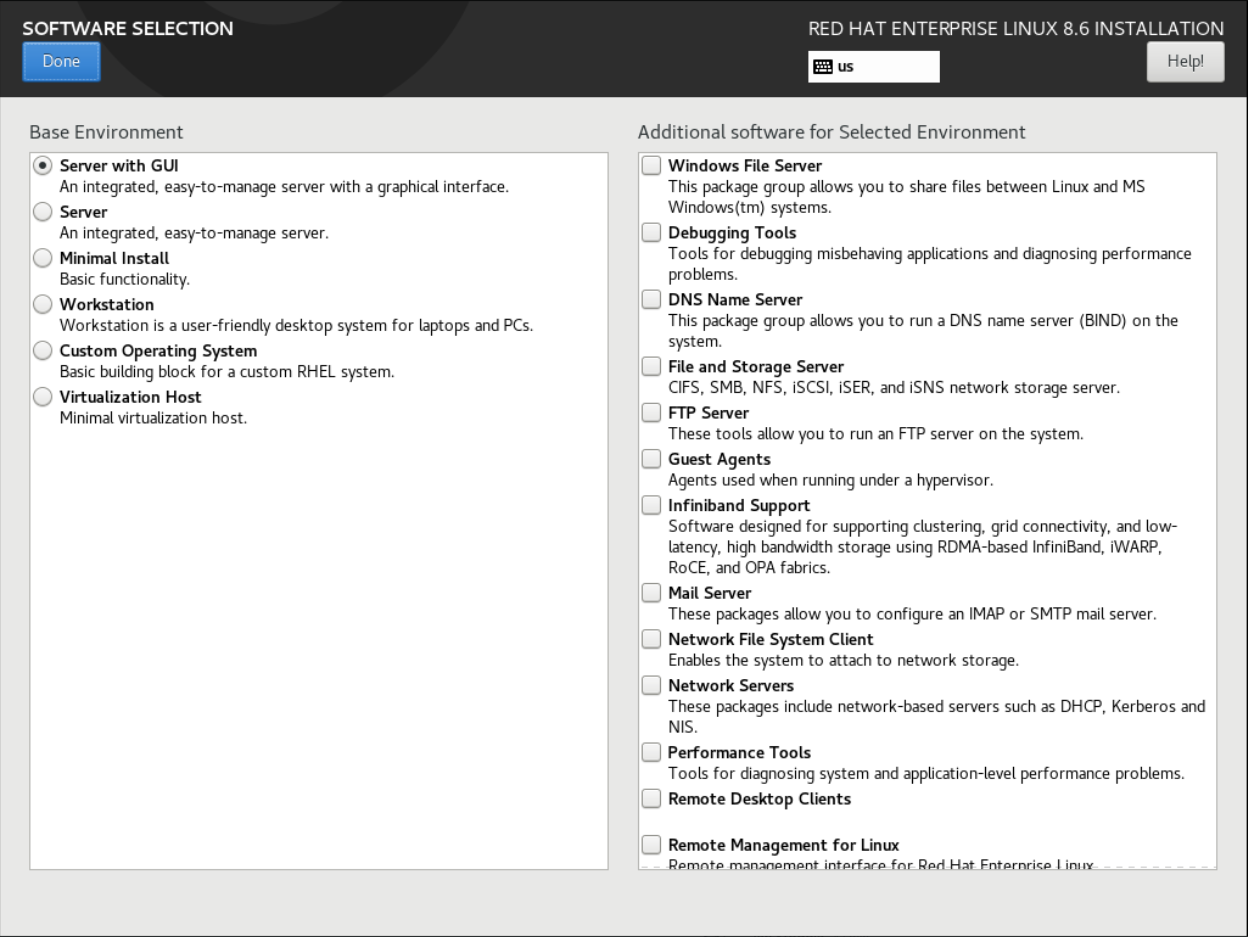

6.5. 选择基础环境和其他软件

使用 软件选择窗口选择所需软件包。软件包被分为 Base Environment 和 Additional Software。

- Base Environment(基本环境) 包含预定义的软件包。您只能选择一个基本环境,例如,Server with GUI (默认)、Server, Minimal Install, Workstation, Custom operating system, Virtualization Host。可用性取决于用作安装源的安装 ISO 镜像。

- Additional Software for Selected Environment(所选环境的额外软件)包含基本环境的额外软件包。您可以选择多个软件软件包。

使用预定义的环境和其他软件自定义您的系统。然而,在标准安装中不能选择要安装的单独软件包。要查看特定环境中的软件包,请查看安装源介质(DVD、CD、USB)中的 repository/repodata/*-comps-repository.architecture.xml 文件。XML 文件包含作为基础环境一部分安装的软件包详情。可用环境由 <environment> 标签标记,其他软件包则标有 <group> 标签。

如果您不确定要安装哪些软件包,请选择 Minimal Install 基础环境。最小安装只安装一个基本的 Red Hat Enterprise Linux 版本,以及少量的附件软件。在系统完成安装且您首次登录后,您可以使用 YUM 软件包管理器来安装其他软件。有关 YUM 软件包管理器的详情,请参考 配置基本系统设置 文档。

-

从任何 RHEL 8 系统使用

yum group list命令,来查看安装在系统上作为软件选择一部分的软件包的列表。如需更多信息,请参阅 配置基本系统设置。 -

如果您需要控制安装哪些软件包,可以使用 Kickstart 文件并在

%packages部分定义软件包。

先决条件

- 您已配置了安装源。

- 安装程序已下载了软件包元数据。

- 打开 安装概述 窗口。

流程

- 在 安装概述 窗口中点击 软件选择。此时会打开 软件选择 窗口。

在 Base Environment 窗格中选择一个基础环境。您只能选择一个基本环境,例如 Server with GUI (默认)、Server、Minimal Install、Workstation、Custom Operating System、Virtualization Host。默认情况下,选择 Server with GUI 基础环境。

图 6.3. Red Hat Enterprise Linux 软件选择

- 在 Additional Software for Selected Environment 框中选择一个或多个选项。

- 点击 来应用设置并返回到图形安装。

6.6. 可选:配置网络和主机名

使用 Network and Host name 窗口来配置网络接口。您在此处选择的选项既可以在从远程位置下载包等任务的安装过程中使用,也可在已安装的系统上使用。

按照以下步骤来配置您的网络和主机名。

流程

- 在 Installation Summary 窗口中点击 。

- 在左侧窗格的列表中选择一个接口。详情显示在右侧方框中。

使用 开关来启用或禁用所选接口。

您不能手动添加或删除接口。

- 点击 添加虚拟网络接口,其可以是:Team、Bold、Bridge 或 VLAN。

- 点 删除虚拟接口。

- 点 更改设置,如 IP 地址、DNS 服务器或者现有接口的路由配置(虚拟和物理)。

在 Host Name 字段中输入您系统的主机名。

主机名可以是完全限定域名(FQDN),格式为

hostname.domainname,也可以是没有域的短主机名。许多网络具有动态主机配置协议(DHCP)服务,该服务自动为连接的系统提供域名。要允许 DHCP 服务给这个系统分配域名,请只指定短主机名。主机名只能包含字母数字字符和

-或.。主机名应等于或小于 64 个字符。主机名不能以-和.开头或结尾要符合 DNS 的要求,FQDN 的每个部分都应等于或小于 63 个字符,FQDN 总长度(包括点)不应超过 255 个字符。localhost值意味着没有为目标系统配置特定的静态主机名,安装的系统的实际主机名在处理网络配置的过程中配置,例如,通过使用 DHCP 或 DNS 的 NetworkManager。使用静态 IP 和主机名配置时,使用短名称还是 FQDN 取决于计划的系统用例。Red Hat Identity Management 在置备过程中配置 FQDN,但有些第三方软件产品可能需要短名称。在任何一种情况下,要确保在所有情况下两种形式都可用,请在

/etc/hosts中为主机添加一个条目,格式为IP FQDN 短别名。- 单击 ,将主机名应用到安装程序环境。

- 或者,在 Network and Hostname 窗口中,您可以选择 Wireless 选项。单击右侧窗格中的 以选择您的 wifi 连接,如需要请输入密码,然后点击 。

6.6.1. 添加虚拟网络接口

您可以添加虚拟网络接口。

流程

- 在 Network & Host name 窗口中点击 按钮添加虚拟网络接口。此时会打开 Add a device 对话框。

选择四种虚拟接口类型中的一个:

- Bond:NIC(网络接口控制器)绑定,这是一种将多个物理网络接口绑定成单个绑定通道的方法。

- Bridge :表示 NIC 桥接,这是一种将多个独立的网络连接成一个聚合网络的方法。

- Team :NIC Teaming 是一种聚合链接的新实现,旨在提供一个小型内核驱动程序来实现数据包流的快速处理,以及各种应用程序在用户空间中执行其他操作。

- Vlan( 虚拟 LAN):一种创建多个互相隔离的不同的广播域的方法。

选择接口类型并点击 。此时将打开一个编辑界面对话框,允许您编辑所选接口类型的任何可用设置。

如需更多信息,请参阅 编辑网络接口。

- 点击 确认虚拟接口设置,并返回到 Network & Host name 窗口。

- 可选:要更改虚拟接口的设置,请选择接口并单击 。

6.6.2. 编辑网络接口配置

您可以编辑安装过程中使用的典型有线连接的配置。配置其他类型的网络与其基本相同,但具体的配置参数可能有所不同。

在 64 位 IBM Z 上,您无法添加新连接,因为网络子通道需要提前分组和设置,这目前只在启动阶段完成。

流程

要手动配置网络连接,请从 Network and Host name 窗口中选择接口,然后单击 。

此时会打开一个特定于所选接口的编辑对话框。出现的选项取决于连接类型 - 可用的选项略有不同,具体取决于连接类型是物理接口(有线或无线网络接口控制器)还是之前在 添加虚拟接口 中配置的虚拟接口(Bond、Bridge、Team 或 Vlan)。

6.6.3. 启用或者禁用接口连接

您可以启用或禁用特定的接口连接。

流程

- 点击General标签。

-

选择 与优先级自动连接 框以默认启用连接。使用将默认优先级

0。 可选:使用 All users may connect to this network 选项启用或禁用系统上的所有用户连接到这个网络。如果您禁用这个选项,则只有

root用户可以连接到这个网络。重要当在有线连接中启用时,系统会在启动或重启过程中自动连接。在无线连接中,接口会尝试连接到所有已知的无线网络。有关 NetworkManager 的详情,包括

nm-connection-editor工具,请参阅 配置和管理网络 文档。点击 按钮应用这些更改并返回到 网络和主机名称 窗口。

不可能只允许

root以外的一个特定用户使用这个接口,因为在安装过程中没有创建其它用户。如果您需要其他用户的连接,需要在安装后配置它。

6.6.4. 设置静态 IPv4 或者 IPv6 设置

默认情况下,根据当前的网络设置,IPv4 和 IPv6 都被设置为自动配置。这意味着,当接口连接到网络时,会自动检测本地 IP 地址、DNS 地址等地址以及其他设置。在很多情况下,这已经足够了。但您也可以在 IPv4 设置和 IPv6 设置 标签页中对它们进行静态配置。完成以下步骤来配置 IPv4 或 IPv6 设置:

流程

- 要设置静态网络配置,请导航到一个 IPv 设置标签页,并在 方法 下拉菜单中选择除 Automatic 以外的方法,例如Manual。Addresses 窗格已启用。

- 可选:在 IPv6 设置 标签页中,您还可以将方法设置为 Ignore 以禁用此接口上的 IPv6。

- 点 并输入您的地址设置。

-

在Additional DNS servers 字段中输入 IP 地址;它接受一个或多个 DNS 服务器的 IP 地址,例如

10.0.0.1,10.0.0.8。 选中 Require IPvX addressing for this connection to complete 复选框。

在 IPv4 Settings 或 IPv6 Settings 选项卡中选择这个选项,只有在 IPv4 或 IPv6 成功时才允许此连接。如果 IPv4 和 IPv6 的此选项均被禁用,则只要任一 IP 协议上的配置成功,则接口就能够连接。

- 点击 按钮应用这些更改并返回到 Network & Host name 窗口。

6.6.5. 配置路由

您可以通过配置路由来控制特定连接的访问。

流程

- 在 IPv4 Settings 和 IPv6 Settings 标签页中,点击 来配置接口上特定 IP 协议的路由设置。一个特定于接口的编辑路由对话框。

- 点击 以添加路由。

- 选择 Ignore automatically obtained routes 复选框,来配置至少一个静态路由,并禁用没有专门配置的所有路由。

选择 Use this connection only for resources on its network 复选框,以防止连接成为默认路由。

即使没有配置任何静态路由,也可以选择这个选项。这个路由只用来访问某些资源,比如需要本地或者 VPN 连接的内部网页。另一个(默认)路由用于公开的资源。与配置的附加路由不同,这个设置会被传送到安装的系统上。这个选项仅在配置多个接口时可用。

- 点击 保存您的设置并返回到特定于该接口的编辑路由对话框。

- 点击 以应用设置并返回到 Network and Host Name 窗口。

6.7. 可选:配置键盘布局

您可以从 Installation Summary 屏幕配置键盘布局。

如果您使用无法接受拉丁字符的布局,如 Russian ,请添加 English (United States) 布局,并配置键盘组合来在两种布局之间进行切换。如果您选择了没有拉丁字符的布局,那么在后面的安装过程中可能无法输入有效的 root 密码和用户凭证。这可能会阻止您完成安装。

流程

- 在 安装概述 窗口中点击 键盘。

- 单击 以打开 Add a Keyboard Layout 窗口,来更改为不同的布局。

- 通过浏览列表或使用 Search 字段选择布局。

- 选择所需的布局并点击 。新布局出现在默认布局下。

- 点击 来选择性地配置用于在可用布局之间循环的键盘开关。Layout Switching Options 窗口将打开。

- 要配置用于切换的组合键,请选择一个或多个键组合,并单击 以确认您的选择。

- 可选:当您选择布局时,点 Keyboard 按钮来打开一个新的对话框,显示所选布局的可视化表示。

- 点击 来应用设置并返回到图形安装。

6.8. 可选:配置语言支持

您可以从 Installation Summary 屏幕中更改语言设置。

流程

- 在 Installation Summary 窗口中点击 Language Support。Language Support 窗口将打开。左侧面板列出了可用语言组。如果至少配置了组中的一种语言,则会显示复选标记,并突出显示支持的语言。

- 从左侧窗格中,单击组以选择其他语言,然后从右侧窗格中选择区域选项。对您要配置的所有语言重复此过程。

- 可选:如果需要,在文本框中键入 来搜索语言组。

- 点击 来应用设置并返回到图形安装。

6.10. 可选:订阅系统并激活 Red Hat Insights

Red Hat Insights 是一个软件即服务(SaaS)服务(SaaS),它提供对注册的红帽系统的持续分析,以主动识别跨物理、虚拟和云环境以及容器部署的安全性、性能和稳定性。通过在 Red Hat Insights 中 注册 RHEL 系统,您可以访问预测分析、安全警报和性能优化工具,使您能够维护一个安全的、高效的且稳定的 IT 环境。

您可以使用您的红帽帐户或激活码注册到红帽。您可以使用 Connect to Red Hat 选项将您的系统连接到 Red Hat Insights。

流程

- 从 Installation Summary 屏幕,在 Software 下,点击 Connect to Red Hat。

选择 Account 或 Activation Key。

- 如果您选择 Account,请输入您的红帽客户门户网站用户名和密码详情。

如果您选择 Activation Key,请输入您的机构 ID 和激活码。

当把您的激活码注册到订阅中时,就可以输入多个激活码(使用逗号分开)。

选择 Set System Purpose 复选框。

- 如果帐户启用了简单内容访问模式,设置系统目值对于在订阅服务中准确报告消耗仍然很重要。

- 如果您的帐户处于授权模式,则系统用途可让授权服务器决定并自动附加最合适的订阅,以满足 Red Hat Enterprise Linux 8 系统的预期用途。

- 从对应的下拉列表中选择所需的 Role、SLA 和 Usage。

- 默认情况下启用 连接到 Red Hat Insights 复选框。如果您不想连接到 Red Hat Insights,请清除复选框。

可选:展开 Options 。

- 如果您的网络环境只允许外部互联网访问,或通过 HTTP 代理服务器访问内容服务器,请选择 Use HTTP proxy 复选框。如果不使用 HTTP 代理,则取消选择 Use HTTP proxy 选项。

如果您正在运行 Satellite 服务器或执行内部测试,请选择 Custom Server URL 和 Custom Base URL 复选框,并输入所需详情。

重要-

Custom Server URL 字段不需要 HTTP 协议,如

nameofhost.com。但是,Custom base URL 字段需要 HTTP 协议。 - 要在注册后更改 Custom base URL,您必须取消注册,提供新详情,然后重新注册。

-

Custom Server URL 字段不需要 HTTP 协议,如

点 注册该系统。当系统成功注册并附加订阅后,Connect to Red Hat 窗口会显示附加的订阅详情。

根据订阅的数量,注册和附加过程可能需要一分钟时间完成。

点击 返回到 Installation Summary 窗口。

在 Connect to Red Hat 下会显示一个 Registered 信息。

6.11. 可选:使用基于网络的软件仓库进行安装

您可以从自动检测的安装介质、红帽 CDN 或网络配置安装源。当 Installation Summary窗口第一次打开时,安装程序会尝试根据用来引导系统的介质类型配置安装源。完整的 Red Hat Enterprise Linux 服务器 DVD 将源配置为本地介质。

先决条件

- 您已从 Product Downloads 页面下载了完整的安装 DVD ISO 或最小安装 Boot ISO 镜像。

- 您已创建了可引导安装介质。

- 打开 Installation Summary 窗口。

流程

在 Installation Summary 窗口中点击 安装源。此时会打开 Installation Source 窗口。

- 请参阅 Auto-detected installation media 部分以验证详情。如果您从包含安装源(例如 DVD)的介质启动安装程,则默认选择这个选项。

- 点击 检查介质的完整性。

查看 Additional repositories 部分,并注意 AppStream 复选框是否默认被选中。

BaseOS 和 AppStream 存储库作为完整安装镜像的一部分被安装。如果您需要完整的 Red Hat Enterprise Linux 8 安装,请不要禁用 AppStream 软件仓库复选框。

- 可选:选择 Red Hat CDN 选项注册您的系统,附加 RHEL 订阅,并从 Red Hat Content Delivery Network(CDN)安装 RHEL。

可选:选择 On the network 选项,来从网络位置而不是本地介质下载和安装软件包。这个选项仅在网络连接活跃时可用。有关如何在 GUI 中配置网络连接的信息,请参阅 配置网络和主机名选项。

注意如果您不想从网络位置下载并安装其它软件仓库,请执行 配置软件选择。

- 选择 On the network 下拉菜单指定下载软件包的协议。这个设置取决于您要使用的服务器。

-

在地址字段输入服务器地址(不包括协议)。如果您选择 NFS,则会出现第二个输入字段,您可以在其中指定自定义 NFS 挂载选项。此字段接受您系统上

nfs (5)手册页中列出的选项。 在选择 NFS 安装源时,使用冒号(

:)字符指定地址,来将主机名与路径分开。例如,server.example.com:/path/to/directory。以下步骤是可选的,且只在您使用代理进行网络访问时才需要。

- 点 来为 HTTP 或 HTTPS 源配置代理。

- 选择启用 HTTP 代理服务器 复选框,然后在 Proxy Host 字段输入 URL。

- 如果代理服务器需要身份验证,选择 Use Authentication 选项。

- 输入您的用户名和密码。

点击 完成配置并退出 Proxy Setup… 对话框。

注意如果您的 HTTP 或 HTTPS URL 指向存储库镜像,请从 URL type 下拉列表中选择所需的选项。完成源配置后,所有环境和附加软件包都可以被选择。

- 点击 添加存储库。

- 点击 删除库。

- 在打开 Installation Source 窗口时,单击 图标将当前条目恢复回设置。

若要激活或停用存储库,请单击列表中每个条目的 Enabled 列中的复选框。

您可以使用与网络上的主存储库相同的方法命名和配置额外的存储库。

- 点击 按钮应用该设置并返回 安装概述 窗口。

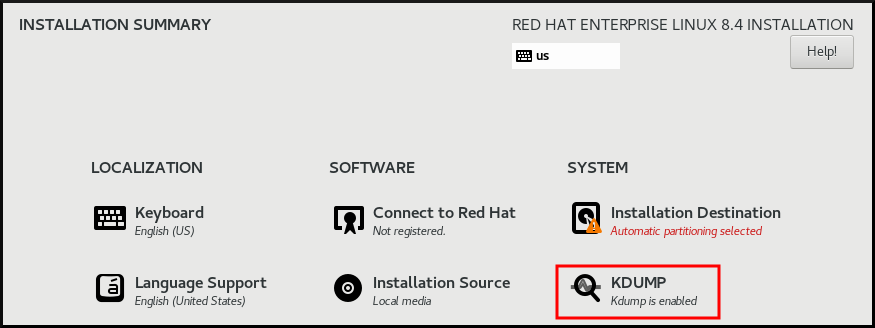

6.12. 可选:配置 Kdump 内核崩溃转储机制

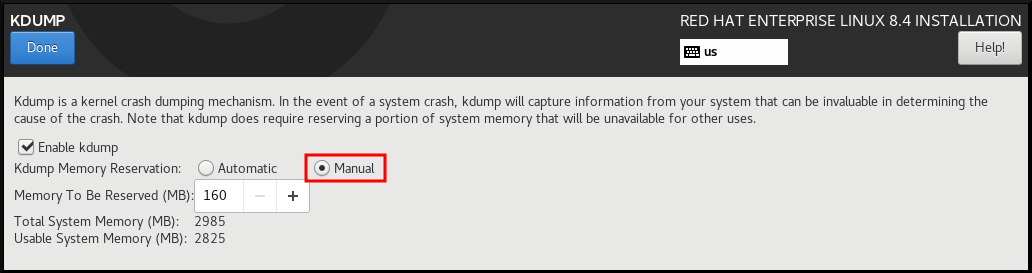

Kdump 是内核崩溃转储机制。系统崩溃时,Kdump 会在故障时捕获系统内存内容。可以对捕获的内存进行分析,以找出造成崩溃的原因。如果启用了 Kdump,则需要为其自身保留一小部分系统内存(RAM)。主内核无法访问预留内存。

流程

- 在 安装概述 窗口中点击 Kdump。此时会打开 Kdump 窗口。

- 选择 启用 kdump 复选框。

- 选择 Automatic 或 Manual 设置内存保留。

- 如果选择 Manual,请使用 + 和 - 按钮在Memory to be reserved 字段中输入您要保留的内存量(以 MB 为单位)。保留输入字段下的 Usable System Memory 读数显示保留所选 RAM 量后有多少内存可供主系统访问。

- 点击 来应用设置并返回到图形安装。

您保留的内存量由您的系统架构(AMD64 和 Intel 64 与 IBM Power 有不同的要求)以及系统内存总量决定。在大多数情况下,可以使用自动保留。

其他设置,如保存内核崩溃转储的位置,只能在安装后使用 system-config-kdump 图形界面进行配置,或者在 /etc/kdump.conf 配置文件中手动配置。

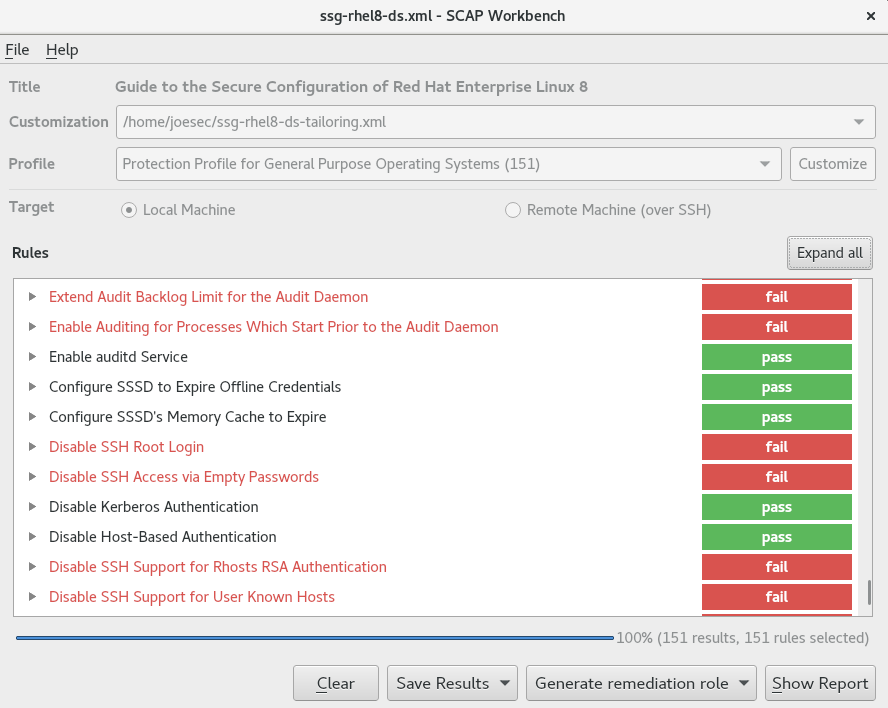

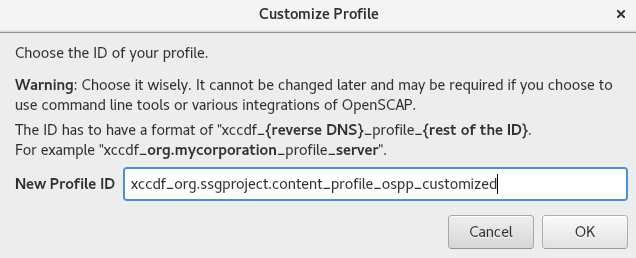

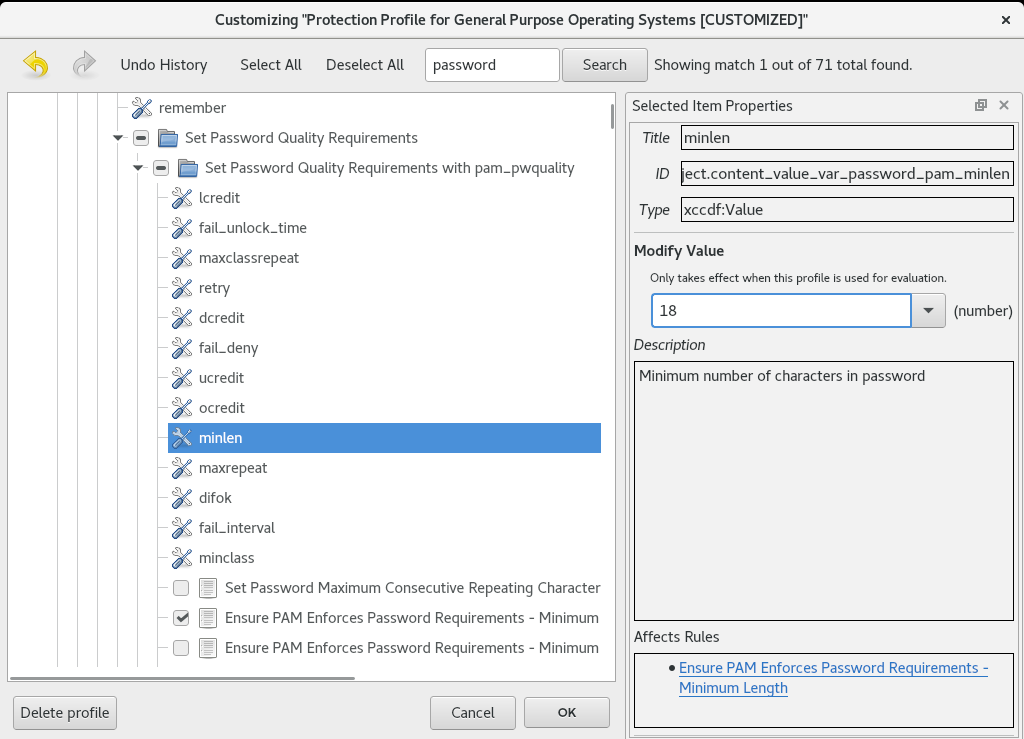

6.13. 可选:选择安全配置集

您可以在 Red Hat Enterprise Linux 8 安装过程中应用安全策略,并将其配置为在第一次引导前在系统上使用。

6.13.1. 关于安全策略

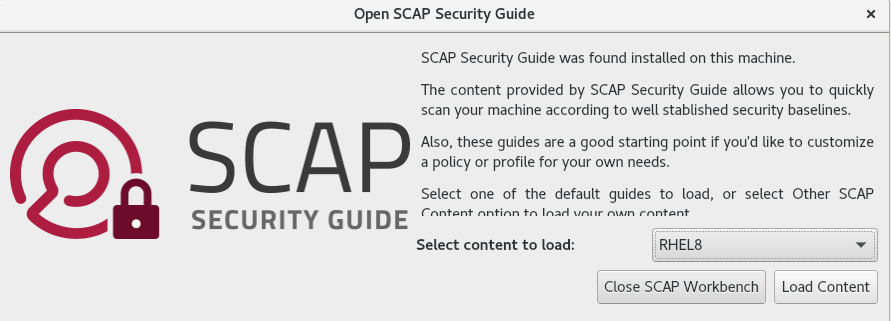

Red Hat Enterprise Linux 包括 OpenSCAP 套件,以便自动配置系统与特定安全策略保持一致。该策略使用安全内容自动化协议(SCAP)标准实施。这些软件包包括在 AppStream 存储库中。但是,默认情况下,安装和安装后进程不会强制任何策略,因此不会涉及任何检查,除非进行了特别配置。

应用安全策略不是安装程序的强制功能。如果您对系统应用了一个安全策略,则会使用您选择的配置文件中定义的限制来安装它。openscap-scanner 和 scap-security-guide 软件包会添加到您的软件包选择,为合规和漏洞扫描提供预安装工具。

当您选择安全策略时,Anaconda GUI 安装程序需要进行配置以符合该策略的要求。可能会有冲突的软件包选择,以及定义的独立分区。只有在满足所有要求后,就可以开始安装。

在安装过程结束时,所选的 OpenSCAP 安全策略会自动强化系统,并扫描系统以验证合规性,将扫描结果保存到已安装系统上的 /root/openscap_data 目录中。

默认情况下,安装程序使用安装镜像中捆绑的 scap-security-guide 软件包的内容。您还可以从 HTTP、HTTPS 或者 FTP 服务器载入外部内容。

6.13.2. 配置一个安全配置文件

您可以从 Installation Summary 窗口配置安全策略。

先决条件

- 打开 Installation Summary 窗口。

流程

- 在 Installation Summary 窗口中点击 Security Profile。此时会打开 Security Profile 窗口。

- 要在系统中启用安全策略,将Apply security policy 切换为 ON。

- 从上面的方框中选择一个配置集。

点击 。

安装前必须应用的配置集的更改出现在底部方框中。

点击 使用自定义配置集。

此时会打开 一 个单独的窗口,允许您输入一个有效安全内容的 URL。

点击 以检索 URL。

您可以从 HTTP、HTTPS 或者 FTP 服务器载入自定义配置集。使用包括协议内容的完整地址,比如 http://。在载入自定义配置集前必须激活网络连接。安装程序自动检测内容类型。

- 点 返回到 Security Profile 窗口。

- 点击 按钮应用该设置并返回 安装概述 窗口。

6.13.3. 配置文件与 Server with GUI 不兼容

作为 SCAP 安全指南 的一部分提供的某些安全配置文件与 Server with GUI 基本环境中包含的扩展软件包集合不兼容。因此,在安装与以下配置文件兼容的系统时,不要选择 Server with GUI :

| 配置文件名称 | 配置文件 ID | 原因 | 备注 |

|---|---|---|---|

| CIS Red Hat Enterprise Linux 8 基准第 2 级 - 服务器 |

|

软件包 | |

| CIS Red Hat Enterprise Linux 8 基准第 1 级 - 服务器 |

|

软件包 | |

| 非联邦信息系统和组织中的非保密信息(NIST 800-171) |

|

| |

| 常规目的操作系统的保护配置文件 |

|

| |

| Red Hat Enterprise Linux 8 的 DISA STIG |

|

软件包 | 要将 RHEL 系统安装为与 RHEL 8.4 及之后版本中的 DISA STIG 一致的 Server with GUI,您可以使用 DISA STIG with GUI 配置文件。 |

6.13.4. 使用 Kickstart 部署符合基准的 RHEL 系统

您可以部署与特定基准一致的 RHEL 系统。这个示例为常规目的操作系统(OSPP)使用保护配置集。

先决条件

-

scap-security-guide软件包已安装在 RHEL 8 系统上。

流程

-

在您选择的编辑器中打开

/usr/share/scap-security-guide/kickstart/ssg-rhel8-ospp-ks.cfgKickstart 文件。 -

更新分区方案以符合您的配置要求。为了遵守 OSPP ,必须保留

/boot、/home、/var、/tmp、/var/log、/var/tmp和/var/log/audit的独立分区,您只能更改分区的大小。 - 按照 使用 Kickstart 执行自动安装 中所述来开始 Kickstart 安装。

对于 OSPP 的要求,无法检查 Kickstart 文件中的密码。

验证

要在安装完成后检查系统当前的状态,请重启系统并启动新的扫描:

# oscap xccdf eval --profile ospp --report eval_postinstall_report.html /usr/share/xml/scap/ssg/content/ssg-rhel8-ds.xml

第 7 章 更改订阅服务

要管理订阅,您可以在 Red Hat Subscription Management Server 或者 Red Hat Satellite Server 中注册 RHEL 系统。如果需要,可以稍后更改订阅服务。要更改您注册的订阅服务,请从当前服务中取消注册该系统,然后使用新服务进行注册。

要接收系统更新,请使用任一管理服务器注册您的系统。

本节介绍了如何从 Red Hat Subscription Management Server 和 Red Hat Satellite Server 中取消注册 RHEL 系统。

先决条件

使用以下方法注册了您的系统:它包括以下之 一 :

- Red Hat Subscription Management Server

- Red Hat Satellite Server version 6.11

要接收系统更新,请使用任一管理服务器注册您的系统。

7.1. 从 Subscription Management Server 中取消注册。

本节介绍如何使用命令行和 Subscription Manager 用户界面从 Red Hat Subscription Management Server 取消注册 RHEL 系统。

7.1.1. 使用命令行取消注册

使用 unregister 命令从 Red Hat Subscription Management Server 取消注册 RHEL 系统。

流程

作为 root 用户运行 unregister 命令,无需任何附加参数。

# subscription-manager unregister- 提示时请提供 root 密码。

在 Subscription Management Server 中取消注册该系统,状态会显示"系统当前没有注册"信息,且 按钮可用。

要继续不间断的服务,请使用任一管理服务重新注册系统。如果您没有使用管理服务注册系统,您可能无法收到系统更新。有关注册系统的更多信息,请参阅 使用命令行注册您的系统。

7.1.2. 使用 Subscription Manager 用户界面取消注册

您可以使用 Subscription Manager 用户界面从 Red Hat Subscription Management Server 中取消 RHEL 系统的注册。

流程

- 登录到您的系统。

- 从窗口的左上方点击 Activities。

- 在菜单选项中点显示应用程序图标。

- 点 Red Hat Subscription Manager 图标,或使用 Red Hat Subscription Manager 进行搜索。

在 Authentication Required 对话框中输入管理员密码。Subscriptions 窗口会出现并显示订阅、系统目的和已安装产品的当前状态。未注册的产品会显示红色 X。

需要进行身份验证才能在系统上执行特权任务。

- 点 按钮。

在 Subscription Management Server 中取消注册该系统,状态会显示"系统当前没有注册"信息,且 按钮可用。

要继续不间断的服务,请使用任一管理服务重新注册系统。如果您没有使用管理服务注册系统,您可能无法收到系统更新。有关注册系统的更多信息,请参阅 使用 Subscription Manager 用户界面注册您的系统。

7.2. 在 Satellite 服务器中取消注册

要从 Satellite 服务器中取消 Red Hat Enterprise Linux 系统注册,从 Satellite 服务器中删除该系统。

如需更多信息,请参阅 从 Red Hat Satellite 中删除主机。

第 8 章 准备一个启用了 UEFI 安全引导的系统来安装和引导 RHEL Beta 版本

要增强操作系统的安全性,在启用了 UEFI 安全引导的系统上引导 Red Hat Enterprise Linux Beta 版本时,对签名验证使用 UEFI 安全引导特性。

8.1. UEFI 安全引导和 RHEL Beta 版本

UEFI 安全引导要求操作系统内核使用可识别的私钥进行签名。UEFI 安全引导然后使用对应的公钥验证签名。

对于 Red Hat Enterprise Linux Beta 版,内核使用特定于红帽 Beta 的私钥进行签名。UEFI 安全引导尝试使用对应的公钥验证签名,但由于硬件无法识别 Beta 私钥,因此 Red Hat Enterprise Linux Beta 版本系统无法引导。因此,要在 Beta 版本中使用 UEFI 安全引导,请使用 Machine Owner Key (MOK) 功能将红帽 Beta 公钥添加到您的系统中。

8.2. 为 UEFI 安全引导添加 Beta 公钥

本节介绍如何为 UEFI 安全引导添加 Red Hat Enterprise Linux Beta 公钥。

先决条件

- UEFI 安全引导已在系统中禁用。

- 已安装 Red Hat Enterprise Linux Beta 版本,即使系统重启,安全引导也会被禁用。

- 您已登录到系统,Initial Setup 窗口中的任务已完成。

流程

开始将红帽 Beta 公钥注册到系统机器所有者密钥 (MOK) 列表中:

# mokutil --import /usr/share/doc/kernel-keys/$(uname -r)/kernel-signing-ca.cer$(uname -r)替换为内核版本 - 例如: 4.18.0-80.el8.x86_64。- 出现提示时输入密码。

- 重新启动系统并按任意键继续启动。Shim UEFI 密钥管理实用程序在系统启动期间启动。

- 选择 Enroll MOK。

- 选择 Continue。

- 选 Yes 并输入密码。密钥导入到系统的固件中。

- 选择 Reboot。

- 在系统上启用安全引导。

8.3. 删除 Beta 公钥

如果您计划删除 Red Hat Enterprise Linux Beta 版本,并安装 Red Hat Enterprise Linux 正式发行版本 (GA) 或一个不同的操作系统,请删除 Beta 公钥。

这个步骤描述了如何删除 Beta 公钥。

流程

开始从系统的 Machine Owner Key (MOK) 列表中删除 Red Hat Beta 公钥:

# mokutil --reset- 出现提示时输入密码。

- 重新启动系统并按任意键继续启动。Shim UEFI 密钥管理实用程序在系统启动期间启动。

- 选择 Reset MOK。

- 选择 Continue。

- 选择 Yes,并输入在第 2 步中指定的密码。密钥已从系统的固件中删除。

- 选择 Reboot。

附录 A. 引导选项参考

您可以使用引导选项修改安装程序的默认行为。

A.1. 安装源引导选项

这部分论述了各种安装源引导选项。

- inst.repo=

inst.repo=引导选项用来指定安装源,即提供软件包存储库的位置以及描述它们的有效.treeinfo文件。例如:inst.repo=cdrom。inst.repo=选项的目标必须是以下安装介质之一 :-

一个可安装的树,它是一个目录结构,包含了安装程序镜像、软件包和存储库数据的目录结构,以及一个有效的

.treeinfo文件。 - 一个 DVD(系统 DVD 驱动器中有物理磁盘)

完整的 Red Hat Enterprise Linux 安装 DVD 的 ISO 镜像放在磁盘或者系统可访问的网络位置上。

使用

inst.repo=引导选项使用不同的格式配置不同的安装方法。下表包含inst.repo=引导选项语法的详情:Expand 表 A.1. inst.repo= 引导选项和安装源的类型和格式 源类型 引导选项格式 源格式 CD/DVD 驱动器

inst.repo=cdrom:<device>将 DVD 作为物理磁盘安装。 [a]

可挂载设备(HDD 和 USB 盘)

inst.repo=hd:<device>:/<path>安装 DVD 的镜像文件。

NFS 服务器

inst.repo=nfs:[options:]<server>:/<path>DVD 或安装树的镜像文件,这是安装 DVD 中的目录和文件的完整副本。 [b]

HTTP 服务器

inst.repo=http://<host>/<path>安装树是安装 DVD 上目录和文件的完整副本。

HTTPS 服务器

inst.repo=https://<host>/<path>FTP 服务器

inst.repo=ftp://<username>:<password>@<host>/<path>HMC

inst.repo=hmc[a] 如果禁用了设备,安装程序会自动搜索包含安装 DVD 的驱动器。

-

一个可安装的树,它是一个目录结构,包含了安装程序镜像、软件包和存储库数据的目录结构,以及一个有效的

使用以下格式设定磁盘设备名称:

-

内核设备名称,例如

/dev/sda1或者sdb2 -

文件系统标签,如

LABEL=Flash或LABEL=RHEL8 -

文件系统 UUID,如

UUID=8176c7bf-04ff-403a-a832-9557f94e61db

非字母数字字符必须使用 \xNN 表示,其中 NN 是字符对应的十六进制代码。例如: \x20 是一个空格 (" ")。

- inst.addrepo=

使用

inst.addrepo=引导选项添加一个额外的存储库,该存储库可用作另一个安装源和主存储库(inst.repo=)。您可以在一次引导过程中多次使用inst.addrepo=引导选项。下表包含inst.addrepo=引导选项语法的详情。注意REPO_NAME是该程序库的名称,它是安装过程中必需的。这些软件仓库仅在安装过程中使用,它们不会在安装的系统中安装。

有关统一的 ISO 的更多信息,请参阅 统一的 ISO。

| 安装源 | 引导选项格式 | 附加信息 |

|---|---|---|

| 在 URL 中可安装的树 |

| 在给定 URL 中查找可安装的树。 |

| NFS 路径中的可安装树 |

|

在给定的 NFS 路径中查找可安装的树。主机后需要一个冒号。安装程序将 |

| 安装环境中的可安装树 |

|

在安装环境中的给定位置查找可安装的树。要使用这个选项,必须在安装程序尝试载入可用软件组前挂载该程序库。这个选项的好处是,您可以在一个可引导 ISO 上有多个库,您还可以从 ISO 安装主存储库和其他软件仓库。到额外软件仓库的路径为 |

| 磁盘 |

| 挂载给定的 <device> 分区并从由 <path> 指定的 ISO 中安装。如果没有指定 <path>,安装程序会在 <device> 中查找有效安装 ISO。这个安装方法需要一个含有有效可安装树的 ISO。 |

- inst.stage2=

inst.stage2=引导选项指定安装程序运行时镜像的位置。这个选项需要包含有效的.treeinfo文件的目录的路径,并从.treeinfo文件中读取运行时镜像位置。如果.treeinfo文件不可用,安装程序会尝试从images/install.img中载入该镜像。当您没有指定

inst.stage2选项时,安装程序会尝试使用inst.repo选项指定的位置。当您稍后在安装程序中手动指定安装源时,请使用这个选项。例如,当您要选择 Content Delivery Network (CDN) 作为安装源时。安装 DVD 和引导 ISO 已经包含一个合适的

inst.stage2选项,来从相应的 ISO 引导安装程序。如果要指定安装源,请使用

inst.repo=选项。注意默认情况下,在安装介质中使用

inst.stage2=引导选项,并被设置特定的标签 ; 例如:inst.stage2=hd:LABEL=RHEL-x-0-0-BaseOS-x86_64。如果您修改了包含运行时镜像的文件系统的默认标签,或者使用自定义流程引导安装系统,请验证inst.stage2=引导选项是否已被设置为正确的值。- inst.noverifyssl

使用

inst.noverifyssl引导选项防止安装程序为所有 HTTPS 连接验证 SSL 证书,但附加 Kickstart 软件仓库除外,其中--noverifyssl可为每个存储库设置。例如:如果您的远程安装源使用自签名 SSL 证书,

inst.noverifyssl引导选项可让安装程序在不验证 SSL 证书的情况下完成安装。使用

inst.stage2=指定源时的示例inst.stage2=https://hostname/path_to_install_image/ inst.noverifyssl使用

inst.repo=指定源时的示例inst.repo=https://hostname/path_to_install_repository/ inst.noverifyssl- inst.stage2.all

使用

inst.stage2.all引导选项来指定几个 HTTP、HTTPS 或者 FTP 源。您可以多次使用inst.stage2=引导选项,同时使用inst.stage2.all选项按顺序从源获取镜像,直到成功为止。例如:inst.stage2.all inst.stage2=http://hostname1/path_to_install_tree/ inst.stage2=http://hostname2/path_to_install_tree/ inst.stage2=http://hostname3/path_to_install_tree/- inst.dd=

-

inst.dd=引导选项在安装过程中用来执行驱动程序更新。有关如何在安装过程中更新驱动程序的更多信息,请参阅 在安装过程中更新驱动程序。 - inst.repo=hmc

这个选项消除了外部网络设置的要求并扩展安装选项。当使用二进制 DVD 引导时,安装程序会提示您输入附加内核参数。要将 DVD 设置为安装源,请在内核参数中附加

inst.repo=hmc选项。然后安装程序启用支持元素(SE)和硬件管理控制台(HMC)文件访问,从 DVD 中获取 stage2 的镜像,并提供对 DVD 上软件包的访问以供软件选择。重要要使用

inst.repo引导选项,请确保用户配置了 最小 Privilege Class B。有关用户配置的更多信息,请参阅 IBM 文档。- proxy=

当从 HTTP、HTTPS 和 FTP 协议执行安装时使用这个引导选项。例如:

[PROTOCOL://][USERNAME[:PASSWORD]@]HOST[:PORT]- inst.nosave=

使用

inst.nosave=引导选项控制安装日志以及没有保存到安装的系统中的相关文件,如input_ks、output_ks、all_ks、logs和all。您可以以逗号分隔的方式组合多个值。例如,inst.nosave=Input_ks,logs注意inst.nosave引导选项用于排除安装系统中无法被 Kickstart %post 脚本删除的文件,如日志和输入/输出 Kickstart 结果。input_ks- 禁用保存输入 Kickstart 结果的功能。

output_ks- 禁用保存安装程序生成的 Kickstart 结果的功能。

all_ks- 禁用保存输入和输出 Kickstart 结果的功能。

日志- 禁用保存所有安装日志的功能。

all- 禁用保存所有 Kickstart 结果以及所有日志的功能。

- inst.multilib

-

使用

inst.multilib引导选项将 DNF 的multilib_policy设置为 all,而不是 best。 - inst.memcheck

-

inst.memcheck引导选项执行检查来验证系统是否有足够 RAM 来完成安装。如果没有足够的 RAM,安装过程将停止。系统检查不是完全准确的,在安装过程中的内存用量要根据软件包的选择、用户界面(如图形或文本)和其它参数而定。 - inst.nomemcheck

-

inst.nomemcheck引导选项不会执行检查来验证系统是否有足够 RAM 完成安装。任何小于最小内存量的安装都不支持,并可能导致安装过程失败。

A.2. 网络引导选项

如果您的场景需要通过网络从镜像引导,而不是从本地镜像引导,您可以使用以下选项来自定义网络引导。

使用 dracut 工具初始化网络。有关 dracut 选项的完整列表,请查看您系统上的 dracut.cmdline (7) 手册页。

- ip=

使用

ip=引导选项配置一个或多个网络接口。要配置多个接口,请使用以下方法之一;-

多次使用

ip选项,每个接口一次; 为此,请使用rd.neednet=1选项,并使用bootdev选项指定一个主引导接口。 -

使用

ip选项一次,然后使用 Kickstart 设置其他接口。这个选项接受几种不同的格式。下表包含大多数常用选项的信息。

-

多次使用

在以下表格中:

-

ip参数指定客户端 IP 地址,IPv6需要方括号,如 192.0.2.1 或 [2001:db8::99]。 -

gateway参数是默认网关。IPv6需要方括号。 -

netmask参数是要使用的子网掩码。这可以是完整子网掩码(例如: 255.255.255.0),或是一个前缀(例如 64)。 hostname参数是客户端系统的主机名。这个参数是可选的。Expand 表 A.3. 配置网络接口的引导选项格式 引导选项格式 配置方法 ip=method自动配置任意接口

ip=interface:method自动配置特定的接口

ip=ip::gateway:netmask:hostname:interface:none静态配置,例如 IPv4:

ip=192.0.2.1::192.0.2.254:255.255.255.0:server.example.com:enp1s0:noneIPv6:

ip=[2001:db8::1]::[2001:db8::fffe]:64:server.example.com:enp1s0:noneip=ip::gateway:netmask:hostname:interface:method:mtu自动配置特定接口并进行覆盖

自动接口的配置方法

带有覆盖的特定接口的自动配置方法使用自动配置的指定方法(如dhcp)打开接口,但会覆盖自动获得的 IP 地址、网关、子网掩码、主机名或其他指定的参数。所有参数都是可选的,因此仅指定您要覆盖的参数。method参数可以是以下任意一个:- DHCP

-

dhcp - IPv6 DHCP

-

dhcp6 - IPv6 自动配置

-

auto6 - iSCSI Boot Firmware Table (iBFT)

-

ibft

注意-

如果您使用需要网络访问的引导选项,如

inst.ks=http://host/path,但没有指定ip选项,则ip选项的默认值是ip=dhcp。 -

要自动连接到 iSCSI 目标,请使用

ip=ibft引导选项激活访问目标的网络设备。

- nameserver=

nameserver=选项指定名称服务器的地址。您可以多次使用这个选项。注意ip=参数需要方括号。但是 IPv6 地址不能使用方括号。IPv6 地址使用的正确语法示例为nameserver= 2001:db8::1。- bootdev=

-

bootdev=选项指定引导接口。如果您使用多个ip选项,则这个选项是必须的。 - ifname=

ifname=选项为具有给定 MAC 地址的网络设备分配接口名称。您可以多次使用这个选项。语法是ifname=interface:MAC。例如:ifname=eth0:01:23:45:67:89:ab注意ifname=选项是在安装过程中设置自定义网络接口的唯一方法。- inst.dhcpclass=

-

inst.dhcpclass=选项指定 DHCP 厂商级识别符。dhcpd服务将此值识别为vendor-class-identifier。默认值为anaconda-$(uname -srm)。要确保inst.dhcpclass=选项被正确应用,请在安装过程的早期阶段通过添加ip选项来请求网络激活。 - inst.waitfornet=

-

使用

inst.waitfornet=SECONDS引导选项可导致安装系统在安装前等待网络连接。SECONDS参数中给出的值指定在超时和继续安装过程(即使网络连接不存在)前等待网络连接的最长时间。 - vlan=

使用

vlan=选项来在具有给定名称的指定接口上配置虚拟 LAN(VLAN)设备。语法为vlan=name:interface。例如:vlan=vlan5:enp0s1这会在

enp0s1接口上配置一个名为vlan5的 VLAN 设备。名称可采用以下格式:

-

VLAN_PLUS_VID:

vlan0005 -

VLAN_PLUS_VID_NO_PAD:

vlan5 -

DEV_PLUS_VID:

enp0s1.0005 DEV_PLUS_VID_NO_PAD:

enp0s1.5- bond=

使用

bond=选项来配置绑定设备,语法如下:bond=name[:interfaces][:options]。使用绑定设备名称替换 name,使用以逗号分隔的物理(以太网)接口列表替换 interfaces,并使用以逗号分隔的绑定选项列表替换 options。例如:bond=bond0:enp0s1,enp0s2:mode=active-backup,tx_queues=32,downdelay=5000有关可用选项的列表,请执行

modinfo绑定命令。- team=

使用

team=选项来配置团队设备,语法如下:team=name:interfaces。使用所需团队设备替换 name,使用要用作团队设备中底层接口的、以逗号分隔的物理(以太网)设备列表替换 interfaces。例如:team=team0:enp0s1,enp0s2- bridge=

使用

bridge=选项来配置网桥设备,语法如下:bridge=name:interfaces。使用所需的网桥设备名称替换 name,使用要用作网桥设备中底层接口的、以逗号分隔的物理(以太网)设备列表替换 interfaces。例如:bridge=bridge0:enp0s1,enp0s2

A.3. 控制台引导选项

这部分论述了如何为控制台、显示器显示和键盘配置引导选项。

- console=

-

使用

console=选项指定您要用作主控制台的设备。例如,若要在第一个串行端口上使用控制台,可使用console=ttyS0。在使用console=参数时,安装以文本 UI 开始。如果必须多次使用console=选项,则引导信息会在所有指定的控制台上显示。但是,安装程序只使用最后指定的控制台。例如: 如果您指定了console=ttyS0 console=ttyS1,安装程序将使用ttyS1。 - inst.lang=

-

使用

inst.lang=选项设定要在安装中使用的语言。要查看区域设置的列表,请输入命令locale -a | grep _或localectl list-locales | grep _命令。 - inst.singlelang

-

使用

inst.singlelang选项以单一语言模式安装,这会导致安装语言和语言支持配置没有可用的互动选项。如果使用inst.lang引导选项或langKickstart 命令指定语言,则会使用它。如果没有指定语言,安装程序默认为en_US.UTF-8。 - inst.geoloc=

使用

inst.geoloc=选项在安装程序中配置地理位置的使用。地理位置用于预先设置语言和时区,并使用以下语法:inst.geoloc=value。值可以是以下参数:-

禁用地理位置:

inst.geoloc=0 -

使用 Fedora GeoIP API:

inst.geoloc=provider_fedora_geoip。 使用 Hostip.info GeoIP API:

inst.geoloc=provider_hostip。如果您没有指定

inst.geoloc=选项,则默认选项是provider_fedora_geoip。

-

禁用地理位置:

- inst.keymap=

-

使用

inst.keymap=选项指定用于安装的键盘布局。 - inst.cmdline

-

使用

inst.cmdline选项强制安装程序在命令行模式下运行。这个模式不允许任何互动,且您必须在 Kickstart 文件或者命令行中指定所有选项。 - inst.graphical

-

使用

inst.graphical选项强制安装程序在图形模式下运行。图形模式是默认设置。 - inst.text

-

使用

inst.text选项强制安装程序在文本模式而不是图形模式中运行。 - inst.noninteractive

-

使用

inst.noninteractive引导选项以非互动模式运行安装程序。在非互动模式下不允许用户互动inst.noninteractive,您可以在图形或文本安装中使用inst.nointeractive选项。当您在文本模式下使用inst.noninteractive选项时,它的行为与inst.cmdline选项一样。 - inst.resolution=

-

使用

inst.resolution=选项指定图形模式中的页面分辨率。格式为NxM,其中 N 是屏幕宽度,M 是屏幕高度(单位为像素)。推荐的分辨率为 1024x768。 - inst.vnc

-

使用

inst.vnc选项,使用虚拟网络计算(VNC)来运行图形安装。您必须使用 VNC 客户端应用程序与安装程序交互。启用 VNC 共享时,可以连接多个客户端。在文本模式中安装使用 VNC 启动的系统。 - inst.vncpassword=

-

使用

inst.vncpassword=选项在 VNC 服务器中设定安装程序使用的密码。 - inst.vncconnect=

-

使用

inst.vncconnect=选项连接到给定主机位置处的侦听 VNC 客户端,例如:inst.vncconnect=<host>[:<port>],默认端口为 5900。您可以通过输入vncviewer -listen命令来使用此选项。 - inst.xdriver=

-

使用

inst.xdriver=选项指定在安装过程中和在安装的系统上使用的 X 驱动程序名称。 - inst.usefbx

-

使用

inst.usefbx选项提示安装程序使用帧缓冲 X 驱动程序,而不是具体硬件驱动程序。这个选项等同于inst.xdriver=fbdev选项。 - modprobe.blacklist=

使用

modprobe.blacklist=选项阻止列表或完全禁用一个或多个驱动程序。安装启动时,使用这个选项禁用的驱动程序(模式)无法加载。安装完成后,安装的系统会保持这些设置。您可以在/etc/modprobe.d/目录中找到 blocklisted 驱动程序的列表。使用以逗号分隔的列表禁用多个驱动程序。例如:modprobe.blacklist=ahci,firewire_ohci注意您可以将

modprobe.blacklist与不同的命令行选项结合使用。例如,将其与inst.dd选项一起使用,以确保从驱动程序更新磁盘加载现有驱动程序的更新版本:modprobe.blacklist=virtio_blk- inst.xtimeout=

-

使用

inst.xtimeout=选项指定启动 X 服务器的时间(以秒为单位)。 - inst.sshd

使用

inst.sshd选项在安装过程中启动sshd服务,以便您可以在安装过程中使用 SSH 连接到该系统,并监控安装进程。有关 SSH 的详情,请查看您系统上的ssh (1)手册页。默认情况下,sshd选项只在 64 位 IBM Z 构架上自动启动。在其它构架中,除非您使用inst.sshd选项,否则不会启动sshd。注意在安装过程中,root 帐户默认没有密码。您可在安装过程中使用

sshpwKickstart 命令设定根密码。- inst.kdump_addon=

-

使用

inst.kdump_addon=选项启用或者禁用安装程序中的 Kdump 配置页面(附加组件)。这个屏幕默认是启用的;使用inst.kdump_addon=off禁用它。禁用该附加组件可在图形和文本界面以及%addon com_redhat_kdumpKickstart 命令中禁用 Kdump 页面。

A.4. 调试引导选项

本节论述了在调试问题时可以使用的选项。

- inst.rescue

-

使用

inst.rescue选项运行救援环境,以诊断和修复系统。如需更多信息,请参阅红帽知识库解决方案 在救援模式下修复文件系统。 - inst.updates=

使用

inst.updates=选项指定您要在安装过程中应用的updates.img文件的位置。updates.img文件可以从多个源中派生出来。Expand 表 A.4. updates.img 文件源 源 描述 示例 从网络更新

指定

updates.img的网络位置。这不需要对安装树进行任何修改。要使用这个方法,请编辑内核命令行使其包含inst.updates。inst.updates=http://website.com/path/to/updates.img.从磁盘镜像更新

在软盘或者 USB 密钥上保存

updates.img。这只适用于updates.img的ext2文件系统类型。要在软盘驱动器中保存镜像内容,请插入软盘并运行命令。dd if=updates.img of=/dev/fd0 bs=72k count=20。要使用 USB 密钥或闪存介质,请使用 USB 闪存驱动器的设备名称替换/dev/fd0。安装树中的更新

如果您使用 CD、磁盘、HTTP 或者 FTP 安装,请在安装树中保存

updates.img,以便所有安装都可以检测到.img文件。文件名必须是updates.img。对于 NFS 安装,将文件保存在

images/目录中,或保存在RHupdates/目录中。- inst.loglevel=

使用

inst.loglevel=选项指定终端日志信息的最低级别。这个选项只适用于终端日志记录 ; 日志文件总是包含所有级别的信息。这个选项的可能值从最低级到最高级为:-

debug -

info -

warning -

错误 -

critical

-

默认值为 info,就是说默认情况下,日志记录终端会显示从 info 级别到 critical 级别范围的信息。

- inst.syslog=

-

安装开始时,将日志消息发送给指定主机上的

syslog进程。只有在远程syslog进程配置为接受进入的连接时,才可以使用inst.syslog=。 - inst.virtiolog=

-

使用

inst.virtiolog=选项指定使用哪个 virtio 端口(一个位于/dev/virtio-ports/name的字符设备)来转发日志。默认值为org.fedoraproject.anaconda.log.0。 - inst.zram=

控制在安装过程中 zRAM swap 的使用。选项在系统 RAM 中创建一个压缩的块设备,并将其用于 swap 空间,而不是使用磁盘。这个设置可让安装程序使用较少的可用内存运行,并改进安装速度。您可以使用以下值配置

inst.zram=选项:- inst.zram=1 启用 zRAM swap,无论系统内存大小如何。默认情况下,在内存为 2 GiB 或更少的系统上启用 zRAM 上的 swap。

- inst.zram=0 禁用 zRAM swap,无论系统内存大小如何。默认情况下,在超过 2 GiB 内存的系统上禁用 zRAM 上的 swap。

- rd.live.ram

-

将

images/install.img中的stage 2镜像复制到 RAM 中。请注意,这会增加安装镜像所需的内存,镜像的大小通常介于 400 到 800MB 之间。 - inst.nokill

- 当发生致命错误或安装过程结束时,防止安装程序重新启动。使用它捕获重启后可能丢失的安装日志。

- inst.noshell

- 在安装过程中防止终端会话 2(tty2)上的 shell。

- inst.notmux

- 防止在安装过程中使用 tmux。输出在没有终端控制字符的情况下生成,用于非互动性。

- inst.remotelog=

-

使用 TCP 连接将所有日志发送到远程

host:port。如果没有监听程序而安装正常进行,则该连接将会停用。

A.5. 存储启动选项

这部分论述了您可以指定用来定制从存储设备引导的选项。

- inst.nodmraid

-

禁用

dmraid支持。

请小心使用这个选项。如果您有一个被错误地识别为固件 RAID 阵列一部分的磁盘,则它上面可能有一些过时的 RAID 元数据,这些数据必须使用合适的工具删除,如 dmraid 或 wipefs。

- inst.nompath

- 禁用对多路径设备的支持。只有当您的系统出现误报,错误地将普通块设备识别为多路径设备时,才使用这个选项。

请小心使用这个选项。不要在多路径硬件中使用这个选项。不支持使用这个选项安装到多路径设备的一个路径。

- inst.gpt

-

强制安装程序将分区信息安装到 GUID 分区表(GPT),而不是主引导记录(MBR)。这个选项在基于 UEFI 的系统上无效,除非采用与 BIOS 兼容的模式。通常,基于 BIOS 的系统和基于 UEFI 的系统在兼容模式下尝试使用 MBR 模式来存储分区信息,除非磁盘大小为 2^32 个扇区或大于 2 个扇区。磁盘扇区大小通常是 512 字节,通常相当于 2 TiB。

inst.gpt引导选项允许将 GPT 写到较小的磁盘。 - inst.wait_for_disks=

-

使用

inst.wait_for_disks=选项指定安装程序在安装开始时等待磁盘设备出现的秒数。当您使用OEMDRV-labeled设备自动加载 Kickstart 文件或内核驱动程序时使用这个选项,但设备在引导过程中需要很长时间才出现。默认情况下,安装程序等待5秒。使用0秒来最小化延迟。

A.6. 弃用的引导选项

本节包含已弃用的引导选项的信息。安装程序仍然可以接受这些选项,但它们已被弃用,并计划在以后的 Red Hat Enterprise Linux 版本中删除。

- method

-

method选项是inst.repo的别名。 - dns

-

使用

nameserver替代dns。请注意,名称服务器不接受用逗号分开的列表 ; 使用多个名称服务器选项。 - netmask, gateway, hostname

-

netmask、gateway和hostname选项作为ip选项的一部分提供。 - ip=bootif

-

自动使用 PXE 提供的

BOOTIF选项,因此无需使用ip=bootif。 - ksdevice

Expand 表 A.5. ksdevice 引导选项的值 Value 信息 不存在

N/A

ksdevice=link忽略,这个选项与默认行为相同

ksdevice=bootif如果存在

BOOTIF=,则忽略此选项。ksdevice=ibft替换为

ip=ibft。详情请查看ip。ksdevice=<MAC>使用

BOOTIF=${MAC/:/-}替代ksdevice=<DEV>用

bootdev替换

A.7. 删除引导选项

这部分包含从 Red Hat Enterprise Linux 中删除的引导选项。

dracut 提供高级引导选项。有关 dracut 的更多信息,请参阅您系统上的 dracut.cmdline (7) 手册页。

- askmethod, asknetwork

-

initramfs是完全非互动的,因此删除了askmethod和asknetwork选项。使用inst.repo或者指定合适的网络选项。 - blacklist, nofirewire

-

modprobe选项现在可以处理阻止列表中的内核模块。使用modprobe.blacklist=<mod1>,<mod2>。您可以使用modprobe.blacklist=firewire_ohci阻止 firewire 模块列表。 - inst.headless=

-

headless=选项指定安装的系统没有任何显示硬件,且安装程序不需要查找任何显示硬件。 - inst.decorated

-

inst.decorated选项用于在解码窗口中指定图形安装。默认情况下,窗口未经过修饰,因此它没有标题栏,调整控制等。这个选项不再需要。 - repo=nfsiso

-

使用

inst.repo=nfs:选项。 - serial

-

使用

console=ttyS0选项。 - updates

-

使用

inst.updates选项。 - essid, wepkey, wpakey

- Dracut 不支持无线网络。

- ethtool

- 这个选项不再需要。

- gdb

-

这个选项已被删除,因为很多选项可用于调试基于 dracut 的

initramfs。 - inst.mediacheck

-

使用

dracut option rd.live.check选项。 - ks=floppy

-

使用

inst.ks=hd:<device>选项。 - 显示

-

对于 UI 的远程显示,使用

inst.vnc选项。 - utf8

- 因为默认 TERM 设置的行为与预期一致,所以不再需要这个选项。

- noipv6

-

IPv6 是内置在内核中,不能被安装程序删除。您可以使用

ipv6.disable=1禁用 ipv6。安装的系统将使用这个设置。 - upgradeany

- 因为安装程序不再处理升级,所以不再需要这个选项。

第 9 章 创建自定义 RHEL 系统镜像

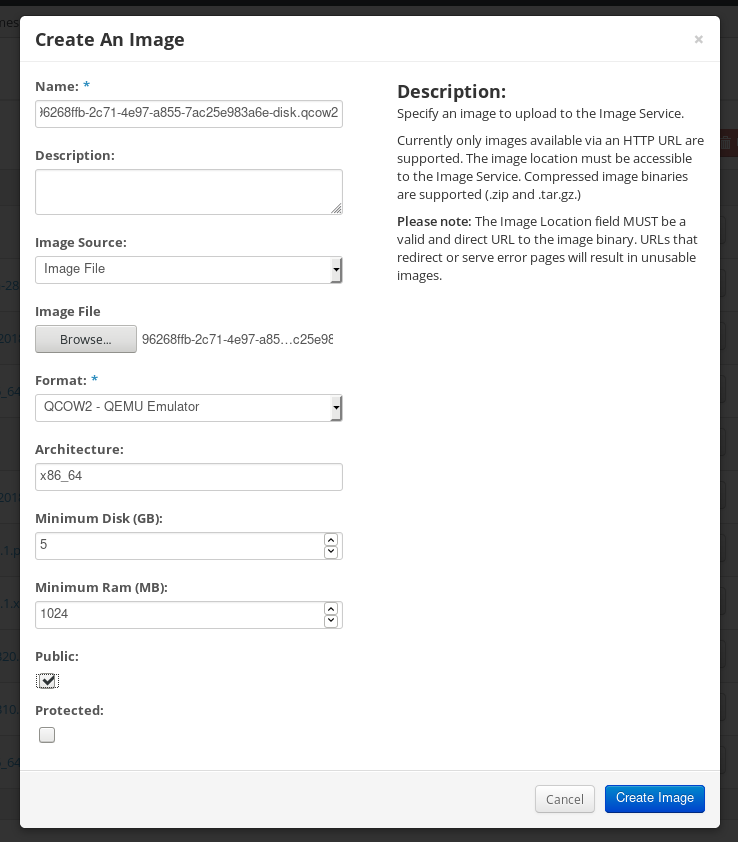

9.1. RHEL 镜像构建器描述

要部署一个系统,请创建一个系统镜像。要创建 RHEL 系统镜像,请使用 RHEL 镜像构建器工具。您可以使用 RHEL 镜像构建器创建 RHEL 的自定义系统镜像,包括为在云平台上的部署准备的系统镜像。RHEL 镜像构建器自动为每种输出类型处理配置详情,因此比手动创建镜像方法更容易和更快地使用。您可以使用 composer-cli 工具中的命令行或 RHEL web 控制台中的图形用户界面来访问 RHEL 镜像构建器功能。

从 RHEL 8.3 开始,osbuild-composer 后端替换了 lorax-composer。新服务为镜像构建提供 REST API。

9.1.1. RHEL 镜像构建器术语

RHEL 镜像构建器使用以下概念:

- 蓝图(Blueprint)

蓝图是自定义系统镜像的描述。它列出了将成为系统一部分的软件包和自定义。您可以使用自定义编辑蓝图,并将其保存为特定版本。当从蓝图创建系统镜像时,镜像与 RHEL 镜像构建器界面中的蓝图相关联。

以 TOML 格式创建蓝图。

- 组合(Compose)

- compose 是基于特定蓝图的特定版本的系统镜像构建。作为一个术语,Compose 代表系统镜像以及来自其创建、输入、元数据和进程本身的日志。

- 自定义(Customizations)

- 自定义是不是软件包的镜像的规格。这包括用户、组和 SSH 密钥。

9.1.2. RHEL 镜像构建器输出格式

RHEL 镜像构建器可以以下表中显示的多种输出格式创建镜像。

| 描述 | CLI 名称 | 文件扩展名 |

|---|---|---|

| QEMU 镜像 |

|

|

| 磁盘归档 |

|

|

| Amazon Web Services |

|

|

| Microsoft Azure |

|

|

| Google Cloud Platform |

|

|

| VMware vSphere |

|

|

| VMware vSphere |

|

|

| Openstack |

|

|

| RHEL for Edge Commit |

|

|

| RHEL for Edge 容器 |

|

|

| RHEL for Edge 安装程序 |

|

|

| RHEL for Edge Raw 镜像 |

|

|

| 用于边缘简化安装程序的 RHEL |

|

|

| RHEL for Edge AMI |

|

|

| RHEL for Edge VMDK |

|

|

| RHEL 安装程序 |

|

|

| Oracle 云基础架构 |

|

|

要检查支持的类型,请运行以下命令:

# composer-cli compose types9.1.3. 镜像构建支持的构架

RHEL 镜像构建器支持为以下架构构建镜像:

-

AMD 和 Intel 64 位(

x86_64) -

ARM64 (

aarch64) -

IBM Z (

s390x) - IBM POWER 系统

但是,RHEL 镜像构建器不支持多架构构建。它仅构建其上运行的相同系统架构的镜像。例如,如果 RHEL 镜像构建器在 x86_64 系统上运行,它只能为 x86_64 架构构建镜像。

9.2. 安装 RHEL 镜像构建器

RHEL 镜像构建器是一个创建自定义系统镜像的工具。在使用 RHEL 镜像构建器前,您必须安装它。

9.2.1. RHEL 镜像构建器系统要求

运行 RHEL 镜像构建器的主机必须满足以下要求:

| 参数 | 最低要求值 |

|---|---|

| 系统类型 | 一个专用的主机或虚拟机。请注意,RHEL 镜像构建器在容器中不支持,包括 Red Hat Universal Base Images (UBI)。 |

| 处理器 | 2 个内核 |

| 内存 | 4 GiB |

| 磁盘空间 | '/var/cache/' 文件系统中有 20 GiB 可用空间 |

| 访问权限 | root |

| 网络 | 到 Red Hat Content Delivery Network (CDN)的互联网连接。 |