22.2. Gestión de permisos en la interfaz web de IdM

Esta sección describe cómo gestionar los permisos en la Gestión de identidades (IdM) mediante la interfaz web (IdM Web UI).

Requisitos previos

- Privilegios de administrador para gestionar el IdM o el rol User Administrator.

- Ha iniciado una sesión en la interfaz web de IdM. Para obtener más información, consulte Acceso a la interfaz web de IdM en un navegador web.

Procedimiento

Para añadir un nuevo permiso, abra el submenú Role-Based Access Control en la pestaña IPA Server y seleccione Permissions:

Se abre la lista de permisos: Haga clic en el botón Add en la parte superior de la lista de los permisos:

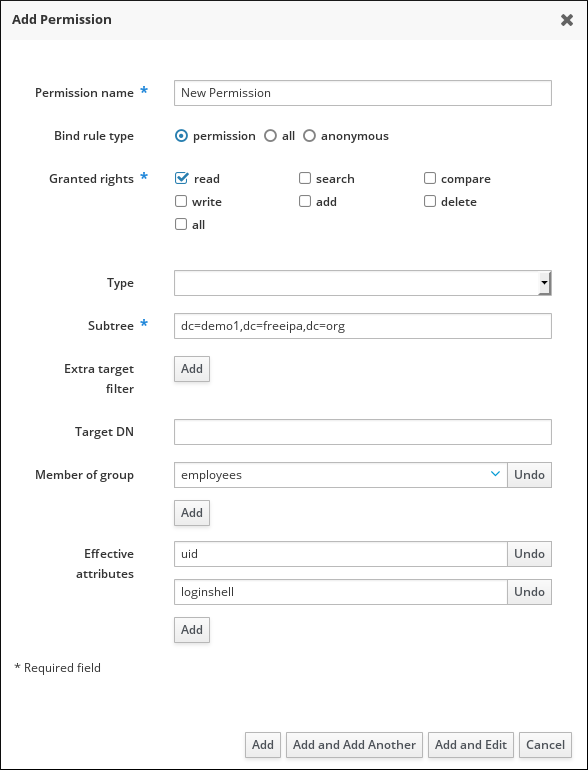

Se abre el formulario Add Permission. Especifique el nombre del nuevo permiso y defina sus propiedades en consecuencia:

Seleccione el tipo de regla de enlace apropiado:

- permission es el tipo de permiso por defecto, que otorga acceso a través de privilegios y roles

- all especifica que el permiso se aplica a todos los usuarios autentificados

anonymous especifica que el permiso se aplica a todos los usuarios, incluidos los no autentificados

NotaNo es posible añadir permisos con un tipo de regla de vinculación no predeterminado a los privilegios. Tampoco se puede establecer un permiso que ya esté presente en un privilegio con un tipo de regla de vinculación no predeterminado.

- Elija los derechos a conceder con este permiso en Granted rights.

Definir el método para identificar las entradas de destino para el permiso:

- Type especifica un tipo de entrada, como usuario, host o servicio. Si se elige un valor para el ajuste Type, en Effective Attributes aparece una lista de todos los posibles atributos a los que se podrá acceder a través de este ACI para ese tipo de entrada. Si se define Type, se establece Subtree y Target DN a uno de los valores predefinidos.

-

Subtree (obligatorio) especifica una entrada de subárbol; todas las entradas por debajo de esta entrada de subárbol son el objetivo. Proporcione una entrada de subárbol existente, ya que Subtree no acepta comodines ni nombres de dominio (DN) inexistentes. Por ejemplo

cn=automount,dc=example,dc=com -

Extra target filter utiliza un filtro LDAP para identificar a qué entradas se aplica el permiso. El filtro puede ser cualquier filtro LDAP válido, por ejemplo:

(!(objectclass=posixgroup))

IdM comprueba automáticamente la validez del filtro dado. Si introduces un filtro no válido, IdM te advierte de ello cuando intentas guardar el permiso. -

Target DN especifica el nombre de dominio (DN) y acepta comodines. Por ejemplo

uid=*,cn=users,cn=accounts,dc=com - Member of group establece el filtro de destino a los miembros del grupo dado. Después de especificar la configuración del filtro y hacer clic en Add, IdM valida el filtro. Si todos los ajustes de permisos son correctos, IdM realizará la búsqueda. Si alguna de las configuraciones de permisos es incorrecta, IdM mostrará un mensaje informando sobre qué configuración es incorrecta.

Añadir atributos al permiso:

- Si establece Type, elija el Effective attributes de la lista de atributos ACI disponibles.

Si no ha utilizado Type, añada los atributos manualmente escribiéndolos en el campo Effective attributes. Añada un solo atributo a la vez; para añadir varios atributos, haga clic en Add para añadir otro campo de entrada.

ImportanteSi no establece ningún atributo para el permiso, éste incluye todos los atributos por defecto.

Termine de añadir los permisos con los botones de Add en la parte inferior del formulario:

- Haga clic en el botón Add para guardar el permiso y volver a la lista de permisos.

- También puede guardar el permiso y continuar añadiendo permisos adicionales en el mismo formulario haciendo clic en el botón Add and Add another

- El botón Add and Edit le permite guardar y continuar editando el permiso recién creado.

- Optional. También puede editar las propiedades de un permiso existente haciendo clic en su nombre de la lista de permisos para mostrar la página Permission settings.

Optional. Si necesita eliminar un permiso existente, haga clic en el botón Delete una vez que haya marcado la casilla junto a su nombre en la lista, para mostrar el cuadro de diálogo Remove permissions.

NotaLas operaciones en los permisos gestionados por defecto están restringidas: los atributos que no puede modificar están desactivados en la interfaz web de IdM y no puede eliminar los permisos gestionados por completo.

Sin embargo, puede desactivar efectivamente un permiso gestionado que tenga un tipo de enlace establecido como permiso, eliminando el permiso gestionado de todos los privilegios.

Por ejemplo, para permitir a los que tienen el permiso escribir el atributo de miembro en el grupo de ingenieros (para que puedan añadir o eliminar miembros):