複数ネットワーク

OpenShift Container Platform における複数のネットワークインターフェイスと仮想ルーティングの設定と管理

概要

第1章 複数ネットワークについて

OpenShift Container Platform の管理者とユーザーは、ユーザー定義ネットワーク (UDN) または NetworkAttachmentDefinition (NAD) を使用して、クラスターの通常のネットワークトラフィックをすべて処理するネットワークを定義できます。

1.1. OVN-K CNI を備えた複数のネットワーク

デフォルトでは、OVN-Kubernetes が OpenShift Container Platform クラスターの Container Network Interface (CNI) として機能します。このネットワークインターフェイスは、管理者がデフォルトネットワークを作成する際に使用するものです。

ユーザー定義ネットワークとネットワークアタッチメント定義は、どちらも次のネットワークタイプとして機能できます。

- プライマリーネットワーク: Pod のプライマリーネットワークとして機能します。デフォルトでは、トラフィックを他のネットワーク経由で送信するように Pod ルートを設定しない限り、すべてのトラフィックはプライマリーネットワークを経由します。

- セカンダリーネットワーク: Pod の、デフォルトではないセカンダリーネットワークとして機能します。セカンダリーネットワークは、特定のトラフィックの種類や目的に特化した個別のインターフェイスを提供する。セカンダリーネットワークを使用するように明示的に設定した Pod のトラフィックのみが、そのインターフェイスを経由してルーティングされます。

次の図は、物理ネットワークインターフェイス eth0 を使用して 2 つの namespace に接続する、既存のデフォルトネットワークインフラストラクチャーを持つクラスターを示しています。一方の namespace 内の Pod または仮想マシンは、他の namespace 内の Pod または仮想マシンとは独立して実行されます。プライマリーネットワークは 1 つしか作成できません。ただし、各ネームスペースに対して複数のセカンダリーネットワークを作成することは可能です。

図1.1 複数のセカンダリー UDN を持つ namespace を示す図

OpenShift Container Platform 管理者は、クラスターのインストール時に、Multus CNI プラグインを活用して、代替のデフォルトのセカンダリー Pod ネットワークを設定できます。Multus では、ipvlan、macvlan、ネットワークアタッチメント定義などの複数の CNI プラグインを組み合わせて、Pod のセカンダリーネットワークとして使用できます。

ユーザー定義ネットワークは、OVN-Kubernetes を CNI として使用する場合にのみサポートされます。UDN は他の CNI との併用はサポートされていません。

利用可能な CNI プラグインに基づいてセカンダリーネットワークを定義し、そのネットワークのうち 1 つ以上を Pod に割り当てることができます。必要に応じて、クラスターに複数のセカンダリーネットワークを定義できます。これにより、スイッチングやルーティングなどのネットワーク機能を提供する Pod を設定する際に柔軟性が得られます。詳細は、関連情報のリンクを参照してください。

- サポートされている CNI プラグインの完全なリストについては、OpenShift Container Platform におけるセカンダリーネットワークを参照してください。

- ユーザー定義ネットワークの詳細は、ユーザー定義ネットワーク (UDN) についてを参照してください。

- ネットワークアタッチメント定義の詳細は、NetworkAttachmentDefinition を使用したプライマリーネットワークの作成を参照してください。

1.2. UserDefinedNetwork および NetworkAttachmentDefinition のサポートマトリックス

ユーザー定義ネットワークとネットワークアタッチメント定義を使用すると、ニーズに合わせてカスタマイズされたネットワークを定義および設定できます。

UserDefinedNetwork および NetworkAttachmentDefinition カスタムリソース (CR) を作成することで、クラスター管理者は次のタスクを実行できます。

- カスタマイズ可能なネットワーク設定を作成する

- 独自のネットワークトポロジーを定義する

- ネットワーク分離を確保する

- ワークロードの IP アドレス管理

- 高度なネットワーク機能を設定する

ClusterUserDefinedNetwork CR を作成することで、管理者はクラスターレベルで複数の名前空間にまたがるセカンダリーネットワークを作成および定義できます。

ユーザー定義ネットワークとネットワークアタッチメント定義は、プライマリーおよびセカンダリーネットワークインターフェイスの両方として機能し、それぞれ レイヤ 2 および レイヤ 3 の トポロジーをサポートします。

OpenShift Container Platform 4.19 以降、ClusterUserDefinedNetwork CR による Localnet トポロジーの使用が一般提供になりました。この設定は、物理ネットワークを仮想ネットワークに接続する場合に推奨される方法です。または、NetworkAttachmentDefinition CR を使用して、Localnet トポロジーを持つセカンダリーネットワークを作成することもできます。

次のセクションでは、UserDefinedNetwork および NetworkAttachmentDefinition CR をプライマリーネットワークまたはセカンダリーネットワークとして使用する場合にサポートされる機能について説明します。ClusterUserDefinedNetwork CR 用の別のテーブルも含まれています。

| ネットワーク機能 | Layer2 トポロジー | Layer3 トポロジー |

|---|---|---|

| east-west トラフィック | ✓ | ✓ |

| north-south トラフィック | ✓ | ✓ |

| 永続的な IP | ✓ | X |

| サービス | ✓ | ✓ |

| ルート | X | X |

|

| ✓ | ✓ |

| マルチキャスト | X | ✓ |

|

| ✓ | ✓ |

|

| X | X |

ここでは、以下のようになります。

- マルチキャスト

- 名前空間で有効にする必要があり、OVN-Kubernetes ネットワーク Pod 間でのみ利用可能です。詳細は、「マルチキャストについて」を参照してください。

NetworkPolicyリソース-

プライマリーネットワークタイプを使用して

ClusterUserDefinedNetworkCR を作成する場合、UserDefinedNetworkCR の 後に ネットワークポリシーを作成する必要があります。

| ネットワーク機能 | Layer2 トポロジー | Layer3 トポロジー | Localnet トポロジー |

|---|---|---|---|

| east-west トラフィック | ✓ | ✓ |

✓ ( |

| north-south トラフィック | X | X |

✓ ( |

| 永続的な IP | ✓ | X |

✓ ( |

| サービス | X | X | X |

| ルート | X | X | X |

|

| X | X | X |

| マルチキャスト | X | X | X |

|

| X | X | X |

|

| ✓ | ✓ |

✓ ( |

Localnet トポロジーは、UserDefinedNetwork CR では使用できません。NetworkAttachmentDefinition CR のセカンダリーネットワークでのみサポートされます。

| ネットワーク機能 | Layer2 トポロジー | Layer3 トポロジー | Localnet トポロジー |

|---|---|---|---|

| east-west トラフィック | ✓ | ✓ | ✓ |

| north-south トラフィック | ✓ | ✓ | ✓ |

| 永続的な IP | ✓ | X | ✓ |

| サービス | ✓ | ✓ | |

| ルート | X | X | |

|

| ✓ | ✓ | |

| マルチキャスト | X | ✓ | |

|

| X | X | ✓ |

|

| ✓ | ✓ |

ここでは、以下のようになります。

- マルチキャスト

- 名前空間で有効にする必要があり、OVN-Kubernetes ネットワーク Pod 間でのみ利用可能です。詳細は、「マルチキャストについて」を参照してください。

NetworkPolicyリソース-

プライマリーネットワークタイプを使用して

ClusterUserDefinedNetworkCR を作成する場合、UserDefinedNetworkCR の 後に ネットワークポリシーを作成する必要があります。

第2章 セカンダリーネットワークのユースケース

データプレーンとコントロールプレーンの分離など、ネットワークの分離が必要な状況では、セカンダリーネットワークを使用できます。

トラフィックの分離は、以下のようなパフォーマンスおよびセキュリティー関連の理由で必要になります。

パフォーマンス

トラフィック管理: 2 つの異なるプレーンでトラフィックを送信して、各プレーンのトラフィック量を管理できます。

セキュリティー

ネットワーク分離: セキュリティーを考慮して特別に管理されたネットワークプレーンに機密トラフィックを送信し、テナントまたは顧客間で共有してはならないプライベートデータを分離できます。

クラスターのすべての Pod はクラスター全体のデフォルトネットワークを依然として使用し、クラスター全体での接続性を維持します。すべての Pod には、クラスター全体の Pod ネットワークに割り当てられる eth0 インターフェイスがあります。Pod のインターフェイスは、oc exec -it <pod_name> -- ip a コマンドを使用して表示できます。MultusContainer Network Interface (CNI) を使用するセカンダリーネットワークインターフェイスを追加する場合。これらの二次ネットワークは 、net1、net2 などと名付けられます。

セカンダリーネットワークを Pod に割り当てるには、インターフェイスの割り当て方法を定義する設定を作成する必要があります。各インターフェイスを指定するには、UserDefinedNetwork カスタムリソース (CR) または NetworkAttachmentDefinition CR のいずれかを使用します。これらの CR のそれぞれにある CNI 設定は、インターフェイスの作成方法を定義します。

2.1. OpenShift Container Platform のセカンダリーネットワーク

OpenShift Container Platform は、クラスターにセカンダリーネットワークを作成するために使用する以下の CNI プラグインを提供します。

bridge: 同じホスト上の Pod が相互に、そしてホストと通信できるように、ブリッジベースのセカンダリーネットワークを設定するには、以下の手順を使用します。

bond-cni: 複数のネットワークインターフェイスを単一の論理 ボンディング インターフェイスに集約する方法を提供するには、次の手順を使用します。

host-device: Pod がホストシステムの物理イーサネットネットワークデバイスにアクセスできるようにするには、以下の手順を使用します。

ipvlan:macvlan ベースのセカンダリーネットワークと同様に、ホスト上の Pod が他のホストおよびそのホスト上の Pod と通信できるようにします。macvlan ベースのセカンダリーネットワークとは異なり、各 Pod は親の物理ネットワークインターフェイスと同じ MAC アドレスを共有します。以下の手順を使用してください。

VLAN:Pod の VLAN ベースのネットワーク分離と接続を可能にするには、以下の手順を使用します。

macvlan: 物理ネットワークインターフェイスを使用して、ホスト上の Pod が他のホストおよびそれらのホスト上の Pod と通信できるようにします。macvlan ベースのセカンダリーネットワークに接続された各 Pod には、固有の MAC アドレスが割り当てられます。

TAP:TAP デバイスは、ユーザー空間プログラムがネットワークパケットを送受信できるようにするデバイスです。コンテナー名前空間内に TAP デバイスを作成するには、以下の手順を使用します。

SR-IOV: ホストシステムの SR-IOV 対応ハードウェア上の Virtual Function (VF) インターフェイスに Pod が接続できるようにする。

route-override: Pod がルートをオーバーライドして設定できるようにするには、次の手順を使用します。

2.2. UserDefinedNetwork および NetworkAttachmentDefinition のサポートマトリックス

ユーザー定義ネットワークとネットワークアタッチメント定義を使用すると、ニーズに合わせてカスタマイズされたネットワークを定義および設定できます。

UserDefinedNetwork および NetworkAttachmentDefinition カスタムリソース (CR) を作成することで、クラスター管理者は次のタスクを実行できます。

- カスタマイズ可能なネットワーク設定を作成する

- 独自のネットワークトポロジーを定義する

- ネットワーク分離を確保する

- ワークロードの IP アドレス管理

- 高度なネットワーク機能を設定する

ClusterUserDefinedNetwork CR を作成することで、管理者はクラスターレベルで複数の名前空間にまたがるセカンダリーネットワークを作成および定義できます。

ユーザー定義ネットワークとネットワークアタッチメント定義は、プライマリーおよびセカンダリーネットワークインターフェイスの両方として機能し、それぞれ レイヤ 2 および レイヤ 3 の トポロジーをサポートします。

OpenShift Container Platform 4.19 以降、ClusterUserDefinedNetwork CR による Localnet トポロジーの使用が一般提供になりました。この設定は、物理ネットワークを仮想ネットワークに接続する場合に推奨される方法です。または、NetworkAttachmentDefinition CR を使用して、Localnet トポロジーを持つセカンダリーネットワークを作成することもできます。

次のセクションでは、UserDefinedNetwork および NetworkAttachmentDefinition CR をプライマリーネットワークまたはセカンダリーネットワークとして使用する場合にサポートされる機能について説明します。ClusterUserDefinedNetwork CR 用の別のテーブルも含まれています。

| ネットワーク機能 | Layer2 トポロジー | Layer3 トポロジー |

|---|---|---|

| east-west トラフィック | ✓ | ✓ |

| north-south トラフィック | ✓ | ✓ |

| 永続的な IP | ✓ | X |

| サービス | ✓ | ✓ |

| ルート | X | X |

|

| ✓ | ✓ |

| マルチキャスト | X | ✓ |

|

| ✓ | ✓ |

|

| X | X |

ここでは、以下のようになります。

- マルチキャスト

- 名前空間で有効にする必要があり、OVN-Kubernetes ネットワーク Pod 間でのみ利用可能です。詳細は、「マルチキャストについて」を参照してください。

NetworkPolicyリソース-

プライマリーネットワークタイプを使用して

ClusterUserDefinedNetworkCR を作成する場合、UserDefinedNetworkCR の 後に ネットワークポリシーを作成する必要があります。

| ネットワーク機能 | Layer2 トポロジー | Layer3 トポロジー | Localnet トポロジー |

|---|---|---|---|

| east-west トラフィック | ✓ | ✓ |

✓ ( |

| north-south トラフィック | X | X |

✓ ( |

| 永続的な IP | ✓ | X |

✓ ( |

| サービス | X | X | X |

| ルート | X | X | X |

|

| X | X | X |

| マルチキャスト | X | X | X |

|

| X | X | X |

|

| ✓ | ✓ |

✓ ( |

Localnet トポロジーは、UserDefinedNetwork CR では使用できません。NetworkAttachmentDefinition CR のセカンダリーネットワークでのみサポートされます。

| ネットワーク機能 | Layer2 トポロジー | Layer3 トポロジー | Localnet トポロジー |

|---|---|---|---|

| east-west トラフィック | ✓ | ✓ | ✓ |

| north-south トラフィック | ✓ | ✓ | ✓ |

| 永続的な IP | ✓ | X | ✓ |

| サービス | ✓ | ✓ | |

| ルート | X | X | |

|

| ✓ | ✓ | |

| マルチキャスト | X | ✓ | |

|

| X | X | ✓ |

|

| ✓ | ✓ |

ここでは、以下のようになります。

- マルチキャスト

- 名前空間で有効にする必要があり、OVN-Kubernetes ネットワーク Pod 間でのみ利用可能です。詳細は、「マルチキャストについて」を参照してください。

NetworkPolicyリソース-

プライマリーネットワークタイプを使用して

ClusterUserDefinedNetworkCR を作成する場合、UserDefinedNetworkCR の 後に ネットワークポリシーを作成する必要があります。

第3章 プライマリーネットワーク

3.1. ユーザー定義ネットワークについて

ユーザー定義ネットワーク (UDN) は、OVN-Kubernetes を拡張し、デフォルトの分離レベルを備えたカスタムのレイヤー 2 およびレイヤー 3 ネットワークセグメントを可能にすることで、マルチテナントデプロイメントやカスタムネットワークアーキテクチャー向けに、ネットワークの柔軟性、セキュリティー、およびセグメンテーション機能を強化します。

3.1.1. ユーザー定義ネットワークの概要

ネットワークのセグメンテーションと分離を保護および改善するために、クラスター管理者は ClusterUserDefinedNetwork カスタムリソース (CR) を使用してクラスターレベルで名前空間にまたがるプライマリーまたはセカンダリーネットワークを作成できます。一方、開発者は UserDefinedNetwork CR を使用して名前空間レベルでセカンダリーネットワークを定義できます。

ユーザー定義ネットワーク (UDN) が実装される以前は、OpenShift Container Platform 用の OVN-Kubernetes CNI プラグインは、プライマリーまたは メイン ネットワーク上のレイヤー 3 トポロジーのみをサポートしていました。Kubernetes の設計原則により、すべての Pod はメインネットワークにアタッチされ、すべての Pod は IP アドレスを使用して相互に通信し、Pod 間のトラフィックはネットワークポリシーに基づき制限されます。

Kubernetes の設計はシンプルなデプロイメントには有用ですが、このレイヤー 3 トポロジーは、特に最新のマルチテナントデプロイメントにおいて、プライマリーネットワークセグメント設定のカスタマイズを制限します。

UDN は、KubernetesPod ネットワークのデフォルトのレイヤー 3 トポロジーの柔軟性とセグメンテーション機能を向上させ、カスタムのレイヤー 2 およびレイヤー 3 ネットワークセグメントを可能にします。これらのセグメントはすべて、デフォルトでは分離されています。これらのセグメントは、デフォルトの OVN-Kubernetes CNI プラグインを使用するコンテナー Pod および仮想マシンの、プライマリーネットワークまたはセカンダリーネットワークとして機能します。UDN を使用することで、幅広いネットワークアーキテクチャーとトポロジーが可能になり、ネットワークの柔軟性、セキュリティー、パフォーマンスが向上します。

次のセクションでは、ユーザー定義ネットワークの利点と制限、ClusterUserDefinedNetwork または UserDefinedNetwork CR を作成する際のベストプラクティス、CR の作成方法、およびお客様のデプロイメントに関連する可能性のある追加設定の詳細をさらに詳しく説明します。

3.1.2. ユーザー定義ネットワークの利点

ユーザー定義ネットワークは、各ネームスペースに独自の分離されたプライマリーネットワークを提供することでテナントの分離を可能にし、テナント間のトラフィックリスクを低減し、複雑なネットワークポリシーが不要になることでネットワーク管理を簡素化します。

ユーザー定義ネットワークには、次のような利点があります。

セキュリティーのためのネットワーク分離の強化

- テナントの分離: Red Hat OpenStack Platform (RHOSP) でテナントが分離される方法と同様に、namespace には独自の分離されたプライマリーネットワークを設定できます。これにより、テナント間のトラフィックのリスクが軽減され、セキュリティーが向上します。

ネットワークの柔軟性

- レイヤー 2 およびレイヤー 3 のサポート: クラスター管理者は、プライマリーネットワークをレイヤー 2 またはレイヤー 3 のネットワークタイプとして設定できます。

簡素化されたネットワーク管理

- ネットワーク設定の複雑さの軽減: ユーザー定義ネットワークでは、異なるネットワーク内のワークロードをグループ化することで分離を実現できるため、複雑なネットワークポリシーが不要になります。

高度な機能

- 一貫性があり選択可能な IP アドレス指定: ユーザーは、異なる namespace 間とクラスター間で IP サブネットを指定して再利用できるため、一貫性のあるネットワーク環境が実現します。

- 複数のネットワークのサポート: ユーザー定義のネットワーク機能により、管理者は複数の namespace を単一のネットワークに接続したり、異なる namespace セットごとに個別のネットワークを作成したりできます。

-

CUDN を介した仮想マシンの到達可能性: BGP ルートアドバタイズメントが有効になっているレイヤ 2

ClusterUserDefinedNetworkに仮想マシン (VM) を接続すると、VM ルートをプロバイダーネットワークに公開し、ルートをインポートして、ノードごとの静的ルートを回避しながら、VM の Ingress および Egress 到達可能性を向上させることができます。

Red Hat OpenStack Platform (RHOSP) からのアプリケーション移行の簡素化

- ネットワークパリティー: ユーザー定義ネットワークでは、同様のネットワーク分離および設定オプションが提供されるため、OpenStack から OpenShift Container Platform へのアプリケーションの移行が簡素化されます。

開発者と管理者は、カスタムリソースを使用して、namespace スコープのユーザー定義ネットワークを作成できます。プロセスの概要は次のとおりです。

-

管理者は、

k8s.ovn.org/primary-user-defined-networkラベルを使用して、ユーザー定義ネットワークの namespace を作成します。 -

UserDefinedNetworkCR は、クラスター管理者またはユーザーによって作成されます。 - ユーザーは namespace 内に Pod を作成します。

3.1.3. ユーザー定義ネットワークの制限

ユーザー定義ネットワーク (UDN) を正常にデプロイするには、DNS 解決動作、イメージレジストリーなどのデフォルトネットワークサービスへのアクセス制限、分離されたネットワーク間のネットワークポリシーの制約、および Pod の前に名前空間とネットワークを作成する必要があることなど、UDN の制限事項を考慮する必要があります。

UDN を実装する前に、次の制限を考慮してください。

DNS の制限:

- Pod の DNS ルックアップは、クラスターのデフォルトネットワーク上の Pod の IP アドレスに解決されます。Pod がユーザー定義ネットワークの一部である場合でも、DNS ルックアップではそのユーザー定義ネットワーク上の Pod の IP アドレスは解決されません。ただし、サービスおよび外部エンティティーの DNS ルックアップは期待どおりに機能します。

- Pod がプライマリー UDN に割り当てられると、その Pod はクラスターのデフォルトネットワーク上の Kubernetes API (KAPI) および DNS サービスにアクセスできるようになります。

- 初期ネットワーク割り当て: Pod を作成する前に、namespace とネットワークを作成する必要があります。Pod を含む namespace を新しいネットワークに割り当てたり、既存の namespace に UDN を作成したりすることは、OVN-Kubernetes では受け入れられません。

- ヘルスチェックの制限: Kubelet ヘルスチェックはクラスターのデフォルトネットワークによって実行されますが、Pod 上のプライマリーインターフェイスのネットワーク接続は確認されません。したがって、デフォルトネットワークでは Pod が正常に見えるものの、プライマリーインターフェイスで接続が切断されるというシナリオが、ユーザー定義ネットワークでは発生する可能性があります。

- ネットワークポリシーの制限: ユーザー定義の異なるプライマリネットワークに接続された namespace 間のトラフィックを有効にするネットワークポリシーは効果がありません。これらのトラフィックポリシーが有効にならないのは、これらの隔離されたネットワーク間に接続性がないためです。

-

作成および変更の制限:

ClusterUserDefinedNetworkCR およびUserDefinedNetworkCR は、作成後に変更することはできません。 -

デフォルトのネットワークサービスアクセス: ユーザー定義ネットワークの Pod は、デフォルトのネットワークから分離されているため、ほとんどのデフォルトのネットワークサービスにアクセスできません。たとえば、ユーザー定義ネットワークの Pod は、現在 OpenShift Container Platform イメージレジストリーにアクセスできません。この制限のため、Source-to-Image ビルドはユーザー定義ネットワークの namespace では機能しません。さらに、Git リポジトリー内のソースコードに基づいてアプリケーションを作成する機能 (

oc new-app <command>など) や、Source-to-Image ビルドを使用する OpenShift Container Platform テンプレートからアプリケーションを作成する機能など、他の機能も動作しません。この制限は他のopenshift-*.svcサービスにも影響する可能性があります。 - 接続制限: ユーザー定義ネットワーク上の NodePort サービスは分離が保証されません。たとえば、同じノード上の Pod からサービスへの NodePort トラフィックにはアクセスできませんが、別のノード上の Pod からのトラフィックは成功します。

-

IP アドレス不足に関する不明瞭なエラーメッセージ: ユーザー定義ネットワークのサブネットで使用可能な IP アドレスが不足すると、新しい Pod の起動に失敗します。この問題が発生すると、次のエラーが返されます:

Warning: Failed to create pod sandbox。このエラーメッセージでは、IP 枯渇が原因であることが明確に示されていません。問題を確認するには、OpenShift Container Platform Web コンソールの Pod の namespace にある Events ページを確認します。ここには、サブネット枯渇に関する明示的なメッセージが報告されています。 レイヤ 2 出力 IP 制限 (

ユーザー定義ネットワークCR のみ):- Egress IP はデフォルトゲートウェイがないと機能しません。

- Egress IP は Google Cloud では機能しません。

- Egress IP は複数のゲートウェイでは機能せず、すべてのトラフィックを単一のゲートウェイに転送します。

3.1.4. レイヤー 2 およびレイヤー 3 トポロジー

レイヤ 2 トポロジーは、クラスターノード全体に分散された仮想スイッチを作成します。このネットワークトポロジーは、同一サブネット内での仮想マシン (VM) のスムーズなライブマイグレーションを実現します。レイヤー 3 トポロジーは、ノードごとに固有のセグメントを作成し、それらのセグメント間でルーティングを行います。このネットワークトポロジーは、大規模なブロードキャストドメインを効率的に管理します。

フラットなレイヤー 2 トポロジーでは、仮想マシンと Pod は仮想スイッチに接続され、これらのコンポーネントすべてが同じサブネット内で相互に通信できるようになります。このトポロジーは、クラスター内のノード間で仮想マシンをライブマイグレーションする際に役立ちます。次の図は、ライブマイグレーションのために仮想スイッチを使用する 2 つのノードを含むフラットなレイヤー 2 トポロジーを示しています。

図3.1 コンポーネントの通信に仮想スイッチを使用するフラットなレイヤー 2 トポロジー

レイヤー 2 サブネットを指定しない場合は、クラスター内の各 Pod の IP アドレスを手動で設定する必要があります。レイヤー 2 サブネットを指定しないと、ポートのセキュリティーがメディアアクセスコントロール (MAC) スプーフィングの防止だけに限定され、IP スプーフィングが対象外になります。レイヤー 2 トポロジーでは、単一のブロードキャストドメインが作成されます。しかし、大規模なネットワーク環境では、これにより問題が発生することがあります。ブロードキャストストームが発生して、ネットワークのパフォーマンスが低下する可能性があるためです。

ネットワークの詳細な設定オプションを利用する場合は、レイヤー 2 トポロジーをユーザー定義ネットワーク (UDN) と統合できます。次の図は、各ノードに存在する Pod を含むレイヤー 2 トポロジーで UDN を使用する 2 つのノードを示しています。各ノードには、次の 2 つのインターフェイスが含まれています。

- ノードインターフェイス。これは、ネットワークコンポーネントをノードに接続するコンピュートノードです。

-

br-exなどの Open vSwitch (OVS) ブリッジ。これは、Pod が相互に通信してリソースを共有できるように、レイヤー 2 OVN スイッチを作成します。

これら 2 つのインターフェイスは、外部スイッチによって接続されています。ゲートウェイまたはルーターにより、外部スイッチとレイヤー 2 OVN スイッチ間のルーティングトラフィックが処理されます。ノード内の仮想マシンと Pod は UDN を使用して相互に通信できます。レイヤー 2 OVN スイッチは、UDN 経由のノードトラフィックを処理します。これにより、あるノードから別のノードへの仮想マシンのライブマイグレーションが可能になります。

図3.2 レイヤー 2 トポロジーを使用するユーザー定義ネットワーク (UDN)

レイヤー 3 トポロジーでは、クラスター内の各ノードに固有のレイヤー 2 セグメントが作成されます。レイヤー 3 ルーティングメカニズムはこれらのセグメントを相互接続し、異なるノードでホストされている仮想マシンと Pod が相互に通信できるようにします。レイヤー 3 トポロジーでは、各ドメインを特定のノードに割り当てることで大規模なブロードキャストドメインを効果的に管理できるため、ブロードキャストトラフィックの範囲は小さくなっています。レイヤー 3 トポロジーを設定するには、cidr および hostSubnet パラメーターを設定する必要があります。

3.1.5. ClusterUserDefinedNetwork CR について

ClusterUserDefinedNetwork (CUDN) カスタムリソース (CR) は、OpenShift Container Platform においてクラスタースコープのネットワークセグメンテーションと、管理者のみを対象とした分離機能を提供します。このリソースを定義することで、ネットワークトラフィックがクラスター全体に安全に分割されることが保証されます。

次の図は、クラスター管理者が CUDN CR を使用してテナント間のネットワーク分離を作成する方法を示しています。このネットワーク設定により、ネットワークを複数の namespace にまたがって構築できるようになります。この図では、udn-1 と udn-2 という 2 つのユーザー定義ネットワークを作成することでネットワークを分離しています。これらのネットワークは接続されておらず、spec.namespaceSelector.matchLabels フィールドを使用して異なる namespace を選択しています。たとえば、udn-1 は namespace-1 と namespace-2 の通信を設定および分離し、udn-2 は namespace-3 と namespace-4 の通信を設定および分離します。namespace を分離し、同じ namespace 内の Pod が通信できるようにすることで、分離されたテナント (Tenants 1 と Tenants 2) が作成されます。

図3.3 ClusterUserDefinedNetwork CR を使用したテナント分離

3.1.5.1. ClusterUserDefinedNetwork CR のベストプラクティス

ClusterUserDefinedNetwork (CUDN) CR のインスタンスを正常に作成およびデプロイするには、管理者は、デフォルトおよび openshift-* 名前空間の使用を避ける、適切な名前空間セレクター設定を使用する、物理ネットワークパラメーターが一致していることを確認するなど、ベストプラクティスに従う必要があります。

以下の詳細は、管理者が CUDN CR を設計する際のベストプラクティスを示しています。

-

ClusterUserDefinedNetworkCR はクラスター管理者による使用を目的としているため、管理者以外は使用しないでください。誤って使用すると、デプロイメントでセキュリティー上の問題が発生したり、中断が発生したり、クラスターネットワークが切断されたりする可能性があります。 -

ClusterUserDefinedNetworkCR でdefaultnamespace を選択しないでください。分離されず、その結果としてクラスターにセキュリティーリスクが生じる可能性があります。 -

ClusterUserDefinedNetworkCR でopenshift-*namespace を選択しないでください。 OpenShift Container Platform 管理者は、次のいずれかの条件が満たされると、クラスターのすべての namespace が選択されることに注意する必要があります。

-

matchLabelsセレクターが空のままである。 -

matchExpressionsセレクターが空のままである。 -

namespaceSelectorは初期化されているが、matchExpressionsまたはmatchLabelが指定されていない。例:namespaceSelector: {}。

-

プライマリーネットワークの場合、

ClusterUserDefinedNetworkCR に使用される namespace には、k8s.ovn.org/primary-user-defined-networkラベルが含まれている必要があります。このラベルは更新できず、namespace 作成時にのみ追加できます。k8s.ovn.org/primary-user-defined-networknamespace ラベルには次の条件が適用されます。-

namespace に

k8s.ovn.org/primary-user-defined-networkラベルがなく、Pod が作成された場合、Pod はデフォルトのネットワークにアタッチされます。 -

namespace に

k8s.ovn.org/primary-user-defined-networkラベルがなく、その namespace に一致するプライマリーClusterUserDefinedNetworkCR が作成されると、エラーが報告され、ネットワークは作成されません。 -

namespace に

k8s.ovn.org/primary-user-defined-networkラベルがなく、プライマリーClusterUserDefinedNetworkCR がすでに存在する場合、その namespace 内に Pod が作成され、デフォルトのネットワークにアタッチされます。 -

namespace にラベルが あり、プライマリー

ClusterUserDefinedNetworkCR が存在しない場合、ClusterUserDefinedNetworkCR が作成されるまで、その namespace に Pod は作成されません。

-

namespace に

ClusterUserDefinedNetworkCR を使用してlocalnetトポロジーを作成する場合、管理者向けのベストプラクティスは次のとおりです。-

CUDN CR を作成するときに、

spec.network.physicalNetworkNameパラメーターが Open vSwitch (OVS) ブリッジマッピングで設定したパラメーターと一致していることを確認する必要があります。これにより、意図した物理ネットワークのセグメントに確実にブリッジできます。同じブリッジマッピングを使用して複数の CUDN CR をデプロイする場合は、同じphysicalNetworkNameパラメーターが使用されていることを確認する必要があります。 -

物理ネットワークと他のネットワークインターフェイス間のサブネットの重複を避けてください。ネットワークサブネットが重複すると、ルーティングの競合が発生し、ネットワークが不安定になる可能性があります。

spec.network.localnet.excludeSubnetsパラメーターは、spec.network.localnet.subnetsパラメーター利用時の競合を避ける目的で使用されます。 -

仮想ローカルエリアネットワーク (VLAN) を設定するときは、基盤となる物理インフラストラクチャー (スイッチ、ルーターなど) とノードの両方が VLAN ID (VID) を受け入れるように適切に設定されていることを確認する必要があります。つまり、物理ネットワークインターフェイス (例:

eth1) を、物理スイッチ経由で接続する VLAN (例:20) のアクセスポートとして設定することになります。さらに、物理インターフェイスが OVN-Kubernetes に適切に接続されていることを確認するために、ノード上に OVS ブリッジマッピング (例:eth1) が存在することを確認する必要があります。

-

CUDN CR を作成するときに、

3.1.5.2. CLI を使用した ClusterUserDefinedNetwork CR の作成

OpenShift Container Platform でレイヤー 2 またはレイヤー 3 のいずれかをサポートする、複数の名前空間にわたるクラスター全体のネットワークのセグメンテーションと分離を実装するには、CLI を使用して ClusterUserDefinedNetwork CR を作成します。このリソースを定義することで、ネットワークトラフィックがクラスター全体に安全に分割されることが保証されます。

使用事例に基づいて、Layer2 トポロジータイプの場合は cluster-layer-two-udn.yaml の例を、Layer3 トポロジータイプの場合は cluster-layer-three-udn.yaml の例を使用してリクエストを作成してください。

-

ClusterUserDefinedNetworkCR はクラスター管理者による使用を目的としているため、管理者以外は使用しないでください。誤って使用すると、デプロイメントでセキュリティー上の問題が発生したり、中断が発生したり、クラスターネットワークが切断されたりする可能性があります。 -

OpenShift Virtualization は、

Layer2およびLocalnetトポロジーのみをサポートします。

前提条件

-

cluster-admin権限を持つユーザーとしてログインしている。

手順

オプション: プライマリーネットワークを使用する

ClusterUserDefinedNetworkCR の場合は、次のコマンドを入力して、k8s.ovn.org/primary-user-defined-networkラベルを持つ namespace を作成します。$ cat << EOF | oc apply -f - apiVersion: v1 kind: Namespace metadata: name: <cudn_namespace_name> labels: k8s.ovn.org/primary-user-defined-network: "" EOFLayer2またはLayer3トポロジータイプのいずれかに対してクラスター全体のユーザー定義ネットワークを作成します。Layer2トポロジーのリクエストを定義するには、次の例のように、cluster-layer-two-udn.yamlなどの YAML ファイルを作成します。apiVersion: k8s.ovn.org/v1 kind: ClusterUserDefinedNetwork metadata: name: <cudn_name> spec: namespaceSelector: matchLabels: "<label_1_key>": "<label_1_value>" "<label_2_key>": "<label_2_value>" network: topology: Layer2 layer2: role: Primary subnets: - "2001:db8::/64" - "10.100.0.0/16"ここでは、以下のようになります。

名前-

ClusterUserDefinedNetworkCR の名前を指定します。 namespaceSelector-

CUDN CR が適用される名前空間のセットに対するラベルクエリーを指定します。標準の Kubernetes

MatchLabelセレクターを使用します。defaultまたはopenshift-*namespace は指定しないでください。 matchLabels-

matchLabelsセレクタータイプを使用します。このセレクタータイプでは、用語がAND関係で評価されます。この例では、CUDN CR は、<label_1_key>=<label_1_value>と<label_2_key>=<label_2_value>の両方のラベルを含む namespace にデプロイされます。 network- ネットワーク設定を記述します。

topology-

このフィールドはネットワーク設定を記述します。許容される値は

Layer2とLayer3です。Layer2トポロジータイプを指定すると、すべてのノードで共有される 1 つの論理スイッチが作成されます。このフィールドは、トポロジー設定を指定します。layer2またはlayer3に指定できます。 role-

PrimaryまたはSecondaryを指定します。4.20 でサポートされるrole仕様はPrimaryのみです。 subnetsLayer2トポロジータイプの場合、以下の項目はフィールドの設定詳細を指定します。- subnets フィールドは任意です。

-

subnets フィールドはタイプが

stringで、IPv4 と IPv6 の両方の標準 CIDR 形式を受け入れます。 -

subnets フィールドには 1 つまたは 2 つの項目を入力できます。2 つのアイテムは、異なるファミリーに属している必要があります。たとえば、subnets の値は

10.100.0.0/16と2001:db8::/64です。 -

Layer2サブネットは省略できます。省略した場合、ユーザーは Pod の静的 IP アドレスを設定する必要があります。結果として、ポートセキュリティーは MAC スプーフィングのみを防止します。詳細は、「静的 IP アドレスを使用した Pod 設定」を参照してください。

Layer3トポロジーの要求を定義するには、次の例のように、cluster-layer-three-udn.yamlなどの YAML ファイルを作成します。apiVersion: k8s.ovn.org/v1 kind: ClusterUserDefinedNetwork metadata: name: <cudn_name> spec: namespaceSelector: matchExpressions: - key: kubernetes.io/metadata.name operator: In values: ["<example_namespace_one>", "<example_namespace_two>"] network: topology: Layer3 layer3: role: Primary subnets: - cidr: 10.100.0.0/16 hostSubnet: 24ここでは、以下のようになります。

名前-

ClusterUserDefinedNetworkCR の名前を指定します。 namespaceSelector-

CUDN CR が適用される名前空間のセットに対するラベルクエリーを指定します。標準の Kubernetes

MatchLabelセレクターを使用します。defaultまたはopenshift-*namespace は指定しないでください。matchExpressionsセレクタータイプを使用します。このセレクタータイプでは、用語がOR関係で評価されます。 Key-

照合するラベルキーを指定します。演算子の値を受け取ります。有効な値には、

In、NotIn、Exists、およびDoesNotExistが含まれます。matchExpressionsタイプが使用されているため、<example_namespace_one>または<example_namespace_two>のいずれかに一致する namespace がプロビジョニングされます。 network- ネットワーク設定を記述します。

topology-

topologyフィールドはネットワーク設定を記述します。受け入れられる値はLayer2とLayer3です。Layer3トポロジータイプを指定すると、ノードごとにレイヤー 2 セグメントが作成され、それぞれに異なるサブネットが割り当てられます。レイヤー 3 ルーティングは、ノードサブネットを相互接続するために使用されます。 role-

PrimaryまたはSecondaryを指定します。4.20 でサポートされるrole仕様はPrimaryのみです。 subnetsLayer3トポロジータイプの場合、subnetフィールドの設定の詳細を次に示します。-

subnetsフィールドは必須です。 subnetsフィールドのタイプは、cidrおよびhostSubnetです。-

cidrはクラスターのサブネットであり、文字列値を受け入れます。 -

hostSubnetは、クラスターサブネットが分割されるノードサブネット接頭辞を指定します。 -

IPv6 の場合、

hostSubnetでは/64の長さのみがサポートされます。

-

-

次のコマンドを実行してリクエストを適用します。

$ oc create --validate=true -f <example_cluster_udn>.yamlこの場合の

<example_cluster_udn>.yamlはLayer2またはLayer3設定ファイルの名前です。次のコマンドを実行して、リクエストが成功したことを確認します。

$ oc get clusteruserdefinednetwork <cudn_name> -o yamlこの場合の

<cudn_name>は、クラスター全体のユーザー定義ネットワークに作成した名前です。出力例

apiVersion: k8s.ovn.org/v1 kind: ClusterUserDefinedNetwork metadata: creationTimestamp: "2024-12-05T15:53:00Z" finalizers: - k8s.ovn.org/user-defined-network-protection generation: 1 name: my-cudn resourceVersion: "47985" uid: 16ee0fcf-74d1-4826-a6b7-25c737c1a634 spec: namespaceSelector: matchExpressions: - key: custom.network.selector operator: In values: - example-namespace-1 - example-namespace-2 - example-namespace-3 network: layer3: role: Primary subnets: - cidr: 10.100.0.0/16 topology: Layer3 status: conditions: - lastTransitionTime: "2024-11-19T16:46:34Z" message: 'NetworkAttachmentDefinition has been created in following namespaces: [example-namespace-1, example-namespace-2, example-namespace-3]' reason: NetworkAttachmentDefinitionReady status: "True" type: NetworkCreated

3.1.5.3. Localnet トポロジー用の ClusterUserDefinedNetwork CR の作成

セカンダリーネットワークを物理的なアンダーレイネットワークに接続するために、Localnet トポロジーを展開します。これにより、east-west クラスタートラフィックとクラスター外で実行されているサービスへのアクセスの両方が可能になります。このトポロジータイプでは、クラスターノード上の基盤となる Open vSwitch (OVS) システムの追加設定が必要です。

前提条件

-

cluster-admin権限を持つユーザーとしてログインしている。 - Open vSwitch (OVS) ブリッジマッピングを作成して設定し、OVS ブリッジを介して論理 OVN-Kubernetes ネットワークを物理ノードネットワークに関連付けている。詳細は、「localnet スイッチドトポロジーの設定」を参照してください。

手順

Localnetトポロジーを使用してクラスター全体のユーザー定義ネットワークを作成します。Localnetトポロジーのリクエストを定義するために、次の例のように、cluster-udn-localnet.yamlなどの YAML ファイルを作成します。apiVersion: k8s.ovn.org/v1 kind: ClusterUserDefinedNetwork metadata: name: <cudn_name> spec: namespaceSelector: matchLabels: "<label_1_key>": "<label_1_value>" "<label_2_key>": "<label_2_value>" network: topology: Localnet localnet: role: Secondary physicalNetworkName: test ipam: {lifecycle: Persistent} subnets: ["192.168.0.0/16", "2001:dbb::/64"]ここでは、以下のようになります。

名前-

ClusterUserDefinedNetworkCR の名前を指定します。 namespaceSelector-

CUDN CR が適用される名前空間のセットに対するラベルクエリーを指定します。標準の Kubernetes

MatchLabelセレクターを使用します。defaultまたはopenshift-*namespace は指定しないでください。 matchLabels-

matchLabelsセレクタータイプを使用します。このセレクタータイプでは、用語がAND関係で評価されます。この例では、CUDN CR は、<label_1_key>=<alabel_1_value>と<label_2_key>=<label_2_value> の両方のラベルを含む名前空間にデプロイされます。 network- ネットワーク設定を記述します。

topology-

Localnetトポロジータイプを指定すると、1 つのプロバイダーネットワークに直接ブリッジされる 1 つの論理スイッチが作成されます。 role-

ネットワーク設定の

roleを指定します。Secondaryは、localnetトポロジーでサポートされる唯一のrole仕様です。 subnetsLocalnetトポロジータイプの場合、subnetフィールドの設定の詳細を次に示します。- subnets フィールドは任意です。

-

subnets フィールドはタイプが

stringで、IPv4 と IPv6 の両方の標準 CIDR 形式を受け入れます。 -

subnets フィールドには 1 つまたは 2 つの項目を入力できます。2 つの項目の場合、異なる IP ファミリーである必要があります。たとえば、subnets の値は

10.100.0.0/16と2001:db8::/64です。 -

localnetサブネットは省略できます。省略した場合、ユーザーは Pod の静的 IP アドレスを設定する必要があります。結果として、ポートセキュリティーは MAC スプーフィングのみを防止します。詳細は、「静的 IP アドレスを使用した Pod 設定」を参照してください。

次のコマンドを実行してリクエストを適用します。

$ oc create --validate=true -f <example_cluster_udn>.yamlここでは、以下のようになります。

<example_cluster_udn>.yaml-

Localnet設定ファイルの名前です。

次のコマンドを実行して、リクエストが成功したことを確認します。

$ oc get clusteruserdefinednetwork <cudn_name> -o yamlここでは、以下のようになります。

<cudn_name>- クラスター全体のユーザー定義ネットワークに作成した名前です。

例3.1 出力例

apiVersion: k8s.ovn.org/v1

kind: ClusterUserDefinedNetwork

metadata:

creationTimestamp: "2025-05-28T19:30:38Z"

finalizers:

- k8s.ovn.org/user-defined-network-protection

generation: 1

name: cudn-test

resourceVersion: "140936"

uid: 7ff185fa-d852-4196-858a-8903b58f6890

spec:

namespaceSelector:

matchLabels:

"1": "1"

"2": "2"

network:

localnet:

ipam:

lifecycle: Persistent

physicalNetworkName: test

role: Secondary

subnets:

- 192.168.0.0/16

- 2001:dbb::/64

topology: Localnet

status:

conditions:

- lastTransitionTime: "2025-05-28T19:30:38Z"

message: 'NetworkAttachmentDefinition has been created in following namespaces:

[test1, test2]'

reason: NetworkAttachmentDefinitionCreated

status: "True"

type: NetworkCreated3.1.5.4. Web コンソールを使用した ClusterUserDefinedNetwork CR の作成

OpenShift Container Platform でレイヤー 2 接続を備えた分離されたネットワークセグメントを実装するには、Web コンソールを使用して ClusterUserDefinedNetwork カスタムリソース (CR) を作成します。このリソースを定義することで、クラスターワークロードがデータリンク層で直接通信できるようになります。

現在、OpenShift Container Platform Web コンソールを使用する場合、Layer3 トポロジーを使用した ClusterUserDefinedNetwork CR を作成することはできません。

前提条件

-

cluster-admin権限を持つユーザーとして OpenShift Container Platform Web コンソールにアクセスできる。 -

namespace を作成し、

k8s.ovn.org/primary-user-defined-networkラベルを適用している。

手順

- Administrator パースペクティブから、Networking → UserDefinedNetworks をクリックします。

- ClusterUserDefinedNetwork をクリックします。

- Name フィールドで、クラスタースコープの UDN の名前を指定します。

- Subnet フィールドに値を指定します。

- Project(s) Match Labels フィールドに適切なラベルを追加して、クラスター UDN が適用される namespace を選択します。

- Create をクリックします。クラスタースコープの UDN は、ステップ 5 で指定したラベルを含む namespace に配置された Pod のデフォルトプライマリーネットワークとして機能します。

3.1.6. UserDefinedNetwork CR について

高度なネットワークセグメンテーションと分離を実現するために、ユーザーと管理者は ユーザー定義ネットワーク (UDN) カスタムリソース (CR) を作成します。UDN は、特定のネームスペース内のネットワークトラフィックをきめ細かく制御することを可能にする。

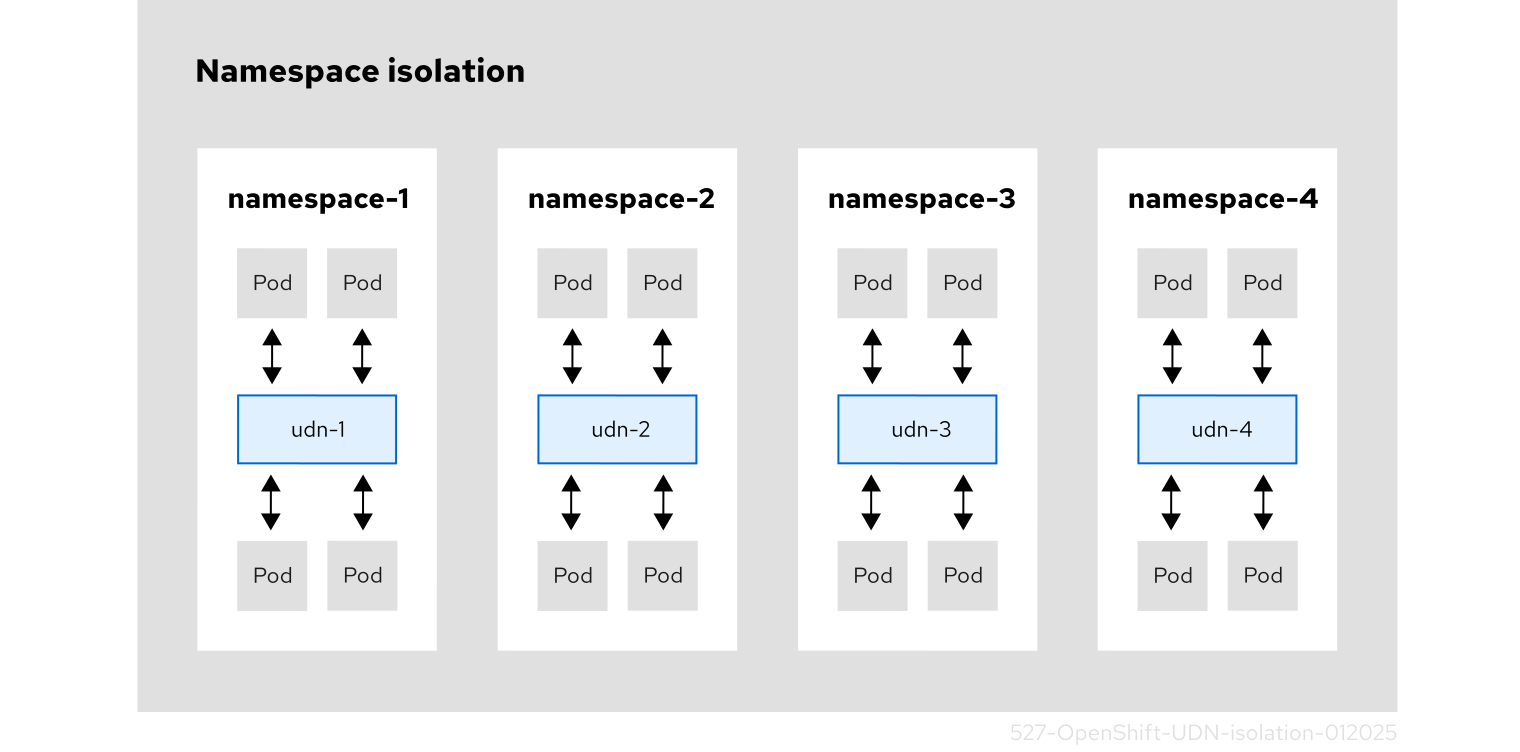

次の図は、4 つのクラスター namespace を示しています。各 namespace には 1 つのユーザー定義ネットワーク (UDN) が割り当てられており、各 UDN には Pod IP 割り当て用のカスタムサブネットが割り当てられています。OVN-Kubernetes は重複する UDN サブネットを処理します。Kubernetes ネットワークポリシーを使用しなくても、UDN にアタッチされた Pod はその UDN 内の他の Pod と通信できます。デフォルトでは、これらの Pod は他の UDN に配置された Pod との通信から分離されます。マイクロセグメンテーションの場合、UDN 内でネットワークポリシーを適用できます。namespace には 1 つ以上の UDN を割り当てることができますが、1 つの namespace には 1 つのプライマリー UDN を、1 つの UDN には 1 つ以上の namespace を割り当てるという制限があります。

図3.4 UserDefinedNetwork CR を使用した namespace 分離

3.1.6.1. UserDefinedNetwork CR のベストプラクティス

UserDefinedNetwork (UDN) CR のインスタンスを正常にデプロイするには、マスカレード IP アドレスの要件に従い、デフォルトおよび openshift-* ネームスペースを回避し、適切なネームスペースセレクター設定を設定し、物理ネットワークパラメーターの一致を確保する必要があります。

以下の詳細は、UDN CR を設計するためのベストプラクティスを示しています。

-

UserDefinedNetworkCR の設定にopenshift-*namespace は使用しないでください。 -

デフォルトの namespace に

UserDefinedNetworkCR は作成しないでください。分離されず、その結果としてクラスターにセキュリティーリスクが生じる可能性があります。 プライマリーネットワークの場合、

UserDefinedNetworkCR に使用される namespace にはk8s.ovn.org/primary-user-defined-networkラベルが含まれている必要があります。このラベルは更新できず、namespace 作成時にのみ追加できます。k8s.ovn.org/primary-user-defined-networknamespace ラベルには次の条件が適用されます。-

namespace に

k8s.ovn.org/primary-user-defined-networkラベルがなく、Pod が作成された場合、Pod はデフォルトのネットワークにアタッチされます。 -

namespace に

k8s.ovn.org/primary-user-defined-networkラベルがなく、その namespace に一致するプライマリーUserDefinedNetworkCR が作成されると、ステータスエラーが報告され、ネットワークは作成されません。 -

namespace に

k8s.ovn.org/primary-user-defined-networkラベルがなく、プライマリーUserDefinedNetworkCR がすでに存在する場合、その namespace 内に Pod が作成され、デフォルトのネットワークにアタッチされます。 -

namespace にラベルが あり、プライマリー

UserDefinedNetworkCR が存在しない場合、UserDefinedNetworkCR が作成されるまで、その namespace に Pod は作成されません。

-

namespace に

ユーザー定義ネットワークには 2 つのマスカレード IP アドレスが必要です。必要な数のネットワークを保持できる大きさになるように、マスカレードサブネットを再設定する必要があります。

重要-

OpenShift Container Platform 4.17 以降では、クラスターはデフォルトのマスカレードサブネットとして、IPv4 の場合は

169.254.0.0/17、IPv6 の場合はfd69::/112を使用します。ユーザーはこれらの範囲を避ける必要があります。更新されたクラスターの場合は、デフォルトのマスカレードサブネットに変更がありません。 -

プロジェクト用のユーザー定義ネットワークが設定された後は、クラスターのマスカレードサブネットの変更はサポートされません。

UserDefinedNetworkCR を設定した後にマスカレードサブネットを変更しようとすると、ネットワーク接続が中断され、設定の問題が発生する可能性があります。

-

OpenShift Container Platform 4.17 以降では、クラスターはデフォルトのマスカレードサブネットとして、IPv4 の場合は

-

テナントが

NetworkAttachmentDefinition(NAD) CR ではなくUserDefinedNetworkリソースを使用していることを確認します。これにより、テナント間でセキュリティー上のリスクが生じる可能性があります。 -

ネットワークセグメンテーションを作成するときは、

UserDefinedNetworkCR を使用してユーザー定義のネットワークセグメンテーションを完了できない場合にのみ、NetworkAttachmentDefinitionCR を使用する必要があります。 -

UserDefinedNetworkCR のクラスターサブネットとサービス CIDR は、デフォルトのクラスターサブネット CIDR と重複できません。OVN-Kubernetes ネットワークプラグインは、ネットワークのデフォルトの結合サブネットとして100.64.0.0/16を使用します。この値は、UserDefinedNetworkCR のjoinSubnetsフィールドの設定値として使用しないでください。クラスターのネットワーク内のどこかでデフォルトのアドレス値が使用されている場合は、joinSubnetsフィールドを設定してデフォルト値をオーバーライドする必要があります。詳細は、「ユーザー定義ネットワークの追加設定の詳細」を参照してください。

3.1.6.2. CLI を使用した UserDefinedNetwork CR の作成

CLI を使用して UserDefinedNetwork CR を作成し、名前空間スコープのネットワークセグメンテーションと分離を有効にすることで、特定の名前空間内の Pod に対してカスタムのレイヤ 2 またはレイヤ 3 ネットワークトポロジーを定義できるようになります。

次の手順では、namespace スコープの UserDefinedNetwork CR を作成します。ユースケースに基づき、Layer2 トポロジータイプの場合は my-layer-two-udn.yaml の例、Layer3 トポロジータイプの場合は my-layer-three-udn.yaml の例を使用してリクエストを作成します。

前提条件

クラスター管理者として、名前空間を作成しました。

-

名前空間を作成する際に、

k8s.ovn.org/primary-user-defined-network ラベルも名前空間に適用したことを確認してください。 -

名前空間を作成した後、ロールベースアクセス制御 (RBAC) の

表示および編集権限を持つユーザーは、その名前空間内にUserDefinedNetworkCR を作成できます。

-

名前空間を作成する際に、

手順

オプション: プライマリーネットワークを使用する

UserDefinedNetworkCR の場合は、次のコマンドを入力して、k8s.ovn.org/primary-user-defined-networkラベルを持つ namespace を作成します。$ cat << EOF | oc apply -f - apiVersion: v1 kind: Namespace metadata: name: <udn_namespace_name> labels: k8s.ovn.org/primary-user-defined-network: "" EOFLayer2またはLayer3トポロジータイプのいずれかのユーザー定義ネットワークを作成します。Layer2トポロジーのリクエストを定義するには、次の例のように、my-layer-two-udn.yamlなどの YAML ファイルを作成します。apiVersion: k8s.ovn.org/v1 kind: UserDefinedNetwork metadata: name: udn-1 namespace: <some_custom_namespace> spec: topology: Layer2 layer2:1 role: Primary subnets: - "10.0.0.0/24" - "2001:db8::/60"ここでは、以下のようになります。

name-

UserDefinedNetworkリソースの名前。これはdefaultにすべきではありません。また、Cluster Network Operator (CNO) によって作成されたグローバル namespace と重複してはなりません。 topology-

ネットワーク設定を指定します。許容される値は

Layer2とLayer3です。Layer2トポロジータイプを指定すると、すべてのノードで共有される 1 つの論理スイッチが作成されます。 role-

PrimaryロールまたはSecondaryロールを指定します。 subnetsLayer2トポロジータイプの場合、以下はsubnetフィールドの設定を指定します。- subnets フィールドは任意です。

-

subnets フィールドはタイプが

stringで、IPv4 と IPv6 の両方の標準 CIDR 形式を受け入れます。 -

subnets フィールドには 1 つまたは 2 つの項目を入力できます。2 つのアイテムは、異なるファミリーに属している必要があります。たとえば、subnets の値は

10.100.0.0/16と2001:db8::/64です。 -

Layer2サブネットは省略できます。省略すると、ユーザーは Pod の IP アドレスを設定する必要があります。結果として、ポートセキュリティーは MAC スプーフィングのみを防止します。 -

ipamLifecycleフィールドが指定されている場合、Layer2subnetsフィールドは必須です。

Layer3トポロジーのリクエストを定義するには、次の例のように、my-layer-three-udn.yamlなどの YAML ファイルを作成します。apiVersion: k8s.ovn.org/v1 kind: UserDefinedNetwork metadata: name: udn-2-primary namespace: <some_custom_namespace> spec: topology: Layer3 layer3: role: Primary subnets: - cidr: 10.150.0.0/16 hostSubnet: 24 - cidr: 2001:db8::/60 hostSubnet: 64 # ...ここでは、以下のようになります。

name-

UserDefinedNetworkリソースの名前。これはdefaultにすべきではありません。また、Cluster Network Operator (CNO) によって作成されたグローバル namespace と重複してはなりません。 topology-

ネットワーク設定を指定します。許容される値は

Layer2とLayer3です。Layer2トポロジータイプを指定すると、すべてのノードで共有される 1 つの論理スイッチが作成されます。 role-

PrimaryロールまたはSecondaryロールを指定します。 subnetsLayer3トポロジータイプの場合、subnetフィールドの設定の詳細を次に示します。-

subnetsフィールドは必須です。 subnetsフィールドのタイプは、cidrおよびhostSubnetです。-

cidrは、クラスターのclusterNetwork設定に相当します。CIDR 内の IP アドレスは、ユーザー定義ネットワーク内の Pod に配布されます。このパラメーターは文字列値を受け入れます。 -

hostSubnetは、ノードごとのサブネット接頭辞を定義します。 -

IPv6 の場合、

hostSubnetでは/64の長さのみがサポートされます。

-

-

次のコマンドを実行してリクエストを適用します。

$ oc apply -f <my_layer_two_udn>.yaml<my_layer_two_udn>.yamlは、Layer2またはLayer3設定ファイルの名前です。次のコマンドを実行して、リクエストが成功したことを確認します。

$ oc get userdefinednetworks udn-1 -n <some_custom_namespace> -o yamlここでは、

some_custom_namespaceは、ユーザー定義ネットワーク用に作成した namespace です。出力例

apiVersion: k8s.ovn.org/v1 kind: UserDefinedNetwork metadata: creationTimestamp: "2024-08-28T17:18:47Z" finalizers: - k8s.ovn.org/user-defined-network-protection generation: 1 name: udn-1 namespace: some-custom-namespace resourceVersion: "53313" uid: f483626d-6846-48a1-b88e-6bbeb8bcde8c spec: layer2: role: Primary subnets: - 10.0.0.0/24 - 2001:db8::/60 topology: Layer2 status: conditions: - lastTransitionTime: "2024-08-28T17:18:47Z" message: NetworkAttachmentDefinition has been created reason: NetworkAttachmentDefinitionReady status: "True" type: NetworkCreated

3.1.6.3. Web コンソールを使用した UserDefinedNetwork CR の作成

OpenShift Container Platform でレイヤー 2 接続を備えた分離されたネットワークセグメントを実装するには、Web コンソールを使用して UserDefinedNetwork カスタムリソース (CR) を作成します。このリソースを定義することで、クラスターワークロードがデータリンク層で直接通信できるようになります。

現在、OpenShift Container Platform Web コンソールを使用する場合、Layer3 トポロジーまたは Secondary ロールを使用した UserDefinedNetwork CR を作成することはできません。

前提条件

クラスター管理者として、名前空間を作成しました。

-

名前空間を作成する際に、

k8s.ovn.org/primary-user-defined-network ラベルも名前空間に適用したことを確認してください。 -

名前空間を作成した後、ロールベースアクセス制御 (RBAC) の

表示および編集権限を持つユーザーは、その名前空間内にUserDefinedNetworkCR を作成できます。

-

名前空間を作成する際に、

手順

- Administrator パースペクティブから、Networking → UserDefinedNetworks をクリックします。

- Create UserDefinedNetwork をクリックします。

- Project name リストから、以前に作成した namespace を選択します。

- Subnet フィールドに値を指定します。

- Create をクリックします。ユーザー定義ネットワークは、この namespace で作成する Pod のデフォルトのプライマリーネットワークとして機能します。

3.1.7. ユーザー定義ネットワークの追加設定の詳細

デフォルト値がネットワークトポロジーと競合する場合、または永続的な IP アドレス、カスタムゲートウェイ、特定のサブネット設定が必要な場合は、ClusterUserDefinedNetwork および UserDefinedNetwork CR のオプションの詳細設定を設定してください。

OVN-Kubernetes ネットワークトポロジーに対する明示的な要件がなく、理解していない場合は、これらのフィールドを設定することは推奨しません。

- ユーザー定義ネットワークのオプション設定

| CUDN のフィールド | UDN のフィールド | 型 | 説明 |

|

|

| object |

省略すると、プラットフォームは

|

|

|

| string |

|

|

|

| object |

このオプションフィールドでは、静的 IP 割り当て用に予約されている CIDR のリストを指定します。そのため、静的 IP は自動割り当てから除外されます。省略すると、 |

|

|

| object |

このオプションフィールドは、OVN-Kubernetes 内部ネットワークインフラストラクチャー用に使用するアドレスを指定します。この範囲内の IP アドレスは、ワークロードに割り当てることができません。省略すると、OVN-Kubernetes はインフラストラクチャーのニーズに合わせて、 |

|

|

| object |

このフィールドはオプションであり、ゲートウェイにデフォルトで割り当てられたアドレスをオーバーライドする IP アドレスを指定します。デュアルスタッククラスターの場合、許容される値は IPv4 アドレスと IPv6 アドレスの両方です。内部 OVN-Kubernetes トポロジーで使用されるデフォルトのゲートウェイ IP アドレスを指定します。デュアルスタッククラスターでは 2 つの IP アドレス (IP ファミリーごとに 1 つ) を設定できますが、それ以外の場合は 1 つの IP アドレスしか使用できません。このフィールドは、 |

|

|

| object |

Persistent の値は、 |

|

|

| object |

|

|

|

| integer |

最大転送単位 (MTU)。デフォルト値は |

|

| 該当なし | object | このフィールドはオプションであり、仮想ローカルエリアネットワーク (VLAN) のタグ付けを設定し、物理ネットワークを複数の独立したブロードキャストドメインに分割できるようにします。 |

|

| 該当なし | object |

設定可能な値は |

|

| 該当なし | string |

物理ネットワークインターフェイスの名前を指定します。指定する値は、Open vSwitch (OVS) ブリッジマッピングで指定した |

ここでは、以下のようになります。

<topology>-

UserDefinedNetworkCR の場合、layer2またはlayer3のいずれかになります。ClusterUserDefinedNetworkCR の場合、トポロジーはLocalnetになることもできます。

3.1.8. ユーザー定義ネットワークのステータス条件タイプ

OpenShift Container Platform でネットワークデプロイメントのトラブルシューティングを行うには、ClusterUserDefinedNetwork および UserDefinedNetwork カスタムリソース (CR) に対して返されるステータス条件タイプを評価します。これらの条件を確認することで、設定エラーを特定し、解決することができます。

| 条件タイプ | ステータス | 理由とメッセージ | |

|---|---|---|---|

|

|

|

| |

| 理由 | メッセージ | ||

|

| 'NetworkAttachmentDefinition has been created in following namespaces: [example-namespace-1, example-namespace-2, example-namespace-3]'` | ||

|

|

|

| |

| 理由 | メッセージ | ||

|

|

| ||

|

|

| ||

|

|

| ||

|

|

| ||

|

|

| ||

|

|

| ||

|

|

| ||

| 条件タイプ | ステータス | 理由とメッセージ | |

|---|---|---|---|

|

|

|

| |

| 理由 | メッセージ | ||

|

|

| ||

|

|

|

| |

| 理由 | メッセージ | ||

|

|

| ||

| 条件タイプ | 理由、メッセージ、解決策 | ||

|---|---|---|---|

|

|

| ||

| 理由 | メッセージ | 解決方法 | |

|

|

|

| |

|

|

|

| |

|

IPv6 サブネットを使用する場合、 |

|

ユーザー定義のネットワーク設定で IPv6 サブネットが定義されている場合は、 | |

| 条件タイプ | 理由、メッセージ、解決策 | ||

|---|---|---|---|

|

|

| ||

| 理由 | メッセージ | 解決方法 | |

| 物理ネットワークの名前が設定されていません。 |

|

| |

| 物理ネットワークの名前が長さの最小要件を満たしていません。 |

| 物理ネットワーク名は 1 文字以上の長さに設定する必要があります。 | |

| 物理ネットワークの名前が最大文字数 253 文字を超えています。 |

| 物理ネットワーク名の長さは 253 文字を超えないように設定する必要があります。 | |

|

物理ネットワークの名前には、、 |

|

物理ネットワーク名から | |

| 条件タイプ | 理由、メッセージ、解決策 | ||

|---|---|---|---|

|

|

| ||

| 理由 | メッセージ | 解決方法 | |

|

localnet トポロジーに対して |

|

| |

|

|

|

Localnet トポロジーの | |

| 条件タイプ | 理由、メッセージ、解決策 | ||

|---|---|---|---|

|

|

| ||

| 理由 | メッセージ | 解決方法 | |

|

オプションフィールド ( |

|

| |

|

このオプションフィールドを使用する場合、 |

|

| |

|

オプションの |

|

| |

|

|

|

| |

| CIDR 範囲が無効です。 |

|

| |

|

|

|

| |

|

|

| CIDR 範囲の 1 つを別の IP ファミリーに変更する必要があります。 | |

|

|

|

オプションフィールド | |

| 条件タイプ | 理由、メッセージ、解決策 | ||

|---|---|---|---|

|

|

| ||

| 理由 | メッセージ | 解決方法 | |

|

|

|

| |

|

|

|

| |

|

|

|

| |

|

|

|

| |

|

|

|

| |

3.1.9. ユーザー定義のネットワーク Pod でデフォルトのネットワークポートを開く

デフォルトのネットワーク Pod がユーザー定義のネットワーク Pod に接続できるようにするには、k8s.ovn.org/open-default-ports アノテーションを使用できます。このアノテーションは、デフォルトネットワークからのアクセス用に、ユーザー定義ネットワーク Pod 上の特定のポートを開きます。

デフォルトでは、ユーザー定義ネットワーク (UDN) 上の Pod はデフォルトネットワークから分離されています。つまり、モニタリングサービス (Prometheus または Alertmanager) や OpenShift Container Platform イメージレジストリーを実行しているデフォルトのネットワーク Pod は、UDN Pod への接続を開始できません。

次の Pod 仕様では、デフォルトネットワークからのポート 80 での着信 TCP 接続とポート 53 での UDP トラフィックが許可されます。

apiVersion: v1

kind: Pod

metadata:

annotations:

k8s.ovn.org/open-default-ports: |

- protocol: tcp

port: 80

- protocol: udp

port: 53

# ...開いているポートは、UDN ネットワーク IP ではなく、Pod のデフォルトネットワーク IP でアクセスできます。

3.2. NetworkAttachmentDefinition を使用したプライマリーネットワークの作成

OVN-Kubernetes 以外の CNI プラグイン (IPVLAN や MACVLAN など) を使用する必要がある場合、または高度なネットワークシナリオのために Container Network Interface (CNI) 設定を直接制御する必要がある場合は、NetworkAttachmentDefinition (NAD) リソースを使用してプライマリーネットワークを作成します。

3.2.1. プライマリーネットワークの管理方法

NAD CR によって作成されたプライマリーネットワークのライフサイクルは、Cluster Network Operator (CNO) または YAML マニフェストを通じて管理できます。CNO を使用することでネットワークリソースの自動管理が可能になり、YAML マニフェストを適用することでネットワーク設定を直接制御できます。

- Cluster Network Operator (CNO) 設定の変更

-

この方法を使用すると、CNO によって

NetworkAttachmentDefinitionオブジェクトが自動的に作成および管理されます。CNO は、オブジェクトのライフサイクルを管理するだけでなく、DHCP によって割り当てられる IP アドレスを使用するプライマリーネットワークで DHCP が利用可能であることを確認します。 - YAML マニフェストの適用

-

この方法を使用すると、

NetworkAttachmentDefinitionオブジェクトを作成してプライマリーネットワークを直接管理できます。この方法では、Pod にプライマリーネットワークインターフェイスを割り当てるために複数の CNI プラグインを呼び出すことができます。

各アプローチは同時に使用できず、プライマリーネットワークを管理する場合に 1 つのアプローチしか使用できません。どちらのアプローチでも、プライマリーネットワークは、お客様が設定した Container Network Interface (CNI) プラグインによって管理されます。

OVN SDN を使用して、Red Hat OpenStack Platform (RHOSP) に複数のネットワークインターフェイスを持つ OpenShift Container Platform ノードをデプロイすると、セカンダリーインターフェイスの DNS 設定がプライマリーインターフェイスの DNS 設定よりも優先される場合があります。その場合は、次のコマンドを実行して、セカンダリーインターフェイスに割り当てられているサブネット ID の DNS ネームサーバーを削除します。

$ openstack subnet set --dns-nameserver 0.0.0.0 <subnet_id>3.2.2. Cluster Network Operator によるプライマリーネットワークアタッチメントの作成

Cluster Network Operator (CNO) を使用して作成するプライマリーネットワークを指定すると、CNO は NetworkAttachmentDefinition カスタムリソース定義 (CRD) を自動的に作成し、それを管理します。

Cluster Network Operator によって管理される NetworkAttachmentDefinition CRD は編集しないでください。これを実行すると、プライマリーネットワークのネットワークトラフィックが中断する可能性があります。

前提条件

-

OpenShift CLI (

oc) がインストールされている。 -

cluster-admin権限を持つユーザーとしてログインしている。

手順

オプション: プライマリーネットワークの namespace を作成します。

$ oc create namespace <namespace_name>CNO 設定を編集するには、以下のコマンドを入力します。

$ oc edit networks.operator.openshift.io cluster以下のサンプル CR のように、作成されるプライマリーネットワークの設定を追加して、作成している CR を変更します。

apiVersion: operator.openshift.io/v1 kind: Network metadata: name: cluster spec: # ... additionalNetworks: - name: tertiary-net namespace: namespace2 type: Raw rawCNIConfig: |- { "cniVersion": "0.3.1", "name": "tertiary-net", "type": "ipvlan", "master": "eth1", "mode": "l2", "ipam": { "type": "static", "addresses": [ { "address": "192.168.1.23/24" } ] } }- 変更を保存し、テキストエディターを終了して、変更をコミットします。

検証

次のコマンドを実行して、CNO が

NetworkAttachmentDefinitionCRD を作成したことを確認します。CNO が CRD を作成するまでに遅延が発生する可能性があります。予想される出力には、NAD CRD の名前と作成後の経過時間 (分) が表示されます。$ oc get network-attachment-definitions -n <namespace>ここでは、以下のようになります。

<namespace>- CNO の設定に追加したネットワークアタッチメントの namespace を指定します。

3.2.3. プライマリーネットワークアタッチメントの設定

プライマリーネットワークを設定するには、k8s.cni.cncf.io API グループの NetworkAttachmentDefinition API を使用します。

API の設定は、以下の表で説明されています。

| フィールド | 型 | 説明 |

|---|---|---|

|

|

| プライマリーネットワークの名前。 |

|

|

| オブジェクトが関連付けられる namespace。 |

|

|

| JSON 形式の CNI プラグイン設定。 |

3.2.4. YAML マニフェストを適用したプライマリーネットワークアタッチメントの作成

NetworkAttachmentDefinition YAML マニフェストを直接適用して、プライマリーネットワークアタッチメントを作成します。これにより、Cluster Network Operator にリソースの自動管理を任せることなく、ネットワーク設定を完全に制御できるようになります。

前提条件

-

OpenShift CLI (

oc) がインストールされている。 -

cluster-admin権限を持つユーザーとしてログインしている。 - NAD のデプロイ先となる namespace で作業している。

手順

以下の例のように、プライマリーネットワーク設定を含む YAML ファイルを作成します。

apiVersion: k8s.cni.cncf.io/v1 kind: NetworkAttachmentDefinition metadata: name: next-net spec: config: |- { "cniVersion": "0.3.1", "name": "work-network", "namespace": "namespace2", "type": "host-device", "device": "eth1", "ipam": { "type": "dhcp" } }-

オプション: NAD が適用される namespace を指定できます。NAD をデプロイする名前空間内で作業している場合は、

名前空間の指定は不要です。

-

オプション: NAD が適用される namespace を指定できます。NAD をデプロイする名前空間内で作業している場合は、

プライマリーネットワークを作成するには、次のコマンドを入力します。

$ oc apply -f <file>.yamlここでは、以下のようになります。

<file>- YAML マニフェストを含むファイルの名前を指定します。

第4章 セカンダリーネットワーク

4.1. OVN-Kubernetes でのセカンダリーネットワークの作成

クラスター管理者は、NetworkAttachmentDefinition (NAD) リソースを使用して、クラスターのセカンダリーネットワークを設定できます。

4.1.1. OVN-Kubernetes セカンダリーネットワークの設定

Red Hat OpenShift Networking OVN-Kubernetes ネットワークプラグインを使用すると、Pod のセカンダリーネットワークインターフェイスを設定できます。セカンダリーネットワークインターフェイスを設定するには、NetworkAttachmentDefinition カスタムリソース定義 (CRD) で設定を定義する必要があります。

Pod およびマルチネットワークポリシーの作成は、ノード内の OVN-Kubernetes コントロールプレーンエージェントが関連する network-attachment-definition CRD を処理するまで、保留状態のままになる場合があります。

OVN-Kubernetes セカンダリーネットワークは、レイヤー 2、レイヤー 3、または localnet トポロジーで設定できます。これらのトポロジーでサポートされる機能の詳細は、「UserDefinedNetwork および NetworkAttachmentDefinition のサポートマトリックス」を参照してください。

次のセクションでは、OVN-Kubernetes で現在セカンダリーネットワークに許可されている各トポロジーの設定例を示します。

ネットワーク名は一意である必要があります。たとえば、同じネットワークを参照する異なる設定を持つ複数の NetworkAttachmentDefinition CRD の作成はサポートされていません。

4.1.1.1. OVN-Kubernetes セカンダリーネットワークのサポート対象プラットフォーム

次のサポート対象プラットフォームで OVN-Kubernetes セカンダリーネットワークを使用できます。

- ベアメタル

- IBM Power®

- IBM Z®

- IBM® LinuxONE

- VMware vSphere

- Red Hat OpenStack Platform (RHOSP)

4.1.1.2. OVN-Kubernetes ネットワークプラグインの JSON 設定の表

OVN-Kubernetes ネットワークプラグインの JSON 設定オブジェクトには、OVN-Kubernetes CNI ネットワークプラグインの設定パラメーターを記述します。次の表にそのパラメーターの詳細を示します。

| フィールド | 型 | 説明 |

|---|---|---|

|

|

|

CNI 仕様のバージョン。必要な値は |

|

|

|

ネットワークの名前。このネットワークは namespace スコープではありません。たとえば、 |

|

|

|

設定する CNI プラグインの名前。この値は |

|

|

|

ネットワークのトポロジー設定。 |

|

|

| クラスター全体のネットワークに使用するサブネット。

省略した場合、ネットワークを実装する論理スイッチはレイヤー 2 通信のみを提供し、ユーザーは Pod の IP アドレスを設定する必要があります。ポートセキュリティーは、MAC スプーフィングのみを防止します。 |

|

|

| 最大伝送単位 (MTU)。この値を設定しなかった場合、Cluster Network Operator (CNO) が、プライマリーネットワークインターフェイスのアンダーレイ MTU、Geneve (Generic Network Virtualization Encapsulation) などの Pod ネットワークのオーバーレイ MTU、および IPsec などの有効な機能のバイト容量の差を計算して、デフォルトの MTU 値を設定します。 |

|

|

|

この設定が含まれるネットワークアタッチメント定義 CRD のメタデータの |

|

|

| CIDR と IP アドレスのコンマ区切りのリスト。IP アドレスは割り当て可能な IP アドレスプールから削除され、Pod に渡されることはありません。 |

|

|

|

トポロジーが |

|

|

|

トポロジーが |

4.1.1.3. マルチネットワークポリシーとの互換性

ネットワークポリシーを定義する場合、使用できるネットワークポリシールールは、OVN-Kubernetes セカンダリーネットワークが subnets フィールドを定義しているかどうかによって異なります。

k8s.cni.cncf.io API グループの MultiNetworkPolicy カスタムリソース定義 (CRD) によって提供されるマルチネットワークポリシー API は、OVN-Kubernetes セカンダリーネットワークと互換性があります。

subnets CNI 設定に基づいてサポートされているマルチネットワークポリシーセレクターの詳細は、次の表を参照してください。

subnets フィールドの指定 | 許可されているマルチネットワークポリシーセレクター |

|---|---|

| はい |

|

| いいえ |

|

MultiNetworkPolicy オブジェクトで k8s.v1.cni.cncf.io/policy-for アノテーションを使用することで、NetworkAttachmentDefinition (NAD) カスタムリソース (CR) を指定できます。NAD CR は、ポリシーを適用するネットワークを定義します。次に示す Pod セレクターを使用したマルチネットワークポリシーの例は、subnets フィールドが blue2 という名前のセカンダリーネットワーク用のセカンダリーネットワーク CNI 設定で定義されている場合にのみ有効です。

apiVersion: k8s.cni.cncf.io/v1beta1

kind: MultiNetworkPolicy

metadata:

name: allow-same-namespace

annotations:

k8s.v1.cni.cncf.io/policy-for: blue2

spec:

podSelector:

ingress:

- from:

- podSelector: {}

次の例では、ipBlock ネットワークマルチネットワークポリシーを使用します。このポリシーは、OVN-Kubernetes セカンダリーネットワークに対して常に有効です。

IP ブロックセレクターを使用するマルチネットワークポリシーの例

apiVersion: k8s.cni.cncf.io/v1beta1

kind: MultiNetworkPolicy

metadata:

name: ingress-ipblock

annotations:

k8s.v1.cni.cncf.io/policy-for: default/flatl2net

spec:

podSelector:

matchLabels:

name: access-control

policyTypes:

- Ingress

ingress:

- from:

- ipBlock:

cidr: 10.200.0.0/304.1.1.4. localnet スイッチドトポロジーの設定

スイッチド localnet トポロジーは、ネットワークアタッチメント定義 (NAD) として作成されたワークロードを、クラスター全体の論理スイッチを介して物理ネットワークに相互接続します。

複数の NAD を作成する場合は、各 NAD が一意の VLAN ID 番号を参照するようにしてください。2 つの NAD が同じ VLAN ID を参照している場合、OVN-Kubernetes ネットワークプラグインでネットワークの問題が発生します。

セカンダリーネットワークを OVN-Kubernetes のセカンダリーネットワークとして使用するには、それを OVS ブリッジにマッピングする必要があります。ブリッジマッピングにより、ネットワークトラフィックが物理ネットワークに到達できるようになります。ブリッジマッピングは、インターフェイスラベルとも呼ばれる物理ネットワーク名を、Open vSwitch (OVS) で作成されたブリッジに関連付けます。

nmstate.io/v1 API グループの一部である NodeNetworkConfigurationPolicy (NNCP) オブジェクトを作成して、宣言的にマッピングを作成できます。この API は NMState Operator によって提供されます。この API を使用すると、指定した nodeSelector 式 (node-role.kubernetes.io/worker: '' など) に一致するノードにブリッジマッピングを適用できます。この宣言的なアプローチにより、NMState Operator は、ノードセレクターによって指定されたすべてのノードにセカンダリーネットワーク設定を自動的かつ透過的に適用します。

セカンダリーネットワークを接続する場合、既存の br-ex ブリッジを使用することも、新しいブリッジを作成することもできます。どのアプローチを使用するかは、特定のネットワークインフラストラクチャーによって異なります。次のアプローチを検討してください。

-

ノードにネットワークインターフェイスが 1 つしか含まれていない場合は、既存のブリッジを使用する必要があります。このネットワークインターフェイスは OVN-Kubernetes によって所有および管理されているため、

br-exブリッジから削除したり、インターフェイス設定を変更したりしないでください。ネットワークインターフェイスを削除または変更すると、クラスターネットワークが正常に動作しなくなります。 - ノードに複数のネットワークインターフェイスが含まれている場合は、別のネットワークインターフェイスを新しいブリッジに接続して、セカンダリーネットワークに使用できます。このアプローチでは、プライマリークラスターネットワークからトラフィックが分離されます。

インストール後のタスクとして、NodeNetworkConfigurationPolicy (NNCP) リソースで br-ex ブリッジまたはその基盤となるインターフェイスの設定変更を行うことはできません。回避策として、ホストまたはスイッチに接続されたセカンダリーネットワークインターフェイスを使用してください。

次のブリッジ共有の例では、localnet1 ネットワークが br-ex ブリッジにマッピングされています。

apiVersion: nmstate.io/v1

kind: NodeNetworkConfigurationPolicy

metadata:

name: mapping

spec:

nodeSelector:

node-role.kubernetes.io/worker: ''

desiredState:

ovn:

bridge-mappings:

- localnet: localnet1

bridge: br-ex

state: present詳細は次のとおりです。

+ metadata.name:: 設定オブジェクトの名前。spec.nodeSelector.node-role.kubernetes.io/worker:: ノードネットワーク設定ポリシーを適用するノードを指定するノードセレクター。spec.desiredState.ovn.bridge-mappings.localnet:: OVS ブリッジにトラフィックが転送されるセカンダリーネットワークの名前。このセカンダリーネットワークは、OVN-Kubernetes セカンダリーネットワークを定義する NetworkAttachmentDefinition CRD の spec.config.name フィールドの名前と一致する必要があります。spec.desiredState.ovn.bridge-mappings.bridge:: ノード上の OVS ブリッジの名前。この値は、state: present を指定する場合にのみ必要です。spec.desiredState.ovn.bridge-mappings.state:: マッピングの状態。ブリッジを追加する場合は present、ブリッジを削除する場合は absent である必要があります。デフォルト値は present です。

+ 次の JSON 例は、localnet1 という名前のローカルネットのセカンダリーネットワークを設定します。mtu パラメーターの値は、br-ex ブリッジインターフェイスにマッピングされるセカンダリーネットワークインターフェイスに設定された MTU 値と一致する必要があることに注意してください。

{

"cniVersion": "0.3.1",

"name": "localnet1",

"type": "ovn-k8s-cni-overlay",

"topology":"localnet",

"physicalNetworkName": "localnet1",

"subnets": "202.10.130.112/28",

"vlanID": 33,

"mtu": 1500,

"netAttachDefName": "ns1/localnet-network",

"excludeSubnets": "10.100.200.0/29"

}

次に示す複数のインターフェイスの例では、localnet2 ネットワークインターフェイスが ovs-br1 ブリッジに接続されています。この接続を使って、ネットワークインターフェイスを OVN-Kubernetes ネットワークプラグインでセカンダリーネットワークとして利用できるようになります。

apiVersion: nmstate.io/v1

kind: NodeNetworkConfigurationPolicy

metadata:

name: ovs-br1-multiple-networks

spec:

nodeSelector:

node-role.kubernetes.io/worker: ''

desiredState:

interfaces:

- name: ovs-br1

description: |-

A dedicated OVS bridge with eth1 as a port

allowing all VLANs and untagged traffic

type: ovs-bridge

state: up

bridge:

allow-extra-patch-ports: true

options:

stp: false

mcast-snooping-enable: true

port:

- name: eth1

ovn:

bridge-mappings:

- localnet: localnet2

bridge: ovs-br1

state: present詳細は次のとおりです。

+ metadata.name:: 設定オブジェクトの名前を指定します。node-role.kubernetes.io/worker:: ノードネットワーク設定ポリシーが適用されるノードを識別するノードセレクターを指定します。desiredState.interfaces.name:: OVN-Kubernetes がクラスタートラフィックに使用するデフォルトのブリッジとは別に動作する新しい OVS ブリッジを指定します。options.mcast-snooping-enable:: マルチキャストスヌーピングを有効にするかどうかを指定します。マルチキャストスヌーピングを有効にすると、ネットワークデバイスがすべてのネットワークメンバーにマルチキャストトラフィックをフラッディングすることを防止します。デフォルトでは、OVS ブリッジはマルチキャストスヌーピングを有効にしません。デフォルト値は false です。bridge.port.name:: ホストシステム上で新しい OVS ブリッジに関連付けるネットワークデバイスを指定します。ovn.bridge-mappings.localnet:: OVS ブリッジにトラフィックを転送するセカンダリーネットワークの名前を指定します。この名前は、OVN-Kubernetes セカンダリーネットワークを定義する NetworkAttachmentDefinition CRD の spec.config.name フィールドの値と一致する必要があります。ovn.bridge-mappings.bridge:: ノード上の OVS ブリッジの名前を指定します。値は、state: present が設定されている場合にのみ必要です。ovn.bridge-mappings.state:: マッピングの状態を指定します。有効な値は、ブリッジを追加する場合は present、ブリッジを削除する場合は absent です。デフォルト値は present です。

+ 次の JSON 例は、localnet2 という名前の localnet セカンダリーネットワークを設定します。mtu パラメーターの値は、eth1 セカンダリーネットワークインターフェイスに設定された MTU 値と一致する必要があることに注意してください。

{

"cniVersion": "0.3.1",

"name": "localnet2",

"type": "ovn-k8s-cni-overlay",

"topology":"localnet",

"physicalNetworkName": "localnet2",

"subnets": "202.10.130.112/28",

"vlanID": 33,

"mtu": 1500,

"netAttachDefName": "ns1/localnet-network",

"excludeSubnets": "10.100.200.0/29"

}4.1.1.4.1. レイヤー 2 スイッチドトポロジーの設定

スイッチド (レイヤー 2) トポロジーネットワークは、クラスター全体の論理スイッチを介してワークロードを相互接続します。この設定は、IPv6 およびデュアルスタックデプロイメントに使用できます。

レイヤー 2 スイッチドトポロジーネットワークでは、クラスター内の Pod 間のデータパケットの転送のみが許可されます。

次の JSON 例では、スイッチドセカンダリーネットワークを設定します。

{

"cniVersion": "0.3.1",

"name": "l2-network",

"type": "ovn-k8s-cni-overlay",

"topology":"layer2",

"subnets": "10.100.200.0/24",

"mtu": 1300,

"netAttachDefName": "ns1/l2-network",

"excludeSubnets": "10.100.200.0/29"

}4.1.1.5. セカンダリーネットワーク用の Pod の設定

セカンダリーネットワークアタッチメントは、k8s.v1.cni.cncf.io/networks アノテーションを使用して指定する必要があります。

次の例では、このガイドに示されているアタッチメント設定ごとに 1 つずつ、合計 2 つのセカンダリーアタッチメントを持つ Pod をプロビジョニングします。

apiVersion: v1

kind: Pod

metadata:

annotations:

k8s.v1.cni.cncf.io/networks: l2-network

name: tinypod

namespace: ns1

spec:

containers:

- args:

- pause

image: k8s.gcr.io/e2e-test-images/agnhost:2.36

imagePullPolicy: IfNotPresent

name: agnhost-container4.1.1.6. 静的 IP アドレスを使用して Pod を設定する

静的 IP アドレス使用して Pod を設定できます。この手順の例では、静的 IP アドレスを使用して Pod をプロビジョニングします。

- セカンダリーネットワークアタッチメント (namespace スコープのオブジェクト) がレイヤー 2 または localnet トポロジーを使用している場合にのみ、Pod のセカンダリーネットワークアタッチメントの IP アドレスを指定できます。

- Pod の静的 IP アドレスを指定できるのは、割り当て設定にサブネットが含まれていない場合のみです。

apiVersion: v1

kind: Pod

metadata:

annotations:

k8s.v1.cni.cncf.io/networks: '[

{

"name": "l2-network",

"mac": "02:03:04:05:06:07",

"interface": "myiface1",

"ips": [

"192.0.2.20/24"

]

}

]'

name: tinypod

namespace: ns1

spec:

containers:

- args:

- pause

image: k8s.gcr.io/e2e-test-images/agnhost:2.36

imagePullPolicy: IfNotPresent

name: agnhost-containerここでは、以下のようになります。

k8s.v1.cni.cncf.io/networks.name-

ネットワークの名前。この値は、すべての

NetworkAttachmentDefinitionCRD にわたって一意である必要があります。 k8s.v1.cni.cncf.io/networks.mac- インターフェイスに割り当てられる MAC アドレス。

k8s.v1.cni.cncf.io/networks.interface- Pod 用に作成されるネットワークインターフェイスの名前。

k8s.v1.cni.cncf.io/networks.ips- ネットワークインターフェイスに割り当てられる IP アドレス。

4.2. 他の CNI プラグインを使用したセカンダリーネットワークの作成

次のセクションでは、セカンダリーネットワーク用の特定の設定フィールドを説明します。

4.2.1. ブリッジセカンダリーネットワークの設定

ブリッジ CNI プラグインの JSON 設定オブジェクトには、ブリッジ CNI プラグインの設定パラメーターを記述します。次の表にそのパラメーターの詳細を示します。

| フィールド | 型 | 説明 |

|---|---|---|

|

|

|

CNI 仕様のバージョン。最低でもバージョン |

|

|

| この CNI ネットワークアタッチメント定義に割り当てられる、必須かつ一意の識別子。これはコンテナーランタイムが適切なネットワーク設定を選択するために使用され、IP アドレス割り当てなどの永続的なリソース状態管理の鍵として機能します。 |

|

|

|

設定する CNI プラグインの名前: |

|

|

| IPAM CNI プラグインの設定オブジェクト。プラグインは、アタッチメント定義への IP アドレスの割り当てを管理します。 |

|

|

|

オプション: 使用する仮想ブリッジの名前を指定します。ホストにブリッジインターフェイスが存在しない場合は、ブリッジインターフェイスが作成されます。デフォルト値は |

|

|

|

オプション: 仮想ネットワークから外すトラフィックの IP マスカレードを有効にするには、 |

|

|

|

オプション: IP アドレスをブリッジに割り当てるには |

|

|

|

オプション: ブリッジを仮想ネットワークのデフォルトゲートウェイとして設定するには、 |

|

|

|

オプション: 仮想ブリッジの事前に割り当てられた IP アドレスの割り当てを許可するには、 |

|

|

|

オプション: 仮想ブリッジが受信時に使用した仮想ポートでイーサネットフレームを送信できるようにするには、 |

|

|

|

オプション: ブリッジで無作為検出モード (Promiscuous Mode) を有効にするには、 |

|

|

| オプション: 仮想 LAN (VLAN) タグを整数値として指定します。デフォルトで、VLAN タグは割り当てません。 |

|

|

|

オプション: ブリッジに接続されている |

|

|

|

オプション: VLAN トランクタグを割り当てます。デフォルト値は |

|

|

| オプション: 最大転送単位 (MTU) を指定された値に設定します。デフォルト値はカーネルによって自動的に設定されます。 |

|

|

|

オプション: コンテナー側の |

|

|

|

オプション: MAC スプーフィングチェックを有効にして、コンテナーから発信されるトラフィックをインターフェイスの MAC アドレスに制限します。デフォルト値は |

VLAN パラメーターは、veth のホスト側に VLAN タグを設定し、ブリッジインターフェイスで vlan_filtering 機能を有効にします。

L2 ネットワークのアップリンクを設定するには、次のコマンドを使用してアップリンクインターフェイスで VLAN を許可する必要があります。

$ bridge vlan add vid VLAN_ID dev DEV4.2.1.1. ブリッジ CNI プラグインの設定例

次の例では、bridge-net という名前のセカンダリーネットワークを設定します。

{

"cniVersion": "0.3.1",

"name": "bridge-net",

"type": "bridge",

"isGateway": true,

"vlan": 2,

"ipam": {

"type": "dhcp"

}

}4.2.2. Bond CNI セカンダリーネットワークの設定

Bond Container Network Interface (Bond CNI) を使用すると、複数のネットワークインターフェイスを、コンテナー内の 1 つの論理的なボンディングされたインターフェイスに集約できます。これにより、ネットワークの冗長性とフォールトトレランスが向上します。このプラグインを使用したボンディングでは、SR-IOV Virtual Function (VF) のみがサポートされます。

次の表は、Bond CNI プラグインの設定パラメーターを示しています。

| フィールド | 型 | 説明 |

|---|---|---|

|

|

| この CNI ネットワークアタッチメント定義に割り当てられる、必須かつ一意の識別子。これはコンテナーランタイムが適切なネットワーク設定を選択するために使用され、IP アドレス割り当てなどの永続的なリソース状態管理の鍵として機能します。 |

|

|

|

CNI 仕様のバージョン。最低でもバージョン |

|

|

|

設定する CNI プラグインの名前を指定します ( |

|

|

| Address Resolution Protocol (ARP) のリンク監視頻度をミリ秒単位で指定します。このパラメーターは、集約されたインターフェイスの可用性を確認するために、ボンディングインターフェイスが ARP 要求を送信する頻度を定義します。 |

|

|

|

オプション: ボンディングの最大転送単位 (MTU) を指定します。デフォルトは |

|

|

|

オプション: ボンディングの |

|

|

| ボンディングポリシーを指定します。 |

|

|

|

集約されたインターフェイス全体に負荷を分散するための送信ハッシュポリシーを指定します。このパラメーターのデフォルトは |

|

|

|

オプション: ボンディング対象のネットワークインターフェイスが、ボンディングの開始時に、コンテナーのネットワーク namespace 内に直接作成され、使用可能な状態になっていることを前提とするかどうかを指定します。デフォルトの |

|

|

| ボンディングするインターフェイスを指定します。 |

|

|

| IPAM CNI プラグインの設定オブジェクト。プラグインは、アタッチメント定義への IP アドレスの割り当てを管理します。 |

xmitHashPolicy はテクノロジープレビュー機能です。テクノロジープレビュー機能は、Red Hat 製品のサービスレベルアグリーメント (SLA) の対象外であり、機能的に完全ではないことがあります。Red Hat は、実稼働環境でこれらを使用することを推奨していません。テクノロジープレビュー機能は、最新の製品機能をいち早く提供して、開発段階で機能のテストを行い、フィードバックを提供していただくことを目的としています。

Red Hat のテクノロジープレビュー機能のサポート範囲に関する詳細は、テクノロジープレビュー機能のサポート範囲 を参照してください。

4.2.2.1. Bond CNI プラグインの設定例

次の例では、bond-net1 という名前のセカンダリーネットワークを設定します。

{

"type": "bond",

"cniVersion": "0.3.1",

"name": "bond-net1",

"mode": "active-backup",

"failOverMac": 1,

"linksInContainer": true,

"miimon": "100",

"mtu": 1500,

"links": [

{"name": "net1"},

{"name": "net2"}

],

"ipam": {

"type": "host-local",

"subnet": "10.56.217.0/24",

"routes": [{

"dst": "0.0.0.0/0"

}],

"gateway": "10.56.217.1"

}

}

次の例では、bond-tlb-net という名前のセカンダリーネットワークを、xmitHashPolicy 機能を有効にして設定します。

{

"type": "bond",

"cniVersion": "0.3.1",

"name": "bond-tlb-net",

"mode": "tlb",

"xmitHashPolicy": "layer2+3",

"failOverMac": 0,

"linksInContainer": true,

"miimon": "100",

"mtu": 1500,

"links": [

{"name": "net1"},

{"name": "net2"}

],

"ipam": {

"type": "host-local",

"subnet": "10.57.218.0/24",

"routes": [{

"dst": "0.0.0.0/0"

}],

"gateway": "10.57.218.1"

}

}-

xmitHashPolicy: このパラメーターは、ボンディング内のnet1およびnet2アクティブメンバーインターフェイス間で送信ネットワークトラフィックがどのように分散されるかを決定します。ハッシュアルゴリズムは、レイヤー 2 情報 (具体的には送信元および宛先の MAC アドレス) とレイヤー 3 情報 (送信元および宛先の IP アドレスを含む) を組み合わせます。

4.2.3. ホストデバイスのセカンダリーネットワークの設定

ホストデバイス CNI プラグインの JSON 設定オブジェクトには、ホストデバイス CNI プラグインの設定パラメーターを記述します。

device、hwaddr、kernelpath、または pciBusID のいずれかのパラメーターを設定してネットワークデバイスを指定します。

次の表に、設定パラメーターの詳細を示します。

| フィールド | 型 | 説明 |

|---|---|---|

|

|

|

CNI 仕様のバージョン。最低でもバージョン |

|

|

| この CNI ネットワークアタッチメント定義に割り当てられる、必須かつ一意の識別子。これはコンテナーランタイムが適切なネットワーク設定を選択するために使用され、IP アドレス割り当てなどの永続的なリソース状態管理の鍵として機能します。 |

|

|

|

設定する CNI プラグインの名前: |

|

|

|

オプション: |

|

|

| オプション: デバイスハードウェアの MAC アドレス。 |

|

|

|

オプション: |

|

|

|

オプション: |

4.2.3.1. ホストデバイス設定例

次の例では、hostdev-net という名前のセカンダリーネットワークを設定します。

{

"cniVersion": "0.3.1",

"name": "hostdev-net",

"type": "host-device",

"device": "eth1"

}4.2.4. ダミーデバイスの追加ネットワークの設定

ダミー CNI プラグインはループバックデバイスのように機能します。プラグインは仮想インターフェイスであり、プラグインを使用してパケットを指定された IP アドレスにルーティングできます。ループバックデバイスとは異なり、IP アドレスは任意であり、127.0.0.0/8 のアドレス範囲に制限されません。

ダミーデバイス CNI プラグインの JSON 設定オブジェクトには、ダミー CNI プラグインの設定パラメーターを記述します。次の表にそのパラメーターの詳細を示します。

| フィールド | 型 | 説明 |

|---|---|---|

|

|

|

CNI 仕様のバージョン。最低でもバージョン |

|

|

| この CNI ネットワークアタッチメント定義に割り当てられる、必須かつ一意の識別子。これはコンテナーランタイムが適切なネットワーク設定を選択するために使用され、IP アドレス割り当てなどの永続的なリソース状態管理の鍵として機能します。 |

|

|

|

設定する CNI プラグインの名前。必要な値は |

|

|

| IPAM CNI プラグインの設定オブジェクト。プラグインは、アタッチメント定義への IP アドレスの割り当てを管理します。 |

4.2.4.1. ダミー設定の例

以下の例では、hostdev-net という名前の追加のネットワークを設定します。

{

"cniVersion": "0.3.1",

"name": "dummy-net",

"type": "dummy",

"ipam": {

"type": "host-local",

"subnet": "10.1.1.0/24"

}

}4.2.5. VLAN セカンダリーネットワークの設定

VLAN CNI プラグインの JSON 設定オブジェクトには、VLAN、vlan、および CNI プラグインの設定パラメーターを記述します。次の表にそのパラメーターの詳細を示します。

| フィールド | 型 | 説明 |

|---|---|---|

|

|

|

CNI 仕様のバージョン。最低でもバージョン |

|

|

| この CNI ネットワークアタッチメント定義に割り当てられる、必須かつ一意の識別子。これはコンテナーランタイムが適切なネットワーク設定を選択するために使用され、IP アドレス割り当てなどの永続的なリソース状態管理の鍵として機能します。 |

|

|

|

設定する CNI プラグインの名前: |

|

|

|

ネットワークアタッチメントに関連付けるイーサネットインターフェイス。 |

|

|

|

|

|

|

| IPAM CNI プラグインの設定オブジェクト。プラグインは、アタッチメント定義への IP アドレスの割り当てを管理します。 |

|

|

| オプション: 最大転送単位 (MTU) を指定された値に設定します。デフォルト値はカーネルによって自動的に設定されます。 |

|

|

| オプション: 返される DNS 情報。たとえば、DNS ネームサーバーの優先順位順リストなどです。 |

|

|

|

オプション: |

vlan 設定を持つ NetworkAttachmentDefinition カスタムリソース定義 (CRD) は、ノード内の単一の Pod でのみ使用できます。CNI プラグインは、同じ master インターフェイス上に同じ vlanId を持つ vlan サブインターフェイスを複数作成できないためです。

4.2.5.1. VLAN 設定例

次の例は、vlan-net という名前のセカンダリーネットワークを含む vlan 設定を示しています。

{

"name": "vlan-net",

"cniVersion": "0.3.1",

"type": "vlan",

"master": "eth0",

"mtu": 1500,

"vlanId": 5,

"linkInContainer": false,

"ipam": {

"type": "host-local",

"subnet": "10.1.1.0/24"

},

"dns": {

"nameservers": [ "10.1.1.1", "8.8.8.8" ]

}

}-

ipam.type.host-local: 指定されたアドレス範囲のセットから IPv4 および IPv6 IP アドレスを割り当てます。IPAM プラグインは、IP アドレスがそのホストで引き続き一意になるように、IP アドレスをホストファイルシステム上にローカルで保存します。

4.2.6. IPVLAN セカンダリーネットワークの設定

IPVLAN CNI プラグインの JSON 設定オブジェクトには、IPVLAN、ipvlan、および CNI プラグインの設定パラメーターを記述します。次の表にそのパラメーターの詳細を示します。

| フィールド | 型 | 説明 |

|---|---|---|

|

|

|

CNI 仕様のバージョン。最低でもバージョン |

|

|

| この CNI ネットワークアタッチメント定義に割り当てられる、必須かつ一意の識別子。これはコンテナーランタイムが適切なネットワーク設定を選択するために使用され、IP アドレス割り当てなどの永続的なリソース状態管理の鍵として機能します。 |

|

|

|

設定する CNI プラグインの名前: |

|

|

| IPAM CNI プラグインの設定オブジェクト。プラグインは、アタッチメント定義への IP アドレスの割り当てを管理します。これは、プラグインが連鎖している場合を除き必要です。 |

|

|

|

オプション: 仮想ネットワークの操作モードを指定します。この値は、 |

|

|

|

オプション: ネットワークアタッチメントに関連付けるイーサネットインターフェイス。 |

|

|

| オプション: 最大転送単位 (MTU) を指定された値に設定します。デフォルト値はカーネルによって自動的に設定されます。 |

|

|

|

オプション: |

-

ipvlanオブジェクトは、仮想インターフェイスがmasterインターフェイスと通信することを許可しません。したがって、コンテナーはipvlanインターフェイスを使用してホストに到達できません。コンテナーが、Precision Time Protocol (PTP) をサポートするネットワークなど、ホストへの接続を提供するネットワークに参加していることを確認してください。 -

1 つの

masterインターフェイスを、macvlanとipvlanの両方を同時に使用するように設定することはできません。 -

インターフェイスに依存できない IP 割り当てスキームの場合、

ipvlanプラグインは、このロジックを処理する以前のプラグインと連鎖させることができます。masterが省略された場合、前の結果にはスレーブにするipvlanプラグインのインターフェイス名が 1 つ含まれていなければなりません。ipamが省略された場合、ipvlanインターフェイスの設定には前の結果が使用されます。

4.2.6.1. IPVLAN CNI プラグインの設定例

次の例では、ipvlan-net という名前のセカンダリーネットワークを設定します。

{

"cniVersion": "0.3.1",

"name": "ipvlan-net",

"type": "ipvlan",

"master": "eth1",

"linkInContainer": false,

"mode": "l3",

"ipam": {

"type": "static",

"addresses": [

{

"address": "192.168.10.10/24"

}

]

}

}4.2.7. MACVLAN セカンダリーネットワークの設定

MACVLAN CNI プラグインの JSON 設定オブジェクトには、MAC Virtual LAN (MACVLAN) Container Network Interface (CNI) プラグインの設定パラメーターを記述します。以下の表では、これらのパラメーターについて説明しています。

| フィールド | 型 | 説明 |

|---|---|---|

|

|

|

CNI 仕様のバージョン。最低でもバージョン |

|

|

| この CNI ネットワークアタッチメント定義に割り当てられる、必須かつ一意の識別子。これはコンテナーランタイムが適切なネットワーク設定を選択するために使用され、IP アドレス割り当てなどの永続的なリソース状態管理の鍵として機能します。 |

|

|

|

設定する CNI プラグインの名前: |

|

|

| IPAM CNI プラグインの設定オブジェクト。プラグインは、アタッチメント定義への IP アドレスの割り当てを管理します。 |

|

|

|

オプション: 仮想ネットワークのトラフィックの可視性を設定します。 |

|

|

| オプション: 新しく作成された macvlan インターフェイスに関連付けるホストネットワークインターフェイス。値が指定されていない場合は、デフォルトのルートインターフェイスが使用されます。 |

|

|

| オプション: 指定された値への最大転送単位 (MTU)。デフォルト値はカーネルによって自動的に設定されます。 |

|

|

|

オプション: |

プラグイン設定の master キーを指定する場合は、競合の可能性を回避するために、プライマリーネットワークプラグインに関連付けられているものとは異なる物理ネットワークインターフェイスを使用してください。

4.2.7.1. MACVLAN CNI プラグイン設定の例

次の例では、macvlan-net という名前のセカンダリーネットワークを設定します。

{

"cniVersion": "0.3.1",

"name": "macvlan-net",

"type": "macvlan",

"master": "eth1",

"linkInContainer": false,

"mode": "bridge",

"ipam": {

"type": "dhcp"

}

}4.2.8. TAP セカンダリーネットワークの設定

TAP CNI プラグインの JSON 設定オブジェクトには、TAP CNI プラグインの設定パラメーターを記述します。以下の表では、これらのパラメーターについて説明しています。

| フィールド | 型 | 説明 |

|---|---|---|

|

|

|

CNI 仕様のバージョン。最低でもバージョン |

|

|

| この CNI ネットワークアタッチメント定義に割り当てられる、必須かつ一意の識別子。これはコンテナーランタイムが適切なネットワーク設定を選択するために使用され、IP アドレス割り当てなどの永続的なリソース状態管理の鍵として機能します。 |

|

|

|

設定する CNI プラグインの名前: |

|

|

| オプション: インターフェイスの指定された MAC アドレスを要求します。 |

|

|

| オプション: 最大転送単位 (MTU) を指定された値に設定します。デフォルト値はカーネルによって自動的に設定されます。 |

|

|

| オプション: タップデバイスに関連付ける SELinux コンテキスト。 注記

OpenShift Container Platform には、値 |

|

|

|

オプション: マルチキューを有効にするには |

|

|

| オプション: タップデバイスを所有するユーザー。 |

|

|

| オプション: タップデバイスを所有するグループ。 |

|

|

| オプション: タップデバイスを既存のブリッジのポートとして設定します。 |

4.2.8.1. Tap 設定の例

次の例では、mynet という名前のセカンダリーネットワークを設定します。

{

"name": "mynet",

"cniVersion": "0.3.1",

"type": "tap",

"mac": "00:11:22:33:44:55",

"mtu": 1500,

"selinuxcontext": "system_u:system_r:container_t:s0",

"multiQueue": true,

"owner": 0,

"group": 0

"bridge": "br1"

}4.2.9. TAP CNI プラグインの SELinux ブール値の設定

container_t SELinux コンテキストを使用してタップデバイスを作成するには、Machine Config Operator (MCO) を使用してホスト上で container_use_devices ブール値を有効にします。

前提条件

-

OpenShift CLI (

oc) がインストールされている。

手順

次の詳細を含む新しい YAML ファイルを作成します。

例:

setsebool-container-use-devices.yamlapiVersion: machineconfiguration.openshift.io/v1 kind: MachineConfig metadata: labels: machineconfiguration.openshift.io/role: worker name: 99-worker-setsebool spec: config: ignition: version: 3.2.0 systemd: units: - enabled: true name: setsebool.service contents: | [Unit] Description=Set SELinux boolean for the TAP CNI plugin Before=kubelet.service [Service] Type=oneshot ExecStart=/usr/sbin/setsebool container_use_devices=on RemainAfterExit=true [Install] WantedBy=multi-user.target graphical.target次のコマンドを実行して、新しい

MachineConfigオブジェクトを作成します。$ oc apply -f setsebool-container-use-devices.yaml注記MachineConfigオブジェクトに変更を適用すると、変更の適用後に、影響を受けるすべてのノードがグレースフルに再起動されます。MCO による更新の適用には時間がかかる場合があります。

検証

次のコマンドを実行して、変更が適用されたことを確認します。

$ oc get machineconfigpoolsNAME CONFIG UPDATED UPDATING DEGRADED MACHINECOUNT READYMACHINECOUNT UPDATEDMACHINECOUNT DEGRADEDMACHINECOUNT AGE master rendered-master-e5e0c8e8be9194e7c5a882e047379cfa True False False 3 3 3 0 7d2h worker rendered-worker-d6c9ca107fba6cd76cdcbfcedcafa0f2 True False False 3 3 3 0 7d注記すべてのノードが

UpdatedおよびReady状態になっている必要があります。

4.2.10. セカンダリーネットワークで route-override プラグインを使用してルートを設定する

ルートオーバーライド CNI プラグインの JSON 設定オブジェクトには、route-override CNI プラグインの設定パラメーターを記述します。次の表にそのパラメーターの詳細を示します。

| フィールド | 型 | 説明 |

|---|---|---|

|

|

|

設定する CNI プラグインの名前: |

|

|

|

オプション: 既存ルートをフラッシュするには |

|

|

|

オプション: デフォルトルート、つまりゲートウェイルートをフラッシュするには |

|

|

| オプション: コンテナー namespace から削除するルートのリストを指定します。 |

|

|

|

オプション: コンテナー namespace に追加するルートのリストを指定します。各ルートは、 |

|

|

|

オプション: check コマンドをスキップするには、これを |

4.2.10.1. route-override プラグインの設定例

route-override CNI は、親となる CNI と連結して使用することを前提とした CNI の一種です。この種類の CNI は、独立して動作しません。親 CNI がネットワークインターフェイスを作成して IP アドレスを割り当てることに依存しています。その後に初めて、この CNI はルーティングルールを変更できるようになります。

次の例では、mymacvlan という名前のセカンダリーネットワークを設定します。親 CNI は、eth1 にアタッチされたネットワークインターフェイスを作成し、host-local IPAM を使用して 192.168.1.0/24 の範囲の IP アドレスを割り当てます。これにより route-override CNI が親 CNI に連結され、既存ルートをフラッシュし、192.168.0.0/24 へのルートを削除し、カスタムゲートウェイを使用して 192.168.0.0/24 の新しいルートを追加することで、ルーティングルールが変更されます。

{

"cniVersion": "0.3.0",

"name": "mymacvlan",

"plugins": [

{

"type": "macvlan",

"master": "eth1",

"mode": "bridge",

"ipam": {

"type": "host-local",

"subnet": "192.168.1.0/24"

}

},

{

"type": "route-override",

"flushroutes": true,

"delroutes": [

{

"dst": "192.168.0.0/24"

}

],

"addroutes": [

{

"dst": "192.168.0.0/24",

"gw": "10.1.254.254"

}

]

}

]

}ここでは、以下のようになります。

"type": "macvlan"-

親 CNI は

eth1にアタッチされたネットワークインターフェイスを作成します。 "type": "route-override"-

連結された

route-overrideCNI はルーティングルールを変更します。

4.3. Pod をセカンダリーネットワークにアタッチする

OpenShift Container Platform で、Pod がプライマリークラスターネットワーク以外の追加のネットワークインターフェイスを使用できるようにするには、Pod をセカンダリーネットワークに接続します。セカンダリーネットワークは、ワークロードに対して追加の接続オプションを提供します。

4.3.1. セカンダリーネットワークに Pod を追加する

OpenShift Container Platform で Pod が追加のネットワークインターフェイスを使用できるようにするには、Pod をセカンダリーネットワークに接続します。Pod は、デフォルトネットワークで通常のクラスター関連のネットワークトラフィックを継続的に送信します。

Pod が作成されると、セカンダリーネットワークがその Pod に接続されます。ただし、Pod がすでに存在する場合は、セカンダリーネットワークをその Pod にアタッチすることはできません。

Pod はセカンダリーネットワークと同じ namespace に存在する必要があります。

前提条件

-

OpenShift CLI (

oc) がインストールされている。 - クラスターにログインする。

手順

アノテーションを

Podオブジェクトに追加します。以下のアノテーション形式のいずれかのみを使用できます。カスタマイズせずにセカンダリーネットワークをアタッチするには、次の形式でアノテーションを追加します。

metadata: annotations: k8s.v1.cni.cncf.io/networks: <network>[,<network>,...]ここでは、以下のようになります。

k8s.v1.cni.cncf.io/networks- Pod に関連付けるセカンダリーネットワークの名前を指定します。複数のセカンダリーネットワークを指定するには、各ネットワークをコンマで区切ります。コンマの間にはスペースを入れないでください。同じセカンダリーネットワークを複数回指定した場合、Pod は複数のネットワークインターフェイスをそのネットワークにアタッチします。

カスタマイズしてセカンダリーネットワークをアタッチするには、次の形式でアノテーションを追加します。

metadata: annotations: k8s.v1.cni.cncf.io/networks: |- [ { "name": "<network>", "namespace": "<namespace>", "default-route": ["<default_route>"] } ]ここでは、以下のようになります。

<network>-

NetworkAttachmentDefinitionオブジェクトによって定義されたセカンダリーネットワークの名前を指定します。 <namespace>-

NetworkAttachmentDefinitionオブジェクトが定義される namespace を指定します。 < デフォルトルート >-

オプションのパラメーター。デフォルトルートのオーバーライドを指定します (

192.168.17.1など)。

以下のコマンドを入力して Pod を作成します。

$ oc create -f <name>.yaml<name>を Pod の名前に置き換えます。オプション: 以下のコマンドを入力して、アノテーションが

podCR に存在することを確認します。<name>を Pod の名前に置き換えます。$ oc get pod <name> -o yaml次の例では、

example-podPod がnet1セカンダリーネットワークにアタッチされています。$ oc get pod example-pod -o yaml apiVersion: v1 kind: Pod metadata: annotations: k8s.v1.cni.cncf.io/networks: macvlan-bridge k8s.v1.cni.cncf.io/network-status: |- [{ "name": "ovn-kubernetes", "interface": "eth0", "ips": [ "10.128.2.14" ], "default": true, "dns": {} },{ "name": "macvlan-bridge", "interface": "net1", "ips": [ "20.2.2.100" ], "mac": "22:2f:60:a5:f8:00", "dns": {} }] name: example-pod namespace: default spec: ... status: ...ここでは、以下のようになります。

k8s.v1.cni.cncf.io/network-status- オブジェクトの JSON 配列を指定します。各オブジェクトは、Pod にアタッチされているセカンダリーネットワークのステータスを表します。アノテーションの値はプレーンテキストの値として保存されます。

4.3.1.1. Pod 固有のアドレスおよびルーティングオプションの指定

OpenShift Container Platform で Pod の静的 IP アドレス、MAC アドレス、およびデフォルトルートを設定するには、JSON 形式のアノテーションを使用して Pod 固有のアドレス指定およびルーティングオプションを設定できます。これらのアノテーションを使用すると、セカンダリーネットワーク上の個々の Pod のネットワーク動作をカスタマイズできます。

前提条件

- Pod はセカンダリーネットワークと同じ namespace に存在する必要があります。

-

OpenShift CLI (

oc) がインストールされている。 - クラスターにログインすること。

手順

Podリソース定義を編集します。既存のPodリソースを編集する場合は、以下のコマンドを実行してデフォルトエディターでその定義を編集します。<name>を、編集するPodリソースの名前に置き換えます。$ oc edit pod <name>Podリソース定義で、k8s.v1.cni.cncf.io/networksパラメーターを Pod のmetadataマッピングに追加します。k8s.v1.cni.cncf.io/networksは、追加のプロパティーを指定するだけでなく、NetworkAttachmentDefinitionカスタムリソース (CR) 名を参照するオブジェクトリストの JSON 文字列を受け入れます。metadata: annotations: k8s.v1.cni.cncf.io/networks: '[<network>[,<network>,...]]' # ...ここでは、以下のようになります。

<network>- 次の例に示すように、JSON オブジェクトに置き換えます。一重引用符が必要です。

次の例では、アノテーション内で

default-routeパラメーターを使用して、デフォルトルートを持つネットワークアタッチメントを指定しています。apiVersion: v1 kind: Pod metadata: name: example-pod annotations: k8s.v1.cni.cncf.io/networks: '[ { "name": "net1" }, { "name": "net2", "default-route": ["192.0.2.1"] }]' spec: containers: - name: example-pod command: ["/bin/bash", "-c", "sleep 2000000000000"] image: centos/toolsここでは、以下のようになります。

net1、net2-

Pod に関連付けるセカンダリーネットワークを定義する

NetworkAttachmentDefinitionリソースの名前を指定します。 192.0.2.1-

ルーティングテーブルに他のルーティングテーブルがない場合に、ルーティングされるトラフィックに使用されるゲートウェイ値を指定します。複数の

default-routeキーを指定すると、Pod がアクティブでなくなります。

デフォルトのルートにより、他のルートに指定されていないトラフィックがゲートウェイにルーティングされます。

重要OpenShift Container Platform のデフォルトのネットワークインターフェイス以外のインターフェイスへのデフォルトのルートを設定すると、Pod 間のトラフィックに予想されるトラフィックが別のインターフェイスでルーティングされる可能性があります。

Pod のルーティングプロパティーを確認する場合、

ocコマンドを Pod 内でipコマンドを実行するために使用できます。$ oc exec -it <pod_name> -- ip route注記また、Pod の

k8s.v1.cni.cncf.io/network-statusを参照して、JSON 形式のオブジェクトリスト内のdefault-routeキーの存在によって、どのセカンダリーネットワークにデフォルトルートが割り当てられているかを確認することもできます。Pod に静的 IP アドレスまたは MAC アドレスを設定するには、JSON 形式のアノテーションを使用できます。これには、この機能をとくに許可するネットワークを作成する必要があります。これは、CNO の rawCNIConfig で指定できます。

以下のコマンドを実行して CNO CR を編集します。

$ oc edit networks.operator.openshift.io cluster以下の YAML は、CNO の設定パラメーターを説明しています。

Cluster Network Operator YAML の設定

name: <name> namespace: <namespace> rawCNIConfig: '{ ... }' type: Rawここでは、以下のようになります。

name-

作成するセカンダリーネットワークアタッチメントの名前を指定します。名前は指定された

namespace内で一意である必要があります。 namespace-

ネットワークアタッチメントの作成先とする namespace を指定します。値を指定しない場合、

defaultの namespace が使用されます。 rawCNIConfig- 以下のテンプレートに基づく CNI プラグイン設定を JSON 形式で指定します。

以下のオブジェクトは、macvlan CNI プラグインを使用して静的 MAC アドレスと IP アドレスを使用するための設定パラメーターを説明しています。

静的 IP および MAC アドレスを使用した macvlan CNI プラグイン JSON 設定オブジェクト

{ "cniVersion": "0.3.1", "name": "<name>", "plugins": [{ "type": "macvlan", "capabilities": { "ips": true }, "master": "eth0", "mode": "bridge", "ipam": { "type": "static" } }, { "capabilities": { "mac": true }, "type": "tuning" }] }ここでは、以下のようになります。

name-

作成するセカンダリーネットワークアタッチメントの名前を指定します。名前は指定された

namespace内で一意である必要があります。 plugins- CNI プラグイン設定の配列を指定します。1 つ目のオブジェクトは、macvlan プラグイン設定を指定し、2 つ目のオブジェクトはチューニングプラグイン設定を指定します。

ips- CNI プラグインのランタイム設定機能の静的 IP 機能を有効にするために要求が実行されるように指定します。

master- macvlan プラグインが使用するインターフェイスを指定します。

mac- CNI プラグインの静的 MAC アドレス機能を有効にするために要求が実行されるように指定します。

上記のネットワークアタッチメントは、特定の Pod に割り当てる静的 IP と MAC アドレスを指定するためのキーとともに、JSON 形式のアノテーション内で参照できます。

以下のコマンドを入力して Pod を編集します。

$ oc edit pod <name>静的 IP および MAC アドレスを使用した macvlan CNI プラグイン JSON 設定オブジェクト

apiVersion: v1 kind: Pod metadata: name: example-pod annotations: k8s.v1.cni.cncf.io/networks: '[ { "name": "<name>", "ips": [ "192.0.2.205/24" ], "mac": "CA:FE:C0:FF:EE:00" } ]'ここでは、以下のようになります。

metadata.name-

作成するセカンダリーネットワークアタッチメントの名前を指定します。名前は指定された

namespace内で一意である必要があります。 metadata.annotations.k8s.v1.cni.cncf.io/ips- サブネットマスクを含む IP アドレスを指定します。

metadata.annotations.k8s.v1.cni.cncf.io/mac- MAC アドレスを指定します。

注記静的 IP アドレスと MAC アドレスを同時に使用する必要はありません。個別に使用することも、組み合わせて使用することもできます。

4.4. マルチネットワークポリシーの設定

管理者は、MultiNetworkPolicy API を使用して、セカンダリーネットワークにアタッチされた Pod のトラフィックを管理する複数のネットワークポリシーを作成できます。たとえば、特定のポート、IP および範囲、またはラベルに基づいてトラフィックを許可または拒否するポリシーを作成できます。

マルチネットワークポリシーを使用すると、クラスター内のセカンダリーネットワーク上のトラフィックを管理できます。これらのポリシーでは、ユーザー定義ネットワークのデフォルトのクラスターネットワークまたはプライマリーネットワークを管理できません。

クラスター管理者は、以下のネットワークタイプのいずれかにマルチネットワークポリシーを設定できます。

- Single-Root I/O Virtualization (SR-IOV)

- MAC Virtual Local Area Network (MacVLAN)

- IPVLAN (IP 仮想ローカルエリアネットワーク)