虚拟化

OpenShift Virtualization 安装、使用和发行注记

摘要

第 1 章 关于 OpenShift virtualization

OpenShift Virtualization 的功能与支持范围。

1.1. OpenShift Virtualization 的作用

OpenShift 虚拟化(OpenShift virtualization)是 OpenShift Container Platform 的一个附加组件,可用于运行和管理虚拟机工作负载以及容器工作负载。

OpenShift Virtualization 通过 Kubernetes 自定义资源添加新对象至 OpenShift Container Platform 集群中,以启用虚拟化任务。这些任务包括:

- 创建和管理 Linux 和 Windows 虚拟机

- 通过各种控制台和 CLI 工具连接至虚拟机

- 导入和克隆现有虚拟机

- 管理虚拟机上附加的网络接口控制器和存储磁盘

- 在节点间实时迁移虚拟机

增强版 web 控制台提供了一个图形化的门户界面 来管理虚拟化资源以及 OpenShift Container Platform 集群容器和基础架构。

OpenShift Virtualization 的设计和测试,可与 Red Hat OpenShift Data Foundation 功能配合工作。

使用 OpenShift Data Foundation 部署 OpenShift Virtualization 时,您必须为 Windows 虚拟机磁盘创建一个专用存储类。详情请参阅为 Windows 虚拟机优化 ODF PersistentVolume。

您可以将 OpenShift Virtualization 与 OVN-Kubernetes、OpenShiftSDN或认证的 OpenShift CNI 插件中列出的其他默认 Container Network Interface (CNI) 网络供应商一起使用。

您可以通过安装 Compliance Operator 并运行带有 ocp4-moderate 和 ocp4-moderate-node 配置集的扫描来检查您的 OpenShift Virtualization 集群的合规性。Compliance Operator 使用 NIST 认证工具 OpenSCAP 扫描并执行安全策略。

OpenShift Virtualization 与 Compliance Operator 集成只是一个技术预览功能。技术预览功能不受红帽产品服务等级协议(SLA)支持,且功能可能并不完整。红帽不推荐在生产环境中使用它们。这些技术预览功能可以使用户提早试用新的功能,并有机会在开发阶段提供反馈意见。

有关红帽技术预览功能支持范围的更多信息,请参阅技术预览功能支持范围。

1.1.1. OpenShift Virtualization 支持的集群版本

OpenShift Virtualization 4.11 支持在 OpenShift Container Platform 4.11 集群中使用。要使用 OpenShift Virtualization 的最新 z-stream 版本,您必须首先升级到 OpenShift Container Platform 的最新版本。

第 2 章 OpenShift Virtualization 架构

了解 OpenShift Virtualization 架构。

2.1. OpenShift Virtualization 架构如何工作

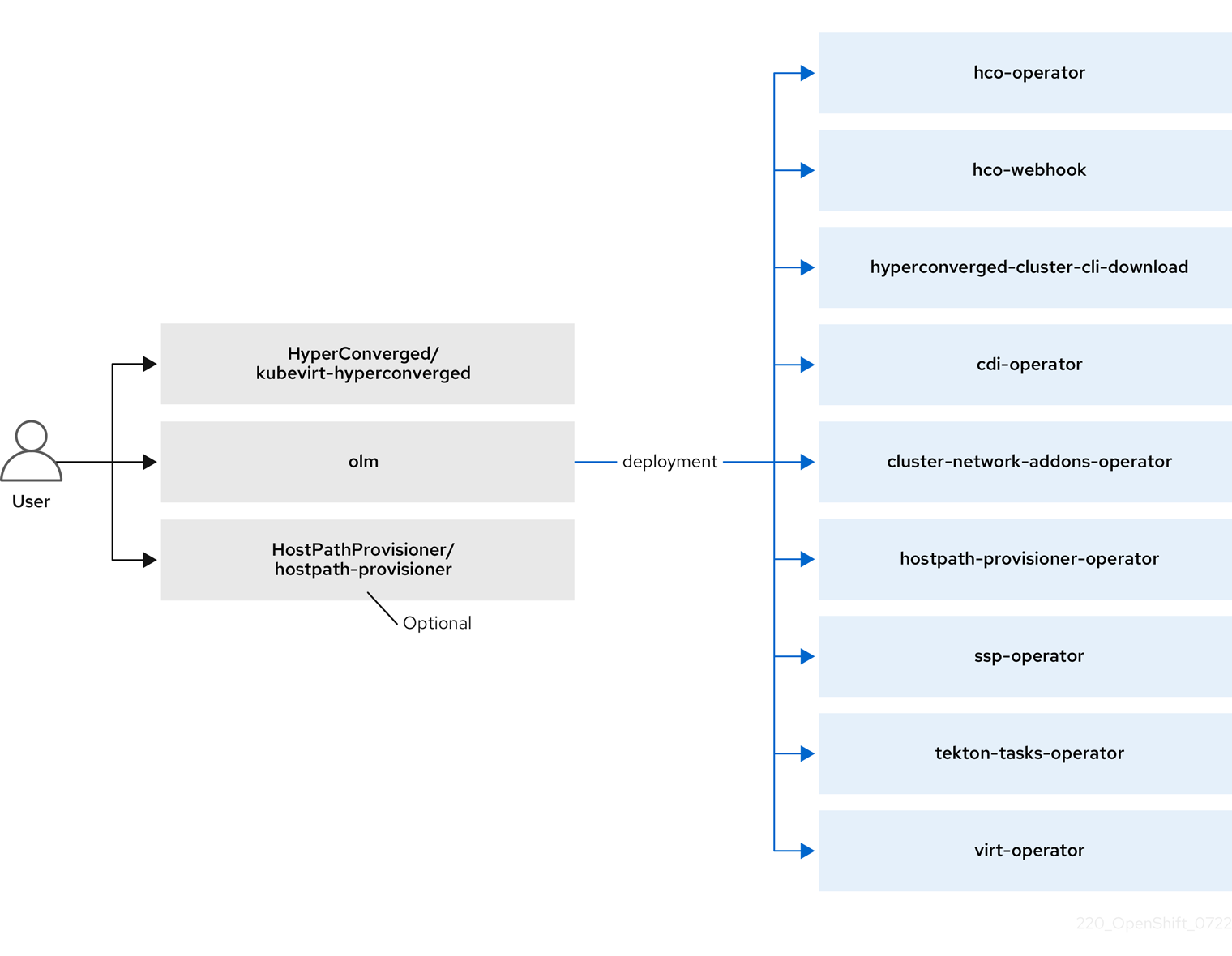

安装 OpenShift Virtualization 后,Operator Lifecycle Manager(OLM)会为 OpenShift Virtualization 的每个组件部署 operator pod:

-

Compute:

virt-operator -

Storage:

cdi-operator -

Network:

cluster-network-addons-operator -

Scaling:

ssp-operator -

Templating:

tekton-tasks-operator

OLM 还会部署 hyperconverged-cluster-operator pod,它负责其他组件的部署、配置和生命周期,以及几个 helper pod: hco-webhook 和 hyperconverged-cluster-cli-download。

成功部署所有 Operator pod 后,您应该创建 HyperConverged 自定义资源 (CR)。HyperConverged CR 中的配置充当 OpenShift Virtualization 的单个来源,并指导 CR 的行为。

HyperConverged CR 为其协调循环中的所有其他组件的 operator 创建对应的 CR。然后,每个 Operator 会为 OpenShift Virtualization control plane 创建资源,如守护进程集、配置映射和其他组件。例如,当 hco-operator 创建 KubeVirt CR 时,virt-operator 会协调它并创建其他资源,如 virt-controller、virt-handler 和 virt-api。

OLM 部署 hostpath-provisioner-operator,但在创建 hostpath provisioner (HPP)CR 之前,它无法正常工作。

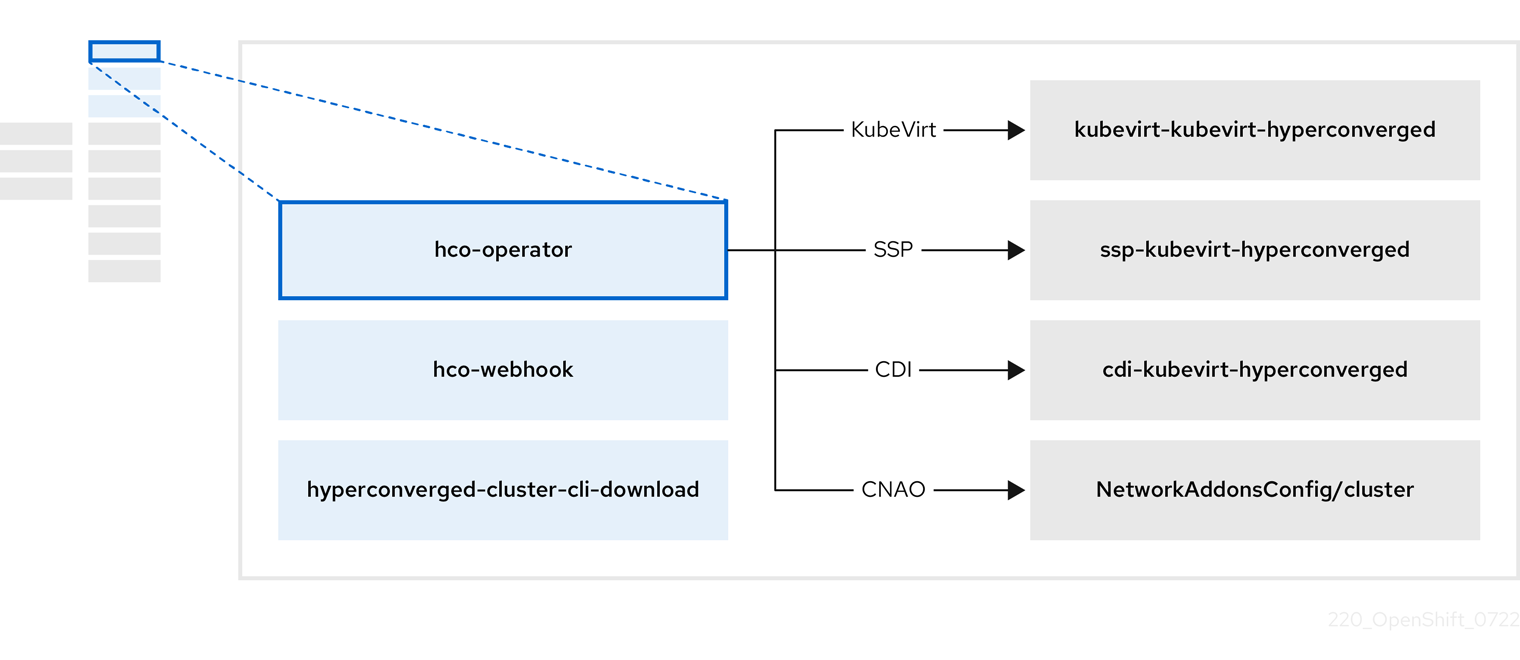

2.2. 关于 hco-operator

hco-operator (HCO)提供了一个单一入口点,用于部署和管理 OpenShift Virtualization 以及一些带有建议的默认值的 helper operator。它还会为这些操作器创建自定义资源(CR)。

| 组件 | 描述 |

|---|---|

|

|

验证 |

|

|

提供 |

|

| 包含 OpenShift Virtualization 需要的所有 operator、CR 和对象。 |

|

| SSP CR。这由 HCO 自动创建。 |

|

| CDI CR。这由 HCO 自动创建。 |

|

|

指示并由 |

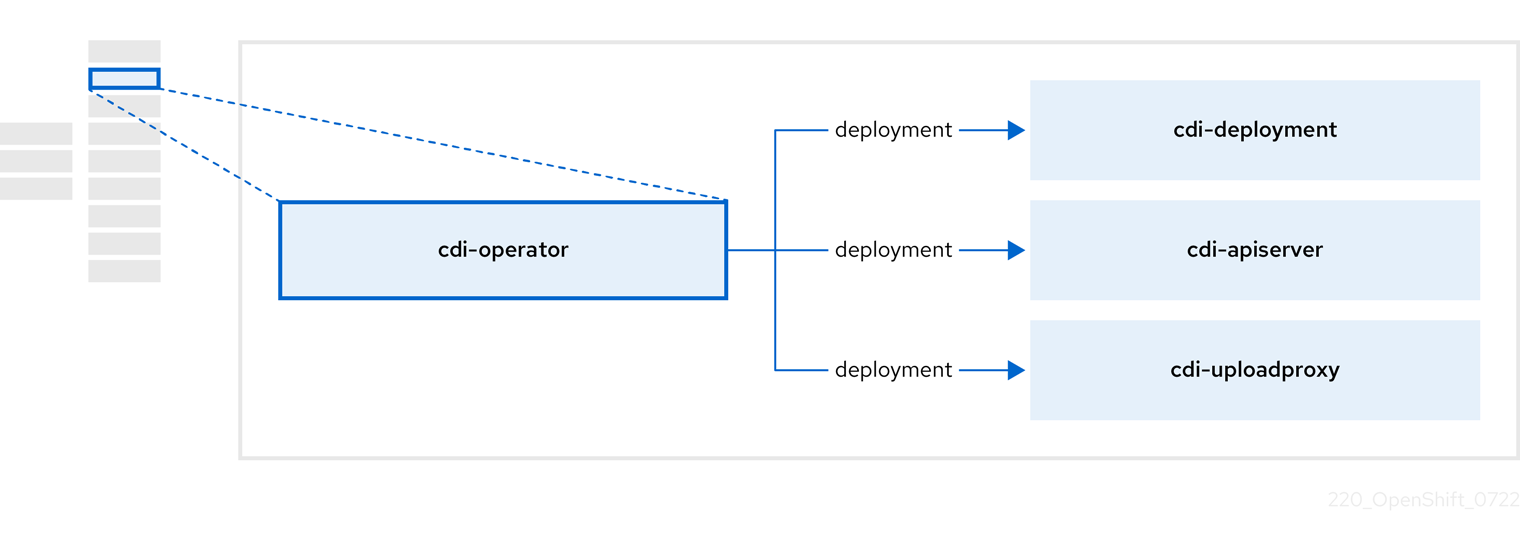

2.3. 关于 cdi-operator

cdi-operator 管理 Containerized Data Importer(CDI)及其相关资源,它使用数据卷将虚拟机(VM)镜像导入到持久性卷声明(PVC)。

| 组件 | 描述 |

|---|---|

|

| 通过提供安全上传令牌来管理将虚拟机磁盘上传到 PVC 的授权过程。 |

|

| 将外部磁盘上传流量定向到适当的上传服务器 pod,以便将其写入正确的 PVC。需要有效的上传令牌。 |

|

| helper(帮助程序)Pod,在创建数据卷时将虚拟机镜像导入到 PVC 中。 |

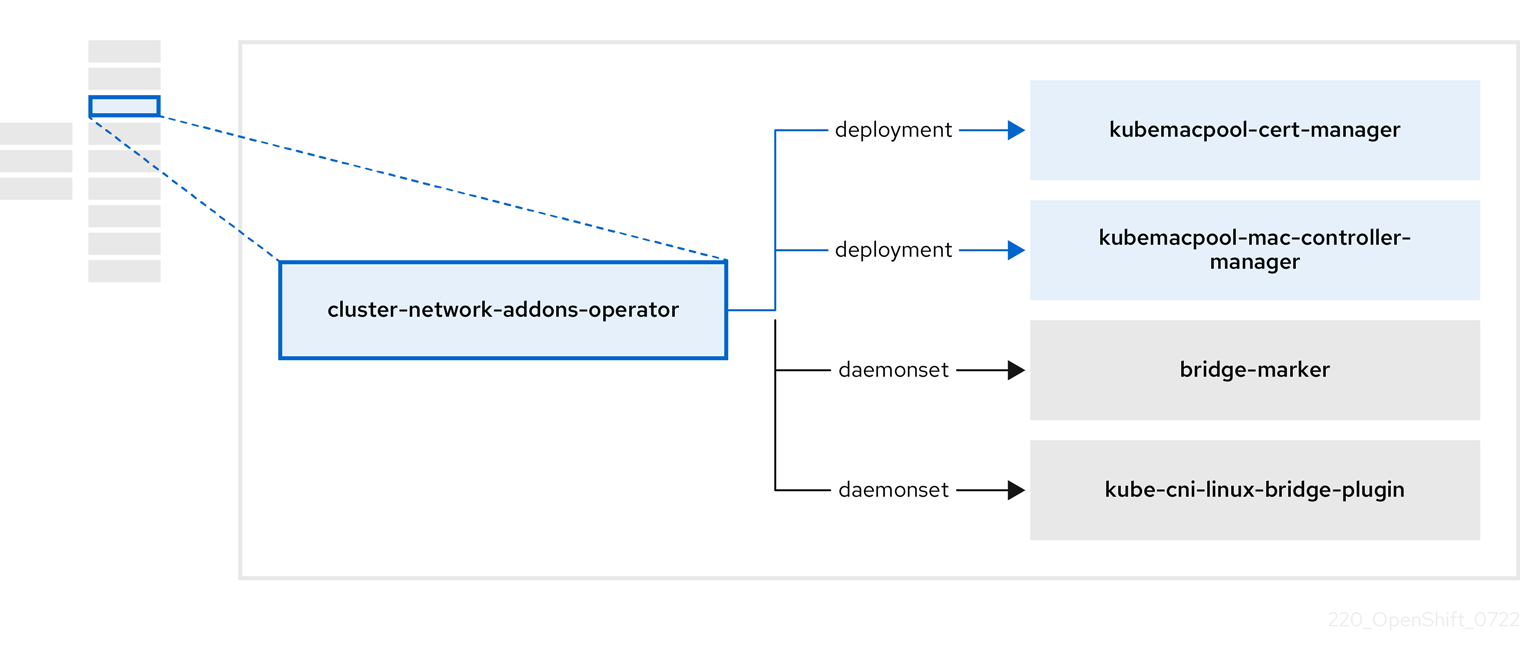

2.4. 关于 cluster-network-addons-operator

cluster-network-addons-operator 在集群中部署网络组件,并管理相关资源以了解扩展网络功能。

| 组件 | 描述 |

|---|---|

|

| 管理 Kubemacpool 的 webhook 的 TLS 证书。 |

|

| 为虚拟机(VM)网络接口卡(NIC)提供 MAC 地址池服务。 |

|

| 将节点上可用的网络桥接标记为节点资源。 |

|

| 在集群节点上安装 CNI 插件,通过网络附加定义将虚拟机附加到 Linux 网桥。 |

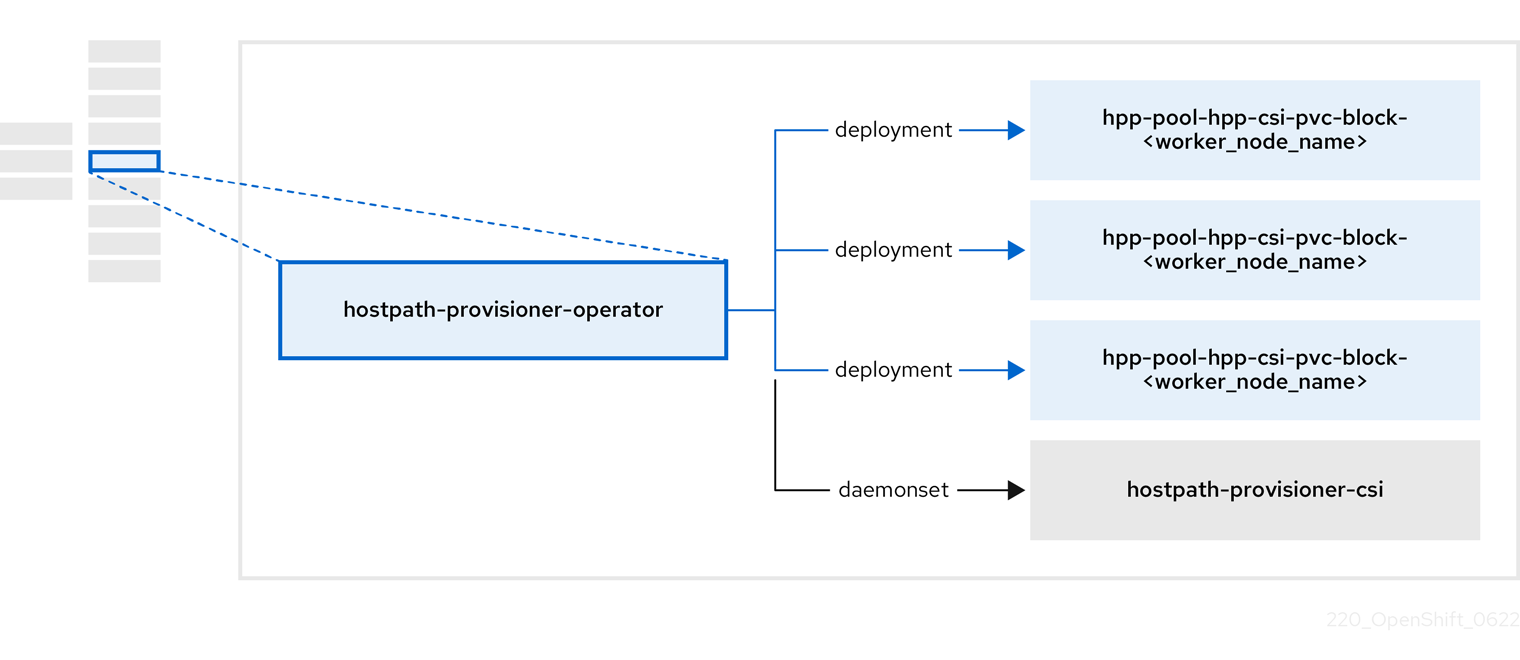

2.5. 关于 hostpath-provisioner-operator

hostpath-provisioner-operator 部署并管理多节点 hostpath 置备程序(HPP)和相关资源。

| 组件 | 描述 |

|---|---|

|

| 为指定 hostpath 置备程序(HPP)的每个节点提供一个 worker。pod 在节点上挂载指定的后备存储。 |

|

| 实现 HPP 的容器存储接口(CSI)驱动程序接口。 |

|

| 实现 HPP 的传统驱动程序接口。 |

2.6. 关于 ssp-operator

ssp-operator 部署通用模板、相关默认引导源和模板验证器。

| 组件 | 描述 |

|---|---|

|

|

检查从模板创建的虚拟机上 |

2.7. 关于 tekton-tasks-operator

tekton-tasks-operator 部署示例管道,显示 OpenShift Pipelines 用于虚拟机的情况。它还部署额外的 OpenShift Pipeline 任务,允许用户从模板创建虚拟机、复制和修改模板,以及创建数据卷。

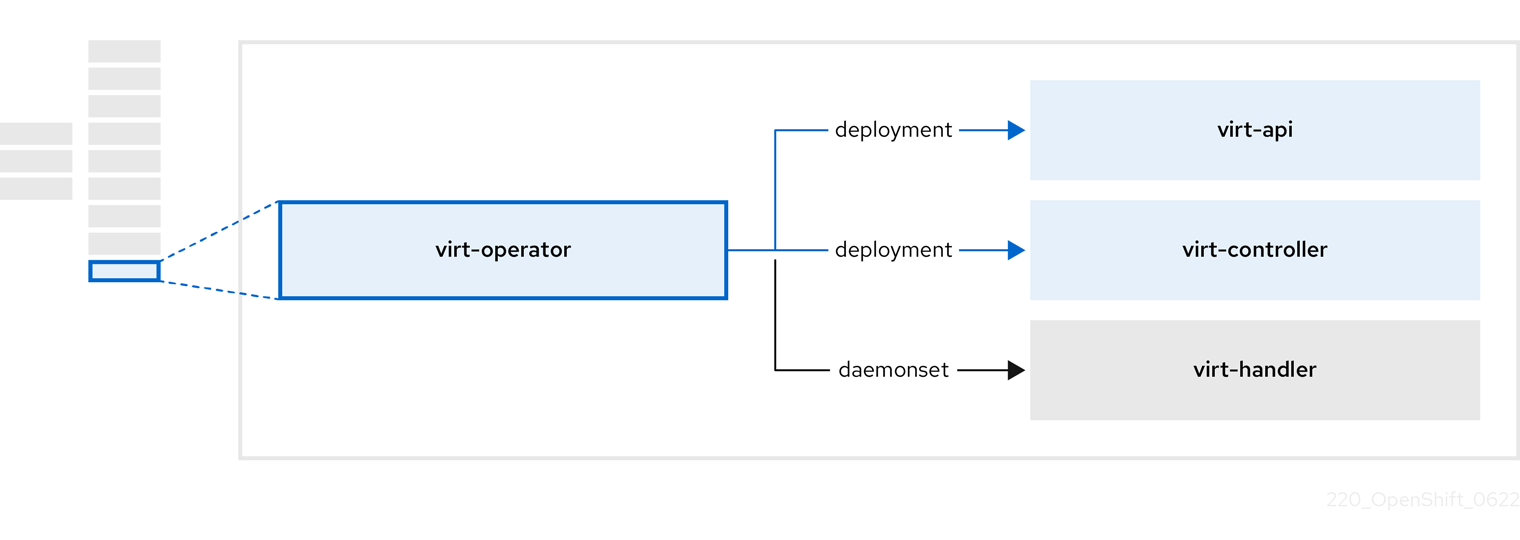

2.8. 关于 virt-operator

virt-operator 在不影响当前虚拟机(VM)工作负载的情况下部署、升级和管理 OpenShift Virtualization。

| 组件 | 描述 |

|---|---|

|

| 用作所有与虚拟化相关的流的入口点的 HTTP API 服务器。 |

|

|

观察创建新虚拟机实例对象并创建对应的 pod。当 pod 调度到某个节点上时, |

|

|

监控对虚拟机的任何更改并指示 |

|

|

包含由 |

第 3 章 OpenShift Virtualization 入门

您可以安装和配置基本的 OpenShift Virtualization 环境,以探索其特性和功能。

集群配置过程需要 cluster-admin 权限。

3.1. 开始前

- 为 OpenShift Virtualization 准备集群。

- 查看克隆、快照和实时迁移的存储要求。

- 安装 OpenShift Virtualization Operator。

-

安装

virtctl工具。

3.1.1. 其他资源

3.2. 开始使用

创建虚拟机:

- 使用 web 控制台快速创建虚拟机。

- 创建和自定义 Windows 引导源。

- 在虚拟机上安装 VirtIO 驱动程序和 QEMU 客户机代理。

连接到虚拟机:

3.3. 后续步骤

- 将虚拟机连接到二级网络

- 监控 OpenShift Virtualization 环境

- 在 Virtualization Overview 页面上监控资源、详情、状态和顶级用户。

- 在虚拟机仪表板上查看有关虚拟机的高级信息。

- 查看虚拟机日志。

- 自动部署

-

使用

sysprep自动执行 Windows 虚拟机部署。

-

使用

3.3.1. 其他资源

第 4 章 OpenShift Virtualization 发行注记

4.1. 使开源包含更多

红帽致力于替换我们的代码、文档和 Web 属性中存在问题的语言。我们从这四个术语开始:master、slave、黑名单和白名单。由于此项工作十分艰巨,这些更改将在即将推出的几个发行版本中逐步实施。有关更多详情,请参阅我们的首席技术官 Chris Wright 提供的消息。

4.2. 关于 Red Hat OpenShift Virtualization

Red Hat OpenShift Virtualization 可让您将传统虚拟机(VM)放入 OpenShift Container Platform 中,与容器一同运行,并作为原生 Kubernetes 对象进行管理。

OpenShift Virtualization 由

![]() 图标表示。

图标表示。

OpenShift Virtualization 可以与 OVN-Kubernetes 或 OpenShiftSDN 默认 Container Network Interface(CNI)网络供应商一起使用。

了解更多有关 OpenShift Virtualization 的作用。

了解更多有关 OpenShift Virtualization 架构和部署 的信息。

为 OpenShift Virtualization 准备集群。

4.2.1. OpenShift Virtualization 支持的集群版本

OpenShift Virtualization 4.11 支持在 OpenShift Container Platform 4.11 集群中使用。要使用 OpenShift Virtualization 的最新 z-stream 版本,您必须首先升级到 OpenShift Container Platform 的最新版本。

4.2.2. 支持的客户端操作系统

要查看 OpenShift Virtualization 支持的客户机操作系统,请参阅 Red Hat OpenStack Platform、Red Hat Virtualization 和 OpenShift Virtualization 中认证的客户机操作系统。

4.3. 新增和改变的功能

- 现在,您可以在具有零计算节点的三节点集群中部署 OpenShift Virtualization。

- 默认情况下,虚拟机在会话模式中作为非特权工作负载运行。此功能通过降低特权升级的攻击来提高集群安全性。

- Red Hat Enterprise Linux(RHEL)9 现在作为客户机操作系统被支持。

- 在 OpenShift Container Platform Web 控制台中安装 Migration Toolkit for Virtualization(MTV)Operator 的链接已移动。现在,它位于 Virtualization → Overview 页面中的 Getting started resources 卡的 Related operator 部分。

-

您可以通过编辑

HyperConverged自定义资源 (CR) 来配置virtLauncher、virtHandler、virtController、virtAPI和virtOperatorpod 日志到调试特定组件的详细程度。

4.3.1. 快速启动

-

有几个 OpenShift Virtualization 功能提供快速入门导览。要查看导览,请点击 OpenShift Virtualization 控制台标题菜单栏中的 Help 图标 ?,然后选择 Quick Starts。您可以通过在 Filter 字段中输入

virtualization关键字来过滤可用的导览。

4.3.2. Storage

- 提供了新的指标,以提供有关虚拟机快照的信息。

- 您可以通过禁用引导源的自动导入和更新来减少断开连接的环境中的日志数量, 或减少资源使用情况。

4.3.3. Web 控制台

- 您可以使用 web 控制台将模板和虚拟机的 引导模式设置为 BIOS、UEFI 或 UEFI (secure)。

- 现在,您可以在 VirtualMachine 详情页面的 Scheduling 选项卡中,从 web 控制台启用和禁用 descheduler。

- 您可以在侧边菜单中进入到 Virtualization → VirtualMachines 来访问虚拟机。每个虚拟机现在都有一个 更新的 Overview 选项卡,它提供了有关虚拟机配置、警报、快照、网络接口、磁盘、使用量数据和硬件设备的信息。

- web 控制台中的 Create a Virtual Machine 向导 现在由 Catalog 屏幕替代,它列出了可用于创建虚拟机的模板。您可以使用带有可用引导源的模板来快速创建虚拟机,或者您可以自定义模板来创建虚拟机。

- 如果您的 Windows 虚拟机附加了 vGPU,现在可以使用 web 控制台在默认显示和 vGPU 显示间进行切换。

- 您可以通过在侧边菜单中进入到 Virtualization → Templates 来访问虚拟机模板。现在,更新的 VirtualMachine Templates 页面提供有关每个模板的有用信息,包括工作负载配置集、引导源和 CPU 和内存配置。

- Create Template 向导已从 VirtualMachine Templates 页面中删除。您可以通过编辑 YAML 文件示例来创建虚拟机模板。

4.4. 弃用和删除的功能

4.4.1. 已弃用的功能

弃用的功能包括在当前发行版本中并被支持。但是,它们将在以后的发行版本中删除,且不建议用于新部署。

- 在以后的发行版本中,对旧的 HPP 自定义资源的支持以及关联的存储类将被弃用。从 OpenShift Virtualization 4.11 开始,HPP Operator 使用 Kubernetes Container Storage Interface(CSI)驱动程序来配置本地存储。Operator 继续支持 HPP 自定义资源及关联的存储类的现有(传统)格式。如果使用 HPP Operator,请计划作为迁移策略的一部分为 CSI 驱动程序创建存储类。

4.4.2. 删除的功能

当前版本不支持删除的功能。

OpenShift Virtualization 4.11 删除了对 nmstate 的支持,包括以下对象:

-

NodeNetworkState -

NodeNetworkConfigurationPolicy -

NodeNetworkConfigurationEnactment

要保留并支持您现有的 nmstate 配置,请在升级到 OpenShift Virtualization 4.11 前安装 Kubernetes NMState Operator。您可以从 OpenShift Container Platform Web 控制台中的 OperatorHub 或 OpenShift CLI(

oc)安装它。-

OpenShift Virtualization 不再提供 Node Maintenance Operator (NMO)。您可以从 OpenShift Container Platform web 控制台中的 OperatorHub,或使用 OpenShift CLI (

oc) 安装 NMO。在从 OpenShift Virtualization 4.10.2 及更新版本升级到 OpenShift Virtualization 4.11 前,您必须执行以下任务之一:

- 将所有节点从维护模式移出。

-

安装独立 NMO,将

nodemaintenances.nodemaintenance.kubevirt.io自定义资源 (CR) 替换为nodemaintenances.nodemaintenance.medik8s.ioCR。

- 您无法将虚拟机模板标记为热门。

4.5. 技术预览功能

这个版本中的一些功能当前还处于技术预览状态。它们并不适用于在生产环境中使用。请参阅红帽门户网站中关于对技术预览功能支持范围的信息:

- 现在,您可以使用 Microsoft Windows 11 作为客户机操作系统。但是,OpenShift Virtualization 4.11 不支持 USB 磁盘,它们是 BitLocker 恢复的关键功能所必需的。要保护恢复密钥,请使用 BitLocker 恢复指南中的其他方法。

- 现在,您可以在 AWS 裸机节点上部署 OpenShift Virtualization。

- OpenShift Virtualization 具有关键(critical)警报,在出现需要马上注意的问题时通知您。现在,每个警报都有相应问题的描述,这是发生警报的原因,一种故障排除过程来诊断问题的来源,以及解析警报的步骤。

-

管理员现在可以通过编辑

HyperConvergedCR 来声明性 创建和公开介质设备,如虚拟图形处理单元(vGPU)。然后,虚拟机所有者可将这些设备分配给虚拟机。

-

您可以通过将单个

NodeNetworkConfigurationPolicy清单应用到集群 来传输附加到桥接的静态 IP 配置。

- 现在,您可以在 IBM Cloud 裸机服务器上安装 OpenShift Virtualization。不支持由其他云提供商提供的裸机服务器。

-

您可以通过安装 Compliance Operator 并使用

ocp4-moderate和ocp4-moderate-node配置集 运行扫描来检查 OpenShift Virtualization 集群的合规性问题。

- OpenShift Virtualization 现在包含一个诊断框架,用于运行预定义的检查,可用于集群维护和故障排除。您可以运行预定义的检查,以检查二级网络上的虚拟机的网络连接和延迟。

- 您可以使用特定参数创建实时迁移策略,如带宽使用量、并行迁移数和超时,并使用虚拟机和命名空间标签将策略应用到一组虚拟机。

4.6. 程序错误修复

- 在以前的版本中,在大型集群中,OpenShift Virtualization MAC 池管理器会花费太多时间引导,OpenShift Virtualization 可能未就绪。在这个版本中,池初始化和启动延迟会减少。因此,现在可以成功定义虚拟机。(BZ#2035344)

- 如果 Windows 虚拟机在关闭过程中崩溃或挂起,您现在可以手动发出强制关闭请求来停止虚拟机。(BZ#2040766)

- VM 向导中的 YAML 示例已更新,以包含最新的上游更改。(BZ#2055492)

- 非特权用户不再禁用 VM Network Interfaces 选项卡上的添加网络接口按钮。(BZ#2056420)

- 非特权用户现在可以成功向虚拟机添加磁盘,而无需获取 RBAC 规则错误。(BZ#2056421)

- web 控制台现在成功显示部署到自定义命名空间的虚拟机模板。(BZ#2054650)

-

在以前的版本中,如果 VMI 的

spec.evictionStrategy字段设置为LiveMigrate,则更新单一节点 OpenShift(SNO)集群会失败。要使实时迁移成功,集群必须有多个计算节点。在这个版本中,spec.evictionStrategy字段已从 SNO 环境中的虚拟机模板中删除。因此,集群更新可以成功。(BZ#2073880)

4.7. 已知问题

- 您无法在单堆栈 IPv6 集群上运行 OpenShift Virtualization。(BZ#2193267)

- 在具有不同计算节点的异构集群中,启用了 HyperV Reenlightenment 的虚拟机无法调度到不支持时间戳扩展 (TSC) 或具有适当 TSC 频率的节点。(BZ#2151169)

当您使用具有不同 SELinux 上下文的两个 pod 时,带有

ocs-storagecluster-cephfs存储类的虚拟机无法迁移,虚拟机状态变为Paused。这是因为两个 pod 会尝试同时访问共享ReadWriteManyCephFS 卷。(BZ#2092271)-

作为临时解决方案,使用

ocs-storagecluster-ceph-rbd存储类在使用 Red Hat Ceph Storage 的集群上实时迁移虚拟机。

-

作为临时解决方案,使用

如果您在不更新 OpenShift Virtualization 的情况下将 OpenShift Container Platform 更新至版本 4.11,则恢复虚拟机快照会失败。这是因为用于快照对象的 API 版本不匹配。(BZ#2159442)

- 作为临时解决方案,将 OpenShift Virtualization 更新至与 OpenShift Container Platform 相同的次版本。要确保版本保持同步,请使用推荐的自动批准策略。

- 卸载 OpenShift Virtualization 不会删除 OpenShift Virtualization 创建的节点标签。您必须手动删除标签。(CNV-22036)

如果您创建了大量

NodePort服务,则 OVN-Kubernetes 集群网络供应商会在出现峰值 RAM 和 CPU 使用时崩溃。如果您使用NodePort服务向大量虚拟机公开 SSH 访问,会出现这种情况。(OCPBUGS-1940)-

作为临时解决方案,如果要通过

NodePort服务向大量虚拟机公开 SSH 访问,请使用 OpenShift SDN 集群网络供应商。

-

作为临时解决方案,如果要通过

从 4.10 升级到 OpenShift Virtualization 4.11 被阻止,直到安装独立了 Kubernetes NMState Operator。即使集群配置不使用任何 nmstate 资源,也会发生这种情况。(BZ#2126537)

作为临时解决方案:

验证集群中没有定义节点网络配置策略:

$ oc get nncp

选择更新 OpenShift Virtualization 的适当方法:

- 如果节点网络配置策略列表不为空,请退出此流程并安装 Kubernetes NMState Operator 来保留并支持现有的 nmstate 配置。

- 如果列表为空,则转到第 3 步。

注解

HyperConverged自定义资源 (CR)。以下命令覆盖任何现有 JSON 补丁:$ oc annotate --overwrite -n openshift-cnv hco kubevirt-hyperconverged 'networkaddonsconfigs.kubevirt.io/jsonpatch=[{"op": "replace","path": "/spec/nmstate", "value": null}]'注意在应用此补丁时,

HyperConverged对象会报告TaintedConfiguration条件。这是 benign。- 更新 OpenShift Virtualization。

更新完成后,运行以下命令来删除注解:

$ oc annotate -n openshift-cnv hco kubevirt-hyperconverged networkaddonsconfigs.kubevirt.io/jsonpatch-

- 可选:添加任何覆盖的之前配置的 JSON 补丁。

Containerized Data Importer (CDI) 创建的一些持久性卷声明 (PVC) 注解可能会导致虚拟机快照恢复操作无限期挂起。(BZ#2070366)

作为临时解决方案,您可以手动删除注解:

-

从

VirtualMachineSnapshotCR 中的status.virtualMachineSnapshotContentName值获取 VirtualMachineSnapshotContent 自定义资源 (CR) 名称。 -

编辑

VirtualMachineSnapshotContentCR,并删除包含k8s.io/cloneRequest的所有行。 如果您没有在

VirtualMachine对象中为spec.dataVolumeTemplates指定值,请删除此命名空间中的所有DataVolume和PersistentVolumeClaim对象,其中这两个对象都满足以下条件:-

对象的名称以

restore-开头。 不被虚拟机引用的对象。

如果为

spec.dataVolumeTemplates指定了值,则此步骤是可选的。

-

对象的名称以

-

使用更新的

VirtualMachineSnapshotCR 重复恢复操作。

-

从

-

Windows 11 虚拟机不会在以 FIPS 模式运行的集群上引导。Windows 11 默认需要一个 TPM (可信平台模块)设备。但是,

swtpm(软件 TPM 模拟器)软件包与 FIPS 不兼容。(BZ#2089301) -

在单节点 OpenShift(SNO)集群中,在从驱除策略设置为

LiveMigrate的通用模板中创建的虚拟机上会发生VMCannotBeEvicted警报。(BZ#2092412) Fedora 35 虚拟机上的 QEMU 客户机代理受 SELinux 阻止,且不会报告数据。其他 Fedora 版本可能会受到影响。(BZ#2028762)

- 作为临时解决方案,请在虚拟机上禁用 SELinux,运行 QEMU 客户机代理命令,然后重新启用 SELinux。

如果您的 OpenShift Container Platform 集群使用 OVN-Kubernetes 作为默认 Container Network Interface(CNI)供应商,则无法将 Linux 网桥或绑定设备附加到主机的默认接口,因为 OVN-Kubernetes 的主机网络拓扑发生了变化。(BZ#1885605)

- 作为临时解决方案,您可以使用连接到主机的二级网络接口,或切换到 OpenShift SDN 默认 CNI 供应商。

如果您使用 Red Hat Ceph Storage 或 Red Hat OpenShift Data Foundation Storage,则一次克隆超过 100 个虚拟机可能会失败。(BZ#1989527)

作为临时解决方案,您可以通过在存储配置集清单中设置

spec.cloneStrategy: copy来执行主机辅助副本。例如:apiVersion: cdi.kubevirt.io/v1beta1 kind: StorageProfile metadata: name: <provisioner_class> # ... spec: claimPropertySets: - accessModes: - ReadWriteOnce volumeMode: Filesystem cloneStrategy: copy 1 status: provisioner: <provisioner> storageClass: <provisioner_class>- 1

- 默认克隆方法设置为

copy。

在某些情况下,多个虚拟机可以以读写模式挂载相同的 PVC,这可能会导致数据崩溃。(BZ#1992753)

- 作为临时解决方案,请避免在使用多个虚拟机的读写模式中使用单个 PVC。

Pod Disruption Budget(PDB)可防止 pod 意外中断。如果 PDB 检测到 pod 中断,则

openshift-monitoring会每 60 分钟发送PodDisruptionBudgetAtLimit警报,以使用LiveMigrate驱除策略。(BZ#2026733)- 作为临时解决方案,静默警报。

OpenShift Virtualization 将 pod 使用的服务帐户令牌链接到该特定 pod。OpenShift Virtualization 通过创建包含令牌的磁盘镜像来实施服务帐户卷。如果您迁移虚拟机,则服务帐户卷无效。(BZ#2037611)

- 作为临时解决方案,使用用户帐户而不是服务帐户,因为用户帐户令牌没有绑定到特定 pod。

如果您将

HyperConverged自定义资源(CR)配置为在安装驱动程序前启用介质设备,新的设备配置不会生效。更新可能会触发此问题。例如,如果在daemonset之前更新virt-handler,它安装 NVIDIA 驱动程序,则节点无法提供虚拟机 GPU。(BZ#2046298)作为临时解决方案:

-

从

HyperConvergedCR 中删除mediatedDevicesConfiguration和permittedHostDevices。 -

使用您要使用的配置更新

mediatedDevicesConfiguration和permittedHostDevices小节。

-

从

如果您使用

csi-clone克隆策略克隆超过 100 个虚拟机,则 Ceph CSI 可能无法清除克隆。手动删除克隆也会失败。(BZ#2055595)-

作为临时解决方案,您可以重启

ceph-mgr来清除虚拟机克隆。

-

作为临时解决方案,您可以重启

第 5 章 安装

5.1. 为 OpenShift Virtualization 准备集群

在安装 OpenShift Virtualization 前,参阅这个部分以确保集群满足要求。

您可以使用任何安装方法(包括用户置备的、安装程序置备或辅助安装程序)来部署 OpenShift Container Platform。但是,安装方法和集群拓扑可能会影响 OpenShift Virtualization 功能,如快照或实时迁移。

单节点 Openshift 的不同

您可以在单节点集群中安装 OpenShift Virtualization。如需更多信息,请参阅关于单节点 OpenShift。单节点 OpenShift 不支持高可用性,这会产生以下区别:

- 不支持 pod 中断预算。

- 不支持实时迁移。

-

使用数据卷或存储配置集的模板或虚拟机不能设置

evictionStrategy。

FIPS 模式

如果使用 FIPS 模式安装集群,则 OpenShift Virtualization 不需要额外的设置。

IPv6

您无法在单堆栈 IPv6 集群上运行 OpenShift Virtualization。(BZ#2193267)

5.1.1. 硬件和操作系统要求

查看 OpenShift Virtualization 的以下硬件和操作系统要求。

支持的平台

- 内部裸机服务器

- Amazon Web Services 裸机实例。详情请参阅在 AWS 裸机节点上部署 OpenShift Virtualization。

- IBM Cloud 裸机服务器。详情请参阅在 IBM Cloud Bare Metal 节点上部署 OpenShift Virtualization。

在 AWS 裸机实例或 IBM Cloud Bare Metal 服务器上安装 OpenShift Virtualization 只是一个技术预览功能。技术预览功能不受红帽产品服务等级协议(SLA)支持,且功能可能并不完整。红帽不推荐在生产环境中使用它们。这些技术预览功能可以使用户提早试用新的功能,并有机会在开发阶段提供反馈意见。

有关红帽技术预览功能支持范围的更多信息,请参阅技术预览功能支持范围。

- 不支持由其他云供应商提供的裸机实例或服务器。

CPU 要求

- Red Hat Enterprise Linux(RHEL)8 支持

- 支持 Intel 64 或 AMD64 CPU 扩展

- 启用 Intel VT 或 AMD-V 硬件虚拟化扩展

- 启用 NX(无执行)标记

存储要求

- OpenShift Container Platform 支持

如果使用 Red Hat OpenShift Data Foundation 部署 OpenShift Virtualization,您必须为 Windows 虚拟机磁盘创建一个专用存储类。详情请参阅为 Windows 虚拟机优化 ODF PersistentVolume。

操作系统要求

在 worker 节点上安装的 Red Hat Enterprise Linux CoreOS(RHCOS)

注意不支持 RHEL worker 节点。

- 如果您的集群使用具有不同 CPU 的 worker 节点,则可能会出现实时迁移失败,因为不同的 CPU 具有不同的容量。为了避免这种故障,请为每个节点使用适当的容量,并在虚拟机上设置节点关联性以确保迁移成功。如需更多信息,请参阅配置所需的节点关联性规则。

5.1.2. 物理资源开销要求

OpenShift Virtualization 是 OpenShift Container Platform 的一个附加组件,它会带来额外的开销。除了 OpenShift Container Platform 要求外,每个集群机器都必须满足以下开销要求。覆盖集群中的物理资源可能会影响性能。

本文档中给出的数字基于红帽的测试方法和设置。这些数字会根据您自己的设置和环境而有所不同。

5.1.2.1. 内存开销

使用以下因素计算 OpenShift Virtualization 的内存开销值。

集群内存开销

Memory overhead per infrastructure node ≈ 150 MiB

Memory overhead per worker node ≈ 360 MiB

另外,OpenShift Virtualization 环境资源需要总计 2179 MiB 的内存,分布到所有基础架构节点。

虚拟机内存开销

Memory overhead per virtual machine ≈ (1.002 × requested memory) \

+ 216 MiB \ 1

+ 8 MiB × (number of vCPUs) \ 2

+ 16 MiB × (number of graphics devices) \ 3

+ (additional memory overhead) 4

5.1.2.2. CPU 开销

使用以下内容计算 OpenShift Virtualization 的集群处理器开销要求。每个虚拟机的 CPU 开销取决于您的单独设置。

集群 CPU 开销

CPU overhead for infrastructure nodes ≈ 4 cores

OpenShift Virtualization 增加集群级别服务的整体使用,如日志记录、路由和监控。要考虑这个工作负载,请确保托管基础架构组件的节点分配了用于不同节点的 4 个额外内核(4000 毫秒)的容量。

CPU overhead for worker nodes ≈ 2 cores + CPU overhead per virtual machine

除了虚拟机工作负载所需的 CPU 外,每个托管虚拟机的 worker 节点都必须有 2 个额外内核(2000 毫秒)用于 OpenShift Virtualization 管理工作负载。

虚拟机 CPU 开销

如果请求专用 CPU,则会对集群 CPU 开销要求有 1:1 影响。否则,没有有关虚拟机所需 CPU 数量的具体规则。

5.1.2.3. 存储开销

使用以下指南来估算 OpenShift Virtualization 环境的存储开销要求。

集群存储开销

Aggregated storage overhead per node ≈ 10 GiB

10 GiB 在安装 OpenShift Virtualization 时,集群中每个节点的磁盘存储影响估计值。

虚拟机存储开销

每个虚拟机的存储开销取决于虚拟机内的具体资源分配请求。该请求可能用于集群中其他位置托管的节点或存储资源的临时存储。OpenShift Virtualization 目前不会为正在运行的容器本身分配任何额外的临时存储。

5.1.2.4. Example

作为集群管理员,如果您计划托管集群中的 10 个虚拟机,每个虚拟机都有 1 GiB RAM 和 2 个 vCPU,集群中的内存影响为 11.68 GiB。集群中每个节点的磁盘存储影响估算为 10 GiB,托管虚拟机工作负载的 worker 节点的 CPU 影响最小 2 个内核。

5.1.3. 对象最大值

在规划集群时,您必须考虑以下测试的对象最大值:

5.1.4. 受限网络环境

如果在没有互联网连接的受限环境中安装 OpenShift Virtualization,您必须为受限网络配置 Operator Lifecycle Manager。

如果您拥有有限的互联网连接,您可以在 Operator Lifecycle Manager 中配置代理支持 以访问红帽提供的 OperatorHub。

5.1.5. 实时迁移

实时迁移有以下要求:

-

使用

ReadWriteMany(RWX)访问模式的共享存储. - 足够的 RAM 和网络带宽。

- 如果虚拟机使用主机型号 CPU,则节点必须支持虚拟机的主机型号 CPU。

您必须确保集群中有足够的内存请求容量来支持节点排空会导致实时迁移。您可以使用以下计算来确定大约所需的备用内存:

Product of (Maximum number of nodes that can drain in parallel) and (Highest total VM memory request allocations across nodes)

默认的在集群中可以并行运行的迁移数量为 5。

5.1.6. 快照和克隆

有关快照和克隆要求,请参阅 OpenShift Virtualization 存储功能。

5.1.7. 集群高可用性选项

您可以为集群配置以下高可用性(HA)选项之一:

通过部署机器健康检查,可以使用安装程序置备的基础架构 (IPI)自动高可用性。

注意在使用安装程序置备的基础架构安装并正确配置 MachineHealthCheck 的 OpenShift Container Platform 集群中,如果节点上的 MachineHealthCheck 失败且对集群不可用,则该节点可以被回收使用。在故障节点上运行的虚拟机之后会发生什么,这取决于一系列条件。如需了解更多有关潜在结果以及 RunStrategies 如何影响这些结果的信息,请参阅虚拟机的 RunStrategies。

通过在 OpenShift Container Platform 集群上使用 Node Health Check Operator 来部署

NodeHealthCheck控制器,可以使用 IPI 和非 IPI 自动高可用性。控制器标识不健康的节点,并使用 Self Node Remediation Operator 来修复不健康的节点。重要Node Health Check Operator 只是一个技术预览功能。技术预览功能不受红帽产品服务等级协议(SLA)支持,且功能可能并不完整。红帽不推荐在生产环境中使用它们。这些技术预览功能可以使用户提早试用新的功能,并有机会在开发阶段提供反馈意见。

有关红帽技术预览功能支持范围的更多信息,请参阅技术预览功能支持范围。

任何平台的高可用性可通过使用监控系统或合格的人类监控节点可用性来实现。当节点丢失时,关闭并运行

oc delete node <lost_node>。注意如果没有外部监控系统或合格的人类监控节点运行状况,虚拟机就失去高可用性。

5.2. 为 OpenShift Virtualization 组件指定节点

通过配置节点放置规则来指定要部署 OpenShift Virtualization Operator、工作负载和控制器的节点。

您可以在安装 OpenShift Virtualization 后为一些组件配置节点放置,但如果要为工作负载配置节点放置,则一定不能存在虚拟机。

5.2.1. 关于虚拟化组件的节点放置

您可能想要自定义 OpenShift Virtualization 在什么位置部署其组件,以确保:

- 虚拟机仅部署到设计为用于虚拟化工作负载的节点上。

- Operator 仅在基础架构节点上部署。

- 某些节点不会受到 OpenShift Virtualization 的影响。例如,您有与集群中运行的虚拟化不相关的工作负载,希望这些工作负载与 OpenShift Virtualization 分离。

5.2.1.1. 如何将节点放置规则应用到虚拟化组件

您可以通过直接编辑对应对象或使用 Web 控制台为组件指定节点放置规则。

-

对于 Operator Lifecycle Manager(OLM)部署的 OpenShift Virtualization Operator,直接编辑 OLM

Subscription对象。目前,您无法使用 Web 控制台为Subscription对象配置节点放置规则。 -

对于 OpenShift Virtualization Operator 部署的组件,直接编辑

HyperConverged对象,或在 OpenShift Virtualization 安装过程中使用 Web 控制台进行配置。 对于 hostpath 置备程序,直接编辑

HostPathProvisioner对象,或使用 web 控制台进行配置。警告您必须将 hostpath 置备程序和虚拟化组件调度到同一节点上。否则,使用 hostpath 置备程序的虚拟化 pod 无法运行。

根据对象,您可以使用以下一个或多个规则类型:

nodeSelector- 允许将 Pod 调度到使用您在此字段中指定的键值对标记的节点上。节点必须具有与所有列出的对完全匹配的标签。

关联性- 可让您使用更宽松的语法来设置与 pod 匹配的规则。关联性也允许在规则应用方面更加精细。例如,您可以指定规则是首选项,而不是硬要求,因此如果不满足该规则,仍可以调度 pod。

容限(tolerations)- 允许将 pod 调度到具有匹配污点的节点。如果某个节点有污点(taint),则该节点只接受容许该污点的 pod。

5.2.1.2. 放置在 OLM 订阅对象中的节点

要指定 OLM 部署 OpenShift Virtualization Operator 的节点,在 OpenShift Virtualization 安装过程中编辑 Subscription 对象。您可以在 spec.config 字段中包含节点放置规则,如下例所示:

apiVersion: operators.coreos.com/v1alpha1

kind: Subscription

metadata:

name: hco-operatorhub

namespace: openshift-cnv

spec:

source: redhat-operators

sourceNamespace: openshift-marketplace

name: kubevirt-hyperconverged

startingCSV: kubevirt-hyperconverged-operator.v4.11.8

channel: "stable"

config: 1- 1

config字段支持nodeSelector和tolerations,但它不支持关联性。

5.2.1.3. HyperConverged 对象中的节点放置

要指定 OpenShift Virtualization 部署其组件的节点,您可以在 OpenShift Virtualization 安装过程中创建的 HyperConverged Cluster 自定义资源(CR)文件中包含 nodePlacement 对象。您可以在 spec.infra 和 spec.workloads 字段中包含 nodePlacement,如下例所示:

apiVersion: hco.kubevirt.io/v1beta1

kind: HyperConverged

metadata:

name: kubevirt-hyperconverged

namespace: openshift-cnv

spec:

infra:

nodePlacement: 1

...

workloads:

nodePlacement:

...- 1

nodePlacement字段支持nodeSelector、affinity和tolerations字段。

5.2.1.4. HostPathProvisioner 对象中的节点放置

您可以在安装 hostpath 置备程序时创建的 HostPathProvisioner 对象的 spec.workload 字段中配置节点放置规则。

apiVersion: hostpathprovisioner.kubevirt.io/v1beta1

kind: HostPathProvisioner

metadata:

name: hostpath-provisioner

spec:

imagePullPolicy: IfNotPresent

pathConfig:

path: "</path/to/backing/directory>"

useNamingPrefix: false

workload: 1- 1

workload字段支持nodeSelector、affinity和tolerations字段。

5.2.1.5. 其他资源

5.2.2. 清单示例

以下示例 YAML 文件使用 nodePlacement、affinity(关联性) 和 tolerations(容限)对象为 OpenShift Virtualization 组件自定义节点放置。

5.2.2.1. Operator Lifecycle Manager Subscription 对象

5.2.2.1.1. 示例:在 OLM 订阅对象中使用 nodeSelector 的节点放置

在本例中,配置了 nodeSelector,OLM 将 OpenShift Virtualization Operator 放置到标记为 example.io/example-infra-key = example-infra-value 的节点上。

apiVersion: operators.coreos.com/v1alpha1

kind: Subscription

metadata:

name: hco-operatorhub

namespace: openshift-cnv

spec:

source: redhat-operators

sourceNamespace: openshift-marketplace

name: kubevirt-hyperconverged

startingCSV: kubevirt-hyperconverged-operator.v4.11.8

channel: "stable"

config:

nodeSelector:

example.io/example-infra-key: example-infra-value5.2.2.1.2. 示例:将容限放置在 OLM 订阅对象中

在本例中,为 OLM 部署 OpenShift Virtualization Operator 保留的节点使用 key=virtualization:NoSchedule 污点标记。只有具有与容限匹配的 pod 才会调度到这些节点。

apiVersion: operators.coreos.com/v1alpha1

kind: Subscription

metadata:

name: hco-operatorhub

namespace: openshift-cnv

spec:

source: redhat-operators

sourceNamespace: openshift-marketplace

name: kubevirt-hyperconverged

startingCSV: kubevirt-hyperconverged-operator.v4.11.8

channel: "stable"

config:

tolerations:

- key: "key"

operator: "Equal"

value: "virtualization"

effect: "NoSchedule"5.2.2.2. HyperConverged 对象

5.2.2.2.1. 示例: 在 HyperConverged Cluster CR 中使用 nodeSelector 进行节点放置

在本例中,配置了 nodeSelector,将基础架构资源放置在带有 example.io/example-infra-key = example-infra-value = example-infra-value 的节点上,把工作负载放置在带有 example.io/example-workloads-key = example-workloads-value 的节点上。

apiVersion: hco.kubevirt.io/v1beta1

kind: HyperConverged

metadata:

name: kubevirt-hyperconverged

namespace: openshift-cnv

spec:

infra:

nodePlacement:

nodeSelector:

example.io/example-infra-key: example-infra-value

workloads:

nodePlacement:

nodeSelector:

example.io/example-workloads-key: example-workloads-value5.2.2.2.2. 示例:在 HyperConverged Cluster CR 中使用关联性进行节点放置

在本例中,配置了 affinity,将基础架构资源放置在带有 example.io/example-infra-key = example-value 的节点上,把工作负载放置在带有 example.io/example-workloads-key = example-workloads-value 的节点上。对于工作负载,最好使用八个以上 CPU 的节点,但如果它们不可用,仍可调度 pod。

apiVersion: hco.kubevirt.io/v1beta1

kind: HyperConverged

metadata:

name: kubevirt-hyperconverged

namespace: openshift-cnv

spec:

infra:

nodePlacement:

affinity:

nodeAffinity:

requiredDuringSchedulingIgnoredDuringExecution:

nodeSelectorTerms:

- matchExpressions:

- key: example.io/example-infra-key

operator: In

values:

- example-infra-value

workloads:

nodePlacement:

affinity:

nodeAffinity:

requiredDuringSchedulingIgnoredDuringExecution:

nodeSelectorTerms:

- matchExpressions:

- key: example.io/example-workloads-key

operator: In

values:

- example-workloads-value

preferredDuringSchedulingIgnoredDuringExecution:

- weight: 1

preference:

matchExpressions:

- key: example.io/num-cpus

operator: Gt

values:

- 85.2.2.2.3. 示例:在 HyperConverged Cluster CR 中使用容限进行节点放置

在本例中,为 OpenShift Virtualization 组件保留的节点使用 key=virtualization:NoSchedule 污点标记。只有具有与容限匹配的 pod 才会调度到这些节点。

apiVersion: hco.kubevirt.io/v1beta1

kind: HyperConverged

metadata:

name: kubevirt-hyperconverged

namespace: openshift-cnv

spec:

workloads:

nodePlacement:

tolerations:

- key: "key"

operator: "Equal"

value: "virtualization"

effect: "NoSchedule"5.2.2.3. HostPathProvisioner 对象

5.2.2.3.1. 示例: HostPathProvisioner 对象中的 nodeSelector 的节点放置

在本例中,配置了 nodeSelector,以便将工作负载放置到带有 example.io/example-workloads-key = example-workloads-value 的节点上。

apiVersion: hostpathprovisioner.kubevirt.io/v1beta1

kind: HostPathProvisioner

metadata:

name: hostpath-provisioner

spec:

imagePullPolicy: IfNotPresent

pathConfig:

path: "</path/to/backing/directory>"

useNamingPrefix: false

workload:

nodeSelector:

example.io/example-workloads-key: example-workloads-value5.3. 使用 Web 控制台安装 OpenShift Virtualization

安装 OpenShift Virtualization 以便在 OpenShift Container Platform 集群中添加虚拟化功能。

您可以使用 OpenShift Container Platform 4.11 web 控制台来订阅和部署 OpenShift Virtualization Operator。

5.3.1. 安装 OpenShift Virtualization Operator

您可以从 OpenShift Container Platform Web 控制台安装 OpenShift Virtualization Operator。

先决条件

- 在集群上安装 OpenShift Container Platform 4.11。

-

以具有

cluster-admin权限的用户身份登录到 OpenShift Container Platform web 控制台。

流程

- 从 Administrator 视角中,点 Operators → OperatorHub。

- 在 Filter by keyword 字段中,键入 Virtualization。

- 选择带有 红帽 源标签的 {CNVOperatorDisplayName} 标题。

- 阅读 Operator 信息并单击 Install。

在 Install Operator 页面中:

- 从可用 Update Channel 选项列表中选择 stable。这样可确保安装与 OpenShift Container Platform 版本兼容的 OpenShift Virtualization 版本。

对于安装的命名空间,请确保选择了 Operator 推荐的命名空间选项。这会在

openshift-cnv命名空间中安装 Operator,该命名空间在不存在时自动创建。警告尝试在

openshift-cnv以外的命名空间中安装 OpenShift Virtualization Operator 会导致安装失败。对于 Approval Strategy,强烈建议您选择 Automatic (默认值),以便在 stable 更新频道中提供新版本时 OpenShift Virtualization 会自动更新。

虽然可以选择 Manual 批准策略,但这不可取,因为它会给集群提供支持和功能带来高风险。只有在您完全了解这些风险且无法使用 Automatic 时,才选择 Manual。

警告因为 OpenShift Virtualization 只在与对应的 OpenShift Container Platform 版本搭配使用时被支持,所以缺少的 OpenShift Virtualization 更新可能会导致您的集群不被支持。

-

点击 Install 使 Operator 可供

openshift-cnv命名空间使用。 - 当 Operator 成功安装时,点 Create HyperConverged。

- 可选: 为 OpenShift Virtualization 组件配置 Infra 和 Workloads 节点放置选项。

- 点击 Create 启动 OpenShift Virtualization。

验证

- 导航到 Workloads → Pods 页面,并监控 OpenShift Virtualization Pod,直至全部处于 Running 状态。在所有 pod 都处于 Running 状态后,您可以使用 OpenShift Virtualization。

5.3.2. 后续步骤

您可能还需要额外配置以下组件:

- hostpath 置备程序是设计用于 OpenShift Virtualization 的本地存储置备程序。如果要为虚拟机配置本地存储,您必须首先启用 hostpath 置备程序。

5.4. 使用 CLI 安装 OpenShift Virtualization

安装 OpenShift Virtualization 以便在 OpenShift Container Platform 集群中添加虚拟化功能。您可以使用命令行将清单应用到集群,以订阅和部署 OpenShift Virtualization Operator。

要指定 OpenShift Virtualization 安装其组件的节点,请配置节点放置规则。

5.4.1. 先决条件

- 在集群上安装 OpenShift Container Platform 4.11。

-

安装 OpenShift CLI (

oc) 。 -

以具有

cluster-admin特权的用户身份登录。

5.4.2. 使用 CLI 订阅 OpenShift virtualization 目录

在安装 OpenShift Virtualization 前,需要订阅到 OpenShift Virtualization catalog。订阅会授予 OpenShift virtualization Operator 对 openshift-cnv 命名空间的访问权限。

为了订阅,在您的集群中应用一个单独的清单(manifest)来配置 Namespace、OperatorGroup 和 Subscription 对象。

流程

创建一个包含以下清单的 YAML 文件:

apiVersion: v1 kind: Namespace metadata: name: openshift-cnv --- apiVersion: operators.coreos.com/v1 kind: OperatorGroup metadata: name: kubevirt-hyperconverged-group namespace: openshift-cnv spec: targetNamespaces: - openshift-cnv --- apiVersion: operators.coreos.com/v1alpha1 kind: Subscription metadata: name: hco-operatorhub namespace: openshift-cnv spec: source: redhat-operators sourceNamespace: openshift-marketplace name: kubevirt-hyperconverged startingCSV: kubevirt-hyperconverged-operator.v4.11.8 channel: "stable" 1- 1

- 使用

stable频道可确保您安装与 OpenShift Container Platform 版本兼容的 OpenShift Virtualization 版本。

运行以下命令,为 OpenShift Virtualization 创建所需的

Namespace、OperatorGroup和Subscription对象:$ oc apply -f <file name>.yaml

您可以在 YAML 文件中配置证书轮转参数。

5.4.3. 使用 CLI 部署 OpenShift Virtualization Operator

您可以使用 oc CLI 部署 OpenShift Virtualization Operator。

先决条件

-

在

openshift-cnv命名空间中的一个有效的 OpenShift virtualization 目录订阅。

流程

创建一个包含以下清单的 YAML 文件:

apiVersion: hco.kubevirt.io/v1beta1 kind: HyperConverged metadata: name: kubevirt-hyperconverged namespace: openshift-cnv spec:

运行以下命令来部署 OpenShift Virtualization Operator:

$ oc apply -f <file_name>.yaml

验证

通过观察

openshift-cnv命名空间中集群服务版本(CSV)的PHASE来确保 OpenShift Virtualization 已被成功部署。运行以下命令:$ watch oc get csv -n openshift-cnv

如果部署成功,则会显示以下输出:

输出示例

NAME DISPLAY VERSION REPLACES PHASE kubevirt-hyperconverged-operator.v4.11.8 OpenShift Virtualization 4.11.8 Succeeded

5.4.4. 后续步骤

您可能还需要额外配置以下组件:

- hostpath 置备程序是设计用于 OpenShift Virtualization 的本地存储置备程序。如果要为虚拟机配置本地存储,您必须首先启用 hostpath 置备程序。

5.5. 启用 virtctl 客户端

virtctl 客户端是用于管理 OpenShift Virtualization 资源的命令行实用程序。它适用于 Linux、macOS 和 Windows 发行版。

5.5.1. 下载并安装 virtctl 客户端

5.5.1.1. 下载 virtctl 客户端

使用 ConsoleCLIDownload 自定义资源 (CR) 中提供的链接下载 virtctl 客户端。

流程

运行以下命令来查看

ConsoleCLIDownload对象:$ oc get ConsoleCLIDownload virtctl-clidownloads-kubevirt-hyperconverged -o yaml

-

使用为您的发行版本列出的链接下载

virtctl客户端。

5.5.1.2. 安装 virtctl 客户端

从适合您的操作系统的位置下载后,提取并安装 virtctl 客户端。

先决条件

-

您必须已下载

virtctl客户端。

流程

Linux:

解压 tarball。以下 CLI 命令将其提取到与 tarball 相同的目录中:

$ tar -xvf <virtctl-version-distribution.arch>.tar.gz

进入解压的文件夹 hierachy 并运行以下命令使

virtctl二进制可执行文件:$ chmod +x <virtctl-file-name>

-

将

virtctl二进制文件移到PATH环境变量中的目录中。 要检查您的路径,请运行以下命令:

$ echo $PATH

对于 Windows 用户:

- 解包和解压存档。

-

进入解压的目录中,双击

virtctl可执行文件来安装客户端。 -

将

virtctl二进制文件移到PATH环境变量中的目录中。 要检查您的路径,请运行以下命令:

C:\> path

对于 macOS 用户:

- 解包和解压存档。

-

将

virtctl二进制文件移到PATH环境变量中的目录中。 要检查您的路径,请运行以下命令:

echo $PATH

5.5.2. 安装 virtctl RPM 软件包

在启用 OpenShift Virtualization 仓库后,您可以将 virtctl 客户端安装为 RPM。

5.5.2.1. 启用 OpenShift Virtualization 仓库

为您的 Red Hat Enterprise Linux(RHEL)版本启用 OpenShift Virtualization 仓库。

先决条件

- 您的系统注册到具有有效订阅的"Red Hat Container Native Virtualization"权利。

流程

使用

subscription-managerCLI 工具为您的操作系统启用适当的 OpenShift Virtualization 仓库。要为 RHEL 8 启用存储库,请运行:

# subscription-manager repos --enable cnv-4.11-for-rhel-8-x86_64-rpms

要为 RHEL 7 启用存储库,请运行:

# subscription-manager repos --enable rhel-7-server-cnv-4.11-rpms

5.5.2.2. 使用 yum 工具安装 virtctl 客户端

从 kubevirt-virtctl 软件包安装 virtctl 客户端。

先决条件

- 您可以在 Red Hat Enterprise Linux(RHEL)系统中启用了 OpenShift virtualization 仓库。

流程

安装

kubevirt-virtctl软件包:# yum install kubevirt-virtctl

5.5.3. 其他资源

- 使用 CLI 工具进行 OpenShift Virtualization。

5.6. 卸载 OpenShift Virtualization

您可以使用 Web 控制台或命令行界面 (CLI) 卸载 OpenShift Virtualization,以删除 OpenShift Virtualization 工作负载、Operator 及其资源。

5.6.1. 使用 Web 控制台卸载 OpenShift Virtualization

您可以使用 Web 控制台卸载 OpenShift Virtualization 来执行以下任务:

5.6.1.1. 删除 HyperConverged 自定义资源

要卸载 OpenShift Virtualization,首先删除 HyperConverged 自定义资源 (CR)。

先决条件

-

可以使用具有

cluster-admin权限的账户访问 OpenShift Container Platform 集群。

流程

- 进入到 Operators → Installed Operators 页面。

- 选择 OpenShift Virtualization Operator。

- 点 OpenShift Virtualization Deployment 选项卡。

-

点

kubevirt-hyperconverged旁边的 Options 菜单 ,然后选择 Delete HyperConverged。

,然后选择 Delete HyperConverged。

- 在确认窗口中点击 Delete。

5.6.1.2. 使用 Web 控制台从集群中删除 Operator

集群管理员可以使用 Web 控制台从所选命名空间中删除已安装的 Operator。

先决条件

-

您可以使用具有

cluster-admin权限的账户访问 OpenShift Container Platform 集群 Web 控制台。

流程

- 进入到 Operators → Installed Operators 页面。

- 在 Filter by name 字段中滚动或输入关键字以查找您要删除的 Operator。然后点它。

在 Operator Details 页面右侧,从 Actions 列表中选择 Uninstall Operator。

此时会显示 Uninstall Operator? 对话框。

选择 Uninstall 来删除 Operator、Operator 部署和 pod。按照此操作,Operator 将停止运行,不再接收更新。

注意此操作不会删除 Operator 管理的资源,包括自定义资源定义 (CRD) 和自定义资源 (CR) 。Web 控制台和继续运行的集群资源启用的仪表板和导航项可能需要手动清理。要在卸载 Operator 后删除这些,您可能需要手动删除 Operator CRD。

5.6.1.3. 使用 web 控制台删除命令空间

您可以使用 OpenShift Container Platform web 控制台删除一个命名空间。

先决条件

-

可以使用具有

cluster-admin权限的账户访问 OpenShift Container Platform 集群。

流程

- 导航至 Administration → Namespaces。

- 在命名空间列表中找到您要删除的命名空间。

-

在命名空间列表的右侧,从 Options 菜单

中选择 Delete Namespace。

中选择 Delete Namespace。

- 当 Delete Namespace 页打开时,在相关项中输入您要删除的命名空间的名称。

- 点击 Delete。

5.6.1.4. 删除 OpenShift Virtualization 自定义资源定义

您可以使用 Web 控制台删除 OpenShift Virtualization 自定义资源定义 (CRD)。

先决条件

-

可以使用具有

cluster-admin权限的账户访问 OpenShift Container Platform 集群。

流程

- 进入到 Administration → CustomResourceDefinitions。

-

选择 Label 过滤器,并在 Search 字段中输入

operators.coreos.com/kubevirt-hyperconverged.openshift-cnv,以显示 OpenShift Virtualization CRD。 -

点每个 CRD 旁边的 Options 菜单

,然后选择 Delete CustomResourceDefinition。

,然后选择 Delete CustomResourceDefinition。

5.6.2. 使用 CLI 卸载 OpenShift Virtualization

您可以使用命令行界面 (CLI) 卸载 OpenShift Virtualization。

先决条件

流程

删除

HyperConverged自定义资源:$ oc delete HyperConverged kubevirt-hyperconverged -n openshift-cnv

删除 OpenShift Virtualization Operator 订阅:

$ oc delete subscription kubevirt-hyperconverged -n openshift-cnv

删除 OpenShift Virtualization

ClusterServiceVersion资源:$ oc delete csv -n openshift-cnv -l operators.coreos.com/kubevirt-hyperconverged.openshift-cnv

删除 OpenShift Virtualization 命名空间:

$ oc delete namespace openshift-cnv

使用

dry-run选项运行oc delete crd命令列出 OpenShift Virtualization 自定义资源定义 (CRD):$ oc delete crd --dry-run=client -l operators.coreos.com/kubevirt-hyperconverged.openshift-cnv

输出示例

customresourcedefinition.apiextensions.k8s.io "cdis.cdi.kubevirt.io" deleted (dry run) customresourcedefinition.apiextensions.k8s.io "hostpathprovisioners.hostpathprovisioner.kubevirt.io" deleted (dry run) customresourcedefinition.apiextensions.k8s.io "hyperconvergeds.hco.kubevirt.io" deleted (dry run) customresourcedefinition.apiextensions.k8s.io "kubevirts.kubevirt.io" deleted (dry run) customresourcedefinition.apiextensions.k8s.io "networkaddonsconfigs.networkaddonsoperator.network.kubevirt.io" deleted (dry run) customresourcedefinition.apiextensions.k8s.io "ssps.ssp.kubevirt.io" deleted (dry run) customresourcedefinition.apiextensions.k8s.io "tektontasks.tektontasks.kubevirt.io" deleted (dry run)

运行

oc delete crd命令来删除 CRD,而无需dry-run选项:$ oc delete crd -l operators.coreos.com/kubevirt-hyperconverged.openshift-cnv

第 6 章 更新 OpenShift Virtualization

了解 Operator Lifecycle Manager (OLM) 如何为 OpenShift Virtualization 提供 z-stream 和次要版本更新。

OpenShift Virtualization 不再提供 Node Maintenance Operator (NMO)。您可以从 OpenShift Container Platform web 控制台中的 OperatorHub,或使用 OpenShift CLI (

oc) 安装 NMO。在从 OpenShift Virtualization 4.10.2 及更新版本升级到 OpenShift Virtualization 4.11 前,您必须执行以下任务之一:

- 将所有节点从维护模式移出。

-

安装独立 NMO,将

nodemaintenances.nodemaintenance.kubevirt.io自定义资源 (CR) 替换为nodemaintenances.nodemaintenance.medik8s.ioCR。

6.1. 关于更新 OpenShift Virtualization

- Operator Lifecycle Manager (OLM) 管理 OpenShift Virtualization Operator 的生命周期。Marketplace Operator 在 OpenShift Container Platform 安装过程中部署,使外部 Operator 可供集群使用。

- OLM 为 OpenShift Virtualization 提供 z-stream 和次要版本更新。在将 OpenShift Container Platform 更新至下一个次版本时,次版本更新将变为可用。在不先更新 OpenShift Container Platform 的情况下,您无法将 OpenShift Virtualization 更新至下一个次版本。

- OpenShift Virtualization 订阅使用一个名为 stable 的单一更新频道。stable 频道确保 OpenShift Virtualization 和 OpenShift Container Platform 版本兼容。

如果您的订阅的批准策略被设置为 Automatic,则当 stable 频道中提供新版本的 Operator 时,更新过程就会马上启动。强烈建议您使用 Automatic(自动) 批准策略来维护可支持的环境。只有在运行对应的 OpenShift Container Platform 版本时,才会支持 OpenShift Virtualization 的每个次要版本。例如,您必须在 OpenShift Container Platform 4.11 上运行 OpenShift Virtualization 4.11。

- 虽然可以选择 Manual(手工) 批准策略,但并不建议这样做,因为它存在集群的支持性和功能风险。使用 Manual 批准策略时,您必须手动批准每个待处理的更新。如果 OpenShift Container Platform 和 OpenShift Virtualization 更新不同步,您的集群将无法被支持。

- 更新完成所需时间取决于您的网络连接情况。大部分自动更新可在十五分钟内完成。

- 更新 OpenShift Virtualization 不会中断网络连接。

- 数据卷及其关联的持久性卷声明会在更新过程中保留。

如果您的虚拟机正在运行,使用 hostpath 置备程序存储,则无法实时迁移,并可能会阻止 OpenShift Container Platform 集群更新。

作为临时解决方案,您可以重新配置虚拟机以便在集群更新过程中自动关闭它们。删除 evictionStrategy: LiveMigrate 字段,并将 runStrategy 字段设置为 Always。

6.2. 配置自动工作负载更新

6.2.1. 关于工作负载更新

更新 OpenShift Virtualization 时,虚拟机工作负载(包括 libvirt、virt-launcher )和 qemu (如果支持实时迁移)会自动更新。

每个虚拟机均有一个 virt-launcher pod,用于运行虚拟机实例(VMI)。virt-launcher pod 运行一个 libvirt 实例,用于管理虚拟机(VM)进程。

您可以通过编辑 HyperConverged 自定义资源 (CR) 的 spec.workloadUpdateStrategy 小节来配置工作负载的更新方式。可用的工作负载更新方法有两种: LiveMigrate 和 Evict。

因为 Evict 方法关闭 VMI pod,所以只启用 LiveMigrate 更新策略。

当 LiveMigrate 是唯一启用的更新策略时:

- 支持实时迁移的 VMI 会在更新过程中进行迁移。VM 客户机会进入启用了更新组件的新 pod。

不支持实时迁移的 VMI 不会中断或更新。

-

如果 VMI 有

LiveMigrate驱除策略,但没有支持实时迁移。

-

如果 VMI 有

如果您同时启用 LiveMigrate 和 Evict :

-

支持实时迁移的 VMI 使用

LiveMigrate更新策略。 -

不支持实时迁移的 VMI 使用

Evict更新策略。如果 VMI 由具有always的runStrategy值的VirtualMachine对象控制,则会在带有更新组件的新 pod 中创建一个新的 VMI。

迁移尝试和超时

更新工作负载时,如果 pod 在以下时间段内处于 Pending 状态,实时迁移会失败:

- 5 分钟

-

如果 pod 因为是

Unschedulable而处于 pending 状态。 - 15 分钟

- 如果 pod 因任何原因处于 pending 状态。

当 VMI 无法迁移时,virt-controller 会尝试再次迁移它。它会重复这个过程,直到所有可可迁移的 VMI 在新的 virt-launcher Pod 上运行。如果 VMI 没有被正确配置,这些尝试可能会无限期重复。

每次尝试都会对应于一个迁移对象。只有最近五个尝试才在缓冲区中。这可防止迁移对象在系统上进行积累,同时保留用于调试的信息。

6.2.2. 配置工作负载更新方法

您可以通过编辑 HyperConverged 自定义资源(CR)来配置工作负载更新方法。

先决条件

要使用实时迁移作为更新方法,您必须首先在集群中启用实时迁移。

注意如果

VirtualMachineInstanceCR 包含evictionStrategy: LiveMigrate,且虚拟机实例(VMI)不支持实时迁移,则 VMI 将不会更新。

流程

要在默认编辑器中打开

HyperConvergedCR,请运行以下命令:$ oc edit hco -n openshift-cnv kubevirt-hyperconverged

编辑

HyperConvergedCR 的workloadUpdateStrategy小节。例如:apiVersion: hco.kubevirt.io/v1beta1 kind: HyperConverged metadata: name: kubevirt-hyperconverged spec: workloadUpdateStrategy: workloadUpdateMethods: 1 - LiveMigrate 2 - Evict 3 batchEvictionSize: 10 4 batchEvictionInterval: "1m0s" 5 ...- 1

- 可用于执行自动化工作负载更新的方法。可用值为

LiveMigrate和Evict。如果您如本例所示启用这两个选项,则更新会为不支持实时迁移的 VMI 使用LiveMigrate,对于不支持实时迁移的 VMI 使用Evict。要禁用自动工作负载更新,您可以删除workloadUpdateStrategy小节,或设置workloadUpdateMethods: []将数组留空。 - 2

- 具有最低破坏性的更新方法。支持实时迁移的 VMI 通过将虚拟机 (VM) 客户机迁移到启用了更新组件的新 pod 中来更新。如果

LiveMigrate是唯一列出的工作负载更新方法,不支持实时迁移的 VMI 不会中断或更新。 - 3

- 在升级过程中关闭 VMI pod 是一个有破坏性的方法。如果在集群中没有启用实时迁移,

Evict是唯一可用的更新方法。如果 VMI 由已配置了runStrategy: always的VirtualMachine对象控制,新的 VMI 会在带有更新组件的新 pod 中创建。 - 4

- 使用

Evict方法每次可以强制更新的 VMI 数量。这不适用于LiveMigrate方法。 - 5

- 驱除下一批工作负载前等待的时间间隔。这不适用于

LiveMigrate方法。

注意您可以通过编辑

HyperConvergedCR 的spec.liveMigrationConfig小节来配置实时迁移限制和超时。- 若要应用您的更改,请保存并退出编辑器。

6.3. 批准待处理的 Operator 更新

6.3.1. 手动批准待处理的 Operator 更新

如果已安装的 Operator 的订阅被设置为 Manual,则当其当前更新频道中发布新更新时,在开始安装前必须手动批准更新。

先决条件

- 之前使用 Operator Lifecycle Manager(OLM)安装的 Operator。

流程

- 在 OpenShift Container Platform Web 控制台的 Administrator 视角中,进入 Operators → Installed Operators。

- 处于待定更新的 Operator 会显示 Upgrade available 状态。点您要更新的 Operator 的名称。

- 点 Subscription 标签页。任何需要批准的更新都会在 Upgrade Status 旁边显示。例如:它可能会显示 1 requires approval。

- 点 1 requires approval,然后点 Preview Install Plan。

- 检查列出可用于更新的资源。在满意后,点 Approve。

- 返回到 Operators → Installed Operators 页面,以监控更新的进度。完成后,状态会变为 Succeeded 和 Up to date。

6.4. 监控更新状态

6.4.1. 监控 OpenShift Virtualization 升级状态

要监控 OpenShift Virtualization Operator 升级的状态,请观察集群服务版本 (CSV) PHASE。此外您还可在 web 控制台中,或运行此处提供的命令来监控 CSV 状况。

PHASE 和状况值均是基于可用信息的近似值。

先决条件

-

以具有

cluster-admin角色的用户身份登录集群。 -

安装 OpenShift CLI(

oc)。

流程

运行以下命令:

$ oc get csv -n openshift-cnv

查看输出,检查

PHASE字段。例如:输出示例

VERSION REPLACES PHASE 4.9.0 kubevirt-hyperconverged-operator.v4.8.2 Installing 4.9.0 kubevirt-hyperconverged-operator.v4.9.0 Replacing

可选:运行以下命令来监控所有 OpenShift Virtualization 组件状况的聚合状态:

$ oc get hco -n openshift-cnv kubevirt-hyperconverged \ -o=jsonpath='{range .status.conditions[*]}{.type}{"\t"}{.status}{"\t"}{.message}{"\n"}{end}'成功升级后会输出以下内容:

输出示例

ReconcileComplete True Reconcile completed successfully Available True Reconcile completed successfully Progressing False Reconcile completed successfully Degraded False Reconcile completed successfully Upgradeable True Reconcile completed successfully

6.4.2. 查看过时的 OpenShift Virtualization 工作负载

您可以使用 CLI 查看过时的工作负载列表。

如果集群中存在过时的虚拟化 pod,OutdatedVirtualMachineInstanceWorkloads 警报会触发。

流程

要查看过时的虚拟机实例 (VMI) 列表,请运行以下命令:

$ oc get vmi -l kubevirt.io/outdatedLauncherImage --all-namespaces

配置工作负载更新以确保 VMI 自动更新。

6.5. 其他资源

第 7 章 安全策略

虚拟机 (VM) 工作负载作为非特权 pod 运行。因此,虚拟机可以使用 OpenShift Virtualization 功能,一些 pod 被赋予其他 pod 所有者不可用的自定义安全策略:

-

扩展的

container_tSELinux 策略适用于virt-launcherpod。 -

为

kubevirt-controller服务帐户定义了 安全性上下文约束 (SCC)。

7.1. 关于工作负载安全性

默认情况下,虚拟机 (VM) 工作负载不会在 OpenShift Virtualization 中使用 root 权限运行。

对于每个虚拟机,virt-launcher pod 以 会话模式运行一个 libvirt 实例,用于管理虚拟机进程。在会话模式中,libvirt 守护进程以非 root 用户帐户运行,仅允许同一用户标识符 (UID) 下运行的客户端的连接。因此,虚拟机作为非特权 pod 运行,遵循最小特权的安全原则。

不支持需要 root 权限的 OpenShift Virtualization 功能。如果功能需要 root,则可能无法与 OpenShift Virtualization 搭配使用。

7.2. 为 virt-launcher pod 扩展 SELinux 策略

virt-launcher Pod 的 container_t SELinux 策略被扩展来启用 OpenShift Virtualization 的基本功能。

网络多队列需要以下策略,它可在可用 vCPU 数量增加时扩展网络性能:

-

allow process self (tun_socket (relabelfrom relabelto attach_queue))

-

以下策略允许

virt-launcher读取/proc目录中的文件,包括/proc/cpuinfo和/proc/uptime:-

allow process proc_type (file (getattr open read))

-

以下策略允许

libvirtd转发与网络相关的调试信息。allow process self (netlink_audit_socket (nlmsg_relay))注意如果没有此策略,则阻止任何转发网络调试信息。这可能会通过 SELinux 拒绝填充节点的审计日志。

以下策略允许

libvirtd访问hugetblfs,这是支持巨页所必需的:-

allow process hugetlbfs_t (dir (add_name create write remove_name rmdir setattr)) -

allow process hugetlbfs_t (file (create unlink))

-

以下策略允许

virtiofs挂载文件系统并访问 NFS:-

allow process nfs_t (dir (mounton)) -

allow process proc_t (dir (mounton)) -

allow process proc_t (filesystem (mount unmount))

-

7.3. kubevirt-controller 服务帐户的其他 OpenShift Container Platform 安全性上下文约束和 Linux 功能

Pod 的安全上下文约束(SCC)控制权限。这些权限包括 Pod(容器集合)可以执行的操作以及它们可以访问的资源。您可以使用 SCC 定义 Pod 运行必须满足的一组条件,以便其能被系统接受。

virt-controller 是一个集群控制器,可为集群中的虚拟机创建 virt-launcher pod。这些 pod 由 kubevirt-controller 服务帐户授予权限。

kubevirt-controller 服务帐户被授予额外的 SCC 和 Linux 功能,以便能够创建具有适当权限的 virt-launcher Pod。这些扩展权限允许虚拟机使用超出典型 pod 范围的 OpenShift Virtualization 功能。

kubevirt-controller 服务帐户被授予以下 SCC:

-

scc.AllowHostDirVolumePlugin = true

这允许虚拟机使用 hostpath 卷插件。 -

scc.AllowPrivilegedContainer = false

可确保 virt-launcher pod 不是作为特权容器运行。 scc.AllowedCapabilities = []corev1.Capability{"SYS_NICE", "NET_BIND_SERVICE", "SYS_PTRACE"}

-

SYS_NICE允许设置 CPU 关联性。 -

NET_BIND_SERVICE允许 DHCP 和 Slirp 操作。 -

SYS_PTRACE允许某些版本的libvirt查找swtpm的进程 ID (PID),这是软件受信任的平台模块 (TPM) 模拟器。

-

7.3.1. 查看 kubevirt-controller 的 SCC 和 RBAC 定义

您可以使用 oc 工具查看 kubevirt-controller 的 SecurityContextConstraints 定义:

$ oc get scc kubevirt-controller -o yaml

您可以使用 oc 工具查看 kubevirt-controller clusterrole 的 RBAC 定义:

$ oc get clusterrole kubevirt-controller -o yaml

7.4. 其他资源

- 管理安全性上下文约束

- 使用 RBAC 定义和应用权限

- Red Hat Enterprise Linux (RHEL)文档中的优化虚拟机网络性能

- 在虚拟机中使用巨页

- RHEL 文档中的配置巨页

第 8 章 使用 CLI 工具

用于管理集群中资源的两个主要 CLI 工具是:

-

OpenShift Virtualization

virtctl客户端 -

OpenShift Container Platform

oc客户端

8.1. 先决条件

-

您必须启用

virtctl客户端。

8.2. OpenShift Container Platform 客户端命令

OpenShift Container Platform oc 客户端是一个用于管理 OpenShift Container Platform 资源的命令行实用程序,包括 VirtualMachine(vm)和 VirtualMachineInstance(vmi)对象类型。

您可以使用 -n <namespace> 指定一个不同的项目。

| 命令 | 描述 |

|---|---|

|

|

以 |

|

| 显示当前项目中指定对象类型的对象列表。 |

|

| 显示当前项目中指定资源的详情。 |

|

| 从文件名称或 stdin 在当前项目中创建资源。 |

|

| 编辑当前项目中的资源。 |

|

| 删除当前项目中的资源。 |

有关 oc 客户端命令的更全面信息,请参阅 OpenShift Container Platform CLI 工具文档。

8.3. Virtctl 客户端命令

virtctl 客户端是用于管理 OpenShift Virtualization 资源的命令行实用程序。

要查看 virtctl 命令列表,请运行以下命令:

$ virtctl help

要查看与特定命令一起使用的选项列表,请使用 -h 或 --help 标记运行该选项。例如:

$ virtctl image-upload -h

要查看您可以与任何 virtctl 命令一起使用的全局命令选项列表,请运行以下命令:

$ virtctl options

下表包含整个 OpenShift Virtualization 文档中使用的 virtctl 命令。

| 命令 | 描述 |

|---|---|

|

| 启动虚拟机。 |

|

| 以暂停状态启动虚拟机。这个选项可让您从 VNC 控制台中断引导过程。 |

|

| 停止虚拟机。 |

|

| 强制停止虚拟机。这个选项可能会导致数据不一致或数据丢失。 |

|

| 暂停虚拟机或虚拟机实例。机器状态保存在内存中。 |

|

| 取消暂停虚拟机或虚拟机实例。 |

|

| 迁移虚拟机。 |

|

| 重启虚拟机。 |

|

| 创建转发虚拟机或虚拟机实例的指定端口的服务,并在节点的指定端口上公开该服务。 |

|

| 连接至虚拟机实例的串行控制台。 |

|

| 打开与虚拟机实例的 VNC(虚拟网络客户端)连接。通过 VNC 访问虚拟机实例的图形控制台,该 VNC 需要本地计算机上的远程查看器。 |

|

| 显示端口号,并使用任何查看器通过 VNC 连接手动连接到虚拟机实例。 |

|

| 如果该端口可用,则指定端口号用于在指定端口上运行代理。如果没有指定端口号,代理会在随机端口上运行。 |

|

| 将虚拟机镜像上传到已存在的数据卷中。 |

|

| 将虚拟机镜像上传到新数据卷。 |

|

| 显示客户端和服务器版本。 |

|

| 返回客户端机器中可用文件系统的完整列表。 |

|

| 返回有关操作系统的客户机代理信息。 |

|

| 返回客户端机器中登录用户的完整列表。 |

8.4. 使用 virtctl guestfs 创建容器

您可以使用 virtctl guestfs 命令部署带有 libguestfs-tools 以及附加到它的持久性卷声明 (PVC) 的交互式容器。

流程

要部署一个带有

libguestfs-tools的容器,挂载 PVC 并为其附加一个 shell,运行以下命令:$ virtctl guestfs -n <namespace> <pvc_name> 1- 1

- PVC 名称是必需的参数。如果没有包括它,则会出现错误消息。

8.5. libguestfs 工具和 virtctl guestfs

libguestfs 工具可帮助您访问和修改虚拟机 (VM) 磁盘镜像。您可以使用 libguestfs 工具查看和编辑客户机中的文件、克隆和构建虚拟机,以及格式化和调整磁盘大小。

您还可以使用 virtctl guestfs 命令及其子命令在 PVC 上修改、检查和调试虚拟机磁盘。要查看可能子命令的完整列表,请在命令行中输入 virt- 并按 Tab 键。例如:

| 命令 | 描述 |

|---|---|

|

| 在终端中以交互方式编辑文件。 |

|

| 将 ssh 密钥注入客户系统并创建登录。 |

|

| 查看虚拟机使用了多少磁盘空间。 |

|

| 通过创建包含完整列表的输出文件,查看虚拟客户机上安装的所有 RPM 的完整列表。 |

|

|

在终端中使用 |

|

| 封装要用作模板的虚拟机磁盘镜像。 |

默认情况下,virtctl guestfs 会创建一个会话,其中包含管理 VM 磁盘所需的一切内容。但是,如果想要自定义行为,该命令还支持几个标志选项:

| 标记选项 | 描述 |

|---|---|

|

|

为 |

|

带有 | 使用特定命名空间中的 PVC。

如果不使用

如果没有包括 |

|

|

列出

您可以使用 |

|

|

代表

默认情况下,

如果群集没有任何

如果没有设置, |

|

|

显示

您还可以通过设置 |

这个命令还会检查 PVC 是否被另一个 pod 使用,这时会出现错误消息。但是,libguestfs-tools 进程启动后,设置无法避免使用相同的 PVC 的新 pod。在启动虚拟机访问同一 PVC 前,您必须先验证没有活跃的 virtctl guestfs pod。

virtctl guestfs 命令只接受附加到交互式 pod 的单个 PVC。

8.6. 其他资源

第 9 章 虚拟机

9.1. 创建虚拟机

使用以下其中一个流程来创建虚拟机:

- 快速入门指南

- 从目录快速创建

- 使用虚拟机向导来粘贴预先配置的 YAML 文件

- 使用 CLI

不要在 openshift-* 命名空间中创建虚拟机 。相反,创建一个新命名空间或使用没有 openshift 前缀的现有命名空间。

从 web 控制台创建虚拟机时,请选择配置了引导源的虚拟机模板。具有引导源的虚拟机模板标记为 Available boot source,或者它们显示自定义标签文本。使用有可用引导源的模板可促进创建虚拟机的过程。

没有引导源的模板被标记为 Boot source required。如果完成了向虚拟机中添加引导源的步骤,您可以使用这些模板。

由于存储行为的区别,一些虚拟机模板与单节点 OpenShift 不兼容。为确保兼容性,请不要为使用数据卷或存储配置集的任何模板或虚拟机设置 evictionStrategy 字段。

9.1.1. 使用快速入门创建虚拟机

web 控制台为创建虚拟机提供指导指导快速入门。您可以通过在 Administrator 视角中选择 Help 菜单来查看 Quick Starts 目录来访问 Quick Starts 目录。当您点快速入门标题并开始使用时,系统会帮助您完成这个过程。

快速入门中的任务以选择红帽模板开始。然后,您可以添加一个引导源并导入操作系统镜像。最后,您可以保存自定义模板,并使用它来创建虚拟机。

先决条件

- 访问您可以下载操作系统镜像的 URL 链接的网站。

流程

- 在 web 控制台中,从 Help 菜单中选择 Quick Starts。

- 点 Quick Starts 目录里的一个标题。例如:Creating a Red Hat Linux Enterprise Linux virtual machine。

- 按照教程中的说明,完成导入操作系统镜像并创建虚拟机的任务。Virtualization → VirtualMachines 页面显示虚拟机。

9.1.2. 快速创建虚拟机

您可以使用有可用引导源的模板快速创建虚拟机(VM)。

流程

- 在侧边菜单中点 Virtualization → Catalog。

点 Boot source available 来使用引导源过滤模板。

注意默认情况下,模板列表将仅显示默认模板。过滤时点 All Items,以查看您选择的过滤器的所有可用模板。

- 点模板查看其详情。

点 Quick Create VirtualMachine 从模板创建虚拟机。

虚拟机 Details 页面会显示 provisioning 状态。

验证

- 点 Events 在虚拟机被置备时查看事件流。

- 点 Console 以验证虚拟机是否已成功引导。

9.1.3. 从自定义模板创建虚拟机

有些模板需要额外的参数,例如使用引导源的 PVC。您可以自定义模板的选择参数来创建虚拟机(VM)。

流程

在 web 控制台中选择一个模板:

- 在侧边菜单中点 Virtualization → Catalog。

- 可选:按项目、关键字、操作系统或工作负载配置集过滤模板。

- 点您要自定义的模板。

- 点 Customize VirtualMachine。

- 指定虚拟机的参数,包括其 Name 和 Disk source。您可选择指定要克隆的数据源。

验证

- 点 Events 在虚拟机被置备时查看事件流。

- 点 Console 以验证虚拟机是否已成功引导。

从 web 控制台创建虚拟机时,请参考虚拟机字段部分。

9.1.3.1. 虚拟机字段

下表列出了您可以在 OpenShift Container Platform web 控制台中编辑的虚拟机字段:

| 标签页 | 字段或功能 |

|---|---|

| 概述 |

|

| YAML |

|

| 调度 |

|

| 环境 |

|

| 网络接口 |

|

| 磁盘 |

|

| 脚本 |

|

| 元数据 |

|

9.1.3.1.1. 网络字段

| 名称 | 描述 |

|---|---|

| Name | 网络接口控制器的名称。 |

| model | 指明网络接口控制器的型号。支持的值有 e1000e 和 virtio。 |

| 网络 | 可用网络附加定义的列表。 |

| 类型 | 可用绑定方法列表。选择适合网络接口的绑定方法:

|

| MAC 地址 | 网络接口控制器的 MAC 地址。如果没有指定 MAC 地址,则会自动分配一个。 |

9.1.3.2. 存储字段

| 名称 | 选择 | 描述 |

|---|---|---|

| Source | 空白(创建 PVC) | 创建一个空磁盘。 |

| 通过 URL 导入(创建 PVC) | 通过 URL(HTTP 或 HTTPS 端点)导入内容。 | |

| 使用现有的 PVC | 使用集群中已可用的 PVC。 | |

| 克隆现有的 PVC(创建 PVC) | 选择集群中可用的现有 PVC 并克隆它。 | |

| 通过 Registry 导入(创建 PVC) | 通过容器 registry 导入内容。 | |

| 容器(临时) | 从集群可以访问的 registry 中的容器上传内容。容器磁盘应只用于只读文件系统,如 CD-ROM 或临时虚拟机。 | |

| 名称 |

磁盘的名称。名称可包含小写字母 ( | |

| Size | GiB 中磁盘的大小。 | |

| 类型 | 磁盘类型。示例:磁盘或光盘 | |

| Interface | 磁盘设备的类型。支持的接口包括 virtIO、SATA 和 SCSI。 | |

| Storage class | 用于创建磁盘的存储类。 |

高级存储设置

以下高级存储设置是可选的,对 Blank, Import via URL, and Clone existing PVC 磁盘可用。在 OpenShift Virtualization 4.11 之前,如果您没有指定这些参数,系统将使用 kubevirt-storage-class-defaults 配置映射中的默认值。在 OpenShift Virtualization 4.11 及更高版本中,系统使用存储配置集中的默认值。

使用存储配置集来确保在为 OpenShift Virtualization 置备存储时一致的高级存储设置。

要手动指定 卷模式 和 访问模式,您必须清除 Apply optimized StorageProfile settings 复选框,该复选框被默认选择。

| Name | 模式描述 | 参数 | 参数描述 |

|---|---|---|---|

| 卷模式 | 定义持久性卷是否使用格式化的文件系统或原始块状态。默认为 Filesystem。 | Filesystem | 在基于文件系统的卷中保存虚拟磁盘。 |

| Block |

直接将虚拟磁盘存储在块卷中。只有底层存储支持时才使用 | ||

| 访问模式 | 持久性卷访问模式。 | ReadWriteOnce (RWO) | 卷可以被一个节点以读写模式挂载。 |

| ReadWriteMany (RWX) | 卷可以被多个节点以读写模式挂载。 注意 对于一些功能(如虚拟机在节点间实时迁移)需要这个权限。 | ||

| ReadOnlyMany (ROX) | 卷可以被多个节点以只读形式挂载。 |

9.1.3.3. Cloud-init 字段

| 名称 | 描述 |

|---|---|

| Hostname | 为虚拟机设置特定主机名。 |

| 授权 SSH 密钥 | 复制到虚拟机上 ~/.ssh/authorized_keys 的用户公钥。 |

| 自定义脚本 | 将其他选项替换为您粘贴自定义 cloud-init 脚本的字段。 |

要配置存储类默认设置,请使用存储配置集。如需更多信息,请参阅自定义存储配置集。

9.1.3.4. 粘贴至预先配置的 YAML 文件中以创建虚拟机

通过写入或粘贴 YAML 配置文件来创建虚拟机。每当您打开 YAML 编辑屏幕,默认会提供一个有效的 example 虚拟机配置。

如果您点击 Create 时 YAML 配置无效,则错误消息会指示出错的参数。一次仅显示一个错误。

编辑时离开 YAML 屏幕会取消您对配置做出的任何更改。

流程

- 在侧边菜单中点 Virtualization → VirtualMachines。

- 点 Create 并选择 With YAML。

在可编辑窗口写入或粘贴您的虚拟机配置。

-

或者,使用 YAML 屏幕中默认提供的

example虚拟机。

-

或者,使用 YAML 屏幕中默认提供的

- 可选:点 Download 以下载当前状态下的 YAML 配置文件。

- 点击 Create 以创建虚拟机。

虚拟机在 VirtualMachines 页面中列出。

9.1.4. 使用 CLI 创建虚拟机

您可以从 virtualMachine 清单创建虚拟机。

流程

编辑虚拟机的

VirtualMachine清单。例如,以下清单配置 Red Hat Enterprise Linux(RHEL)虚拟机:例 9.1. RHEL 虚拟机的清单示例

apiVersion: kubevirt.io/v1 kind: VirtualMachine metadata: labels: app: <vm_name> 1 name: <vm_name> spec: dataVolumeTemplates: - apiVersion: cdi.kubevirt.io/v1beta1 kind: DataVolume metadata: name: <vm_name> spec: sourceRef: kind: DataSource name: rhel9 namespace: openshift-virtualization-os-images storage: resources: requests: storage: 30Gi running: false template: metadata: labels: kubevirt.io/domain: <vm_name> spec: domain: cpu: cores: 1 sockets: 2 threads: 1 devices: disks: - disk: bus: virtio name: rootdisk - disk: bus: virtio name: cloudinitdisk interfaces: - masquerade: {} name: default rng: {} features: smm: enabled: true firmware: bootloader: efi: {} resources: requests: memory: 8Gi evictionStrategy: LiveMigrate networks: - name: default pod: {} volumes: - dataVolume: name: <vm_name> name: rootdisk - cloudInitNoCloud: userData: |- #cloud-config user: cloud-user password: '<password>' 2 chpasswd: { expire: False } name: cloudinitdisk使用清单文件创建虚拟机:

$ oc create -f <vm_manifest_file>.yaml

可选:启动虚拟机:

$ virtctl start <vm_name>

9.1.5. 虚拟机存储卷类型

| 存储卷类型 | 描述 |

|---|---|

| ephemeral | 将网络卷用作只读后备存储的本地写时复制 (COW) 镜像。后备卷必须为 PersistentVolumeClaim。当虚拟机启动并在本地存储所有写入数据时,便会创建临时镜像。当虚拟机停止、重启或删除时,便会丢弃临时镜像。其底层的卷 (PVC) 不会以任何方式发生变化。 |

| persistentVolumeClaim | 将可用 PV 附加到虚拟机。附加 PV 可确保虚拟机数据在会话之间保持。 将现有虚拟机导入到 OpenShift Container Platform 中的建议方法是,使用 CDI 将现有虚拟机磁盘导入到 PVC 中,然后将 PVC 附加到虚拟机实例。在 PVC 中使用磁盘需要满足一些要求。 |

| dataVolume |

通过导入、克隆或上传操作来管理虚拟机磁盘的准备过程,以此在

指定 |

| cloudInitNoCloud | 附加包含所引用的 cloud-init NoCloud 数据源的磁盘,从而向虚拟机提供用户数据和元数据。虚拟机磁盘内部需要安装 cloud-init。 |

| containerDisk | 引用容器镜像 registry 中存储的镜像,如虚拟机磁盘。镜像从 registry 中拉取,并在虚拟机启动时作为磁盘附加到虚拟机。

容器镜像 registry 仅支持 RAW 和 QCOW2 格式的磁盘类型。建议使用 QCOW2 格式以减小镜像的大小。 注意

|

| emptyDisk | 创建额外的稀疏 QCOW2 磁盘,与虚拟机接口的生命周期相关联。当虚拟机中的客户端初始化重启后,数据保留下来,但当虚拟机停止或从 web 控制台重启时,数据将被丢弃。空磁盘用于存储应用程序依赖项和数据,否则这些依赖项和数据会超出临时磁盘有限的临时文件系统。 此外还必须提供磁盘容量大小。 |

9.1.6. 关于虚拟机的 RunStrategies

虚拟机的 RunStrategy 会根据一系列条件,决定虚拟机实例(VMI)的行为。spec.runStrategy 设置存在于虚拟机配置过程中,作为 spec.running 设置的替代方案。spec.runStrategy 设置为创建和管理 VMI 提供了更大的灵活性。而 spec.running 设置只能有 true 或 false 响应。但是,这两种设置是相互排斥的。只能同时使用 spec.running 或 spec.runStrategy 之一。如果两者都存在,则会出现错误。

有四个定义的 RunStrategies。

Always-

在创建虚拟机时,始终会存在 VMI。如果因为任何原因造成原始的 VMI 停止运行,则会创建一个新的 VMI,这与

spec.running: true的行为相同。 RerunOnFailure- 如果上一个实例因为错误而失败,则会重新创建一个 VMI。如果虚拟机成功停止(例如虚拟机正常关机),则不会重新创建实例。

Manual-

start、stop和restartvirtctl 客户端命令可以被用来控制 VMI 的状态。 Halted-

创建虚拟机时没有 VMI,这与

spec.running: false的行为相同。

start、stop 和 restart virtctl 命令的不同组合会影响到使用哪个 RunStrategy。

下表是虚拟机从不同状态过渡的列表。第一栏显示了 VM 的初始 RunStrategy。每个额外的栏都显示一个 virtctl 命令以及在运行该命令后的新的 RunStrategy。

| 初始 RunStrategy | 开始 | 停止 | 重启 |

|---|---|---|---|

| Always | - | Halted | Always |

| RerunOnFailure | - | Halted | RerunOnFailure |

| Manual | Manual | Manual | Manual |

| Halted | Always | - | - |

在使用安装程序置备的基础架构安装的 OpenShift Virtualization 集群中,当节点的 MachineHealthCheck 失败且集群不可用时,,带有 Always 或 RerunOnFailure 的 RunStrategy 的虚拟机会被重新调度到一个新的节点上。

apiVersion: kubevirt.io/v1

kind: VirtualMachine

spec:

RunStrategy: Always 1

template:

...- 1

- VMI 的当前

RunStrategy设置。

9.1.7. 其他资源

KubeVirt v0.53.2 API Reference 中的

VirtualMachineSpec定义为虚拟机规格的参数和等级提供更宽松的上下文。注意KubeVirt API Reference 是上游项目参考,可能包含 OpenShift Virtualization 不支持的参数。

- 启用 CPU Manager 以使用高性能工作负载配置集。

-

在将容器磁盘作为

containerDisk卷添加到虚拟机之前,请参阅准备容器磁盘。 - 有关部署和启用机器健康检查的详情,请参阅部署机器健康检查。

- 有关安装程序置备的基础架构的详情,请参阅安装程序置备的基础架构概述。

- 自定义存储配置集

9.2. 编辑虚拟机

您可以使用 web 控制台中的 YAML 编辑器或命令行上的 OpenShift CLI 来更新虚拟机配置。您还可以更新 Virtual Machine Details 屏幕中的参数子集。

9.2.1. 在 web 控制台中编辑虚拟机

点相关字段旁的铅笔图标来编辑 web 控制台中虚拟机的选择值。可使用 CLI 编辑其他值。

您可以为任何模板(包括红帽提供的标签和注解)编辑标签和注解。其他字段只适用于用户自定义模板。

流程

- 在侧边菜单中点 Virtualization → VirtualMachines。

- 可选:使用 Filter 下拉菜单根据状态、模板、节点或操作系统(OS)等属性对虚拟机列表进行排序。

- 选择虚拟机以打开 VirtualMachine 详情页面。

- 点具有铅笔图标的字段,这表示该字段可编辑。例如,点当前的 引导模式 设置(如 BIOS 或 UEFI)打开 引导模式 窗口并从列表中选择一个选项。

- 进行相关的更改并点击 Save。

如果虚拟机正在运行,对 Boot Order 或 Flavor 的更改在重启虚拟机后才会生效。

您可以点击相关字段右侧的 View Pending Changes 来查看待处理的更改。页面顶部的 Pending Changes 标题显示虚拟机重启时将应用的所有更改列表。

9.2.1.1. 虚拟机字段

下表列出了您可以在 OpenShift Container Platform web 控制台中编辑的虚拟机字段:

| 标签页 | 字段或功能 |

|---|---|

| 详情 |

|

| YAML |

|

| 调度 |

|

| 网络接口 |

|

| 磁盘 |

|

| 脚本 |

|

| 快照 |

|

9.2.2. 使用 web 控制台编辑虚拟机 YAML 配置

您可以在 web 控制台中编辑虚拟机的 YAML 配置。某些参数无法修改。如果在有无效配置时点 Save,则会出现一个错误消息指示无法更改的参数。

编辑时离开 YAML 屏幕会取消您对配置做出的任何更改。

流程

- 在侧边菜单中点 Virtualization → VirtualMachines。

- 选择虚拟机。

- 点击 YAML 选项卡以显示可编辑的配置。

- (可选):您可点击 Download,在本地下载当前状态的 YAML 文件。

- 编辑该文件并点击 Save。

确认消息显示修改已成功,其中包含对象的更新版本号。

9.2.3. 使用 CLI 编辑虚拟机 YAML 配置

使用这个步骤,通过 CLI 编辑虚拟机 YAML 配置。

先决条件

- 已使用 YAML 对象配置文件配置了虚拟机。

-

已安装

ocCLI。

流程

运行以下命令以更新虚拟机配置:

$ oc edit <object_type> <object_ID>

- 打开对象配置。

- 编辑 YAML。

如果要编辑正在运行的虚拟机,您需要执行以下任一操作:

- 重启虚拟机。

运行以下命令使新配置生效:

$ oc apply <object_type> <object_ID>

9.2.4. 将虚拟磁盘添加到虚拟机

使用这个流程在虚拟机中添加虚拟磁盘。

流程

- 在侧边菜单中点 Virtualization → VirtualMachines。

- 选择虚拟机以打开 VirtualMachine Details 屏幕。

- 点 Disks 选项卡,然后点 Add disk。

在 Add disk 窗口中,指定 Source、Name、Size、Type、Interface 和 Storage Class。

- 可选:如果您使用空磁盘源并在创建数据卷时要求最大写入性能,则可以启用预分配。如果要这样做,可选中启用预分配复选框。

-

可选:您可以清除 Apply optimized StorageProfile 设置,以更改虚拟磁盘的卷模式和访问模式。如果没有指定这些参数,系统将使用

kubevirt-storage-class-defaults配置映射中的默认值。

- 点 Add。

如果虚拟机正在运行,新磁盘处于 pending restart 状态,且不会在重启虚拟机前附加。

页面顶部的 Pending Changes 标题显示虚拟机重启时将应用的所有更改列表。

要配置存储类默认设置,请使用存储配置集。如需更多信息,请参阅自定义存储配置集。

9.2.4.1. 为 VirtualMachines 编辑 CD-ROM

使用以下步骤为虚拟机编辑 CD-ROM。

流程

- 在侧边菜单中点 Virtualization → VirtualMachines。

- 选择虚拟机以打开 VirtualMachine Details 屏幕。

- 点 Disks 选项卡。

-

点您要编辑的 CD-ROM 的 Options 菜单

,然后选择 Edit。

,然后选择 Edit。

- 在 Edit CD-ROM 窗口中,编辑字段: Source、Persistent Volume Claim、Name、Type 和 Interface。

- 点击 Save。

9.2.4.2. 存储字段

| 名称 | 选择 | 描述 |

|---|---|---|

| Source | 空白(创建 PVC) | 创建一个空磁盘。 |

| 通过 URL 导入(创建 PVC) | 通过 URL(HTTP 或 HTTPS 端点)导入内容。 | |

| 使用现有的 PVC | 使用集群中已可用的 PVC。 | |

| 克隆现有的 PVC(创建 PVC) | 选择集群中可用的现有 PVC 并克隆它。 | |

| 通过 Registry 导入(创建 PVC) | 通过容器 registry 导入内容。 | |

| 容器(临时) | 从集群可以访问的 registry 中的容器上传内容。容器磁盘应只用于只读文件系统,如 CD-ROM 或临时虚拟机。 | |

| 名称 |

磁盘的名称。名称可包含小写字母 ( | |

| Size | GiB 中磁盘的大小。 | |

| 类型 | 磁盘类型。示例:磁盘或光盘 | |

| Interface | 磁盘设备的类型。支持的接口包括 virtIO、SATA 和 SCSI。 | |

| Storage class | 用于创建磁盘的存储类。 |

高级存储设置

以下高级存储设置是可选的,对 Blank, Import via URL, and Clone existing PVC 磁盘可用。在 OpenShift Virtualization 4.11 之前,如果您没有指定这些参数,系统将使用 kubevirt-storage-class-defaults 配置映射中的默认值。在 OpenShift Virtualization 4.11 及更高版本中,系统使用存储配置集中的默认值。

使用存储配置集来确保在为 OpenShift Virtualization 置备存储时一致的高级存储设置。

要手动指定 卷模式 和 访问模式,您必须清除 Apply optimized StorageProfile settings 复选框,该复选框被默认选择。

| Name | 模式描述 | 参数 | 参数描述 |

|---|---|---|---|

| 卷模式 | 定义持久性卷是否使用格式化的文件系统或原始块状态。默认为 Filesystem。 | Filesystem | 在基于文件系统的卷中保存虚拟磁盘。 |

| Block |

直接将虚拟磁盘存储在块卷中。只有底层存储支持时才使用 | ||

| 访问模式 | 持久性卷访问模式。 | ReadWriteOnce (RWO) | 卷可以被一个节点以读写模式挂载。 |

| ReadWriteMany (RWX) | 卷可以被多个节点以读写模式挂载。 注意 对于一些功能(如虚拟机在节点间实时迁移)需要这个权限。 | ||

| ReadOnlyMany (ROX) | 卷可以被多个节点以只读形式挂载。 |

9.2.5. 将网络接口添加到虚拟机

将网络接口添加到虚拟机.

流程

- 在侧边菜单中点 Virtualization → VirtualMachines。

- 选择虚拟机以打开 VirtualMachine Details 屏幕。

- 点击 Network Interfaces 选项卡。

- 点击 Add Network Interface。

- 在 Add Network Interface 窗口中,指定网络接口的 Name、Model、Network、Type 和 MAC Address。

- 点 Add。

如果虚拟机正在运行,新的网络接口处于 pending restart 状态,且更改在重启虚拟机后才会生效。

页面顶部的 Pending Changes 标题显示虚拟机重启时将应用的所有更改列表。

9.2.5.1. 网络字段

| 名称 | 描述 |

|---|---|

| Name | 网络接口控制器的名称。 |

| model | 指明网络接口控制器的型号。支持的值有 e1000e 和 virtio。 |

| 网络 | 可用网络附加定义的列表。 |

| 类型 | 可用绑定方法列表。选择适合网络接口的绑定方法:

|

| MAC 地址 | 网络接口控制器的 MAC 地址。如果没有指定 MAC 地址,则会自动分配一个。 |

9.2.6. 其他资源

9.3. 编辑引导顺序

您可以使用 Web 控制台或 CLI 更新引导顺序列表的值。

通过 Virtual Machine Overview 页面中的 Boot Order ,您可以:

- 选择磁盘或网络接口控制器 (NIC) 并将其添加到引导顺序列表中。

- 编辑引导顺序列表中磁盘或 NIC 的顺序。

- 从引导顺序列表中移除磁盘或者 NIC,然后将其返回到可引导源清单。

9.3.1. 向 web 控制台的引导顺序列表中添加项目

使用 web 控制台将项目添加到引导顺序列表中。

流程

- 在侧边菜单中点 Virtualization → VirtualMachines。

- 选择虚拟机以打开 VirtualMachine 详情页面。

- 点 Details 标签页。

- 点击位于 Boot Order 右侧的铅笔图标。如果 YAML 配置不存在,或者是首次创建引导顺序列表时,会显示以下消息: No resource selected.虚拟机会根据在 YAML 文件中的顺序从磁盘引导。

- 点 Add Source,为虚拟机选择一个可引导磁盘或网络接口控制器 (NIC)。

- 在引导顺序列表中添加附加磁盘或者 NIC。

- 点 Save。

如果虚拟机正在运行,在重启虚拟机后对 Boot Order 的更改不会生效。

您可以点 Boot Order 字段右侧的 View Pending Changes 查看待处理的修改。页面顶部的 Pending Changes 标题显示虚拟机重启时将应用的所有更改列表。

9.3.2. 在 web 控制台中编辑引导顺序列表

在 web 控制台中编辑引导顺序列表。

流程

- 在侧边菜单中点 Virtualization → VirtualMachines。

- 选择虚拟机以打开 VirtualMachine 详情页面。

- 点 Details 标签页。

- 点击位于 Boot Order 右侧的铅笔图标。

选择适当的方法来移动引导顺序列表中的项目:

- 如果您没有使用屏幕阅读器,请在您想要移动的项目旁的箭头图标上切换,拖动或下移项目,然后将其放到您选择的位置。

- 如果您使用屏幕阅读器,请按上箭头或者下箭头键移动引导顺序列表中的项目。然后,按 Tab 键将项目放到您选择的位置。

- 点 Save。

如果虚拟机正在运行,对引导顺序列表的更改将在重启虚拟机后才会生效。

您可以点 Boot Order 字段右侧的 View Pending Changes 查看待处理的修改。页面顶部的 Pending Changes 标题显示虚拟机重启时将应用的所有更改列表。

9.3.3. 在 YAML 配置文件中编辑引导顺序列表

使用 CLI 编辑 YAML 配置文件中的引导顺序列表。

流程

运行以下命令为虚拟机打开 YAML 配置文件:

$ oc edit vm example

编辑 YAML 文件并修改与磁盘或网络接口控制器 (NIC) 关联的引导顺序值。例如:

disks: - bootOrder: 1 1 disk: bus: virtio name: containerdisk - disk: bus: virtio name: cloudinitdisk - cdrom: bus: virtio name: cd-drive-1 interfaces: - boot Order: 2 2 macAddress: '02:96:c4:00:00' masquerade: {} name: default

- 保存 YAML 文件。

- 点 reload the content,使 YAML 文件中更新的引导顺序值应用到 web 控制台的引导顺序列表中。

9.3.4. 从 web 控制台中的引导顺序列表中删除项目

使用 Web 控制台从引导顺序列表中移除项目。

流程

- 在侧边菜单中点 Virtualization → VirtualMachines。

- 选择虚拟机以打开 VirtualMachine 详情页面。

- 点 Details 标签页。

- 点击位于 Boot Order 右侧的铅笔图标。

-

点击项

旁边的 Remove 图标。该项目从引导顺序列表中删除,可用引导源列表的内容被保存。如果您从引导顺序列表中删除所有项目,则会显示以下消息: No resource selected.虚拟机会根据在 YAML 文件中的顺序从磁盘引导。

旁边的 Remove 图标。该项目从引导顺序列表中删除,可用引导源列表的内容被保存。如果您从引导顺序列表中删除所有项目,则会显示以下消息: No resource selected.虚拟机会根据在 YAML 文件中的顺序从磁盘引导。

如果虚拟机正在运行,在重启虚拟机后对 Boot Order 的更改不会生效。

您可以点 Boot Order 字段右侧的 View Pending Changes 查看待处理的修改。页面顶部的 Pending Changes 标题显示虚拟机重启时将应用的所有更改列表。

9.4. 删除虚拟机

您可从 web 控制台或使用 oc 命令行删除虚拟机。

9.4.1. 使用 web 控制台删除虚拟机

删除虚拟机会将其从集群中永久移除。

当您删除虚拟机时,其使用的数据卷会被自动删除。

流程

- 在 OpenShift Container Platform 控制台中,从侧边菜单中点 Virtualization → VirtualMachines。

点您要删除的虚拟机的 Options 菜单

,然后选择 Delete。

,然后选择 Delete。

- 或者,击虚拟机名称,打开 VirtualMachine 详情页面并点击 Actions → Delete。

- 在确认弹出窗口中,点击 Delete 永久删除虚拟机。

9.4.2. 使用 CLI 删除虚拟机

您可以使用 oc 命令行界面(CLI)删除虚拟机。您可以使用 oc 对多个虚拟机执行操作。

当您删除虚拟机时,其使用的数据卷会被自动删除。

先决条件

- 找到要删除的虚拟机名称。

流程

运行以下命令以删除虚拟机:

$ oc delete vm <vm_name>

注意此命令只删除当前项目中存在的对象。如果您要删除其他项目或命名空间中的对象,请使用

-n <project_name>选项。

9.5. 管理虚拟机实例

如果您在 OpenShift Virtualization 环境之外创建独立虚拟机实例(VMI),您可以使用 web 控制台或使用命令行界面(CLI)使用 oc 或 virtctl 命令管理它们。

virtctl 命令提供比 oc 命令更多的虚拟化选项。例如,您可以使用 virtctl 暂停虚拟机或公开端口。

9.5.1. 关于虚拟机实例

虚拟机实例(VMI)代表正在运行的虚拟机(VM)。当某个 VMI 属于某个虚拟机或者其他对象,您可通过 web 控制台中的拥有者或使用 oc 命令行界面(CLI)来管理它。

通过自动化或其他 CLI 的方法使用脚本创建并启动独立 VMI。在您的环境中,您可能会在 OpenShift Virtualization 环境之外开发并启动的独立 VMI。您可以使用 CLI 继续管理这些独立的 VMI。您还可以将 Web 控制台用于与独立 VMI 关联的特定任务:

- 列出独立 VMI 及其详情。

- 编辑独立 VMI 的标签和注解。

- 删除独立 VMI。

当删除虚拟机时,相关的 VMI 会被自动删除。您直接删除一个独立的 VMI,因为它不归 VM 或其他对象所有。

在卸载 OpenShift Virtualization 前,使用 CLI 或 Web 控制台列出并查看独立 VMI。然后,删除所有未完成的 VMI。

9.5.2. 使用 CLI 列出所有虚拟机实例

您可以使用 oc 命令行界面(CLI)列出集群中的所有虚拟机实例(VMI),包括独立 VMI 和虚拟机拥有的实例。

流程

运行以下命令列出所有 VMI:

$ oc get vmis -A

9.5.3. 使用 web 控制台列出独立虚拟机实例

使用 web 控制台,您可以列出并查看集群中不属于虚拟机(VM)的独立虚拟机实例(VMI)。

受 VM 或其他对象拥有的 VMI 不会被显示在 web 控制台中。web 控制台仅显示独立 VMI。如果要列出集群中的所有 VMI,则必须使用 CLI。

流程

在侧边菜单中点 Virtualization → VirtualMachines。

您可以在名称旁使用黑色徽标识别独立 VMI。

9.5.4. 使用 web 控制台编辑独立虚拟机实例

您可以使用 web 控制台编辑独立虚拟机实例(VMI)的注解和标签。其他字段不可编辑。

流程

- 在 OpenShift Container Platform 控制台中,从侧边菜单中点 Virtualization → VirtualMachines。

- 选择独立 VMI 以打开 VirtualMachineInstance 详情页面。

- 在 Details 标签页中,点 Annotations 或 Labels 旁边的铅笔图标。

- 进行相关的更改并点击 Save。

9.5.5. 使用 CLI 删除独立虚拟机实例

您可以使用 oc CLI 删除独立虚拟机实例。

先决条件

- 找出要删除的 VMI 的名称。

流程

运行以下命令来创建 VMI:

$ oc delete vmi <vmi_name>

9.5.6. 使用 web 控制台删除独立虚拟机实例

从 web 控制台删除独立虚拟机实例(VMI)。

流程

- 在 OpenShift Container Platform web 控制台中,从侧边菜单中点 Virtualization → VirtualMachines。

- 点 Actions → Delete VirtualMachineInstance。

- 在弹出的确认窗口中点击 Delete 永久删除独立的 VMI。

9.6. 控制虚拟机状态

您可从 web 控制台来停止、启动和重启虚拟机。

您可使用 virtctl 管理虚拟机状态并从 CLI 执行其他操作。例如,您可以使用 virtctl 来强制停止虚拟机或公开端口。

9.6.1. 启动虚拟机

您可从 web 控制台启动虚拟机。

流程

- 在侧边菜单中点 Virtualization → VirtualMachines。

- 找到包含要启动的虚拟机的行。

导航到适合您的用例的菜单:

要保留此页面(您可以在其中对多个虚拟机执行操作):

-

点击

位于行右边的 Options 菜单。

位于行右边的 Options 菜单。

-

点击

在启动虚拟机前,要查看有关所选虚拟机的综合信息:

- 点虚拟机名称访问 VirtualMachine 详情页面。

- 点 Actions。

- 选择 Restart。

- 在确认窗口中,点 Start 启动虚拟机。

首次启动从 URL 源置备的虚拟机时,当 OpenShift Virtualization 从 URL 端点导入容器时,虚拟机将处于 Importing 状态。根据镜像大小,该过程可能需要几分钟时间。

9.6.2. 重启虚拟机

您可从 web 控制台重启正在运行的虚拟机。

为了避免错误,不要重启状态为 Importing 的虚拟机。

流程

- 在侧边菜单中点 Virtualization → VirtualMachines。

- 找到包含要启动的虚拟机的行。

导航到适合您的用例的菜单:

要保留此页面(您可以在其中对多个虚拟机执行操作):

-

点击

位于行右边的 Options 菜单。

位于行右边的 Options 菜单。

-

点击

要在重启前查看有关所选虚拟机的综合信息:

- 点虚拟机名称访问 VirtualMachine 详情页面。

- 点 Actions → Restart。

- 在确认窗口中,点击 Restart 重启虚拟机。

9.6.3. 停止虚拟机

您可从 web 控制台停止虚拟机。

流程

- 在侧边菜单中点 Virtualization → VirtualMachines。

- 找到包含您要停止的虚拟机的行。

导航到适合您的用例的菜单:

要保留此页面(您可以在其中对多个虚拟机执行操作):

-

点击

位于行右边的 Options 菜单。

位于行右边的 Options 菜单。

-

点击

在停止之前,查看所选虚拟机的综合信息:

- 点虚拟机名称访问 VirtualMachine 详情页面。

- 点 Actions → Stop。

- 在确认窗口中,点击 Stop 停止虚拟机。

9.6.4. 取消暂停虚拟机

您可从 web 控制台取消暂停一个正暂停的虚拟机。

先决条件

至少一个虚拟机的状态是 Paused。

注意您可以使用

virtctl客户端暂停虚拟机。

流程

- 在侧边菜单中点 Virtualization → VirtualMachines。

- 找到包含您要取消暂停的虚拟机的行。

导航到适合您的用例的菜单:

要保留此页面(您可以在其中对多个虚拟机执行操作):

- 在 Status 栏中点 Paused。

要在取消暂停之前查看所选虚拟机的综合信息:

- 点虚拟机名称访问 VirtualMachine 详情页面。

- 点击位于 Status 右侧的铅笔图标。

- 在确认窗口中,点击 Unpause 来取消暂停虚拟机。

9.7. 访问虚拟机控制台

OpenShift Virtualization 提供不同的虚拟机控制台,您可使用这些控制台来完成不同的产品任务。您可以使用 CLI 命令通过 OpenShift Container Platform Web 控制台和访问这些控制台。

目前不支持运行到单个虚拟机的并发 VNC 连接。

9.7.1. 在 OpenShift Container Platform web 控制台中访问虚拟机控制台

您可以使用 OpenShift Container Platform web 控制台中的串口控制台或 VNC 控制台连接至虚拟机。

您可以使用 OpenShift Container Platform Web 控制台中的 desktop viewer 控制台(使用 RDP(远程桌面协议)连接到 Windows 虚拟机。

9.7.1.1. 连接至串行控制台

从 web 控制台的 VirtualMachine 详情页中的 Console 选项卡连接至正在运行的虚拟机的串行控制台。

流程

- 在 OpenShift Container Platform 控制台中,从侧边菜单中点 Virtualization → VirtualMachines。

- 选择虚拟机以打开 VirtualMachine 详情页面。

- 点击 Console 选项卡。默认会打开 VNC 控制台。

- 点 Disconnect 以确保一次只打开一个控制台会话。否则,VNC 控制台会话会在后台保持活跃。

- 点击 VNC Console 下拉菜单并选择 Serial Console。

- 点 Disconnect 结束控制台会话。

- 可选:点 Open Console in New Window 在一个单独的窗口中打开串口控制台。

9.7.1.2. 连接至 VNC 控制台

从 web 控制台的 VirtualMachine 详情页中的 Console 选项卡连接至正在运行的虚拟机的 VNC 控制台。

流程

- 在 OpenShift Container Platform 控制台中,从侧边菜单中点 Virtualization → VirtualMachines。

- 选择虚拟机以打开 VirtualMachine 详情页面。

- 点击 Console 选项卡。默认会打开 VNC 控制台。

- 可选:点 Open Console in New Window 在一个单独的窗口中打开 VNC 控制台。

- 可选:点 Send Key 将密钥组合发送到虚拟机。

- 点控制台窗口外,然后点 Disconnect 结束会话。

9.7.1.3. 通过 RDP 连接至 Windows 虚拟机

Desktop viewer 控制台利用远程桌面协议 (RDP),为连接至 Windows 虚拟机提供更好的控制台体验。

要使用 RDP 连接至 Windows 虚拟机,请从 web 控制台上 Virtual Machine Details 屏幕中的 Consoles 选项卡下载虚拟机的 console.rdp 文件,并将其提供给您首选的 RDP 客户端。

先决条件

-

正在运行的 Windows 虚拟机装有 QEMU 客户机代理。VirtIO 驱动程序中包含

qemu-guest-agent。 - 与 Windows 虚拟机处于相同网络的机器上装有 RDP 客户端。

流程

- 在 OpenShift Container Platform 控制台中,从侧边菜单中点 Virtualization → VirtualMachines。

- 点 Windows 虚拟机打开 VirtualMachine 详情页。

- 点击 Console 选项卡。

- 从控制台列表中,选择 Desktop viewer。

-

点击 Launch Remote Desktop 下载

console.rdp文件。 -

参考您首选的 RDP 客户端中的

console.rdp文件,以连接到 Windows 虚拟机。

9.7.1.4. 在虚拟机间切换显示

如果您的 Windows 虚拟机附加了 vGPU,您可以使用 web 控制台在默认显示和 vGPU 显示间切换。

先决条件

-

介质设备在

HyperConverged自定义资源中配置,并分配给虚拟机。 - 虚拟机正在运行。

流程

- 在 OpenShift Container Platform 控制台中点 Virtualization → VirtualMachines

- 选择 Windows 虚拟机以打开 Overview 屏幕。

- 点击 Console 选项卡。

- 从控制台列表中,选择 VNC 控制台。

从 Send Key 列表选择适当的组合:

-

要访问默认虚拟机显示,请选择

Ctl + Alt+ 1。 -

要访问 vGPU 显示,请选择

Ctl + Alt + 2。

-

要访问默认虚拟机显示,请选择

其他资源

9.7.2. 使用 CLI 命令访问虚拟机控制台

9.7.2.1. 使用 virtctl 通过 SSH 访问虚拟机

您可使用 virtctl ssh 命令将 SSH 流量转发到虚拟机 (VM)。

control plane 上的高 SSH 流量可能会减慢 API 服务器的速度。如果您定期需要大量连接,请使用专用的 Kubernetes Service 对象来访问虚拟机。

先决条件

-

您可以使用

cluster-admin权限访问 OpenShift Container Platform 集群。 -

已安装 OpenShift CLI(

oc)。 -

已安装

virtctl客户端。 - 您要访问的虚拟机正在运行。

- 您与虚拟机位于同一个项目中。

流程

使用

ssh-keygen命令生成 SSH 公钥对:$ ssh-keygen -f <key_file> 1- 1

- 指定要存储密钥的文件。

创建一个 SSH 身份验证 secret,其中包含用于访问虚拟机的 SSH 公钥:

$ oc create secret generic my-pub-key --from-file=key1=<key_file>.pub

在

VirtualMachine清单中添加对 secret 的引用。例如:apiVersion: kubevirt.io/v1 kind: VirtualMachine metadata: name: testvm spec: running: true template: spec: accessCredentials: - sshPublicKey: source: secret: secretName: my-pub-key 1 propagationMethod: configDrive: {} 2 # ...- 重启虚拟机以应用您的更改。

运行以下命令通过 SSH 访问虚拟机:

$ virtctl ssh -i <key_file> <vm_username>@<vm_name>

可选: 要安全地向虚拟机或虚拟机传输文件,请使用以下命令:

将文件从机器复制到虚拟机

$ virtctl scp -i <key_file> <filename> <vm_username>@<vm_name>:

将文件从虚拟机复制到您的机器中

$ virtctl scp -i <key_file> <vm_username@<vm_name>:<filename> .

其他资源

9.7.2.2. 访问虚拟机实例的串行控制台

virtctl console 命令可打开特定虚拟机实例的串行控制台。

先决条件

-

必须安装

virt-viewer软件包。 - 您要访问的虚拟机实例必须正在运行。

流程

使用

virtctl连接至串行控制台:$ virtctl console <VMI>

9.7.2.3. 使用 VNC 访问虚拟机实例的图形控制台

virtctl 客户端实用程序可使用 remote-viewer 功能打开正在运行的虚拟机实例的图形控制台。该功能包含在 virt-viewer 软件包中。

先决条件

-

必须安装

virt-viewer软件包。 - 您要访问的虚拟机实例必须正在运行。

如果要通过 SSH 在远程机器上使用 virtctl,您必须将 X 会话转发至您的机器。

流程

使用

virtctl实用程序连接至图形界面:$ virtctl vnc <VMI>

如果命令失败,请尝试使用

-v标志来收集故障排除信息:$ virtctl vnc <VMI> -v 4

9.7.2.4. 通过 RDP 控制台连接至 Windows 虚拟机

使用本地远程桌面协议 (RDP) 客户端创建 Kubernetes Service 对象以连接到 Windows 虚拟机(VM)。

先决条件

-

正在运行的 Windows 虚拟机装有 QEMU 客户机代理。VirtIO 驱动程序中包含

qemu-guest-agent对象。 - 在本地机器上安装了 RDP 客户端。

流程

编辑

VirtualMachine清单,为创建服务添加标签:apiVersion: kubevirt.io/v1 kind: VirtualMachine metadata: name: vm-ephemeral namespace: example-namespace spec: running: false template: metadata: labels: special: key 1 # ...- 1

- 在

spec.template.metadata.labels部分添加标签special: key。

注意虚拟机上的标签会传递到 pod。

special: key标签必须与Service清单的spec.selector属性中的标签匹配。-

保存

VirtualMachine清单文件以应用更改。 创建

Service清单以公开虚拟机:apiVersion: v1 kind: Service metadata: name: rdpservice 1 namespace: example-namespace 2 spec: ports: - targetPort: 3389 3 protocol: TCP selector: special: key 4 type: NodePort 5 # ...

-

保存

Service清单文件。 运行以下命令来创建服务:

$ oc create -f <service_name>.yaml

- 启动虚拟机。如果虚拟机已在运行,重启它。

查询

Service对象以验证它是否可用:$ oc get service -n example-namespace

NodePort服务的输出示例NAME TYPE CLUSTER-IP EXTERNAL-IP PORT(S) AGE rdpservice NodePort 172.30.232.73 <none> 3389:30000/TCP 5m

运行以下命令来获取节点的 IP 地址:

$ oc get node <node_name> -o wide

输出示例

NAME STATUS ROLES AGE VERSION INTERNAL-IP EXTERNAL-IP node01 Ready worker 6d22h v1.24.0 192.168.55.101 <none>

- 在首选的 RDP 客户端中指定节点 IP 地址和分配的端口。

- 输入用户名和密码以连接到 Windows 虚拟机。

9.8. 使用 sysprep 自动执行 Windows 安装

您可以使用 Microsoft DVD 镜像和 sysprep 自动安装、设置和软件置备 Windows 虚拟机。

9.8.1. 使用 Windows DVD 创建虚拟机磁盘镜像

Microsoft 不提供下载的磁盘镜像,但您可以使用 Windows DVD 创建磁盘镜像。然后,可以使用此磁盘镜像来创建虚拟机。

流程

- 在 OpenShift Virtualization web 控制台中,点 Storage → PersistentVolumeClaims → Create PersistentVolumeClaim With Data upload form。

- 选择预期的项目。

- 设置 持久性卷声明名称。

- 从 Windows DVD 上传虚拟机磁盘镜像。该镜像现在可作为引导源来创建新的 Windows 虚拟机。

9.8.2. 使用磁盘镜像安装 Windows

您可以使用磁盘镜像在虚拟机上安装 Windows。

先决条件

- 您必须使用 Windows DVD 创建磁盘镜像。

-

您必须创建一个

autounattend.xml回答文件。详情请查看 Microsoft 文档。

流程

- 在 OpenShift Container Platform 控制台中,从侧边菜单中点 Virtualization → Catalog。

- 选择 Windows 模板并点 Customize VirtualMachine。

- 从 Disk source 列表中选择 Upload(Upload a new file to a PVC),并浏览 DVD 镜像。

- 点 Review and create VirtualMachine。

- 清除 Clone available operating system source to this Virtual Machine。

- 清除 Start this VirtualMachine after creation。

- 在 Scripts 选项卡的 Sysprep 部分,点 Edit。

-

浏览到

autounattend.xml回答文件,然后点保存。 - 点 Create VirtualMachine。

-

在 YAML 标签页中,将

running:false替换为runStrategy: RerunOnFailure,点 Save。

虚拟机将从包含 autounattend.xml 回答文件的 sysprep 磁盘开始。

9.8.3. 使用 sysprep 常规调整 Windows 虚拟机

常规化镜像允许该镜像在部署虚拟机上时删除所有特定于系统的配置数据。

在常规调整虚拟机前,您必须确保 sysprep 工具在无人值守的 Windows 安装后无法检测到应答文件。

流程

- 在 OpenShift Container Platform 控制台中点 Virtualization → VirtualMachines。

- 选择 Windows 虚拟机以打开 VirtualMachine 详情页。

- 点 Disks 选项卡。

-

点

sysprep磁盘的 Options 菜单 ,然后选择 Detach。

,然后选择 Detach。

- 单击 Detach。

-

重命名

C:\Windows\Panther\unattend.xml以避免sysprep工具对其进行检测。 运行以下命令启动

sysprep程序:%WINDIR%\System32\Sysprep\sysprep.exe /generalize /shutdown /oobe /mode:vm

-

sysprep工具完成后,Windows 虚拟机将关闭。VM 的磁盘镜像现在可作为 Windows 虚拟机的安装镜像使用。

现在,您可以对虚拟机进行特殊化。

9.8.4. 专用 Windows 虚拟机

专用虚拟机(VM)将配置从常规化 Windows 镜像到虚拟机中的计算机特定信息。

先决条件

- 您必须有一个通用的 Windows 磁盘镜像。

-

您必须创建一个

unattend.xml回答文件。详情请查看 Microsoft 文档。

流程

- 在 OpenShift Container Platform 控制台中点 Virtualization → Catalog。

- 选择 Windows 模板并点 Customize VirtualMachine。

- 从 Disk source 列表中选择 PVC(clone PVC)。

- 指定通用 Windows 镜像的持久性卷声明项目和持久性卷声明名称。

- 点 Review and create VirtualMachine。

- 点 Scripts 选项卡。

-

在 Sysprep 部分中,点 Edit,浏览到

unattend.xml回答文件,然后点保存。 - 点 Create VirtualMachine。

在初次启动过程中,Windows 使用 unattend.xml 回答文件来专注于虚拟机。虚拟机现在可供使用。

9.8.5. 其他资源

9.9. 解决故障节点来触发虚拟机故障切换

如果节点失败,并且没有在集群中部署 机器健康检查,则带有 RunStrategy: Always 配置的虚拟机(VM)不会被自动重新定位到健康的节点上。要触发虚拟机故障切换,您必须手动删除 Node 对象。

如果使用安装程序置备的基础架构安装集群,并且正确地配置了机器健康检查:

- 故障节点会被自动回收。

-

RunStrategy被设置为Always或RerunOnFailure的虚拟机会自动被调度到健康的节点上。

9.9.1. 先决条件

-

运行虚拟机的节点具有

NotReady条件。 -

在故障节点中运行的虚拟机的

RunStrategy设置为Always。 -

已安装 OpenShift CLI(

oc)。

9.9.2. 从裸机集群中删除节点

当您使用 CLI 删除节点时,节点对象会从 Kubernetes 中删除,但该节点上存在的 pod 不会被删除。任何未由复制控制器支持的裸机 pod 都无法从 OpenShift Container Platform 访问。由复制控制器支持的 Pod 会重新调度到其他可用的节点。您必须删除本地清单 pod。

流程

通过完成以下步骤,从裸机上运行的 OpenShift Container Platform 集群中删除节点:

将节点标记为不可调度:

$ oc adm cordon <node_name>

排空节点上的所有 pod: