13.3. Indicateurs d'authentification Kerberos

Le centre de distribution de clés Kerberos (KDC) associe authentication indicators à un ticket d'attribution de ticket (TGT) en fonction du mécanisme de préauthentification utilisé par le client pour prouver son identité :

otp- authentification à deux facteurs (mot de passe à usage unique)

radius- Authentification RADIUS (généralement pour l'authentification 802.1x)

pkinit- Authentification par PKINIT, carte à puce ou certificat

hardened- mots de passe renforcés (SPAKE ou FAST)[1]

Le KDC attache ensuite les indicateurs d'authentification du TGT à toutes les demandes de tickets de service qui en découlent. Le KDC applique des politiques telles que le contrôle d'accès aux services, la durée de vie maximale des tickets et l'âge maximal de renouvellement sur la base des indicateurs d'authentification.

Indicateurs d'authentification et services IdM

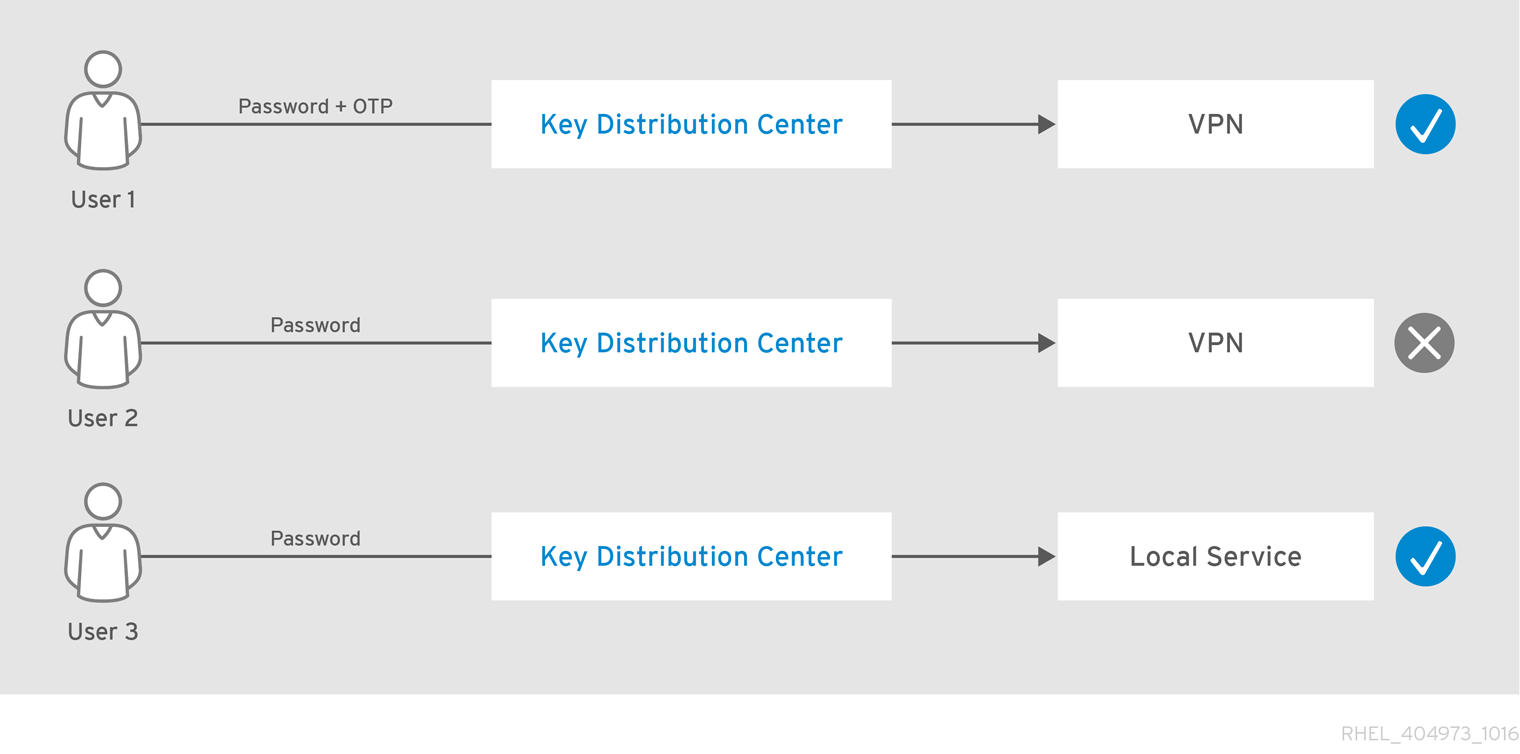

Si vous associez un service ou un hôte à un indicateur d'authentification, seuls les clients qui ont utilisé le mécanisme d'authentification correspondant pour obtenir un TGT pourront y accéder. Le KDC, et non l'application ou le service, vérifie la présence d'indicateurs d'authentification dans les demandes de tickets de service et accorde ou refuse les demandes en fonction des politiques de connexion Kerberos.

Par exemple, pour exiger une authentification à deux facteurs pour se connecter à un réseau privé virtuel (VPN), associez l'indicateur d'authentification otp à ce service. Seuls les utilisateurs qui ont utilisé un mot de passe à usage unique pour obtenir leur TGT initial auprès du KDC pourront se connecter au réseau privé virtuel :

Figure 13.1. Exemple de service VPN nécessitant l'indicateur d'authentification otp

Si aucun indicateur d'authentification n'est attribué à un service ou à un hôte, celui-ci acceptera les tickets authentifiés par n'importe quel mécanisme.

Ressources supplémentaires