Chapitre 13. Gestion des politiques de tickets Kerberos

Les politiques de tickets Kerberos dans la gestion des identités (IdM) définissent des restrictions sur l'accès, la durée et le renouvellement des tickets Kerberos. Vous pouvez configurer les politiques de tickets Kerberos pour le Centre de distribution de clés (KDC) fonctionnant sur votre serveur IdM.

Ce chapitre présente les sujets et les tâches suivants relatifs à la gestion des tickets Kerberos :

- Le rôle du KDC IdM

- Types de politiques de ticket IdM Kerberos

- Indicateurs d'authentification Kerberos

- Renforcement des indicateurs d'authentification pour un service IdM

- Configuration de la politique globale de cycle de vie des tickets

- Configuration des politiques de tickets globales par indicateur d'authentification

- Configuration de la politique de billetterie par défaut pour un utilisateur

- Configurer les politiques de tickets des indicateurs d'authentification individuels pour un utilisateur

-

Options de l'indicateur d'authentification pour la commande

krbtpolicy-mod

13.1. Le rôle du KDC IdM

Les mécanismes d'authentification de la gestion de l'identité utilisent l'infrastructure Kerberos établie par le centre de distribution de clés (KDC). Le KDC est l'autorité de confiance qui stocke les informations d'identification et garantit l'authenticité des données provenant des entités du réseau IdM.

Chaque utilisateur, service et hôte IdM agit comme un client Kerberos et est identifié par une adresse Kerberos unique principal:

-

Pour les utilisateurs :

identifier@REALM, tels queadmin@EXAMPLE.COM -

Pour les services :

service/fully-qualified-hostname@REALM, tels quehttp/server.example.com@EXAMPLE.COM -

Pour les hôtes :

host/fully-qualified-hostname@REALM, tels quehost/client.example.com@EXAMPLE.COM

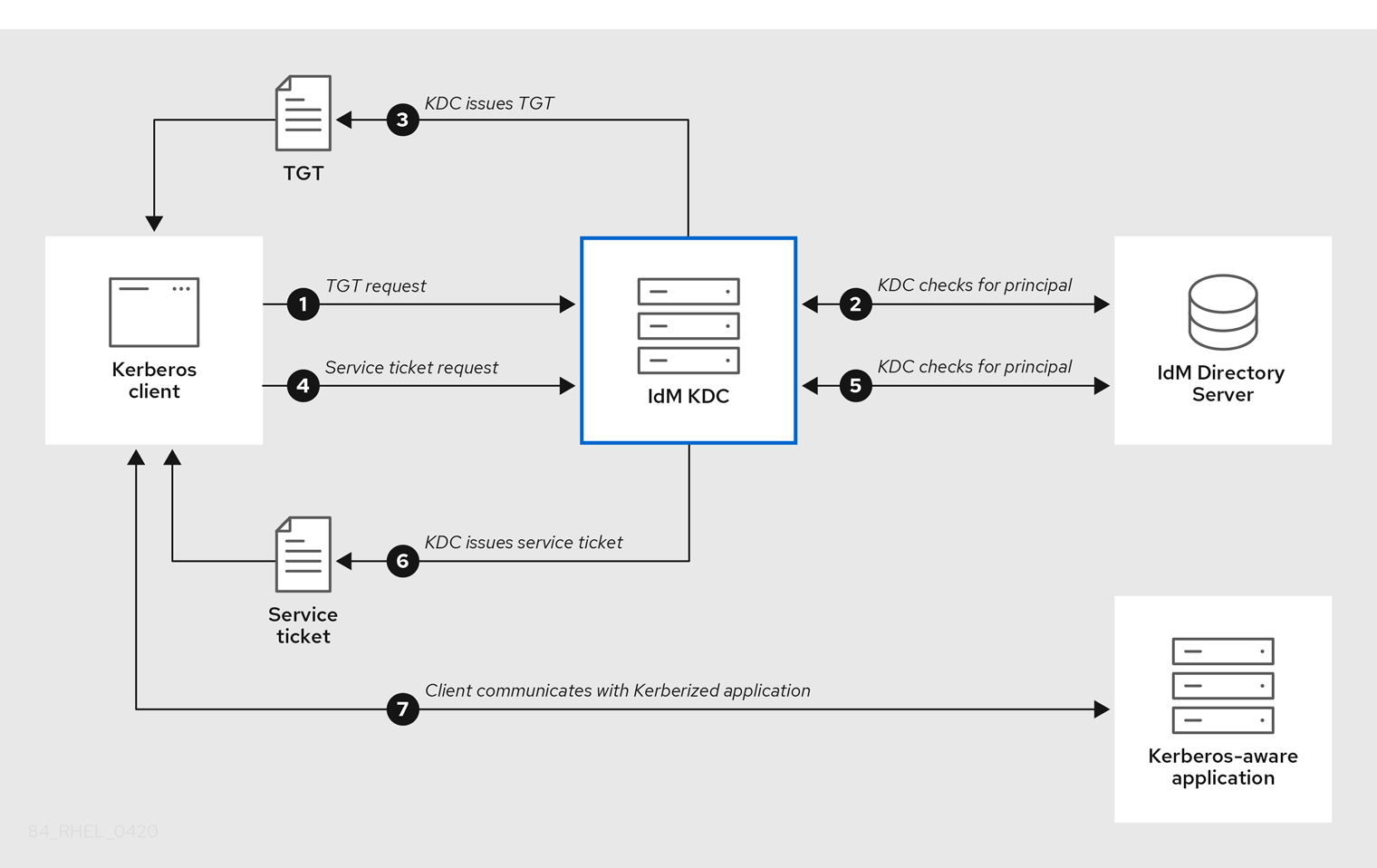

L'image suivante est une simplification de la communication entre un client Kerberos, le KDC et une application Kerberisée avec laquelle le client veut communiquer.

-

Un client Kerberos s'identifie auprès du KDC en s'authentifiant en tant que principal Kerberos. Par exemple, un utilisateur IdM effectue

kinit usernameet fournit son mot de passe. - Le KDC vérifie la présence du principal dans sa base de données, authentifie le client et évalue les politiques de tickets Kerberos afin de déterminer s'il convient d'accéder à la demande.

- Le KDC délivre au client un ticket d'attribution de ticket (TGT) avec un cycle de vie et des indicateurs d'authentification conformément à la politique de ticket appropriée.

- Avec le TGT, le client demande une adresse service ticket au KDC pour communiquer avec un service Kerberisé sur un hôte cible.

- Le KDC vérifie si le TGT du client est toujours valide et évalue la demande de ticket de service par rapport aux politiques de ticket.

- Le KDC délivre au client une adresse service ticket.

- Avec le ticket de service, le client peut initier une communication cryptée avec le service sur l'hôte cible.