CLI ツール

OpenShift Container Platform コマンドラインツールの使用方法

概要

第1章 OpenShift Container Platform CLI ツールの概要

OpenShift Container Platform での作業中に、次のようなさまざまな操作を実行します。

- クラスターの管理

- アプリケーションのビルド、デプロイ、および管理

- デプロイメントプロセスの管理

- Operator の開発

- Operator カタログの作成と保守

OpenShift Container Platform には、一連のコマンドラインインターフェイス (CLI) ツールが同梱されており、ユーザーがターミナルからさまざまな管理および開発操作を実行できるようにしてこれらのタスクを簡素化します。これらのツールでは、アプリケーションの管理だけでなく、システムの各コンポーネントを操作する簡単なコマンドを利用できます。

1.1. CLI ツールのリスト

OpenShift Container Platform では、以下の CLI ツールのセットを使用できます。

-

OpenShift CLI (

oc): これは OpenShift Container Platform ユーザーが最も一般的に使用する CLI ツールです。これは、クラスター管理者と開発者の両方が、ターミナルを使用して OpenShift Container Platform 全体でエンドツーエンドの操作が行えるようにします。Web コンソールとは異なり、ユーザーはコマンドスクリプトを使用してプロジェクトのソースコードを直接操作できます。 -

Knative CLI (kn): (

kn) CLI ツールは、Knative Serving や Eventing などの OpenShift サーバーレスコンポーネントの操作に使用できるシンプルで直感的なターミナルコマンドを提供します。 -

Pipelines CLI (tkn):OpenShift Pipelines は、内部で Tekton を使用する OpenShift Container Platform の継続的インテグレーションおよび継続的デリバリー (CI / CD) ソリューションです。

tknCLI ツールには、シンプルで直感的なコマンドが同梱されており、ターミナルを使用して OpenShift パイプラインを操作できます。 -

opm CLI:

opmCLI ツールは、Operator 開発者とクラスター管理者がターミナルから Operator のカタログを作成および保守するのに役立ちます。 - Operator SDK: Operator Framework のコンポーネントである Operator SDK は、Operator 開発者がターミナルから Operator のビルド、テストおよびデプロイに使用できる CLI ツールを提供します。これにより、Kubernetes ネイティブアプリケーションを構築するプロセスが簡素化されます。これには、アプリケーション固有の深い運用知識が必要になる場合があります。

第2章 OpenShift CLI (oc)

2.1. OpenShift CLI のスタートガイド

2.1.1. OpenShift CLI について

OpenShift CLI (oc) を使用すると、ターミナルからアプリケーションを作成し、OpenShift Container Platform プロジェクトを管理できます。OpenShift CLI は以下の状況に適しています。

- プロジェクトソースコードを直接使用している。

- OpenShift Container Platform 操作をスクリプト化する。

- 帯域幅リソースによる制限があり、Web コンソールが利用できない状況でのプロジェクトの管理

2.1.2. OpenShift CLI のインストール

OpenShift CLI(oc) をインストールするには、バイナリーをダウンロードするか、RPM を使用します。

2.1.2.1. バイナリーのダウンロードによる OpenShift CLI のインストール

コマンドラインインターフェイスを使用して OpenShift Container Platform と対話するために CLI (oc) をインストールすることができます。oc は Linux、Windows、または macOS にインストールできます。

以前のバージョンの oc をインストールしている場合、これを使用して OpenShift Container Platform 4.15 のすべてのコマンドを実行することはできません。新規バージョンの oc をダウンロードし、インストールします。

2.1.2.1.1. Linux への OpenShift CLI のインストール

以下の手順を使用して、OpenShift CLI (oc) バイナリーを Linux にインストールできます。

手順

- Red Hat カスタマーポータルの OpenShift Container Platform ダウンロードページ に移動します。

- Product Variant ドロップダウンリストからアーキテクチャーを選択します。

- バージョン ドロップダウンリストから適切なバージョンを選択します。

- OpenShift v4.15 Linux Clients エントリーの横にある Download Now をクリックして、ファイルを保存します。

アーカイブを展開します。

$ tar xvf <file>ocバイナリーを、PATHにあるディレクトリーに配置します。PATHを確認するには、以下のコマンドを実行します。$ echo $PATH

検証

OpenShift CLI のインストール後に、

ocコマンドを使用して利用できます。$ oc <command>

2.1.2.1.2. Windows への OpenShift CLI のインストール

以下の手順を使用して、OpenShift CLI (oc) バイナリーを Windows にインストールできます。

手順

- Red Hat カスタマーポータルの OpenShift Container Platform ダウンロードページ に移動します。

- バージョン ドロップダウンリストから適切なバージョンを選択します。

- OpenShift v4.15 Windows Client エントリーの横にある Download Now をクリックして、ファイルを保存します。

- ZIP プログラムでアーカイブを展開します。

ocバイナリーを、PATHにあるディレクトリーに移動します。PATHを確認するには、コマンドプロンプトを開いて以下のコマンドを実行します。C:\> path

検証

OpenShift CLI のインストール後に、

ocコマンドを使用して利用できます。C:\> oc <command>

2.1.2.1.3. macOS への OpenShift CLI のインストール

以下の手順を使用して、OpenShift CLI (oc) バイナリーを macOS にインストールできます。

手順

- Red Hat カスタマーポータルの OpenShift Container Platform ダウンロードページ に移動します。

- バージョン ドロップダウンリストから適切なバージョンを選択します。

OpenShift v4.15 macOS Clients エントリーの横にある Download Now をクリックして、ファイルを保存します。

注記macOS arm64 の場合は、OpenShift v4.15 macOS arm64 Client エントリーを選択します。

- アーカイブを展開し、解凍します。

ocバイナリーをパスにあるディレクトリーに移動します。PATHを確認するには、ターミナルを開き、以下のコマンドを実行します。$ echo $PATH

検証

ocコマンドを使用してインストールを確認します。$ oc <command>

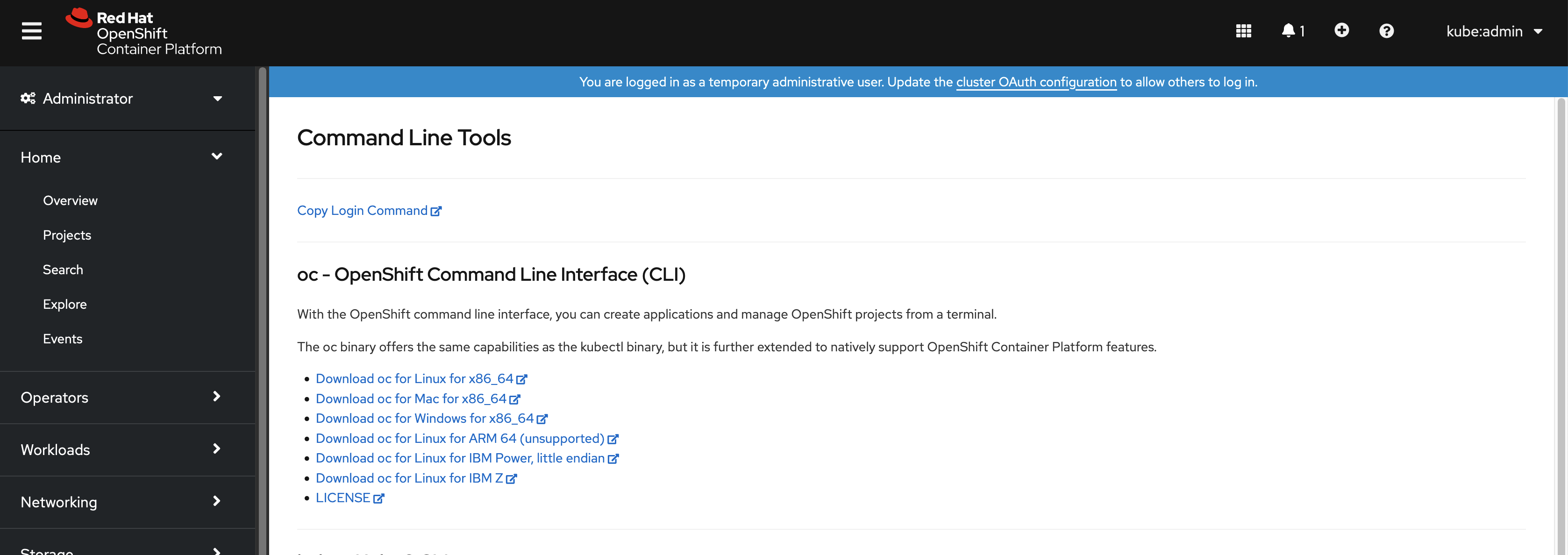

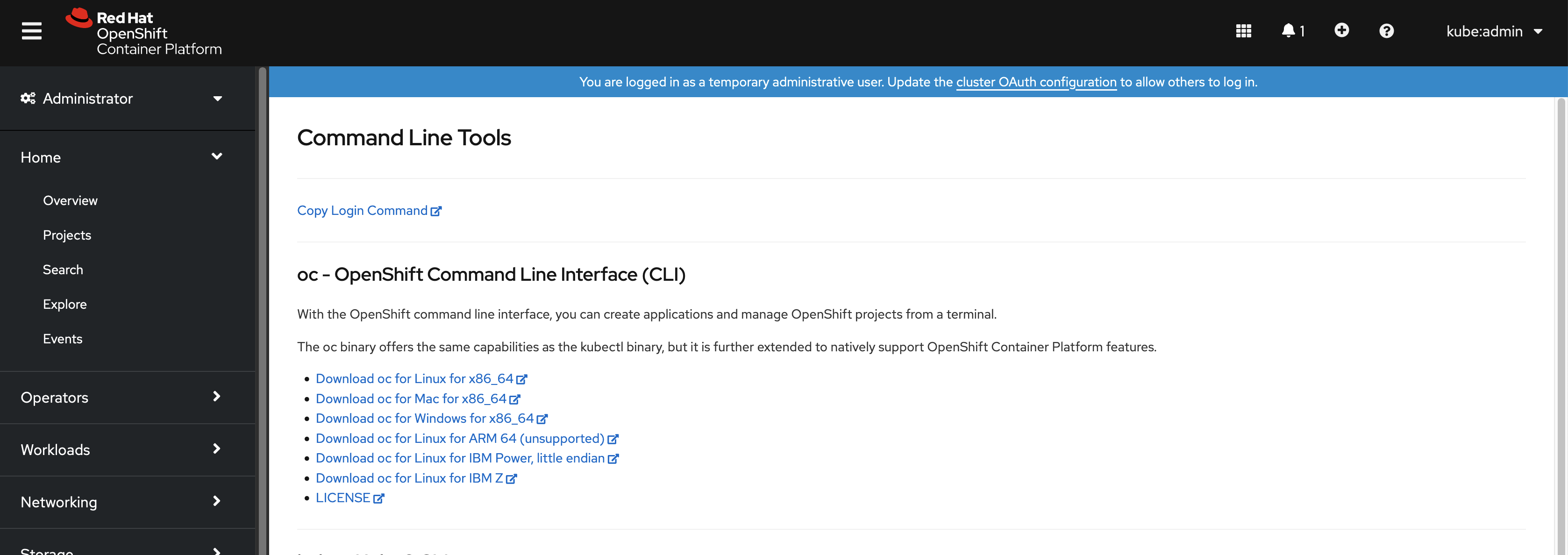

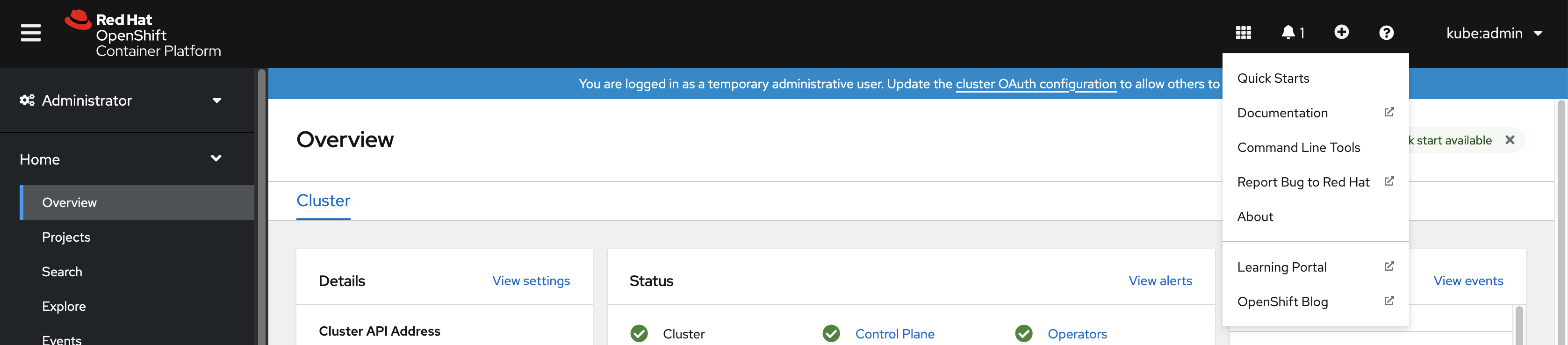

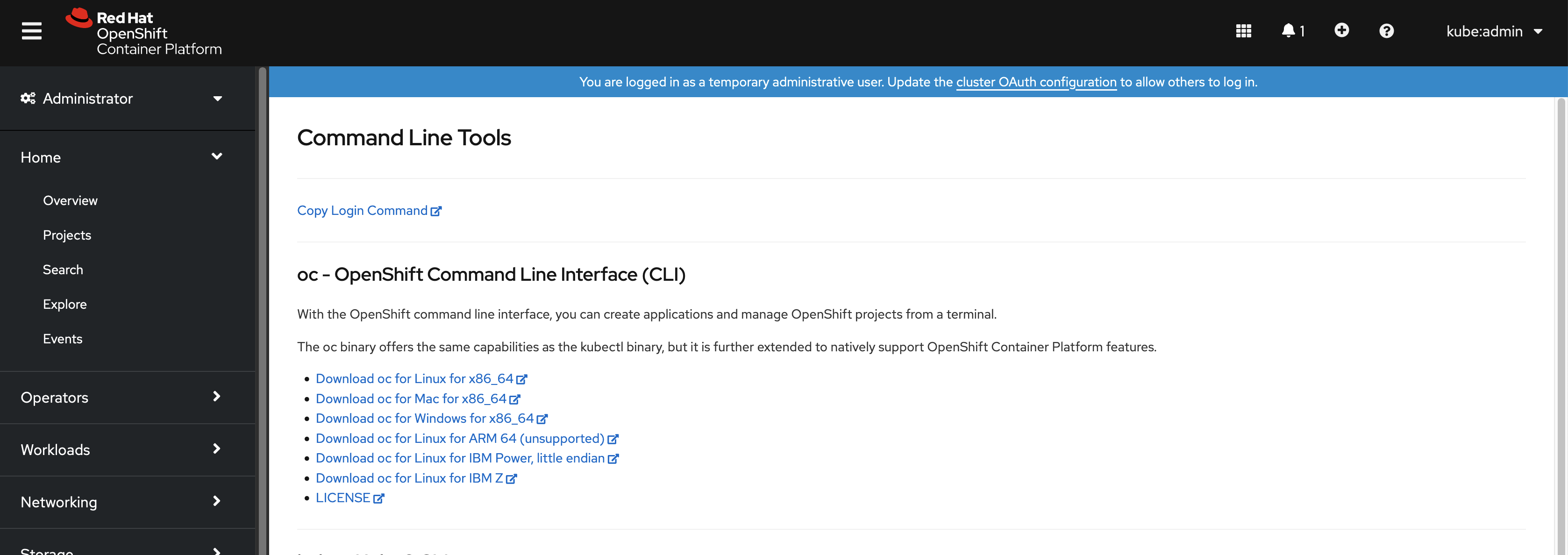

2.1.2.2. Web コンソールを使用した OpenShift CLI のインストール

OpenShift CLI(oc) をインストールして、Web コンソールから OpenShift Container Platform と対話できます。oc は Linux、Windows、または macOS にインストールできます。

以前のバージョンの oc をインストールしている場合、これを使用して OpenShift Container Platform 4.15 のすべてのコマンドを実行することはできません。新しいバージョンの oc をダウンロードしてインストールしてください。

2.1.2.2.1. Web コンソールを使用した Linux への OpenShift CLI のインストール

以下の手順を使用して、OpenShift CLI (oc) バイナリーを Linux にインストールできます。

手順

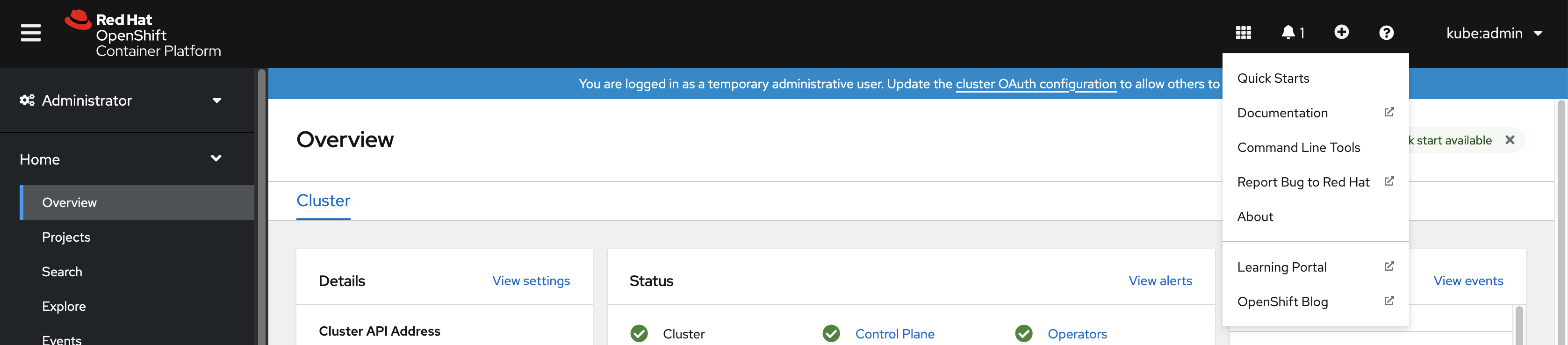

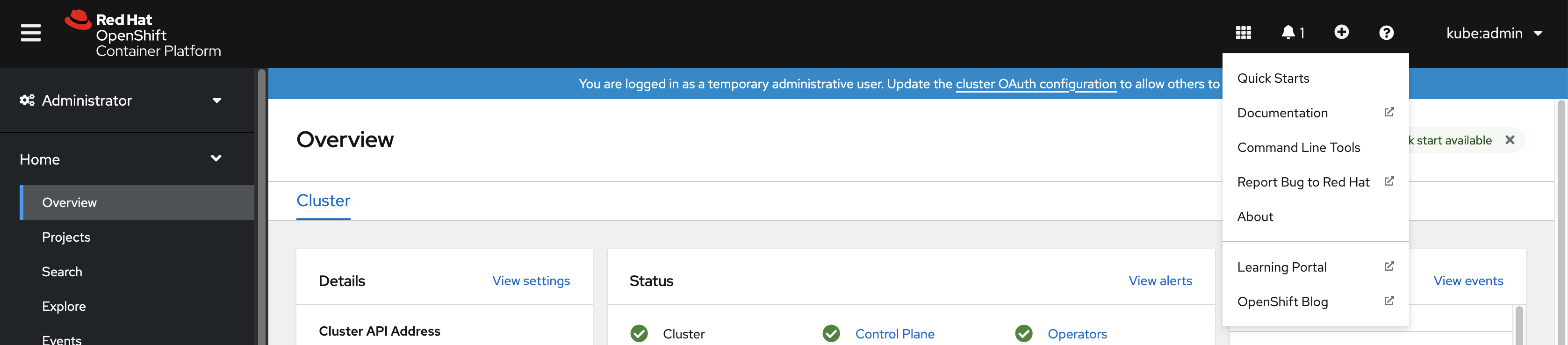

Web コンソールで ? をクリックします。

コマンドラインツール をクリックします。

-

Linux プラットフォームに適した

ocbinary を選択してから、Download oc for Linux をクリックします。 - ファイルを保存します。

アーカイブを展開します。

$ tar xvf <file>ocバイナリーを、PATHにあるディレクトリーに移動します。PATHを確認するには、以下のコマンドを実行します。$ echo $PATH

OpenShift CLI のインストール後に、oc コマンドを使用して利用できます。

$ oc <command>2.1.2.2.2. Web コンソールを使用した Windows への OpenShift CLI のインストール

以下の手順を使用して、OpenShift CLI (oc) バイナリーを Windows にインストールできます。

手順

Web コンソールで ? をクリックします。

コマンドラインツール をクリックします。

-

Windows プラットフォームの

ocバイナリーを選択してから、Download oc for Windows for x86_64 をクリックします。 - ファイルを保存します。

- ZIP プログラムでアーカイブを展開します。

ocバイナリーを、PATHにあるディレクトリーに移動します。PATHを確認するには、コマンドプロンプトを開いて以下のコマンドを実行します。C:\> path

OpenShift CLI のインストール後に、oc コマンドを使用して利用できます。

C:\> oc <command>2.1.2.2.3. Web コンソールを使用した macOS への OpenShift CLI のインストール

以下の手順を使用して、OpenShift CLI (oc) バイナリーを macOS にインストールできます。

手順

Web コンソールで ? をクリックします。

コマンドラインツール をクリックします。

macOS プラットフォームの

ocバイナリーを選択し、Download oc for Mac for x86_64 をクリックします。注記macOS arm64 の場合は、Download oc for Mac for ARM 64 をクリックします。

- ファイルを保存します。

- アーカイブを展開し、解凍します。

ocバイナリーをパスにあるディレクトリーに移動します。PATHを確認するには、ターミナルを開き、以下のコマンドを実行します。$ echo $PATH

OpenShift CLI のインストール後に、oc コマンドを使用して利用できます。

$ oc <command>2.1.2.3. RPM を使用した OpenShift CLI のインストール

Red Hat Enterprise Linux (RHEL) の場合、Red Hat アカウントに有効な OpenShift Container Platform サブスクリプションがある場合は、OpenShift CLI (oc) を RPM としてインストールできます。

バイナリーをダウンロードして、RHEL 9 用の oc をインストールする必要があります。RPM パッケージを使用した oc のインストールは、Red Hat Enterprise Linux (RHEL) 9 ではサポートされていません。

前提条件

- root または sudo の権限がある。

手順

Red Hat Subscription Manager に登録します。

# subscription-manager register最新のサブスクリプションデータをプルします。

# subscription-manager refresh利用可能なサブスクリプションをリストします。

# subscription-manager list --available --matches '*OpenShift*'直前のコマンドの出力で、OpenShift Container Platform サブスクリプションのプール ID を見つけ、これを登録されたシステムにアタッチします。

# subscription-manager attach --pool=<pool_id>OpenShift Container Platform 4.15 で必要なリポジトリーを有効にします。

# subscription-manager repos --enable="rhocp-4.15-for-rhel-8-x86_64-rpms"openshift-clientsパッケージをインストールします。# yum install openshift-clients

検証

-

ocコマンドを使用してインストールを確認します。

$ oc <command>2.1.2.4. Homebrew を使用した OpenShift CLI のインストール

macOS の場合は、Homebrew パッケージマネージャーを使用して OpenShift CLI (oc) をインストールできます。

前提条件

-

Homebrew (

brew) がインストールされている。

手順

以下のコマンドを実行して openshift-cli パッケージをインストールします。

$ brew install openshift-cli

検証

-

ocコマンドを使用してインストールを確認します。

$ oc <command>2.1.3. OpenShift CLI へのログイン

OpenShift CLI (oc) にログインしてクラスターにアクセスし、これを管理できます。

前提条件

- OpenShift Container Platform クラスターへのアクセス。

-

OpenShift CLI (

oc) がインストールされている。

HTTP プロキシーサーバー上でのみアクセスできるクラスターにアクセスするには、HTTP_PROXY、HTTPS_PROXY および NO_PROXY 変数を設定できます。これらの環境変数は、クラスターとのすべての通信が HTTP プロキシーを経由するように oc CLI で使用されます。

認証ヘッダーは、HTTPS トランスポートを使用する場合にのみ送信されます。

手順

oc loginコマンドを入力し、ユーザー名を渡します。$ oc login -u user1プロンプトが表示されたら、必要な情報を入力します。

出力例

Server [https://localhost:8443]: https://openshift.example.com:64431 The server uses a certificate signed by an unknown authority. You can bypass the certificate check, but any data you send to the server could be intercepted by others. Use insecure connections? (y/n): y2 Authentication required for https://openshift.example.com:6443 (openshift) Username: user1 Password:3 Login successful. You don't have any projects. You can try to create a new project, by running oc new-project <projectname> Welcome! See 'oc help' to get started.

Web コンソールにログインしている場合には、トークンおよびサーバー情報を含む oc login コマンドを生成できます。このコマンドを使用して、対話プロンプトなしに OpenShift Container Platform CLI にログインできます。コマンドを生成するには、Web コンソールの右上にあるユーザー名のドロップダウンメニューから Copy login command を選択します。

これで、プロジェクトを作成でき、クラスターを管理するための他のコマンドを実行することができます。

2.1.4. Web ブラウザーを使用した OpenShift CLI へのログイン

Web ブラウザーを使用して OpenShift CLI (oc) にログインし、クラスターにアクセスして管理できます。これにより、ユーザーはアクセストークンをコマンドラインに挿入する必要がなくなります。

Web ブラウザー経由で CLI にログインすると、HTTPS ではなく HTTP を使用してローカルホスト上のサーバーが実行します。マルチユーザーワークステーションでは注意して使用してください。

前提条件

- OpenShift Container Platform クラスターへのアクセス。

-

OpenShift CLI (

oc) がインストールされている。 - ブラウザーがインストールされている。

手順

--webフラグを指定してoc loginコマンドを入力します。$ oc login <cluster_url> --web1 - 1

- オプションで、サーバー URL とコールバックポートを指定できます。たとえば、

oc login <cluster_url> --web --callback-port 8280 localhost:8443です。

Web ブラウザーが自動的に開きます。表示されない場合は、コマンド出力内のリンクをクリックします。OpenShift Container Platform サーバーを指定しない場合、

ocは現在のoc設定ファイルで指定されているクラスターの Web コンソールを開こうとします。oc設定が存在しない場合、ocはサーバー URL を対話的に要求します。出力例

Opening login URL in the default browser: https://openshift.example.com Opening in existing browser session.- 複数の認証プロバイダーが使用できる場合は、提供されるオプションから選択します。

-

ユーザー名とパスワードをブラウザーの対応するフィールドに入力します。ログインすると、ブラウザーには

access token received successfully; please return to your terminalと表示されます。 CLI でログイン確認を確認します。

出力例

Login successful. You don't have any projects. You can try to create a new project, by running oc new-project <projectname>

Web コンソールのデフォルトは、前のセッションで使用されたプロファイルになります。管理者プロファイルと開発者プロファイルを切り替えるには、OpenShift Container Platform Web コンソールからログアウトし、キャッシュをクリアします。

これで、プロジェクトを作成でき、クラスターを管理するための他のコマンドを実行することができます。

2.1.5. OpenShift CLI の使用

以下のセクションで、CLI を使用して一般的なタスクを実行する方法を確認します。

2.1.5.1. プロジェクトの作成

新規プロジェクトを作成するには、oc new-project コマンドを使用します。

$ oc new-project my-project出力例

Now using project "my-project" on server "https://openshift.example.com:6443".2.1.5.2. 新しいアプリケーションの作成

新規アプリケーションを作成するには、oc new-app コマンドを使用します。

$ oc new-app https://github.com/sclorg/cakephp-ex出力例

--> Found image 40de956 (9 days old) in imagestream "openshift/php" under tag "7.2" for "php"

...

Run 'oc status' to view your app.2.1.5.3. Pod の表示

現在のプロジェクトの Pod を表示するには、oc get pods コマンドを使用します。

Pod 内で oc を実行し、namespace を指定しない場合は、Pod の namespace がデフォルトで使用されます。

$ oc get pods -o wide出力例

NAME READY STATUS RESTARTS AGE IP NODE NOMINATED NODE

cakephp-ex-1-build 0/1 Completed 0 5m45s 10.131.0.10 ip-10-0-141-74.ec2.internal <none>

cakephp-ex-1-deploy 0/1 Completed 0 3m44s 10.129.2.9 ip-10-0-147-65.ec2.internal <none>

cakephp-ex-1-ktz97 1/1 Running 0 3m33s 10.128.2.11 ip-10-0-168-105.ec2.internal <none>2.1.5.4. Pod ログの表示

特定の Pod のログを表示するには、oc logs コマンドを使用します。

$ oc logs cakephp-ex-1-deploy出力例

--> Scaling cakephp-ex-1 to 1

--> Success2.1.5.5. 現在のプロジェクトの表示

現在のプロジェクトを表示するには、oc project コマンドを使用します。

$ oc project出力例

Using project "my-project" on server "https://openshift.example.com:6443".2.1.5.6. 現在のプロジェクトのステータスの表示

サービス、デプロイメント、およびビルド設定などの現在のプロジェクトに関する情報を表示するには、oc status コマンドを使用します。

$ oc status出力例

In project my-project on server https://openshift.example.com:6443

svc/cakephp-ex - 172.30.236.80 ports 8080, 8443

dc/cakephp-ex deploys istag/cakephp-ex:latest <-

bc/cakephp-ex source builds https://github.com/sclorg/cakephp-ex on openshift/php:7.2

deployment #1 deployed 2 minutes ago - 1 pod

3 infos identified, use 'oc status --suggest' to see details.2.1.5.7. サポートされる API のリソースのリスト表示

サーバー上でサポートされる API リソースのリストを表示するには、oc api-resources コマンドを使用します。

$ oc api-resources出力例

NAME SHORTNAMES APIGROUP NAMESPACED KIND

bindings true Binding

componentstatuses cs false ComponentStatus

configmaps cm true ConfigMap

...2.1.6. ヘルプの表示

CLI コマンドおよび OpenShift Container Platform リソースに関するヘルプを以下の方法で表示することができます。

利用可能なすべての CLI コマンドのリストおよび説明を表示するには、

oc helpを使用します。例: CLI に関する一般的なヘルプの表示

$ oc help出力例

OpenShift Client This client helps you develop, build, deploy, and run your applications on any OpenShift or Kubernetes compatible platform. It also includes the administrative commands for managing a cluster under the 'adm' subcommand. Usage: oc [flags] Basic Commands: login Log in to a server new-project Request a new project new-app Create a new application ...特定の CLI コマンドに関するヘルプを表示するには、

--helpフラグを使用します。例:

oc createコマンドに関するヘルプの表示$ oc create --help出力例

Create a resource by filename or stdin JSON and YAML formats are accepted. Usage: oc create -f FILENAME [flags] ...特定リソースに関する説明およびフィールドを表示するには、

oc explainコマンドを使用します。例:

Podリソースのドキュメントの表示$ oc explain pods出力例

KIND: Pod VERSION: v1 DESCRIPTION: Pod is a collection of containers that can run on a host. This resource is created by clients and scheduled onto hosts. FIELDS: apiVersion <string> APIVersion defines the versioned schema of this representation of an object. Servers should convert recognized schemas to the latest internal value, and may reject unrecognized values. More info: https://git.k8s.io/community/contributors/devel/api-conventions.md#resources ...

2.1.7. OpenShift CLI からのログアウト

OpenShift CLI からログアウトし、現在のセッションを終了することができます。

oc logoutコマンドを使用します。$ oc logout出力例

Logged "user1" out on "https://openshift.example.com"

これにより、サーバーから保存された認証トークンが削除され、設定ファイルから除去されます。

2.2. OpenShift CLI の設定

2.2.1. タブ補完の有効化

Bash または Zsh シェルのタブ補完を有効にできます。

2.2.1.1. Bash のタブ補完の有効化

OpenShift CLI (oc) ツールをインストールした後に、タブ補完を有効にして oc コマンドの自動補完を実行するか、Tab キーを押す際にオプションの提案が表示されるようにできます。次の手順では、Bash シェルのタブ補完を有効にします。

前提条件

-

OpenShift CLI (

oc) がインストールされている。 -

bash-completionパッケージがインストールされている。

手順

Bash 補完コードをファイルに保存します。

$ oc completion bash > oc_bash_completionファイルを

/etc/bash_completion.d/にコピーします。$ sudo cp oc_bash_completion /etc/bash_completion.d/さらにファイルをローカルディレクトリーに保存した後に、これを

.bashrcファイルから取得できるようにすることができます。

タブ補完は、新規ターミナルを開くと有効になります。

2.2.1.2. Zsh のタブ補完の有効化

OpenShift CLI (oc) ツールをインストールした後に、タブ補完を有効にして oc コマンドの自動補完を実行するか、Tab キーを押す際にオプションの提案が表示されるようにできます。次の手順では、Zsh シェルのタブ補完を有効にします。

前提条件

-

OpenShift CLI (

oc) がインストールされている。

手順

ocのタブ補完を.zshrcファイルに追加するには、次のコマンドを実行します。$ cat >>~/.zshrc<<EOF autoload -Uz compinit compinit if [ $commands[oc] ]; then source <(oc completion zsh) compdef _oc oc fi EOF

タブ補完は、新規ターミナルを開くと有効になります。

2.3. oc および kubectl コマンドの使用

Kubernetes のコマンドラインインターフェイス (CLI) kubectl は、Kubernetes クラスターに対してコマンドを実行するのに使用されます。OpenShift Container Platform は認定 Kubernetes ディストリビューションであるため、OpenShift Container Platform に同梱されるサポート対象の kubectl バイナリーを使用するか、または oc バイナリーを使用して拡張された機能を取得できます。

2.3.1. oc バイナリー

oc バイナリーは kubectl バイナリーと同じ機能を提供しますが、これは、以下を含む OpenShift Container Platform 機能をネイティブにサポートするように拡張されています。

OpenShift Container Platform リソースの完全サポート

DeploymentConfig、BuildConfig、Route、ImageStream、およびImageStreamTagオブジェクトなどのリソースは OpenShift Container Platform ディストリビューションに固有のリソースであり、標準の Kubernetes プリミティブにビルドされます。認証

ocバイナリーは、認証用の組み込みloginコマンドを提供し、Kubernetes namespace を認証済みユーザーにマップするプロジェクトを操作できるようにします。詳細は、認証について を参照してください。追加コマンド

追加コマンドの

oc new-appなどは、既存のソースコードまたは事前にビルドされたイメージを使用して新規アプリケーションを起動することを容易にします。同様に、追加コマンドのoc new-projectにより、デフォルトとして切り替えることができるプロジェクトを簡単に開始できるようになります。

以前のバージョンの oc バイナリーをインストールしている場合、これを使用して OpenShift Container Platform 4.15 のすべてのコマンドを実行することはできません。最新の機能が必要な場合は、お使いの OpenShift Container Platform サーバーバージョンに対応する最新バージョンの oc バイナリーをダウンロードし、インストールする必要があります。

セキュリティー以外の API の変更は、古い oc バイナリーの更新を可能にするために、2 つ以上のマイナーリリース (例: 4.1 から 4.2、そして 4.3 へ) が必要です。新機能を使用するには新規の oc バイナリーが必要になる場合があります。4.3 サーバーには、4.2 oc バイナリーが使用できない機能が追加されている場合や、4.3 oc バイナリーには 4.2 サーバーでサポートされていない追加機能が含まれる場合があります。

|

X.Y ( |

X.Y+N footnote:versionpolicyn[N は 1 以上の数値です] ( | |

| X.Y (サーバー) |

|

|

| X.Y+N footnote:versionpolicyn[] (サーバー) |

|

|

完全に互換性がある。

完全に互換性がある。

oc クライアントは、サーバー機能にアクセスできない場合があります。

oc クライアントは、アクセスされるサーバーと互換性のないオプションおよび機能を提供する可能性があります。

2.3.2. kubectl バイナリー

kubectl バイナリーは、標準の Kubernetes 環境を使用する新規 OpenShift Container Platform ユーザー、または kubectl CLI を優先的に使用するユーザーの既存ワークフローおよびスクリプトをサポートする手段として提供されます。kubectl の既存ユーザーはバイナリーを引き続き使用し、OpenShift Container Platform クラスターへの変更なしに Kubernetes のプリミティブと対話できます。

OpenShift CLI のインストール 手順に従って、サポートされている kubectl バイナリーをインストールできます。kubectl バイナリーは、バイナリーをダウンロードする場合にアーカイブに含まれます。または RPM を使用して CLI のインストール時にインストールされます。

詳細は、kubectl のドキュメント を参照してください。

2.4. CLI プロファイルの管理

CLI 設定ファイルでは、CLI ツールの概要 で使用するさまざまなプロファイルまたはコンテキストを設定できます。コンテキストは、ユーザー認証 および ニックネーム と関連付けられた OpenShift Container Platform サーバー情報から構成されます。

2.4.1. CLI プロファイル間のスイッチについて

CLI 操作を使用する場合に、コンテキストを使用すると、複数の OpenShift Container Platform サーバーまたはクラスターにまたがって、複数ユーザー間の切り替えが簡単になります。ニックネームを使用すると、コンテキスト、ユーザーの認証情報およびクラスターの詳細情報の省略された参照を提供することで、CLI 設定の管理が容易になります。ユーザーが oc CLI を使用して初めてログインした後、OpenShift Container Platform は ~/.kube/config ファイルを作成します (まだ存在しない場合)。oc login 操作中に自動的に、または CLI プロファイルを手動で設定することにより、より多くの認証と接続の詳細が CLI に提供されると、更新された情報が設定ファイルに保存されます。

CLI 設定ファイル

apiVersion: v1

clusters:

- cluster:

insecure-skip-tls-verify: true

server: https://openshift1.example.com:8443

name: openshift1.example.com:8443

- cluster:

insecure-skip-tls-verify: true

server: https://openshift2.example.com:8443

name: openshift2.example.com:8443

contexts:

- context:

cluster: openshift1.example.com:8443

namespace: alice-project

user: alice/openshift1.example.com:8443

name: alice-project/openshift1.example.com:8443/alice

- context:

cluster: openshift1.example.com:8443

namespace: joe-project

user: alice/openshift1.example.com:8443

name: joe-project/openshift1/alice

current-context: joe-project/openshift1.example.com:8443/alice

kind: Config

preferences: {}

users:

- name: alice/openshift1.example.com:8443

user:

token: xZHd2piv5_9vQrg-SKXRJ2Dsl9SceNJdhNTljEKTb8k- 1

clustersセクションは、マスターサーバーのアドレスを含む OpenShift Container Platform クラスターの接続の詳細を定義します。この例では、1 つのクラスターのニックネームはopenshift1.example.com:8443で、もう 1 つのクラスターのニックネームはopenshift2.example.com:8443となっています。- 2

- この

contextsセクションでは、2 つのコンテキストを定義します。1 つはalice-project/openshift1.example.com:8443/aliceというニックネームで、alice-projectプロジェクト、openshift1.example.com:8443クラスター、およびaliceユーザーを使用します。もう 1 つはjoe-project/openshift1.example.com:8443/aliceというニックネームで、joe-projectプロジェクト、openshift1.example.com:8443クラスター、およびaliceユーザーを使用します。 - 3

current-contextパラメーターは、joe-project/openshift1.example.com:8443/aliceコンテキストが現在使用中であることを示しています。これにより、aliceユーザーはopenshift1.example.com:8443クラスターのjoe-projectプロジェクトで作業することが可能になります。- 4

usersセクションは、ユーザーの認証情報を定義します。この例では、ユーザーニックネームalice/openshift1.example.com:8443は、アクセストークンを使用します。

CLI は、実行時にロードされ、コマンドラインから指定されたオーバーライドオプションとともにマージされる複数の設定ファイルをサポートできます。ログイン後に、oc status または oc project コマンドを使用して、現在の作業環境を確認できます。

現在の作業環境の確認

$ oc status出力例

oc status

In project Joe's Project (joe-project)

service database (172.30.43.12:5434 -> 3306)

database deploys docker.io/openshift/mysql-55-centos7:latest

#1 deployed 25 minutes ago - 1 pod

service frontend (172.30.159.137:5432 -> 8080)

frontend deploys origin-ruby-sample:latest <-

builds https://github.com/openshift/ruby-hello-world with joe-project/ruby-20-centos7:latest

#1 deployed 22 minutes ago - 2 pods

To see more information about a service or deployment, use 'oc describe service <name>' or 'oc describe dc <name>'.

You can use 'oc get all' to see lists of each of the types described in this example.現在のプロジェクトのリスト表示

$ oc project出力例

Using project "joe-project" from context named "joe-project/openshift1.example.com:8443/alice" on server "https://openshift1.example.com:8443".

oc login コマンドを再度実行し、対話式プロセス中に必要な情報を指定して、ユーザー認証情報およびクラスターの詳細の他の組み合わせを使用してログインできます。コンテキストが存在しない場合は、コンテキストが指定される情報に基づいて作成されます。すでにログインしている場合で、現行ユーザーがアクセス可能な別のプロジェクトに切り替える場合には、oc project コマンドを使用してプロジェクトの名前を入力します。

$ oc project alice-project出力例

Now using project "alice-project" on server "https://openshift1.example.com:8443".

出力に示されるように、いつでも oc config view コマンドを使用して、現在の CLI 設定を表示できます。高度な使用方法で利用できる CLI 設定コマンドが他にもあります。

管理者の認証情報にアクセスできるが、デフォルトのシステムユーザー system:admin としてログインしていない場合は、CLI 設定ファイルに認証情報が残っている限り、いつでもこのユーザーとして再度ログインできます。以下のコマンドはログインを実行し、デフォルトプロジェクトに切り替えます。

$ oc login -u system:admin -n default2.4.2. CLI プロファイルの手動設定

このセクションでは、CLI 設定の高度な使用方法を説明します。ほとんどの場合、oc login コマンドおよび oc project コマンドを使用してログインし、コンテキスト間とプロジェクト間の切り替えを実行できます。

CLI 設定ファイルを手動で設定する必要がある場合は、ファイルを直接変更せずに oc config コマンドを使用することができます。oc config コマンドには、この目的で役立ついくつかのサブコマンドが含まれています。

| サブコマンド | 使用法 |

|---|---|

|

| CLI 設定ファイルにクラスターエントリーを設定します。参照されるクラスターのニックネームがすでに存在する場合、指定情報はマージされます。 |

|

| CLI 設定ファイルにコンテキストエントリーを設定します。参照されるコンテキストのニックネームがすでに存在する場合、指定情報はマージされます。 |

|

| 指定されたコンテキストのニックネームを使用して、現在のコンテキストを設定します。 |

|

| CLI 設定ファイルに個別の値を設定します。

|

|

| CLI 設定ファイルでの個別の値の設定を解除します。

|

|

| 現在使用中のマージされた CLI 設定を表示します。 指定された CLI 設定ファイルの結果を表示します。 |

使用例

-

アクセストークンを使用するユーザーとしてログインします。このトークンは

aliceユーザーによって使用されます。

$ oc login https://openshift1.example.com --token=ns7yVhuRNpDM9cgzfhhxQ7bM5s7N2ZVrkZepSRf4LC0- 自動的に作成されたクラスターエントリーを表示します。

$ oc config view出力例

apiVersion: v1

clusters:

- cluster:

insecure-skip-tls-verify: true

server: https://openshift1.example.com

name: openshift1-example-com

contexts:

- context:

cluster: openshift1-example-com

namespace: default

user: alice/openshift1-example-com

name: default/openshift1-example-com/alice

current-context: default/openshift1-example-com/alice

kind: Config

preferences: {}

users:

- name: alice/openshift1.example.com

user:

token: ns7yVhuRNpDM9cgzfhhxQ7bM5s7N2ZVrkZepSRf4LC0- 現在のコンテキストを更新して、ユーザーが必要な namespace にログインできるようにします。

$ oc config set-context `oc config current-context` --namespace=<project_name>- 現在のコンテキストを調べて、変更が実装されていることを確認します。

$ oc whoami -c後続のすべての CLI 操作は、オーバーライドする CLI オプションにより特に指定されていない限り、またはコンテキストが切り替わるまで、新しいコンテキストを使用します。

2.4.3. ルールの読み込みおよびマージ

CLI 設定のロードおよびマージ順序の CLI 操作を実行する際に、以下のルールを実行できます。

CLI 設定ファイルは、以下の階層とマージルールを使用してワークステーションから取得されます。

-

--configオプションが設定されている場合、そのファイルのみが読み込まれます。フラグは一度設定され、マージは実行されません。 -

$KUBECONFIG環境変数が設定されている場合は、これが使用されます。変数はパスの一覧である可能性があり、その場合、パスは 1 つにマージされます。値が変更される場合は、スタンザを定義するファイルで変更されます。値が作成される場合は、存在する最初のファイルで作成されます。ファイルがチェーン内に存在しない場合は、一覧の最後のファイルが作成されます。 -

または、

~/.kube/configファイルが使用され、マージは実行されません。

-

使用するコンテキストは、以下のフローの最初の一致に基づいて決定されます。

-

--contextオプションの値。 -

CLI 設定ファイルの

current-context値。 - この段階では空の値が許可されます。

-

使用するユーザーおよびクラスターが決定されます。この時点では、コンテキストがある場合とない場合があります。コンテキストは、以下のフローの最初の一致に基づいて作成されます。このフローは、ユーザー用に 1 回、クラスター用に 1 回実行されます。

-

ユーザー名の

--userの値、およびクラスター名の--clusterオプション。 -

--contextオプションがある場合は、コンテキストの値を使用します。 - この段階では空の値が許可されます。

-

ユーザー名の

使用する実際のクラスター情報が決定されます。この時点では、クラスター情報がある場合とない場合があります。各クラスター情報は、以下のフローの最初の一致に基づいて構築されます。

以下のコマンドラインオプションのいずれかの値。

-

--server -

--api-version -

--certificate-authority -

--insecure-skip-tls-verify

-

- クラスター情報および属性の値がある場合は、それを使用します。

- サーバーロケーションがない場合は、エラーが生じます。

使用する実際のユーザー情報が決定されます。ユーザーは、クラスターと同じルールを使用して作成されます。ただし、複数の手法が競合することによって操作が失敗することから、ユーザーごとの 1 つの認証手法のみを使用できます。コマンドラインのオプションは、設定ファイルの値よりも優先されます。以下は、有効なコマンドラインのオプションです。

-

--auth-path -

--client-certificate -

--client-key -

--token

-

- 欠落している情報がある場合には、デフォルト値が使用され、追加情報を求めるプロンプトが出されます。

2.5. プラグインによる OpenShift CLI の拡張

デフォルトの oc コマンドを拡張するためにプラグインを作成およびインストールし、これを使用して OpenShift Container Platform CLI で新規および追加の複雑なタスクを実行できます。

2.5.1. CLI プラグインの作成

コマンドラインのコマンドを作成できる任意のプログラミング言語またはスクリプトで、OpenShift Container Platform CLI のプラグインを作成できます。既存の oc コマンドを上書きするプラグインを使用することはできない点に注意してください。

手順

以下の手順では、oc foo コマンドの実行時にターミナルにメッセージを出力する単純な Bash プラグインを作成します。

oc-fooというファイルを作成します。プラグインファイルの名前を付ける際には、以下の点に留意してください。

-

プログインとして認識されるように、ファイルの名前は

oc-またはkubectl-で開始する必要があります。 -

ファイル名は、プラグインを起動するコマンドを判別するものとなります。たとえば、ファイル名が

oc-foo-barのプラグインは、oc foo barのコマンドで起動します。また、コマンドにダッシュを含める必要がある場合には、アンダースコアを使用することもできます。たとえば、ファイル名がoc-foo_barのプラグインは、oc foo-barのコマンドで起動します。

-

プログインとして認識されるように、ファイルの名前は

以下の内容をファイルに追加します。

#!/bin/bash # optional argument handling if [[ "$1" == "version" ]] then echo "1.0.0" exit 0 fi # optional argument handling if [[ "$1" == "config" ]] then echo $KUBECONFIG exit 0 fi echo "I am a plugin named kubectl-foo"

OpenShift Container Platform CLI のこのプラグインをインストールした後に、oc foo コマンドを使用してこれを起動できます。

2.5.2. CLI プラグインのインストールおよび使用

OpenShift Container Platform CLI のカスタムプラグインを作成した後、使用する前にプラグインをインストールする必要があります。

前提条件

-

ocCLI ツールをインストールしていること。 -

oc-またはkubectl-で始まる CLI プラグインファイルがあること。

手順

必要に応じて、プラグインファイルを更新して実行可能にします。

$ chmod +x <plugin_file>ファイルを

PATHの任意の場所に置きます (例:/usr/local/bin/)。$ sudo mv <plugin_file> /usr/local/bin/.oc plugin listを実行し、プラグインが一覧表示されることを確認します。$ oc plugin list出力例

The following compatible plugins are available: /usr/local/bin/<plugin_file>プラグインがここに一覧表示されていない場合、ファイルが

oc-またはkubectl-で開始されるものであり、実行可能な状態でPATH上にあることを確認します。プラグインによって導入される新規コマンドまたはオプションを起動します。

たとえば、

kubectl-nsプラグインを サンプルのプラグインリポジトリー からビルドし、インストールしている場合、以下のコマンドを使用して現在の namespace を表示できます。$ oc nsプラグインを呼び出すコマンドは、プラグインのファイル名に依存することに注意してください。たとえば、ファイル名が

oc-foo-barのプラグインはoc foo barコマンドによって起動します。

2.6. Krew を使用した CLI プラグインの管理

Krew を使用して、OpenShift CLI (oc) のプラグインをインストールおよび管理できます。

Krew を使用して OpenShift CLI のプラグインをインストールおよび管理することは、テクノロジープレビュー機能のみです。テクノロジープレビュー機能は、Red Hat 製品のサービスレベルアグリーメント (SLA) の対象外であり、機能的に完全ではないことがあります。Red Hat は、実稼働環境でこれらを使用することを推奨していません。テクノロジープレビュー機能は、最新の製品機能をいち早く提供して、開発段階で機能のテストを行い、フィードバックを提供していただくことを目的としています。

Red Hat のテクノロジープレビュー機能のサポート範囲に関する詳細は、テクノロジープレビュー機能のサポート範囲 を参照してください。

2.6.1. Krew を使用した CLI プラグインのインストール

Krew を使用して、OpenShift CLI (oc) のプラグインをインストールできます。

前提条件

- Krew のドキュメントの インストール手順 に従って、Krew をインストールしました。

手順

使用可能なすべてのプラグインを一覧表示するには、次のコマンドを実行します。

$ oc krew searchプラグインに関する情報を取得するには、次のコマンドを実行します。

$ oc krew info <plugin_name>プラグインをインストールするには、次のコマンドを実行します。

$ oc krew install <plugin_name>Krew によってインストールされたすべてのプラグインを一覧表示するには、次のコマンドを実行します。

$ oc krew list

2.6.2. Krew を使用した CLI プラグインの更新

OpenShift CLI (oc) 用にインストールされたプラグインを Krew で更新できます。

前提条件

- Krew のドキュメントの インストール手順 に従って、Krew をインストールしました。

- Krew を使用して OpenShift CLI のプラグインをインストールしました。

手順

単一のプラグインを更新するには、次のコマンドを実行します。

$ oc krew upgrade <plugin_name>Krew によってインストールされたすべてのプラグインを更新するには、次のコマンドを実行します。

$ oc krew upgrade

2.6.3. Krew を使用した CLI プラグインのアンインストール

Krew を使用して、OpenShift CLI (oc) 用にインストールされたプラグインをアンインストールできます。

前提条件

- Krew のドキュメントの インストール手順 に従って、Krew をインストールしました。

- Krew を使用して OpenShift CLI のプラグインをインストールしました。

手順

プラグインをアンインストールするには、次のコマンドを実行します。

$ oc krew uninstall <plugin_name>

2.7. OpenShift CLI 開発者コマンドリファレンス

このリファレンスは、OpenShift CLI (oc) 開発者コマンドの説明とコマンド例を示しています。管理者コマンドは、OpenShift CLI 管理者コマンドリファレンス を参照してください。

oc help を実行して、すべてのコマンドを表示するか、oc <command> --help を実行して、特定のコマンドに関する追加情報を取得します。

2.7.1. OpenShift CLI (oc) 開発者コマンド

2.7.1.1. oc annotate

リソースへのアノテーションを更新します。

使用例

# Update pod 'foo' with the annotation 'description' and the value 'my frontend'

# If the same annotation is set multiple times, only the last value will be applied

oc annotate pods foo description='my frontend'

# Update a pod identified by type and name in "pod.json"

oc annotate -f pod.json description='my frontend'

# Update pod 'foo' with the annotation 'description' and the value 'my frontend running nginx', overwriting any existing value

oc annotate --overwrite pods foo description='my frontend running nginx'

# Update all pods in the namespace

oc annotate pods --all description='my frontend running nginx'

# Update pod 'foo' only if the resource is unchanged from version 1

oc annotate pods foo description='my frontend running nginx' --resource-version=1

# Update pod 'foo' by removing an annotation named 'description' if it exists

# Does not require the --overwrite flag

oc annotate pods foo description-2.7.1.2. oc api-resources

サーバー上のサポートされている API リソースを出力します。

使用例

# Print the supported API resources

oc api-resources

# Print the supported API resources with more information

oc api-resources -o wide

# Print the supported API resources sorted by a column

oc api-resources --sort-by=name

# Print the supported namespaced resources

oc api-resources --namespaced=true

# Print the supported non-namespaced resources

oc api-resources --namespaced=false

# Print the supported API resources with a specific APIGroup

oc api-resources --api-group=rbac.authorization.k8s.io2.7.1.3. oc api-versions

"group/version" という形式で、サーバー上でサポートされる API バージョンを出力します。

使用例

# Print the supported API versions

oc api-versions2.7.1.4. oc apply

設定をファイル名または標準入力 (stdin) 別のリソースに適用します。

使用例

# Apply the configuration in pod.json to a pod

oc apply -f ./pod.json

# Apply resources from a directory containing kustomization.yaml - e.g. dir/kustomization.yaml

oc apply -k dir/

# Apply the JSON passed into stdin to a pod

cat pod.json | oc apply -f -

# Apply the configuration from all files that end with '.json'

oc apply -f '*.json'

# Note: --prune is still in Alpha

# Apply the configuration in manifest.yaml that matches label app=nginx and delete all other resources that are not in the file and match label app=nginx

oc apply --prune -f manifest.yaml -l app=nginx

# Apply the configuration in manifest.yaml and delete all the other config maps that are not in the file

oc apply --prune -f manifest.yaml --all --prune-allowlist=core/v1/ConfigMap2.7.1.5. oc apply edit-last-applied

リソース/オブジェクトの最新の last-applied-configuration アノテーションを編集します。

使用例

# Edit the last-applied-configuration annotations by type/name in YAML

oc apply edit-last-applied deployment/nginx

# Edit the last-applied-configuration annotations by file in JSON

oc apply edit-last-applied -f deploy.yaml -o json2.7.1.6. oc apply set-last-applied

ファイルの内容に一致するように、ライブオブジェクトに last-applied-configuration アノテーションを設定します。

使用例

# Set the last-applied-configuration of a resource to match the contents of a file

oc apply set-last-applied -f deploy.yaml

# Execute set-last-applied against each configuration file in a directory

oc apply set-last-applied -f path/

# Set the last-applied-configuration of a resource to match the contents of a file; will create the annotation if it does not already exist

oc apply set-last-applied -f deploy.yaml --create-annotation=true2.7.1.7. oc apply view-last-applied

リソース/オブジェクトの最新の last-applied-configuration アノテーションを表示します。

使用例

# View the last-applied-configuration annotations by type/name in YAML

oc apply view-last-applied deployment/nginx

# View the last-applied-configuration annotations by file in JSON

oc apply view-last-applied -f deploy.yaml -o json2.7.1.8. oc attach

実行中のコンテナーに割り当てます。

使用例

# Get output from running pod mypod; use the 'oc.kubernetes.io/default-container' annotation

# for selecting the container to be attached or the first container in the pod will be chosen

oc attach mypod

# Get output from ruby-container from pod mypod

oc attach mypod -c ruby-container

# Switch to raw terminal mode; sends stdin to 'bash' in ruby-container from pod mypod

# and sends stdout/stderr from 'bash' back to the client

oc attach mypod -c ruby-container -i -t

# Get output from the first pod of a replica set named nginx

oc attach rs/nginx2.7.1.9. oc auth can-i

アクションが可能かどうかを確認します。

使用例

# Check to see if I can create pods in any namespace

oc auth can-i create pods --all-namespaces

# Check to see if I can list deployments in my current namespace

oc auth can-i list deployments.apps

# Check to see if service account "foo" of namespace "dev" can list pods

# in the namespace "prod".

# You must be allowed to use impersonation for the global option "--as".

oc auth can-i list pods --as=system:serviceaccount:dev:foo -n prod

# Check to see if I can do everything in my current namespace ("*" means all)

oc auth can-i '*' '*'

# Check to see if I can get the job named "bar" in namespace "foo"

oc auth can-i list jobs.batch/bar -n foo

# Check to see if I can read pod logs

oc auth can-i get pods --subresource=log

# Check to see if I can access the URL /logs/

oc auth can-i get /logs/

# List all allowed actions in namespace "foo"

oc auth can-i --list --namespace=foo2.7.1.10. oc auth reconcile

RBAC ロール、ロールバインディング、クラスターロール、およびクラスターロールバインディングオブジェクトのルールを調整します。

使用例

# Reconcile RBAC resources from a file

oc auth reconcile -f my-rbac-rules.yaml2.7.1.11. oc auth whoami

実験的: 自己サブジェクトの属性を確認します。

使用例

# Get your subject attributes.

oc auth whoami

# Get your subject attributes in JSON format.

oc auth whoami -o json2.7.1.12. oc autoscale

デプロイメント設定、デプロイメント、レプリカセット、ステートフルセット、またはレプリケーションコントローラーを自動スケーリングします。

使用例

# Auto scale a deployment "foo", with the number of pods between 2 and 10, no target CPU utilization specified so a default autoscaling policy will be used

oc autoscale deployment foo --min=2 --max=10

# Auto scale a replication controller "foo", with the number of pods between 1 and 5, target CPU utilization at 80%

oc autoscale rc foo --max=5 --cpu-percent=802.7.1.13. oc cancel-build

実行中、保留中、または新規のビルドを取り消します。

使用例

# Cancel the build with the given name

oc cancel-build ruby-build-2

# Cancel the named build and print the build logs

oc cancel-build ruby-build-2 --dump-logs

# Cancel the named build and create a new one with the same parameters

oc cancel-build ruby-build-2 --restart

# Cancel multiple builds

oc cancel-build ruby-build-1 ruby-build-2 ruby-build-3

# Cancel all builds created from the 'ruby-build' build config that are in the 'new' state

oc cancel-build bc/ruby-build --state=new2.7.1.14. oc cluster-info

クラスター情報を表示します。

使用例

# Print the address of the control plane and cluster services

oc cluster-info2.7.1.15. oc cluster-info dump

デバッグおよび診断に関する関連情報をダンプします。

使用例

# Dump current cluster state to stdout

oc cluster-info dump

# Dump current cluster state to /path/to/cluster-state

oc cluster-info dump --output-directory=/path/to/cluster-state

# Dump all namespaces to stdout

oc cluster-info dump --all-namespaces

# Dump a set of namespaces to /path/to/cluster-state

oc cluster-info dump --namespaces default,kube-system --output-directory=/path/to/cluster-state2.7.1.16. oc completion

指定されたシェル (bash、zsh、fish、または powershell) のシェル補完コードを出力します。

使用例

# Installing bash completion on macOS using homebrew

## If running Bash 3.2 included with macOS

brew install bash-completion

## or, if running Bash 4.1+

brew install bash-completion@2

## If oc is installed via homebrew, this should start working immediately

## If you've installed via other means, you may need add the completion to your completion directory

oc completion bash > $(brew --prefix)/etc/bash_completion.d/oc

# Installing bash completion on Linux

## If bash-completion is not installed on Linux, install the 'bash-completion' package

## via your distribution's package manager.

## Load the oc completion code for bash into the current shell

source <(oc completion bash)

## Write bash completion code to a file and source it from .bash_profile

oc completion bash > ~/.kube/completion.bash.inc

printf "

# oc shell completion

source '$HOME/.kube/completion.bash.inc'

" >> $HOME/.bash_profile

source $HOME/.bash_profile

# Load the oc completion code for zsh[1] into the current shell

source <(oc completion zsh)

# Set the oc completion code for zsh[1] to autoload on startup

oc completion zsh > "${fpath[1]}/_oc"

# Load the oc completion code for fish[2] into the current shell

oc completion fish | source

# To load completions for each session, execute once:

oc completion fish > ~/.config/fish/completions/oc.fish

# Load the oc completion code for powershell into the current shell

oc completion powershell | Out-String | Invoke-Expression

# Set oc completion code for powershell to run on startup

## Save completion code to a script and execute in the profile

oc completion powershell > $HOME\.kube\completion.ps1

Add-Content $PROFILE "$HOME\.kube\completion.ps1"

## Execute completion code in the profile

Add-Content $PROFILE "if (Get-Command oc -ErrorAction SilentlyContinue) {

oc completion powershell | Out-String | Invoke-Expression

}"

## Add completion code directly to the $PROFILE script

oc completion powershell >> $PROFILE2.7.1.17. oc config current-context

current-context を表示します。

使用例

# Display the current-context

oc config current-context2.7.1.18. oc config delete-cluster

kubeconfig から指定されたクラスターを削除します。

使用例

# Delete the minikube cluster

oc config delete-cluster minikube2.7.1.19. oc config delete-context

kubeconfig から指定されたコンテキストを削除します。

使用例

# Delete the context for the minikube cluster

oc config delete-context minikube2.7.1.20. oc config delete-user

kubeconfig から指定されたユーザーを削除します。

使用例

# Delete the minikube user

oc config delete-user minikube2.7.1.21. oc config get-clusters

kubeconfig に定義されるクラスターを表示します。

使用例

# List the clusters that oc knows about

oc config get-clusters2.7.1.22. oc config get-contexts

コンテキストを 1 つまたは複数記述します。

使用例

# List all the contexts in your kubeconfig file

oc config get-contexts

# Describe one context in your kubeconfig file

oc config get-contexts my-context2.7.1.23. oc config get-users

kubeconfig で定義されるユーザーを表示します。

使用例

# List the users that oc knows about

oc config get-users2.7.1.24. oc config new-admin-kubeconfig

新しい admin.kubeconfig を生成してサーバーを信頼させ、表示します。

使用例

# Generate a new admin kubeconfig

oc config new-admin-kubeconfig2.7.1.25. oc config new-kubelet-bootstrap-kubeconfig

新しい kubelet /etc/kubernetes/kubeconfig を生成し、サーバーを信頼させて表示します。

使用例

# Generate a new kubelet bootstrap kubeconfig

oc config new-kubelet-bootstrap-kubeconfig2.7.1.26. oc config refresh-ca-bundle

apiserver に接続して、OpenShift CA バンドルを更新します。

使用例

# Refresh the CA bundle for the current context's cluster

oc config refresh-ca-bundle

# Refresh the CA bundle for the cluster named e2e in your kubeconfig

oc config refresh-ca-bundle e2e

# Print the CA bundle from the current OpenShift cluster's apiserver.

oc config refresh-ca-bundle --dry-run2.7.1.27. oc config rename-context

kubeconfig ファイルからのコンテキストの名前を変更します。

使用例

# Rename the context 'old-name' to 'new-name' in your kubeconfig file

oc config rename-context old-name new-name2.7.1.28. oc config set

kubeconfig ファイルに個別の値を設定します。

使用例

# Set the server field on the my-cluster cluster to https://1.2.3.4

oc config set clusters.my-cluster.server https://1.2.3.4

# Set the certificate-authority-data field on the my-cluster cluster

oc config set clusters.my-cluster.certificate-authority-data $(echo "cert_data_here" | base64 -i -)

# Set the cluster field in the my-context context to my-cluster

oc config set contexts.my-context.cluster my-cluster

# Set the client-key-data field in the cluster-admin user using --set-raw-bytes option

oc config set users.cluster-admin.client-key-data cert_data_here --set-raw-bytes=true2.7.1.29. oc config set-cluster

kubeconfig でクラスターエントリーを設定します。

使用例

# Set only the server field on the e2e cluster entry without touching other values

oc config set-cluster e2e --server=https://1.2.3.4

# Embed certificate authority data for the e2e cluster entry

oc config set-cluster e2e --embed-certs --certificate-authority=~/.kube/e2e/kubernetes.ca.crt

# Disable cert checking for the e2e cluster entry

oc config set-cluster e2e --insecure-skip-tls-verify=true

# Set the custom TLS server name to use for validation for the e2e cluster entry

oc config set-cluster e2e --tls-server-name=my-cluster-name

# Set the proxy URL for the e2e cluster entry

oc config set-cluster e2e --proxy-url=https://1.2.3.42.7.1.30. oc config set-context

kubeconfig のコンテキストエントリーを設定します。

使用例

# Set the user field on the gce context entry without touching other values

oc config set-context gce --user=cluster-admin2.7.1.31. oc config set-credentials

kubeconfig のユーザーエントリーを設定します。

使用例

# Set only the "client-key" field on the "cluster-admin"

# entry, without touching other values

oc config set-credentials cluster-admin --client-key=~/.kube/admin.key

# Set basic auth for the "cluster-admin" entry

oc config set-credentials cluster-admin --username=admin --password=uXFGweU9l35qcif

# Embed client certificate data in the "cluster-admin" entry

oc config set-credentials cluster-admin --client-certificate=~/.kube/admin.crt --embed-certs=true

# Enable the Google Compute Platform auth provider for the "cluster-admin" entry

oc config set-credentials cluster-admin --auth-provider=gcp

# Enable the OpenID Connect auth provider for the "cluster-admin" entry with additional arguments

oc config set-credentials cluster-admin --auth-provider=oidc --auth-provider-arg=client-id=foo --auth-provider-arg=client-secret=bar

# Remove the "client-secret" config value for the OpenID Connect auth provider for the "cluster-admin" entry

oc config set-credentials cluster-admin --auth-provider=oidc --auth-provider-arg=client-secret-

# Enable new exec auth plugin for the "cluster-admin" entry

oc config set-credentials cluster-admin --exec-command=/path/to/the/executable --exec-api-version=client.authentication.k8s.io/v1beta1

# Define new exec auth plugin arguments for the "cluster-admin" entry

oc config set-credentials cluster-admin --exec-arg=arg1 --exec-arg=arg2

# Create or update exec auth plugin environment variables for the "cluster-admin" entry

oc config set-credentials cluster-admin --exec-env=key1=val1 --exec-env=key2=val2

# Remove exec auth plugin environment variables for the "cluster-admin" entry

oc config set-credentials cluster-admin --exec-env=var-to-remove-2.7.1.32. oc config unset

kubeconfig ファイルの個別の値の設定を解除します。

使用例

# Unset the current-context

oc config unset current-context

# Unset namespace in foo context

oc config unset contexts.foo.namespace2.7.1.33. oc config use-context

kubeconfig ファイルで current-context を設定します。

使用例

# Use the context for the minikube cluster

oc config use-context minikube2.7.1.34. oc config view

マージされた kubeconfig 設定または指定された kubeconfig ファイルを表示します。

使用例

# Show merged kubeconfig settings

oc config view

# Show merged kubeconfig settings, raw certificate data, and exposed secrets

oc config view --raw

# Get the password for the e2e user

oc config view -o jsonpath='{.users[?(@.name == "e2e")].user.password}'2.7.1.35. oc cp

ファイルおよびディレクトリーのコンテナーへの/からのコピーを実行します。

使用例

# !!!Important Note!!!

# Requires that the 'tar' binary is present in your container

# image. If 'tar' is not present, 'oc cp' will fail.

#

# For advanced use cases, such as symlinks, wildcard expansion or

# file mode preservation, consider using 'oc exec'.

# Copy /tmp/foo local file to /tmp/bar in a remote pod in namespace <some-namespace>

tar cf - /tmp/foo | oc exec -i -n <some-namespace> <some-pod> -- tar xf - -C /tmp/bar

# Copy /tmp/foo from a remote pod to /tmp/bar locally

oc exec -n <some-namespace> <some-pod> -- tar cf - /tmp/foo | tar xf - -C /tmp/bar

# Copy /tmp/foo_dir local directory to /tmp/bar_dir in a remote pod in the default namespace

oc cp /tmp/foo_dir <some-pod>:/tmp/bar_dir

# Copy /tmp/foo local file to /tmp/bar in a remote pod in a specific container

oc cp /tmp/foo <some-pod>:/tmp/bar -c <specific-container>

# Copy /tmp/foo local file to /tmp/bar in a remote pod in namespace <some-namespace>

oc cp /tmp/foo <some-namespace>/<some-pod>:/tmp/bar

# Copy /tmp/foo from a remote pod to /tmp/bar locally

oc cp <some-namespace>/<some-pod>:/tmp/foo /tmp/bar2.7.1.36. oc create

ファイルまたは標準入力 (stdin) からリソースを作成します。

使用例

# Create a pod using the data in pod.json

oc create -f ./pod.json

# Create a pod based on the JSON passed into stdin

cat pod.json | oc create -f -

# Edit the data in registry.yaml in JSON then create the resource using the edited data

oc create -f registry.yaml --edit -o json2.7.1.37. oc create build

新規ビルドを作成します。

使用例

# Create a new build

oc create build myapp2.7.1.38. oc create clusterresourcequota

クラスターリソースクォータを作成します。

使用例

# Create a cluster resource quota limited to 10 pods

oc create clusterresourcequota limit-bob --project-annotation-selector=openshift.io/requester=user-bob --hard=pods=102.7.1.39. oc create clusterrole

クラスターロールを作成します。

使用例

# Create a cluster role named "pod-reader" that allows user to perform "get", "watch" and "list" on pods

oc create clusterrole pod-reader --verb=get,list,watch --resource=pods

# Create a cluster role named "pod-reader" with ResourceName specified

oc create clusterrole pod-reader --verb=get --resource=pods --resource-name=readablepod --resource-name=anotherpod

# Create a cluster role named "foo" with API Group specified

oc create clusterrole foo --verb=get,list,watch --resource=rs.apps

# Create a cluster role named "foo" with SubResource specified

oc create clusterrole foo --verb=get,list,watch --resource=pods,pods/status

# Create a cluster role name "foo" with NonResourceURL specified

oc create clusterrole "foo" --verb=get --non-resource-url=/logs/*

# Create a cluster role name "monitoring" with AggregationRule specified

oc create clusterrole monitoring --aggregation-rule="rbac.example.com/aggregate-to-monitoring=true"2.7.1.40. oc create clusterrolebinding

特定のクラスターロールのクラスターロールバインディングを作成します。

使用例

# Create a cluster role binding for user1, user2, and group1 using the cluster-admin cluster role

oc create clusterrolebinding cluster-admin --clusterrole=cluster-admin --user=user1 --user=user2 --group=group12.7.1.41. oc create configmap

ローカルファイル、ディレクトリー、またはリテラル値から config map を作成します。

使用例

# Create a new config map named my-config based on folder bar

oc create configmap my-config --from-file=path/to/bar

# Create a new config map named my-config with specified keys instead of file basenames on disk

oc create configmap my-config --from-file=key1=/path/to/bar/file1.txt --from-file=key2=/path/to/bar/file2.txt

# Create a new config map named my-config with key1=config1 and key2=config2

oc create configmap my-config --from-literal=key1=config1 --from-literal=key2=config2

# Create a new config map named my-config from the key=value pairs in the file

oc create configmap my-config --from-file=path/to/bar

# Create a new config map named my-config from an env file

oc create configmap my-config --from-env-file=path/to/foo.env --from-env-file=path/to/bar.env2.7.1.42. oc create cronjob

指定の名前で cron job を作成します。

使用例

# Create a cron job

oc create cronjob my-job --image=busybox --schedule="*/1 * * * *"

# Create a cron job with a command

oc create cronjob my-job --image=busybox --schedule="*/1 * * * *" -- date2.7.1.43. oc create deployment

指定の名前のデプロイメントを作成します。

使用例

# Create a deployment named my-dep that runs the busybox image

oc create deployment my-dep --image=busybox

# Create a deployment with a command

oc create deployment my-dep --image=busybox -- date

# Create a deployment named my-dep that runs the nginx image with 3 replicas

oc create deployment my-dep --image=nginx --replicas=3

# Create a deployment named my-dep that runs the busybox image and expose port 5701

oc create deployment my-dep --image=busybox --port=57012.7.1.44. oc create deploymentconfig

デフォルトのオプションを指定して特定のイメージを使用するデプロイメント設定を作成します。

使用例

# Create an nginx deployment config named my-nginx

oc create deploymentconfig my-nginx --image=nginx2.7.1.45. oc create identity

アイデンティティーを手動で作成します (自動作成が無効になっている場合のみが必要)。

使用例

# Create an identity with identity provider "acme_ldap" and the identity provider username "adamjones"

oc create identity acme_ldap:adamjones2.7.1.46. oc create imagestream

空のイメージストリームを新たに作成します。

使用例

# Create a new image stream

oc create imagestream mysql2.7.1.47. oc create imagestreamtag

新規イメージストリームタグを作成します。

使用例

# Create a new image stream tag based on an image in a remote registry

oc create imagestreamtag mysql:latest --from-image=myregistry.local/mysql/mysql:5.02.7.1.48. oc create ingress

指定の名前で Ingress を作成します。

使用例

# Create a single ingress called 'simple' that directs requests to foo.com/bar to svc

# svc1:8080 with a TLS secret "my-cert"

oc create ingress simple --rule="foo.com/bar=svc1:8080,tls=my-cert"

# Create a catch all ingress of "/path" pointing to service svc:port and Ingress Class as "otheringress"

oc create ingress catch-all --class=otheringress --rule="/path=svc:port"

# Create an ingress with two annotations: ingress.annotation1 and ingress.annotations2

oc create ingress annotated --class=default --rule="foo.com/bar=svc:port" \

--annotation ingress.annotation1=foo \

--annotation ingress.annotation2=bla

# Create an ingress with the same host and multiple paths

oc create ingress multipath --class=default \

--rule="foo.com/=svc:port" \

--rule="foo.com/admin/=svcadmin:portadmin"

# Create an ingress with multiple hosts and the pathType as Prefix

oc create ingress ingress1 --class=default \

--rule="foo.com/path*=svc:8080" \

--rule="bar.com/admin*=svc2:http"

# Create an ingress with TLS enabled using the default ingress certificate and different path types

oc create ingress ingtls --class=default \

--rule="foo.com/=svc:https,tls" \

--rule="foo.com/path/subpath*=othersvc:8080"

# Create an ingress with TLS enabled using a specific secret and pathType as Prefix

oc create ingress ingsecret --class=default \

--rule="foo.com/*=svc:8080,tls=secret1"

# Create an ingress with a default backend

oc create ingress ingdefault --class=default \

--default-backend=defaultsvc:http \

--rule="foo.com/*=svc:8080,tls=secret1"2.7.1.49. oc create job

指定の名前でジョブを作成します。

使用例

# Create a job

oc create job my-job --image=busybox

# Create a job with a command

oc create job my-job --image=busybox -- date

# Create a job from a cron job named "a-cronjob"

oc create job test-job --from=cronjob/a-cronjob2.7.1.50. oc create namespace

指定の名前で namespace を作成します。

使用例

# Create a new namespace named my-namespace

oc create namespace my-namespace2.7.1.51. oc create poddisruptionbudget

指定の名前で Pod Disruption Budget を作成します。

使用例

# Create a pod disruption budget named my-pdb that will select all pods with the app=rails label

# and require at least one of them being available at any point in time

oc create poddisruptionbudget my-pdb --selector=app=rails --min-available=1

# Create a pod disruption budget named my-pdb that will select all pods with the app=nginx label

# and require at least half of the pods selected to be available at any point in time

oc create pdb my-pdb --selector=app=nginx --min-available=50%2.7.1.52. oc create priorityclass

指定の名前で priority class を作成します。

使用例

# Create a priority class named high-priority

oc create priorityclass high-priority --value=1000 --description="high priority"

# Create a priority class named default-priority that is considered as the global default priority

oc create priorityclass default-priority --value=1000 --global-default=true --description="default priority"

# Create a priority class named high-priority that cannot preempt pods with lower priority

oc create priorityclass high-priority --value=1000 --description="high priority" --preemption-policy="Never"2.7.1.53. oc create quota

指定の名前でクォータを作成します。

使用例

# Create a new resource quota named my-quota

oc create quota my-quota --hard=cpu=1,memory=1G,pods=2,services=3,replicationcontrollers=2,resourcequotas=1,secrets=5,persistentvolumeclaims=10

# Create a new resource quota named best-effort

oc create quota best-effort --hard=pods=100 --scopes=BestEffort2.7.1.54. oc create role

単一ルールでロールを作成します。

使用例

# Create a role named "pod-reader" that allows user to perform "get", "watch" and "list" on pods

oc create role pod-reader --verb=get --verb=list --verb=watch --resource=pods

# Create a role named "pod-reader" with ResourceName specified

oc create role pod-reader --verb=get --resource=pods --resource-name=readablepod --resource-name=anotherpod

# Create a role named "foo" with API Group specified

oc create role foo --verb=get,list,watch --resource=rs.apps

# Create a role named "foo" with SubResource specified

oc create role foo --verb=get,list,watch --resource=pods,pods/status2.7.1.55. oc create rolebinding

特定のロールまたはクラスターロールのロールバインディングを作成します。

使用例

# Create a role binding for user1, user2, and group1 using the admin cluster role

oc create rolebinding admin --clusterrole=admin --user=user1 --user=user2 --group=group1

# Create a role binding for serviceaccount monitoring:sa-dev using the admin role

oc create rolebinding admin-binding --role=admin --serviceaccount=monitoring:sa-dev2.7.1.56. oc create route edge

edge TLS termination を使用するルートを作成します。

使用例

# Create an edge route named "my-route" that exposes the frontend service

oc create route edge my-route --service=frontend

# Create an edge route that exposes the frontend service and specify a path

# If the route name is omitted, the service name will be used

oc create route edge --service=frontend --path /assets2.7.1.57. oc create route passthrough

passthrough TLS Termination を使用するルートを作成します。

使用例

# Create a passthrough route named "my-route" that exposes the frontend service

oc create route passthrough my-route --service=frontend

# Create a passthrough route that exposes the frontend service and specify

# a host name. If the route name is omitted, the service name will be used

oc create route passthrough --service=frontend --hostname=www.example.com2.7.1.58. oc create route reencrypt

reencrypt TLS Termination を使用するルートを作成します。

使用例

# Create a route named "my-route" that exposes the frontend service

oc create route reencrypt my-route --service=frontend --dest-ca-cert cert.cert

# Create a reencrypt route that exposes the frontend service, letting the

# route name default to the service name and the destination CA certificate

# default to the service CA

oc create route reencrypt --service=frontend2.7.1.59. oc create secret docker-registry

Docker レジストリーで使用するシークレットを作成します。

使用例

# If you do not already have a .dockercfg file, create a dockercfg secret directly

oc create secret docker-registry my-secret --docker-server=DOCKER_REGISTRY_SERVER --docker-username=DOCKER_USER --docker-password=DOCKER_PASSWORD --docker-email=DOCKER_EMAIL

# Create a new secret named my-secret from ~/.docker/config.json

oc create secret docker-registry my-secret --from-file=.dockerconfigjson=path/to/.docker/config.json2.7.1.60. oc create secret generic

ローカルファイル、ディレクトリー、またはリテラル値からシークレットを作成します。

使用例

# Create a new secret named my-secret with keys for each file in folder bar

oc create secret generic my-secret --from-file=path/to/bar

# Create a new secret named my-secret with specified keys instead of names on disk

oc create secret generic my-secret --from-file=ssh-privatekey=path/to/id_rsa --from-file=ssh-publickey=path/to/id_rsa.pub

# Create a new secret named my-secret with key1=supersecret and key2=topsecret

oc create secret generic my-secret --from-literal=key1=supersecret --from-literal=key2=topsecret

# Create a new secret named my-secret using a combination of a file and a literal

oc create secret generic my-secret --from-file=ssh-privatekey=path/to/id_rsa --from-literal=passphrase=topsecret

# Create a new secret named my-secret from env files

oc create secret generic my-secret --from-env-file=path/to/foo.env --from-env-file=path/to/bar.env2.7.1.61. oc create secret tls

TLS シークレットを作成します。

使用例

# Create a new TLS secret named tls-secret with the given key pair

oc create secret tls tls-secret --cert=path/to/tls.cert --key=path/to/tls.key2.7.1.62. oc create service clusterip

ClusterIP サービスを作成します。

使用例

# Create a new ClusterIP service named my-cs

oc create service clusterip my-cs --tcp=5678:8080

# Create a new ClusterIP service named my-cs (in headless mode)

oc create service clusterip my-cs --clusterip="None"2.7.1.63. oc create service externalname

ExternalName サービスを作成します。

使用例

# Create a new ExternalName service named my-ns

oc create service externalname my-ns --external-name bar.com2.7.1.64. oc create service loadbalancer

LoadBalancer サービスを作成します。

使用例

# Create a new LoadBalancer service named my-lbs

oc create service loadbalancer my-lbs --tcp=5678:80802.7.1.65. oc create service nodeport

NodePort サービスを作成します。

使用例

# Create a new NodePort service named my-ns

oc create service nodeport my-ns --tcp=5678:80802.7.1.66. oc create serviceaccount

指定の名前でサービスアカウントを作成します。

使用例

# Create a new service account named my-service-account

oc create serviceaccount my-service-account2.7.1.67. oc create token

サービスアカウントトークンをリクエストします。

使用例

# Request a token to authenticate to the kube-apiserver as the service account "myapp" in the current namespace

oc create token myapp

# Request a token for a service account in a custom namespace

oc create token myapp --namespace myns

# Request a token with a custom expiration

oc create token myapp --duration 10m

# Request a token with a custom audience

oc create token myapp --audience https://example.com

# Request a token bound to an instance of a Secret object

oc create token myapp --bound-object-kind Secret --bound-object-name mysecret

# Request a token bound to an instance of a Secret object with a specific UID

oc create token myapp --bound-object-kind Secret --bound-object-name mysecret --bound-object-uid 0d4691ed-659b-4935-a832-355f77ee47cc2.7.1.68. oc create user

ユーザーを手動で作成します (自動作成が無効になっている場合のみ必要)。

使用例

# Create a user with the username "ajones" and the display name "Adam Jones"

oc create user ajones --full-name="Adam Jones"2.7.1.69. oc create useridentitymapping

アイデンティティーをユーザーに手動でマップします。

使用例

# Map the identity "acme_ldap:adamjones" to the user "ajones"

oc create useridentitymapping acme_ldap:adamjones ajones2.7.1.70. oc debug

デバッグ用に Pod の新規インスタンスを起動します。

使用例

# Start a shell session into a pod using the OpenShift tools image

oc debug

# Debug a currently running deployment by creating a new pod

oc debug deploy/test

# Debug a node as an administrator

oc debug node/master-1

# Debug a Windows Node

# Note: the chosen image must match the Windows Server version (2019, 2022) of the Node

oc debug node/win-worker-1 --image=mcr.microsoft.com/powershell:lts-nanoserver-ltsc2022

# Launch a shell in a pod using the provided image stream tag

oc debug istag/mysql:latest -n openshift

# Test running a job as a non-root user

oc debug job/test --as-user=1000000

# Debug a specific failing container by running the env command in the 'second' container

oc debug daemonset/test -c second -- /bin/env

# See the pod that would be created to debug

oc debug mypod-9xbc -o yaml

# Debug a resource but launch the debug pod in another namespace

# Note: Not all resources can be debugged using --to-namespace without modification. For example,

# volumes and service accounts are namespace-dependent. Add '-o yaml' to output the debug pod definition

# to disk. If necessary, edit the definition then run 'oc debug -f -' or run without --to-namespace

oc debug mypod-9xbc --to-namespace testns2.7.1.71. oc delete

ファイル名、stdin、リソースおよび名前、またはリソースおよびラベルセレクター別にリソースを削除します。

使用例

# Delete a pod using the type and name specified in pod.json

oc delete -f ./pod.json

# Delete resources from a directory containing kustomization.yaml - e.g. dir/kustomization.yaml

oc delete -k dir

# Delete resources from all files that end with '.json'

oc delete -f '*.json'

# Delete a pod based on the type and name in the JSON passed into stdin

cat pod.json | oc delete -f -

# Delete pods and services with same names "baz" and "foo"

oc delete pod,service baz foo

# Delete pods and services with label name=myLabel

oc delete pods,services -l name=myLabel

# Delete a pod with minimal delay

oc delete pod foo --now

# Force delete a pod on a dead node

oc delete pod foo --force

# Delete all pods

oc delete pods --all2.7.1.72. oc describe

特定のリソースまたはリソースのグループの詳細を表示します。

使用例

# Describe a node

oc describe nodes kubernetes-node-emt8.c.myproject.internal

# Describe a pod

oc describe pods/nginx

# Describe a pod identified by type and name in "pod.json"

oc describe -f pod.json

# Describe all pods

oc describe pods

# Describe pods by label name=myLabel

oc describe pods -l name=myLabel

# Describe all pods managed by the 'frontend' replication controller

# (rc-created pods get the name of the rc as a prefix in the pod name)

oc describe pods frontend2.7.1.73. oc diff

ライブバージョンと適用バージョンとの差異を確認します。

使用例

# Diff resources included in pod.json

oc diff -f pod.json

# Diff file read from stdin

cat service.yaml | oc diff -f -2.7.1.74. oc edit

サーバーのリソースを編集します。

使用例

# Edit the service named 'registry'

oc edit svc/registry

# Use an alternative editor

KUBE_EDITOR="nano" oc edit svc/registry

# Edit the job 'myjob' in JSON using the v1 API format

oc edit job.v1.batch/myjob -o json

# Edit the deployment 'mydeployment' in YAML and save the modified config in its annotation

oc edit deployment/mydeployment -o yaml --save-config

# Edit the 'status' subresource for the 'mydeployment' deployment

oc edit deployment mydeployment --subresource='status'2.7.1.75. oc events

イベントを一覧表示します。

使用例

# List recent events in the default namespace

oc events

# List recent events in all namespaces

oc events --all-namespaces

# List recent events for the specified pod, then wait for more events and list them as they arrive

oc events --for pod/web-pod-13je7 --watch

# List recent events in YAML format

oc events -oyaml

# List recent only events of type 'Warning' or 'Normal'

oc events --types=Warning,Normal2.7.1.76. oc exec

コンテナーでコマンドを実行します。

使用例

# Get output from running the 'date' command from pod mypod, using the first container by default

oc exec mypod -- date

# Get output from running the 'date' command in ruby-container from pod mypod

oc exec mypod -c ruby-container -- date

# Switch to raw terminal mode; sends stdin to 'bash' in ruby-container from pod mypod

# and sends stdout/stderr from 'bash' back to the client

oc exec mypod -c ruby-container -i -t -- bash -il

# List contents of /usr from the first container of pod mypod and sort by modification time

# If the command you want to execute in the pod has any flags in common (e.g. -i),

# you must use two dashes (--) to separate your command's flags/arguments

# Also note, do not surround your command and its flags/arguments with quotes

# unless that is how you would execute it normally (i.e., do ls -t /usr, not "ls -t /usr")

oc exec mypod -i -t -- ls -t /usr

# Get output from running 'date' command from the first pod of the deployment mydeployment, using the first container by default

oc exec deploy/mydeployment -- date

# Get output from running 'date' command from the first pod of the service myservice, using the first container by default

oc exec svc/myservice -- date2.7.1.77. oc explain

リソースのドキュメントを取得します。

使用例

# Get the documentation of the resource and its fields

oc explain pods

# Get all the fields in the resource

oc explain pods --recursive

# Get the explanation for deployment in supported api versions

oc explain deployments --api-version=apps/v1

# Get the documentation of a specific field of a resource

oc explain pods.spec.containers

# Get the documentation of resources in different format

oc explain deployment --output=plaintext-openapiv22.7.1.78. oc expose

複製されたアプリケーションをサービスまたはルートとして公開します。

使用例

# Create a route based on service nginx. The new route will reuse nginx's labels

oc expose service nginx

# Create a route and specify your own label and route name

oc expose service nginx -l name=myroute --name=fromdowntown

# Create a route and specify a host name

oc expose service nginx --hostname=www.example.com

# Create a route with a wildcard

oc expose service nginx --hostname=x.example.com --wildcard-policy=Subdomain

# This would be equivalent to *.example.com. NOTE: only hosts are matched by the wildcard; subdomains would not be included

# Expose a deployment configuration as a service and use the specified port

oc expose dc ruby-hello-world --port=8080

# Expose a service as a route in the specified path

oc expose service nginx --path=/nginx2.7.1.79. oc extract

シークレットまたは config map をディスクに抽出します。

使用例

# Extract the secret "test" to the current directory

oc extract secret/test

# Extract the config map "nginx" to the /tmp directory

oc extract configmap/nginx --to=/tmp

# Extract the config map "nginx" to STDOUT

oc extract configmap/nginx --to=-

# Extract only the key "nginx.conf" from config map "nginx" to the /tmp directory

oc extract configmap/nginx --to=/tmp --keys=nginx.conf2.7.1.80. oc get

1 つ以上のリソースを表示します。

使用例

# List all pods in ps output format

oc get pods

# List all pods in ps output format with more information (such as node name)

oc get pods -o wide

# List a single replication controller with specified NAME in ps output format

oc get replicationcontroller web

# List deployments in JSON output format, in the "v1" version of the "apps" API group

oc get deployments.v1.apps -o json

# List a single pod in JSON output format

oc get -o json pod web-pod-13je7

# List a pod identified by type and name specified in "pod.yaml" in JSON output format

oc get -f pod.yaml -o json

# List resources from a directory with kustomization.yaml - e.g. dir/kustomization.yaml

oc get -k dir/

# Return only the phase value of the specified pod

oc get -o template pod/web-pod-13je7 --template={{.status.phase}}

# List resource information in custom columns

oc get pod test-pod -o custom-columns=CONTAINER:.spec.containers[0].name,IMAGE:.spec.containers[0].image

# List all replication controllers and services together in ps output format

oc get rc,services

# List one or more resources by their type and names

oc get rc/web service/frontend pods/web-pod-13je7

# List the 'status' subresource for a single pod

oc get pod web-pod-13je7 --subresource status2.7.1.81. oc get-token

実験的機能: 認証情報実行プラグインとして外部の OIDC 発行者からトークンを取得します。

使用例

# Starts an auth code flow to the issuer url with the client id and the given extra scopes

oc get-token --client-id=client-id --issuer-url=test.issuer.url --extra-scopes=email,profile

# Starts an authe code flow to the issuer url with a different callback address.

oc get-token --client-id=client-id --issuer-url=test.issuer.url --callback-address=127.0.0.1:83432.7.1.82. oc idle

スケーラブルなリソースをアイドリングします。

使用例

# Idle the scalable controllers associated with the services listed in to-idle.txt

$ oc idle --resource-names-file to-idle.txt2.7.1.83. oc image append

イメージにレイヤーを追加してレジストリーにプッシュします。

使用例

# Remove the entrypoint on the mysql:latest image

oc image append --from mysql:latest --to myregistry.com/myimage:latest --image '{"Entrypoint":null}'

# Add a new layer to the image

oc image append --from mysql:latest --to myregistry.com/myimage:latest layer.tar.gz

# Add a new layer to the image and store the result on disk

# This results in $(pwd)/v2/mysql/blobs,manifests

oc image append --from mysql:latest --to file://mysql:local layer.tar.gz

# Add a new layer to the image and store the result on disk in a designated directory

# This will result in $(pwd)/mysql-local/v2/mysql/blobs,manifests

oc image append --from mysql:latest --to file://mysql:local --dir mysql-local layer.tar.gz

# Add a new layer to an image that is stored on disk (~/mysql-local/v2/image exists)

oc image append --from-dir ~/mysql-local --to myregistry.com/myimage:latest layer.tar.gz

# Add a new layer to an image that was mirrored to the current directory on disk ($(pwd)/v2/image exists)

oc image append --from-dir v2 --to myregistry.com/myimage:latest layer.tar.gz

# Add a new layer to a multi-architecture image for an os/arch that is different from the system's os/arch

# Note: The first image in the manifest list that matches the filter will be returned when --keep-manifest-list is not specified

oc image append --from docker.io/library/busybox:latest --filter-by-os=linux/s390x --to myregistry.com/myimage:latest layer.tar.gz

# Add a new layer to a multi-architecture image for all the os/arch manifests when keep-manifest-list is specified

oc image append --from docker.io/library/busybox:latest --keep-manifest-list --to myregistry.com/myimage:latest layer.tar.gz

# Add a new layer to a multi-architecture image for all the os/arch manifests that is specified by the filter, while preserving the manifestlist

oc image append --from docker.io/library/busybox:latest --filter-by-os=linux/s390x --keep-manifest-list --to myregistry.com/myimage:latest layer.tar.gz2.7.1.84. oc image extract

イメージからファイルシステムにファイルをコピーします。

使用例

# Extract the busybox image into the current directory

oc image extract docker.io/library/busybox:latest

# Extract the busybox image into a designated directory (must exist)

oc image extract docker.io/library/busybox:latest --path /:/tmp/busybox

# Extract the busybox image into the current directory for linux/s390x platform

# Note: Wildcard filter is not supported with extract; pass a single os/arch to extract

oc image extract docker.io/library/busybox:latest --filter-by-os=linux/s390x

# Extract a single file from the image into the current directory

oc image extract docker.io/library/centos:7 --path /bin/bash:.

# Extract all .repo files from the image's /etc/yum.repos.d/ folder into the current directory

oc image extract docker.io/library/centos:7 --path /etc/yum.repos.d/*.repo:.

# Extract all .repo files from the image's /etc/yum.repos.d/ folder into a designated directory (must exist)

# This results in /tmp/yum.repos.d/*.repo on local system

oc image extract docker.io/library/centos:7 --path /etc/yum.repos.d/*.repo:/tmp/yum.repos.d

# Extract an image stored on disk into the current directory ($(pwd)/v2/busybox/blobs,manifests exists)

# --confirm is required because the current directory is not empty

oc image extract file://busybox:local --confirm

# Extract an image stored on disk in a directory other than $(pwd)/v2 into the current directory

# --confirm is required because the current directory is not empty ($(pwd)/busybox-mirror-dir/v2/busybox exists)

oc image extract file://busybox:local --dir busybox-mirror-dir --confirm

# Extract an image stored on disk in a directory other than $(pwd)/v2 into a designated directory (must exist)

oc image extract file://busybox:local --dir busybox-mirror-dir --path /:/tmp/busybox

# Extract the last layer in the image

oc image extract docker.io/library/centos:7[-1]

# Extract the first three layers of the image

oc image extract docker.io/library/centos:7[:3]

# Extract the last three layers of the image

oc image extract docker.io/library/centos:7[-3:]2.7.1.85. oc image info

イメージに関する情報を表示します。

使用例

# Show information about an image

oc image info quay.io/openshift/cli:latest

# Show information about images matching a wildcard

oc image info quay.io/openshift/cli:4.*

# Show information about a file mirrored to disk under DIR

oc image info --dir=DIR file://library/busybox:latest

# Select which image from a multi-OS image to show

oc image info library/busybox:latest --filter-by-os=linux/arm642.7.1.86. oc image mirror

別のリポジトリーにイメージをミラーリングします。

次の例には、OpenShift Container Platform on AWS に固有の値がいくつか含まれています。

使用例

# Copy image to another tag

oc image mirror myregistry.com/myimage:latest myregistry.com/myimage:stable

# Copy image to another registry

oc image mirror myregistry.com/myimage:latest docker.io/myrepository/myimage:stable

# Copy all tags starting with mysql to the destination repository

oc image mirror myregistry.com/myimage:mysql* docker.io/myrepository/myimage

# Copy image to disk, creating a directory structure that can be served as a registry

oc image mirror myregistry.com/myimage:latest file://myrepository/myimage:latest

# Copy image to S3 (pull from <bucket>.s3.amazonaws.com/image:latest)

oc image mirror myregistry.com/myimage:latest s3://s3.amazonaws.com/<region>/<bucket>/image:latest

# Copy image to S3 without setting a tag (pull via @<digest>)

oc image mirror myregistry.com/myimage:latest s3://s3.amazonaws.com/<region>/<bucket>/image

# Copy image to multiple locations

oc image mirror myregistry.com/myimage:latest docker.io/myrepository/myimage:stable \

docker.io/myrepository/myimage:dev

# Copy multiple images

oc image mirror myregistry.com/myimage:latest=myregistry.com/other:test \

myregistry.com/myimage:new=myregistry.com/other:target

# Copy manifest list of a multi-architecture image, even if only a single image is found

oc image mirror myregistry.com/myimage:latest=myregistry.com/other:test \

--keep-manifest-list=true

# Copy specific os/arch manifest of a multi-architecture image

# Run 'oc image info myregistry.com/myimage:latest' to see available os/arch for multi-arch images

# Note that with multi-arch images, this results in a new manifest list digest that includes only

# the filtered manifests

oc image mirror myregistry.com/myimage:latest=myregistry.com/other:test \

--filter-by-os=os/arch

# Copy all os/arch manifests of a multi-architecture image

# Run 'oc image info myregistry.com/myimage:latest' to see list of os/arch manifests that will be mirrored

oc image mirror myregistry.com/myimage:latest=myregistry.com/other:test \

--keep-manifest-list=true

# Note the above command is equivalent to

oc image mirror myregistry.com/myimage:latest=myregistry.com/other:test \

--filter-by-os=.*

# Copy specific os/arch manifest of a multi-architecture image

# Run 'oc image info myregistry.com/myimage:latest' to see available os/arch for multi-arch images

# Note that the target registry may reject a manifest list if the platform specific images do not all

# exist. You must use a registry with sparse registry support enabled.

oc image mirror myregistry.com/myimage:latest=myregistry.com/other:test \

--filter-by-os=linux/386 \

--keep-manifest-list=true2.7.1.87. oc import-image

コンテナーイメージレジストリーからイメージをインポートします。

使用例

# Import tag latest into a new image stream

oc import-image mystream --from=registry.io/repo/image:latest --confirm

# Update imported data for tag latest in an already existing image stream

oc import-image mystream

# Update imported data for tag stable in an already existing image stream

oc import-image mystream:stable

# Update imported data for all tags in an existing image stream

oc import-image mystream --all

# Update imported data for a tag that points to a manifest list to include the full manifest list

oc import-image mystream --import-mode=PreserveOriginal

# Import all tags into a new image stream

oc import-image mystream --from=registry.io/repo/image --all --confirm