2.5.2. Grundlegende Firewall-Konfiguration

Vergleichbar mit einer Brandmauer in einem Gebäude, die das Ausbreiten eines Feuers verhindern soll, so soll eine Firewall das Ausbreiten schädlicher Software auf Ihrem Computer verhindern. Sie hilft außerdem dabei, unberechtigten Benutzern den Zugriff auf Ihren Computer zu verwehren.

In einer standardmäßigen Red Hat Enterprise Linux Installation befindet sich eine Firewall zwischen Ihrem Computer oder Netzwerk und allen nicht vertrauenswürdigen Netzwerken, wie z. B. dem Internet. Die Firewall legt fest, auf welche Dienste auf Ihrem Computer Benutzer von Remote aus zugreifen können. Eine ordnungsgemäß konfigurierte Firewall kann die Sicherheit Ihres Systems signifikant erhöhen. Wir empfehlen Ihnen, für jedes Red Hat Enterprise Linux System mit Internetverbindung eine Firewall einzurichten.

2.5.2.1. Firewall-Konfigurationstool

Link kopierenLink in die Zwischenablage kopiert!

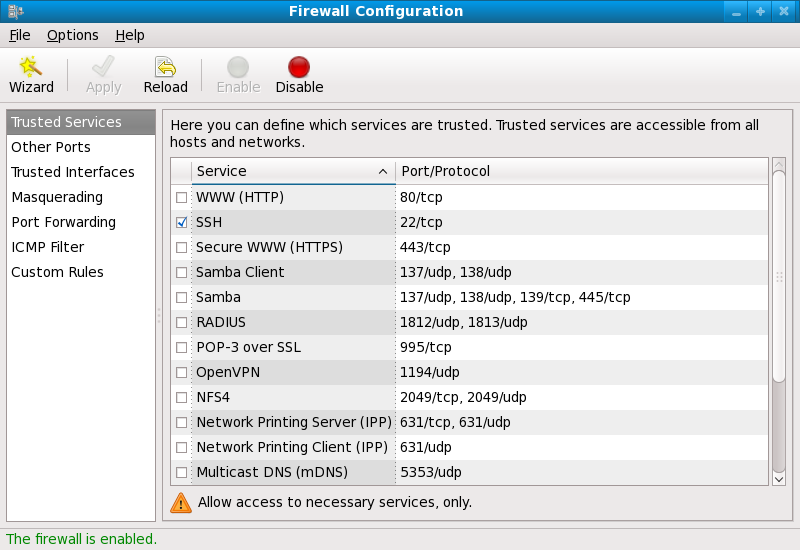

Während der Red Hat Enterprise Linux Installation hatten Sie auf dem Bildschirm zur Firewall-Konfiguration bereits die Möglichkeit, eine einfache Firewall zu aktivieren und bestimmte Geräte, eingehende Dienste und Ports festzulegen.

Nach der Installation können Sie die dort vorgenommenen Einstellungen mithilfe des Firewall-Konfigurationstools weiter anpassen.

Führen Sie den folgenden Befehl aus, um diese Applikation zu starten:

[root@myServer ~] # system-config-firewall

Abbildung 2.5. Firewall-Konfigurationstool

Anmerkung

Das Firewall-Konfigurationstool konfiguriert lediglich eine sehr einfache Firewall. Falls komplexere Regeln für das System nötig sind, werfen Sie bitte einen Blick auf Abschnitt 2.6, »IPTables« für Informationen über die Konfiguration spezifischer

iptables-Regeln.