2.2. authconfigの使用

authconfig ツールは、LDAP などのユーザー認証情報に使用するデータストアの種類を設定できます。Red Hat Enterprise Linux では、

authconfig には GUI とコマンドラインオプションの両方があり、ユーザーデータストアを設定できます。authconfig ツールは、異なる形式の認証メカニズムを使用するとともに、ユーザーデータベースに特定のサービス(SSSD、LDAP、NIS、または Winbind)を使用するようにシステムを設定できます。

重要

Identity Management システムを設定するには、Red Hat は、

authconfig の代わりに ipa-client-install ユーティリティーまたは realmd システムを使用することを推奨します。authconfig ユーティリティーは制限されており、柔軟性は低くなります。詳細は、「システム認証用の Identity Management ツール」 を参照してください。

認証設定には、以下の 3 つの

authconfig ユーティリティーを使用できます。

authconfig-gtkは完全なグラフィカルインターフェイスを提供します。authconfigは、手動設定用のコマンドラインインターフェイスを提供します。authconfig-tuiは、テキストベースの UI を提供します。このユーティリティーは非推奨となっています。

これらの設定ユーティリティーはすべて

root として実行する必要があります。

2.2.1. authconfig CLI の使用に関するヒント

リンクのコピーリンクがクリップボードにコピーされました!

authconfig コマンドラインツールは、スクリプトに渡された設定に従って、システム認証に必要なすべての設定ファイルとサービスを更新します。UI を介して設定できる以上の ID および認証設定オプションを提供するとともに、authconfig ツールを使用してバックアップファイルおよびキックスタートファイルを作成することもできます。

authconfig オプションの完全なリストは、help 出力と man ページを参照してください。

authconfig を実行する際に注意すべき事項があります。

- すべてのコマンドで、

--updateオプションまたは--testオプションのいずれかを使用します。コマンドを正常に実行するには、以下のオプションのいずれかが必要です。--updateを使用すると、設定の変更が書き込まれます。--testオプションは変更を表示しますが、設定に変更を適用しません。--updateオプションを使用しない場合、変更はシステム設定ファイルには書き込まれません。 - コマンドラインを使用して、既存の設定を更新したり、新しい設定を設定するのに使用することもできます。このため、コマンドラインは、必要な属性が特定の呼び出しで使用されることを強制しません (コマンドが更新されている可能性があるためで、そうでなければ設定を完了します)。認証設定の編集時に、設定が完了して正確である点に留意してください。認証設定を不完全または間違った値に変更すると、ユーザーがシステムからロックされる可能性があります。--test オプションを使用して、--update オプションを使用して書き込む前に設定が適切であることを確認します。

- 有効化オプションには、それぞれ対応する無効化オプションがあります。

2.2.2. authconfig UI のインストール

リンクのコピーリンクがクリップボードにコピーされました!

authconfig UI はデフォルトではインストールされていませんが、管理者が認証設定にすばやく変更を加えると便利です。

UI をインストールするには、

authconfig-gtk パッケージをインストールします。これには、authconfig コマンドラインツール、Bash、Python などの一般的なシステムパッケージの依存関係があります。これらのほとんどは、デフォルトでインストールされています。

[root@server ~]# yum install authconfig-gtk

Loaded plugins: langpacks, product-id, subscription-manager

Resolving Dependencies

--> Running transaction check

---> Package authconfig-gtk.x86_64 0:6.2.8-8.el7 will be installed

--> Finished Dependency Resolution

Dependencies Resolved

================================================================================

Package Arch Version Repository Size

================================================================================

Installing:

authconfig-gtk x86_64 6.2.8-8.el7 RHEL-Server 105 k

Transaction Summary

================================================================================

Install 1 Package

... 8< ...2.2.3. authconfig UI の起動

リンクのコピーリンクがクリップボードにコピーされました!

- 端末を開き、root でログインします。

- system-config-authentication コマンドを実行します。

重要

authconfig UI が閉じられると、変更がすぐに有効になります。

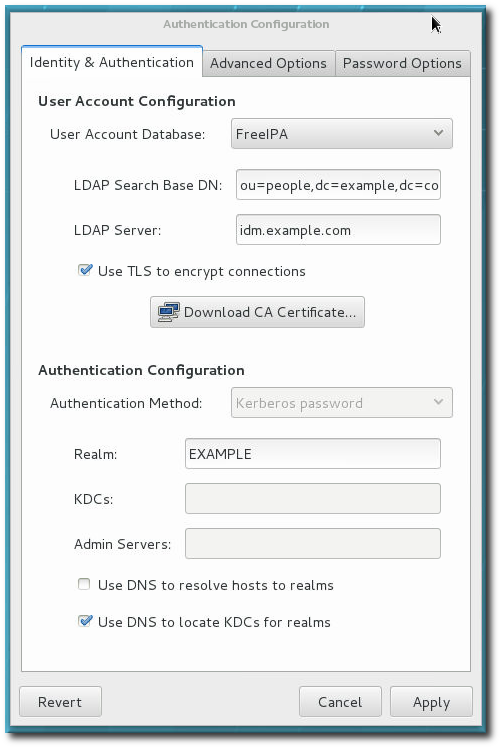

Authentication ダイアログボックスには、設定タブが 3 つあります。

- ID と認証。アイデンティティーストアとして使用するリソースを設定します(ユーザー ID と対応する認証情報が保存されるデータリポジトリー)。

- 高度なオプション。スマートカードやフィンガープリントなどのパスワードや証明書以外の認証方法を設定します。

- パスワードオプション。パスワード認証方法を設定します。

図2.1 認証設定ウィンドウ

2.2.4. 認証設定のテスト

リンクのコピーリンクがクリップボードにコピーされました!

認証が完全かつ適切に設定されていることが重要です。そうしないと、すべてのユーザーが (root でも) ロックアウトされたり、一部のユーザーがブロックされたりする可能性があります。

--test オプションは、考えられるすべての ID および認証メカニズムに対して、システムのすべての認証設定を出力します。これにより、有効になっている領域と無効になっている領域の両方の設定が表示されます。

test オプションを単独で実行して現在の設定をすべて表示することもできます。または、authconfig コマンドで使用して、(実際に設定を変更せずに) 設定を変更する方法を表示することもでき ます。これは、提案された認証設定が完了し、正確であることの確認に非常に便利です。

[root@server ~]# authconfig --test

caching is disabled

nss_files is always enabled

nss_compat is disabled

nss_db is disabled

nss_hesiod is disabled

hesiod LHS = ""

hesiod RHS = ""

nss_ldap is disabled

LDAP+TLS is disabled

LDAP server = ""

LDAP base DN = ""

nss_nis is disabled

NIS server = ""

NIS domain = ""

nss_nisplus is disabled

nss_winbind is disabled

SMB workgroup = "MYGROUP"

SMB servers = ""

SMB security = "user"

SMB realm = ""

Winbind template shell = "/bin/false"

SMB idmap range = "16777216-33554431"

nss_sss is enabled by default

nss_wins is disabled

nss_mdns4_minimal is disabled

DNS preference over NSS or WINS is disabled

pam_unix is always enabled

shadow passwords are enabled

password hashing algorithm is sha512

pam_krb5 is disabled

krb5 realm = "#"

krb5 realm via dns is disabled

krb5 kdc = ""

krb5 kdc via dns is disabled

krb5 admin server = ""

pam_ldap is disabled

LDAP+TLS is disabled

LDAP server = ""

LDAP base DN = ""

LDAP schema = "rfc2307"

pam_pkcs11 is disabled

use only smartcard for login is disabled

smartcard module = ""

smartcard removal action = ""

pam_fprintd is disabled

pam_ecryptfs is disabled

pam_winbind is disabled

SMB workgroup = "MYGROUP"

SMB servers = ""

SMB security = "user"

SMB realm = ""

pam_sss is disabled by default

credential caching in SSSD is enabled

SSSD use instead of legacy services if possible is enabled

IPAv2 is disabled

IPAv2 domain was not joined

IPAv2 server = ""

IPAv2 realm = ""

IPAv2 domain = ""

pam_pwquality is enabled (try_first_pass local_users_only retry=3 authtok_type=)

pam_passwdqc is disabled ()

pam_access is disabled ()

pam_mkhomedir or pam_oddjob_mkhomedir is disabled (umask=0077)

Always authorize local users is enabled ()

Authenticate system accounts against network services is disabled2.2.5. authconfigを使用した設定の保存および復元

リンクのコピーリンクがクリップボードにコピーされました!

認証設定の変更は問題になる可能性があります。設定を誤って変更しないと、アクセスする必要があるユーザーが誤って除外され、アイデンティティーストアへの接続が失敗するか、システムへのアクセスがすべてロックされる可能性があります。

認証設定を編集する前に、管理者がすべての設定ファイルのバックアップを作成することを強く推奨します。これは、

--savebackup オプションを使用して行います。

[root@server ~]# authconfig --savebackup=/backups/authconfigbackup20200701

認証設定は、

--restorebackup オプションを使用して使用するバックアップ名を指定し、以前に保存したすべてのバージョンに復元できます。

[root@server ~]# authconfig --restorebackup=/backups/authconfigbackup20200701

authconfig コマンドは、設定を変更するたびに自動バックアップを保存します。

--restorelastbackup オプションを使用して、最後のバックアップを復元できます。

[root@server ~]# authconfig --restorelastbackup