이 콘텐츠는 선택한 언어로 제공되지 않습니다.

2.6. Authentication

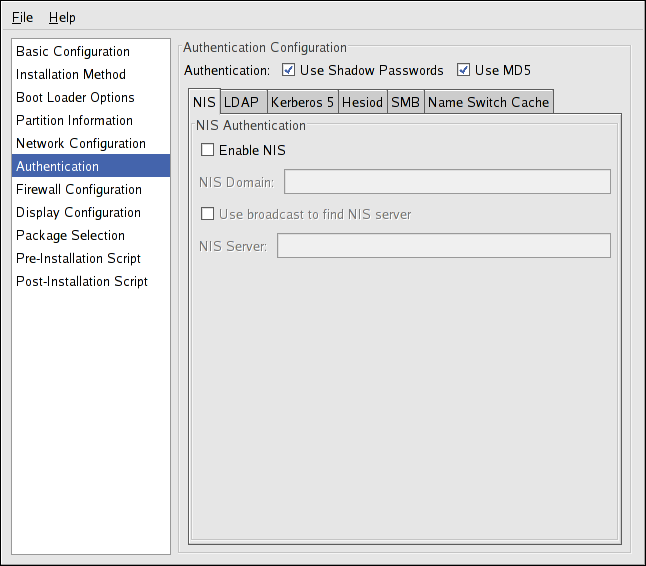

Figure 2.9. Authentication

In the Authentication section, select whether to use shadow passwords and MD5 encryption for user passwords. These options are highly recommended and chosen by default.

The Authentication Configuration options allow you to configure the following methods of authentication:

- NIS

- LDAP

- Kerberos 5

- Hesiod

- SMB

- Name Switch Cache

These methods are not enabled by default. To enable one or more of these methods, click the appropriate tab, click the checkbox next to Enable, and enter the appropriate information for the authentication method. Refer to Chapter 26, Authentication Configuration for more information about the options.