8.4.2. Red Hat Single Sign-On サーバーの設定および設定

Kerberos クライアントをマシンにインストールします。

手順

- Kerberos クライアントをインストールします。マシンが Fedora、Ubuntu、または RHEL を実行している場合は、Kerberos クライアントおよびその他のユーティリティーが含まれる freeipa-client パッケージをインストールします。

Kerberos クライアントを設定します (Linux では、設定設定は /etc/krb5.conf ファイルにあります)。

Kerberos レルムを設定に追加し、サーバー稼働している HTTP ドメインを設定します。

たとえば、MYDOMAIN.ORG レルムの場合は、以下のように

domain_realmセクションを設定できます。[domain_realm] .mydomain.org = MYDOMAIN.ORG mydomain.org = MYDOMAIN.ORGHTTP プリンシパルを持つ keytab ファイルをエクスポートし、Red Hat Single Sign-On サーバーを実行するプロセスがファイルにアクセスできるようにします。本番環境では、このプロセスだけがこのファイルを読み取れるようにします。

上記の MIT Kerberos の例では、キータブを

/tmp/http.keytabファイルにエクスポートしました。Key Distribution Centre (KDC) および Red Hat Single Sign-On が同じホストで実行している場合は、ファイルがすでに利用可能です。

8.4.2.1. SPNEGO 処理の有効化

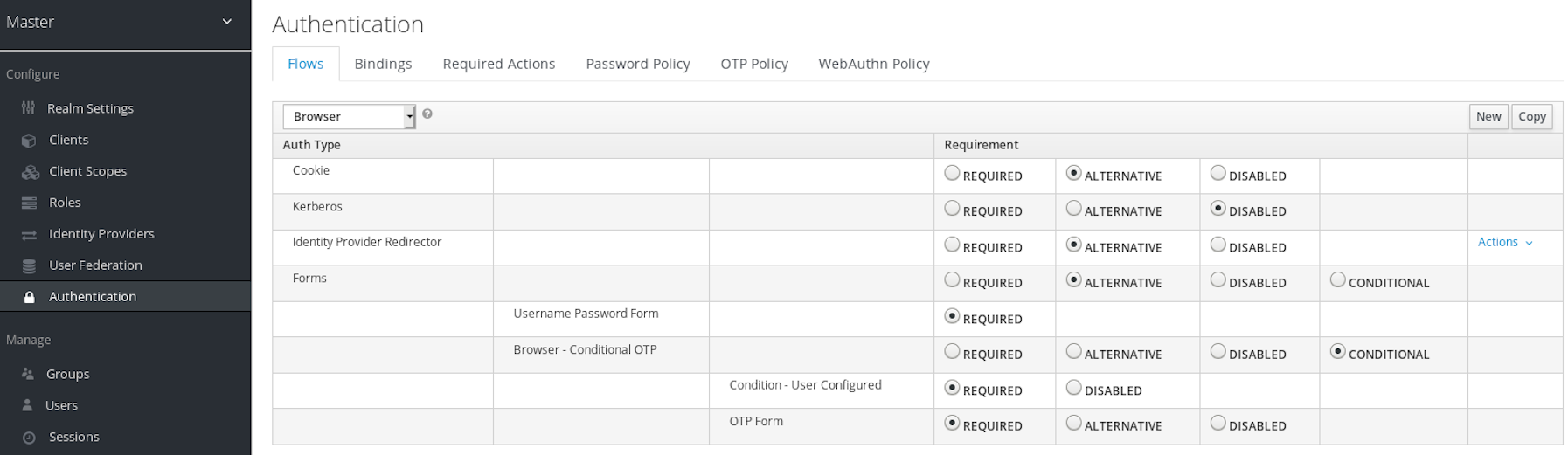

デフォルトでは、Red Hat Single Sign-On は SPNEGO プロトコルのサポートを無効にしています。これを有効にするには、ブラウザーフロー に移動し、Kerberos を有効にします。

ブラウザーのフロー

Kerberos 要件を disabled から alternative(Kerberos は任意) または required(ブラウザーは Kerberos を有効にする必要があります) に設定します。SPNEGO または Kerberos と連携するようにブラウザーを設定していない場合には、Red Hat Single Sign-On は通常のログイン画面にフォールバックします。