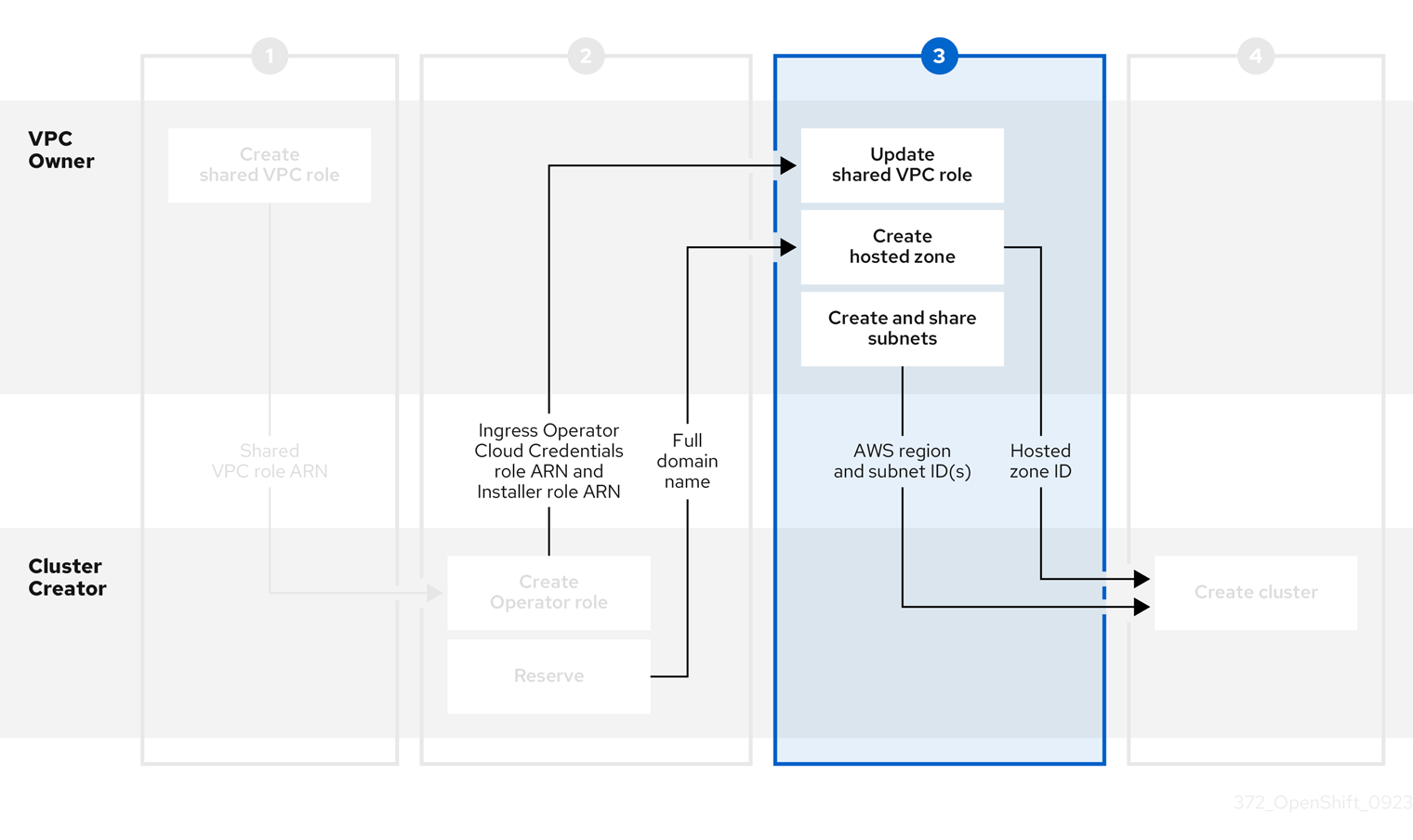

6.3. step Three - VPC Owner: 更新共享 VPC 角色并创建托管区

在 Cluster Creator 提供 DNS 域和 IAM 角色后,创建一个私有托管区并更新为共享 VPC 创建的 IAM 角色上的信任策略。

前提条件

- 您有 Cluster Creator 的完整域名。

- 您有来自 Cluster Creator 的 Ingress Operator Cloud Credentials 角色的 ARN。

- 您有来自 Cluster Creator 的 Installer 角色的 ARN。

流程

- 在 AWS 控制台的 Resource Access Manager 中,创建一个与 Cluster Creator 的 AWS 帐户 ID 共享之前创建的公共和私有子网的资源共享。

更新 VPC 共享 IAM 角色,并将安装程序和 Ingress Operator Cloud Credentials 角色添加到信任策略的 principal 部分。

{ "Version": "2012-10-17", "Statement": [ { "Sid": "Statement1", "Effect": "Allow", "Principal": { "AWS": [ "arn:aws:iam::<Cluster-Creator's-AWS-Account-ID>:role/<prefix>-ingress-operator-cloud-credentials", "arn:aws:iam::<Cluster-Creator's-AWS-Account-ID>:role/<prefix>-Installer-Role" ] }, "Action": "sts:AssumeRole" } ] }在 AWS 控制台的 Route 53 部分中,创建一个私有托管区。按照以下准则配置托管区:

-

将域名表示为 <

cluster_domain_prefix>.<reserved_dns_domain> - 将私有托管区与创建的 VPC 关联。

-

将域名表示为 <

创建托管区并与 VPC 关联后,向 Cluster Creator 提供以下内容以继续配置:

- 托管区 ID

- AWS 区域

- 子网 ID