4.7. 権限借用

多くの場合、管理者がユーザーの権限を借用すると役立ちます。たとえば、いずれかのアプリケーションにバグが発生し、管理者がその問題を複製できるかをユーザーの権限を借用できます。適切な権限を持つ管理者は、ユーザーの権限を借用できます。管理者が偽装を開始できる場所は 2 つあります。1 つ目は Users リストタブにあります。

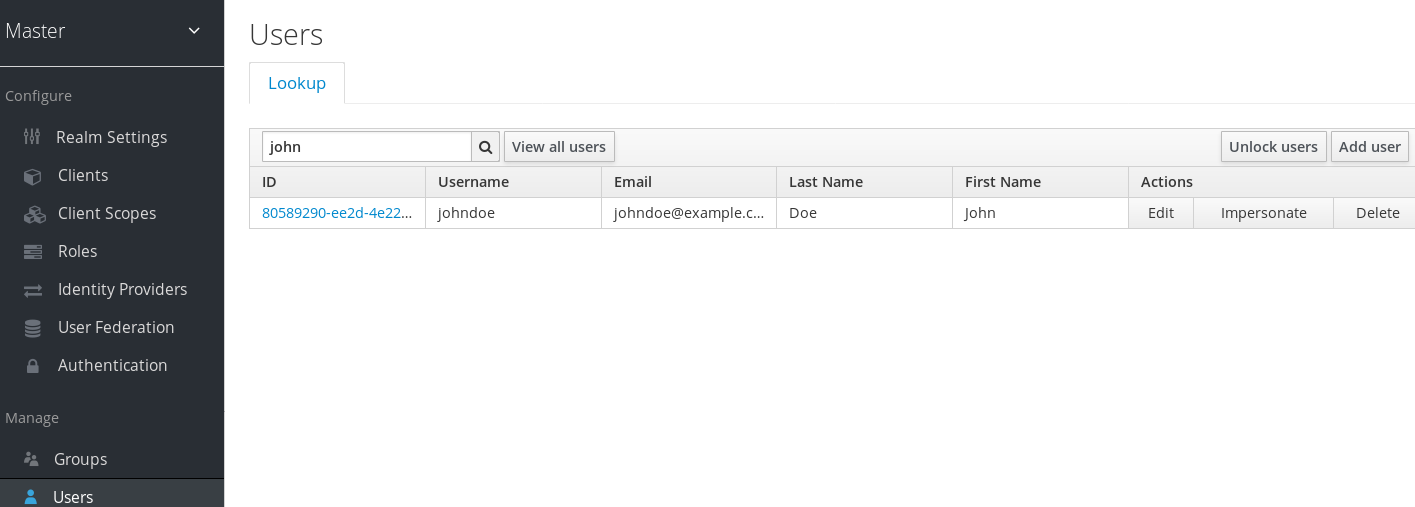

ユーザー

管理者が john を検索したことが確認できます。John のアカウントの横には、なりすましボタンが表示されます。そのユーザーをクリックしてユーザーの権限を借用します。

また、ユーザーの Details タブからユーザーの権限を借用できます。

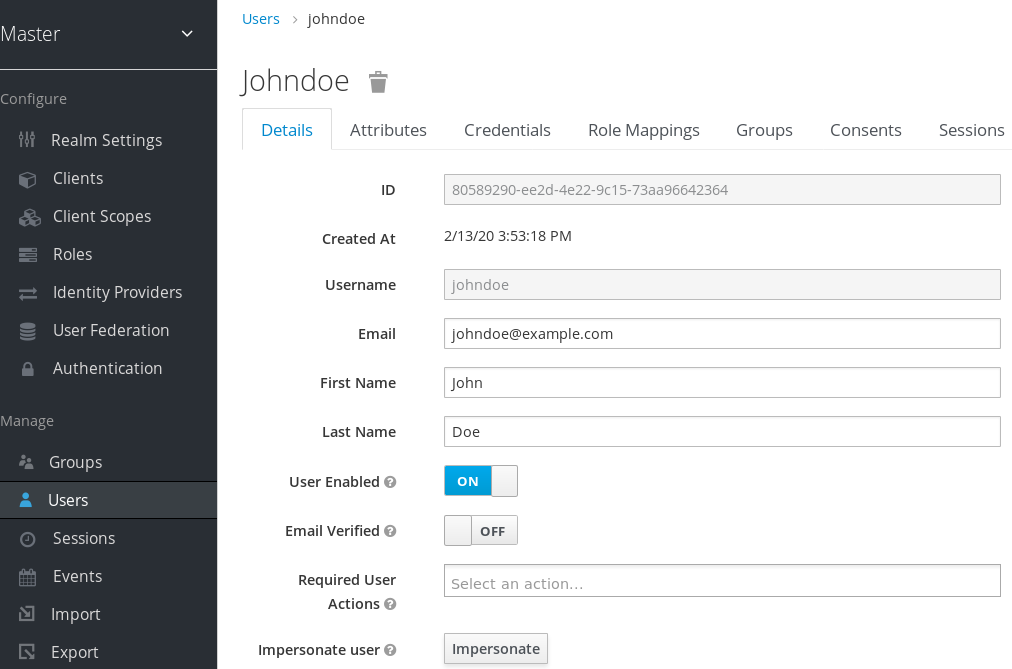

ユーザーの詳細

ページの下部付近に、Impersonate ボタンが表示されます。そのユーザーをクリックしてユーザーの権限を借用します。

権限借用を行う際、管理者とユーザーが同じレルムにある場合は、管理者がログアウトされ、権限を借用したユーザーとして自動的にログインされます。管理者とユーザーが同じレルムにない場合、管理者はログインしたままになりますが、そのユーザーのレルムにユーザーとしてログインします。いずれの場合も、ブラウザーは、切り替え後のユーザーの「ユーザーアカウント管理」ページにリダイレクトされます。

レルムの impersonation ロールを持つユーザーは、ユーザーの権限を借用できます。管理パーミッションの割り当てに関する詳細は、「管理コンソールアクセス制御」の章を参照してください。