12.6. SAML v2.0 アイデンティティープロバイダー

Red Hat Single Sign-On は、SAML v2.0 プロトコルに基づいてブローカーアイデンティティープロバイダーを使用できます。

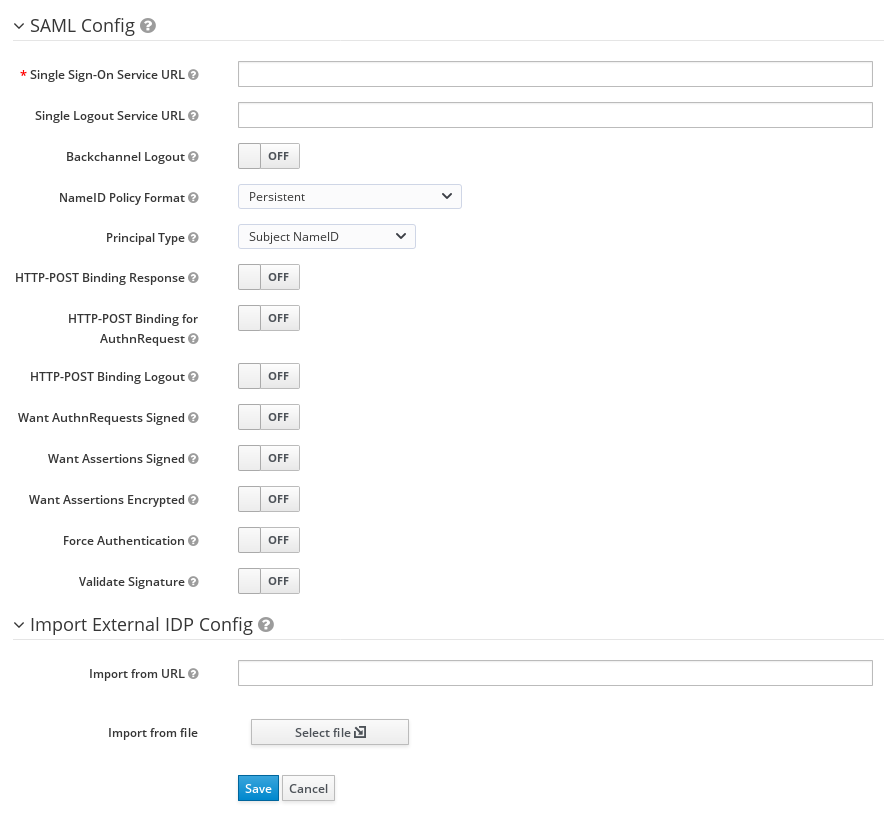

SAML v2.0 プロバイダーの設定を開始するには、左側のメニュー項目 Identity Providers に移動し、Add provider ドロップダウンリストから SAML v2.0 を選択します。これにより、Add identity provider ページが表示されます。

ID プロバイダーの追加

このページの初期設定オプションは、「一般的な IDP 設定」に記載されています。SAML 設定オプションも定義する必要があります。このユーザーは、基本的に通信している SAML IDP について説明しています。

| 設定 | 説明 |

|---|---|

| サービスプロバイダーエンティティー ID |

これは必須フィールドで、リモートアイデンティティープロバイダーがこのサービスプロバイダーからのリクエストを識別するために使用する SAML エンティティー ID を指定します。デフォルトでは、レルムベース URL |

| Single Sign-On Service URL | これは必須フィールドで、認証プロセスを開始する SAML エンドポイントを指定します。SAML IDP が IDP エンティティー記述子を公開する場合、このフィールドの値はそこで指定します。 |

| 単一のログアウトサービス URL | これは、SAML ログアウトエンドポイントを指定する任意のフィールドです。SAML IDP が IDP エンティティー記述子を公開する場合、このフィールドの値はそこで指定します。 |

| バックチャネルログアウト | SAML IDP がバックチャネルログアウトに対応しているかどうかを有効にします。 |

| NameID のポリシー形式 |

名前識別子の形式に対応する URI 参照を指定します。デフォルトは |

| プリンシパルタイプ | 外部ユーザー ID の特定および追跡に使用される SAML アサーションの一部を指定します。Subject NameID または SAML 属性のいずれかを指定できます (名前または分かりやすい名前のいずれか)。 |

| Principal 属性 | Principal が "Attribute [Name]" または "Attribute [Friendly Name]" のいずれかに設定されている場合、このフィールドは、識別属性の名前または分かりやすい名前を指定します。 |

| HTTP-POST バインディング応答 |

このレルムは外部 IDP によって送信された SAML 要求に応答すると、SAML バインディングを使用する必要があるか。 |

| AuthnRequest の HTTP-POST バインディング |

このレルムが外部 SAML IDP から認証を要求すると、SAML バインディングを使用する必要がありますか? |

| Want AuthnRequests Signed | true の場合、レルムのキーペアを使用して、外部 SAML IDP に送信される要求に署名します。 |

| 署名アルゴリズム |

|

| SAML 署名キー名 |

署名付き SAML ドキュメントには、POST バインディング経由で送信される署名済みのほか、 |

| 認証の強制 | ユーザーがすでにログインされていても、外部 IDP で認証情報の入力を強制されることを示します。 |

| 署名の検証 | レルムが外部 IDP からの SAML 要求および応答にデジタル署名されることが予想されるかどうか。有効にすることを強くお勧めします。 |

| X509 証明書の検証 | SAML 要求の署名および外部 IDP からの応答の検証に使用されるパブリック証明書。 |

OpenID プロバイダーメタデータをポイントする URL またはファイルを指定してこの設定データをすべてインポートすることもできます (OIDC 検出仕様を参照)。Red Hat Single Sign-On の外部 IDP に接続する場合は、URL <root>/auth/realms/{realm-name}/protocol/saml/descriptor から IDP 設定をインポートできます。このリンクは、IDP に関するメタデータを記述する XML ドキュメントです。

接続する外部 SAML IDP のエンティティー記述子を参照する URL または XML ファイルを指定して、この設定データをすべてインポートすることもできます。

12.6.1. SP 記述子

SAML プロバイダーを作成すると、そのプロバイダーを表示するときに表示される EXPORT ボタンがあります。このボタンをクリックすると、外部 SP へのインポートに使用できる SAML SP エンティティー記述子が削除されます。

このメタデータは、URL に移動することで公開されています。

http[s]://{host:port}/auth/realms/{realm-name}/broker/{broker-alias}/endpoint/descriptor