6.11. Périphériques de stockage

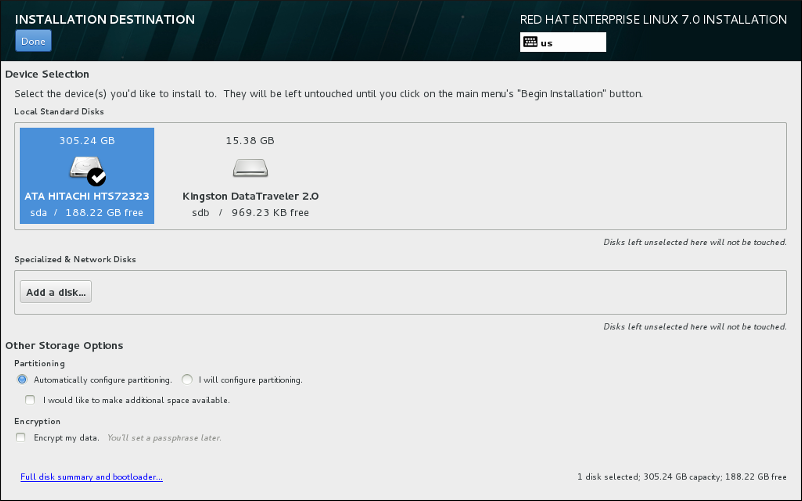

Figure 6.31. Aperçu de l'espace de stockage

Note

mdeventd ne s'effectue pas lors de l'installation.

6.11.1. Écran de sélection des périphériques de stockage

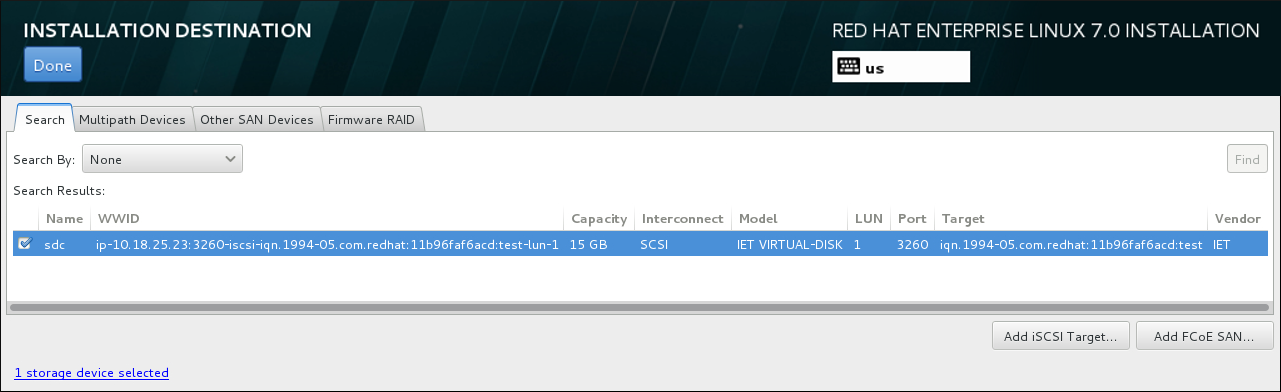

- Périphériques multipath

- Périphériques de stockage accessibles par plus d'un chemin d'accès, comme avec des contrôleurs SCSI multiples ou des ports de Fibre Channel sur le même système.Le programme d'installation détecte uniquement les périphériques de stockage à multiples chemins d'accès (périphériques multipath) avec des numéros de série faisant 16 ou 32 caractères de long.

- Autres périphériques SAN

- Périphériques disponibles sur un réseau de stockage SAN.

- Microprogramme RAID

- Périphériques de stockage attachés au microprogramme du contrôleur RAID.

Figure 6.32. Aperçu à onglets des périphériques de stockage spécialisé

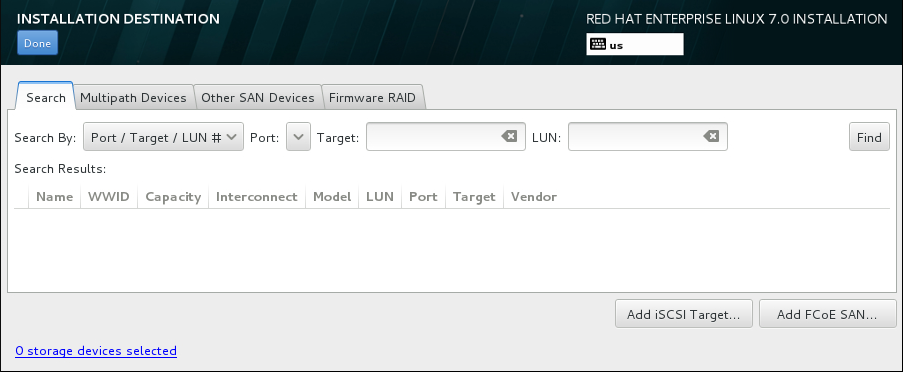

Figure 6.33. Onglet Recherche de périphériques de stockage

/etc/fstab.

Important

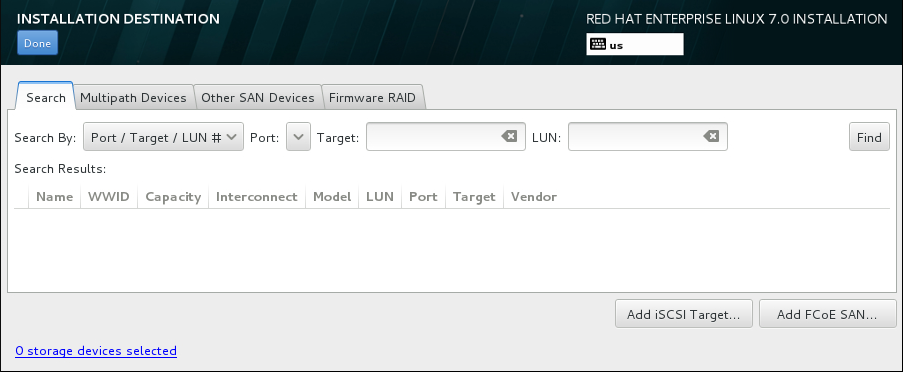

6.11.1.1. Options de stockage avancées

Figure 6.34. Options de stockage avancées

6.11.1.1.1. Configurer les paramètres iSCSI

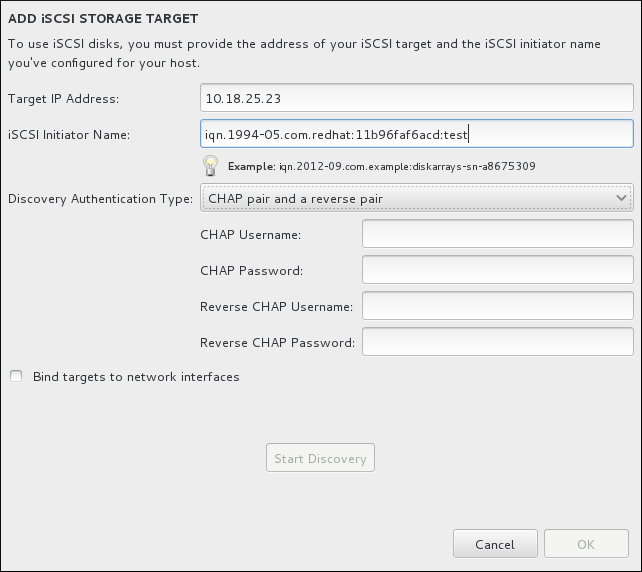

Figure 6.35. Boîte de dialogue Détails de la découverte iSCSI

Note

Procédure 6.1. Découverte iSCSI et lancement d'une session iSCSI

- Saisissez l'adresse IP de la cible iSCSI dans le champ Adresse IP cible.

- Fournissez un nom dans le champ Nom d'initiateur iSCSI pour l'initiateur iSCSI sous le format iSCSI qualified name (Nom qualifié iSCSI). Une entrée IQN valide comprend :

- la chaîne

iqn.(veuillez noter le point) - un code date spécifiant l'année et le mois de l'enregistrement du nom de domaine ou sous-domaine Internet de votre entreprise, celui-ci est représenté avec quatre chiffres pour l'année, un tiret et deux chiffres pour le mois, le tout suivi d'un point. Par exemple, septembre 2010 sera représenté comme ceci :

2010-09. - le nom du domaine ou sous-domaine Internet de votre entreprise, présenté dans l'ordre inverse avec le domaine du plus haut niveau en premier. Par exemple, le sous-domaine

storage.example.comsera représenté sous la forme :com.example.storage - le caractère des deux-points, suivi par une chaîne identifiant de manière unique cet initiateur iSCSI dans votre domaine ou sous-domaine. Par exemple,

:diskarrays-sn-a8675309.

Un IQN complet peut donc ressembler à ceci :iqn.2010-09.storage.example.com:diskarrays-sn-a8675309. Anaconda pré-remplit le champ Nom de l'initiateur iSCSI avec un nom sous ce format pour vous aider avec la structure.Pour obtenir plus d'informations sur les IQN, reportez-vous à 3.2.6. iSCSI Names dans le document RFC 3720 – Internet Small Computer Systems Interface (iSCSI) disponible sur http://tools.ietf.org/html/rfc3720#section-3.2.6 et à 1. iSCSI Names and Addresses dans RFC 3721 – Internet Small Computer Systems Interface (iSCSI) Naming and Discovery disponible sur http://tools.ietf.org/html/rfc3721#section-1. - Utilisez le menu déroulant Type d'authentification découverte (Discovery Authentication Type) pour spécifier le type d'authentification à utiliser pour la découverte iSCSI. Les options disponibles sont les suivantes :

- aucune information d'identification

- Paire CHAP

- Paire CHAP et paire inversée

- Si vous avez sélectionné comme type d'authentification, veuillez fournir le nom d'utilisateur et le mot de passe de la cible iSCSI dans les champs Nom d'utilisateur CHAP et Mot de passe CHAP.

- Si vous avez sélectionné comme type d'authentification, veuillez fournir le nom d'utilisateur et le mot de passe de la cible iSCSI dans les champs Nom d'utilisateur CHAP et Mot de passe CHAP ainsi que le nom d'utilisateur et le mot de passe de l'initiateur iSCSI dans les champs Nom d'utilisateur CHAP inversé et Mot de passe CHAP inversé.

- Vous pouvez également cocher la case intitulée Lier les cibles aux interfaces réseau.

- Cliquez sur le bouton . Anaconda va tenter de découvrir une cible iSCSI en se basant sur les informations que vous avez fournies. Si la découverte est réussie, la boîte de dialogue affichera une liste de tous les nœuds iSCSI découverts sur la cible.

- Chaque nœud est présenté avec une case à cocher à ses côtés. Cliquez sur les cases des nœuds que vous souhaitez utiliser pour l'installation.

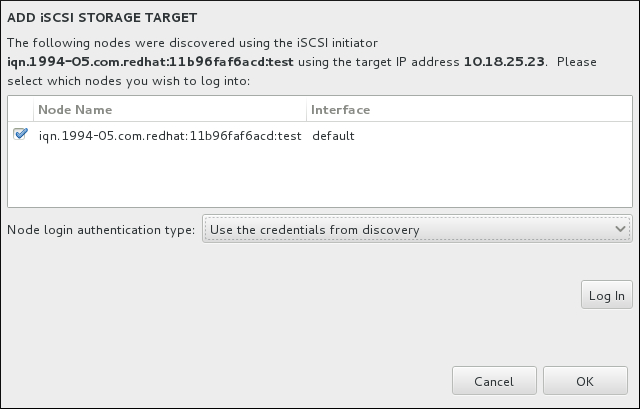

Figure 6.36. Boîte de dialogue des Nœuds iSCSI découverts

- Le menu Type d'authentification de la connexion au nœud offre les mêmes options que celles du menu Type d'authentification découverte décrites à l'étape 3. Cependant, si vous avez besoin d'informations d'authentification pour une authentification découverte, il est courant d'utiliser les mêmes informations d'authentification pour se connecter à un nœud découvert. Pour cela, utilisez l'option supplémentaire à partir du menu. Une fois les informations d'authentification fournies, le bouton devient disponible.

- Cliquez sur pour initier une session iSCSI.

6.11.1.1.2. Configurer les paramètres FCoE

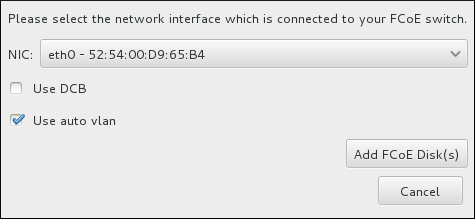

Figure 6.37. Configurer les paramètres FCoE

- Utiliser DCB

- Le DCB (Data Center Bridging) est un ensemble d'améliorations apportées aux protocoles Ethernet, il a été conçu pour améliorer l'efficacité des connexions Ethernet des réseaux de stockage et des clusters. Activez ou désactivez la reconnaissance DCB du programme d'installation à l'aide de la case à cocher dans cette boîte de dialogue. Cette option doit uniquement être activée pour des interfaces réseau qui requièrent un client DCBX basé sur hôte. Les configurations sur des interfaces qui implémentent un client DCBX de matériel physique devraient laisser cette case vide.

- Utiliser auto vlan

- Auto VLAN indique si la découverte VLAN doit être effectuée ou non. Si cette case est cochée, alors le protocole de découverte VLAN FIP (« Protocole d'initiation FCoE ») sera exécuté sur l'interface Ethernet une fois que la configuration du lien aura été validée. Si elles ne sont pas déjà configurées, les interfaces réseau de tout VLAN FCoE découvert seront automatiquement créées et des instances FCoE seront créées sur les interfaces VLAN. Cette option est activée par défaut.